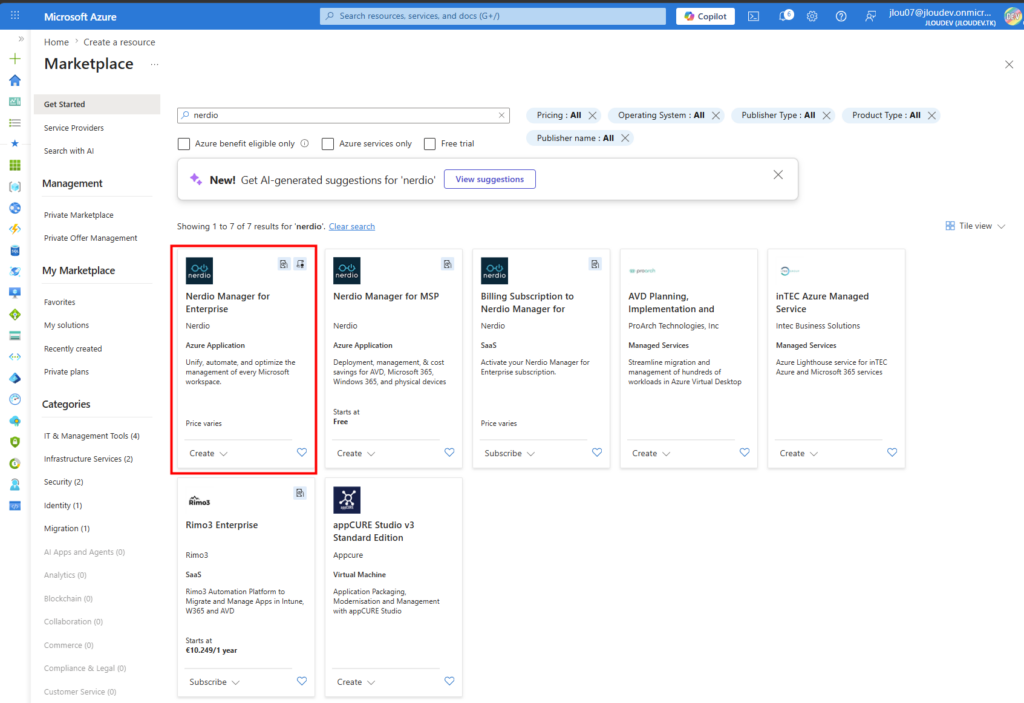

Vous avez déployé Nerdio Manager for Enterprise (peut-être en suivant mon article précédent), vous avez coché en passant « FSLogix Profiles Storage Configuration » dans le wizard, mais vous n’avez jamais vraiment creusé ce que Nerdio fabrique derrière ? Cette suite logique est pour vous. On va dérouler, étape par étape, ce que Nerdio fait à votre place sur FSLogix et surtout ce que vous auriez à faire à la main sans lui. Parce que FSLogix, c’est probablement la brique d’AVD qui génère le plus de tickets support, et ça vaut la peine de comprendre pourquoi Nerdio fait baisser ce volume.

Pour vous guider plus facilement dans cet article, voici des liens rapides :

- 1. Pourquoi FSLogix à la main, c’est pénible

- 2. Le wizard Create Azure Files Share

- 3. Les FSLogix Profiles : templates réutilisables

- 4. La config qui descend toute seule sur les session hosts

- 5. Exclusions, redirections.xml, ODFC, Cloud Cache

- 6. Multi-storage et scoping par host pool

- 7. Monitoring et cleanup des profils orphelins

- 8. Verdict

1. Pourquoi FSLogix à la main, c’est pénible

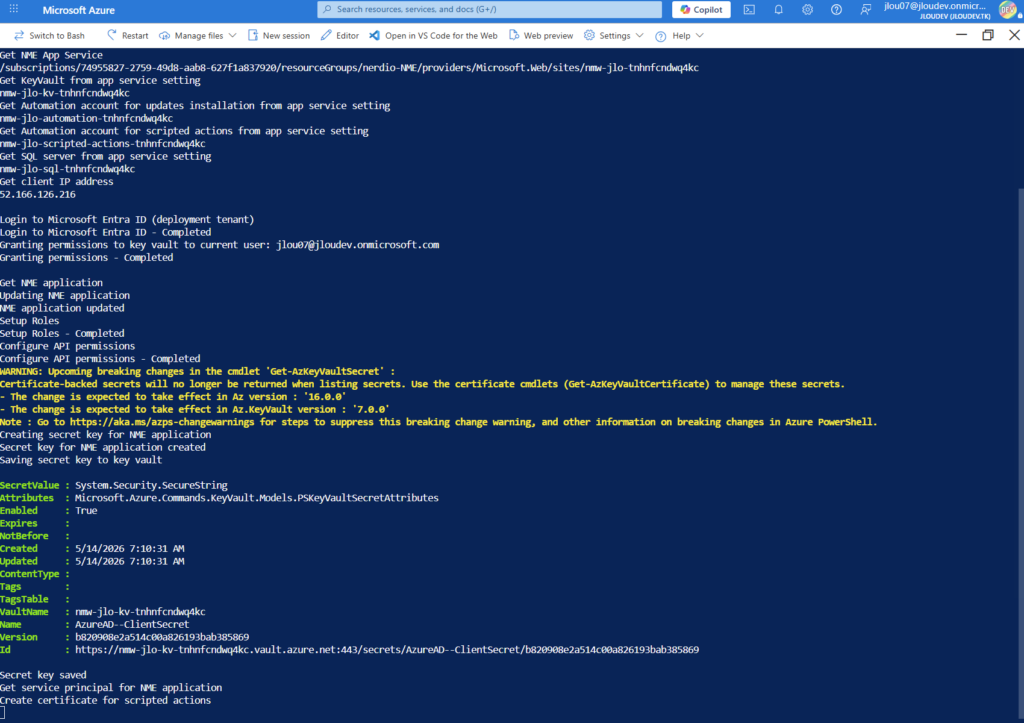

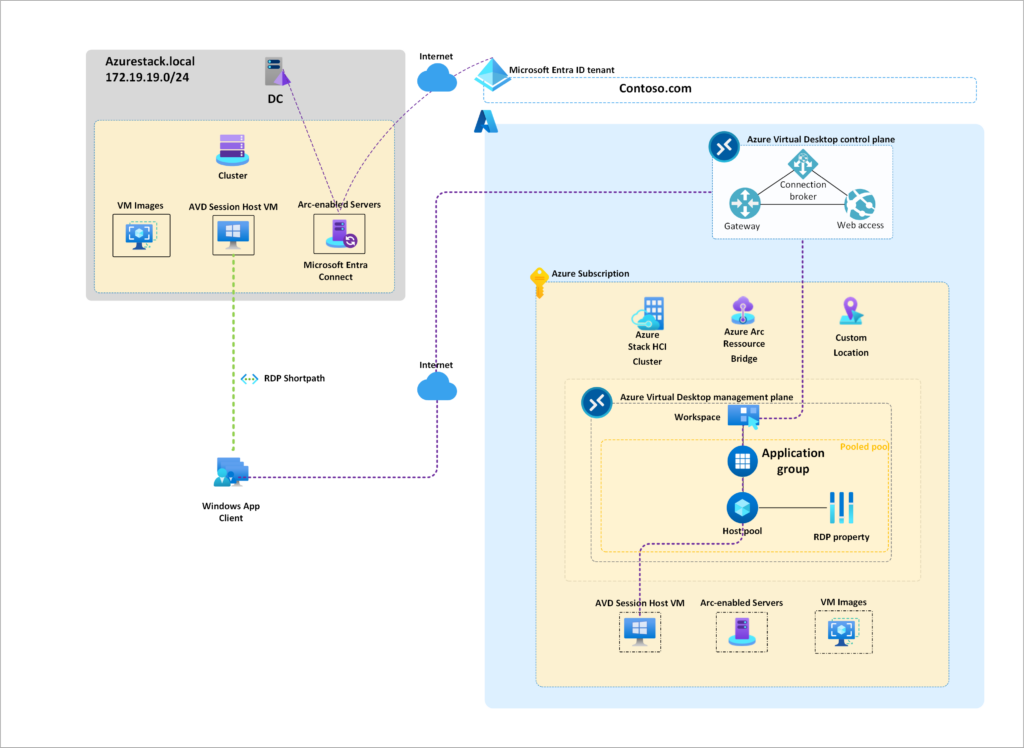

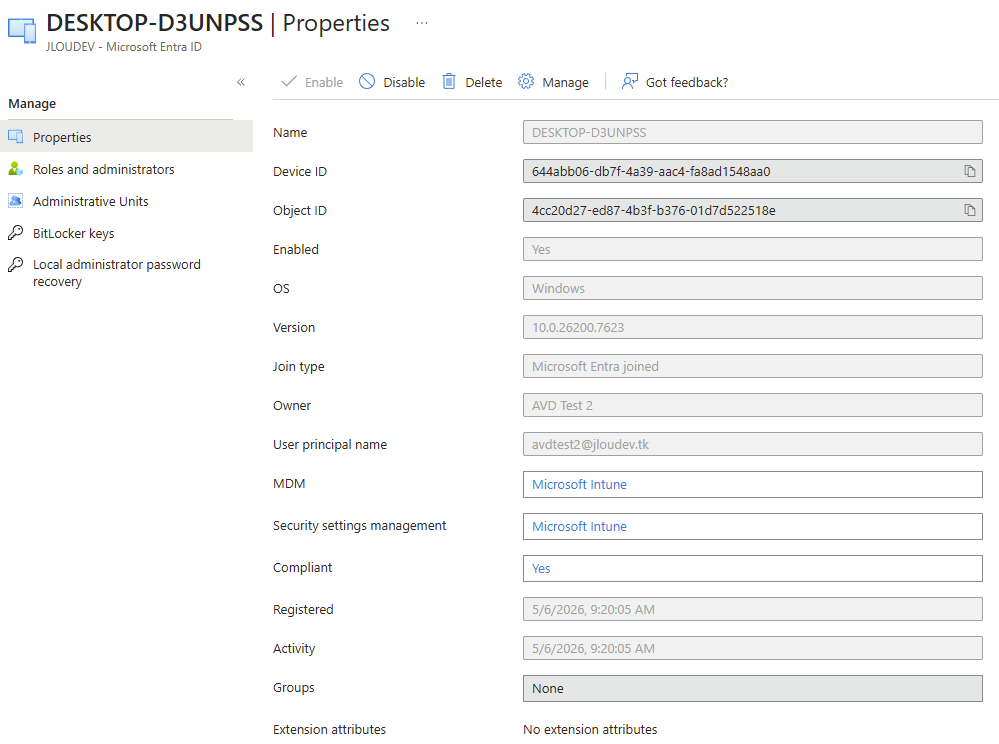

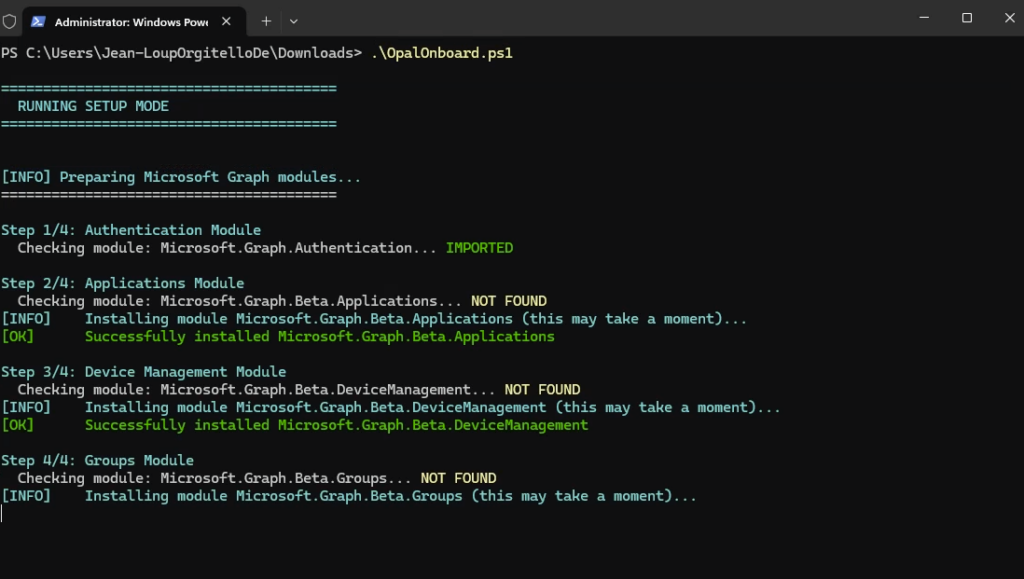

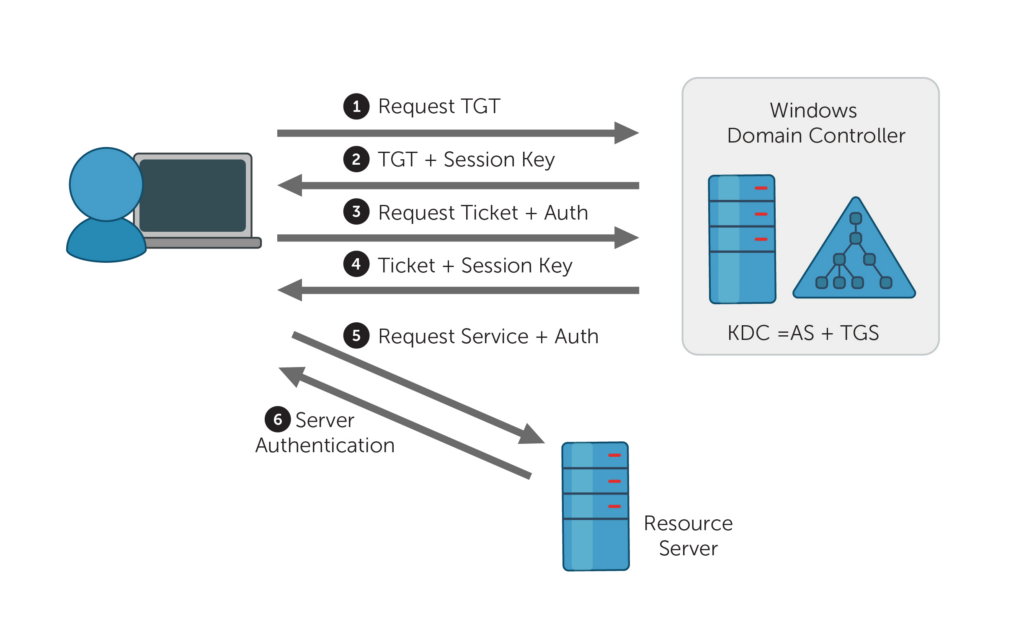

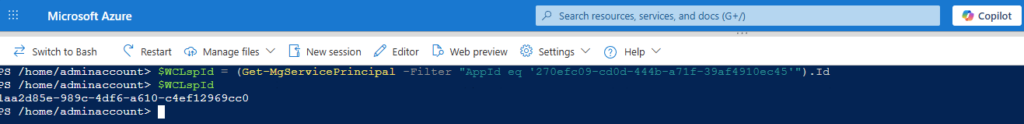

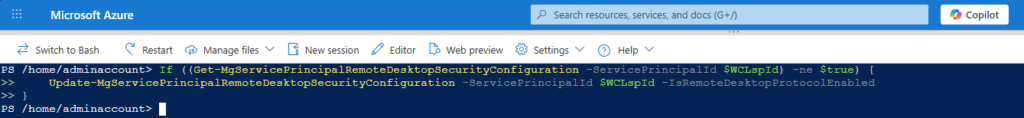

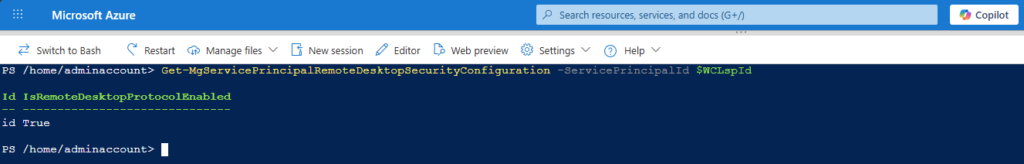

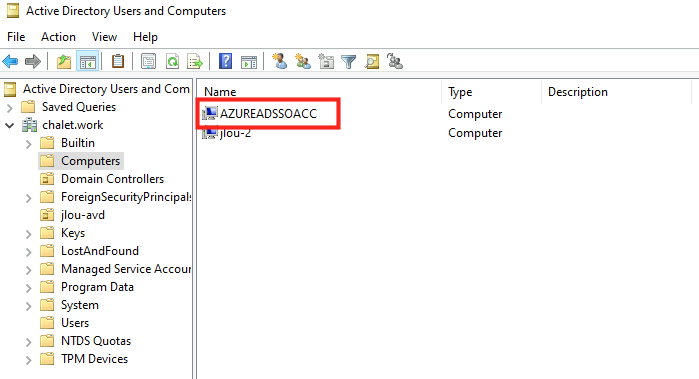

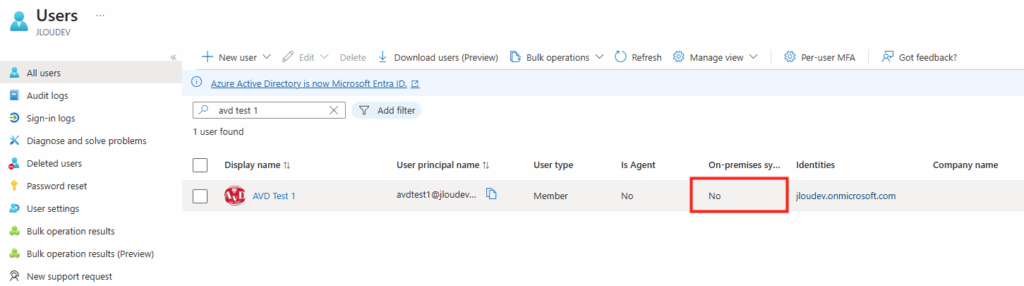

Avant d’entrer dans Nerdio, faisons l’inventaire de ce qu’il faut faire pour avoir un FSLogix qui tourne proprement sur un host pool AVD Entra-only. La liste, que vous pouvez retrouver dans cet article, se décompose dans cet ordre :

- Provisionner un storage account

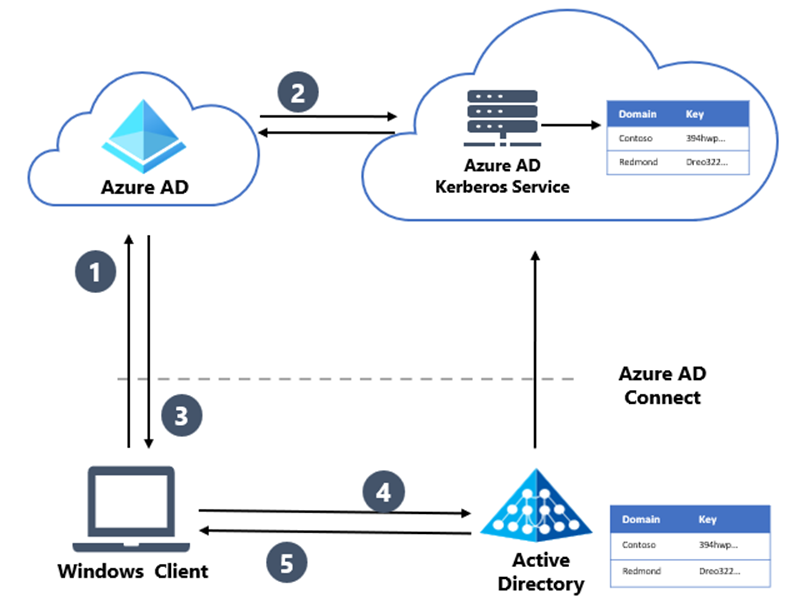

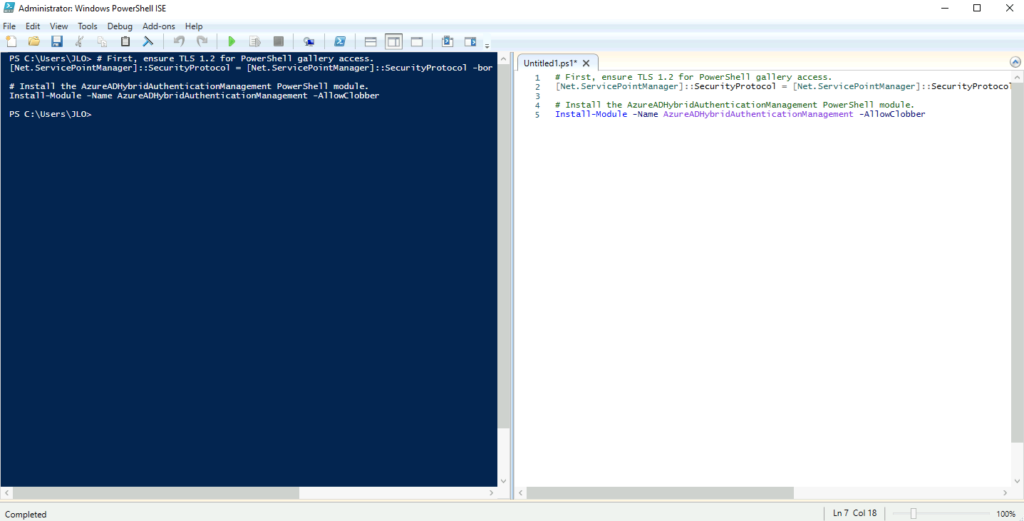

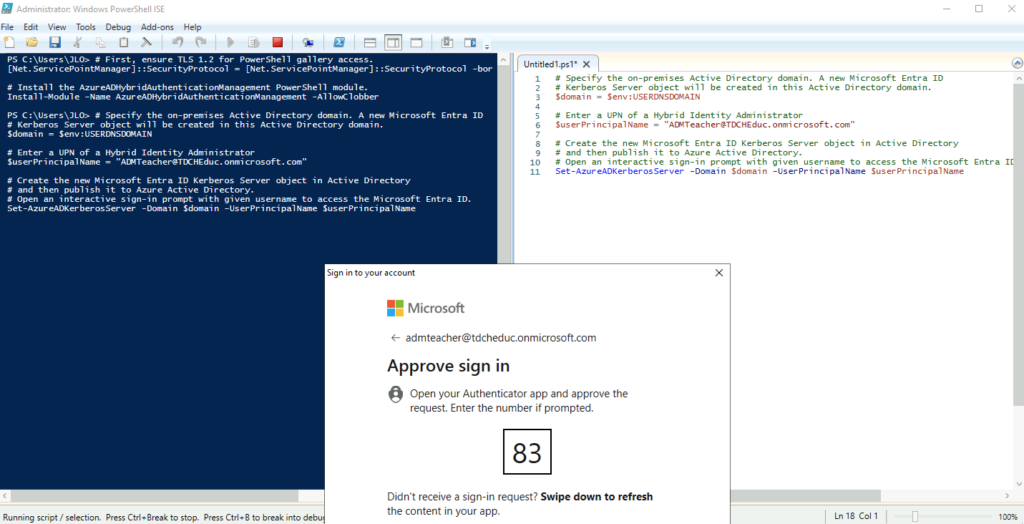

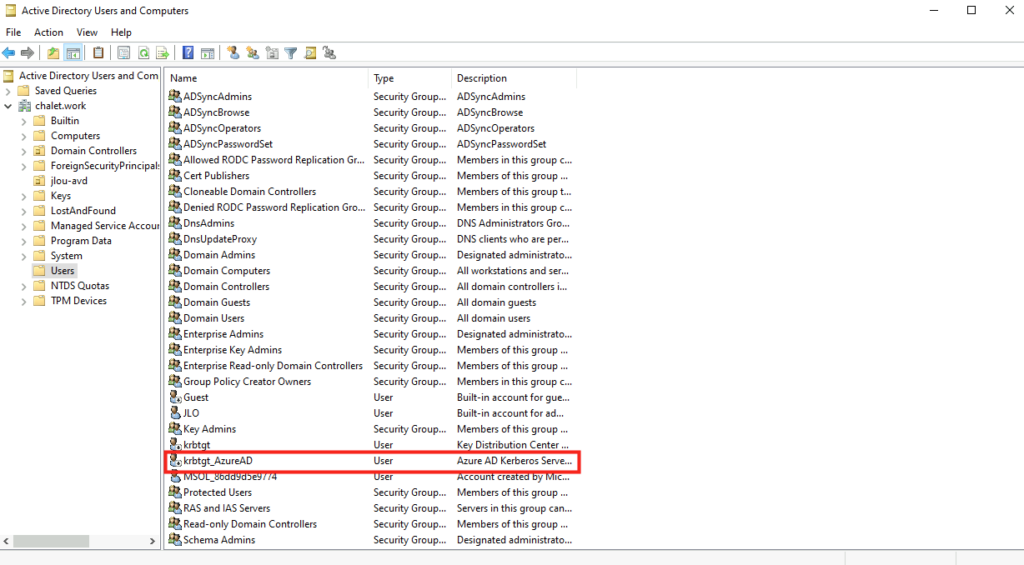

- Activer l’authentification Entra Kerberos

- Grant admin consent

- Exclure cette app des policies Conditional Access MFA

- Créer le file share

- Distribuer les rôles RBAC

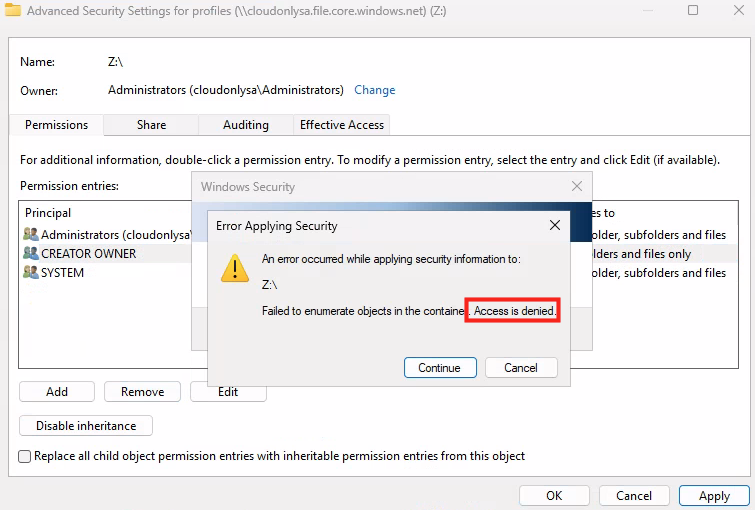

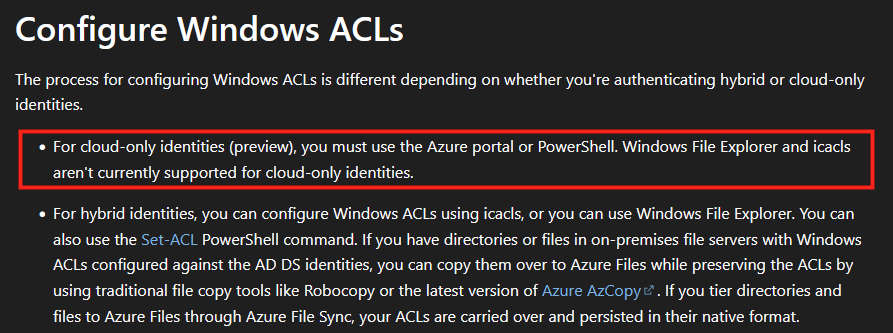

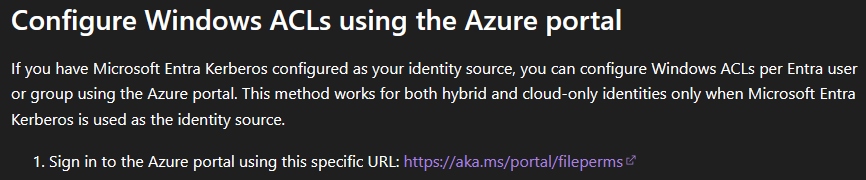

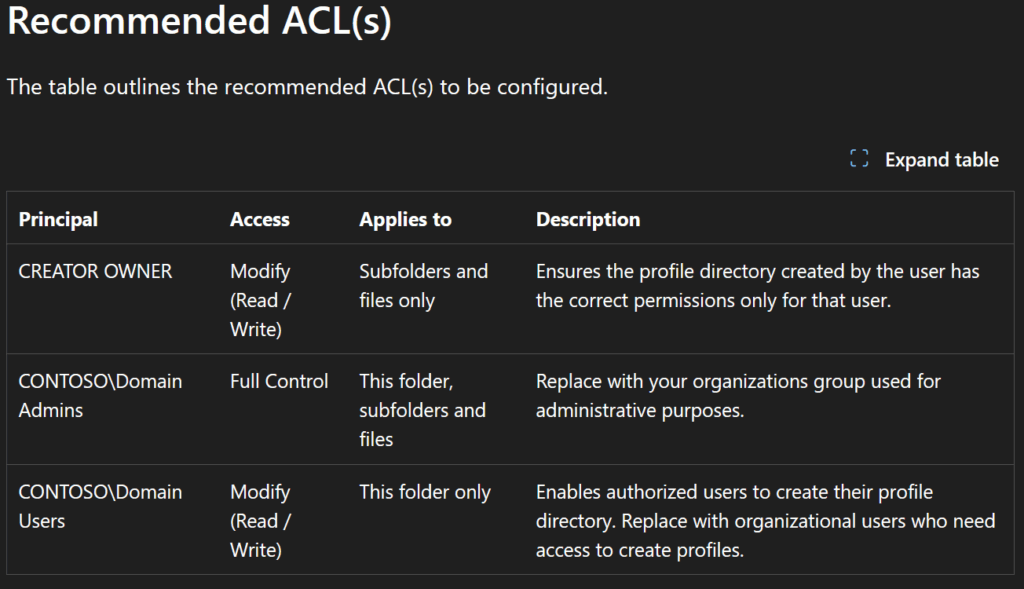

- Régler les ACL NTFS

- Pousser les clés registry FSLogix

- Maintenir tout ça dans le temps

Maintenant, voyons ce que Nerdio peut faire pour vous.

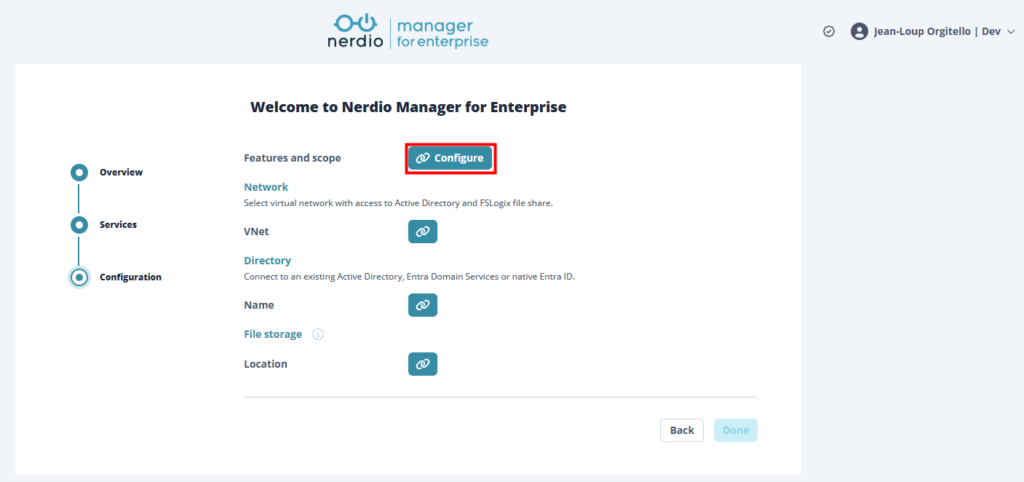

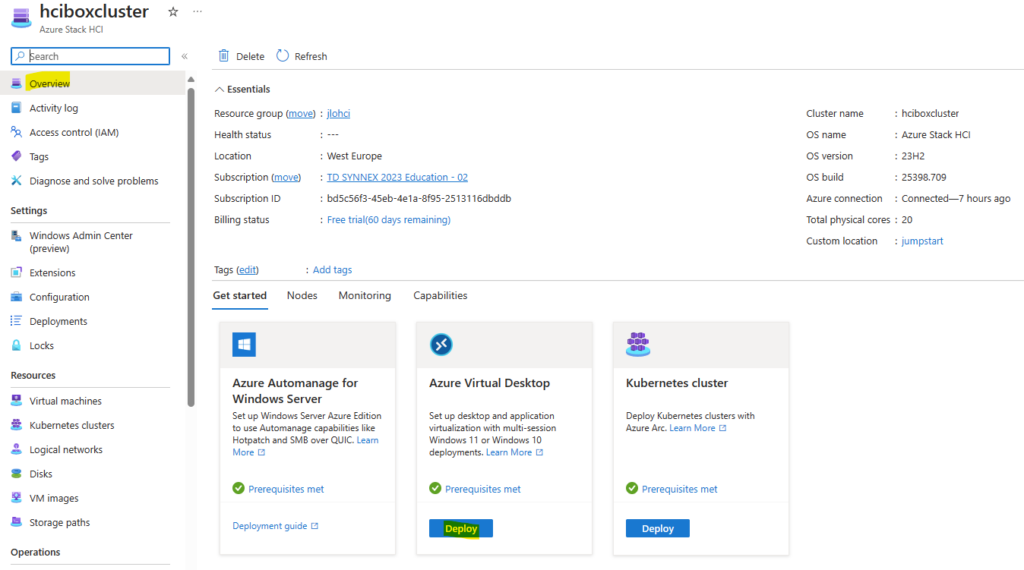

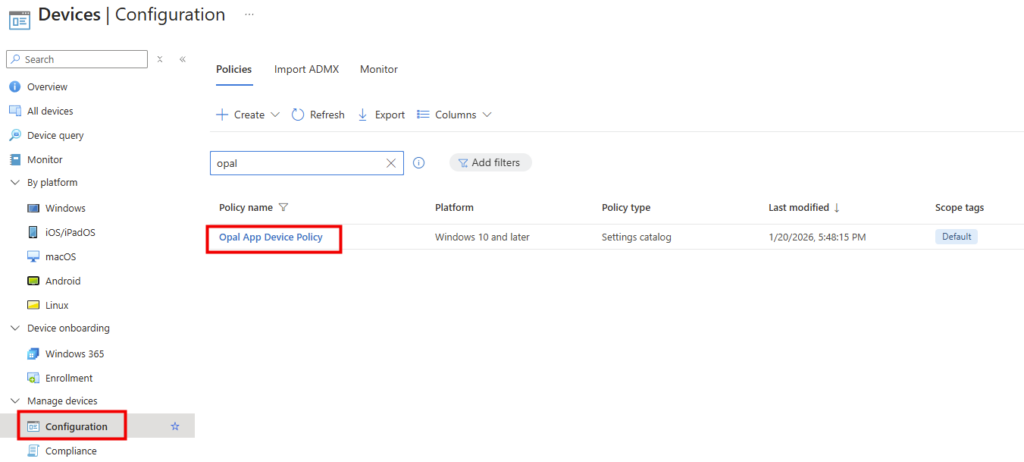

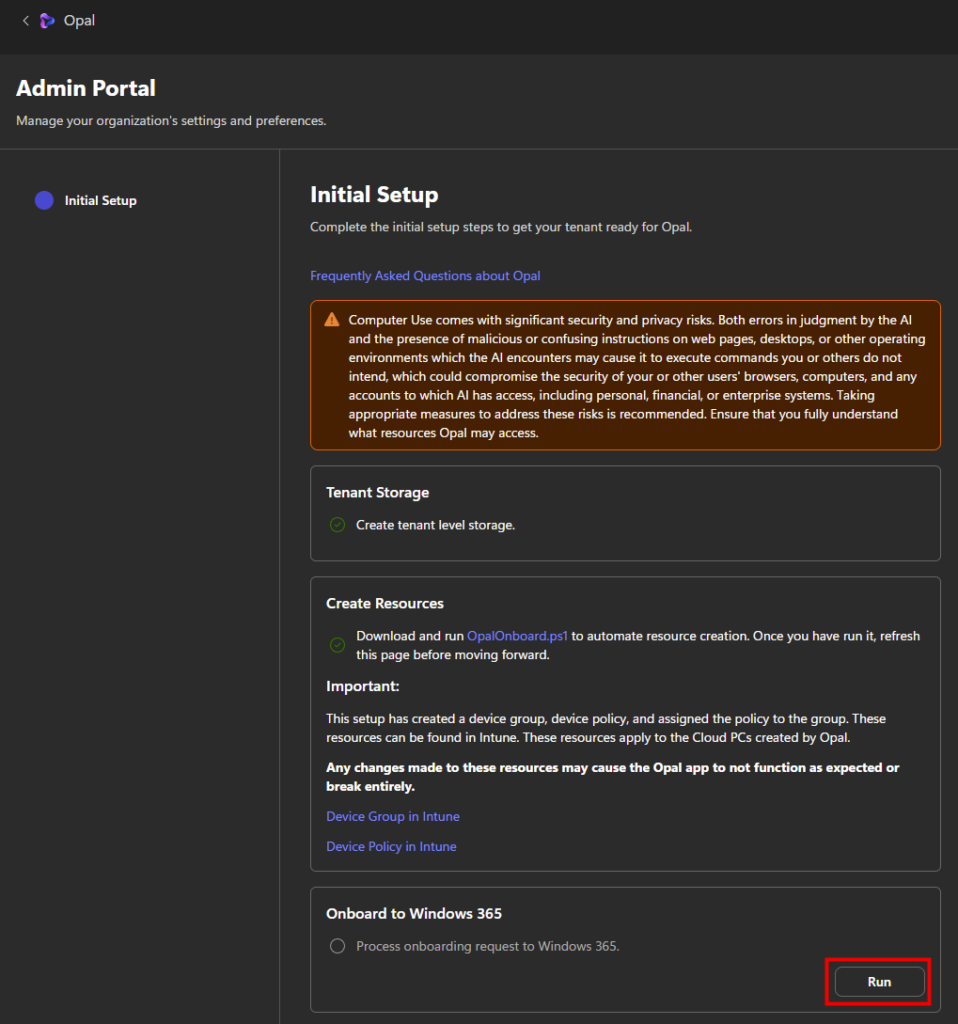

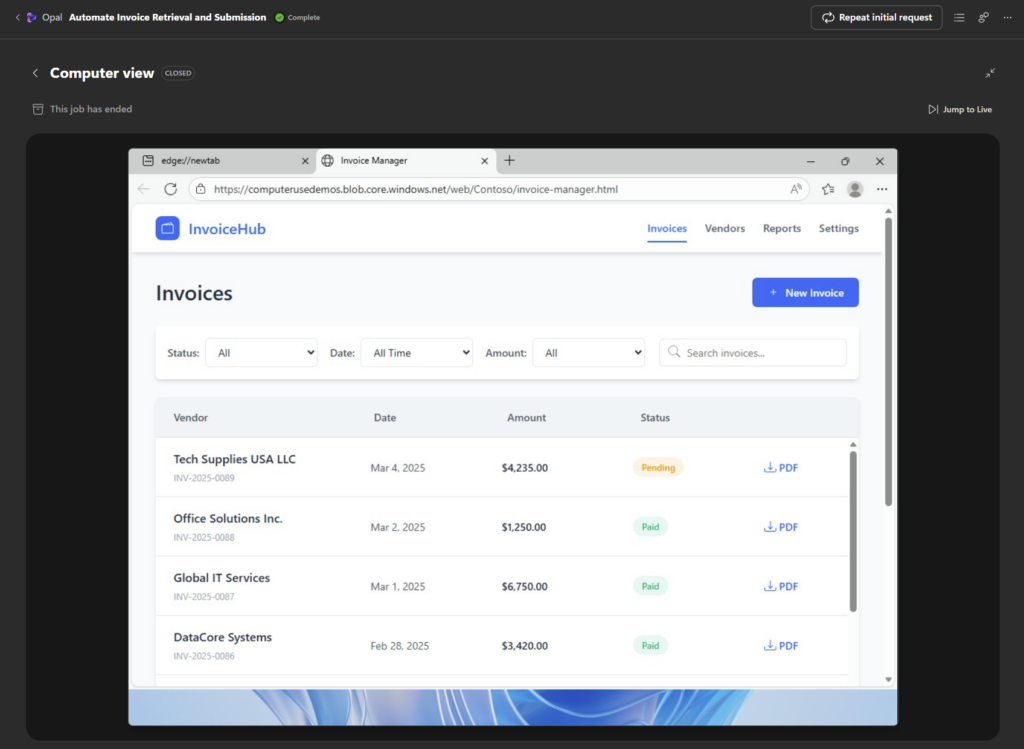

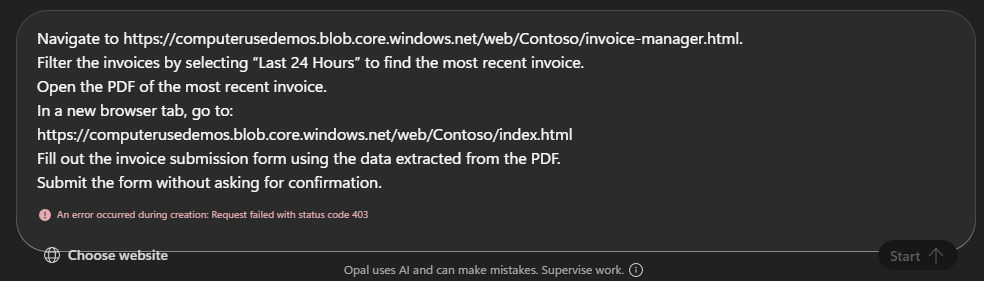

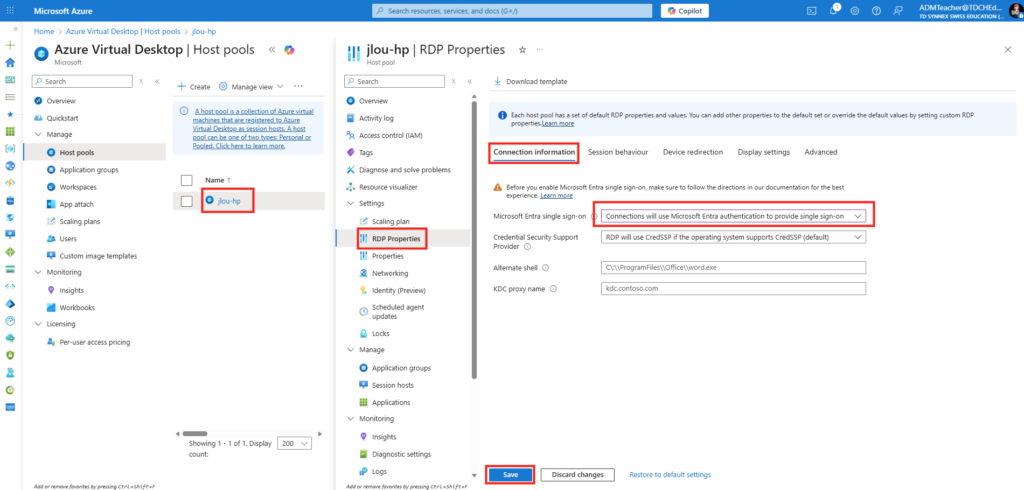

2. Le wizard Create Azure Files Share

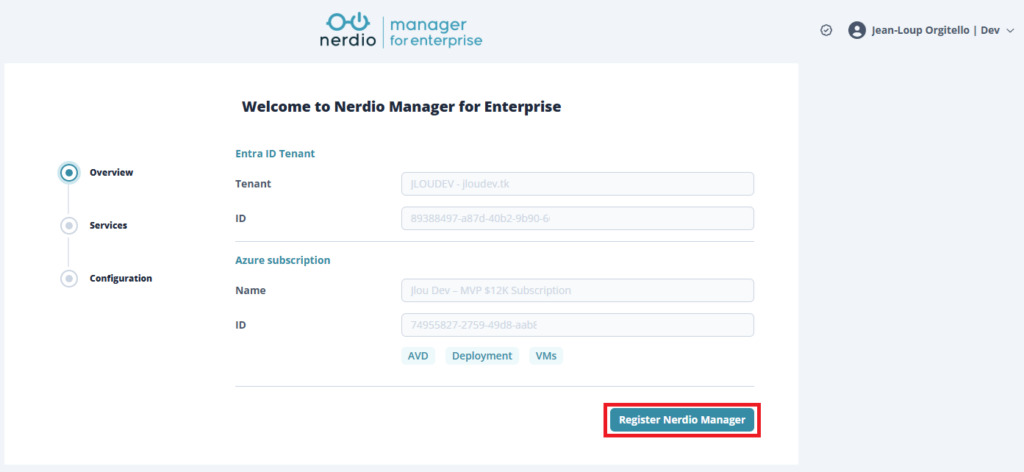

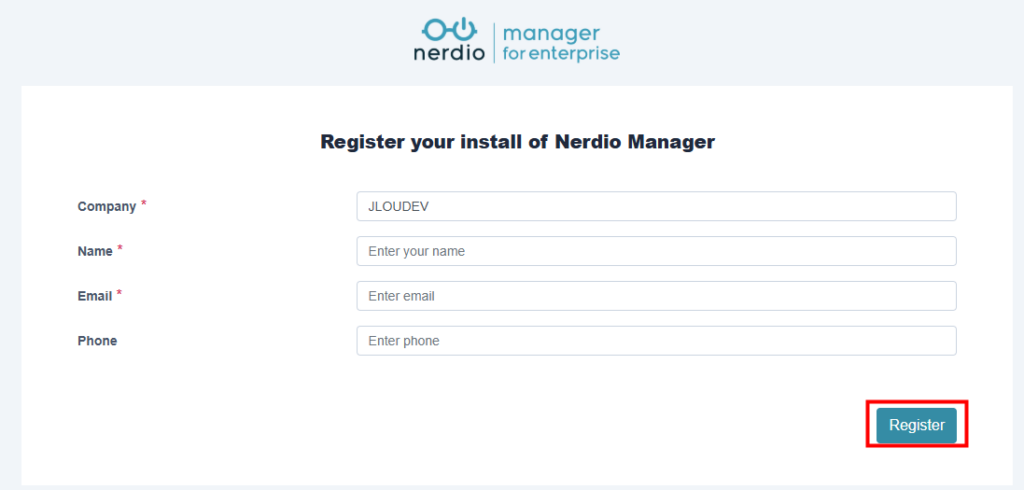

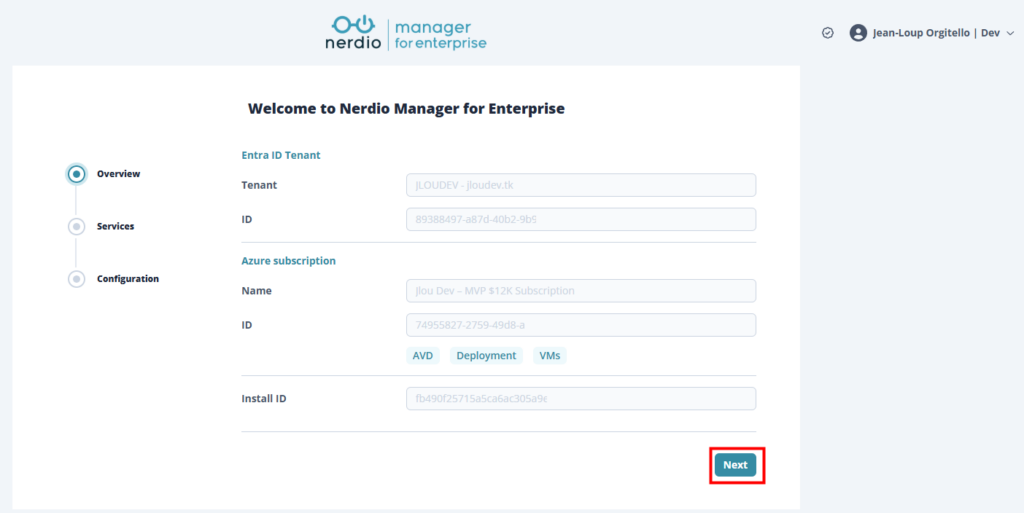

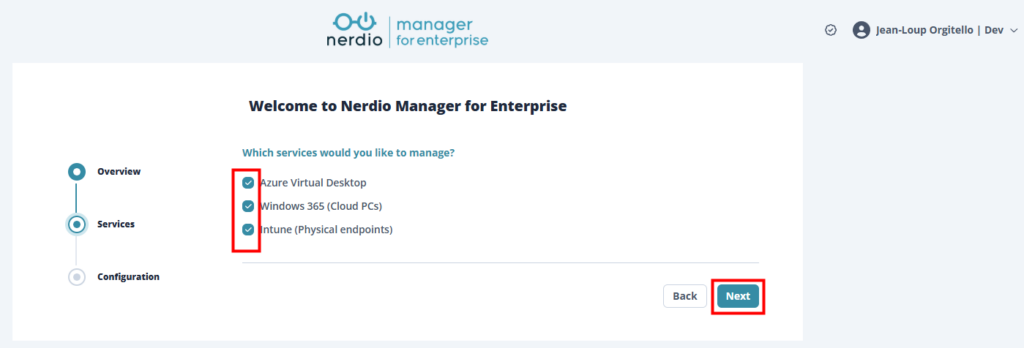

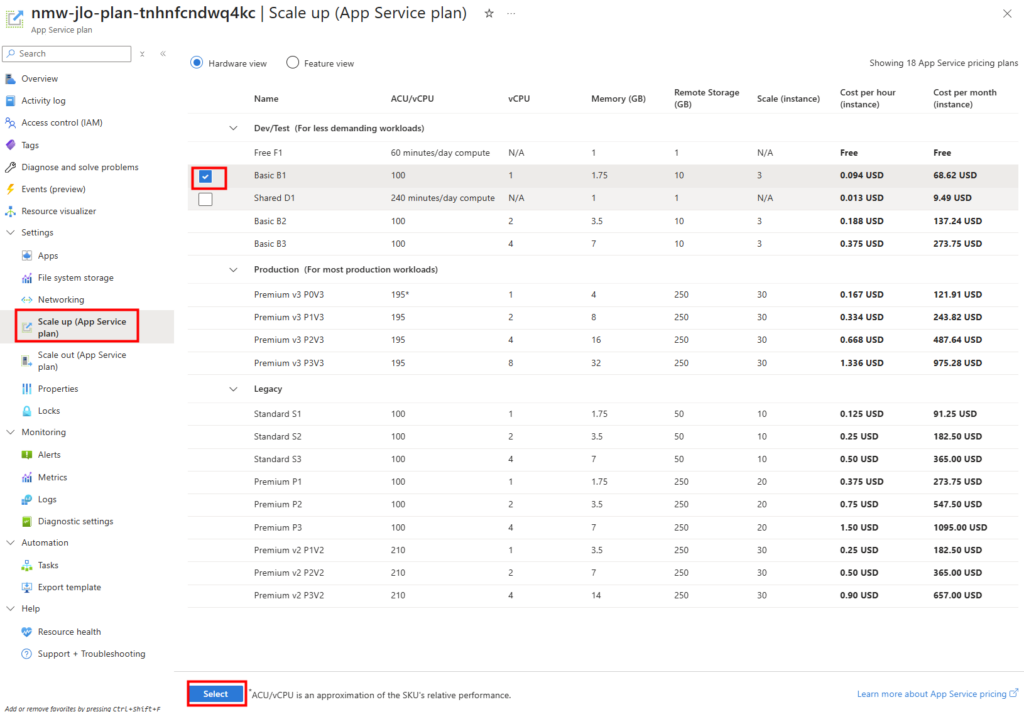

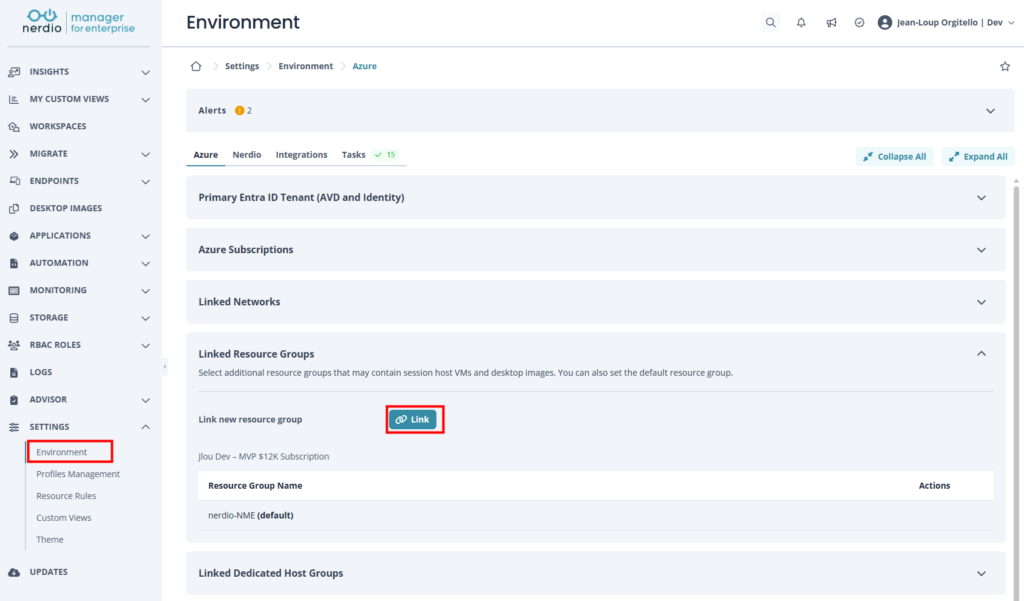

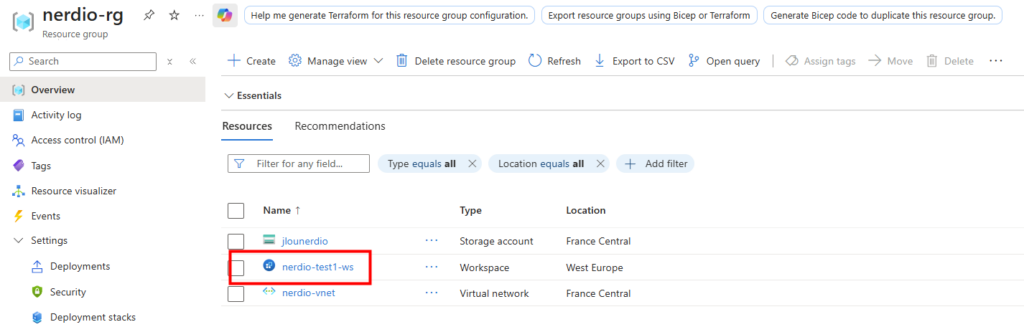

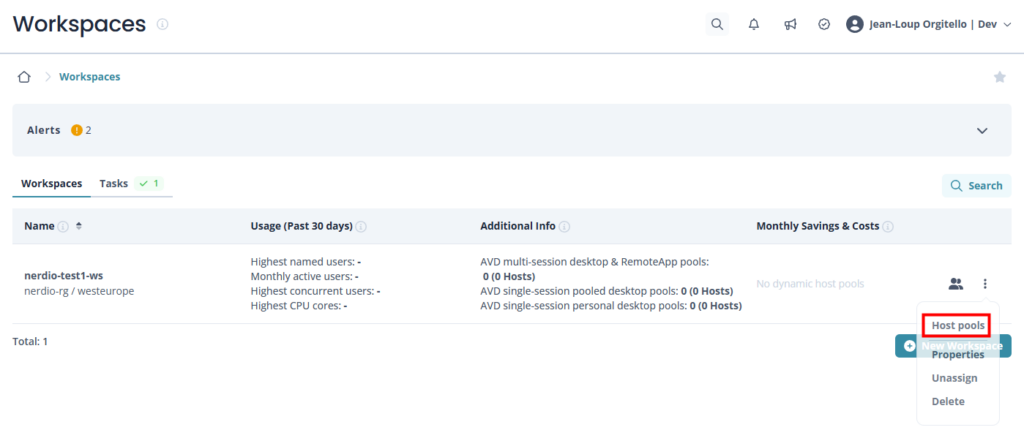

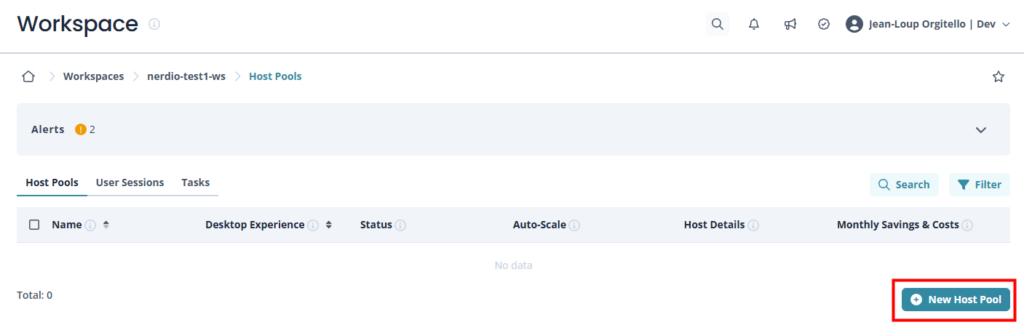

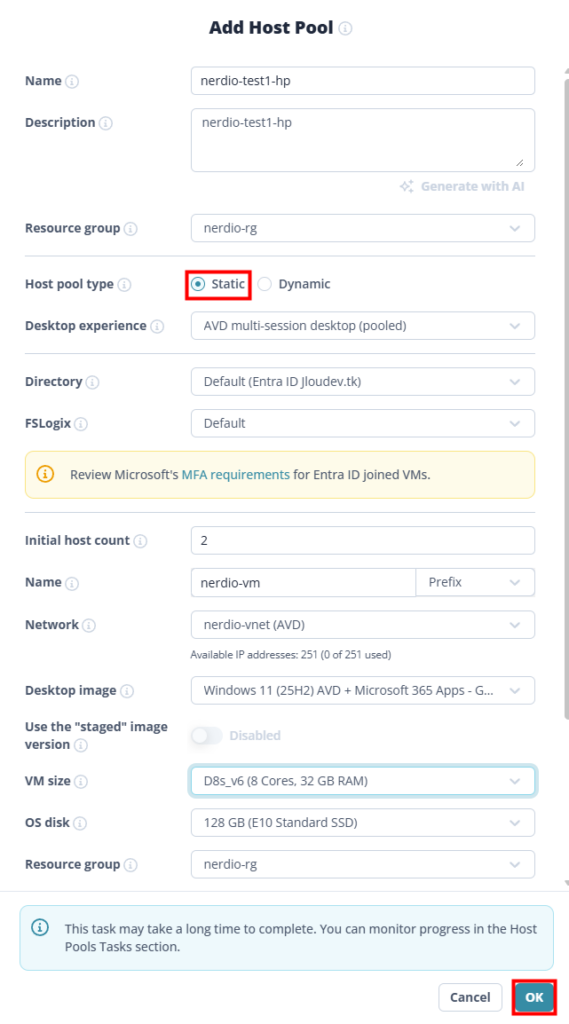

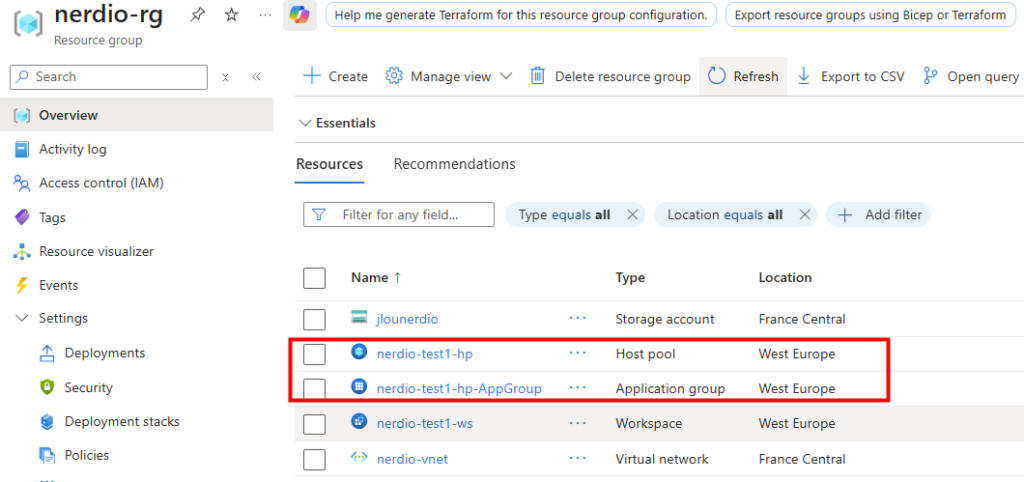

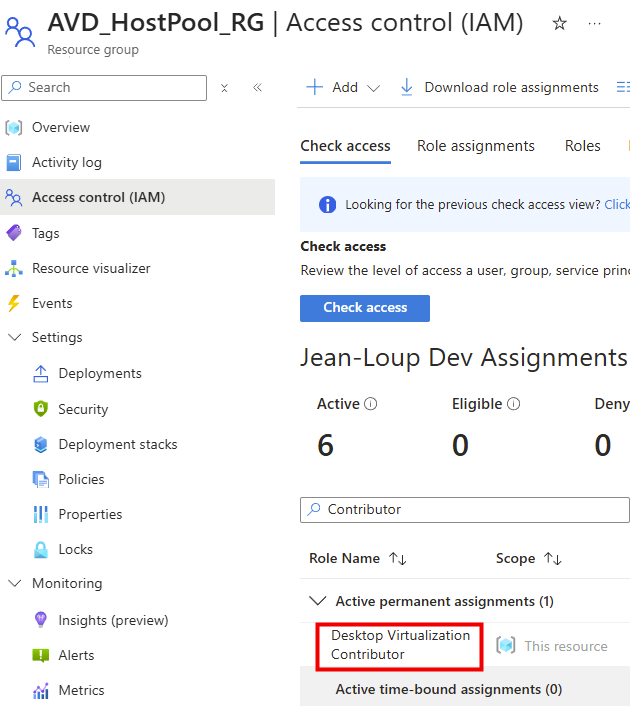

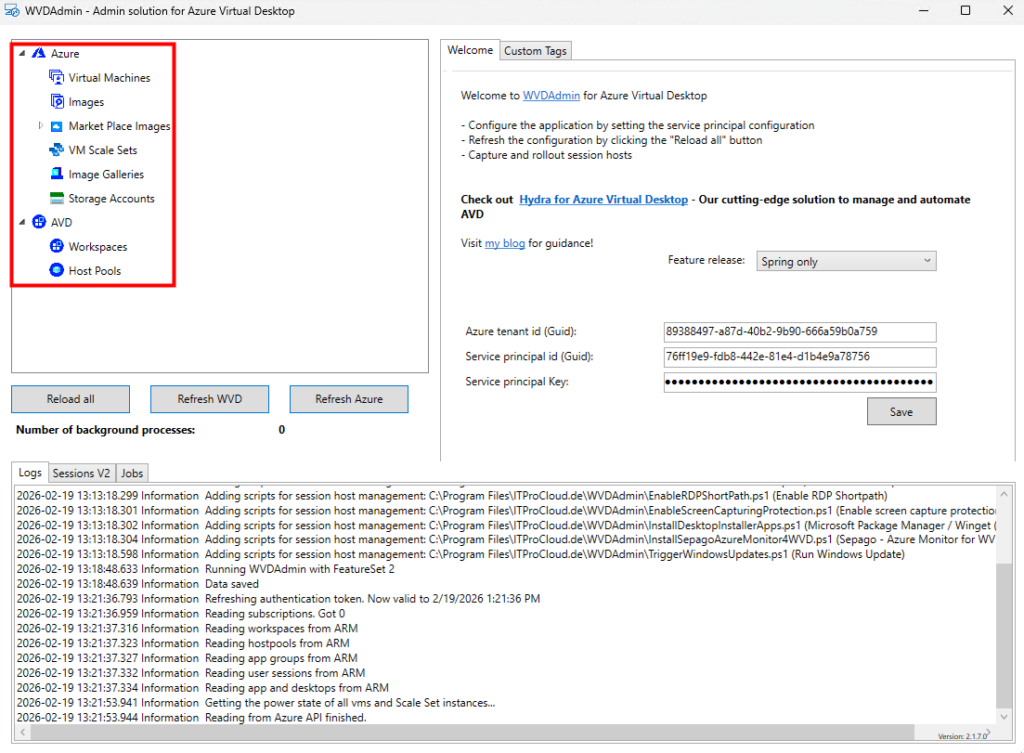

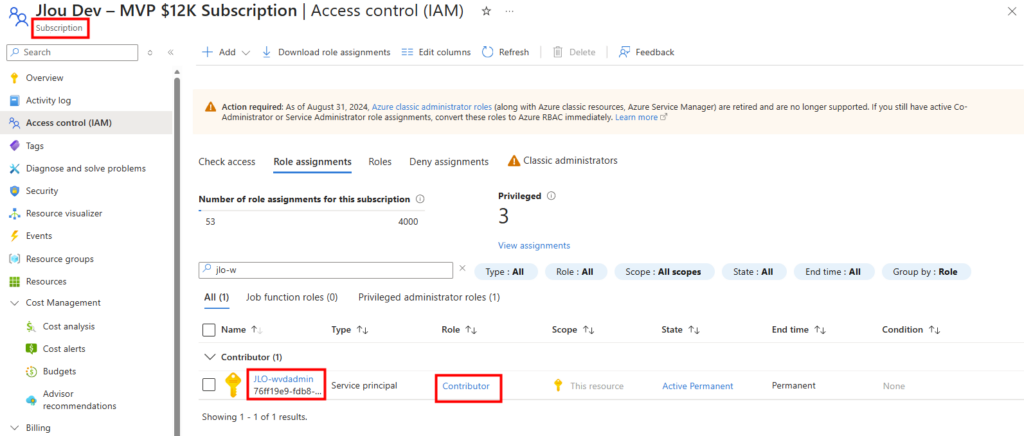

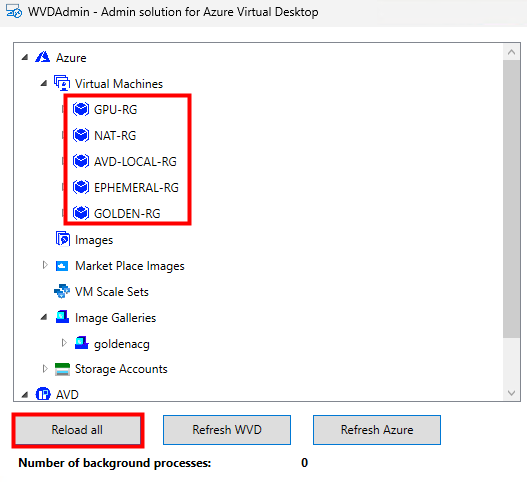

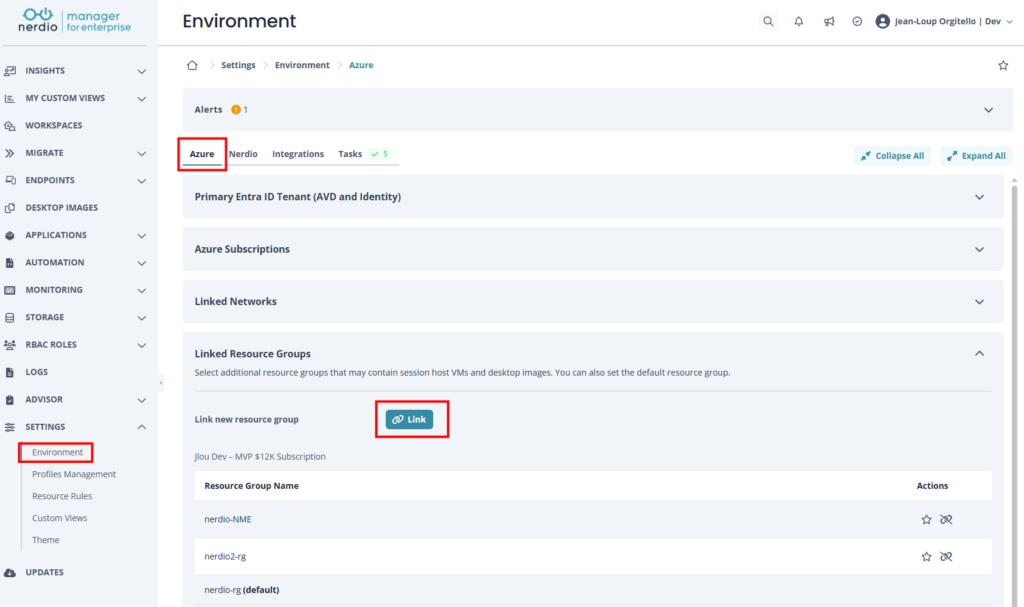

Avant toute chose, je vous conseille de créer le groupe de ressources sur le portail Azure, puis de lier ce dernier dans votre console Nerdio :

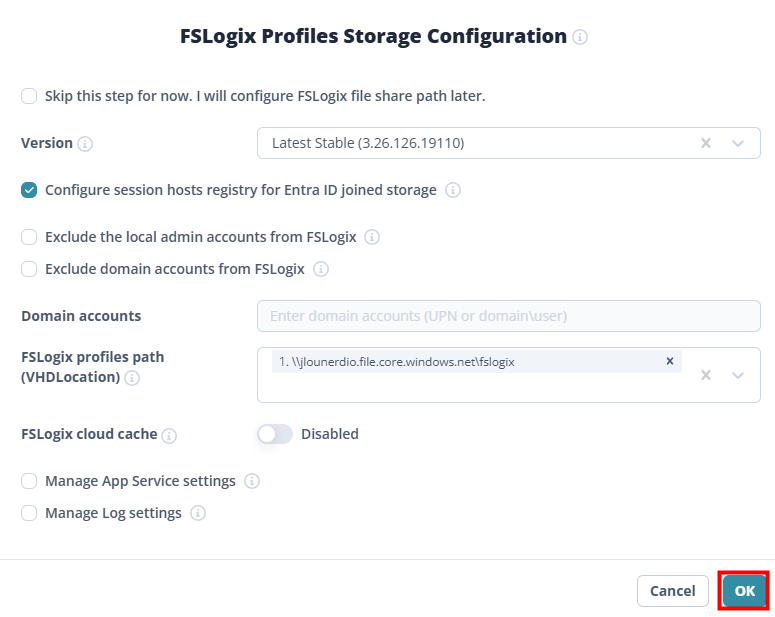

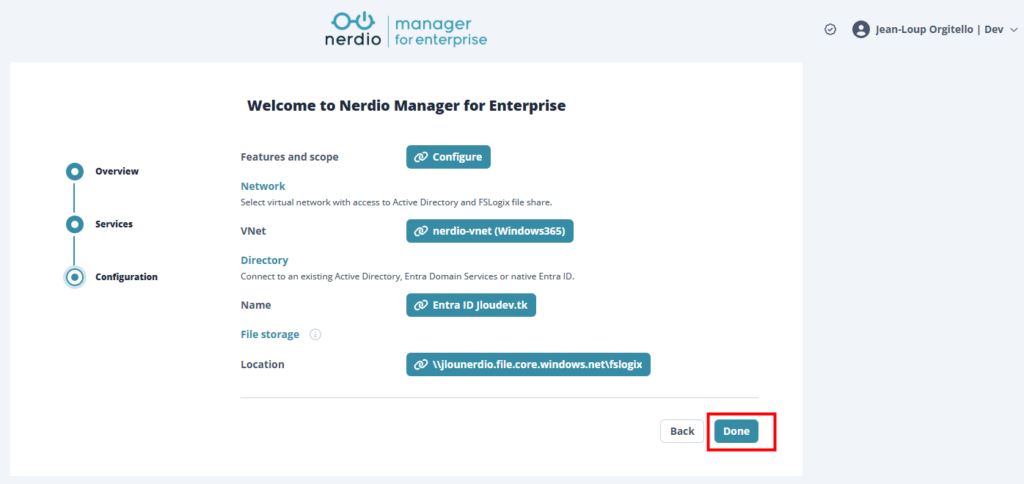

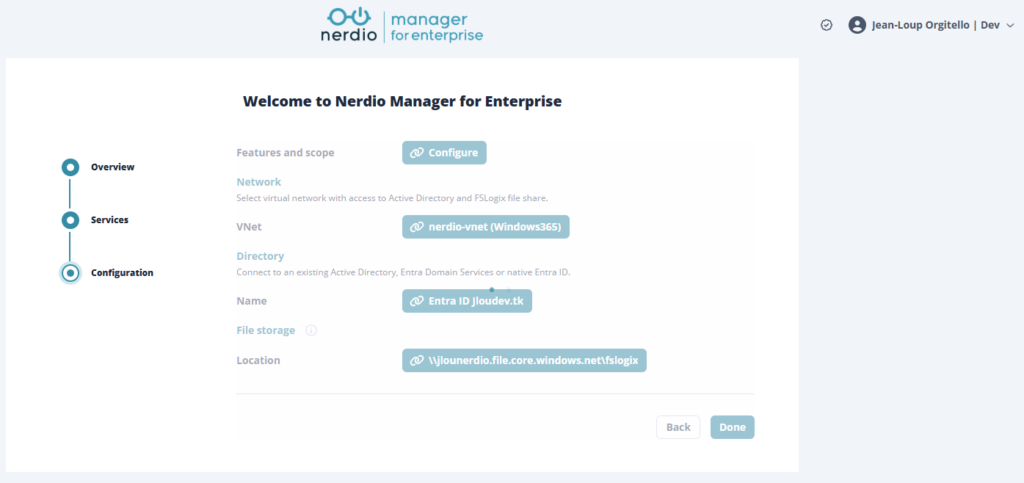

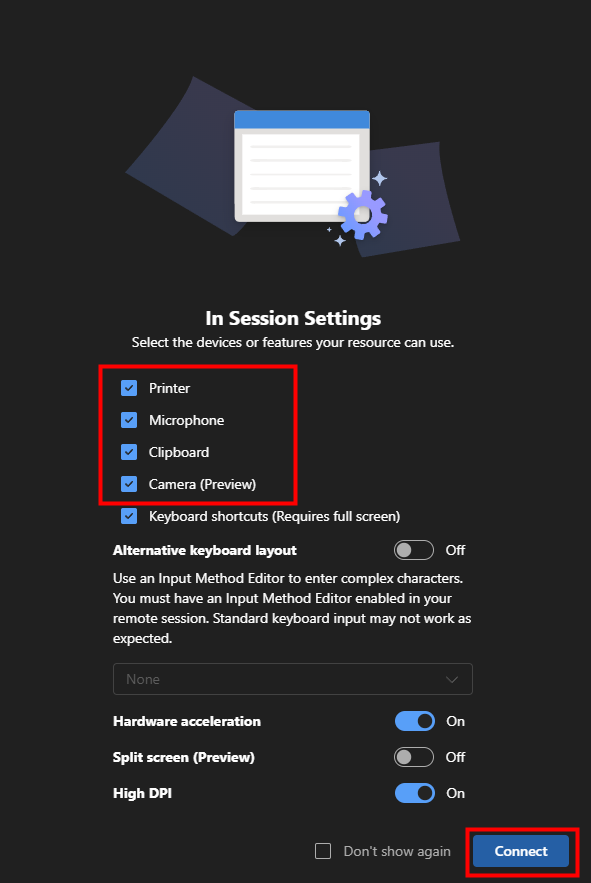

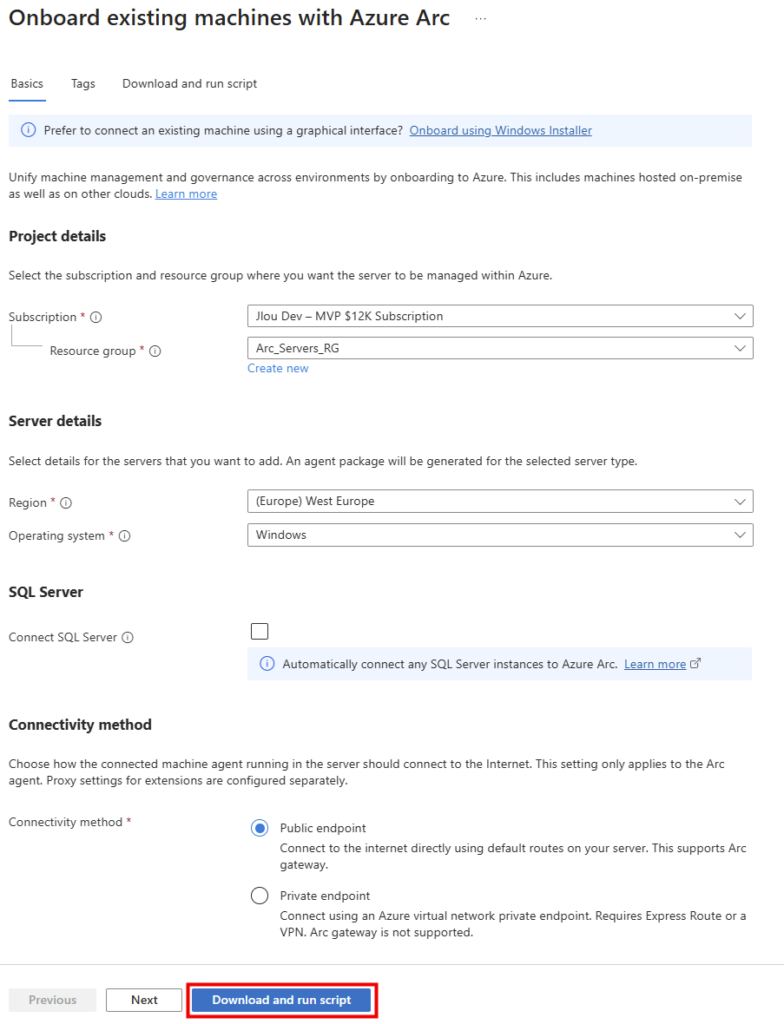

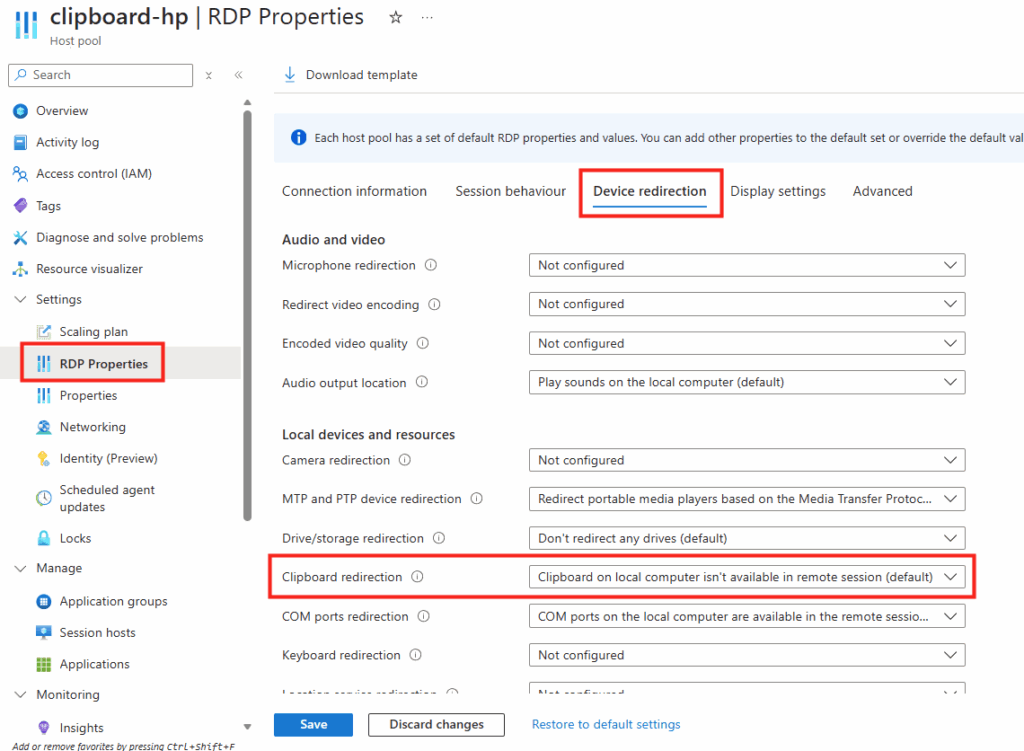

Dans Nerdio, direction Settings → FSLogix Profiles → Add Azure Files Share. Vous avez le choix entre pointer un storage account existant ou laisser Nerdio créer le share complet, du SA jusqu’aux ACL NTFS. Et oui, ça inclut le scénario Entra ID joined, c’est ce qu’on va dérouler ensemble :

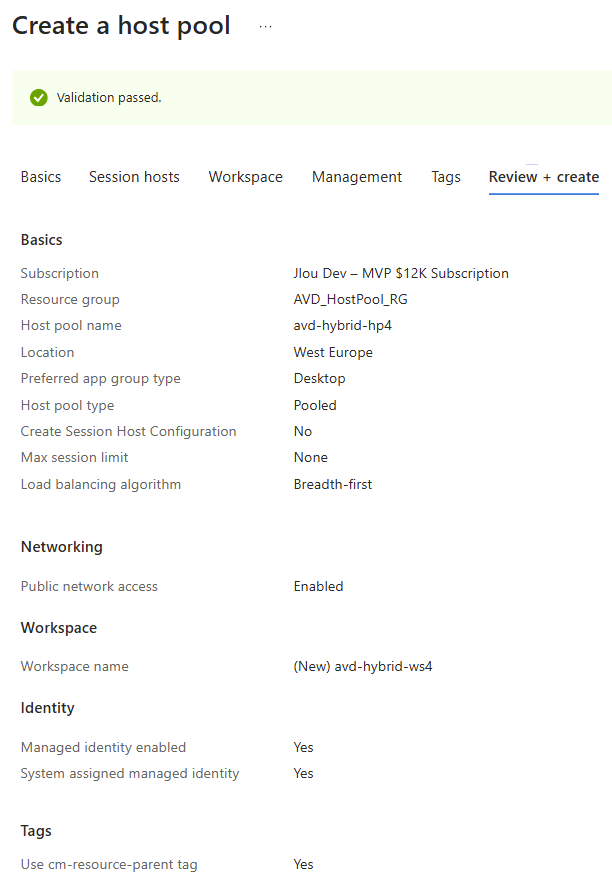

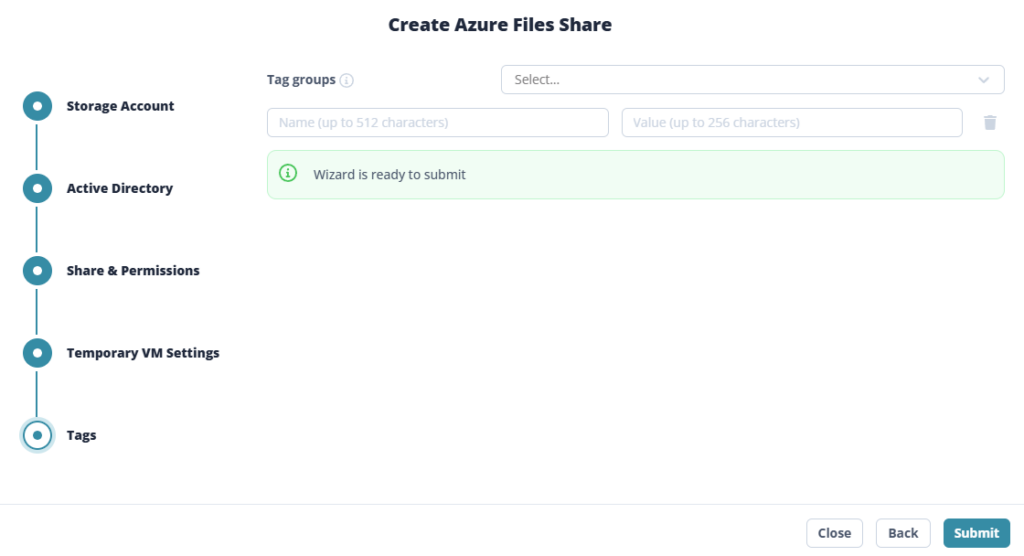

Le wizard se passe en seulement 5 étapes :

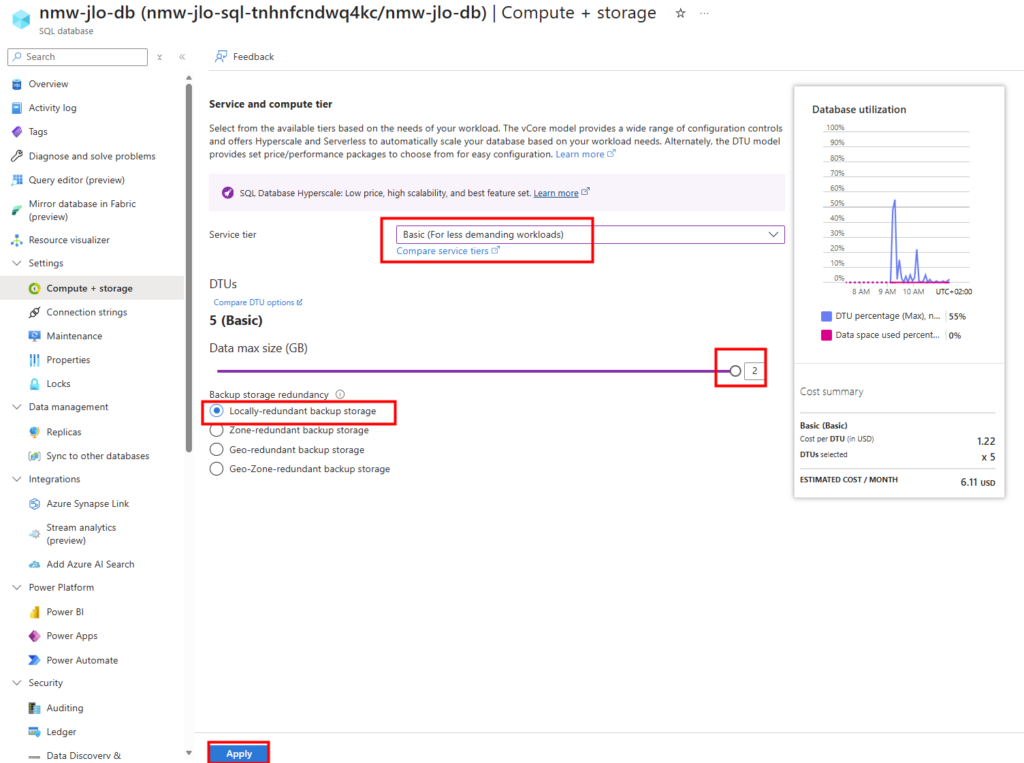

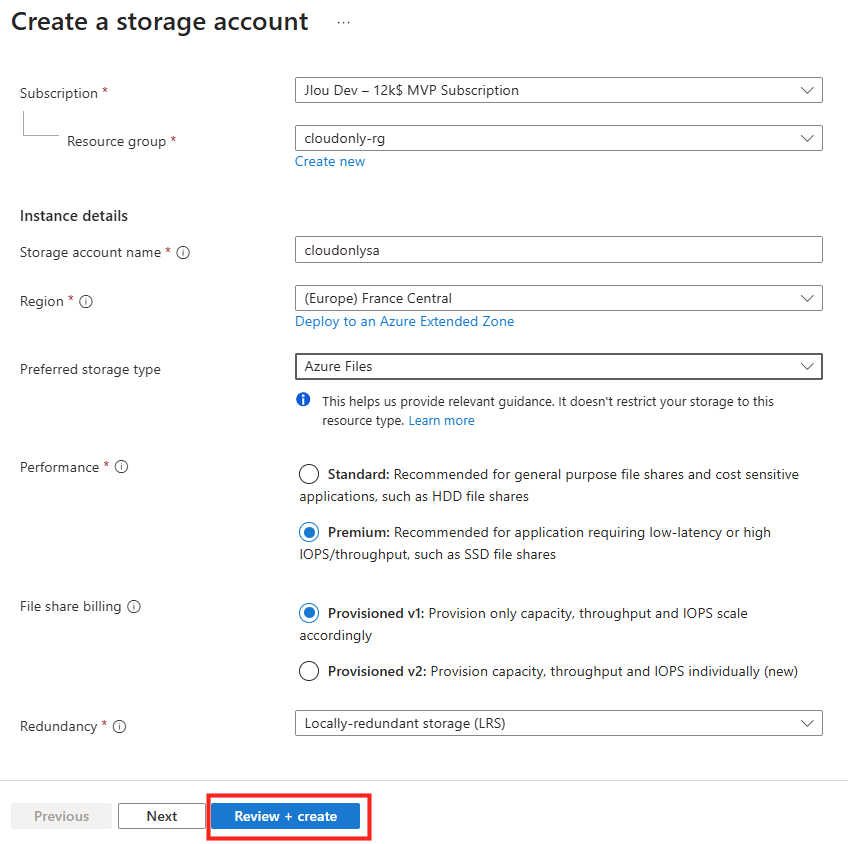

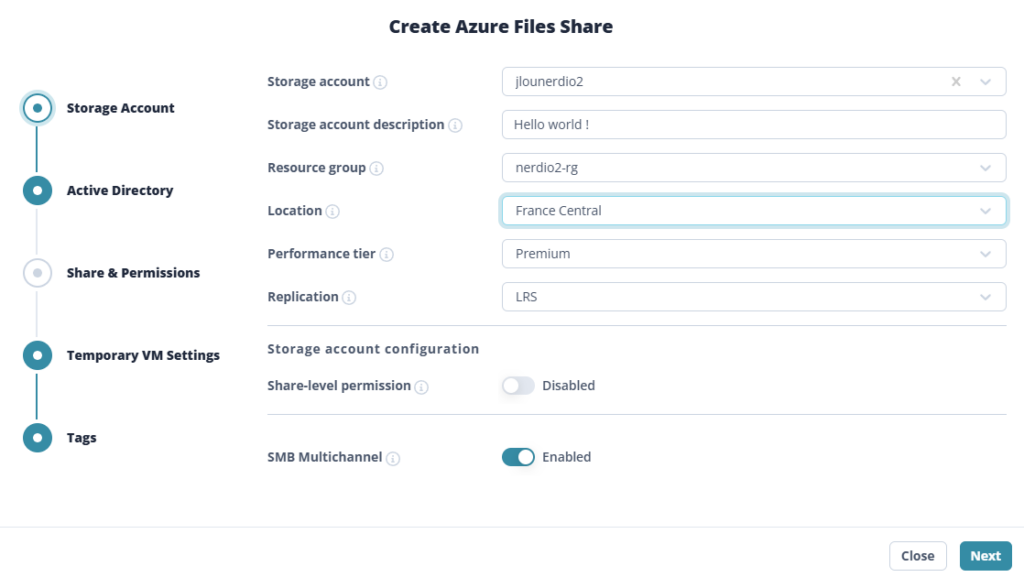

Étape 1 : Storage Account

Nom du SA, resource group, région, SKU (Standard ou Premium Files), réplication. Rien d’extraordinaire, mais tout se passe dans une seule fenêtre Nerdio plutôt que de naviguer dans quatre blades Azure différentes.

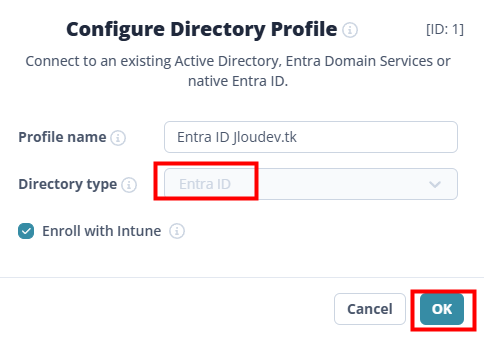

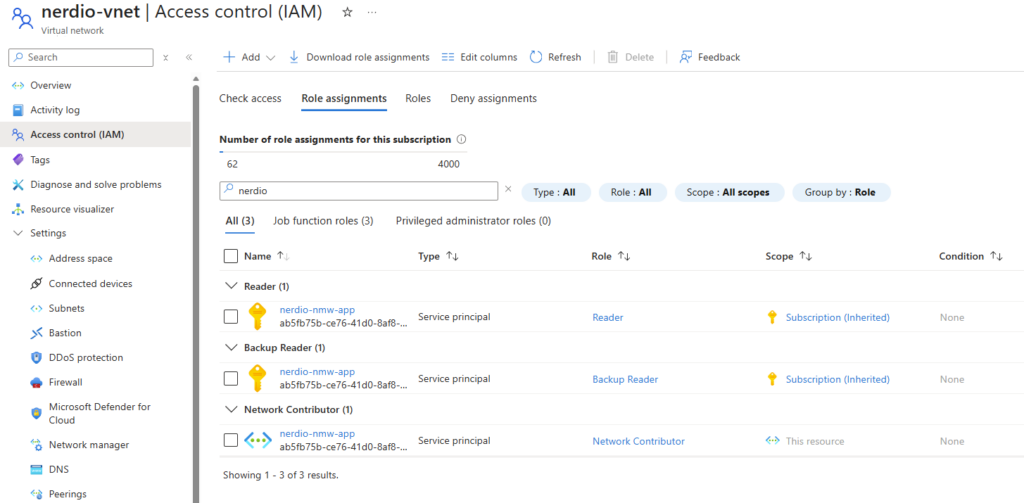

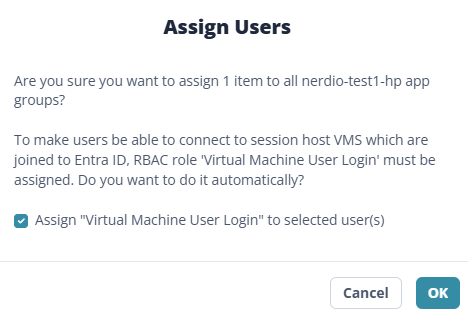

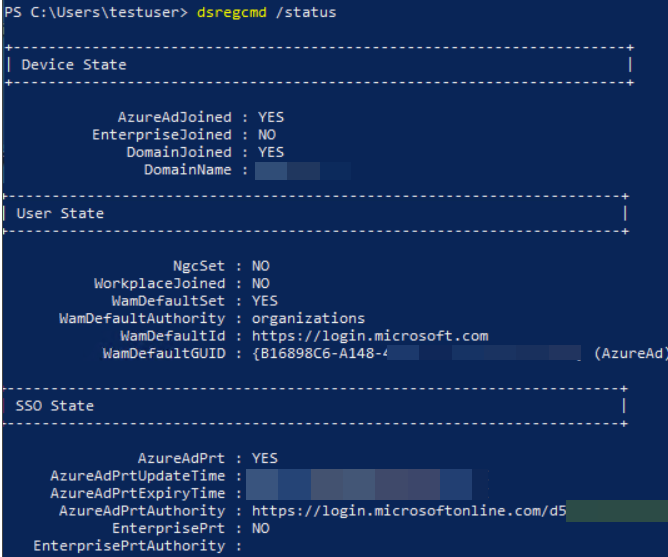

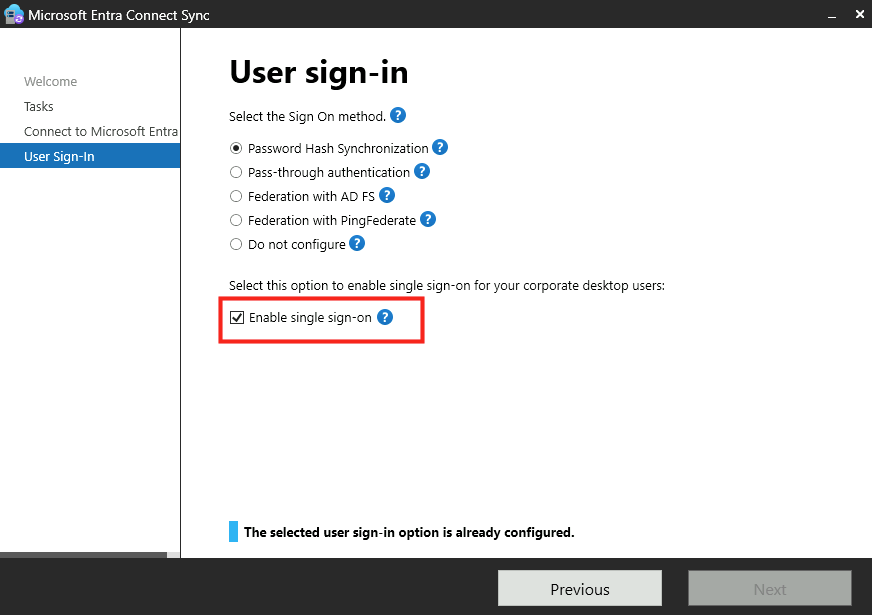

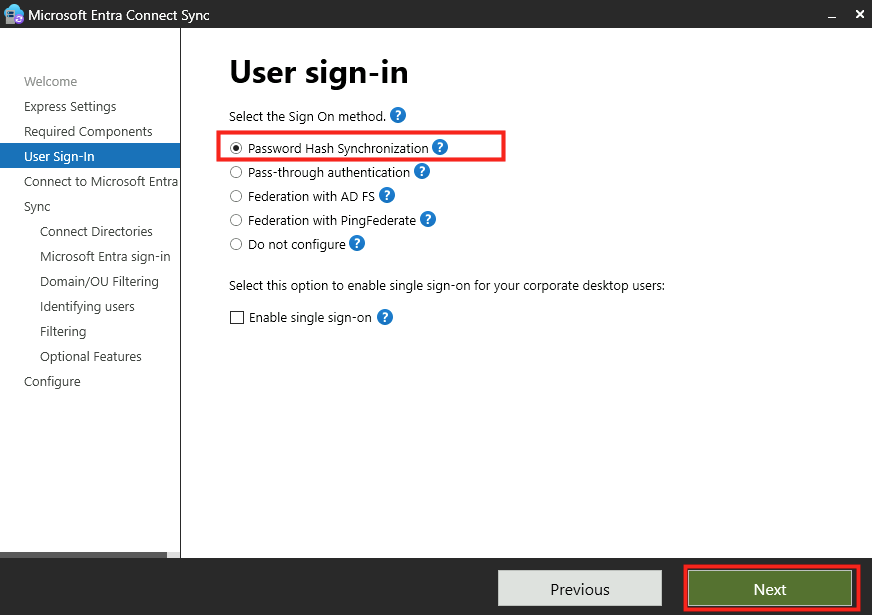

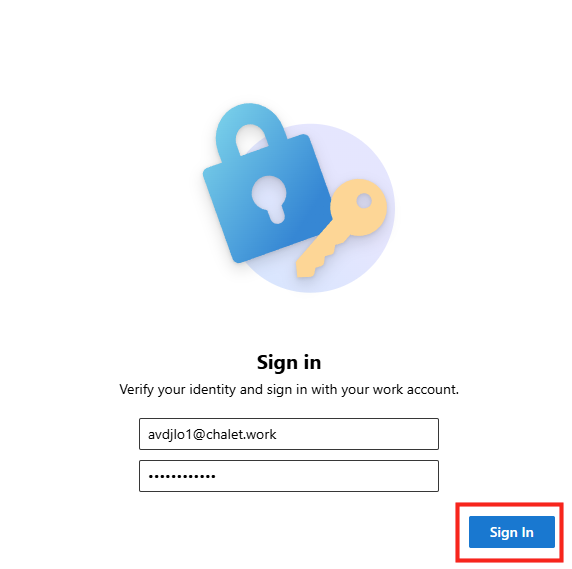

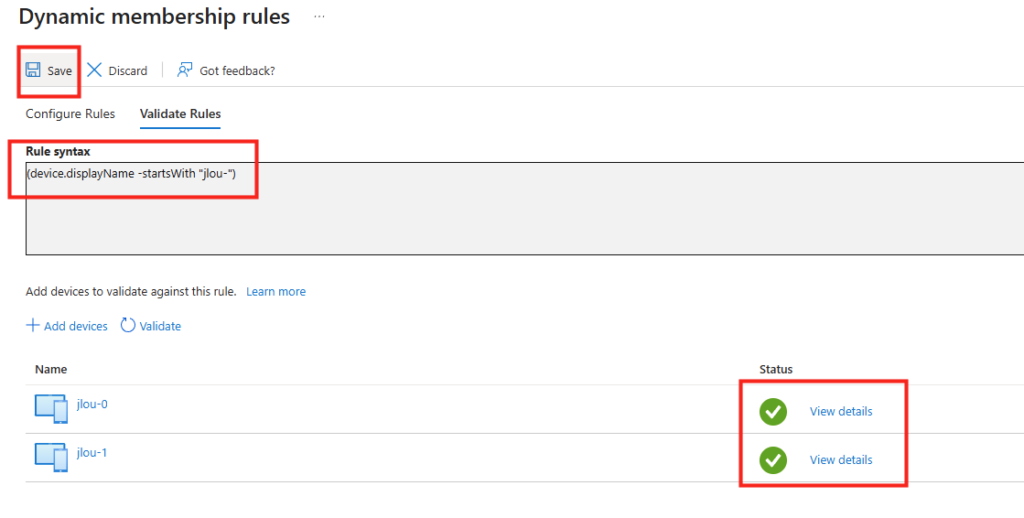

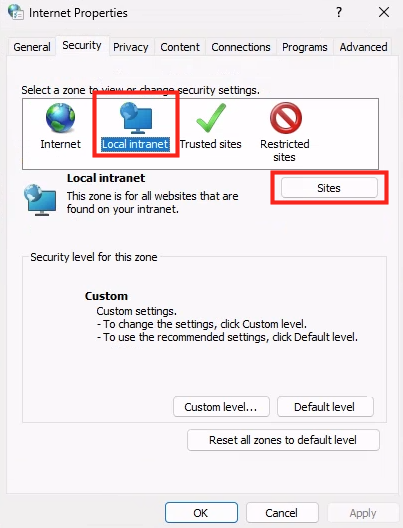

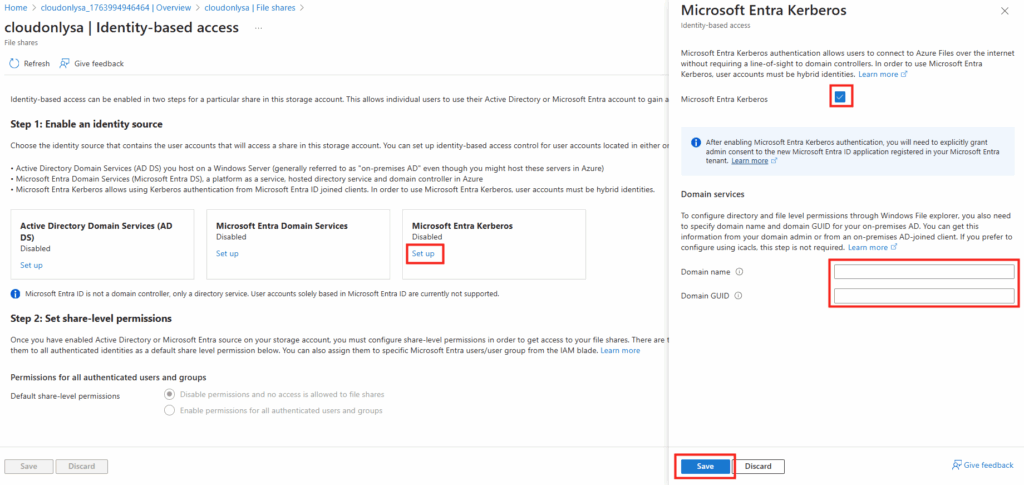

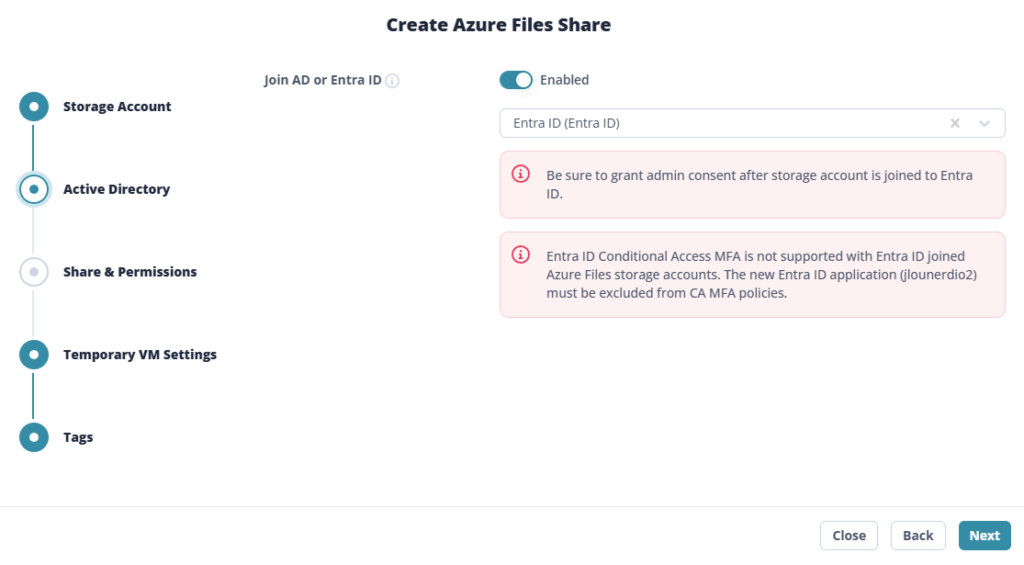

Étape 2 : Active Directory ou Entra ID

L’étape clé. Vous activez le toggle Join AD or Entra ID, puis vous choisissez Entra ID dans la liste déroulante. Et là, Nerdio vous met deux warnings honnêtes que vous devez lire avant de cliquer Next :

⚠️ Be sure to grant admin consent after storage account is joined to Entra ID.

⚠️ Entra ID Conditional Access MFA is not supported with Entra ID joined Azure Files storage accounts. The new Entra ID application must be excluded from CA MFA policies.

Ce sont les deux seules manips qu’il vous restera à faire à la fin. Nerdio s’occupe du reste : création de l’app registration, configuration Entra Kerberos sur le storage, le tout en une seule passe.

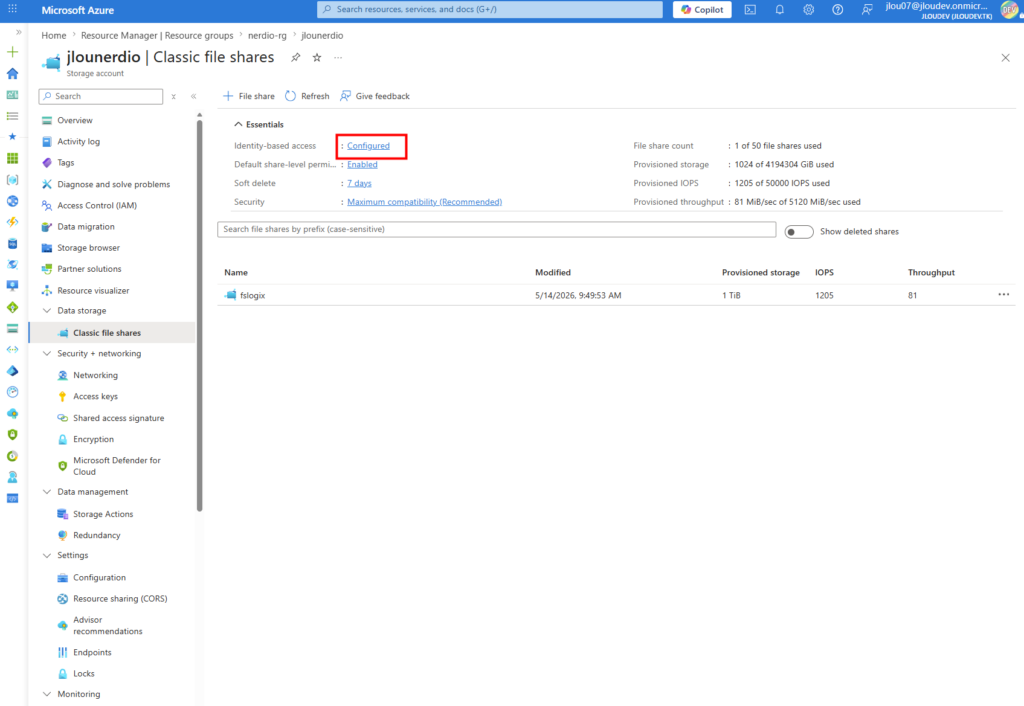

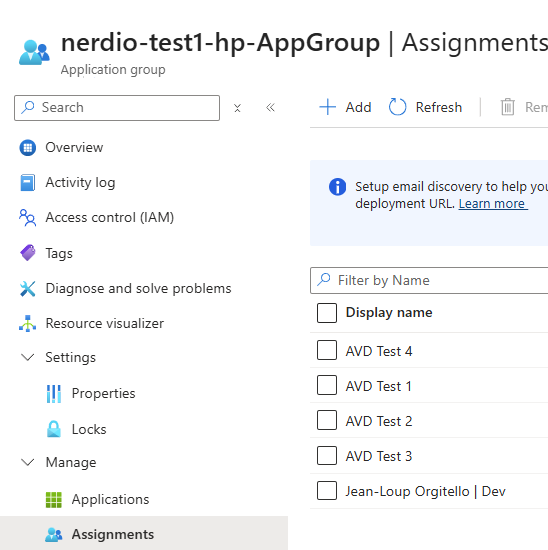

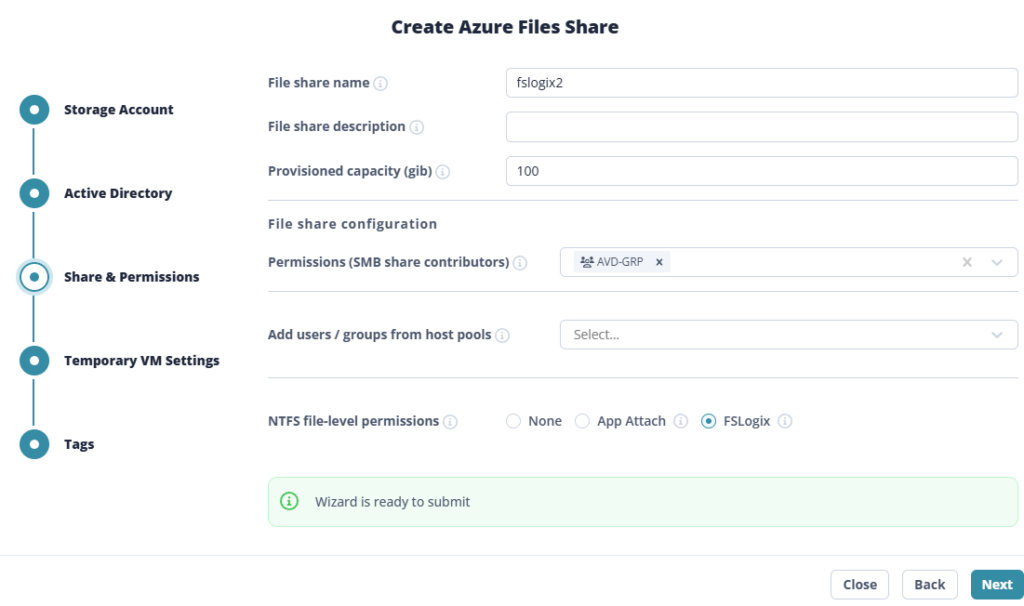

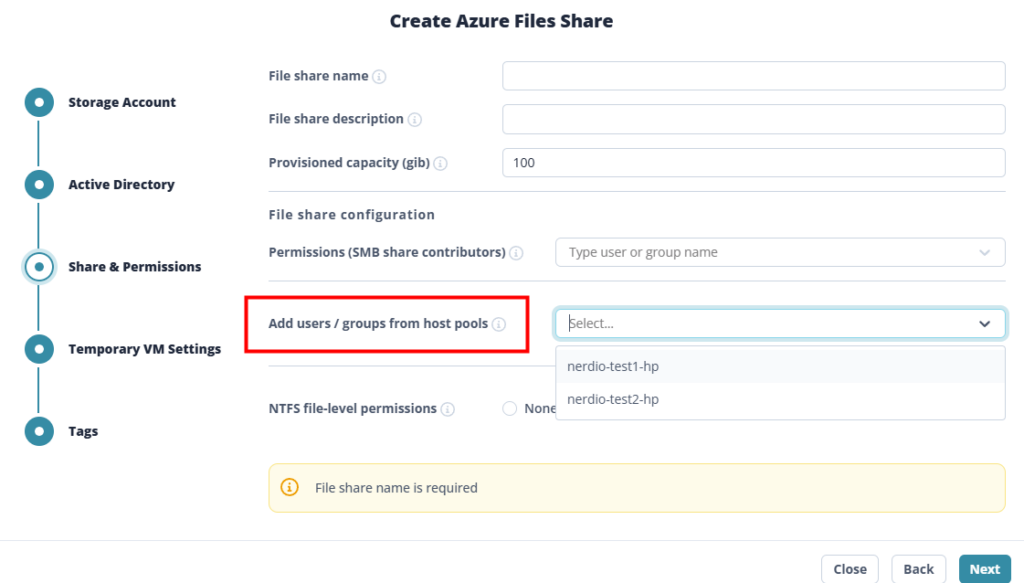

Étape 3 : Share & Permissions

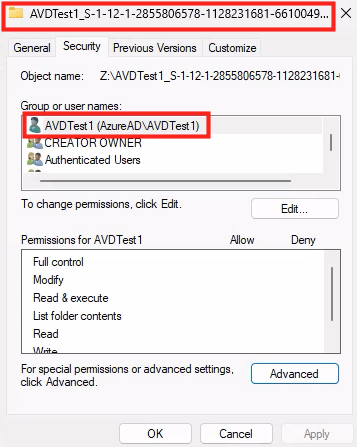

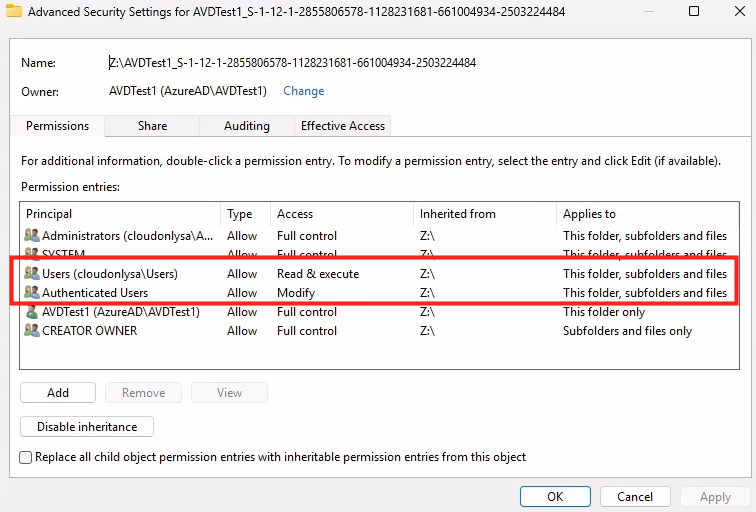

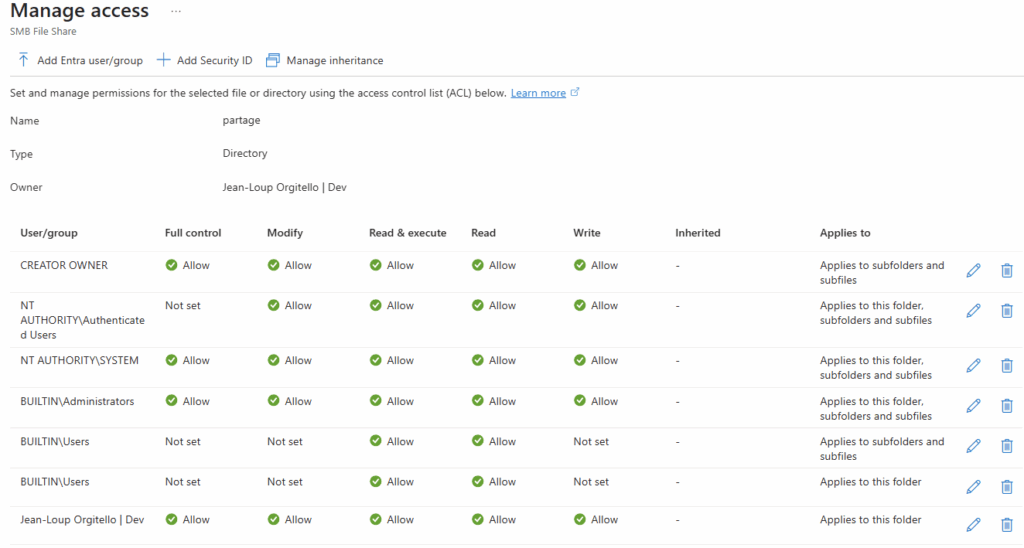

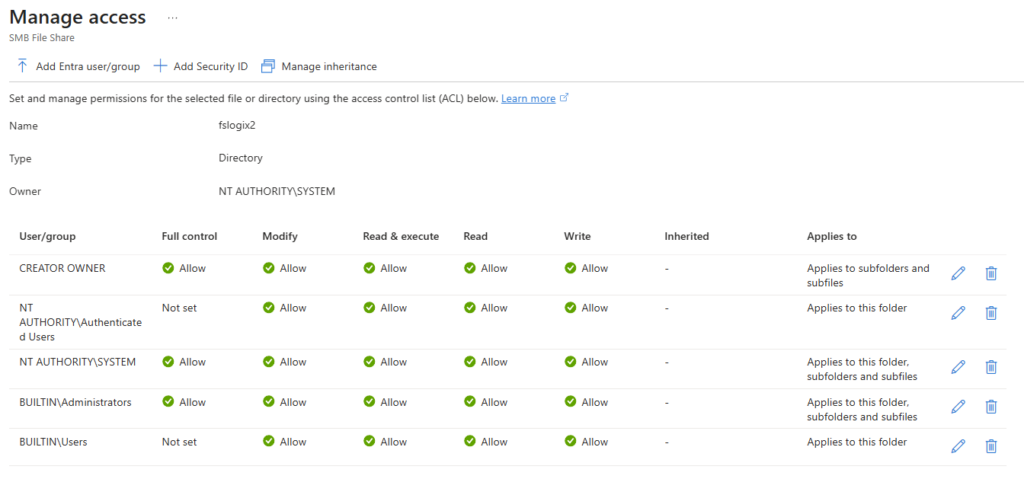

Vous donnez un nom au share, sa capacité (entre 100 GB et 100 TB), et vous attribuez les rôles RBAC SMB Share Contributor aux groupes Entra ID concernés. Mais surtout, et c’est là le gros gain, vous avez un dropdown NTFS Permission Preset avec une option FSLogix.

Ce preset, c’est exactement la combinaison Authenticated Users / CREATOR OWNER / Administrators de la section 1, avec les bons héritages.

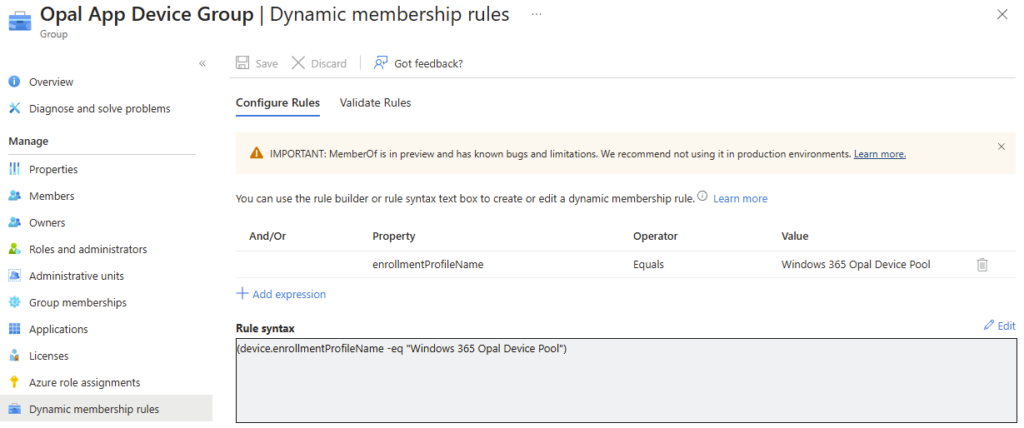

Bonus sécurité : la case Limit access to specific host pools vous permet de restreindre ce share à un ou plusieurs host pools précis. Pratique si vous avez plusieurs environnements (prod, dev, RH, finance…) et que vous voulez éviter qu’un host pool puisse écrire dans le profil d’un autre.

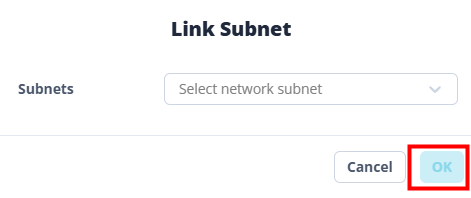

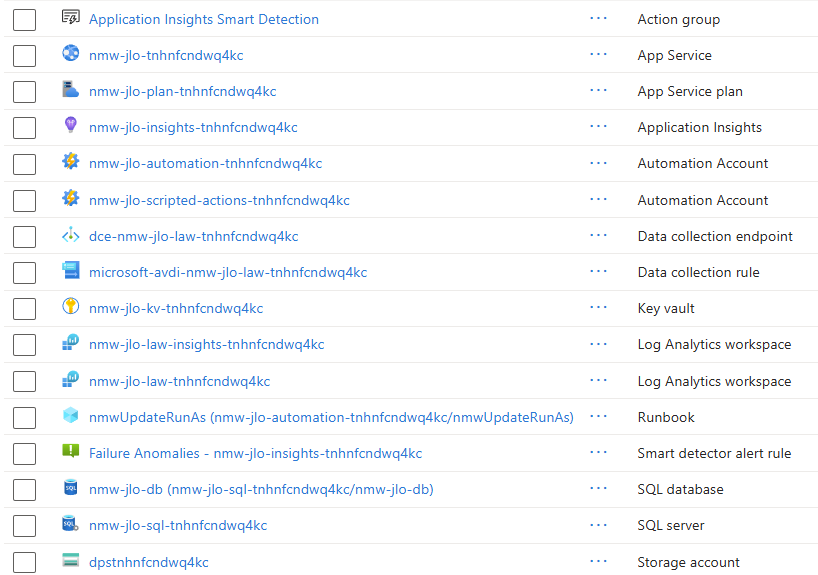

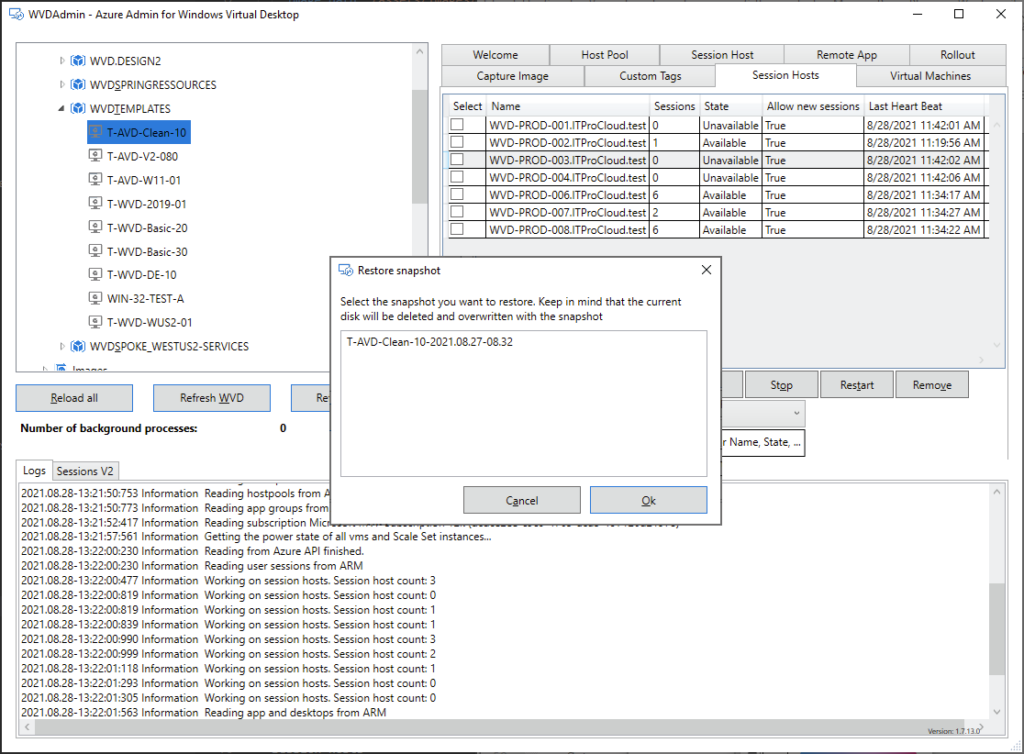

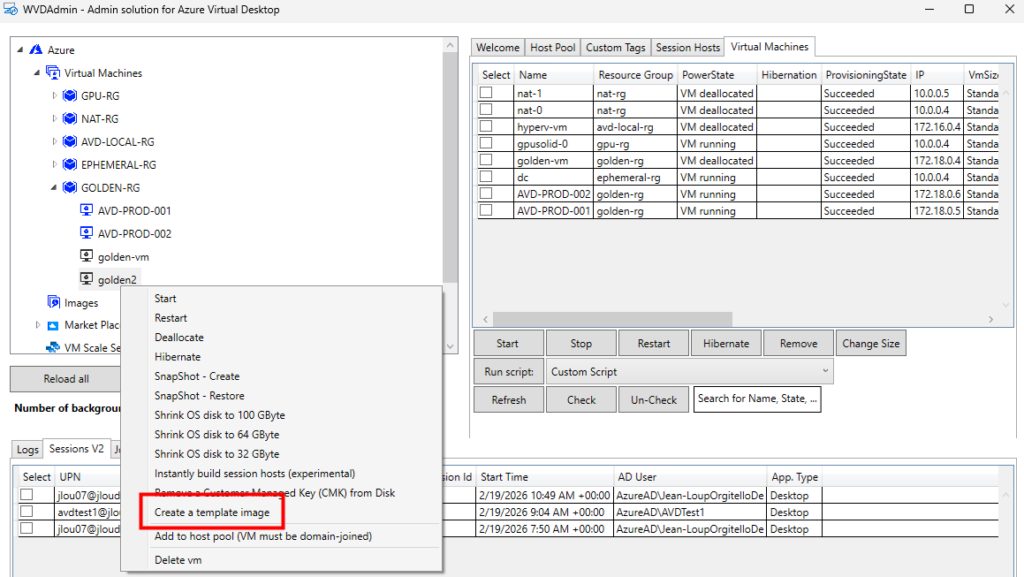

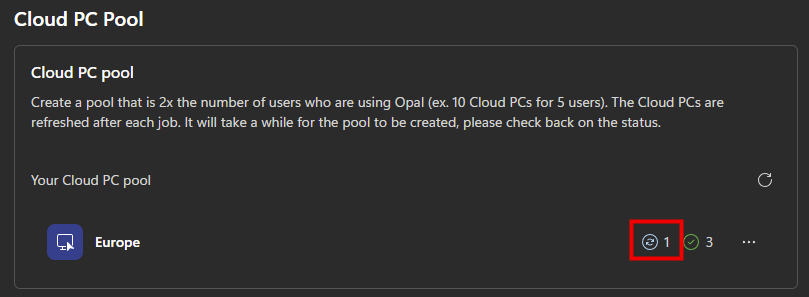

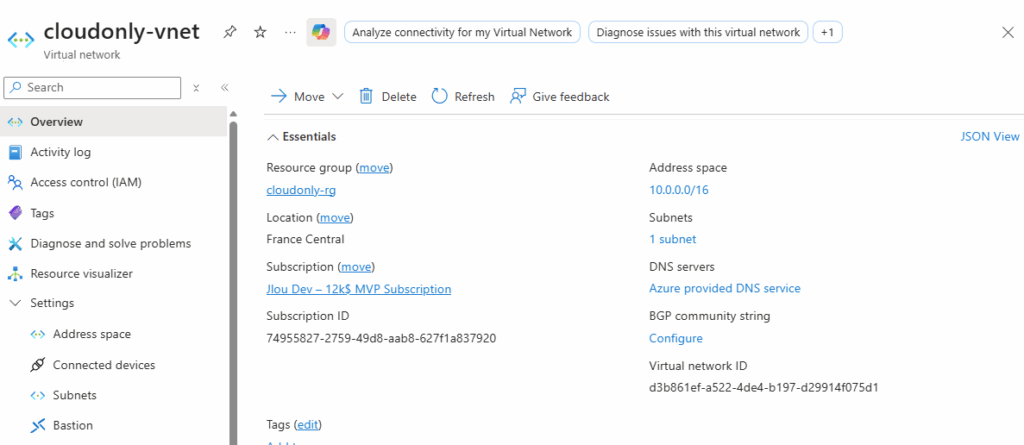

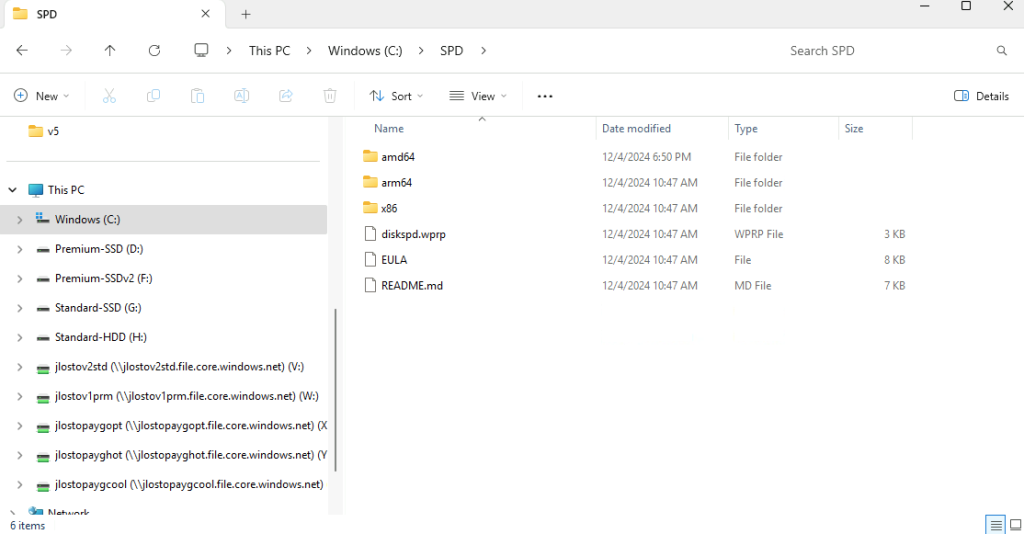

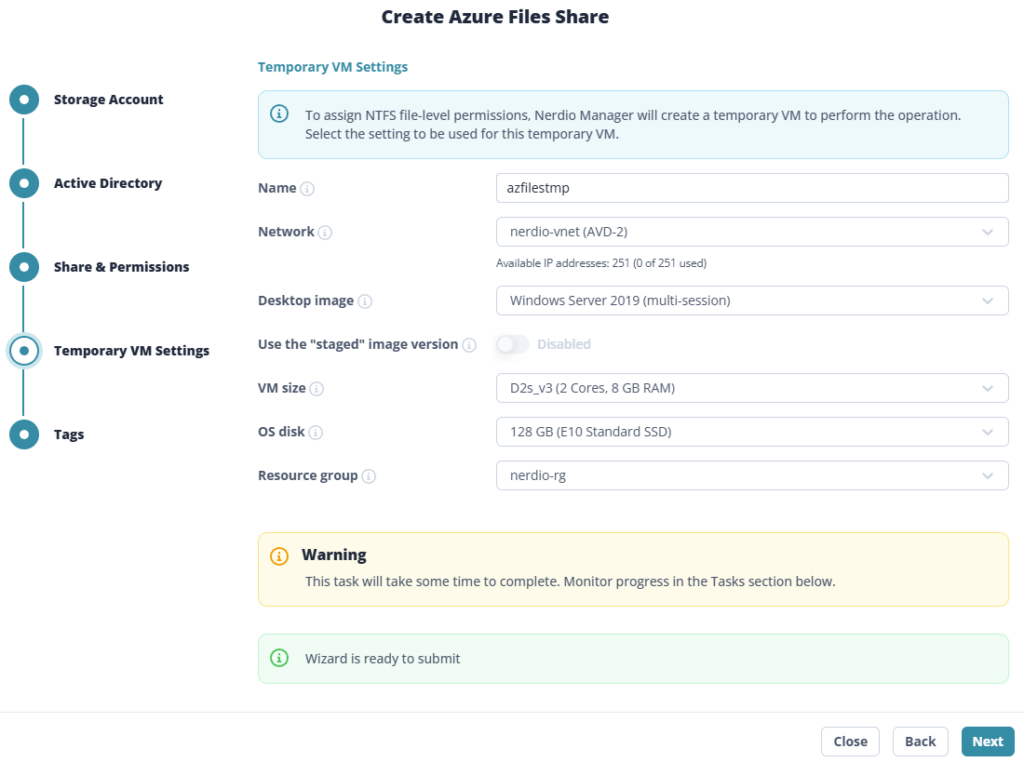

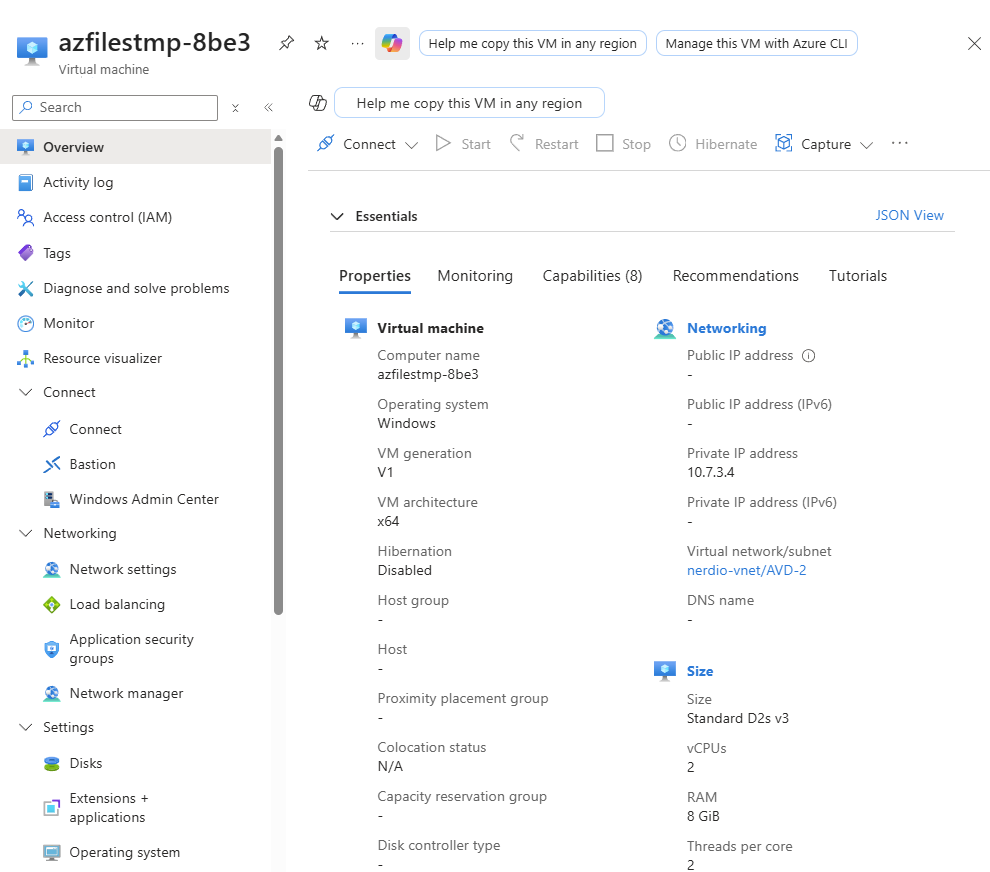

Étape 4 : Temporary VM Settings

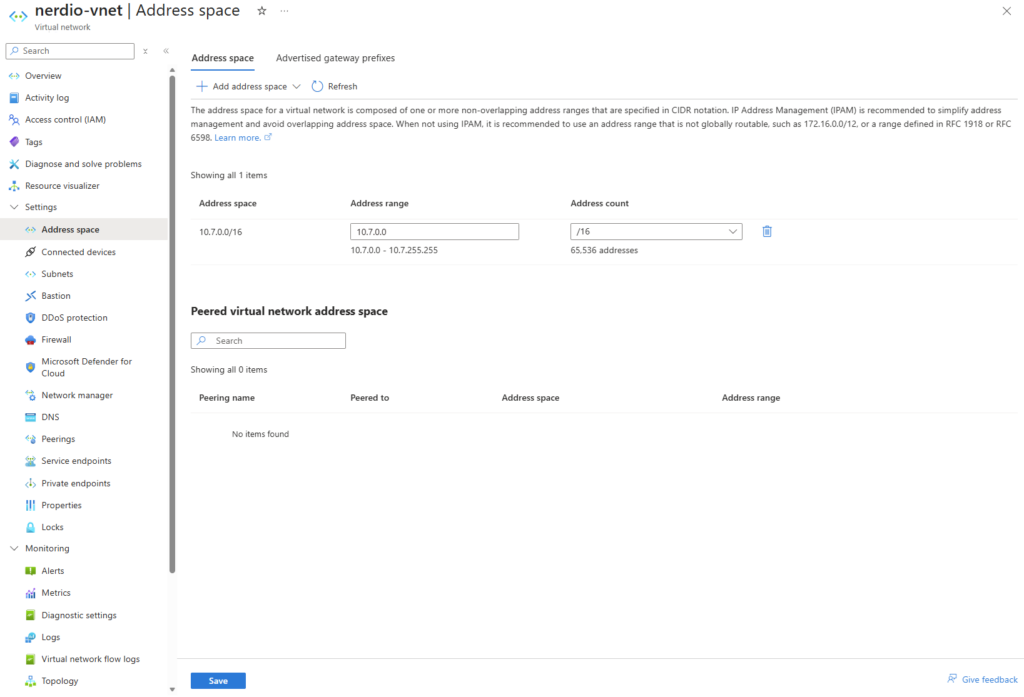

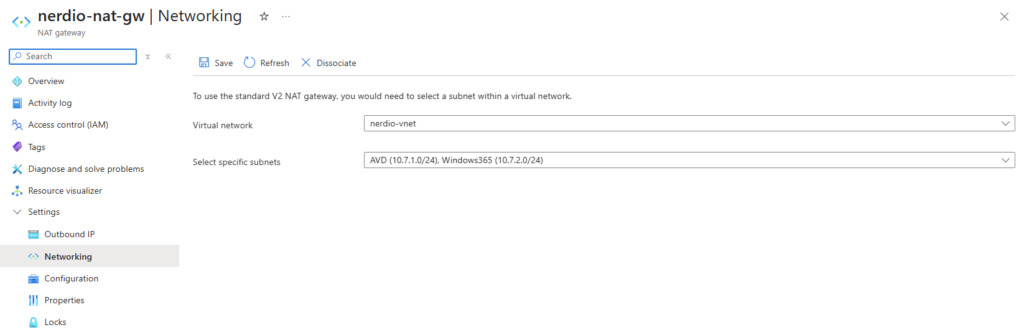

Pour appliquer les ACL NTFS et finaliser le join, Nerdio doit mount le share quelque part. Il monte donc une VM temporaire dans votre vNet le temps de la config, puis la supprime automatiquement.

Vous renseignez ici la taille de VM (le défaut B2s suffit), le subnet et éventuellement l’image. C’est cette VM qui va faire le icacls du preset FSLogix sur le share, donc gardez bien le subnet AVD ou un subnet qui peut joindre le storage.

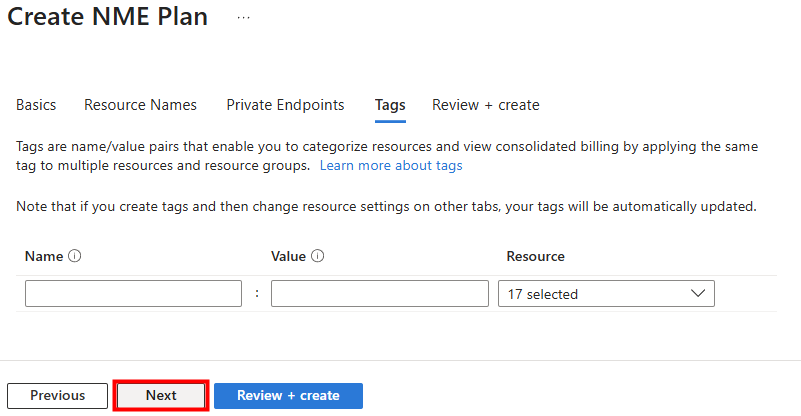

Étape 5 : Tags

Classique. Submit.

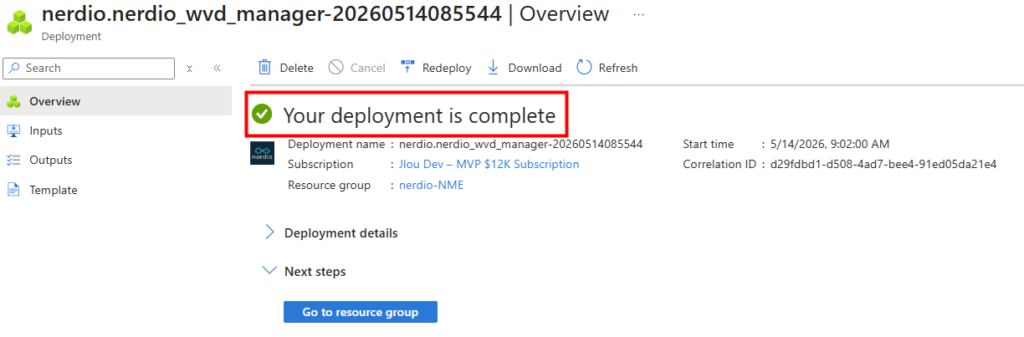

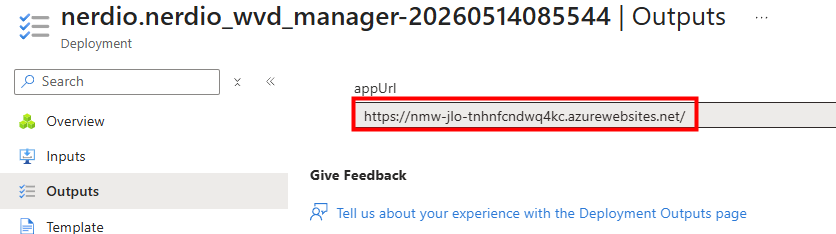

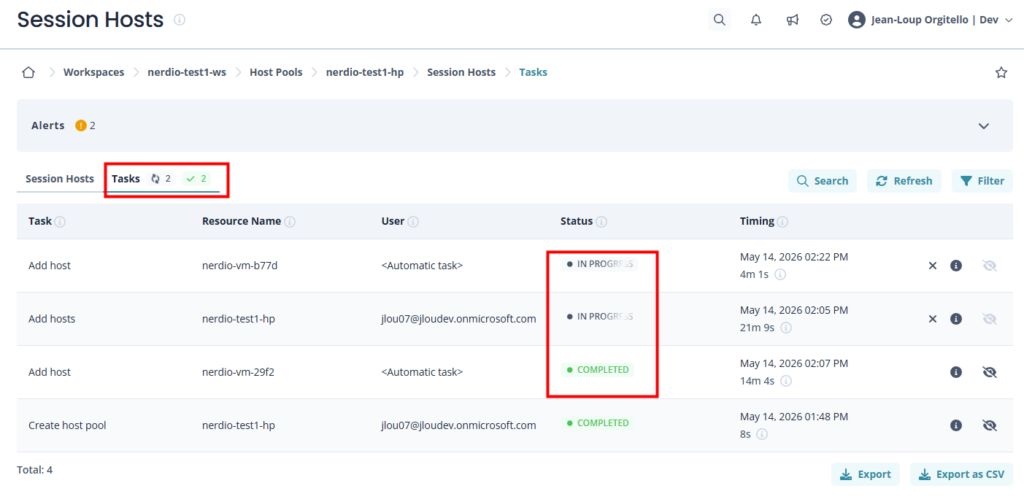

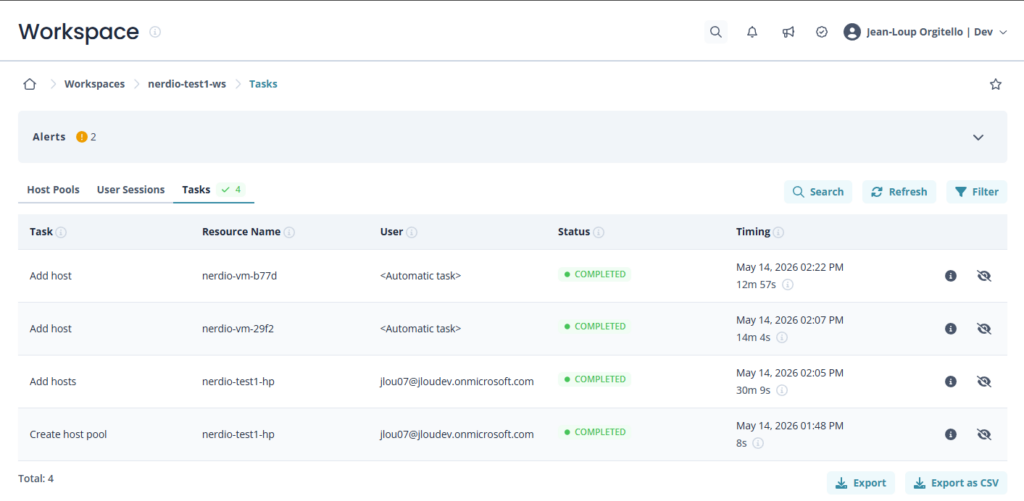

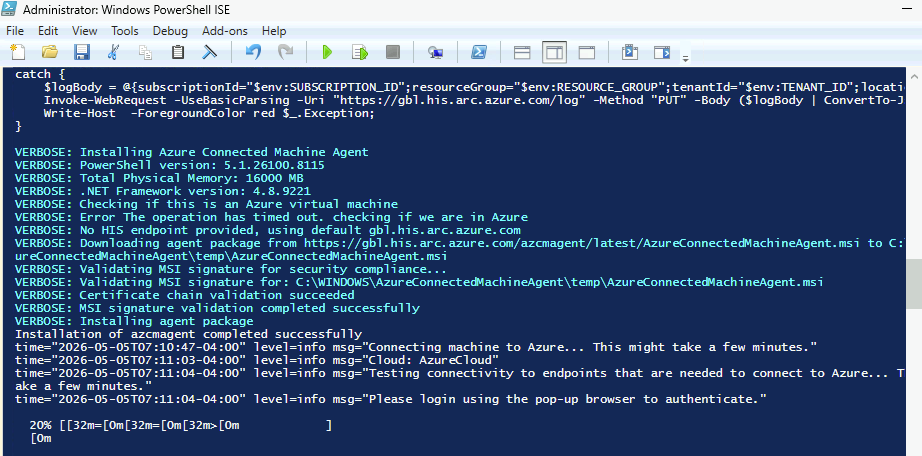

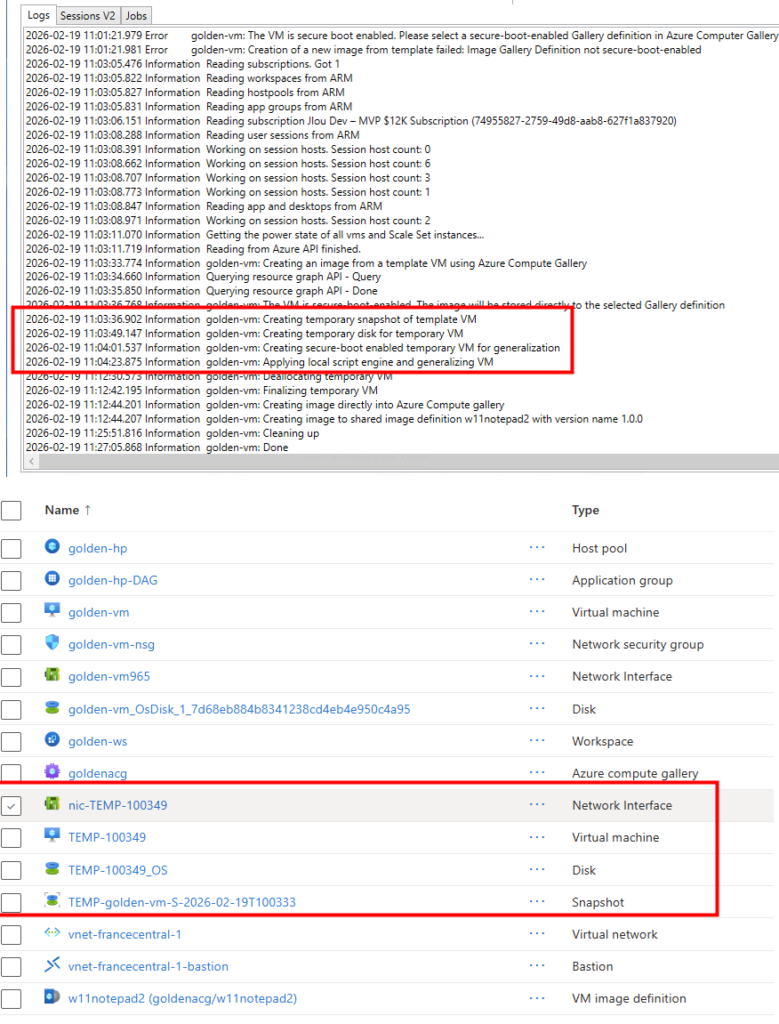

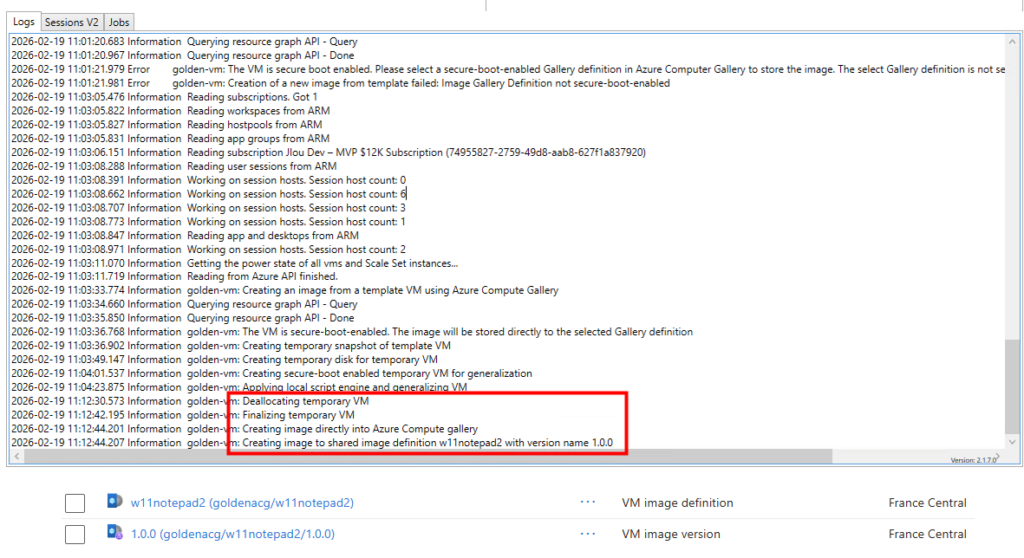

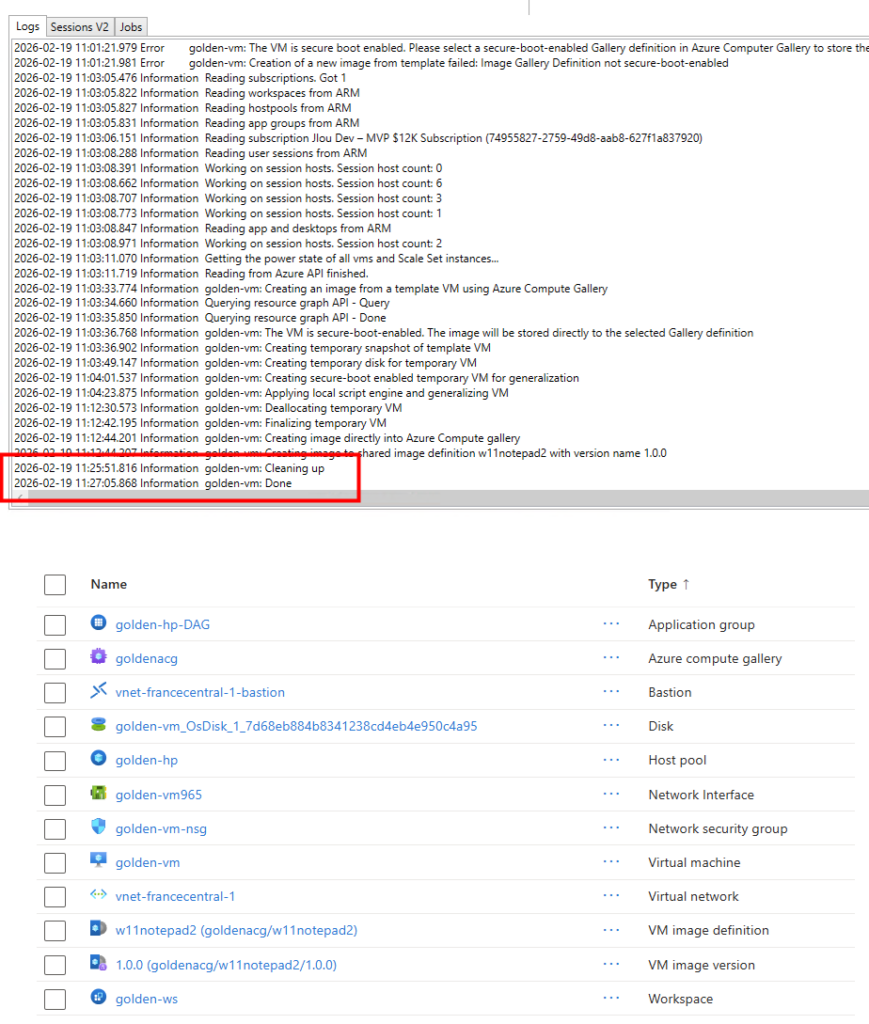

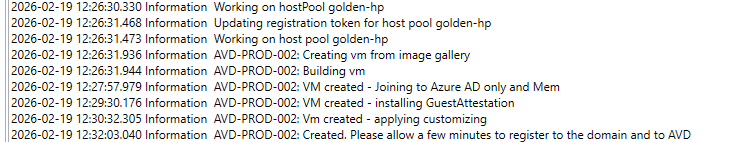

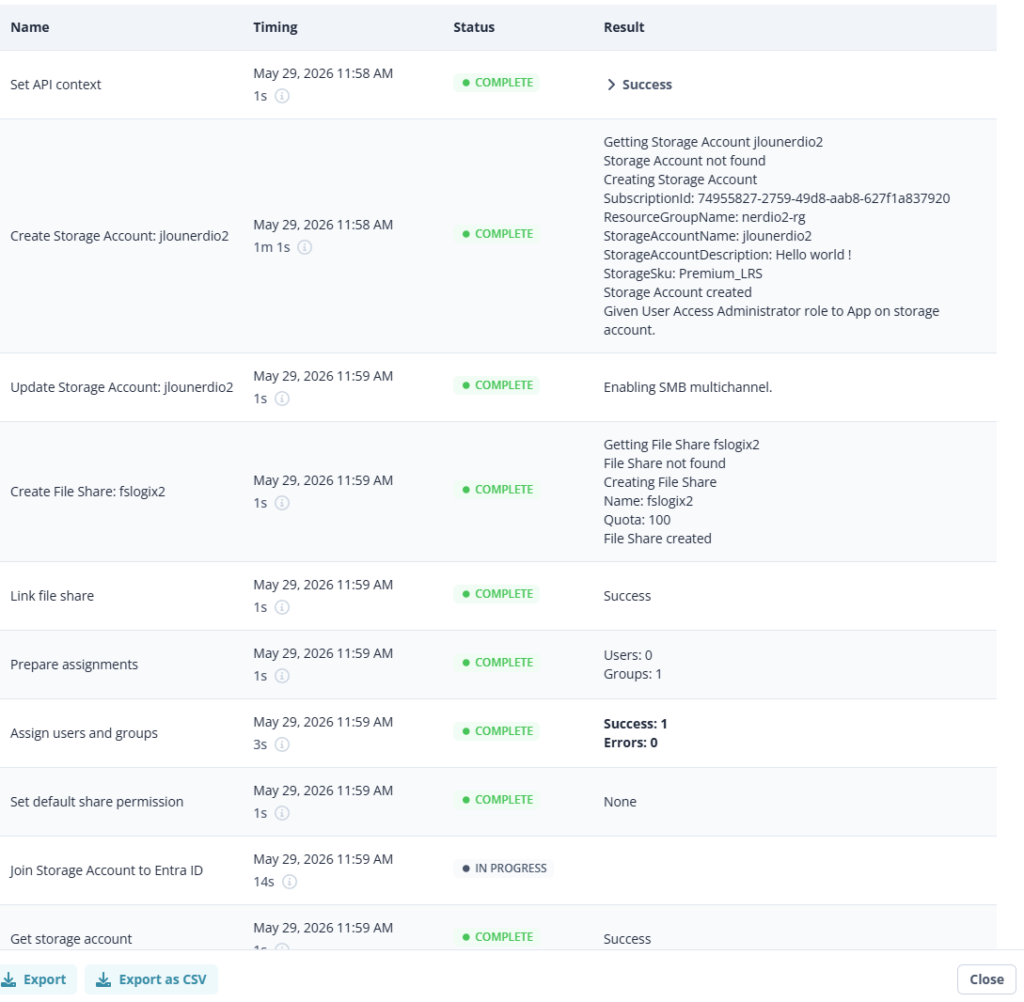

Le déploiement commence alors, et toutes les étapes sont indiquées dans le log :

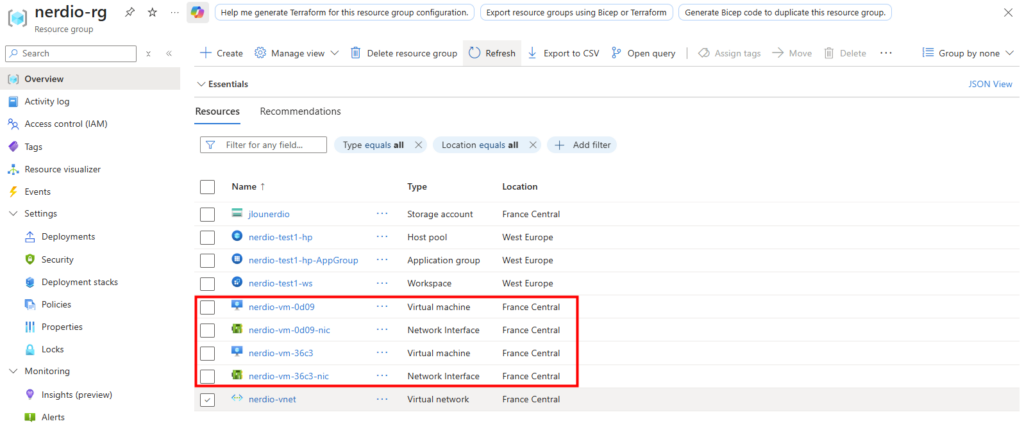

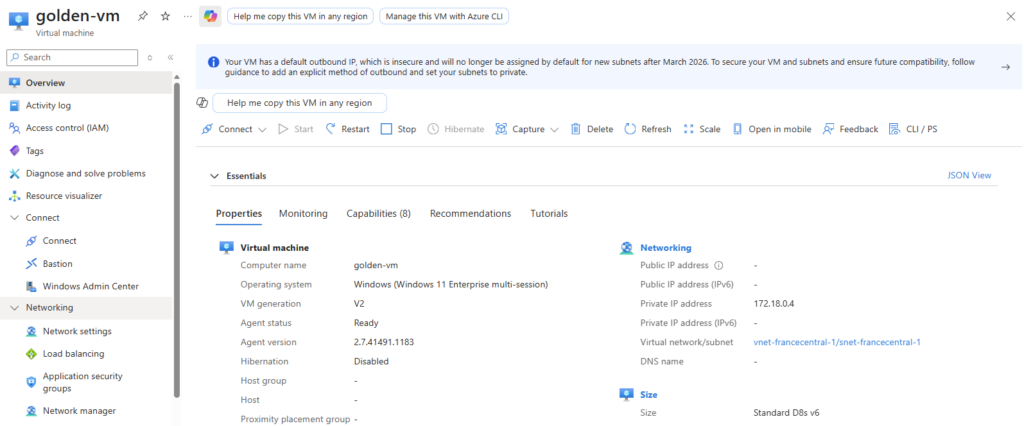

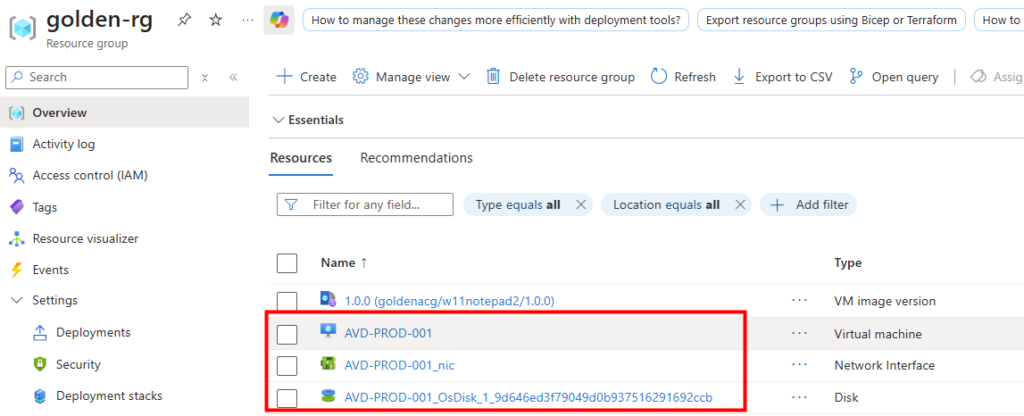

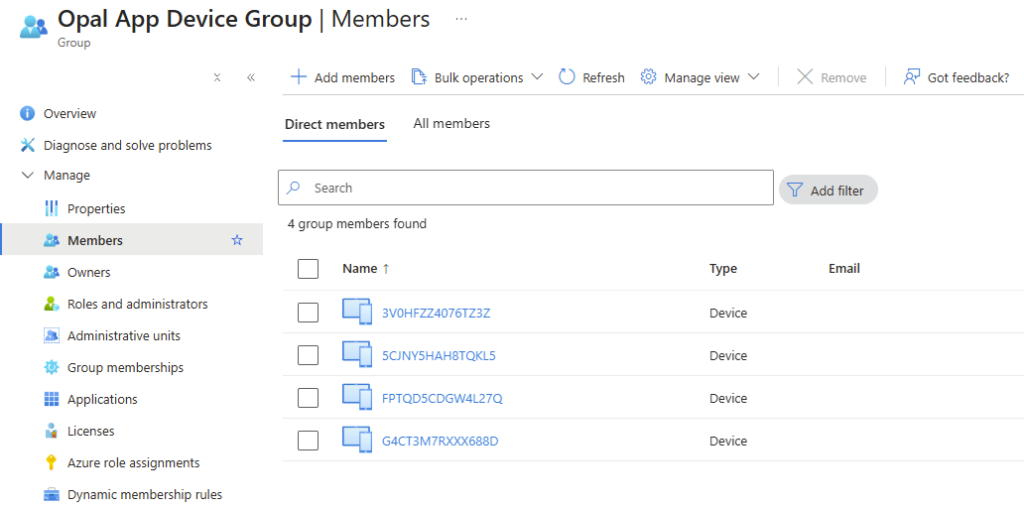

- Sur le portail Azure, on retrouve la machine virtuelle temporaire créée pour l’occasion :

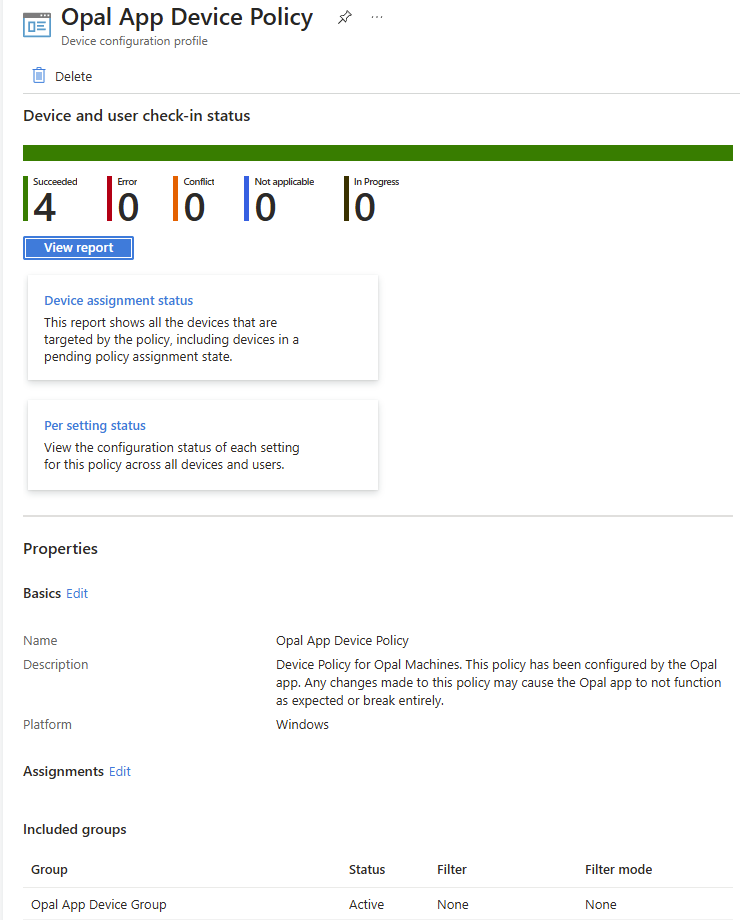

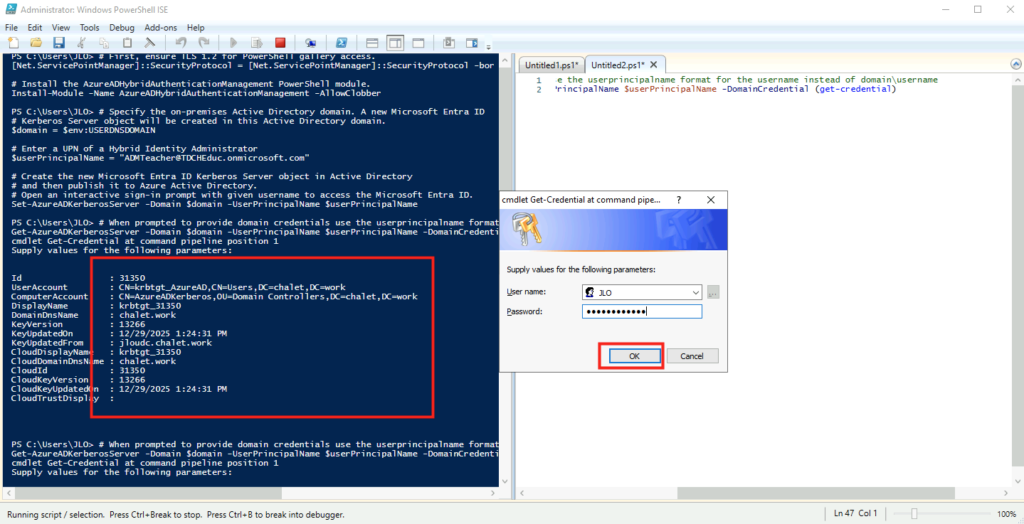

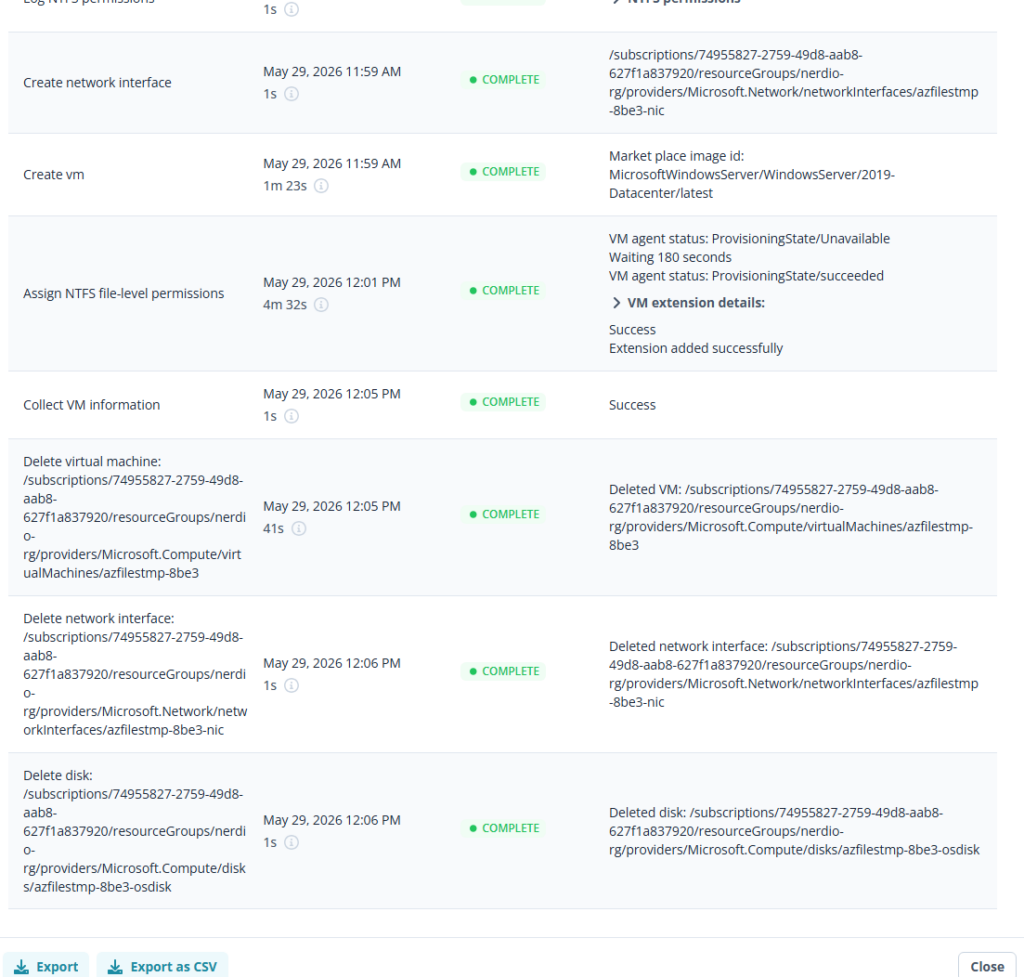

- Une fois le traitement terminé, toutes les étapes sont bien détaillées dans le log :

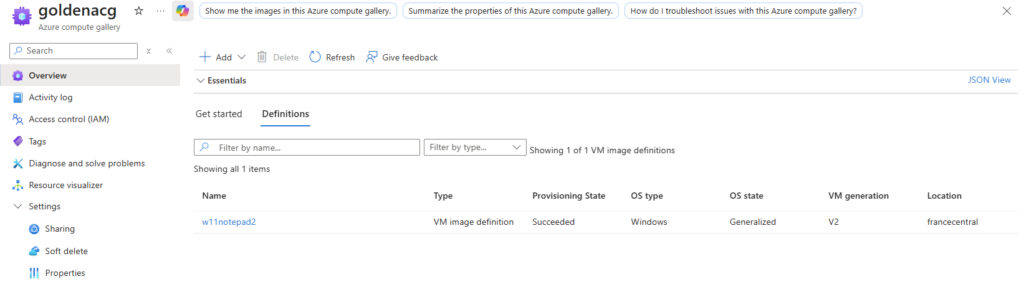

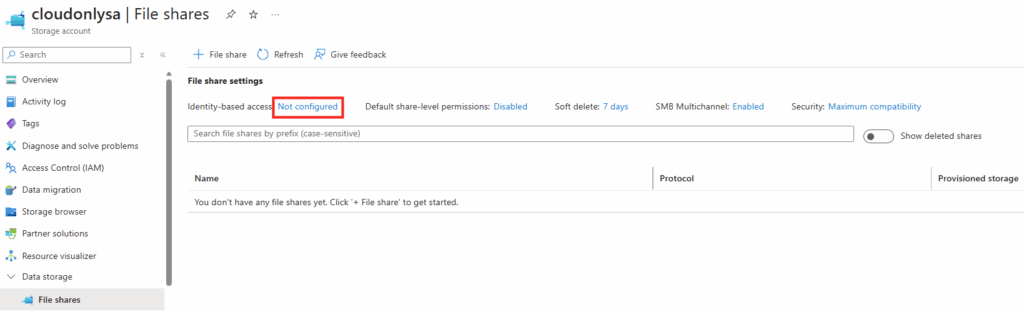

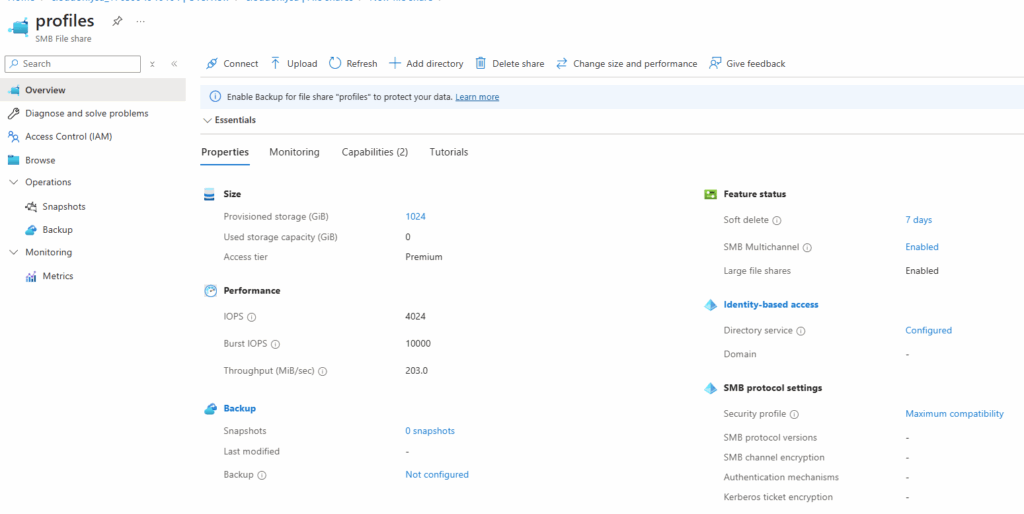

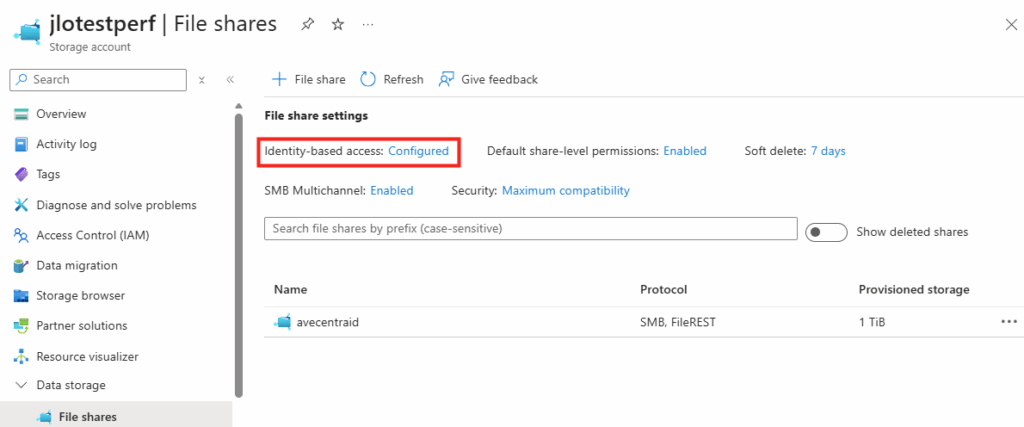

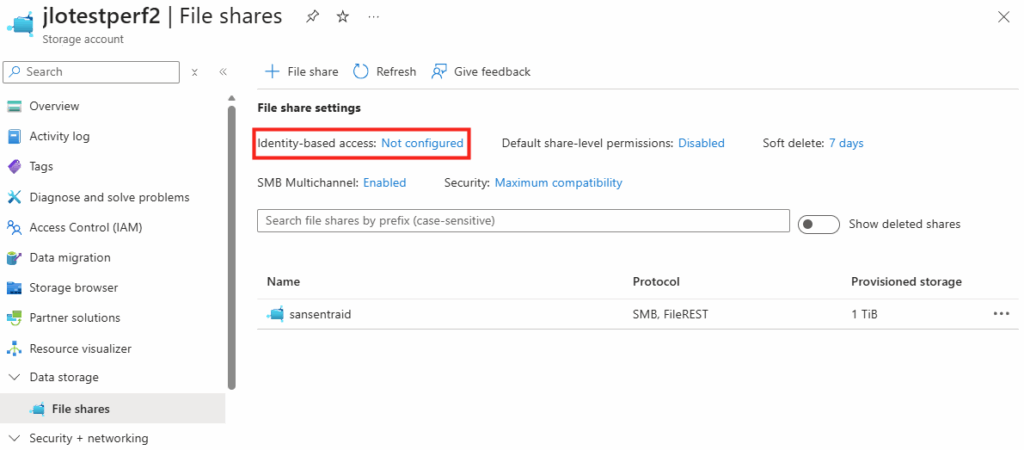

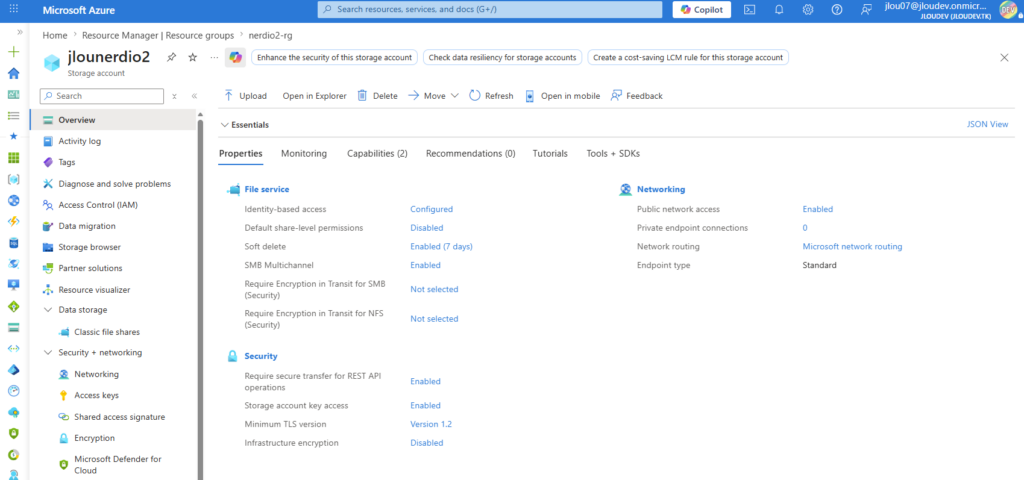

- Le statut du compte de stockage est également visible dans le portail Azure :

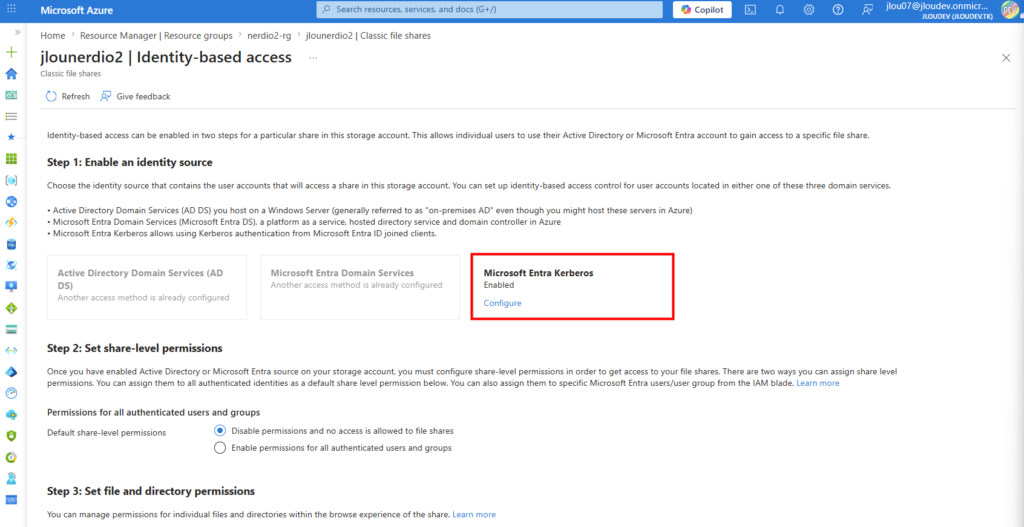

- Et la configuration de la gestion identitaire Entra Kerberos est faite :

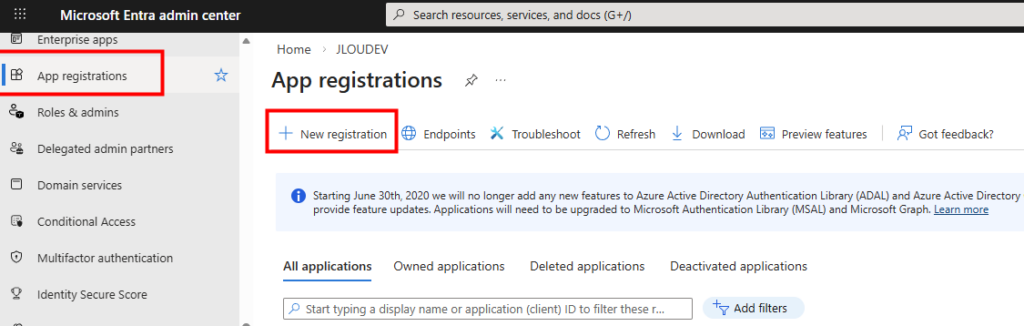

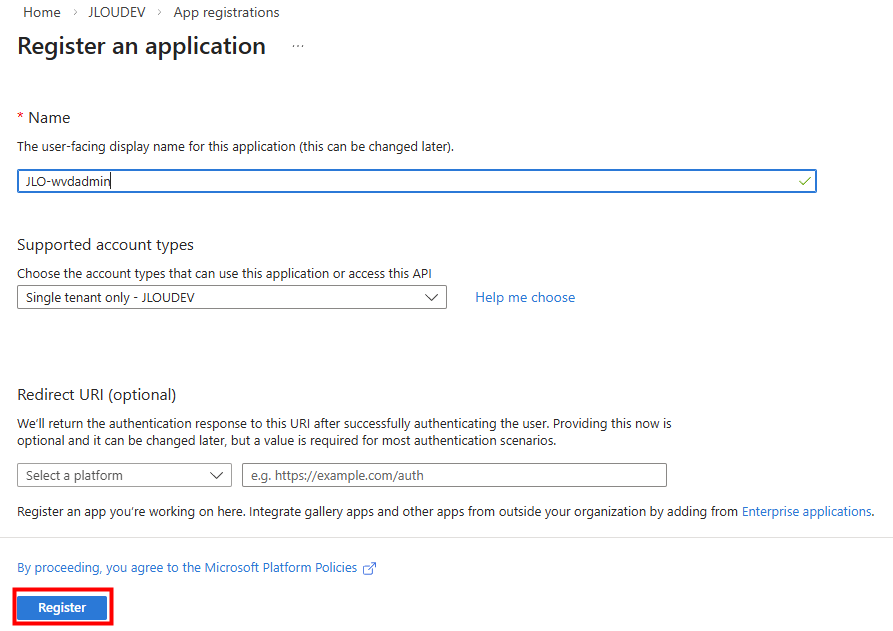

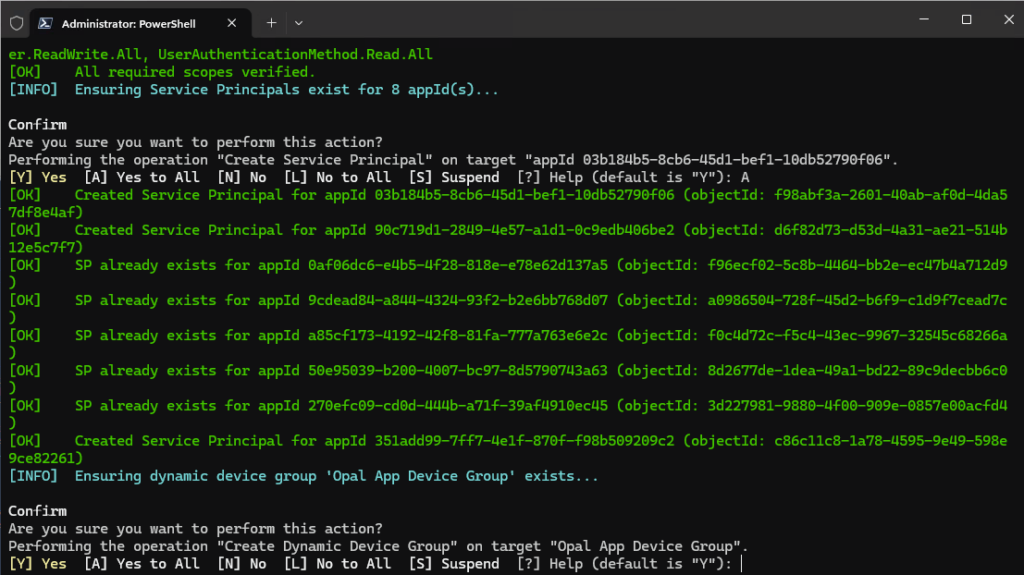

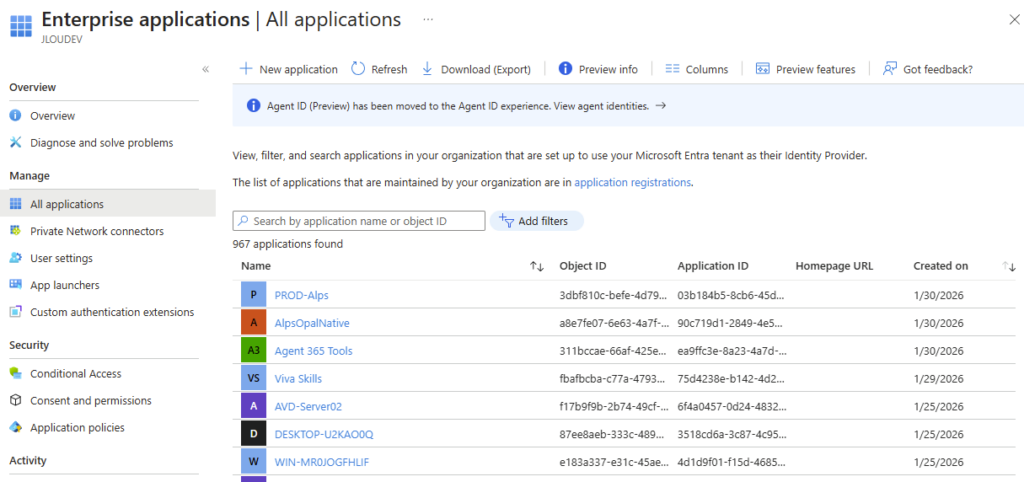

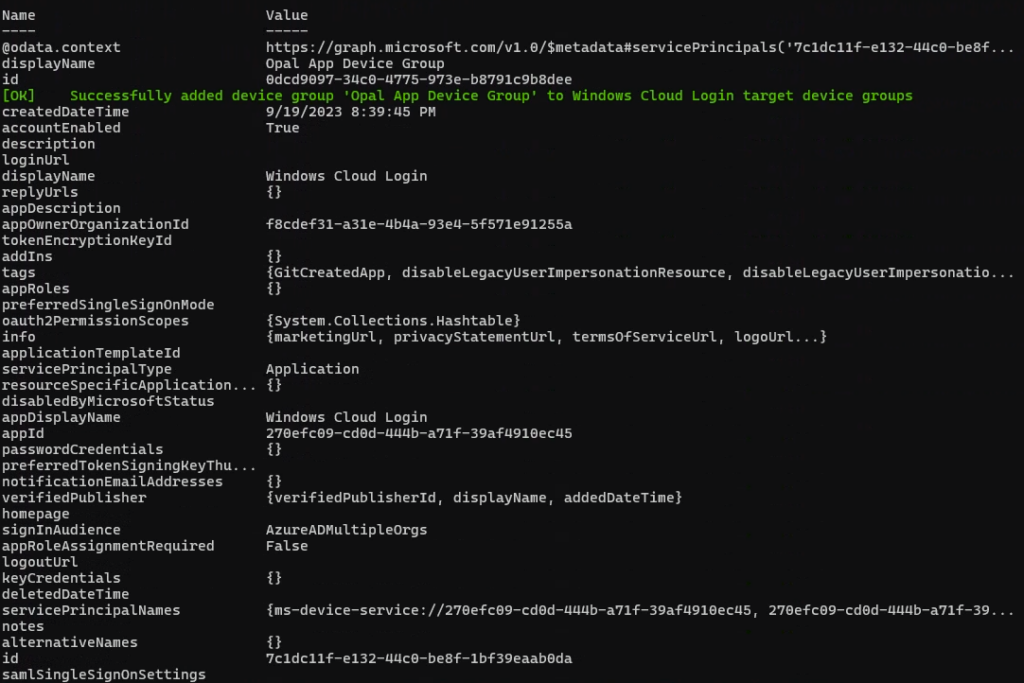

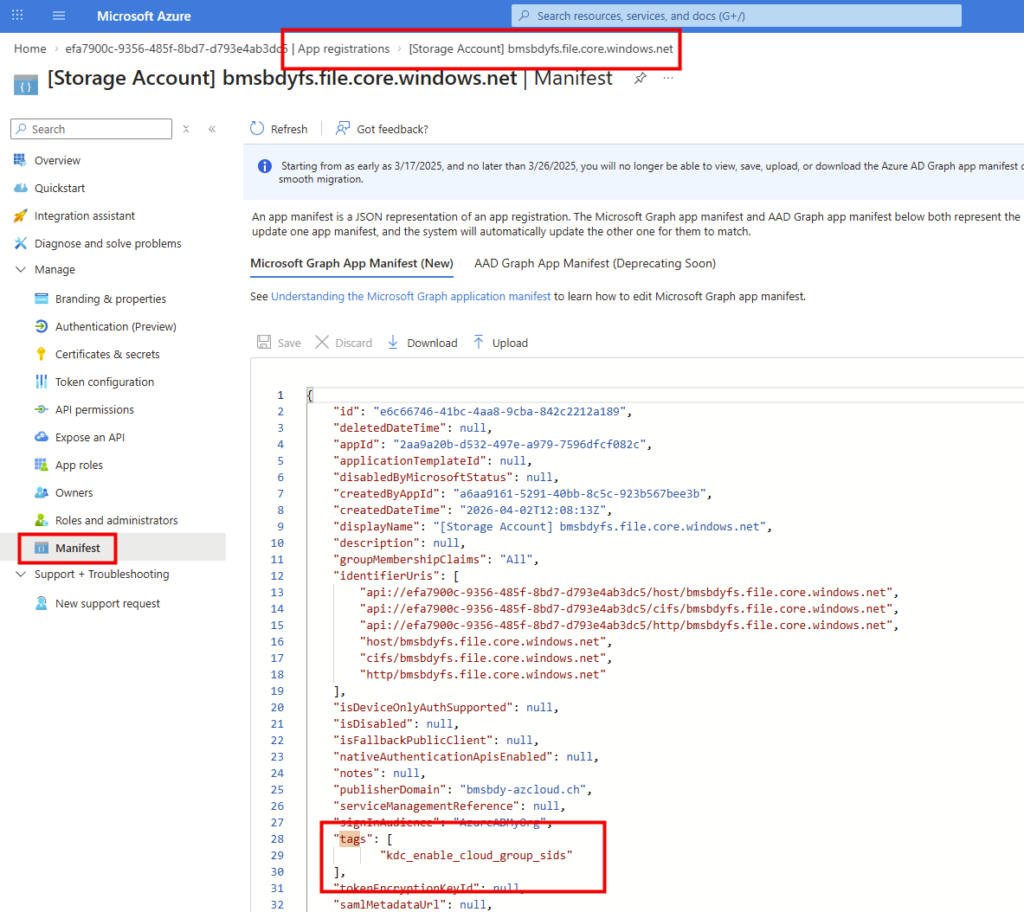

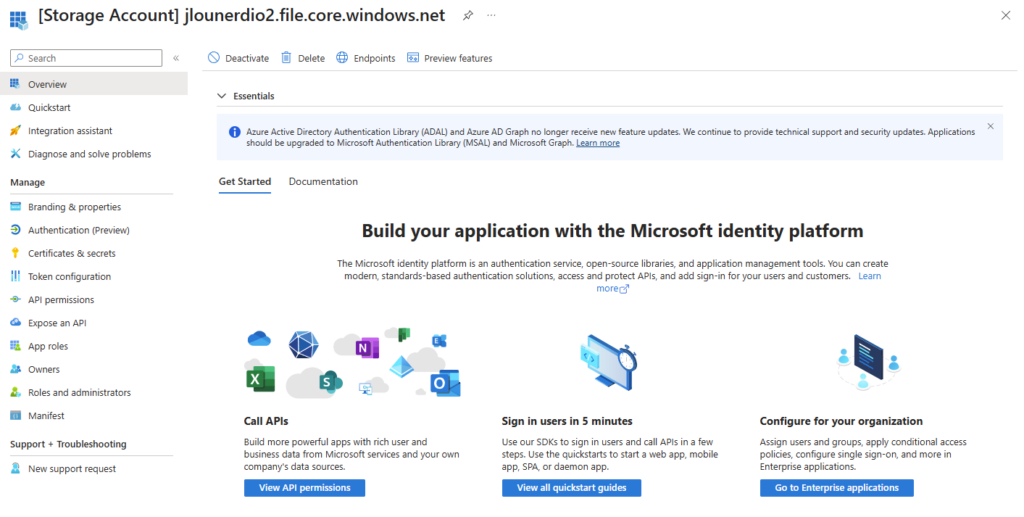

- Dans Entra, l’app registration est bien créée :

- Les ACL de base sont bien appliquées (un durcissement des héritages NTFS reste possible si votre politique de sécurité l’exige) :

- À l’issue de l’opération, la machine virtuelle temporaire se détruit automatiquement :

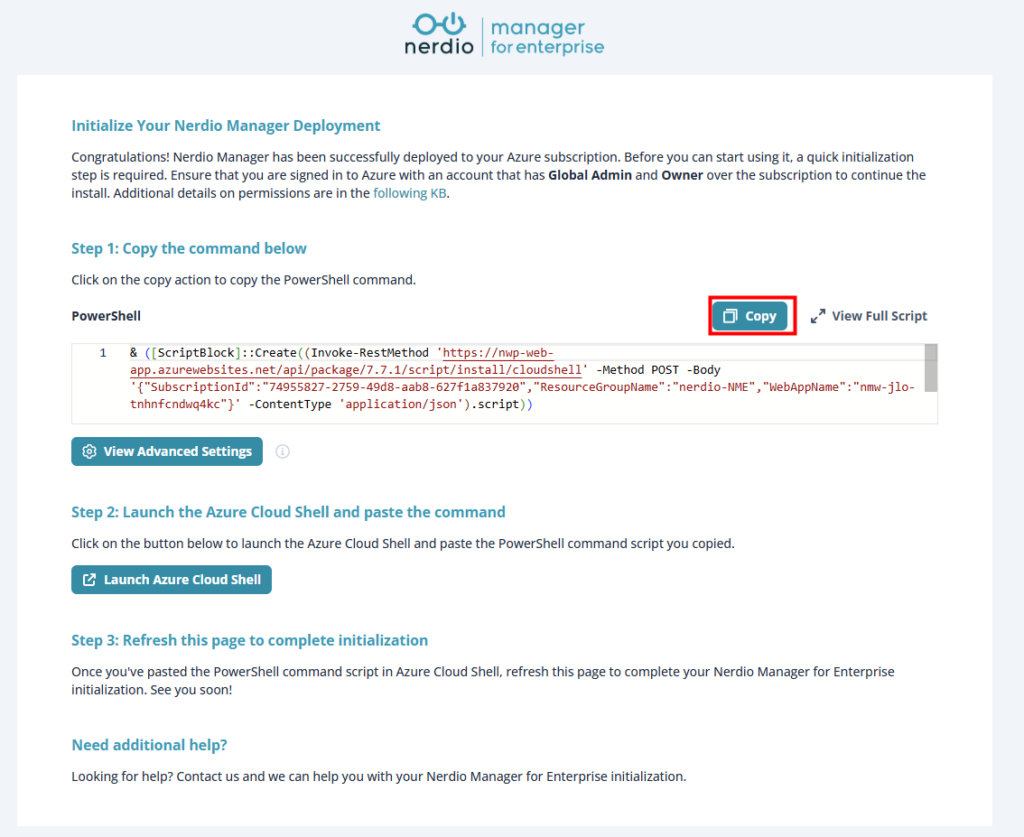

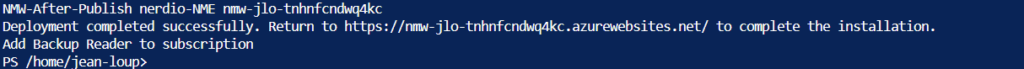

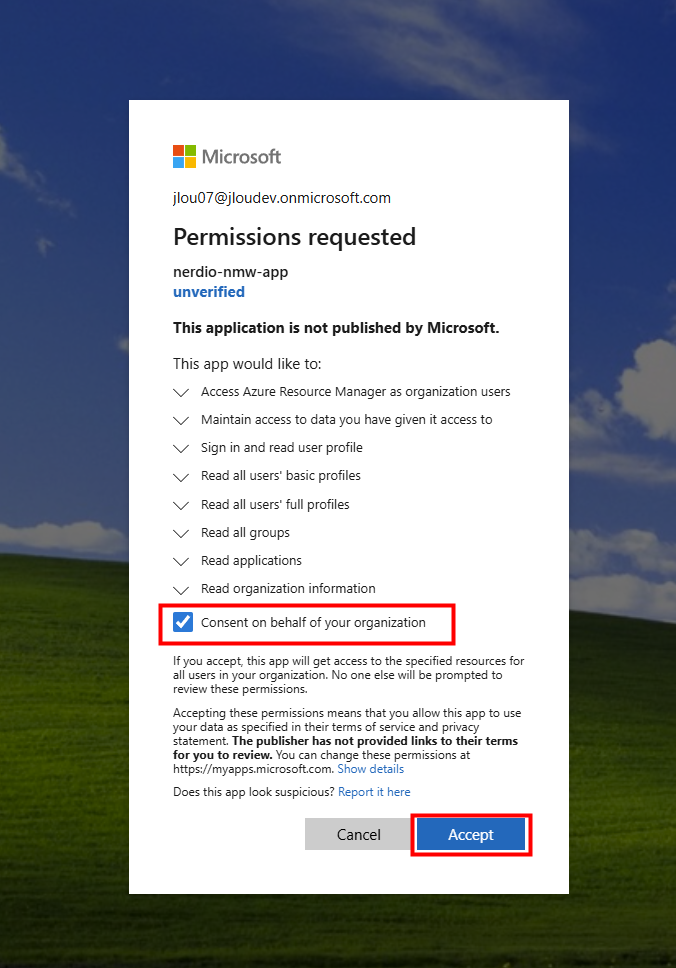

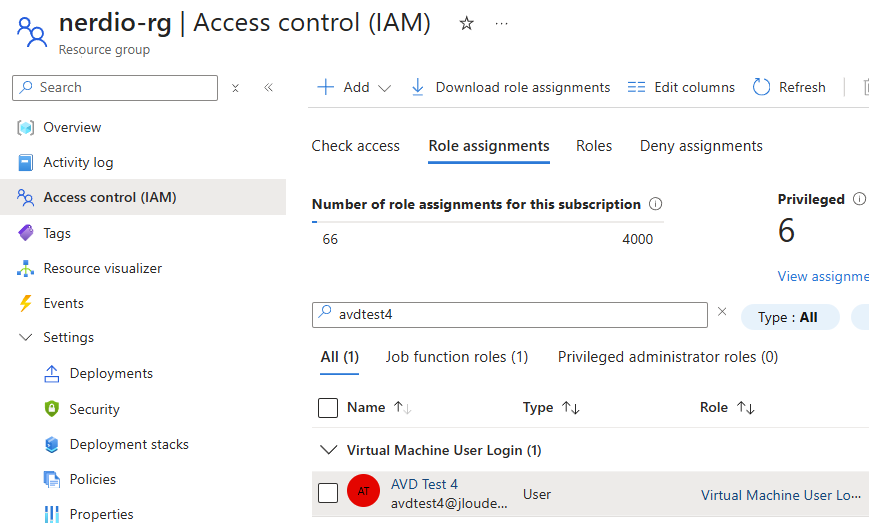

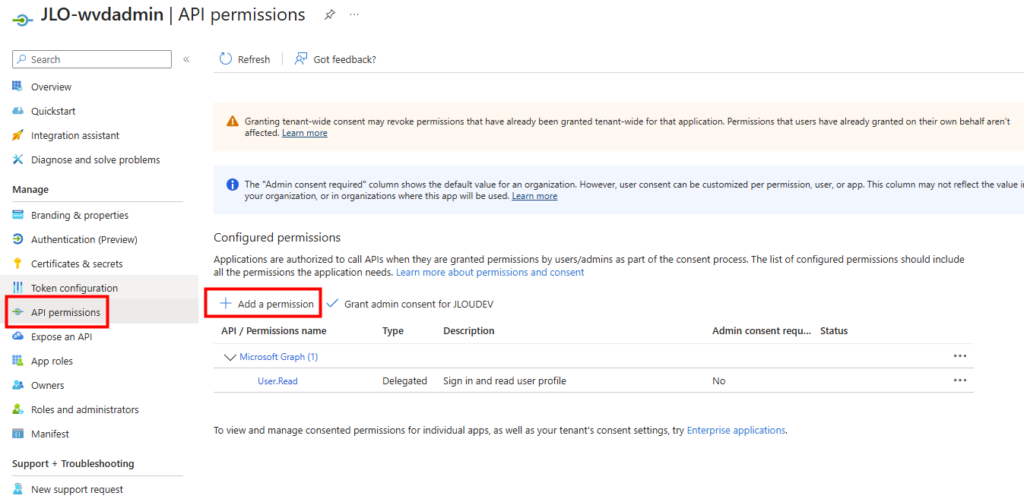

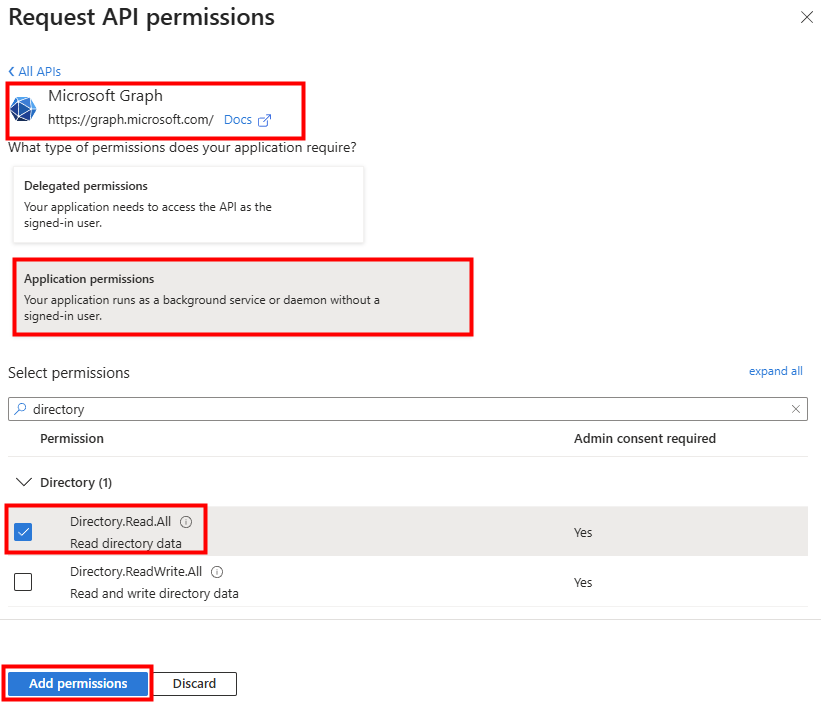

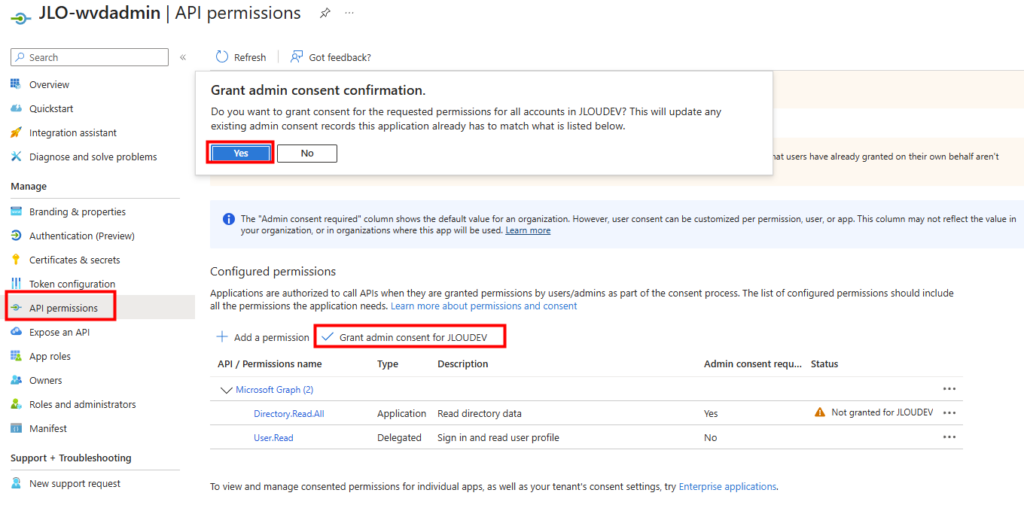

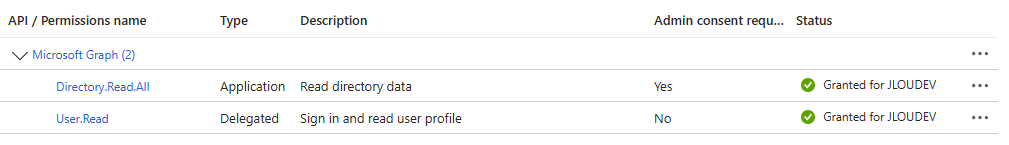

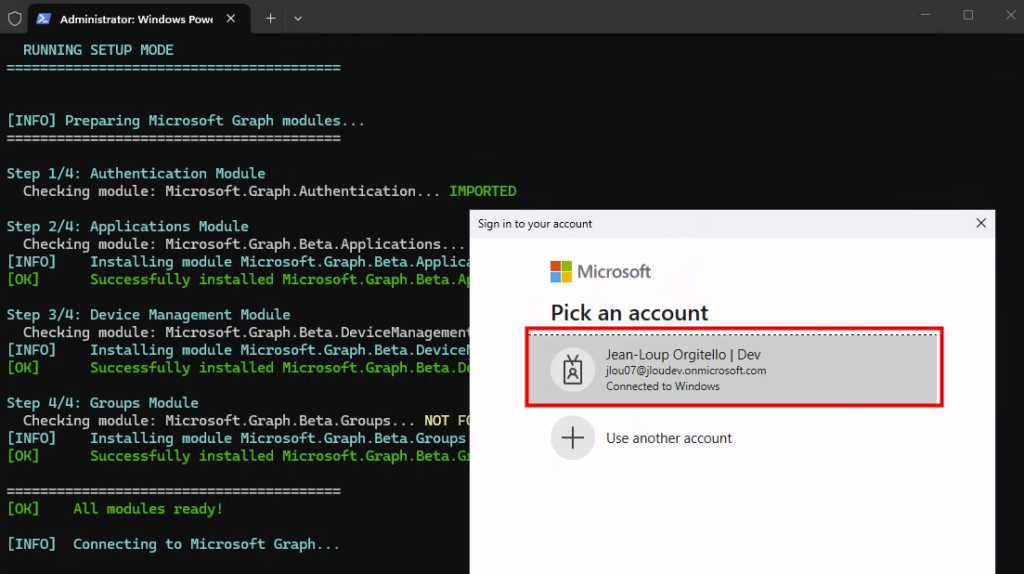

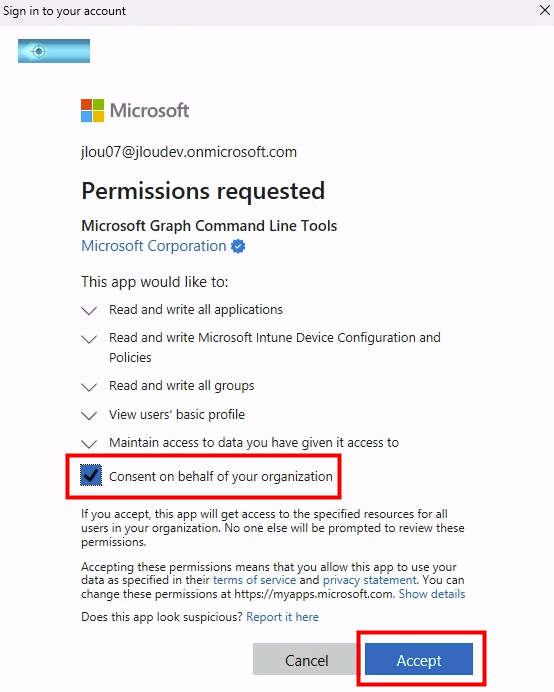

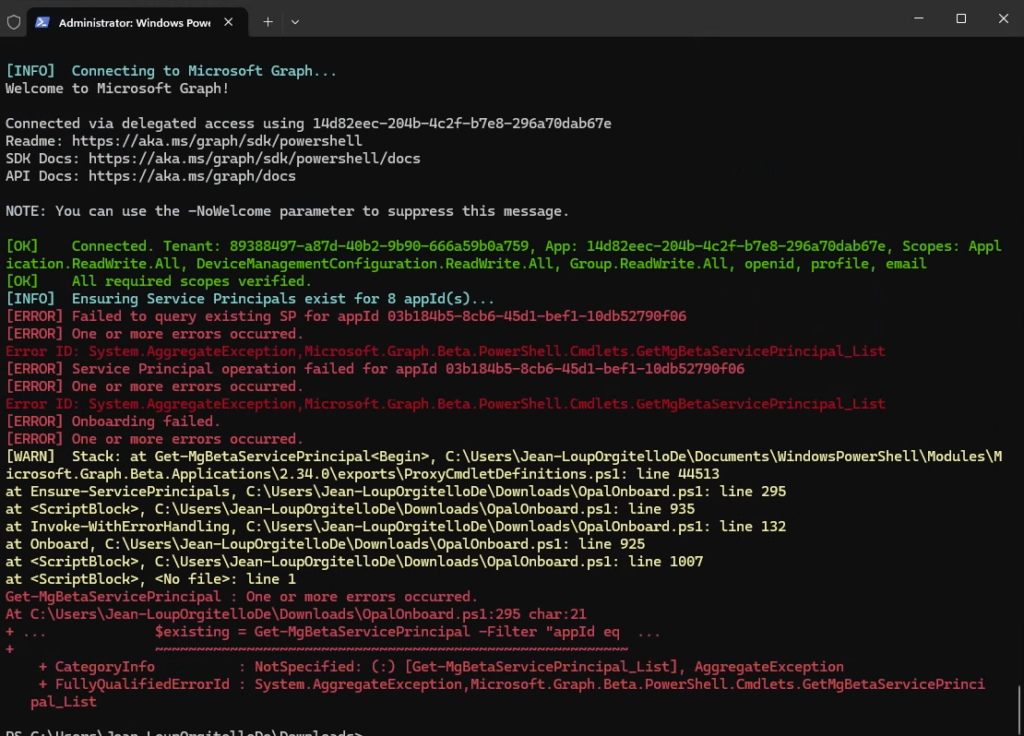

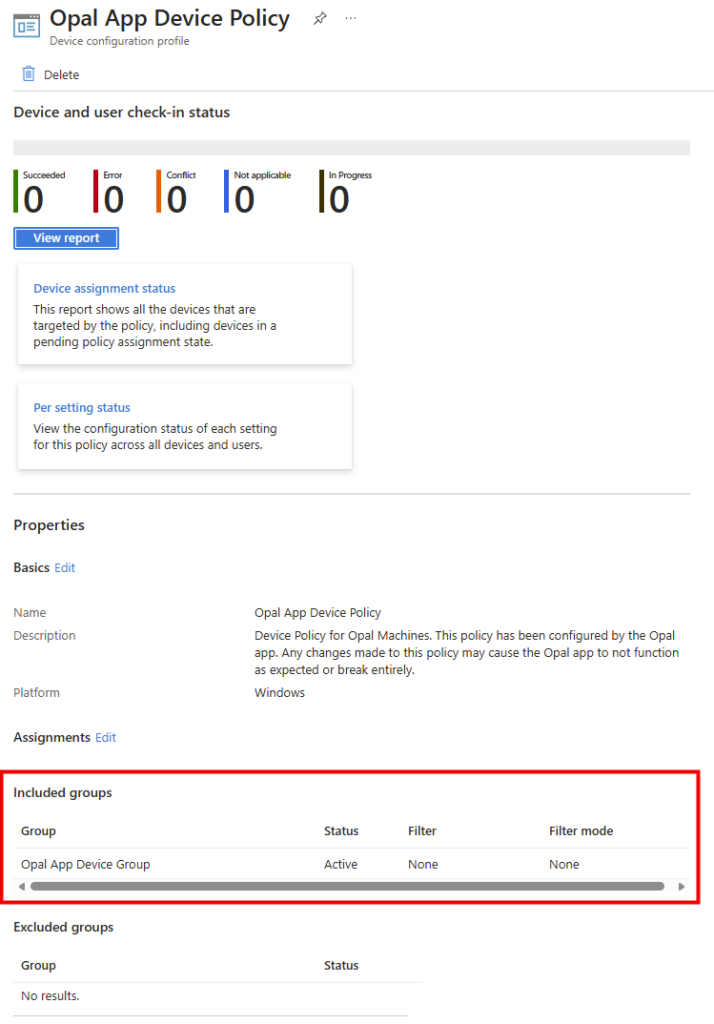

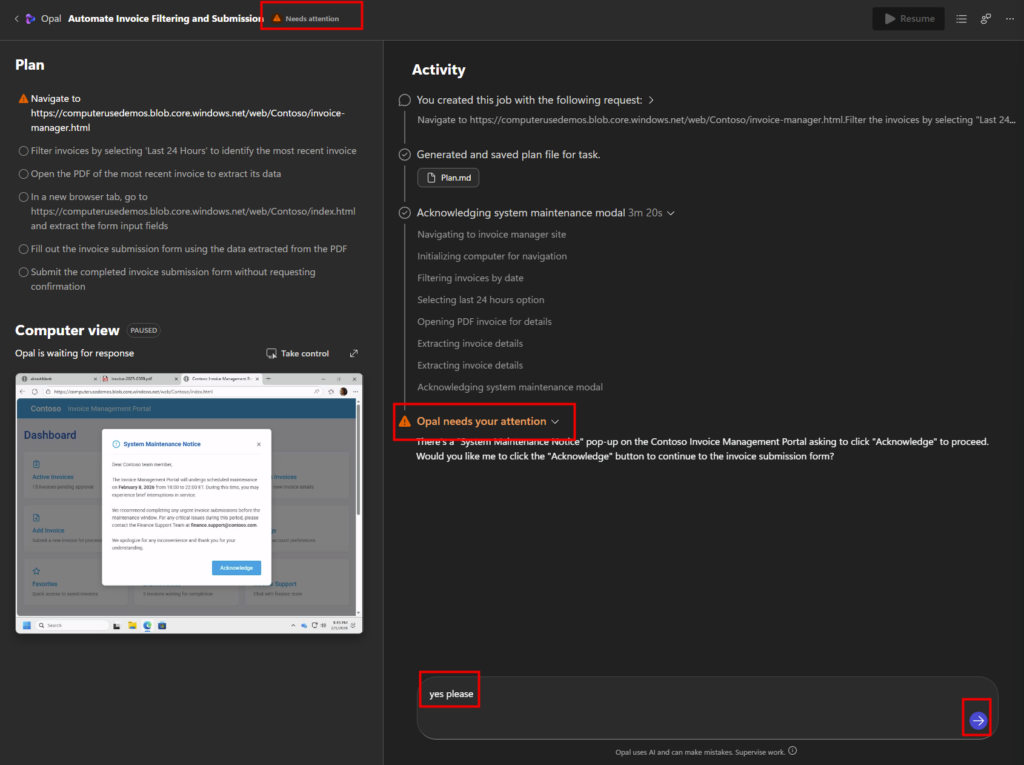

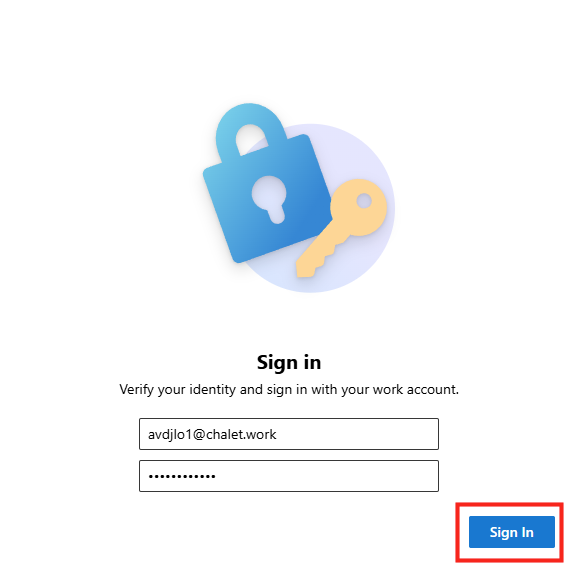

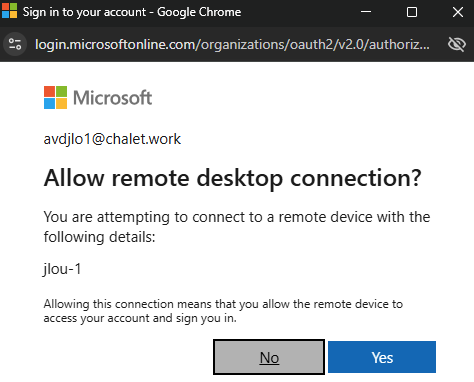

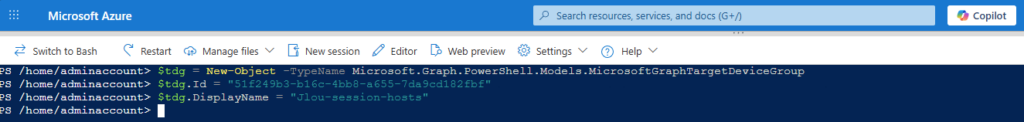

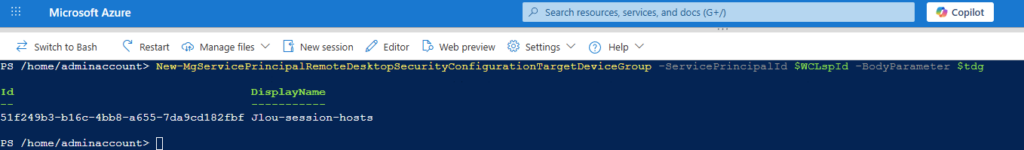

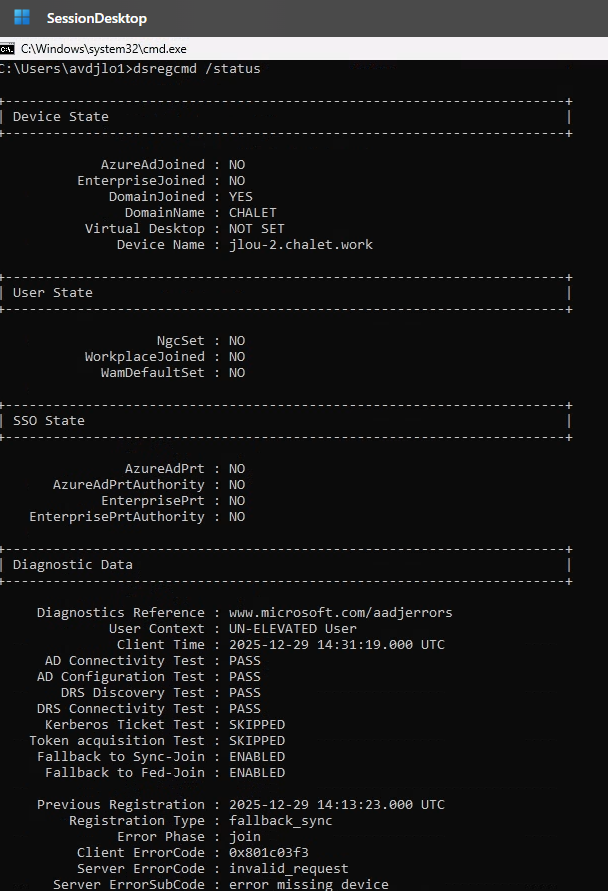

À la fin du traitement, trois actions restent à votre charge :

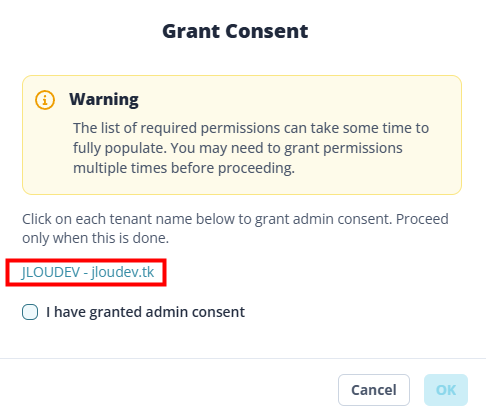

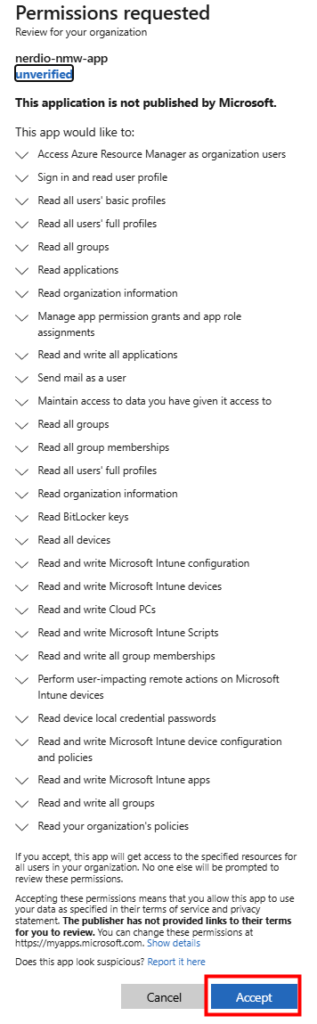

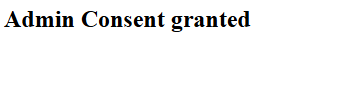

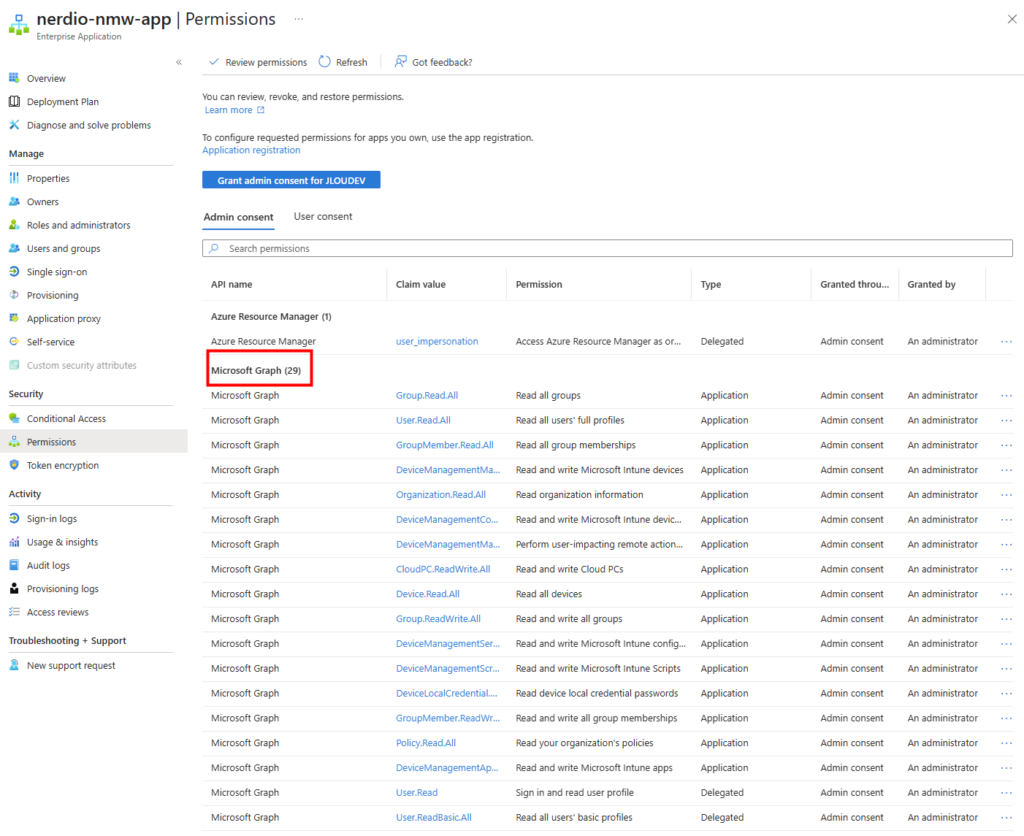

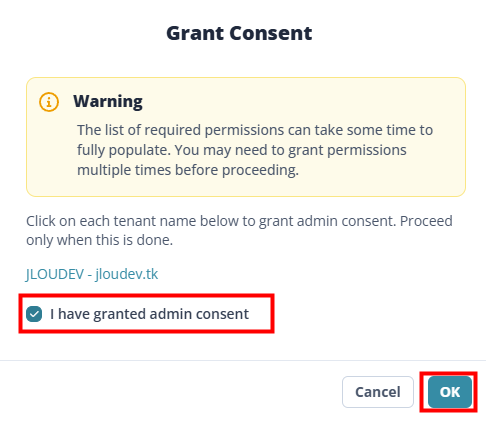

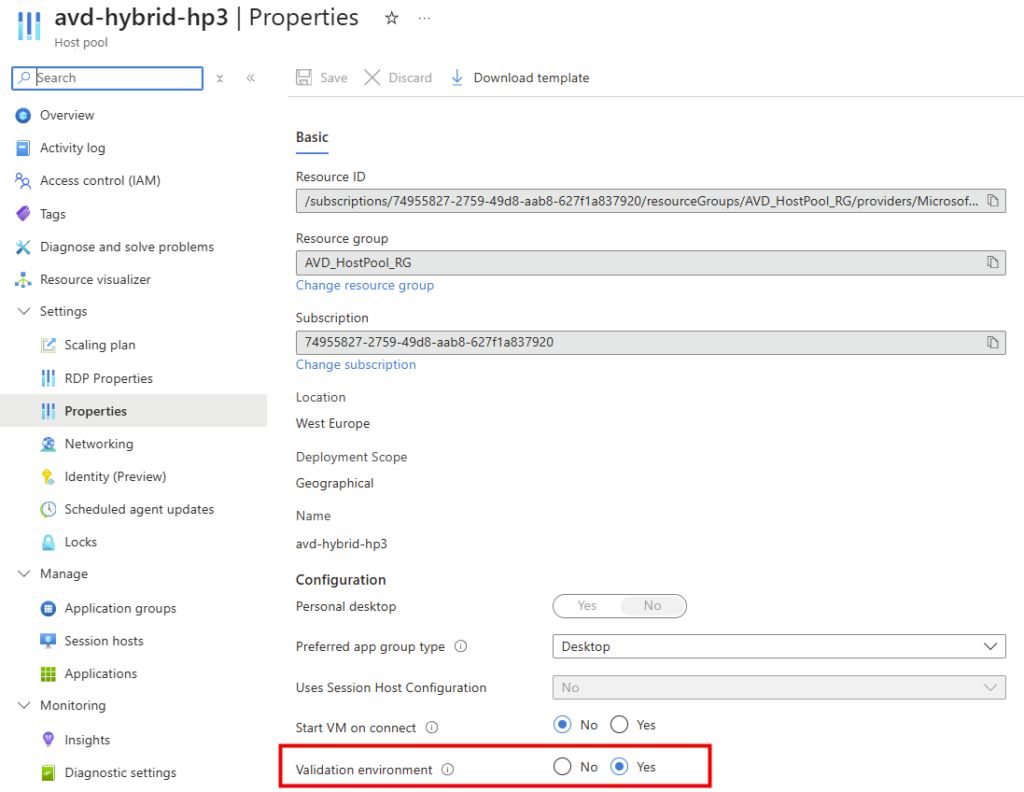

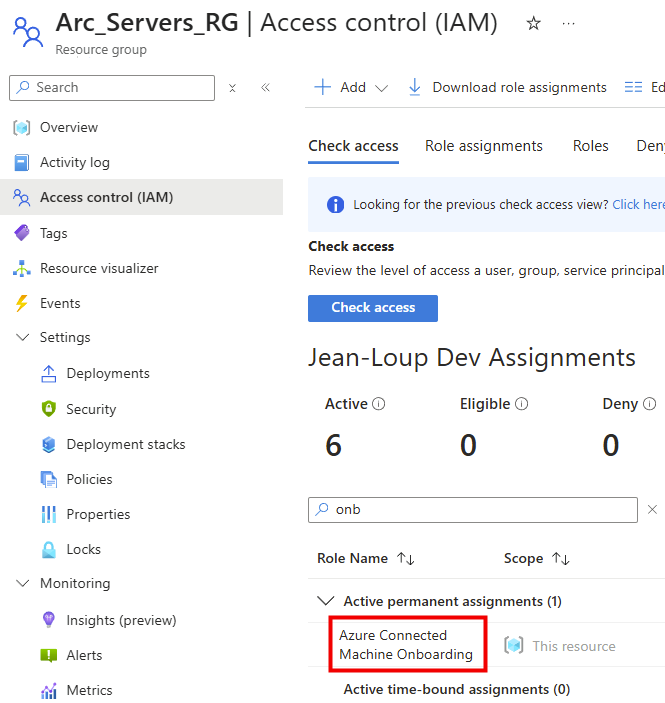

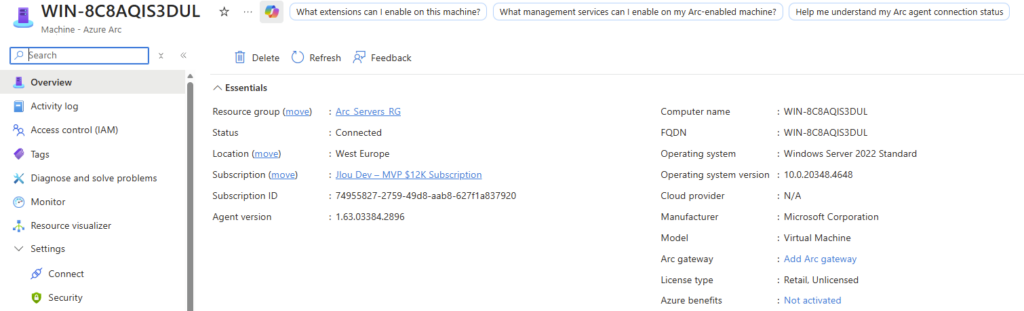

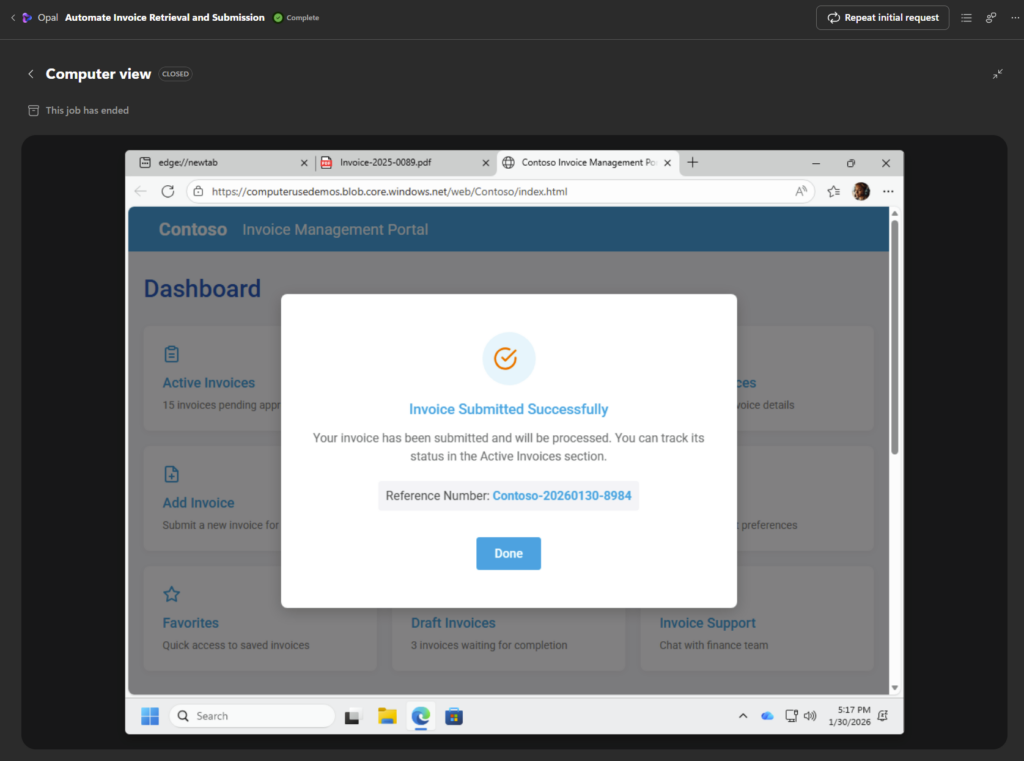

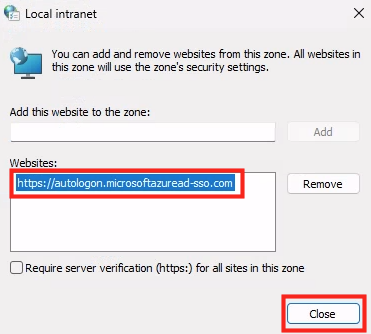

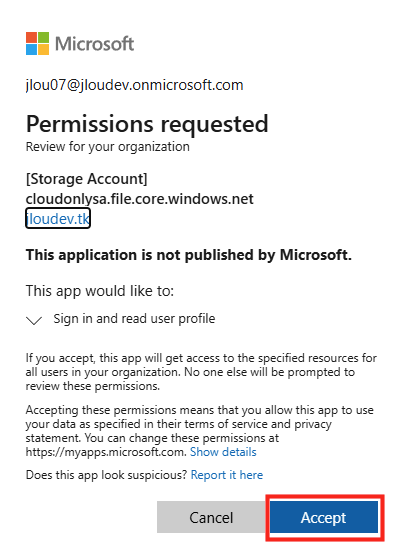

- Allez dans Entra ID → Enterprise Applications, ouvrez la nouvelle app qui porte le nom de votre storage account, et cliquez sur Grant admin consent for [tenant].

![Entra ID → Enterprise Applications — bouton Grant admin consent for [tenant] sur l'app du storage account](https://jlou.eu/wp-content/uploads/2026/05/image-347-1024x511.png)

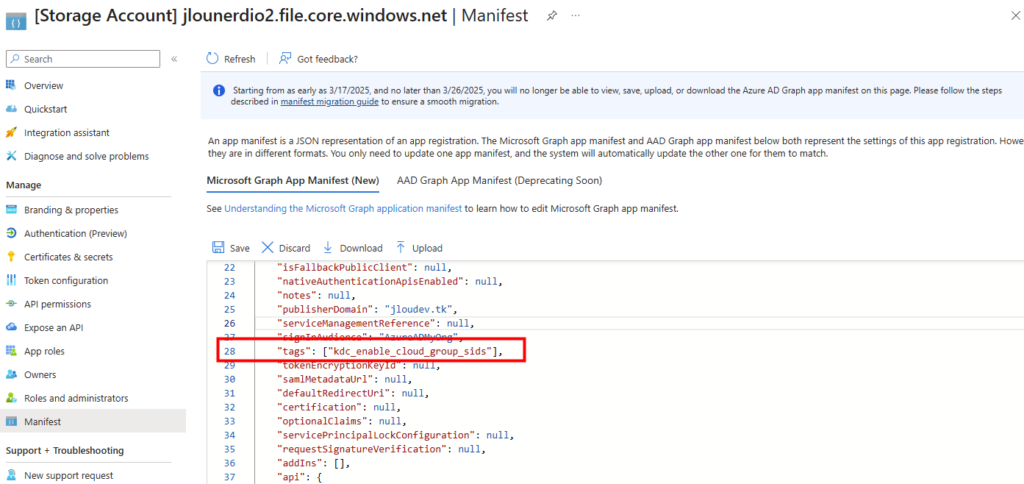

- Ajoutez également la prise en charge des groupes dans le manifeste de l’app :

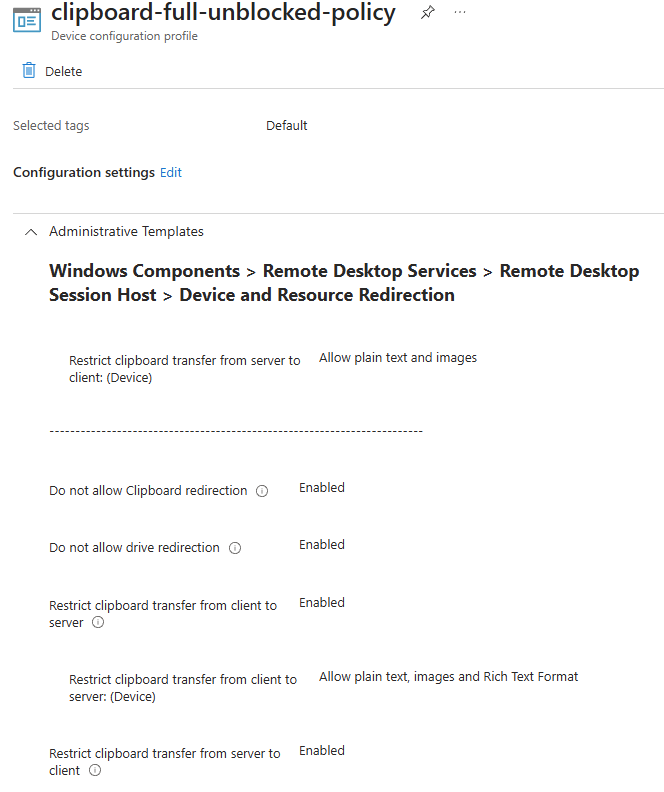

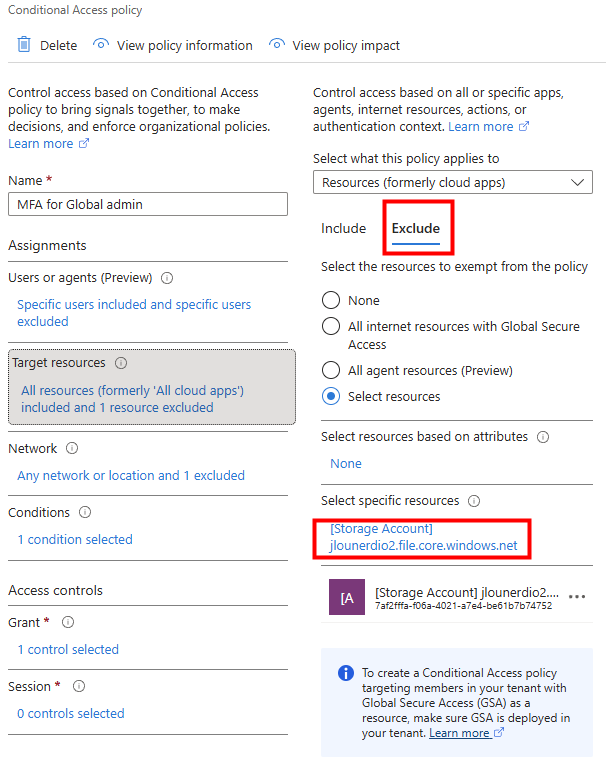

- Si vous avez des Conditional Access policies MFA, ajoutez cette app dans la liste d’exclusion :

C’est tout. Comparez avec la liste de la section 1 : on est passé de 9 étapes à 3 manips de 30 secondes.

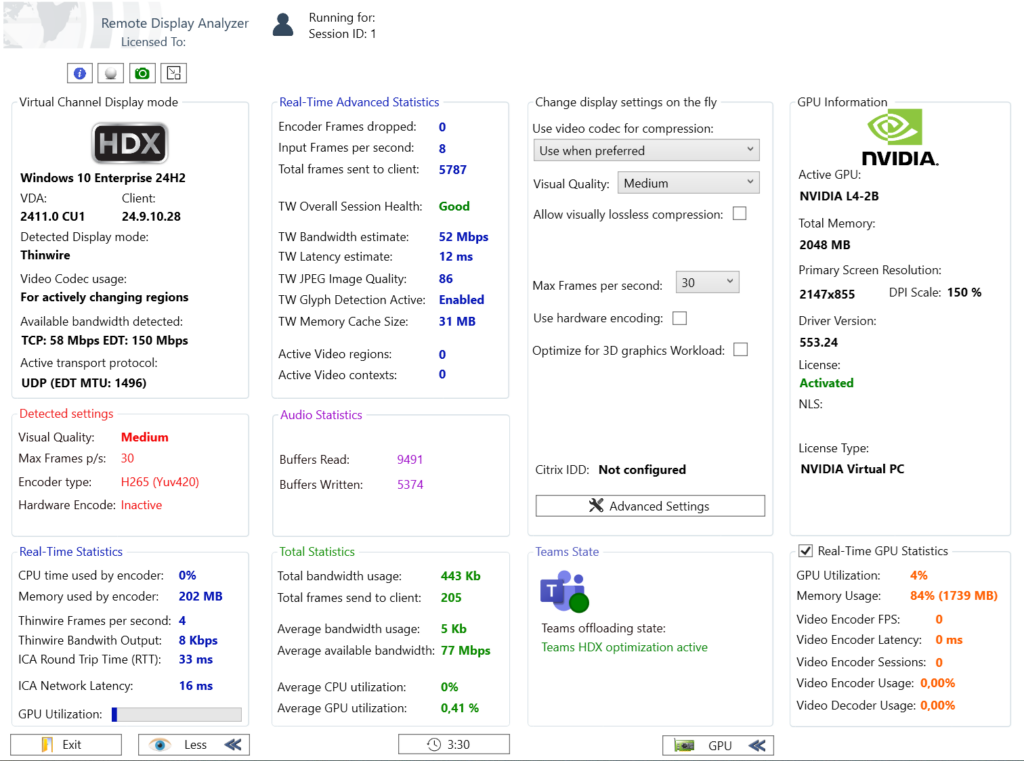

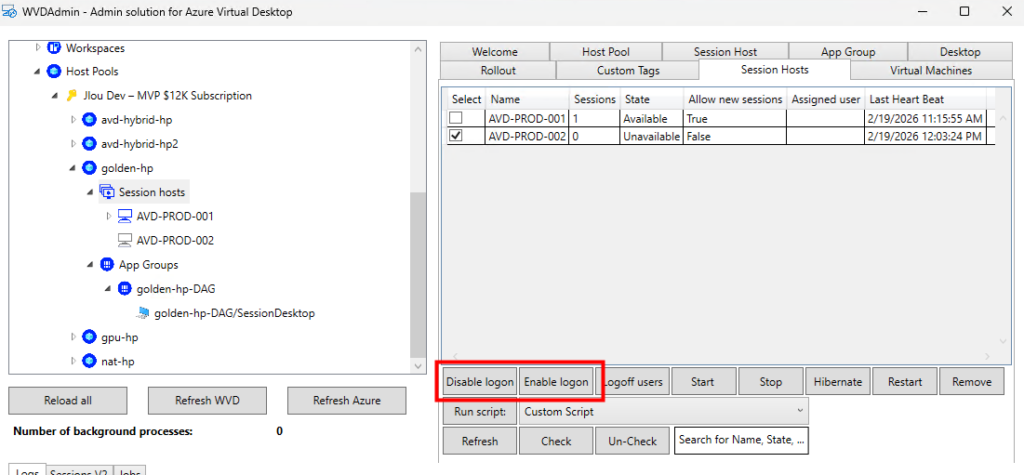

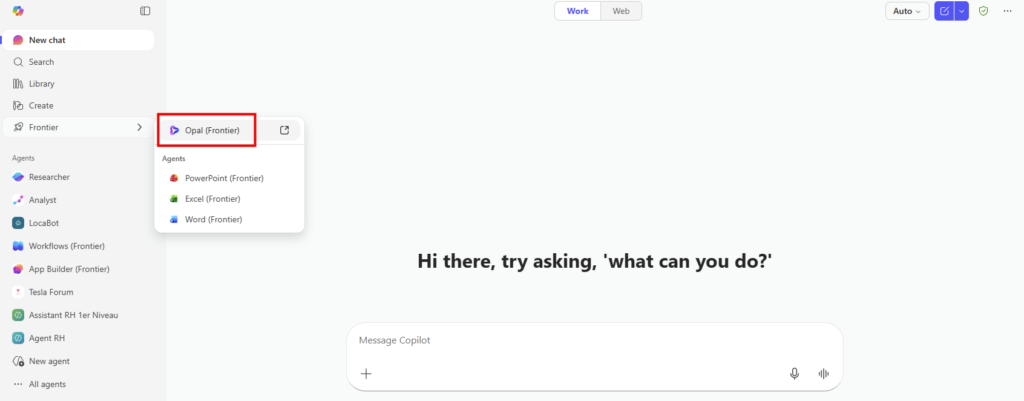

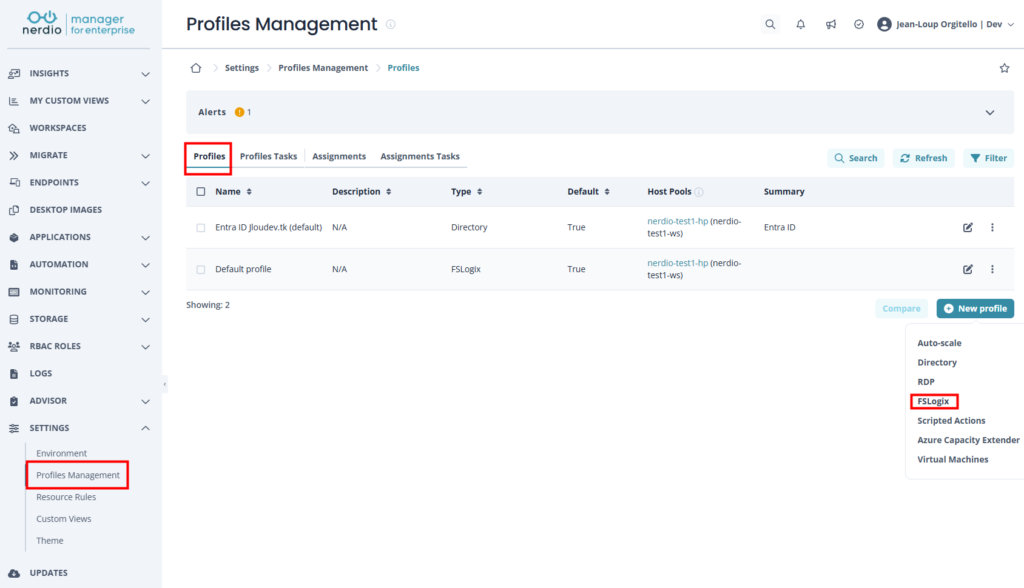

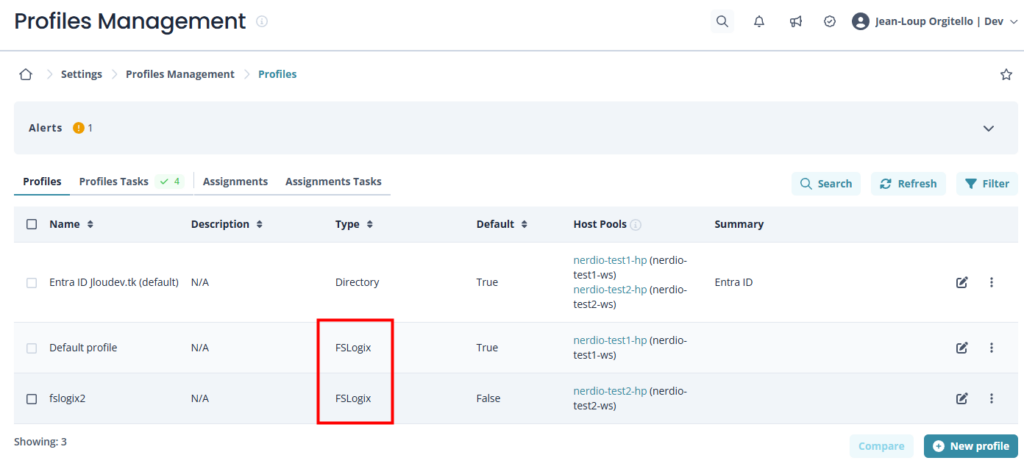

3. Les FSLogix Profiles : templates réutilisables

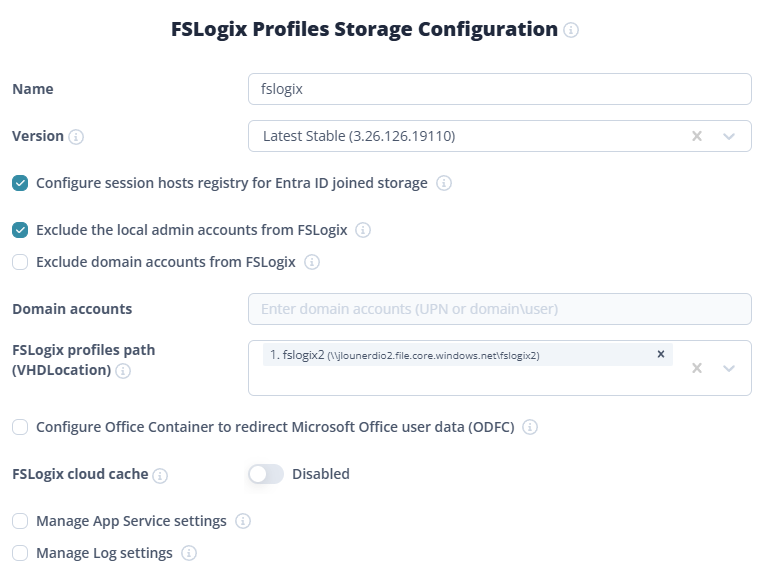

Voilà la deuxième brique qui change la vie : les FSLogix Profiles au sens Nerdio du terme, à ne pas confondre avec les profils utilisateurs FSLogix !

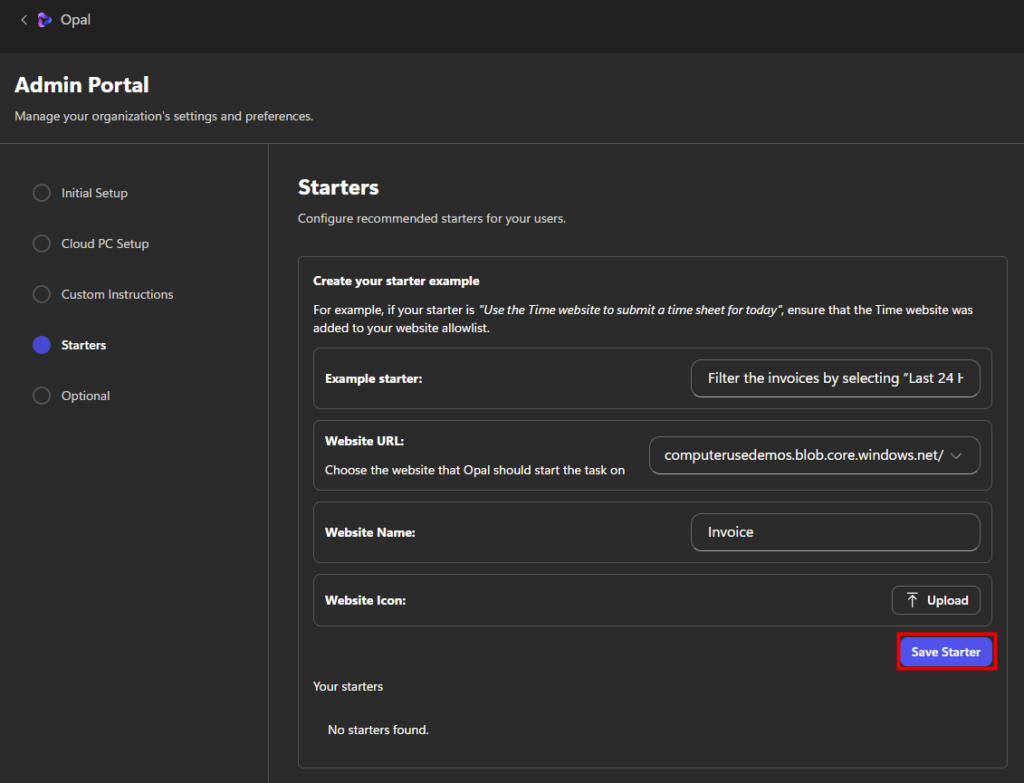

Dans Settings → FSLogix, vous créez un profil, c’est-à-dire un template de configuration FSLogix, que vous pourrez ensuite appliquer à n’importe quel host pool.

Concrètement :

- Nom du profil : par exemple « Standard AVD Users » ou « Power Users with bigger profiles ».

- Excluded users group : un groupe Entra ID dont les membres ne seront PAS soumis à FSLogix. Best practice : y mettre vos admins. Comme ça, si FSLogix casse, vos admins peuvent toujours se logger en profil local et venir réparer.

- Profile path : un dropdown qui vous propose tous les shares que vous avez créés à l’étape précédente. Vous n’avez plus à retaper le path UNC à la main.

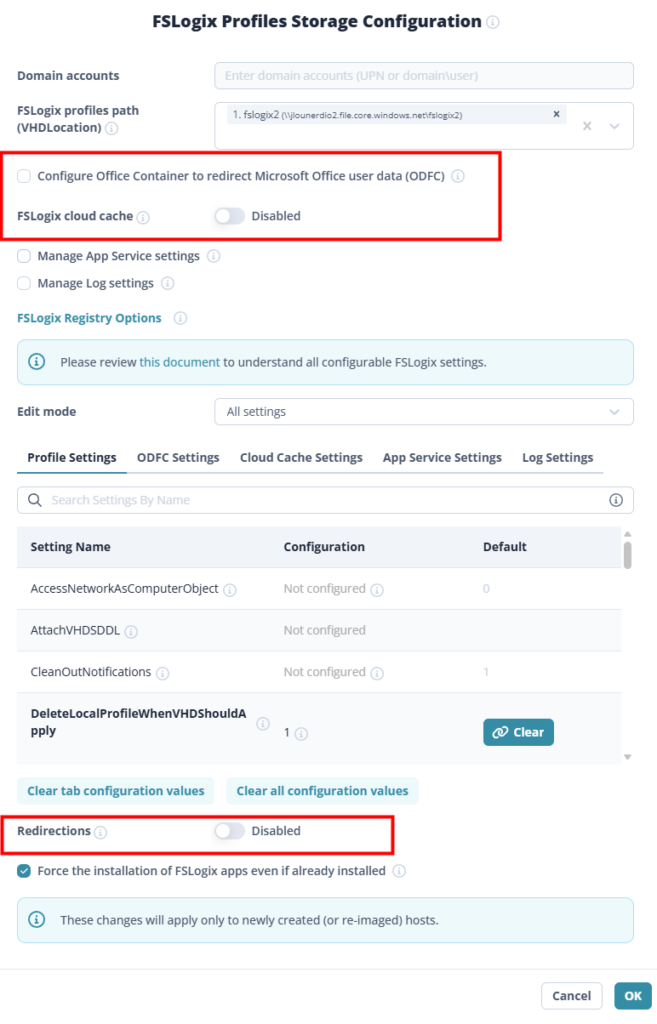

- Office Container (ODFC) : checkbox pour activer le container Office séparé. Honnêtement, dans la grande majorité des cas AVD vous n’en avez pas besoin (j’y reviens en section 5).

- Cloud Cache : à laisser de côté sauf scénario multi-région avec DR actif-actif.

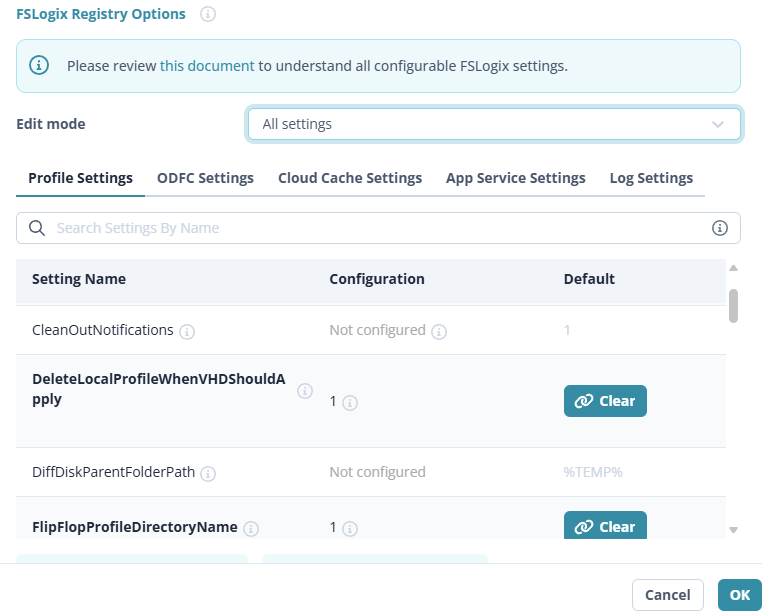

Toujours sur l’écran de configuration FSLogix, vous tombez sur la vraie matrice des réglages FSLogix. Et là, Nerdio fait deux choses qui valent la mention.

- Les eye icons. Chaque setting a une petite icône œil que vous pouvez survoler pour avoir la description complète de la clé registry correspondante. Plus besoin d’aller chercher dans la doc Microsoft à chaque fois. C’est bête mais c’est ce qui transforme FSLogix d’un truc obscur en quelque chose de réellement administrable.

- Les valeurs par défaut « Not configured ». Tant que vous ne touchez pas, Nerdio ne pousse rien sur cette clé : la valeur par défaut FSLogix est utilisée. Vous ne tunez que ce que vous voulez vraiment changer, ce qui rend votre conf lisible.

Les best practices que je pousse personnellement (et qui sont presque toutes pré-suggérées par Nerdio) :

| Réglage | Valeur | Pourquoi |

|---|---|---|

DeleteLocalProfileWhenVHDShouldApply | Enabled | Sur un environnement neuf, ça évite l’accumulation de profils locaux qui se baladent à côté des VHDX. À ne PAS activer si vous migrez depuis une infra existante avec des profils locaux à préserver. |

FlipFlopProfileDirectoryName | Enabled | Met le username AVANT le SID dans le nom du folder. Indispensable pour s’y retrouver quand vous cherchez le profil d’un user dans le share. |

VolumeType | VHDX | Disque dynamique, grandit au fil du temps. Sur Standard Files, c’est ce qui vous évite de réserver 30 Go par user dès le premier login. |

IsDynamic | Enabled | Idem, le VHDX commence à quelques Mo et grandit en fonction de l’usage réel. |

LockedRetryCount / LockedRetryInterval | Défauts, à augmenter si réseau capricieux | Si le VHD est temporairement locké (réseau qui tousse, session précédente qui ne s’est pas fermée proprement), FSLogix réessaye au lieu de filer un profil temp. |

PreventLoginWithFailure | Enabled | Si FSLogix n’arrive pas à monter le profil, l’utilisateur est BLOQUÉ au login plutôt que de se retrouver sur un profil temporaire. Préférable : un user qui appelle le support > un user qui bosse 4 h sur un profil qui sera jeté au logoff. |

PreventLoginWithTempProfile | Enabled | Même logique, ceinture et bretelles. |

ProfileType | 0 | Mount sur un seul host à la fois. Le multi-mount (type 3) est une plaie à débugger, à n’activer que si vous avez vraiment besoin. |

SizeInMBs | 30000 (30 GB) | Plafond raisonnable. Tracez les profils qui s’en approchent dans le monitoring (section 7). |

| Compression au logoff | Enabled | À chaque logoff, FSLogix compacte le VHDX. Vous économisez pas mal de stockage à long terme. |

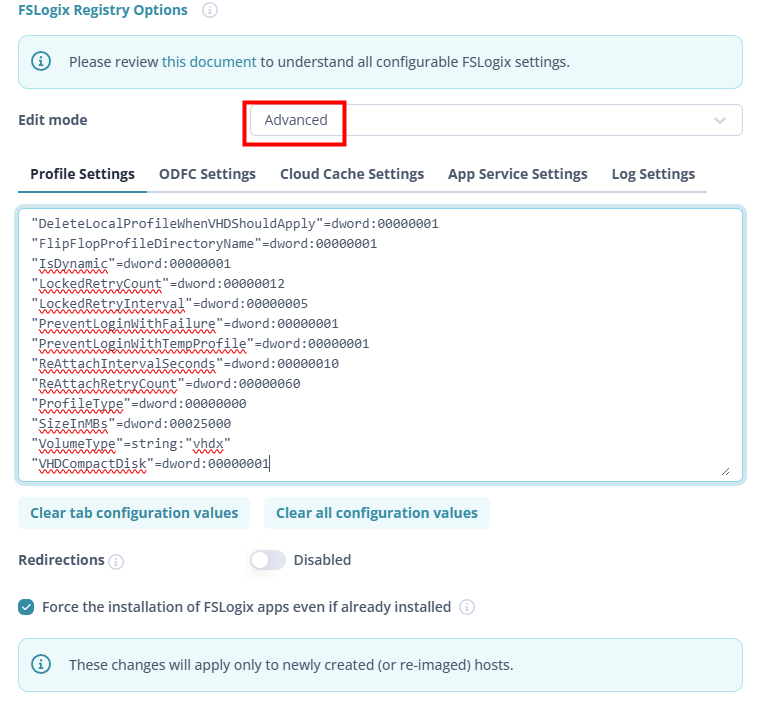

Et pour les puristes : le mode Advanced vous laisse taper directement les clés FSLogix par nom et valeur si vous voulez configurer quelque chose qui n’est pas exposé dans l’UI. Nerdio ne vous enferme pas :

"DeleteLocalProfileWhenVHDShouldApply"=dword:00000001

"FlipFlopProfileDirectoryName"=dword:00000001

"IsDynamic"=dword:00000001

"LockedRetryCount"=dword:00000012

"LockedRetryInterval"=dword:00000005

"PreventLoginWithFailure"=dword:00000001

"PreventLoginWithTempProfile"=dword:00000001

"ReAttachIntervalSeconds"=dword:00000010

"ReAttachRetryCount"=dword:00000060

"ProfileType"=dword:00000000

"SizeInMBs"=dword:00025000

"VolumeType"=string:"vhdx"

"VHDCompactDisk"=dword:00000001

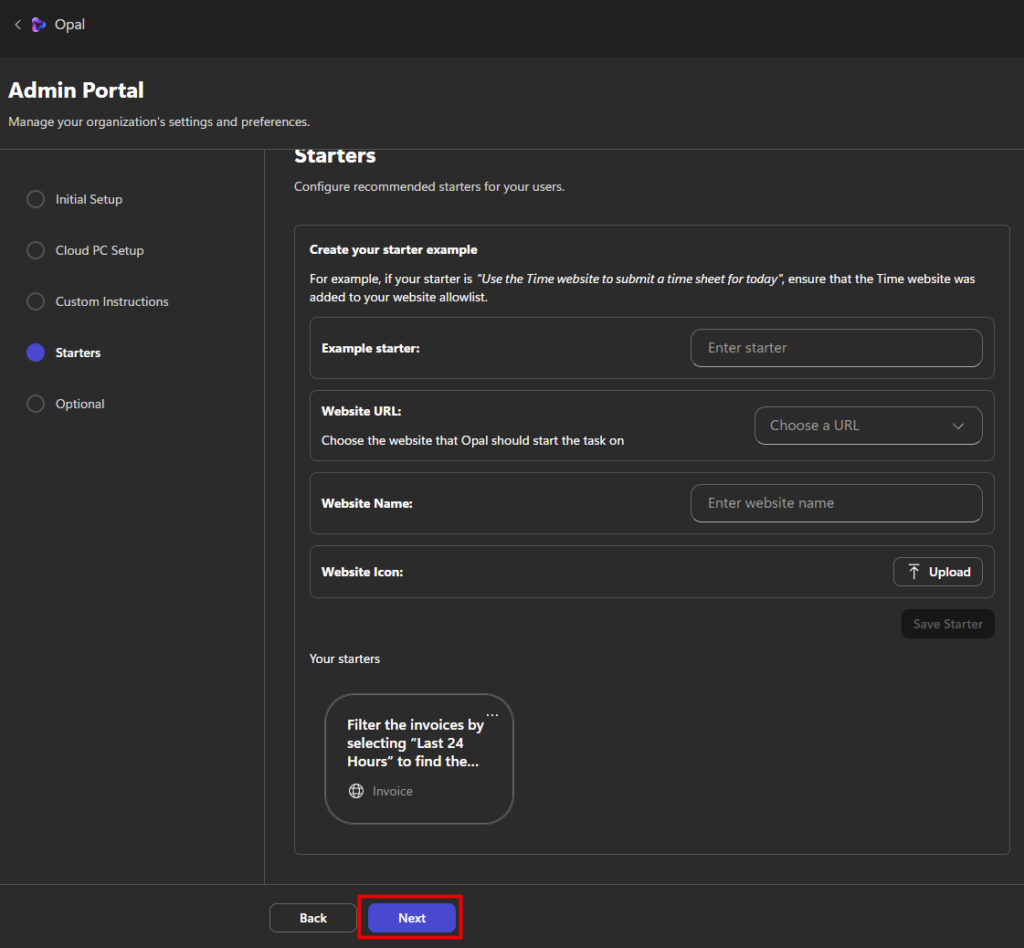

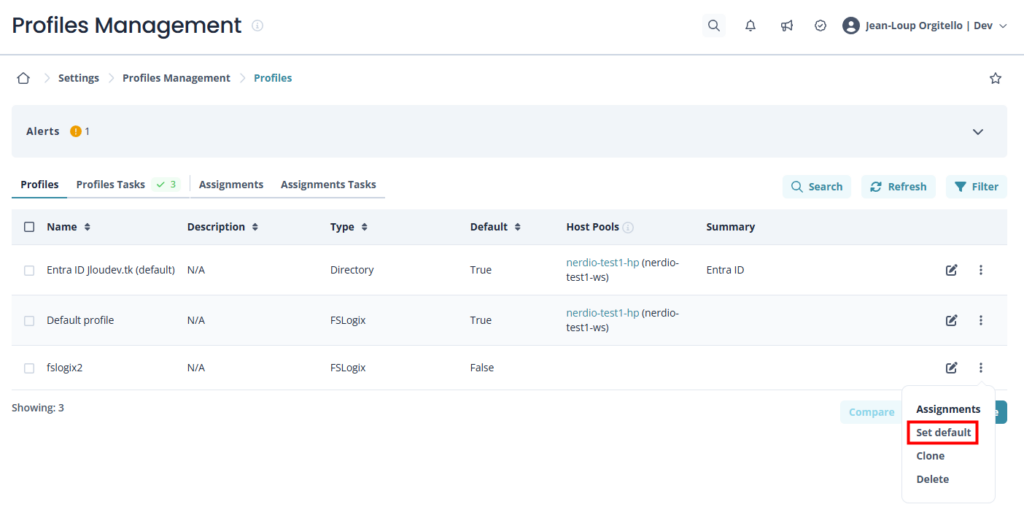

Une fois le profil créé, vous cliquez sur les trois points → Set as default :

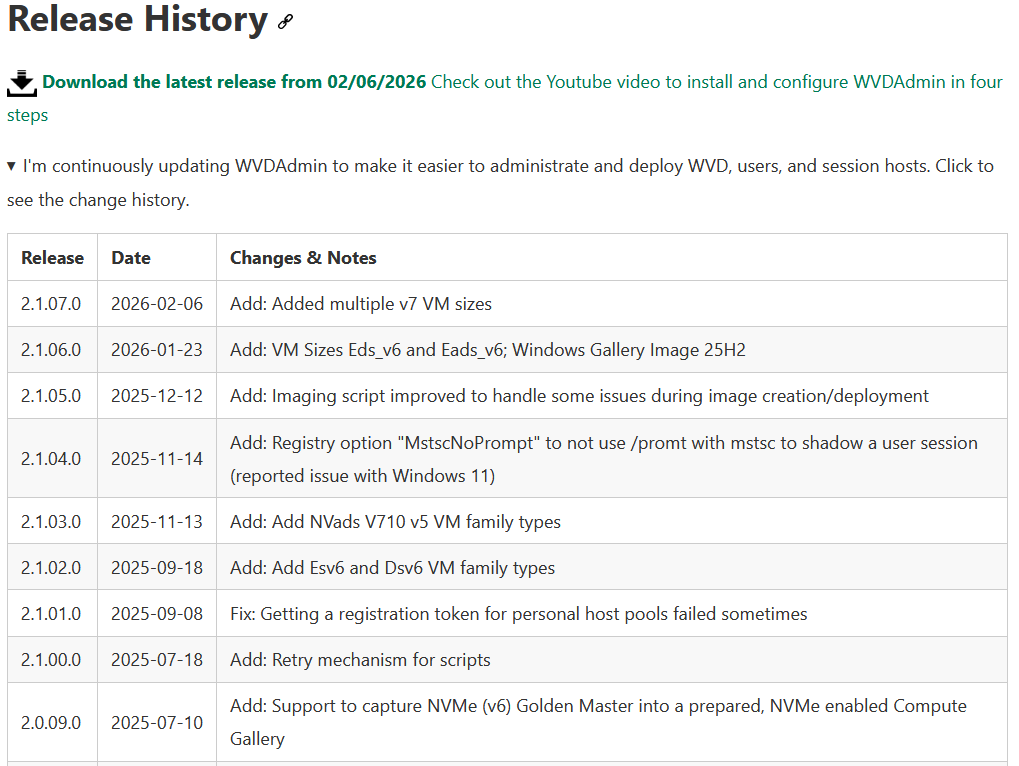

À partir de là, chaque nouveau host pool que vous créez héritera de cette config FSLogix automatiquement. Et bien sûr, vous pouvez override par host pool si vous avez besoin d’une config différente quelque part.

C’est ça le vrai gain par rapport à une approche GPO : ce que vous configurez une fois s’applique partout, sans recréer une GPO ni modifier votre image golden.

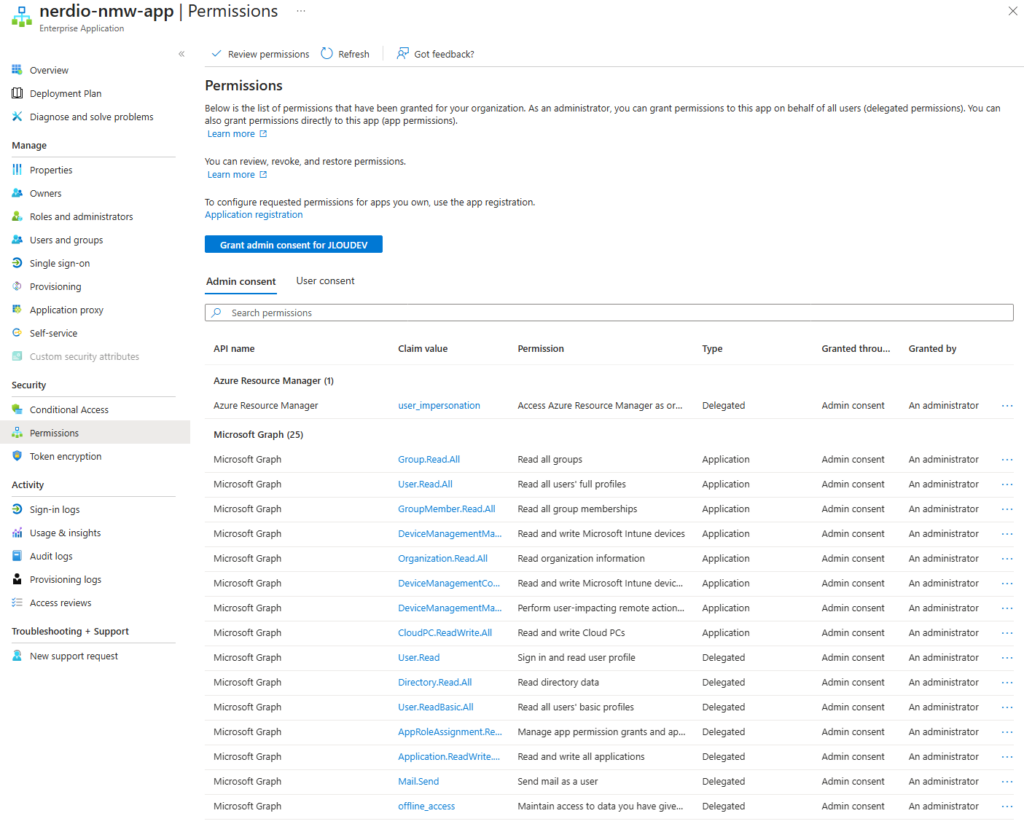

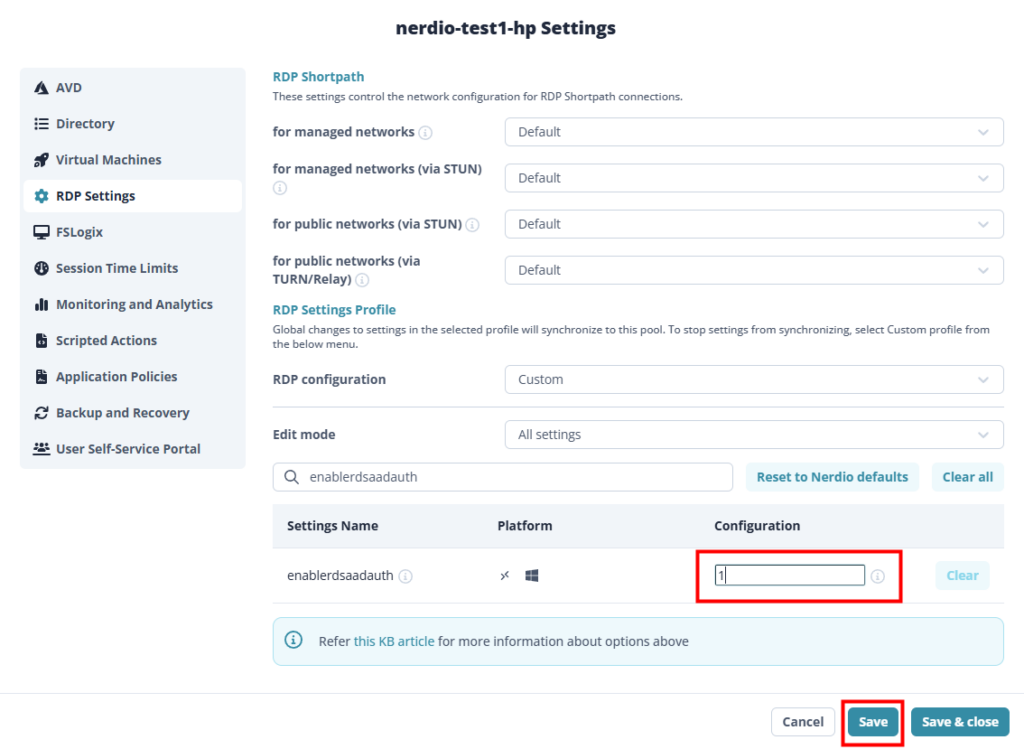

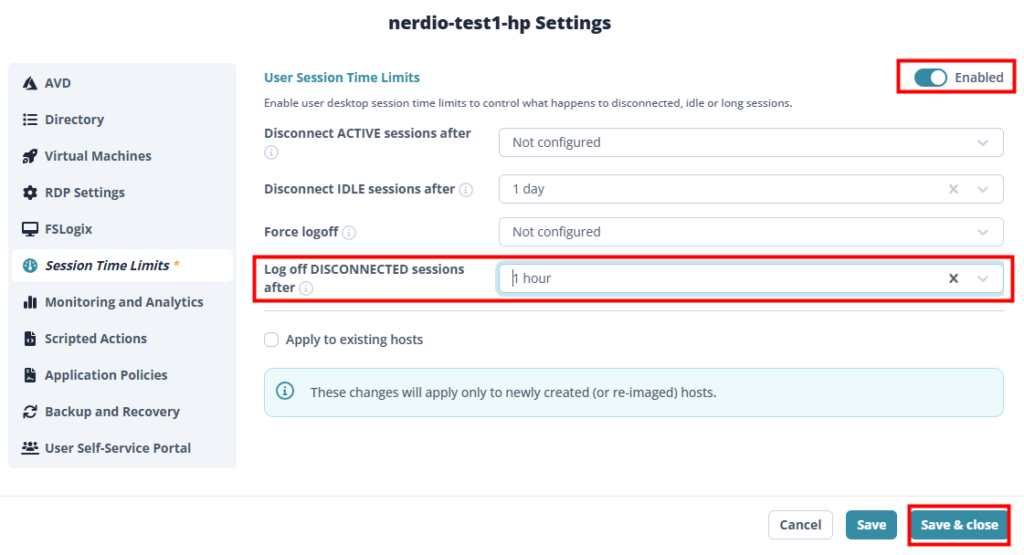

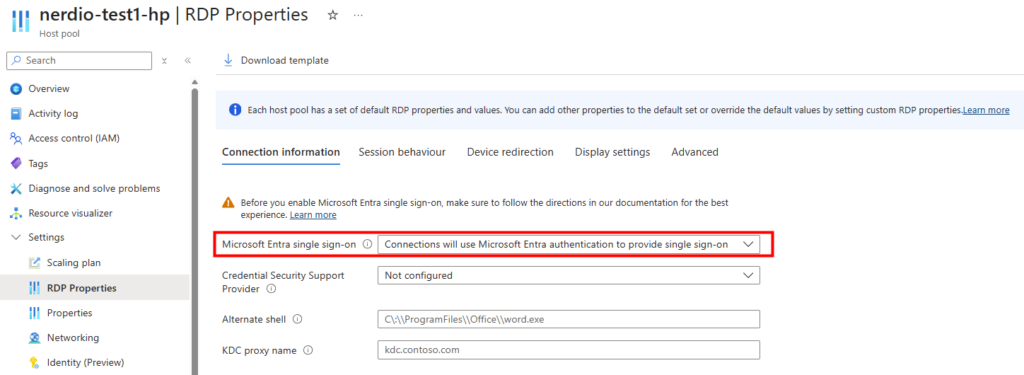

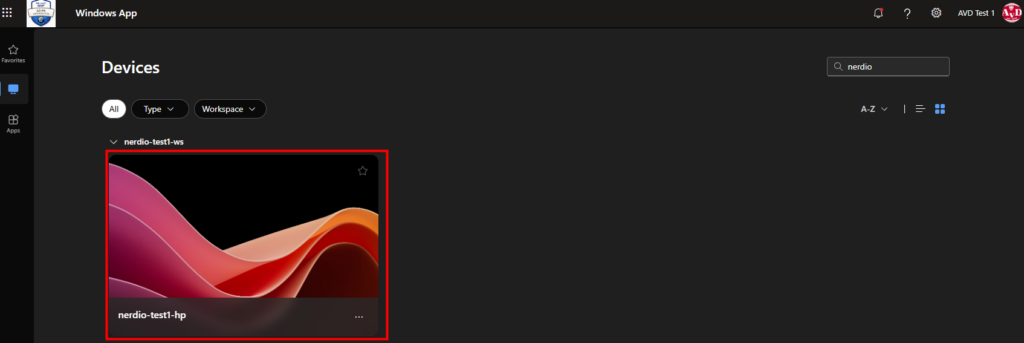

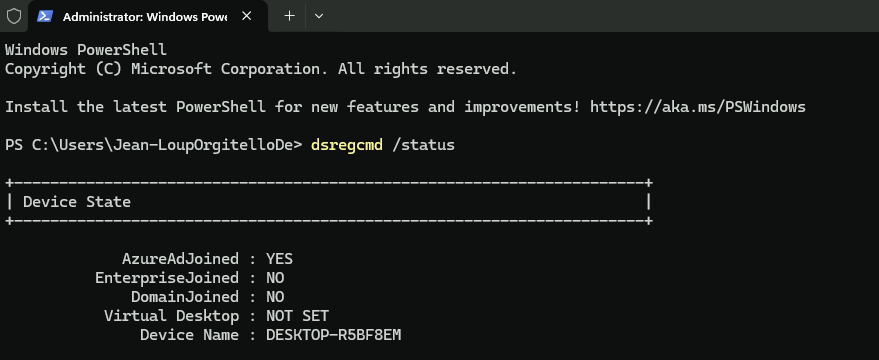

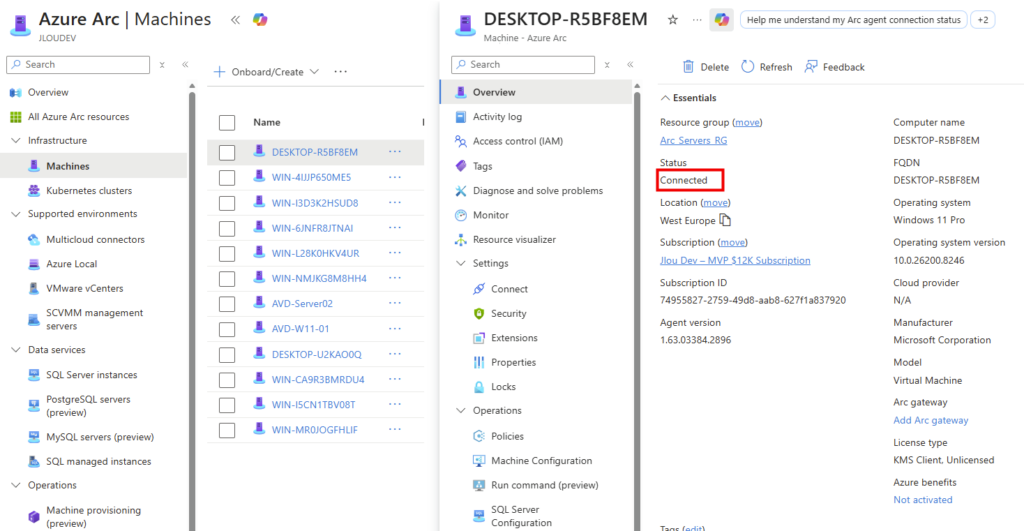

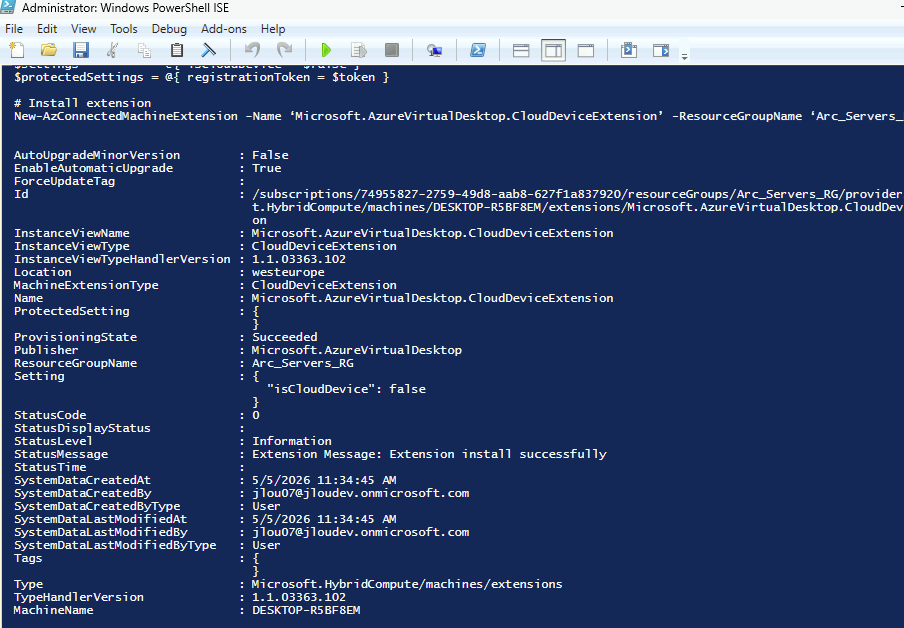

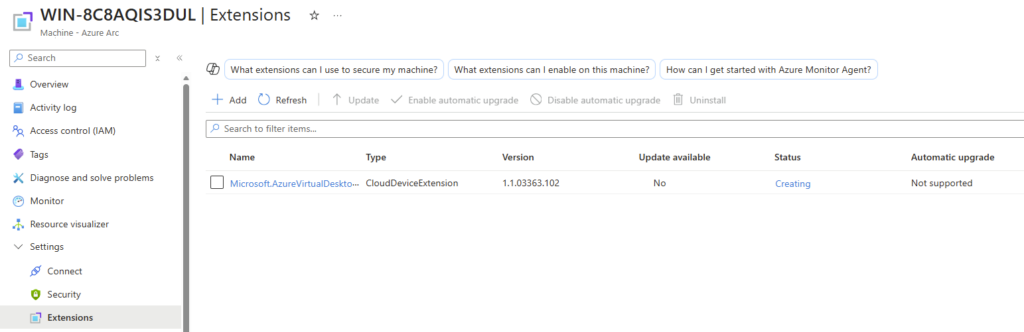

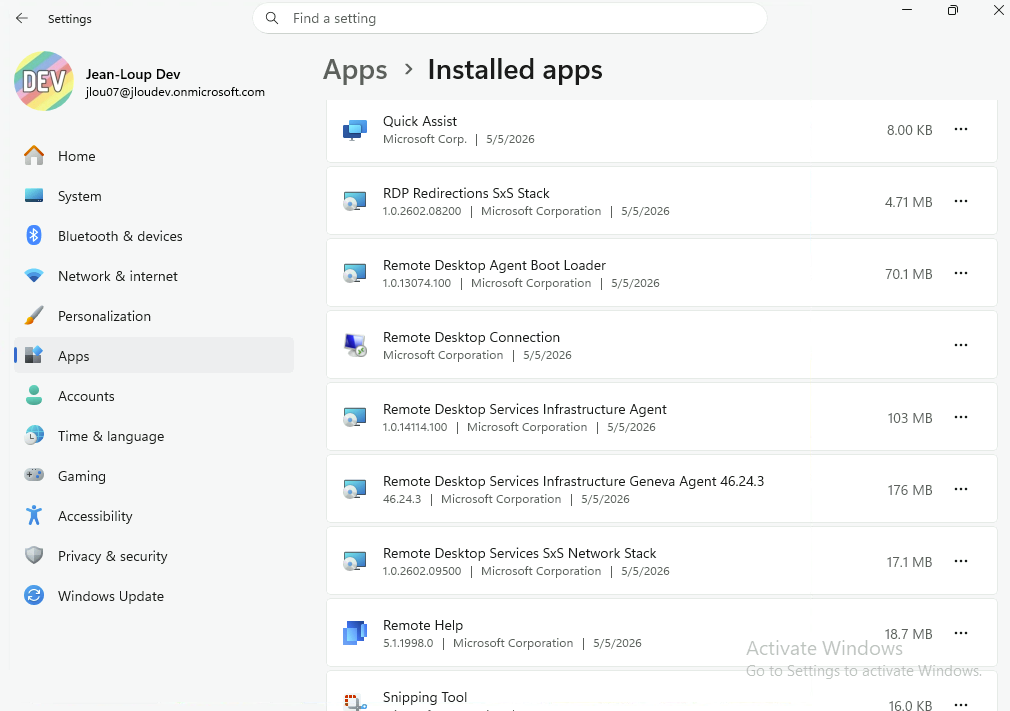

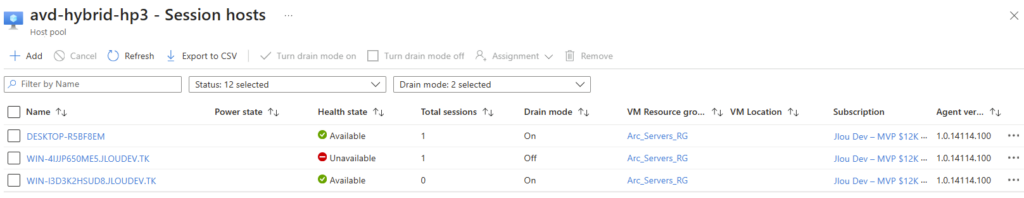

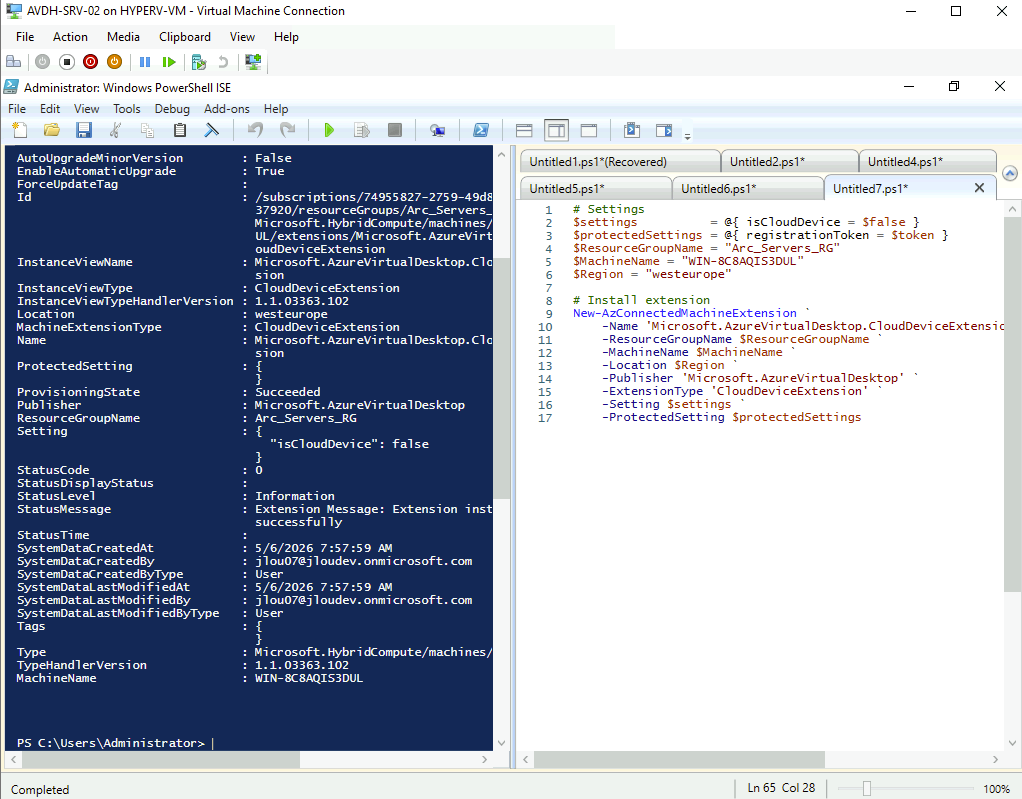

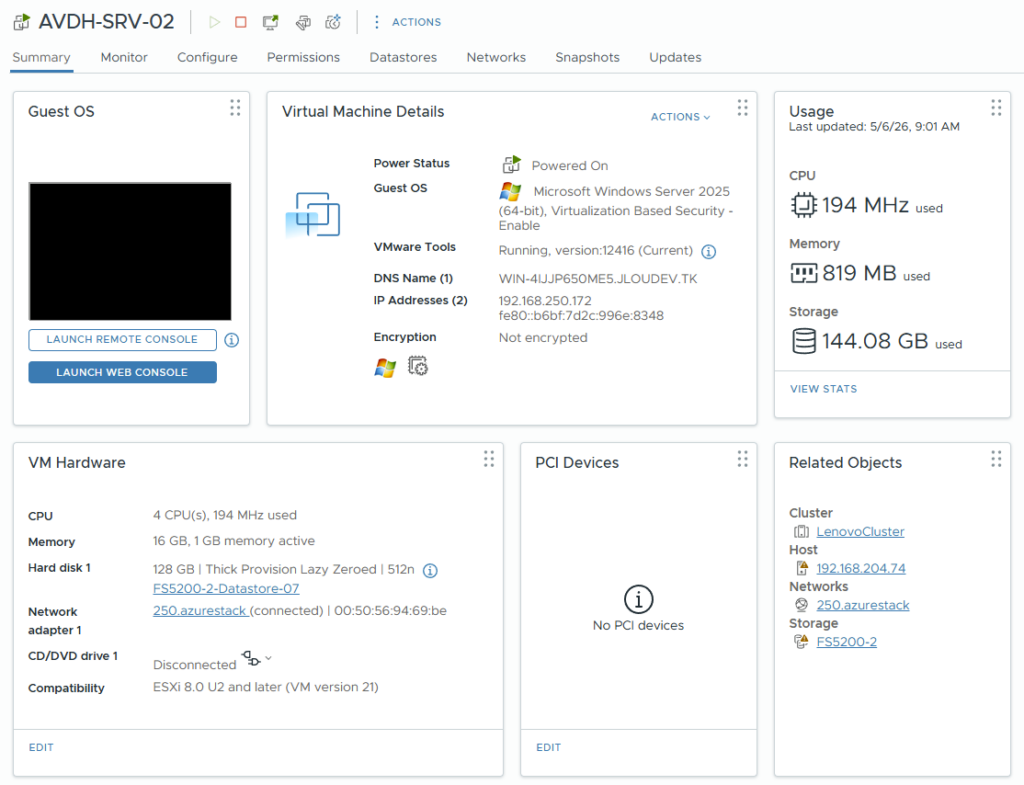

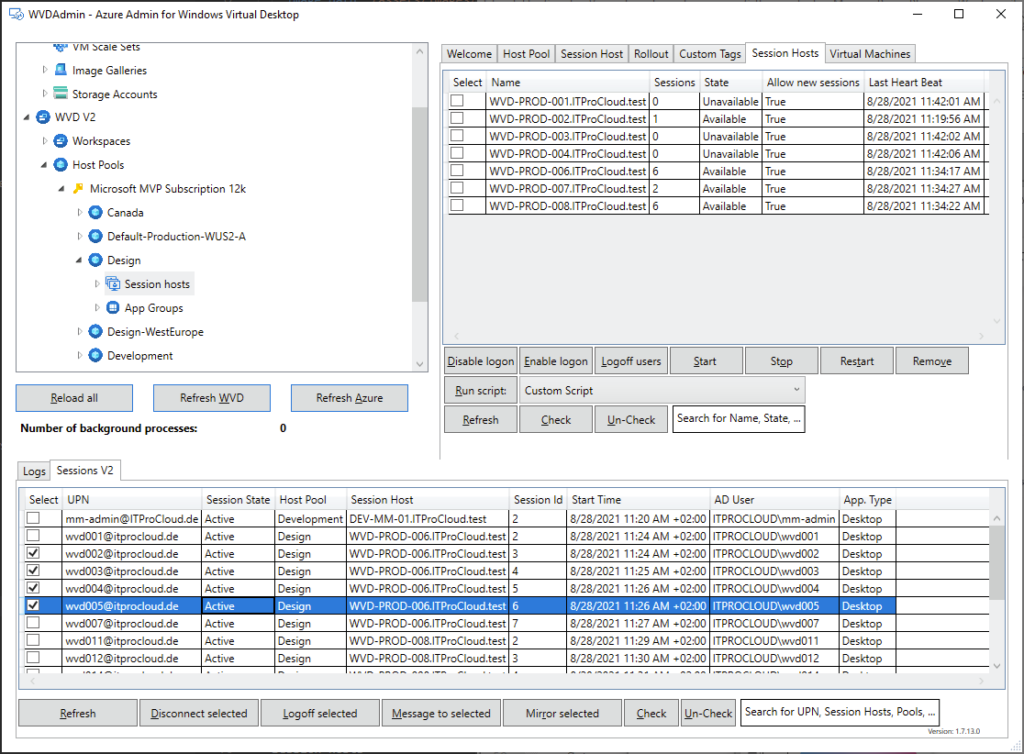

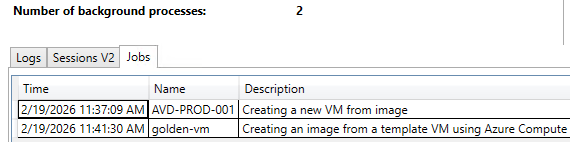

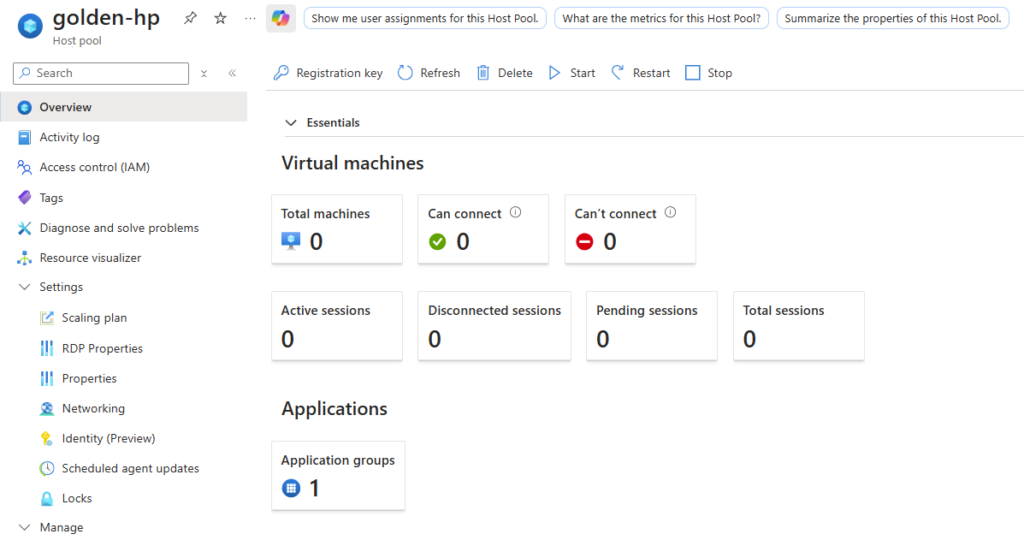

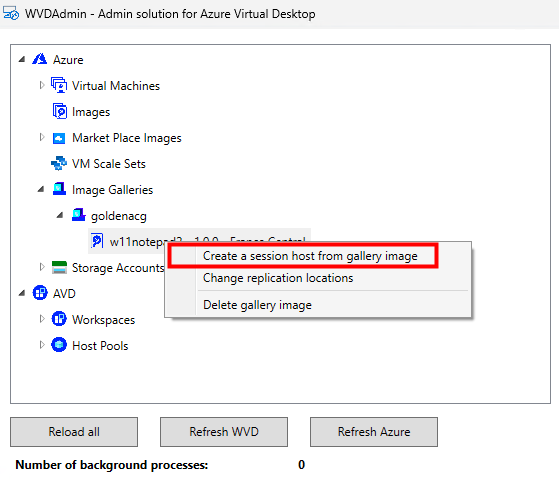

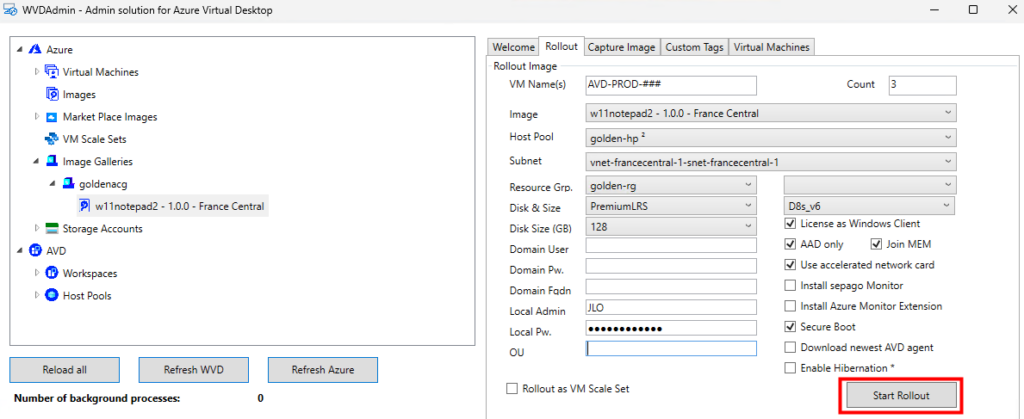

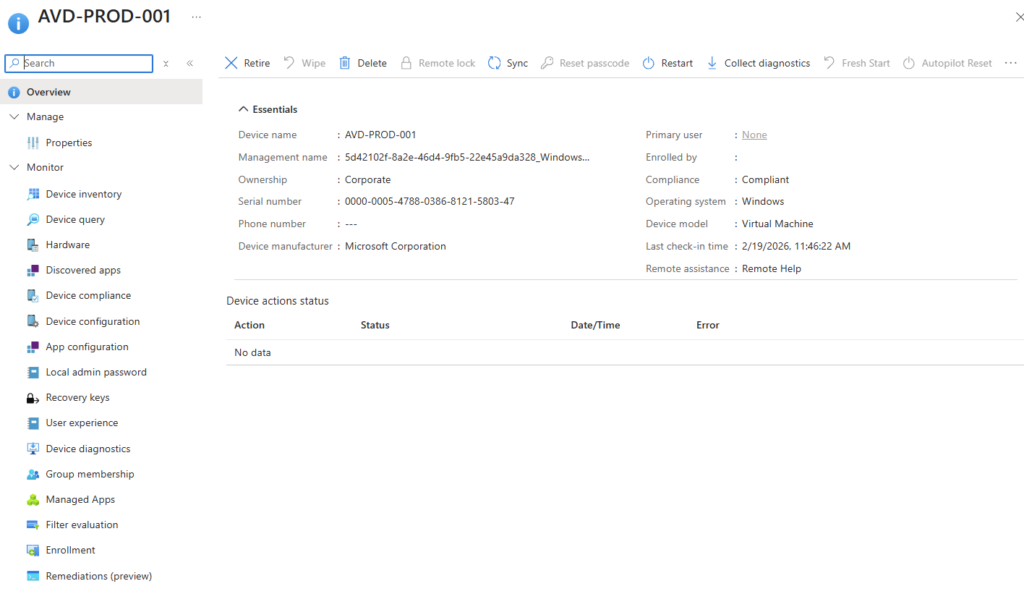

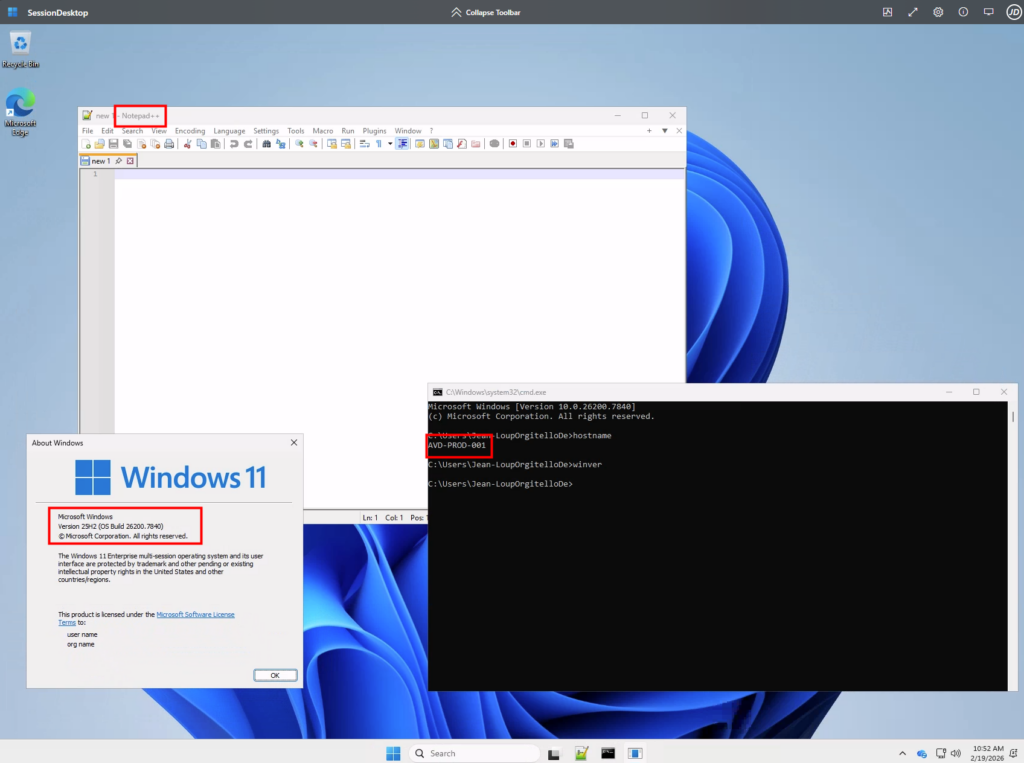

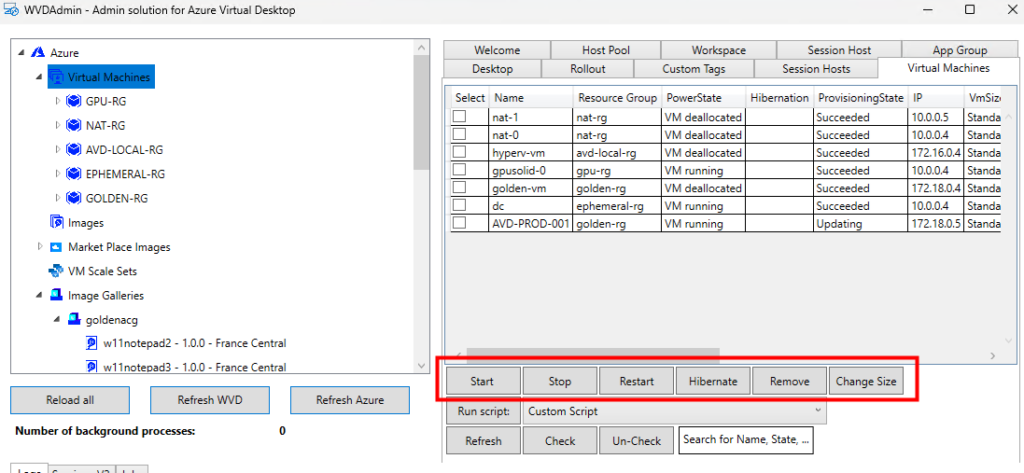

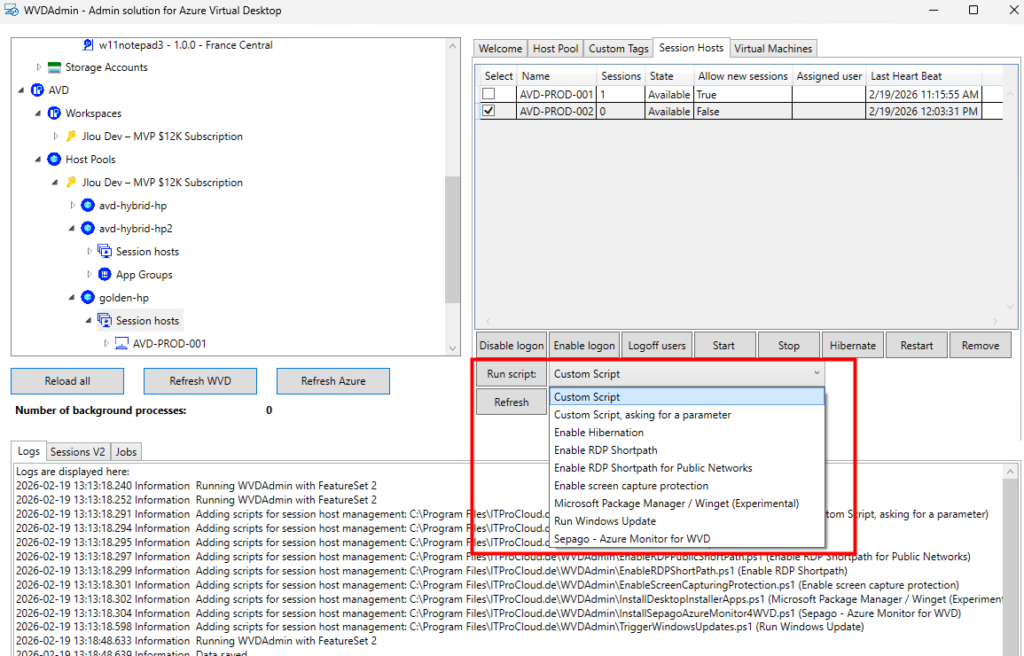

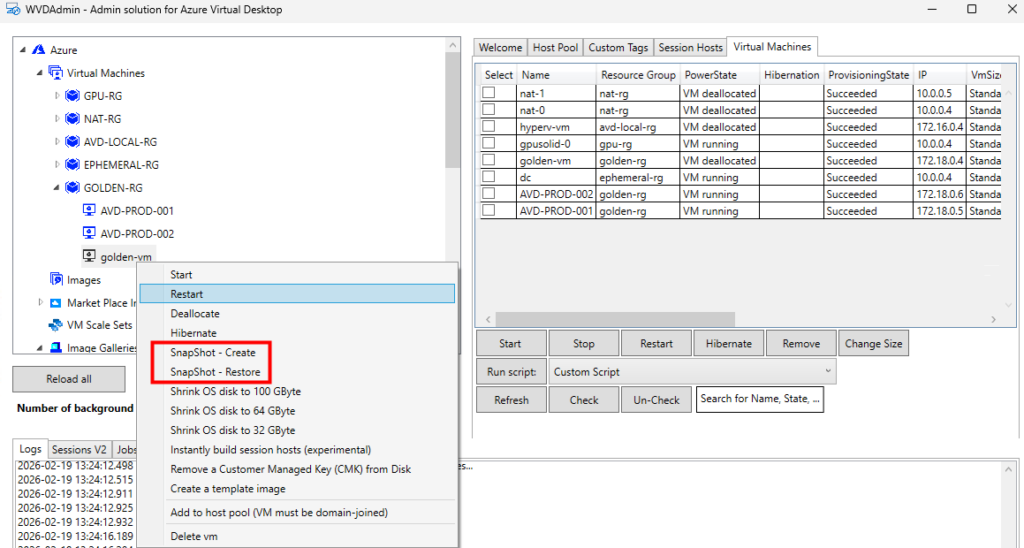

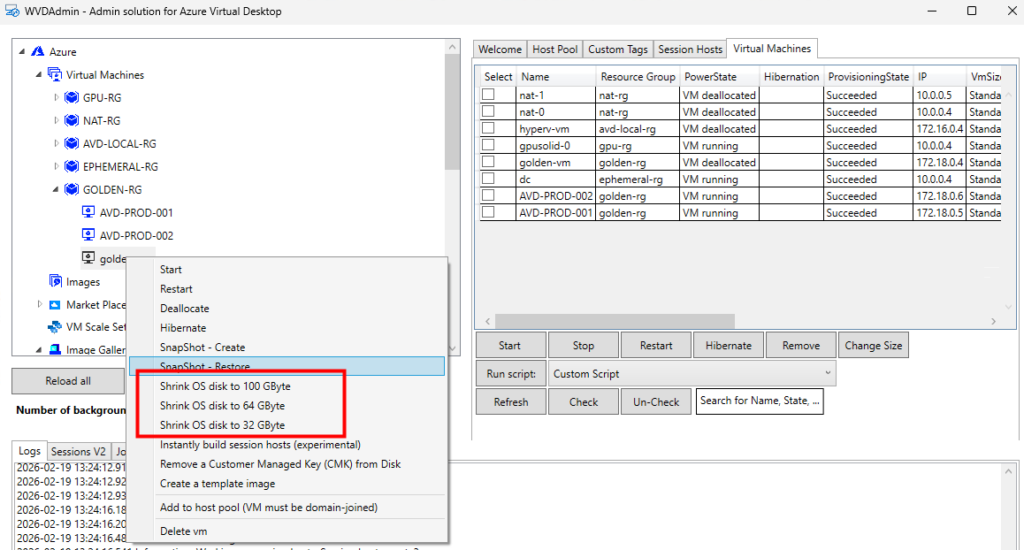

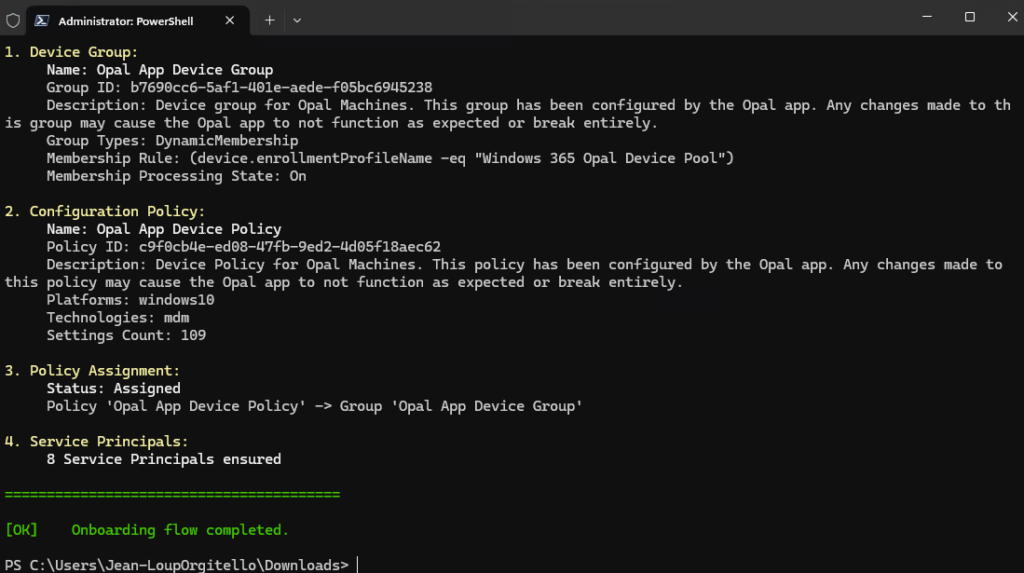

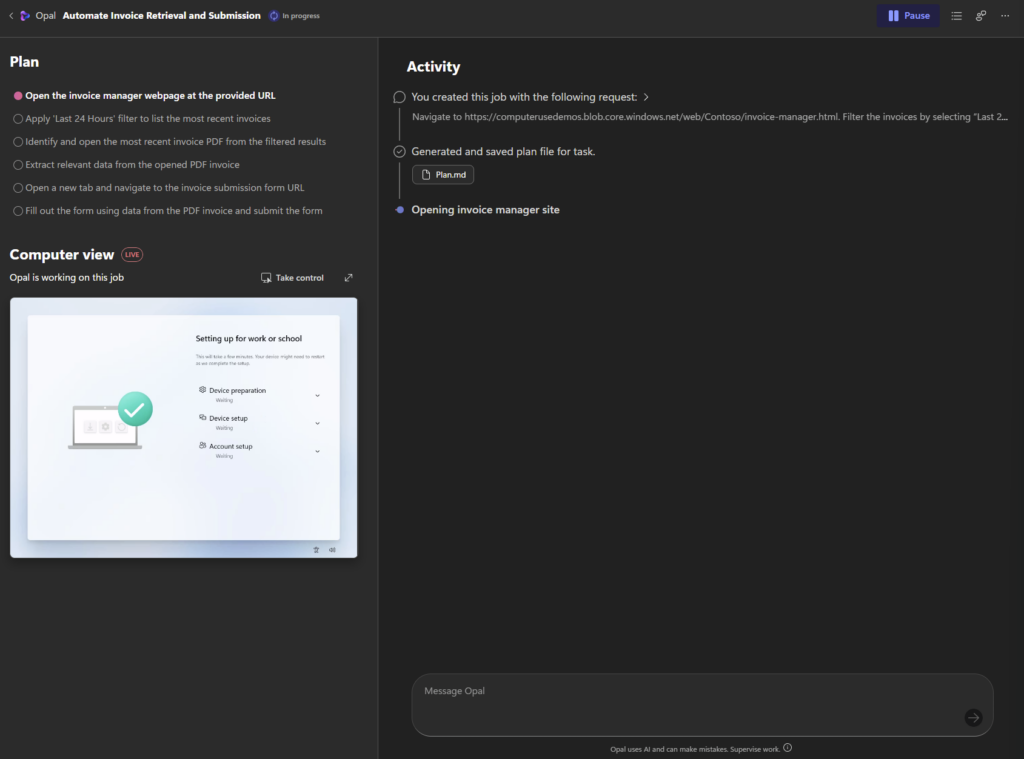

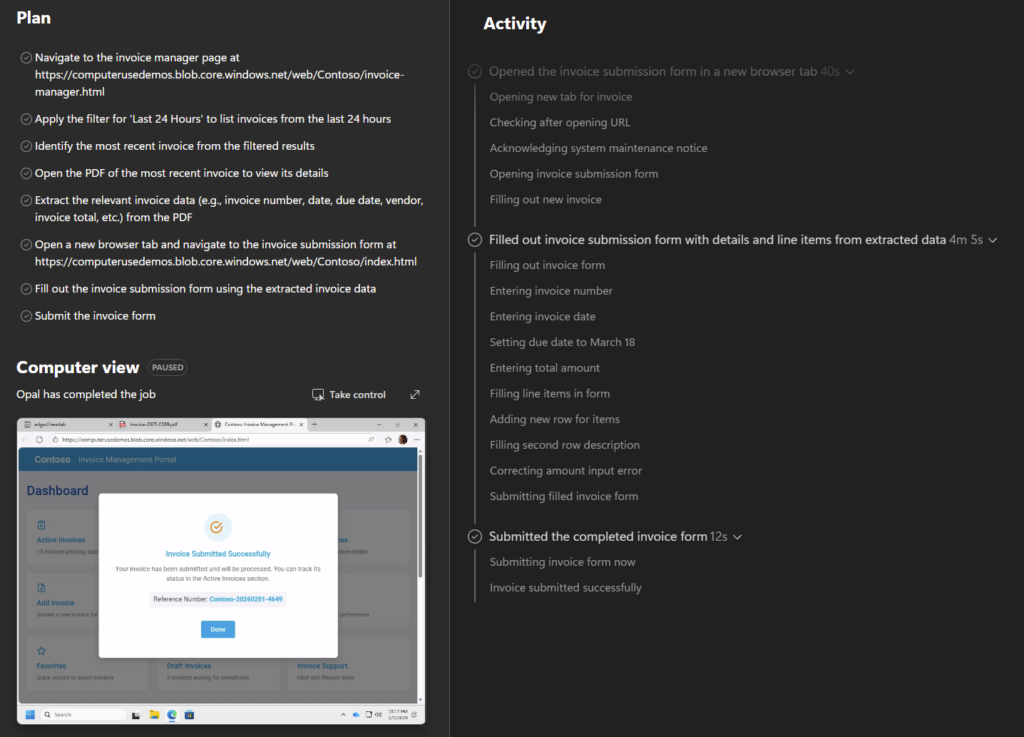

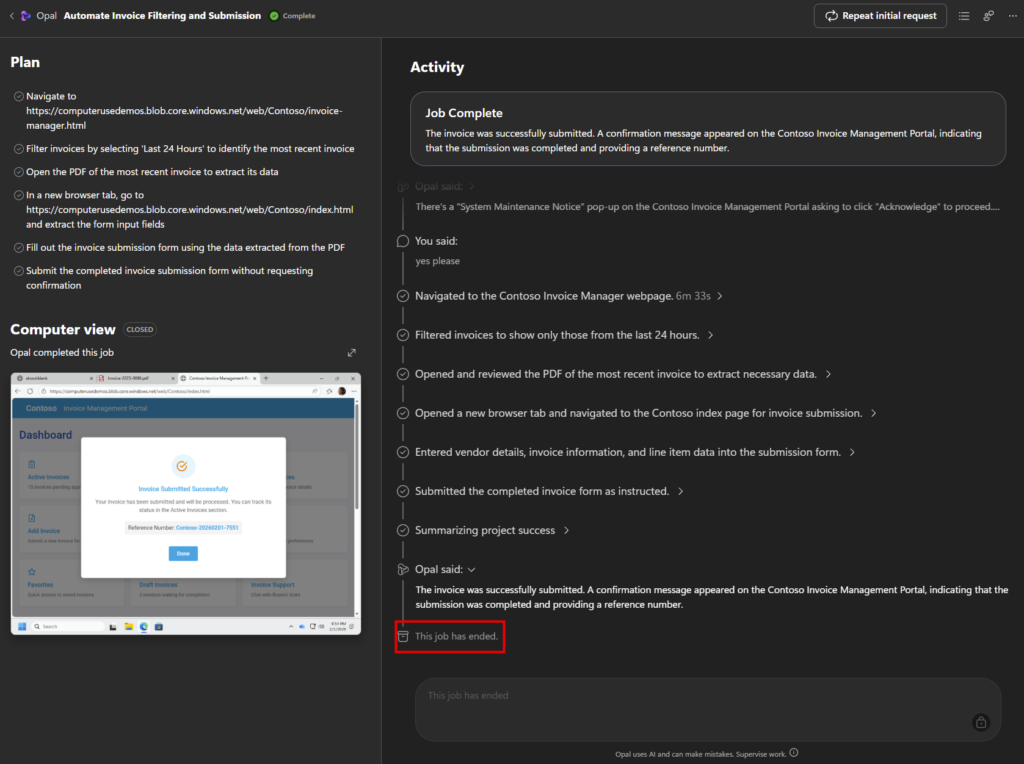

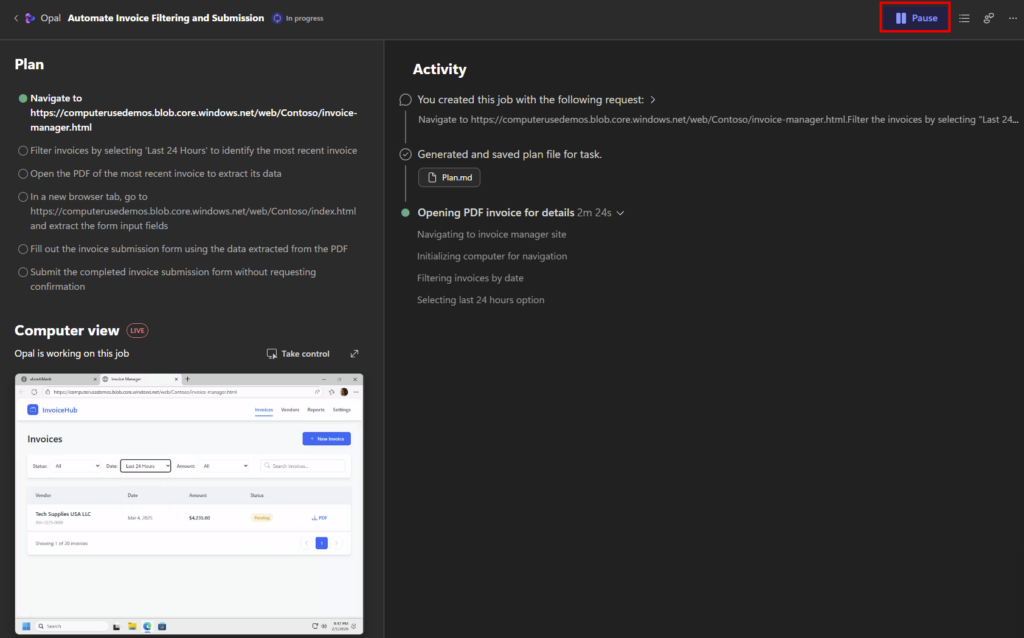

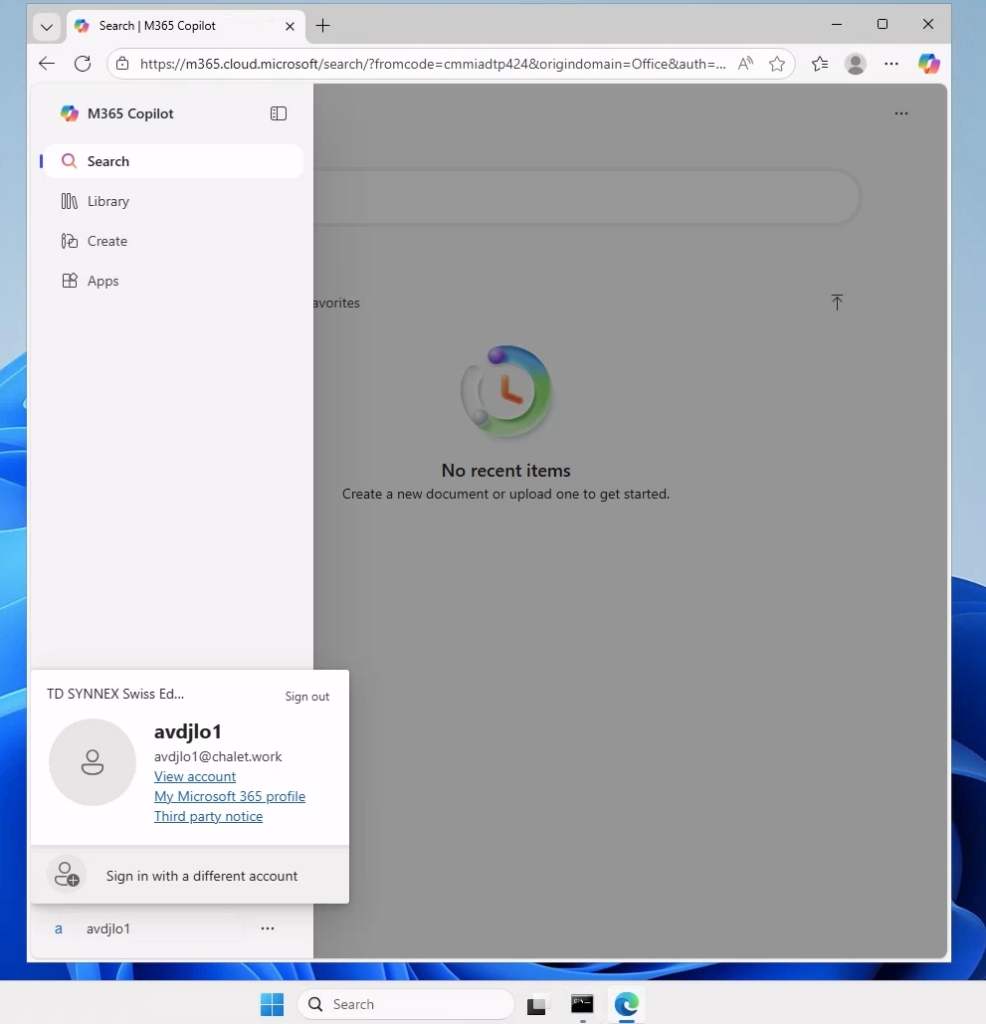

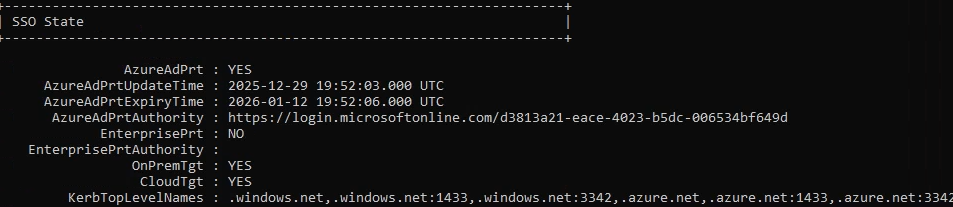

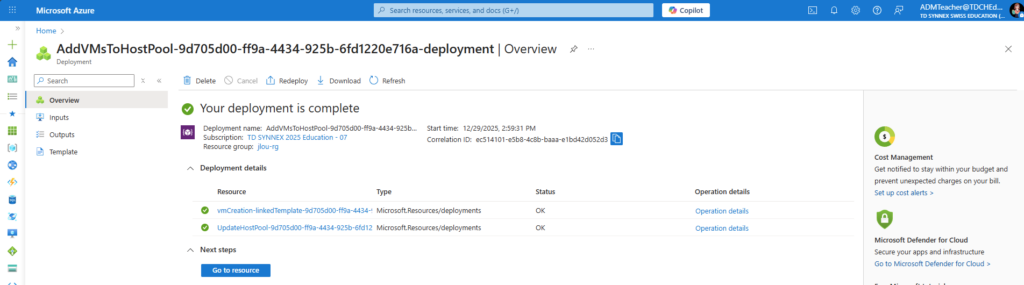

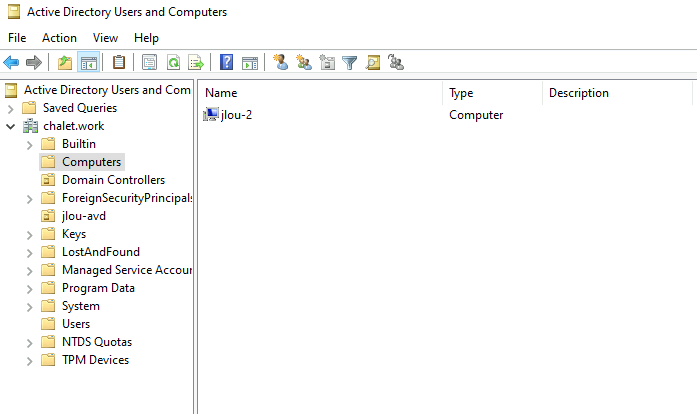

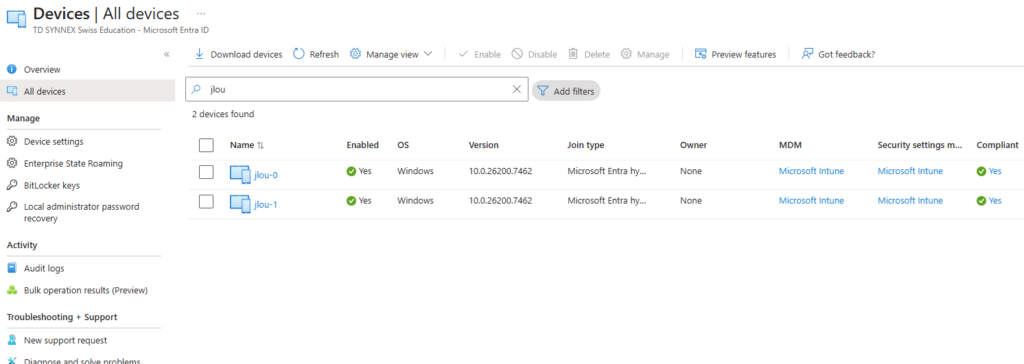

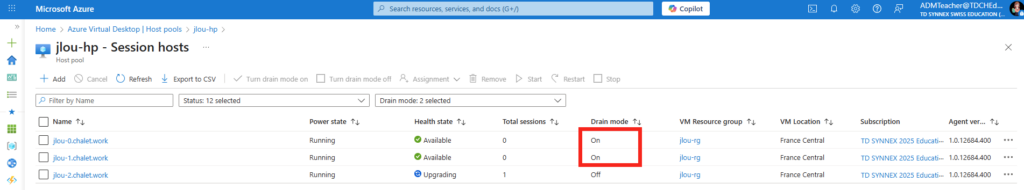

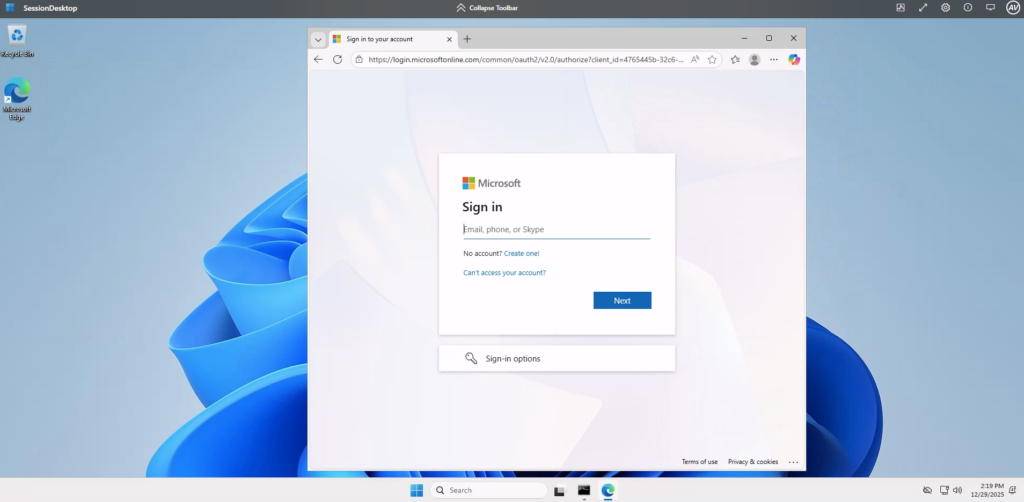

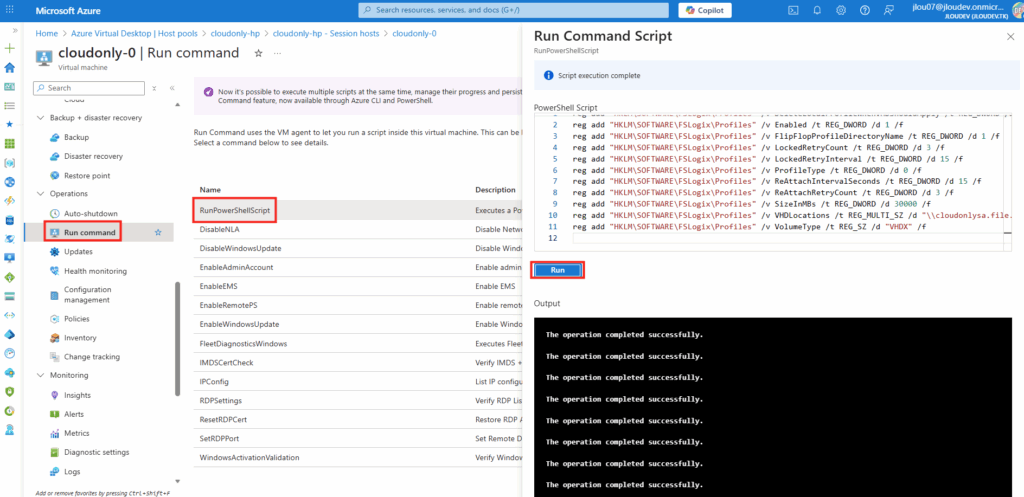

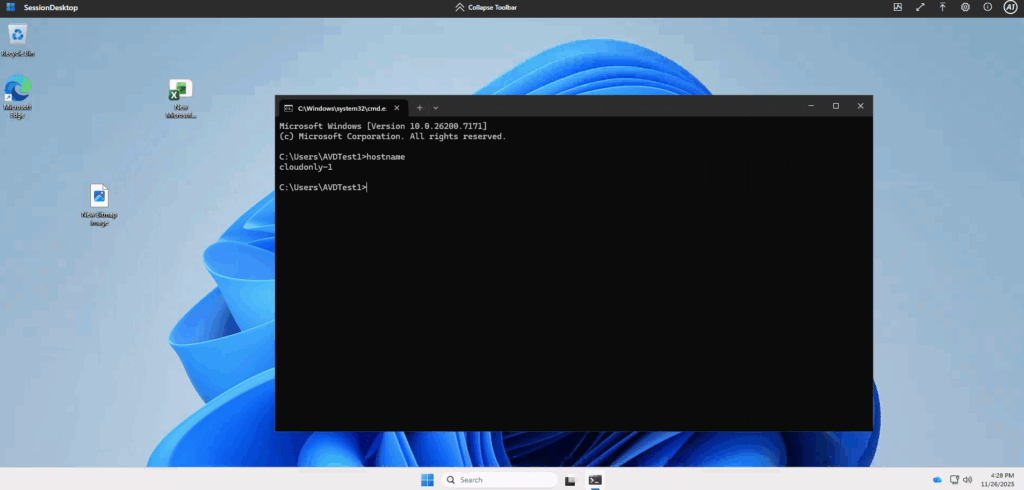

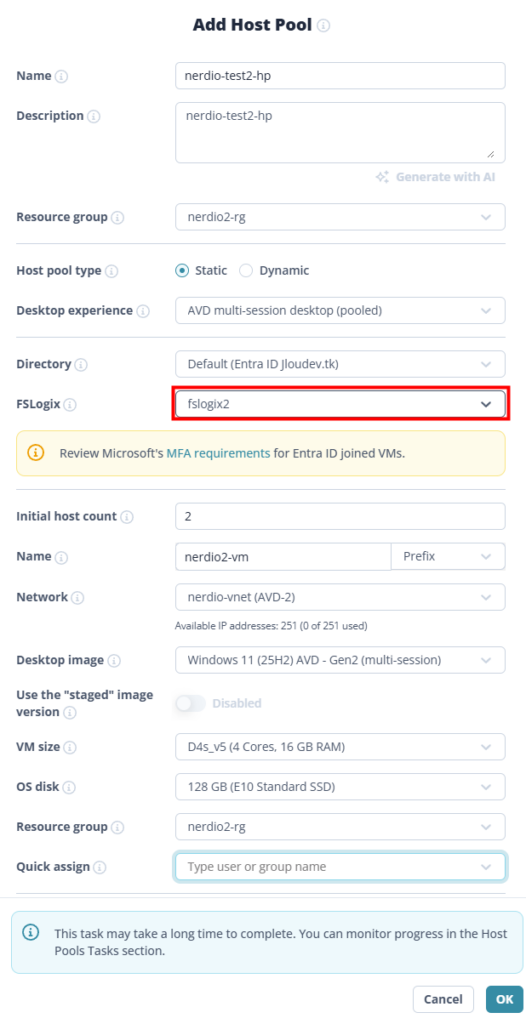

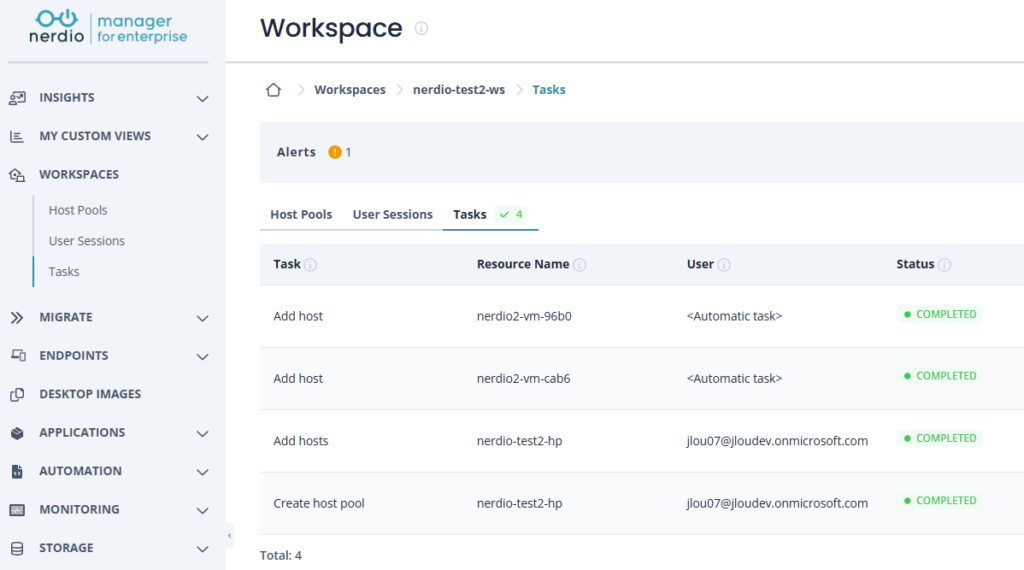

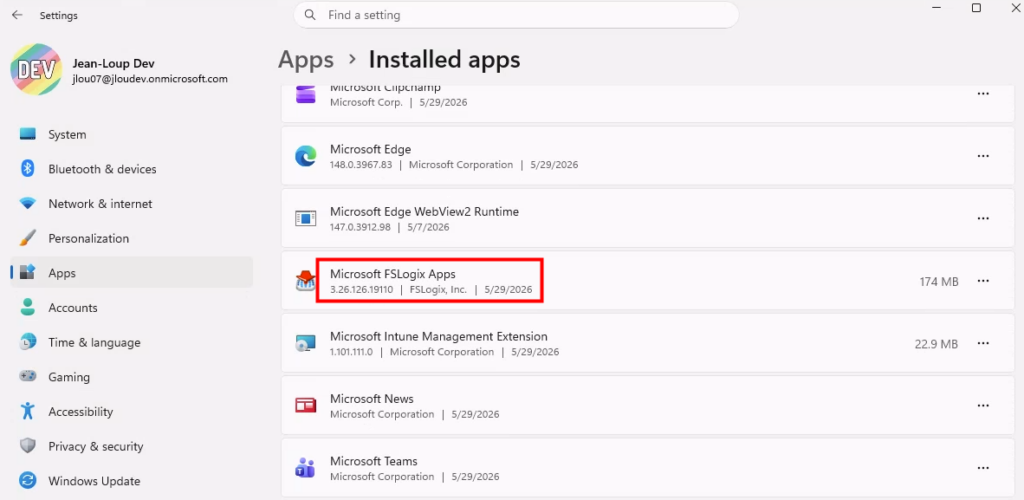

4. La config qui descend toute seule sur les session hosts

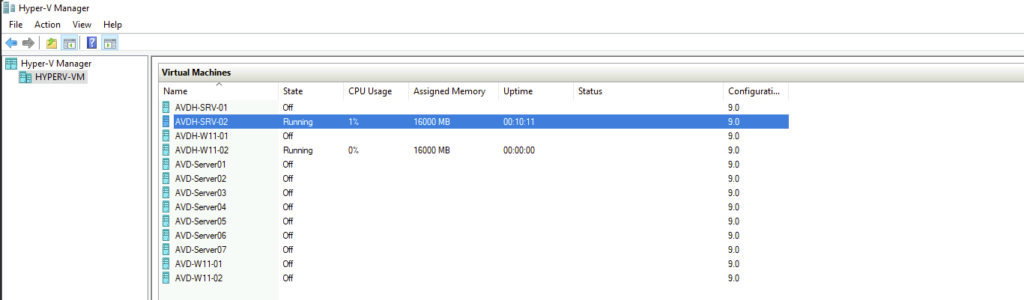

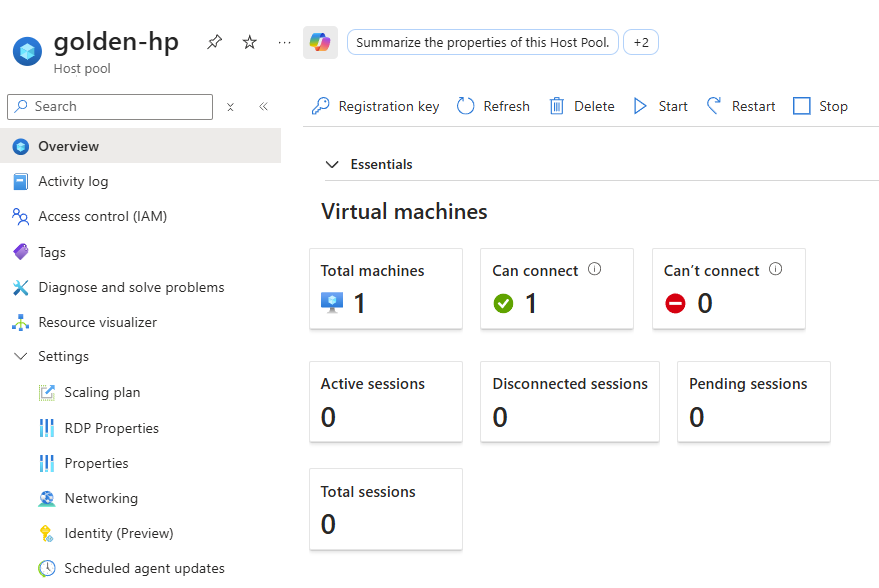

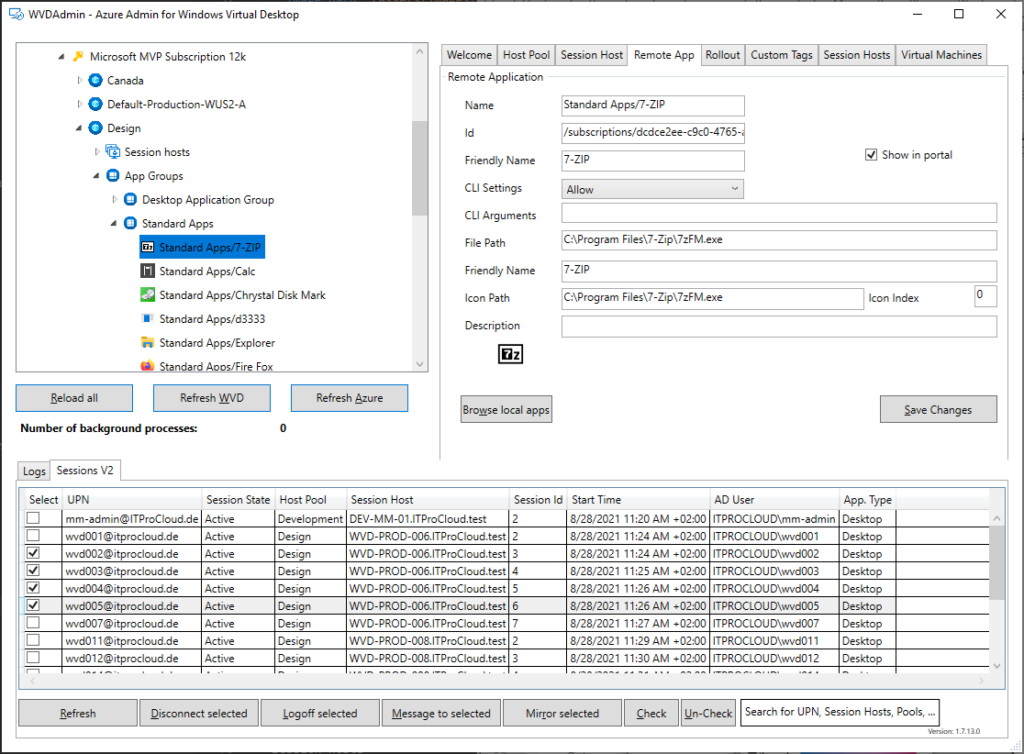

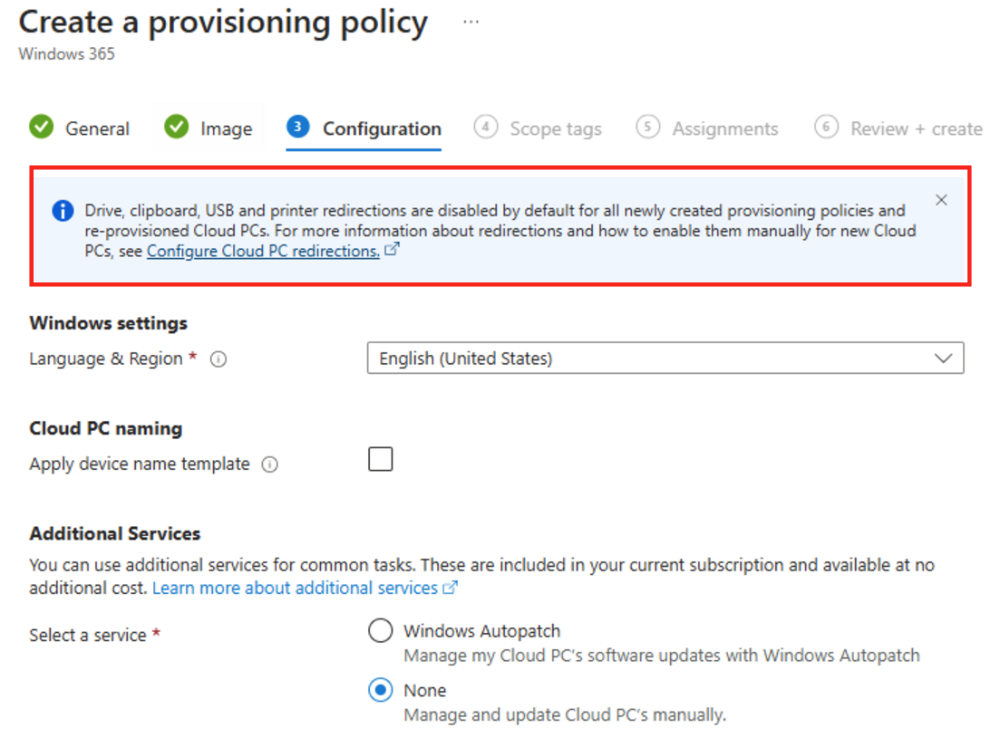

À la création (ou à la mise à jour) d’un host pool, Nerdio injecte la conf FSLogix via ses Scripted Actions au boot des session hosts :

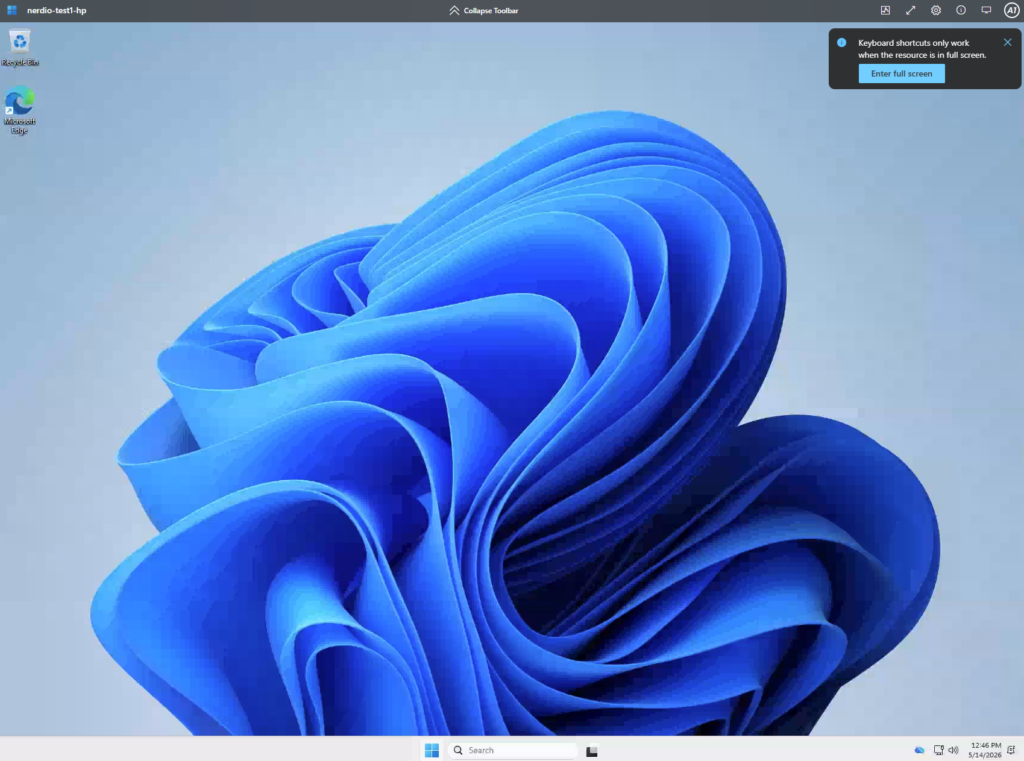

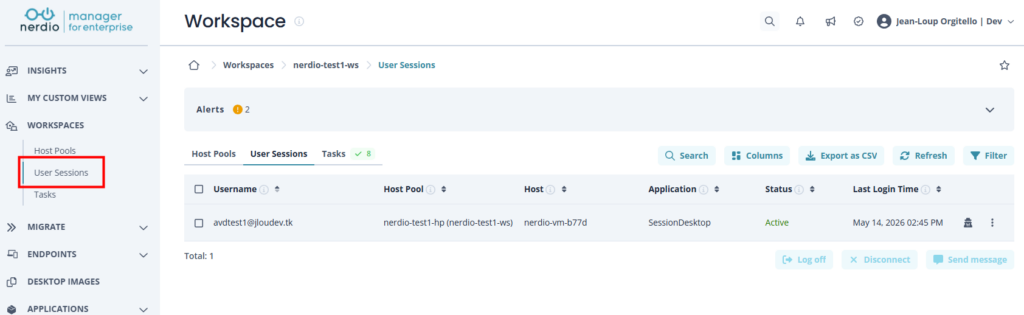

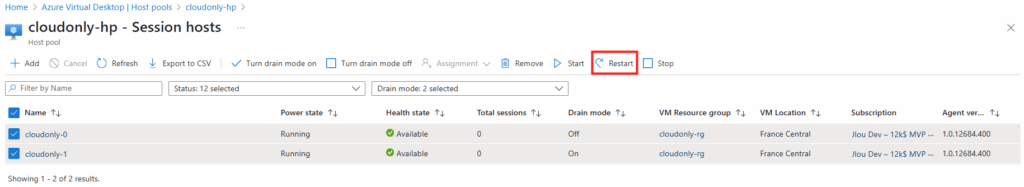

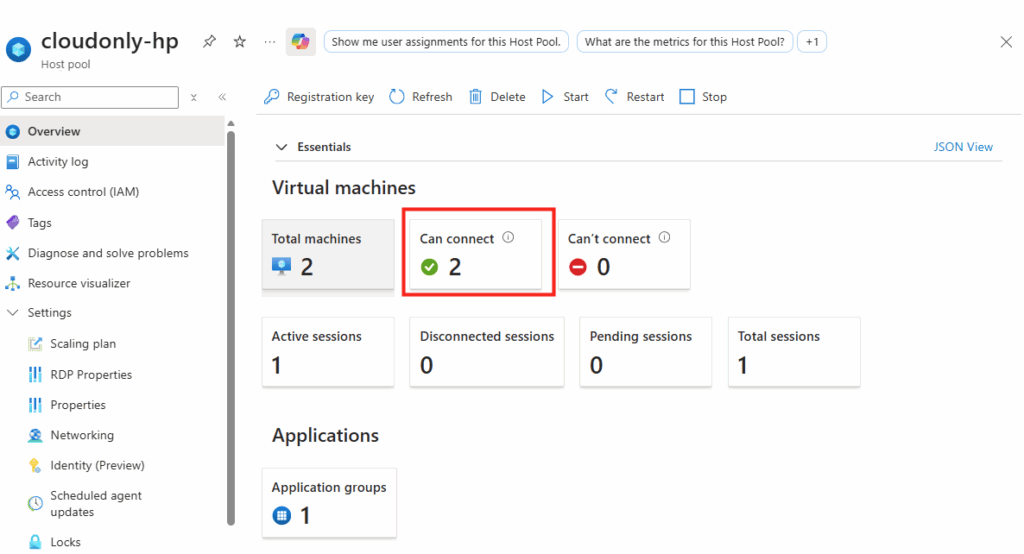

Comme c’est magnifique, et tellement simple :

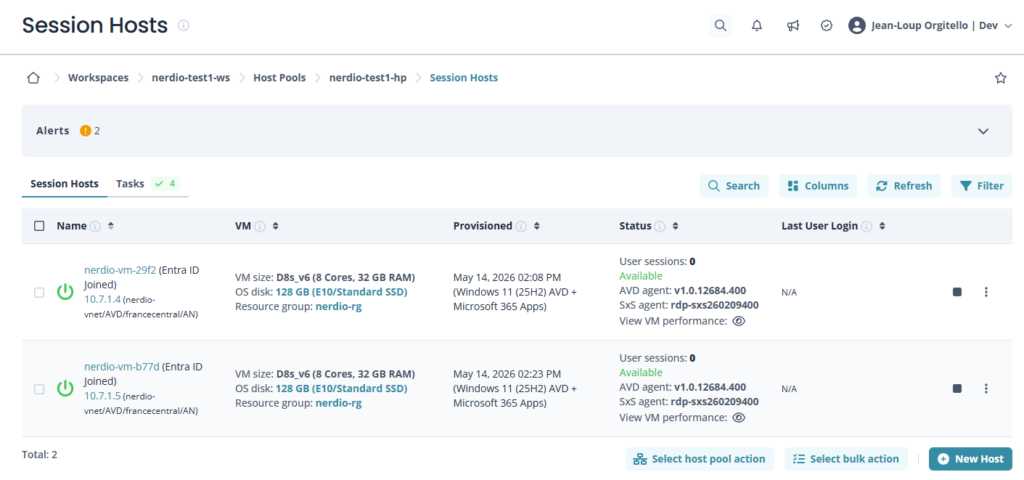

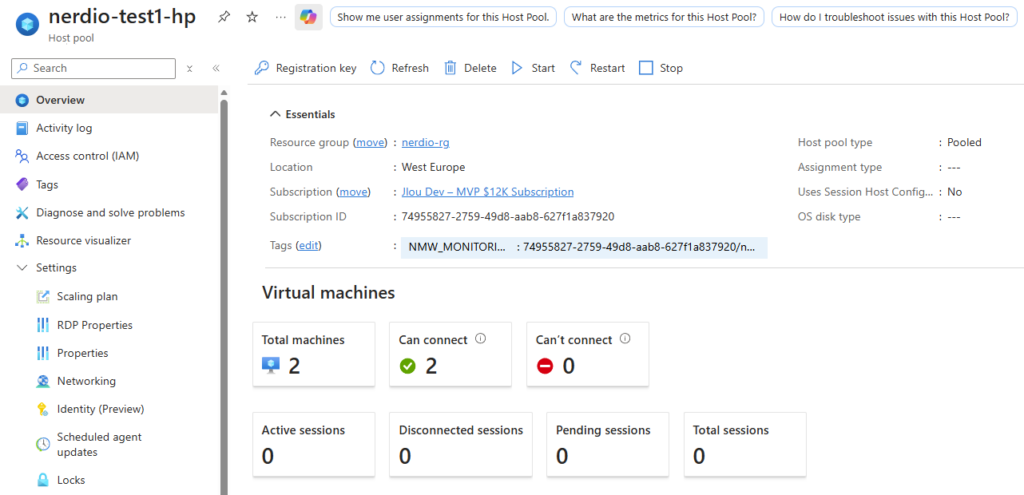

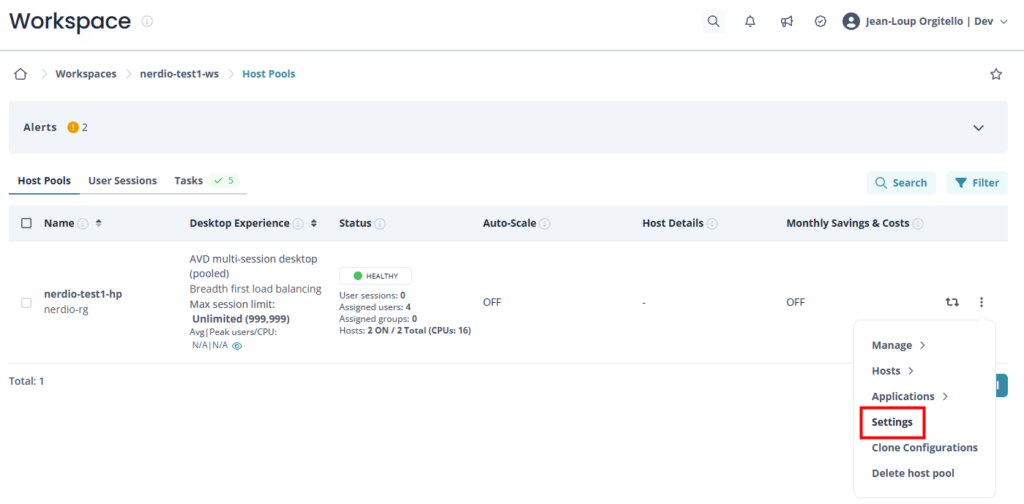

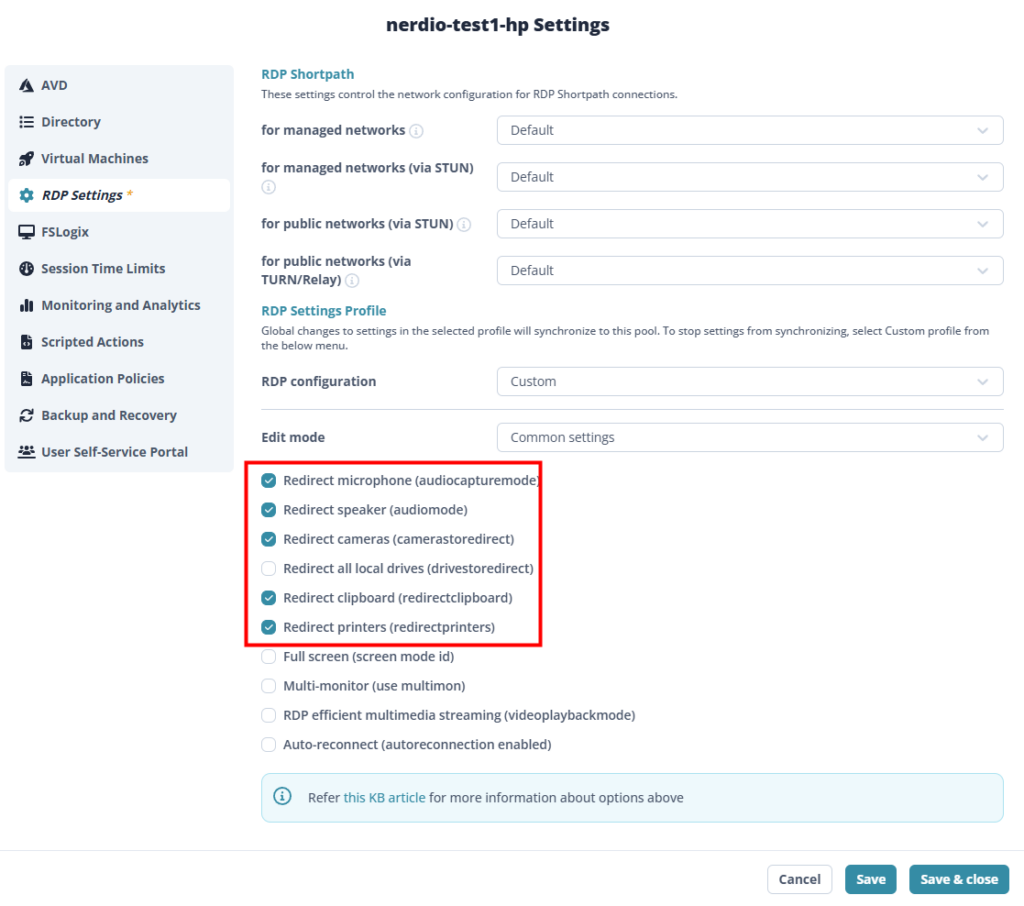

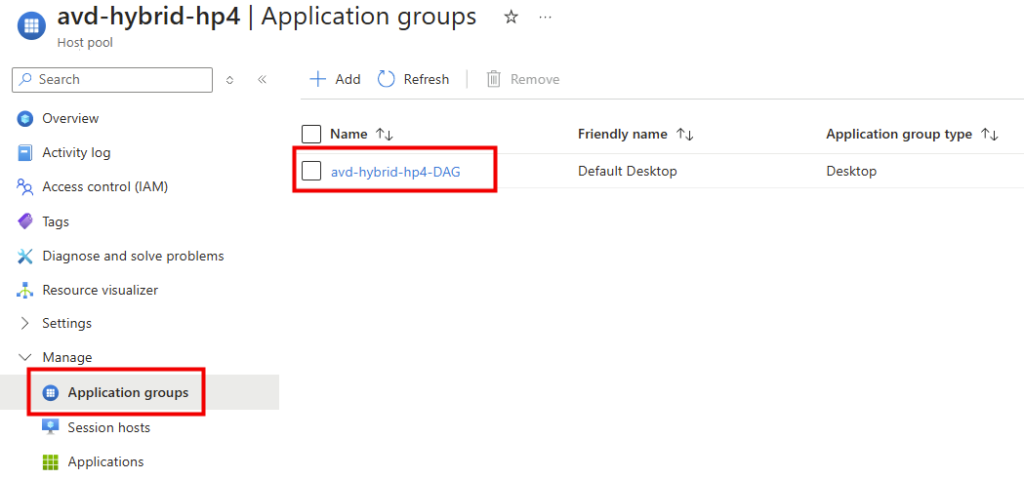

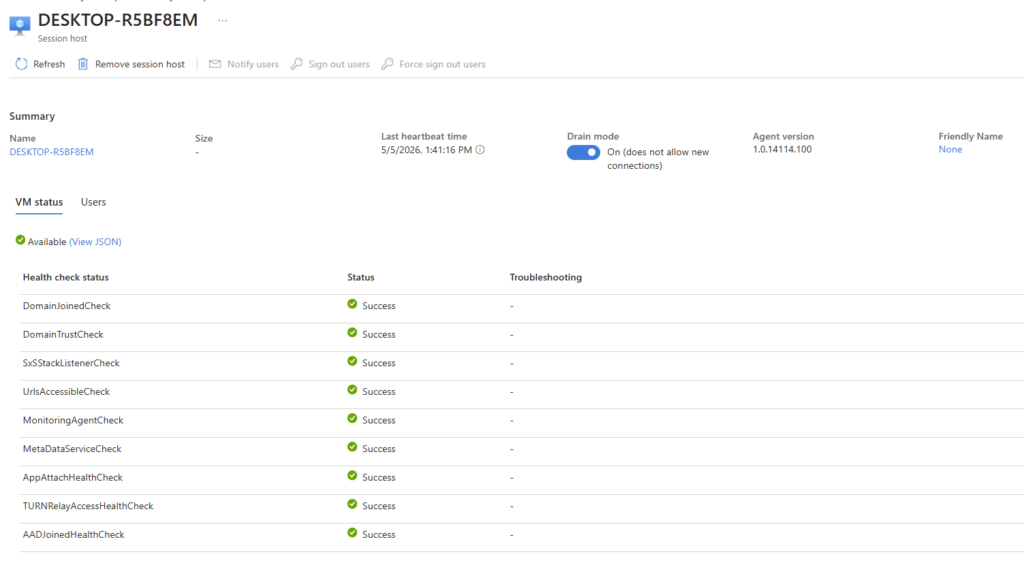

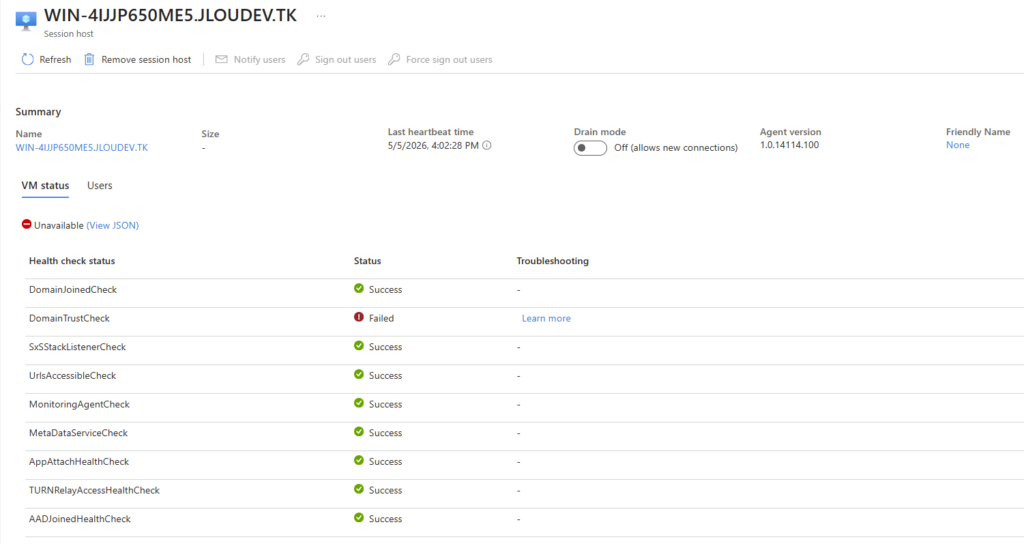

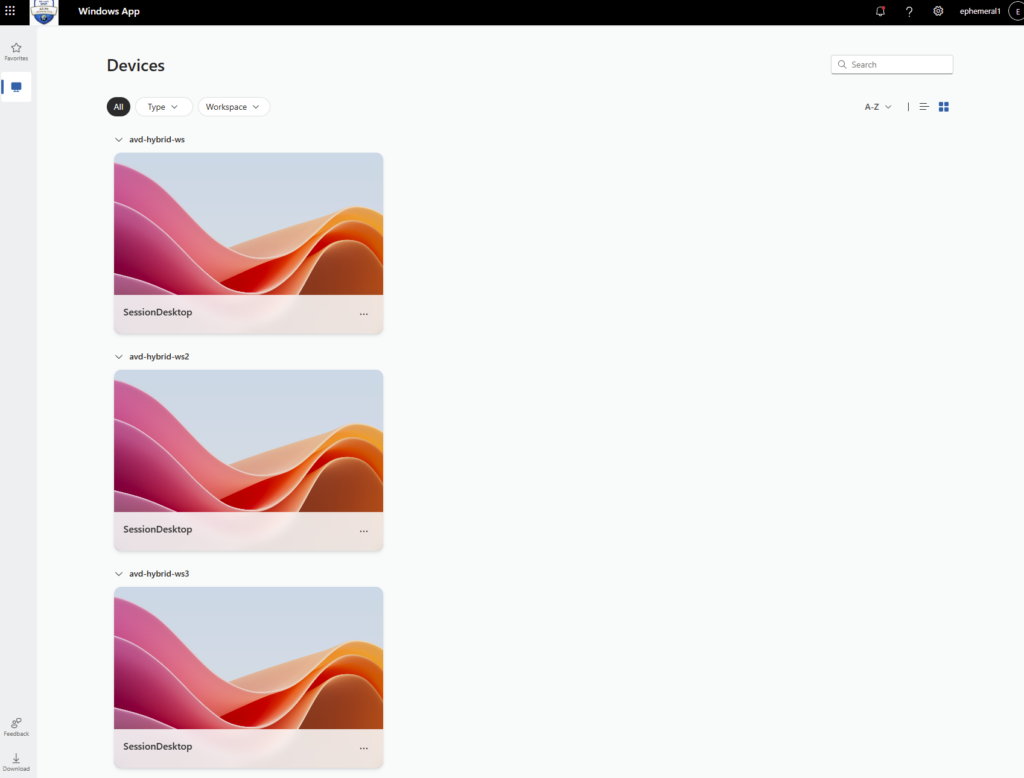

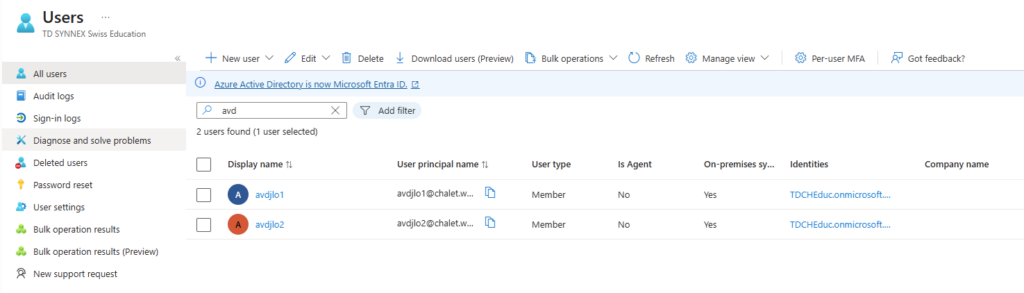

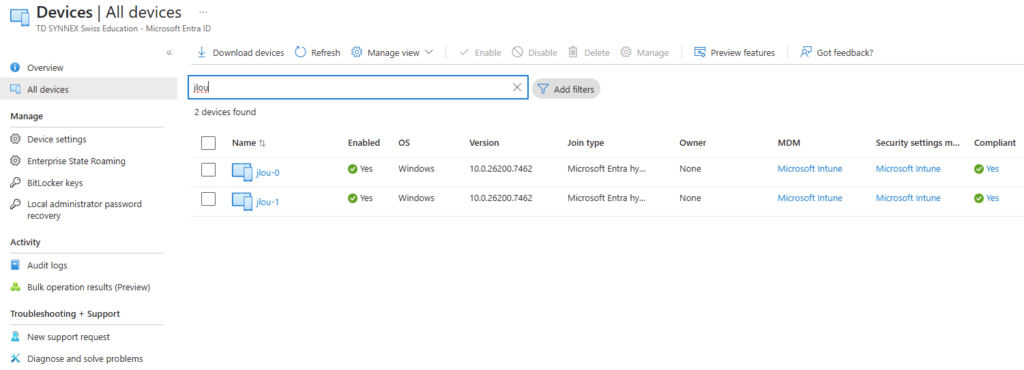

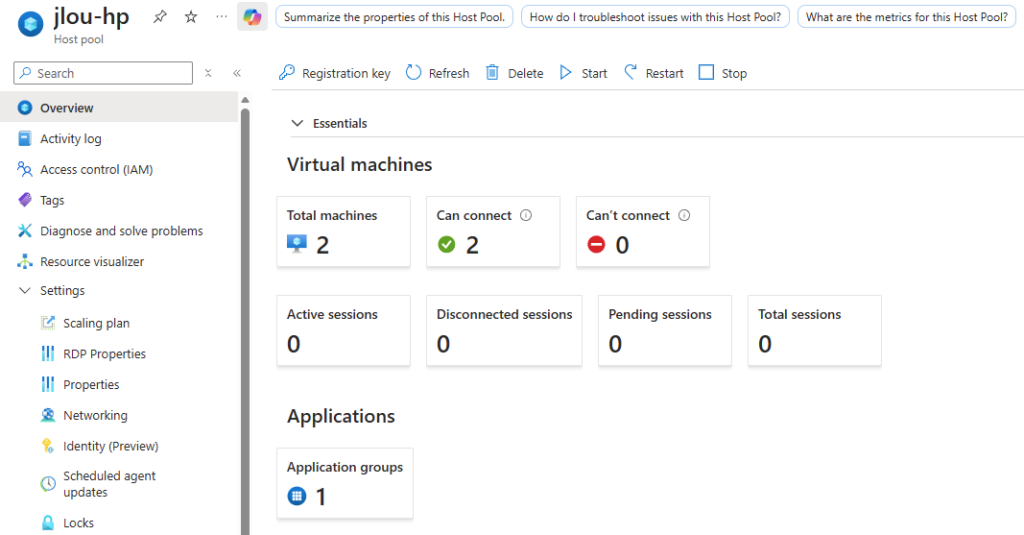

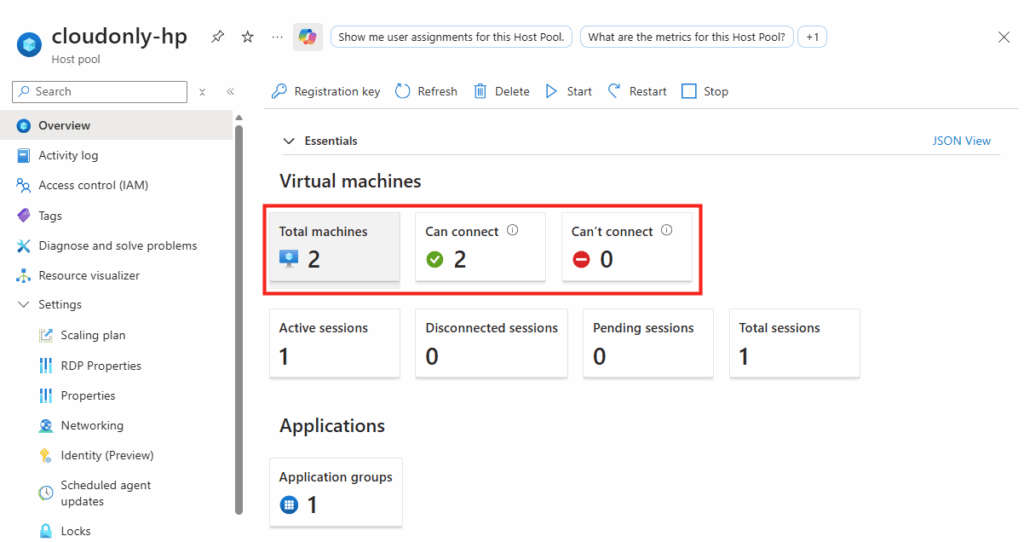

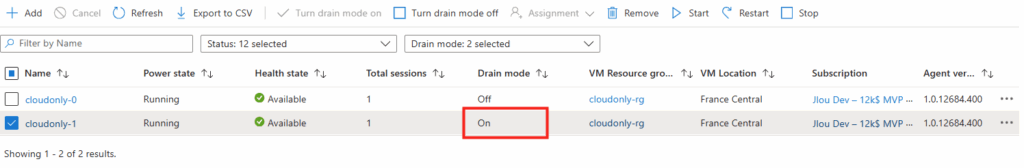

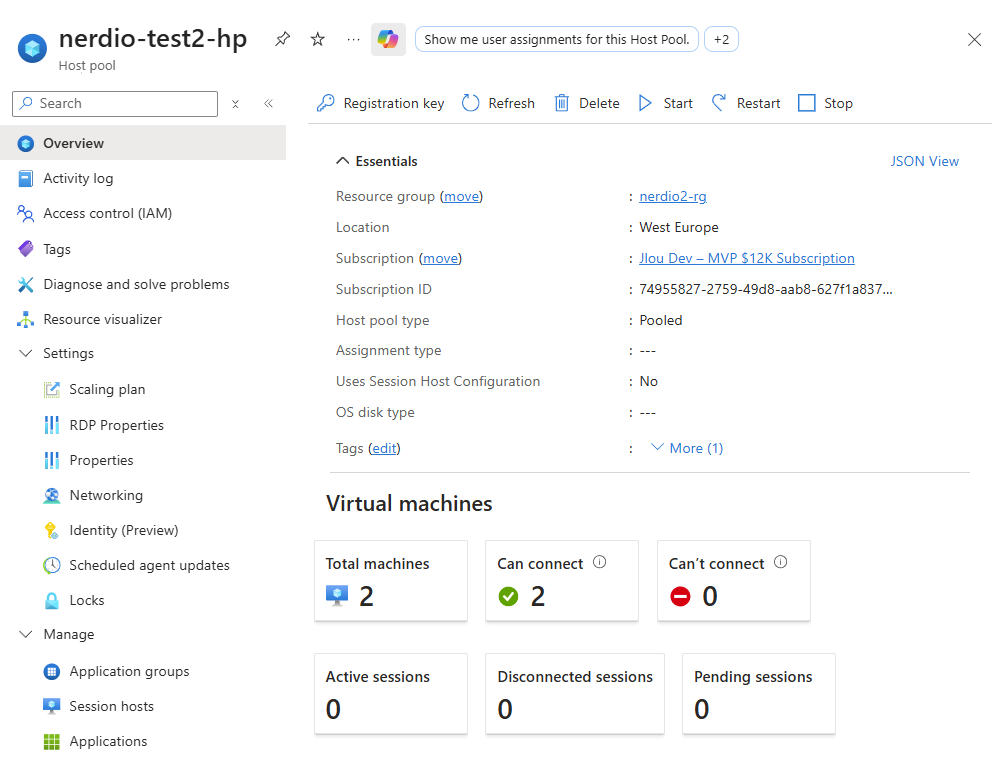

Les machines virtuelles sont bien visibles dans le pool d’hôtes :

Concrètement :

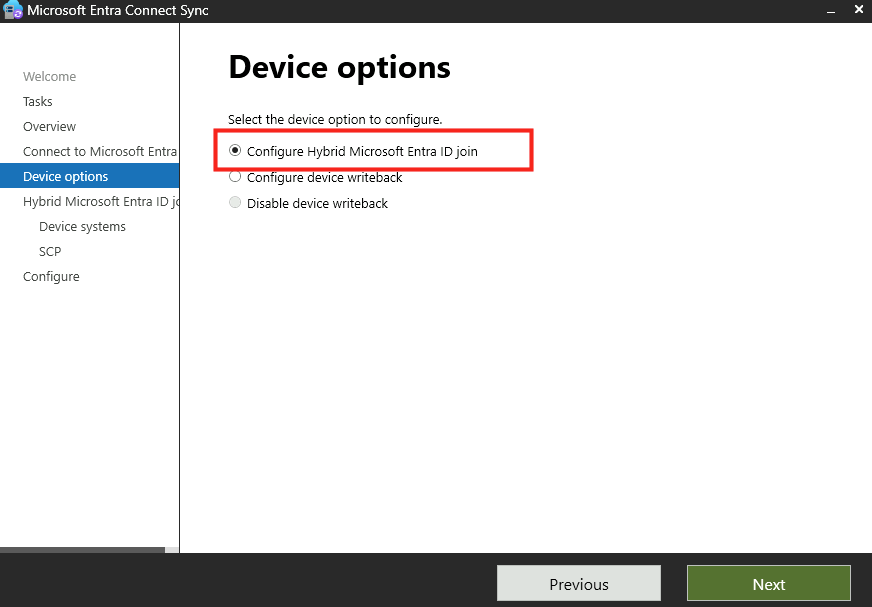

- Pas besoin de GPO

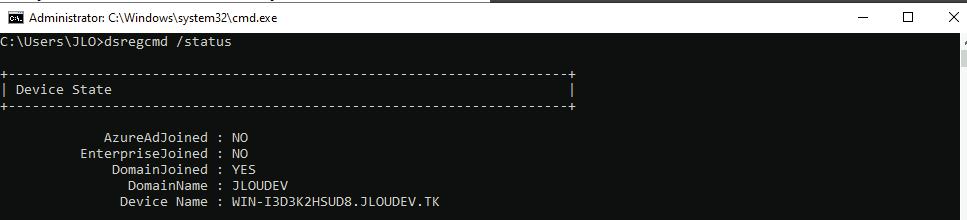

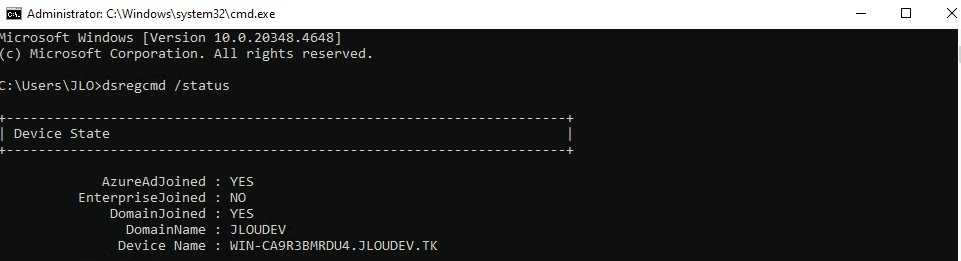

- Ça marche sur des hosts Entra-only ou joints à un domaine AD

- Ça s’applique aussi bien sur les hosts existants que sur les nouveaux (auto-scale, re-image)

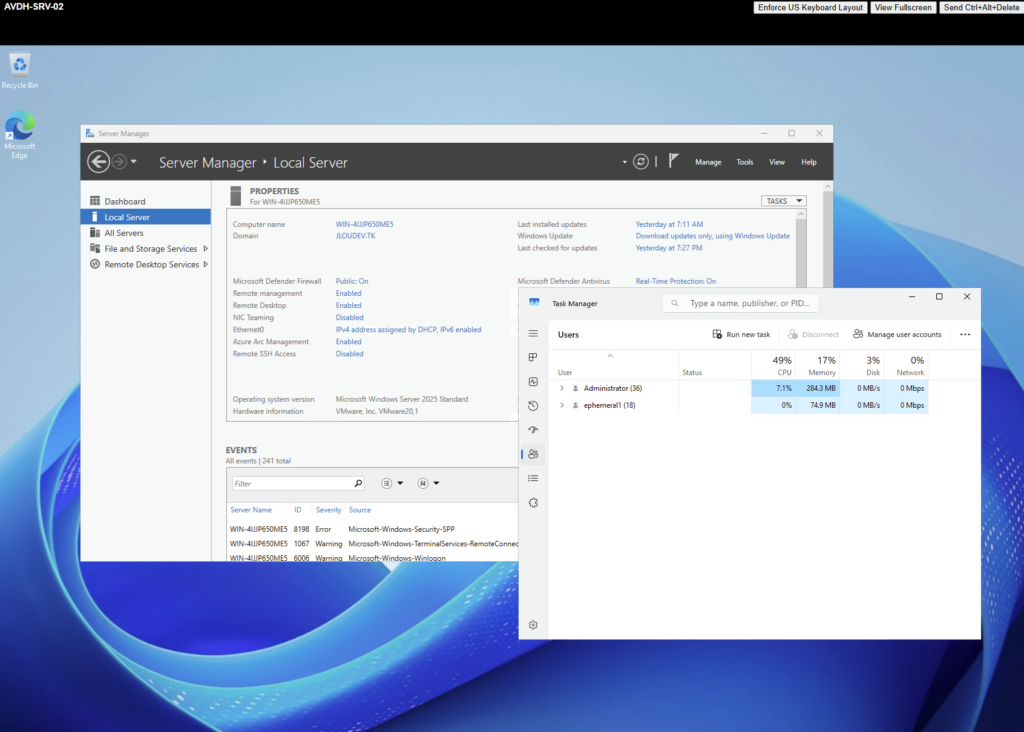

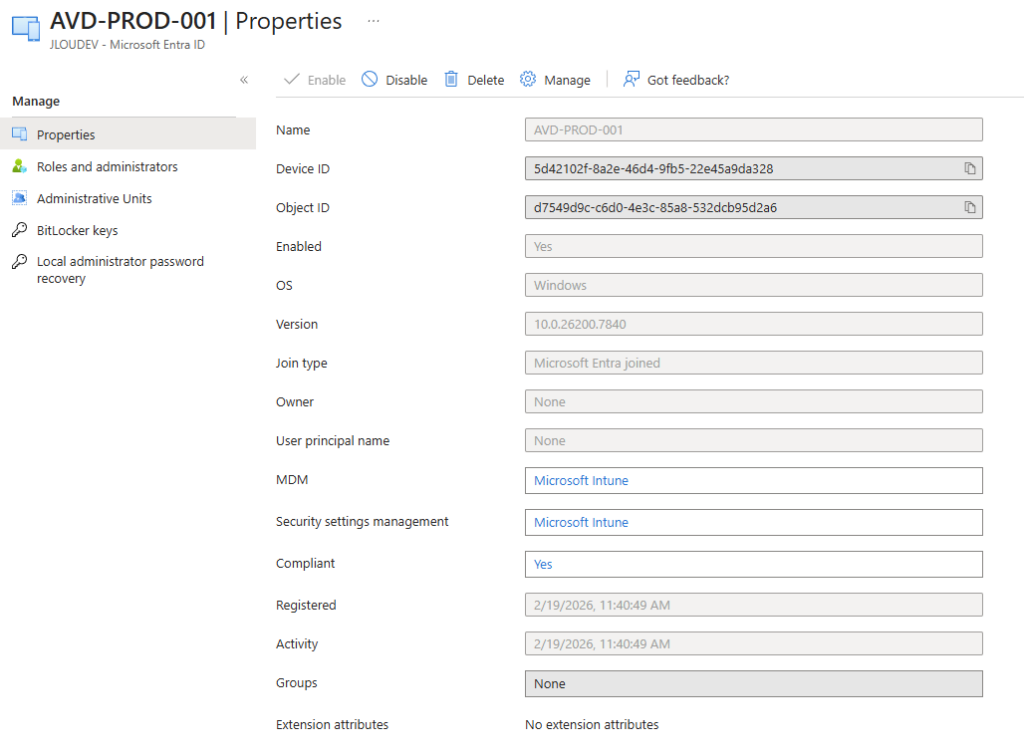

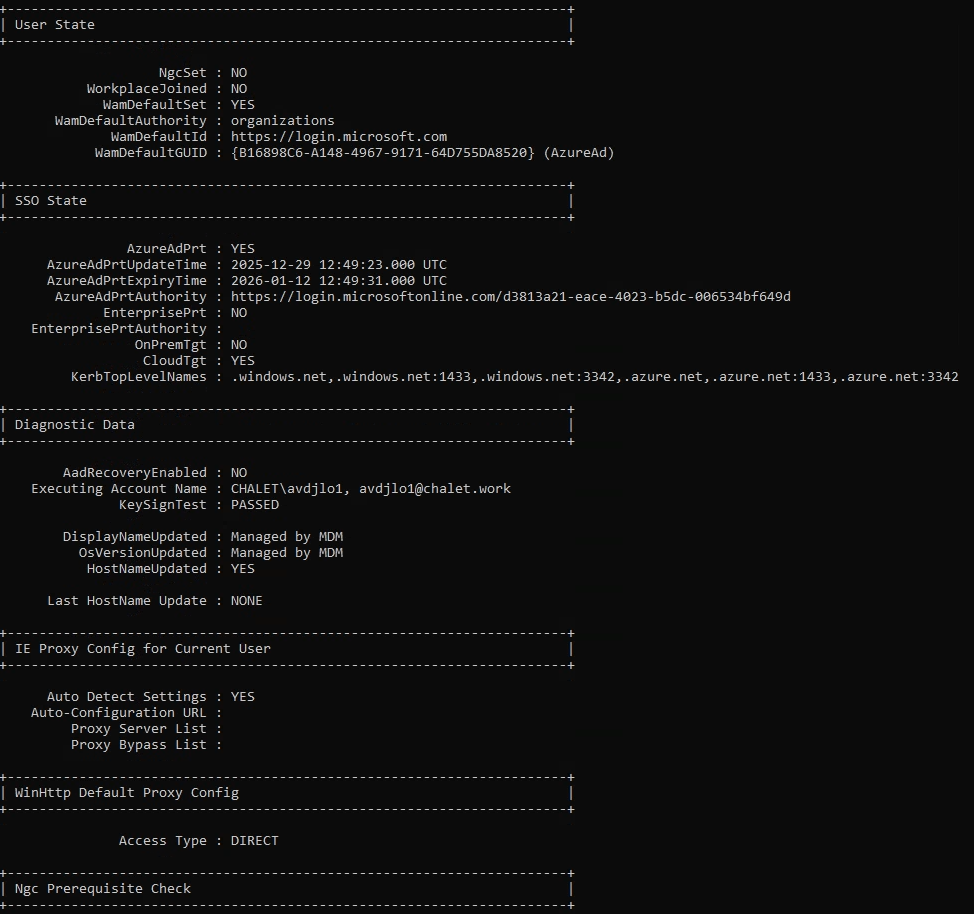

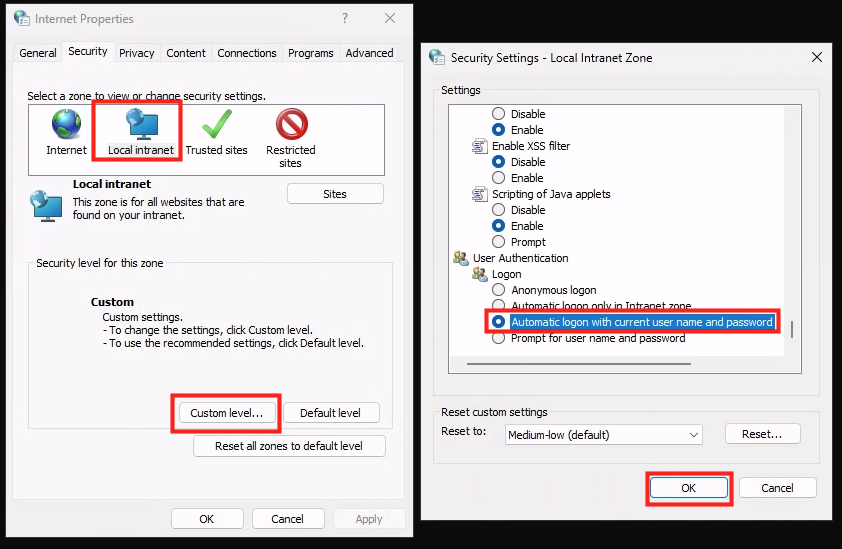

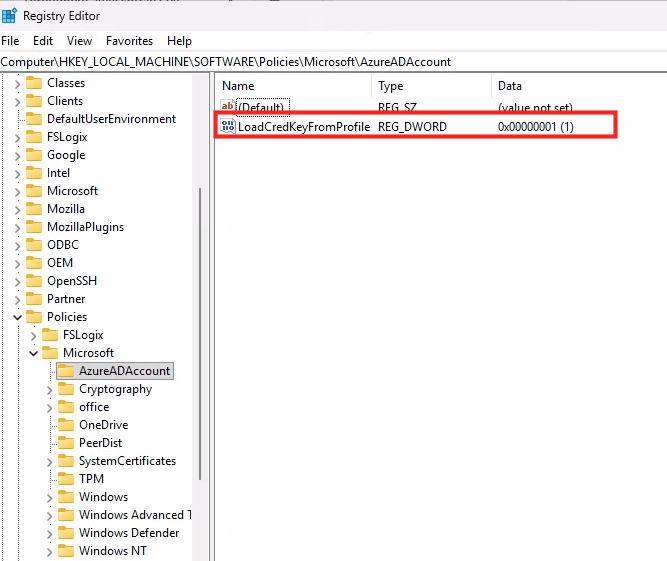

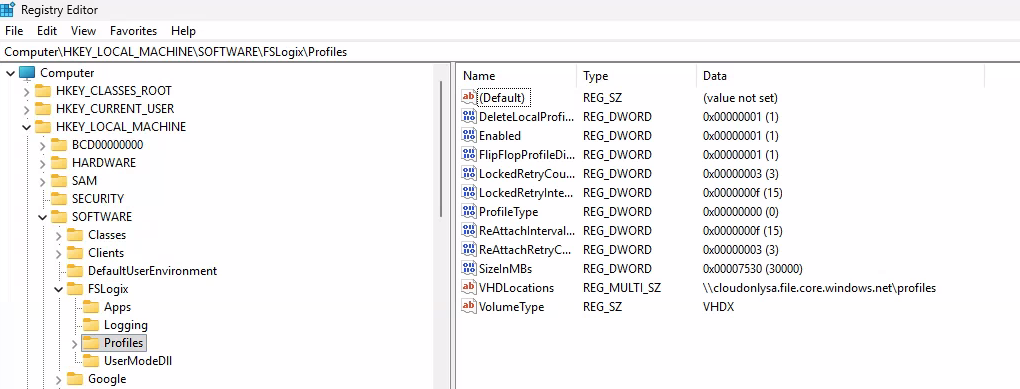

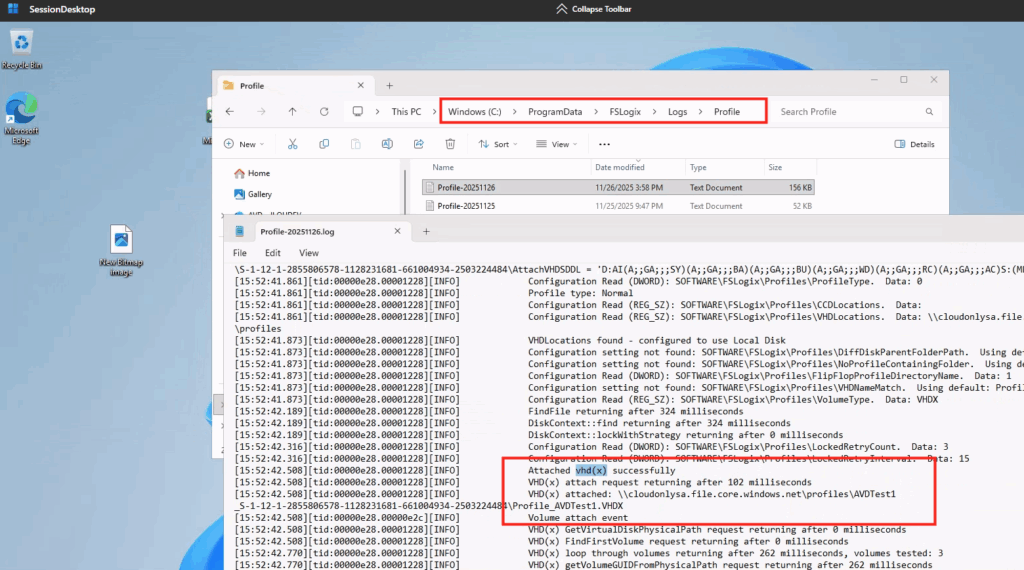

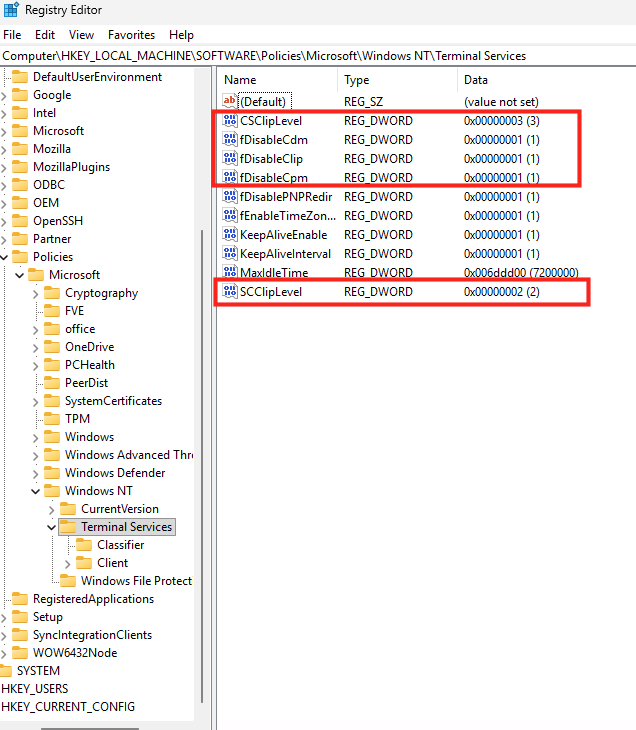

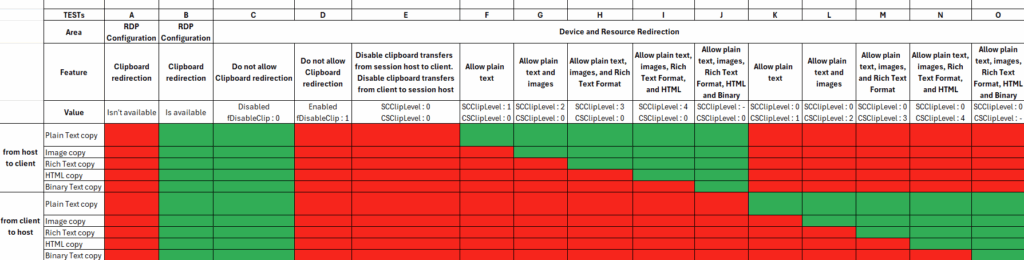

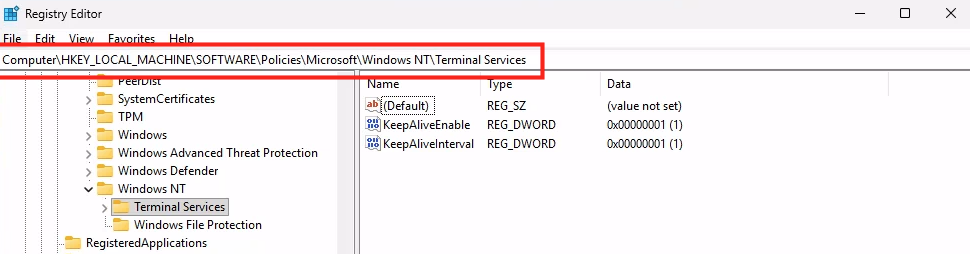

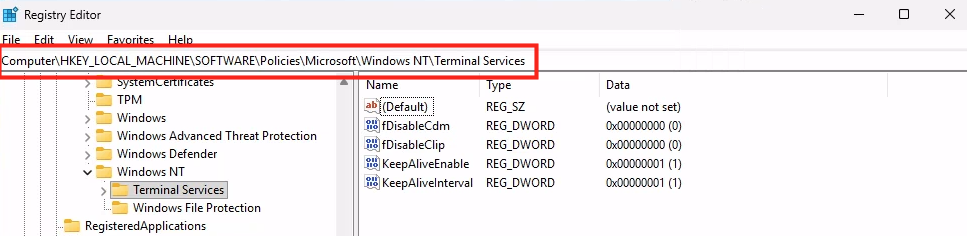

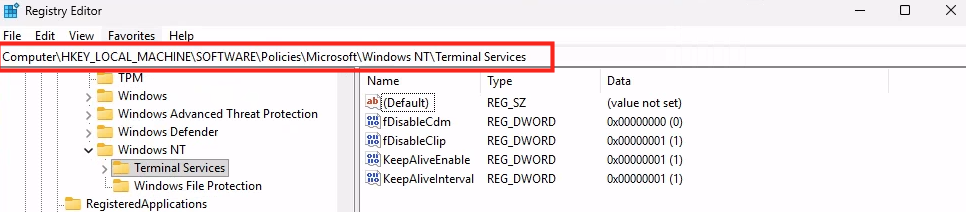

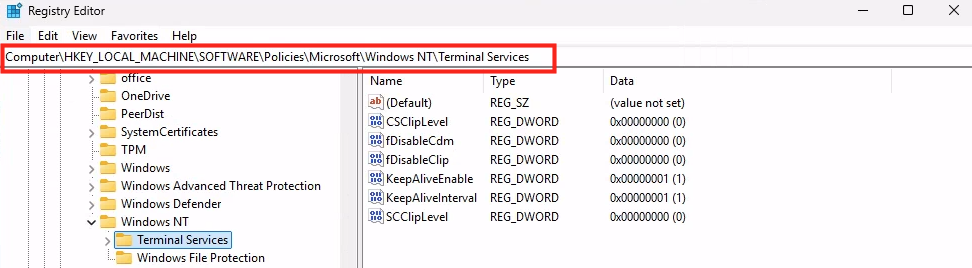

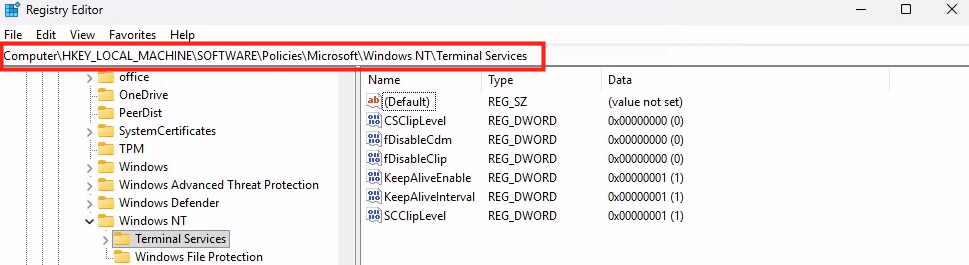

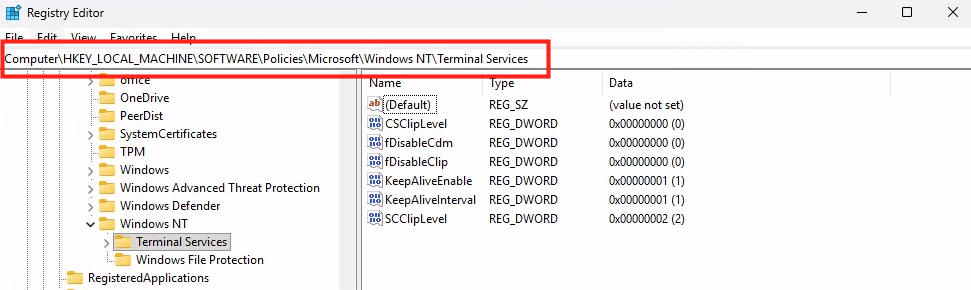

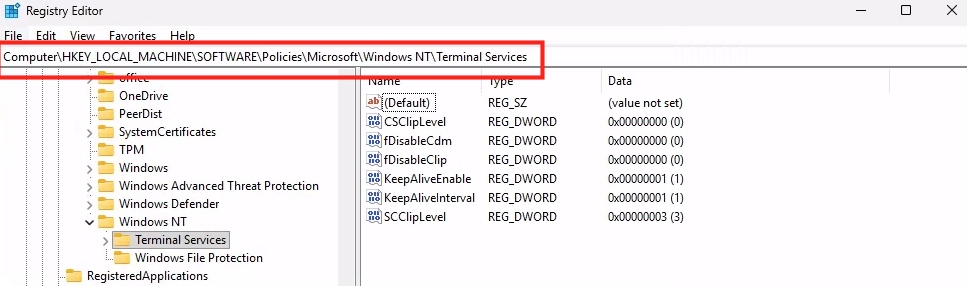

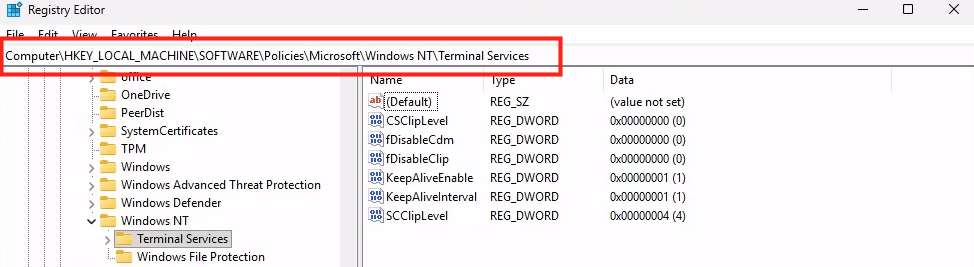

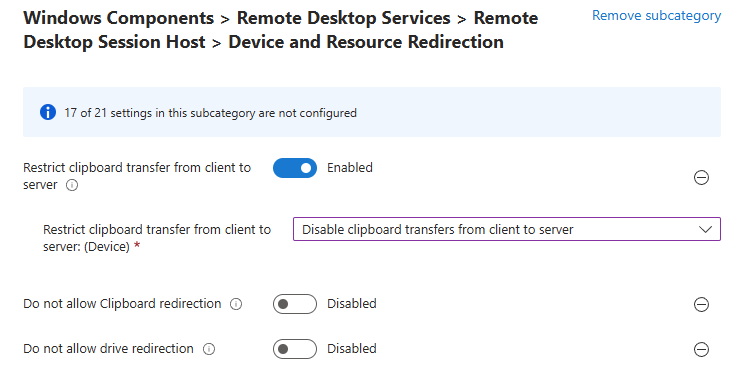

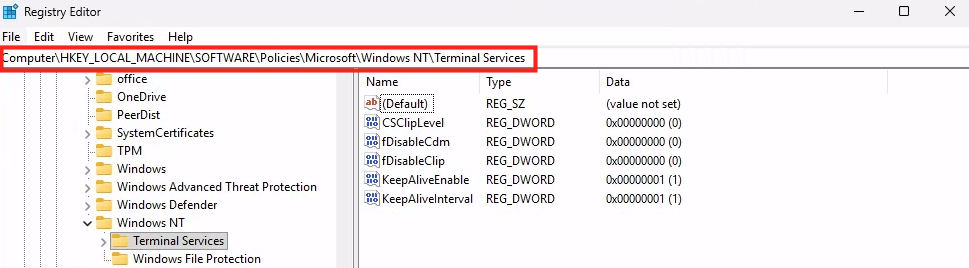

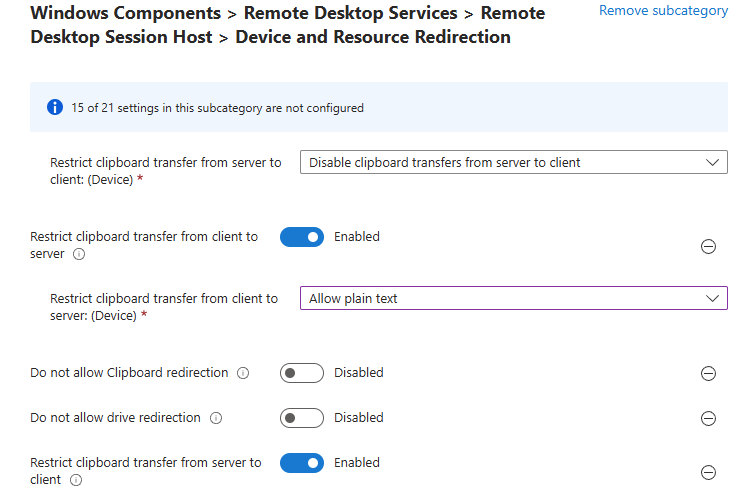

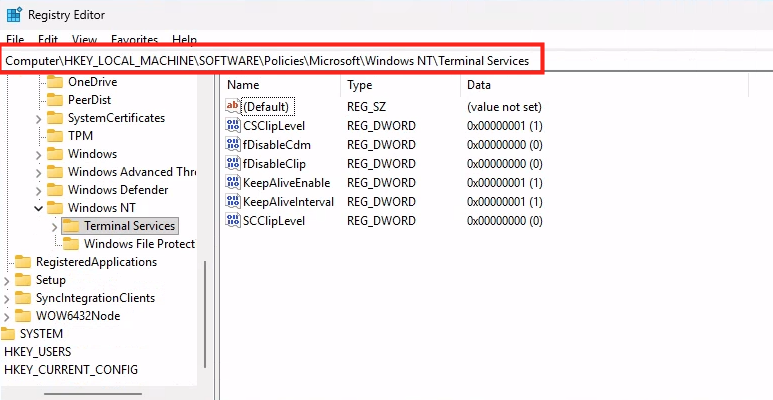

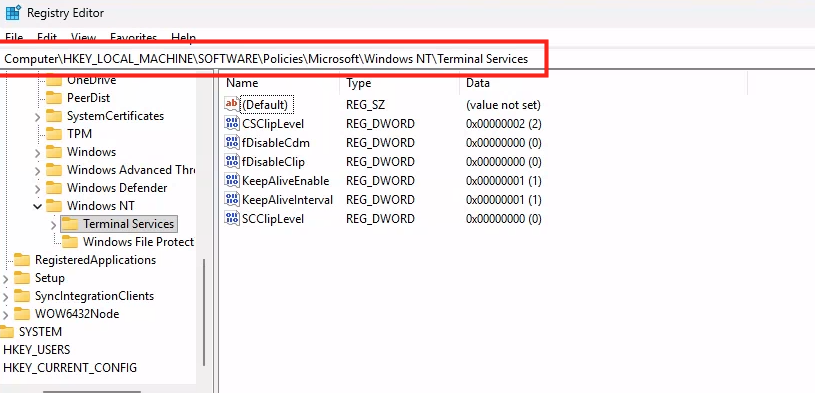

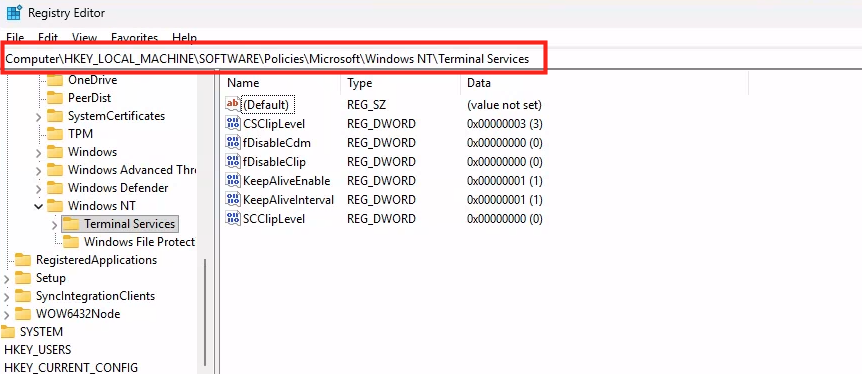

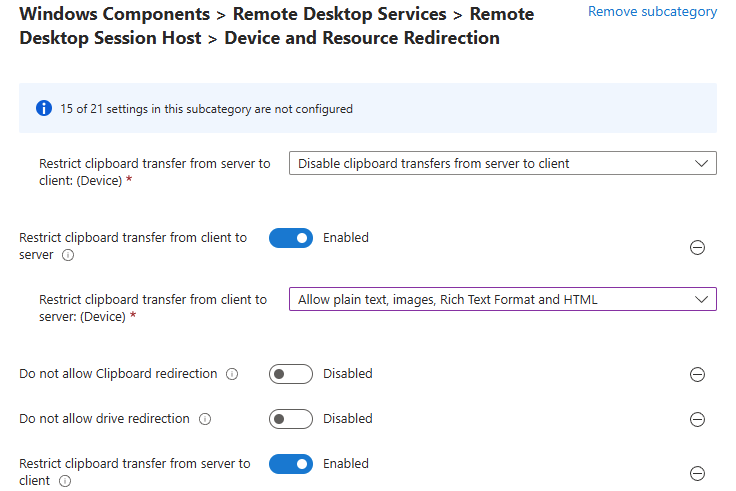

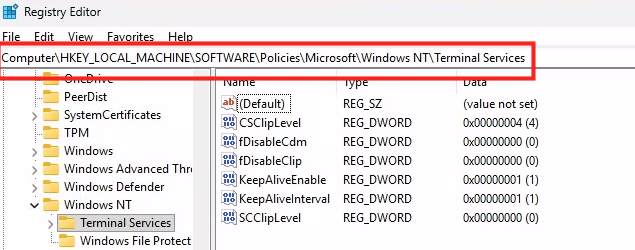

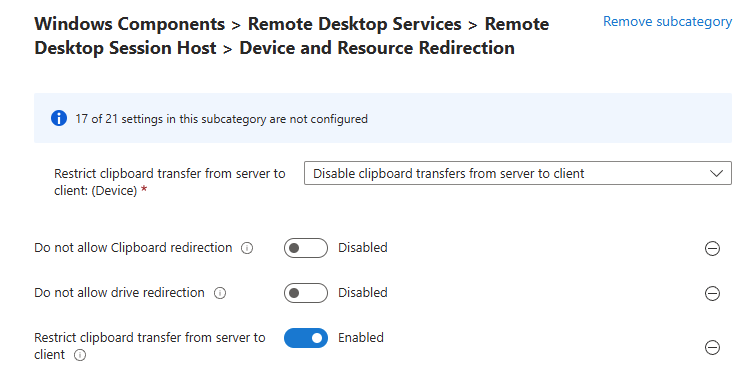

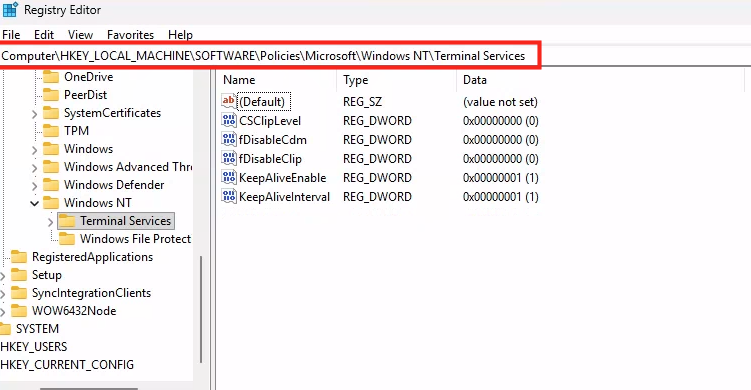

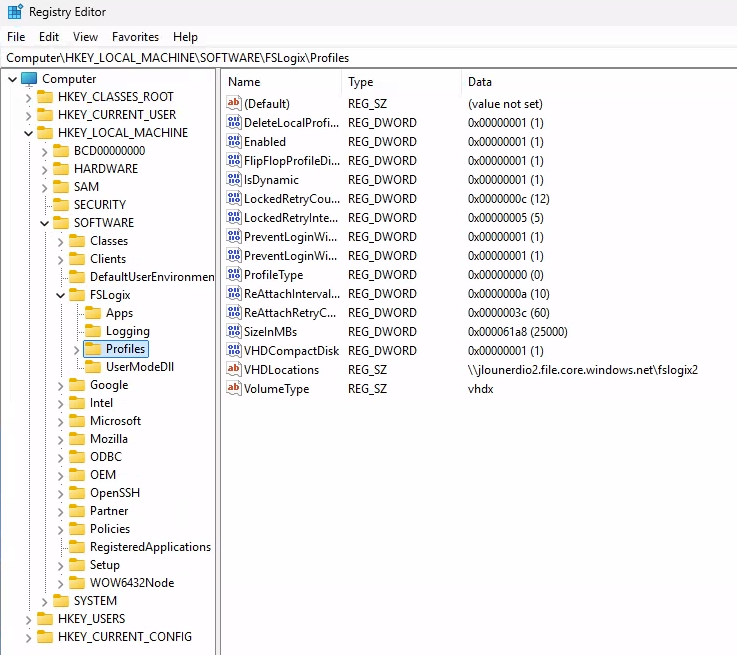

Si vous allez voir le registre d’un session host après le déploiement :

- La version de FSLogix correspond à celle demandée :

- Vous retrouverez bien tout sous

HKLM\SOFTWARE\FSLogix\Profiles, mais cette fois sans que vous ayez touché à un seulreg addni à une GPO :

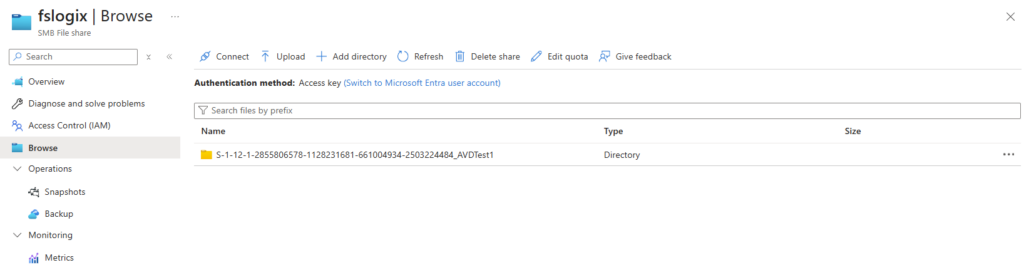

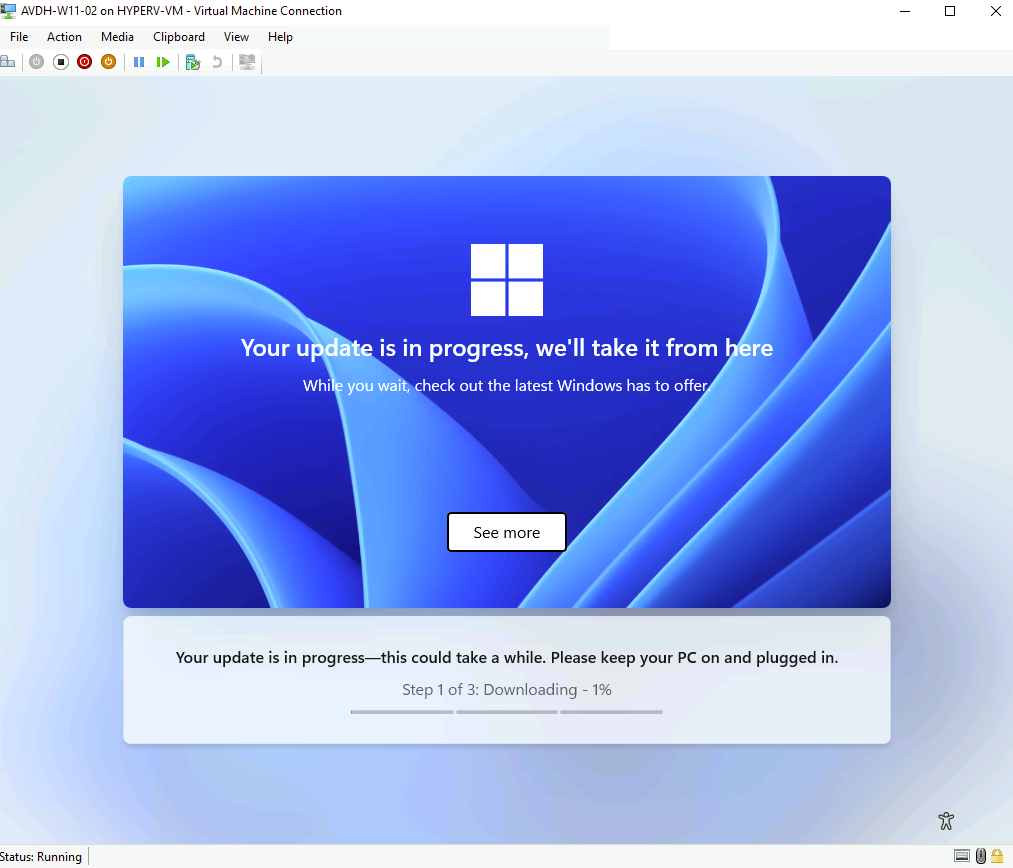

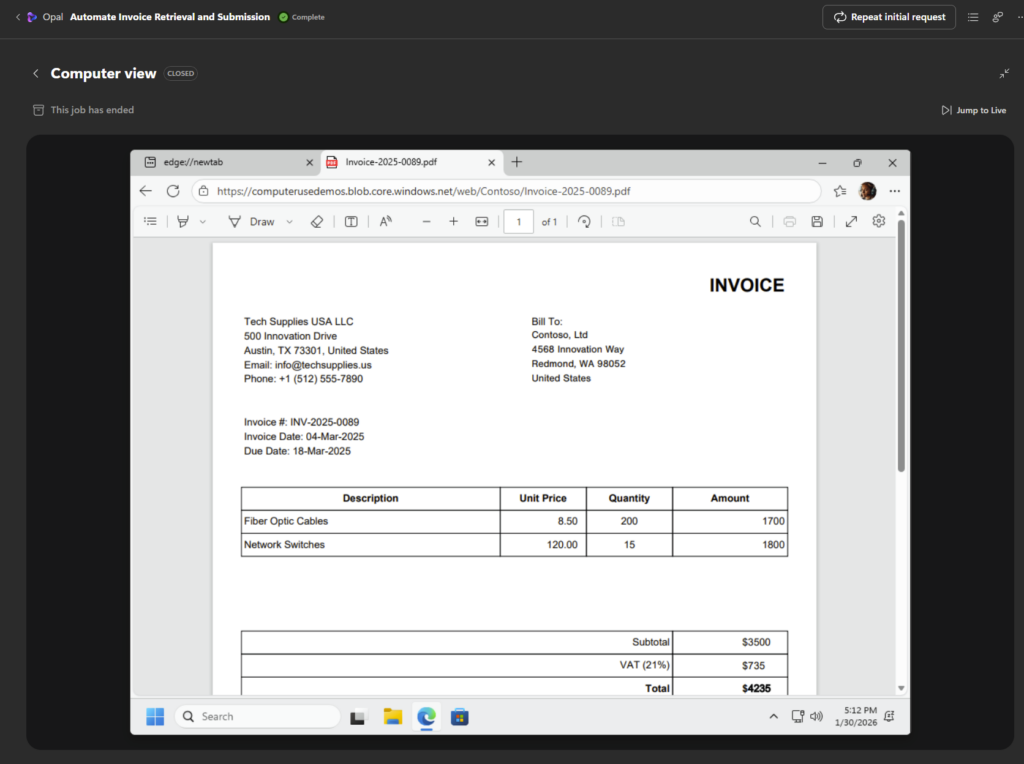

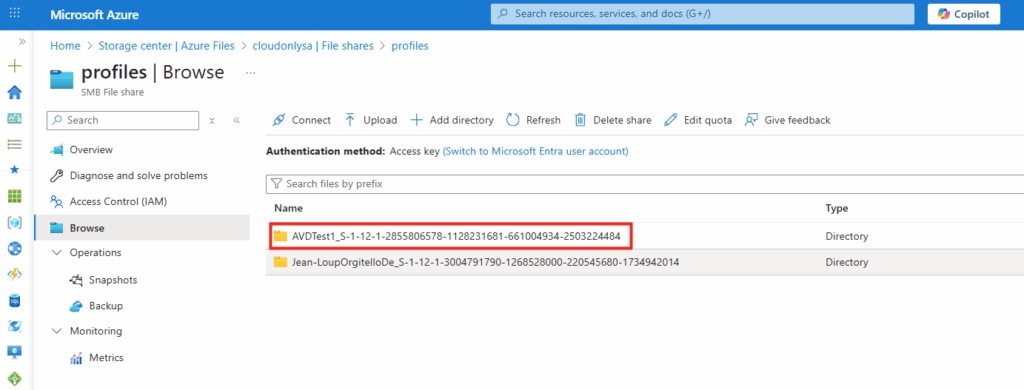

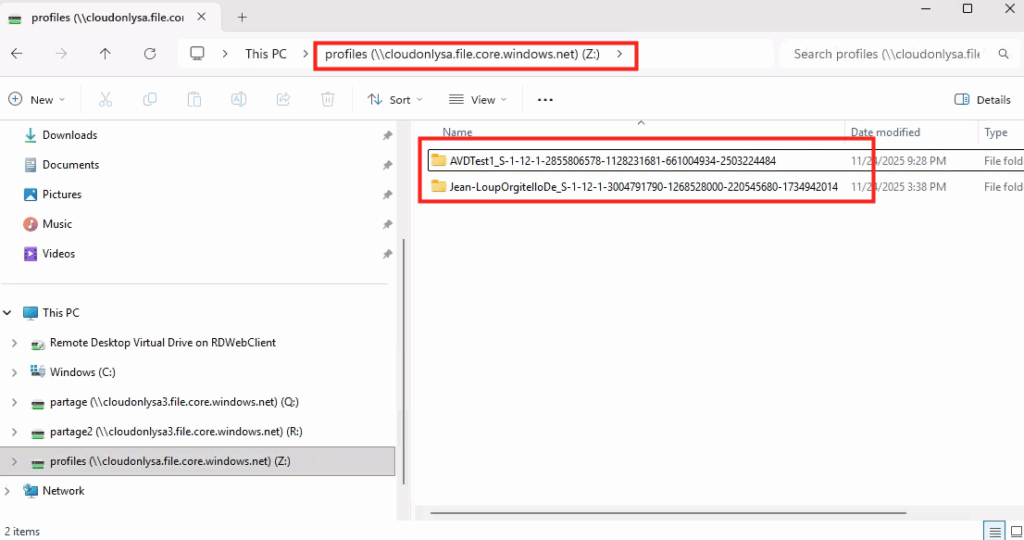

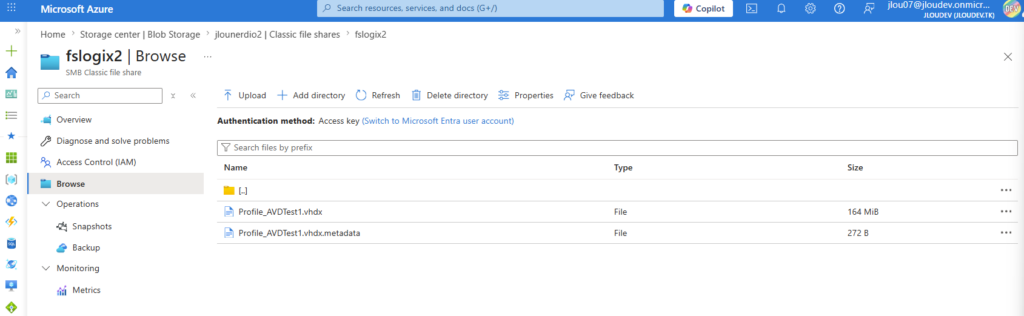

Et bien sûr, le profil VHDX se crée au premier démarrage de l’utilisateur :

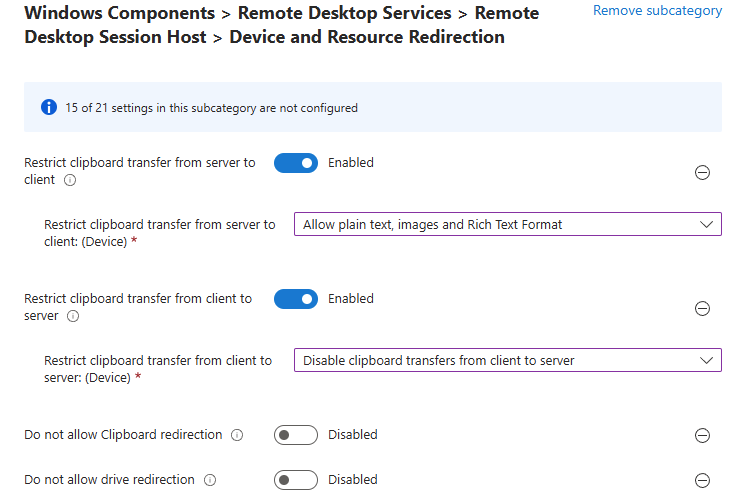

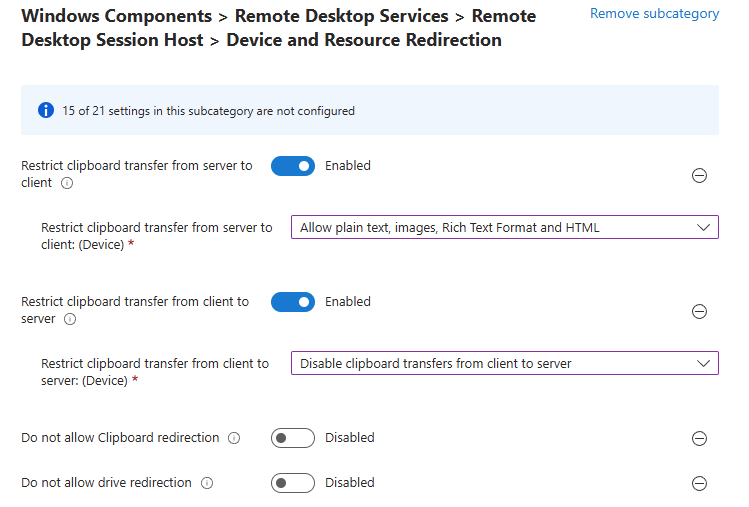

5. Exclusions, redirections.xml, ODFC, Cloud Cache

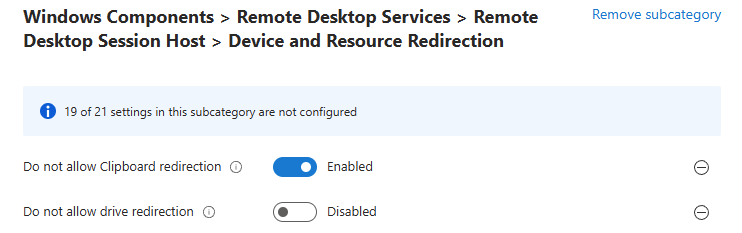

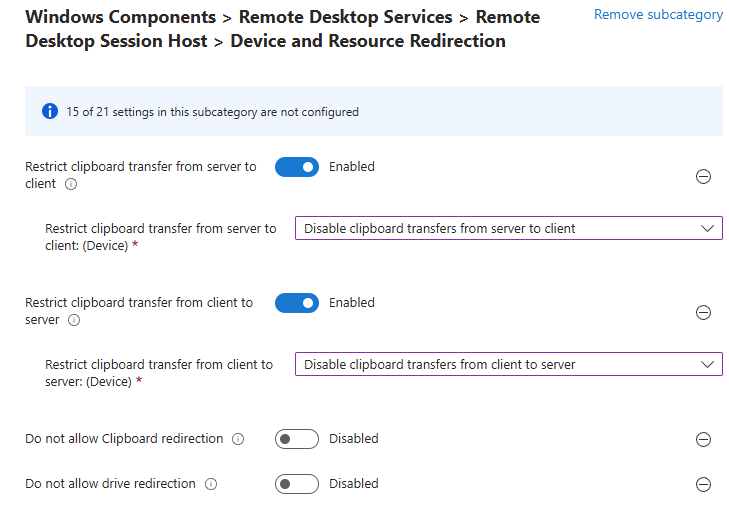

Exclusions registry. Toujours dans le FSLogix Profile, vous avez un onglet Profile Exclusions où vous gérez la liste des dossiers et fichiers que FSLogix doit ignorer (typiquement les caches Teams, les logs, les téléchargements). C’est l’équivalent de la clé HKLM\SOFTWARE\FSLogix\Profiles\Exclude List, mais éditable depuis une UI au lieu d’un import de fichier .reg.

Redirections.xml. Pareil, Nerdio gère l’upload et la synchronisation du redirections.xml sur le share. Vous le modifiez dans Nerdio, il est poussé automatiquement au prochain mount des profils.

Office Container (ODFC). Comme dit en section 3, dans la majorité des cas AVD vous n’en avez pas besoin. La doc Microsoft elle-même recommande de NE PAS mélanger Profile Container et ODFC sauf cas particulier (par exemple OneDrive en mode Files On-Demand avec beaucoup de fichiers). Si vous l’activez, comptez doubler la complexité de troubleshooting.

Cloud Cache. Outil puissant pour faire du multi-storage avec basculement automatique, mais à réserver aux scénarios DR actif-actif ou multi-région avec une vraie contrainte de continuité de service. Sur un host pool en région unique, Cloud Cache n’apporte rien que le Profile Container standard ne fasse déjà.

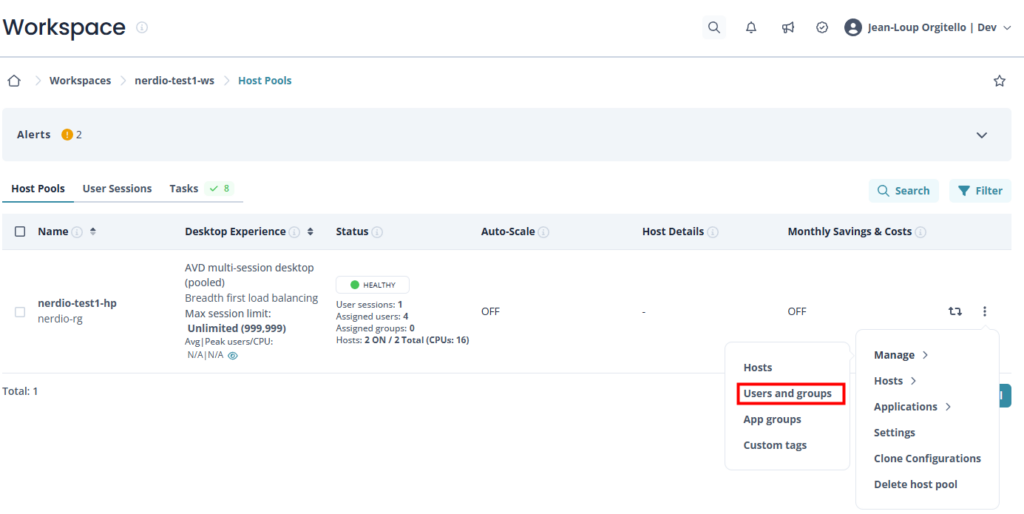

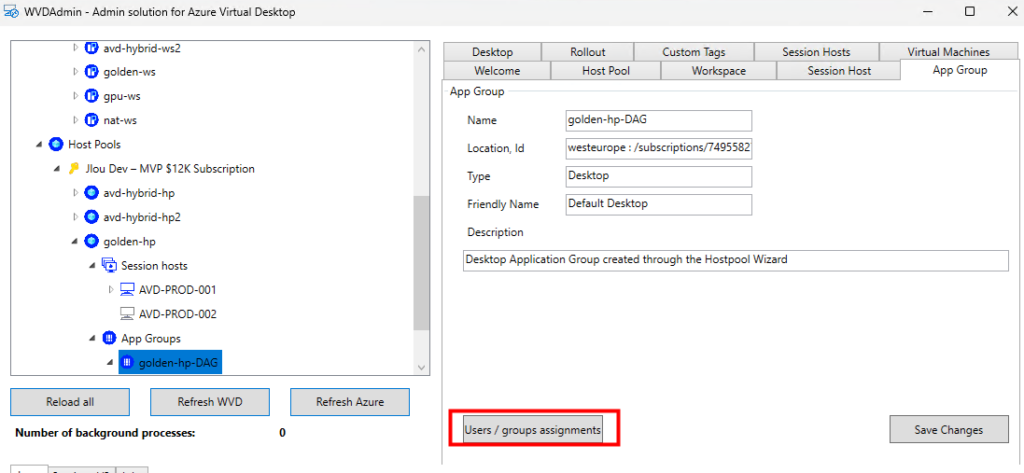

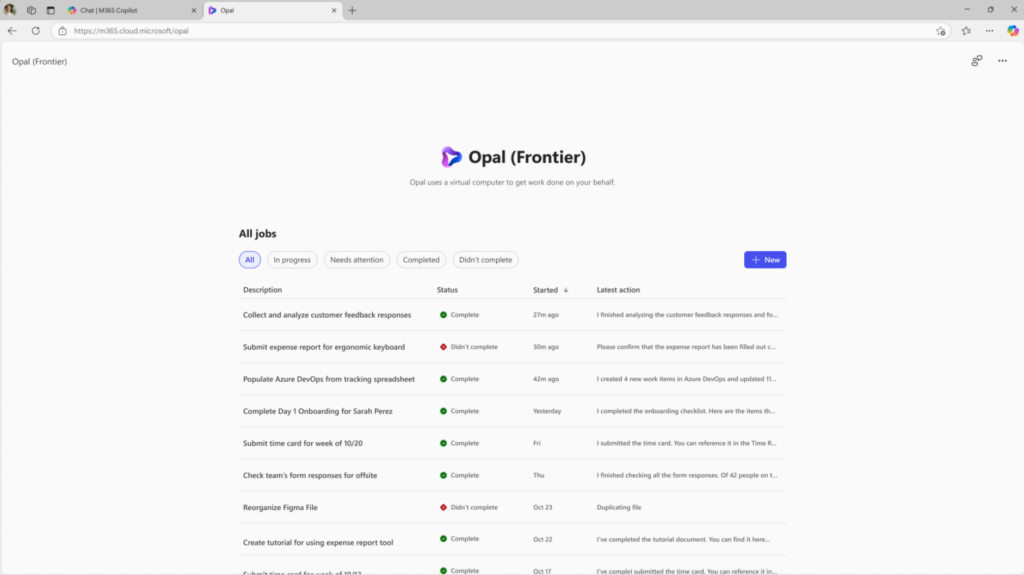

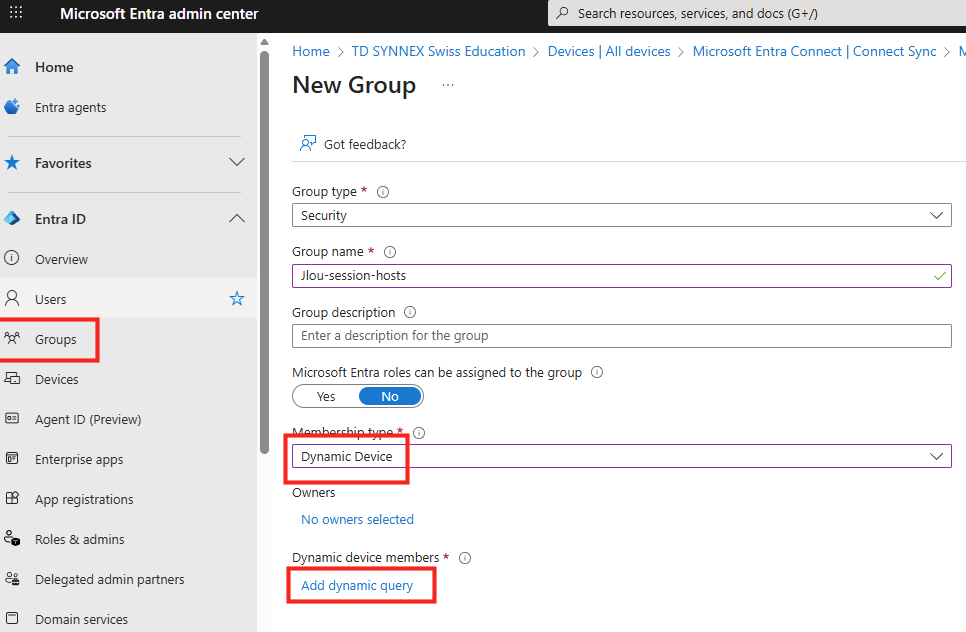

6. Multi-storage et scoping par host pool

Pour les déploiements qui grossissent, deux features valent le coup d’être mentionnées.

Plusieurs locations FSLogix. Vous pouvez déclarer plusieurs shares dans Nerdio (même un Azure NetApp Files si vous en avez un) et les pointer depuis différents FSLogix Profiles. Pratique pour séparer prod et dev, ou pour des shares dédiés par département.

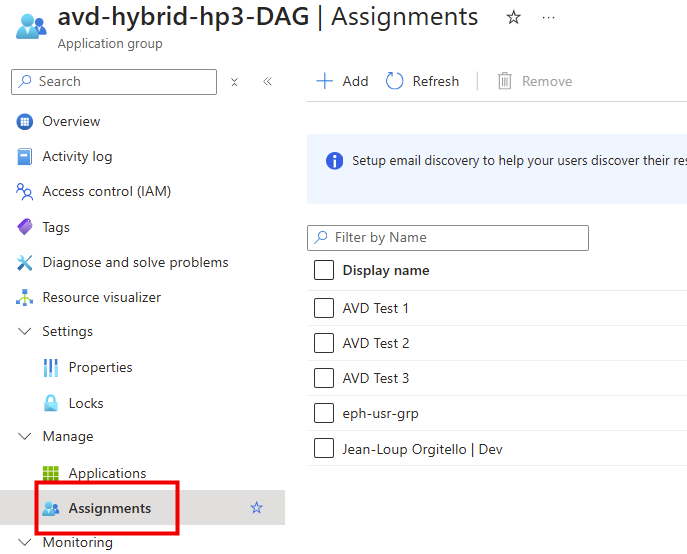

Scoping par host pool. Souvenez-vous de la case Limit access to specific host pools à l’étape Share & Permissions (section 2). Couplée aux FSLogix Profiles par host pool, ça vous permet d’avoir une isolation stricte : un host pool « Finance » ne peut pas écrire dans le share « RH », et inversement. Tout ça géré dans la même UI, sans pondre des RBAC complexes à la main.

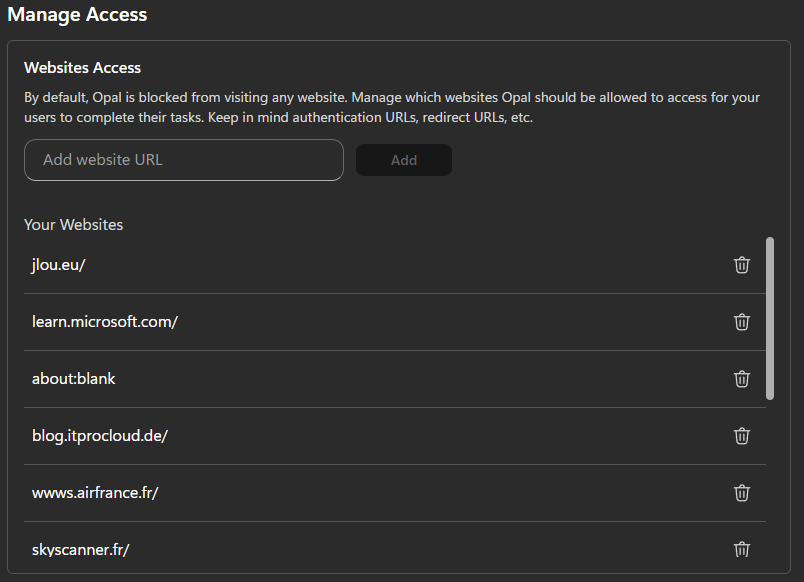

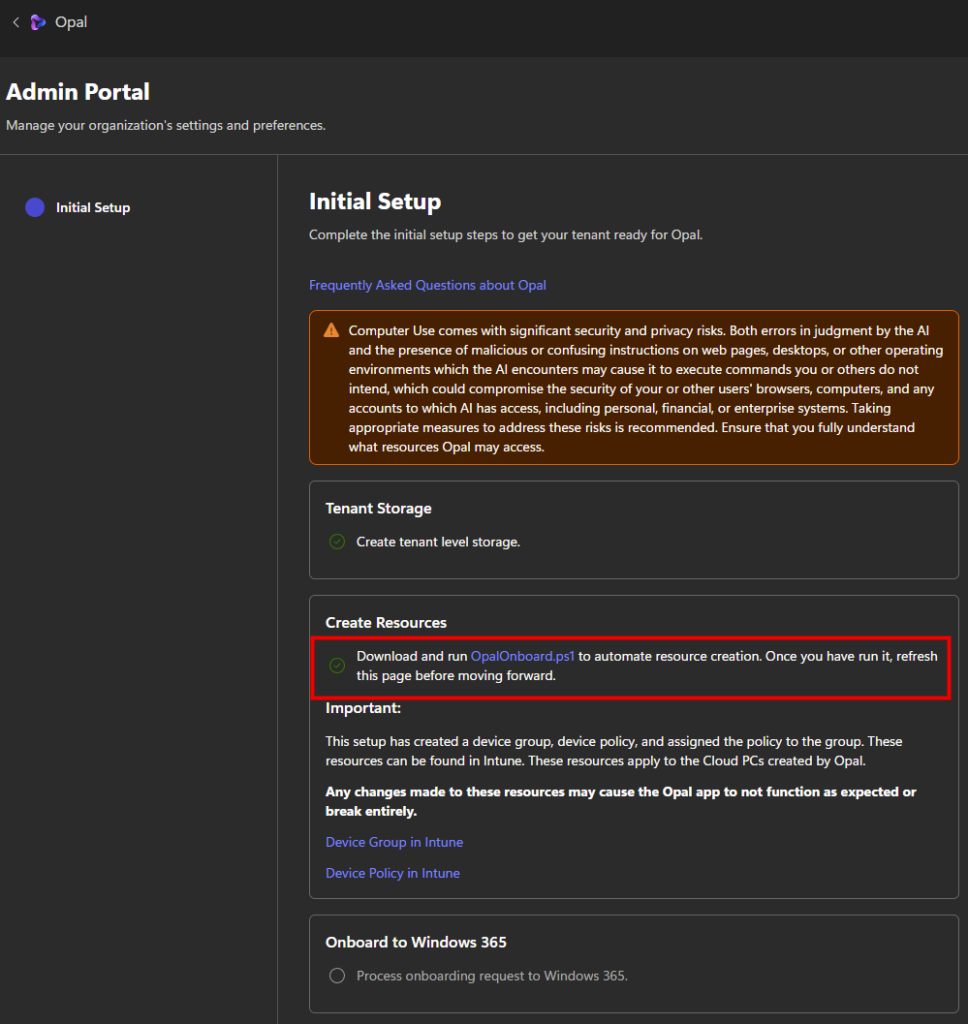

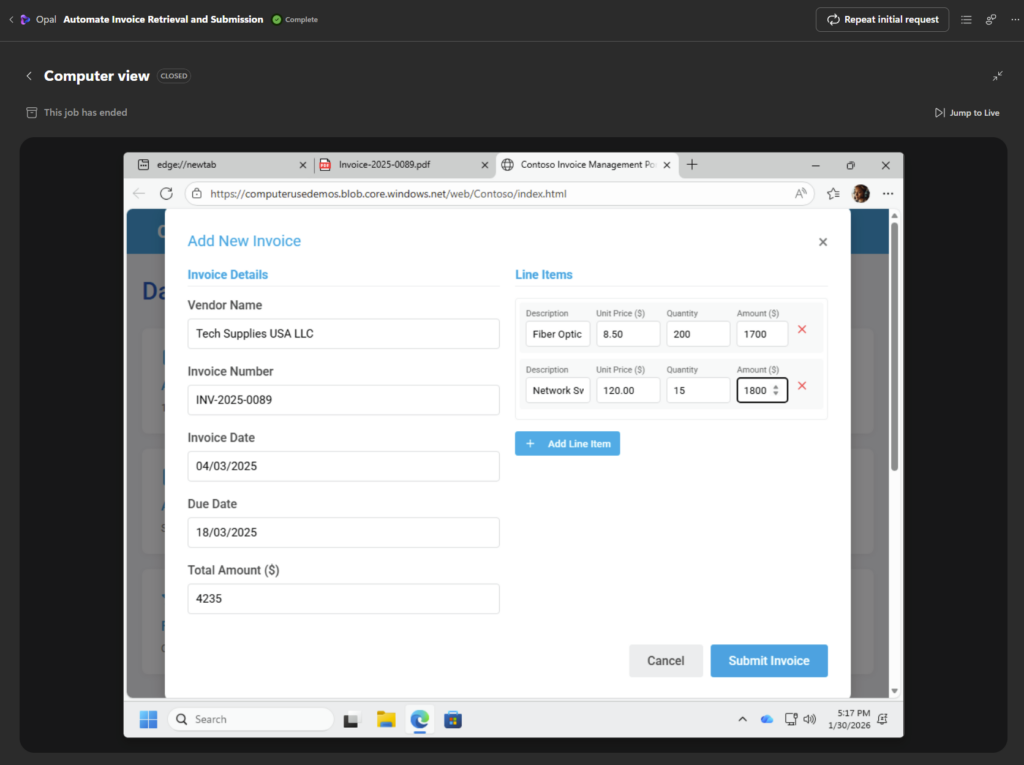

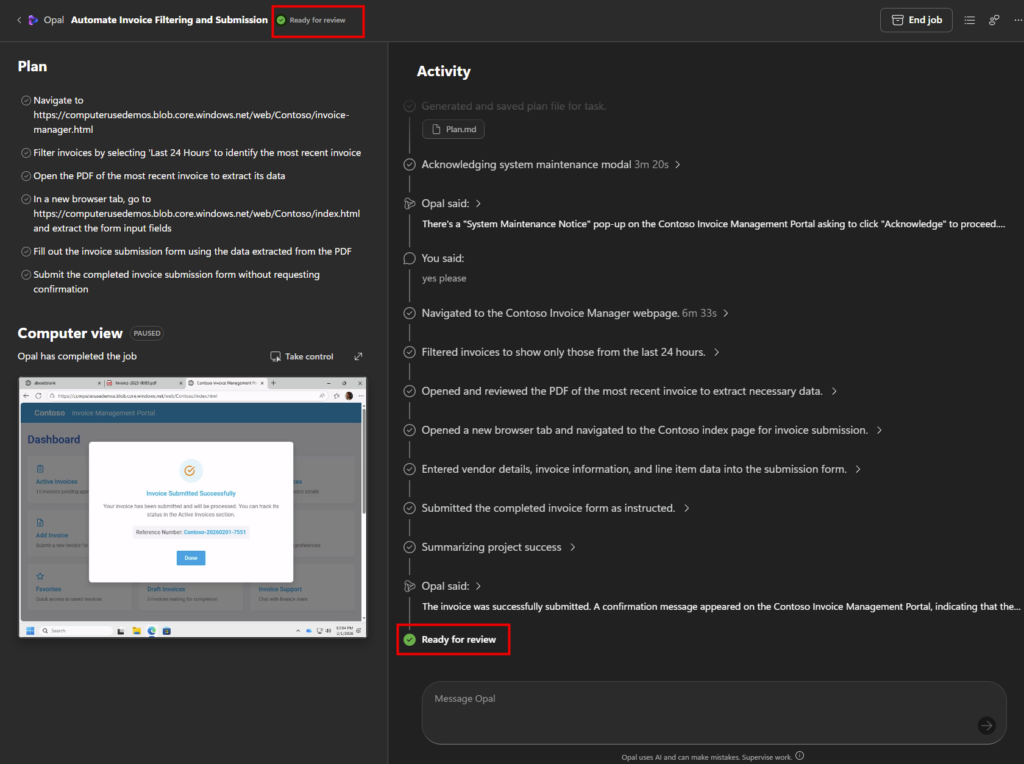

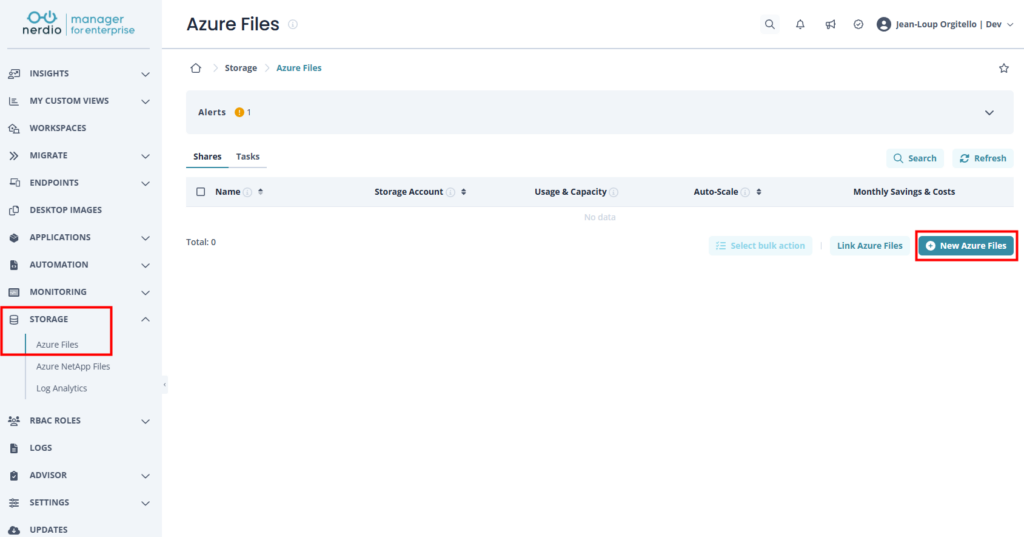

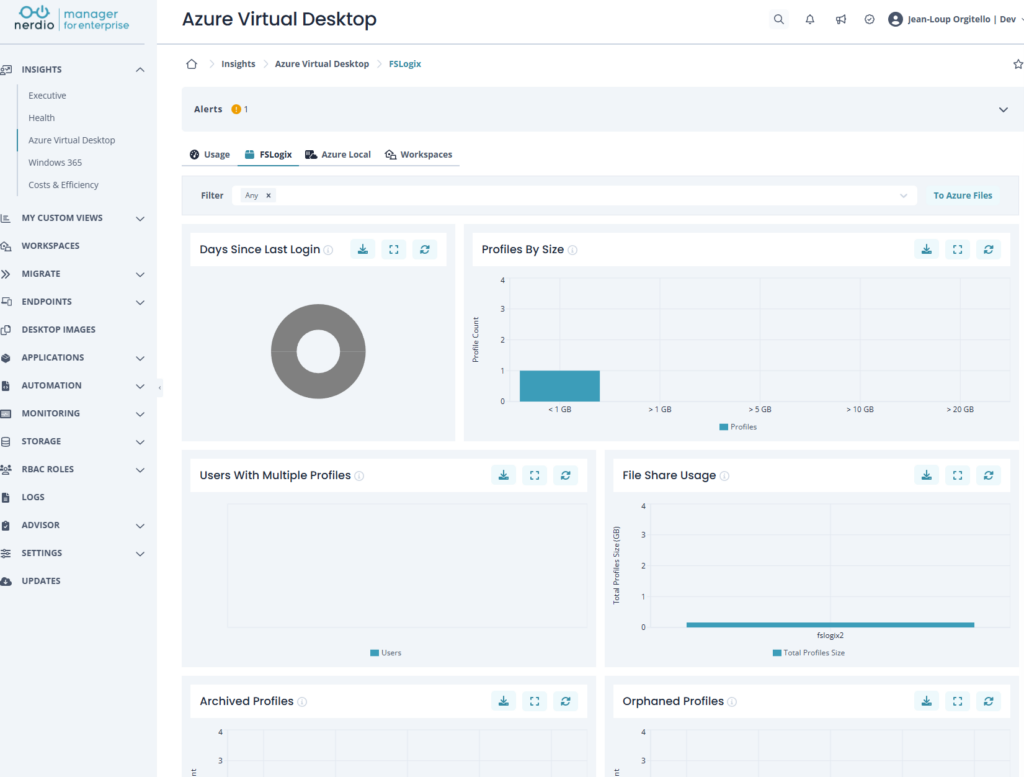

7. Monitoring et cleanup des profils orphelins

Plusieurs features moins glamour, mais qui paient leur licence Nerdio sur le long terme.

- Monitoring des tailles de profil : Nerdio remonte pour chaque session active la taille du VHDX du user. Vous voyez tout de suite les profils qui gonflent (typiquement les boîtes OST Outlook, les caches Teams mal nettoyés). Vous pouvez tirer des alertes là-dessus.

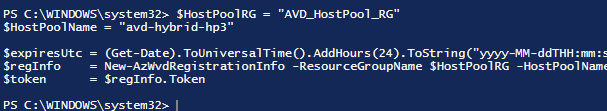

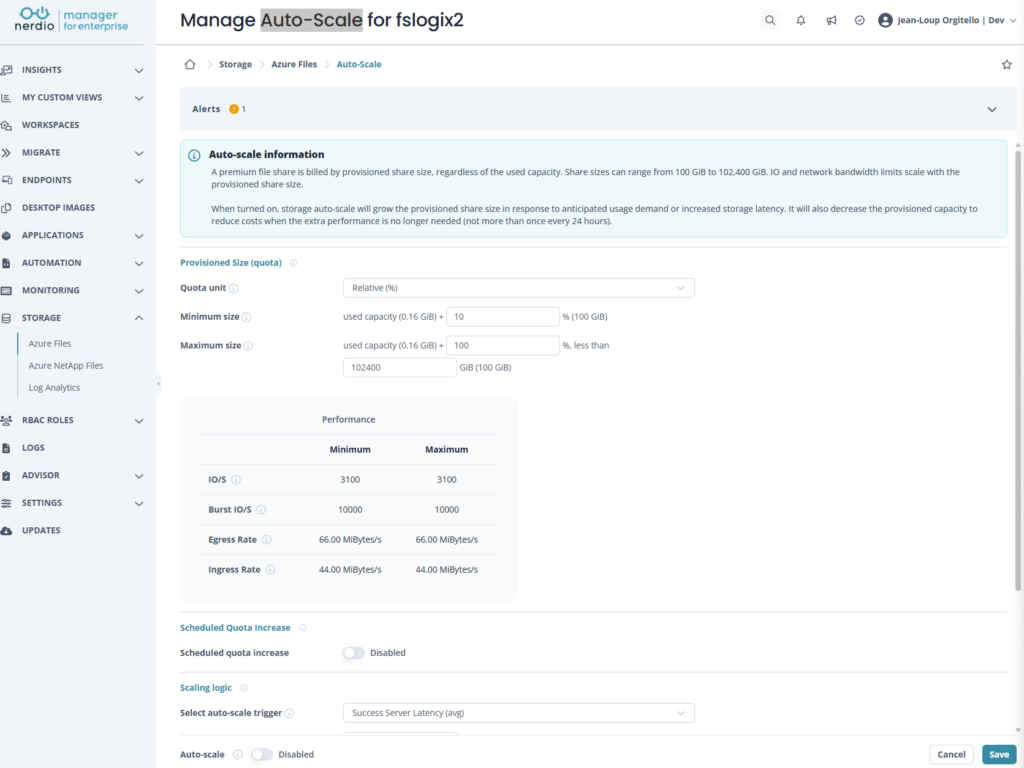

- Auto-Scale du file share : Manage Auto-Scale for FSLogix permet d’automatiser le dimensionnement des ressources et la gestion des profils utilisateurs afin d’assurer performance et optimisation des coûts sans intervention manuelle, de la même façon que mon article sur la méthode scriptée dans Azure :

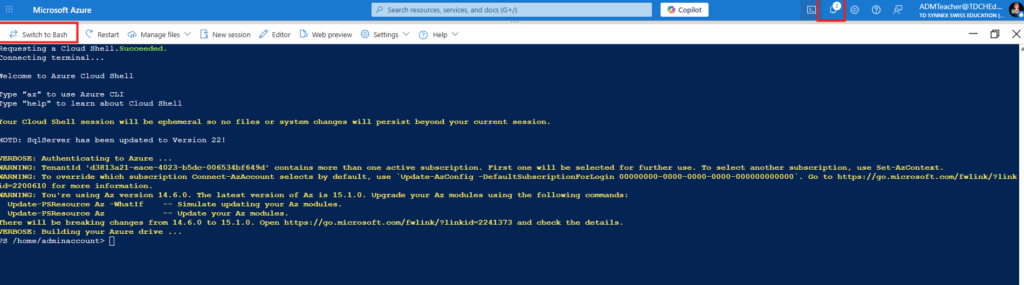

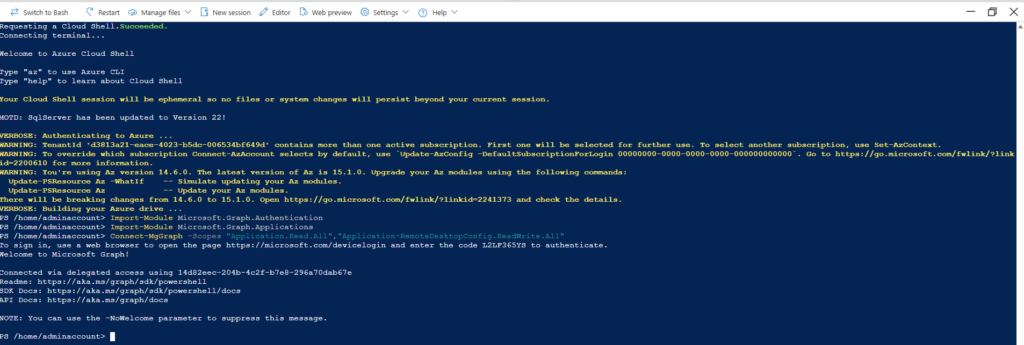

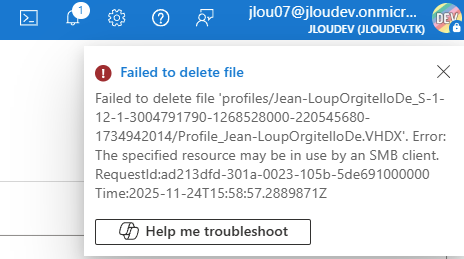

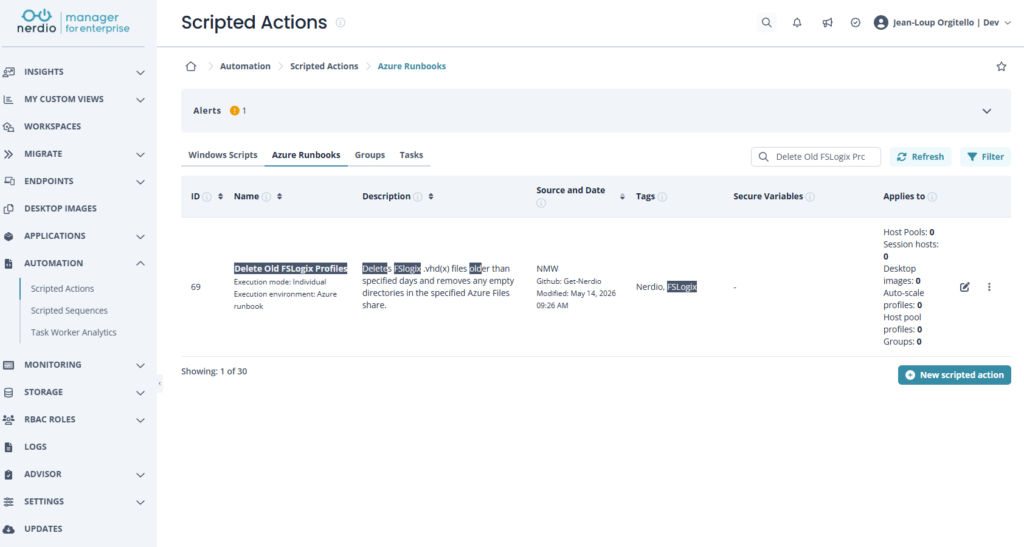

- Cleanup des profils orphelins : Nerdio propose une Scripted Action prête à l’emploi qui scanne votre share FSLogix, compare la liste des folders aux users existants dans Entra ID, et supprime les VHDX des users qui n’existent plus (départs, comptes supprimés). Vous la planifiez en récurrent (une fois par mois par exemple) et vous oubliez.

À la main : il faut écrire le script PowerShell, le planifier (Automation Account, Function App, ou serveur dédié), le maintenir quand l’API Graph change. Avec Nerdio : checkbox + planification.

8. Verdict

Si vous gérez un seul host pool sur une infra stable, FSLogix à la main reste tenable et vous payez l’effort une fois, vous oubliez. Mais dès que vous avez :

- Plusieurs host pools avec des configs FSLogix différentes,

- Des changements de conf réguliers (ajout d’exclusions, redirections, tuning),

- Du multi-département avec isolation des profils,

… Nerdio paye sa licence rien que sur la partie FSLogix. La création du share avec preset NTFS, le push de la conf au boot, le monitoring et le cleanup, c’est plusieurs jours de travail PowerShell que vous n’avez plus à faire ni à maintenir.

Voilà, en 8 sections vous avez fait le tour de ce que Nerdio fait pour vous sur FSLogix. Concrètement, ça donne quoi ? Vos tickets support « profil temporaire » devraient chuter de manière significative. Ce qui, dans la vie d’un admin AVD, n’a pas de prix.

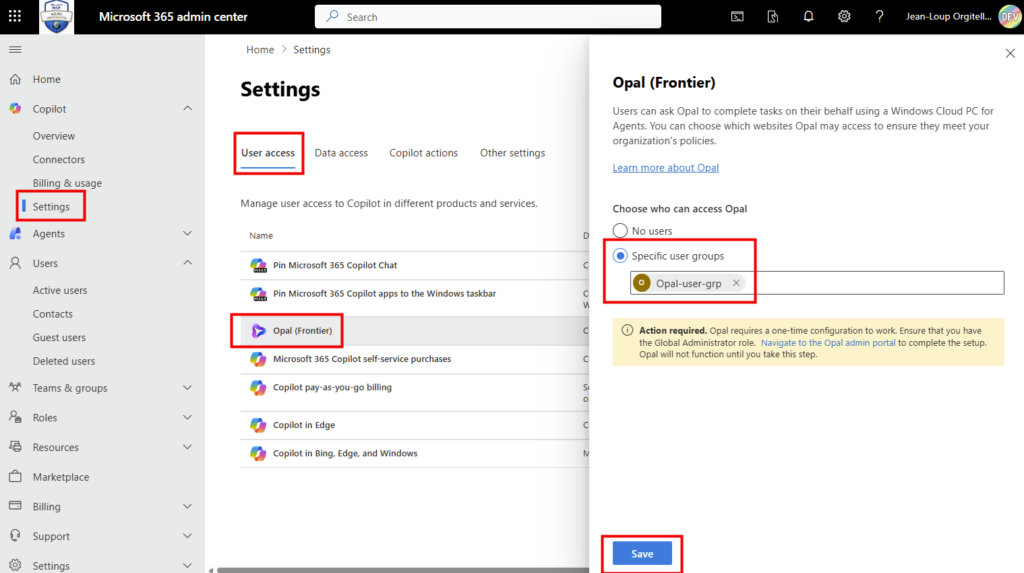

Foncez tester en lab : le wizard Create Azure Files Share en mode Entra-joined, c’est cinq minutes à dérouler, et vous verrez tout de suite la différence avec le manuel. Prochain article de la série : on attaquera l’auto-scaling avec Nerdio, l’autre grande raison de payer cette licence (et la moins évidente à découvrir tout seul).