On continue notre apprentissage sur la sécurité Azure avec cette nouvelle certification Azure SC-200, sortie il y a peu. Pour rappel, cette dernière fait partie d’un ensemble de 4 certifications dédiées à la sécurité au sein du Cloud Microsoft. J’ai déjà détaillé plusieurs d’entre-elles sur ce blog :

- Certification Microsoft Security, Compliance, and Identity Fundamentals (SC-900)

- Certification Microsoft Identity and Access Administrator (SC-300)

Nul doute que Microsoft n’a pas encore fini de nous en apprendre sur la sécurité en 2021, et je m’attends comme d’autres à de nouvelles certifications dans ce domaine. Mais focalisations-nous maintenant sur cet examen, passé ce jour par votre serviteur 🙂

Comme toujours, voici les liens fort utiles pour toutes les informations associées :

Contenu de l’examen

Plus sérieusement, le contenu de l’examen est assez clair puisque 3 grandes thématiques sont listées ci-dessous, à savoir :

- Microsoft 365 Defender (25-30%)

- Azure Defender (25-30%)

- Azure Sentinel (40-45%)

Comme on le comprend assez vite à l’aide des différents pourcentages associés à chaque rubrique, Azure Sentinel prend une place de premier ordre dans le nombre des questions que vous aurez à répondre pendant cet examen. Autant donc commencer par lui.

Azure Sentinel

Qu’est-ce qu’Azure Sentinel ?

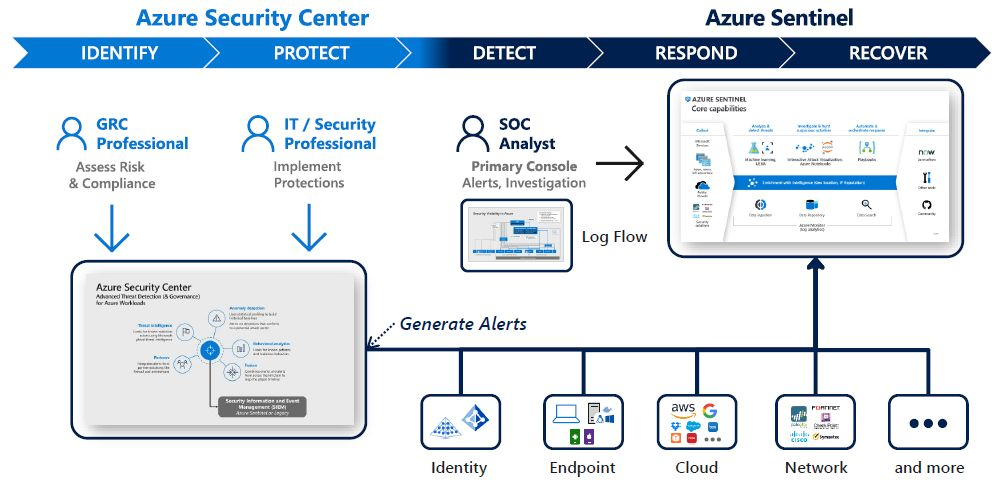

Microsoft Azure Sentinel est une solution native cloud et scalable de type SIEM (Security Information and Event Management) et SOAR (Security Orchestrated Automated Response) . Azure Sentinel assure une analyse de sécurité intelligente et fournit des informations sur les menaces dans l’ensemble de l’entreprise. Elle constitue une solution unique pour la détection des alertes, la visibilité des menaces, la chasse proactive et la réponse face aux menaces.

La réponse complète de Microsoft ici

Autrement dit, cette solution s’intègre parfaitement avec les différents outils du Cloud Microsoft dédiés à la sécurité. Il ne faut surtout pas donc voir Azure Sentinel comme un énième et redondant outil de sécurité, mais bien comme un véritable système avec des moyens concrets pour les membres de l’équipe SOC.

Si on doit résumer Azure Sentinel en quelques mots pour vous faire une idée, voici ce qu’Azure Sentinel est capable d’apporter pour votre sécurité :

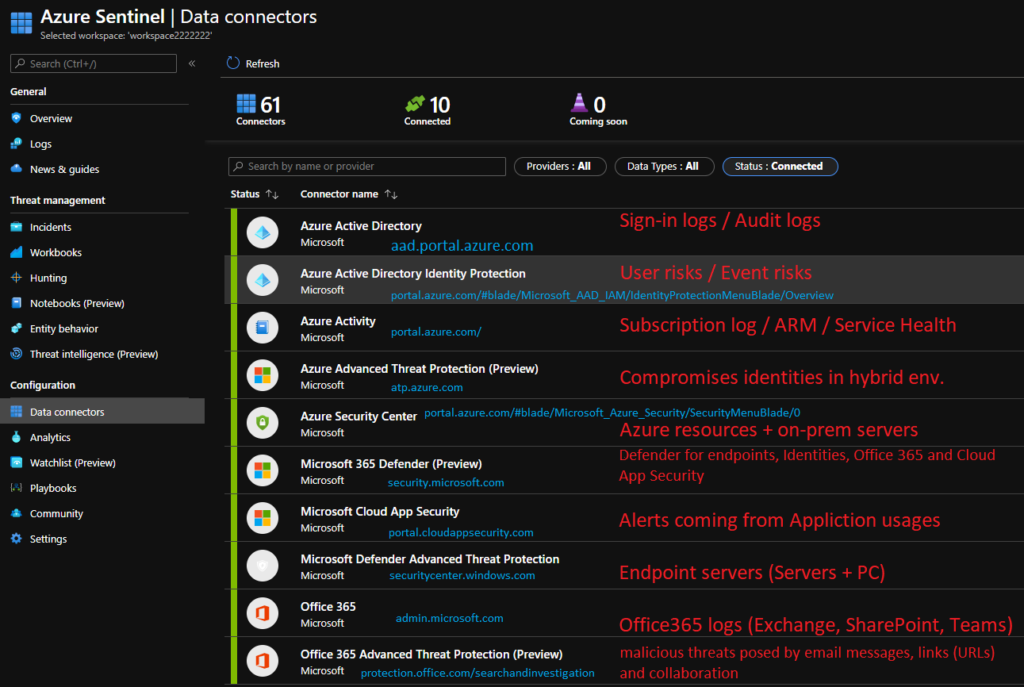

- Compilation de données via de nombreux connecteurs (plus d’une centaine à date)

- Détection des menaces

- Outils d’investigation des menaces

- Moyens de réponses rapides

Quels seraient alors les bénéfices que vous pouvez retirer d’Azure Sentinel ?

- Mise en place de tableaux de bord intuitifs

- Possibilités infinies de requêtage

- Mise en place d’automatisation des réponses face aux menaces

- Exploitation de Microsoft Machine Learning pour accroitre les capacités de détection

- Intégration complète de Microsoft Intelligent Security Graph

- Installation « facile » selon les besoins de sécurité

Pour vous aider à « maîtriser » Azure Sentinel, Microsoft a découpé son parcours d’apprentissage en 5 parties :

- Créer des requêtes pour Azure Sentinel avec le langage de requête Kusto (KQL)

- Configurer votre environnement Azure Sentinel

- Connecter des journaux à Azure Sentinel

- Créer des détections et effectuer des investigations en utilisant Azure Sentinel

- Effectuer la chasse aux menaces dans Azure Sentinel

Comme à chaque fois, j’ai pris le temps de suivre le parcours d’apprentissage afin de me faire une idée précise sur le contenu abordé et sur la qualité.

Comme pour la SC-300, je suis assez content du résultat, même si je trouve que les exercices donnés à travers les différentes parties se ressemblent énormément et ne vont pas assez loin dans les manipulations utilisateurs. J’aurais aimé avoir plus de cas variés à réaliser dans Azure Sentinel pour donner plus de sens à certaines fonctionnalités.

A quoi s’attendre dans cet examen ?

Malheureusement pas de mystère, une maîtrise de la solution est attendue afin de voir que vous avez bien passé du temps dans la solution ! Il faut donc comprendre ses mécanismes, son utilisation au quotidien dans la gestion des rules / alertes / incidents / workbooks.

Il faut donc s’attendre à coup sûr à :

- Des questions sur Kusto Query Language (KQL). Prenez donc le temps pour le tester et vous familiariser au maximum avec les opérateurs

- Des questions sur les principaux connecteurs de données (Azure et éventuellement AWS). Mettez en place un certain nombre de connecteurs afin comprendre leur intérêt et les données remontées

- Des questions sur les relations entre rules / alertes / incidents / workbooks

- Des questions sur la gestion automatisée d’une alerte avec les automations / playbooks

- Des questions sur les rôles propres à Azure Sentinel

- Des questions sur l’architecture d’Azure Sentinel ( X logs Analytics Workspaces + Azure Sentinel)

Bref pas mal de sujets à connaître, et il en reste encore d’autres qui peuvent aussi tomber :

- Notebooks

- Hunting

- Workbooks

- Entities

- …

Cela peut représenter beaucoup, mais ne vous découragez pas ! 🙂

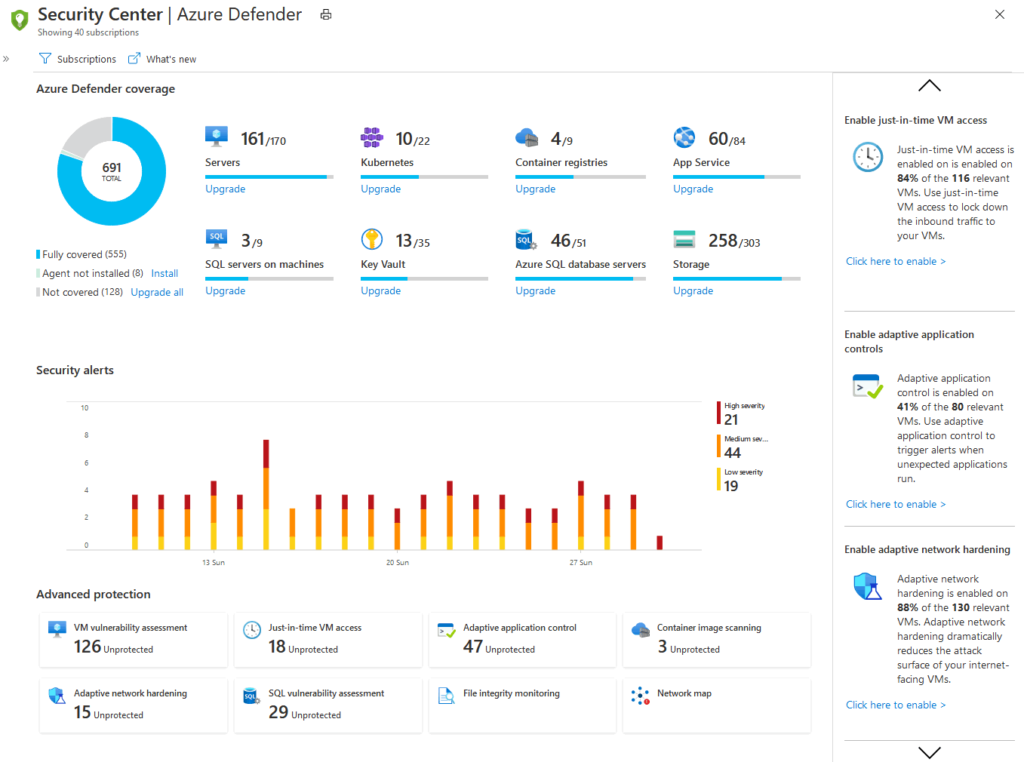

Azure Defender

Qu’est-ce qu’Azure Security Center ?

Azure Security Center est un système de gestion de la sécurité de l’infrastructure unifié qui renforce la posture de sécurité de vos centres de données et fournit une protection avancée contre les menaces pour vos charges de travail hybrides dans le cloud (dans Azure ou non), ainsi qu’en local.

Source Microsoft

Qu’est-ce qu’Azure Defender ?

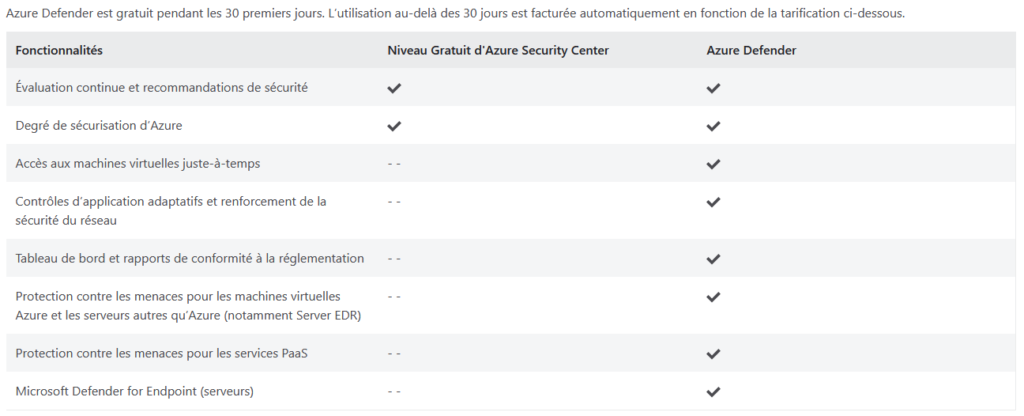

Azure Defender offre une détection et une réponse étendues pour les charges de travail exécutées dans Azure, localement et dans d’autres clouds. Intégré à Azure Security Center, Azure Defender protège vos données hybrides, vos services cloud natifs ainsi que vos serveurs contre les menaces.

Les fonctionnalités d’Azure Security Center couvrent les deux piliers de la sécurité cloud :

Combien d’outils composent Azure Security Center ?

CSPM (gestion de la posture de sécurité cloud) – Security Center est disponible gratuitement pour tous les utilisateurs Azure. L’expérience gratuite comprend des fonctionnalités CSPM telles que le degré de sécurisation, la détection des erreurs de configuration de sécurité dans vos machines Azure, l’inventaire des ressources et bien plus encore. Utilisez ces fonctionnalités CSPM pour renforcer la posture de votre cloud hybride et suivre la conformité avec les stratégies intégrées.

Protection de charge de travail cloud (CWP) – La plateforme de protection de charge de travail cloud (CWPP), Azure Defender, garantit une protection avancée et intelligente de vos ressources et charges de travail Azure et hybrides. L’activation d’Azure Defender offre un large éventail de fonctionnalités de sécurité supplémentaires, tel que décrit sur cette page. Outre les stratégies intégrées, lorsqu’un plan Azure Defender est activé, vous pouvez ajouter des stratégies et des initiatives personnalisées. Vous pouvez ajouter des normes réglementaires, telles que NIST et Azure CIS, ainsi que le Benchmark de sécurité Azure pour un aperçu véritablement personnalisé de votre conformité.

Source Microsoft

Un seul chapitre est uniquement présent pour Azure Defender, il va falloir chercher plus loin et passer du temps dans la solution :

A quoi s’attendre dans cet examen ?

Je ne vais pas le répéter, mais toujours une connaissance précise de la solution 😉

Voici quelques pistes à explorer pour se sentir à l’aise dans l’examen :

- Des questions sur les résultats des polices compliances

- Des questions sur la gestion des alertes / recommandations ouvertes par Azure Defender

- Des questions sur le traitement des vulnérabilités découvertes par Azure Defender

- Des questions sur l’activation de contre-mesures sur les ressources surveillées par Azure Defender (Machines virtuelles, Key Vaults, Comptes de stockage, Bases SQL, …)

- Des questions sur les rôles nécessaires pour les opérateurs d’Azure Defender

- Des questions sur les processus d’on-boarding et les contrôles associés

Cela peut représenter beaucoup, mais ne vous redécouragez pas ! 🙂

Microsoft 365 Defender

Qu’est-ce que Microsoft 365 Defender ?

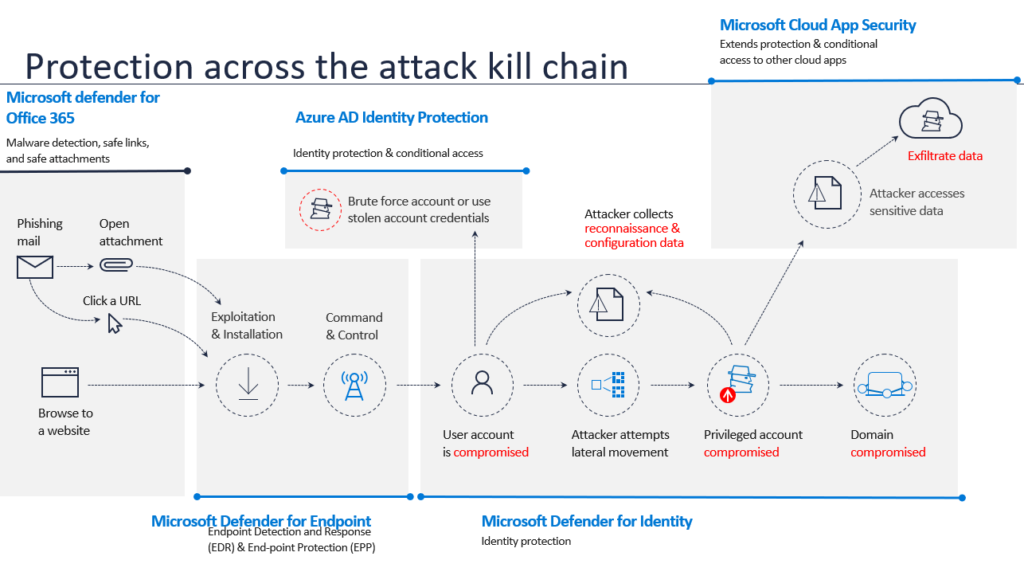

Microsoft 365 Defender unifie votre processus de réponse aux incidents en intégrant des fonctionnalités clés dans Microsoft Defender pour le point de terminaison, Microsoft Defender pour Office 365, Microsoft Cloud App Security et Microsoft Defender pour l’identité. Cette expérience unifiée ajoute des fonctionnalités puissantes auxquelles vous pouvez accéder dans le Centre de sécurité Microsoft 365.

Source Microsoft

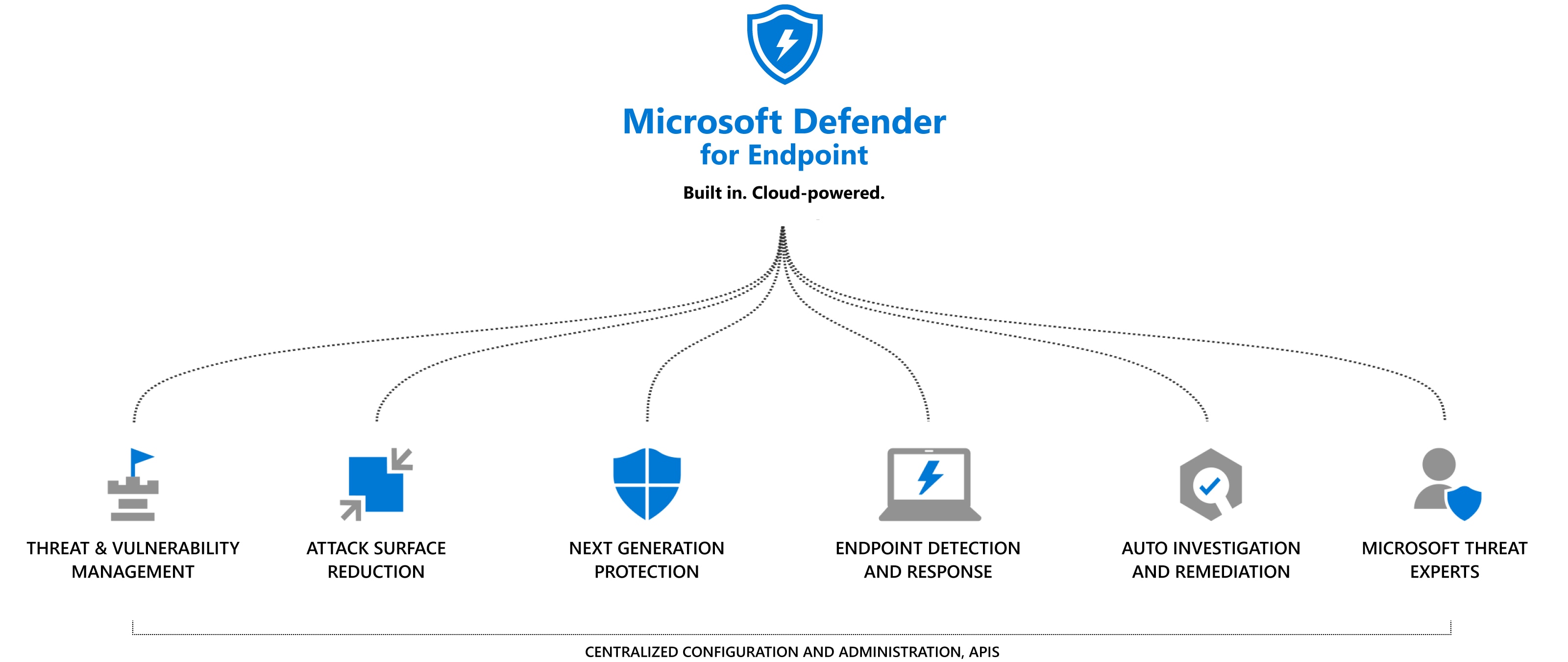

- Points de terminaison avec Microsoft Defender pour Endpoints– Microsoft Defender pour Endpoints est une plateforme de point de terminaison unifiée pour la protection préventive, la détection post-violation, l’examen automatisé et la réponse.

- E-mail et collaboration avec Microsoft Defender pour Office 365 – Defender pour Office 365 protège votre organisation contre les menaces malveillantes posées par les messages électroniques, les liens (URL) et les outils de collaboration. Identités avec

- Microsoft Defender pour l’identité et Azure AD Identity Protection – Microsoft Defender pour l’identité utilise les signaux Active Directory pour identifier, détecter et examiner les menaces avancées, les identités compromises et les actions internes malveillantes dirigées contre votre organisation.

- Applications avec sécurité Microsoft Cloud App : la sécurité de Microsoft Cloud App est une solution SaaS complète qui apporte une visibilité approfondie, des contrôles de données forts et une protection renforcée contre les menaces à vos applications cloud.

Attention à ne pas vous perdre avec certaines anciennes dénominations :

- Microsoft 365 Defender (précédemment Microsoft Threat Protection)

- Microsoft Defender for Endpoint (précédemment Microsoft Defender Advanced Threat Protection)

- Microsoft Defender for Office 365 (précédemment Office 365 Advanced Threat Protection)

- Microsoft Defender for Identity (précédemment Azure Advanced Threat Protection)

Deux chapitres sont présents pour Microsoft 365 Defender. Encore une fois il va falloir chercher plus loin et passer du temps dans la solution pour avoir une idée de tous ces outils :

- Atténuer les menaces avec Microsoft Defender pour point de terminaison

- Atténuer les menaces avec Microsoft 365 Defender

A quoi s’attendre dans cet examen ?

- Des questions sur Cloud App Security et des polices mises en place

- Des questions sur le shadow IT, mettant en évidence les applications découvertes via Cloud App Security

- Des questions sur Azure Information Protection dans le cadre de la politique d’Office365

- Des questions sur les périphériques surveillés par la partie Defender for Endpoints et les risques détectés

- Des questions sur le risques liés aux identités et donc gérés par Defender for Identity

Conclusion

Cette certification comble un espace non occupé jusqu’à présent, car elle apporte de vraies réponses techniques à un grand nombre de défis de sécurité qui touchent les entreprises. La sécurité est bien une affaire multicouche et multidirectionnelle. Comme toujours, pensez à partager dans les commentaires vos autres sources d’apprentissage, ou votre feedback sur l’examen ????

Un commentaire sur “Microsoft Security Operations Analyst (SC-200)”