Azure Virtual Desktop propose deux types d’environnement virtualisé en fonction des usages attendus. Voici une méthode simple de les différencier :

- Environnement partagé : plusieurs utilisateurs sur une machine virtuelle

- Environnement individuel : un utilisateur par machine virtuelle

Seulement ces types d’environnement ne conviennent pas à tous les usages. Par exemple, des besoins variés entre les utilisateurs, des droits d’administrateurs ou encore une fréquence d’utilisation ponctuelle d’Azure Virtual Desktop correspondent plus à un environnement AVD individuel.

Dans cet article, nous allons justement nous intéresser aux environnements AVD individuels. La configuration de ces machines mono-utilisateur permet de diminuer les coûts quand ces dernières sont uniquement démarrées si leur utilisateur a en réellement besoin.

Justement, que propose Azure pour allumer et éteindre les machines AVD ?

Pour les environnements AVD partagés, le démarrage et l’arrêt des machines virtuelles est configurable dynamiquement grâce à la nouvelle fonction d’autoscalling : un article est déjà disponible sur ce blog juste ici.

En quelques mots, la fonction de mise à l’échelle automatique (autoscalling) vous permet de démarrer des machines virtuelles Azure Virtual Desktop, en modulant à la hausse ou à la baisse leur nombre selon les besoins à l’instant T.

Est-ce aussi compatible pour les environnements AVD individuels ?

Oui pour le démarrage des machines virtuelle. Appelé démarrage à la demande, sa mise en place est très simple. Un autre article de ce blog en parle juste ici.

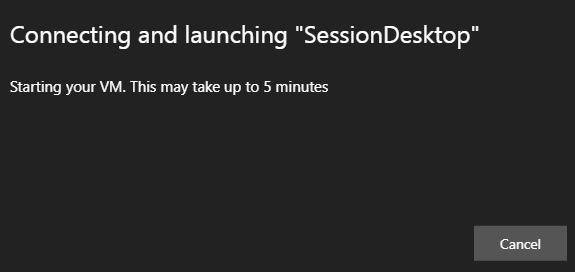

En quelques mots, l’utilisateur se connecte et attend quelques minutes, si la machine est éteinte, le temps qu’Azure démarre sa machine virtuelle AVD. Voici également une vidéo de Dean qui en parle très bien :

Quand s’éteindra alors sa machine individuelle AVD ?

Concernant l’arrêt de sa machine virtuelle individuelle AVD, il n’existe pas encore d’option native qui agit dynamiquement. Par défaut, l’arrêt d’une machine virtuelle Azure est :

- Manuel : réalisé par script ou depuis le portail Azure.

- Programmé : via la fonction auto-shutdown, configurable individuellement sur chaque VM.

Cette seconde option pose un souci dans un environnement AVD : l’absence de corrélation entre un auto-shutdown à heure fixe durant l’utilisation d’AVD risque de déconnecter à tort des utilisateurs.

Est-il envisageable de laisser l’utilisateur éteindre sa propre machine virtuelle ?

Cela vous oblige à lui donner des droits sur une ressource Azure : sa machine virtuelle.

Que peut-on faire pour gérer dynamiquement l’arrêt des machines virtuelles individuelles AVD ?

Azure est une chose flexible ! Une combinaison de services est possible pour arriver à cet objectif. Soyons clair, je n’ai rien trouvé n’y inventé, mais je me suis appuyé sur cette excellente documentation Microsoft.

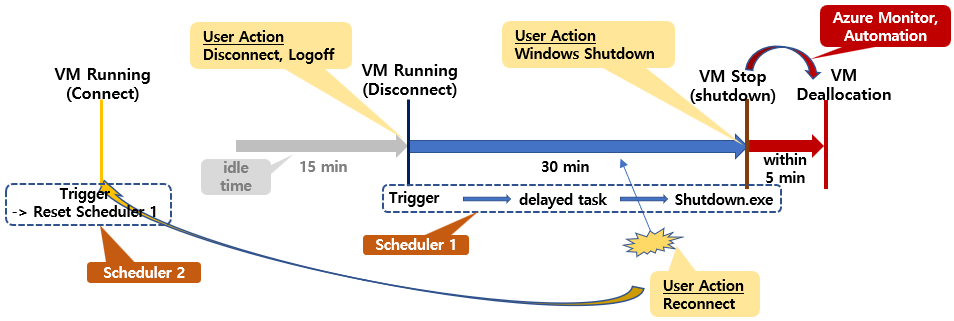

Comme le montre le schéma ci-dessous, différentes étapes sont présents pour arriver à l’arrêt complet du service Azure :

- Premier déclencheur = déconnecte l’utilisateur inactif

- Second déclencheur = éteint l’OS de la machine virtuelle

- Troisième déclencheur = désalloue la ressource Azure

Différents composants sont nécessaires pour réaliser toutes ces étapes :

- Ressources Azure :

- Automation Account / Runbook / Identité managé

- Alertes journalisées / Groupe d’action

- Ressources Windows :

- GPOs ou Polices locales

- Tâches planifiées

- Scripts

Etape 0 – Rappel des prérequis :

Des prérequis sont nécessaires pour réaliser ce test sur un environnement individuel AVD :

- Un tenant Microsoft

- Une souscription Azure valide

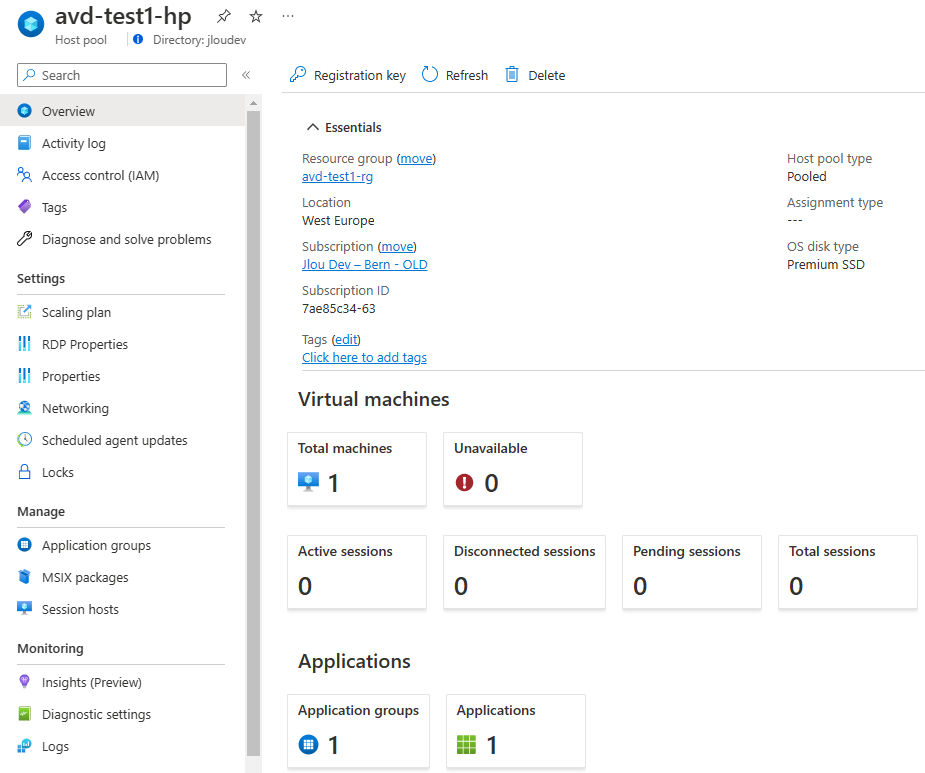

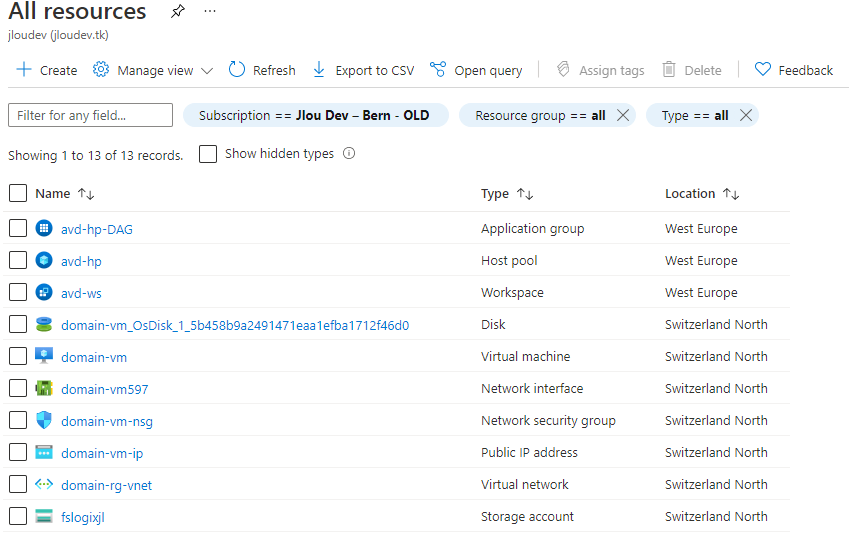

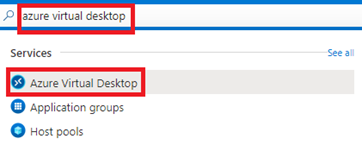

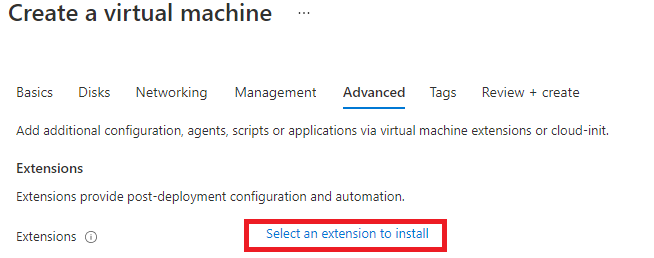

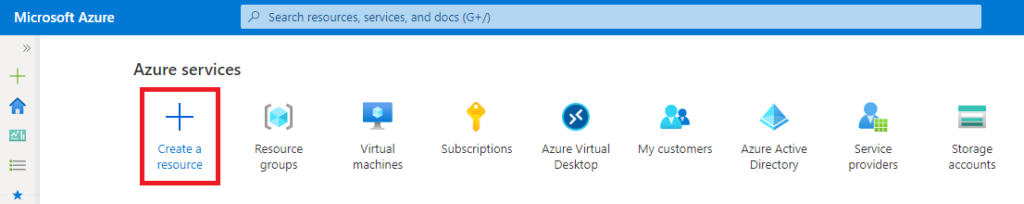

Etape I – Déploiement de l’environnement AVD :

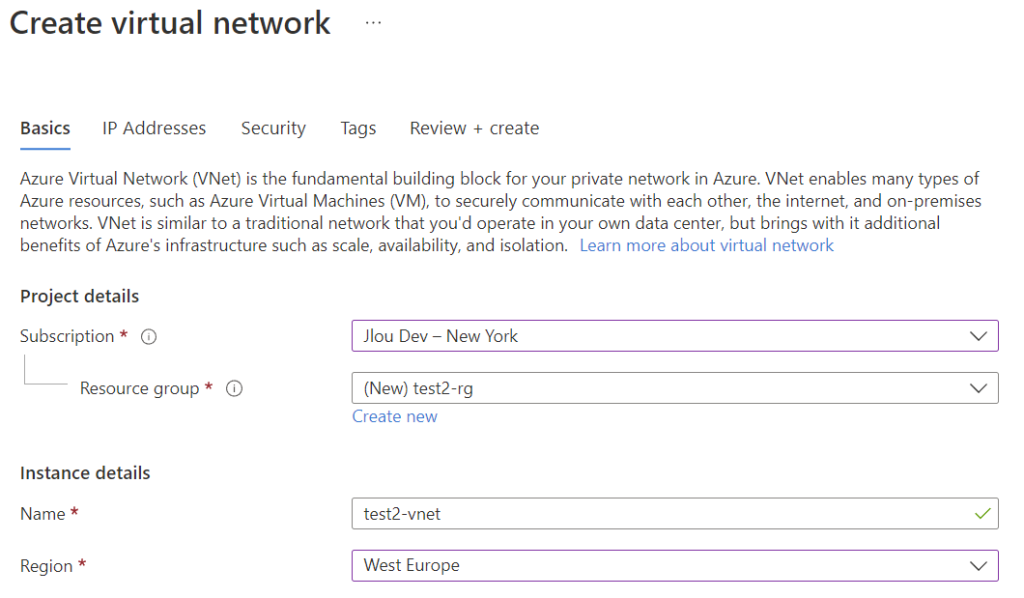

Pour déployer rapidement un environnement AVD joint à Azure AD, déployez un réseau virtuel Azure :

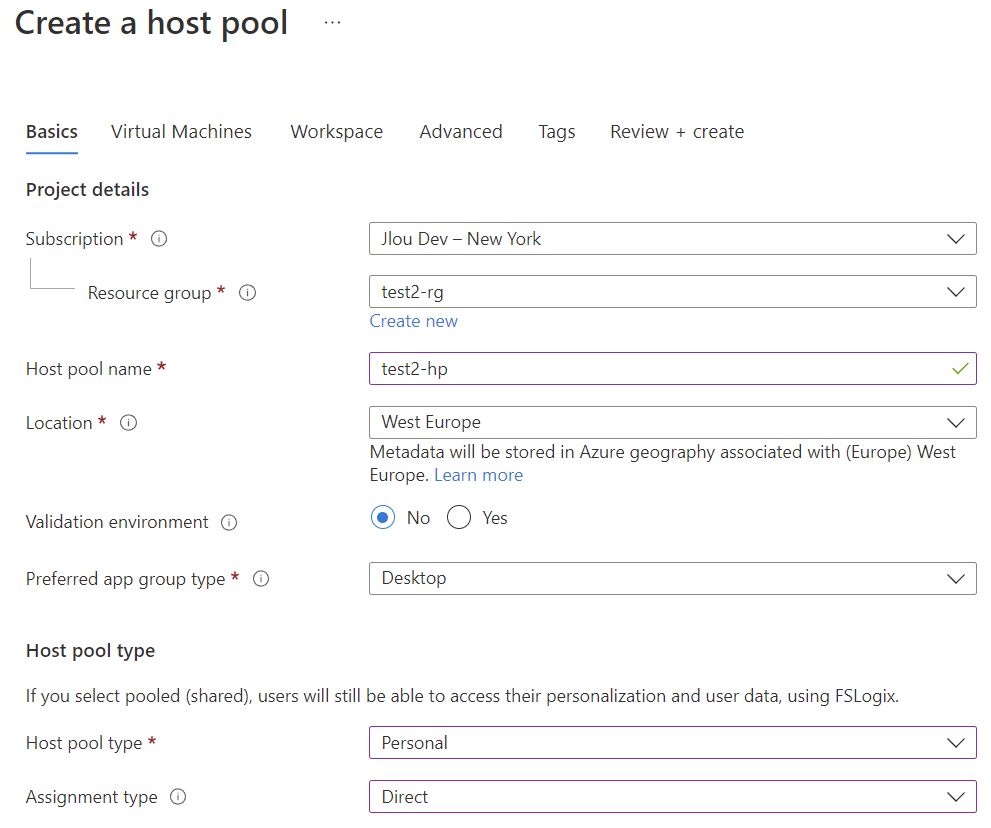

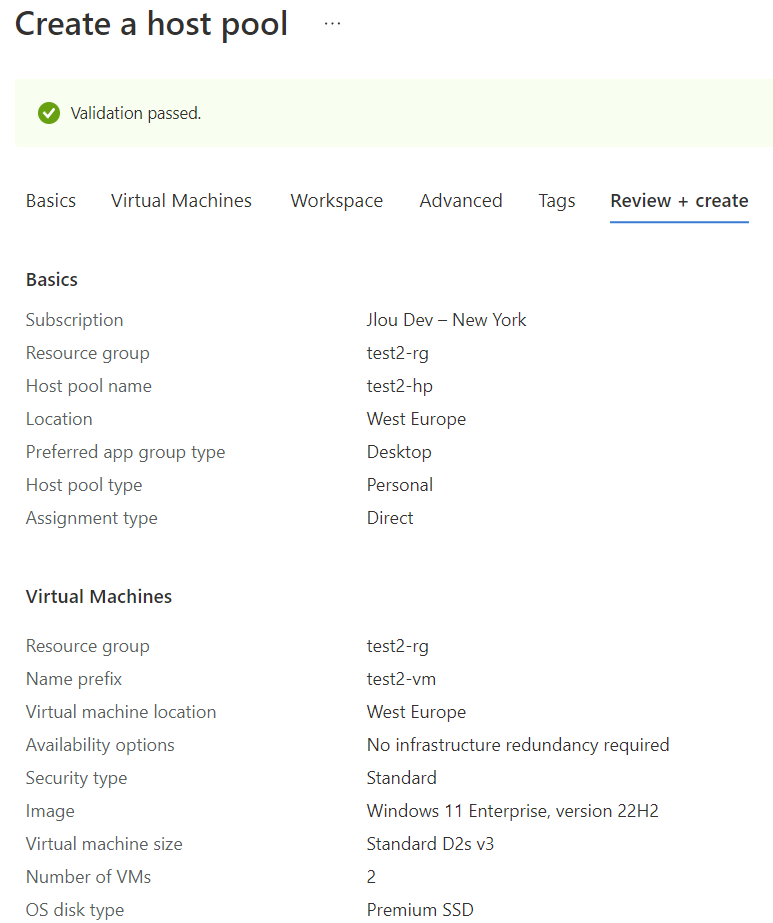

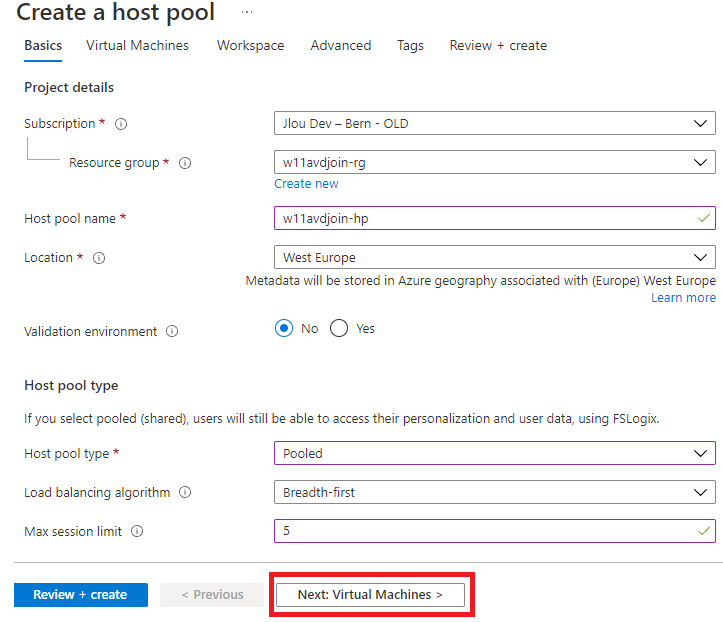

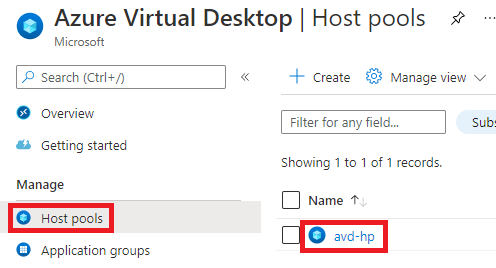

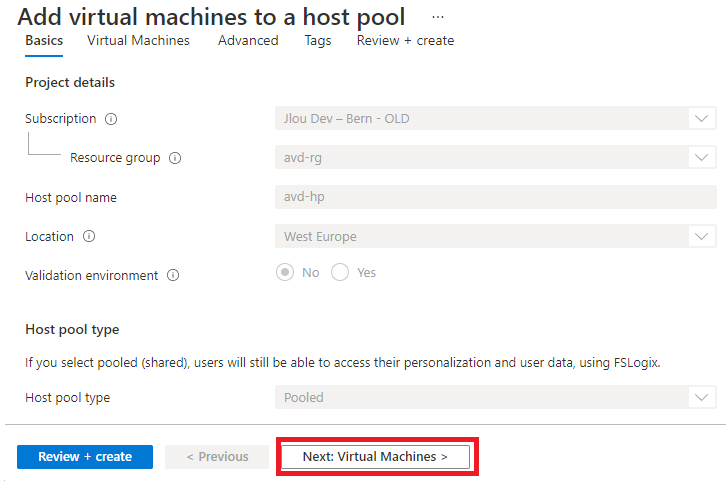

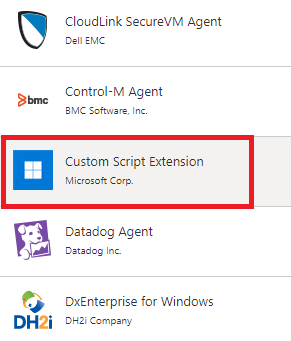

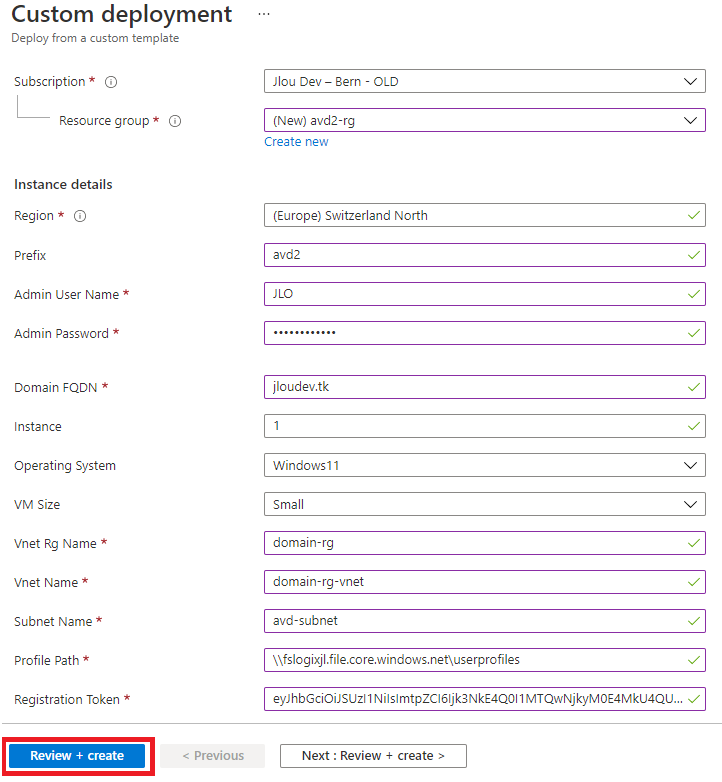

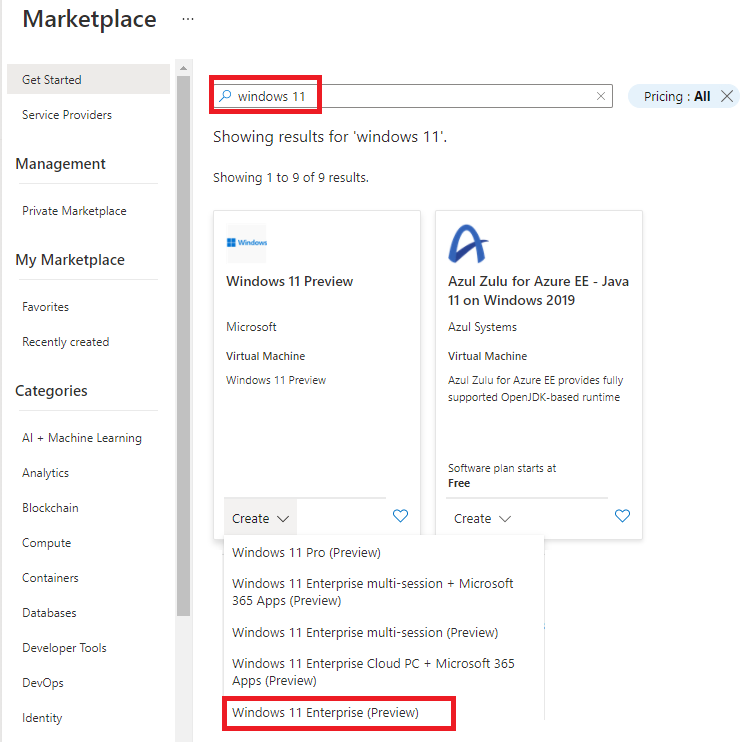

Continuez en déployant un environnement individuel AVD :

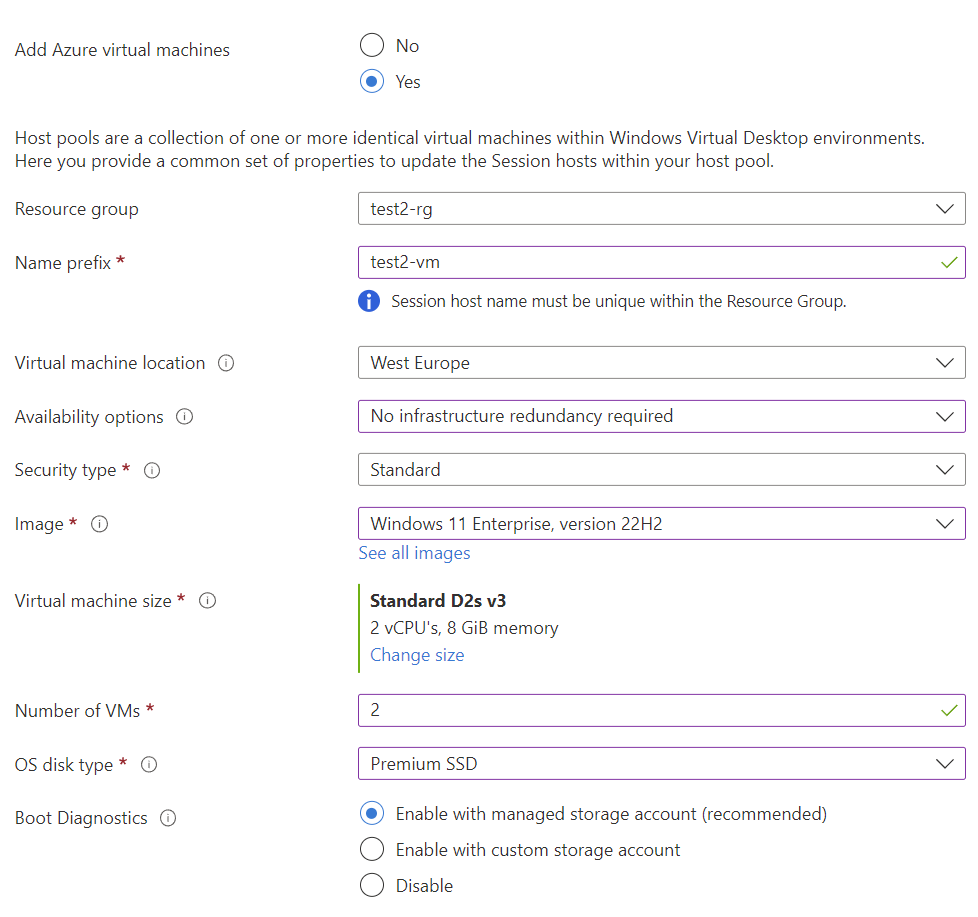

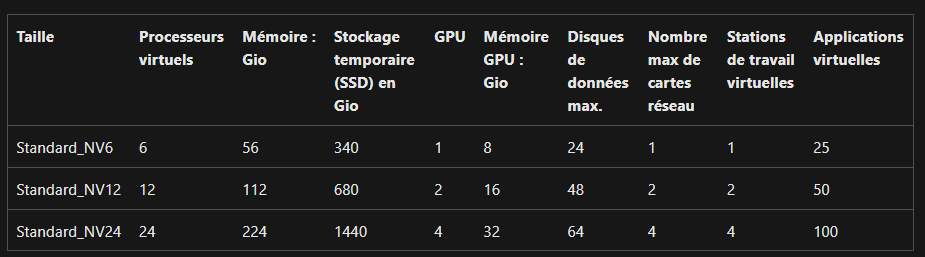

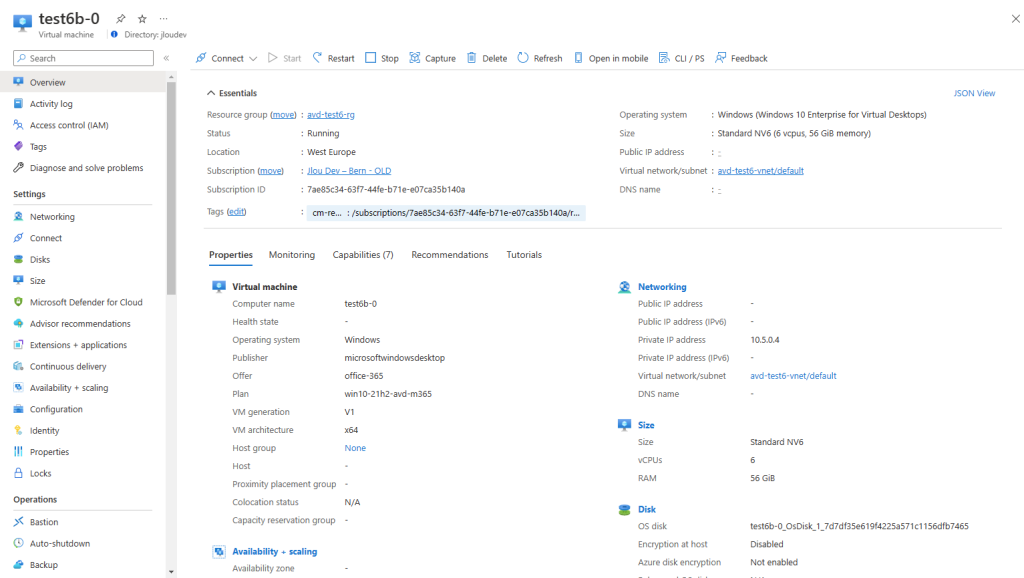

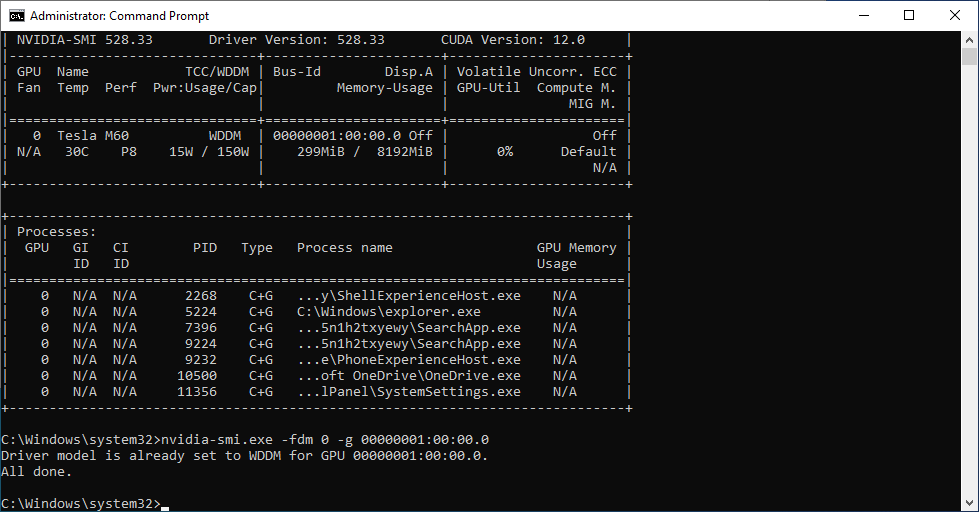

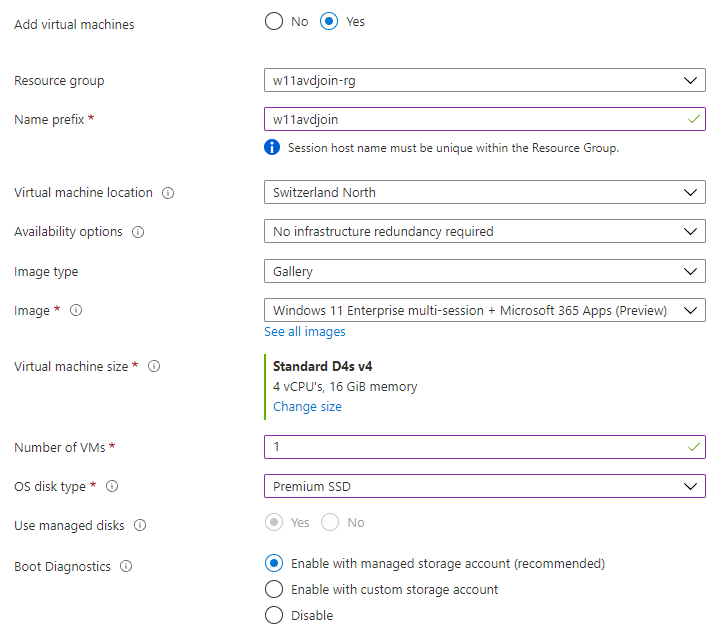

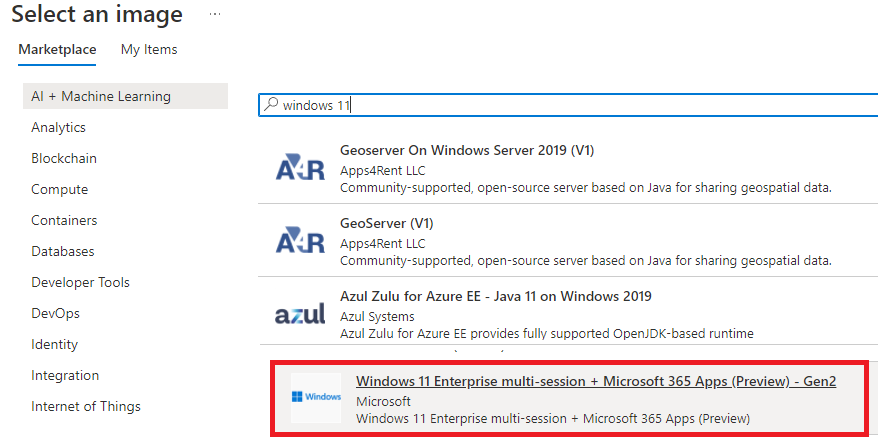

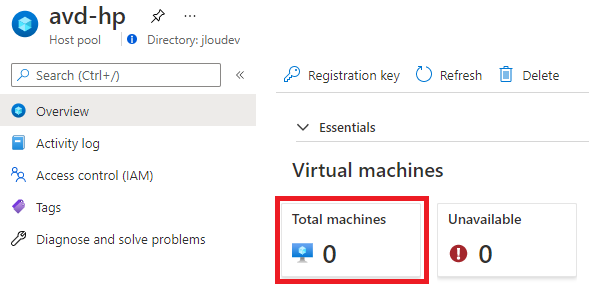

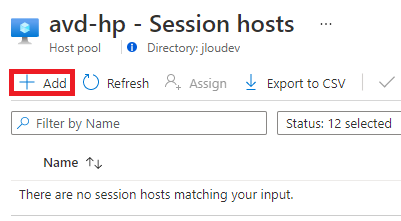

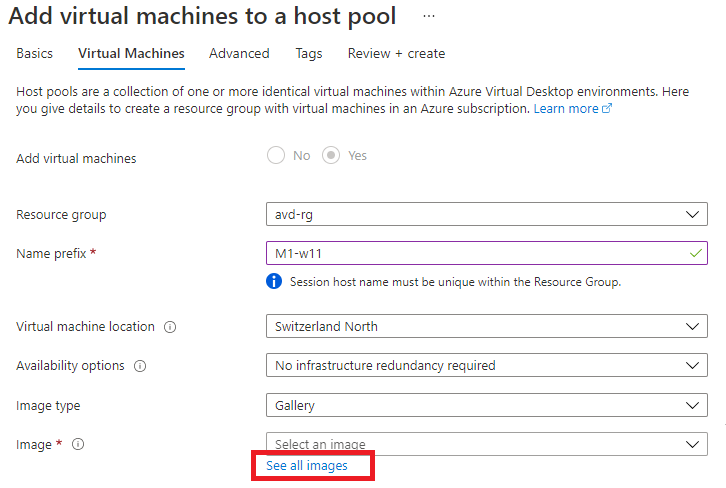

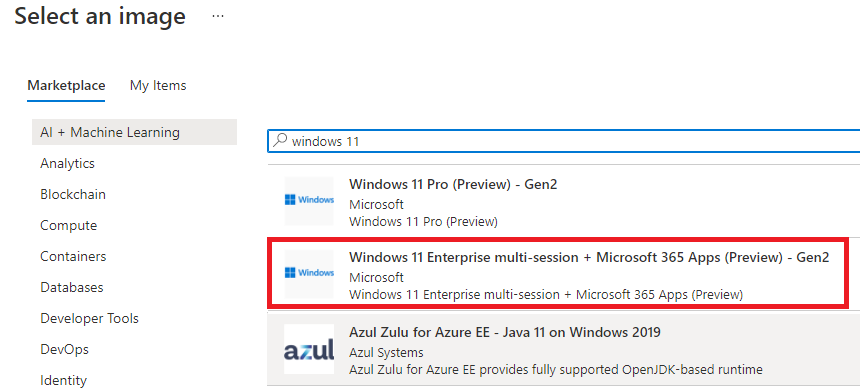

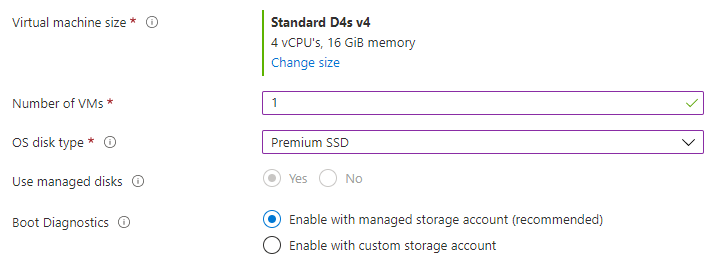

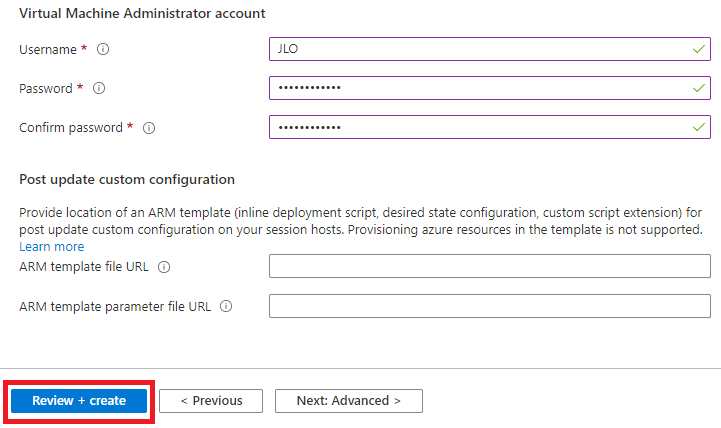

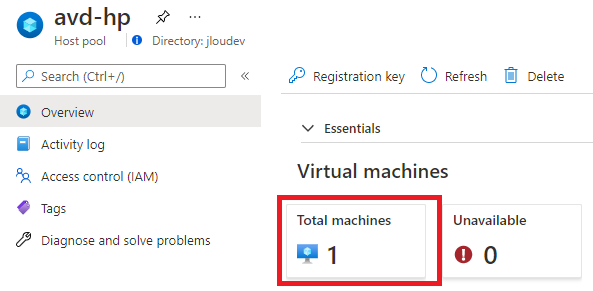

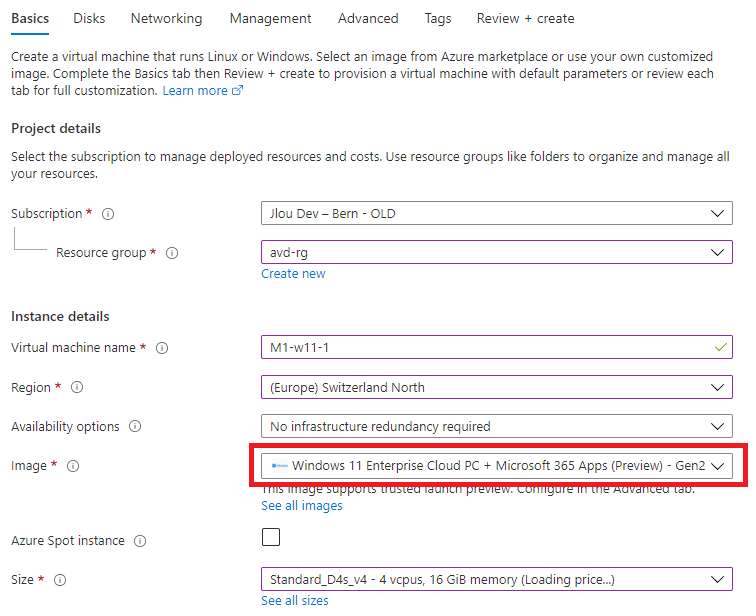

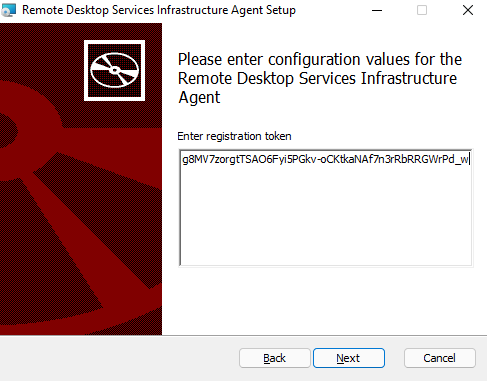

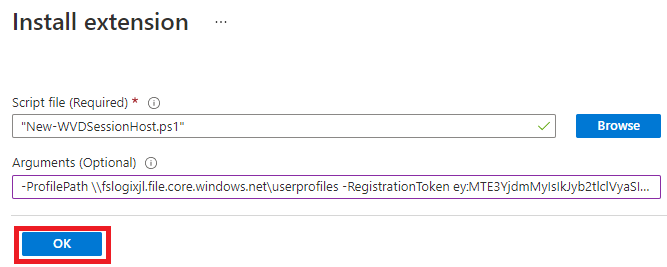

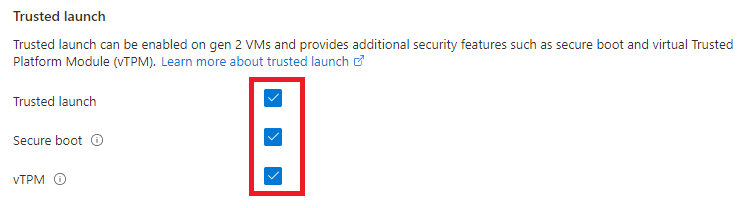

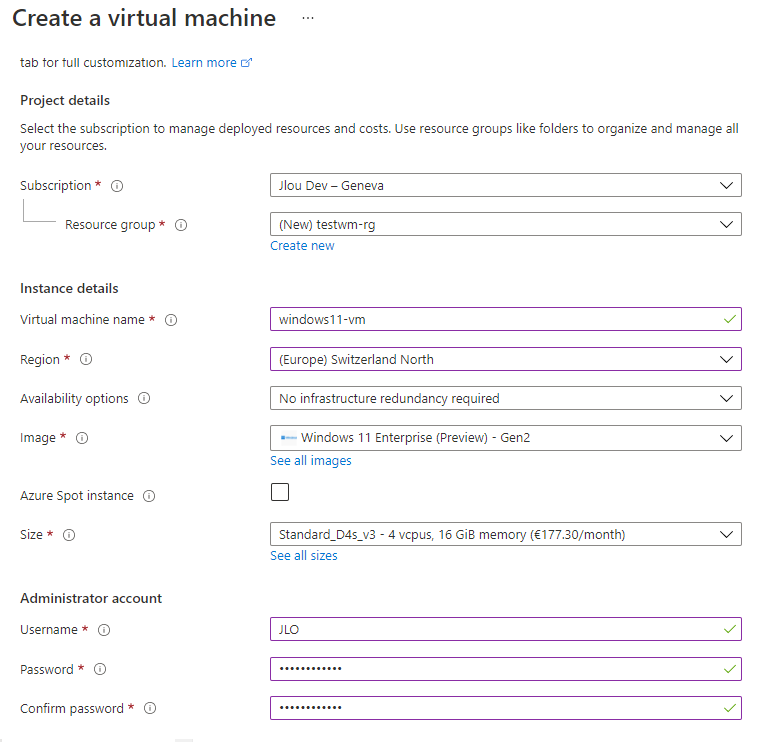

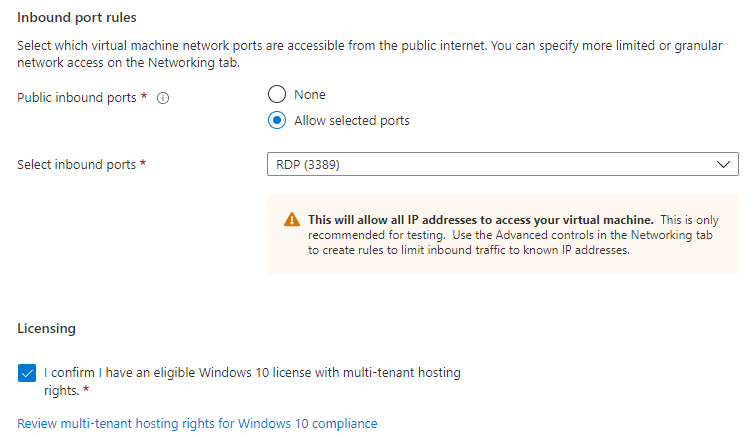

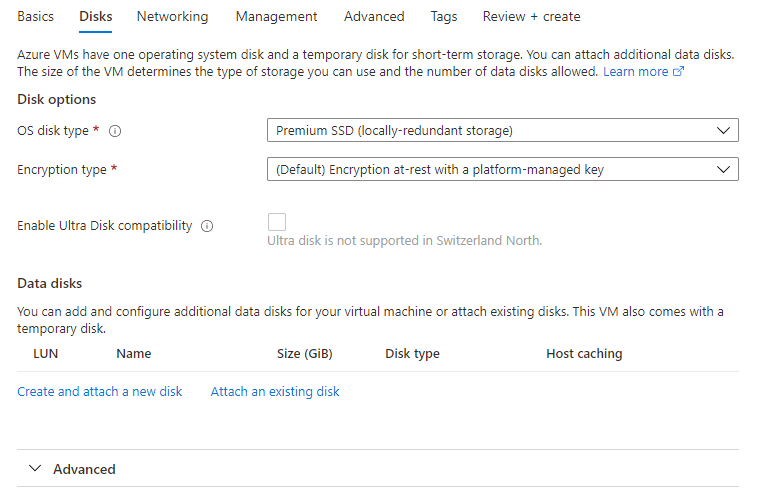

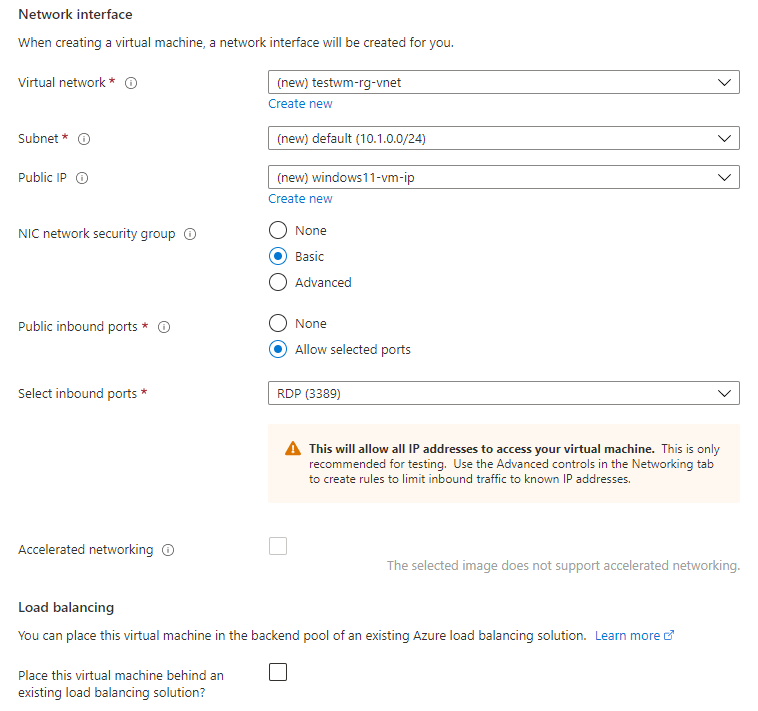

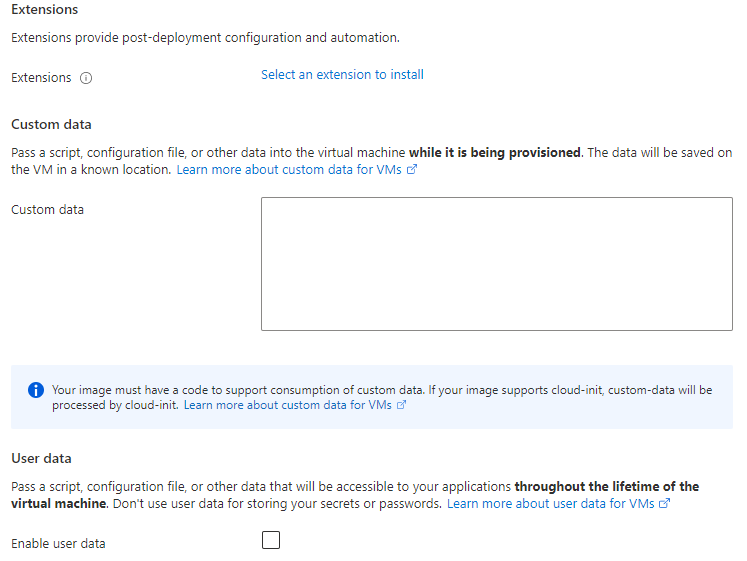

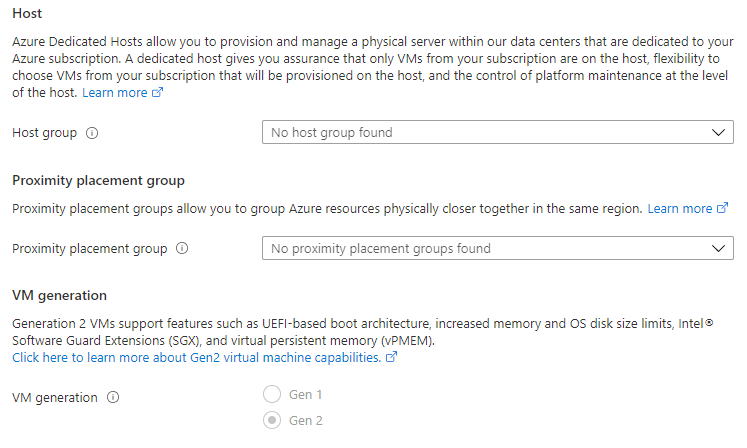

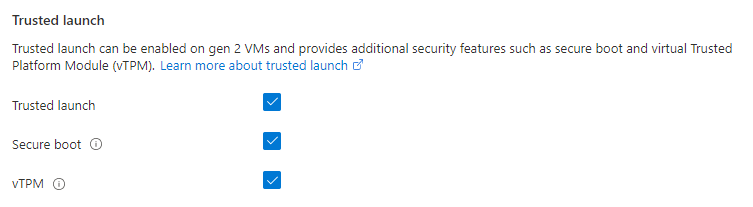

Ajoutez une ou plusieurs machines virtuelles pour les tests :

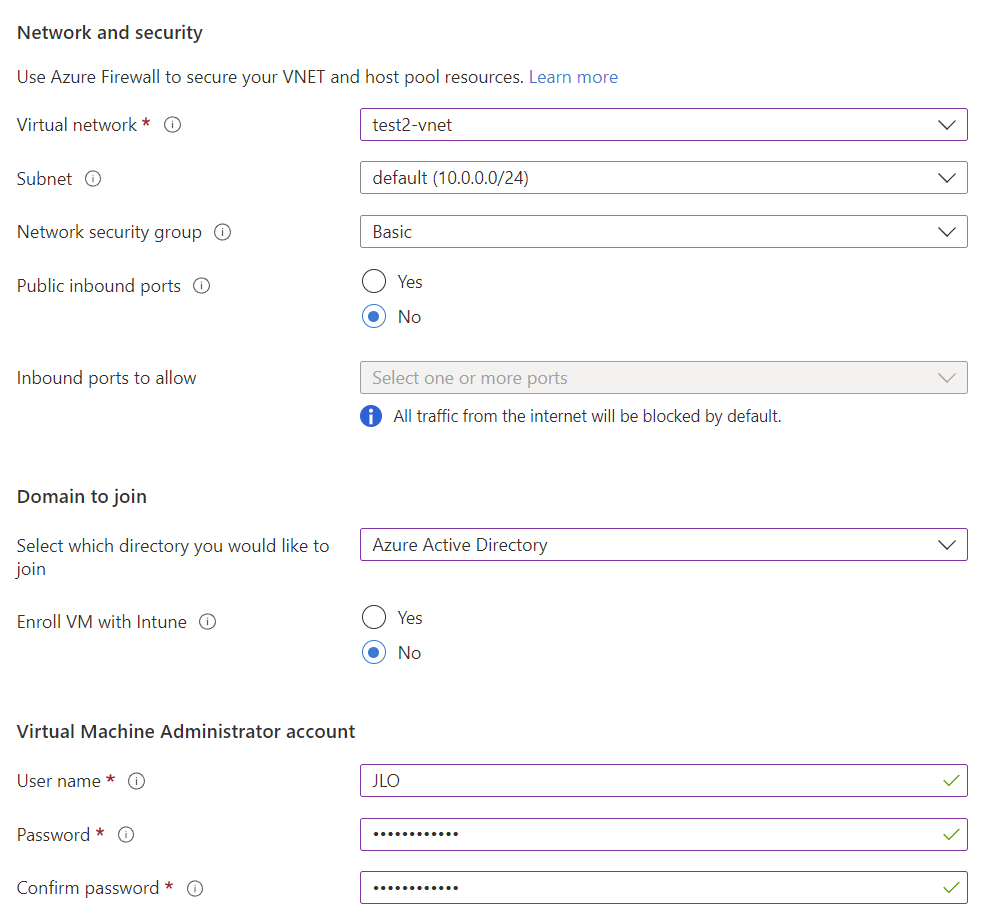

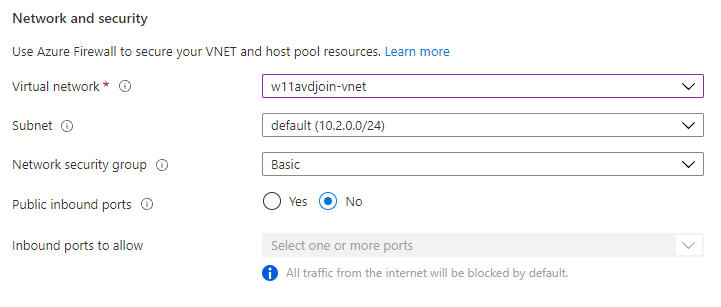

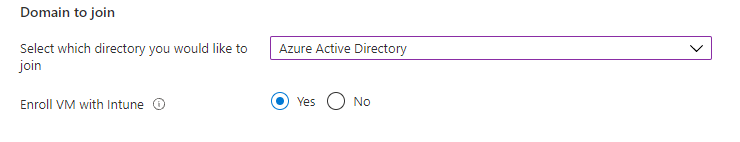

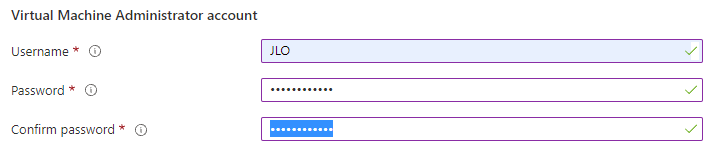

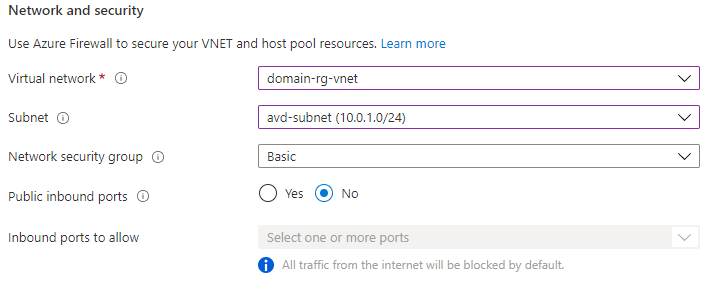

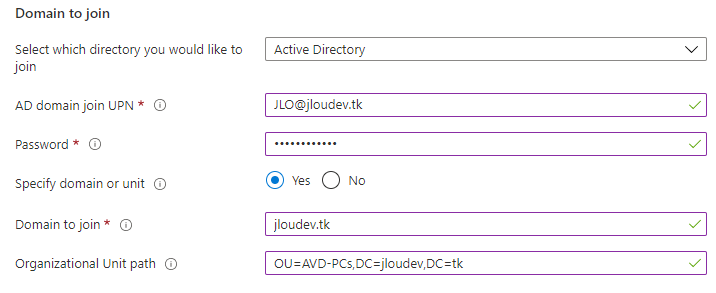

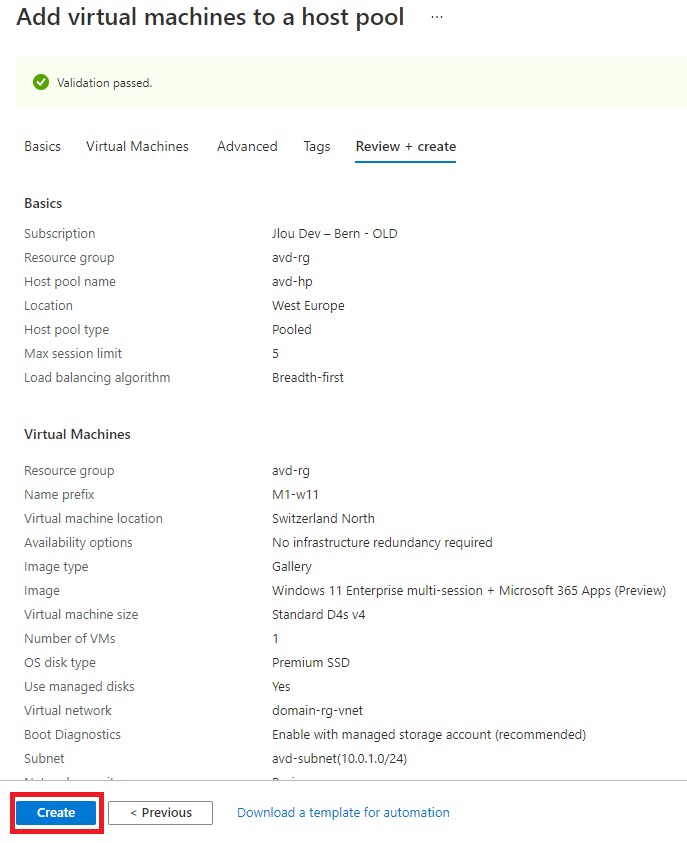

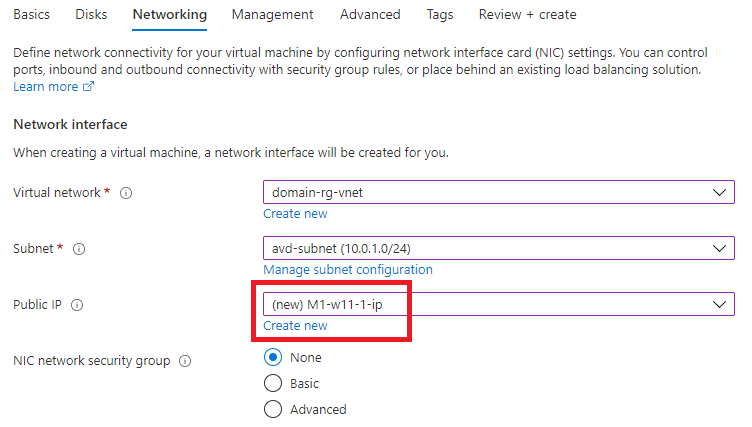

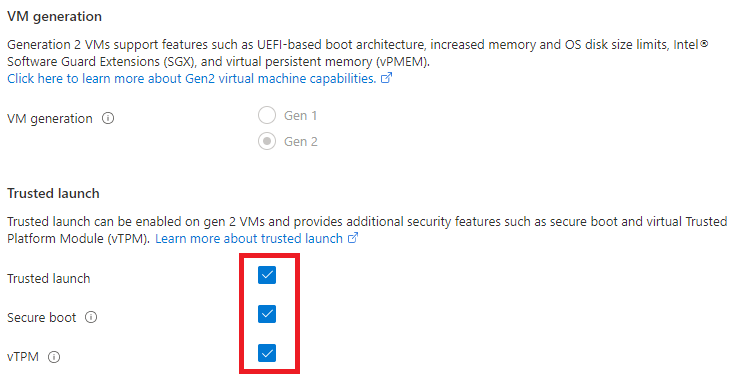

Renseignez les informations de réseau et un identifiant / mot de passe pour l’administrateur local :

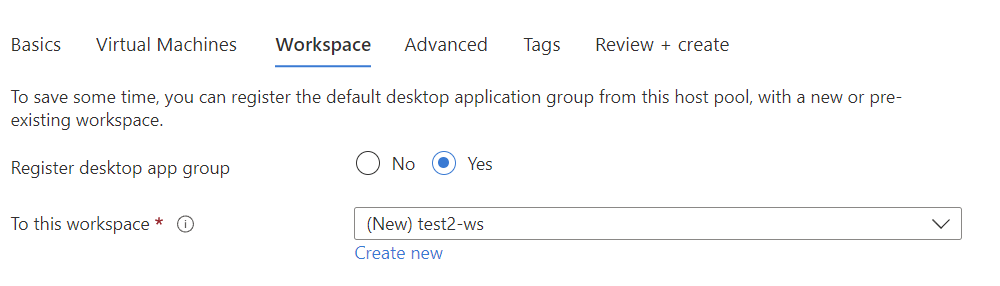

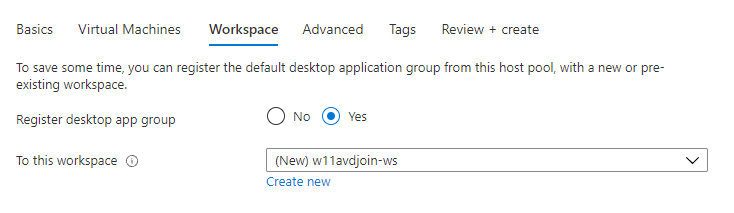

Créez votre espace de travail AVD :

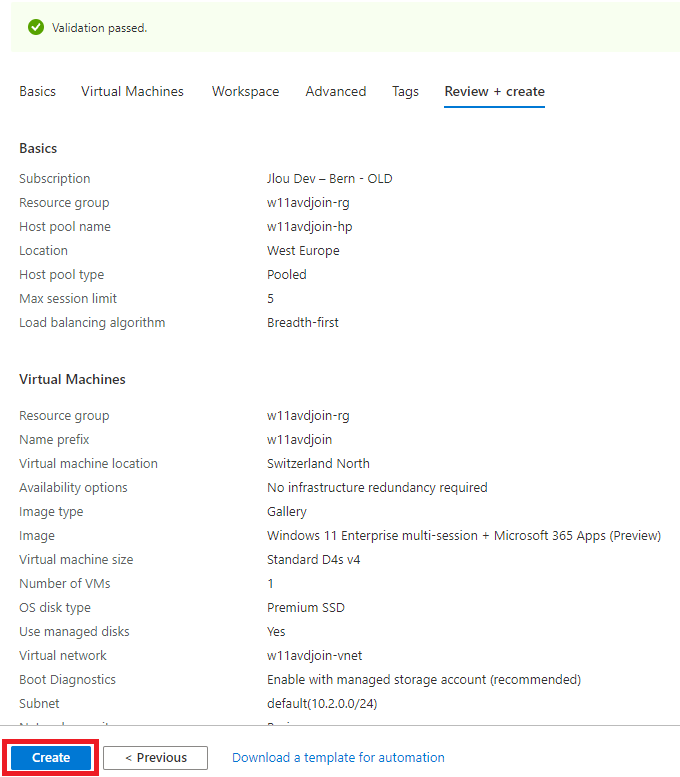

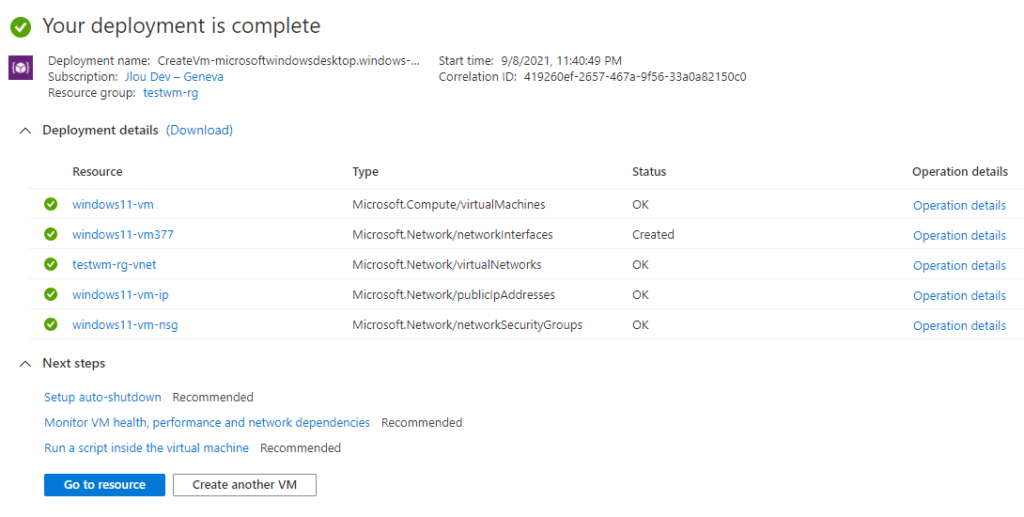

Une fois validation terminée, lancez la création des ressources Azure Virtual Desktop :

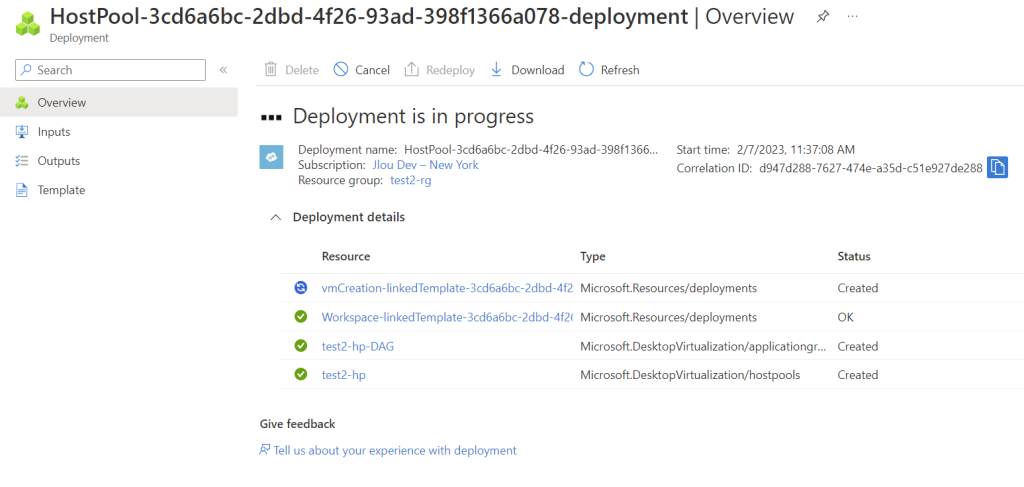

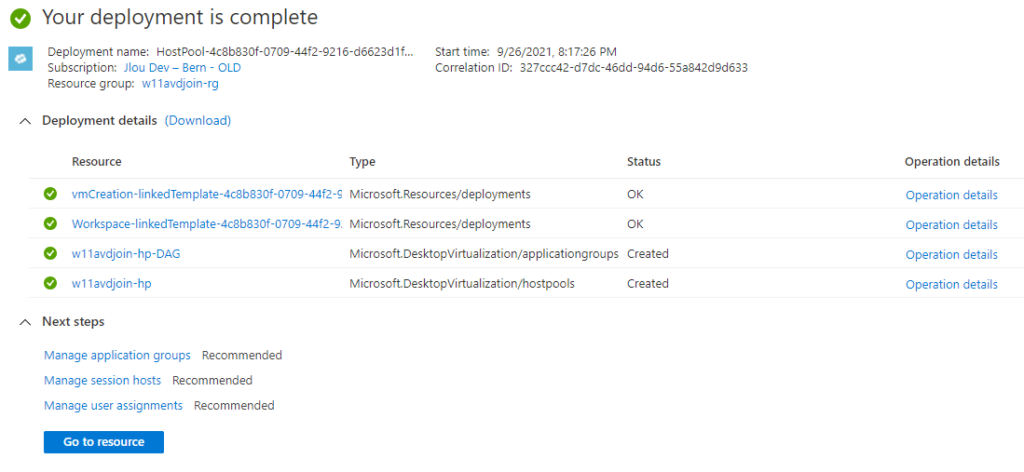

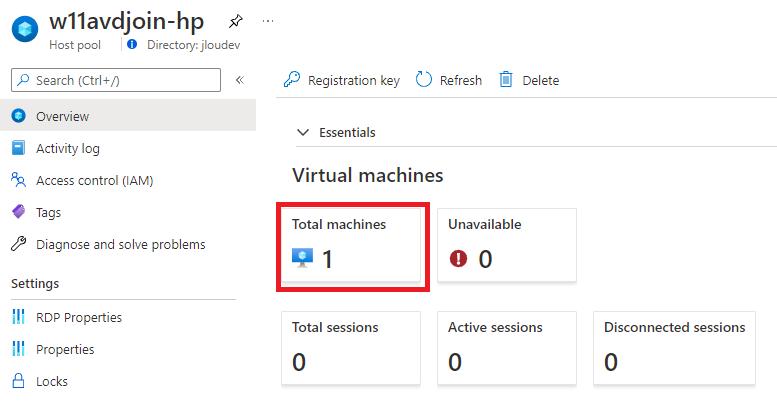

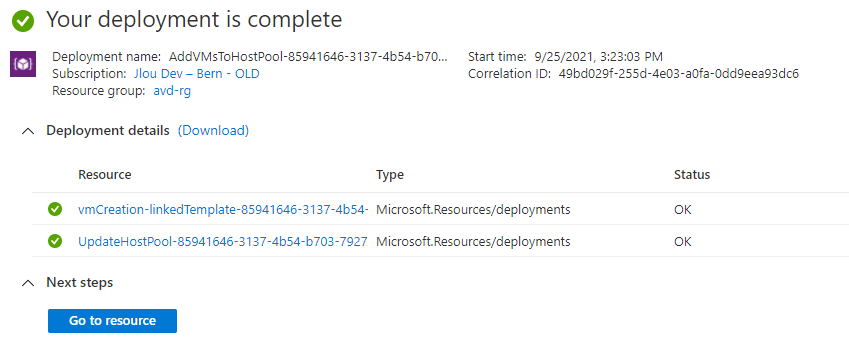

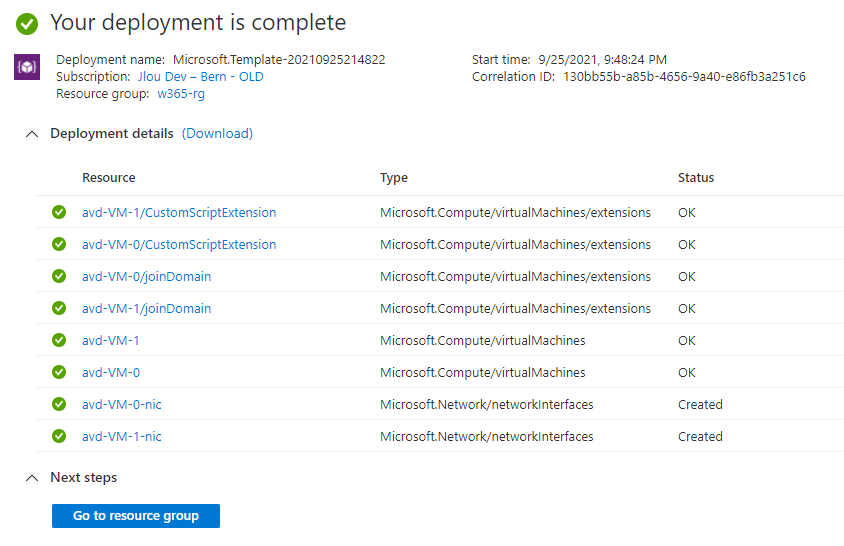

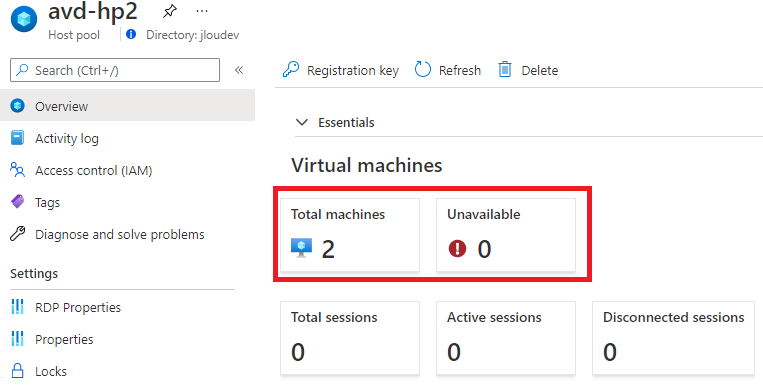

Attendez que le déploiement de votre AVD se termine :

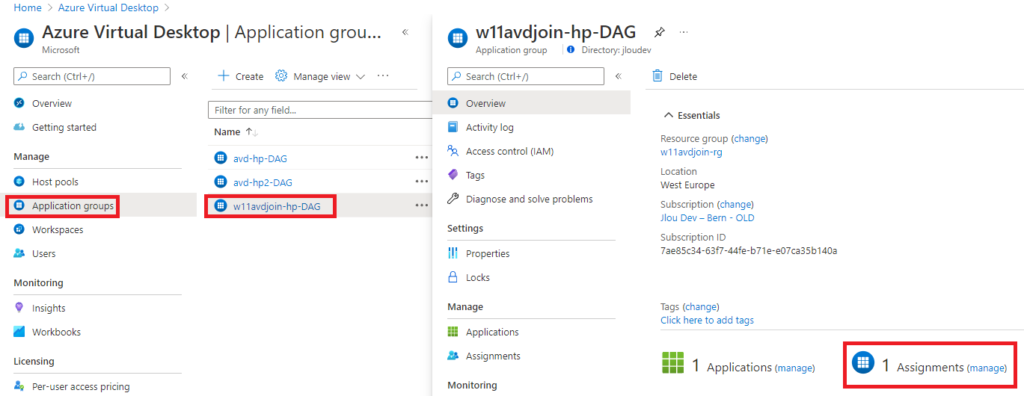

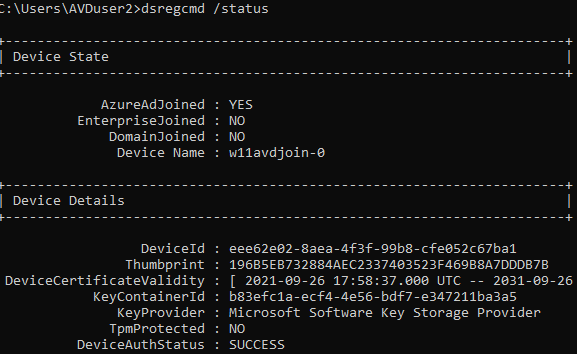

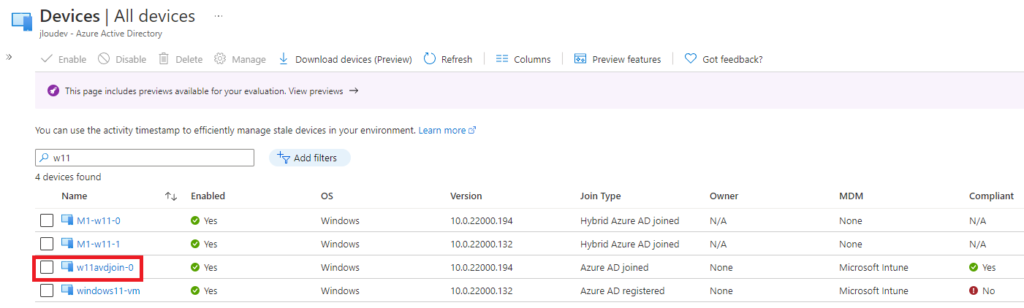

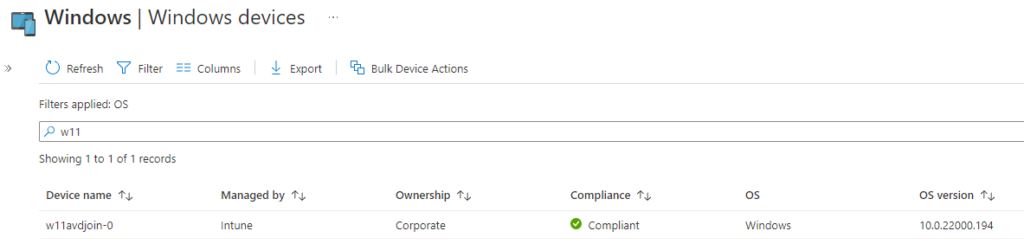

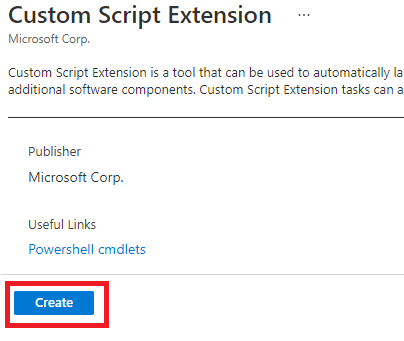

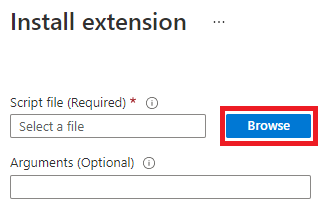

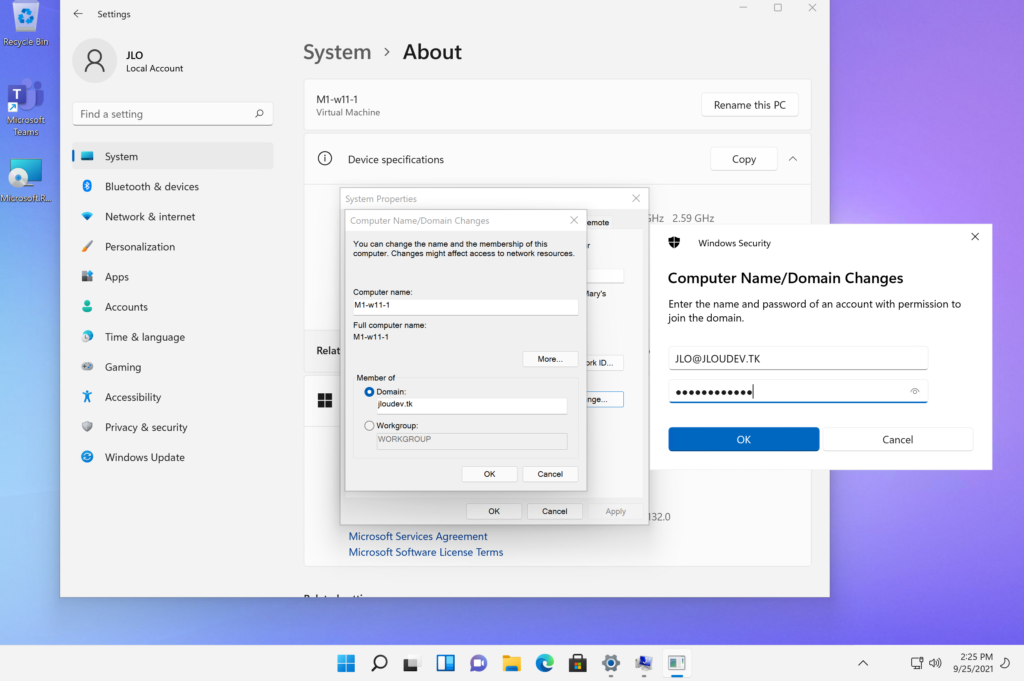

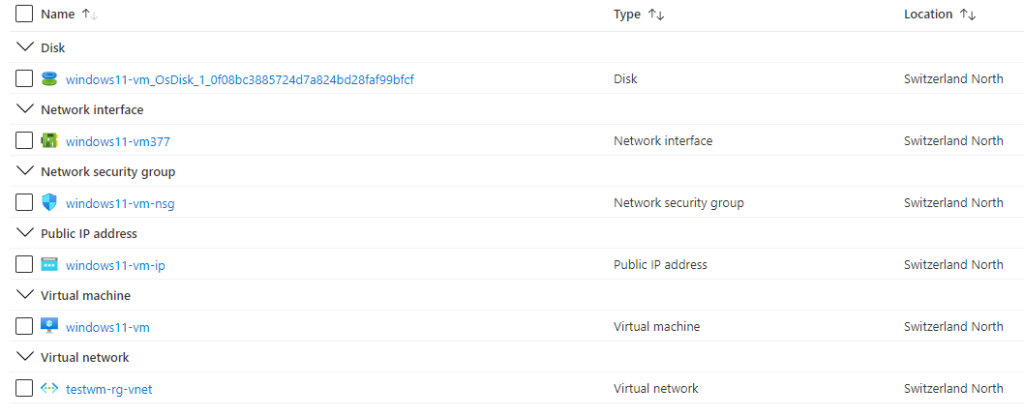

Etape III – Finalisation de la configuration initiale :

Quelques opérations sont nécessaires pour finaliser l’installation de l’environnement AVD.

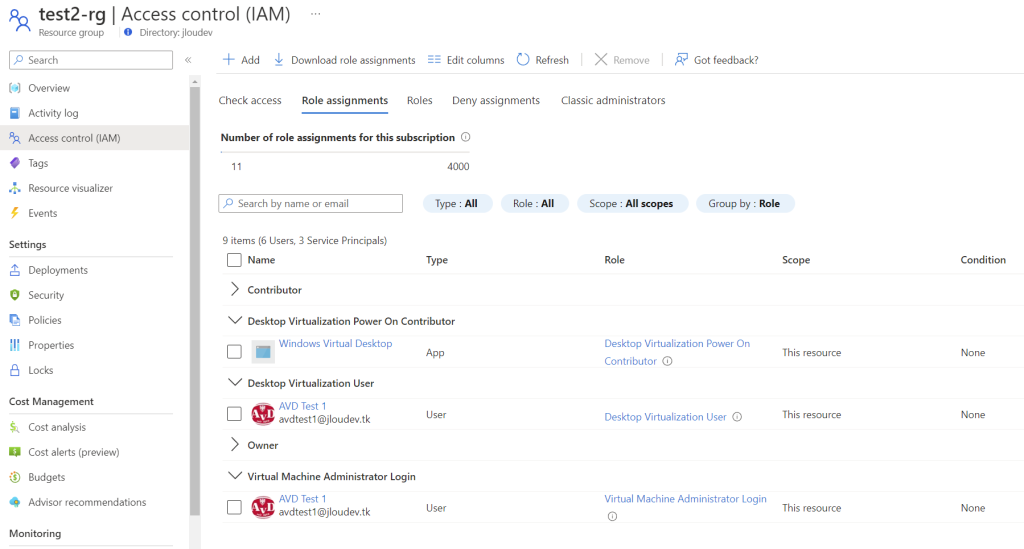

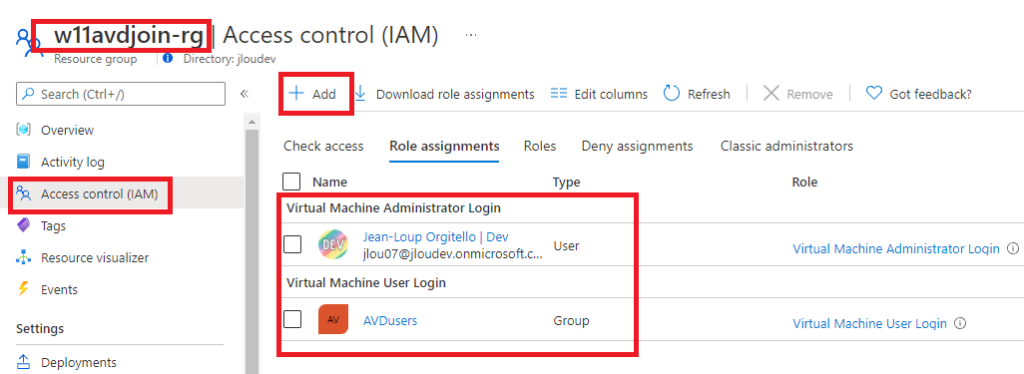

Ajoutez les 3 rôles Azure RBAC suivants sur votre groupe de ressources AVD :

- Contributeur à la mise en route de la virtualisation des postes de travail : permet à l’application AVD de démarrer une machine virtuelle éteinte.

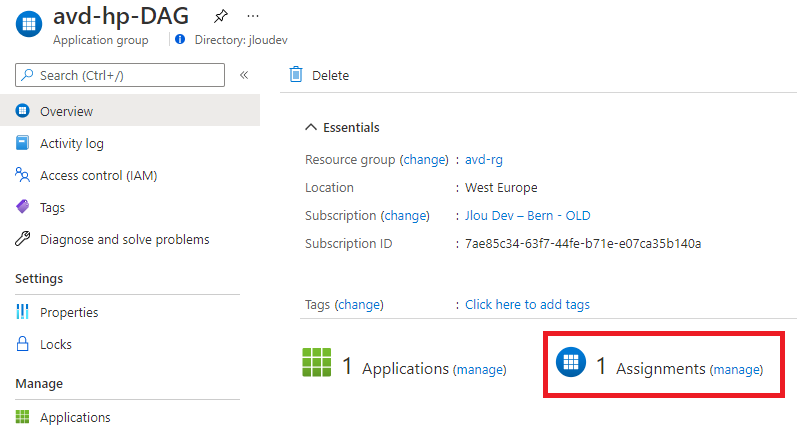

- Utilisateur de la virtualisation du poste de travail : assigne l’utilisateur au groupe d’applications AVD.

- Connexion de l’administrateur de la machine virtuelle : autorise l’utilisateur à se connecter à distance sur sa machine virtuelle avec les droits d’administrateur local.

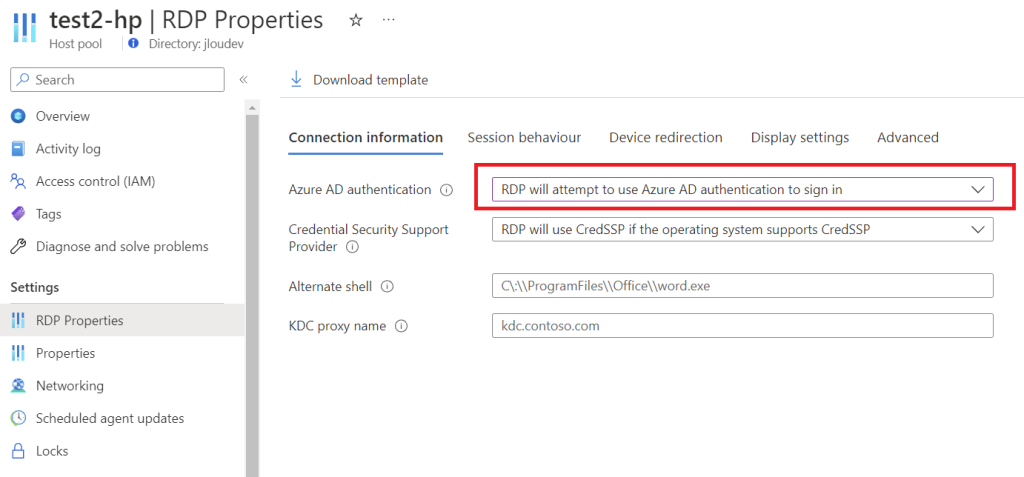

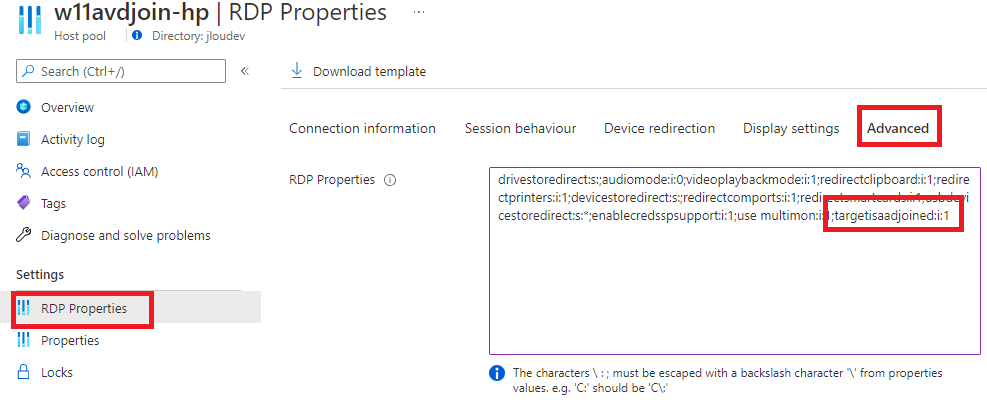

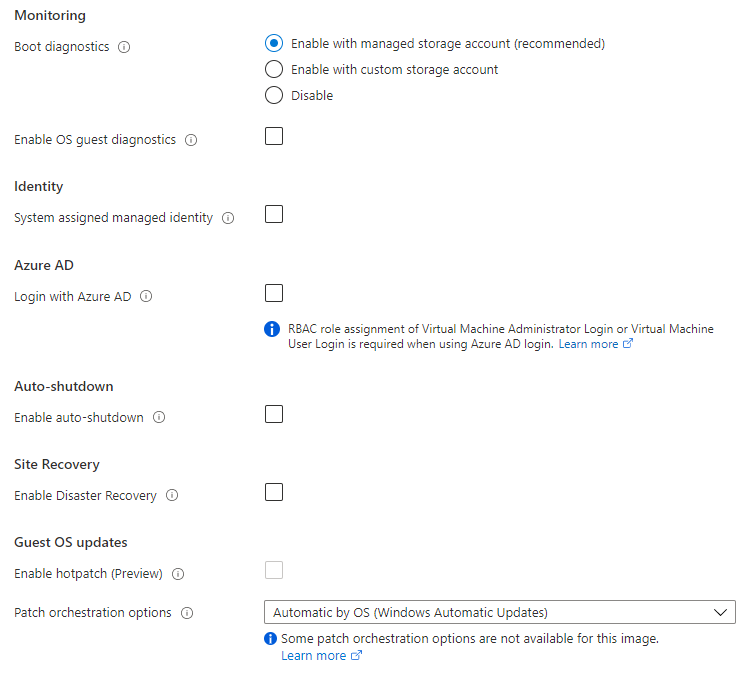

Activez cette option pour mettre en route la fonction d’authentification SSO entre Azure AD la machine virtuelle AVD (expliquée juste ici) :

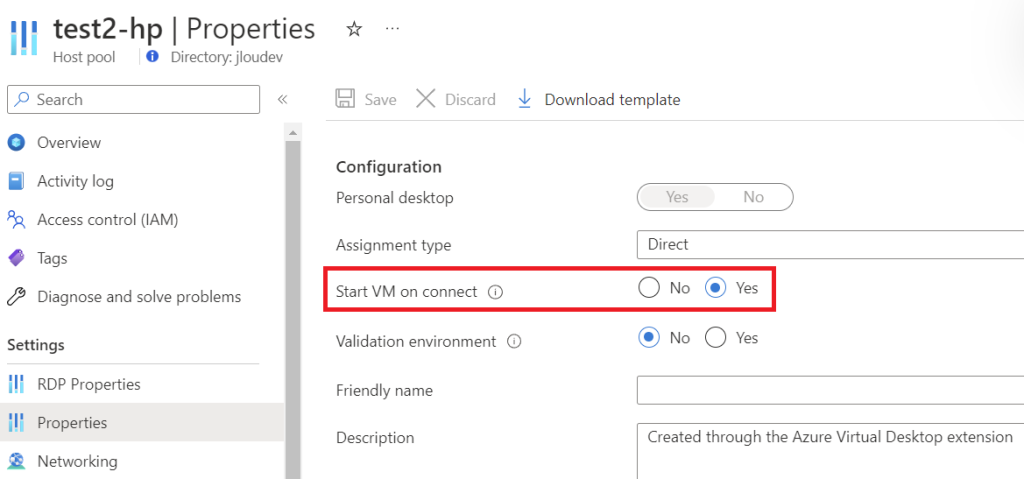

Activez la fonction de démarrage à la demande (expliquée juste ici et documentée officiellement là) :

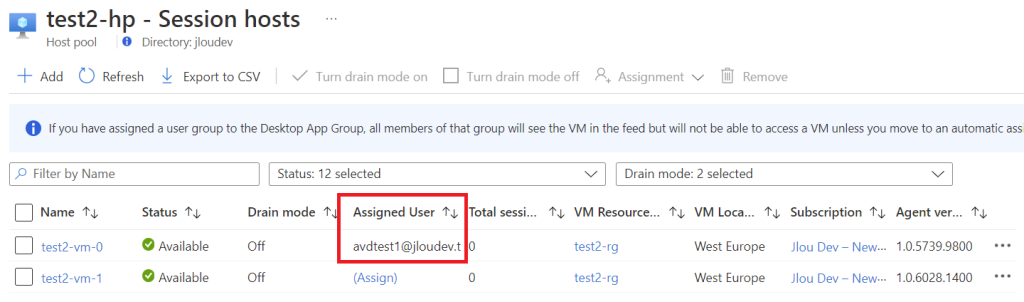

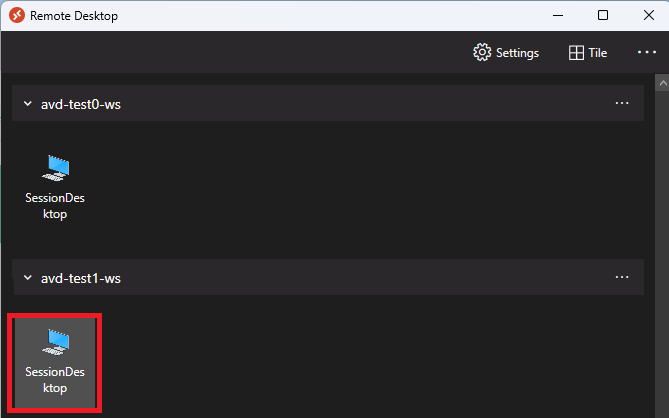

Assignez votre utilisateur AVD de test à une des machines virtuelles :

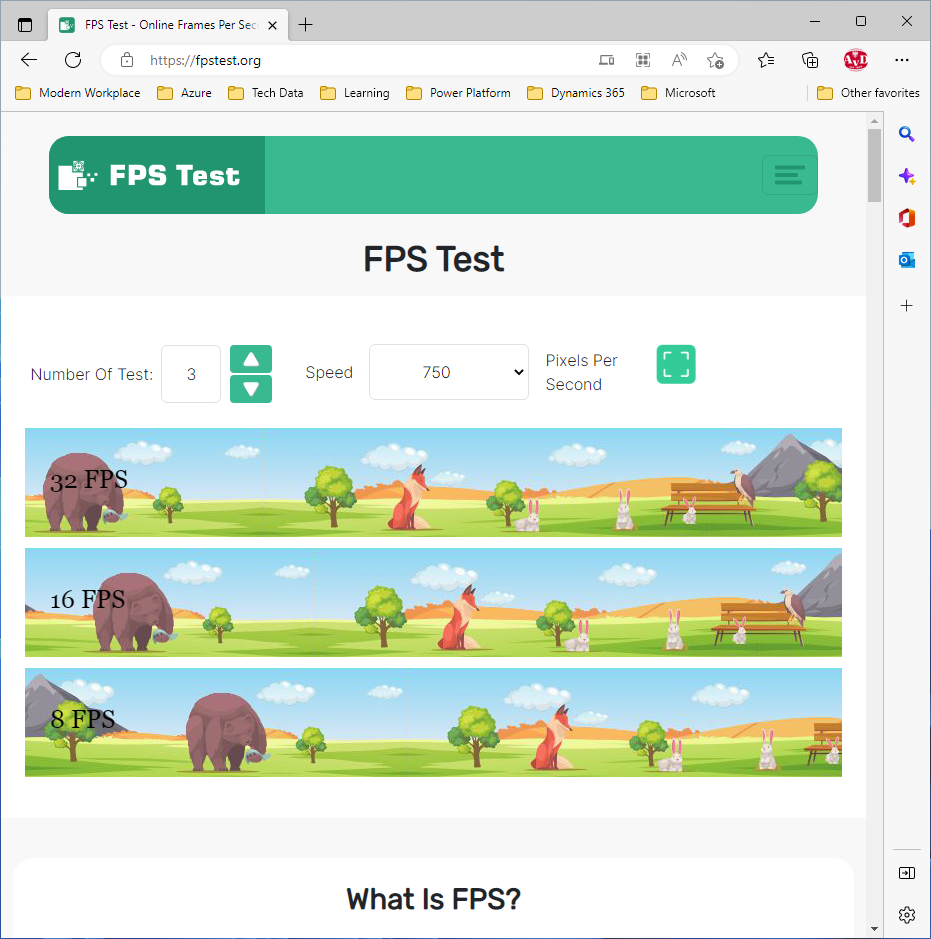

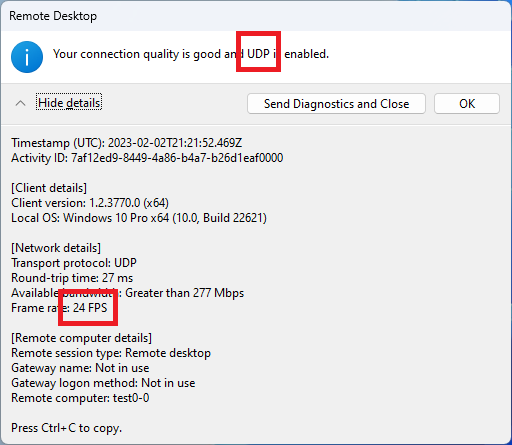

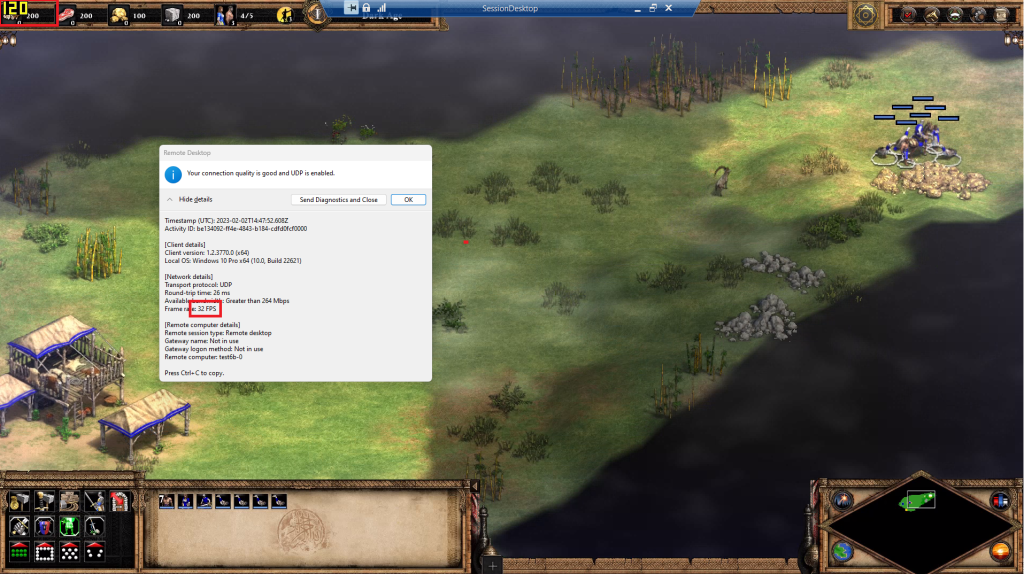

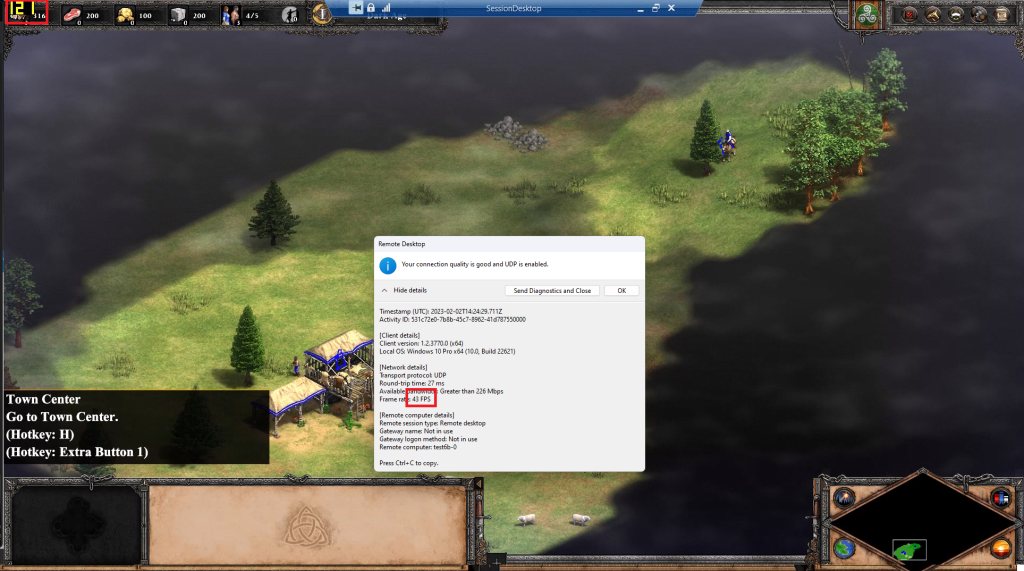

Etape IV – Test de l’environnement AVD :

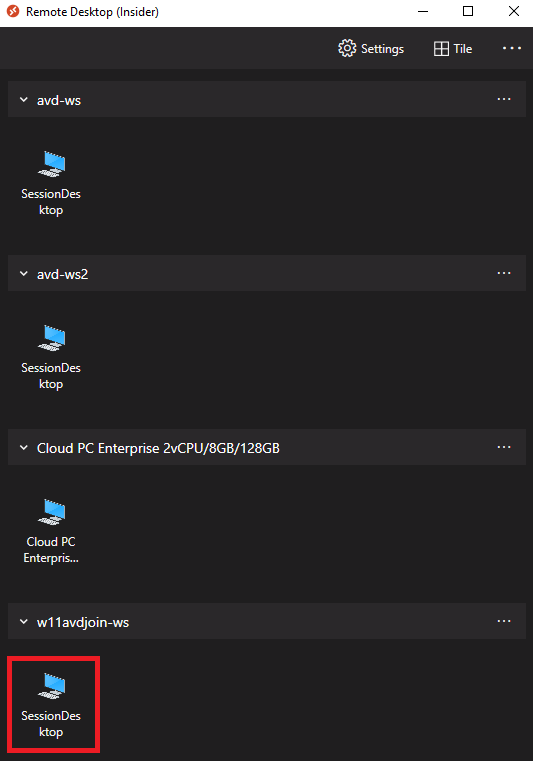

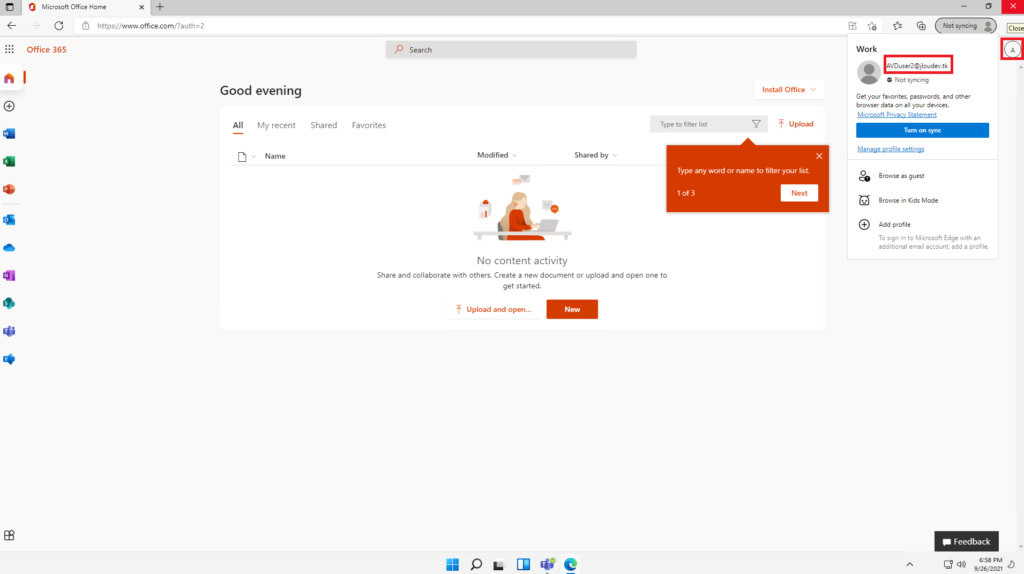

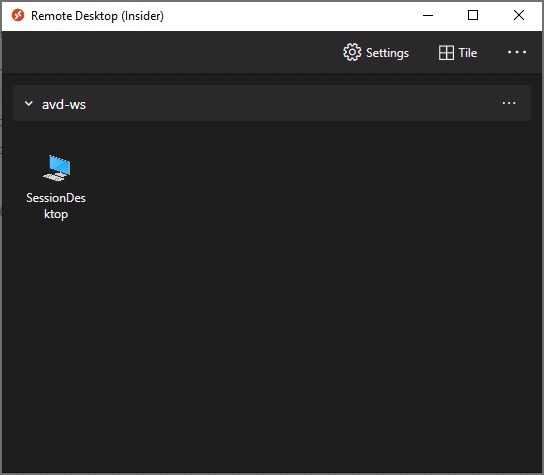

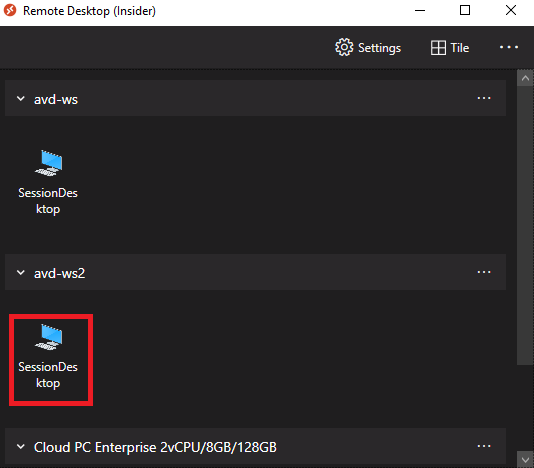

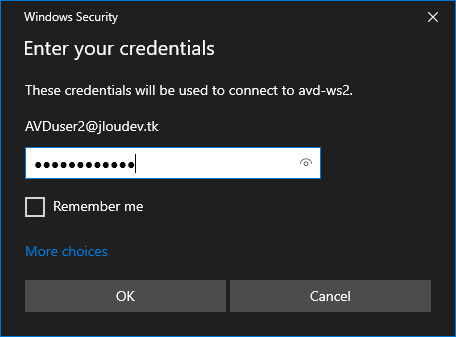

Avant de déployer la solution de configuration d’arrêt dynamique, testez le bon fonctionnement de l’accès à votre environnement AVD avec votre utilisateur de test.

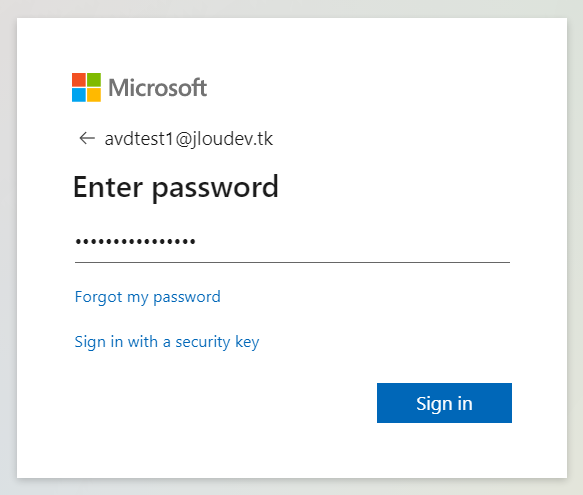

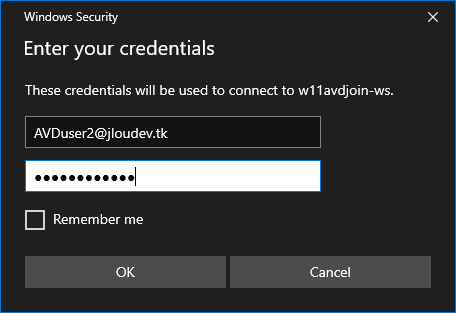

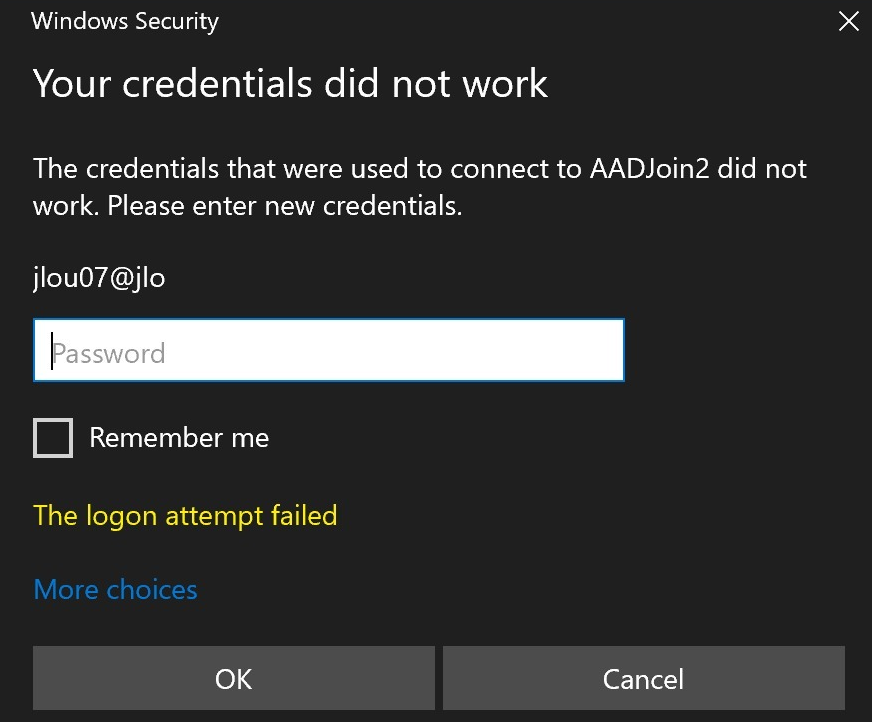

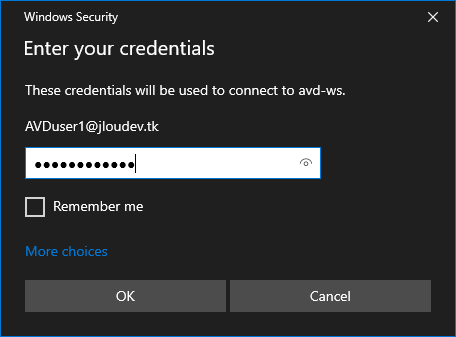

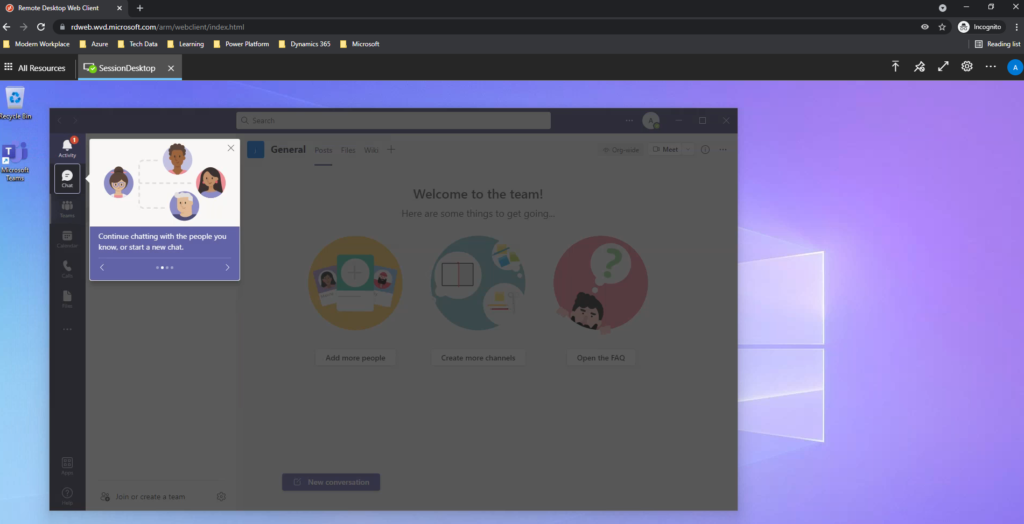

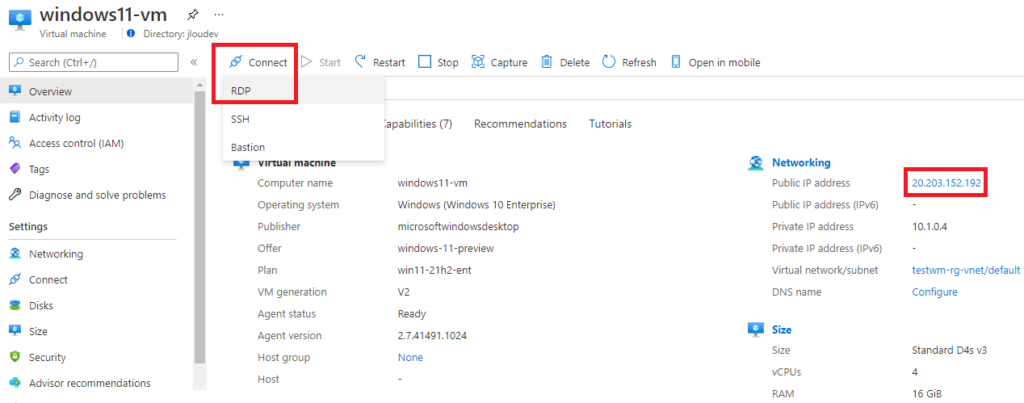

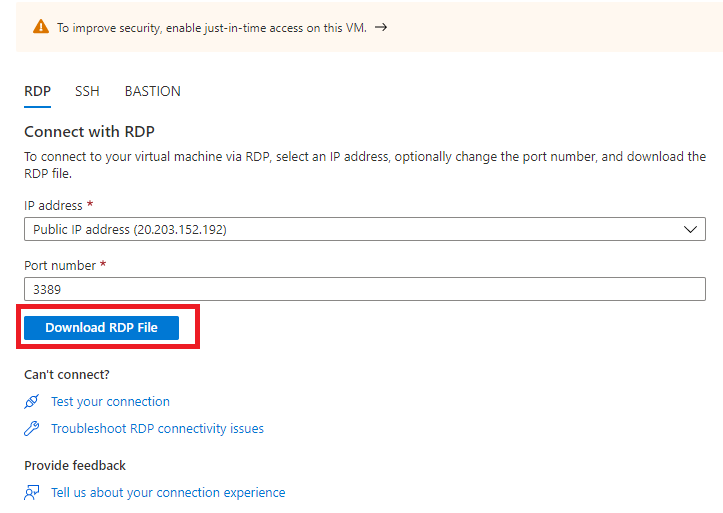

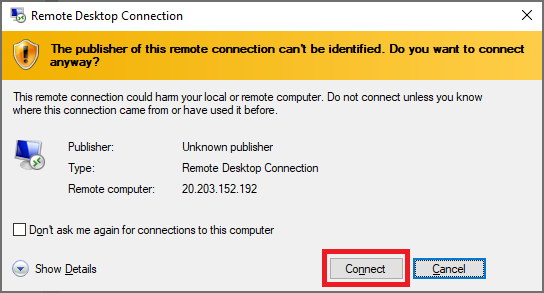

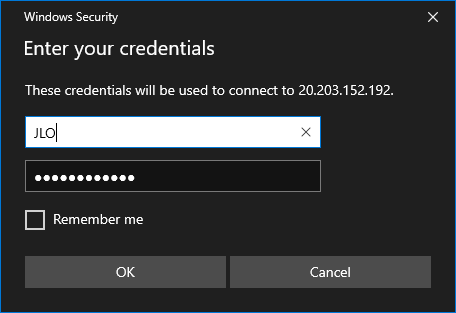

Depuis votre poste local, connectez-vous à l’URL suivante, puis renseignez vos identifiants :

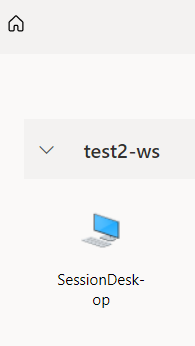

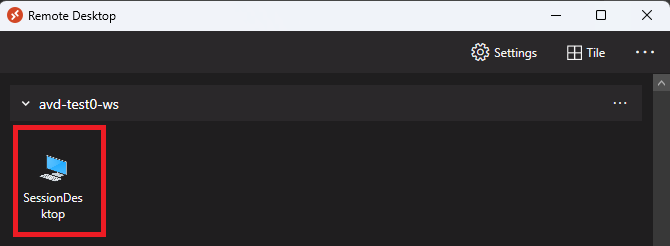

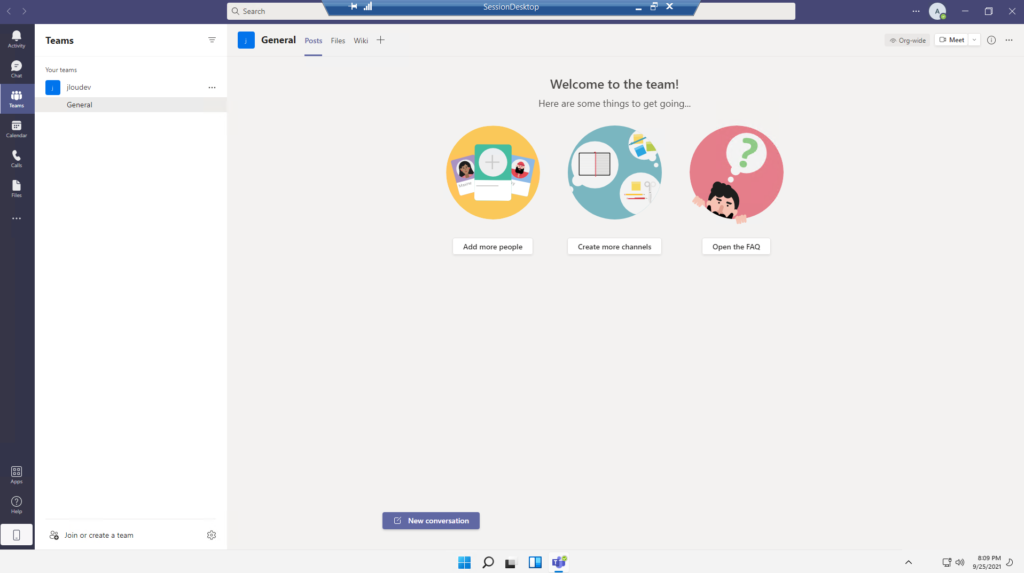

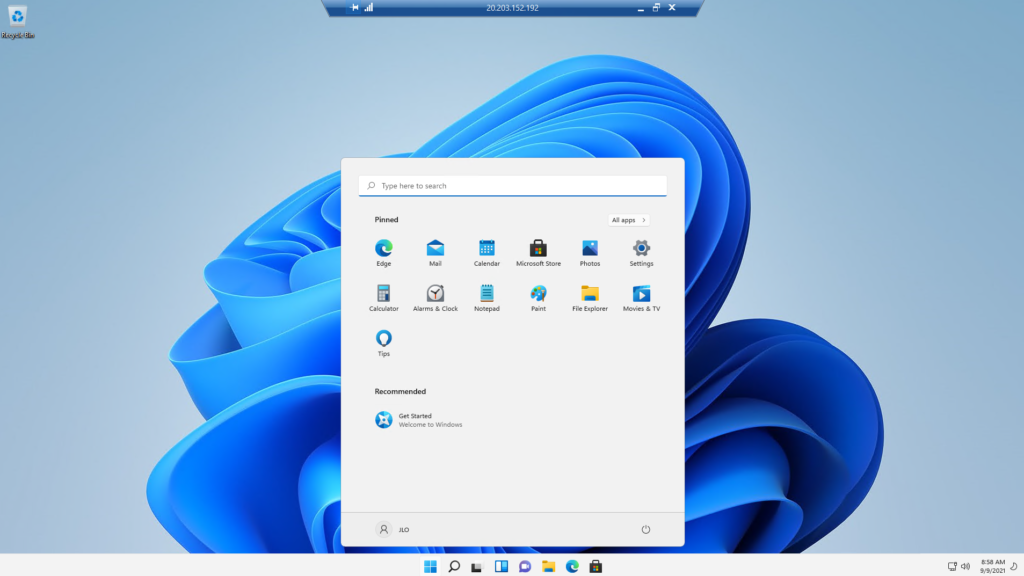

Ouvrez la session de bureau à distance AVD :

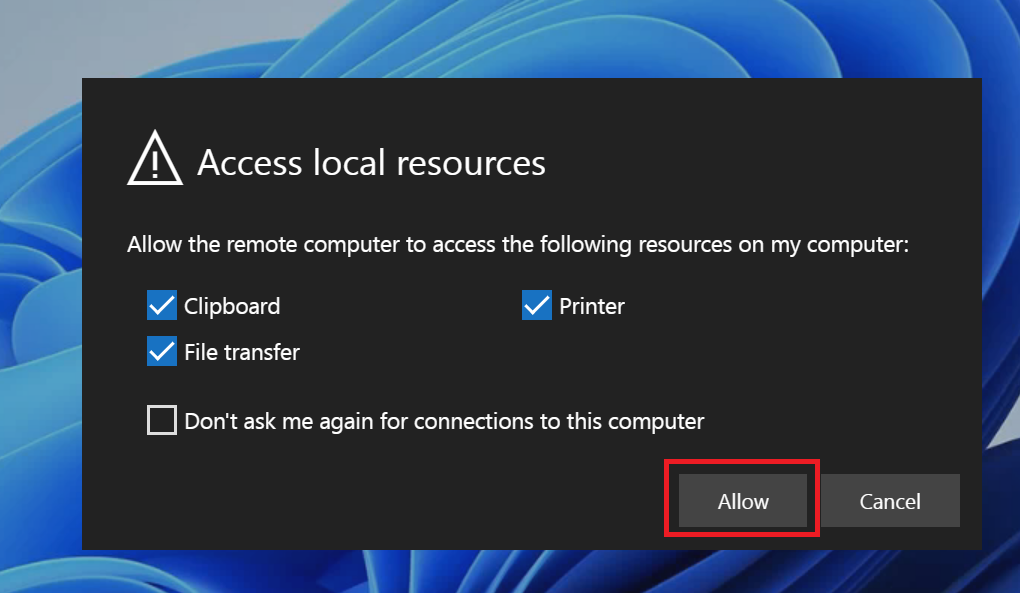

Acceptez la fin de la configuration SSO :

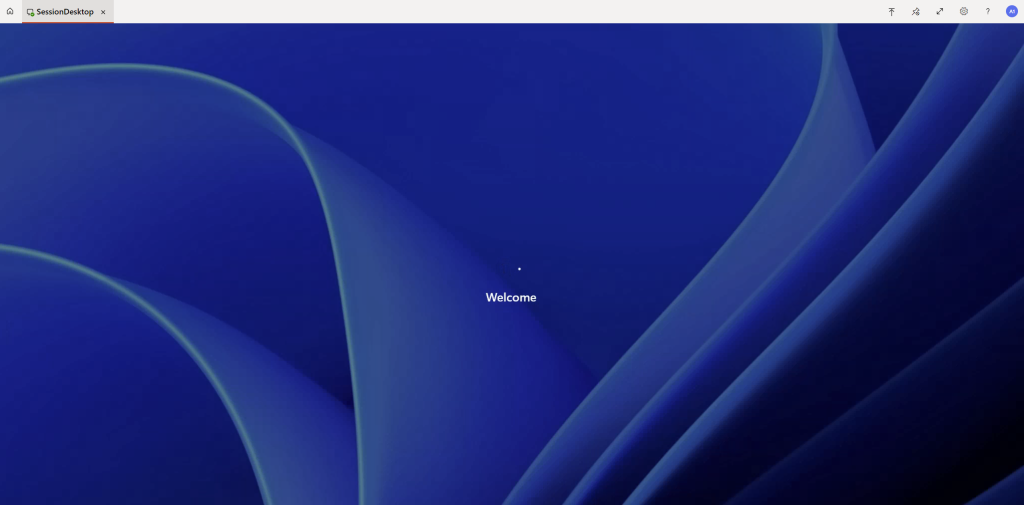

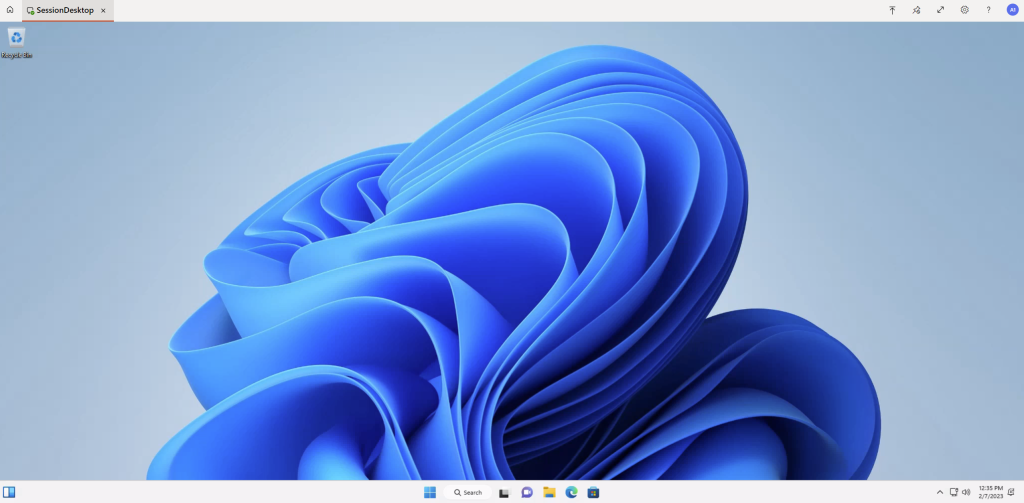

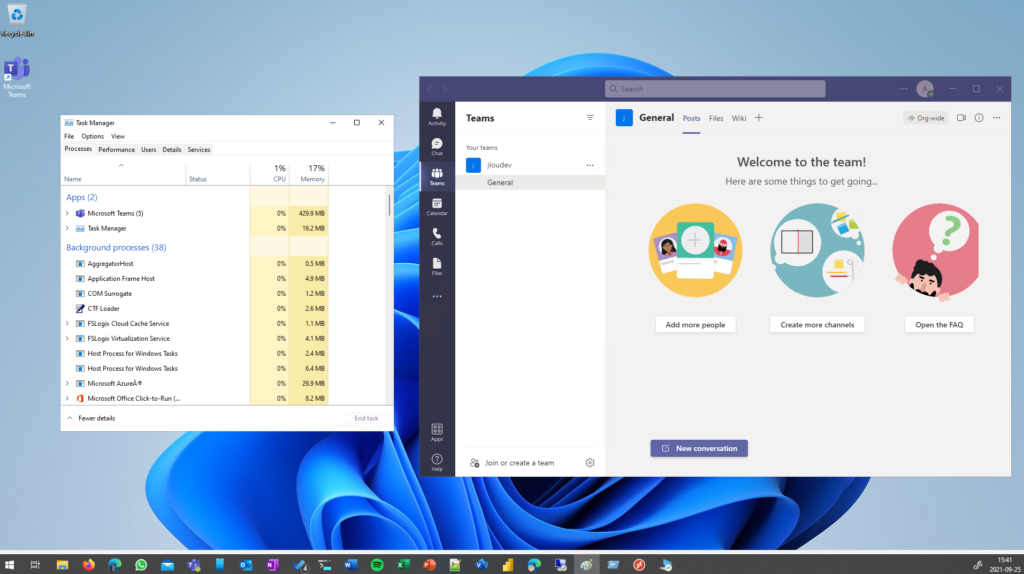

Attendez que la session Windows s’ouvre :

Une fois connecté, fermez la session utilisateur :

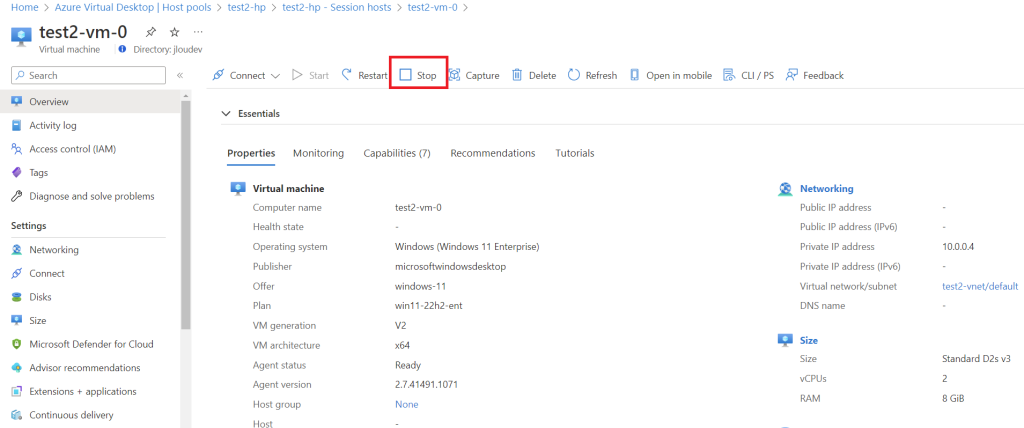

Depuis votre portail Azure, éteignez la machine virtuelle AVD :

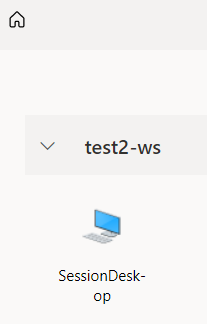

Relancez la même connexion AVD depuis la page web de votre utilisateur de test :

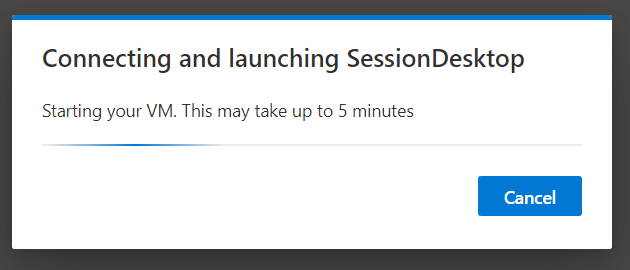

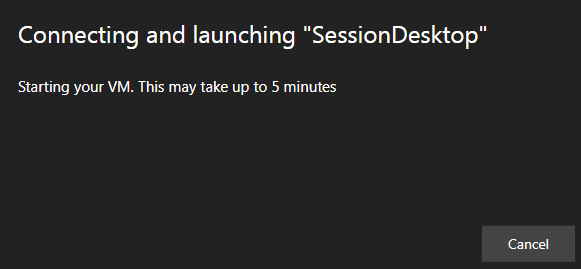

Constatez la présence du message du démarrage de la machine virtuelle, vous invitant à patienter :

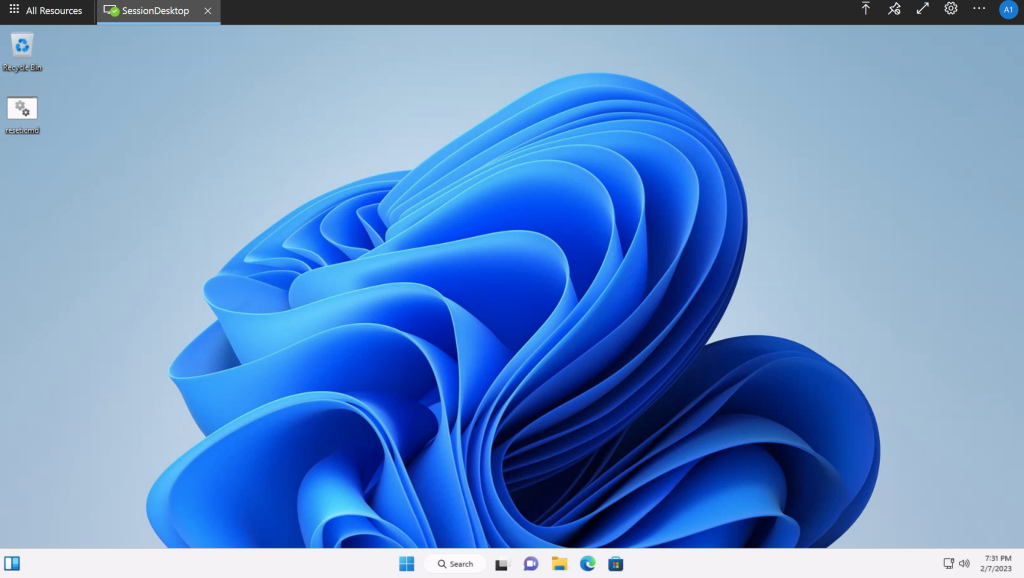

Attendez quelques minutes et constatez l’ouverture de la session Windows AVD :

Si tout fonctionne correctement pour vous, continuez la suite de cet article pour configurer l’arrêt dynamique AVD.

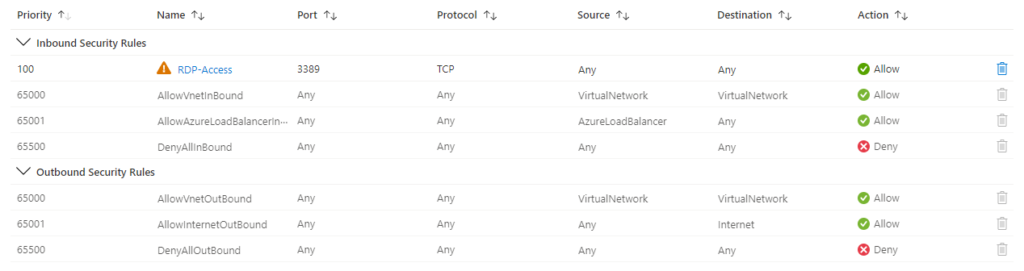

Etape V – Configuration des composants Azure

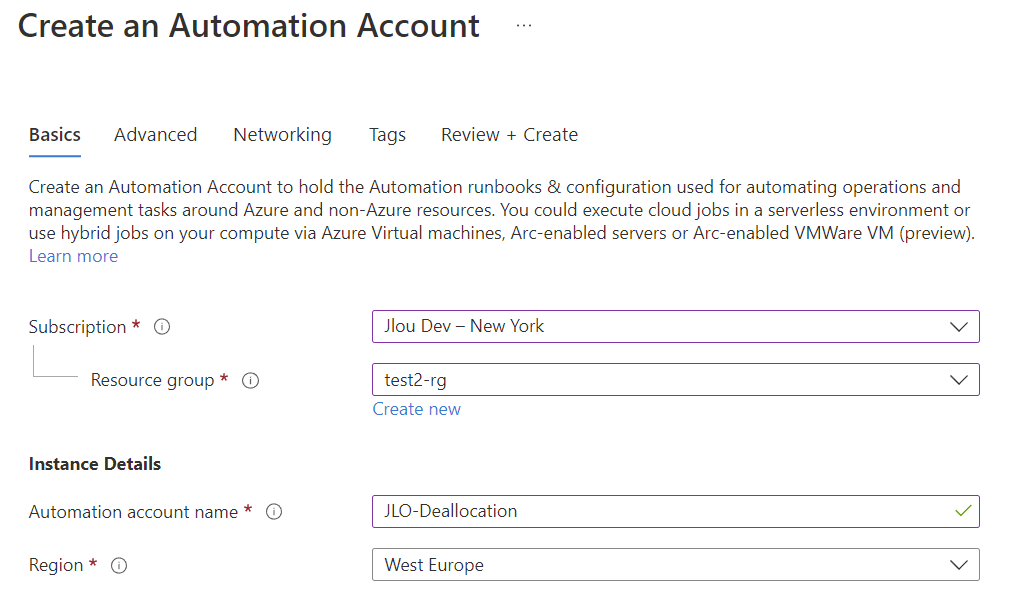

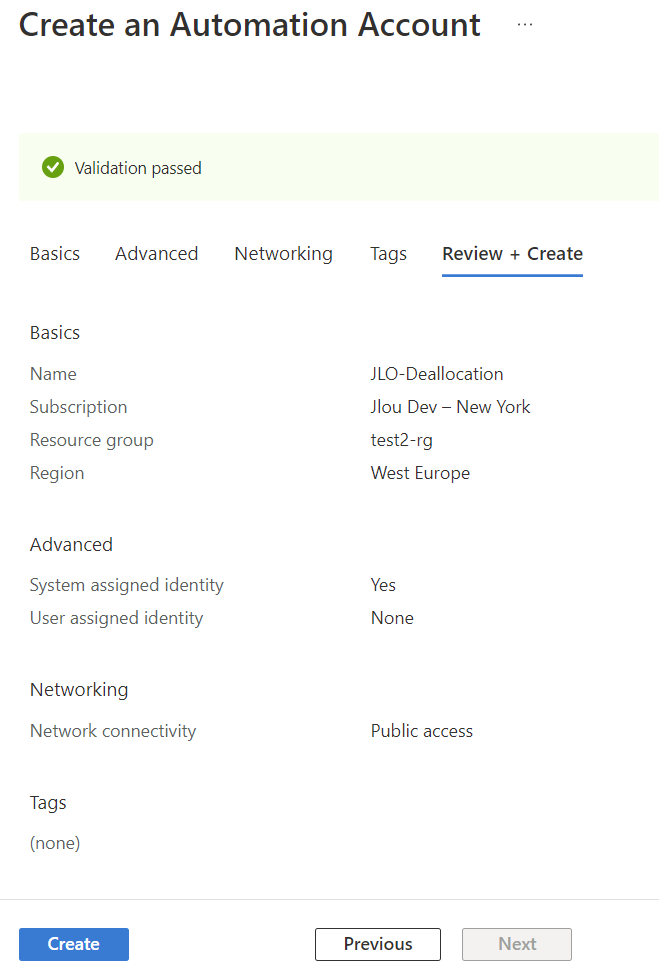

Pour cela, créez un compte Azure Automation :

Une fois la validation terminée, lancez sa création :

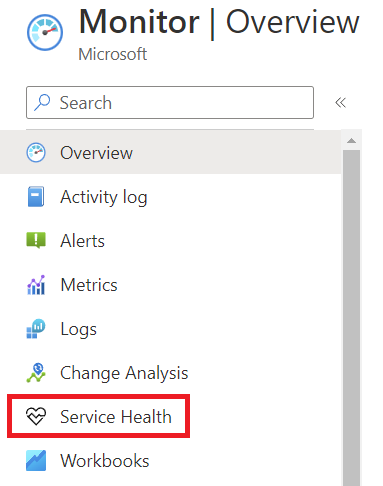

Une fois la ressource créée, allez dans le service appelé Azure Monitor :

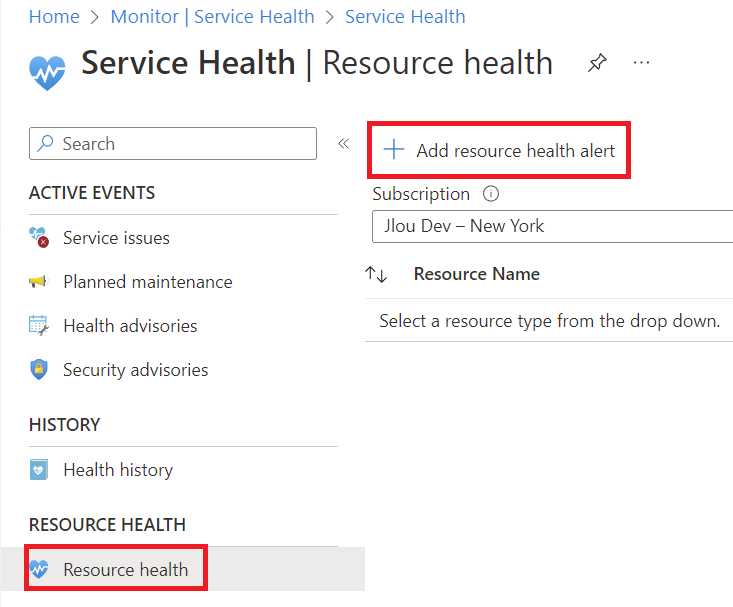

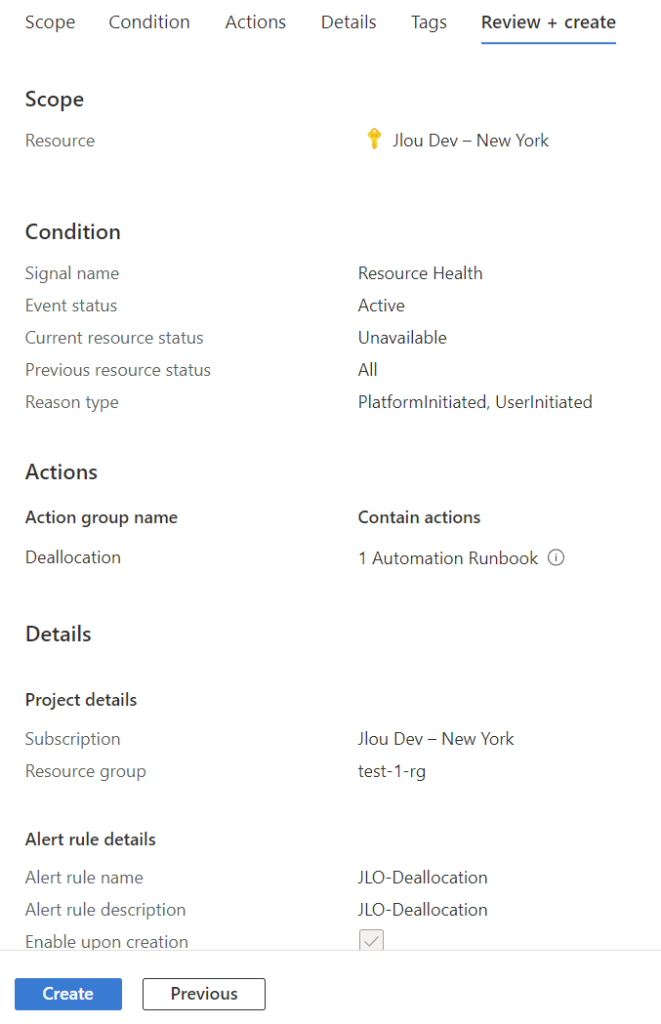

Ajoutez une Règle d’alerte d’état de santé comme ceci :

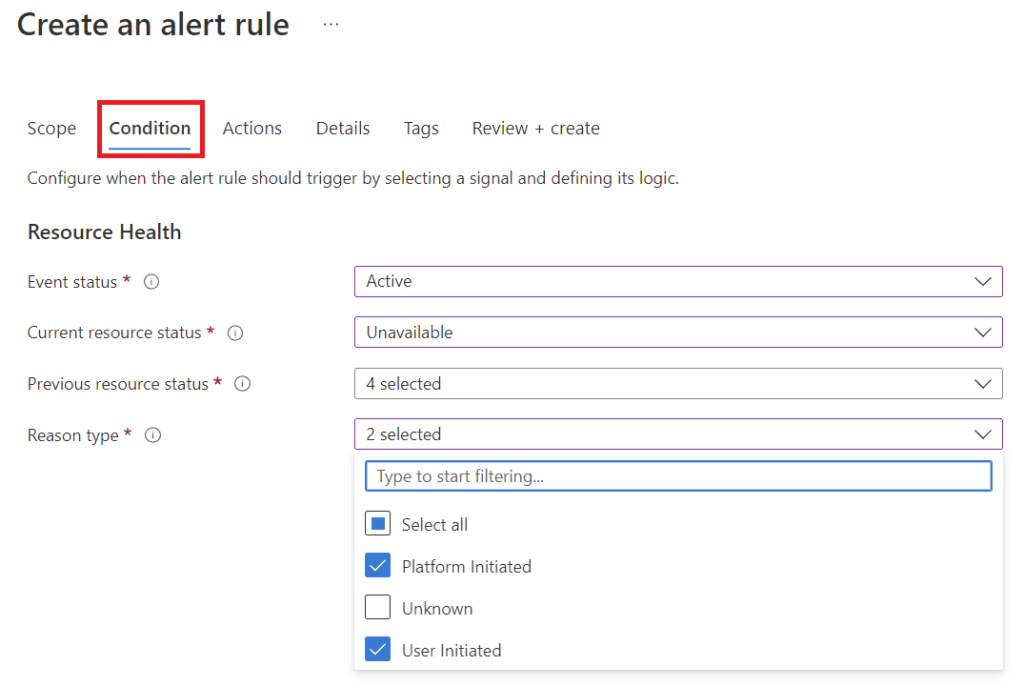

Cochez uniquement les 4 conditions suivantes de cette façon :

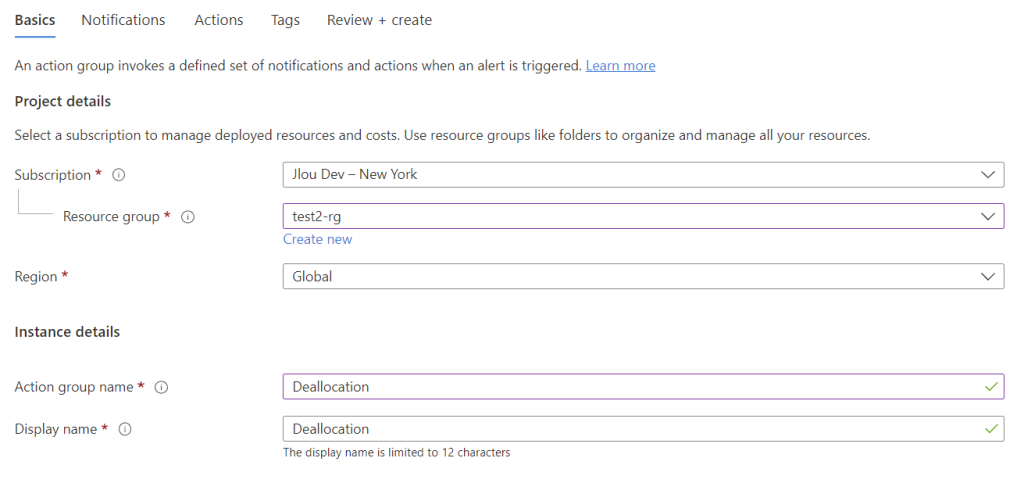

Créez un nouveau Groupe d’action :

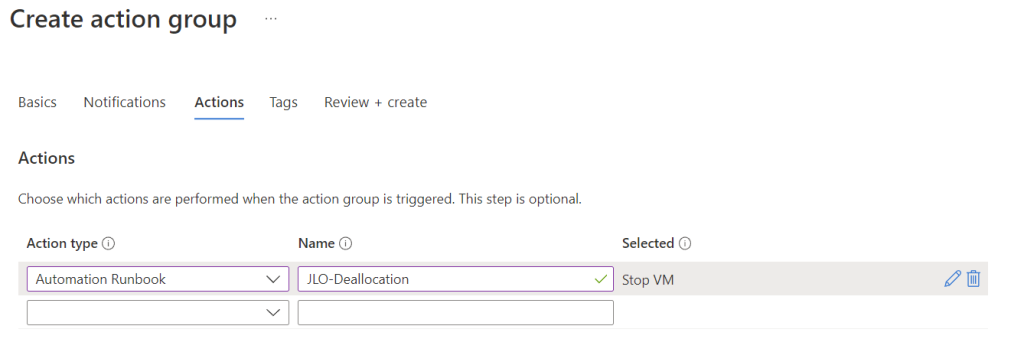

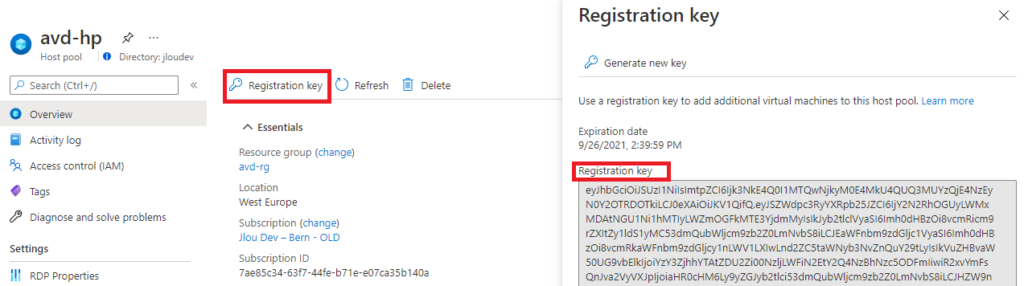

Rattachez le Groupe d’action à votre compte Azure Automation précédemment créé :

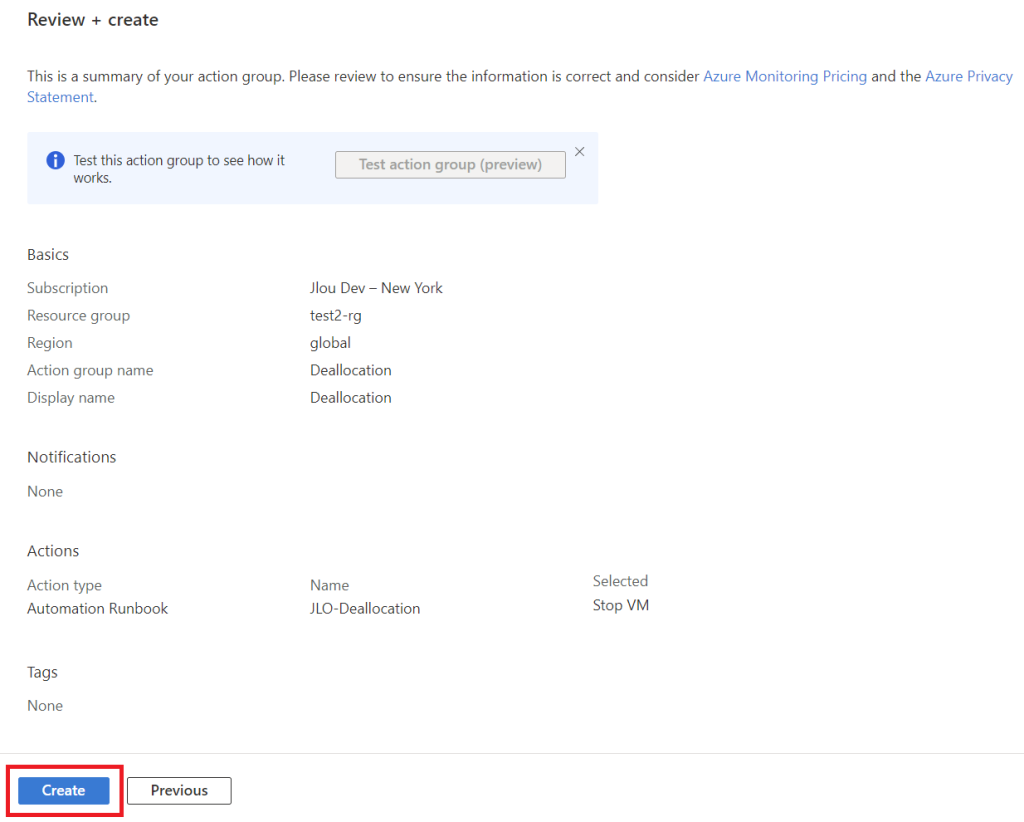

Lancez la création de votre Groupe d’action :

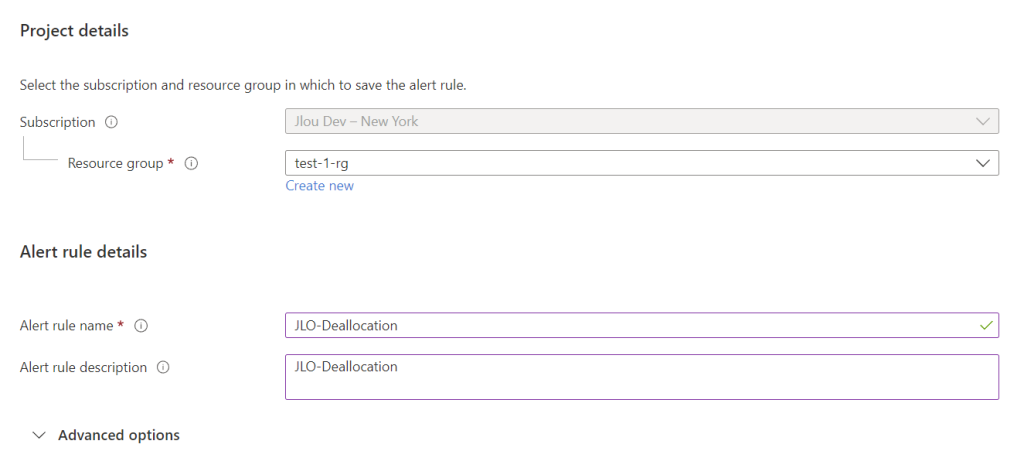

Nommez votre Règle d’alerte :

Lancez la création de votre Règle d’alerte :

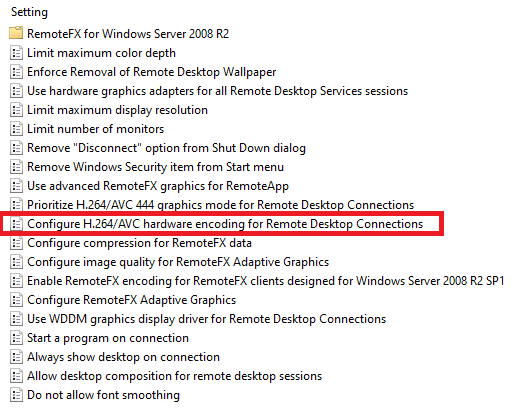

L’étape suivante concerne maintenant la configuration Windows des machines virtuelles AVD. Il est possible de l’établir cela par :

- des Polices locales sur chaque VM AVD

- des GPOs créées sur un Active Directory

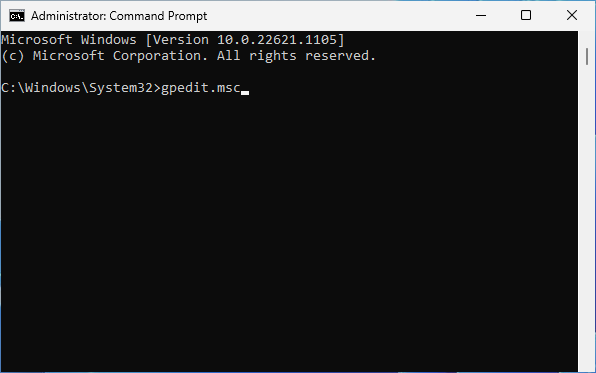

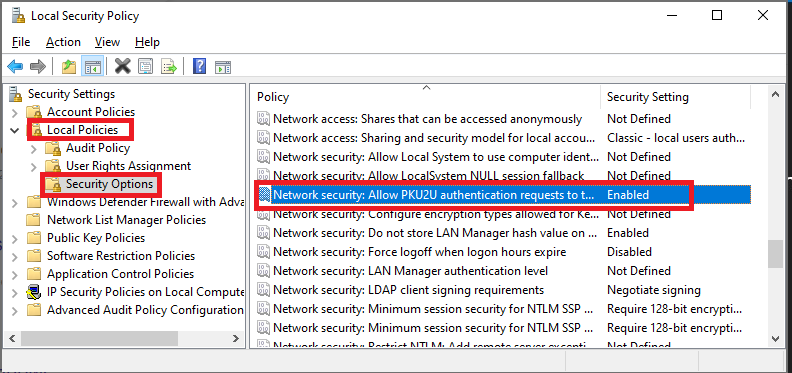

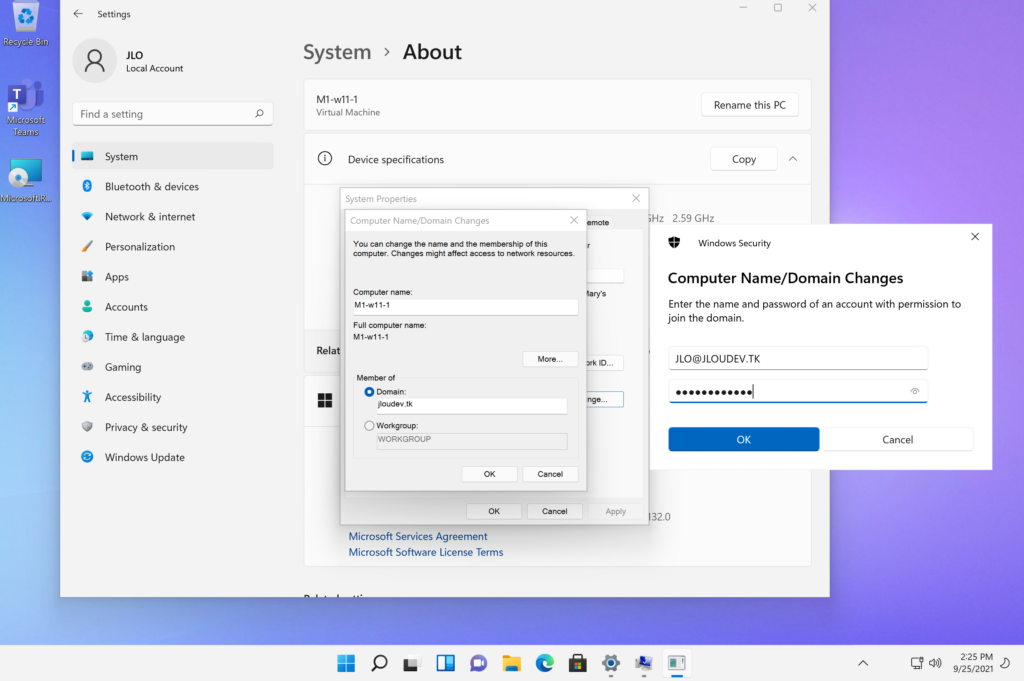

N’ayant pas d’Active Directory dans mon environnement de test, nous allons créer des polices locales sur la machine AVD de test. C’est aussi votre cas si les machines virtuelles AVD sont jointes à Azure AD.

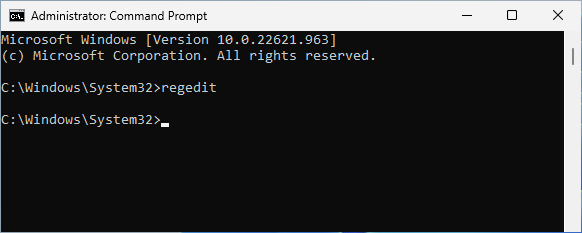

Etape VI – Configuration des composants Windows

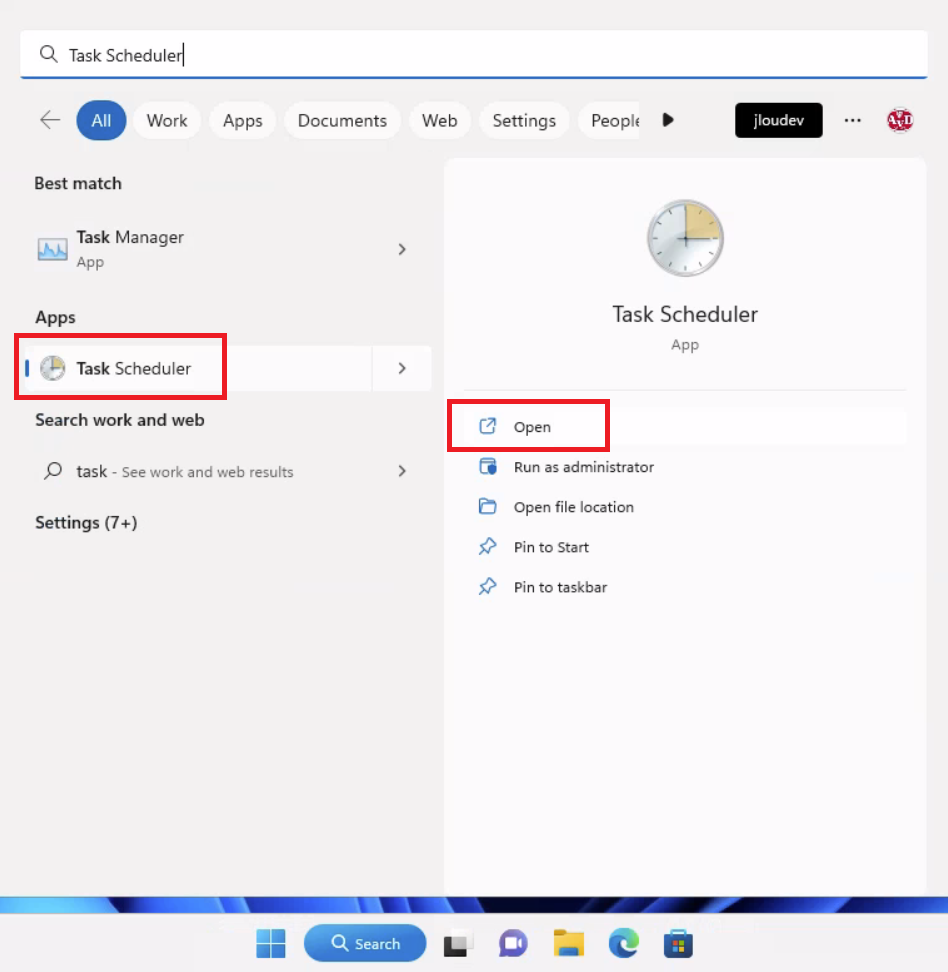

Comme votre utilisateur de test est considéré comme un administrateur local, ouvrez le Planificateur de tâche Windows depuis le menu Démarrer :

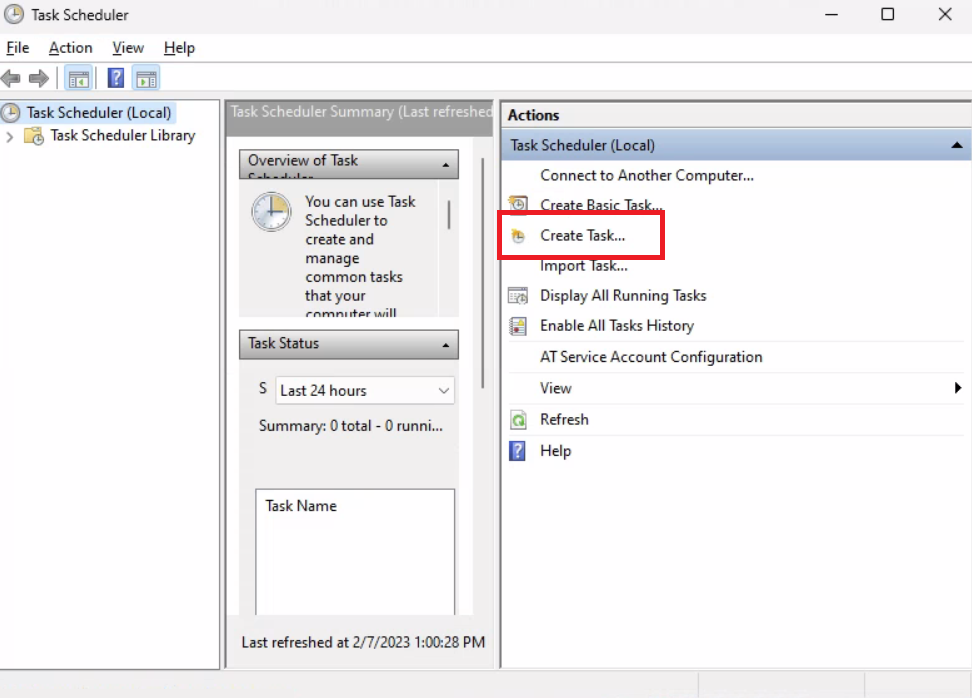

Créez une nouvelle Tâche planifiée :

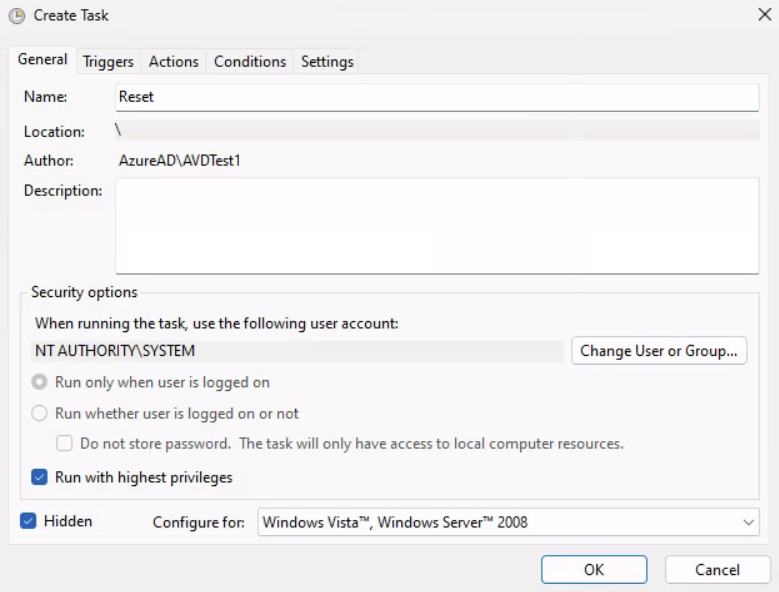

Nommez la Tâche planifiée, puis cochez les cases suivantes :

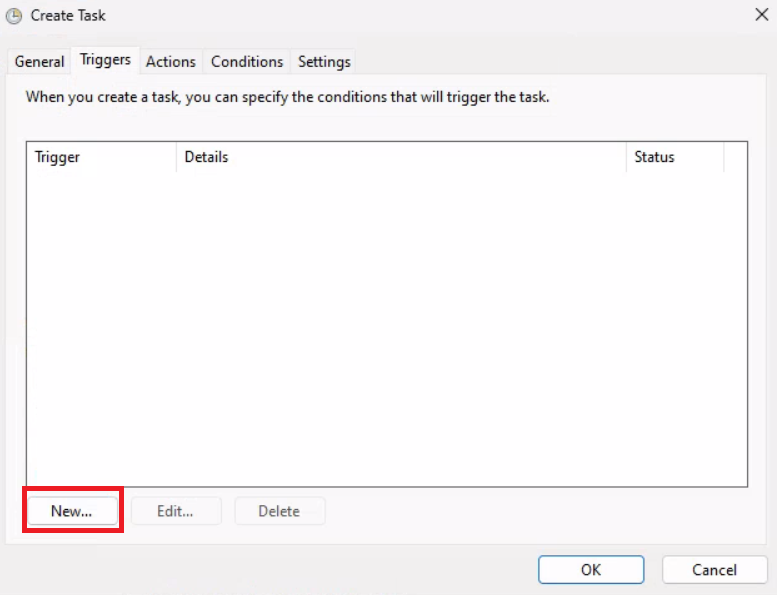

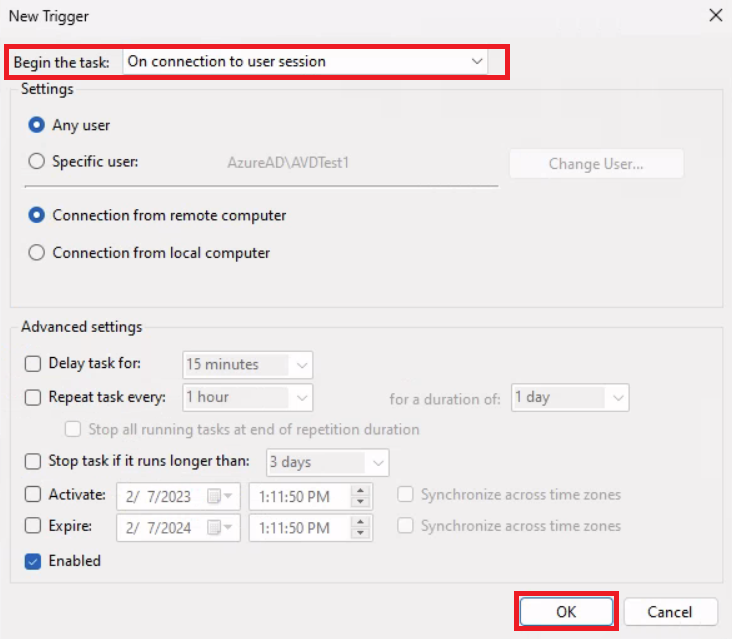

Ajoutez un déclencheur sur le second onglet :

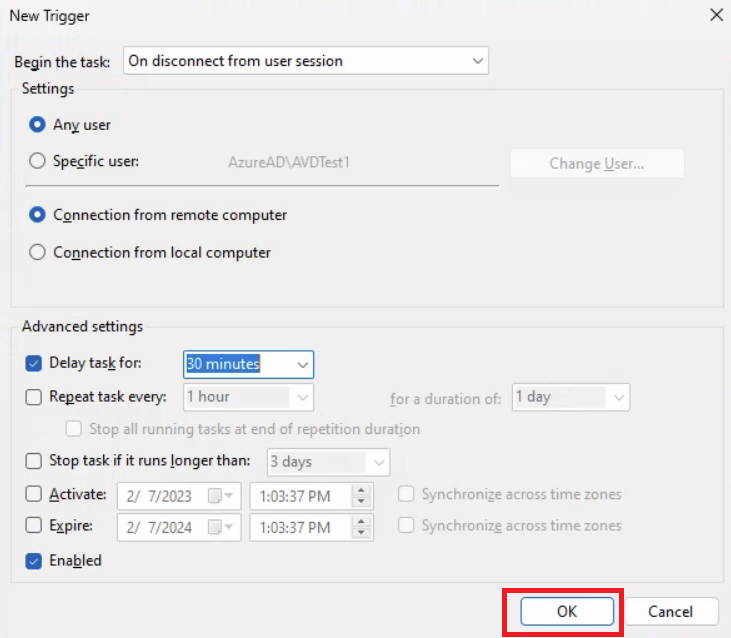

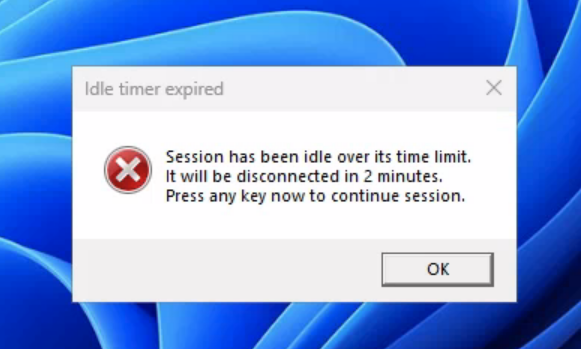

Choisissez le motif de déconnexion avec un délai de 30 minutes :

Sur l’onglet des actions, ajoutez le lancement du programme Shutdown avec les arguments suivants:

/f /s /t 0Validez la création de la Tâche planifiée, puis lancez la création d’une seconde Tâche planifiée :

Choisissez le démarrage de la Tâche planifiée avec l’ouverture d’une session utilisateur :

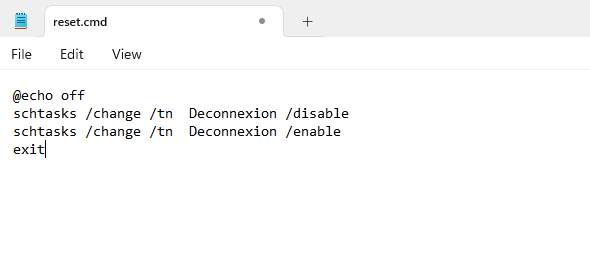

Sur la VM AVD, créez un nouveau fichier texte avec les lignes ci-dessous :

@echo off

schtasks /change /tn Deconnexion /disable

schtasks /change /tn Deconnexion /enable

exitEnregistrez-le sous le nom reset.cmd dans le dossier C:\Windows\System32 :

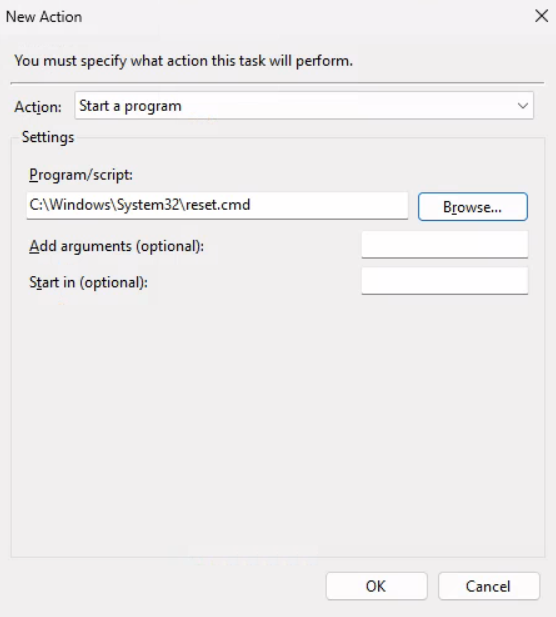

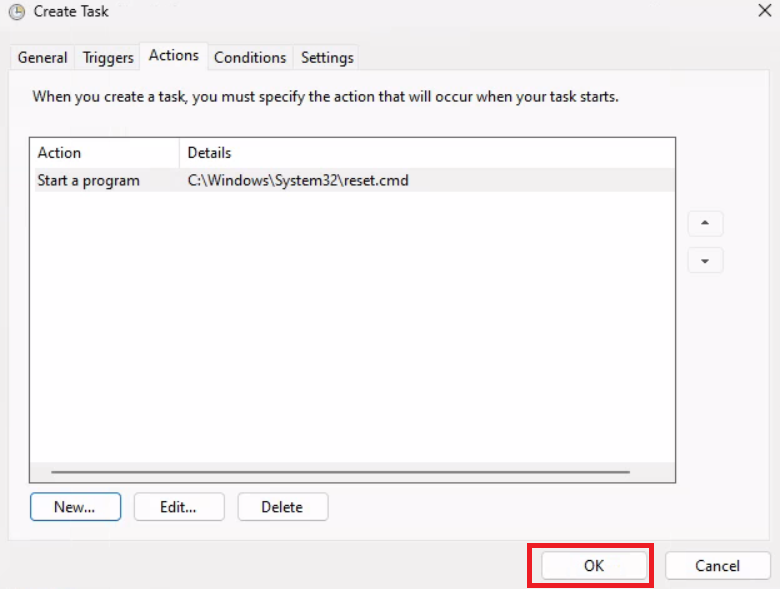

Appelez-le dans l’action de la Tâche planifiée :

Validez la création de la Tâche planifiée :

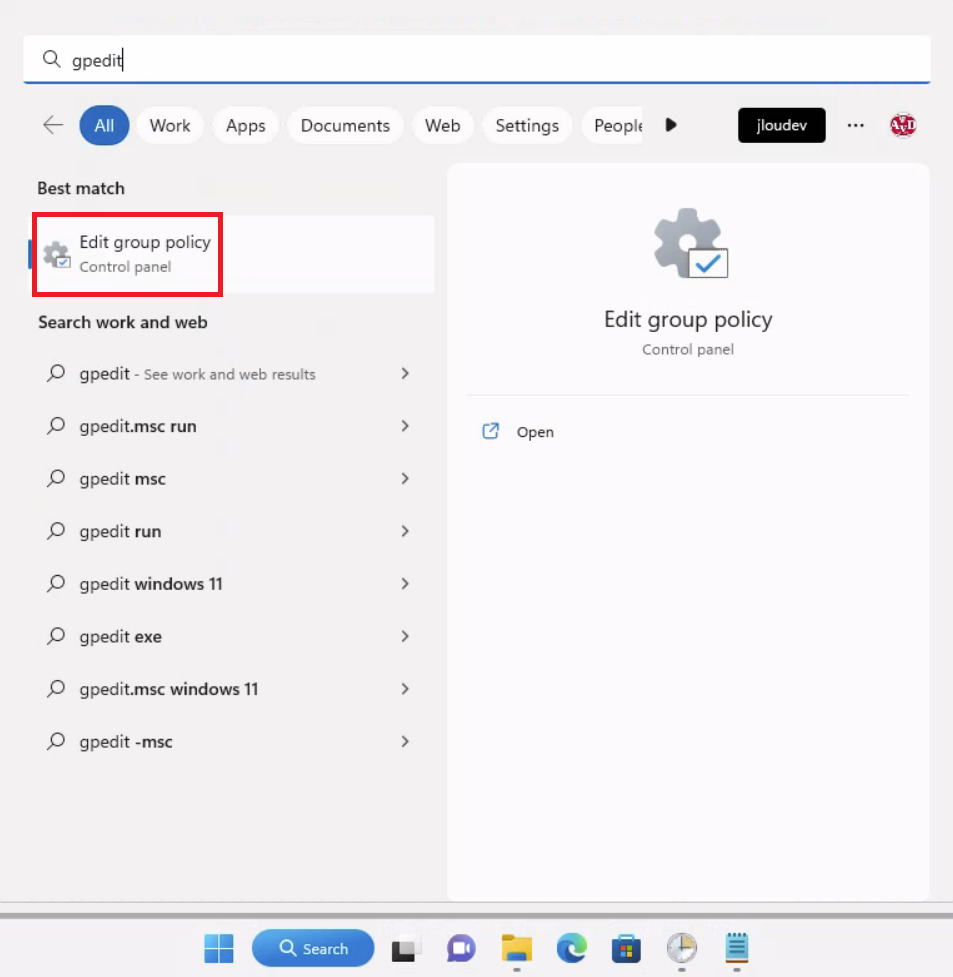

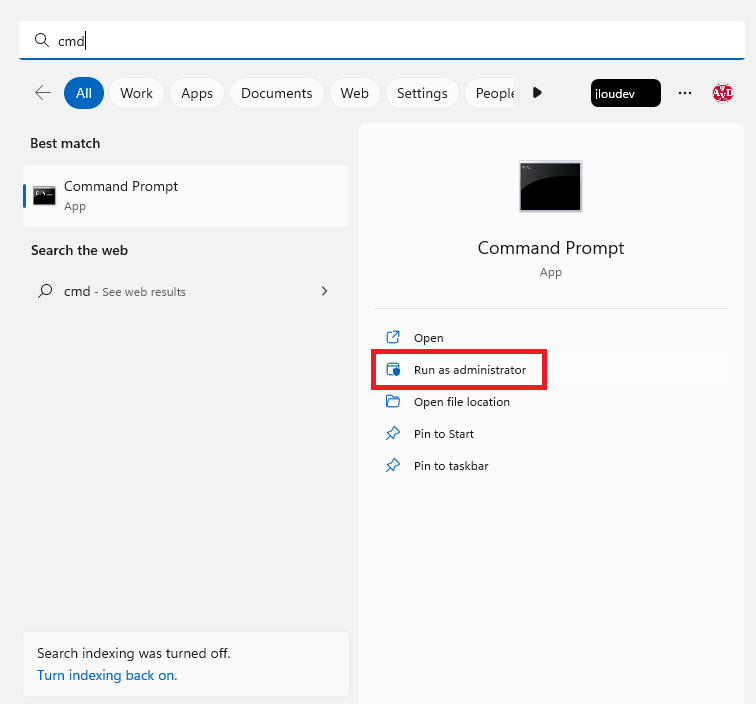

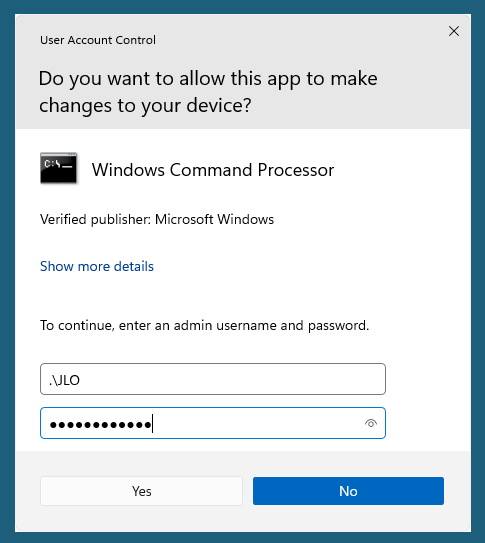

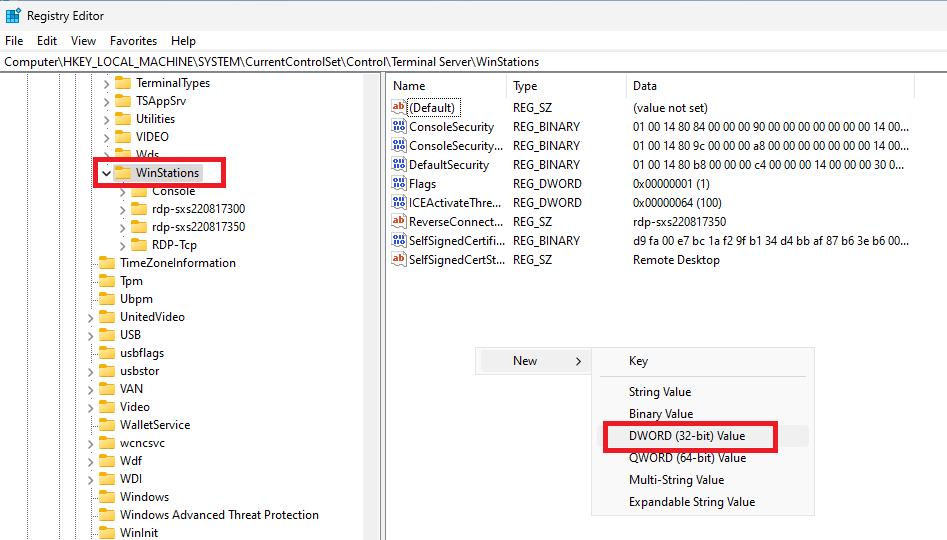

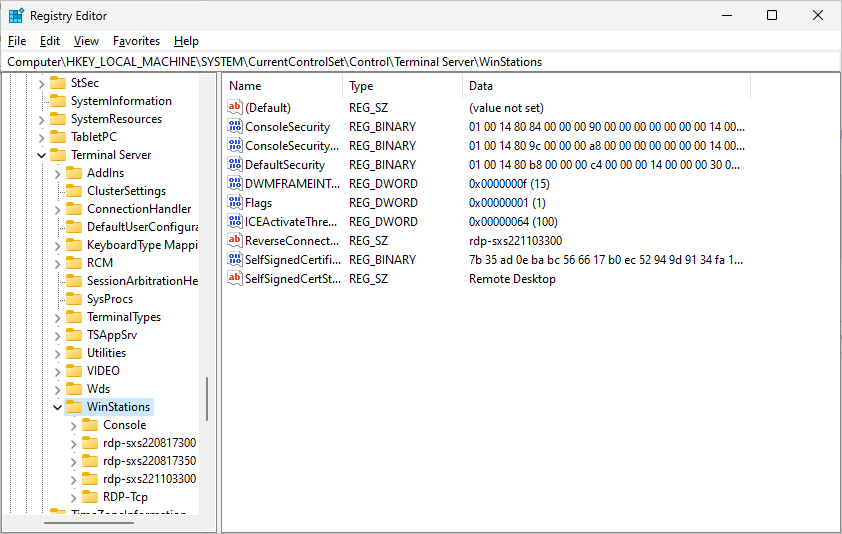

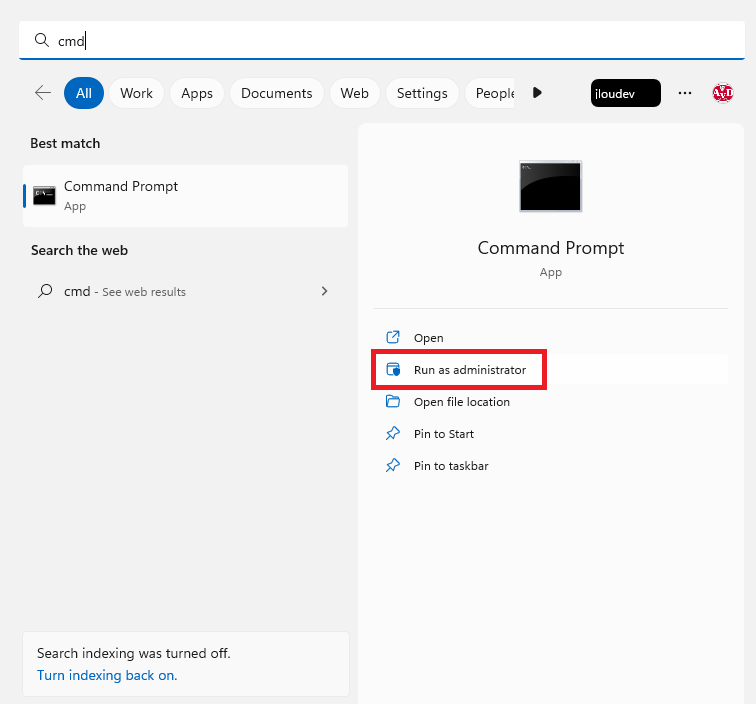

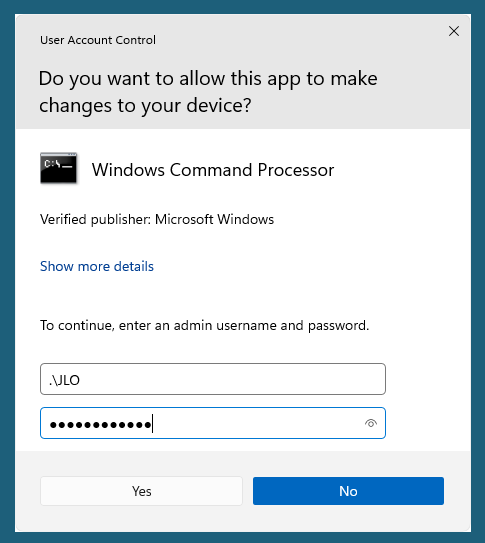

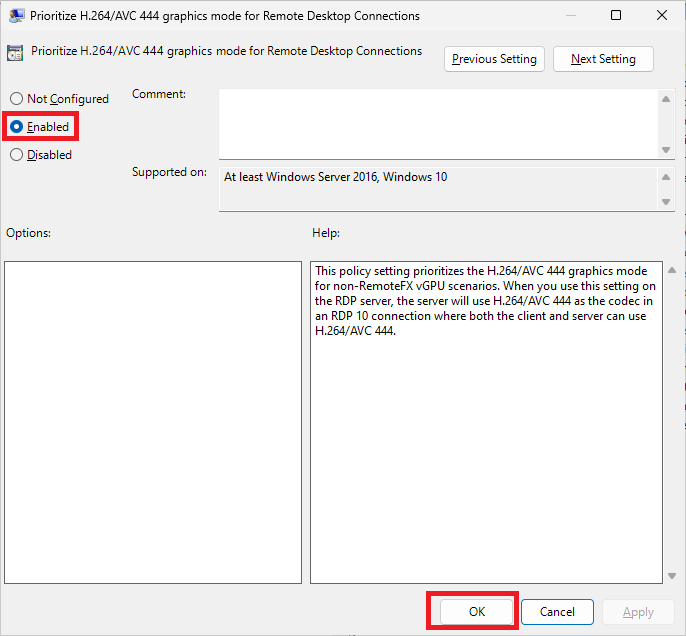

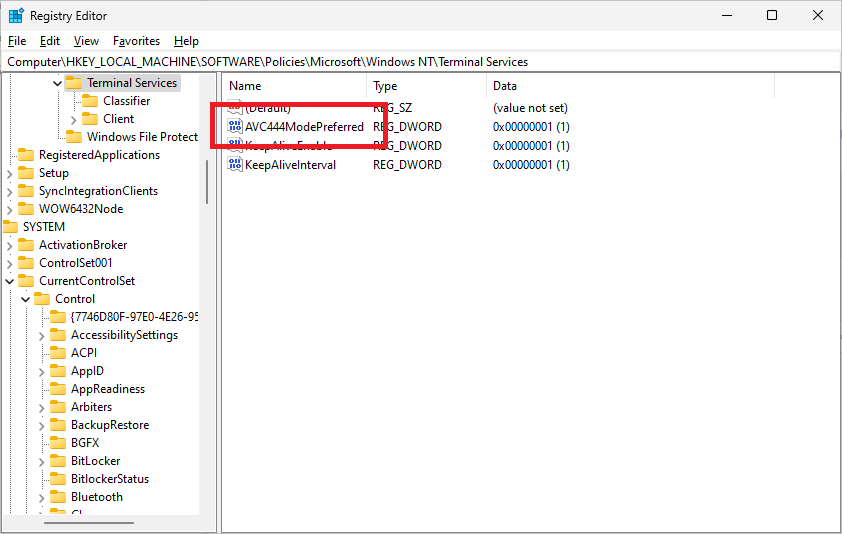

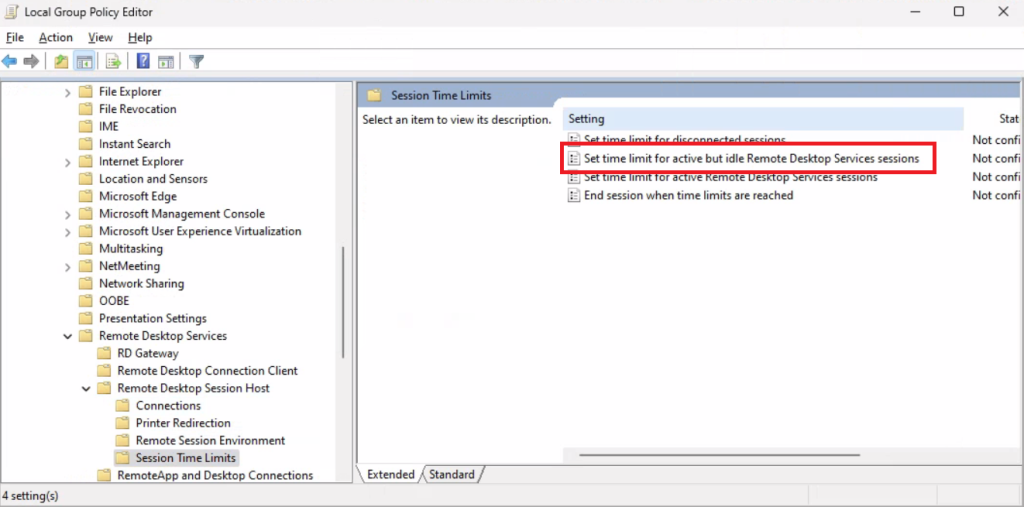

Ouvrez le Gestionnaire de police locale :

Naviguez dans l’arborescence suivante :

- Configuration utilisateur

- Paramètres Windows

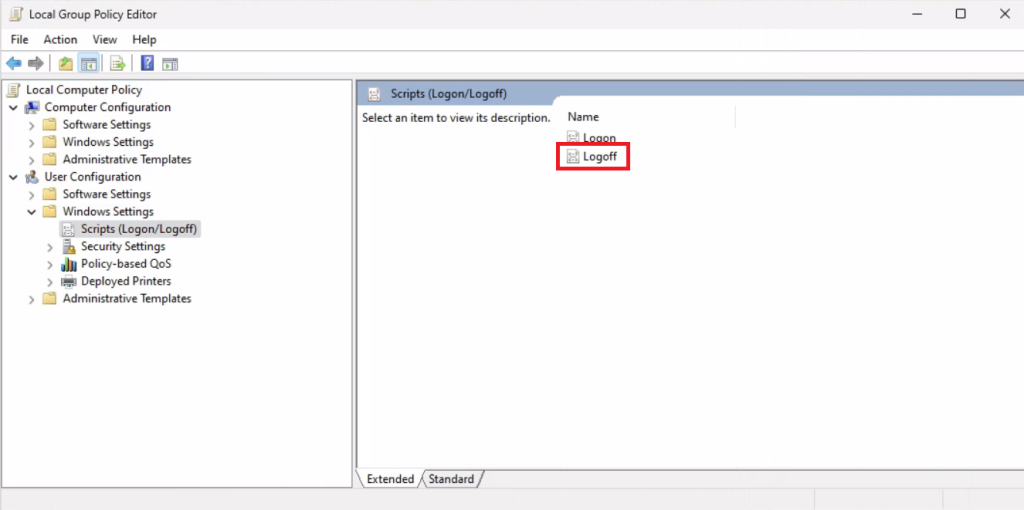

- Scripts (Logon/Logoff)

- Paramètres Windows

Cliquez sur le script suivant :

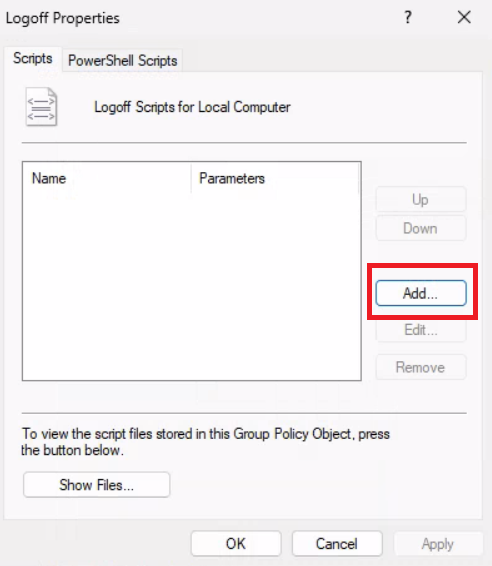

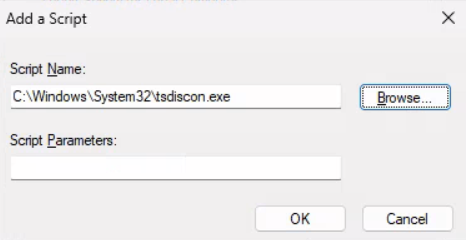

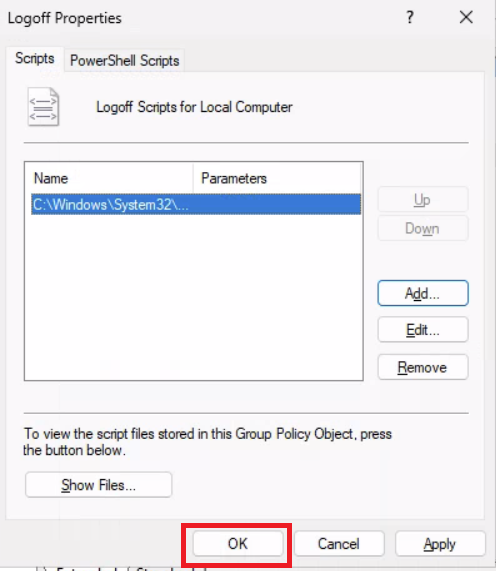

Cliquez sur Ajouter :

Ajoutez le nom de script suivant :

C:\Windows\System32\tsdiscon.exeValidez ce script en cliquant sur OK :

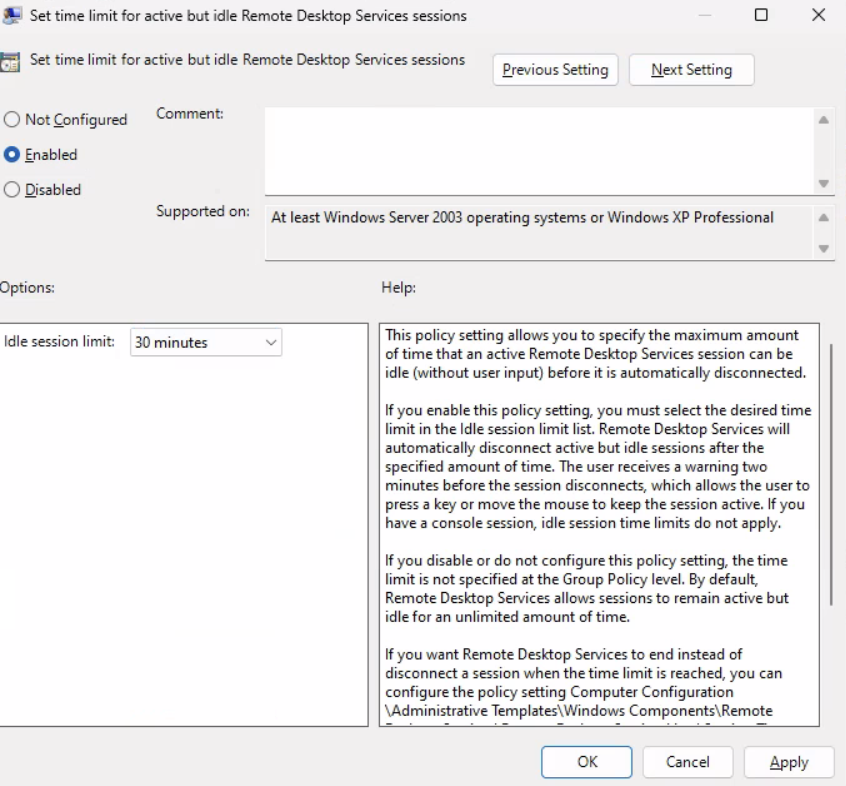

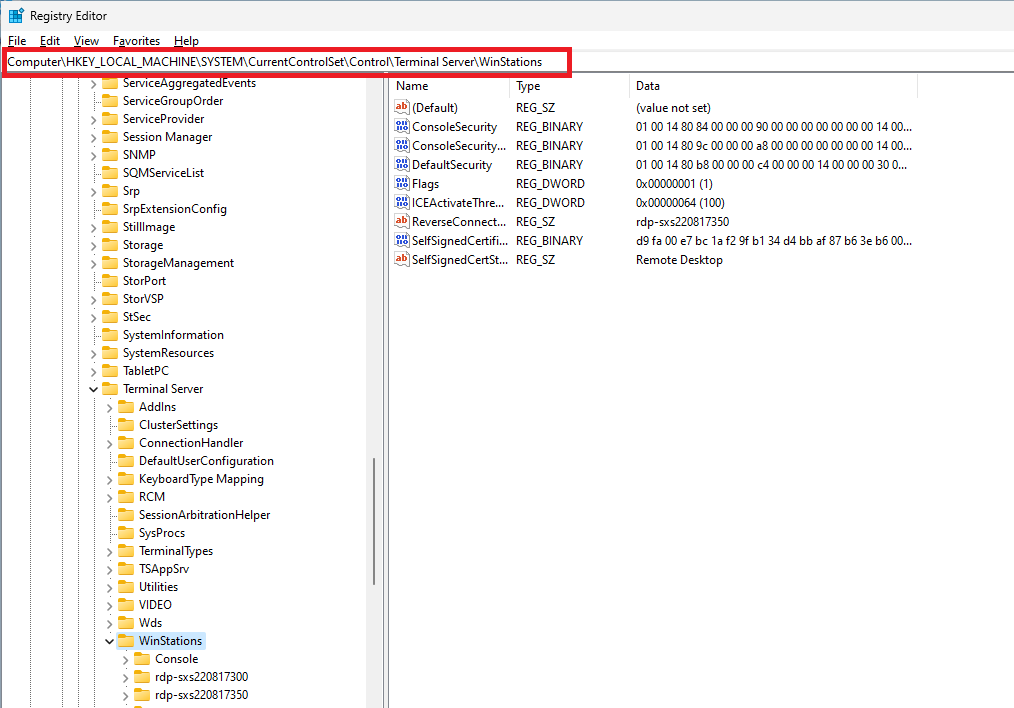

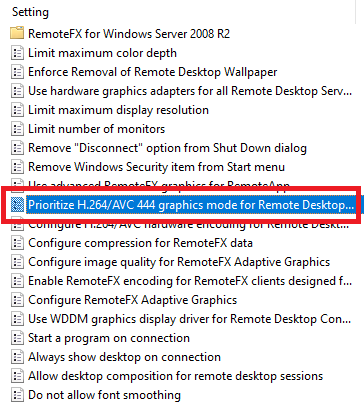

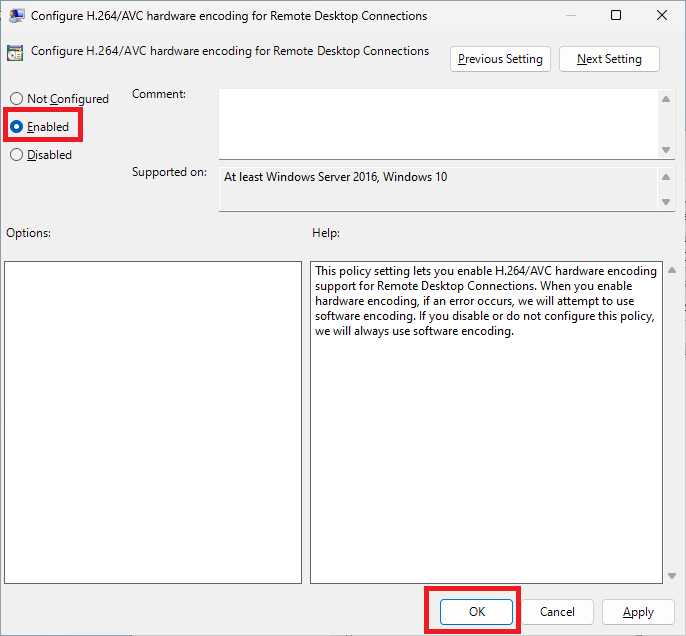

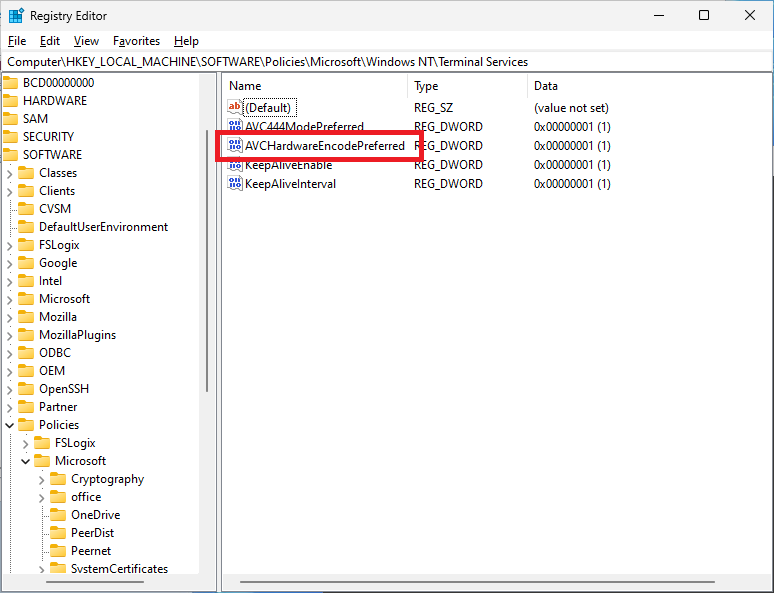

Toujours dans le Gestionnaire de police locale, naviguez dans la seconde arborescence suivante :

- Configuration utilisateur

- Modèle administratif

- Composants Windows

- Services de bureau à distance

- Hôte de session de bureau à distance

- Limite de temp de session

- Hôte de session de bureau à distance

- Services de bureau à distance

- Composants Windows

- Modèle administratif

Cliquez sur la configuration suivante :

Configurez comme ceci, puis validez vos modifications :

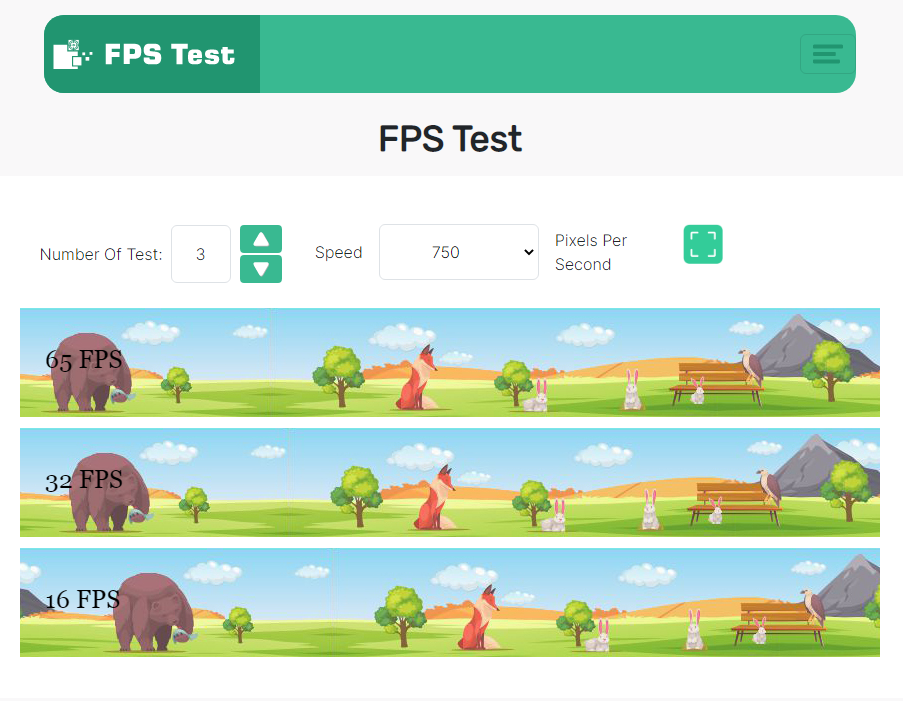

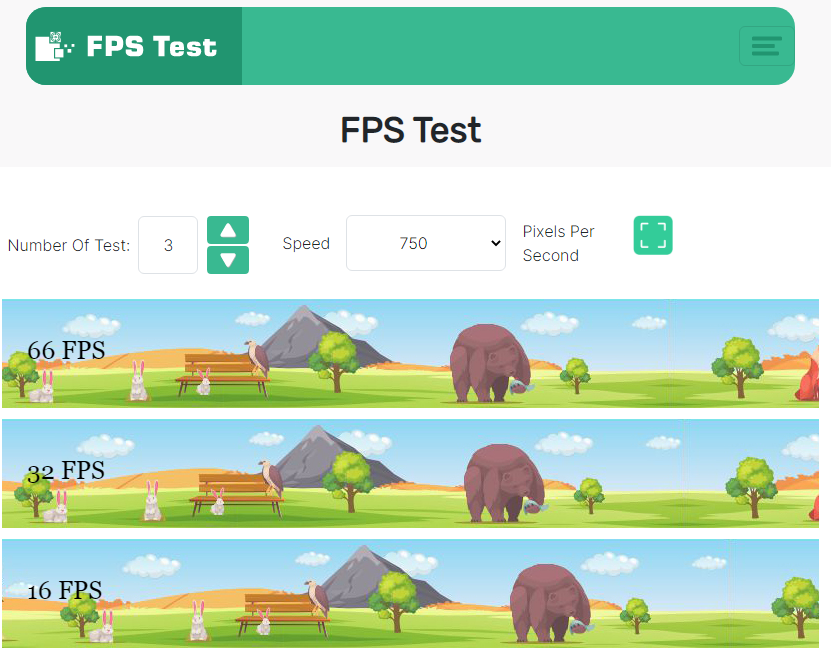

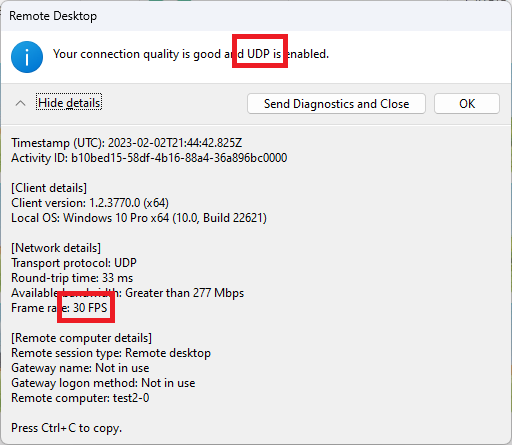

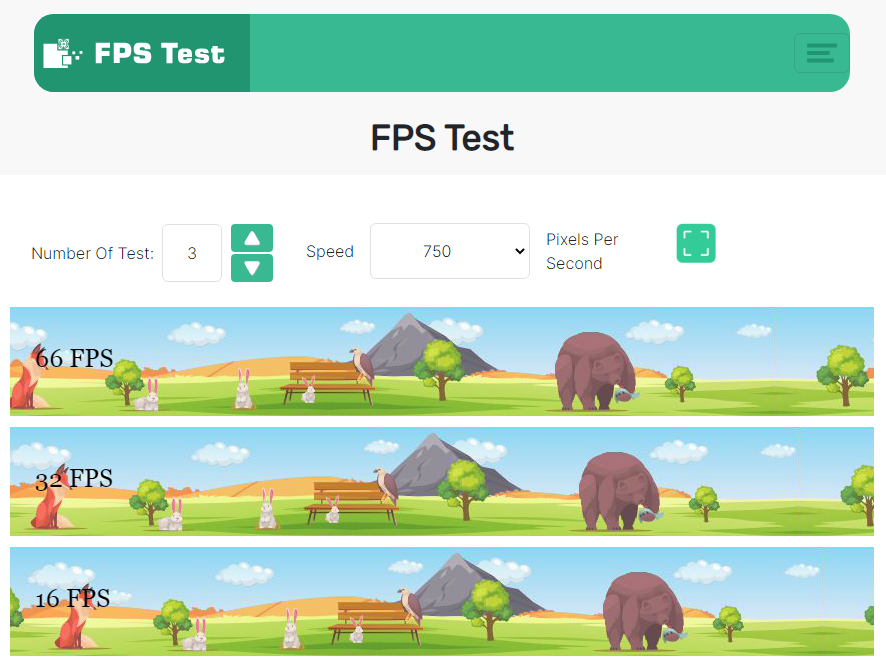

Etape VII – Test de la configuration

Il ne reste qu’à tester tout ça. Voici un rappel des temps de phase configurés :

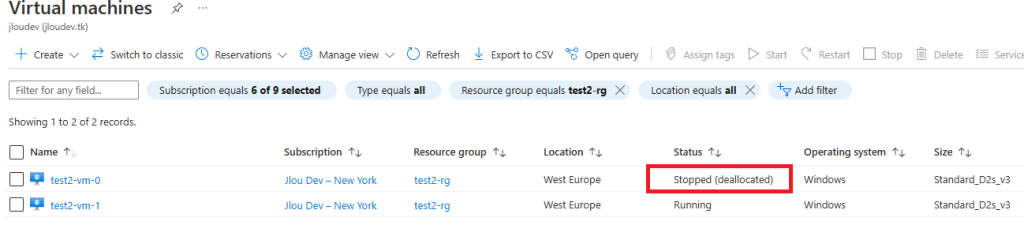

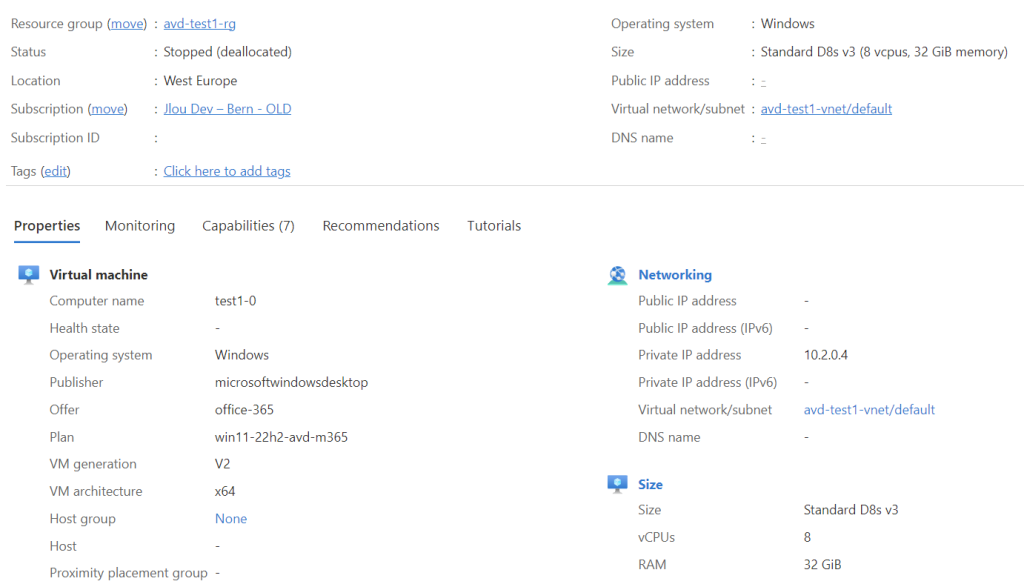

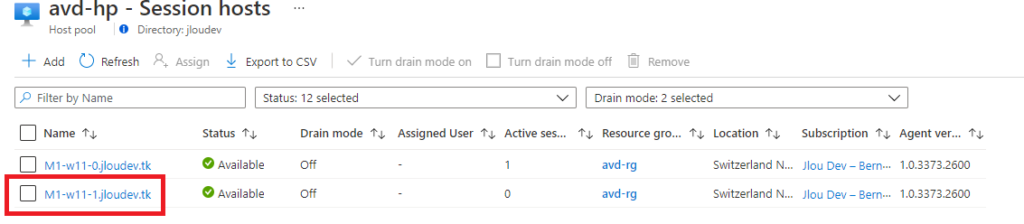

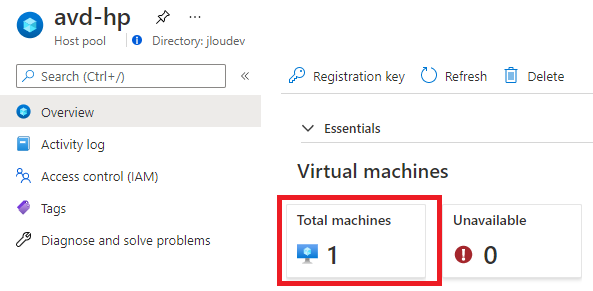

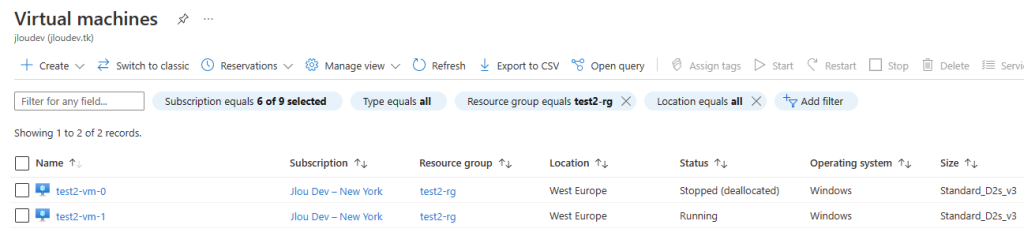

Avant la première authentification de mon utilisateur AVD, la VM qui lui est attitrée est désallouée, comme le montre le portail Azure ci-dessous :

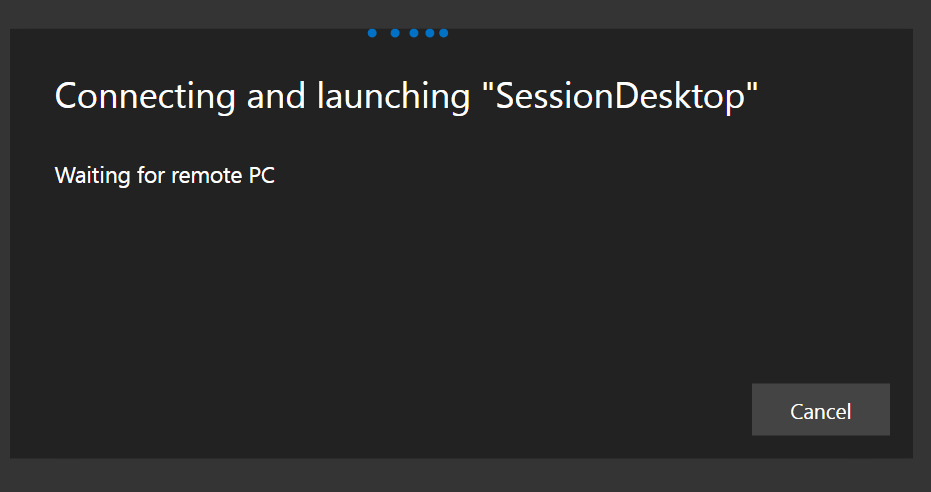

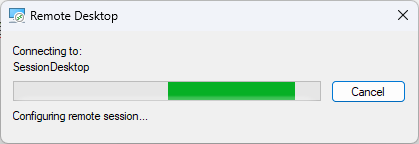

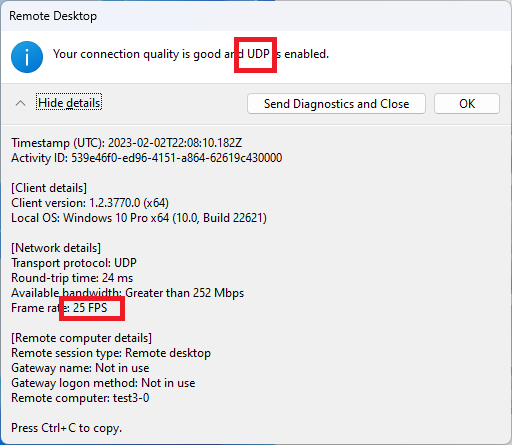

Je connecte mon utilisateur de test au bureau AVD. Comme sa machine virtuelle est en statut désalloué, je dois attendre quelques minutes pour accéder à son bureau Windows :

Quelques minutes plus tard, la session Windows s’ouvre sans autre action de sa part ni de la mienne :

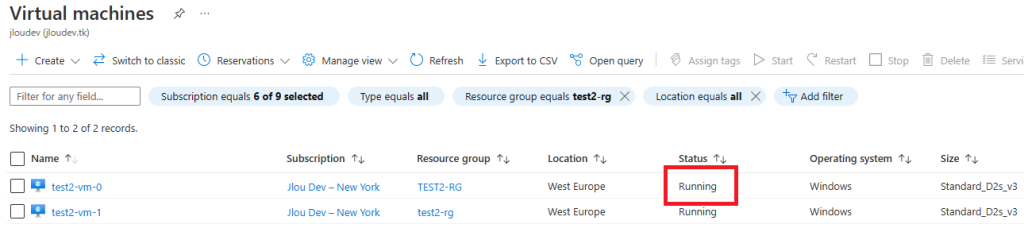

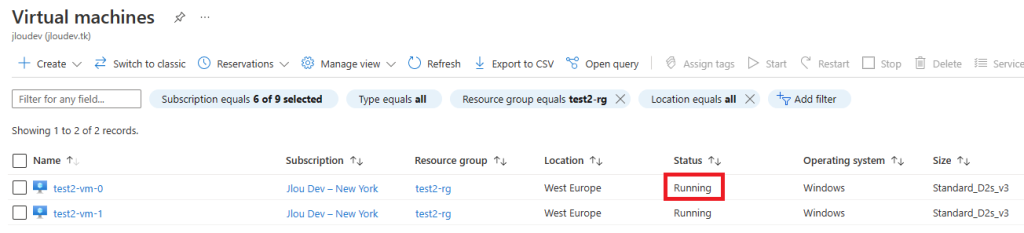

Le statut de la machine virtuelle AVD a lui aussi changé dans Azure :

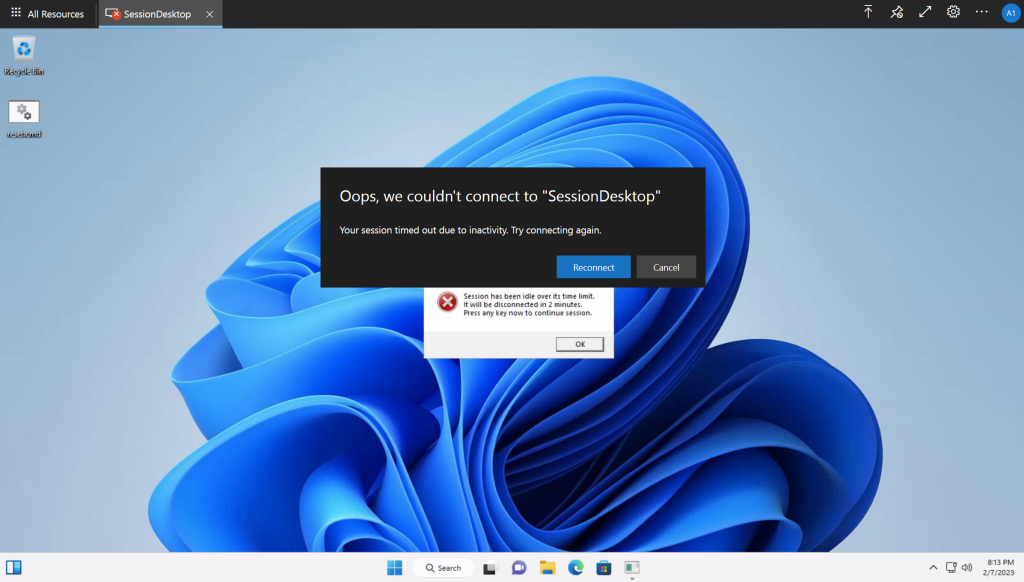

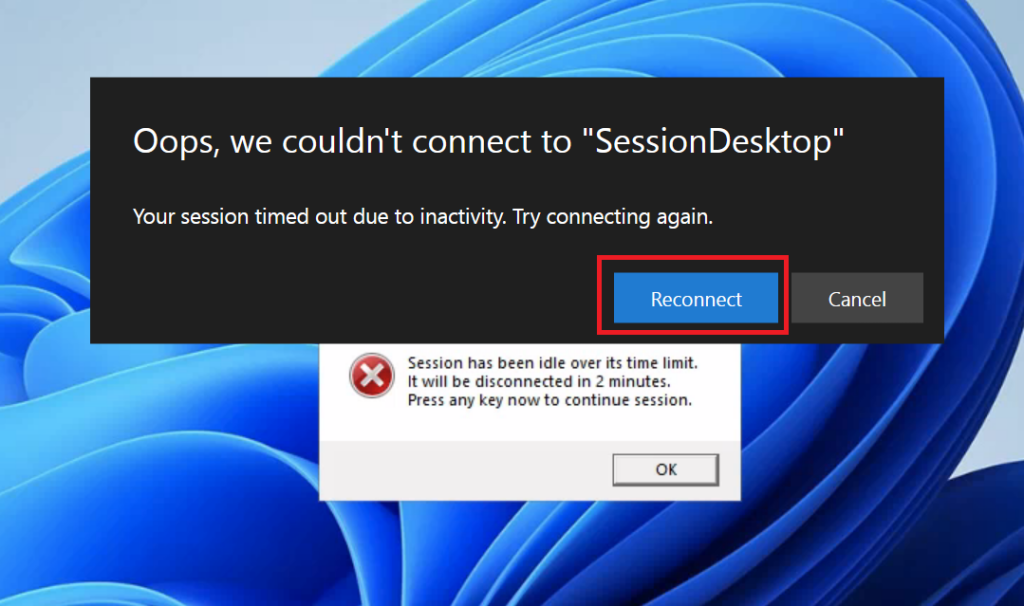

Son horloge Windows indique 19:31, j’attends donc les 30 minutes nécessaires, sans effectuer aucune activité sur la session AVD. Environ 30 minutes plus tard, le message suivant apparaît sur sa session AVD :

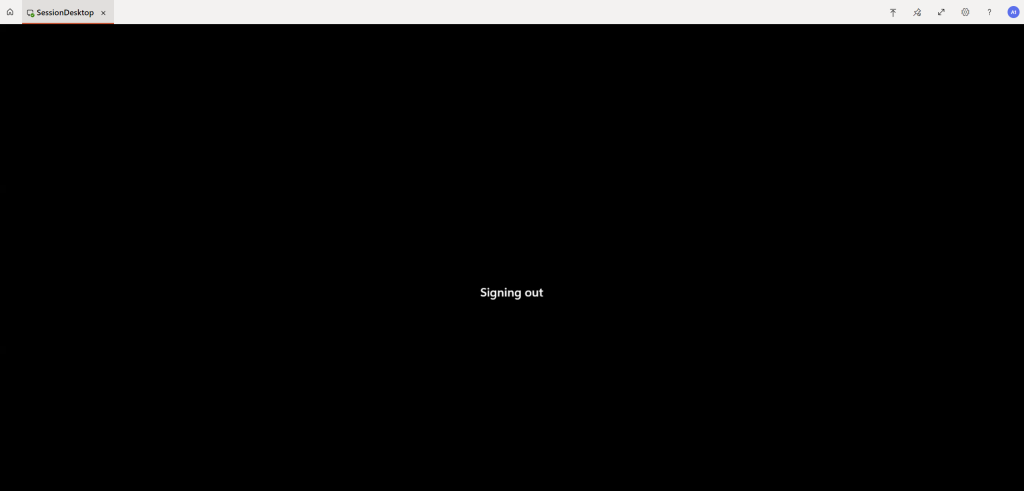

Si rien n’est fait pendant ces deux minutes, la suite logique est la déconnexion de cet utilisateur :

A ce moment-là, Le portail Azure nous affiche que la machine virtuelle est toujours bien fonctionnelle :

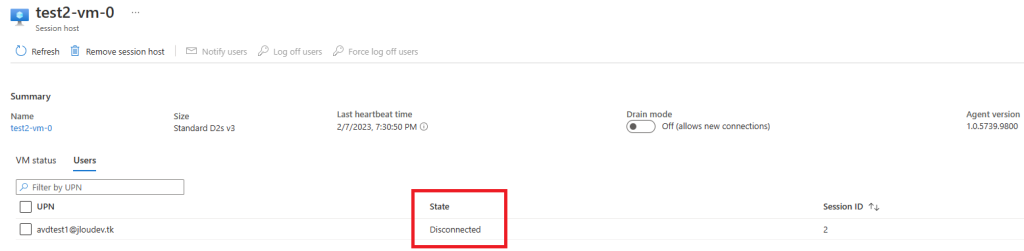

Par contre, AVD reconnait bien que sa session AVD est bien en statut déconnecté :

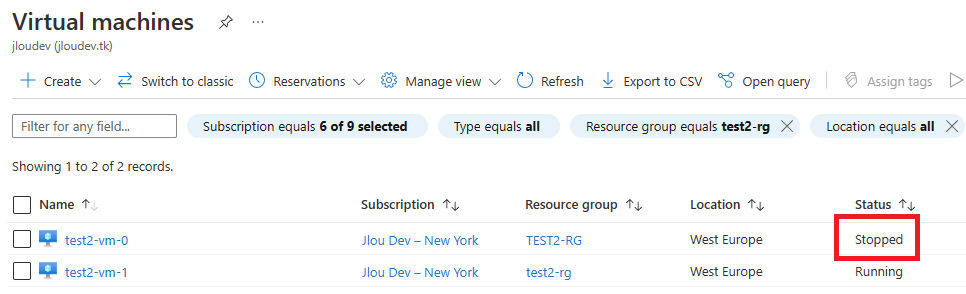

Environ 30 minutes après la déconnexion de l’utilisateur de test, sa machine virtuelle AVD passe en statut arrêté :

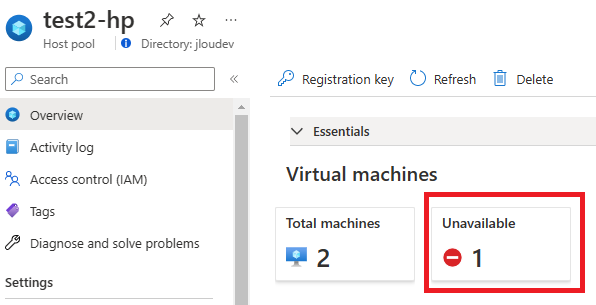

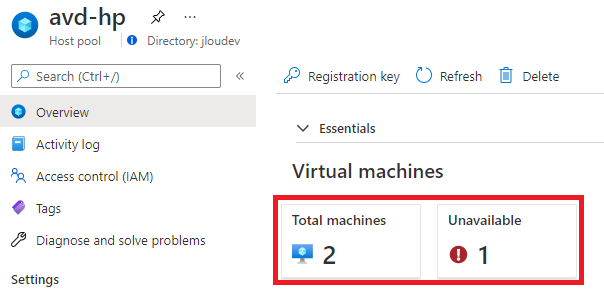

La machine virtuelle devient alors indisponible pour le service AVD :

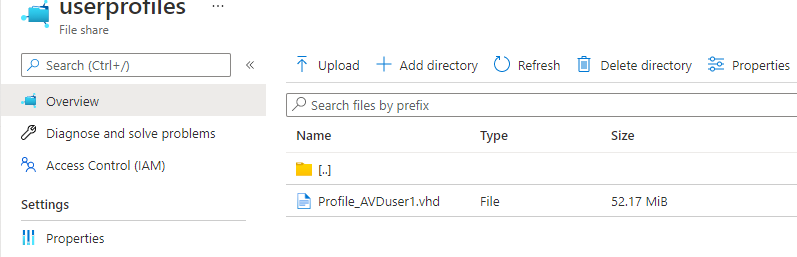

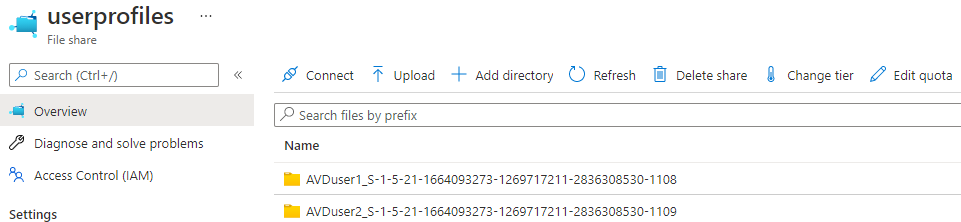

Environ 5 minutes plus tard , la machine virtuelle passe en statut désalloué :

Une nouvelle tentative d’ouverture AVD depuis le portail utilisateur relancera le démarrage de sa machine virtuelle :

Conclusion

La mise en place de la configuration de déconnexion des sessions inactives fonctionne très bien dans les environnements individuels d’Azure Virtual Desktop. Cette approche va sans nul doute diminuer les coûts liés au Cloud pour des besoins spécifiques et/ou périodiques, sans avoir à se soucier du démarrage et de l’arrêt des machines virtuelles individuelles.

Il sera même intéressant de combiner cette approche avec des instances réservées. Le nombre d’instances réservées approprié dépendra du plancher constant d’utilisateurs AVD connectés.