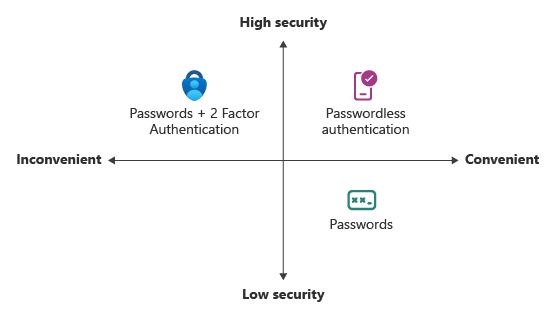

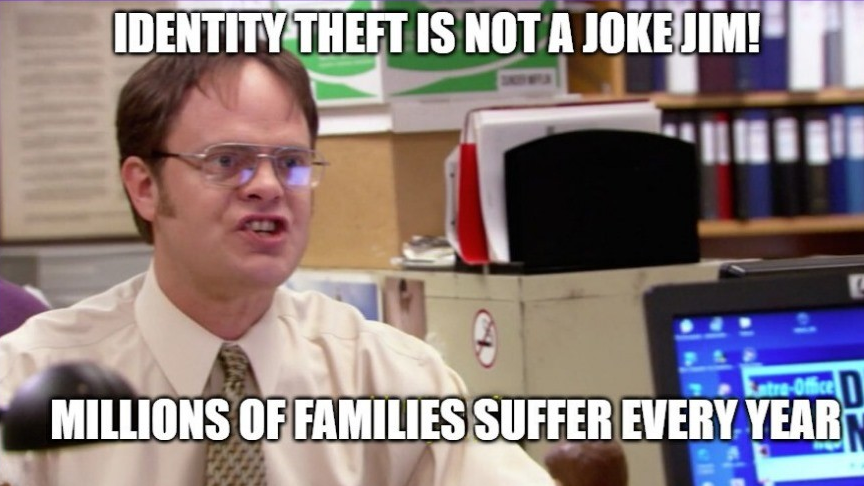

Le Web Sign-in de Windows 11 est une fonctionnalité innovante qui permet aux utilisateurs de se connecter à leur appareil Windows en utilisant autre chose que le mot de passe pour s’identifier. Introduite avec la version 22H2, cette méthode de connexion dite Passwordless utilise l’application Microsoft Authenticator. Elle est particulièrement utile dans les environnements nécessitant des connexions rapides et sécurisées, tout en éliminant le besoin de mémoriser un mot de passe complexe.

Cet article est la suite de l’article écrit précédemment et consacré à la mise en place du Passwordless sur les comptes Microsoft 365. Voici un lien direct de ce dernier.

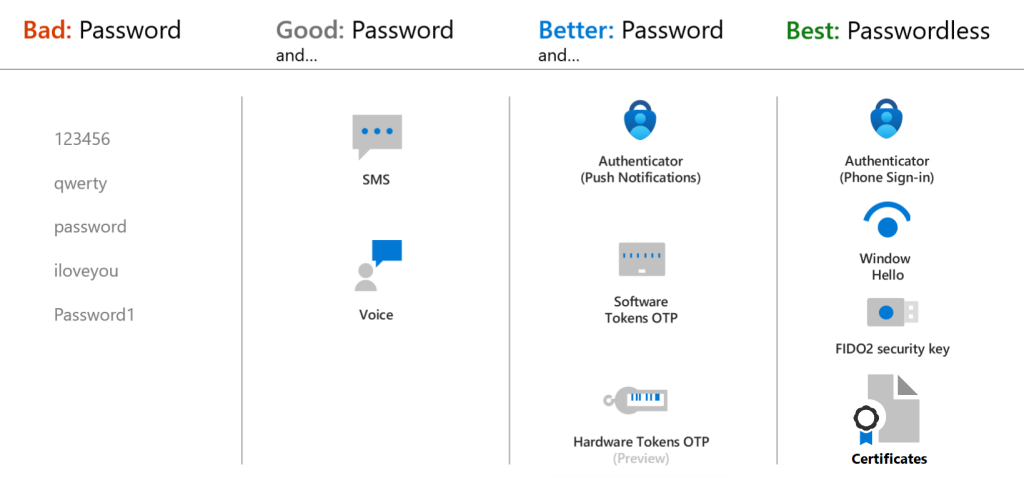

Plusieurs méthodes d’authentification et pour quoi faire ?

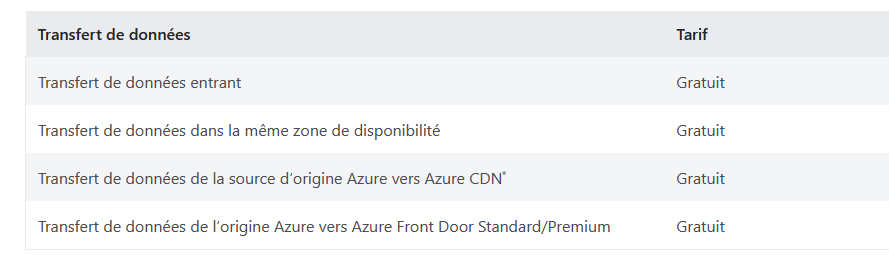

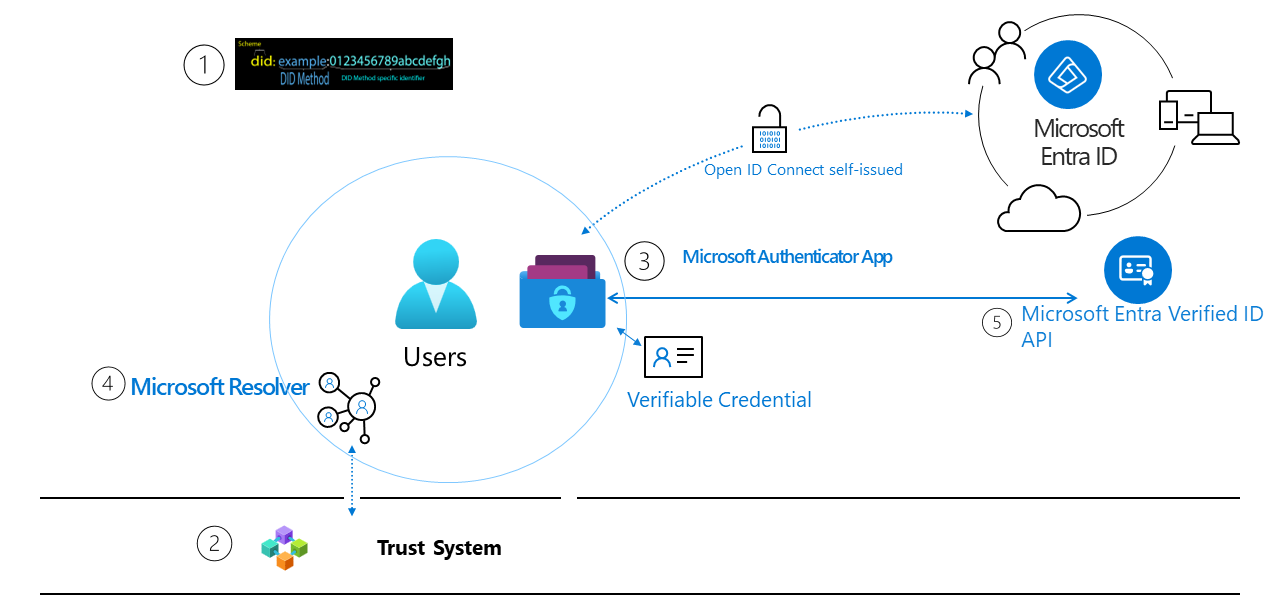

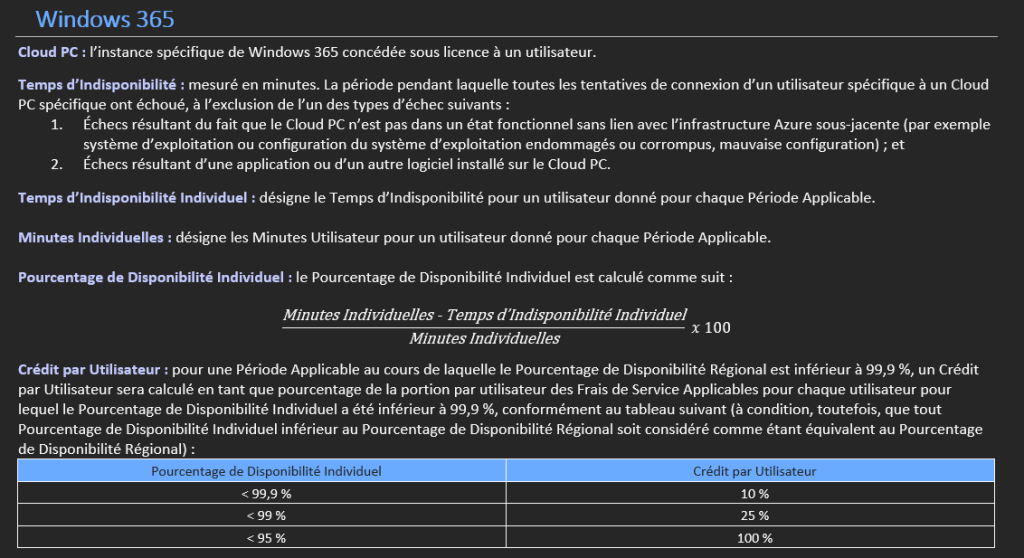

Il est en effet possible d’avoir des méthodes utilisées en tant que méthode principale, tandis que d’autres ne seront acceptées que dans le cadre de la MFA, comme le rappelle très justement Microsoft :

Certaines méthodes d’authentification peuvent être utilisées en tant que facteur principal lorsque vous vous connectez à une application ou un appareil, par exemple à l’aide d’une clé de sécurité FIDO2 ou d’un mot de passe. D’autres méthodes d’authentification sont disponibles uniquement comme facteur secondaire lorsque vous utilisez une authentification multifacteur Microsoft Entra ou une SSPR.

Voici un tableau détaillant les différentes méthodes acceptées avec leur périmètre

| Méthode | Authentification principale | Authentification secondaire |

|---|---|---|

| Windows Hello Entreprise | Oui | MFA |

| Notification Push Microsoft Authenticator | Non | Authentification multi-facteur et réinitialisation de mot de passe en libre-service |

| Microsoft Authenticator sans mot de passe | Oui | Non |

| Clé d’accès dans Microsoft Authenticator (préversion) | Oui | Authentification multi-facteur et réinitialisation de mot de passe en libre-service |

| Authenticator Lite | Non | MFA |

| Clef d’accès (FIDO2) | Oui | MFA |

| Authentification par certificat | Oui | MFA |

| Jetons matériels OATH (version préliminaire) | Non | Authentification multi-facteur et réinitialisation de mot de passe en libre-service |

| Jetons logiciels OATH | Non | Authentification multi-facteur et réinitialisation de mot de passe en libre-service |

| Méthodes d’authentification externes (préversion) | Non | MFA |

| Passe d’accès temporaire (TAP) | Oui | MFA |

| SMS | Oui | Authentification multi-facteur et réinitialisation de mot de passe en libre-service |

| Appel vocal | Non | Authentification multi-facteur et réinitialisation de mot de passe en libre-service |

| Mot de passe | Oui | Non |

Quel est le rapport entre Web sign-in et Passwordless ?

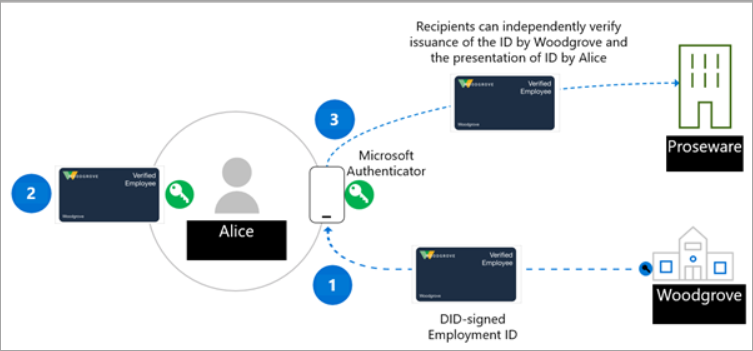

Web Sign-in est donc une méthode principale de type Passwordless. Plusieurs articles sur ce blog parlent déjà d’autres méthodes Passwordless comme :

Voici d’ailleurs d’autres liens en anglais très intéressants :

- Windows passwordless experience and Web Sign-in

- Start hiding the password option from the login screen in Windows 11!

- Using a Temporary Access Pass for Bootstrapping your Passwordless Journey!

Dois-je avoir une connexion internet active pour m’authentifier via Web Sign-in ?

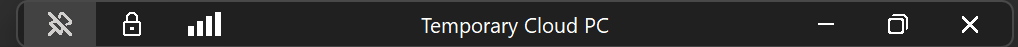

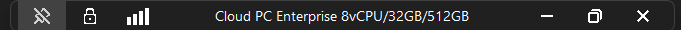

La réponse est oui : Il faut disposer d’une connectivité internet active car l’authentification web Sign-in se fera obligatoirement par cette dernière.

A partir de quelle version Windows 11 Web Sign-in est compatible ?

| Windows Pro | Windows Entreprise | Windows Pro Education/SE | Windows Éducation |

|---|---|---|---|

| Oui | Oui | Oui | Oui |

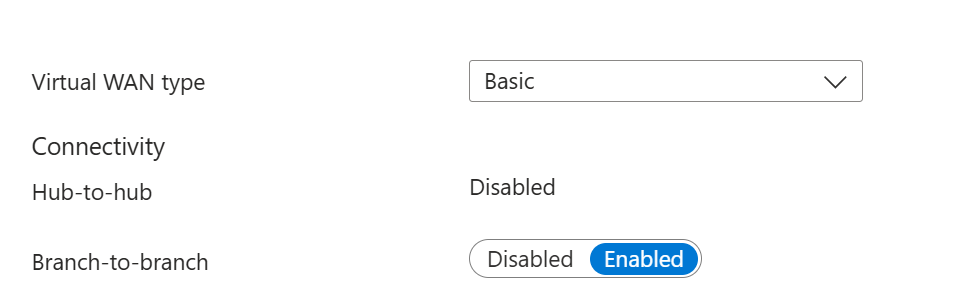

À compter de Windows 11, version 22H2 avec KB5030310, vous pouvez activer une expérience de connexion web sur Microsoft Entra appareils joints. Cette fonctionnalité est appelée Connexion web et déverrouille de nouvelles options et fonctionnalités de connexion.

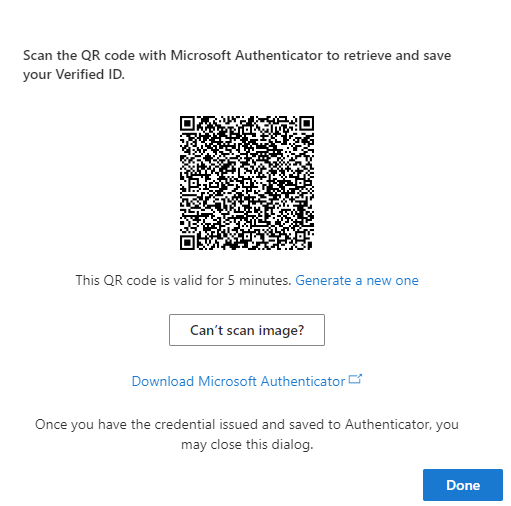

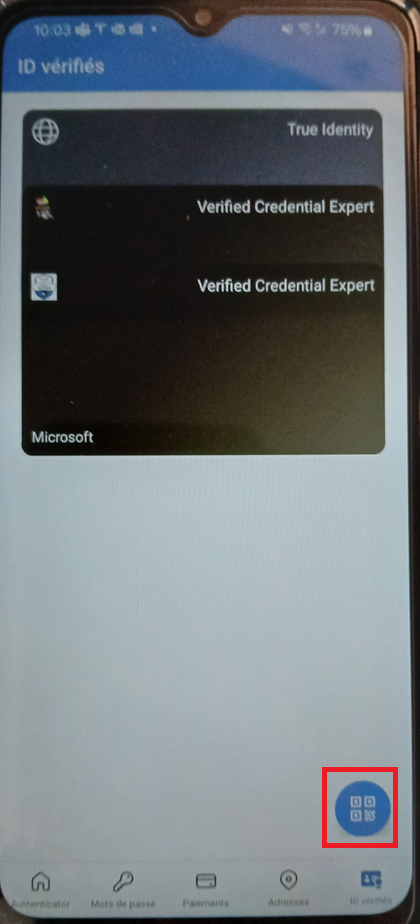

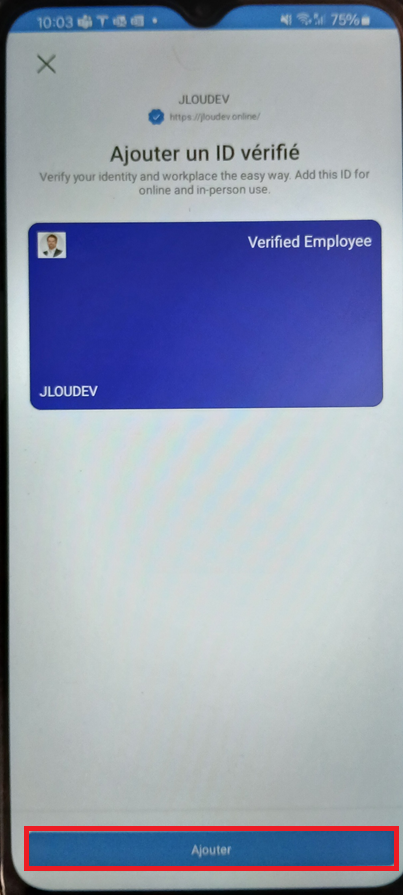

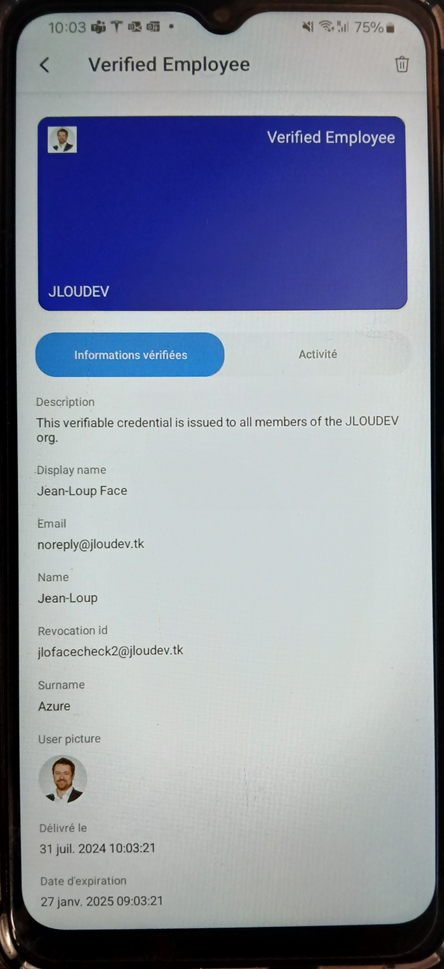

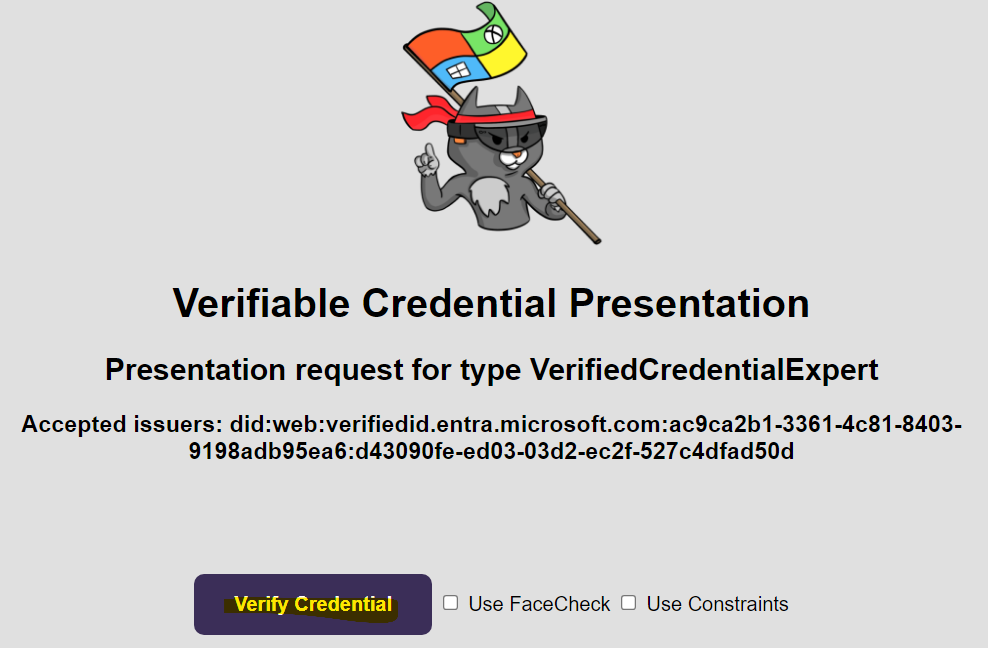

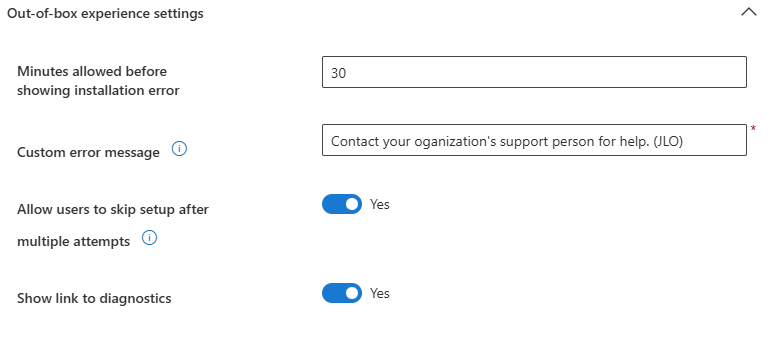

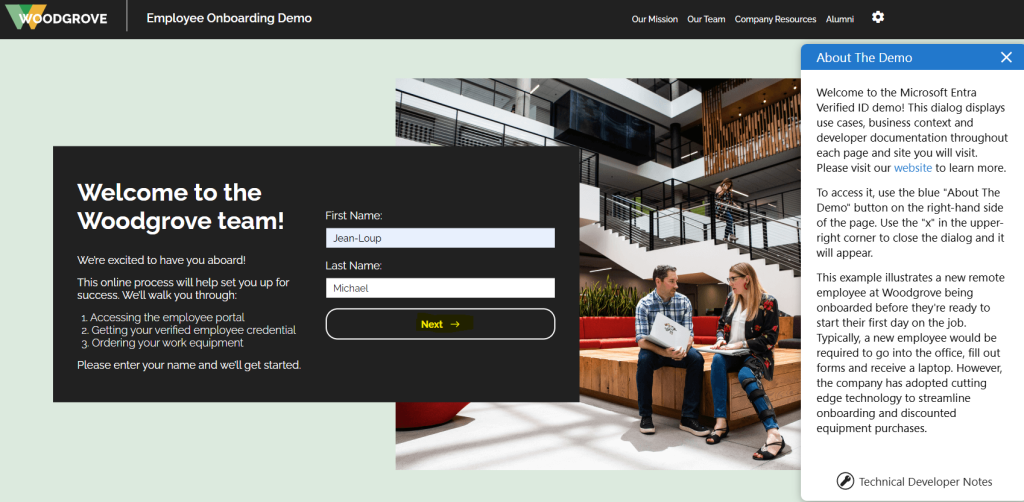

Dans cet article, je vous propose de mettre en place et de tester l’authentification Web Sign-in sur un poste Windows 11 via le Passwordless de l’application Microsoft Authenticator :

- Etape 0 – Rappel des prérequis

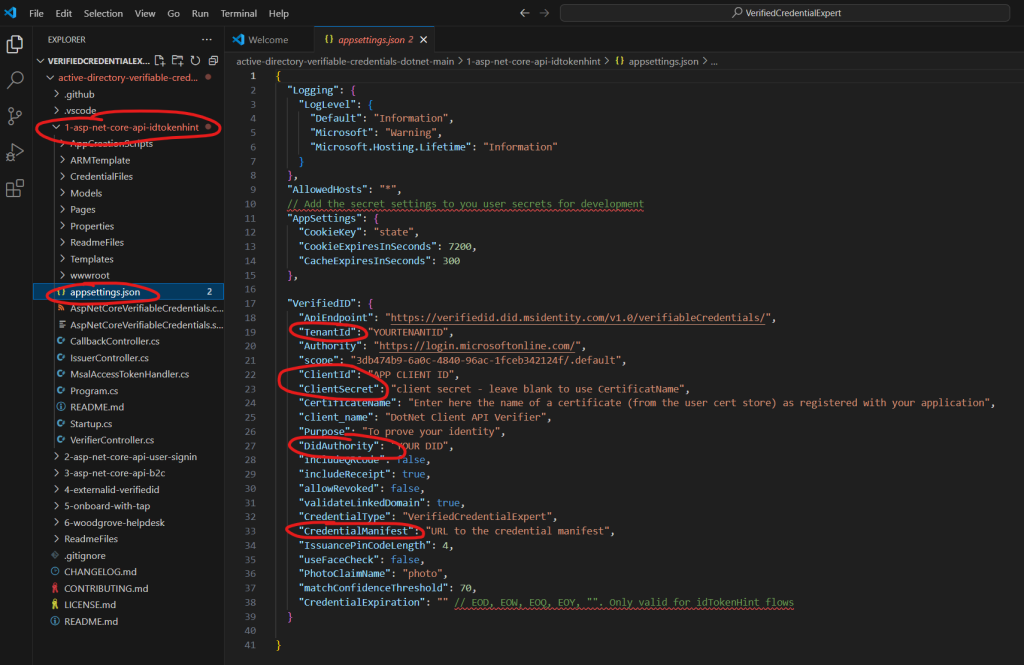

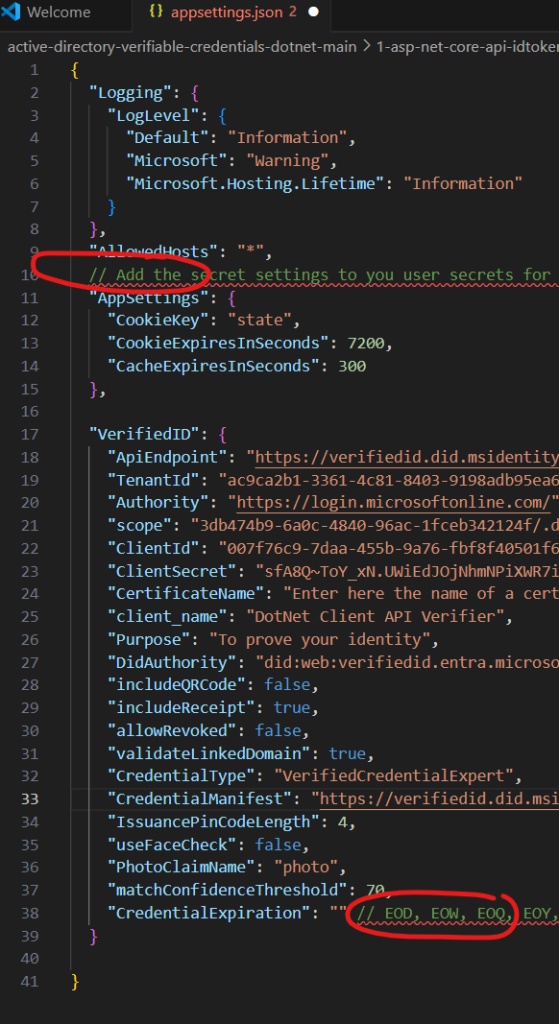

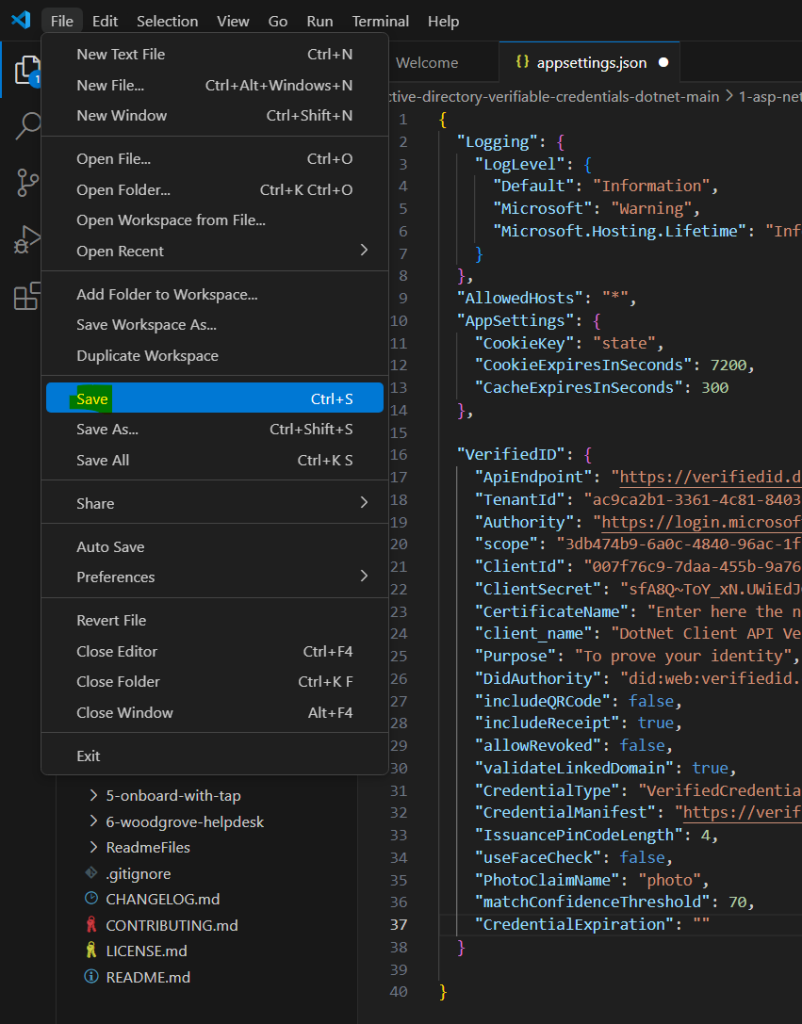

- Etape I – Configuration du tenant

- Etape II – Préparation de la machine virtuelle Hyper-V

- Etape III – Préparation de la machine virtuelle Windows 11

- Etape IV – Configuration Intune – Web Sign-in

- Etape V – Configuration Intune – Passwordless

- Etape VI – Test d’authentification utilisateur

Etape 0 – Rappel des prérequis :

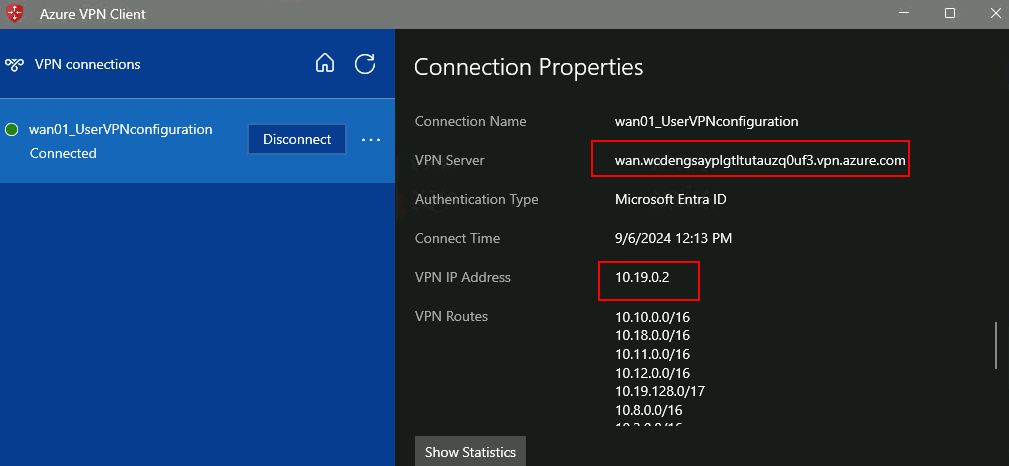

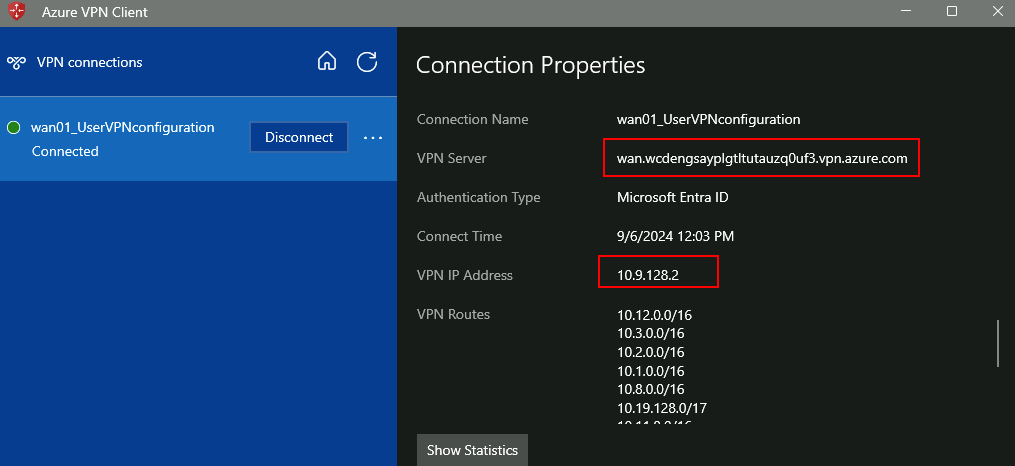

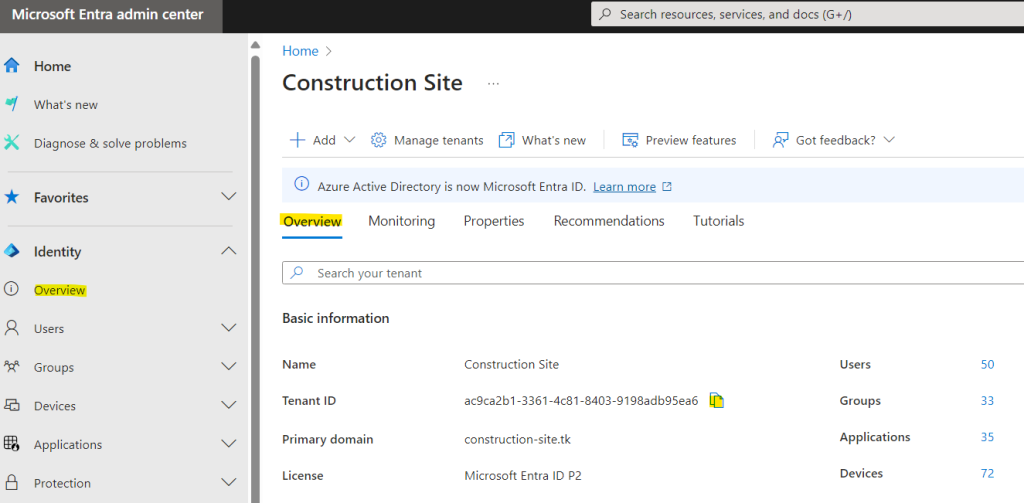

Pour réaliser cet exercice consacré au web Sign-in Windows, il vous faudra disposer de :

- Un tenant Microsoft

- Une souscription Azure valide

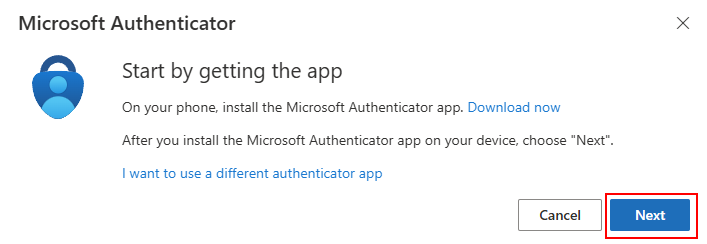

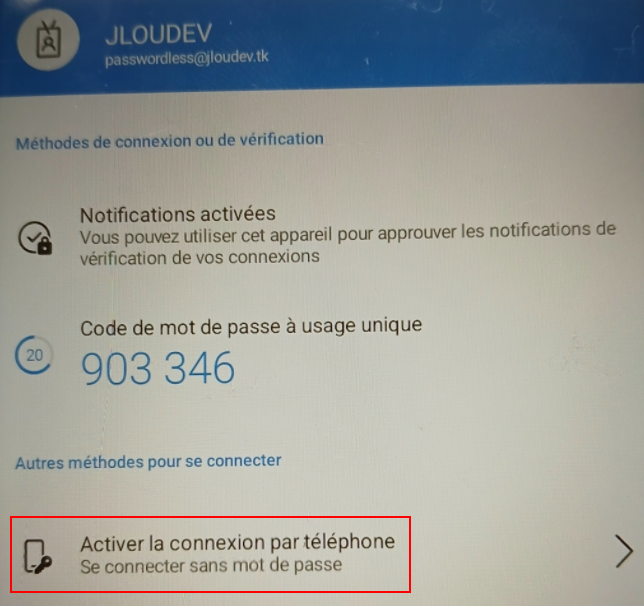

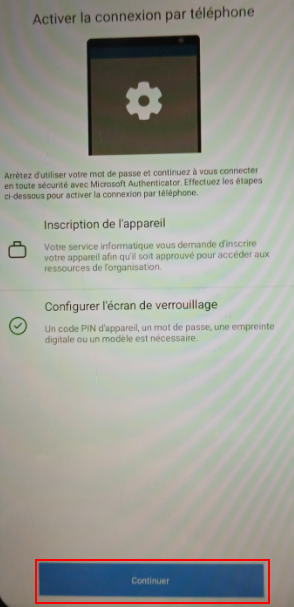

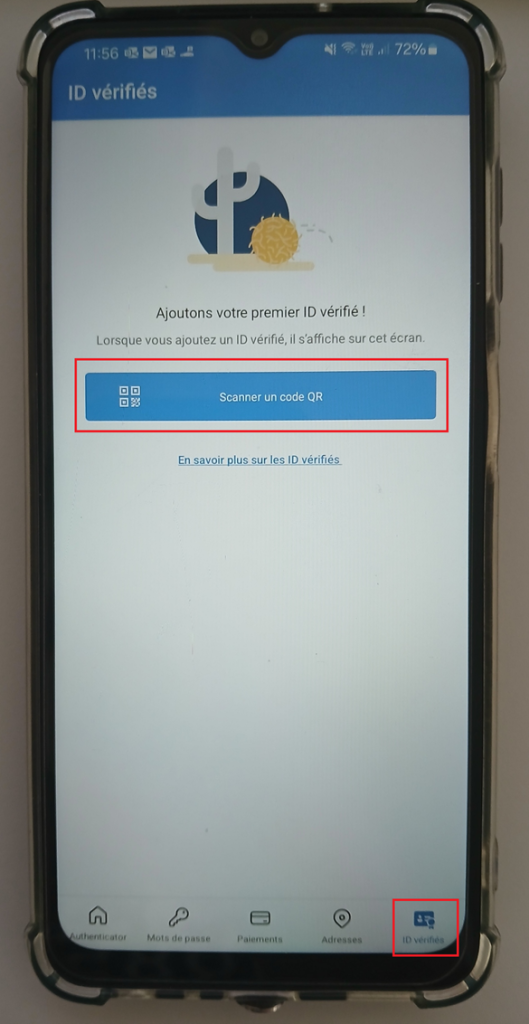

- Un smartphone sous iOS ou Android ayant la dernière version de Microsoft Authenticator

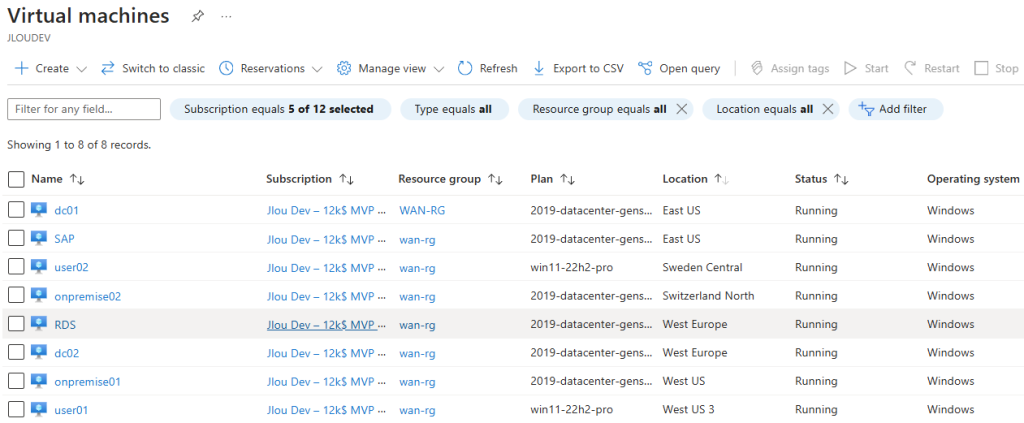

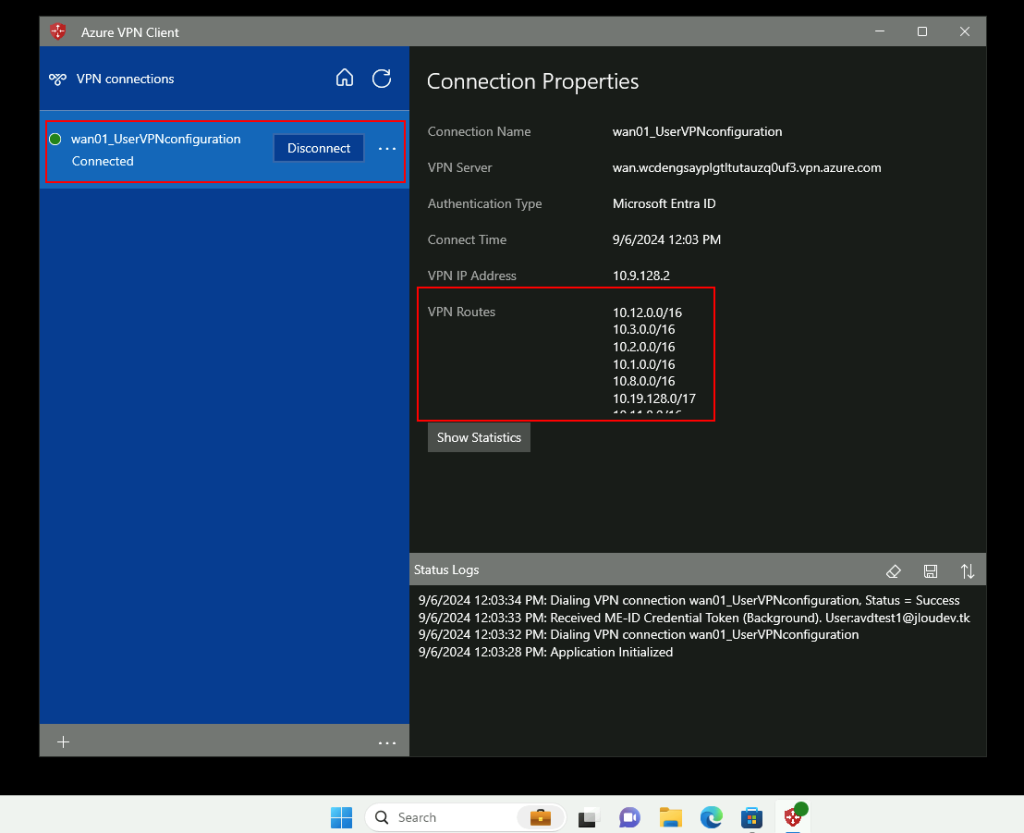

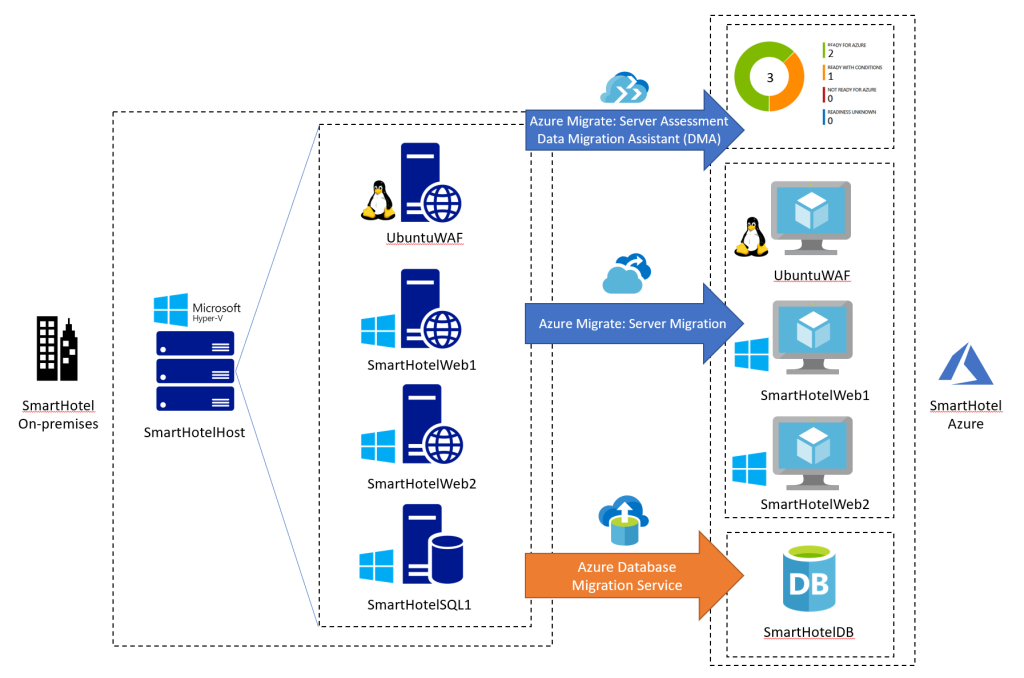

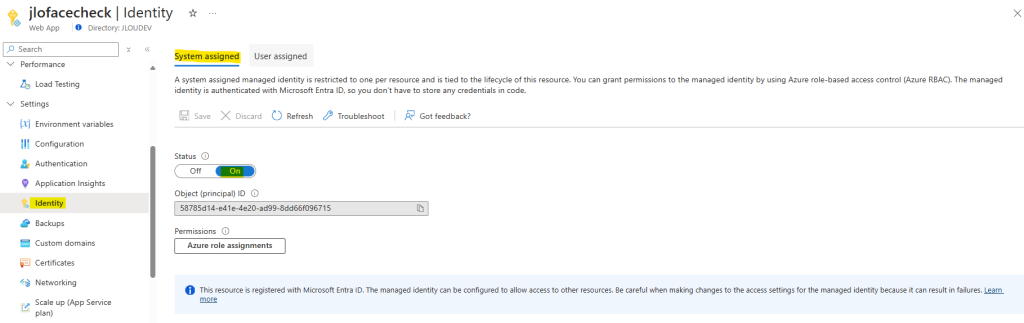

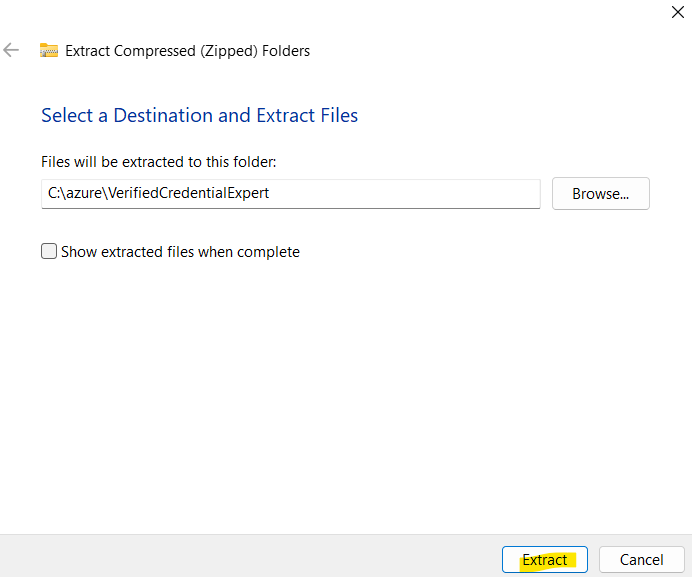

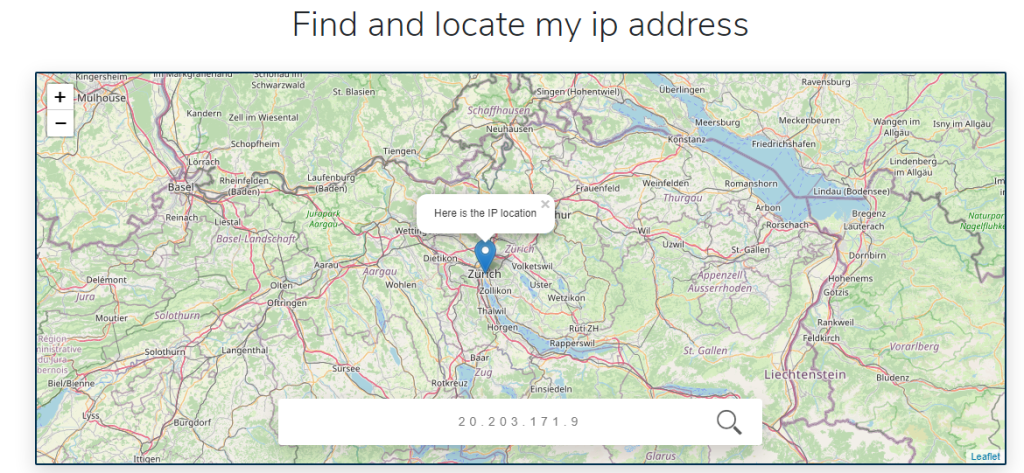

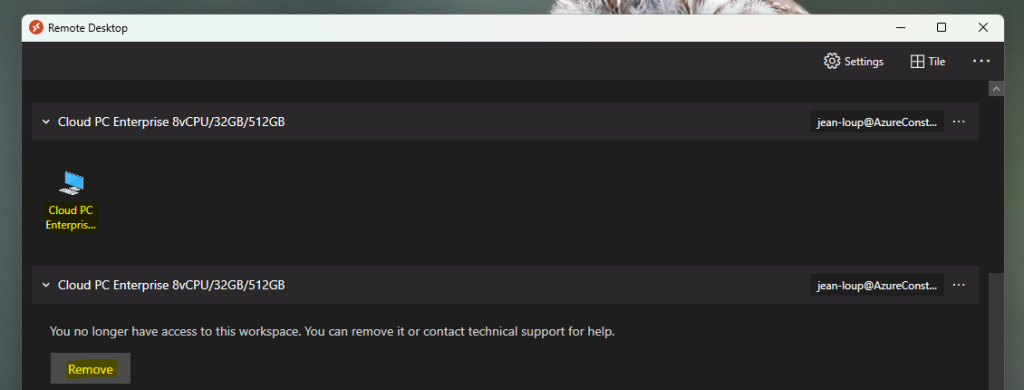

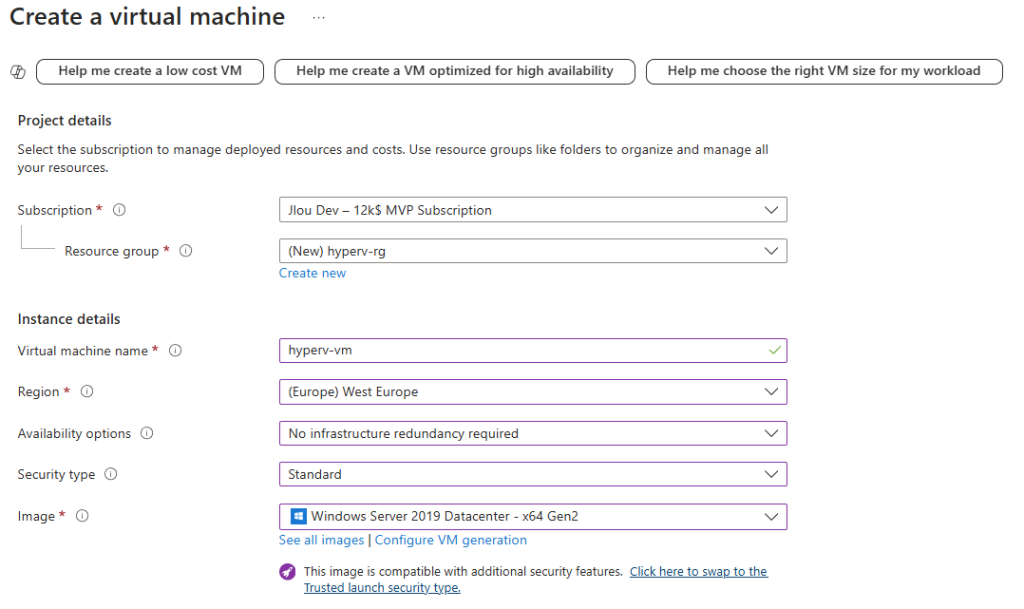

Souhaitant faire un test sur une version propre d’un poste sous Windows 11, j’ai choisi de le simuler grâce à un environnement virtualisé Hyper-V recréé sous Azure. Il est en effet possible dans Azure d’imbriquer de la virtualisation. Cela demande malgré tout quelques exigences, comme le SKU de la machine virtuelle Hyper-V, mais aussi sa génération.

Mais avant cela, quelques configurations sont nécessaires au niveau du tenant.

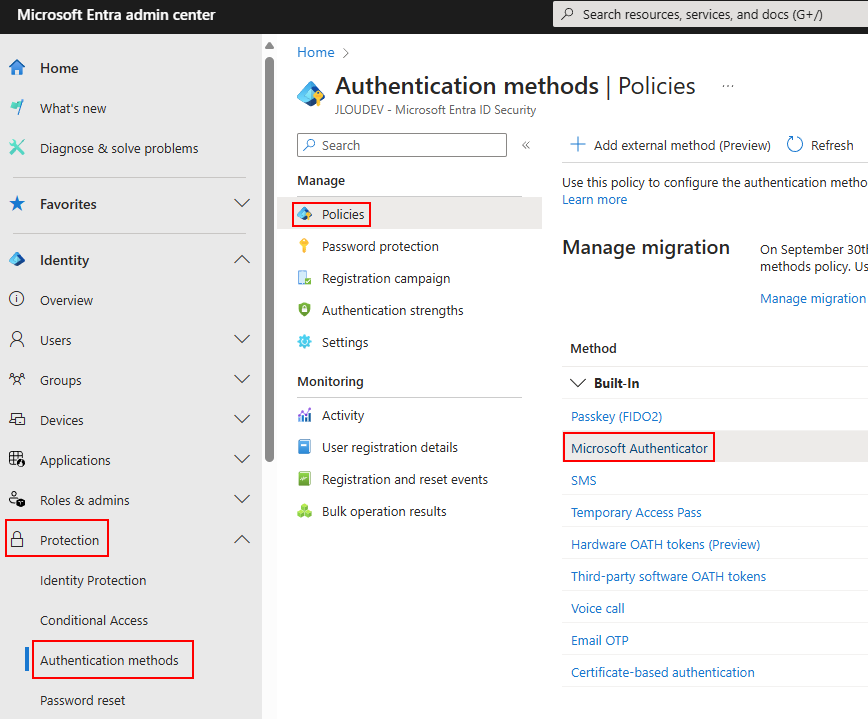

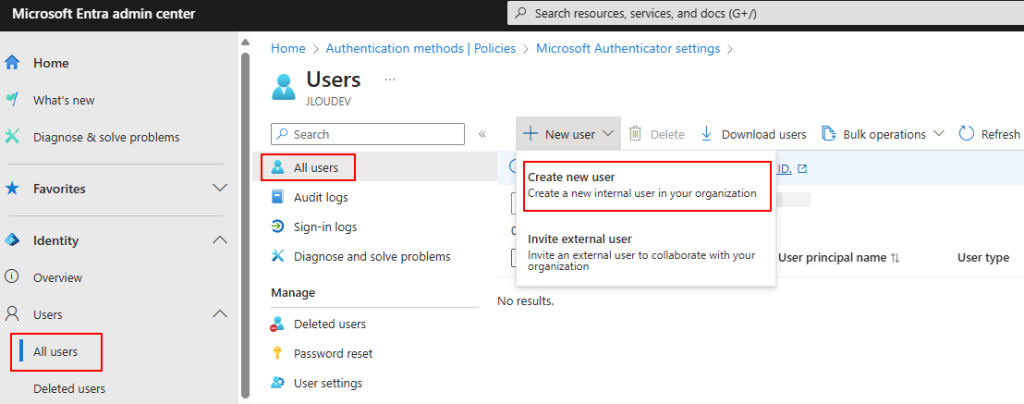

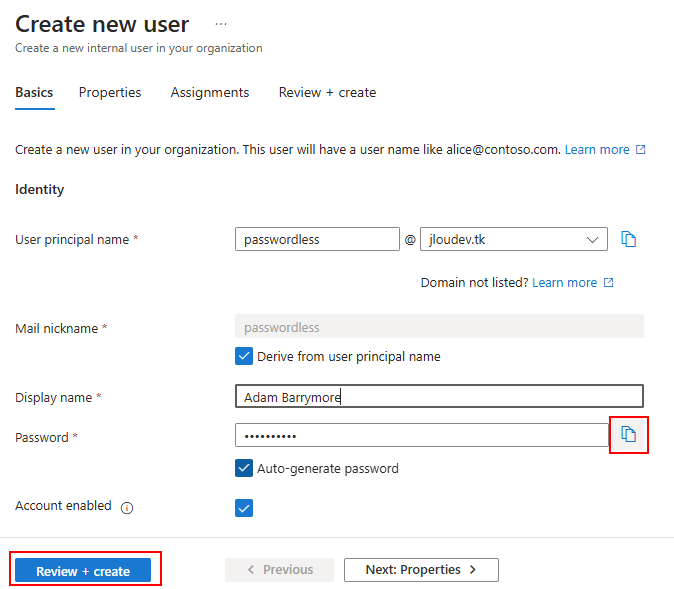

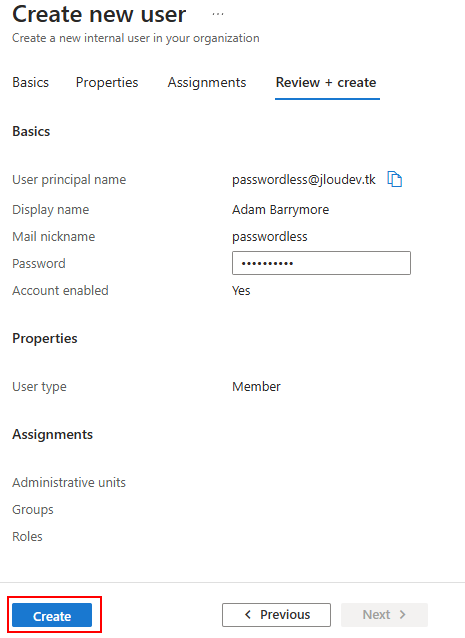

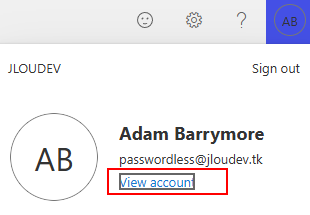

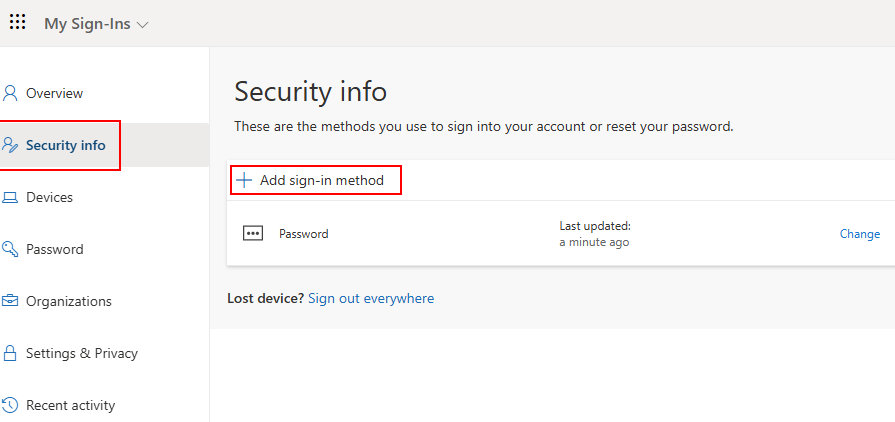

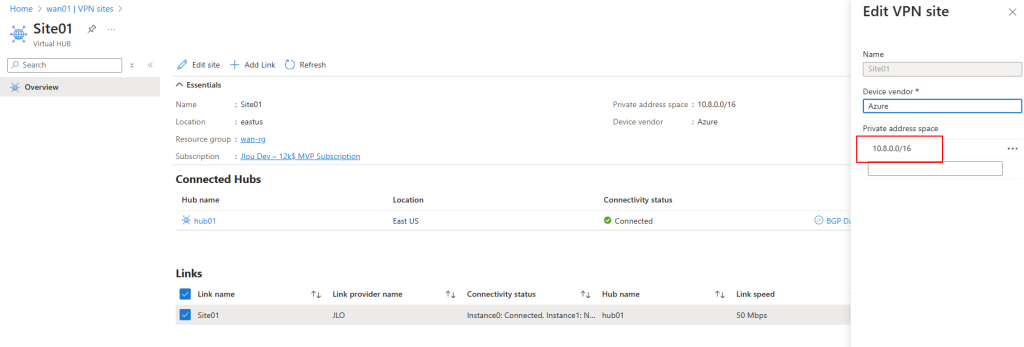

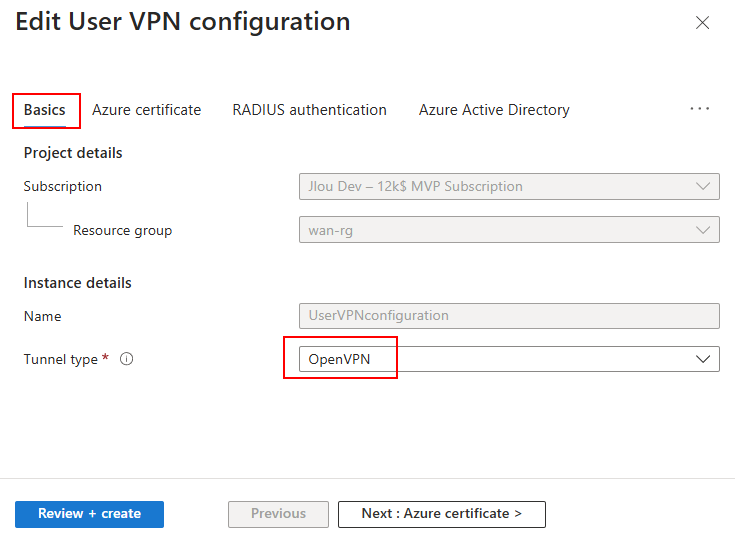

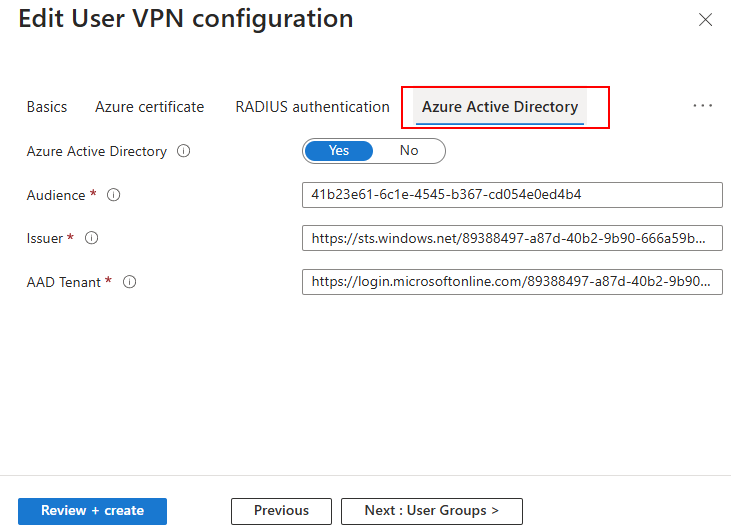

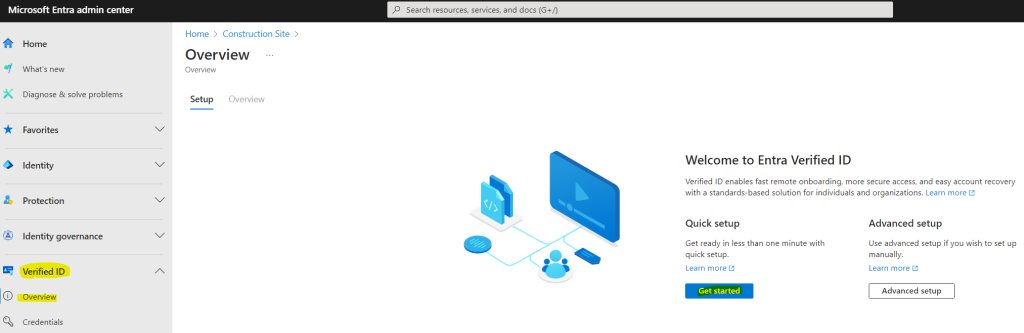

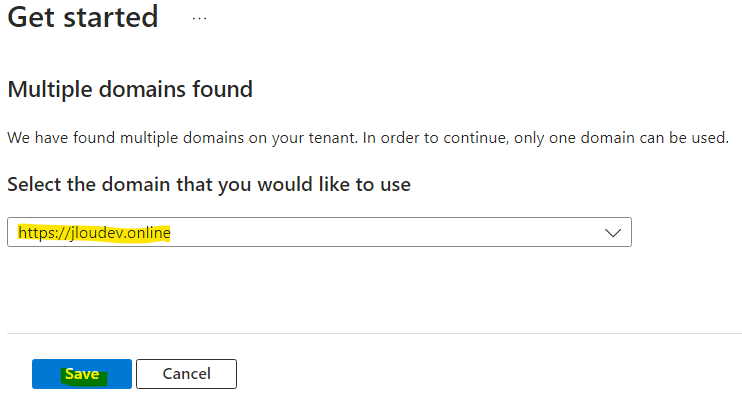

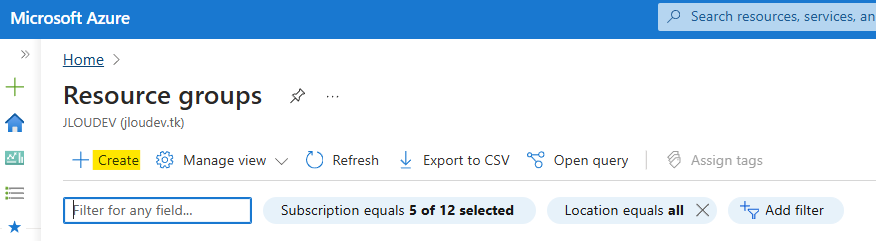

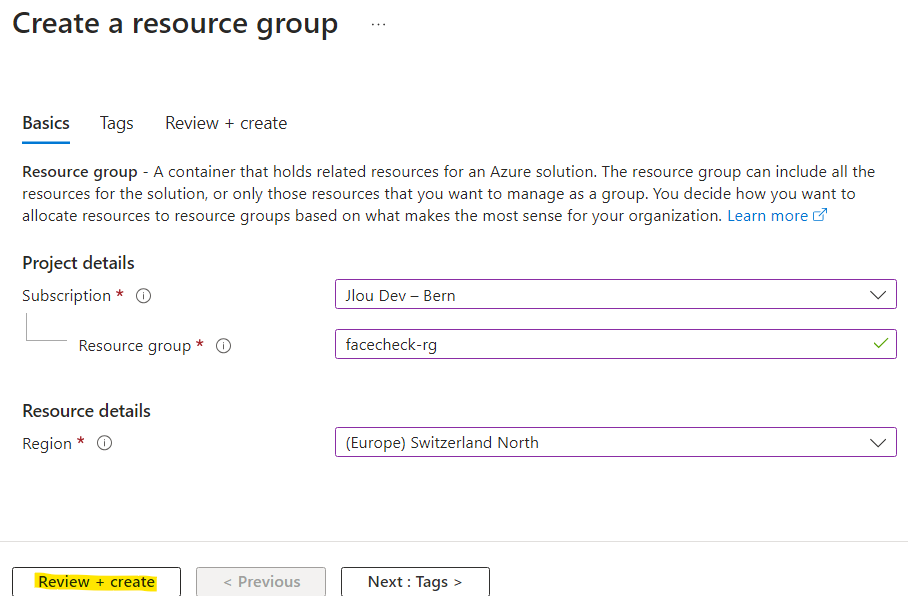

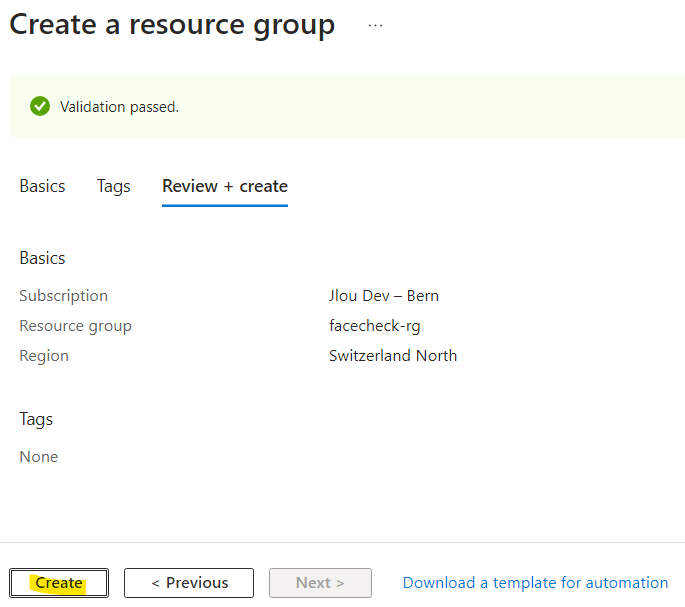

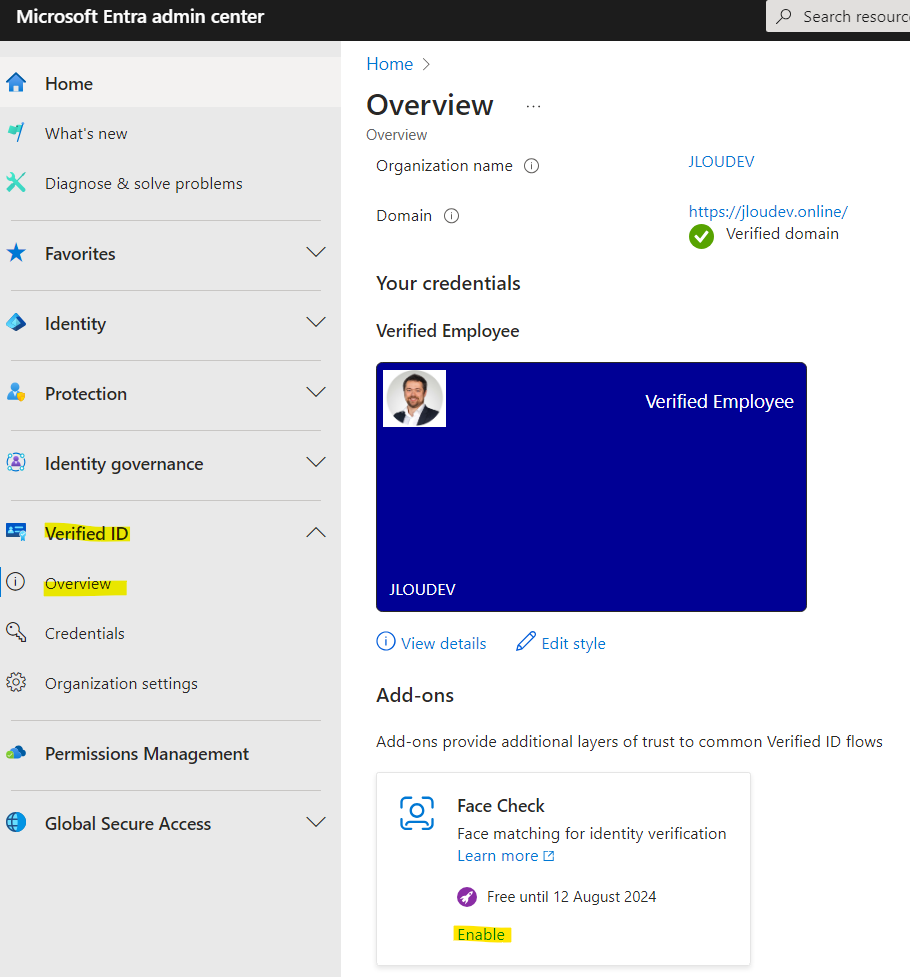

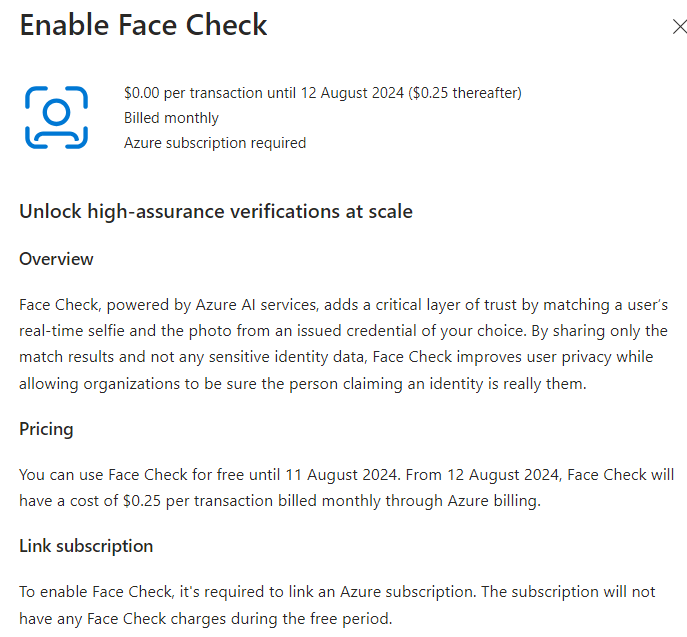

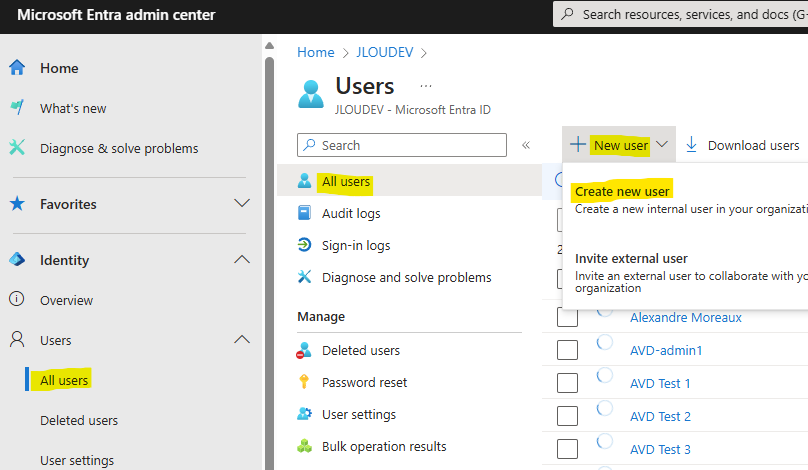

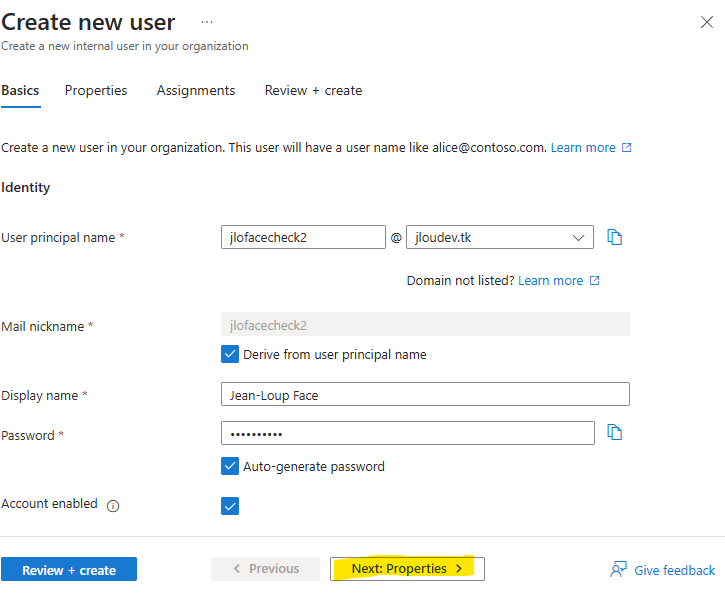

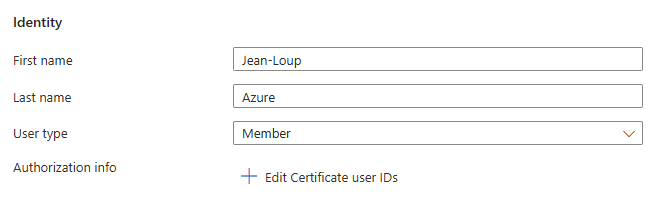

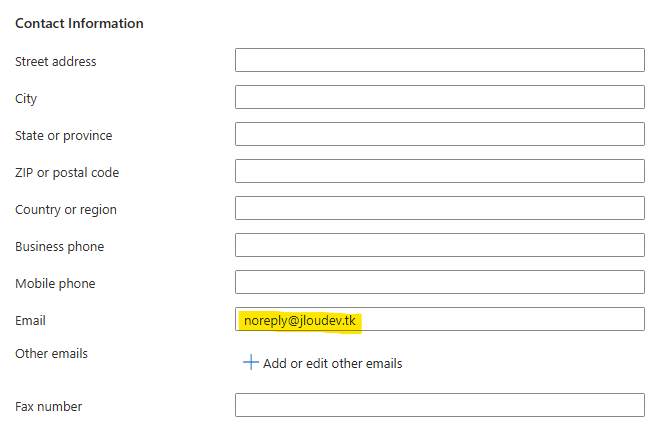

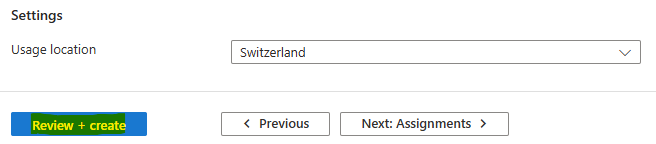

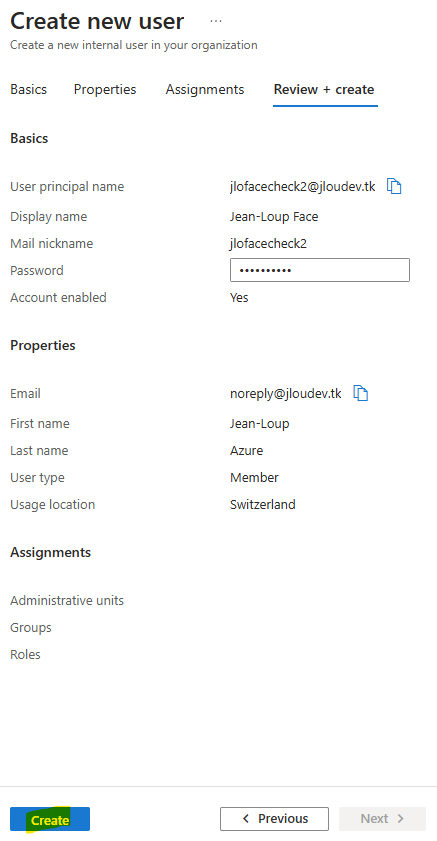

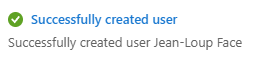

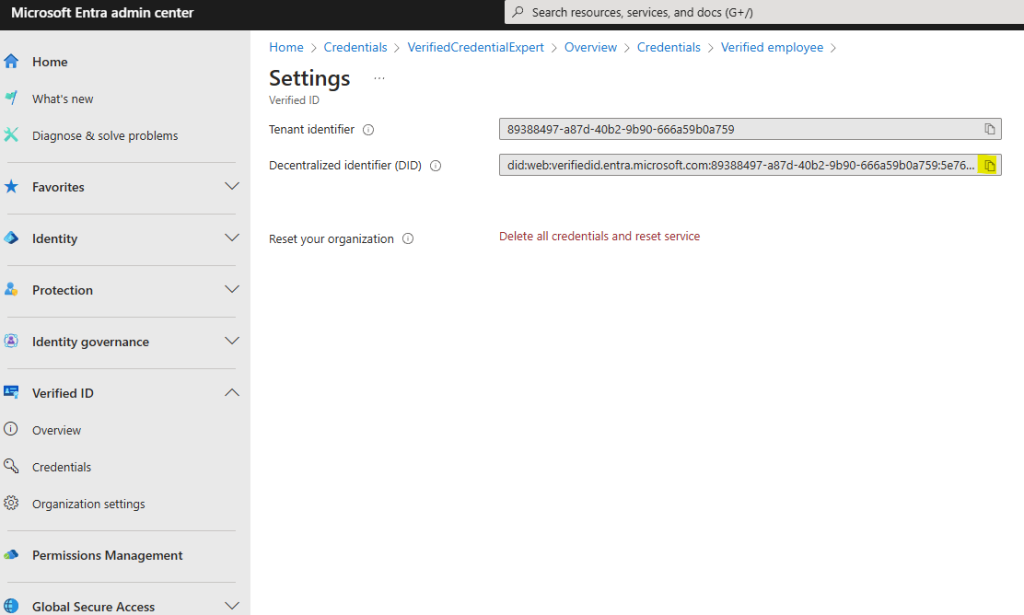

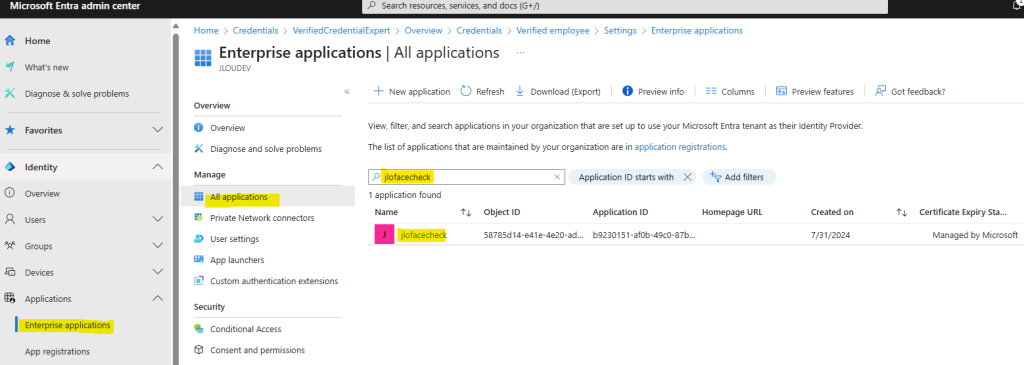

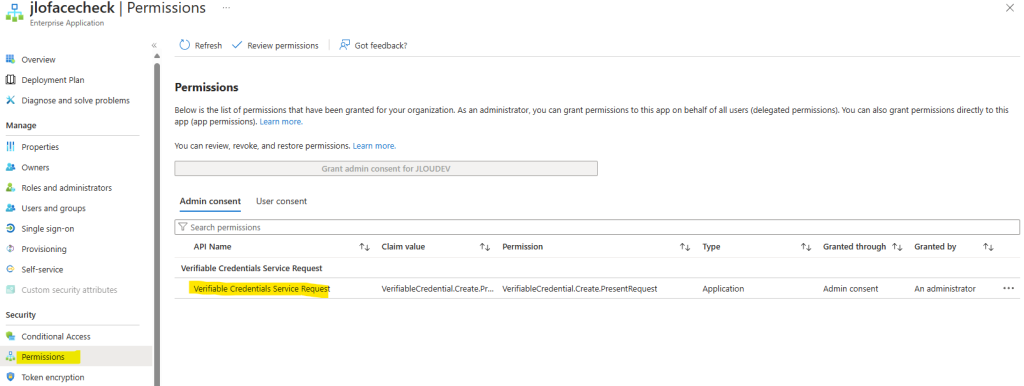

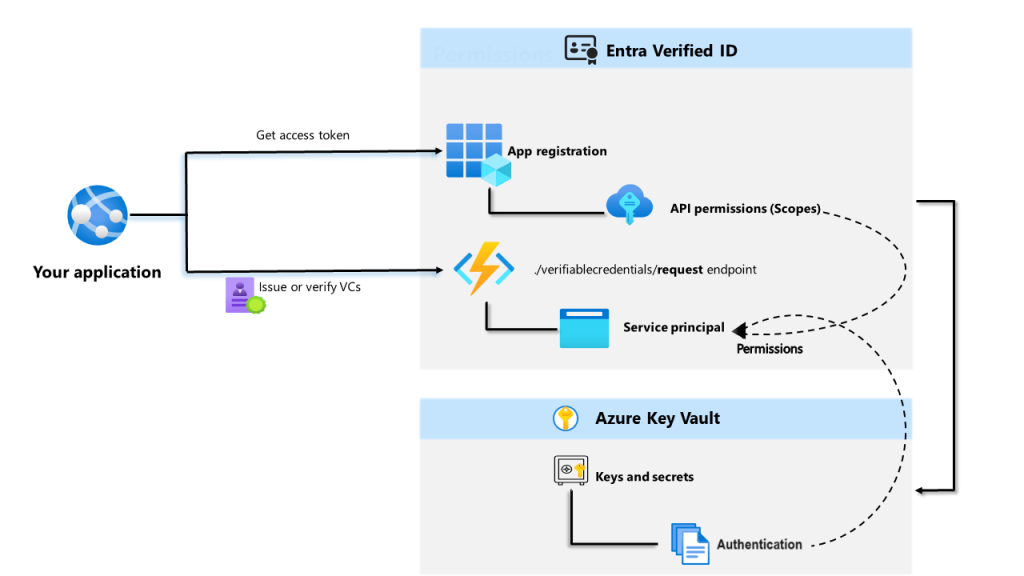

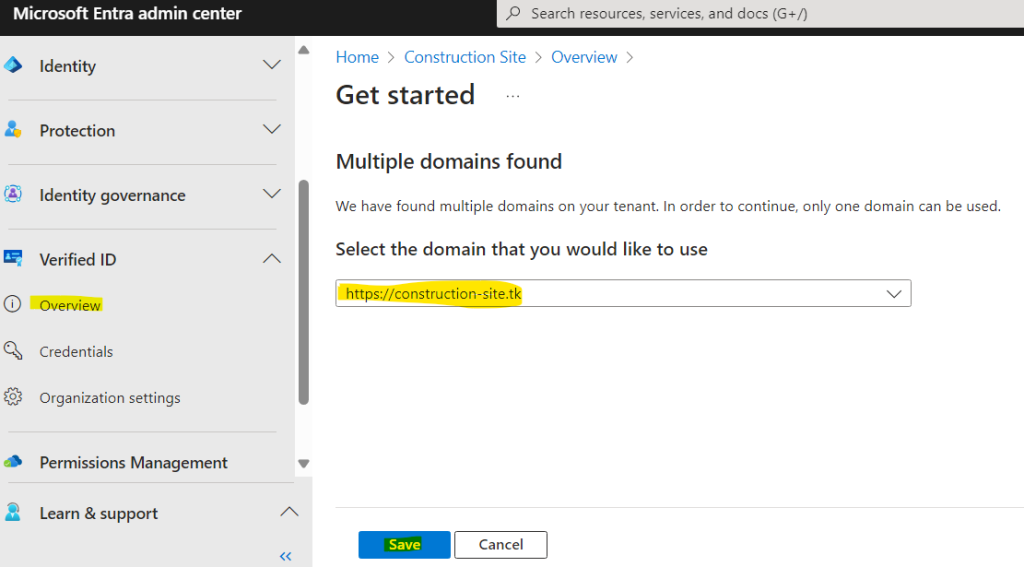

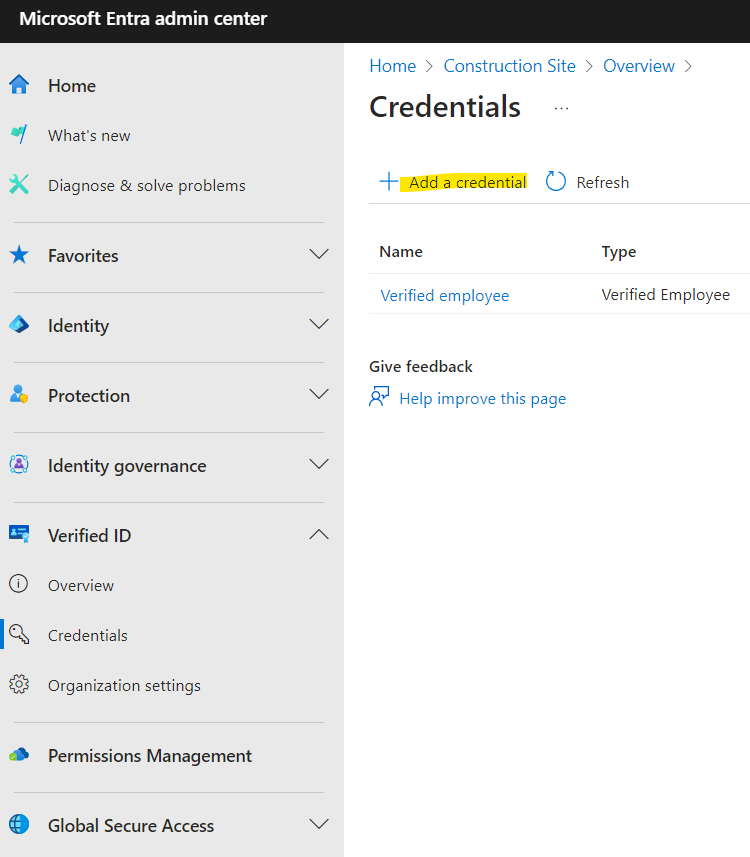

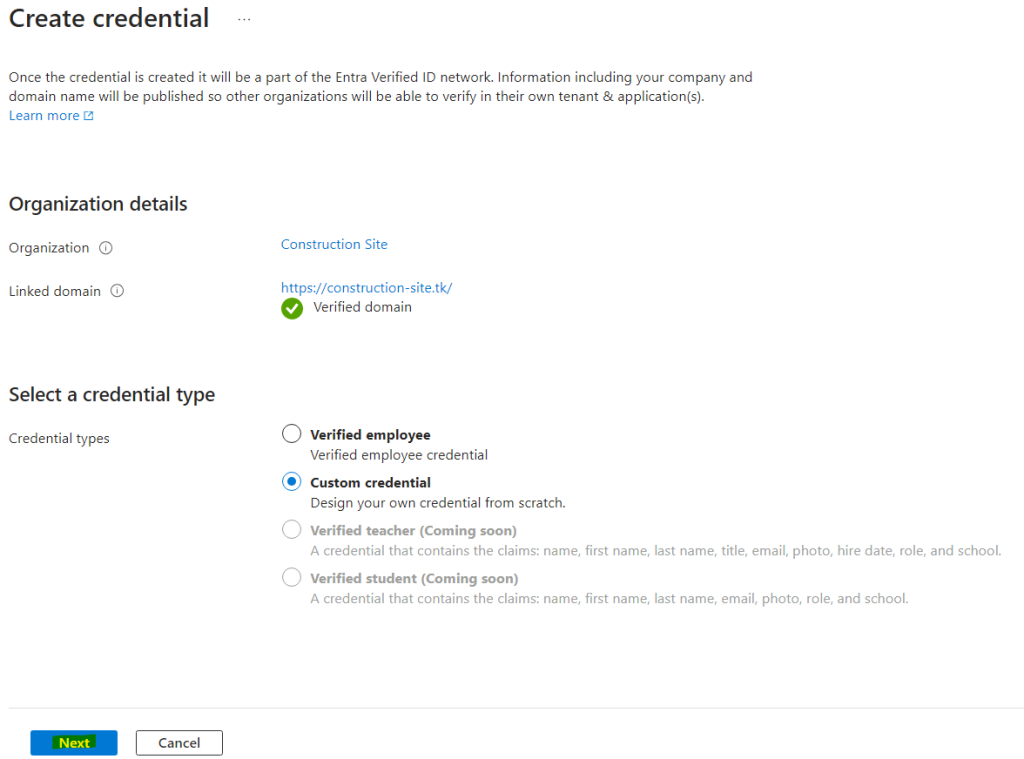

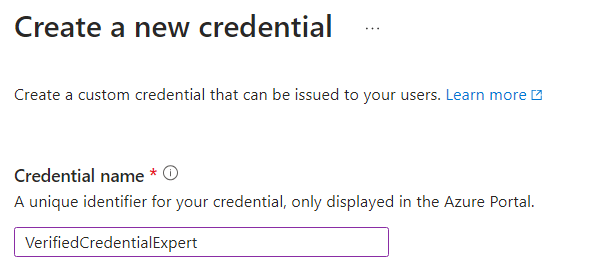

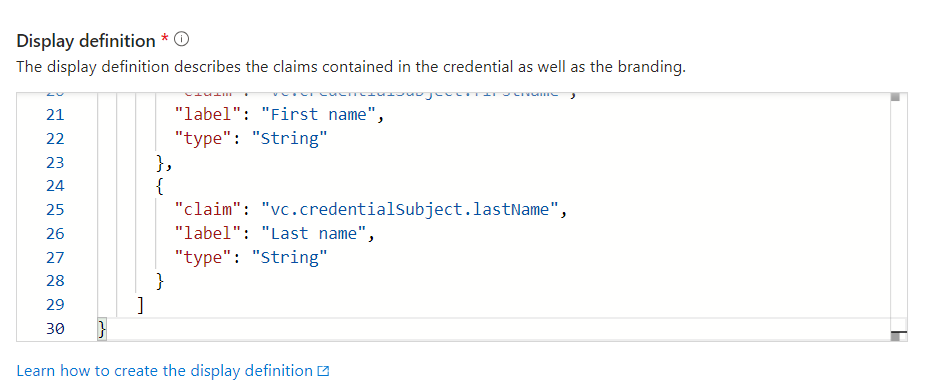

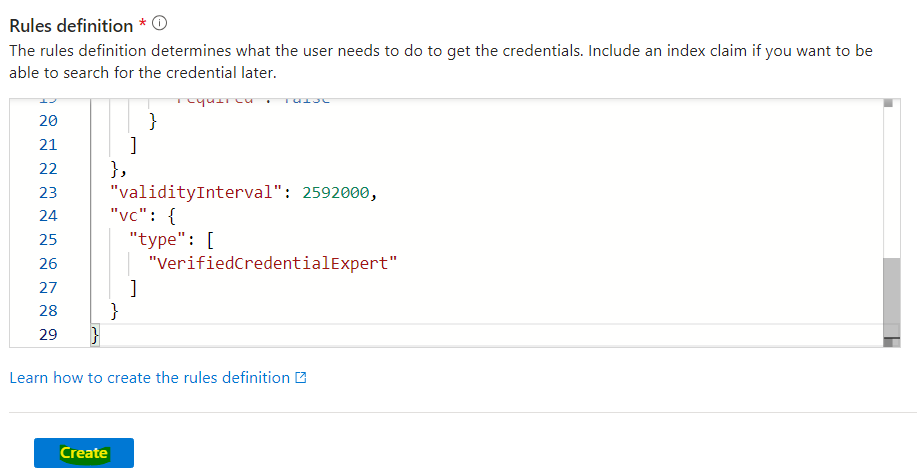

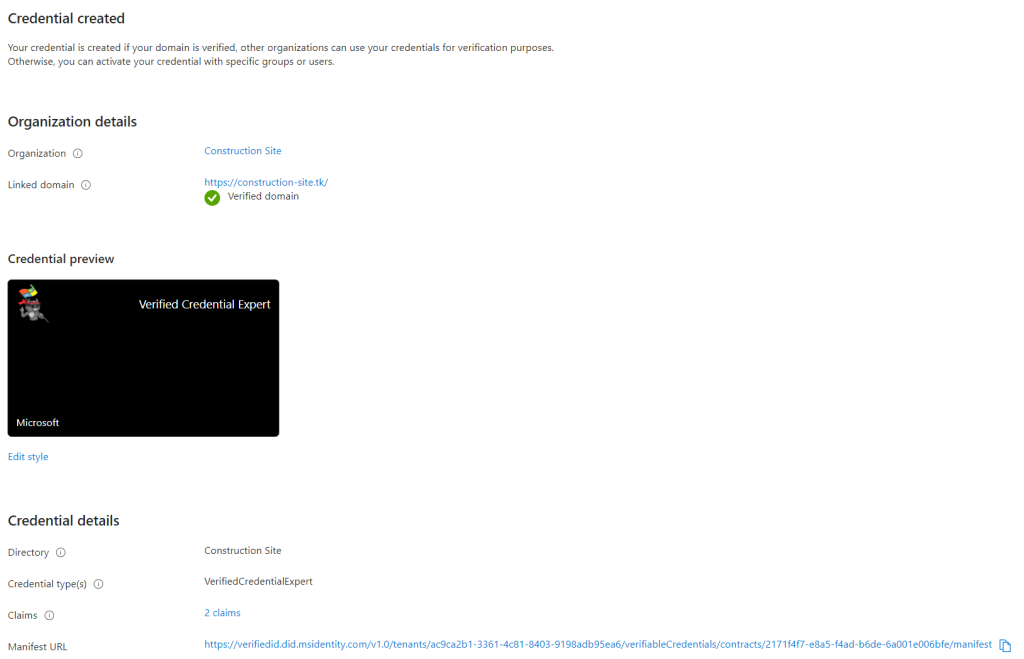

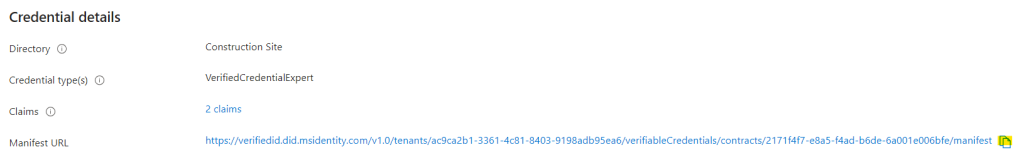

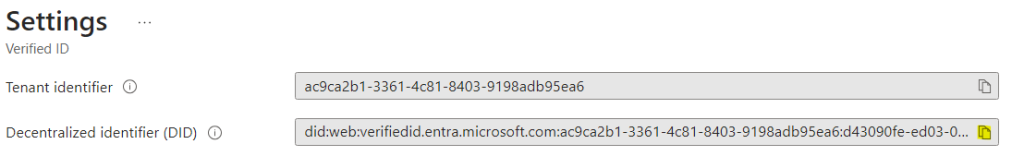

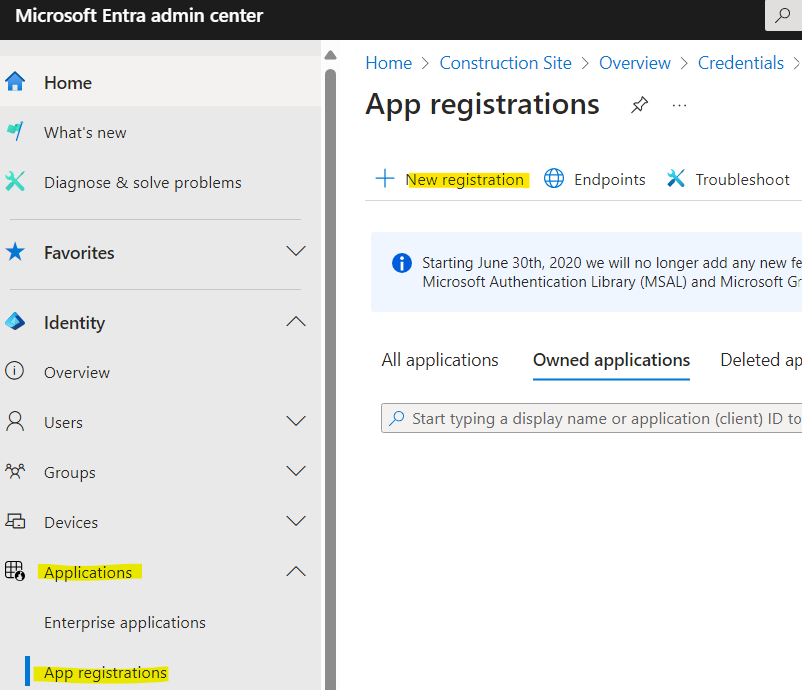

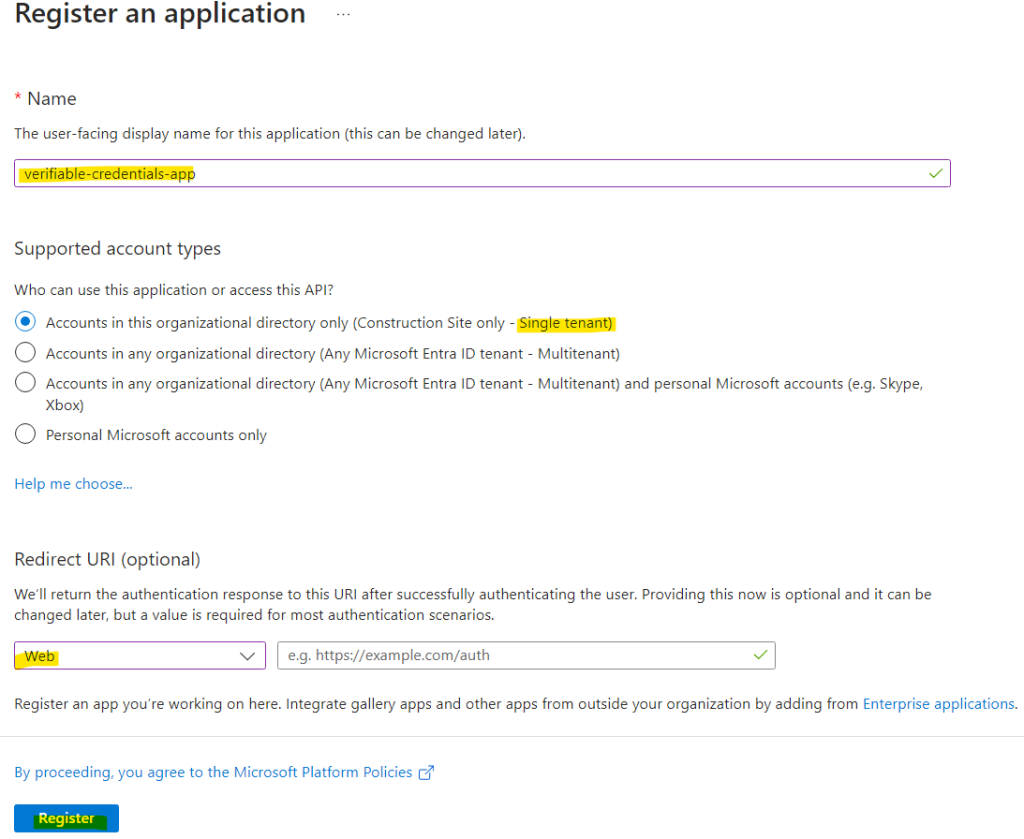

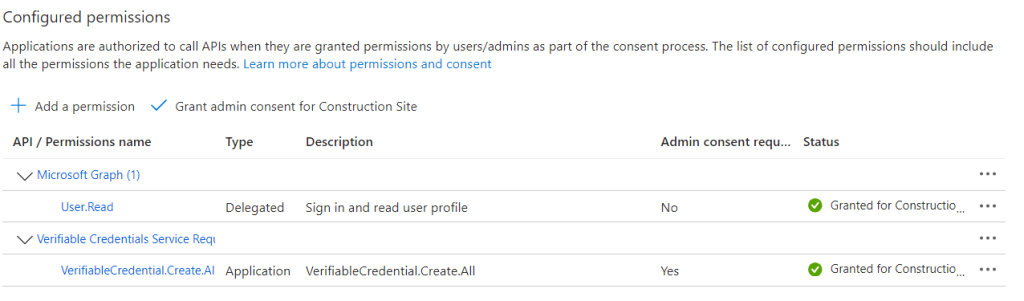

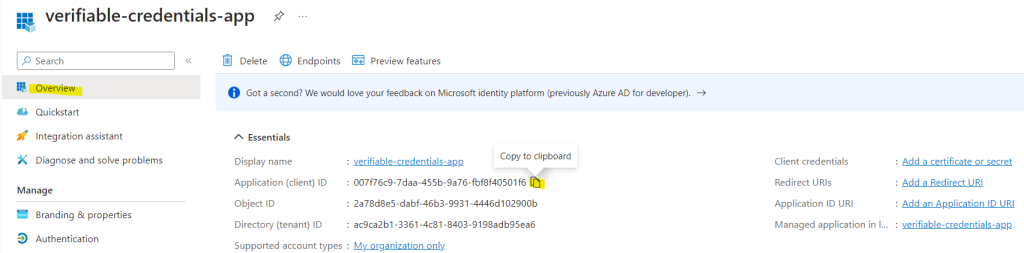

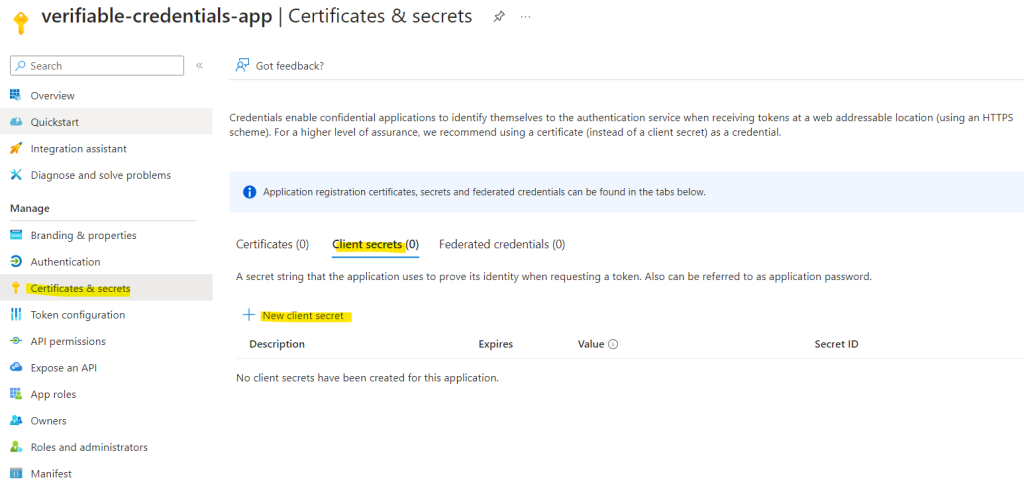

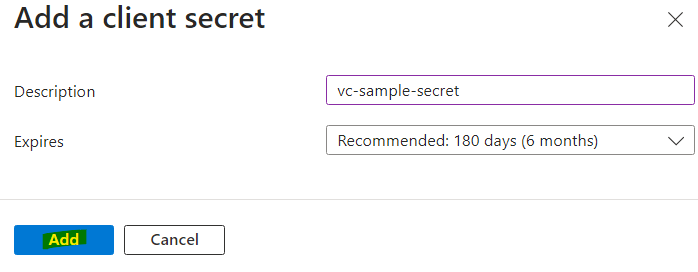

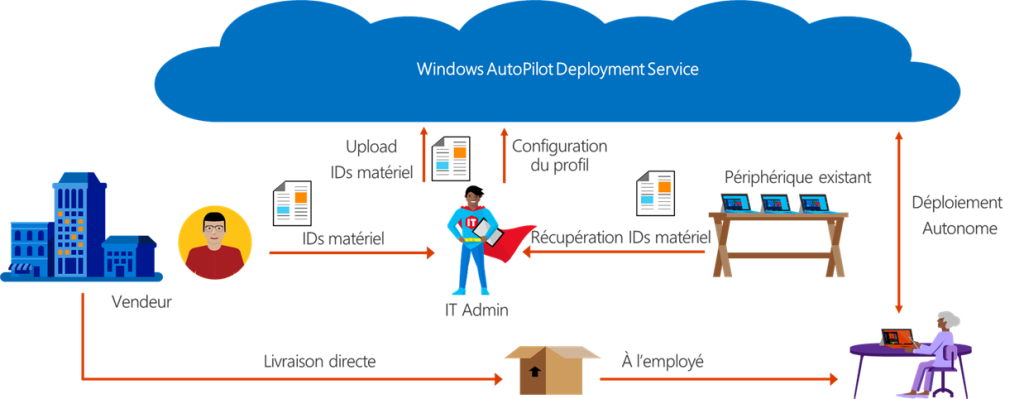

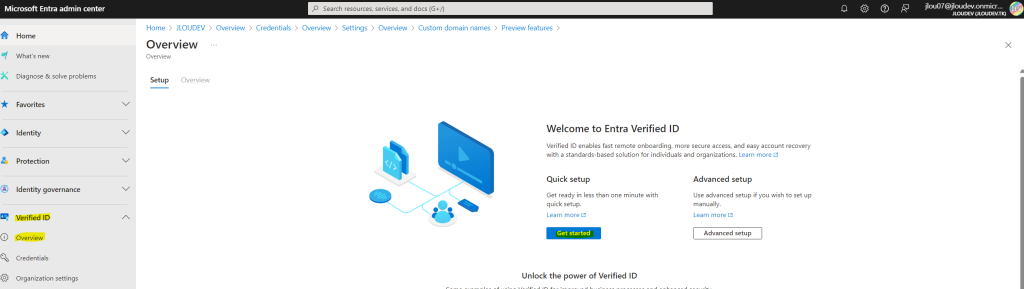

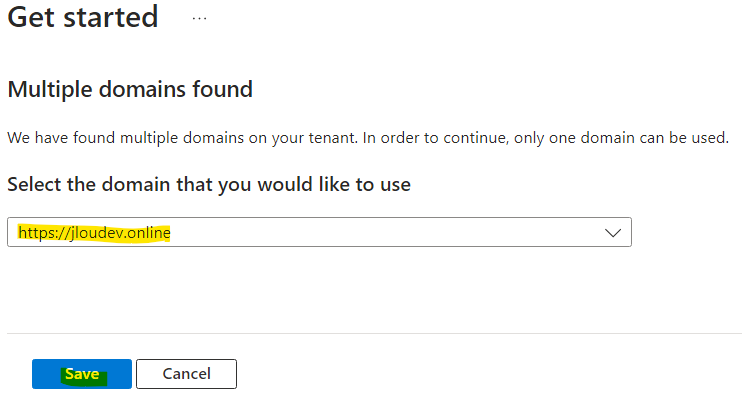

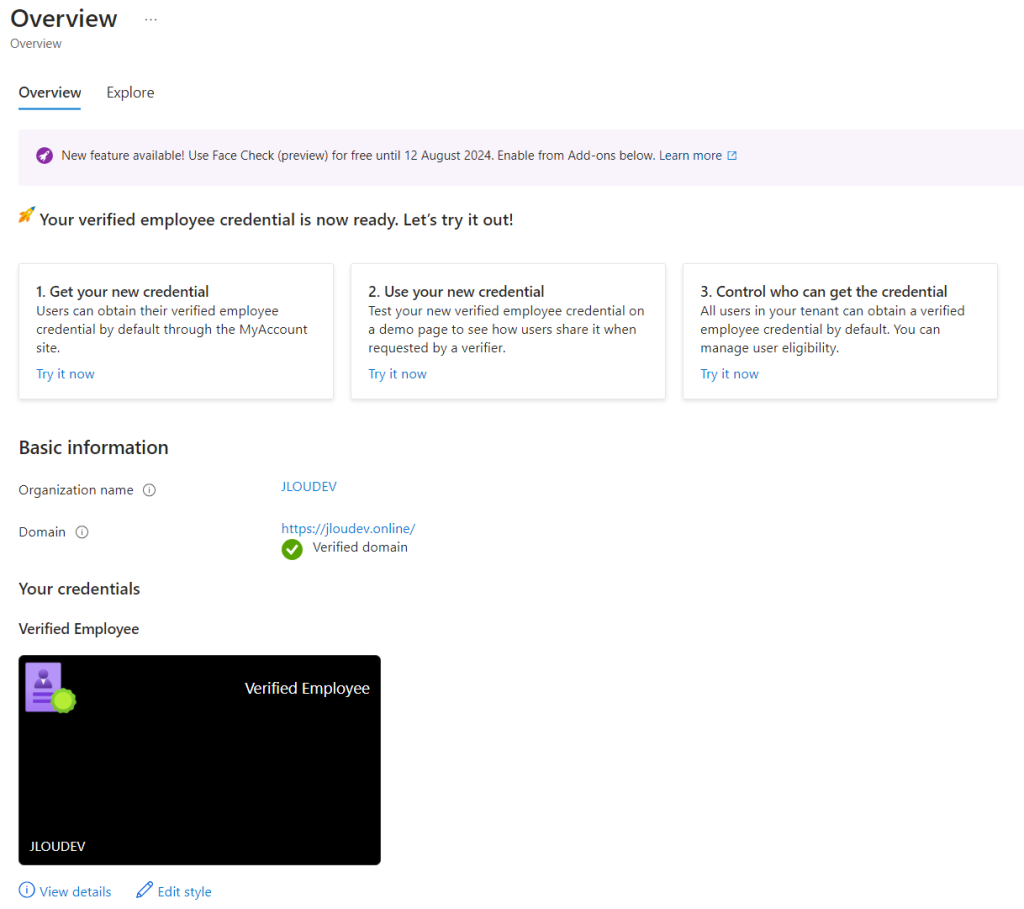

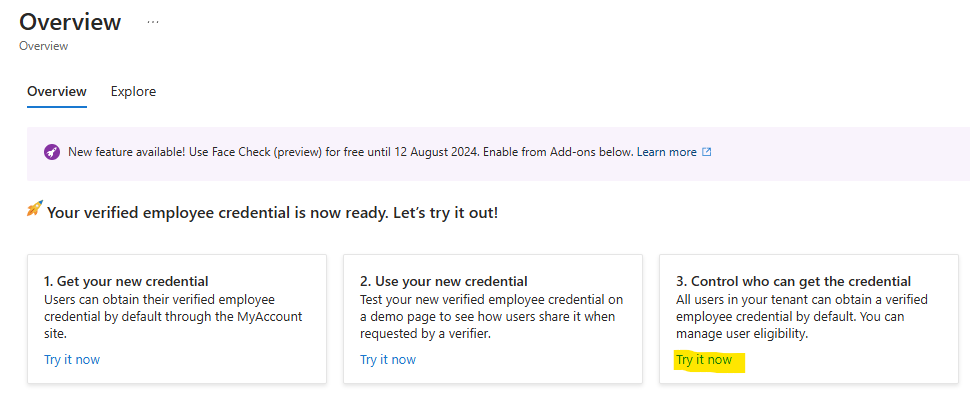

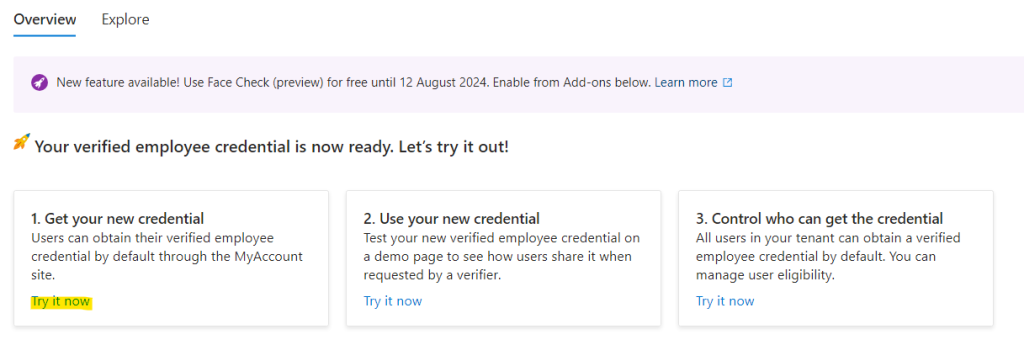

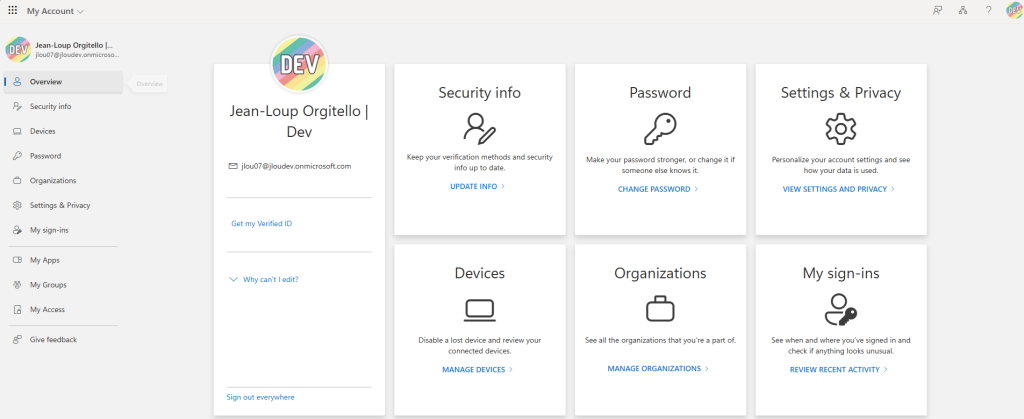

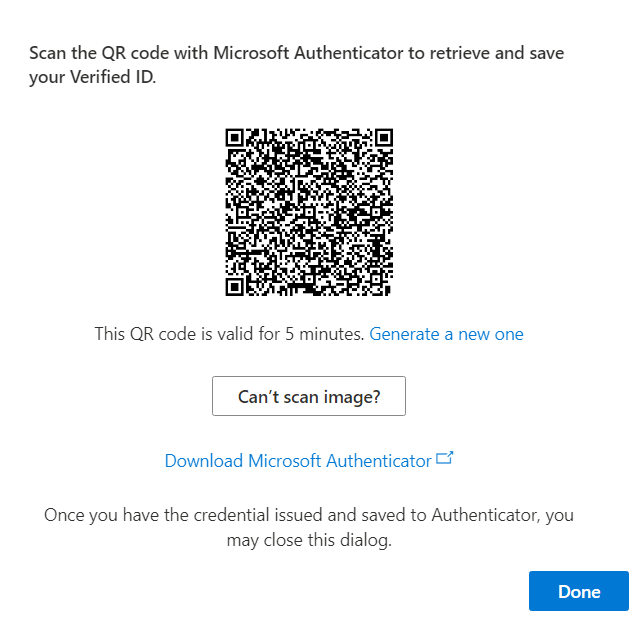

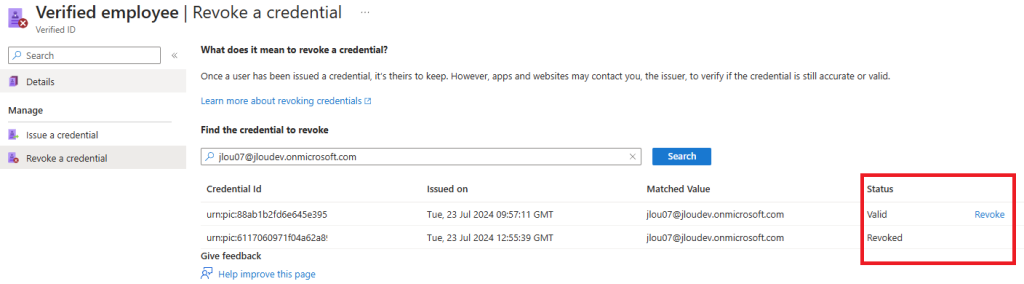

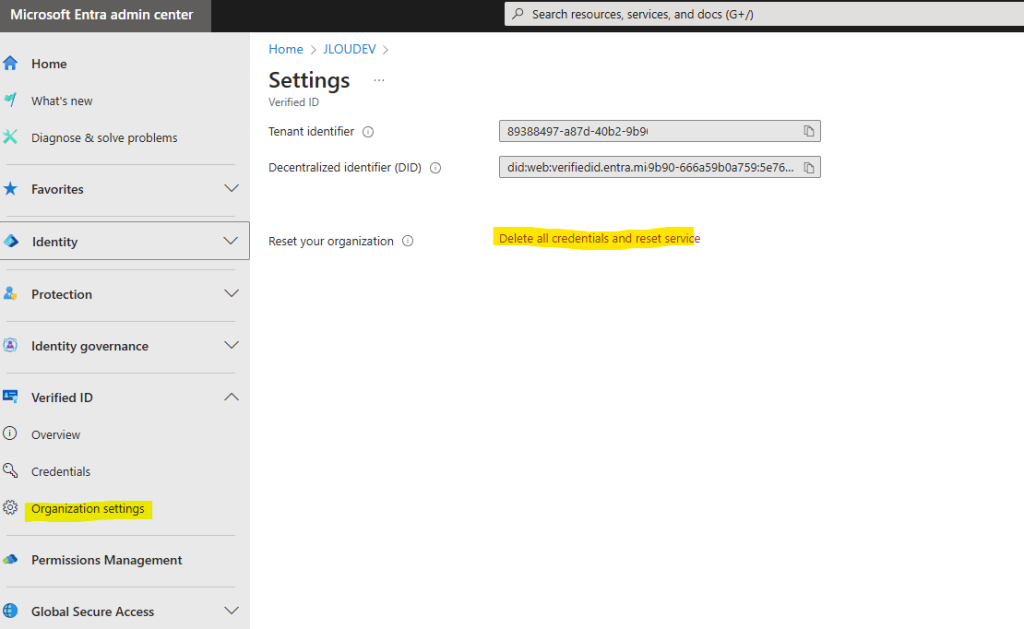

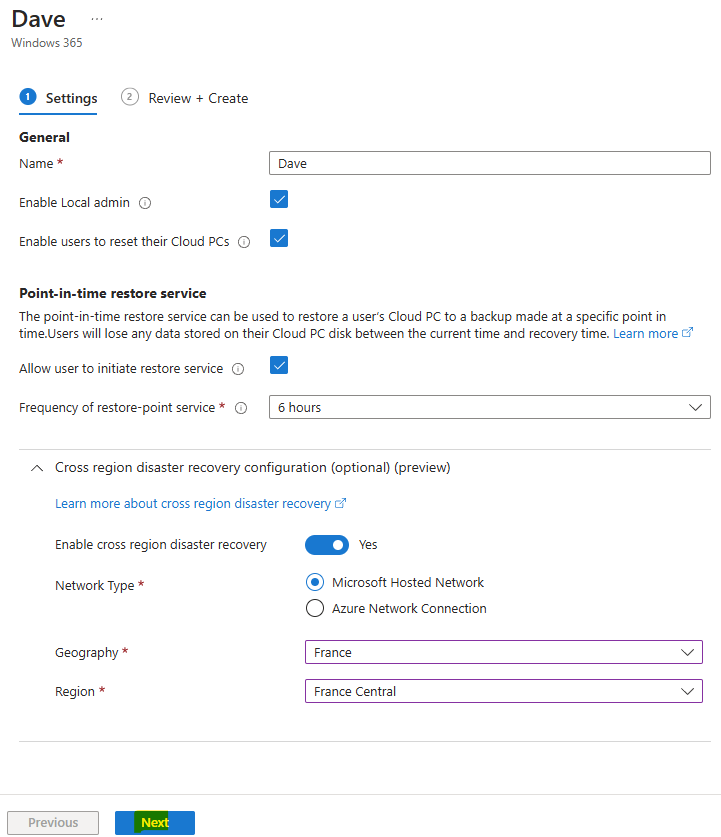

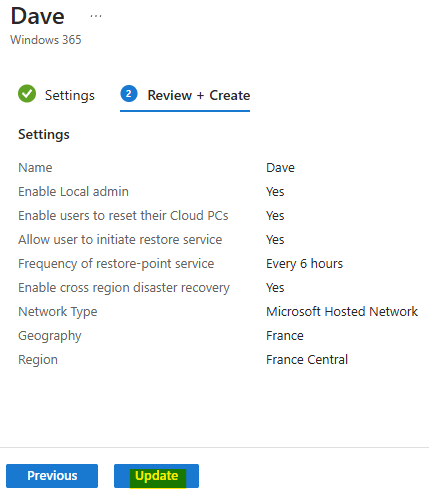

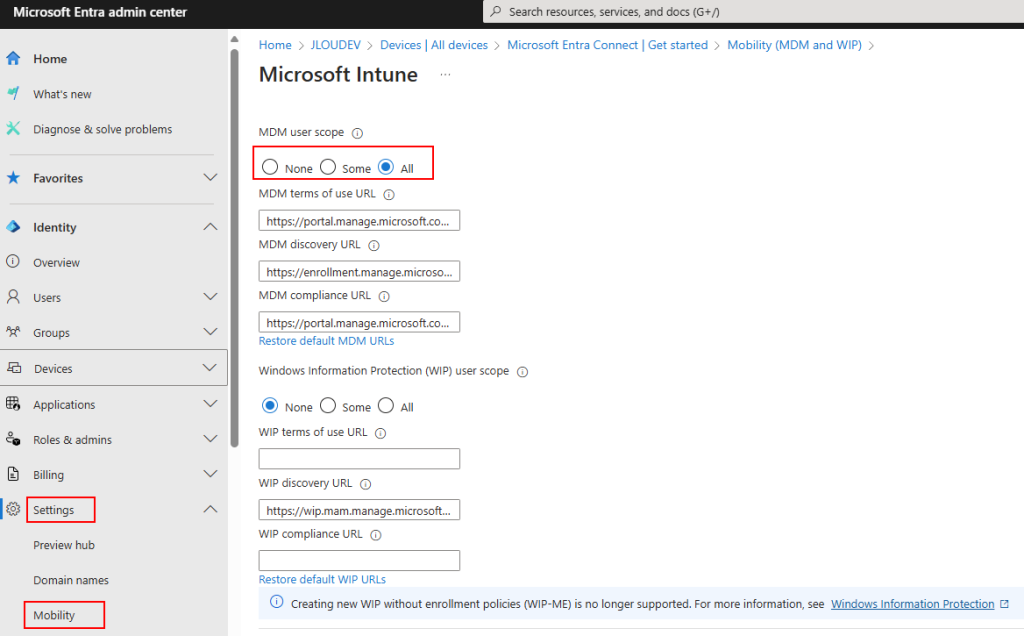

Etape I – Configuration du tenant :

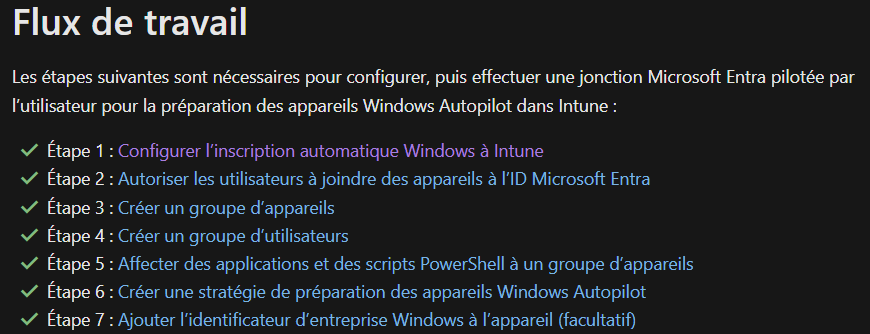

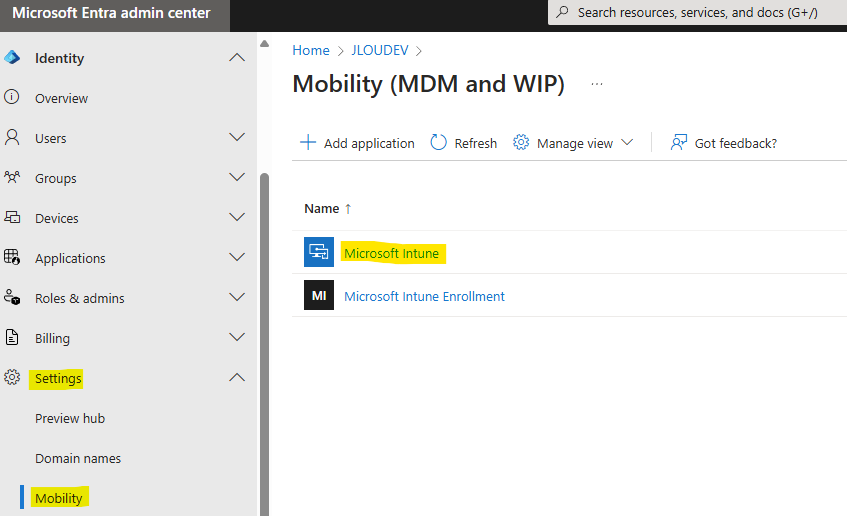

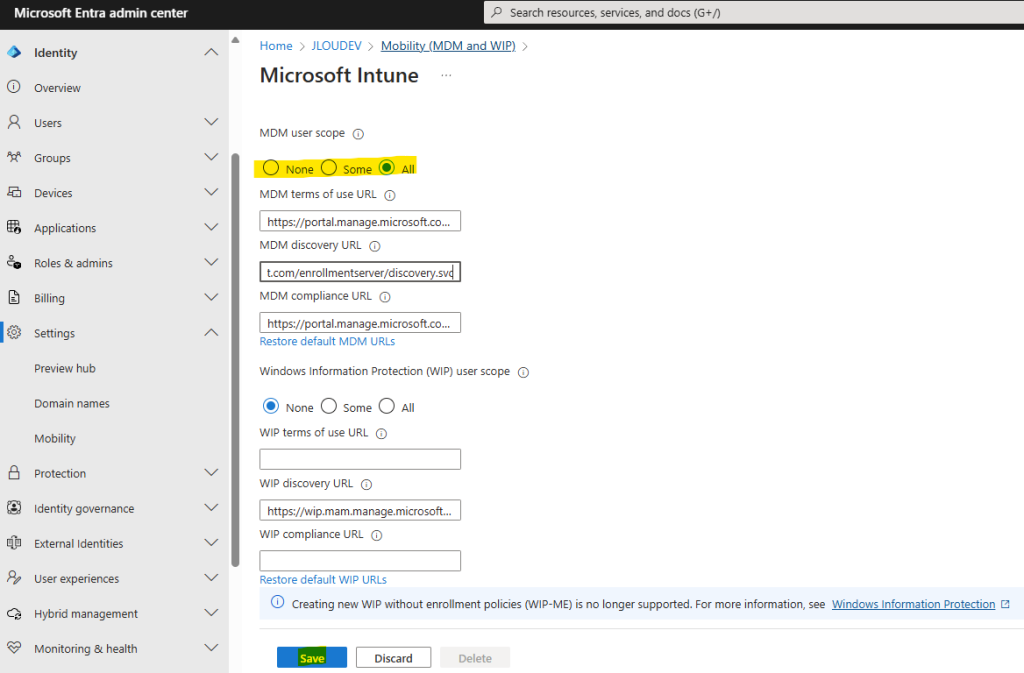

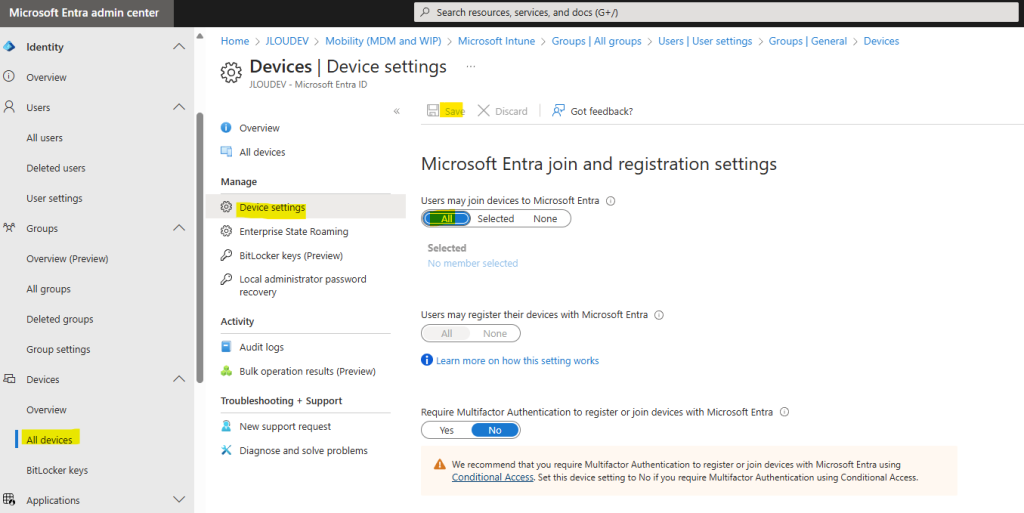

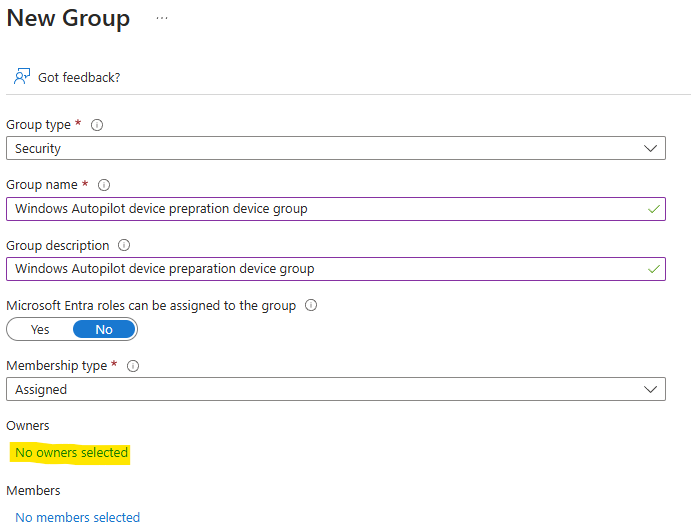

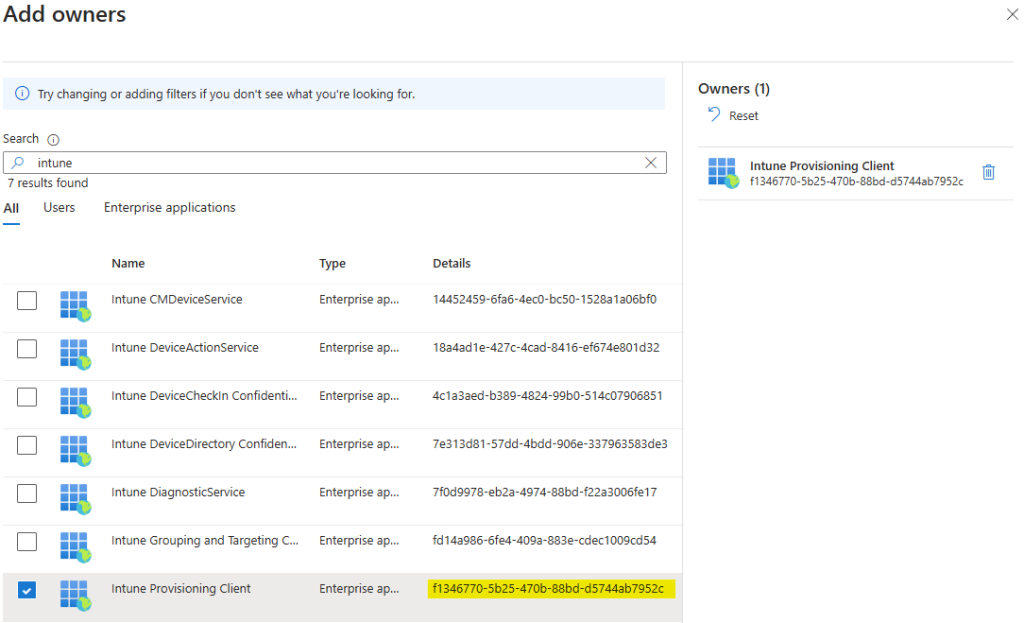

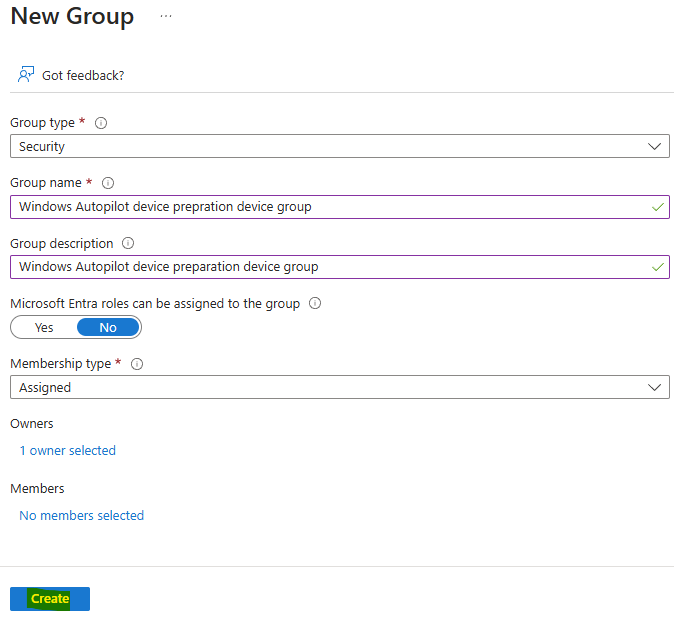

Pour cela, rendez-vous sur la page suivante d’Entra ID afin d’activer l’inscription automatique Windows, puis vérifiez le paramètre suivant :

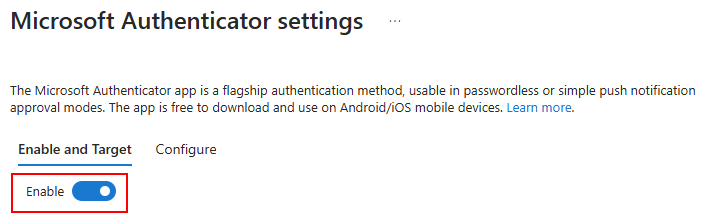

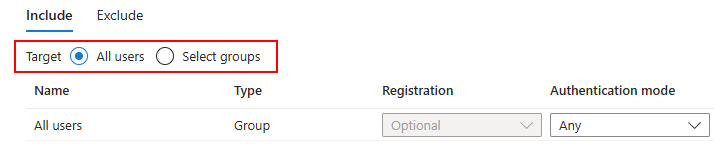

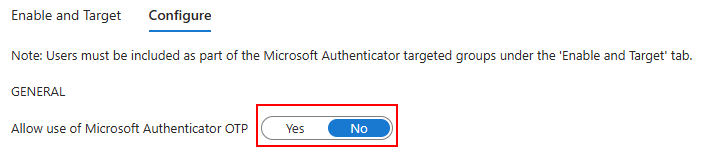

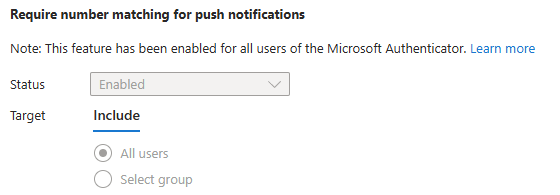

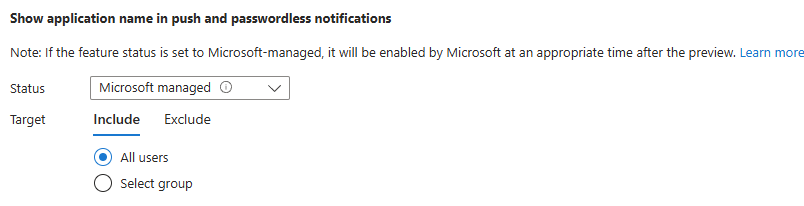

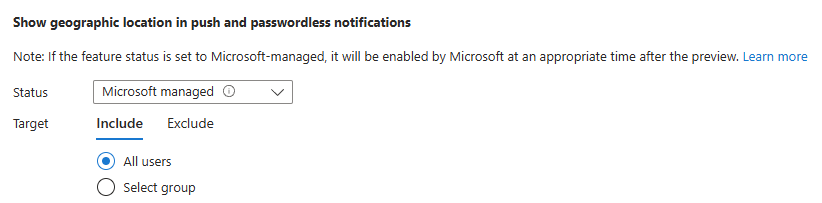

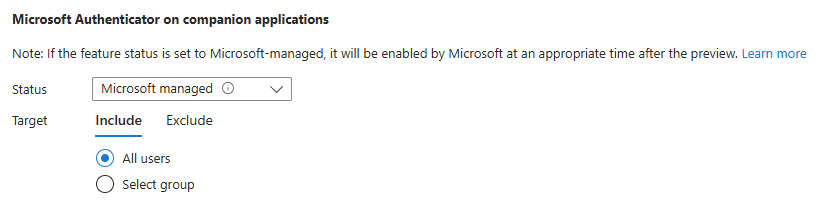

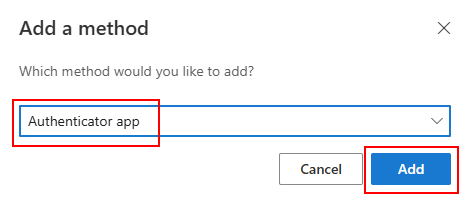

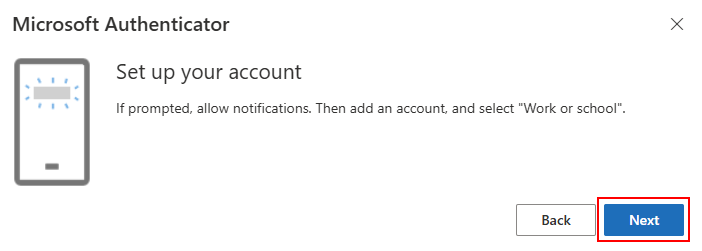

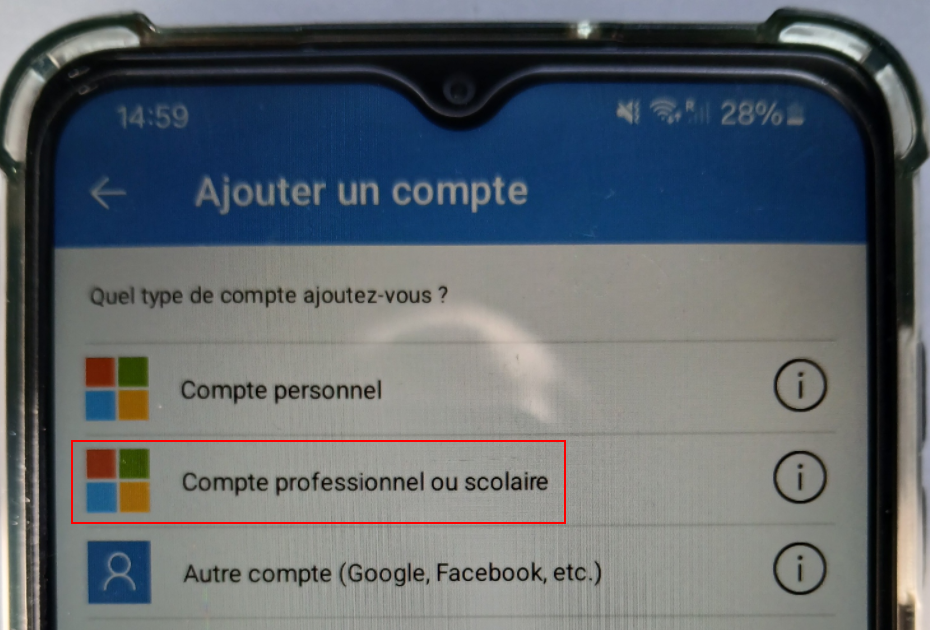

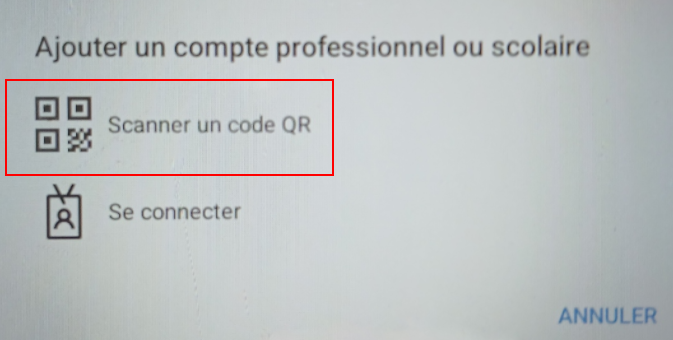

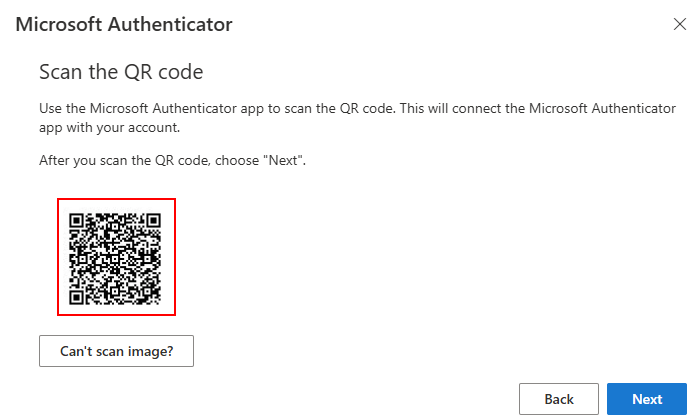

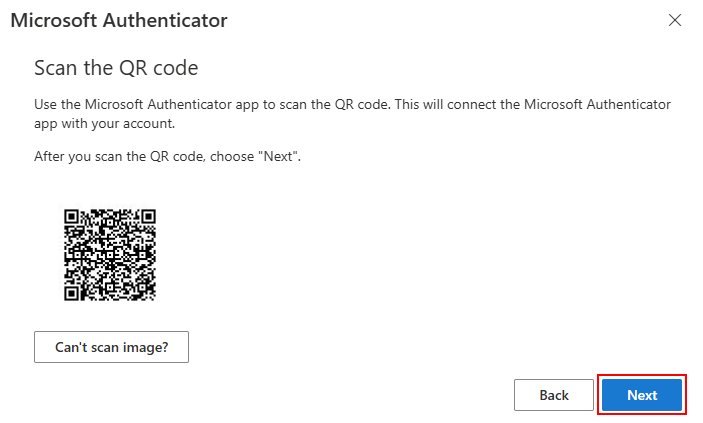

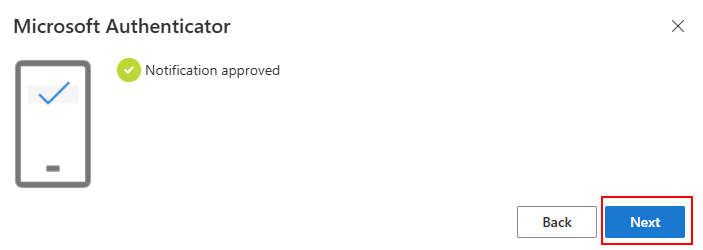

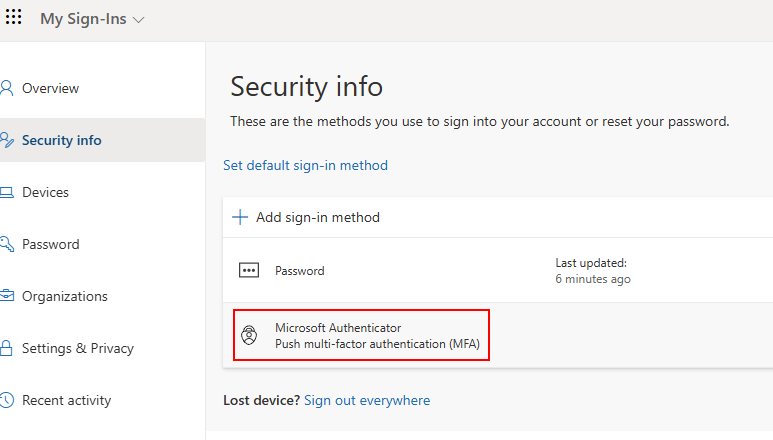

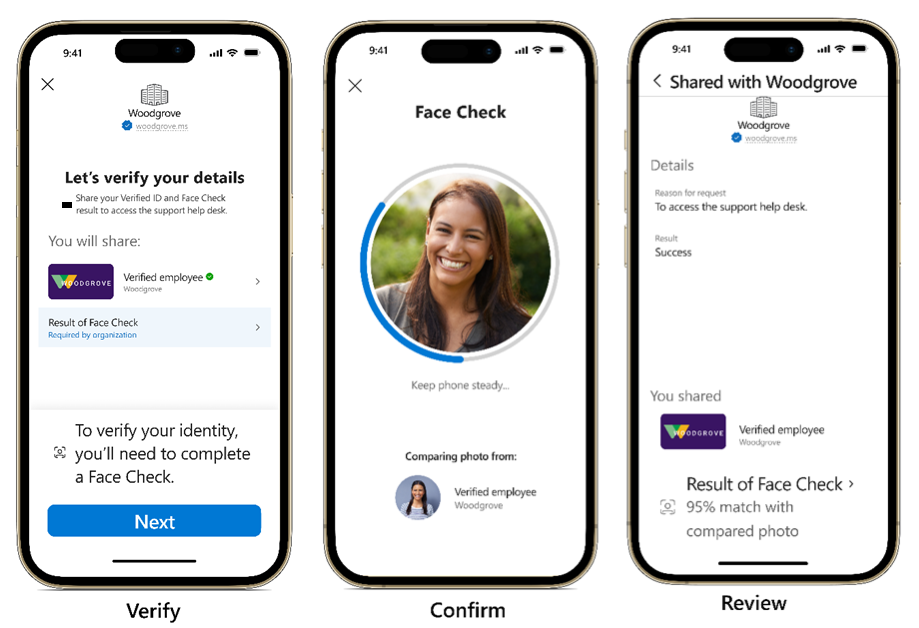

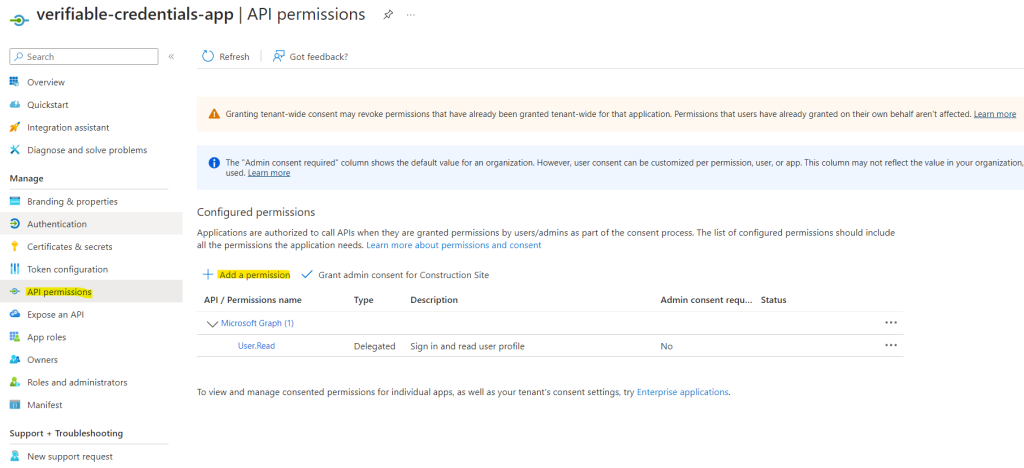

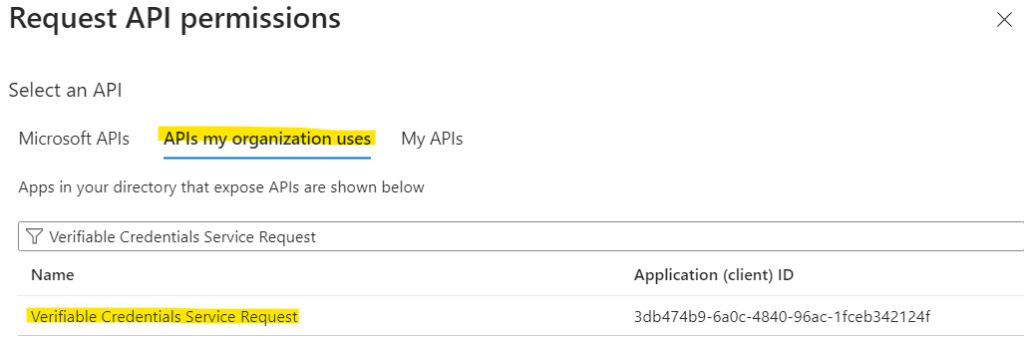

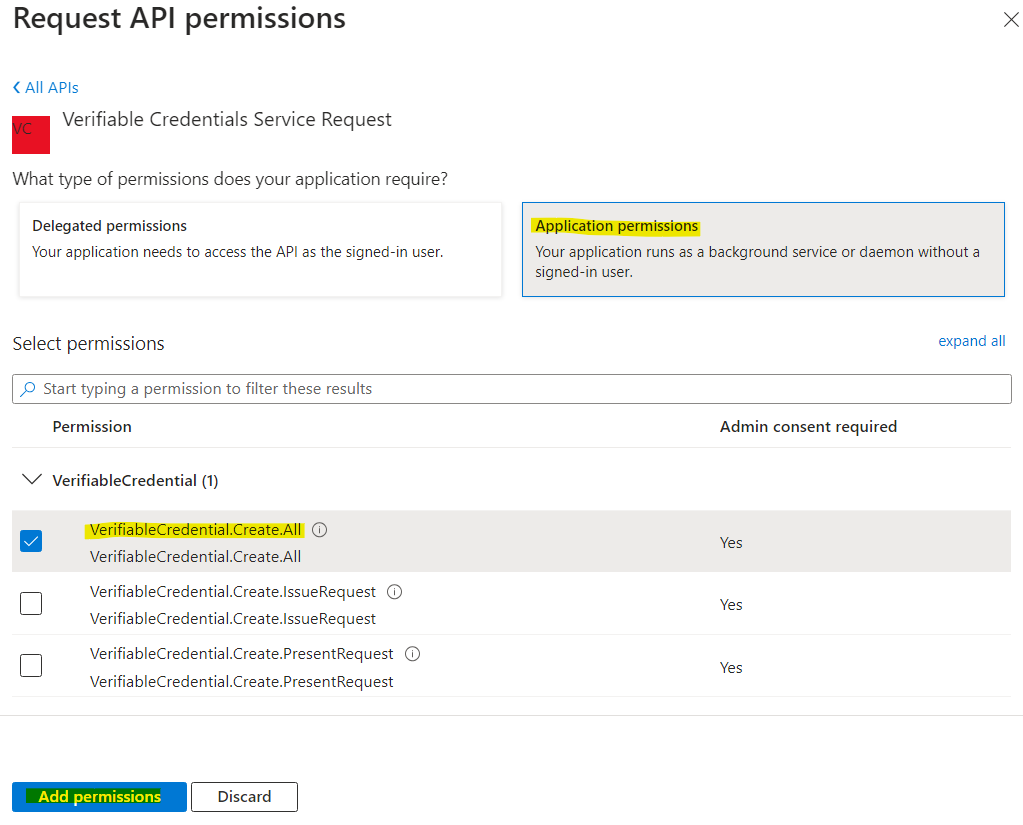

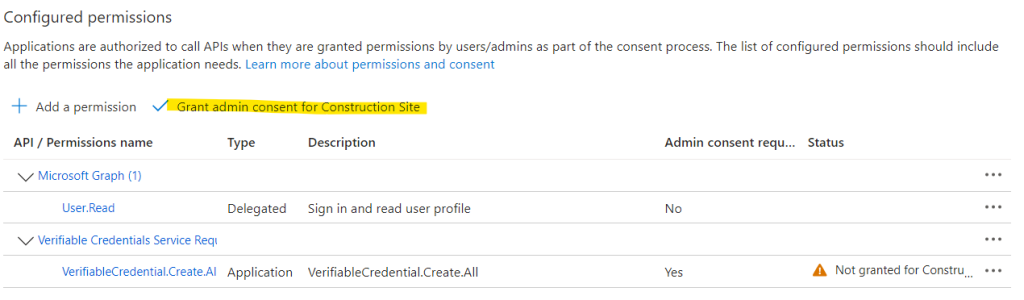

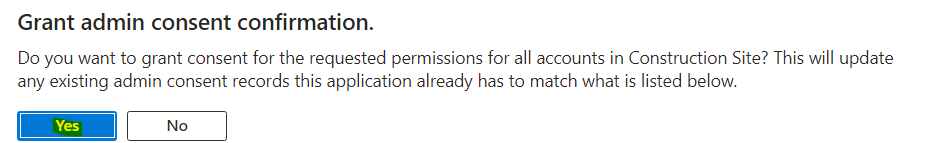

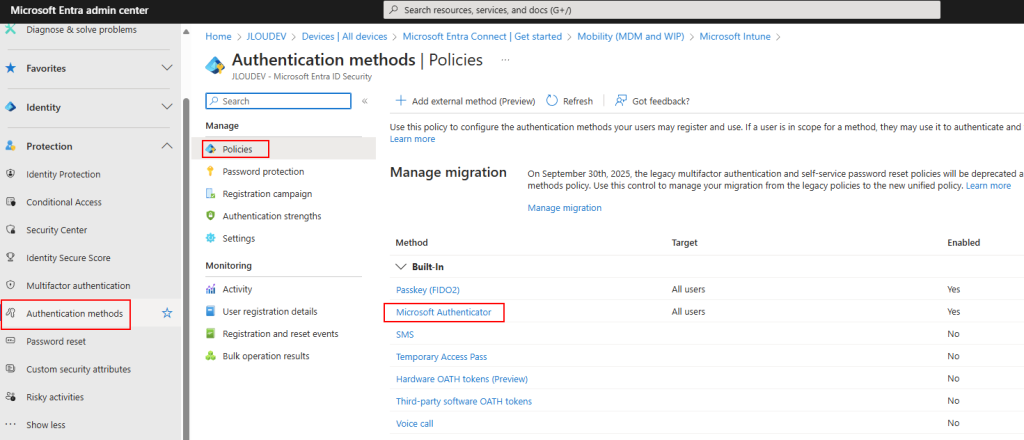

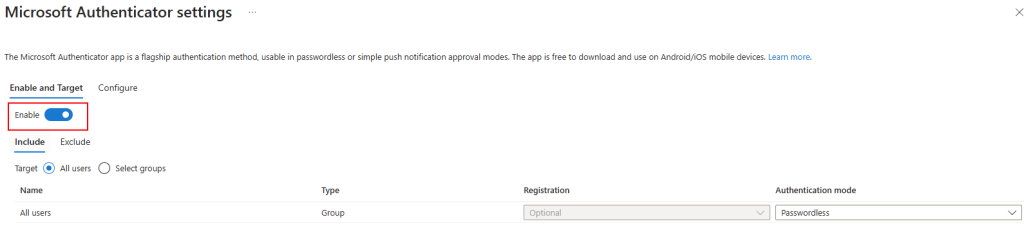

Toujours sur le portail Entra ID, cliquez ici afin d’activer la méthode d’authentification principale via Microsoft Authenticator :

Si ce n’est pas encore le cas, activez la méthode d’authentification Microsoft Authenticator (article explicatif) :

Notre tenant dispose de la configuration nécessaire pour profiter du web Sign-in via le Passwordless. Nous allons pouvoir continuer la configuration de Windows 11 via une VM créée sous Azure.

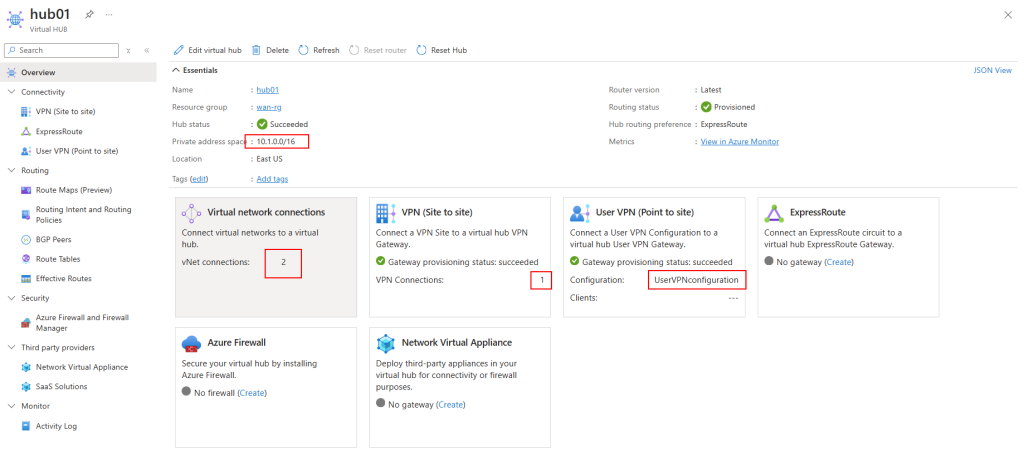

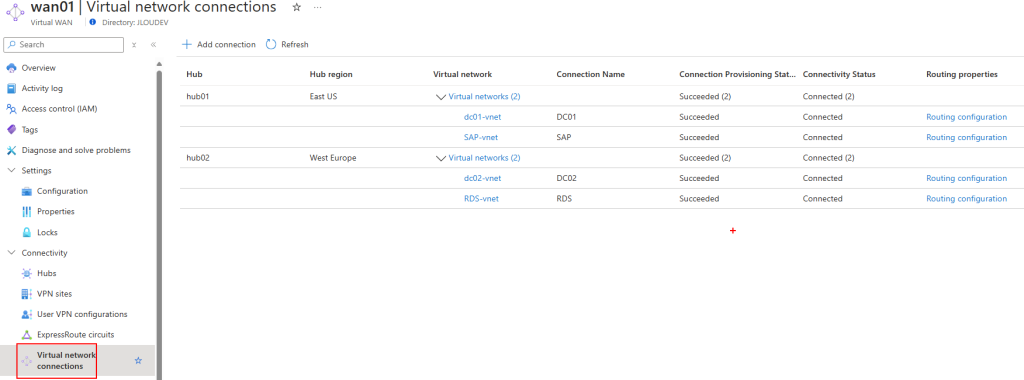

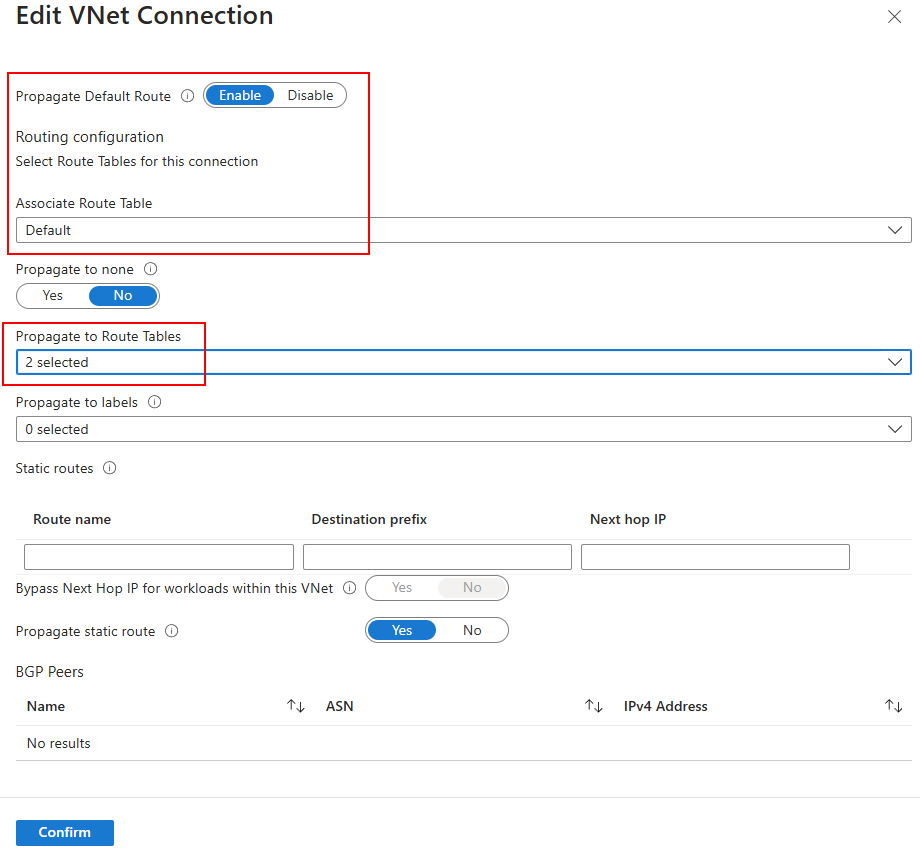

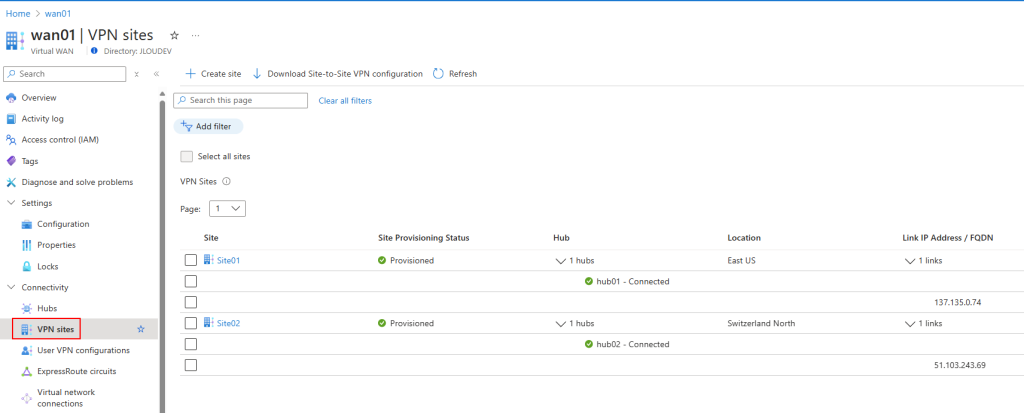

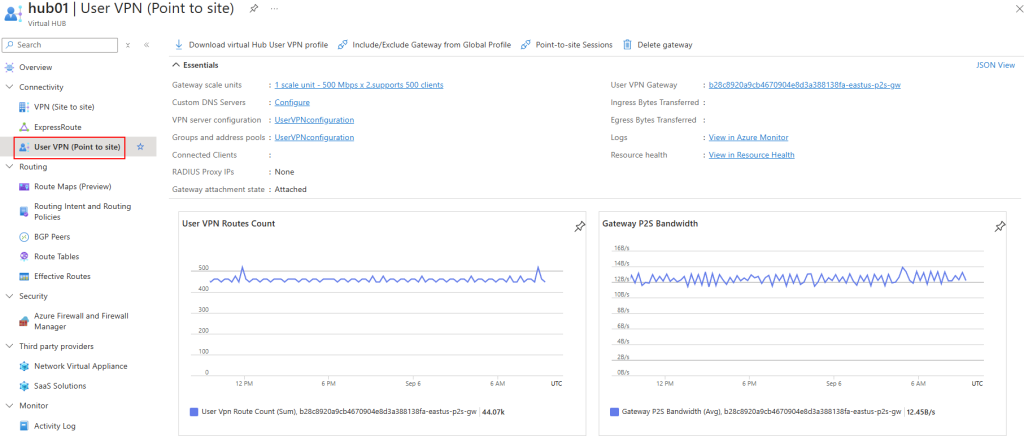

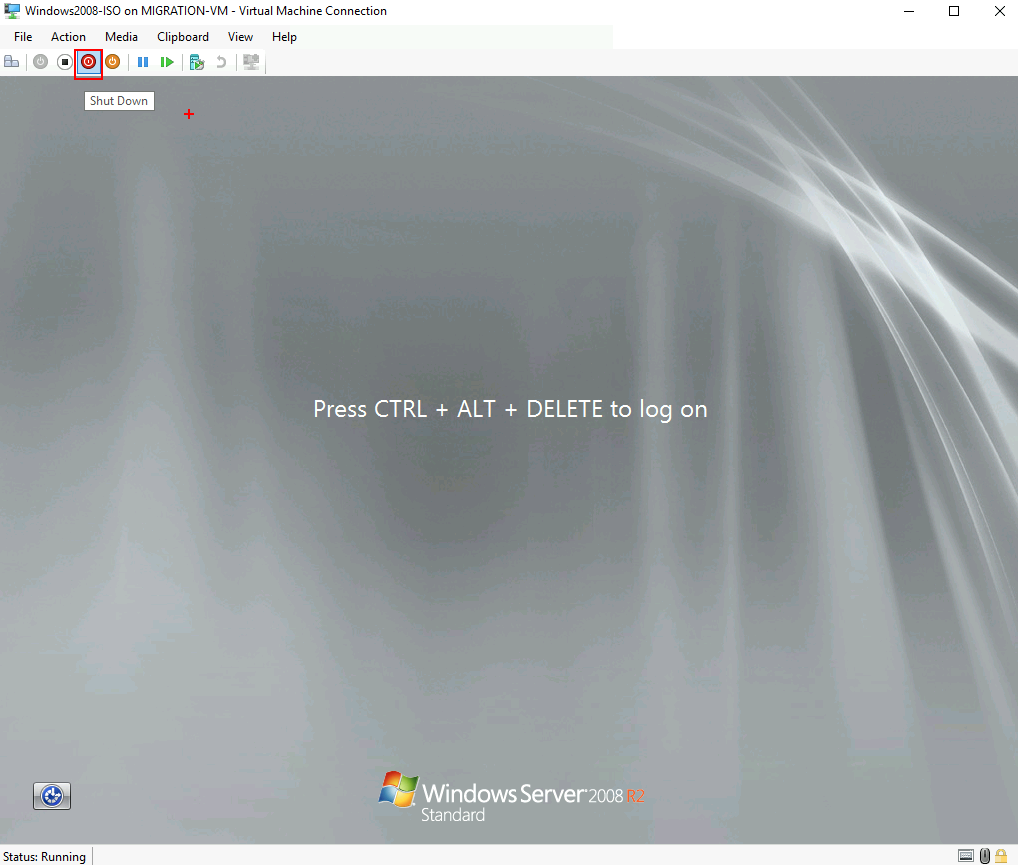

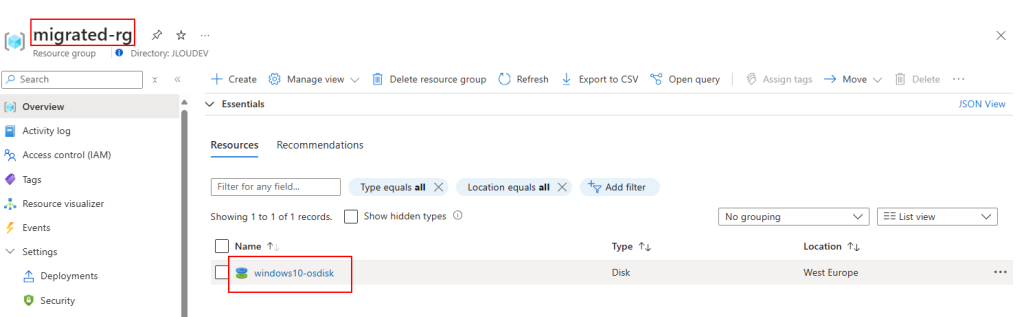

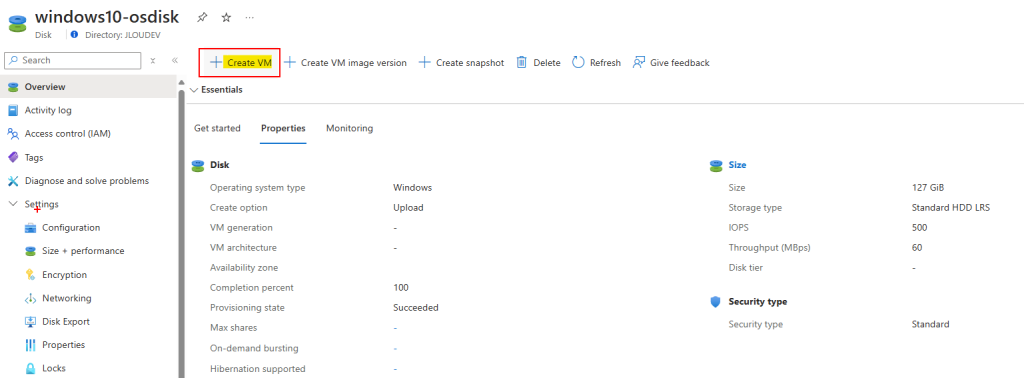

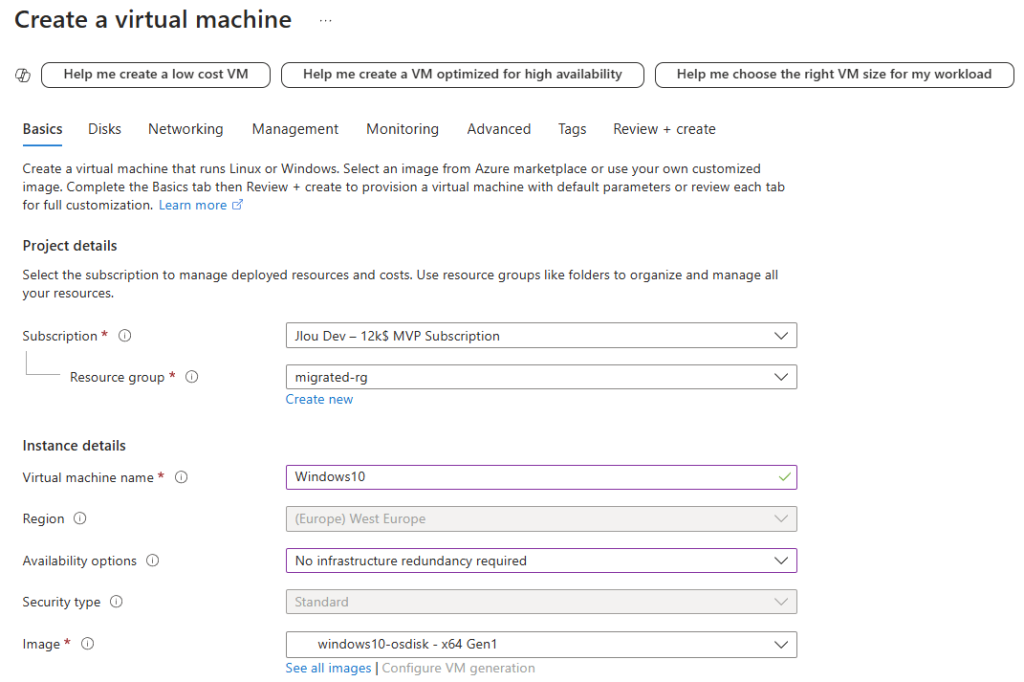

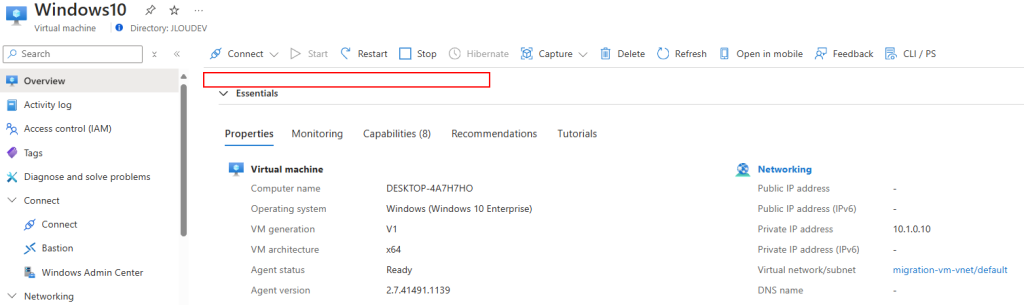

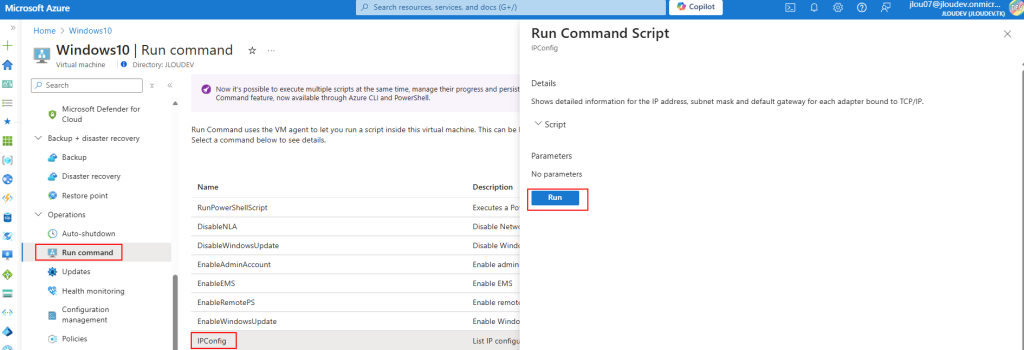

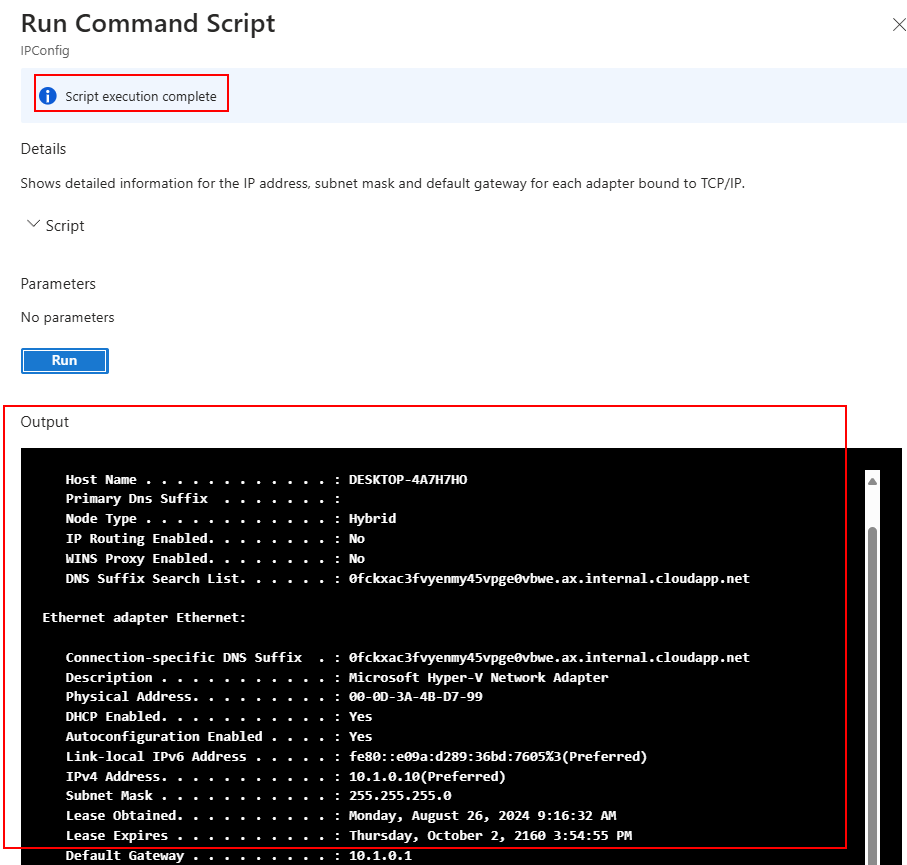

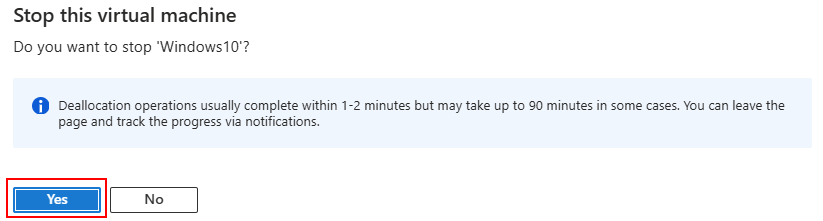

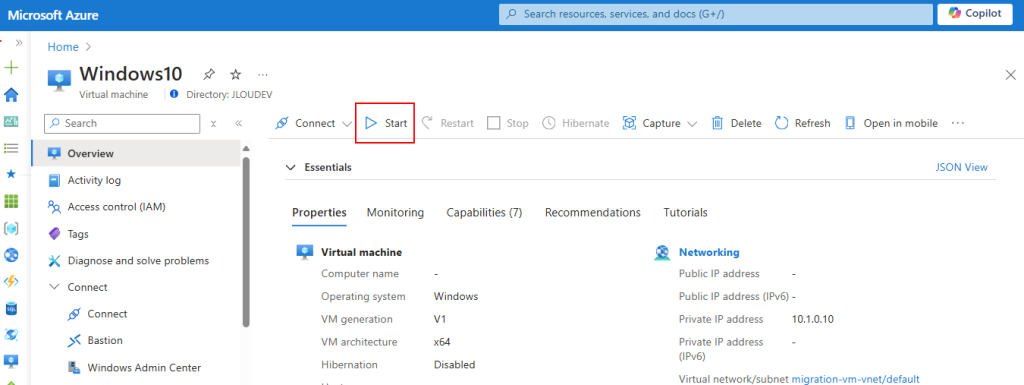

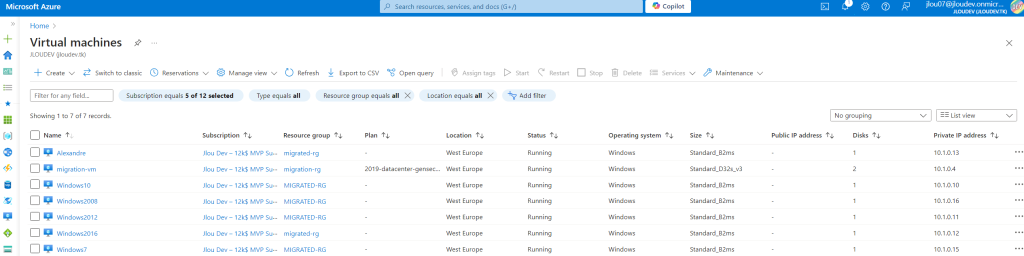

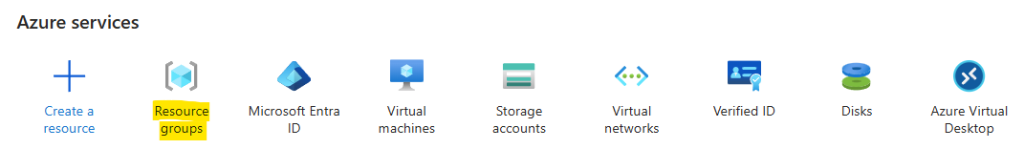

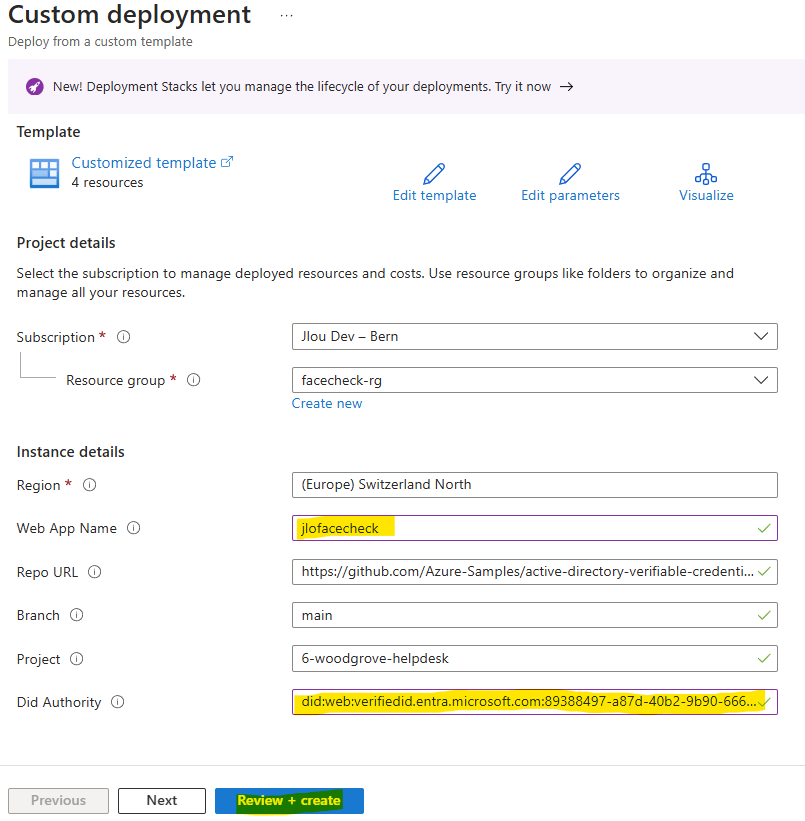

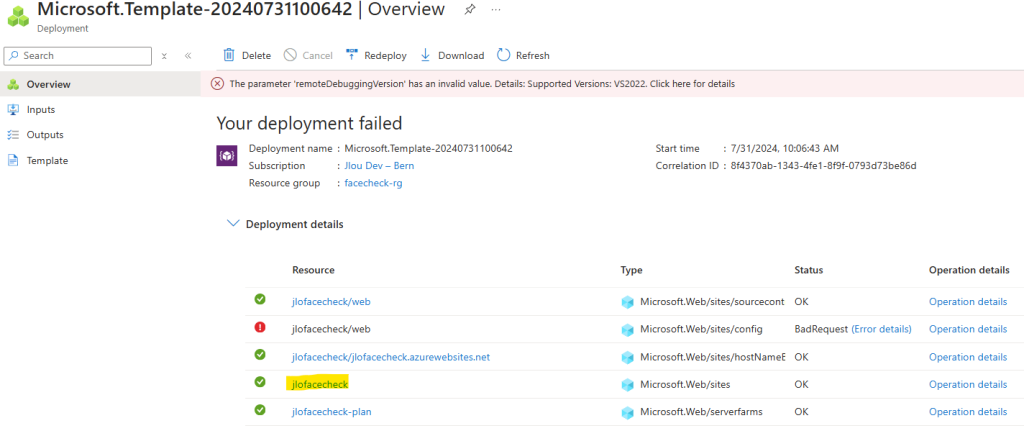

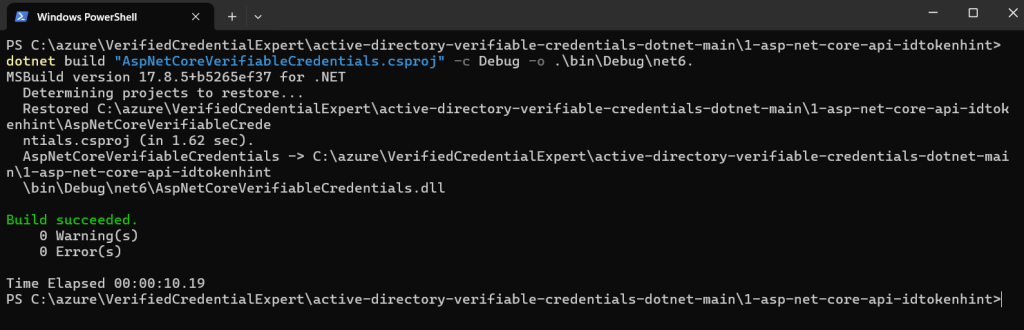

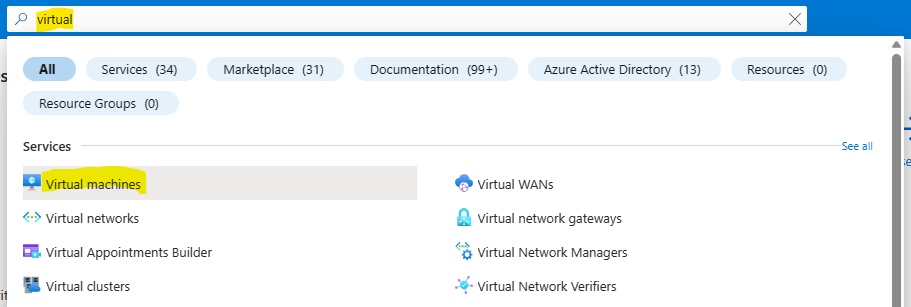

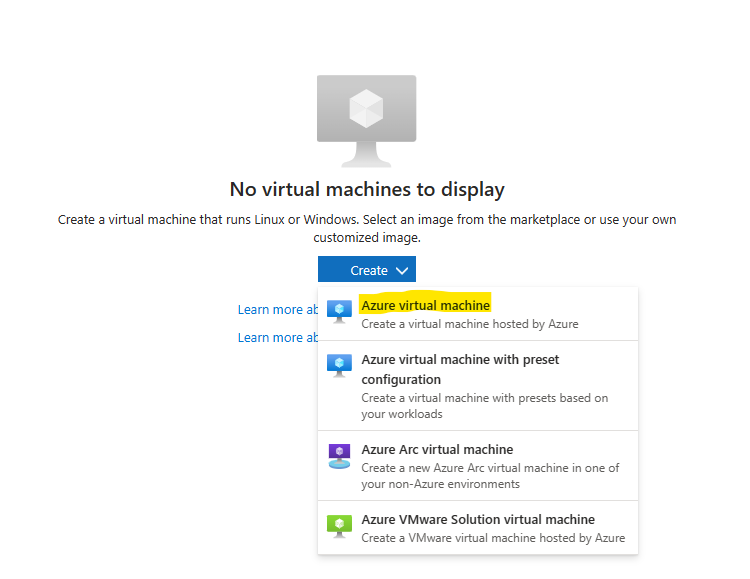

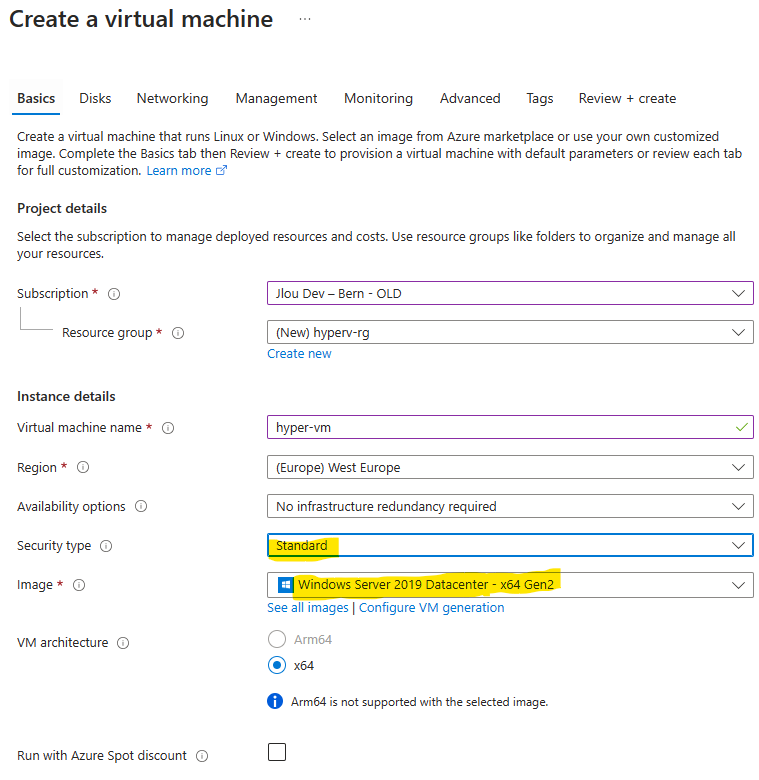

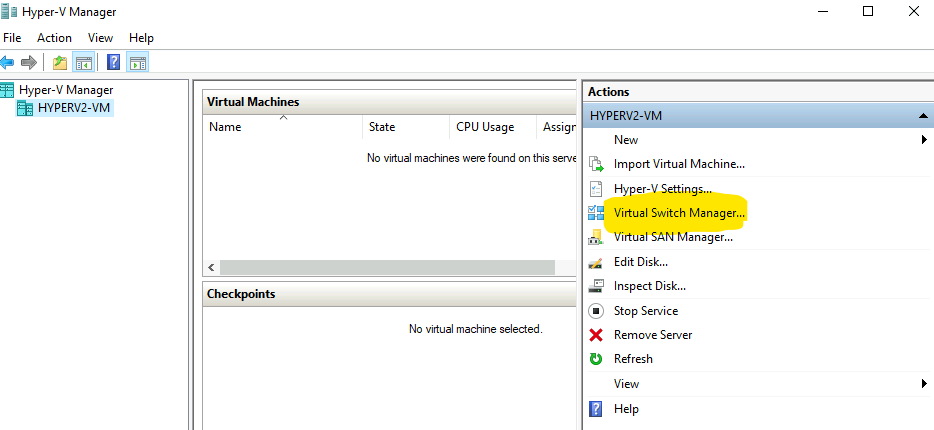

Etape II – Préparation de la machine virtuelle Hyper-V :

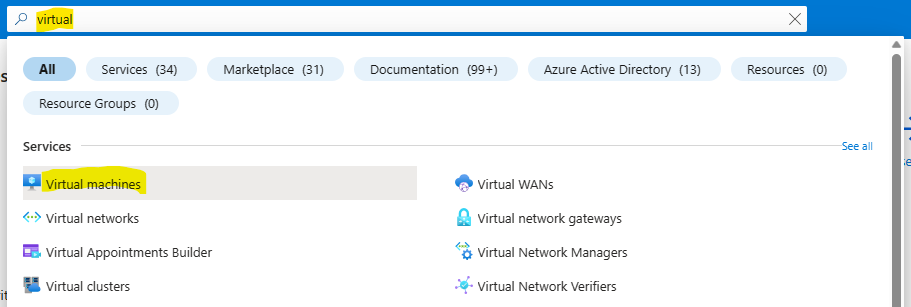

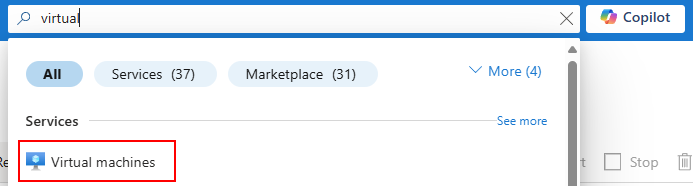

Depuis le portail Azure, commencez par rechercher le service des machines virtuelles :

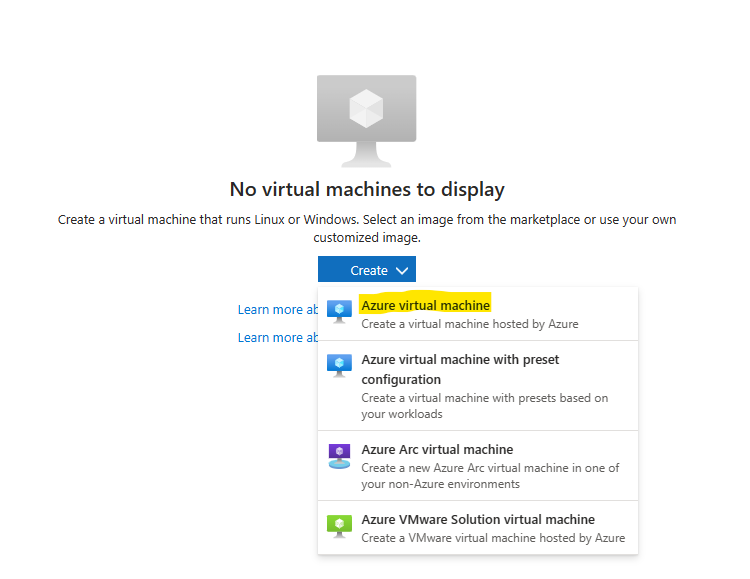

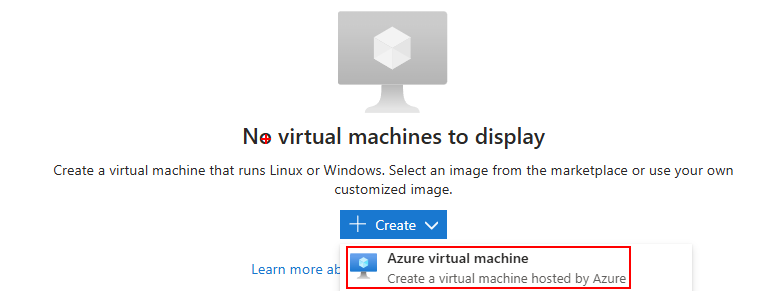

Cliquez-ici pour créer votre machine virtuelle Hyper-V :

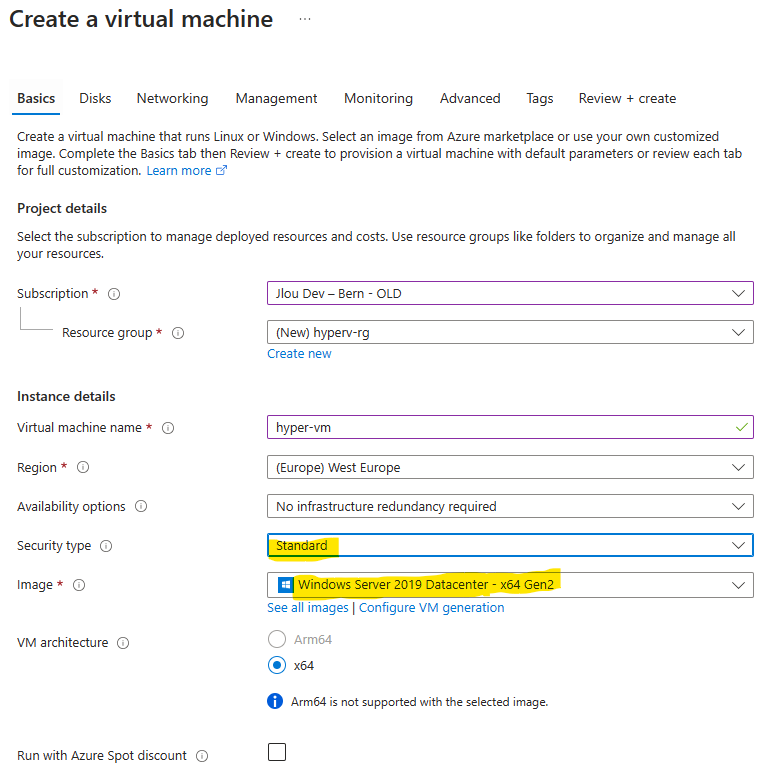

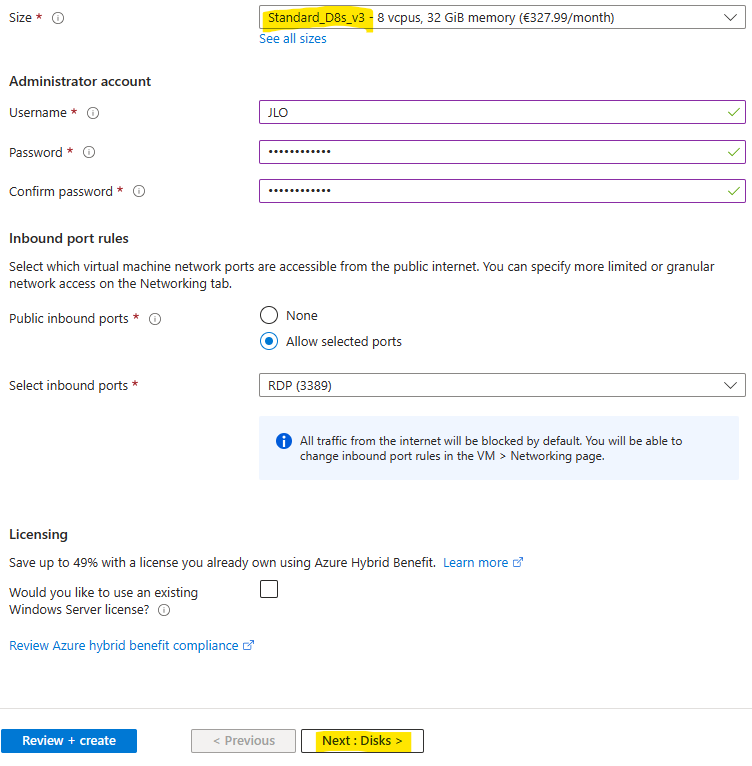

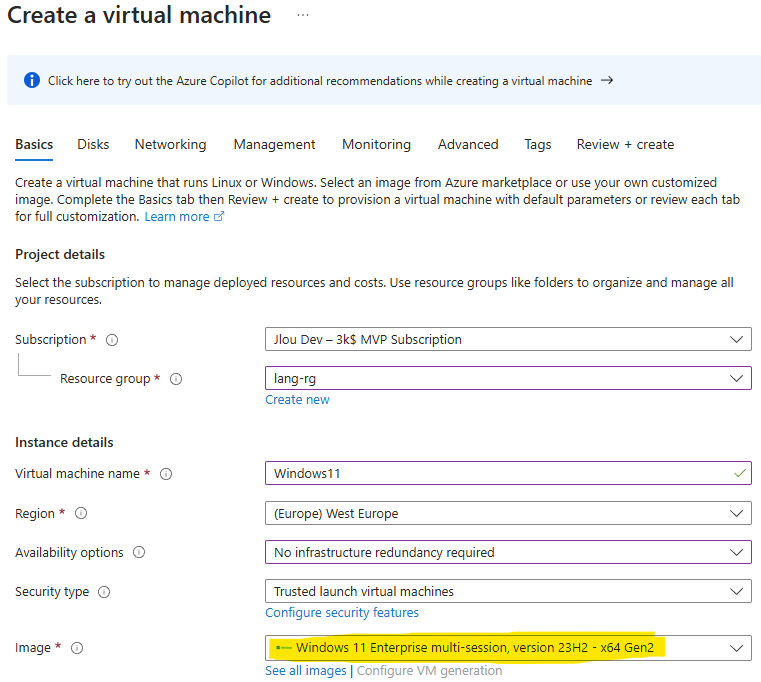

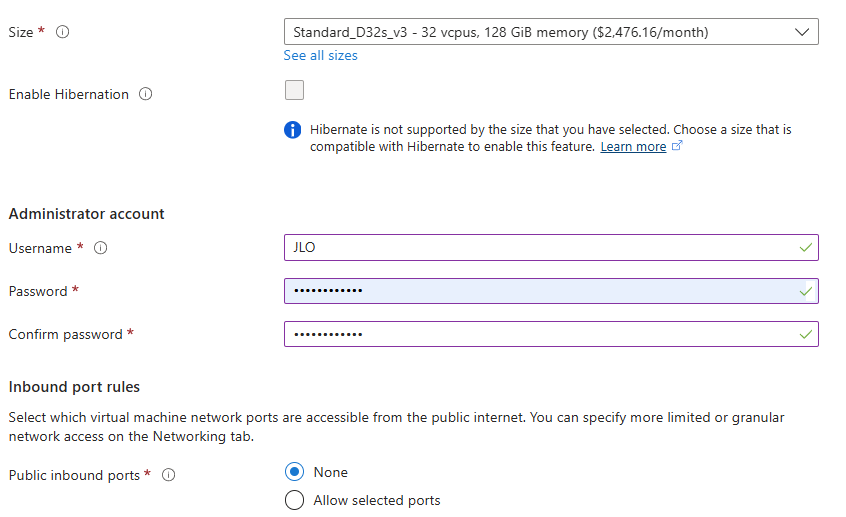

Renseignez tous les champs, en prenant soin de bien sélectionner les valeurs suivantes :

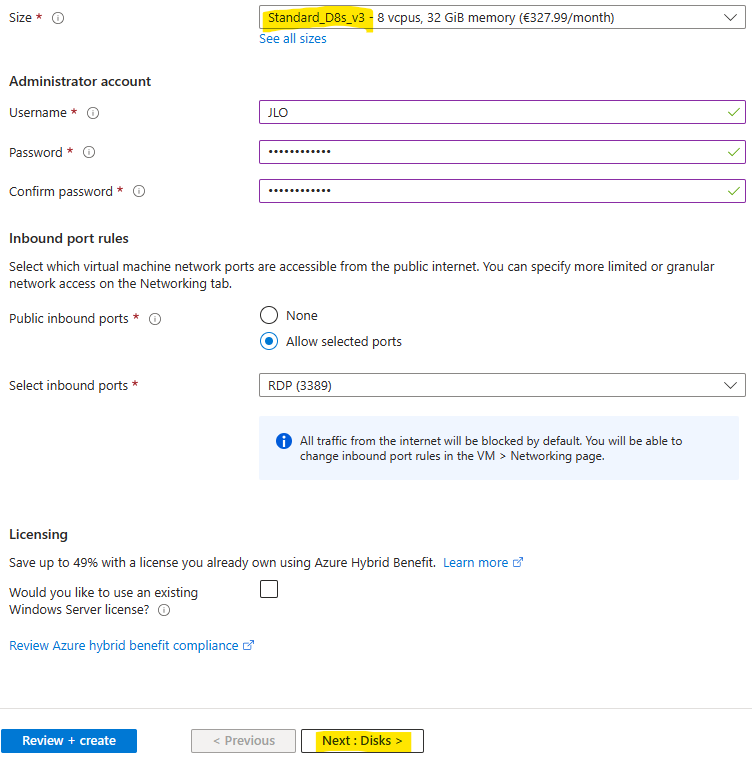

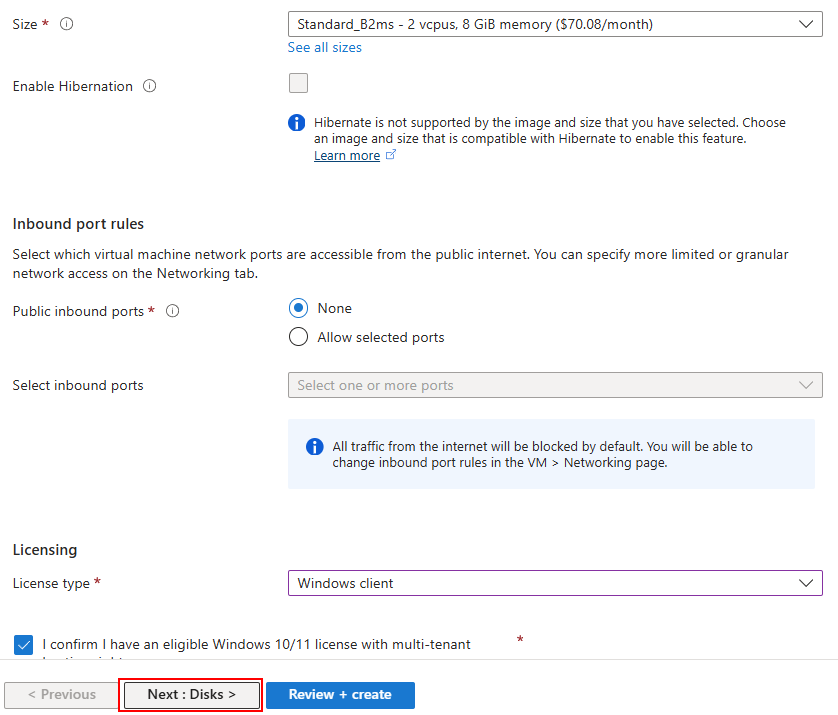

Choisissez une taille de machine virtuelle présente dans la famille Dsv3 :

Cliquez sur Suivant :

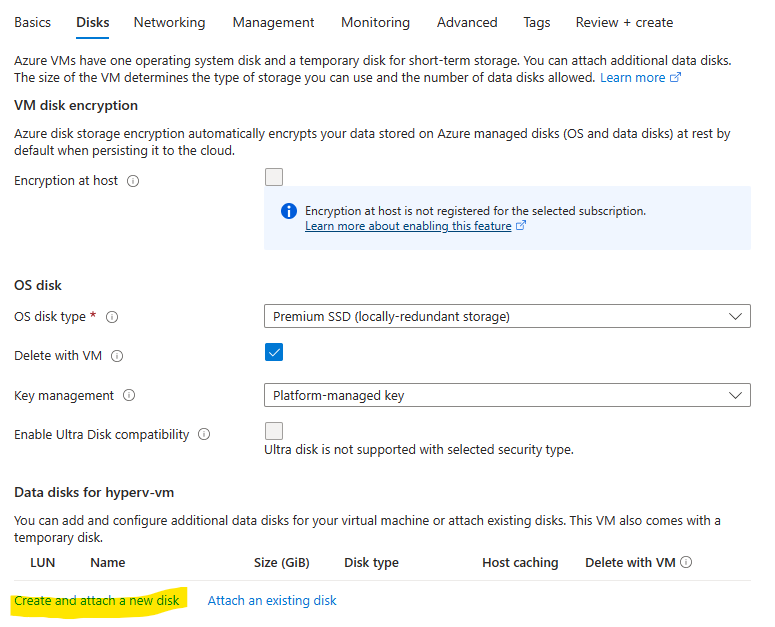

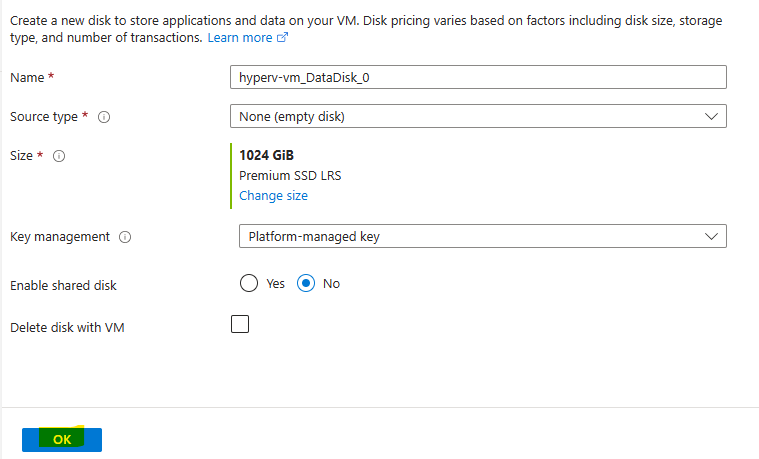

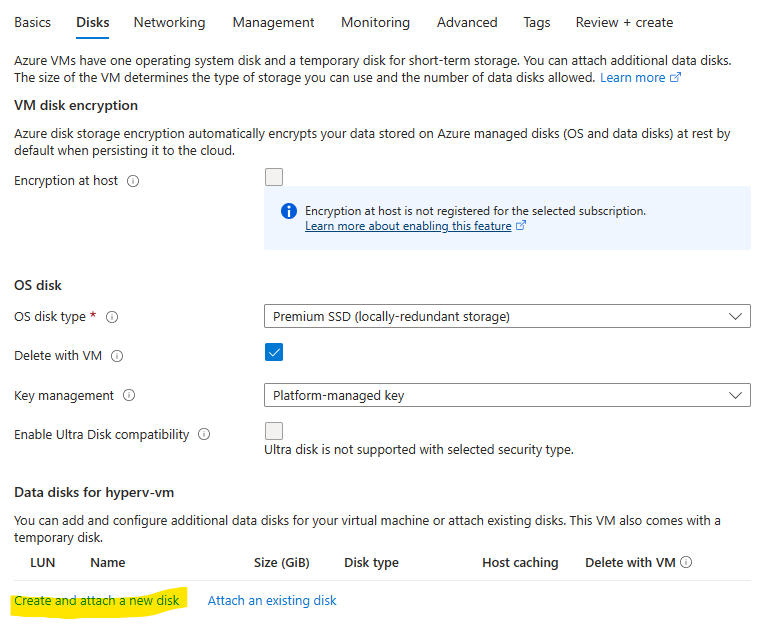

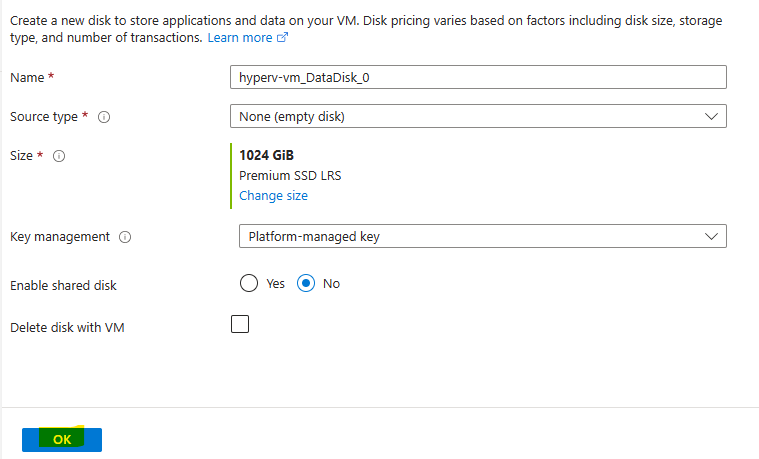

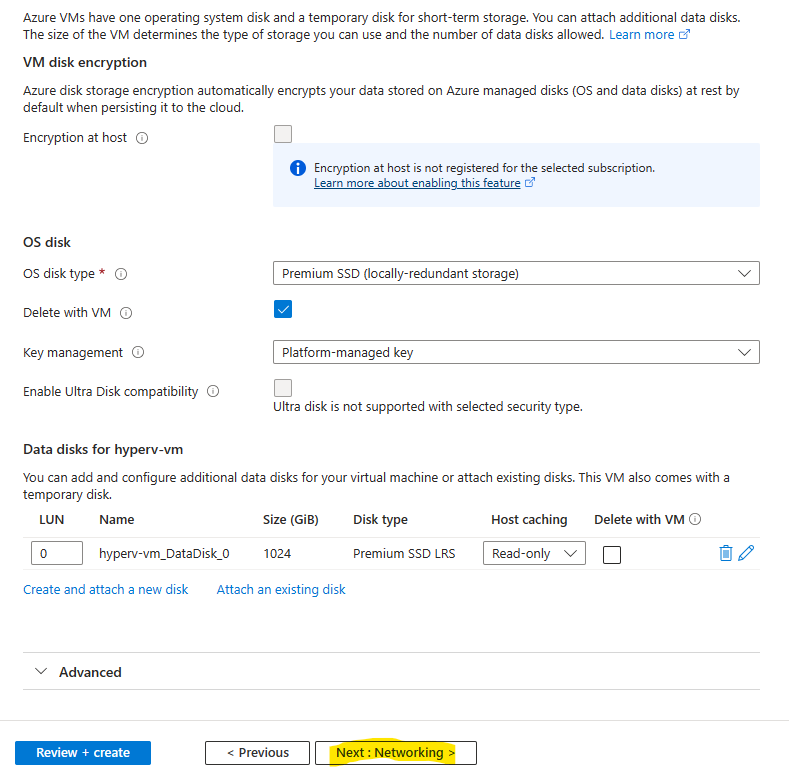

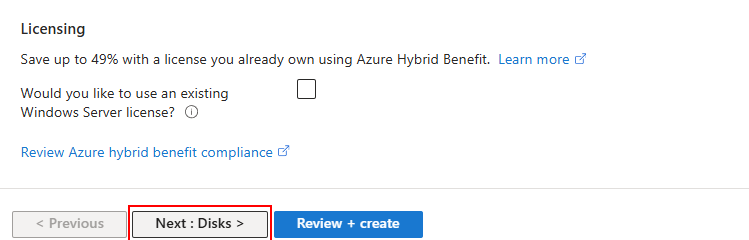

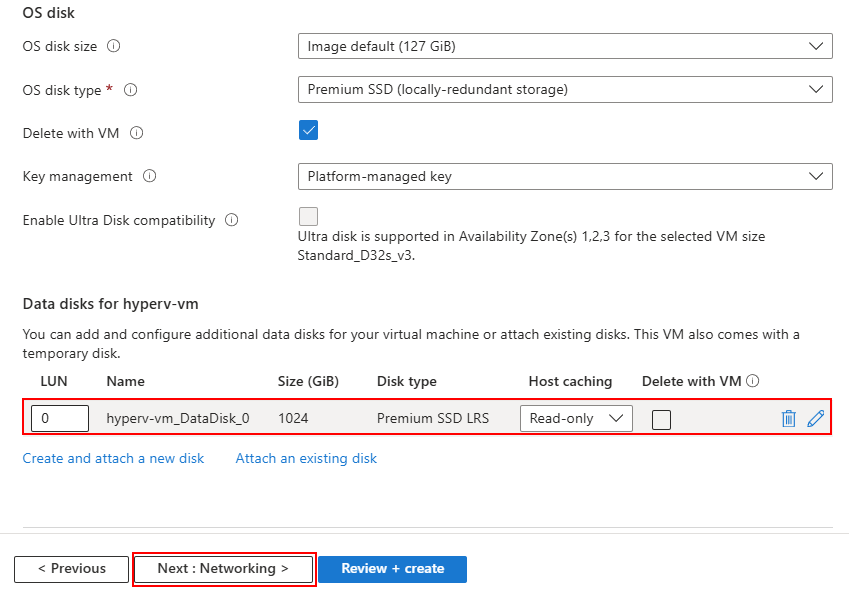

Rajoutez un second disque pour stocker la VM Windows 11, puis cliquez sur Suivant :

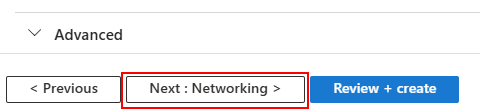

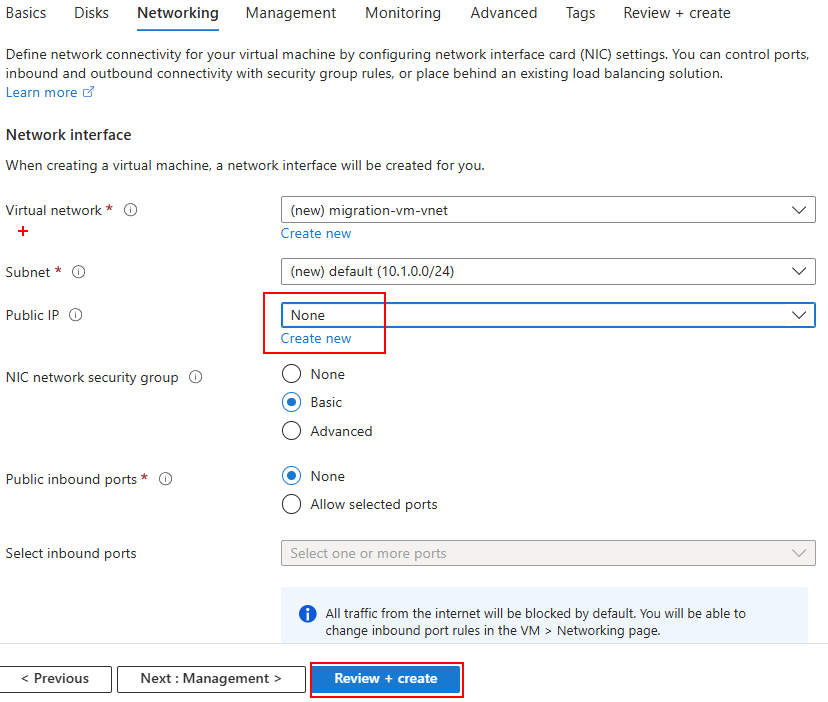

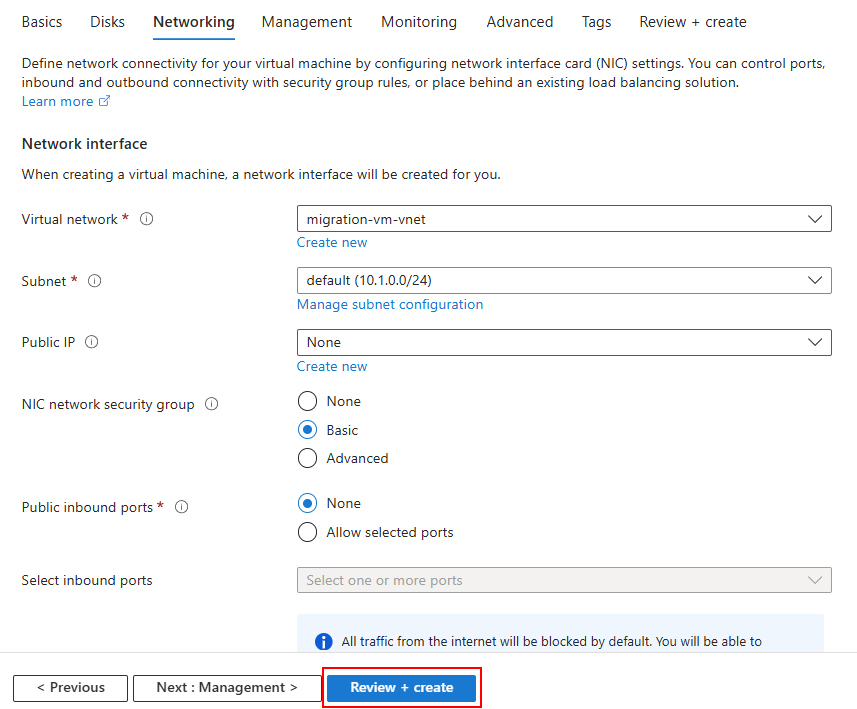

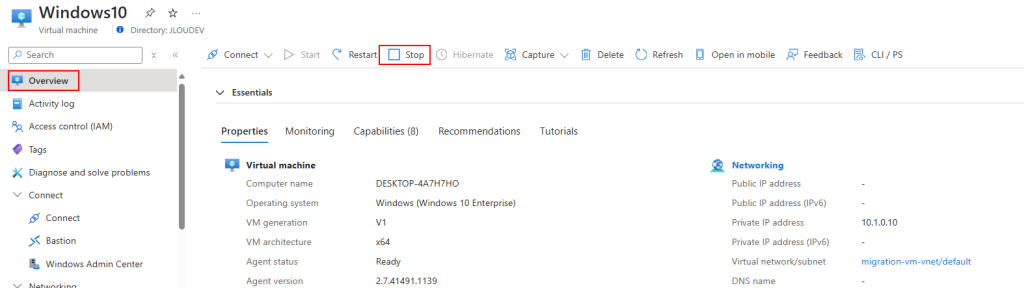

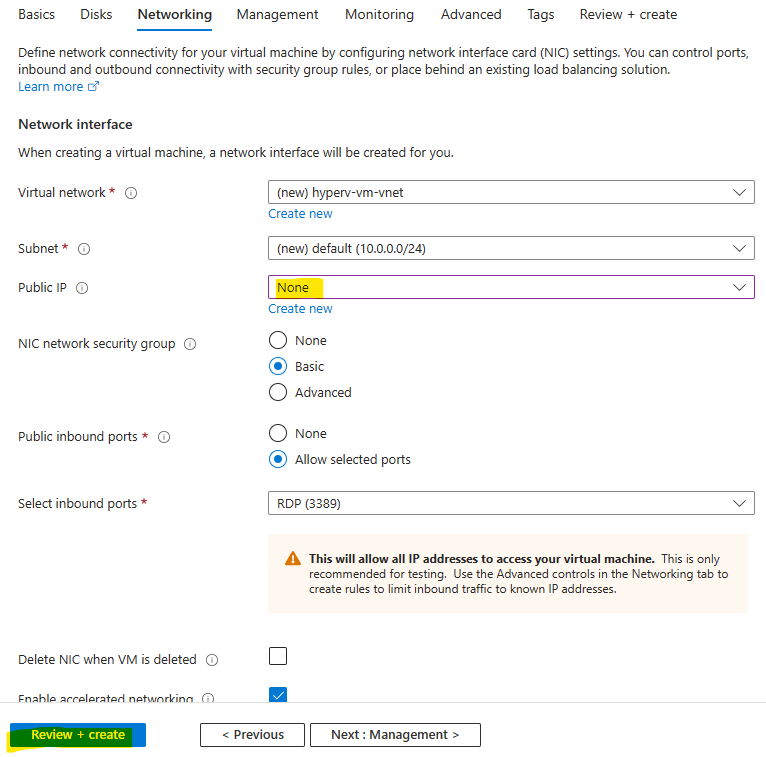

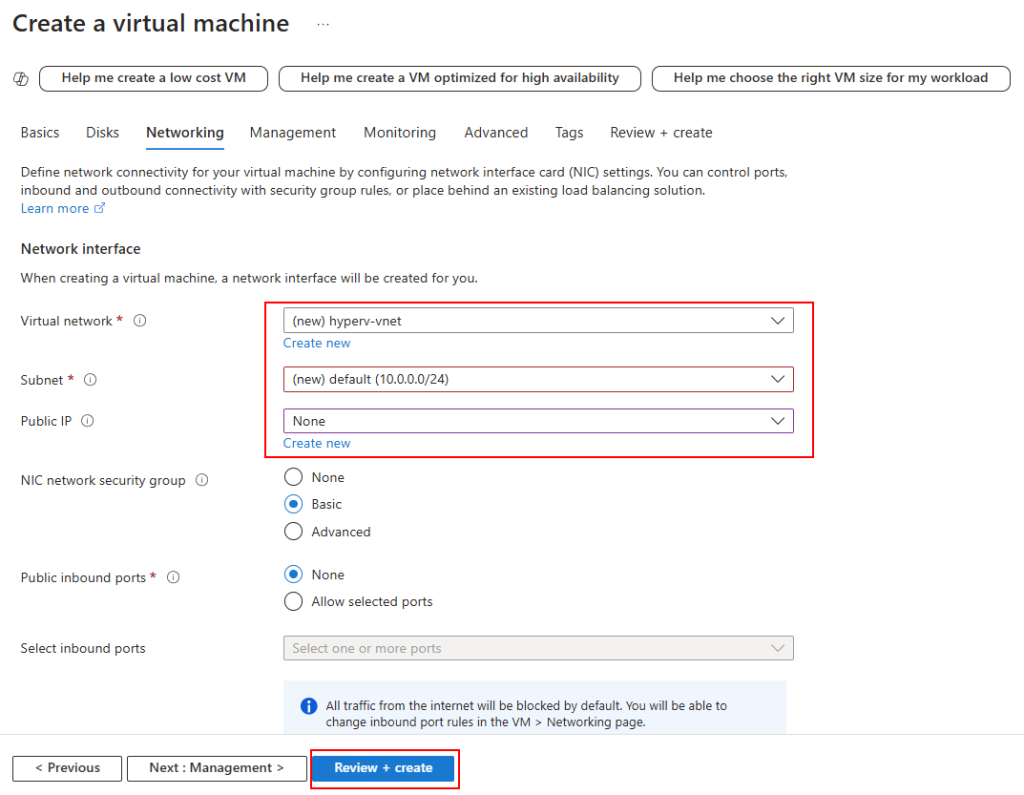

Retirez l’adresse IP publique pour des questions de sécurité, puis lancez la validation Azure :

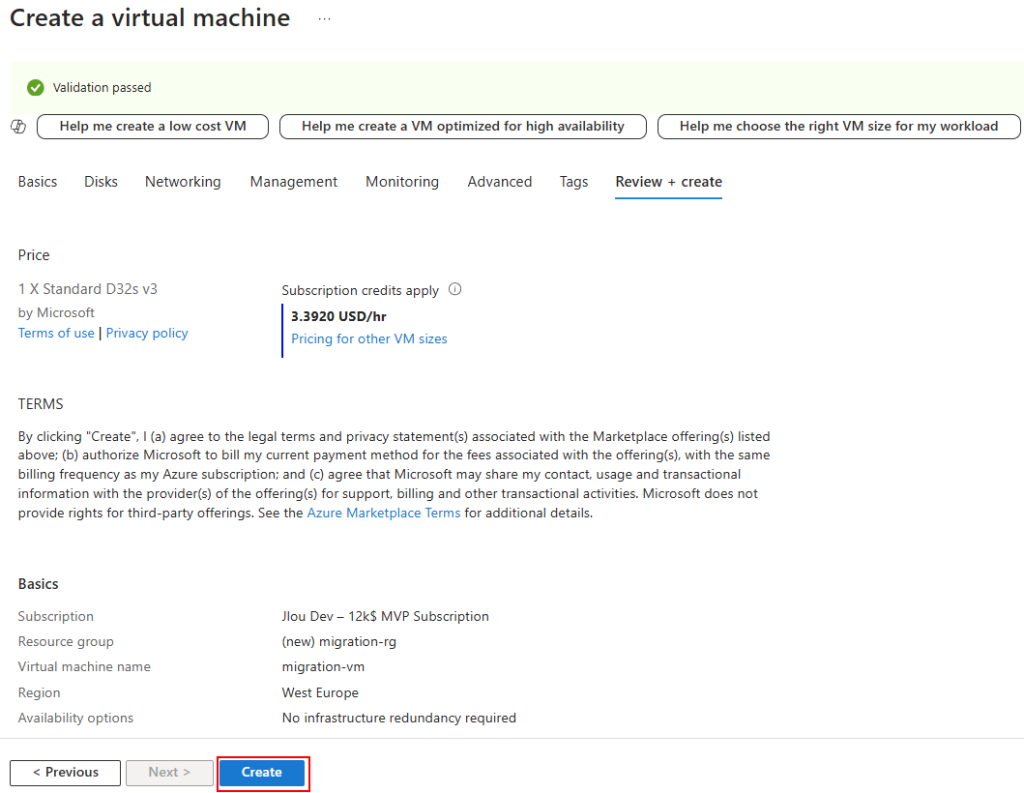

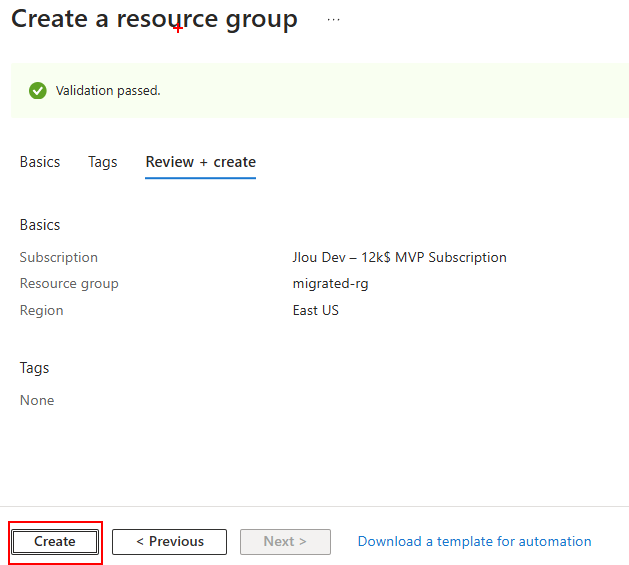

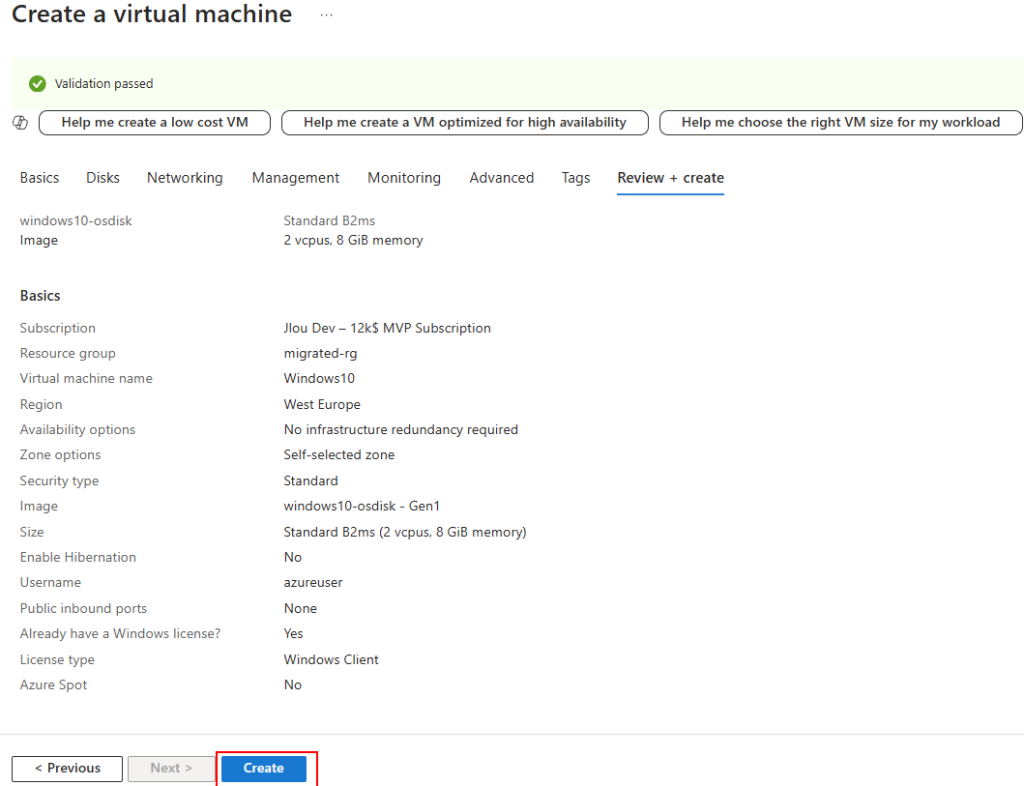

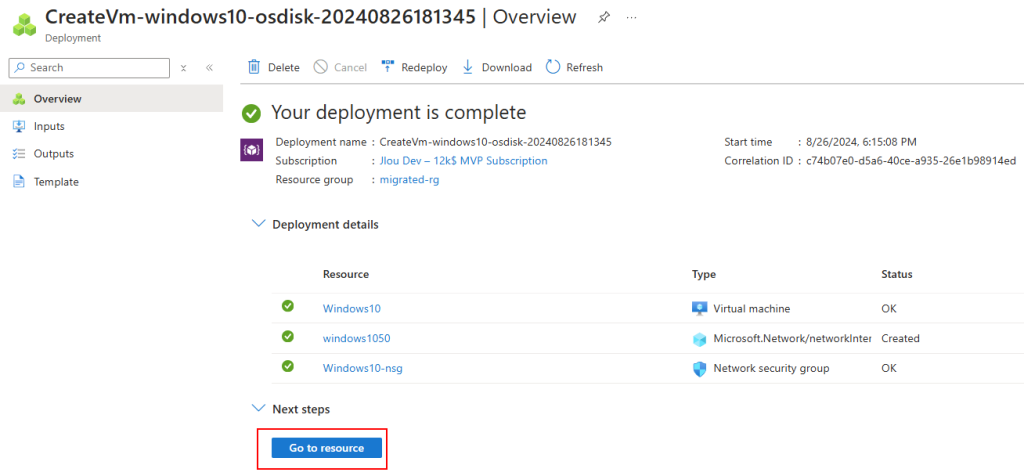

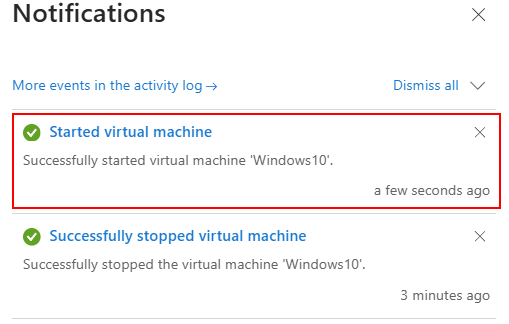

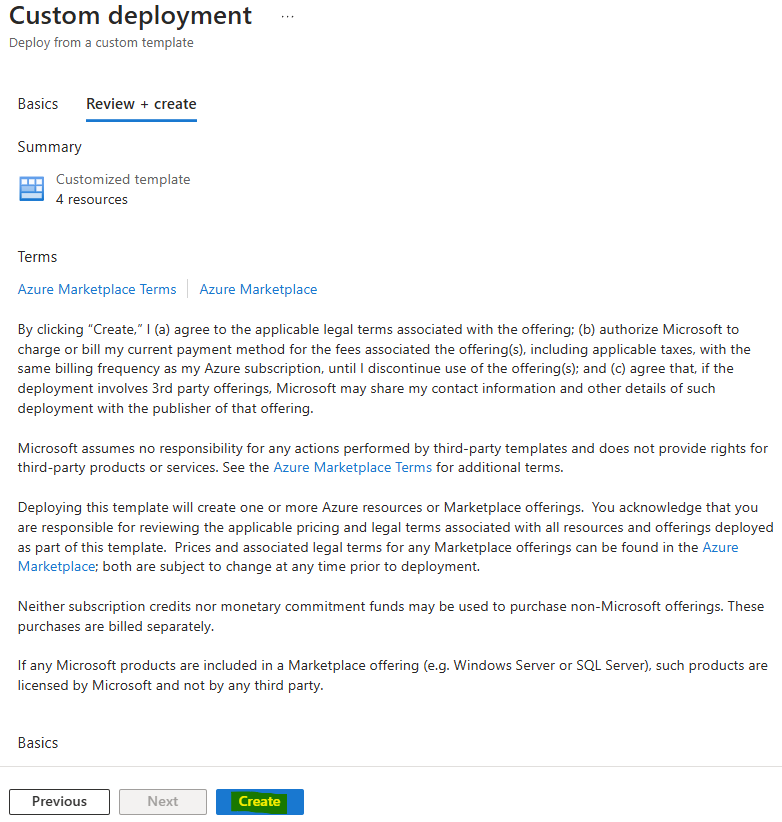

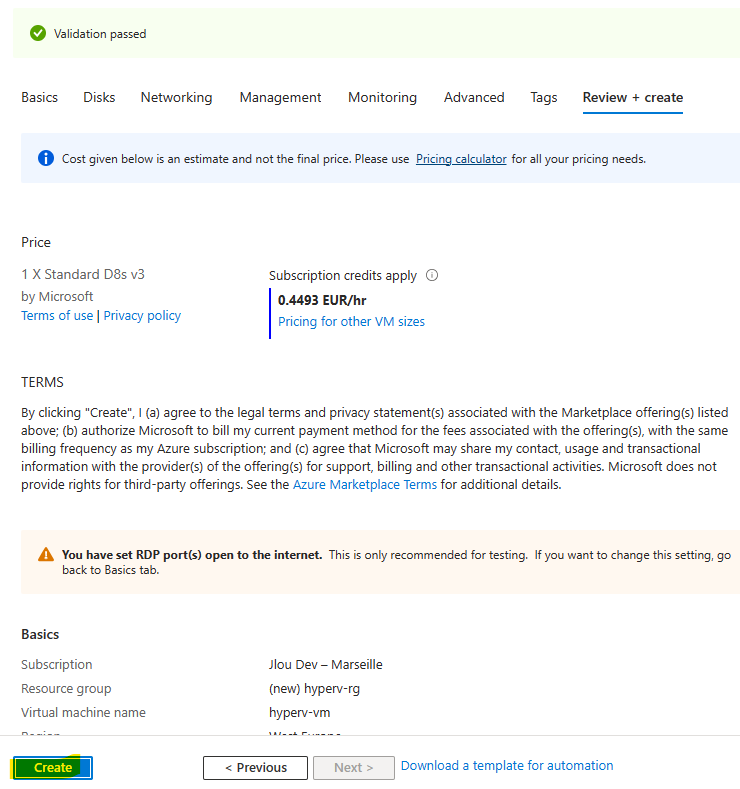

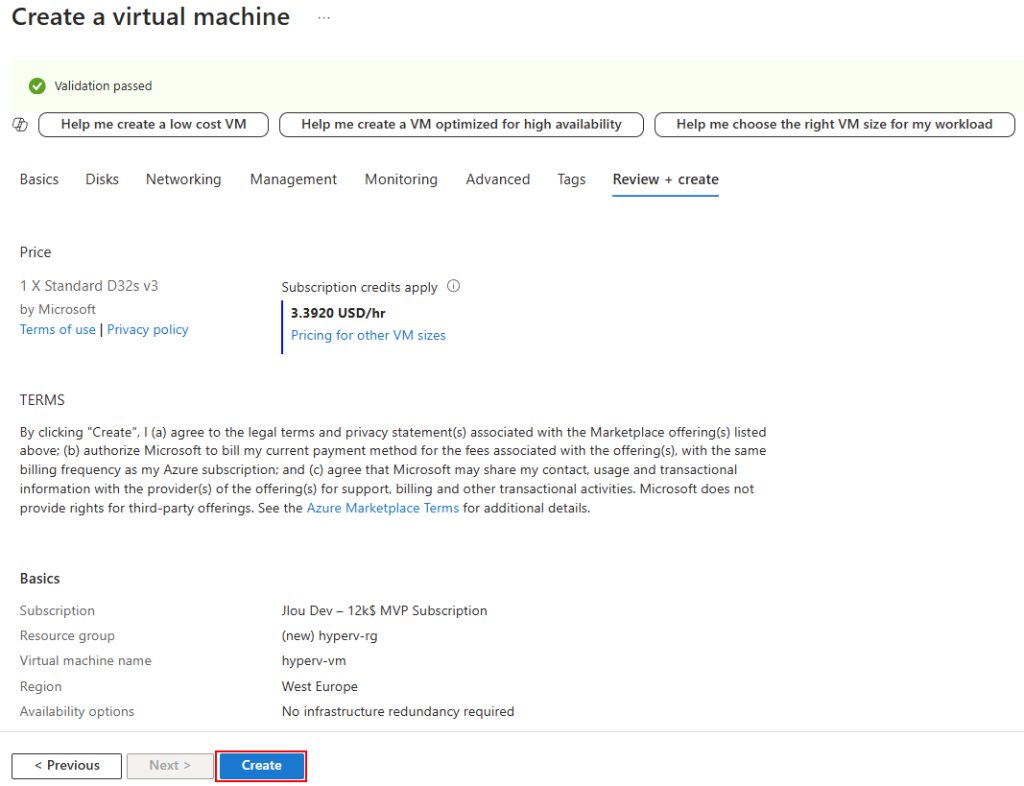

Une fois la validation réussie, lancez la création des ressources Azure :

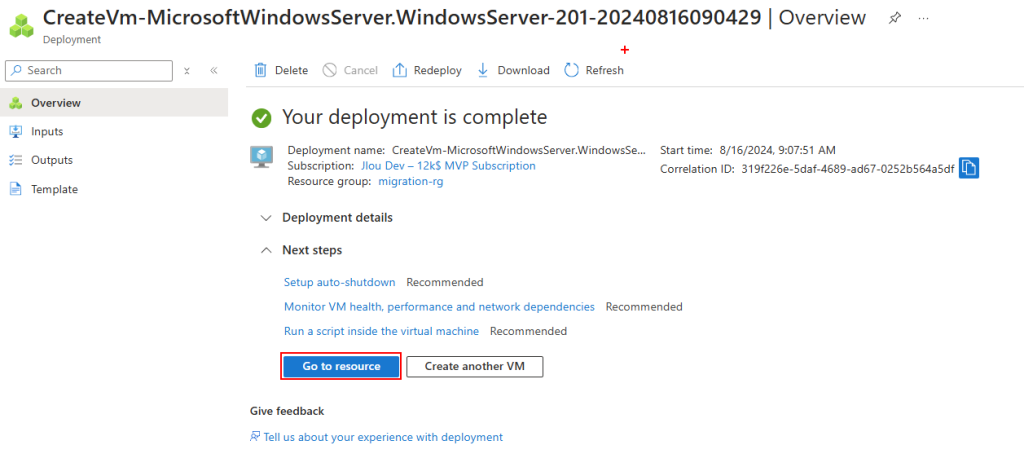

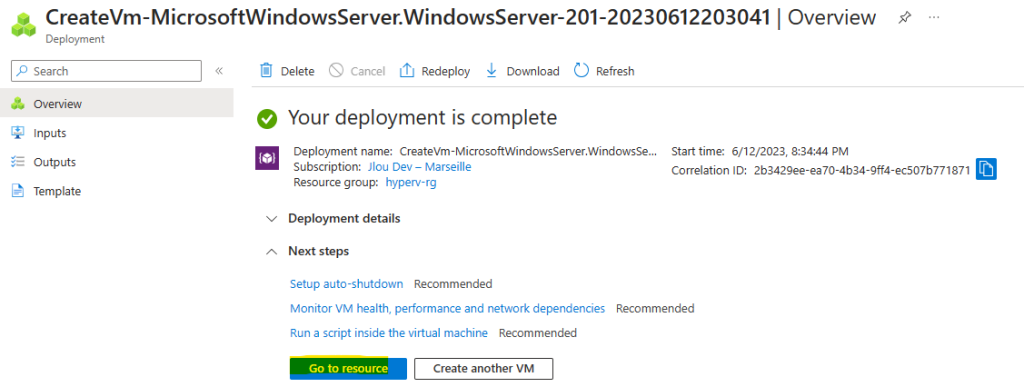

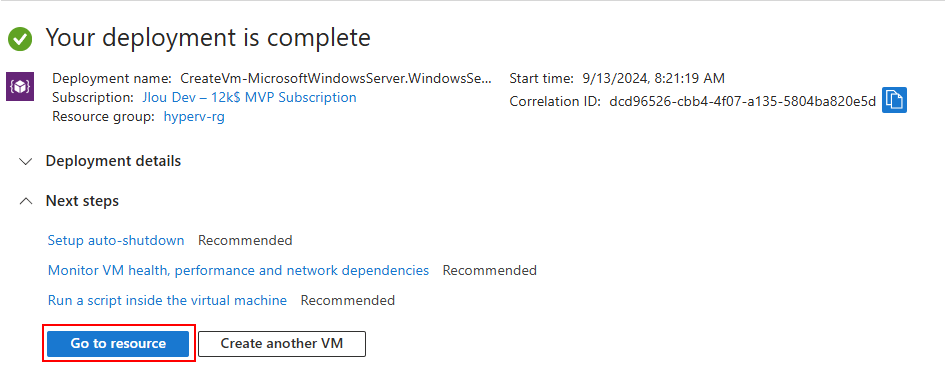

Quelques minutes plus tard, cliquez-ici pour voir votre machine virtuelle Hyper-V :

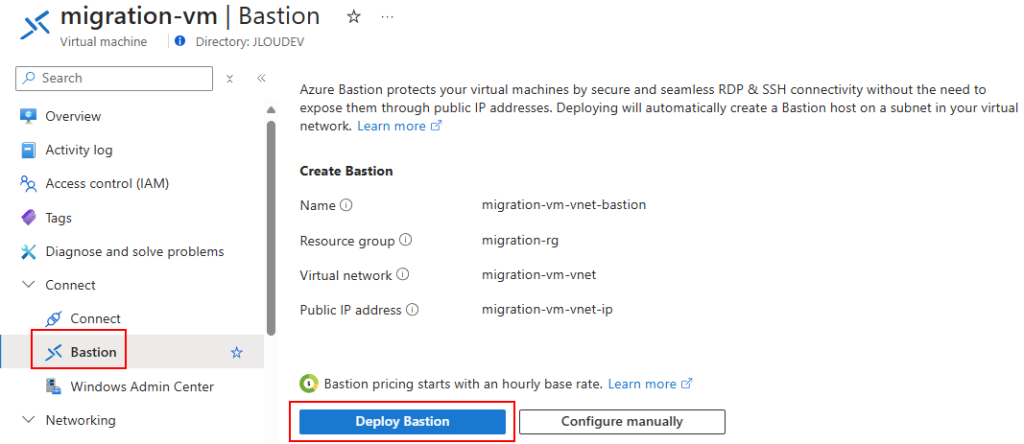

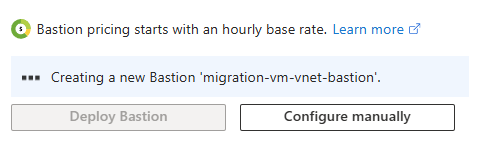

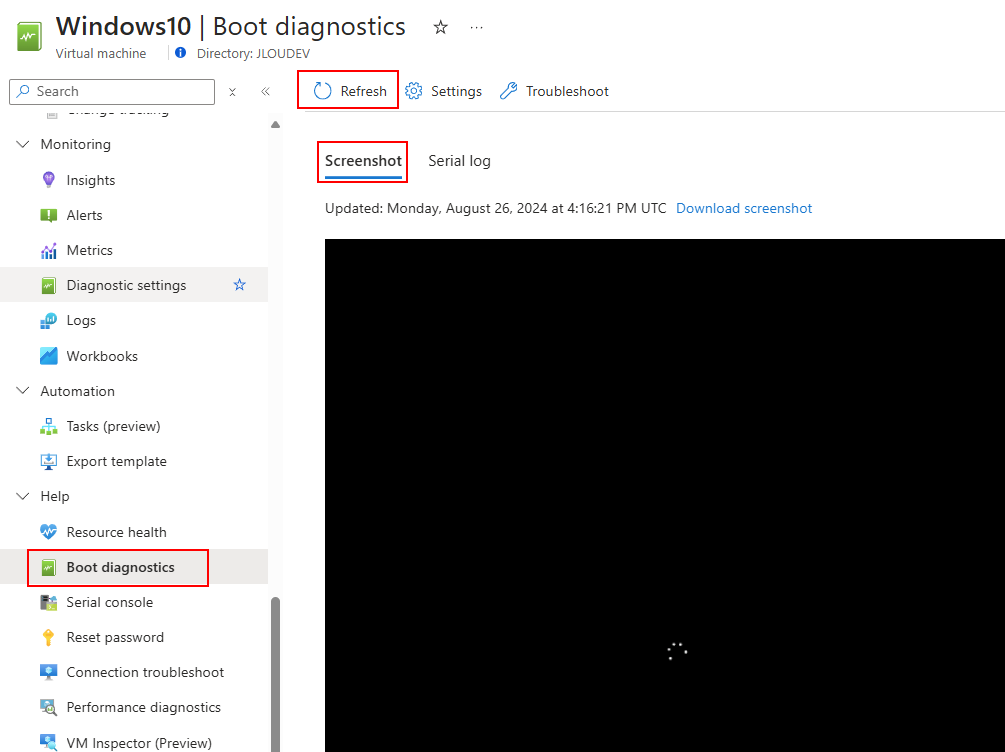

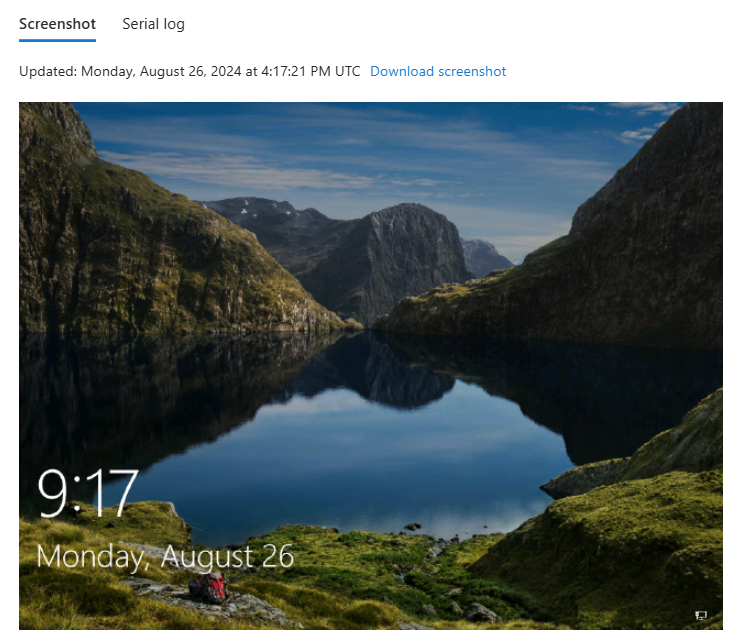

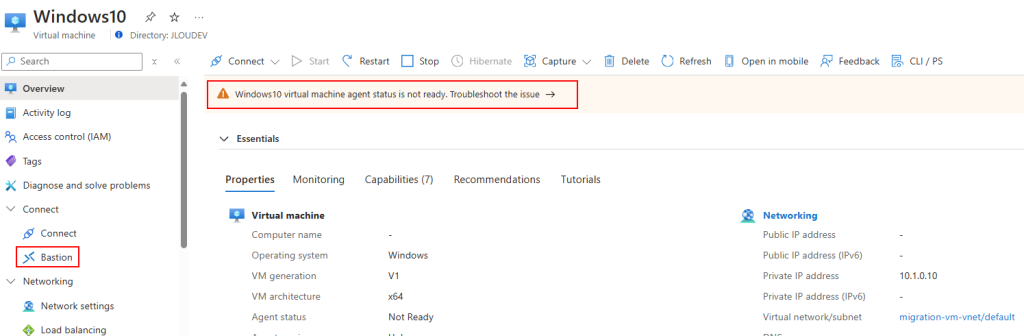

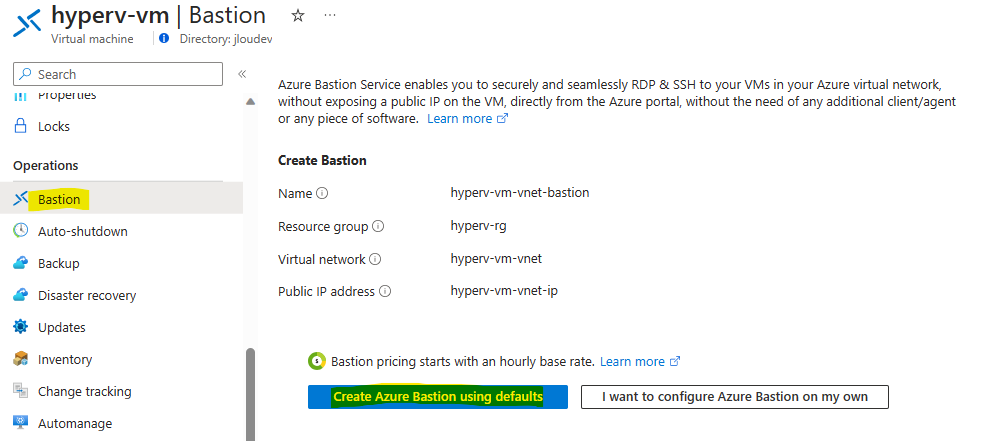

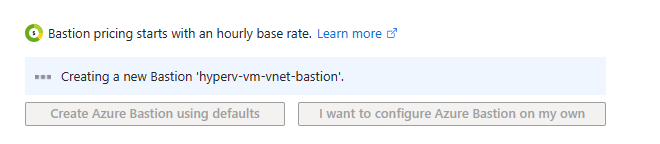

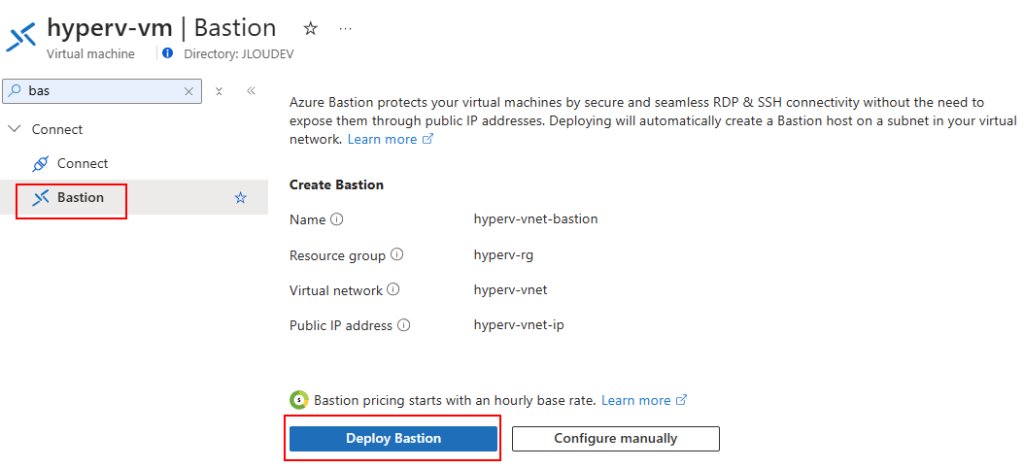

Ensuite, cliquez-ici pour déployer le service Azure Bastion :

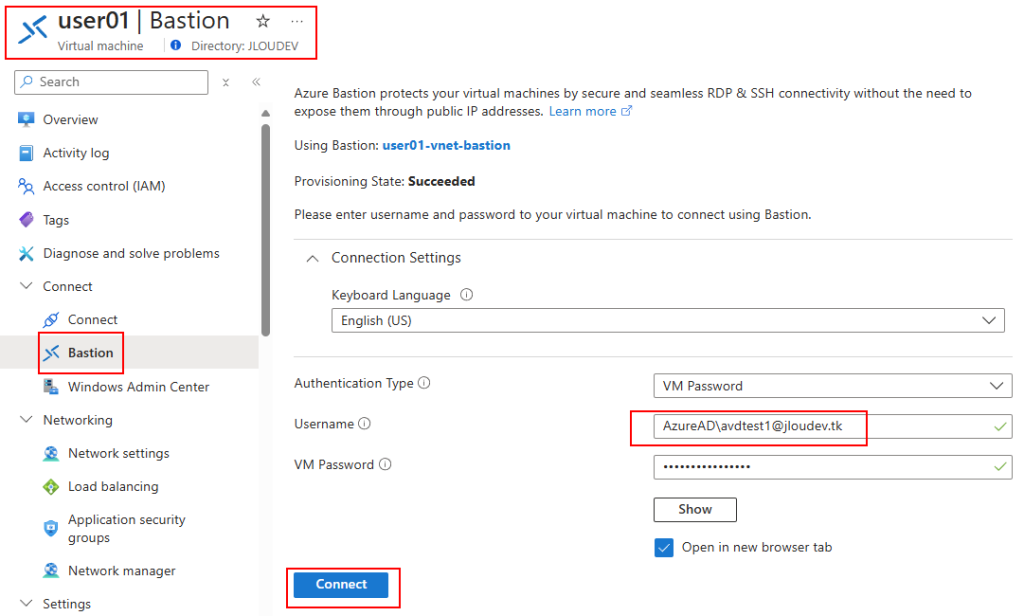

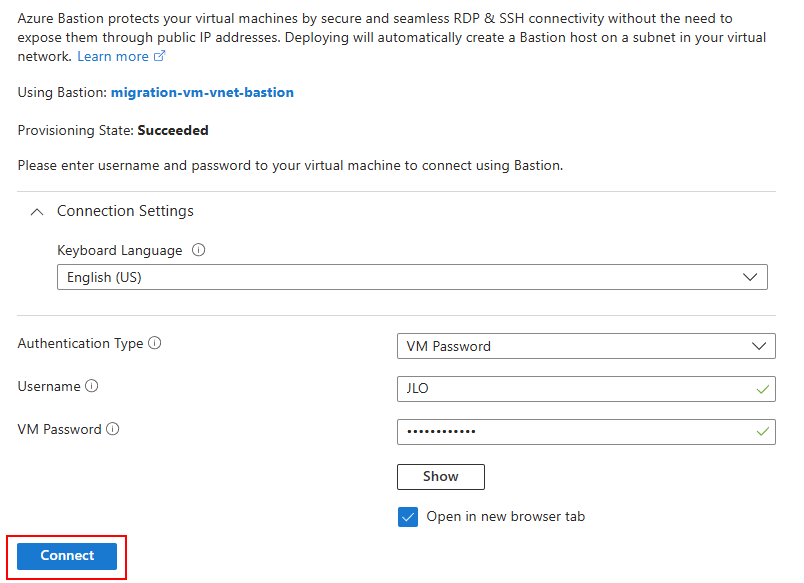

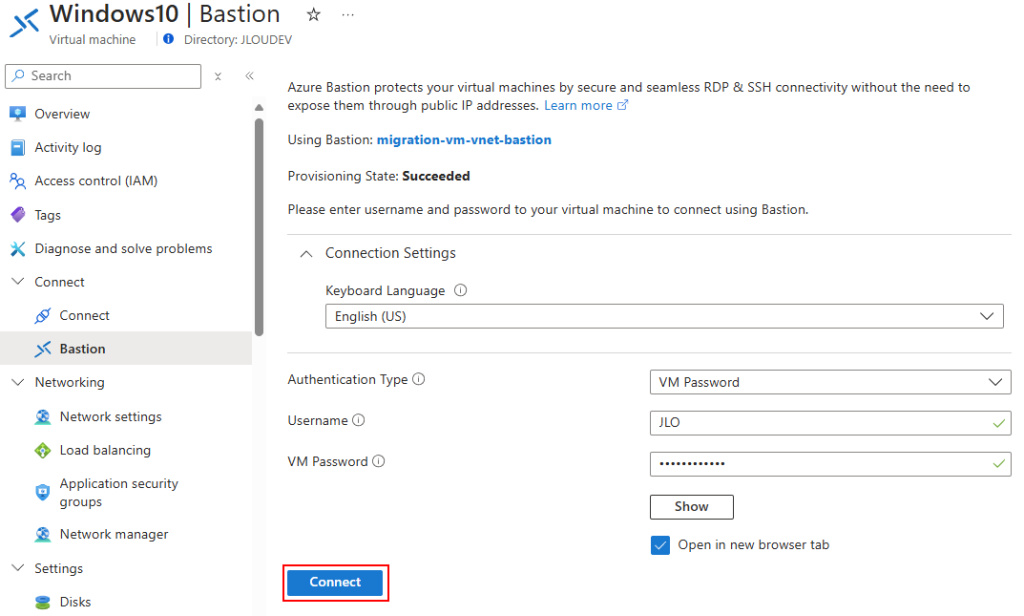

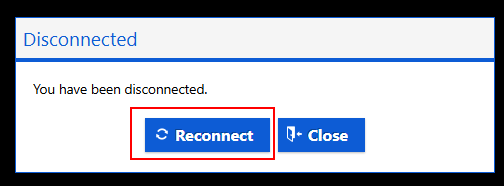

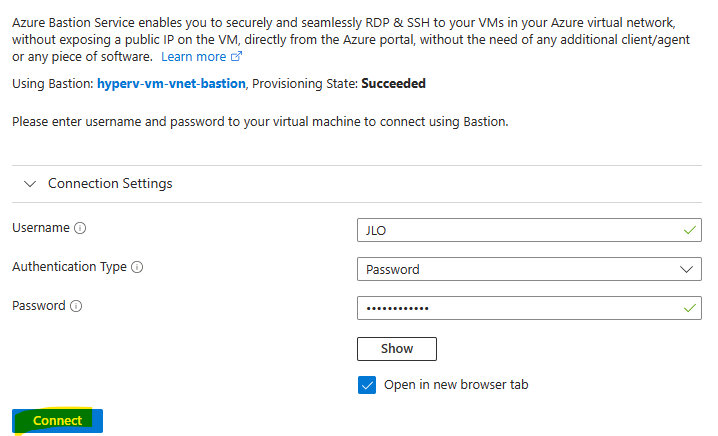

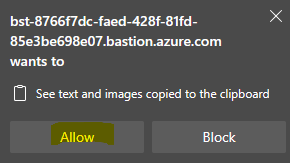

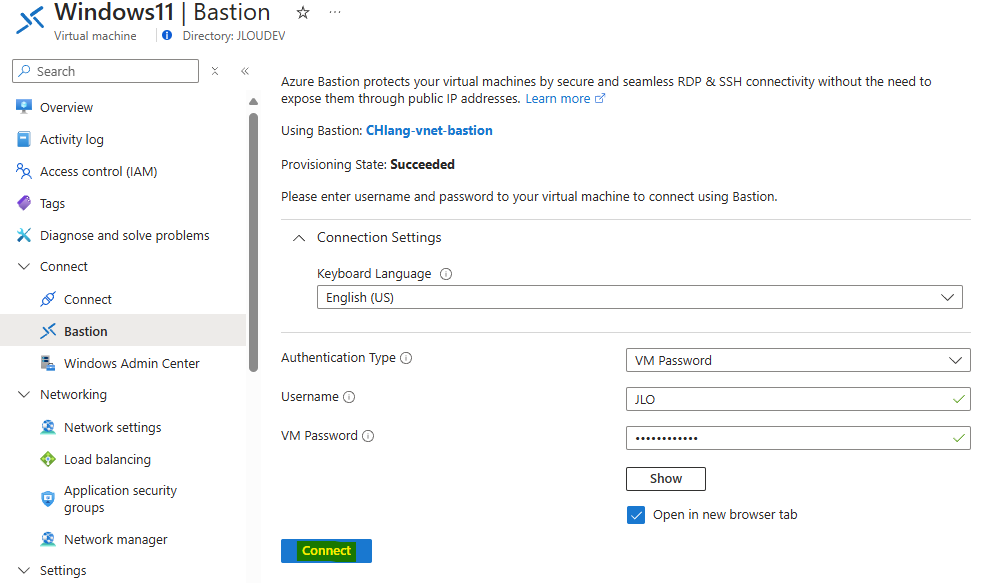

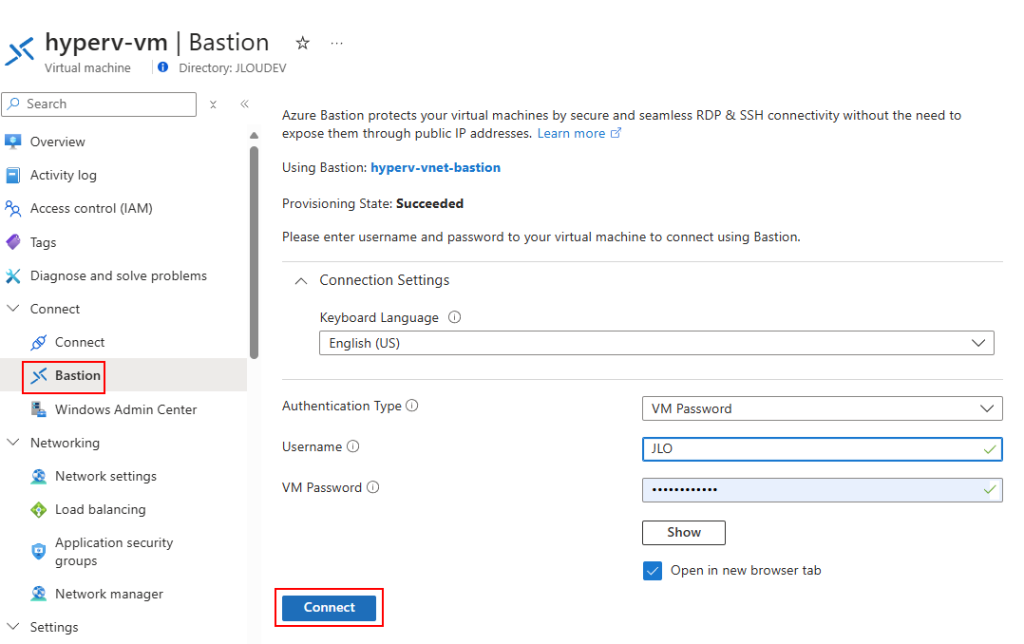

Peu après, constatez le déploiement réussi d’Azure Bastion, puis renseignez les identifiants renseignés lors de la création de votre VM Hyper-V :

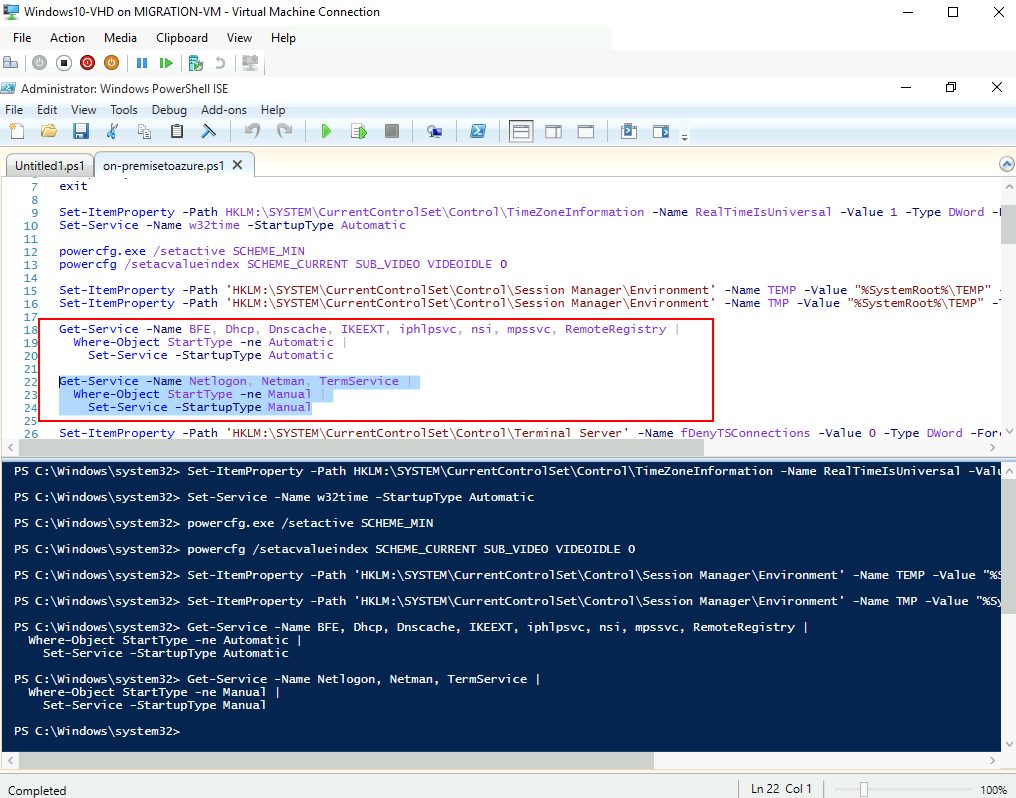

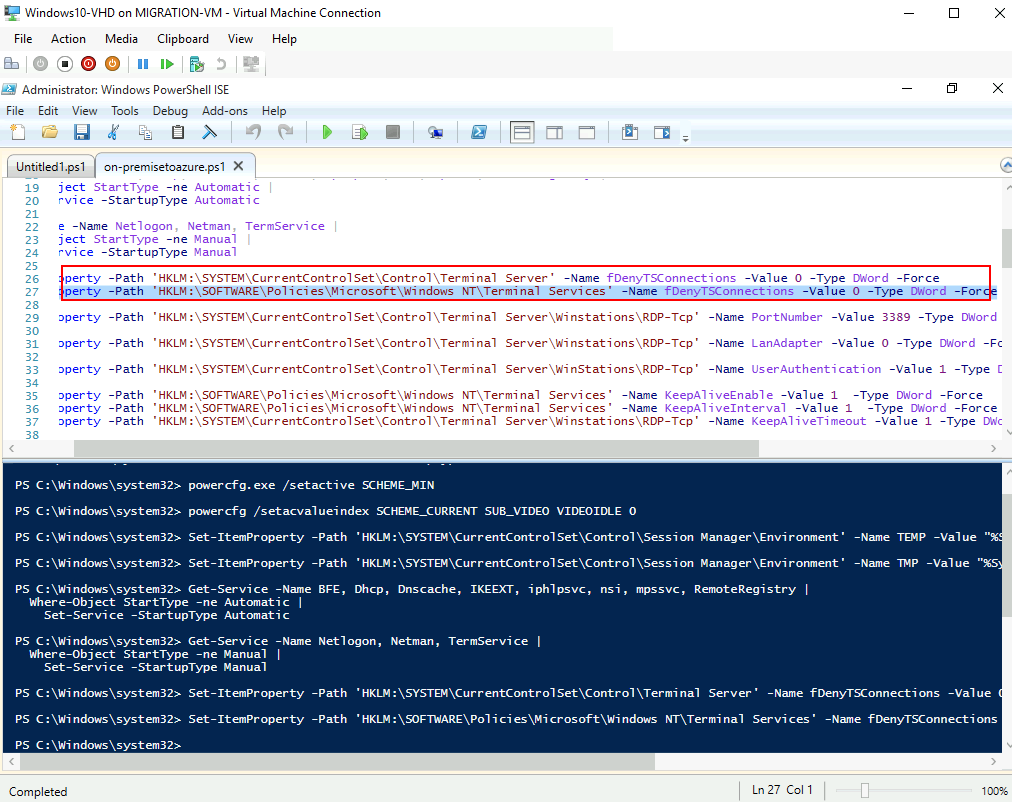

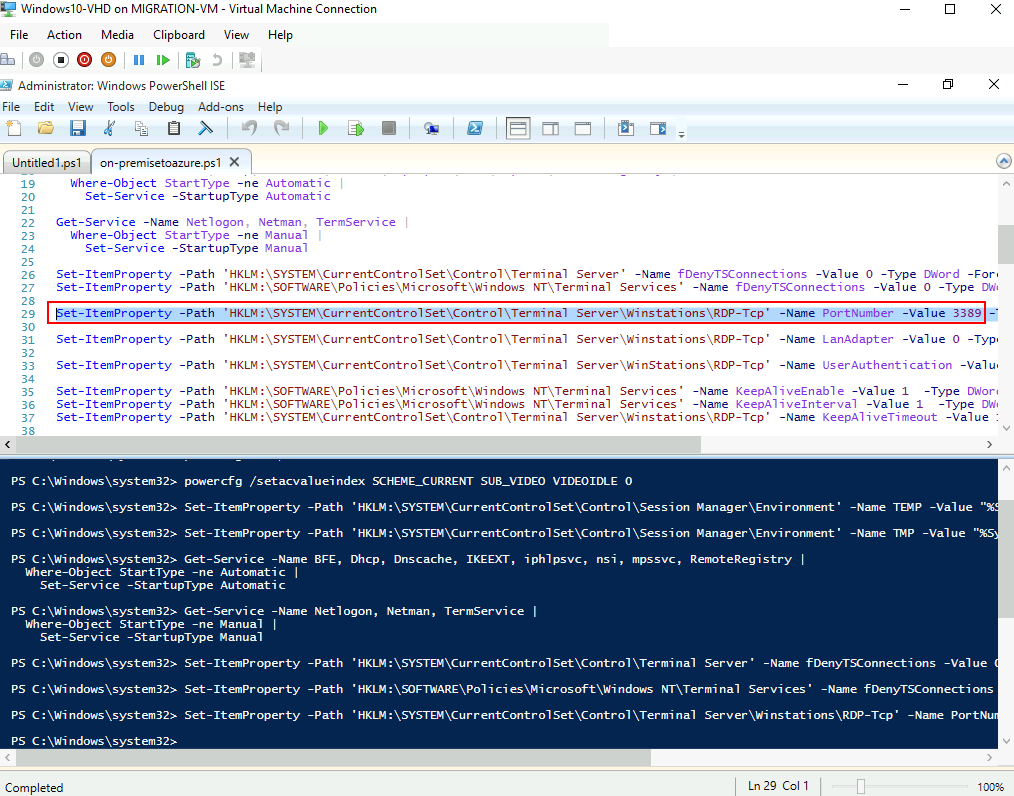

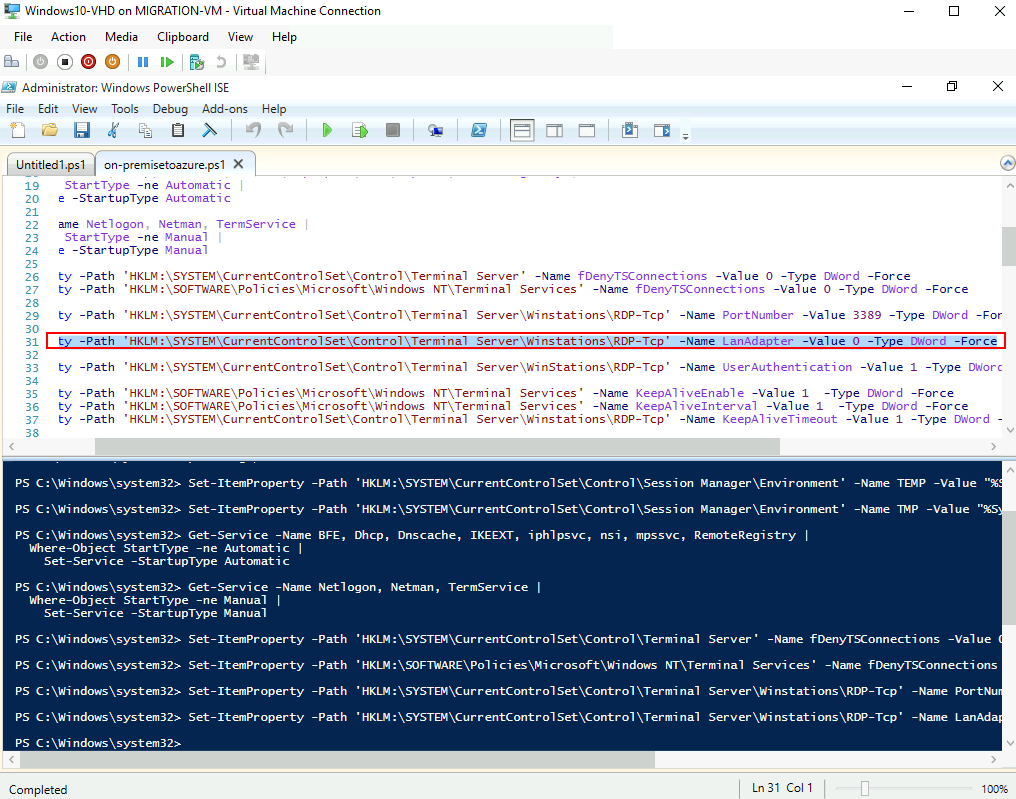

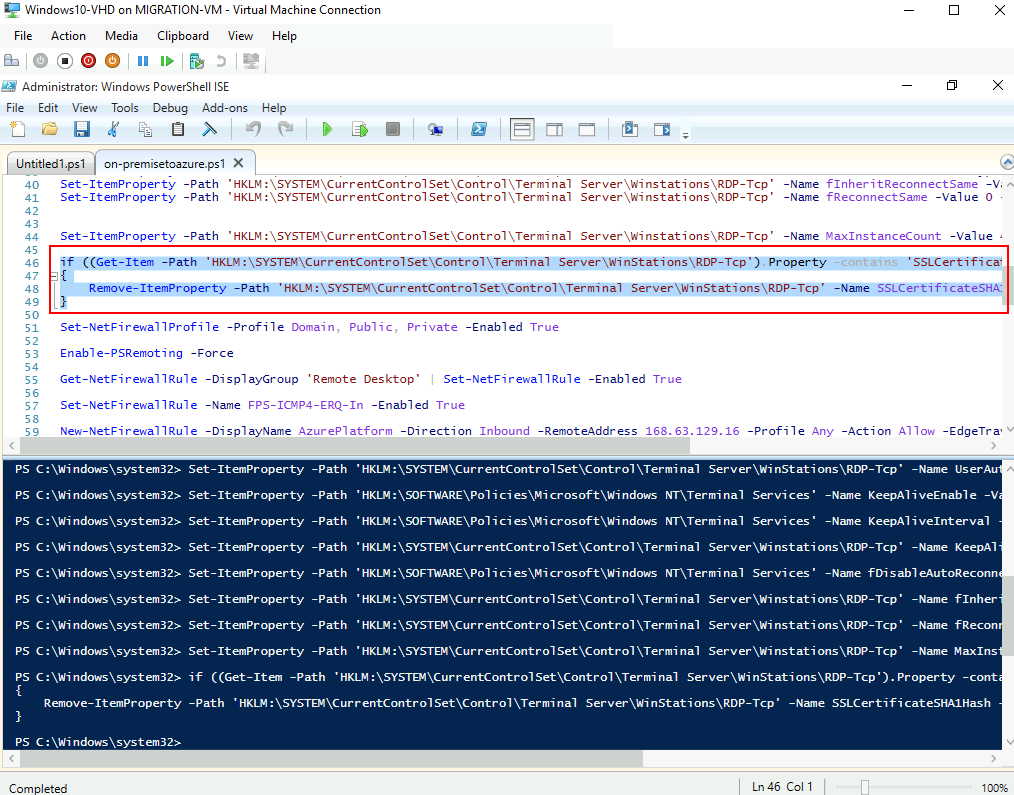

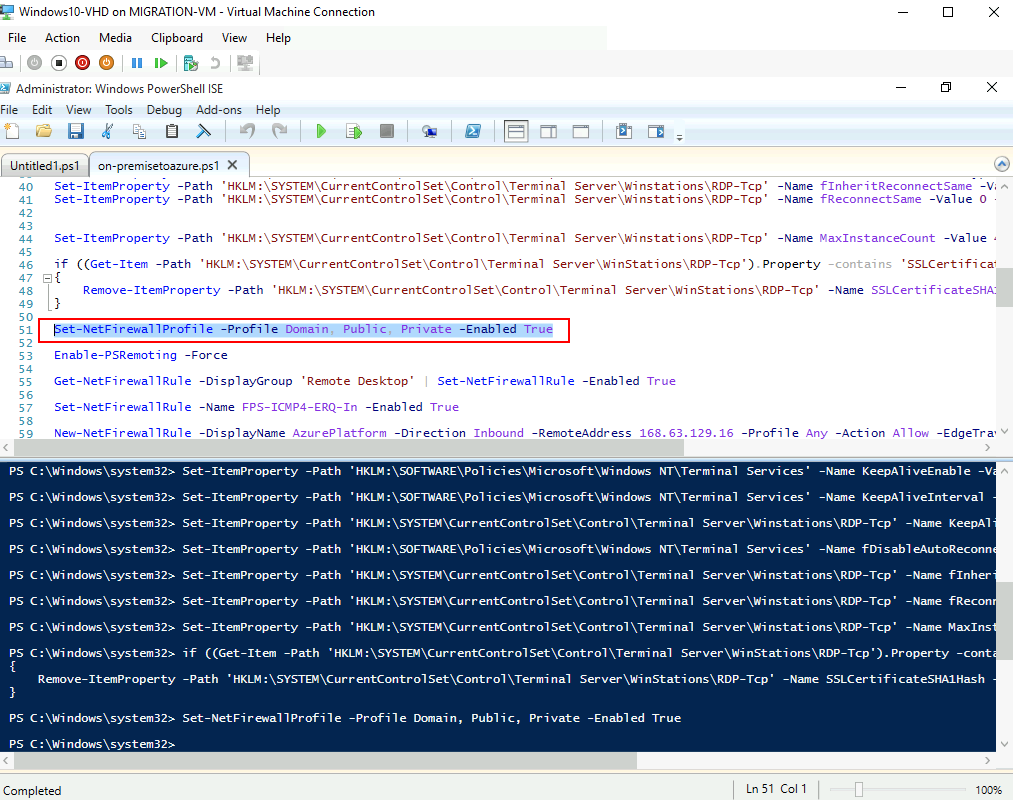

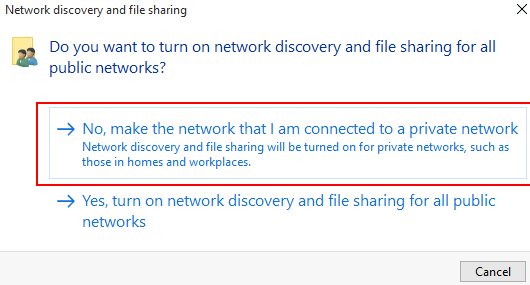

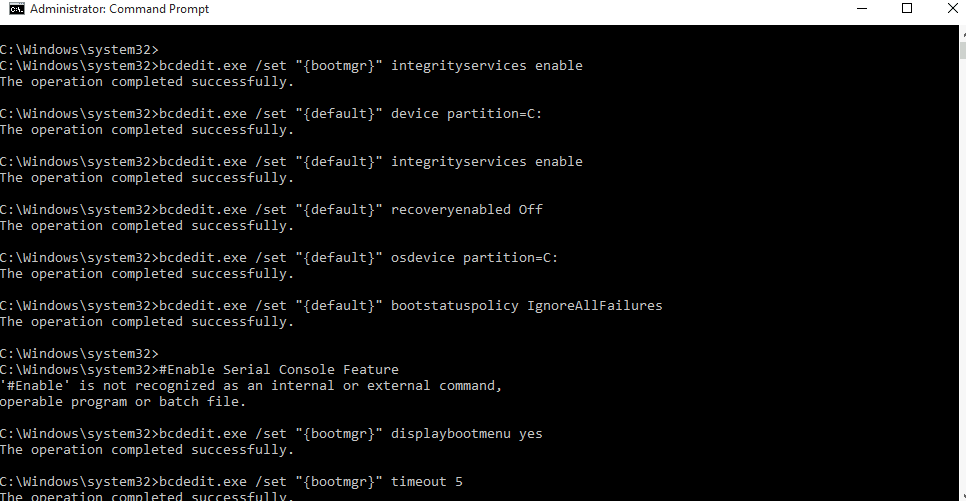

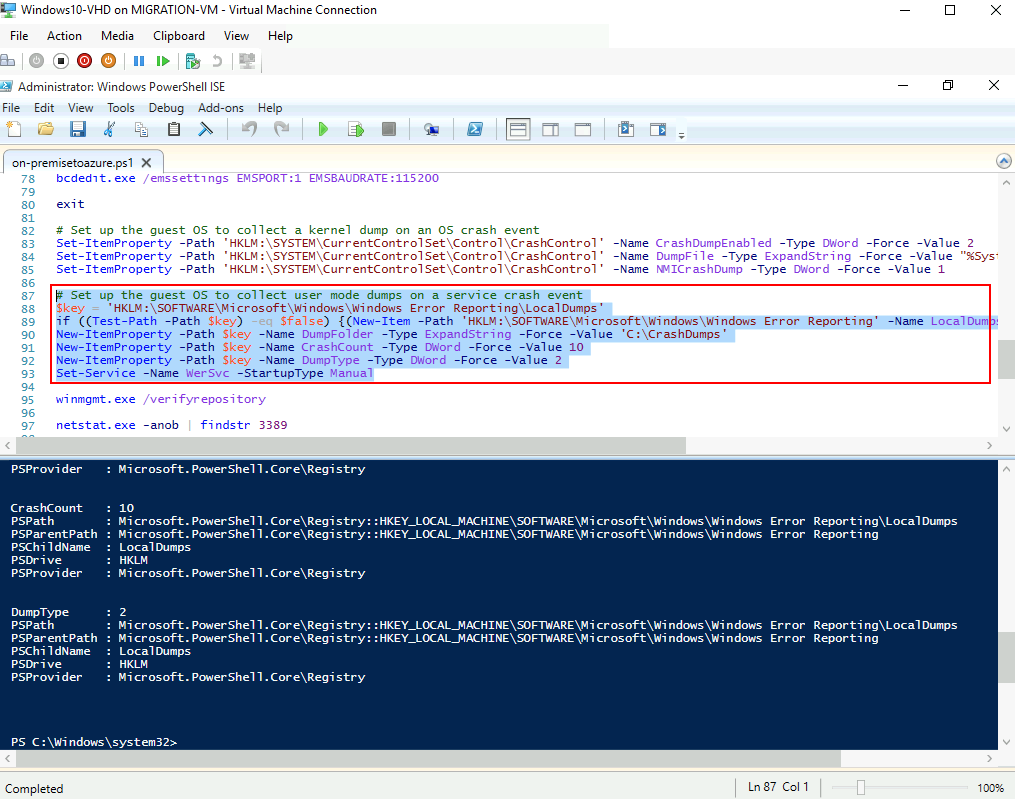

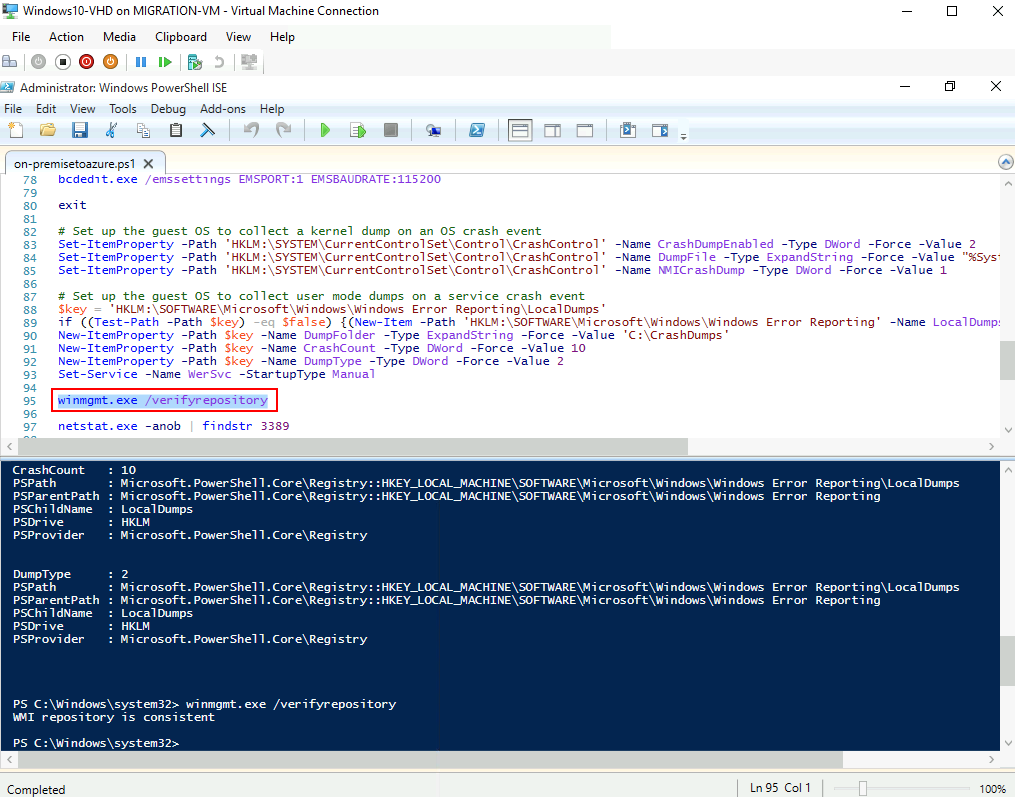

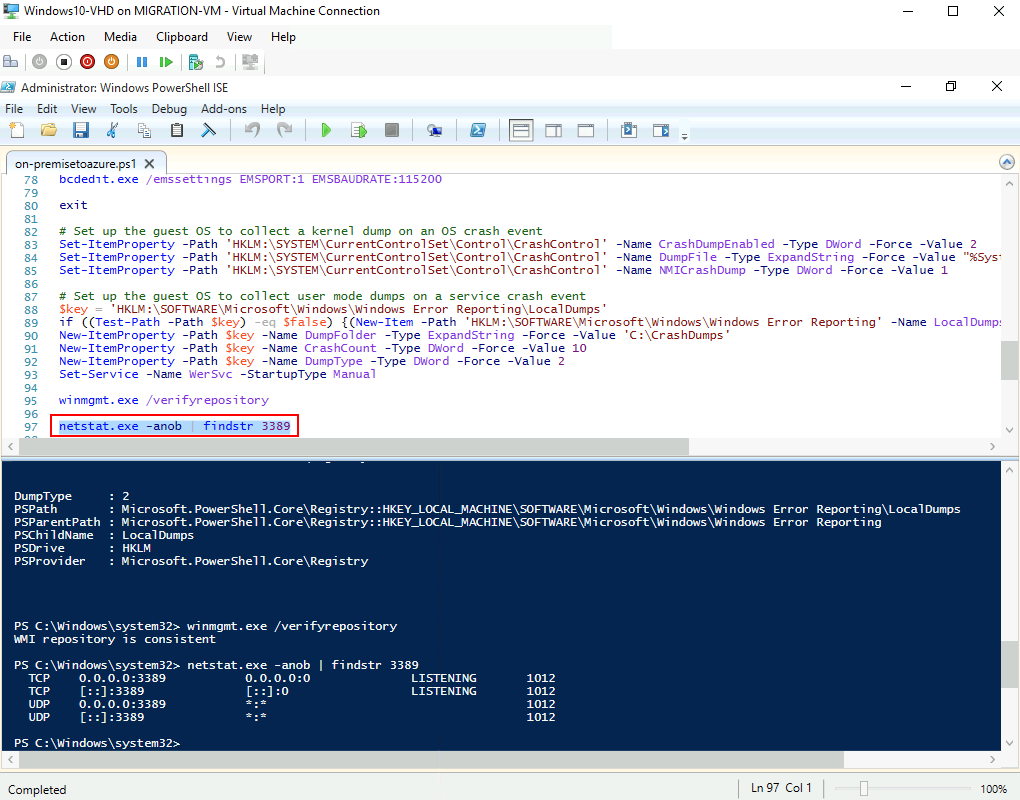

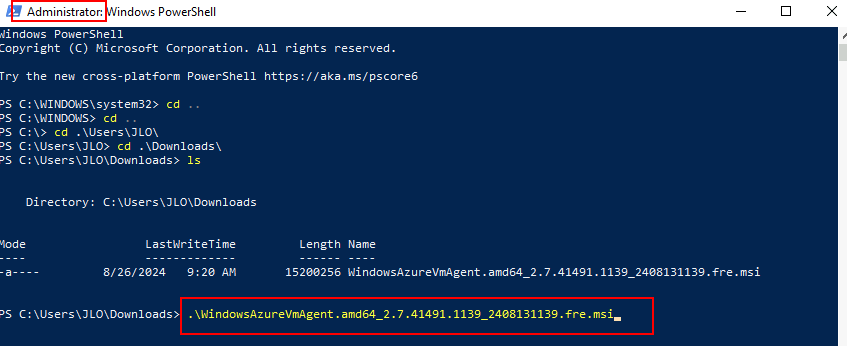

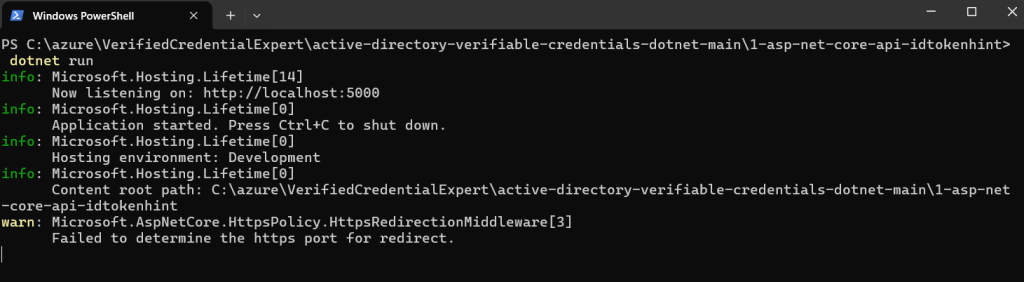

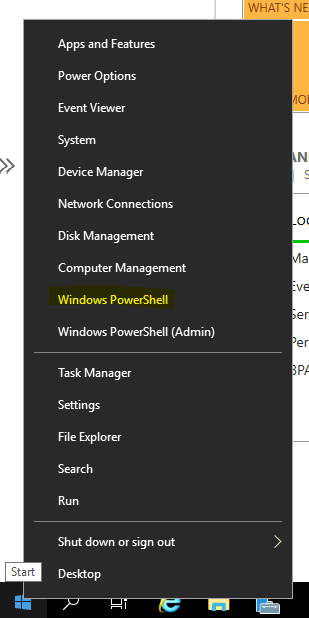

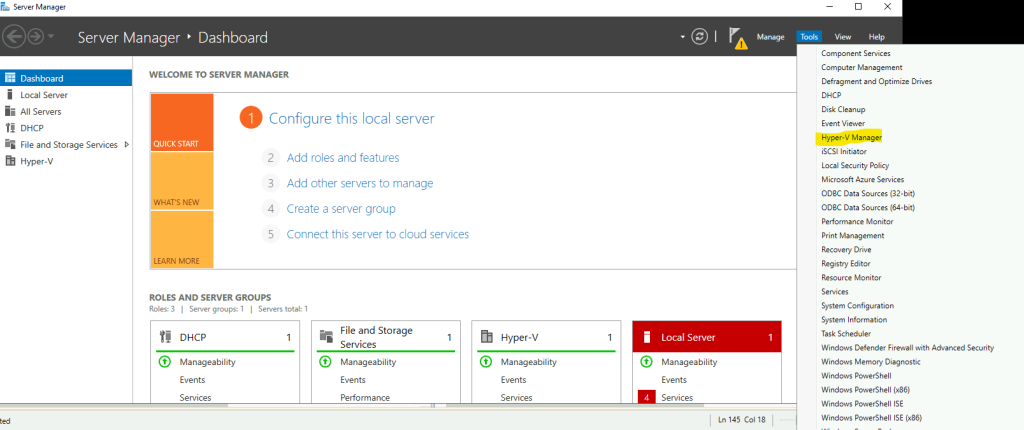

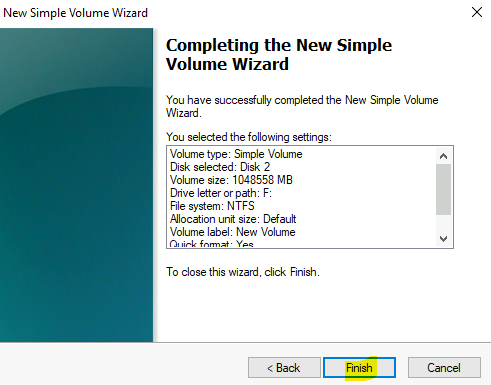

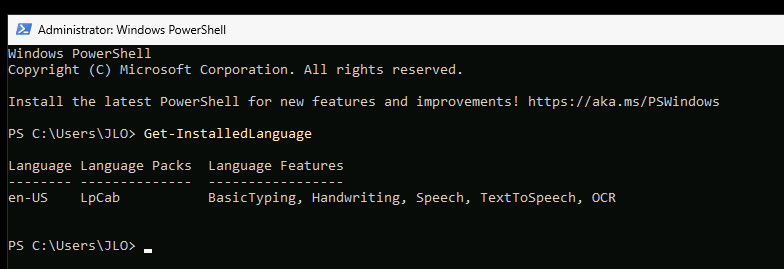

Une fois connecté sur votre machine virtuelle Hyper-V, ouvrez Windows PowerShell :

Exécutez la commande suivante pour installer les deux rôles suivants :

- Rôle DHCP

- Rôle Hyper-V

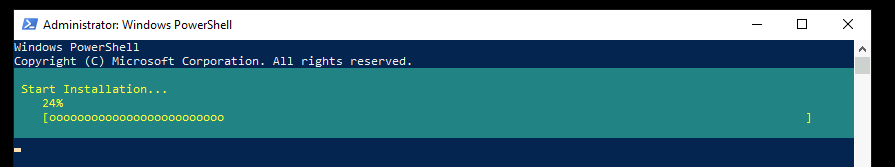

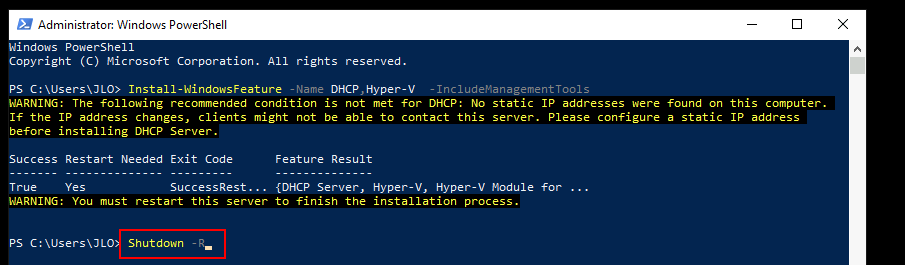

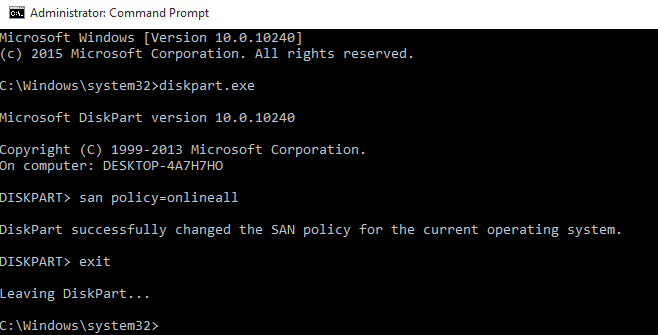

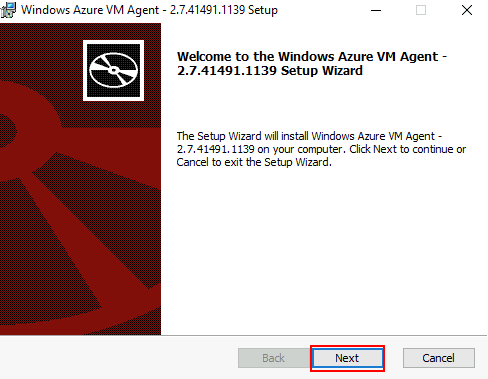

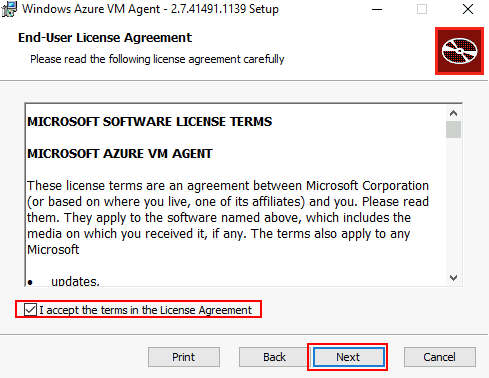

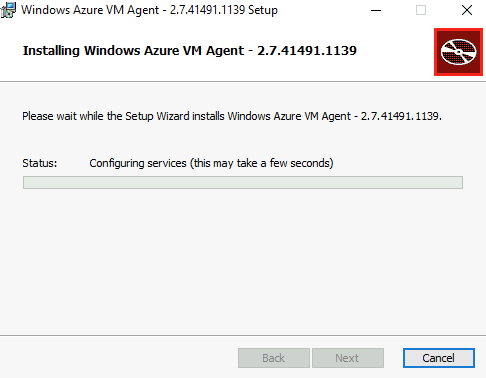

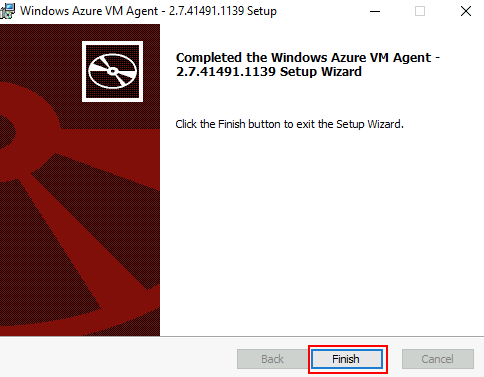

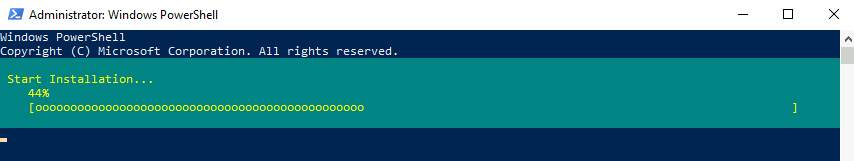

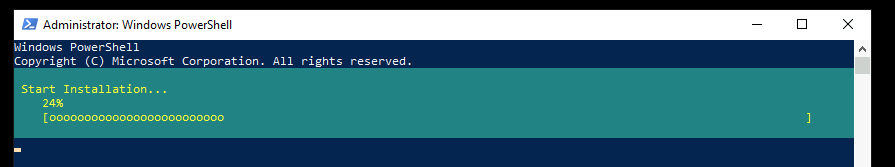

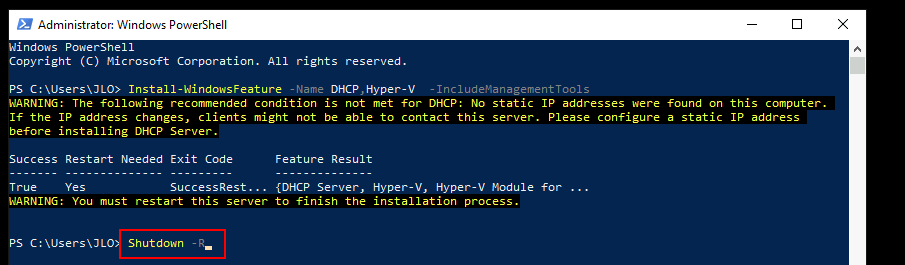

Install-WindowsFeature -Name DHCP,Hyper-V –IncludeManagementToolsAttendez environ une minute que l’installation des 2 rôles se termine :

Lancez la commande suivante pour lancer un redémarrage immédiat de votre VM Hyper-V :

Shutdown -R

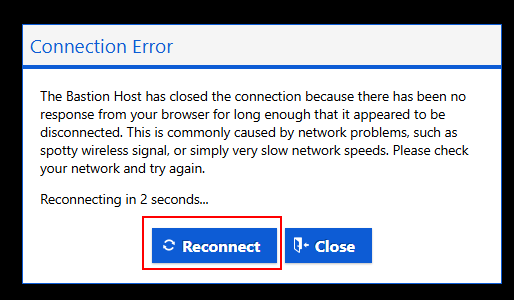

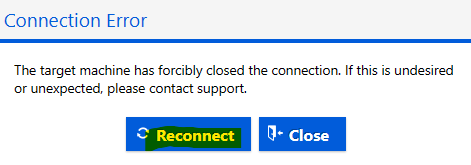

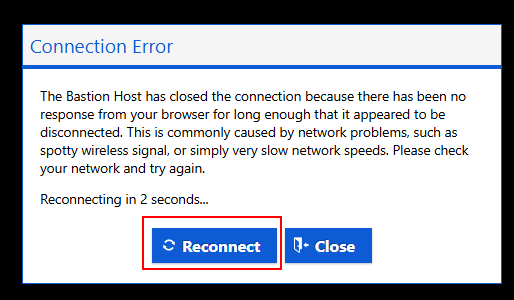

Attendez environ 30 secondes que le redémarrage se termine pour vous reconnecter à celle-ci, toujours via le service Azure Bastion :

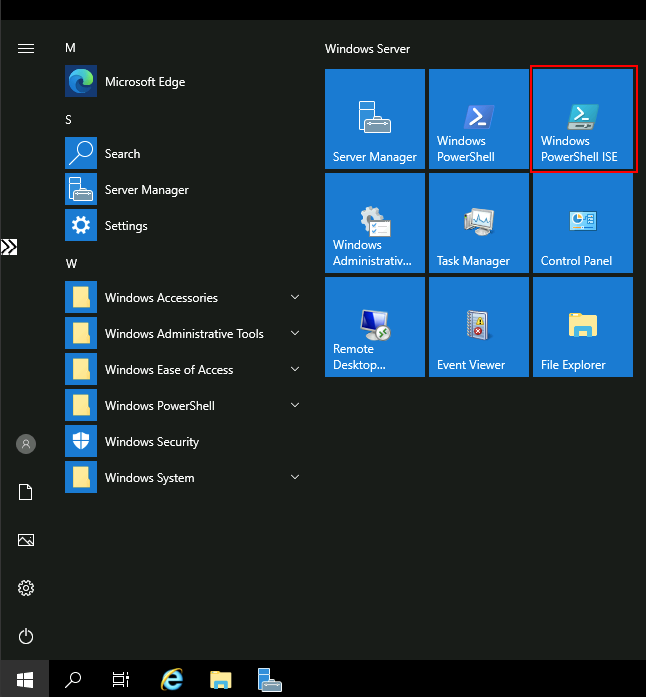

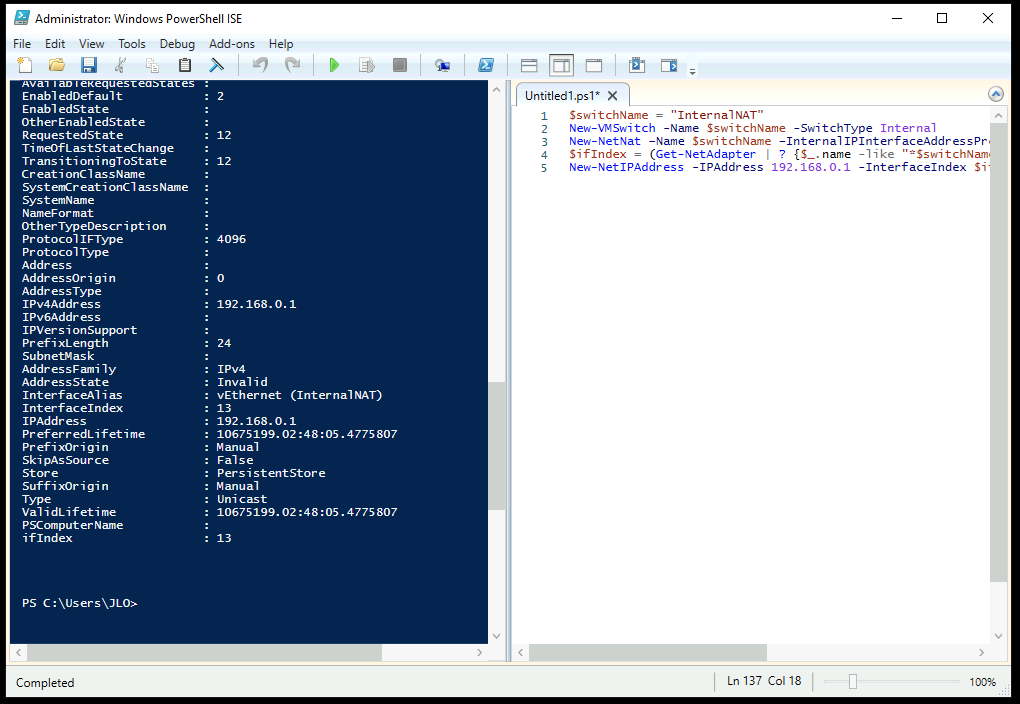

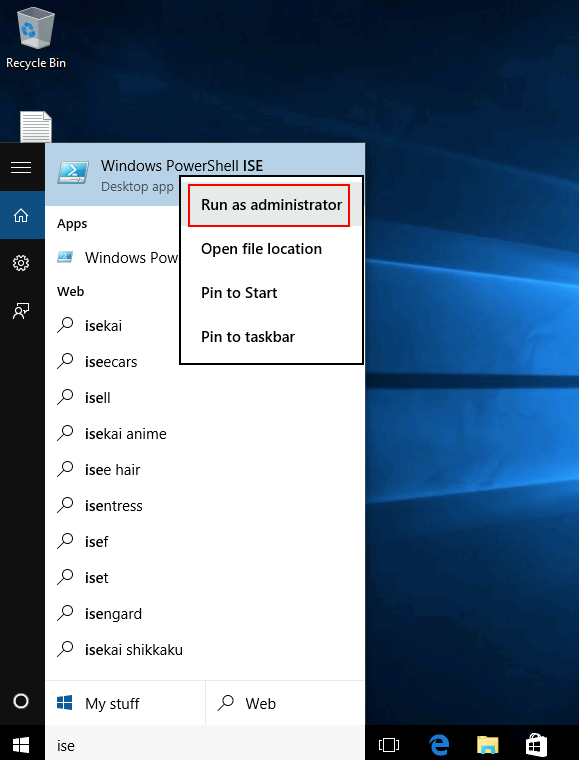

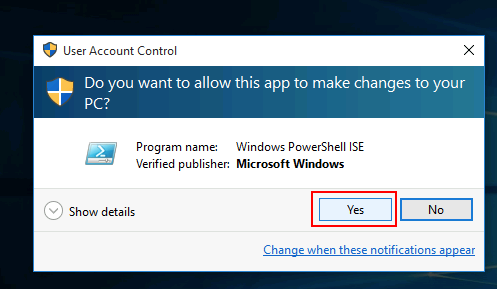

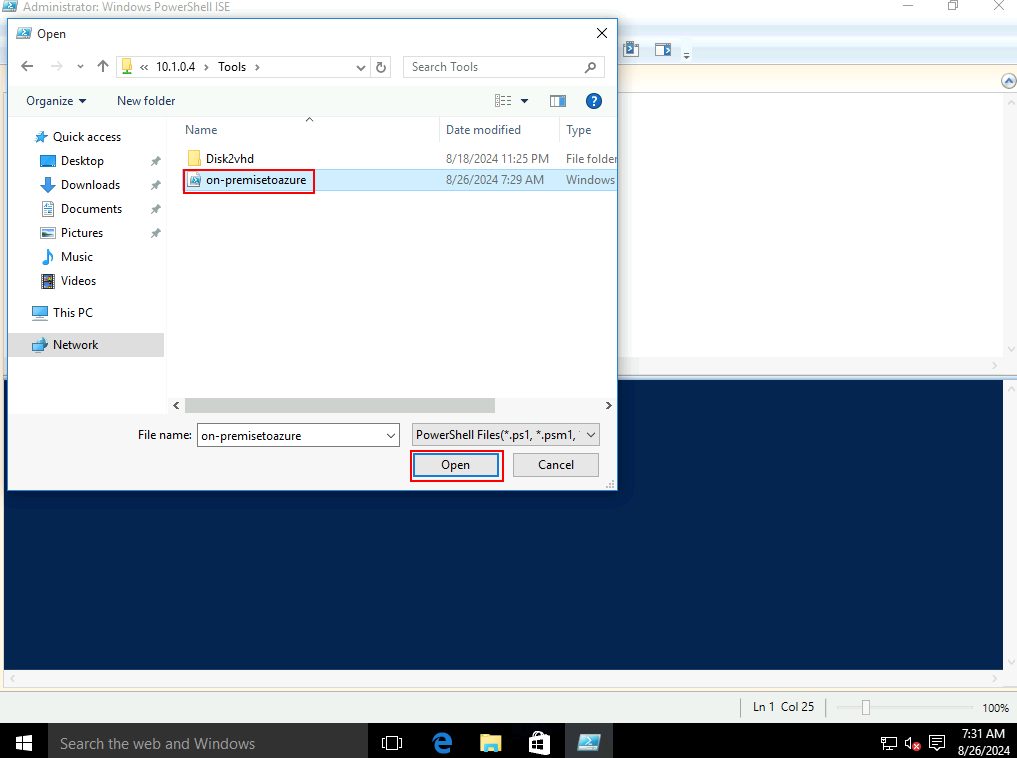

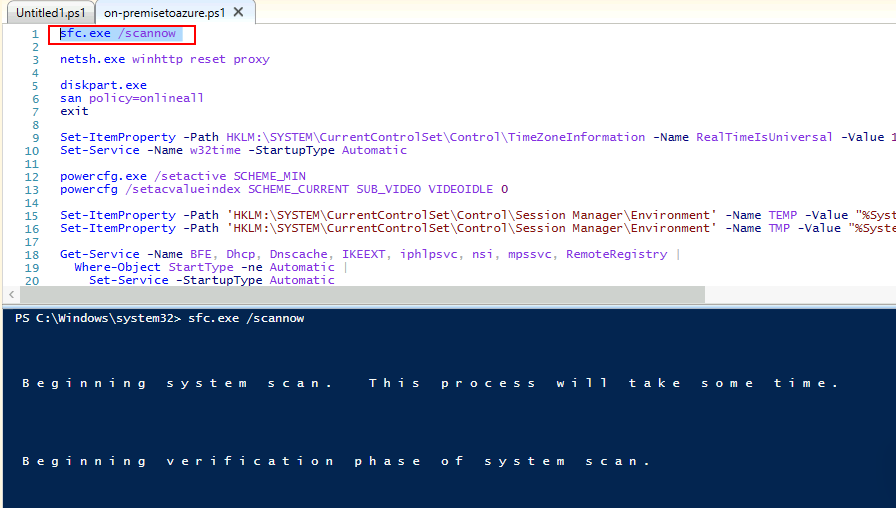

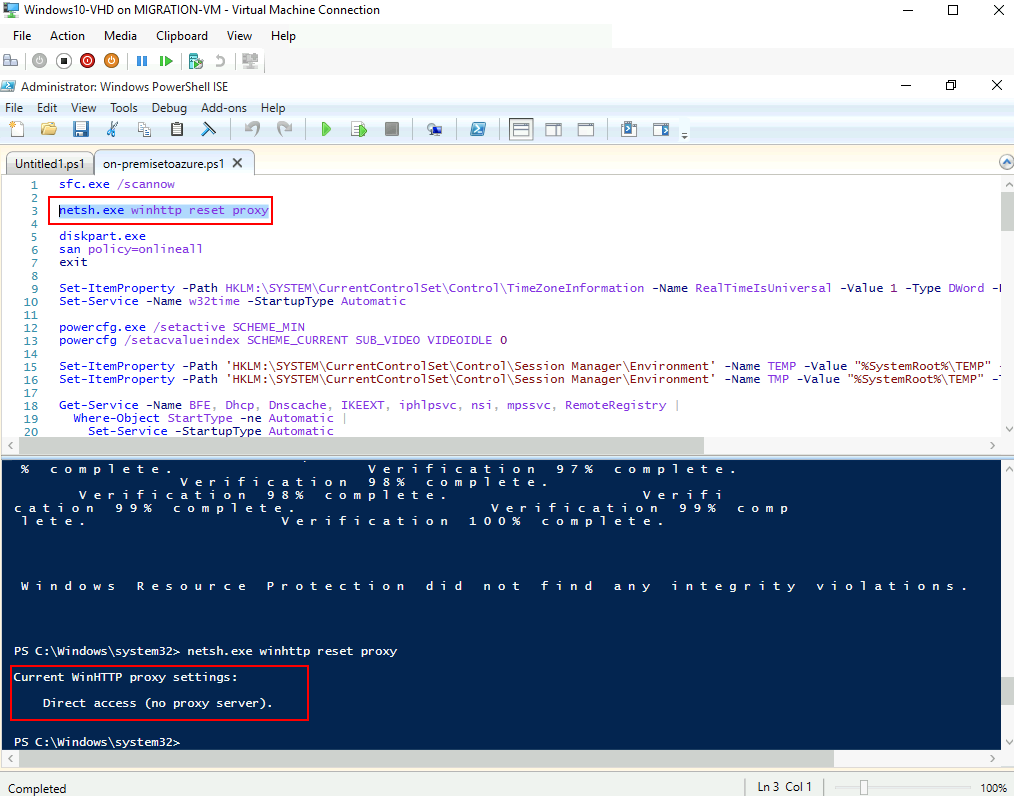

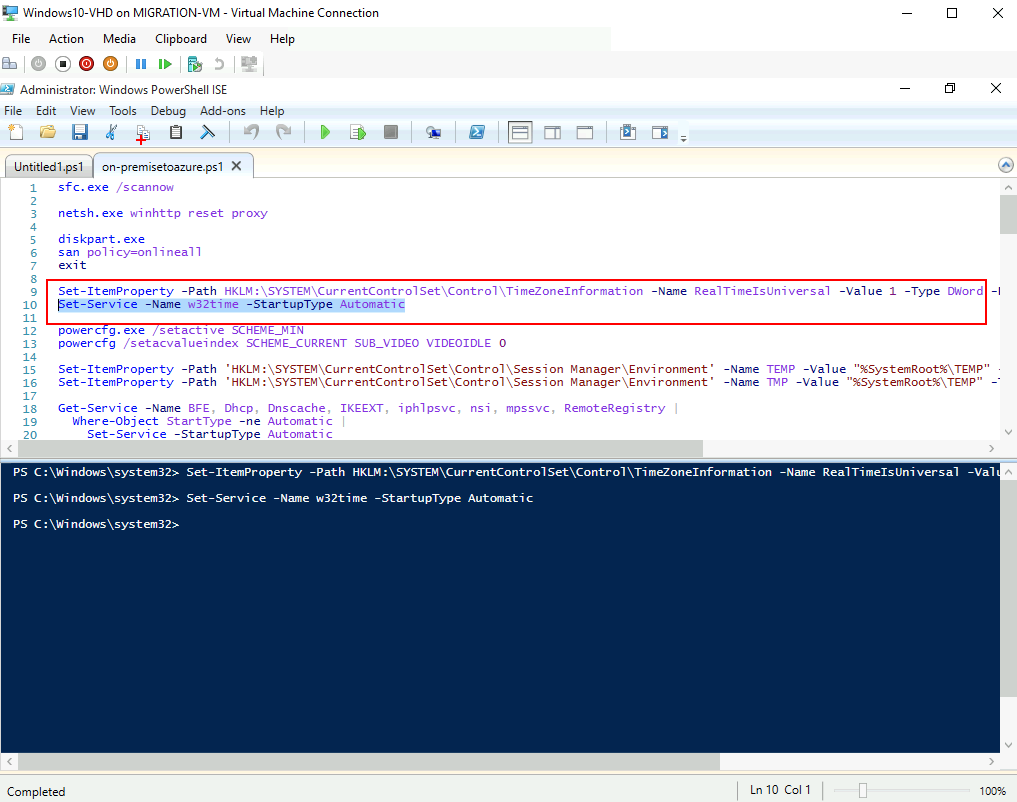

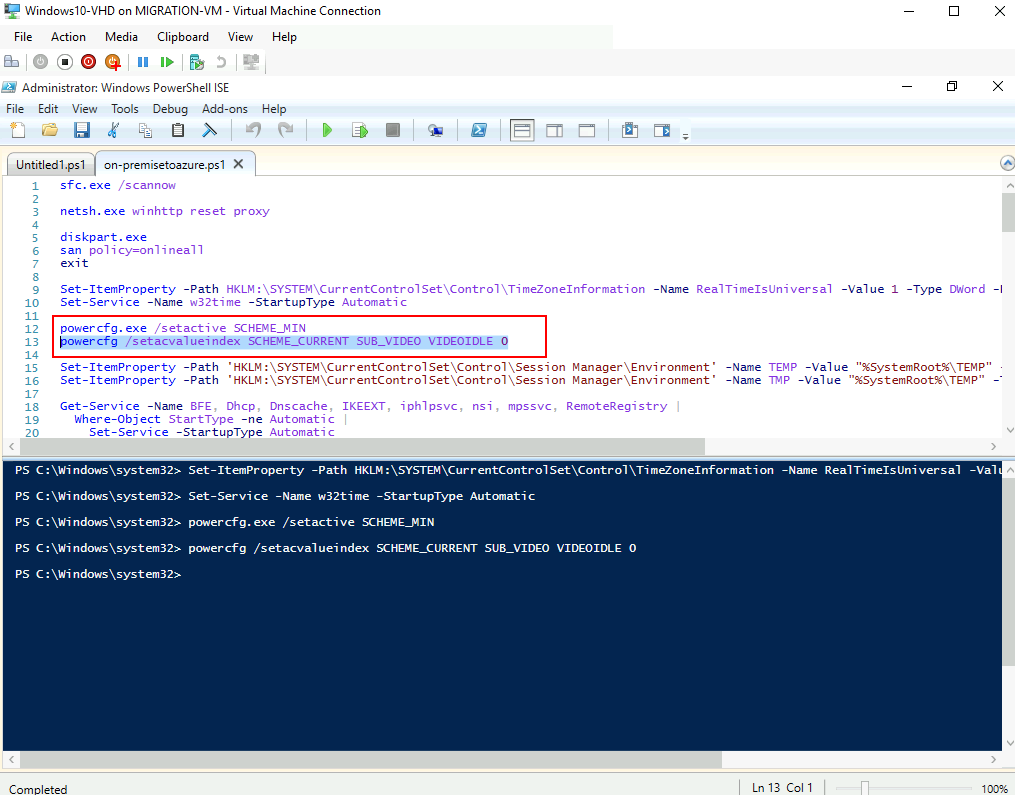

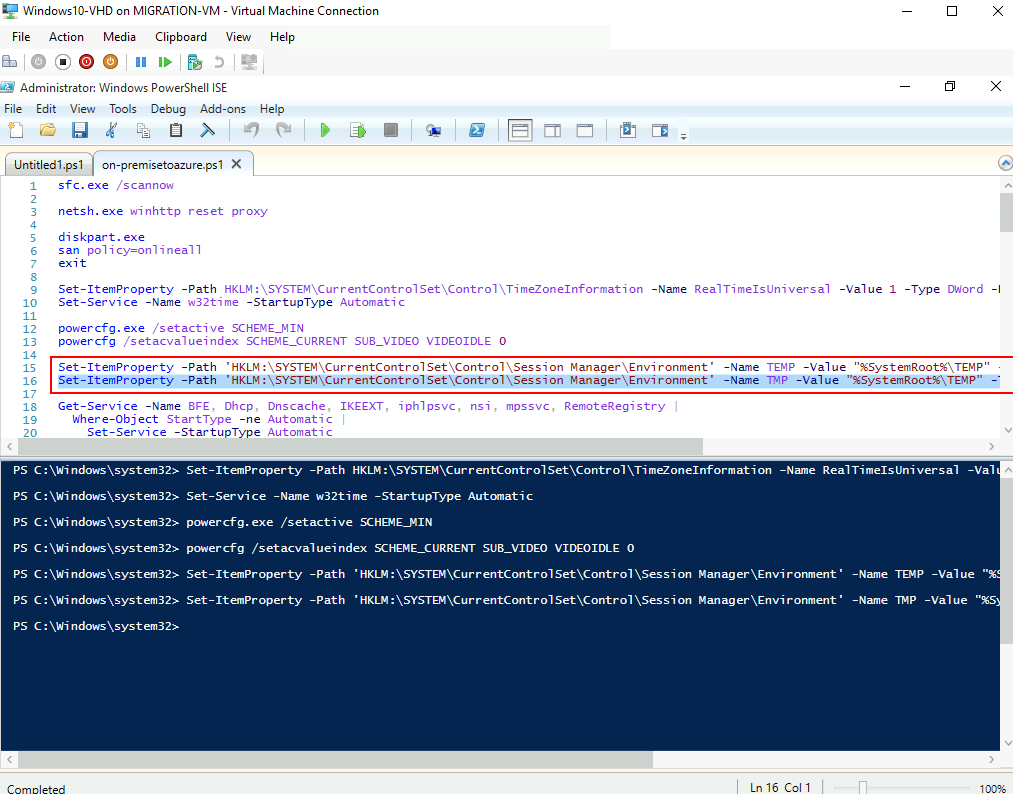

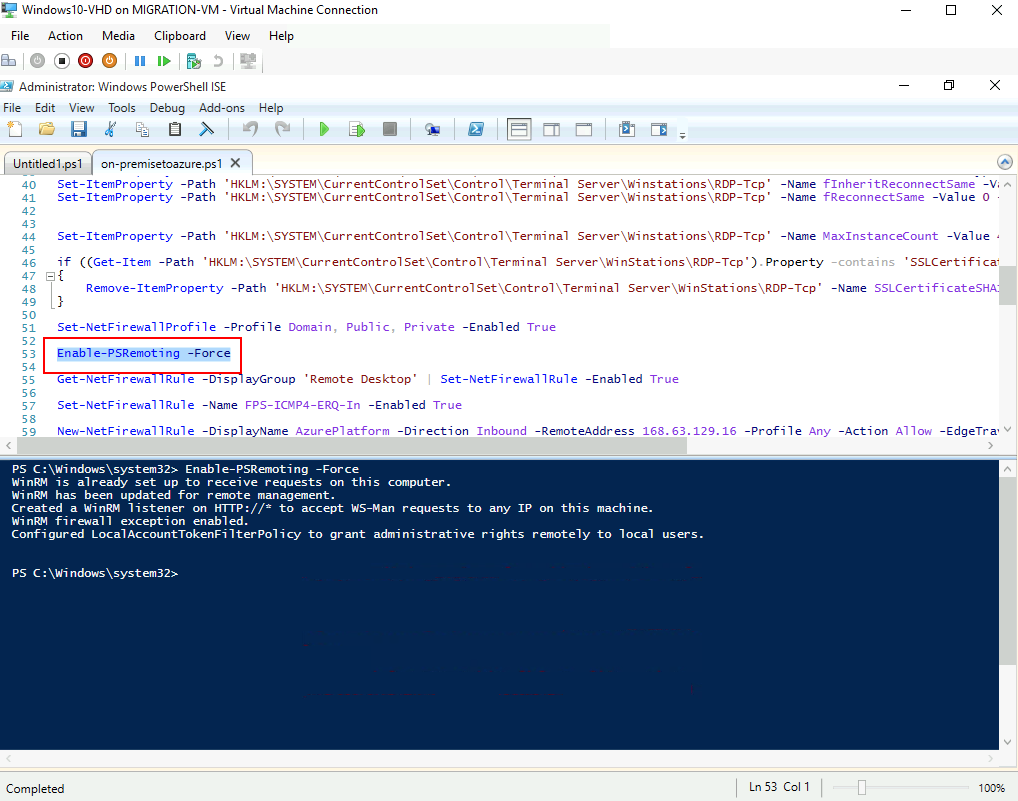

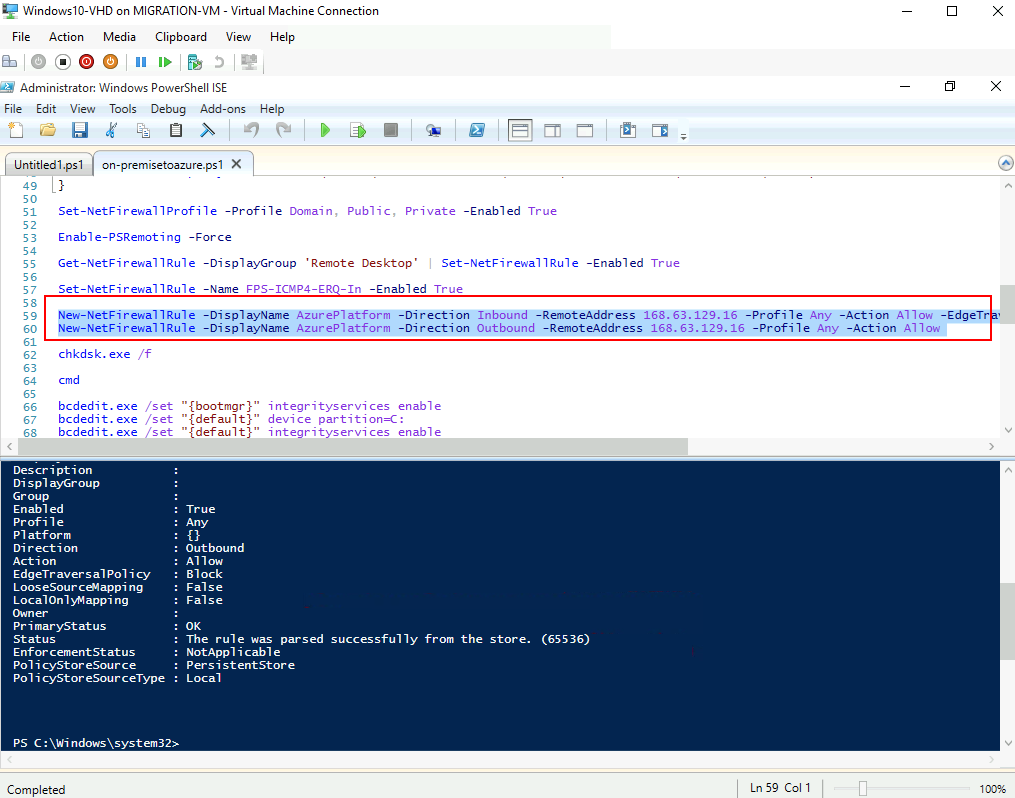

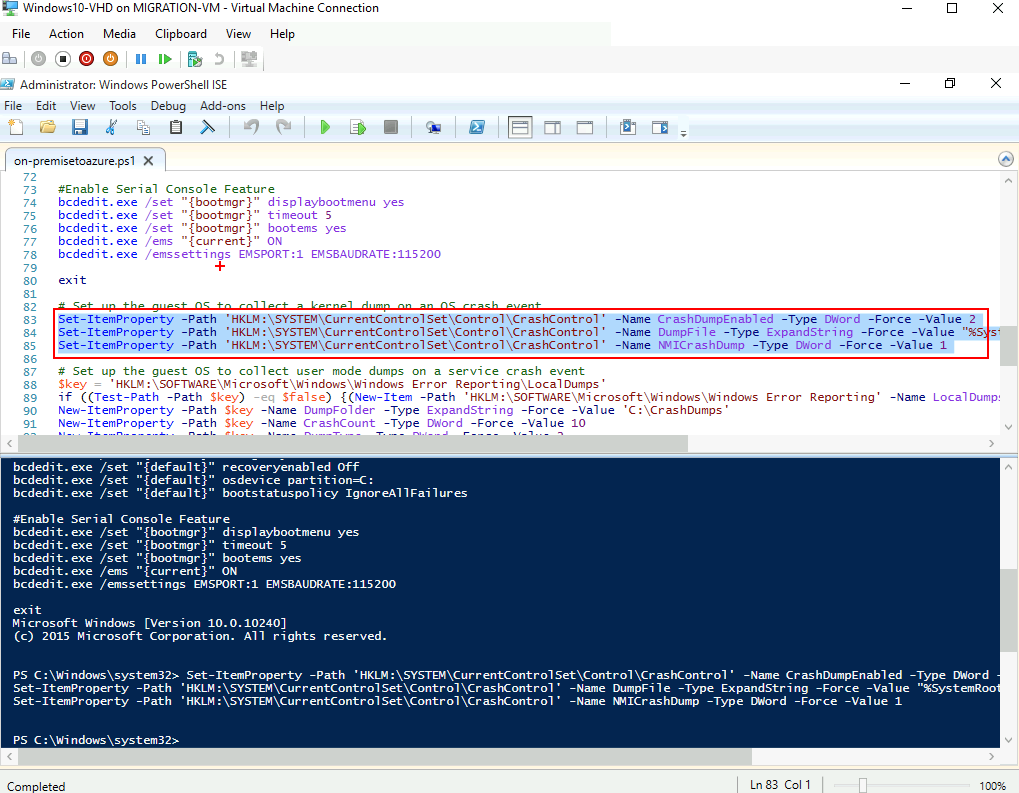

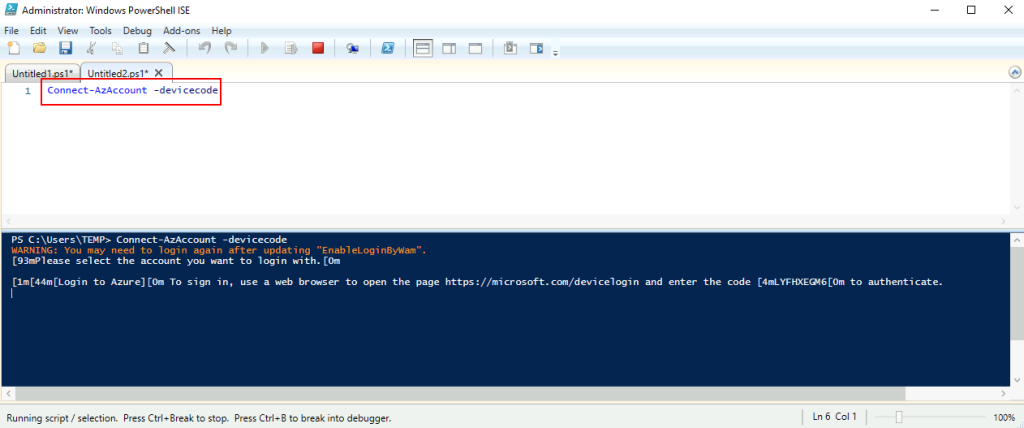

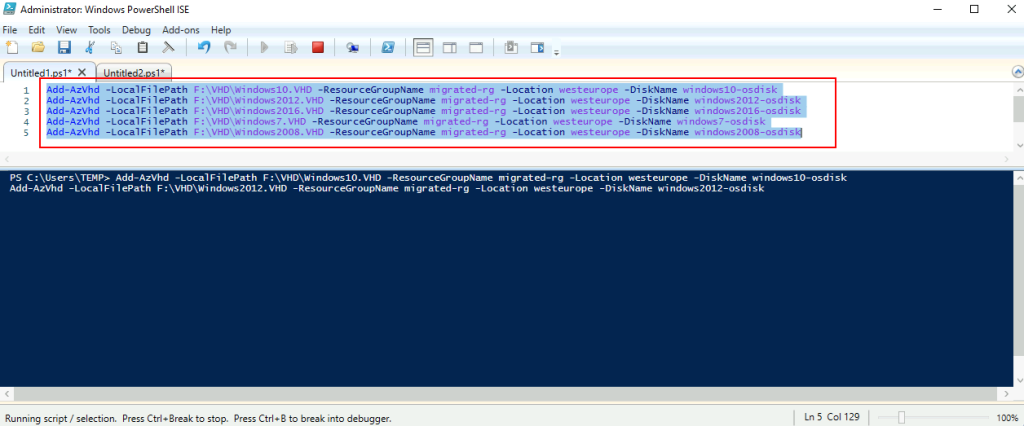

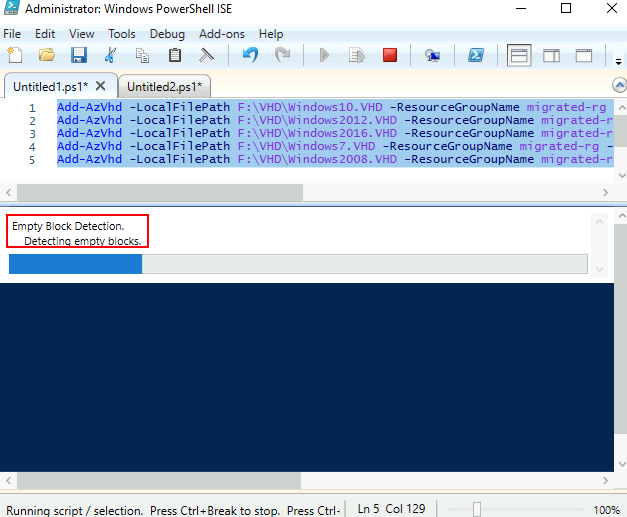

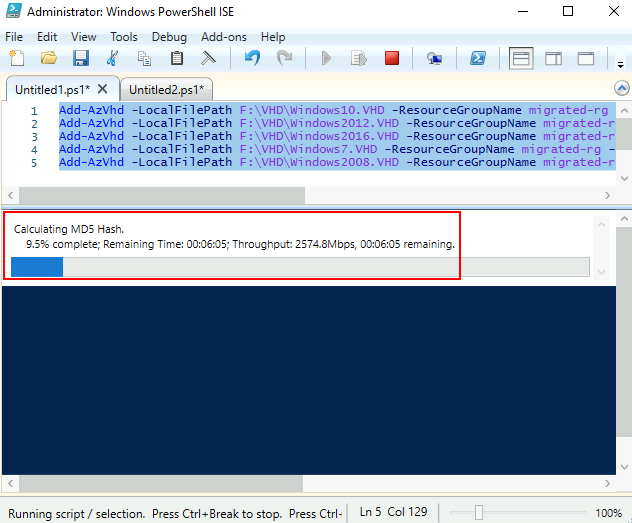

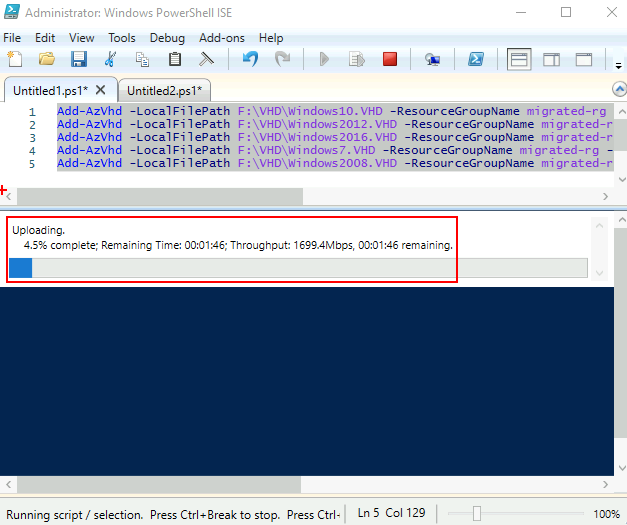

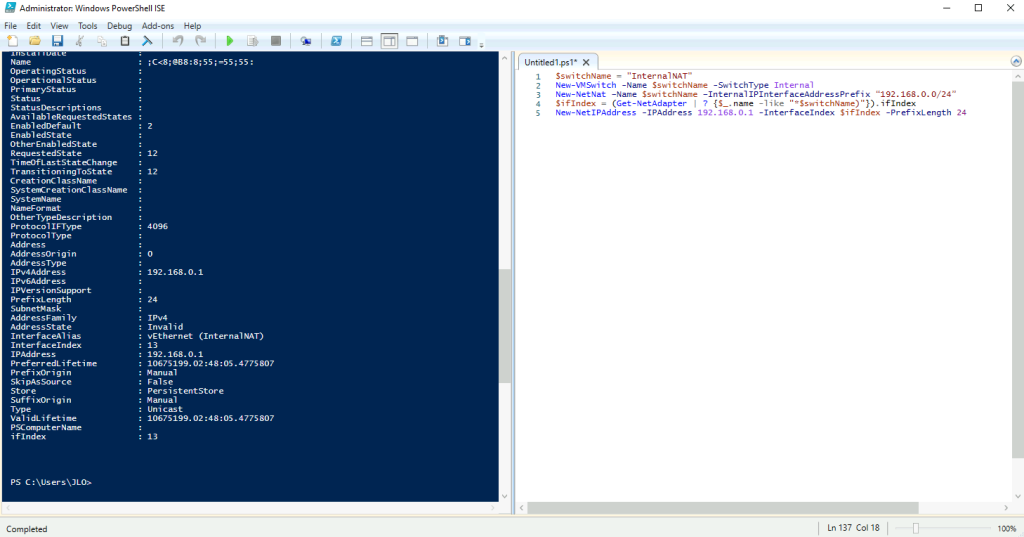

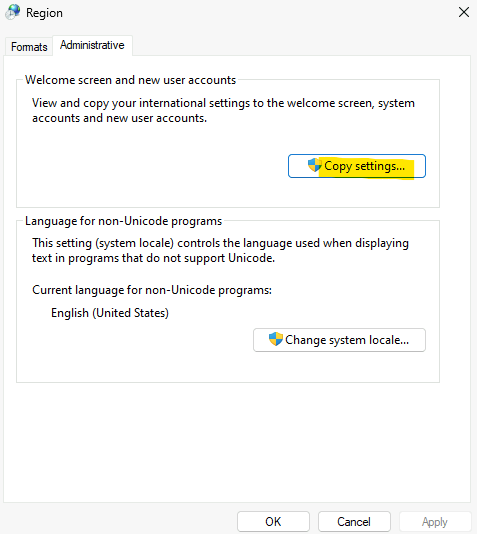

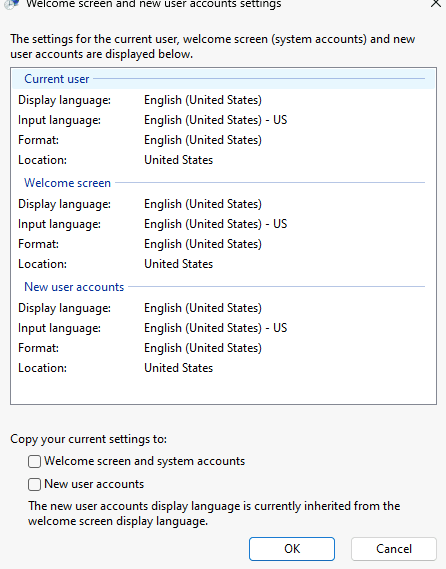

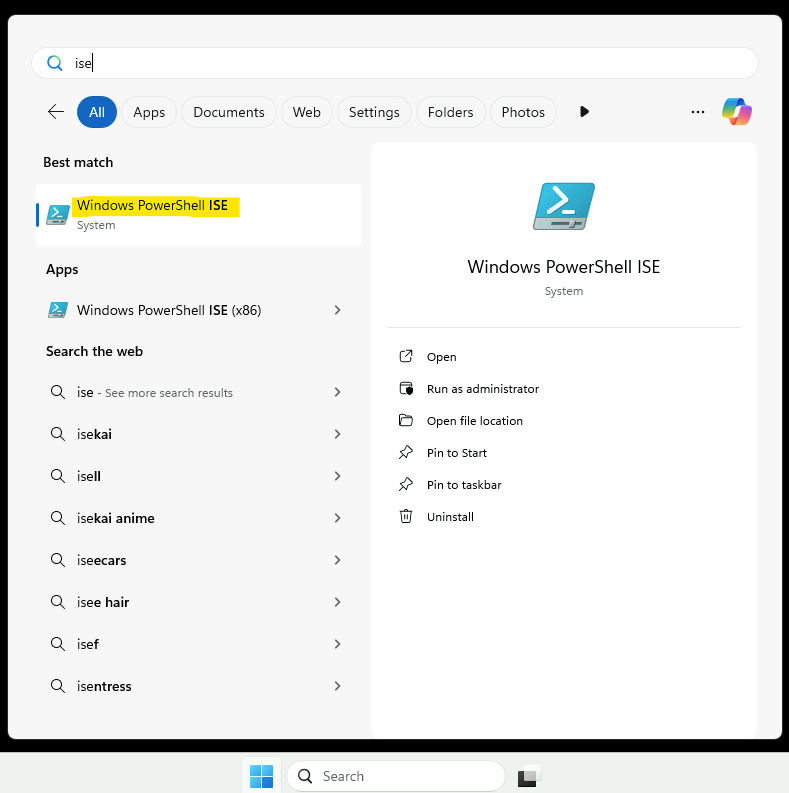

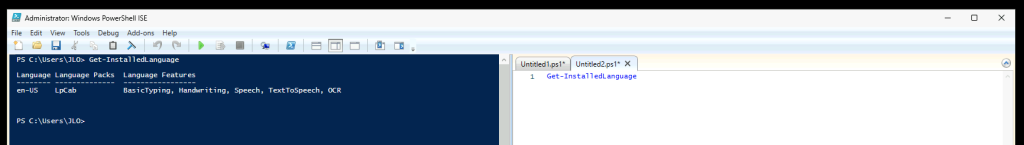

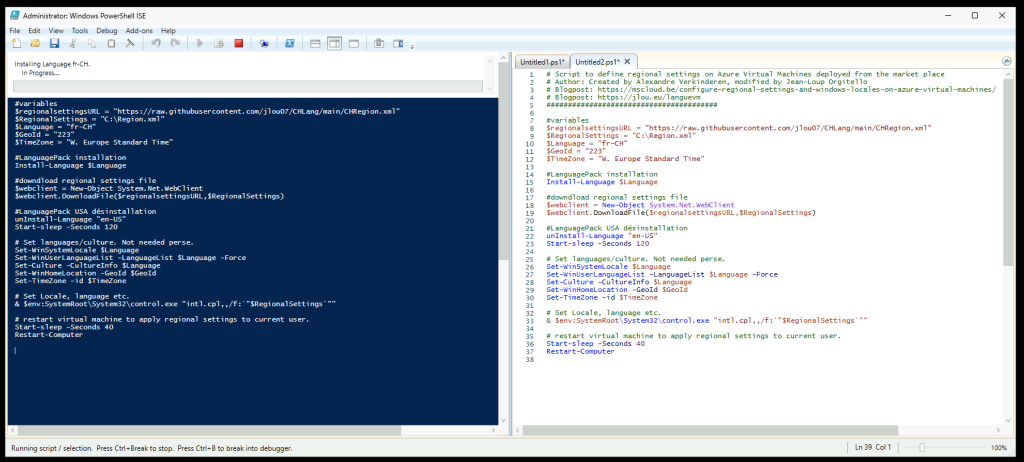

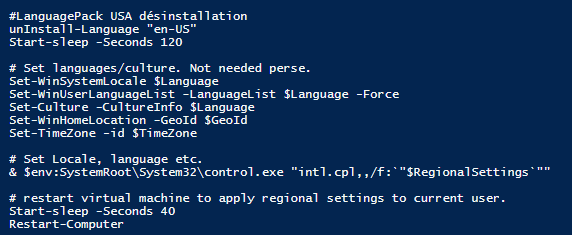

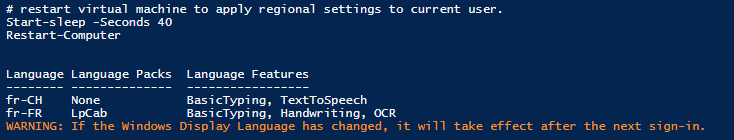

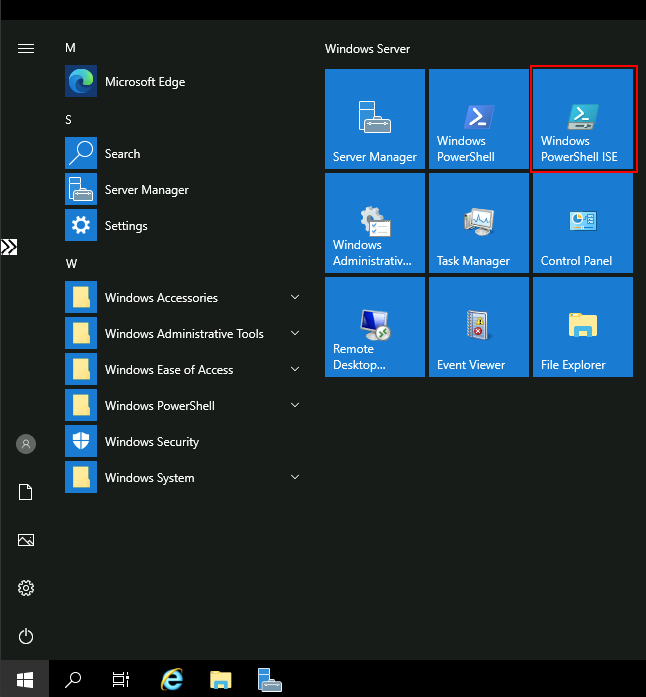

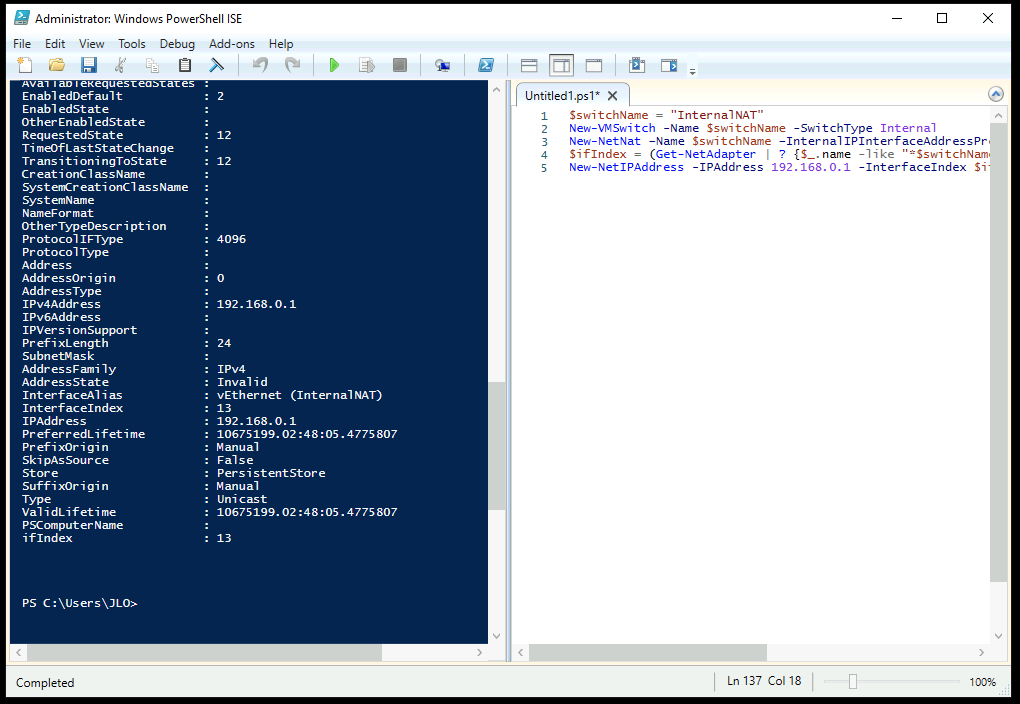

Une fois la session Bastion rouverte, ouvrez PowerShell en mode ISE :

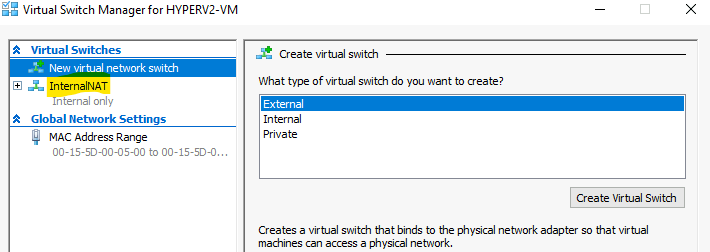

Lancez le script suivant afin de créer un switch virtuel dans Hyper-V de type interne :

$switchName = "InternalNAT"

New-VMSwitch -Name $switchName -SwitchType Internal

New-NetNat –Name $switchName –InternalIPInterfaceAddressPrefix “192.168.0.0/24”

$ifIndex = (Get-NetAdapter | ? {$_.name -like "*$switchName)"}).ifIndex

New-NetIPAddress -IPAddress 192.168.0.1 -InterfaceIndex $ifIndex -PrefixLength 24

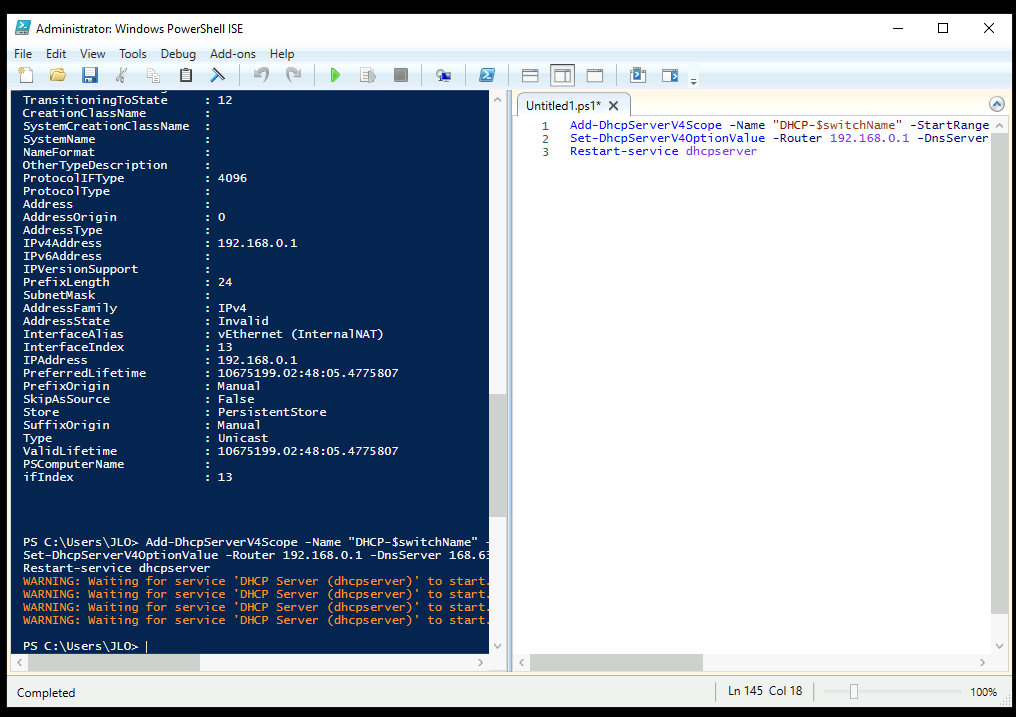

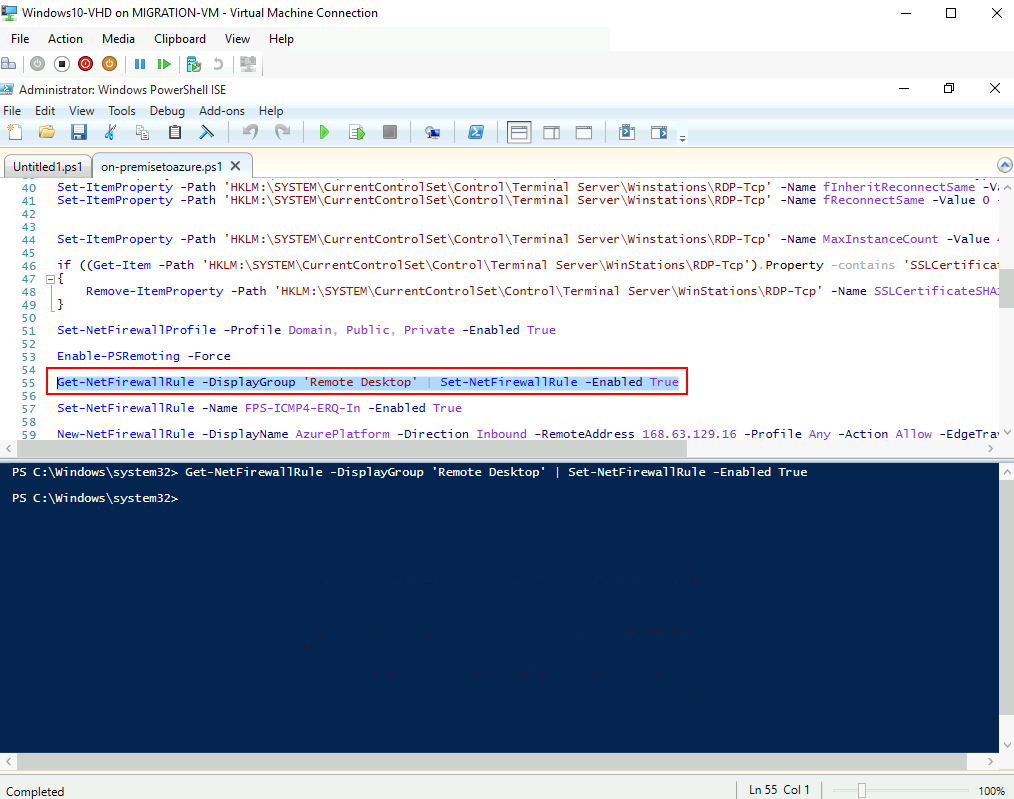

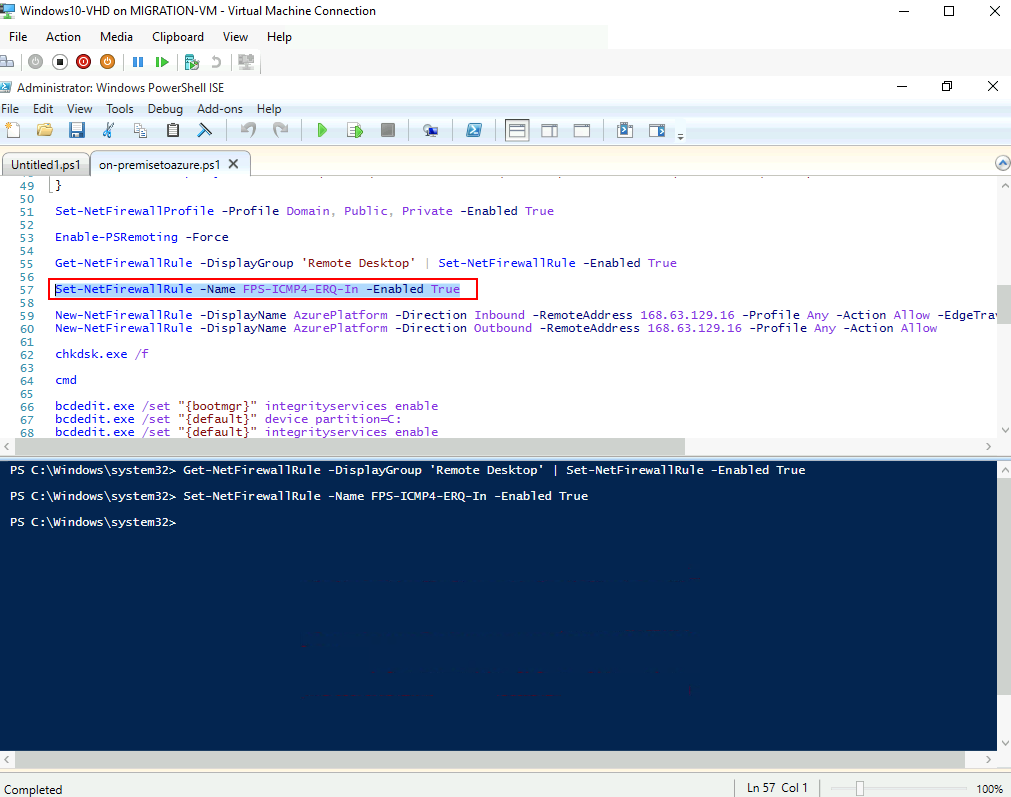

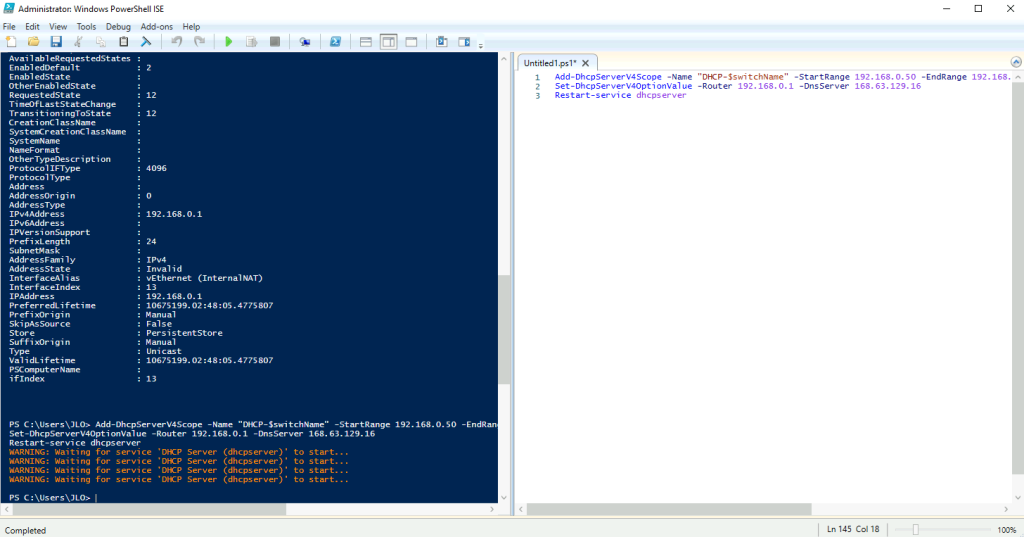

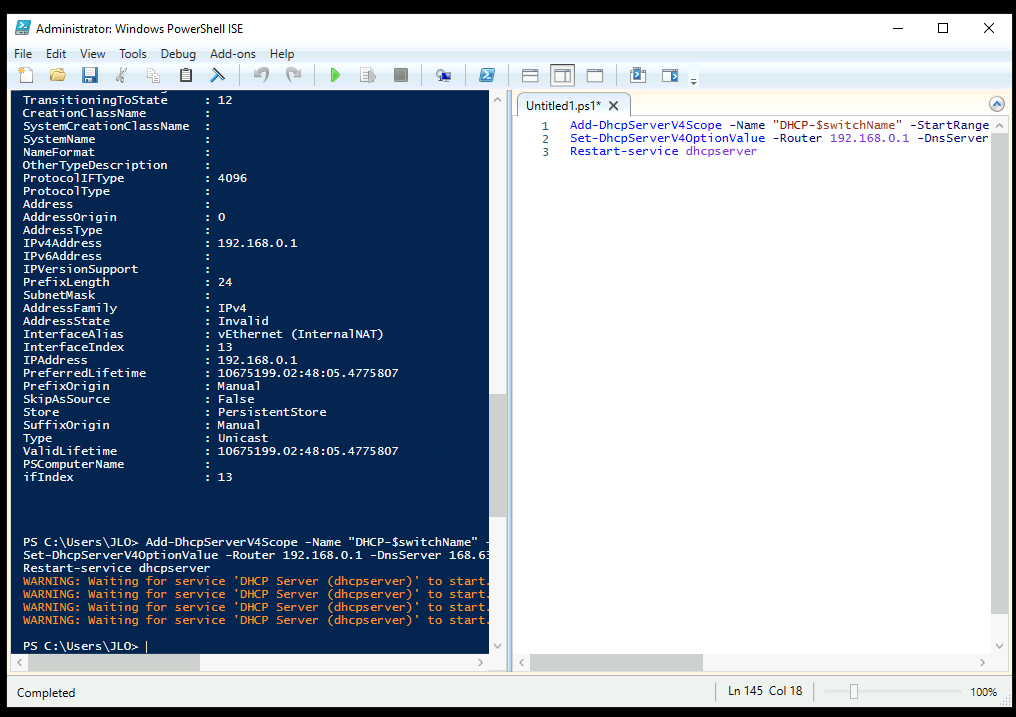

Lancez le script suivant afin de configurer un périmètre DHCP avec une règle de routage, couplé au serveur DNS d’Azure :

Add-DhcpServerV4Scope -Name "DHCP-$switchName" -StartRange 192.168.0.50 -EndRange 192.168.0.100 -SubnetMask 255.255.255.0

Set-DhcpServerV4OptionValue -Router 192.168.0.1 -DnsServer 168.63.129.16

Restart-service dhcpserver

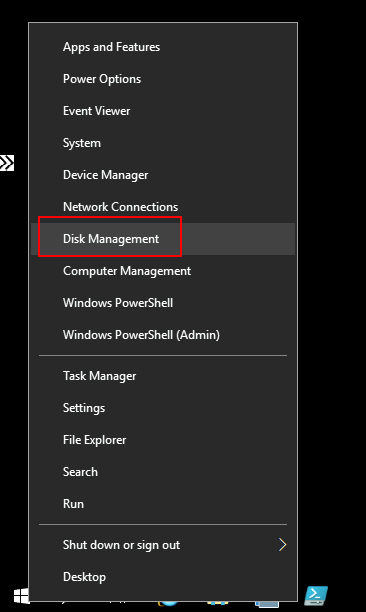

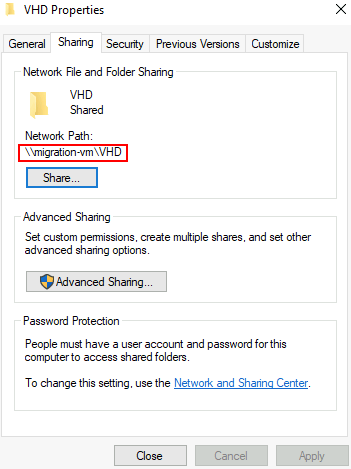

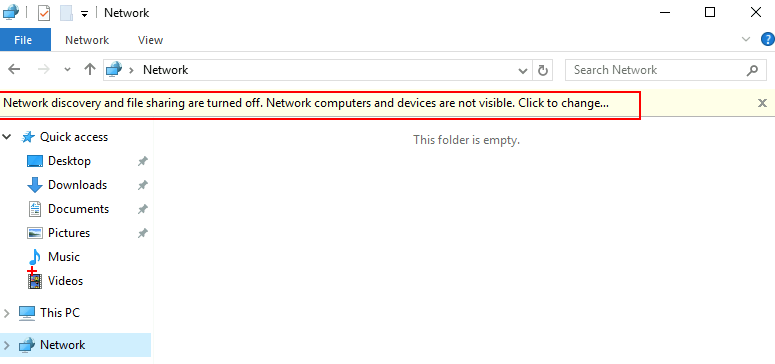

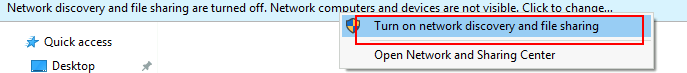

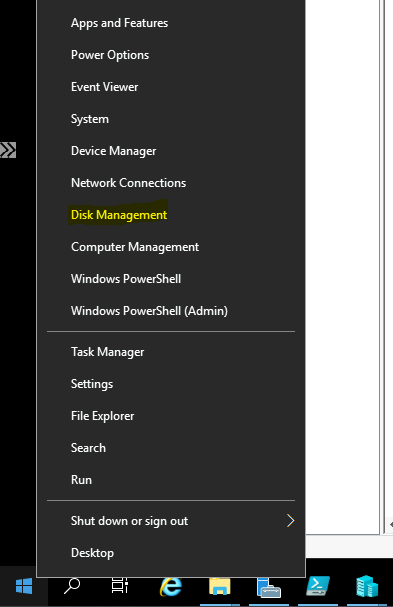

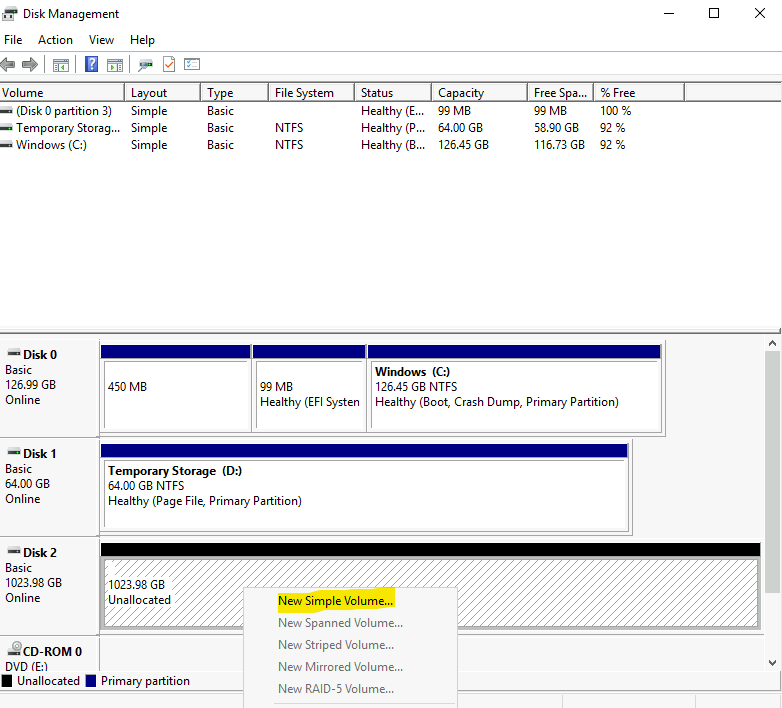

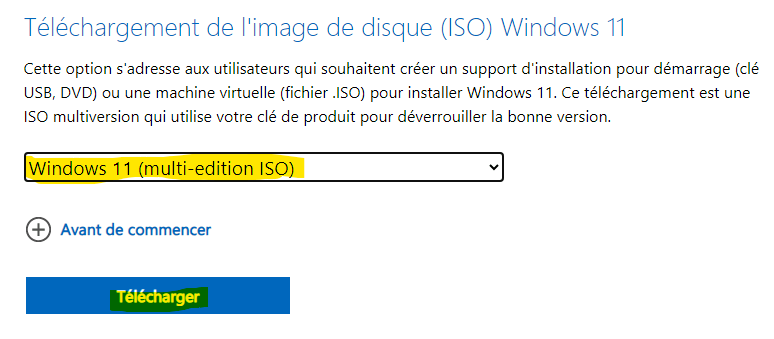

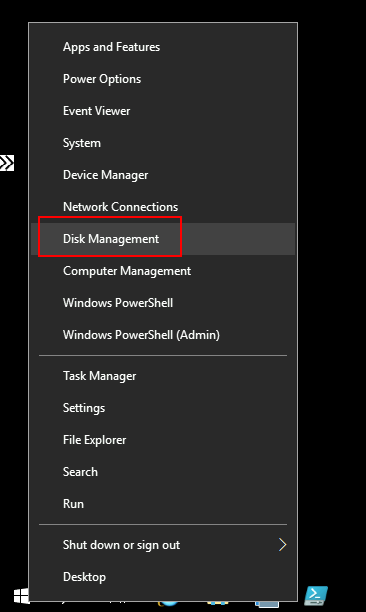

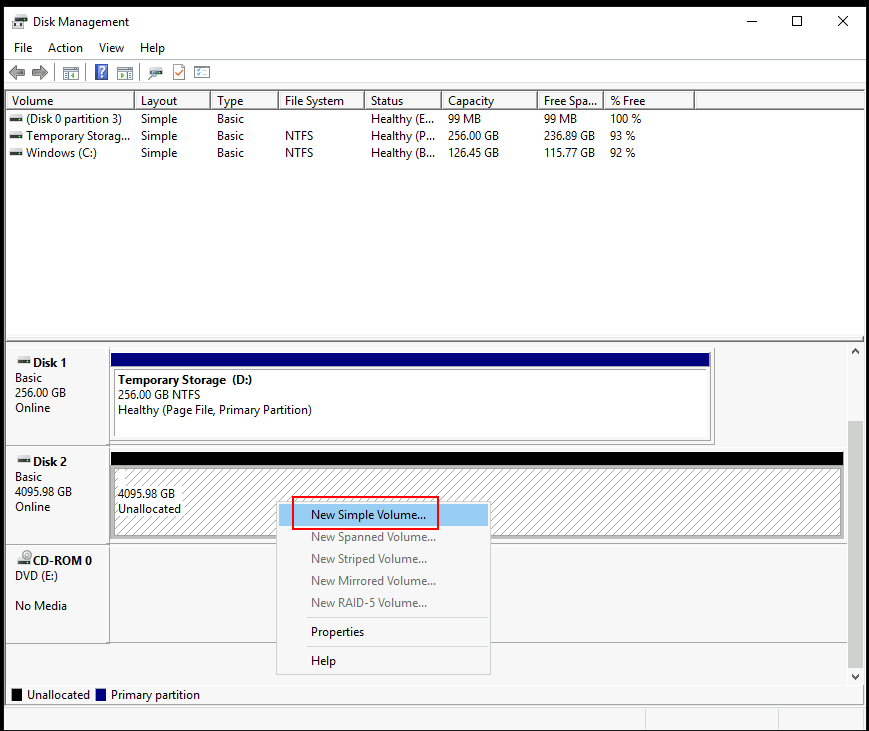

Ouvrez le Gestionnaire de disques depuis le menu démarrer afin de configurer le disque de données ajouté sur votre VM Hyper-V :

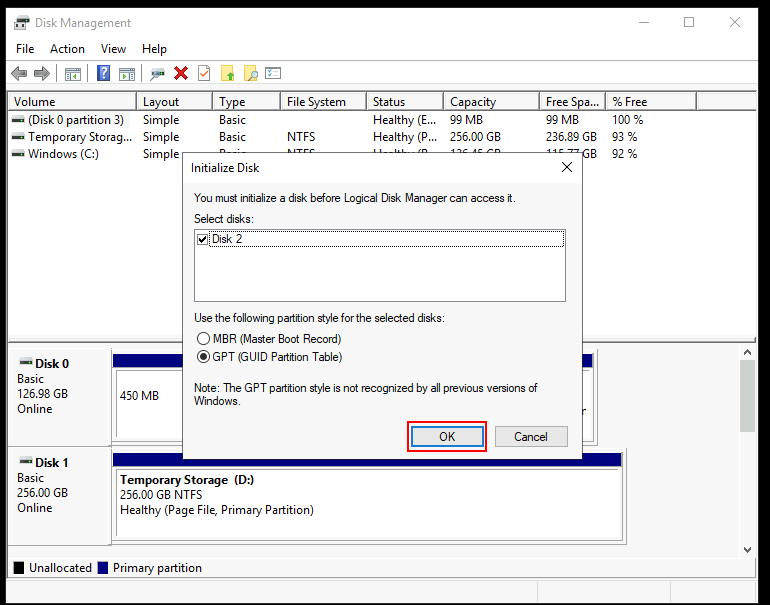

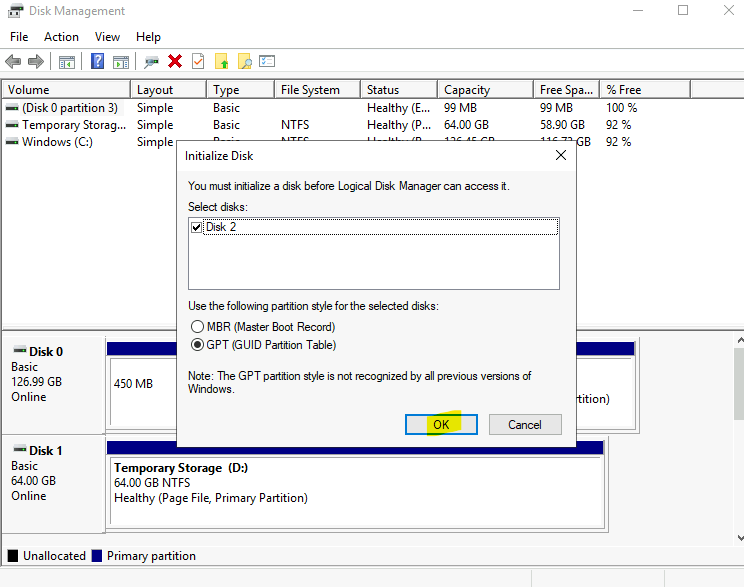

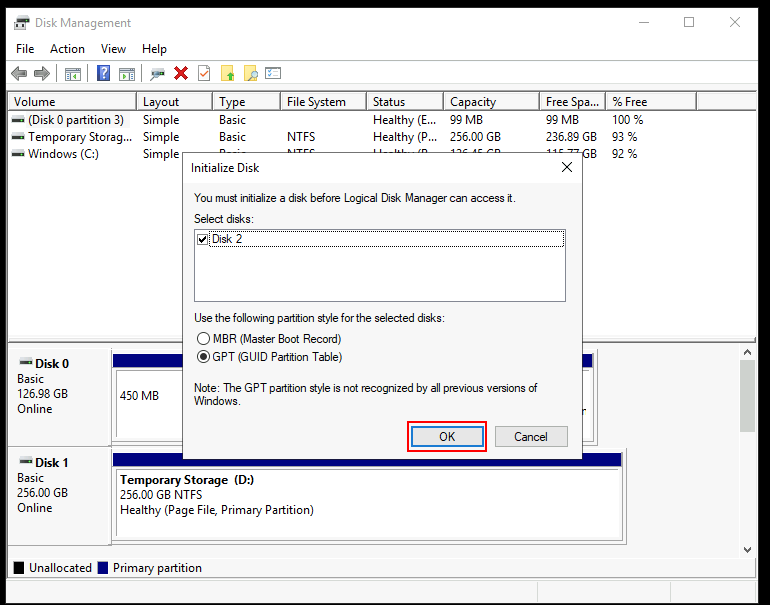

Dès l’ouverture du Gestionnaire de disques, cliquez sur OK pour démarrer l’initialisation du disque de données :

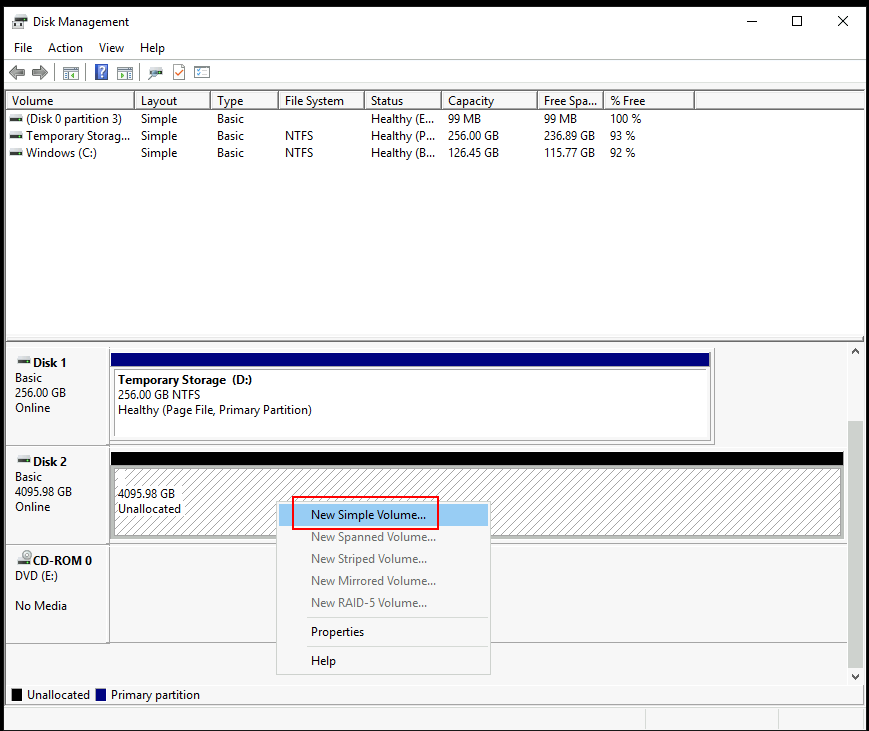

Sur celui-ci, créez un nouveau volume :

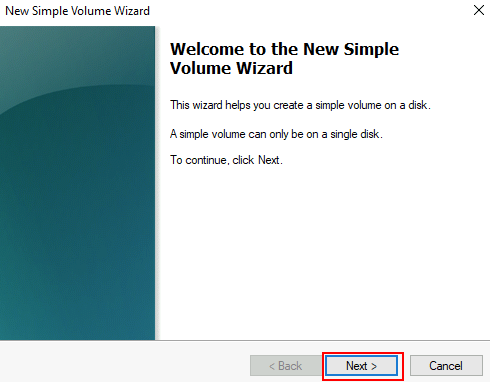

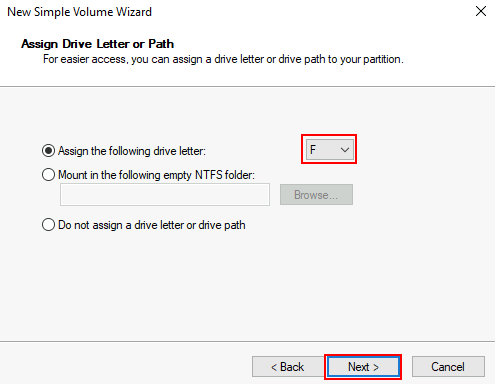

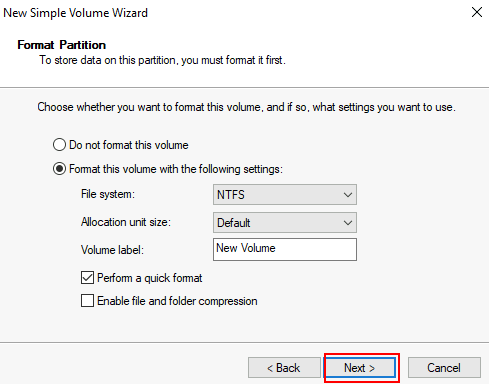

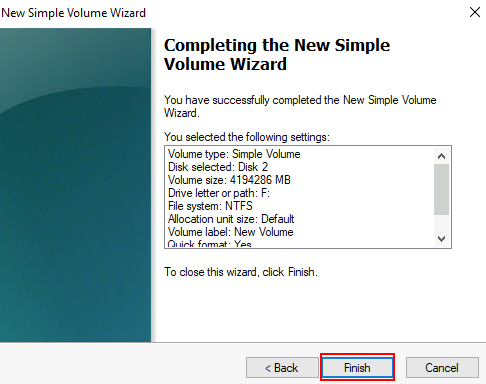

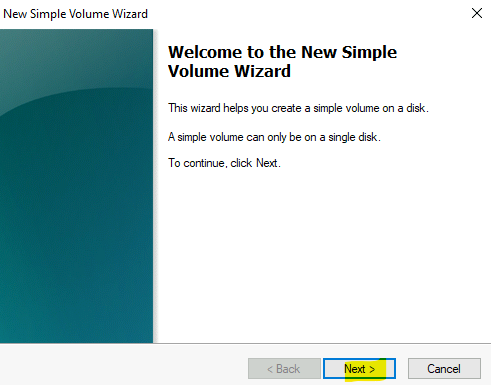

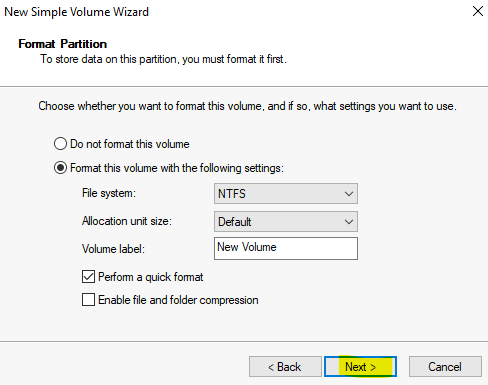

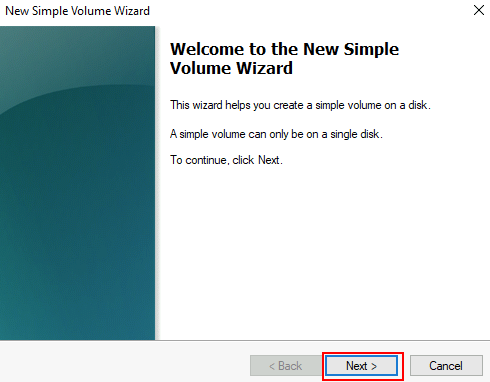

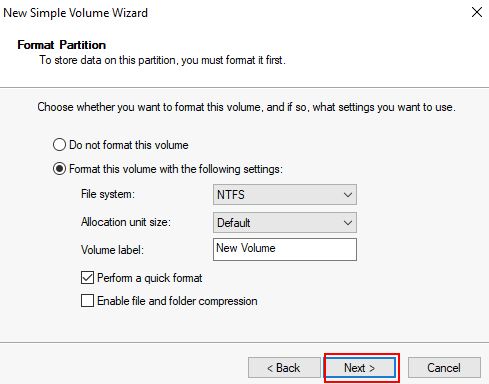

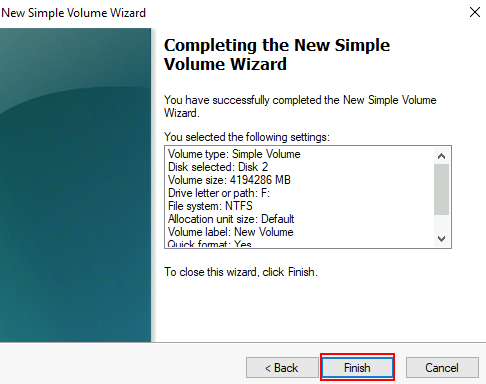

Cliquez sur Suivant :

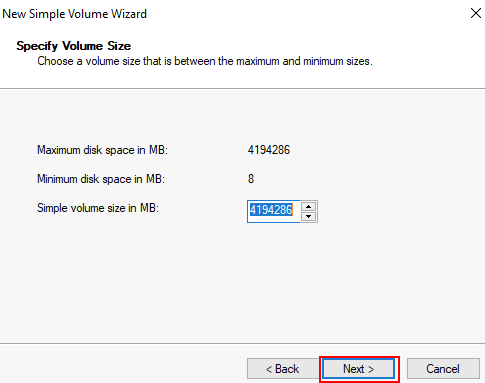

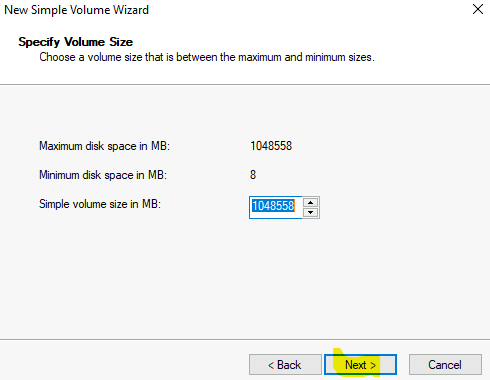

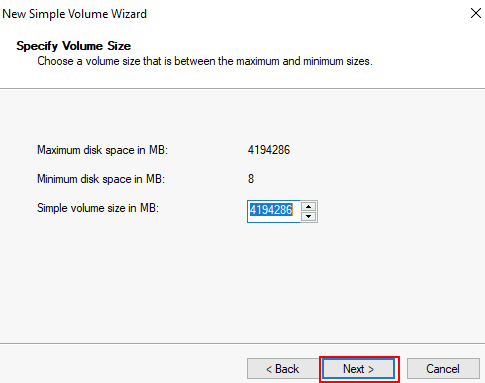

Cliquez sur Suivant :

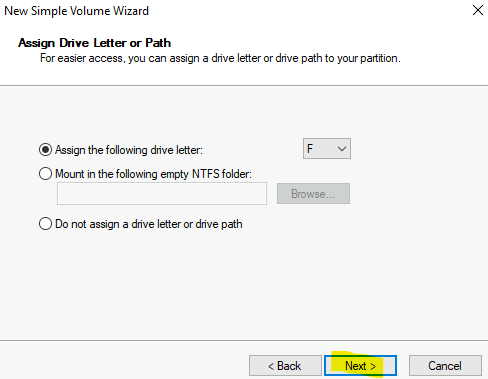

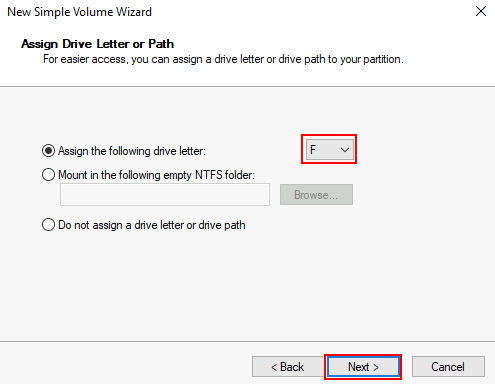

Cliquez sur Suivant :

Cliquez sur Suivant :

Cliquez sur Terminer :

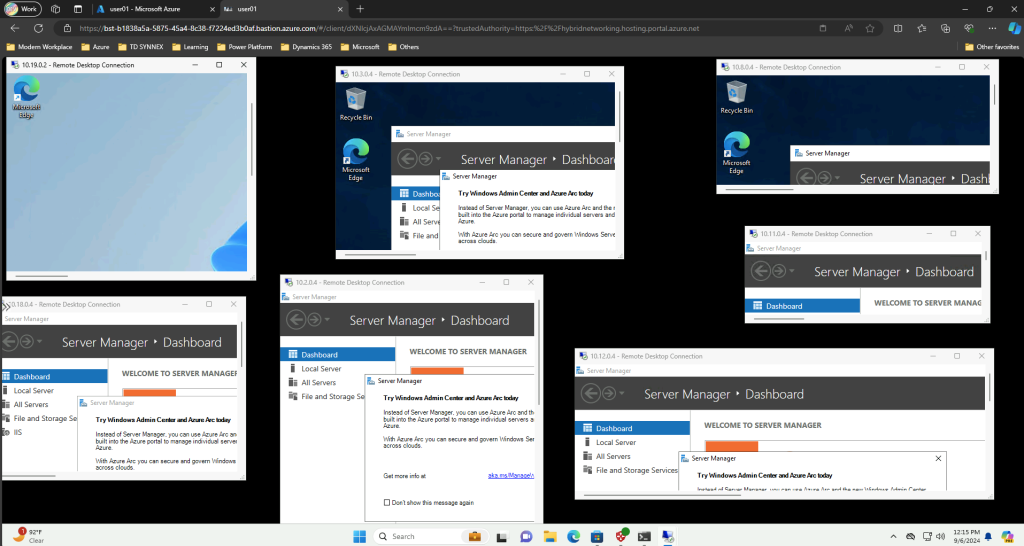

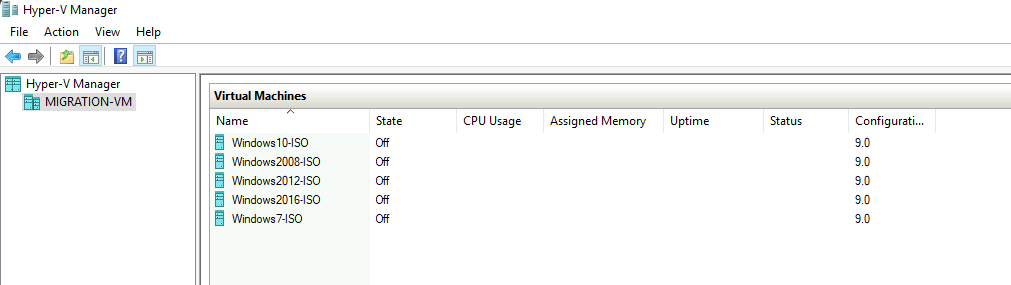

L’environnement Hyper-V est maintenant en place. Nous allons maintenant pouvoir créer ensemble une ou plusieurs machines virtuelles invitées.

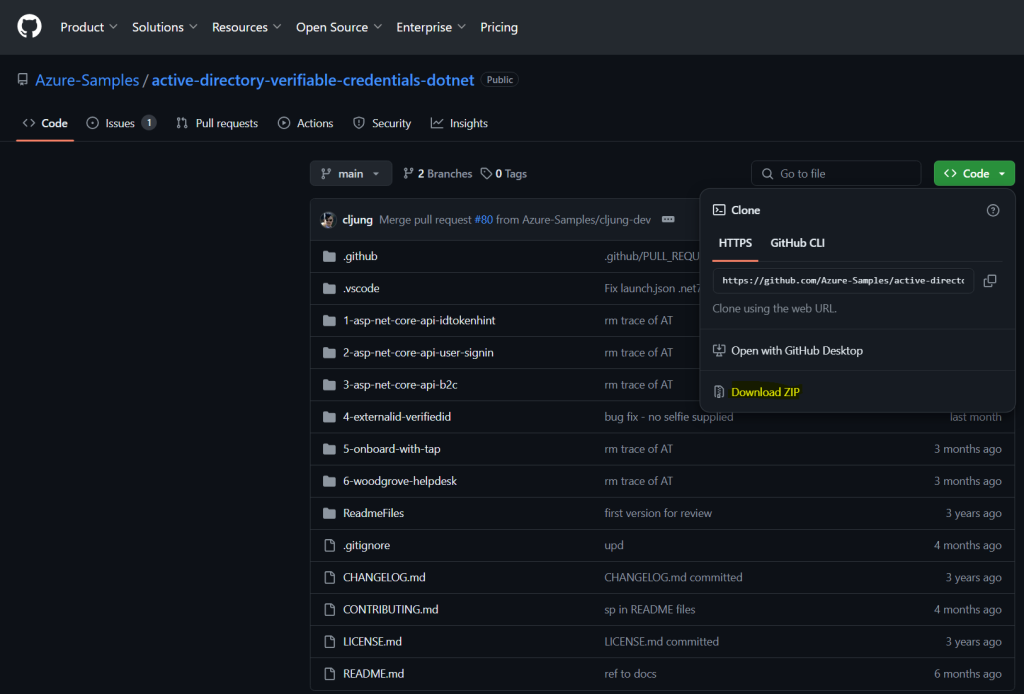

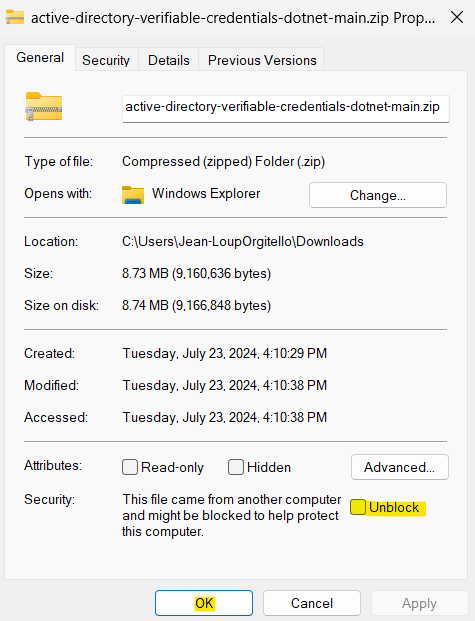

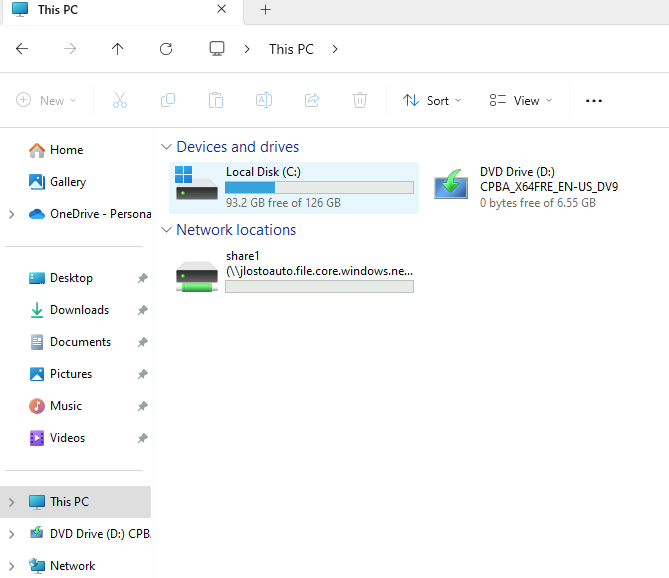

Etape III – Préparation de la machine virtuelle Windows 11 :

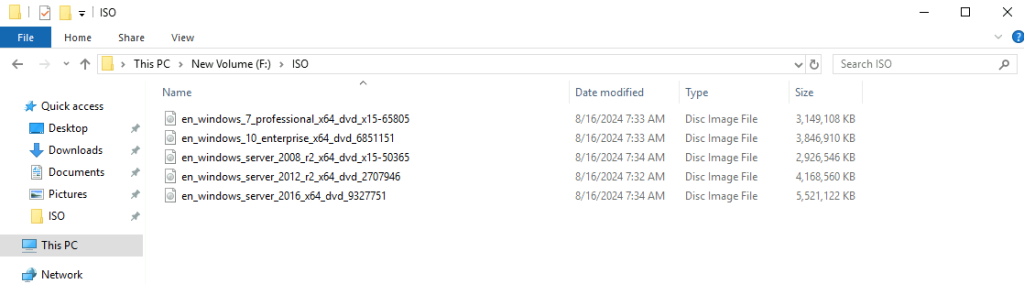

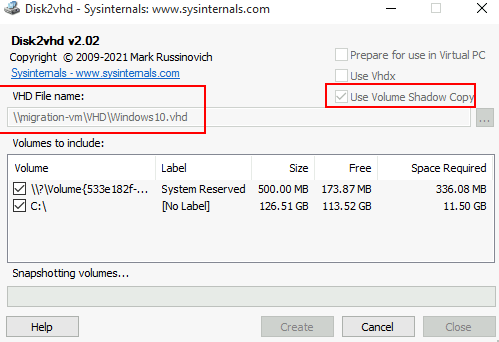

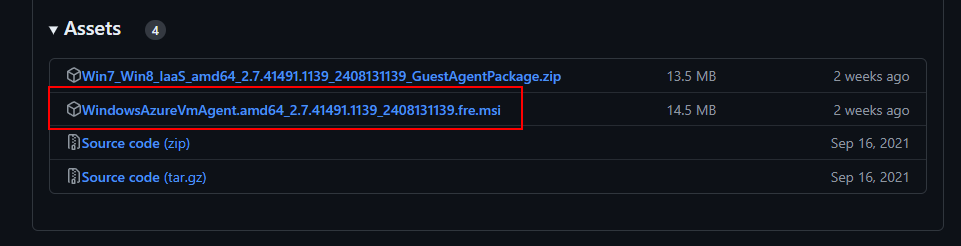

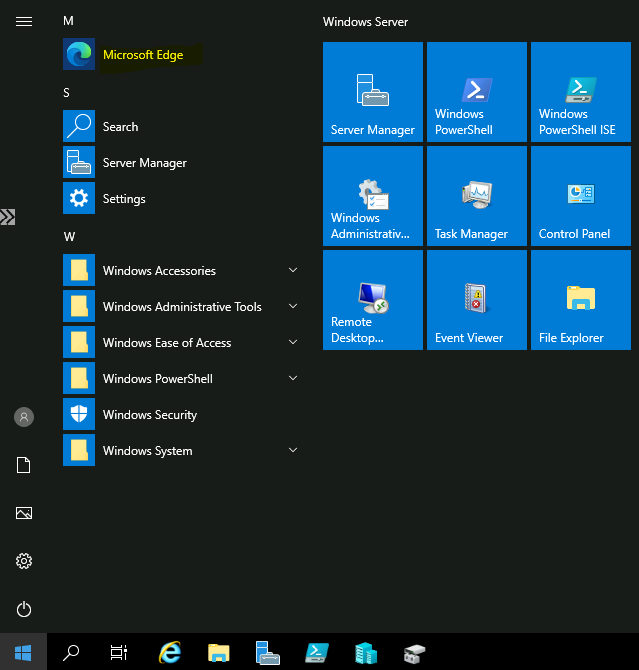

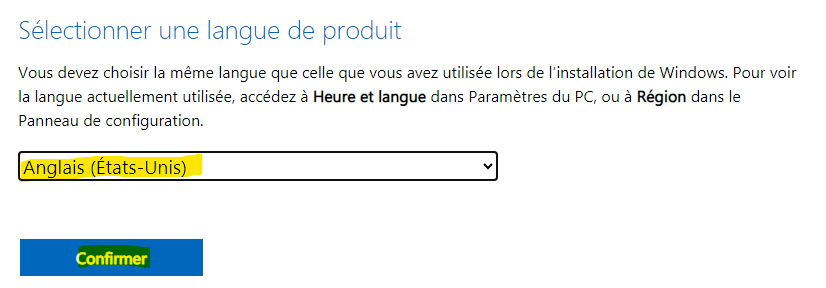

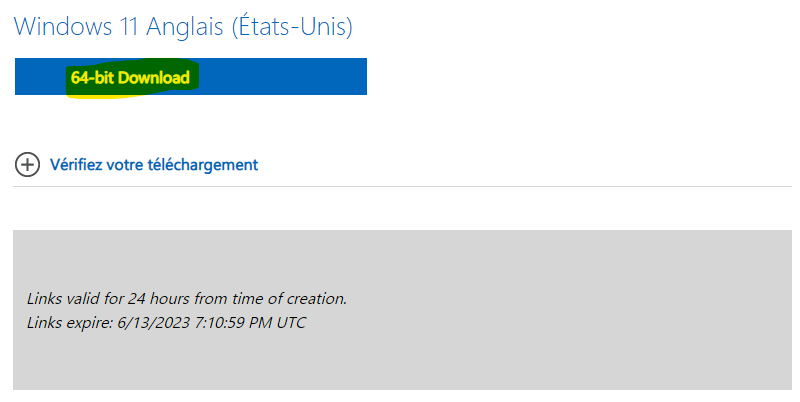

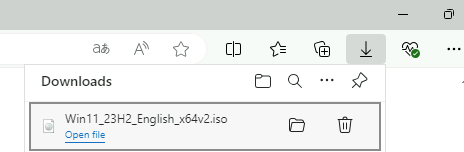

Pour cela, il est nécessaire de récupérer l’image au format ISO afin de créer la machine virtuelle, puis d’y installer l’OS.

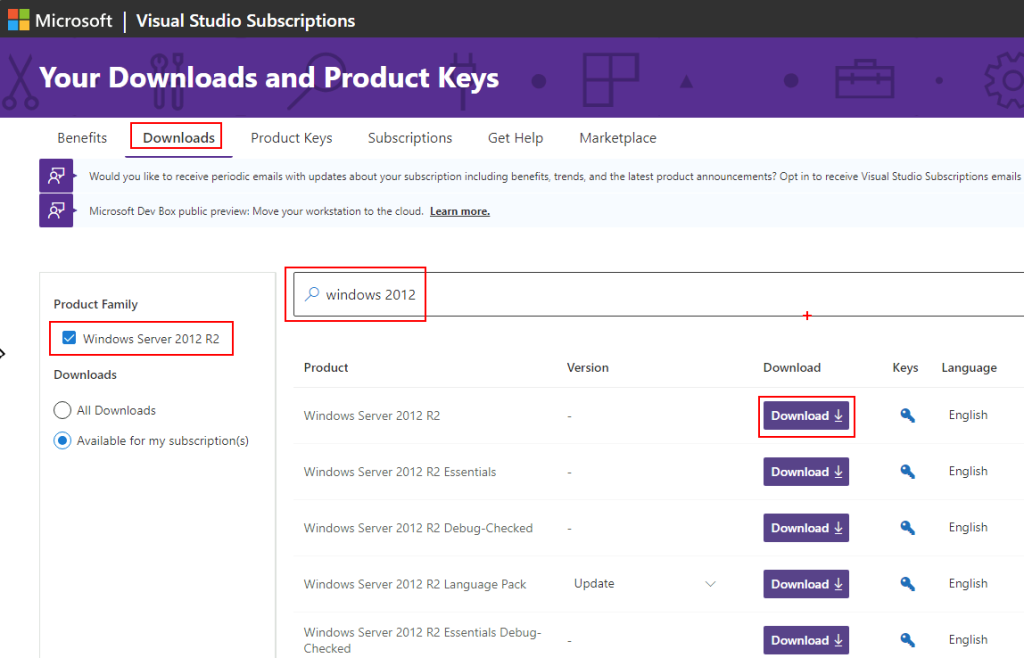

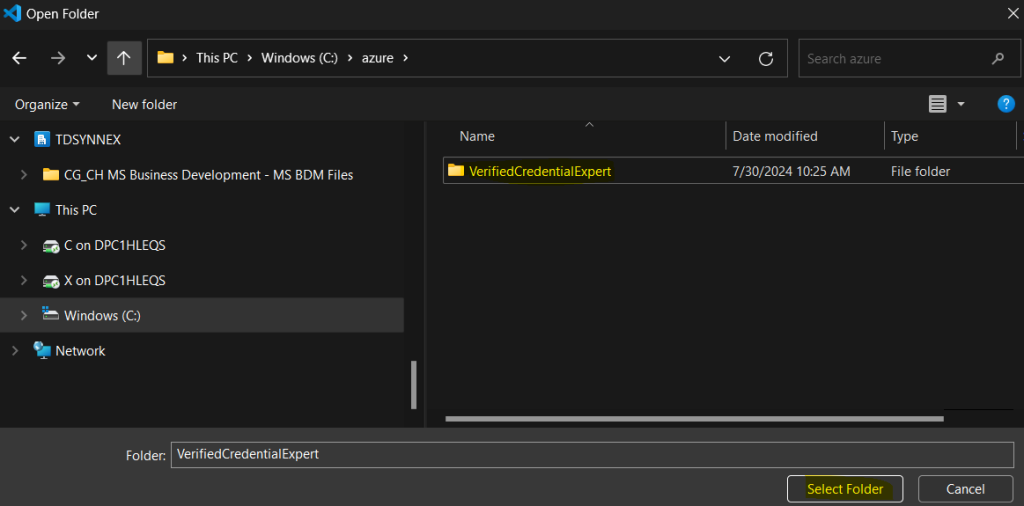

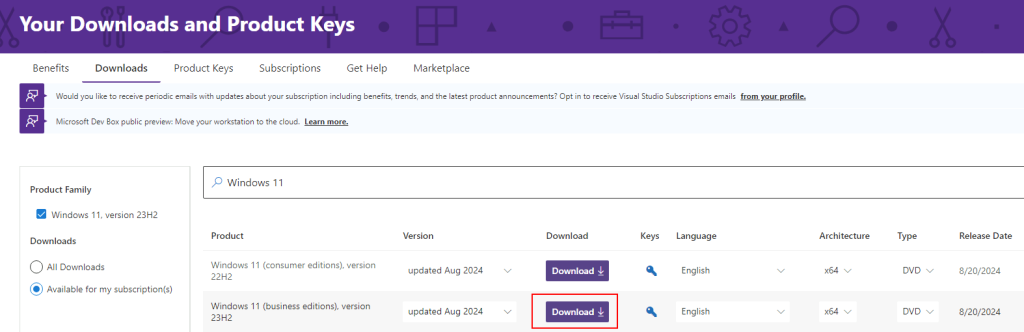

Pour ma part, je suis passé par mon abonnement Visual Studio :

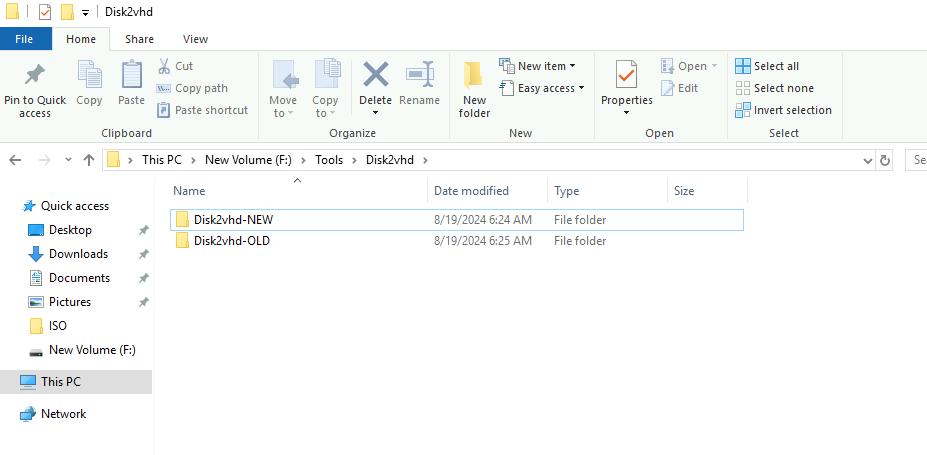

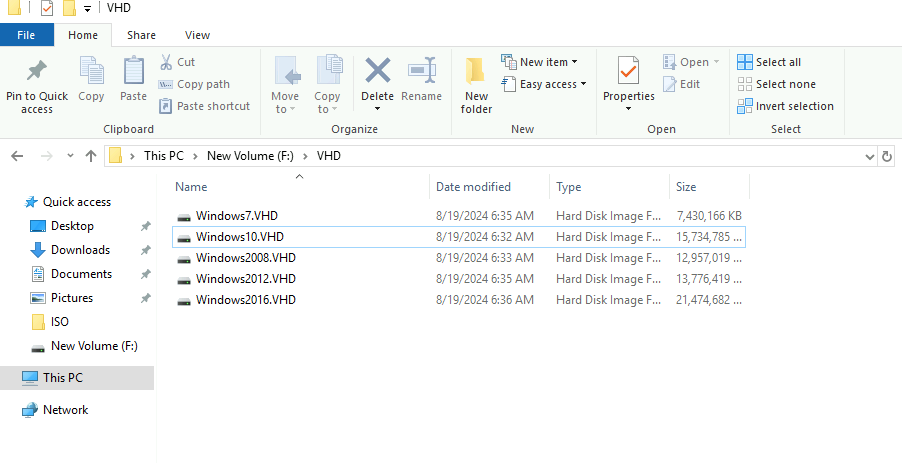

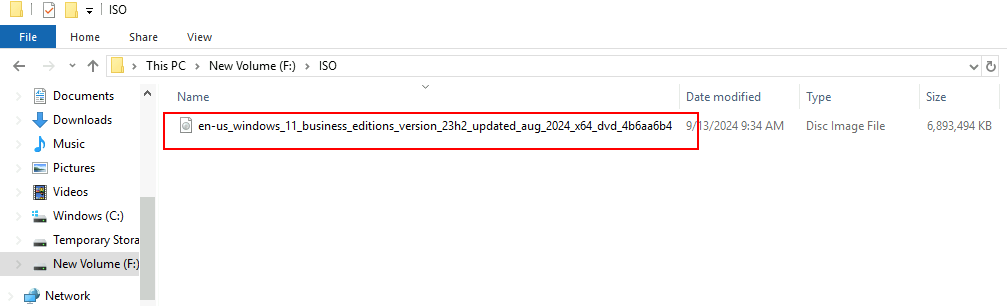

Stockez le fichier ISO sur le disque F de votre VM Hyper-V :

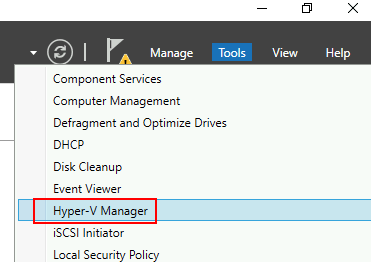

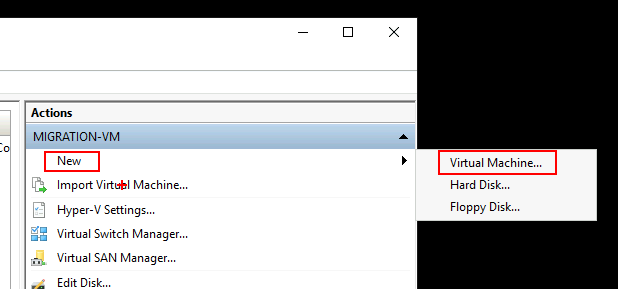

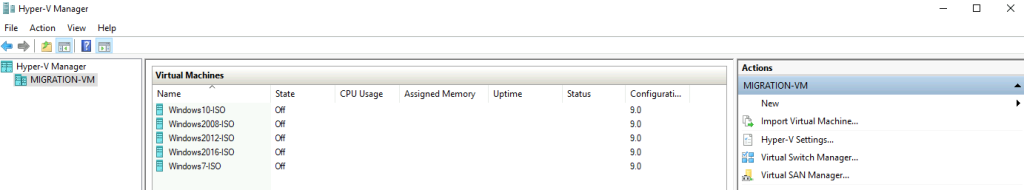

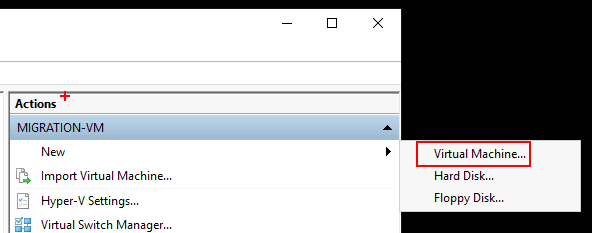

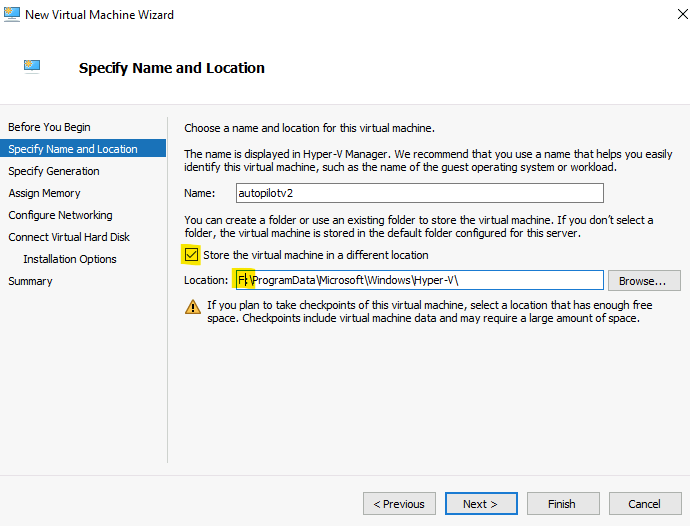

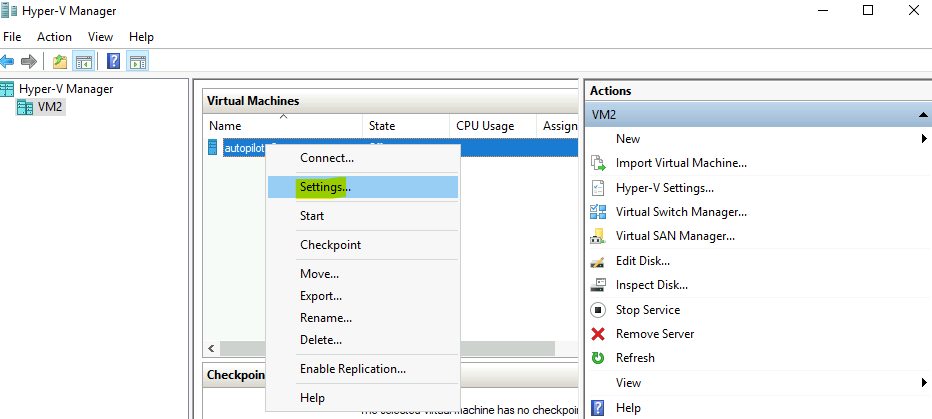

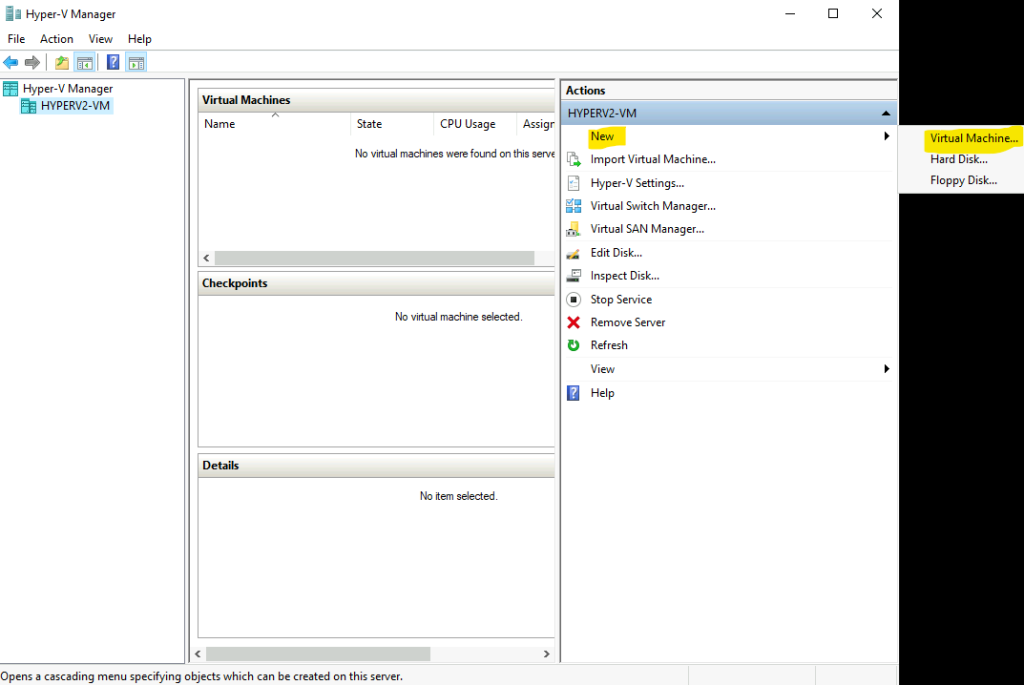

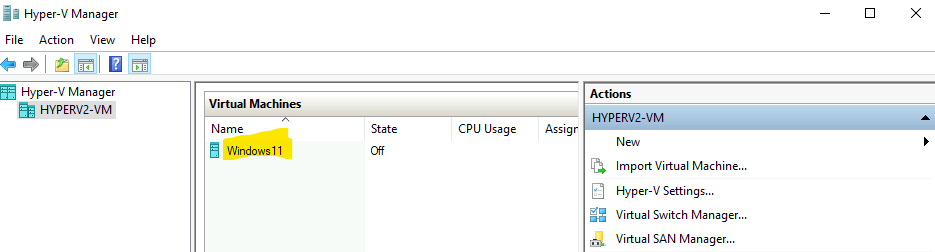

Depuis votre VM Hyper-V, rouvrez votre console Hyper-V Manager, puis cliquez-ici pour créer votre machine virtuelle Windows 11 :

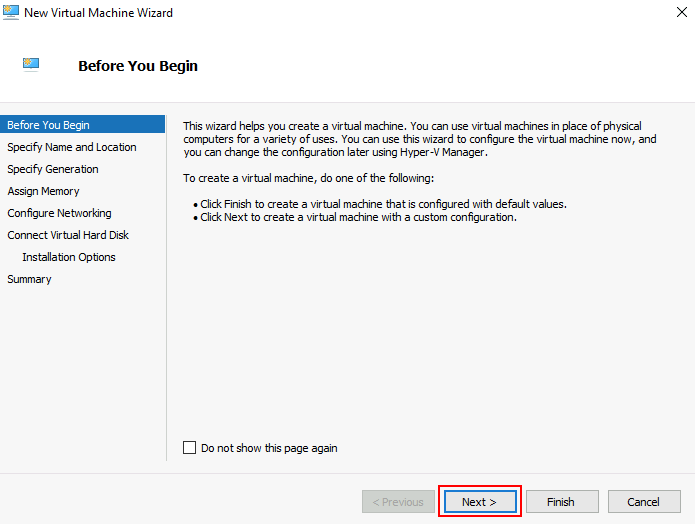

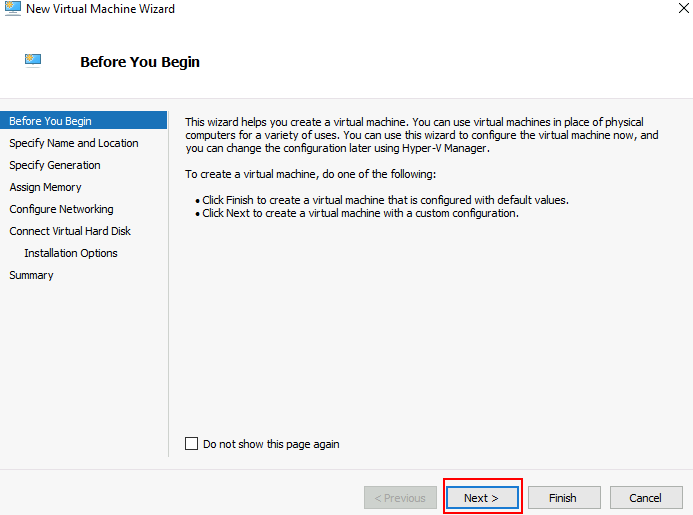

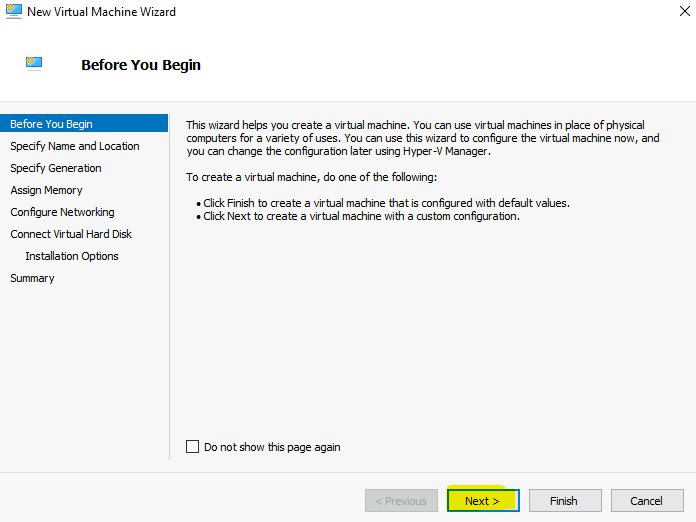

Cliquez sur Suivant :

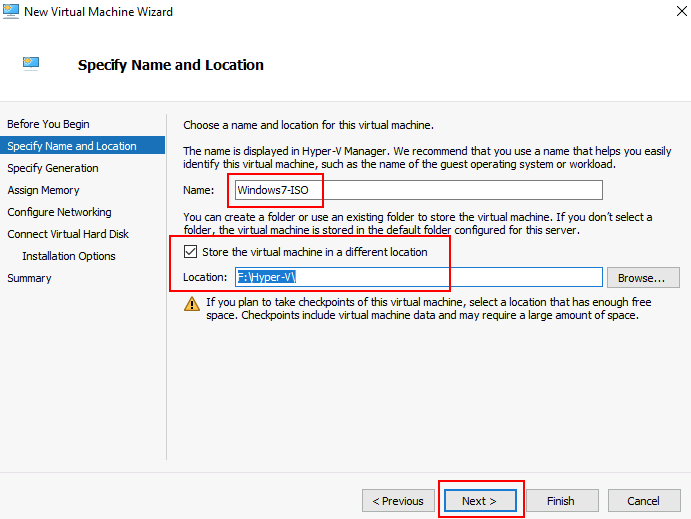

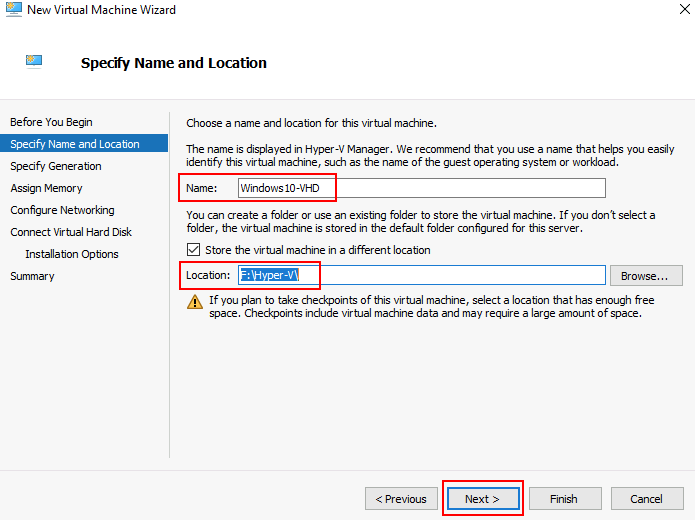

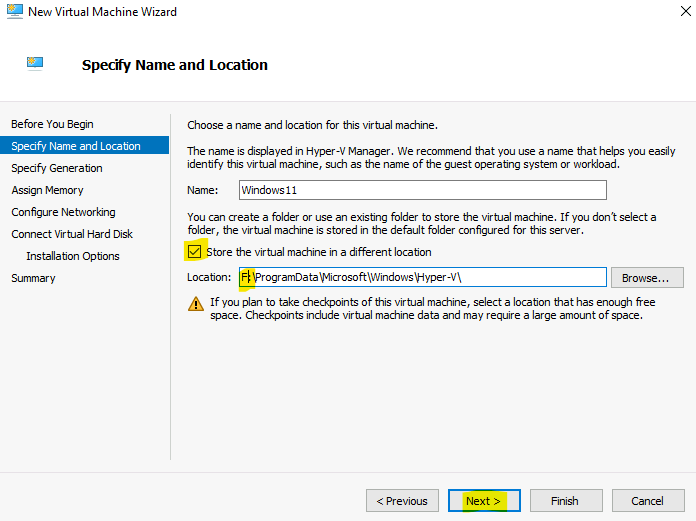

Modifier les informations suivantes pour pointer vers le nouveau lecteur créé sur la VM Hyper-V, puis cliquez sur Suivant :

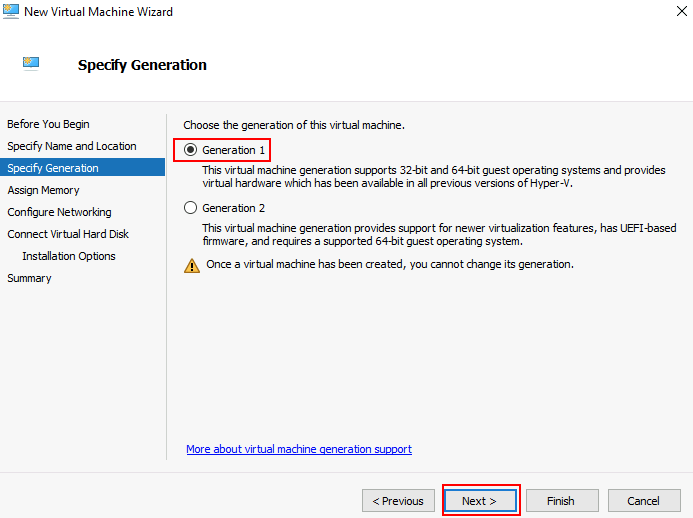

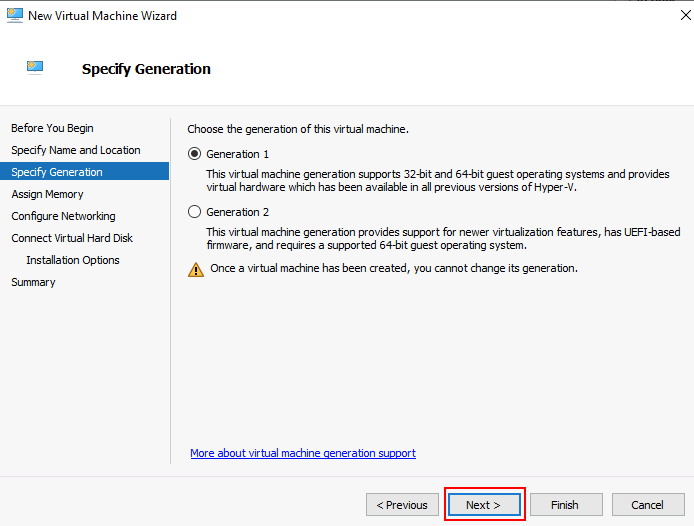

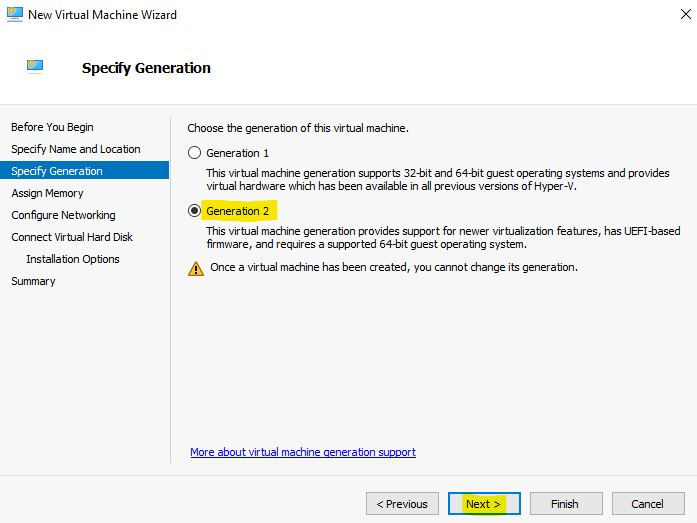

Pensez à bien choisir Génération 2 :

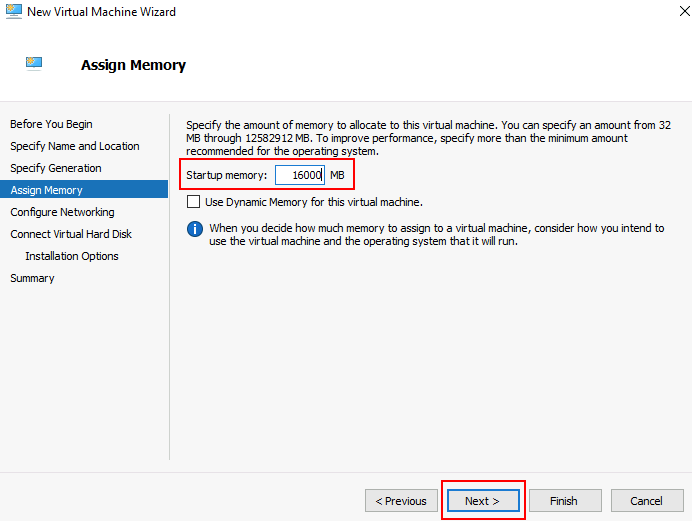

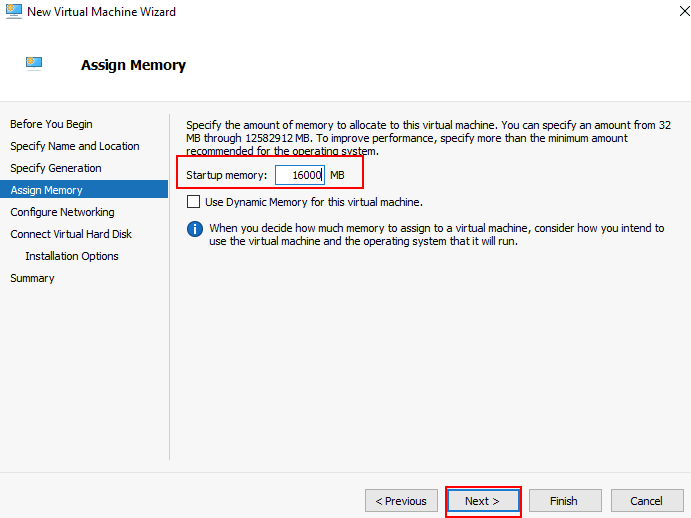

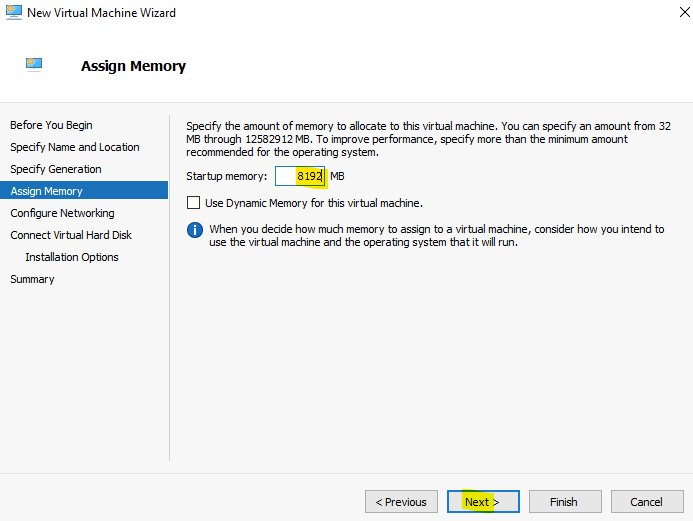

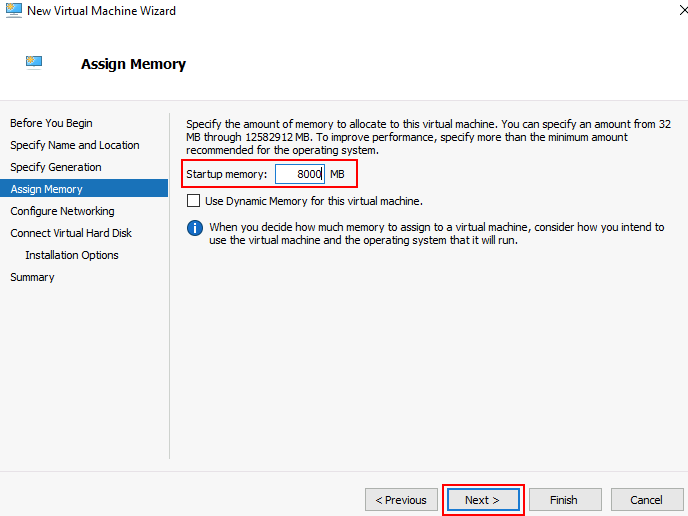

Modifier la taille de la mémoire vive allouée à la VM Windows 11, puis cliquez sur Suivant :

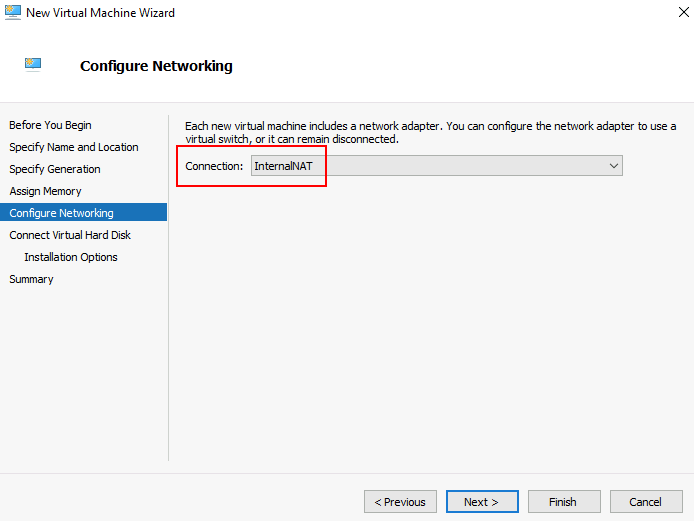

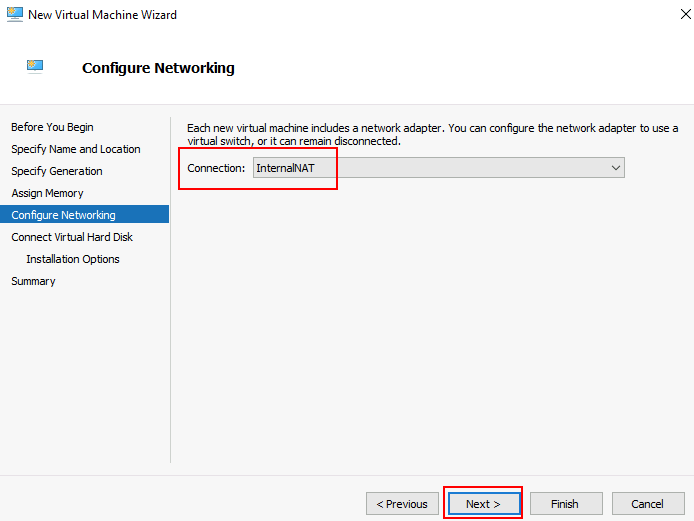

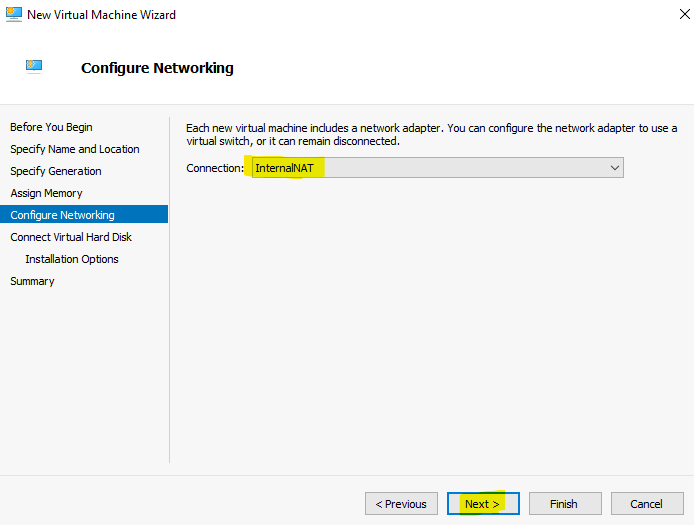

Utilisez le switch créé précédemment, puis cliquez sur Suivant :

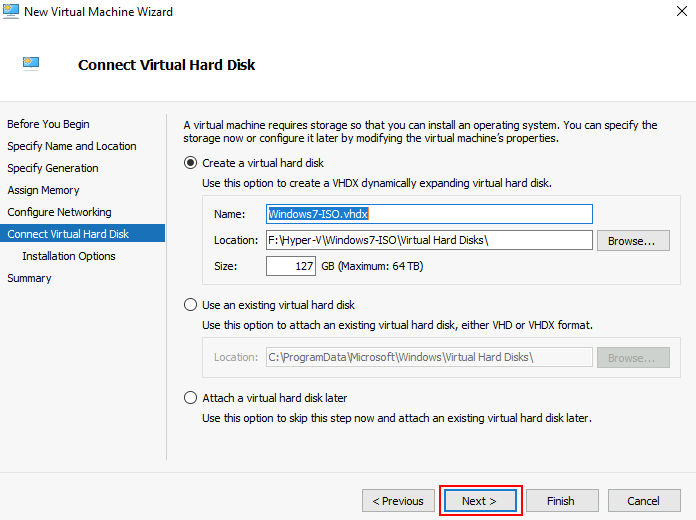

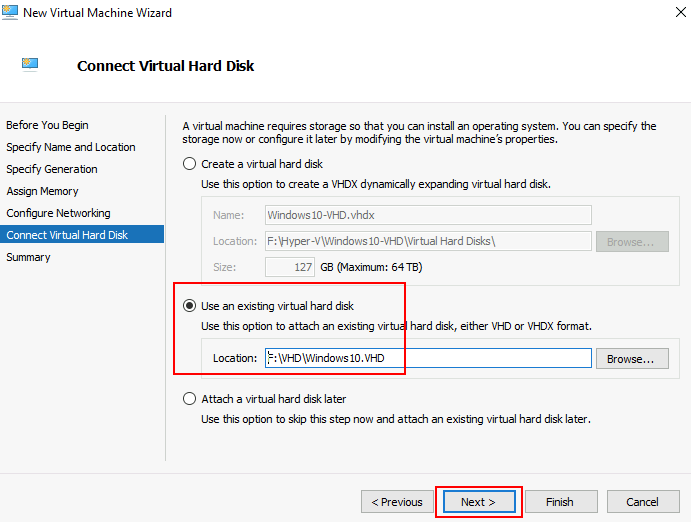

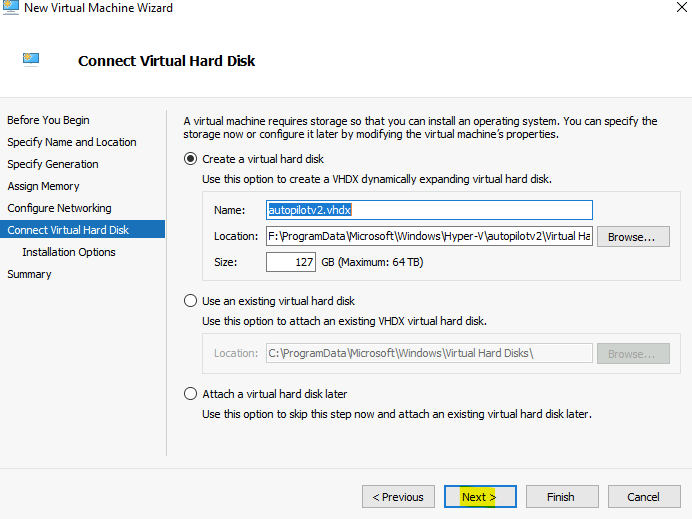

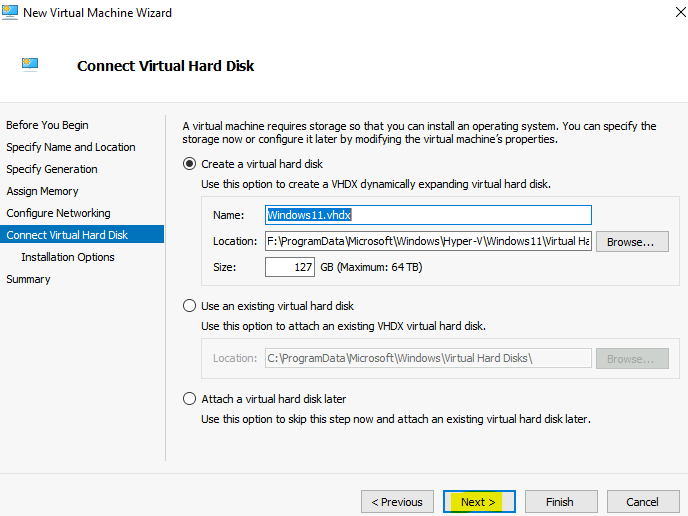

Cliquez sur Suivant :

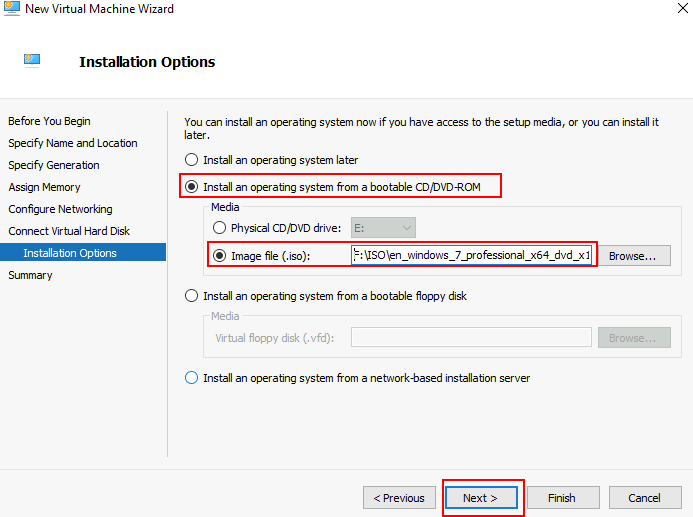

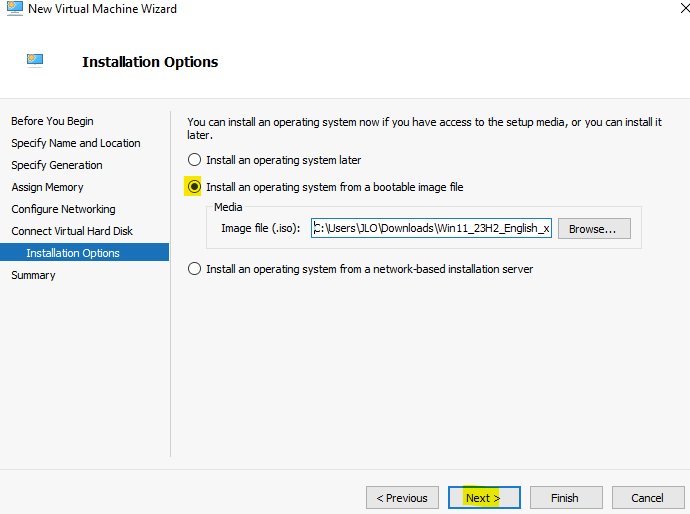

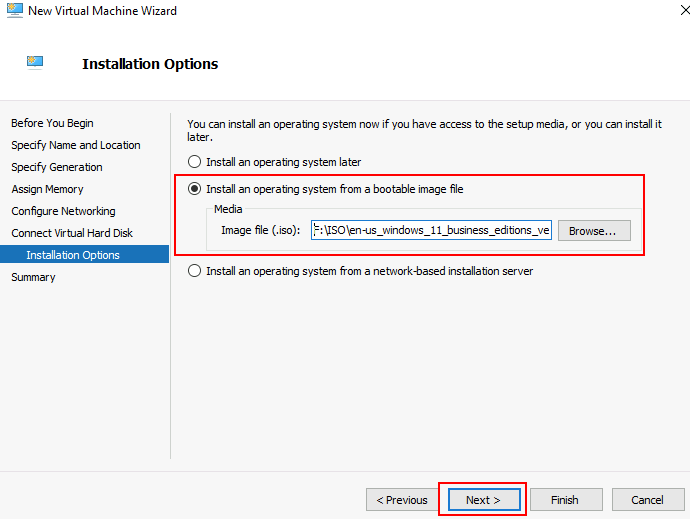

Utilisez le fichier ISO de Windows 11 téléchargé précédemment, puis cliquez sur Suivant :

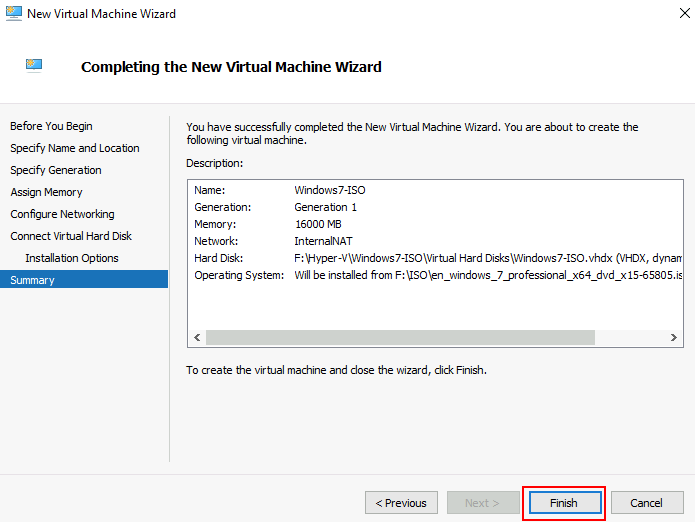

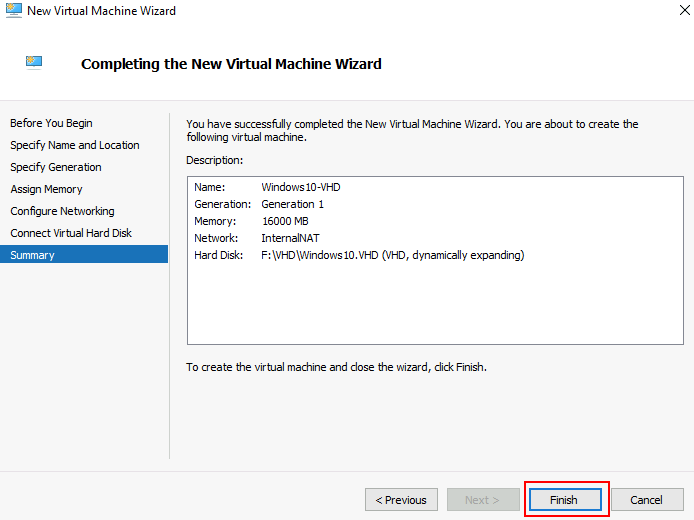

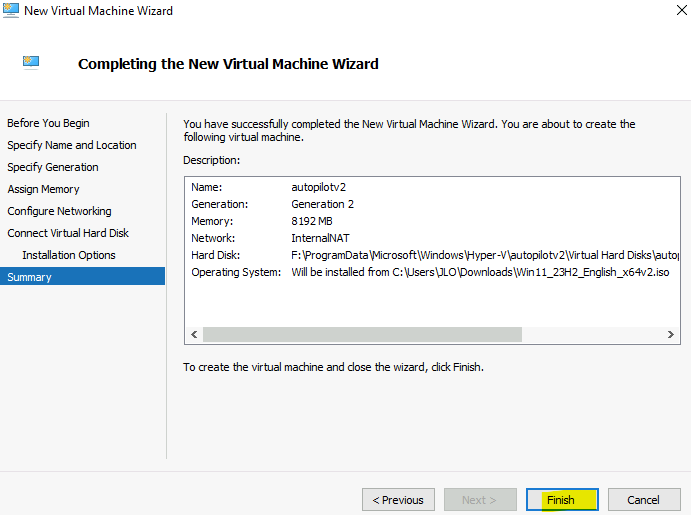

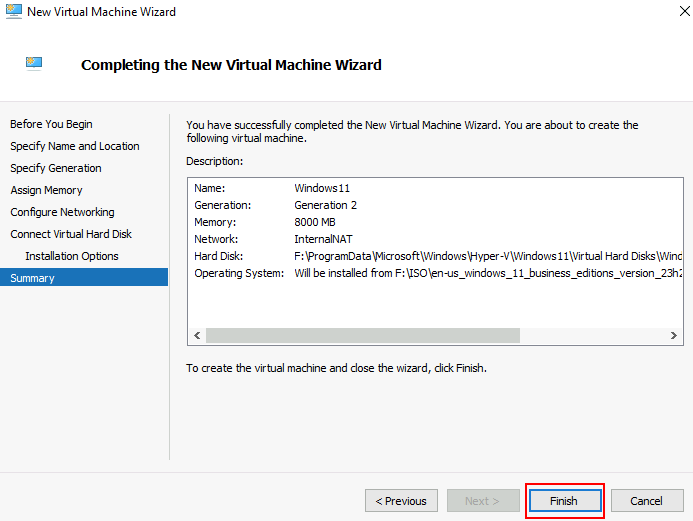

Cliquez sur Terminer pour finaliser la création de votre machine virtuelle Windows 11 :

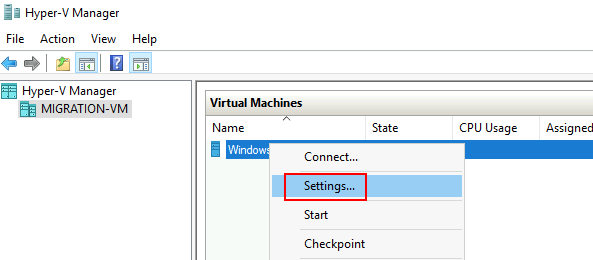

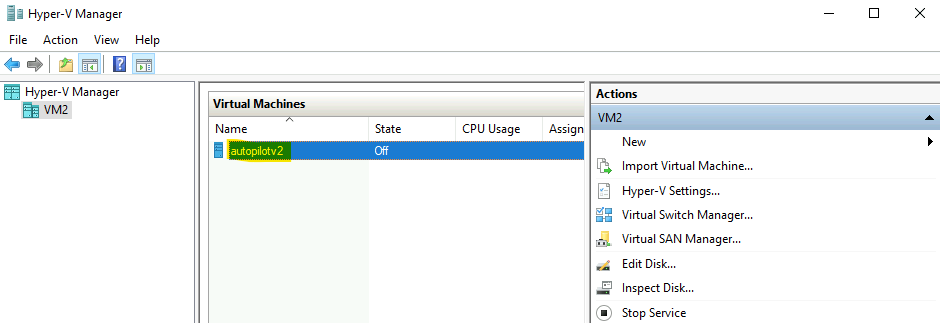

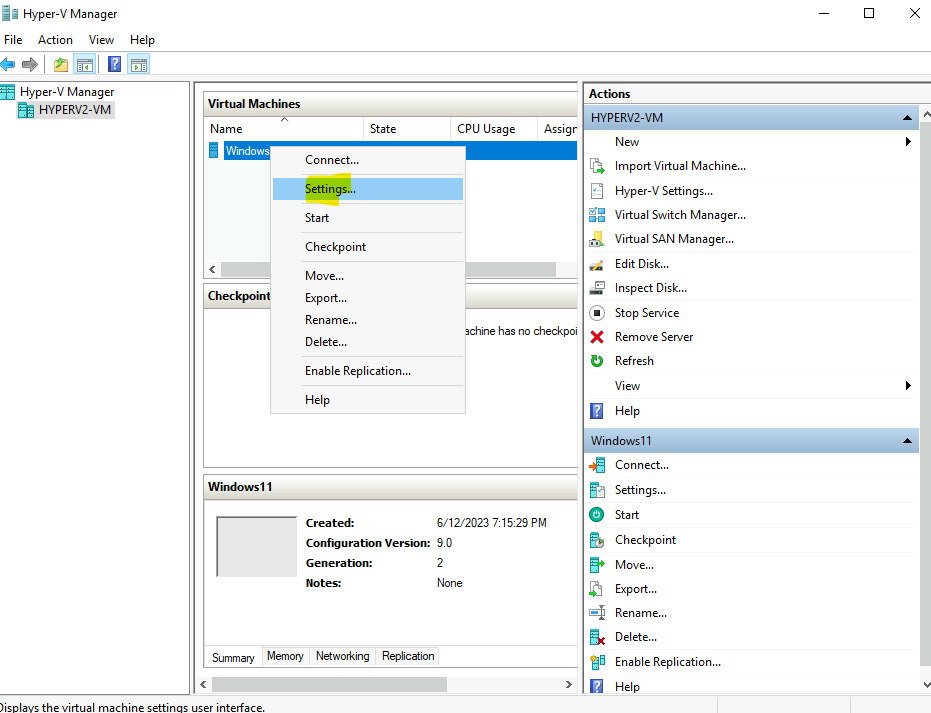

Une fois la machine virtuelle créée, modifiez sa configuration comme ceci :

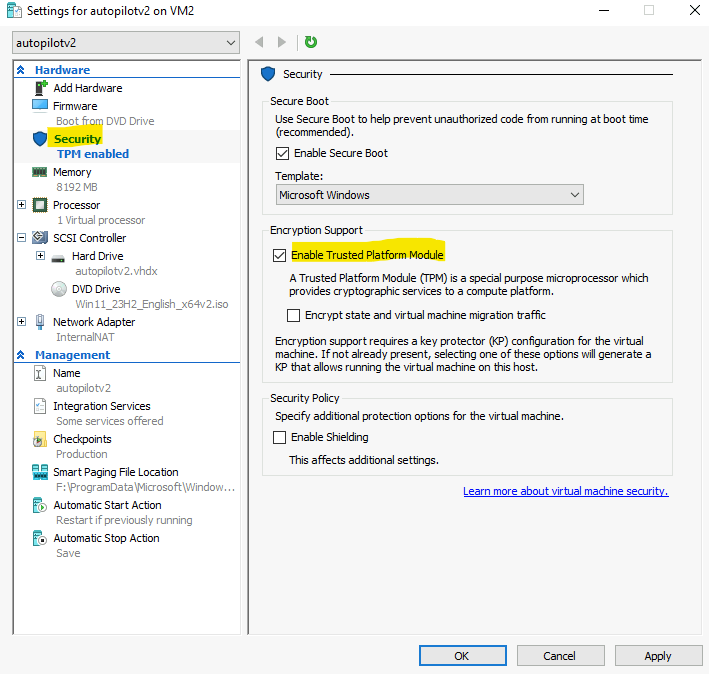

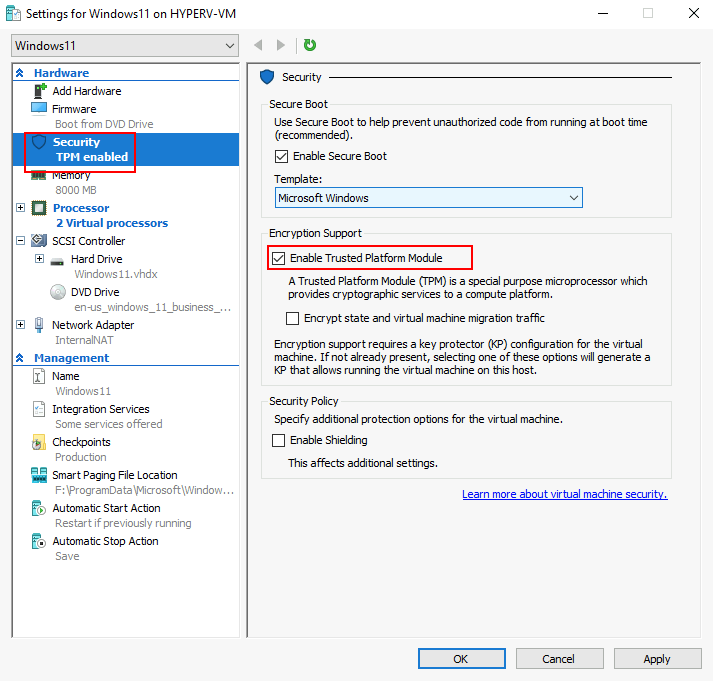

Dans la section Sécurité, cochez la case suivante pour activer la puce TPM :

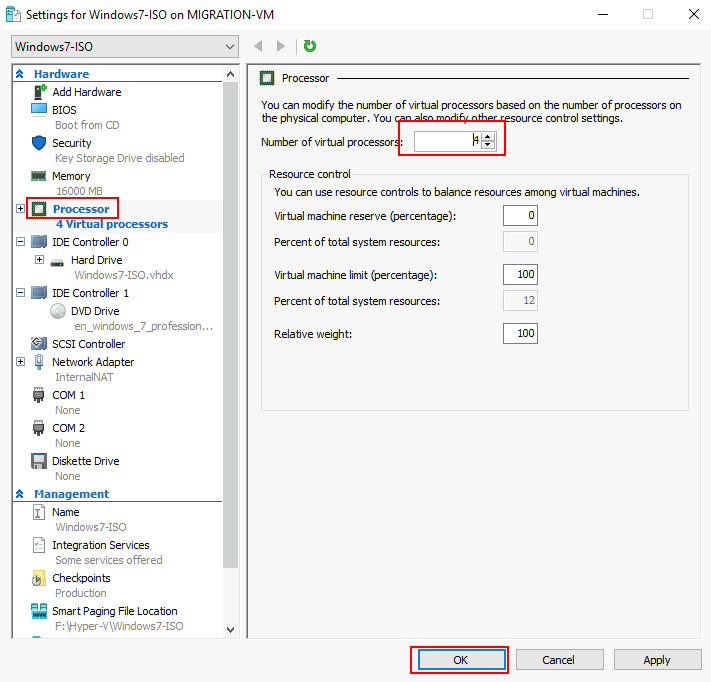

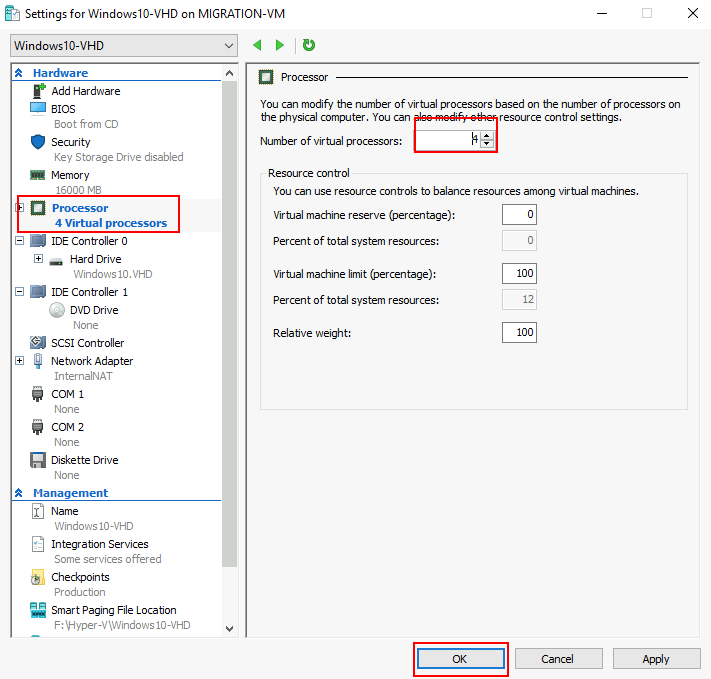

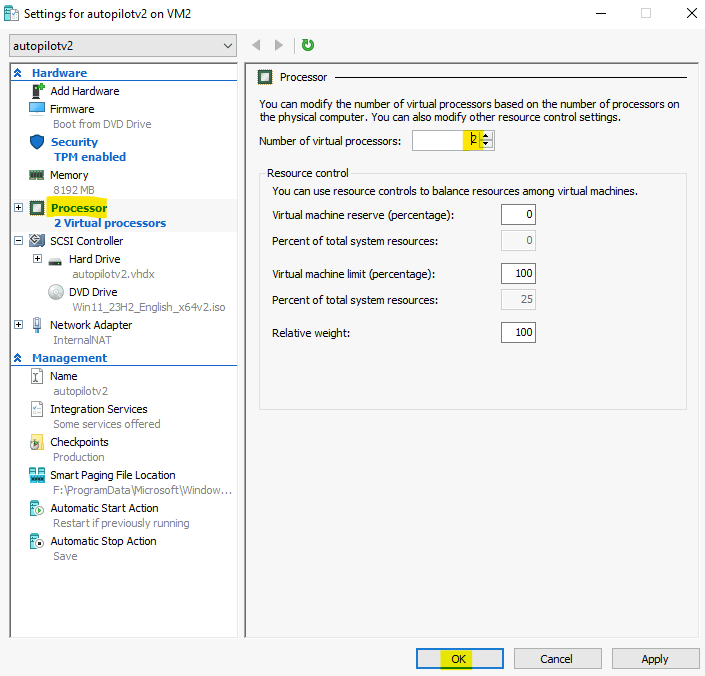

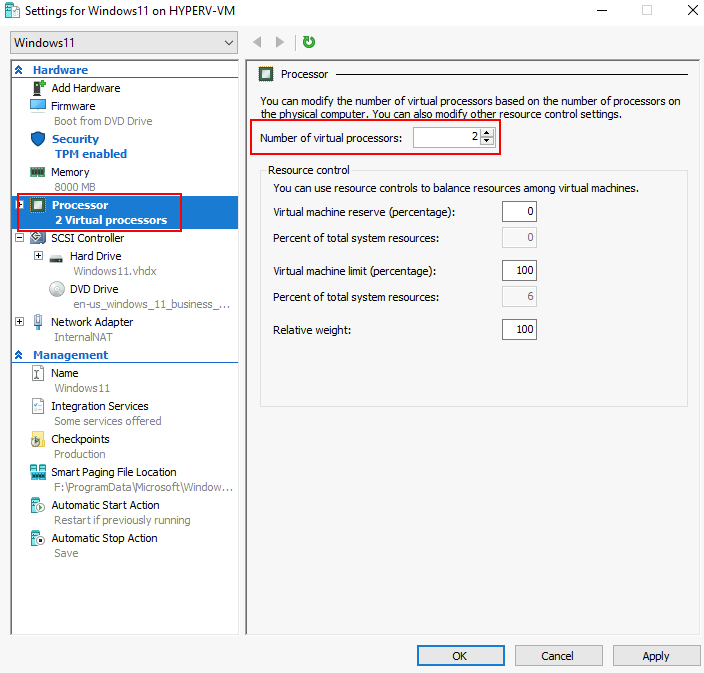

Modifiez le nombre de processeurs virtuels afin d’accélérer l’installation de Windows 11, puis cliquez sur OK :

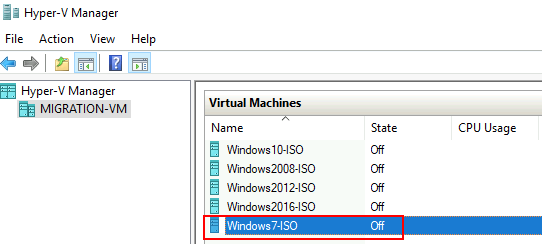

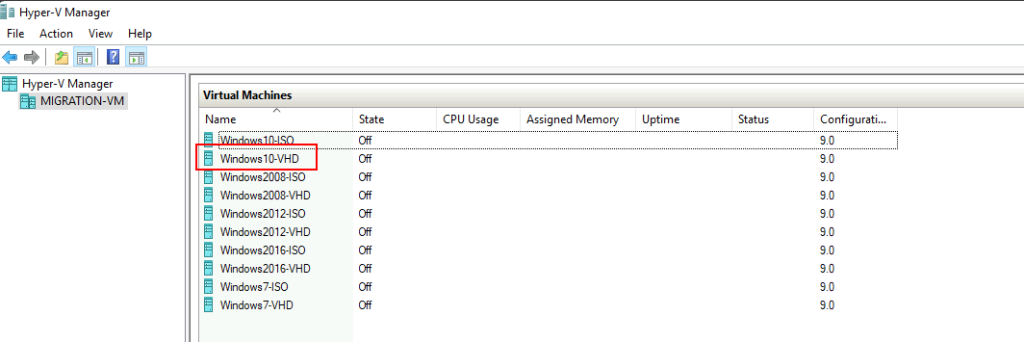

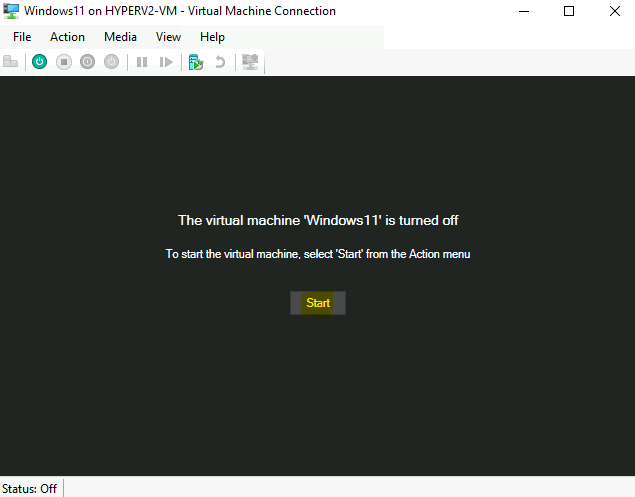

Double-cliquez sur votre machine virtuelle Windows 11 :

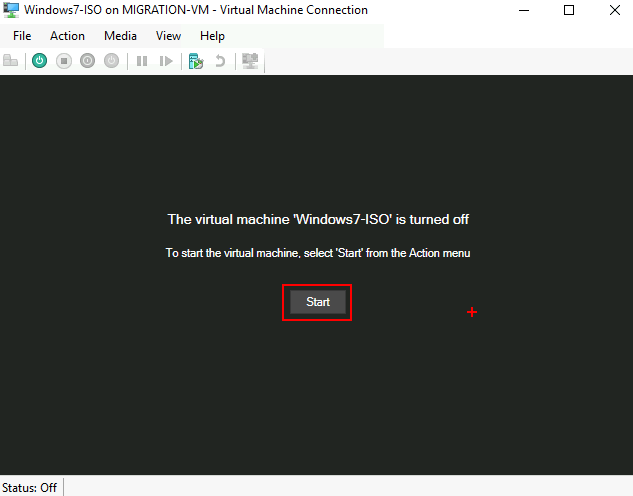

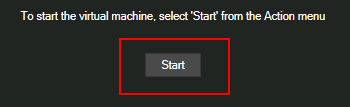

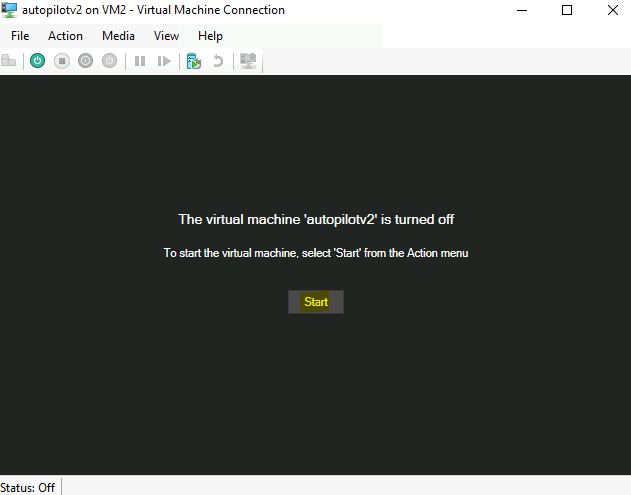

Cliquez-ici pour lancer le démarrage de la VM :

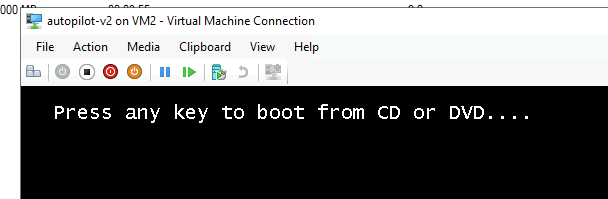

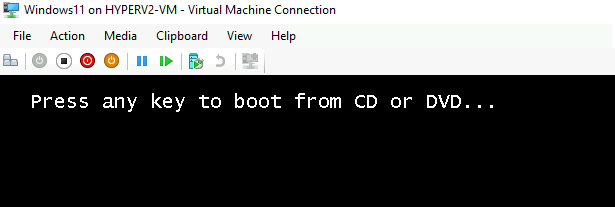

Appuyez sur n’importe quelle touche du clavier pour démarrer sur l’image ISO de Windows 11 :

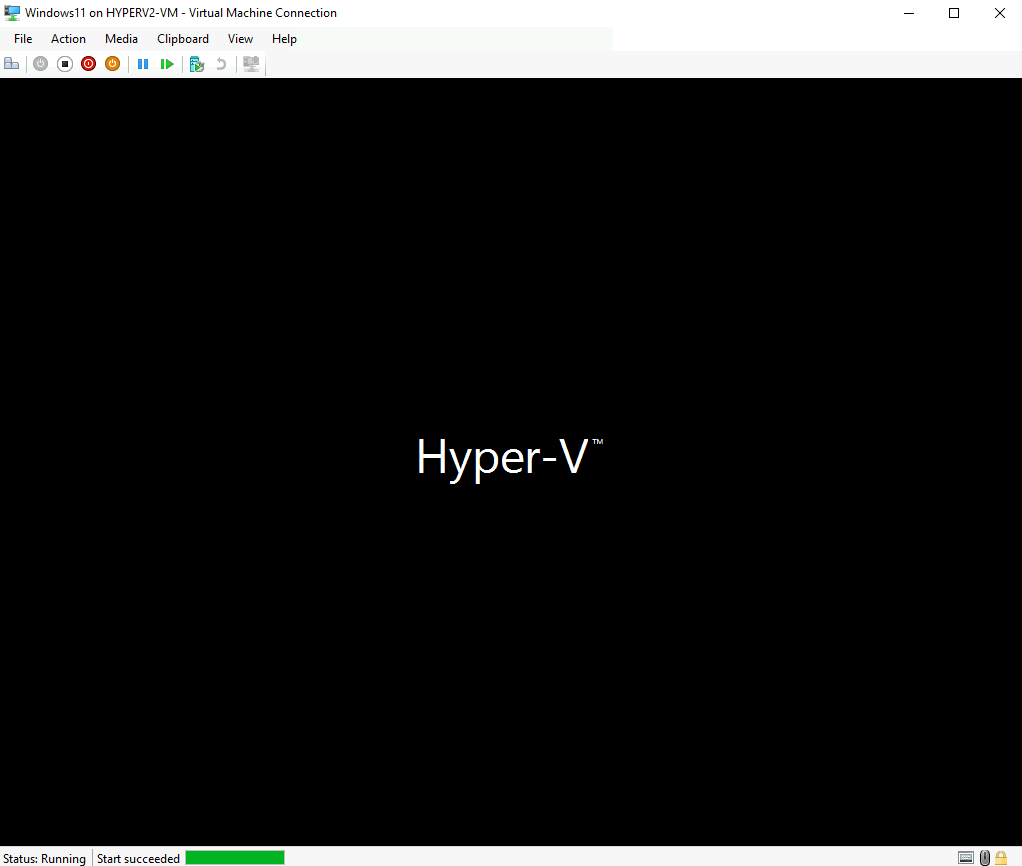

Attendez que le chargement se termine :

La machine virtuelle est maintenant prête à installer Windows 11. Suivez toutes les étapes de l’installation.

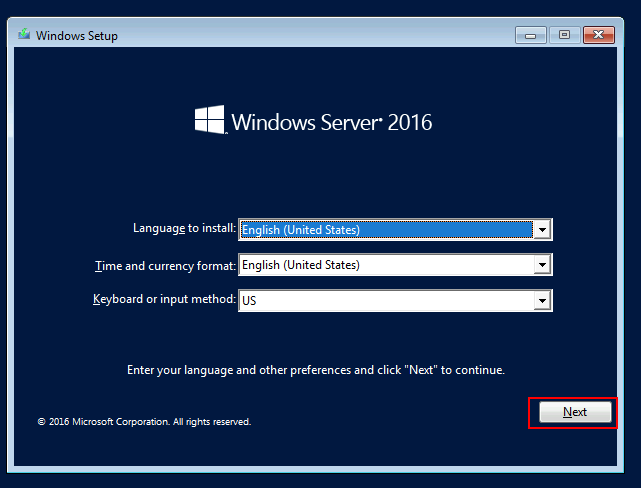

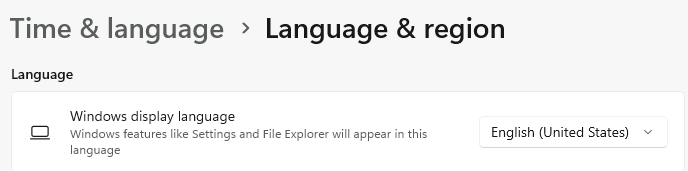

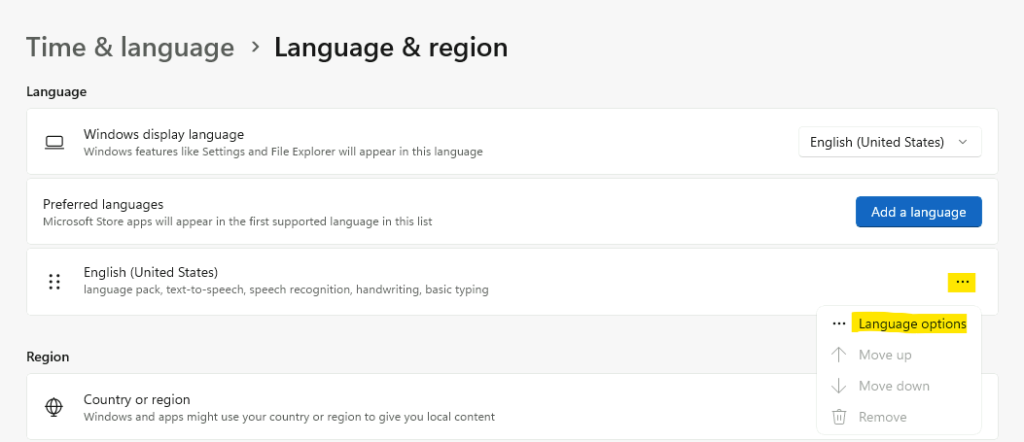

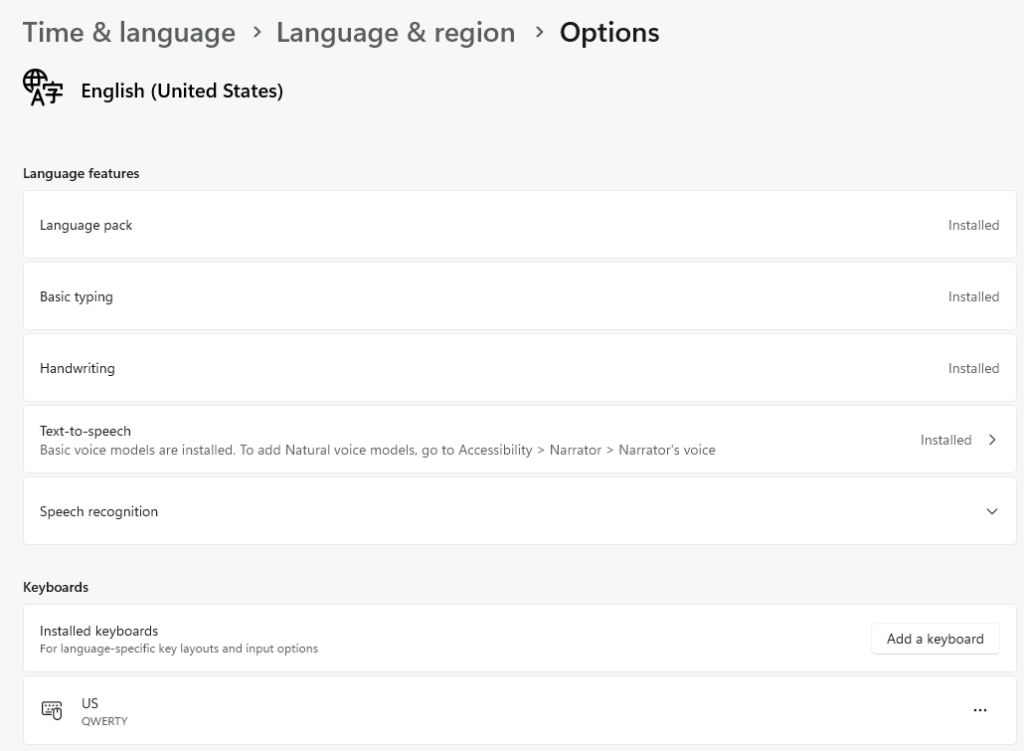

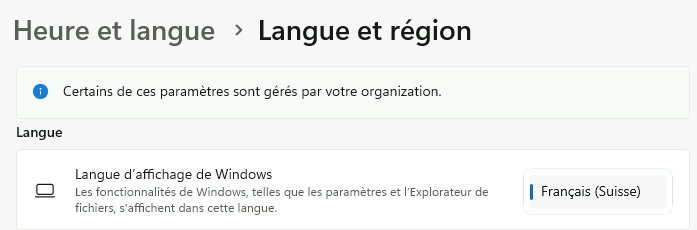

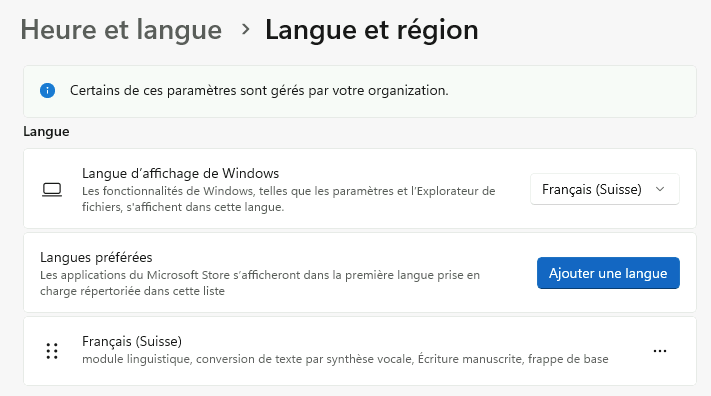

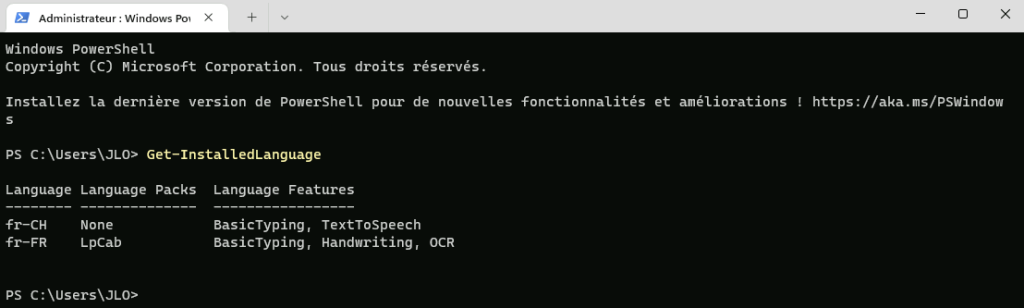

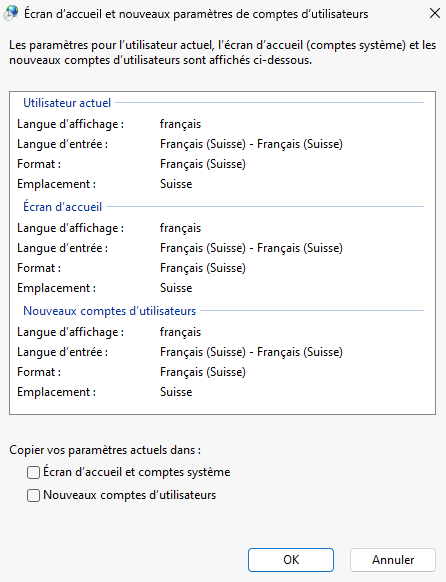

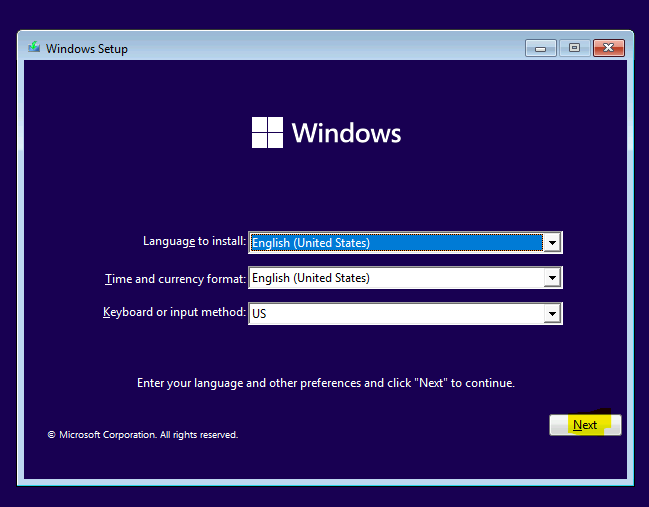

Choisissez les informations de langue qui vous correspondent, puis cliquez sur Suivant :

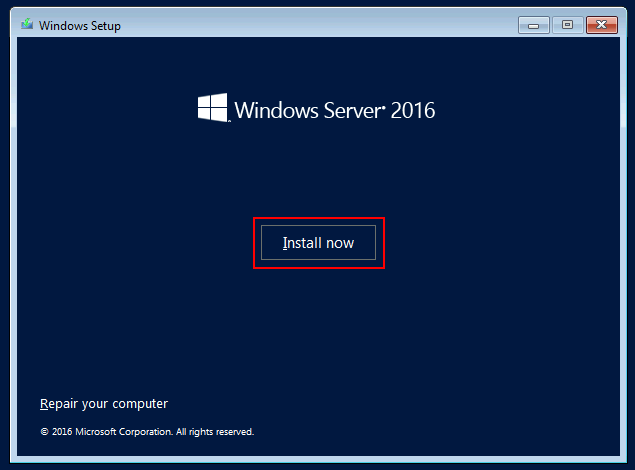

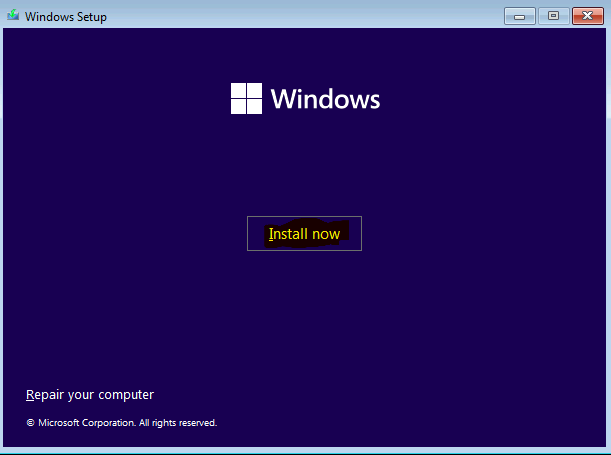

Lancez l’installation de Windows 11 :

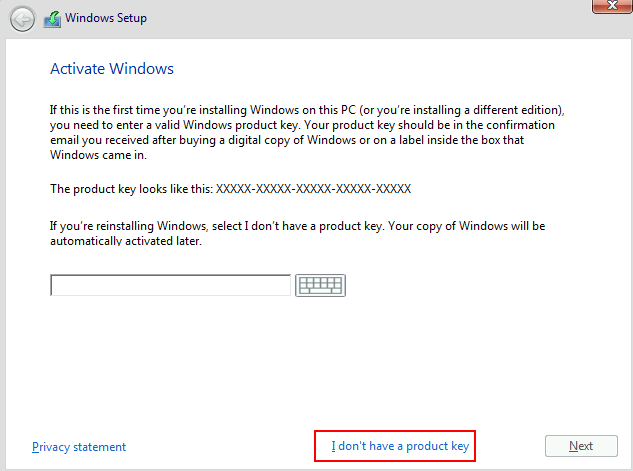

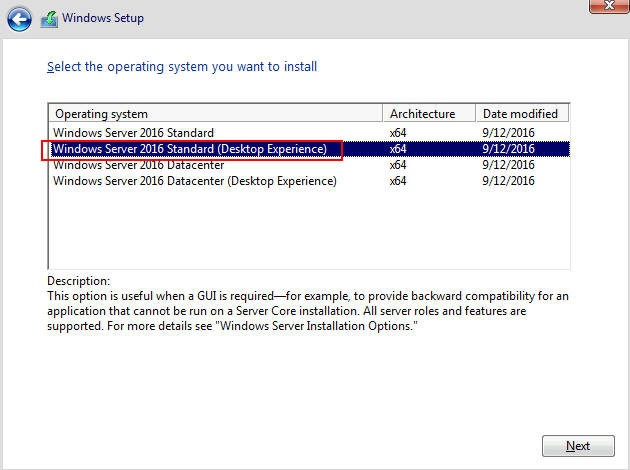

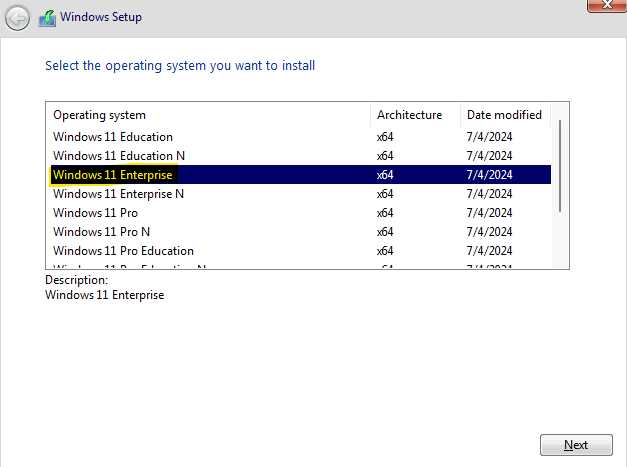

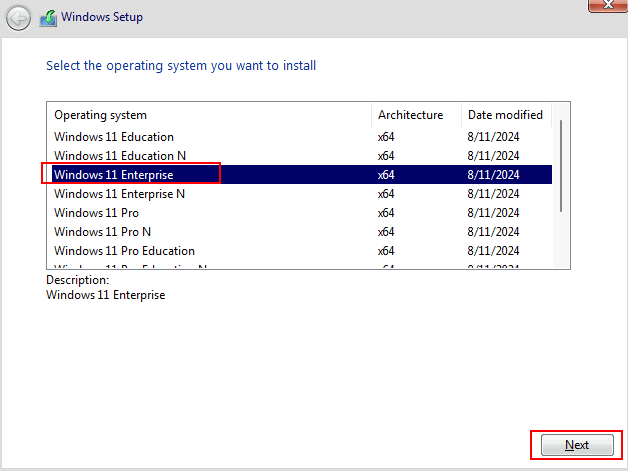

Attendez que le démarrage de l’installation se lance, puis choisissez une version de Windows 11, puis cliquez sur Suivant :

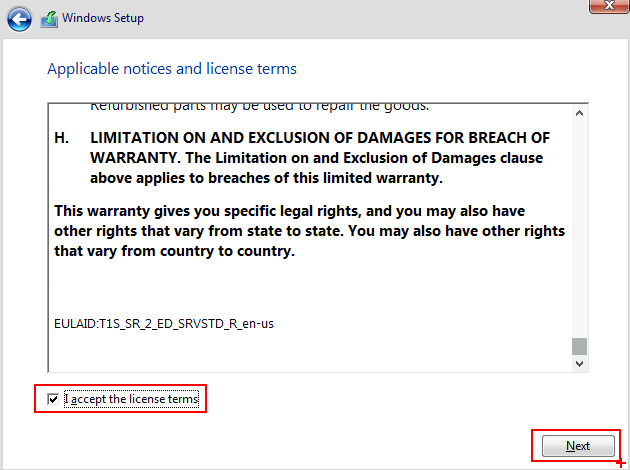

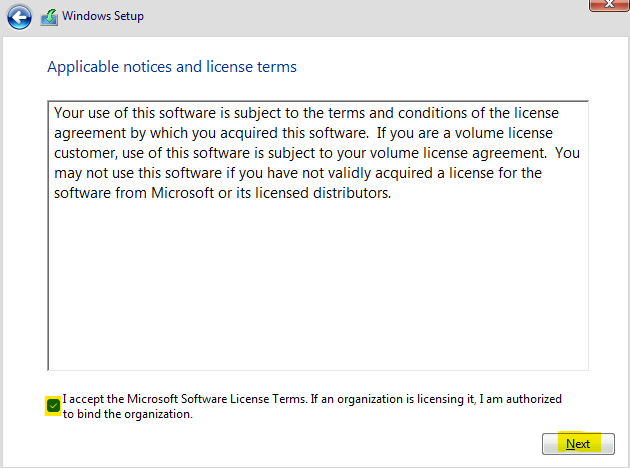

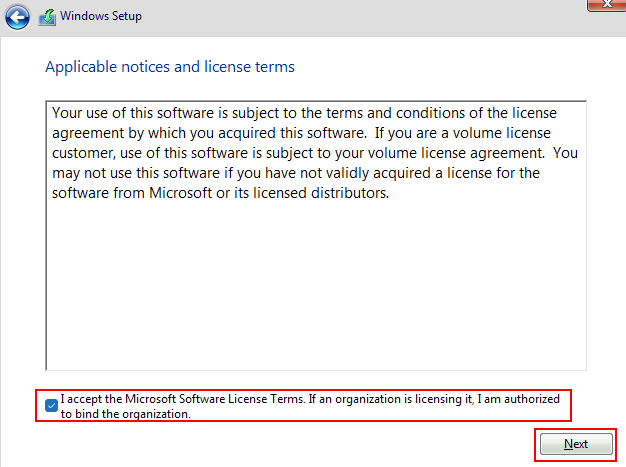

Acceptez les termes et conditions de Microsoft, puis cliquez sur Suivant :

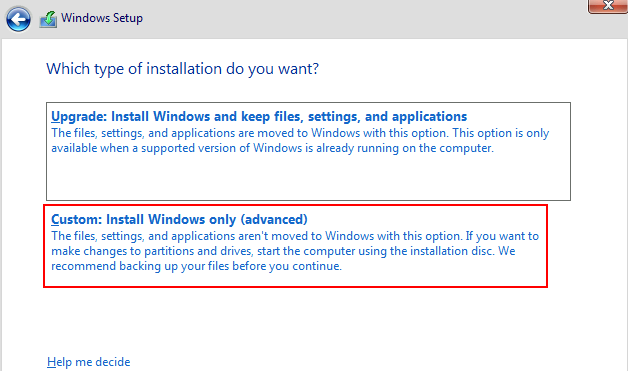

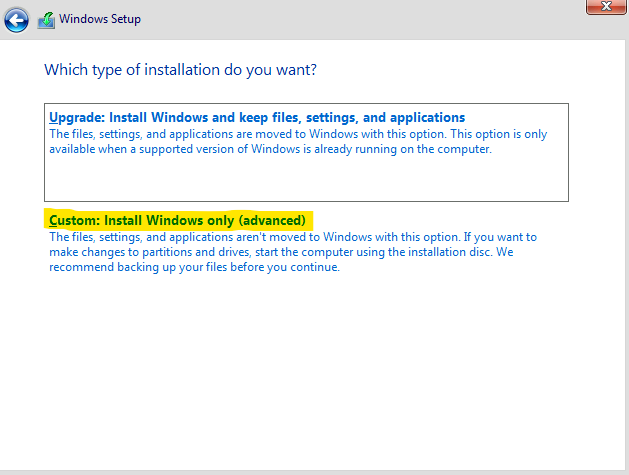

Sélectionnez l’installation personnalisée de Windows 11 :

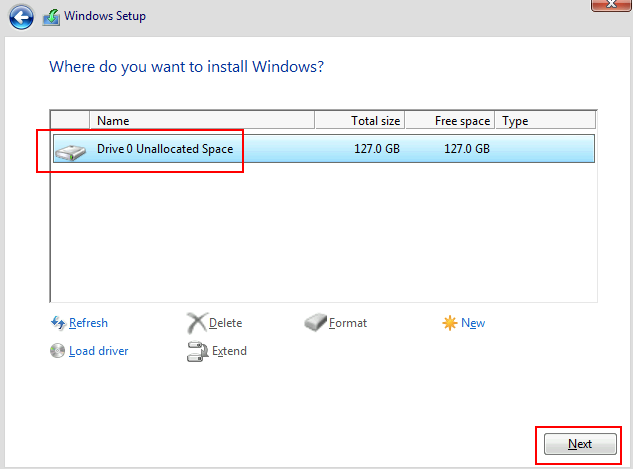

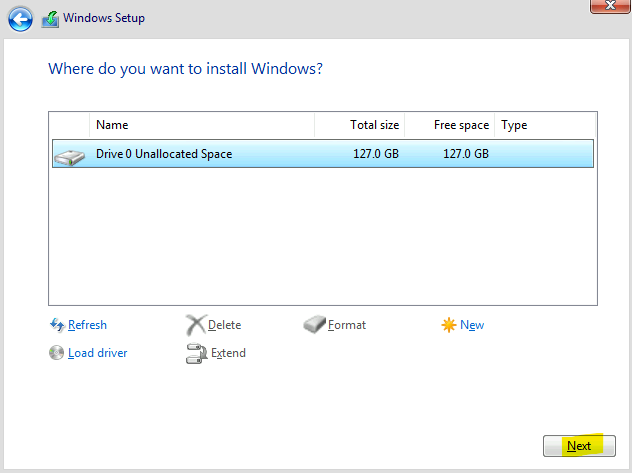

Validez l’installation sur le seul disque disponible, puis cliquez sur Suivant :

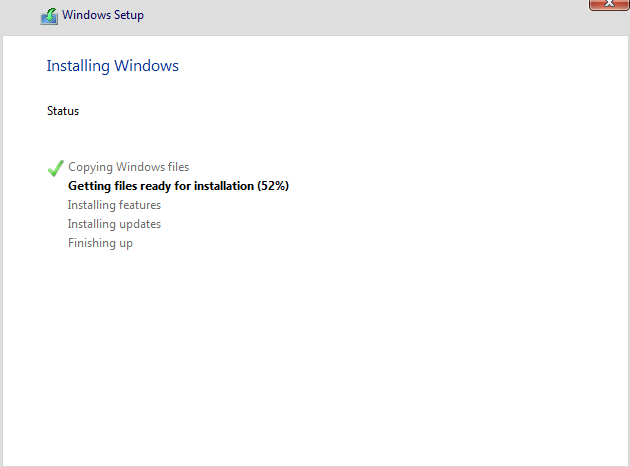

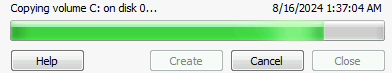

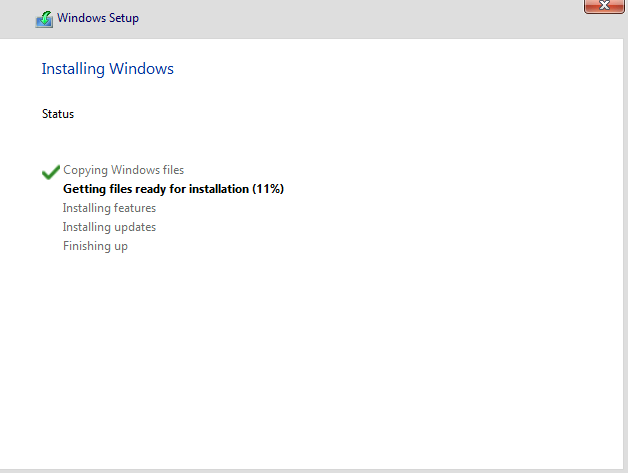

Attendez maintenant que l’installation de Windows 11 commence :

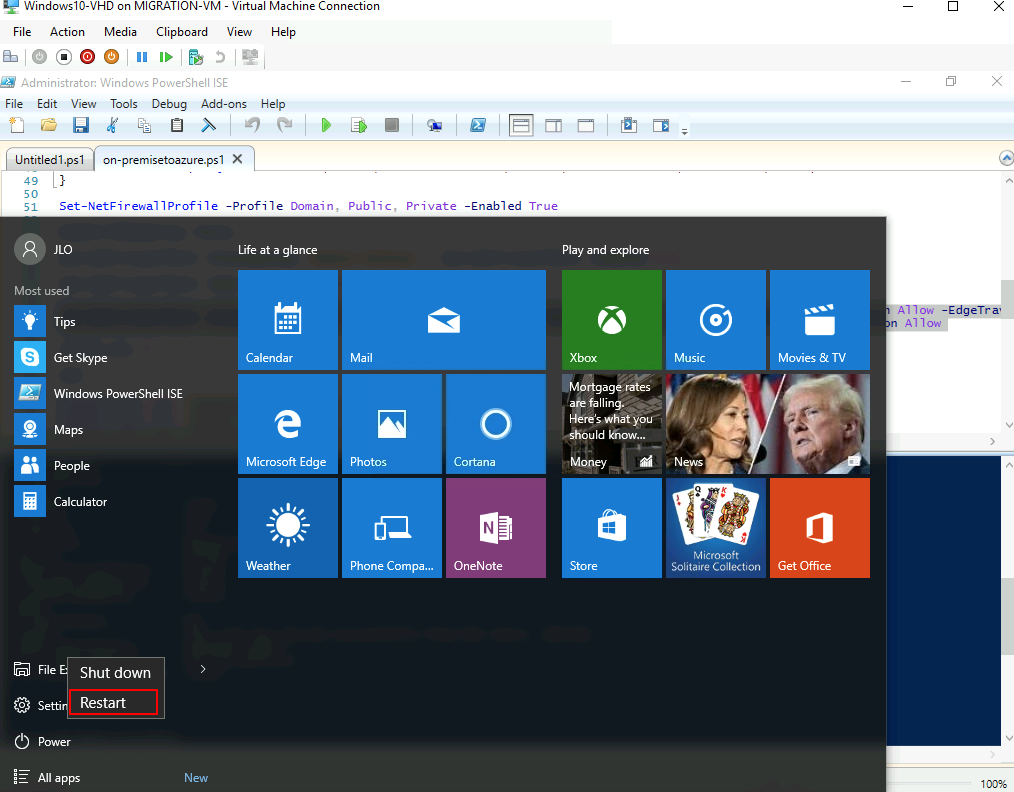

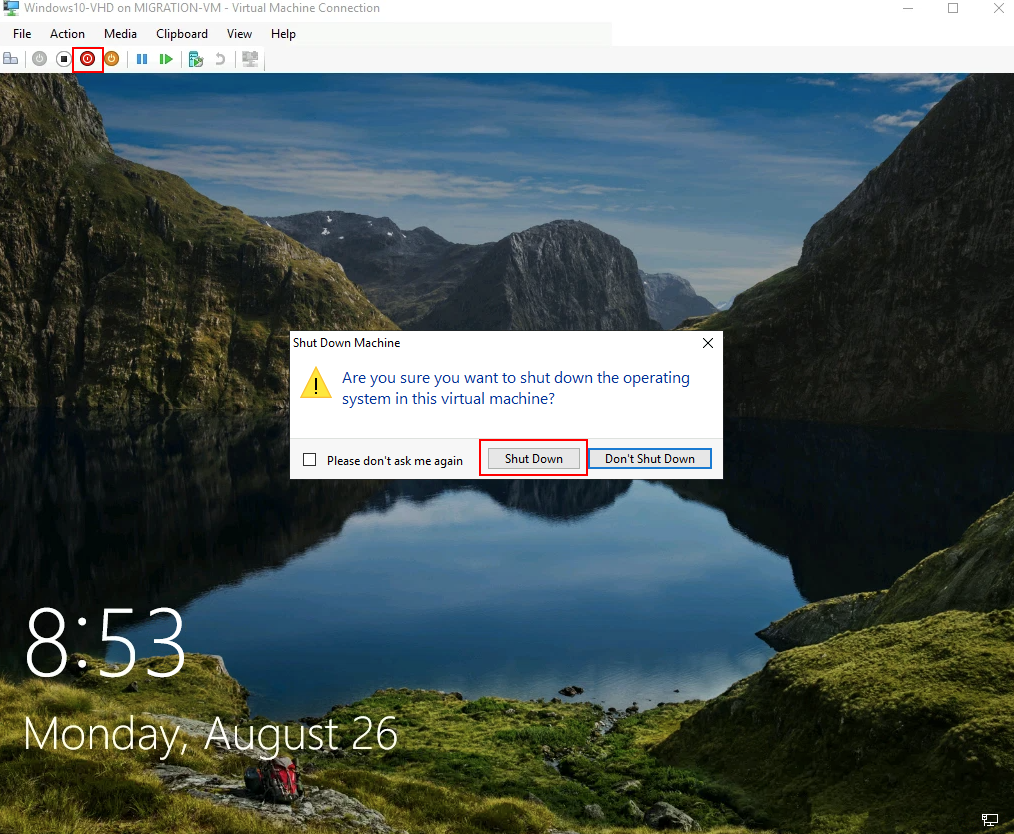

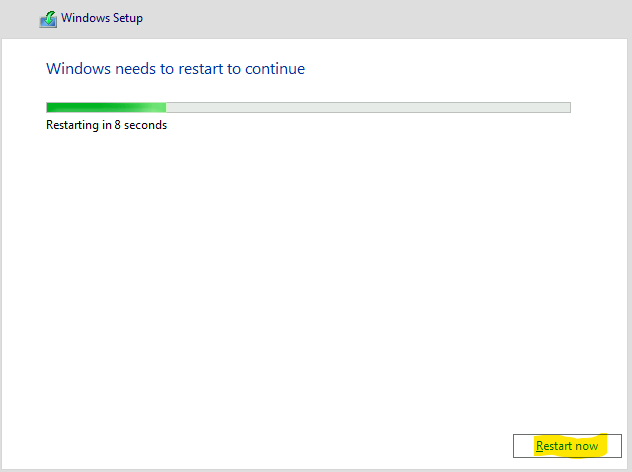

Lancez le redémarrage de la machine virtuelle Windows 11 :

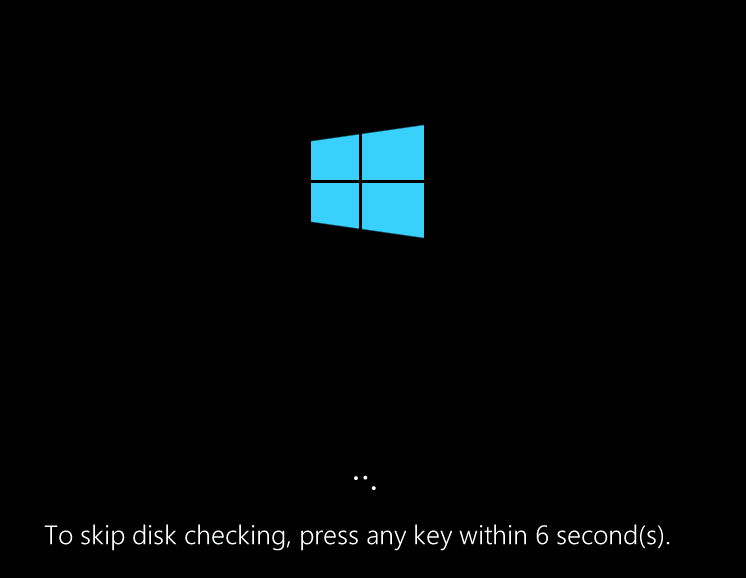

Attendez quelques minutes que le redémarrage se poursuivre :

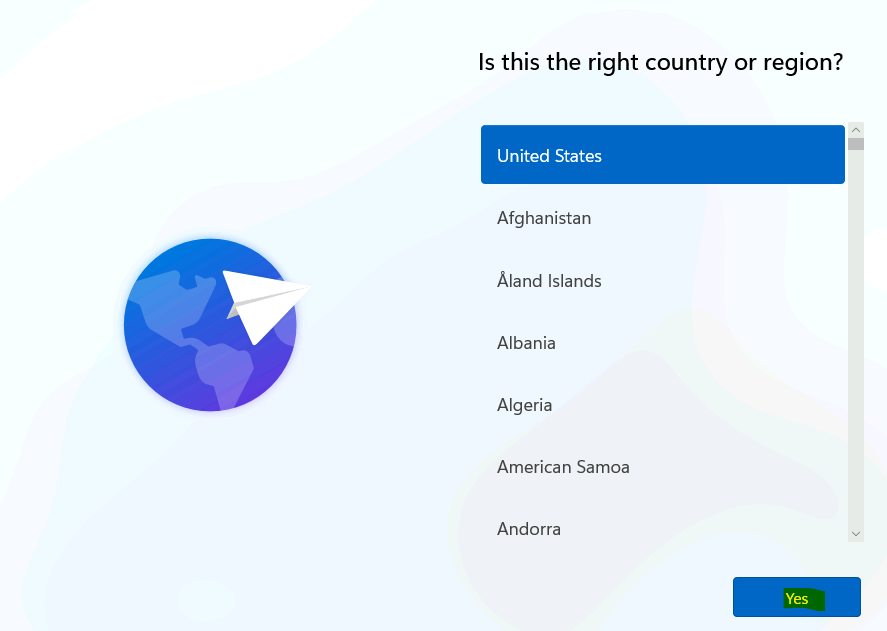

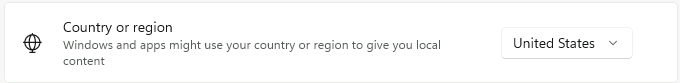

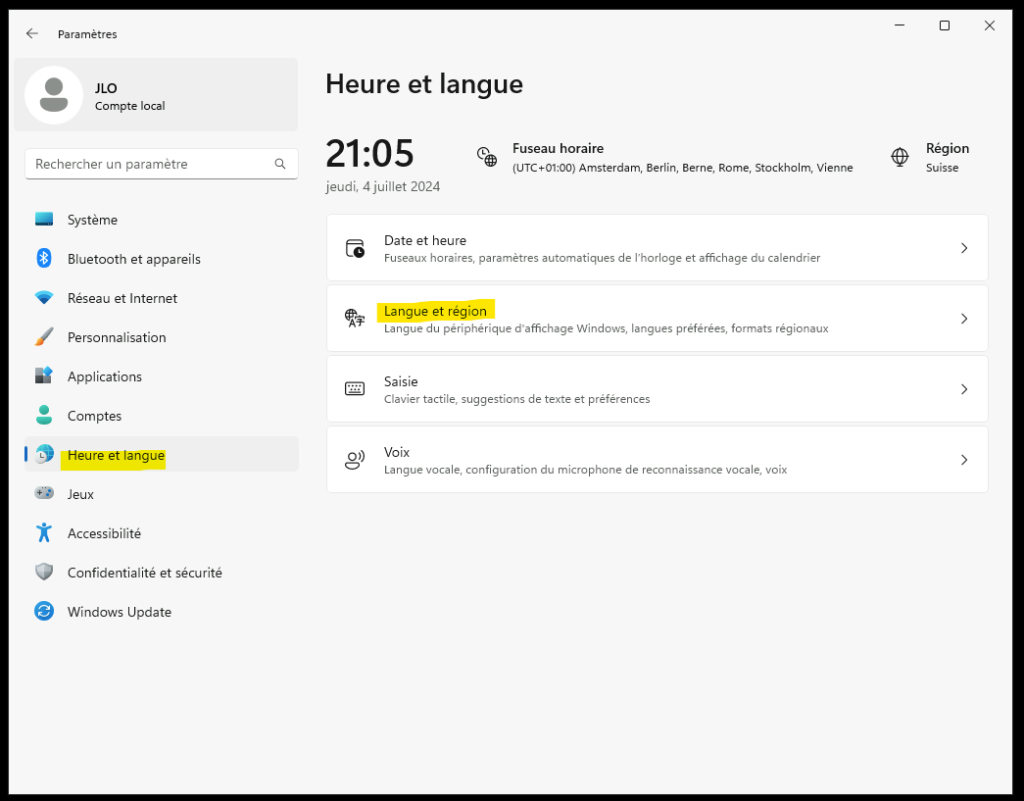

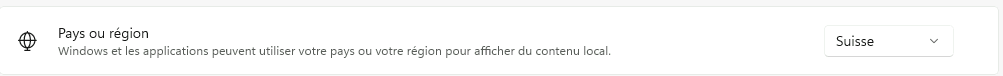

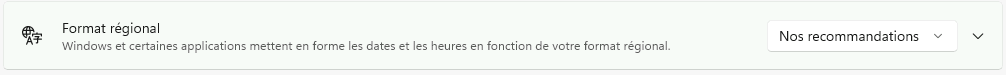

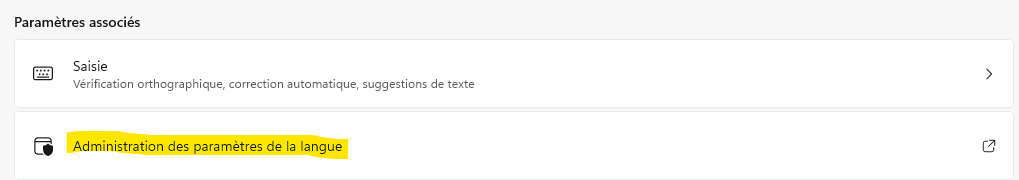

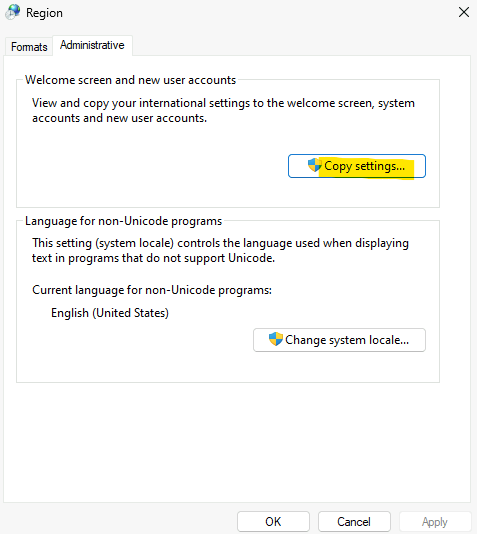

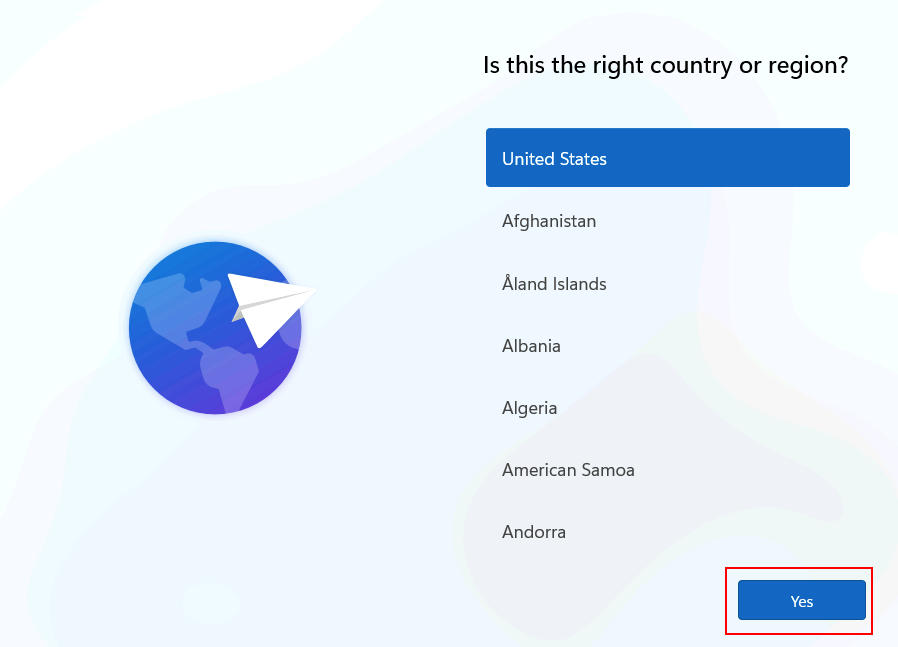

Sélectionnez le pays adapté, puis cliquez sur Oui :

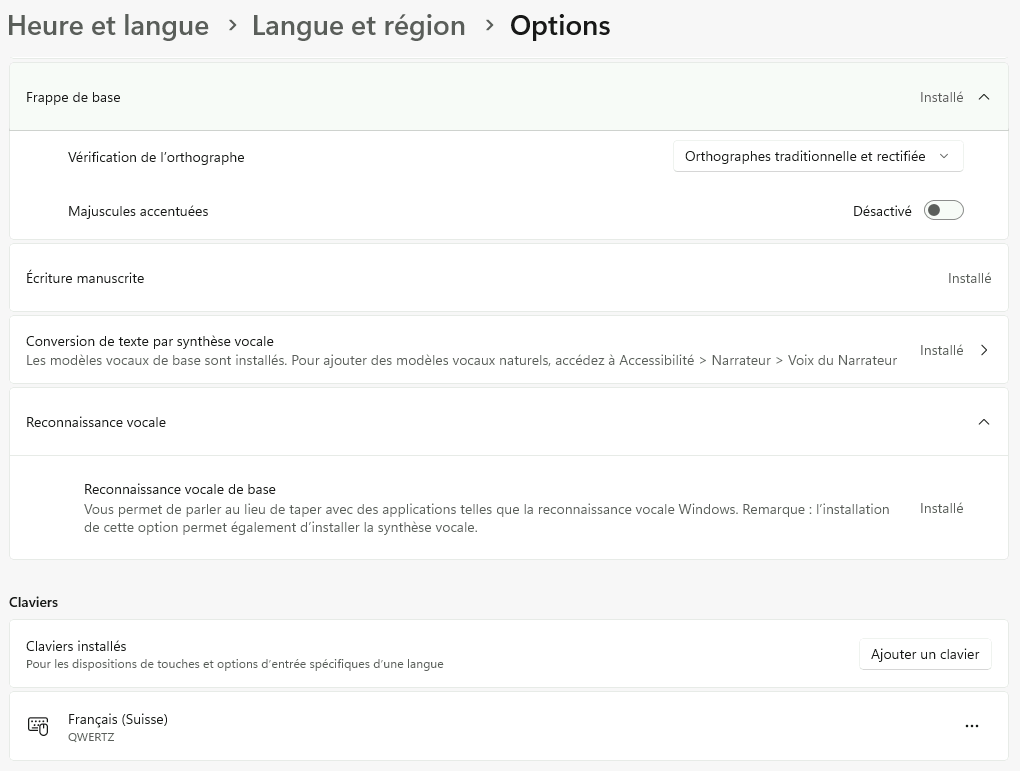

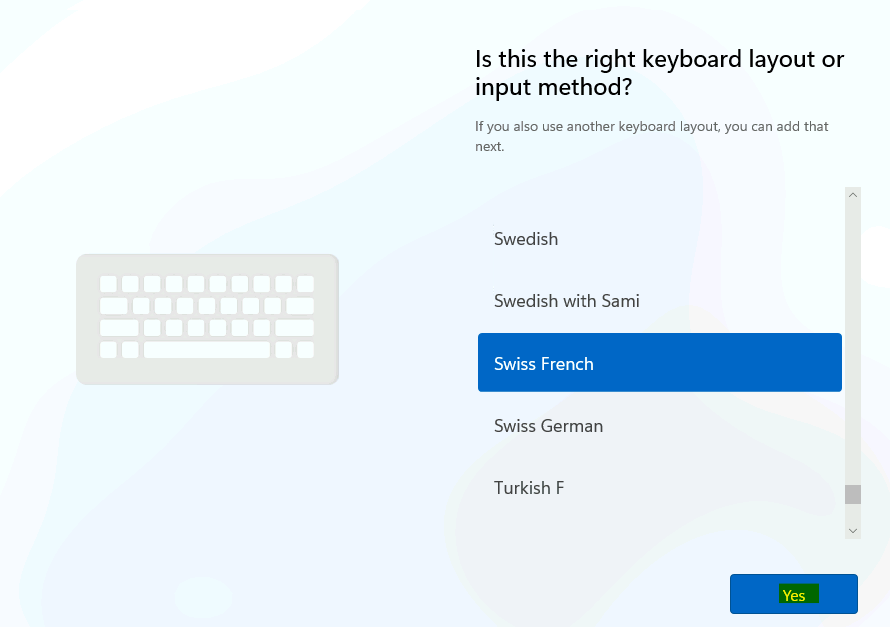

Choisissez le clavier correspondant au vôtre, puis cliquez sur Oui :

Ajoutez, si besoin, un second clavier :

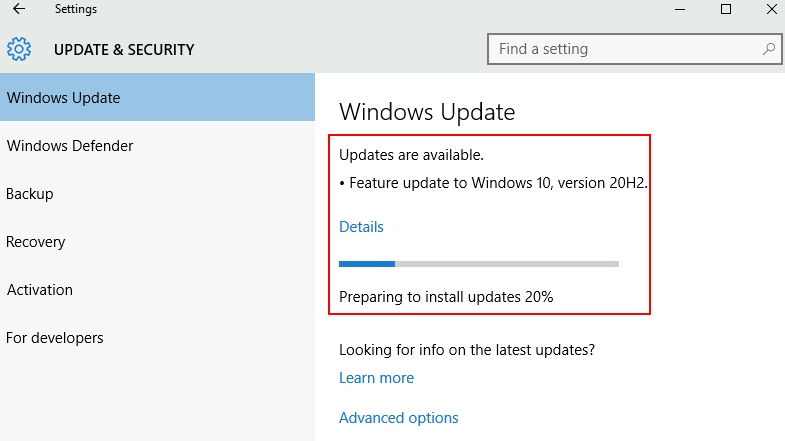

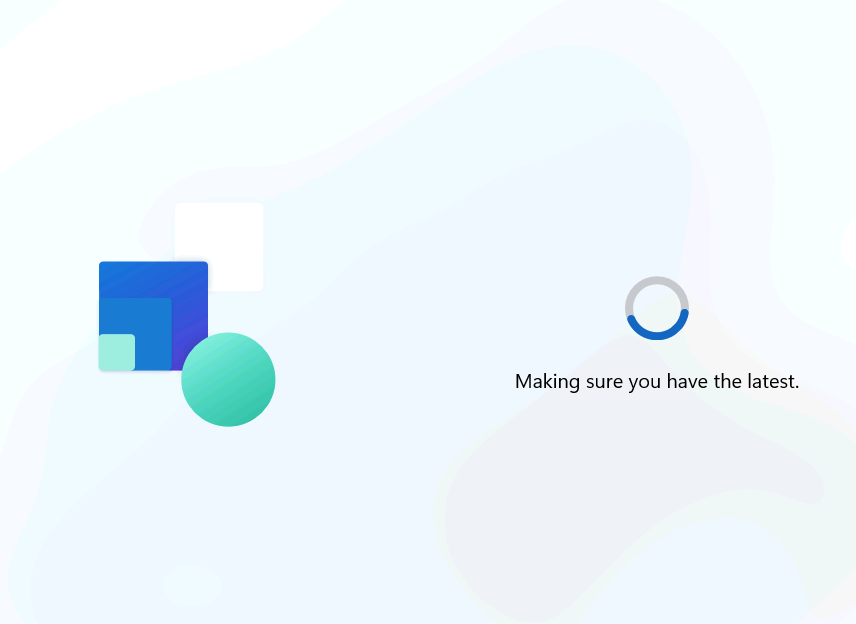

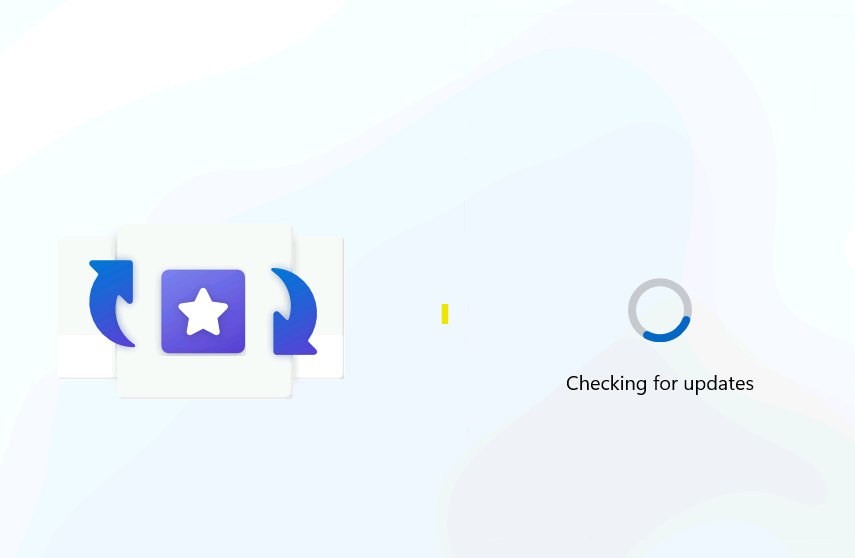

Attendez que l’installation de Windows 11 vérifie si de nouvelles mises à jour OS sont disponibles :

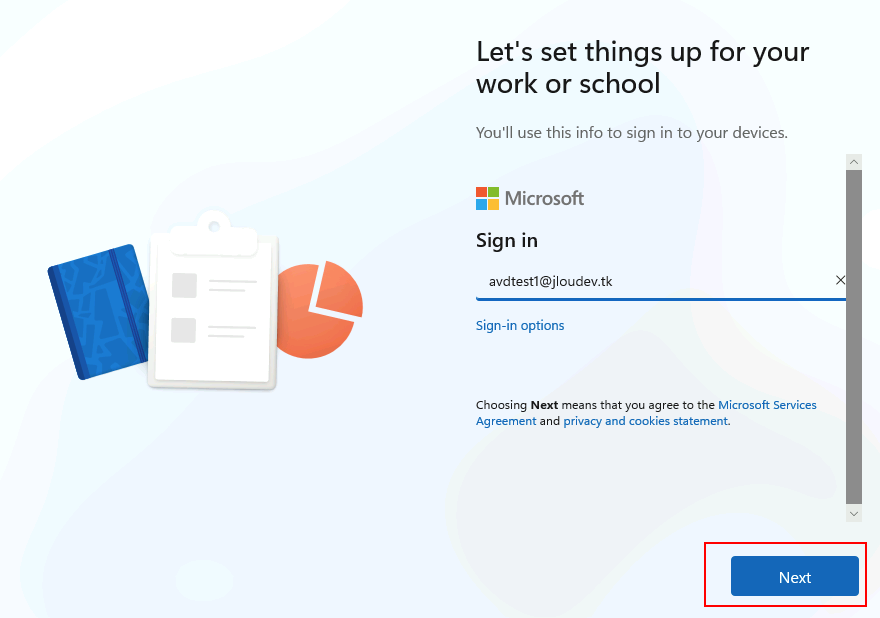

Nommez votre machine virtuelle Windows 11 selon vos souhaits, puis cliquez sur Suivant :

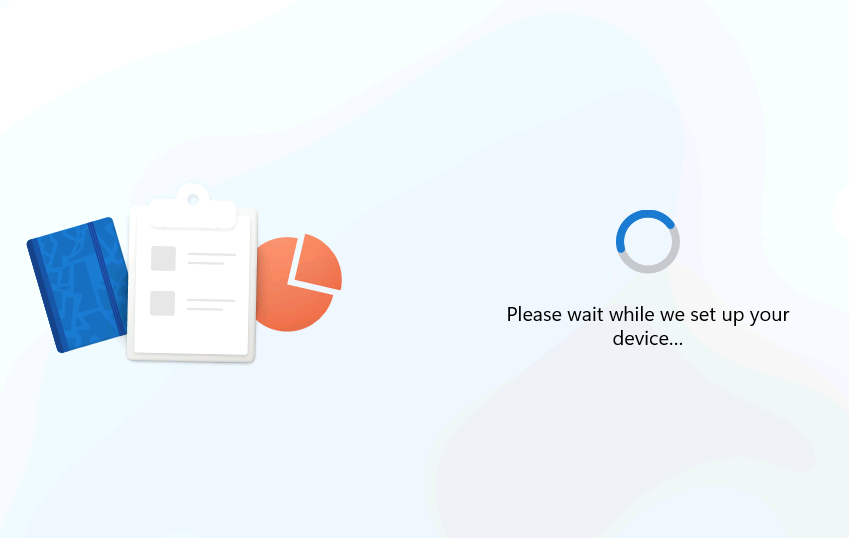

Attendez quelques minutes la fin de la configuration :

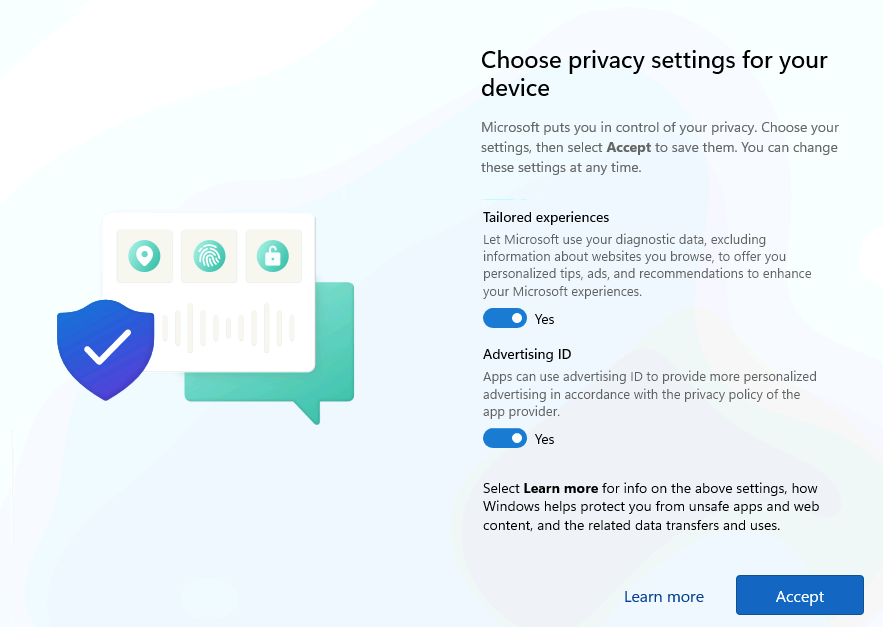

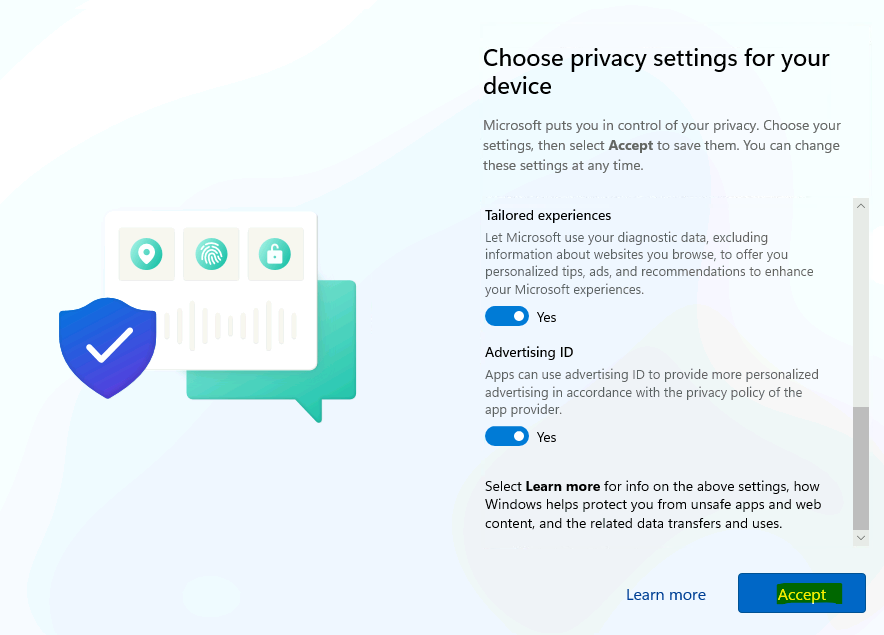

Adaptez la configuration des paramètres de confidentialité, puis cliquez sur Accepter :

Attendez quelques minutes la seconde vérification des mises à jour OS :

Attendez enfin la finalisation de la configuration de Windows 11 :

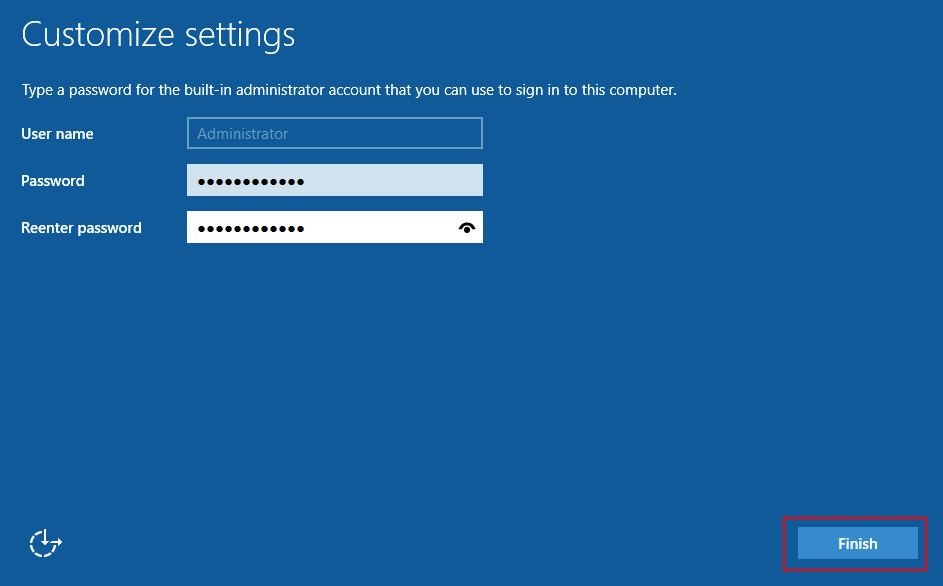

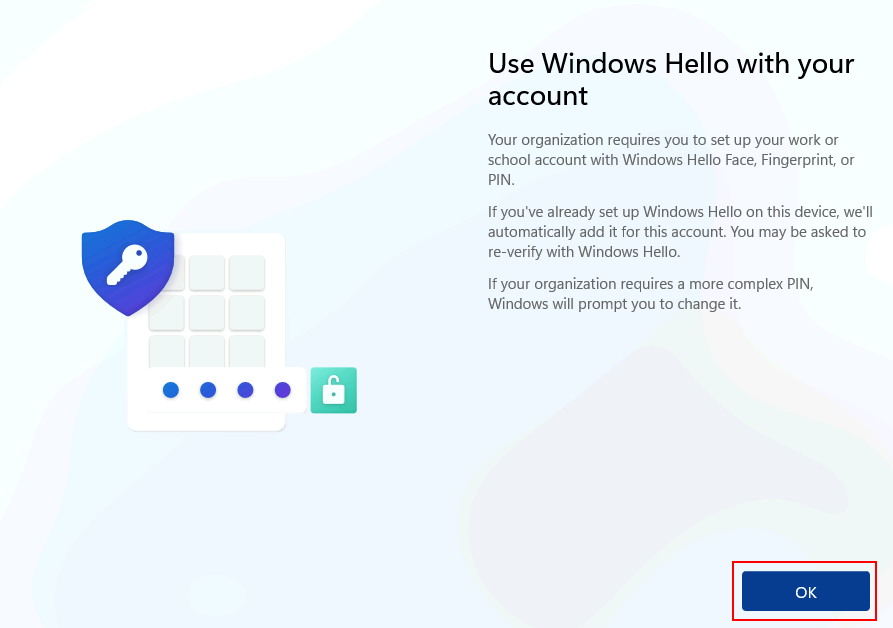

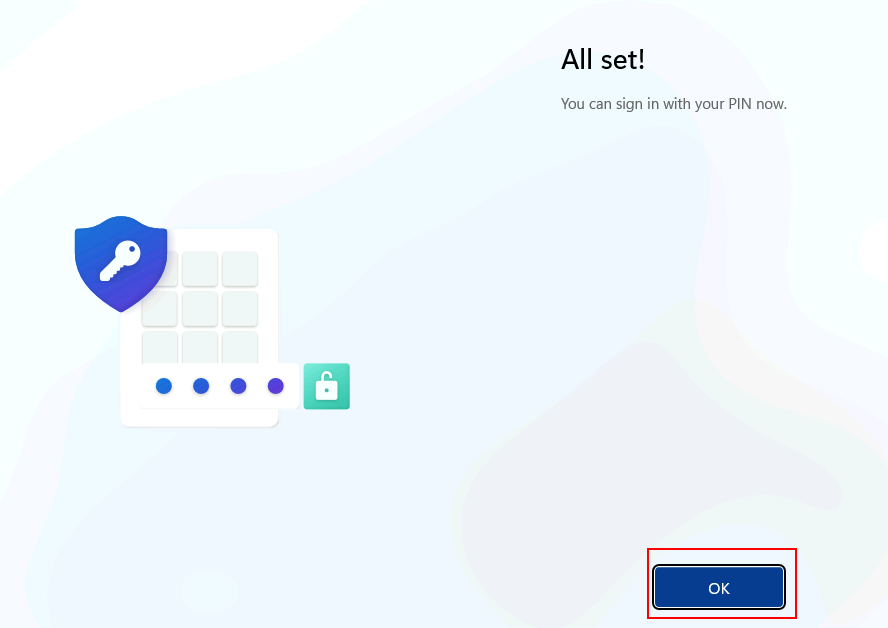

Finaliser la sécurisation de votre poste en configurant Windows Hello en cliquant sur OK :

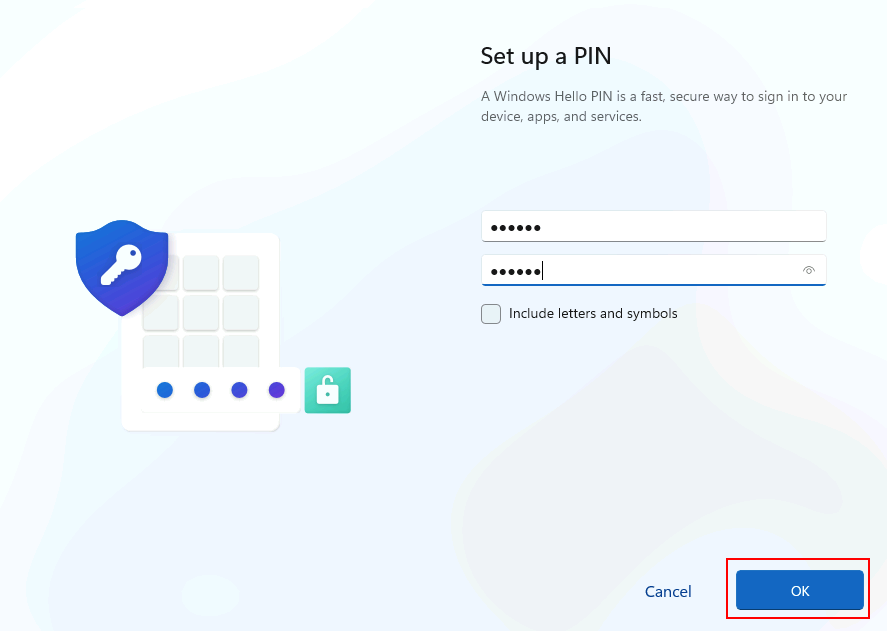

Définissez le code PIN de votre choix, puis cliquez sur OK :

Cliquez à nouveau sur OK :

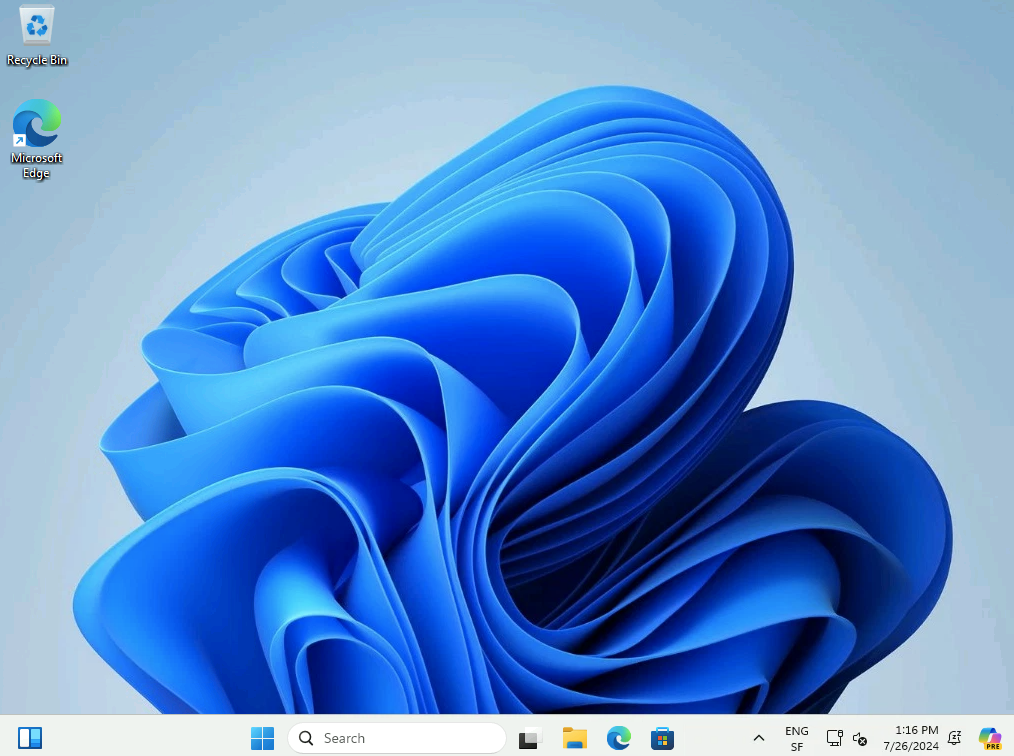

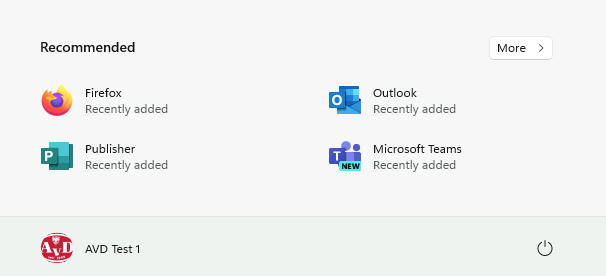

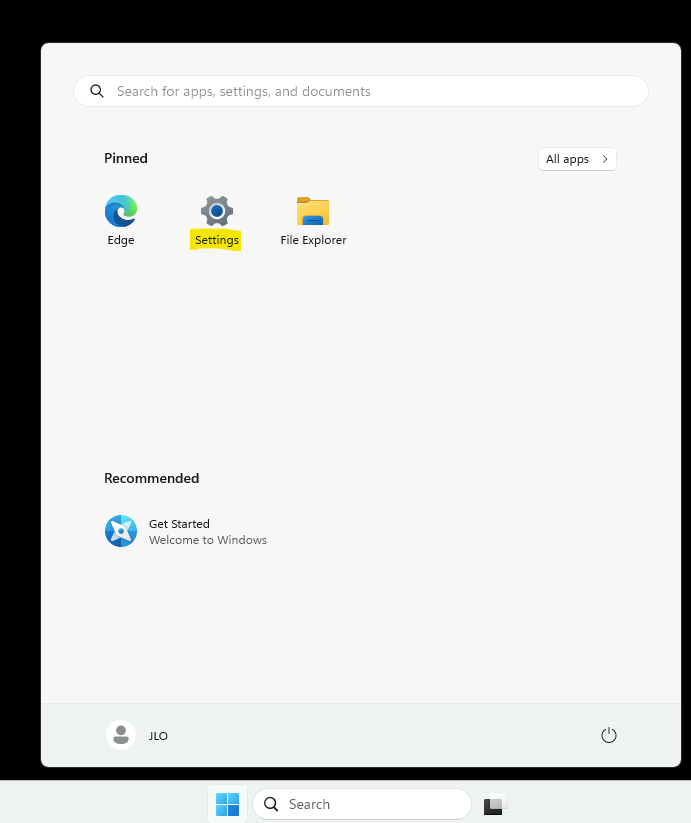

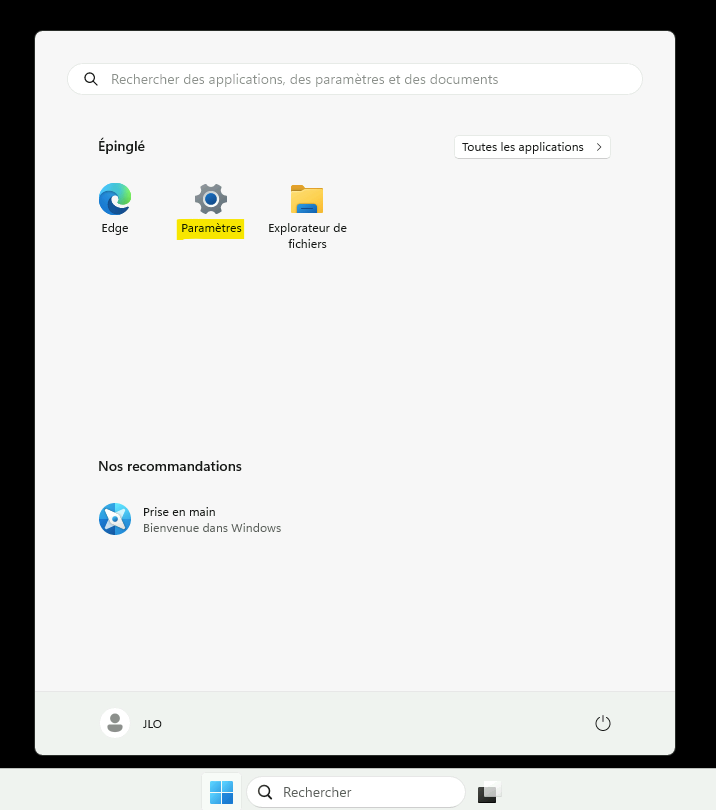

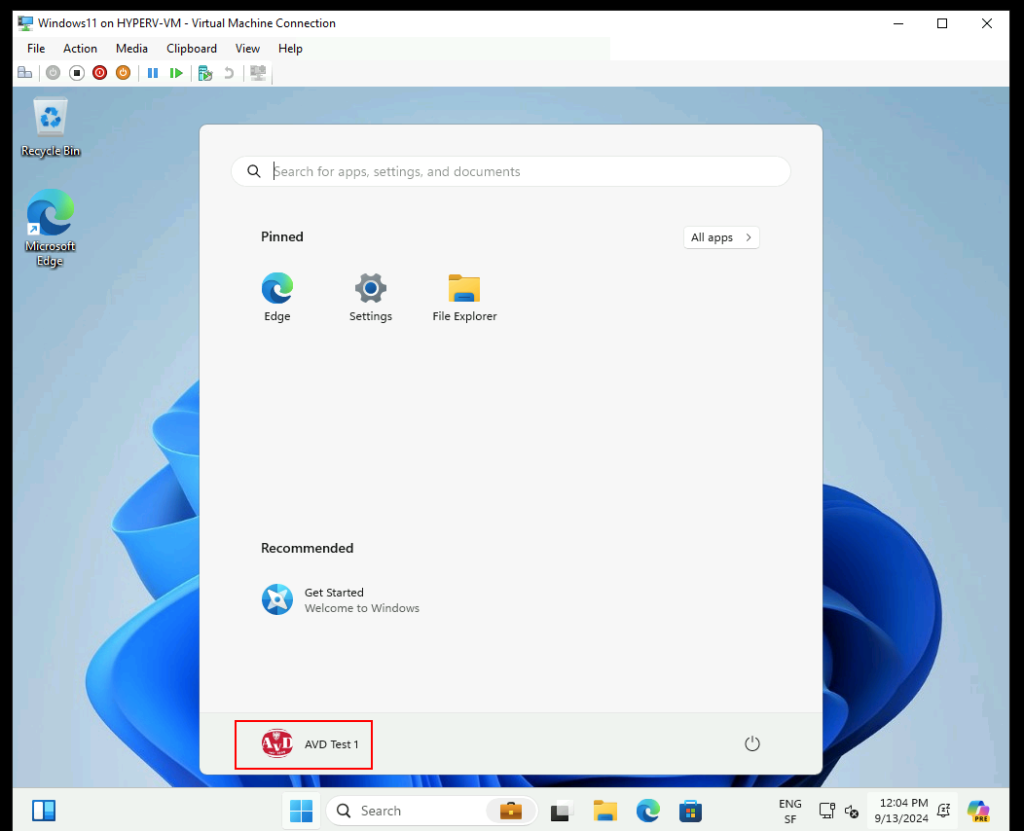

Vous voilà enfin sur le bureau Windows de votre machine virtuelle Windows 11 :

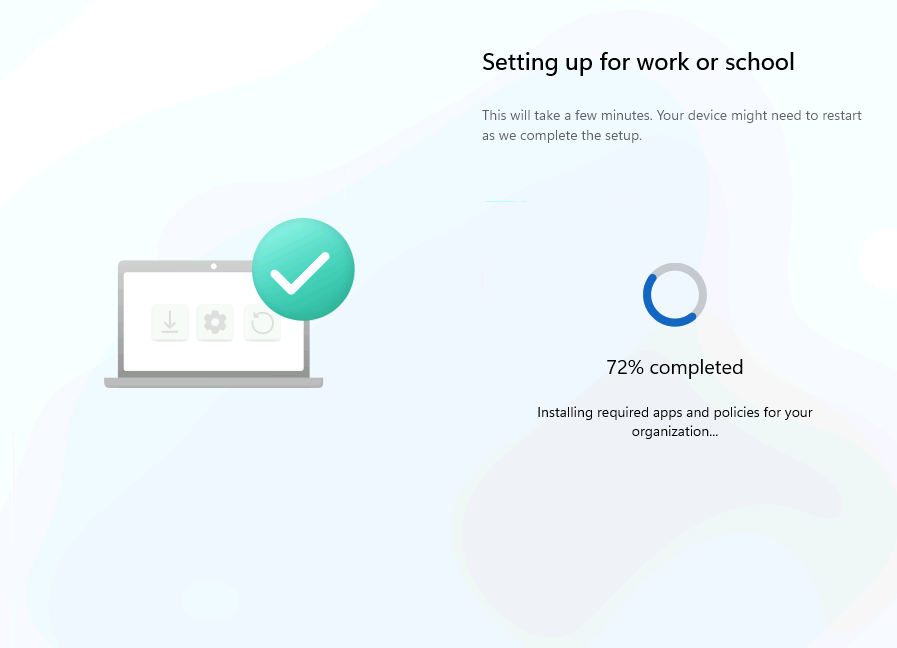

L’environnement Windows 11 pour notre test est maintenant opérationnel. Afin de déployer la configuration Web Sign-in, nous allons la pousser via la console de gestion Intune.

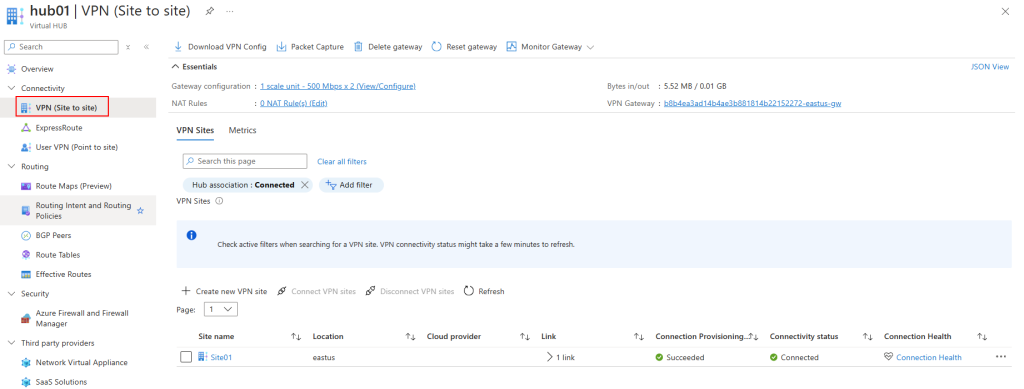

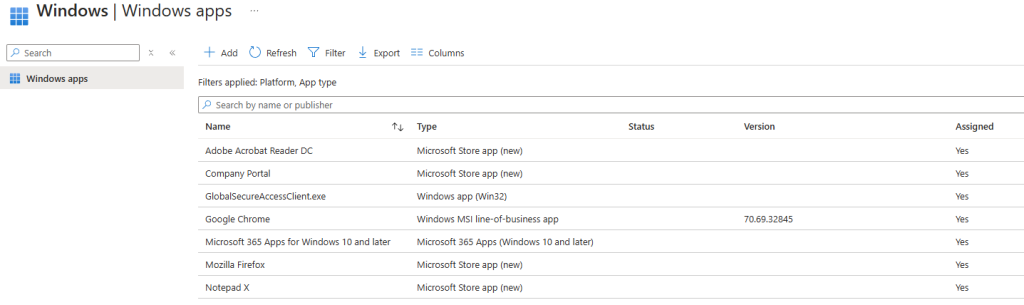

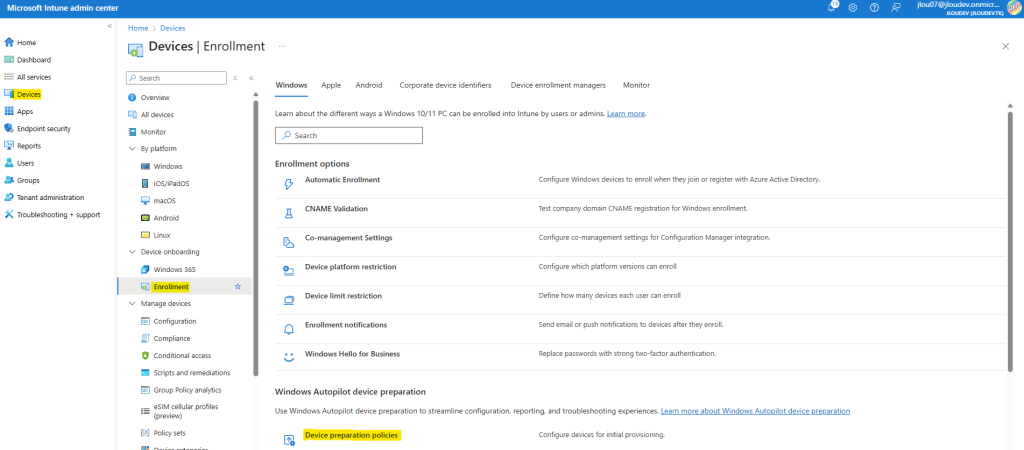

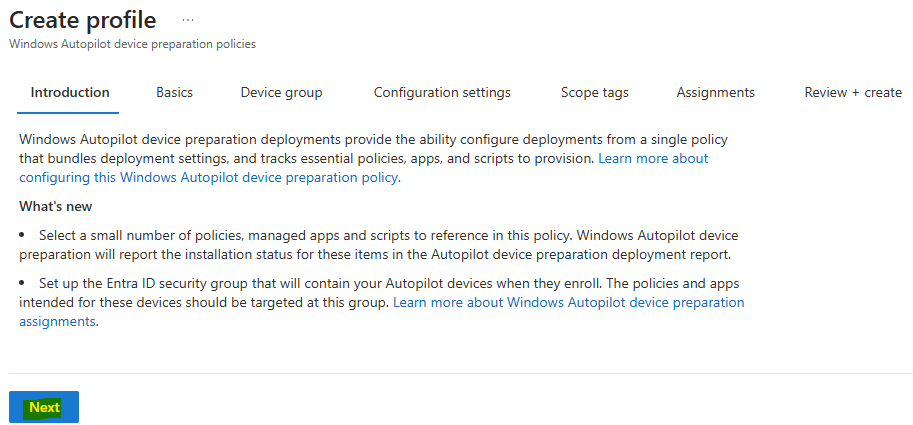

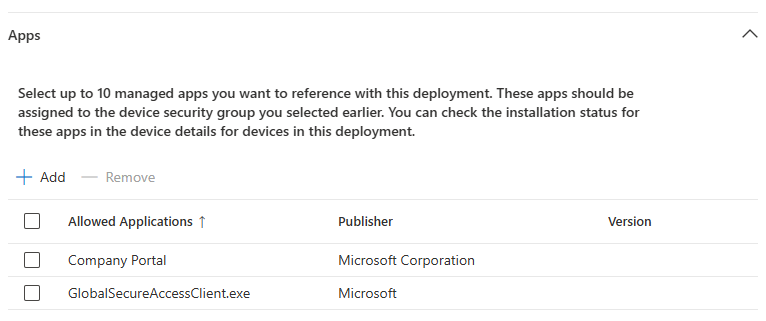

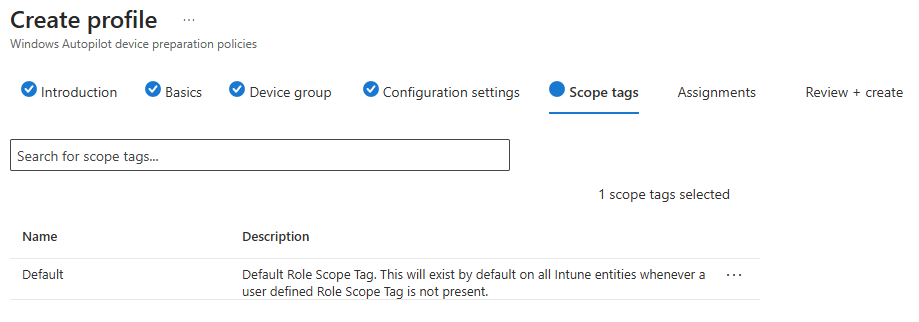

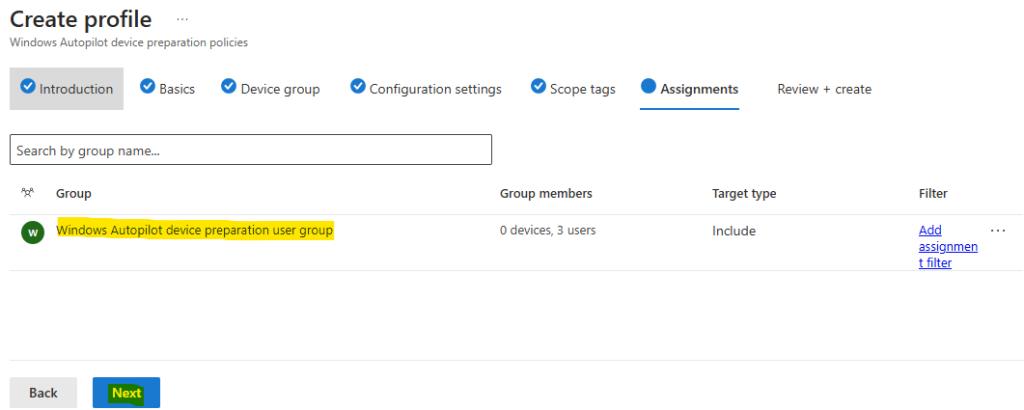

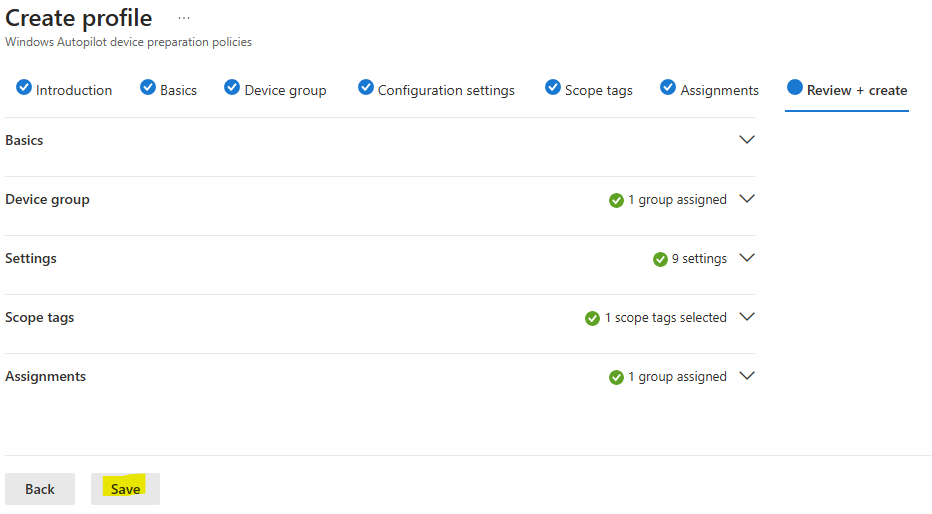

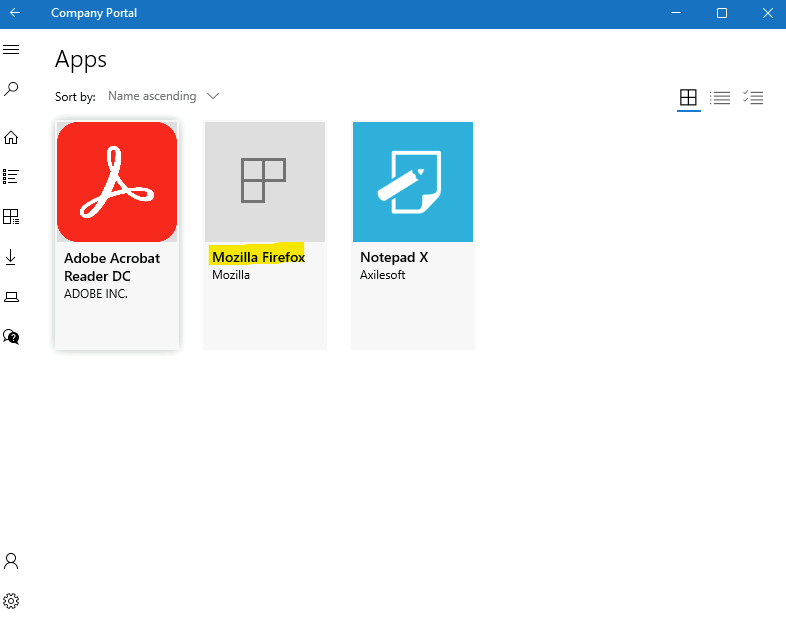

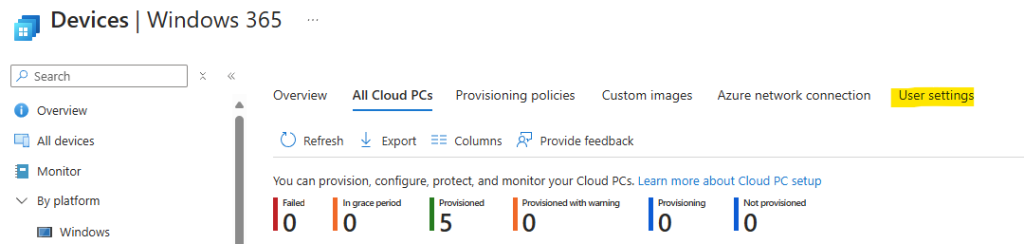

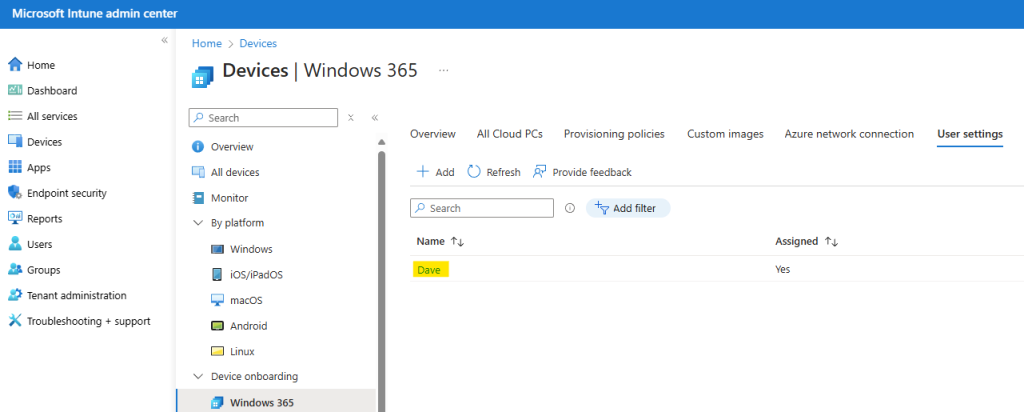

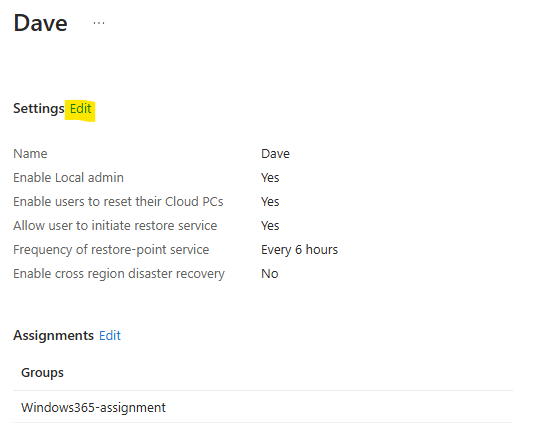

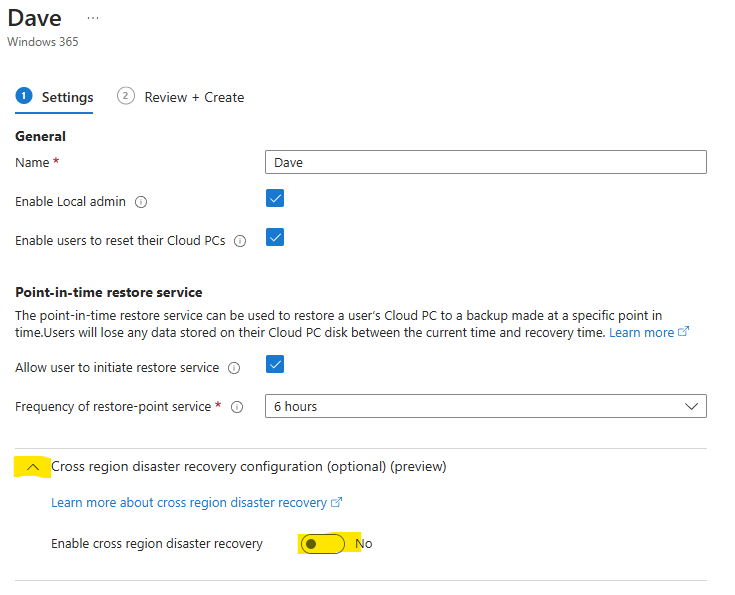

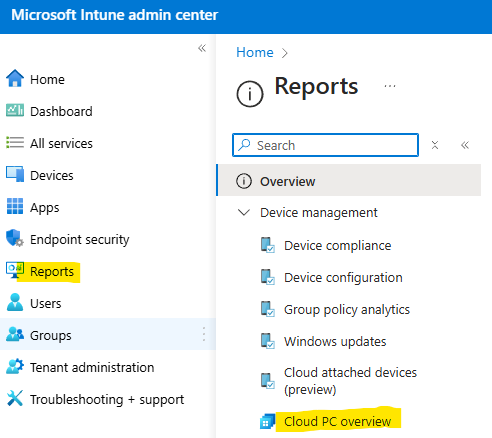

Etape IV – Configuration Intune – Web Sign-in :

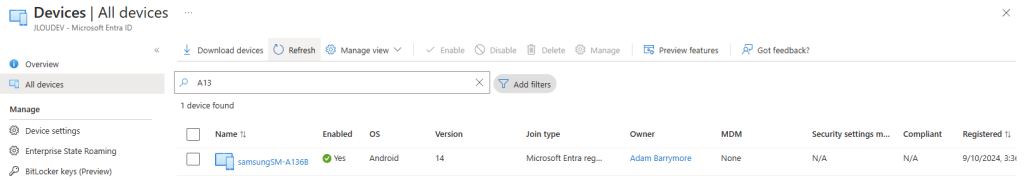

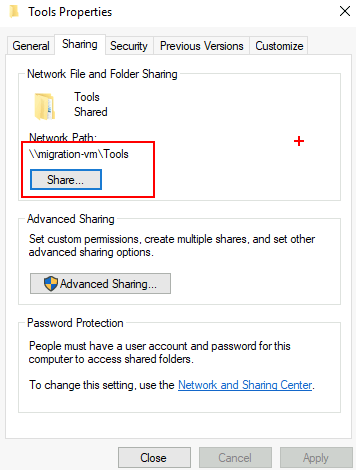

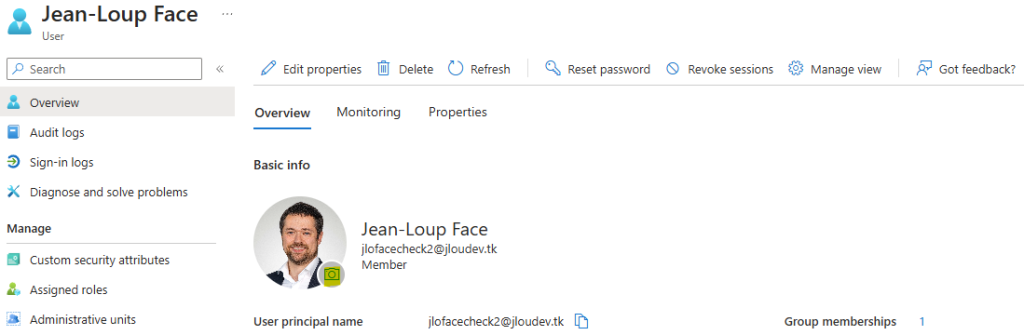

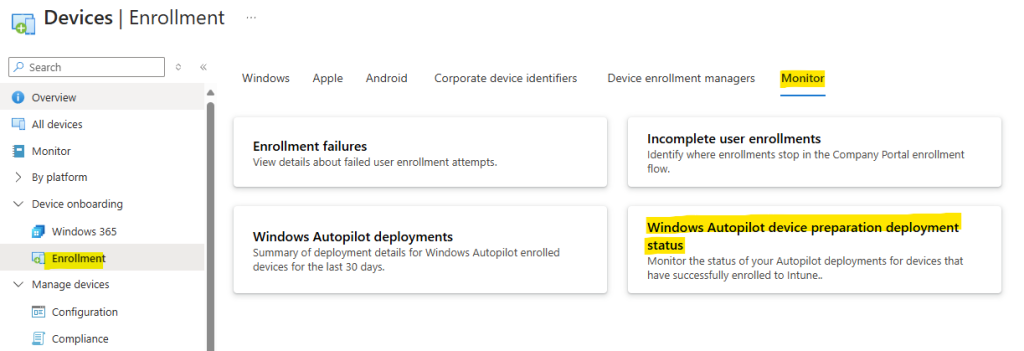

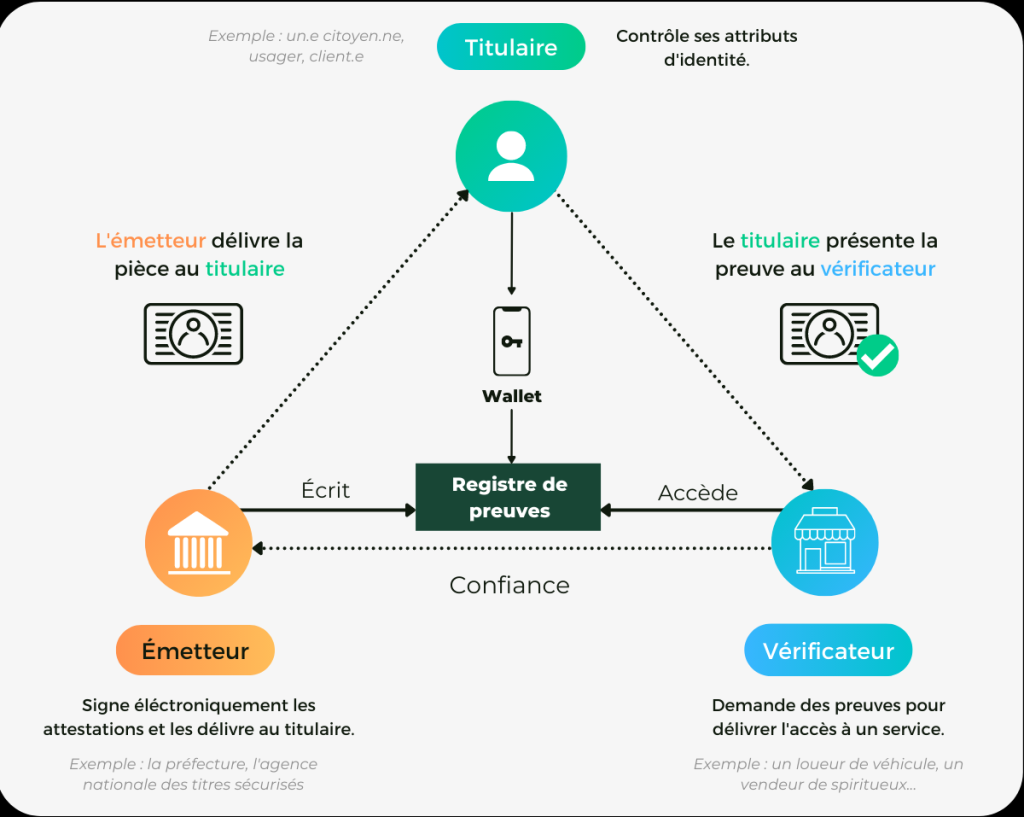

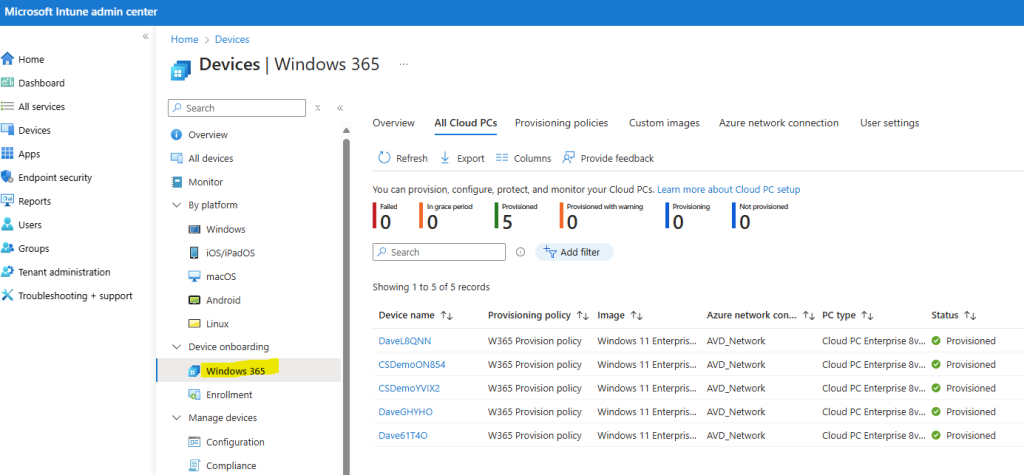

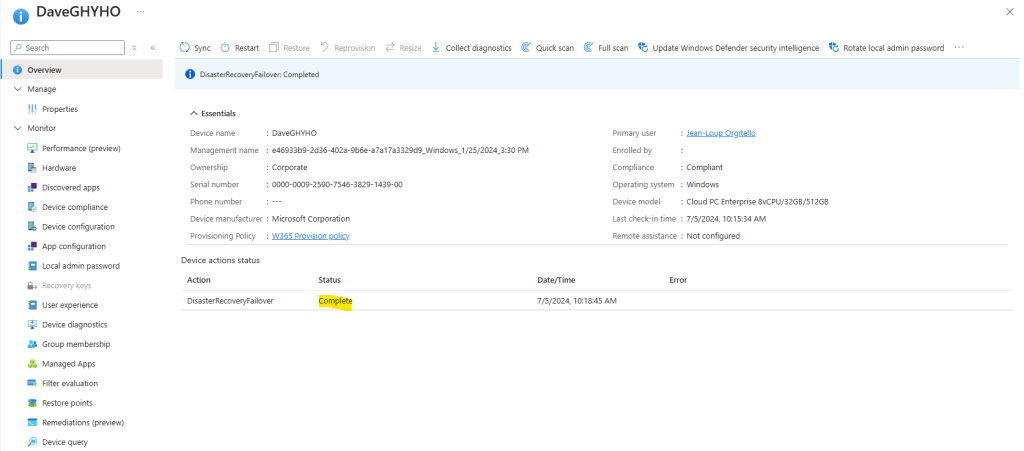

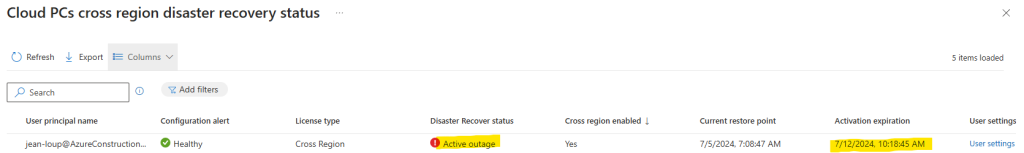

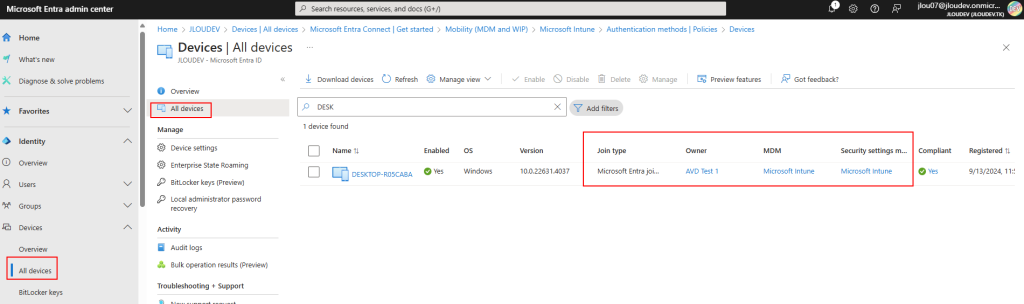

Rendez-vous à nouveau sur le portail Entra ID afin de vérifier que la machine virtuelle Windows 11 jointe grâce à notre utilisateur de test y figure bien :

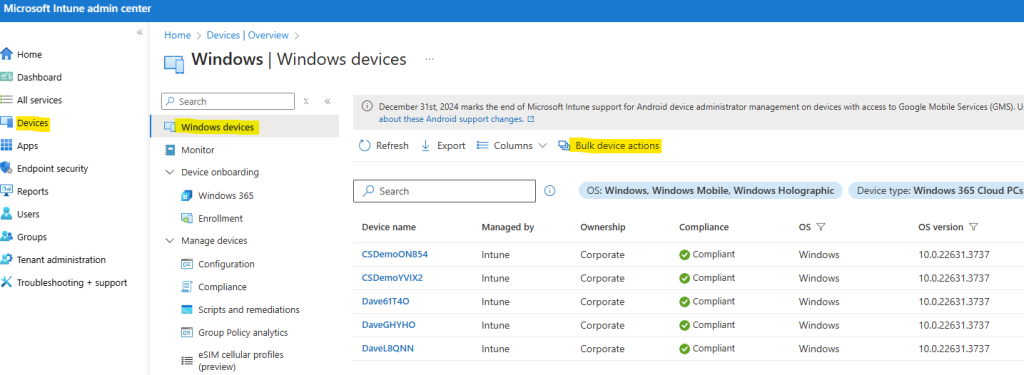

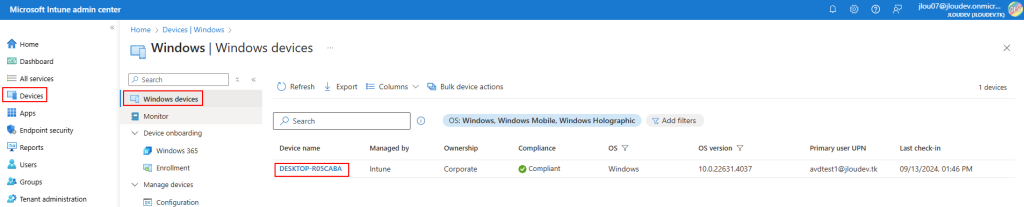

Rendez-vous également sur le portail Intune afin de vérifier que la machine virtuelle Windows 11 y figure également :

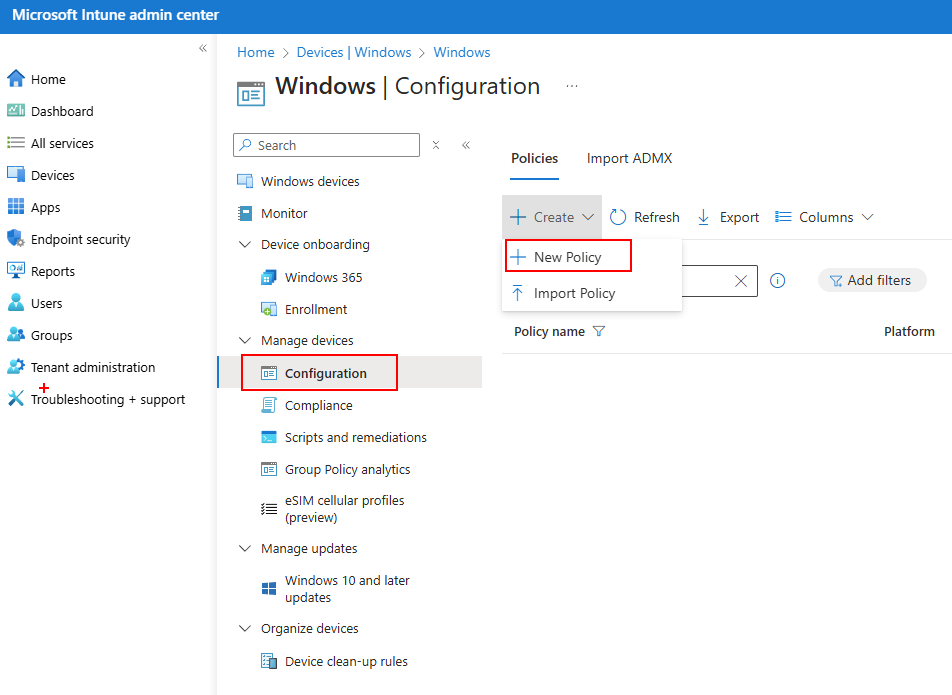

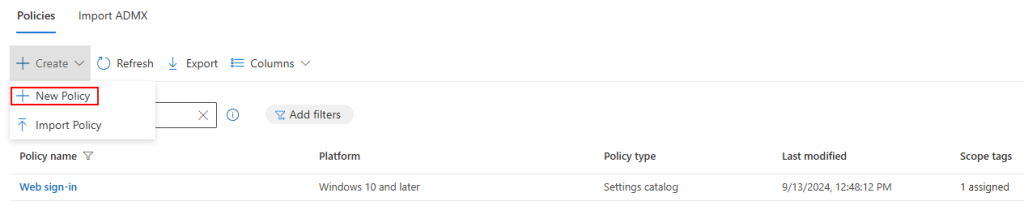

Cliquez-ici pour créer une nouvelle police de configuration Windows :

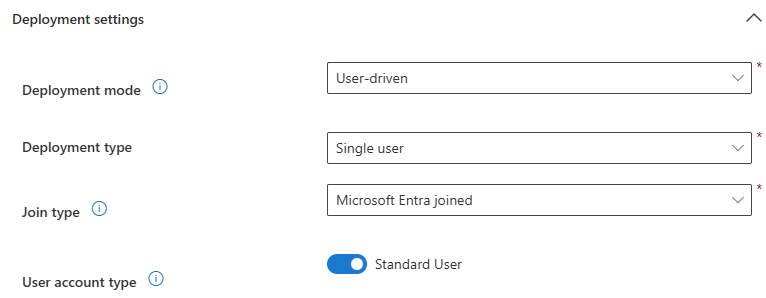

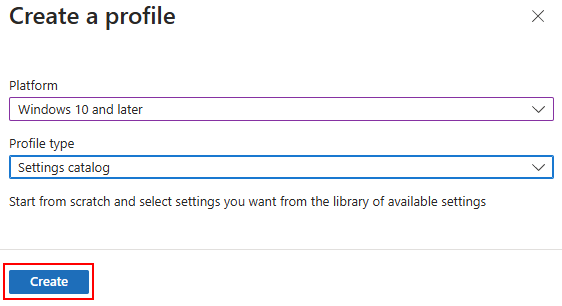

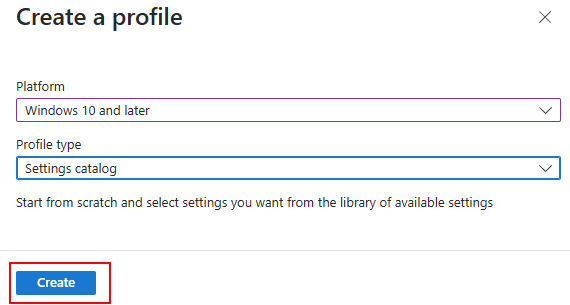

Choisissez la configuration de profil suivante, puis cliquer sur Créer :

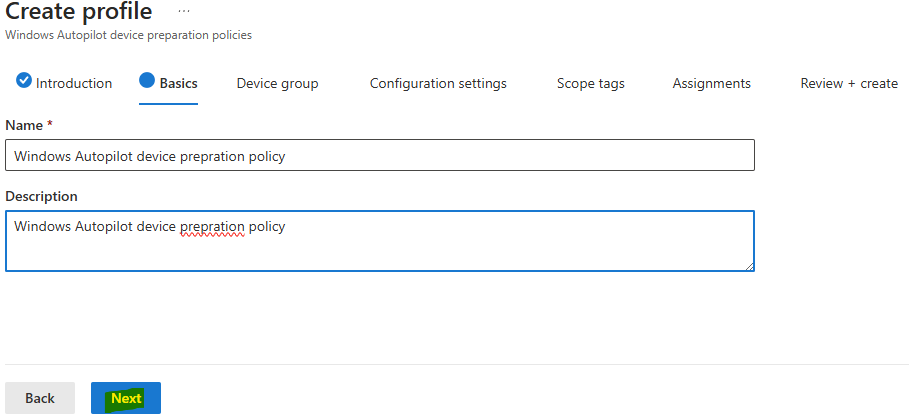

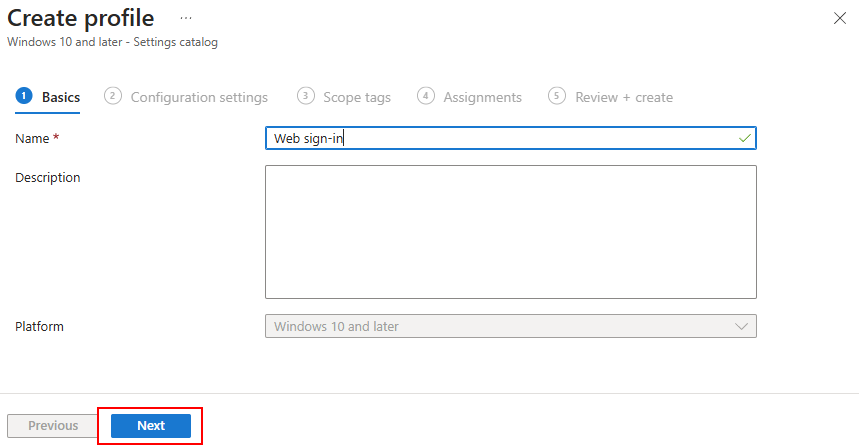

Nommez votre profil de configuration, puis cliquez sur Suivant :

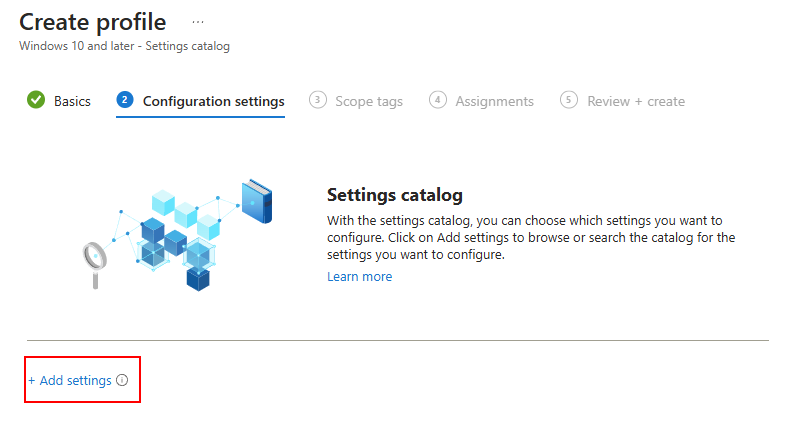

Cliquez ici pour ajouter un ou des paramètres à votre profil :

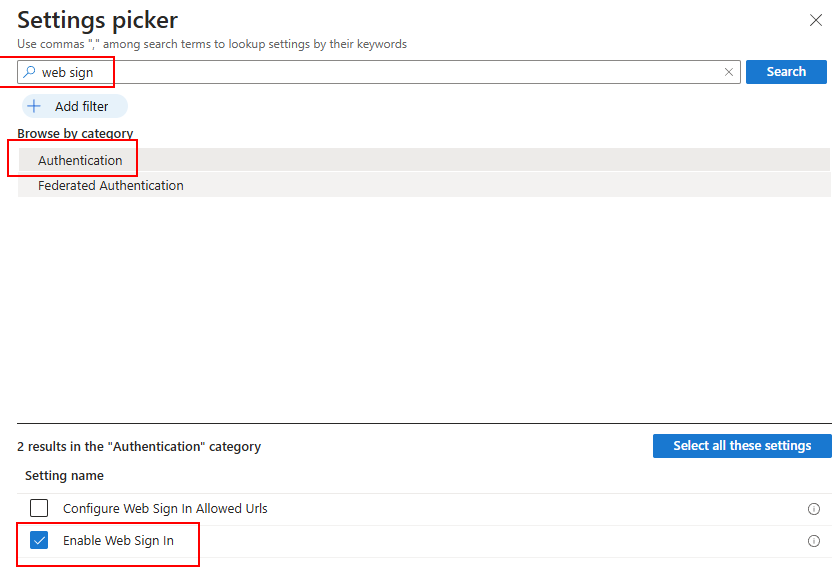

Recherchez par mot clef, cliquez sur la catégorie suivante, puis choisissez le paramètre suivant :

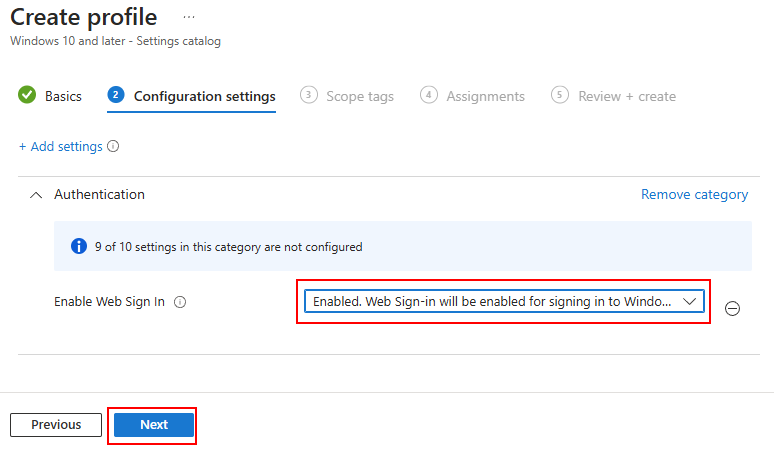

Activez le paramètre repris, puis cliquez sur Suivant :

Cliquez sur Suivant :

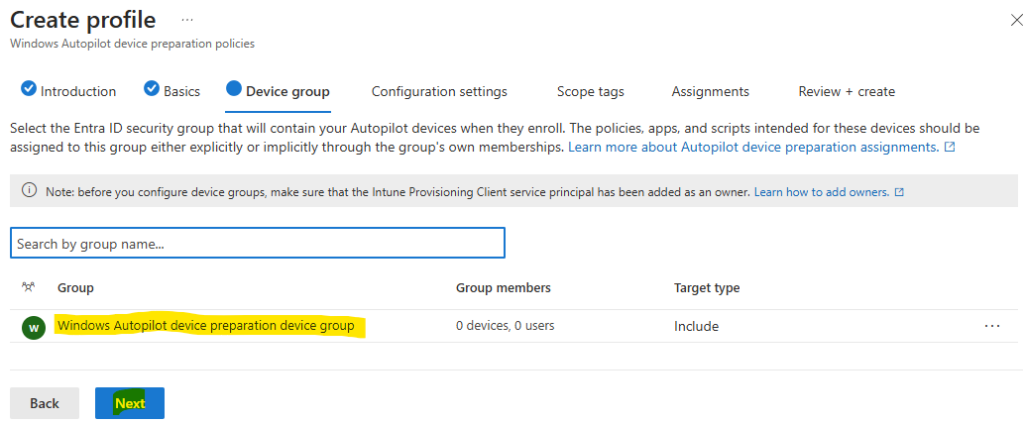

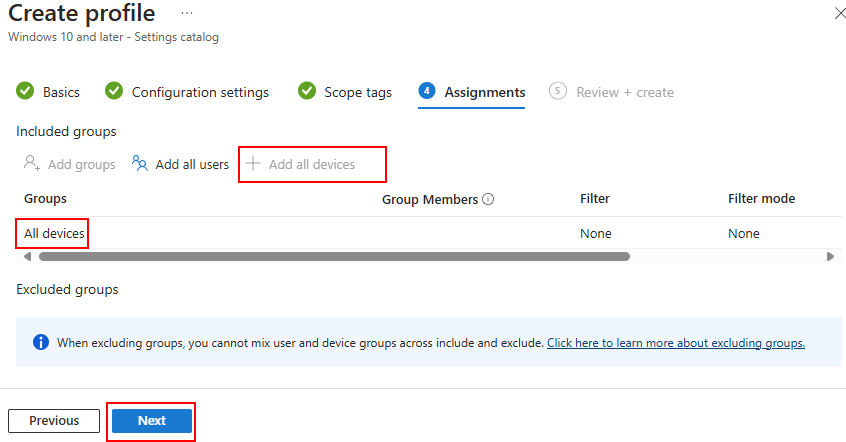

Sélectionnez un groupe de machines en rapport avec le test, puis cliquez sur Suivant :

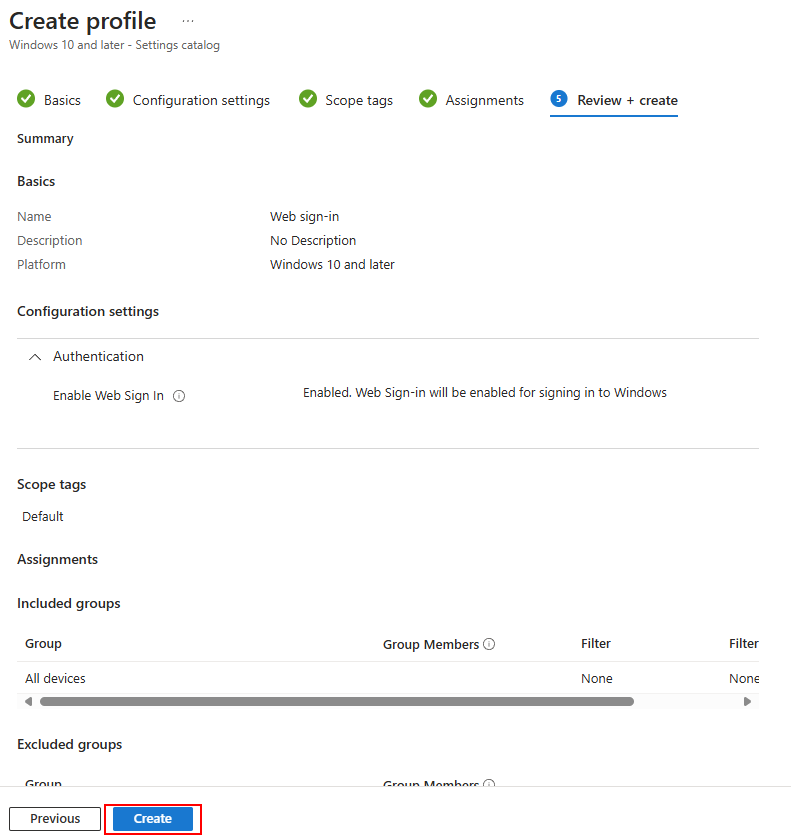

Vérifiez la configuration de votre profil, puis lancez sa création :

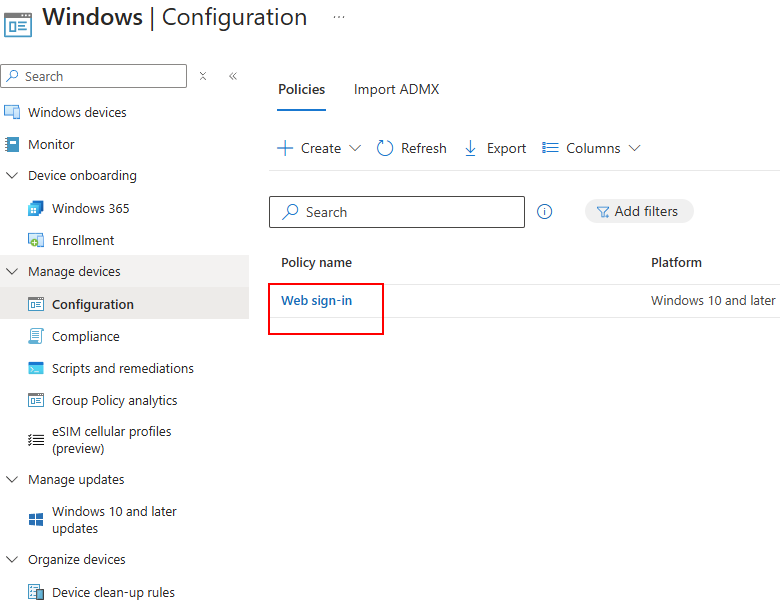

La nouvelle police de configuration apparaît alors dans la liste :

Continuer la configuration Intune via la création d’une seconde police de configuration si vous souhaitez désactiver l’ouverture de session Windows via le mot de passe.

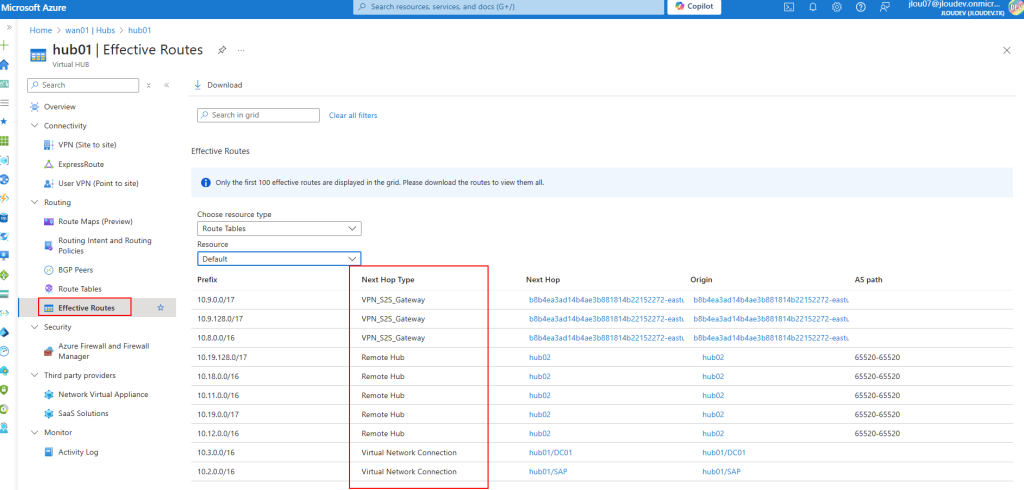

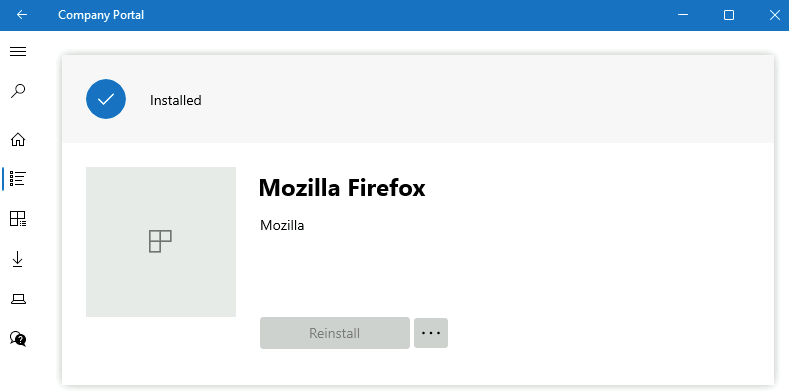

Etape V – Configuration Intune – Passwordless :

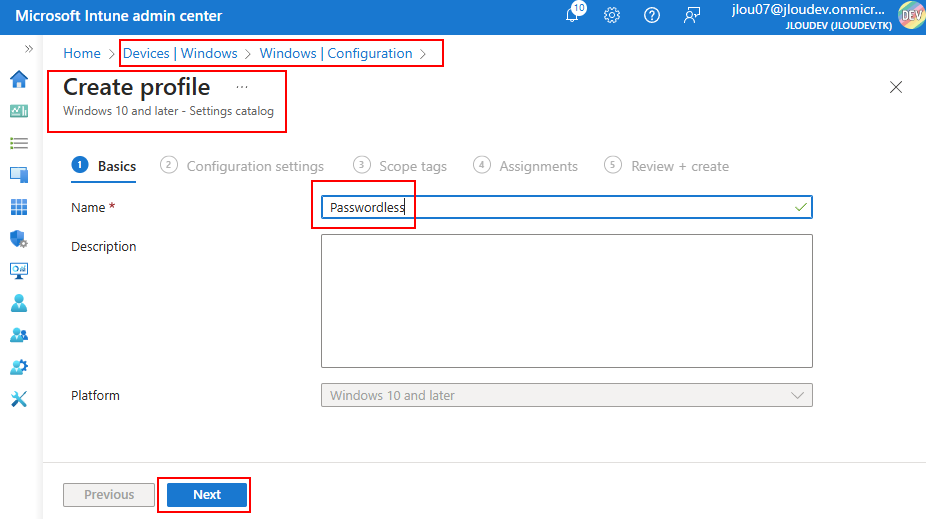

Cliquez-ici pour créer une seconde police de configuration Windows :

Choisissez la même configuration de profil, puis cliquer sur Créer :

Nommez votre second profil de configuration, puis cliquez sur Suivant :

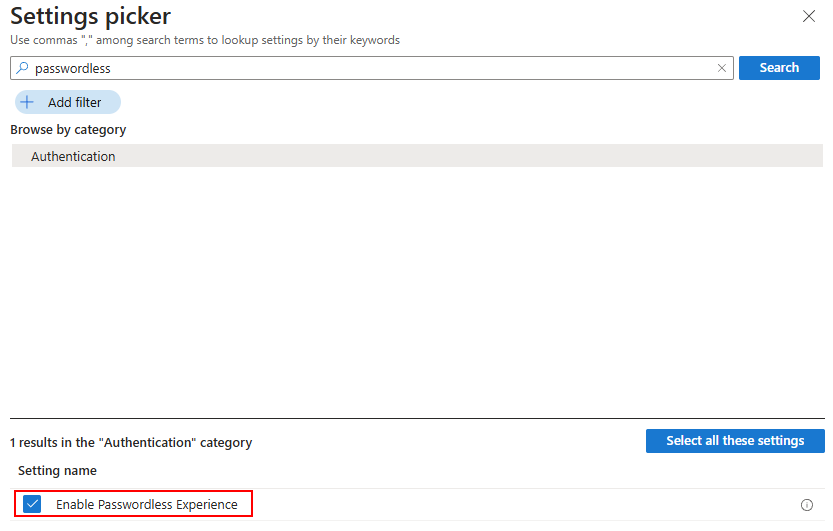

Recherchez par mot clef, cliquez sur la catégorie suivante, puis choisissez le paramètre suivant :

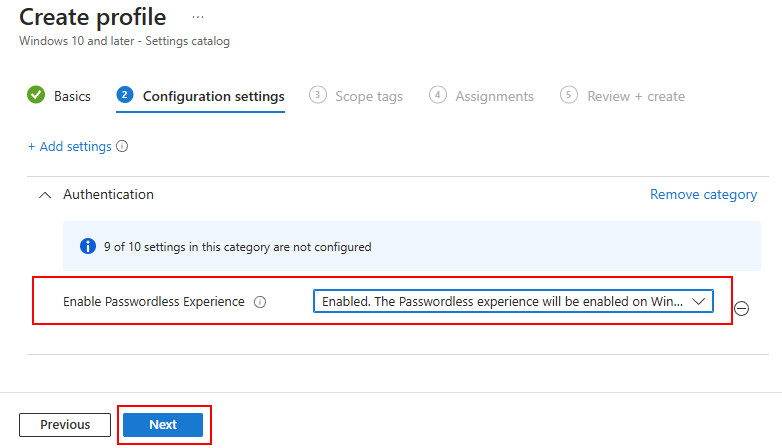

Activez le paramètre ci-dessous, puis cliquez sur Suivant :

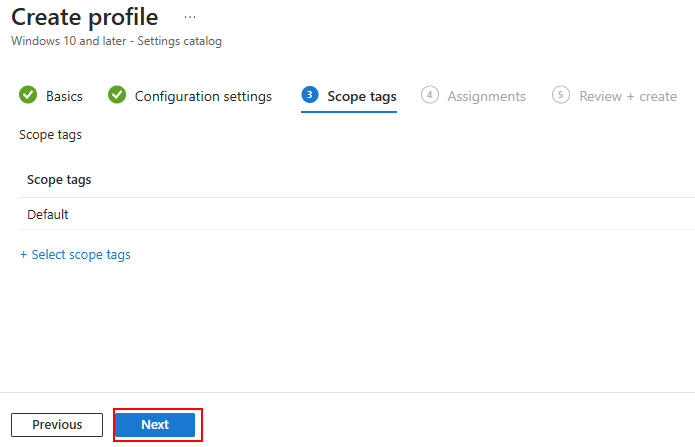

Cliquez sur Suivant :

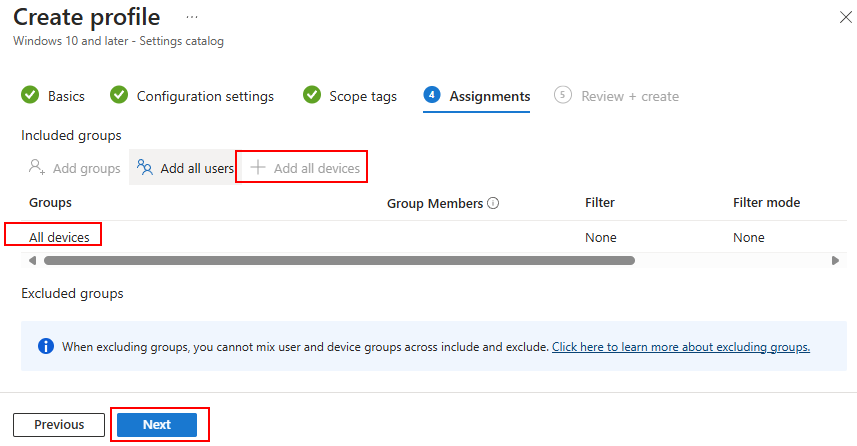

Sélectionnez un groupe de machines en rapport avec le test, puis cliquez sur Suivant :

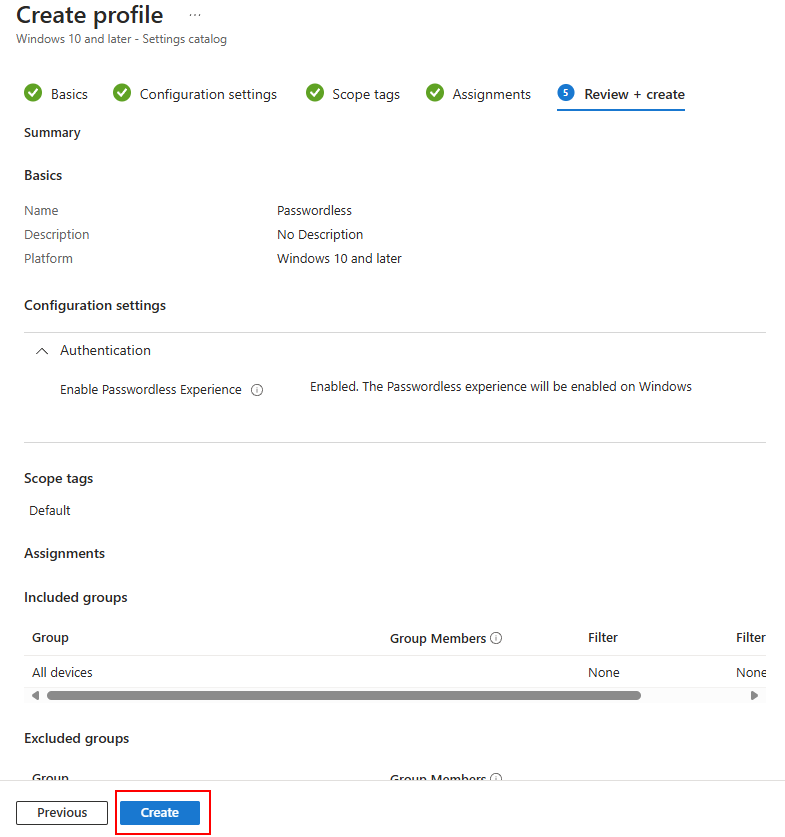

Vérifiez la configuration de votre second profil, puis lancez sa création :

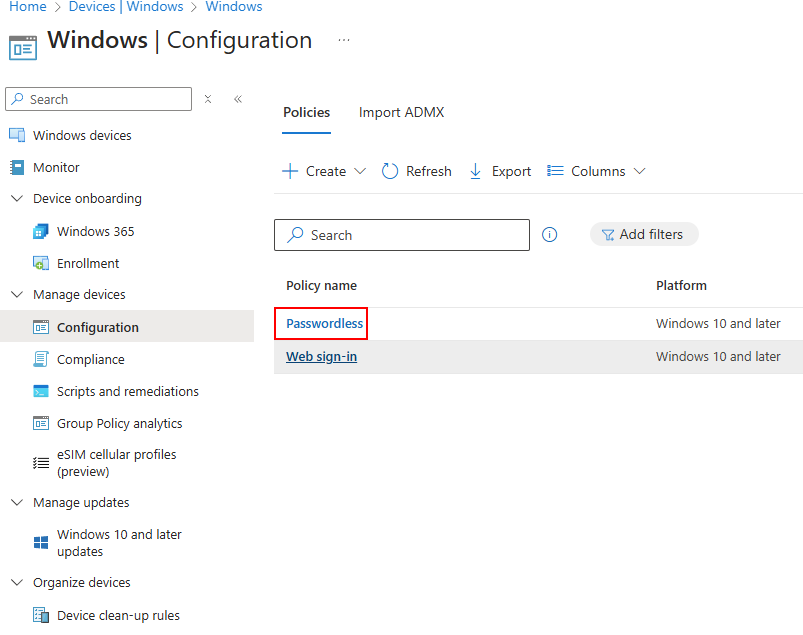

La seconde police de configuration apparaît alors dans la liste :

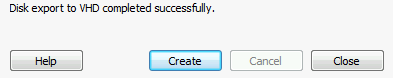

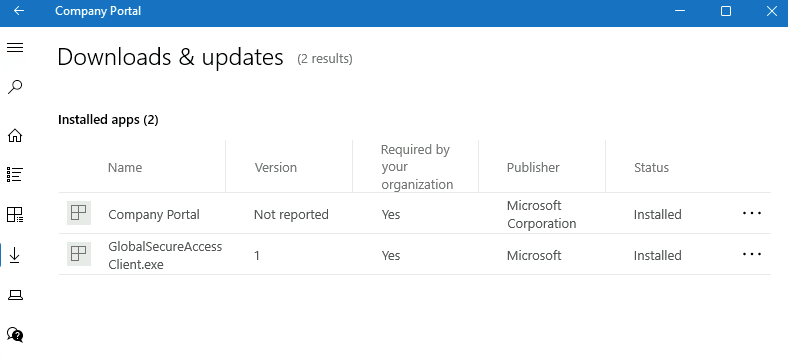

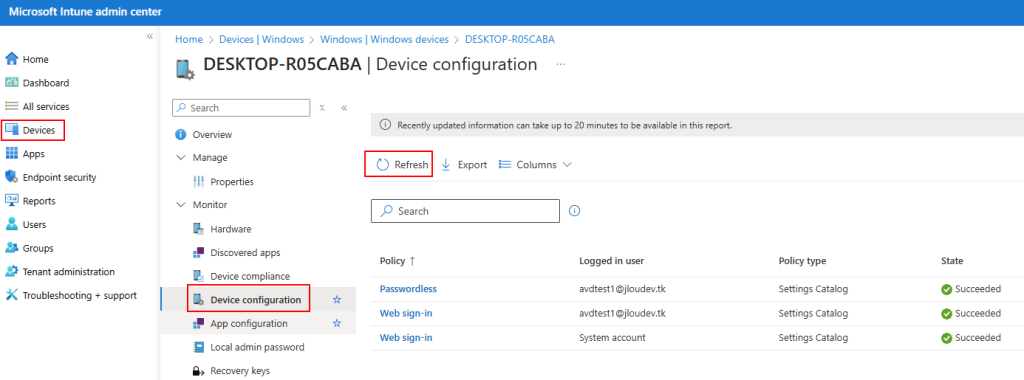

Cliquez ici pour voir le détail de son déploiement sur votre poste de test, attendez plusieurs minutes, puis rafraîchissez cette page plusieurs fois au besoin :

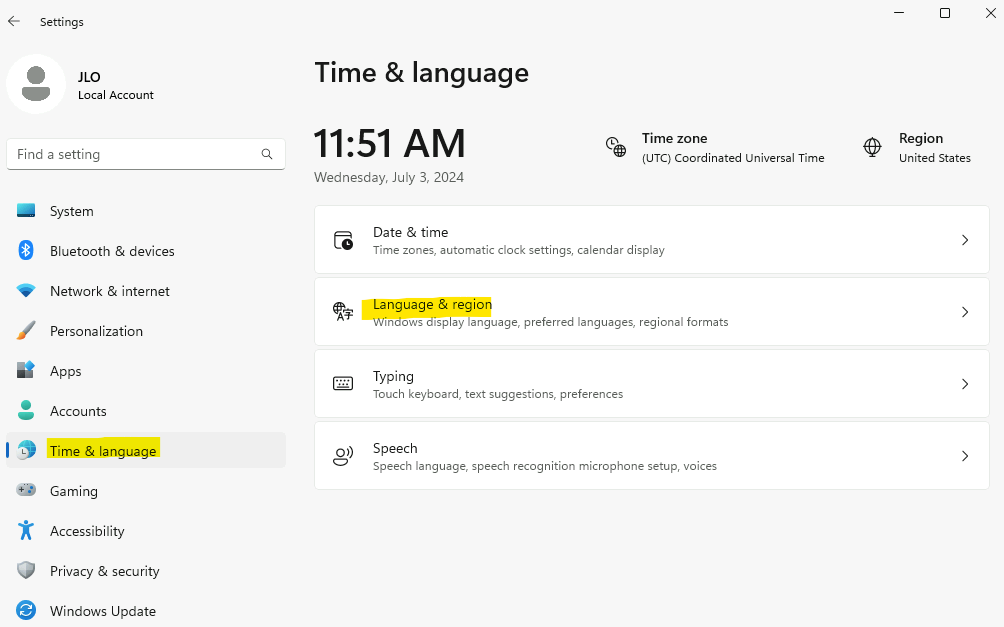

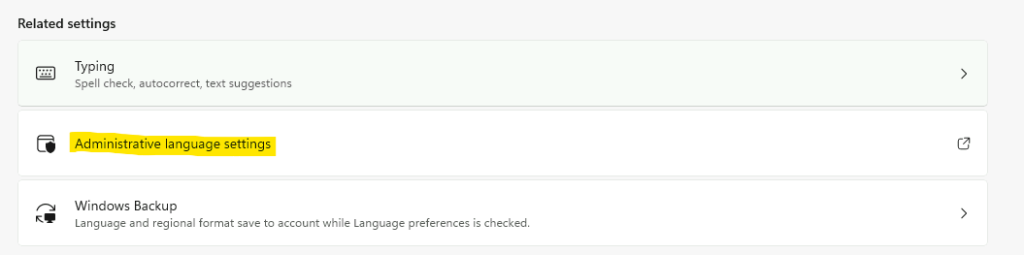

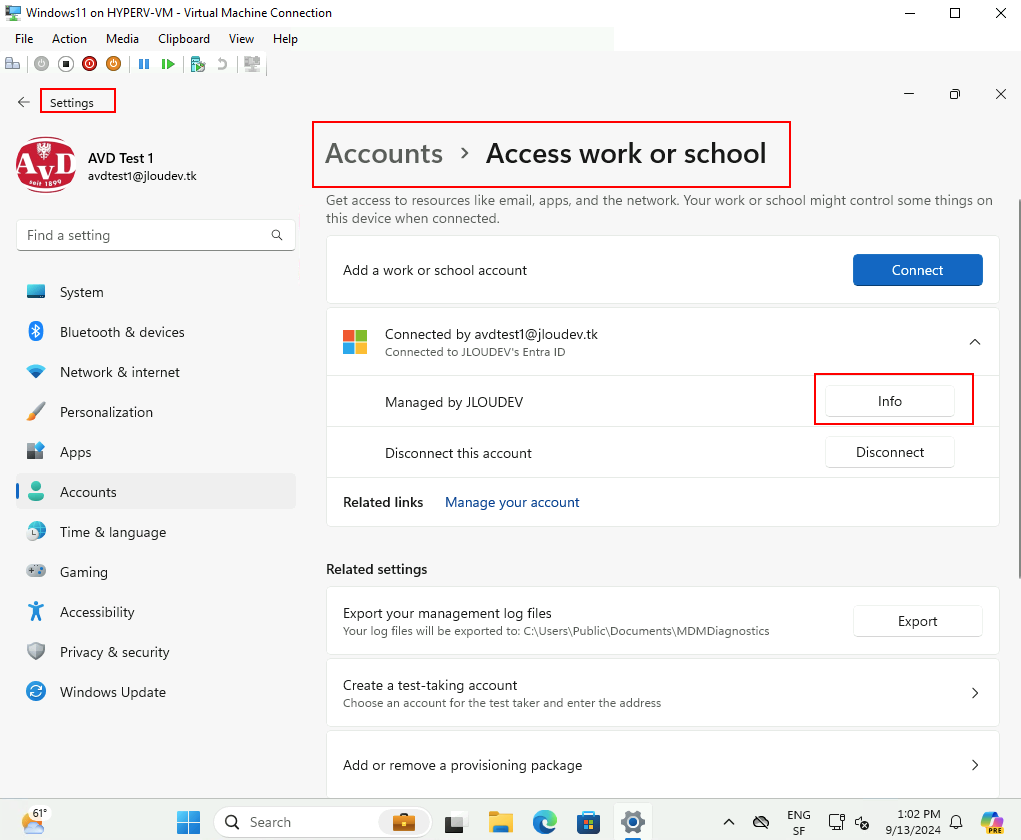

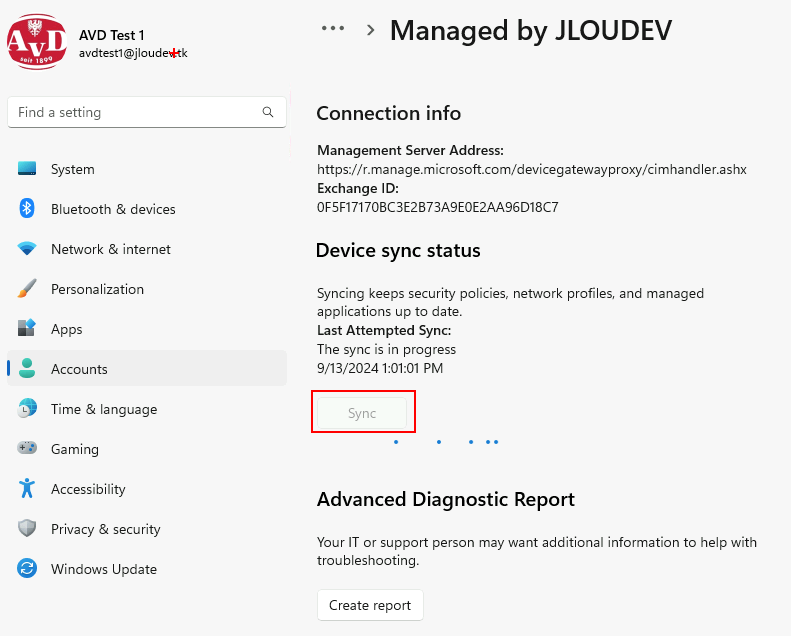

Afin d’accélérer le processus, vous pouvez déclencher une synchronisation Intune via le menu suivant sous Windows 11 :

Cliquez sur le bouton suivant, puis attendez environ 5 minutes :

Une fois la configuration correctement déployée, il ne nous reste qu’à tester l’ouverture de session Windows de notre utilisateur.

Alternative :

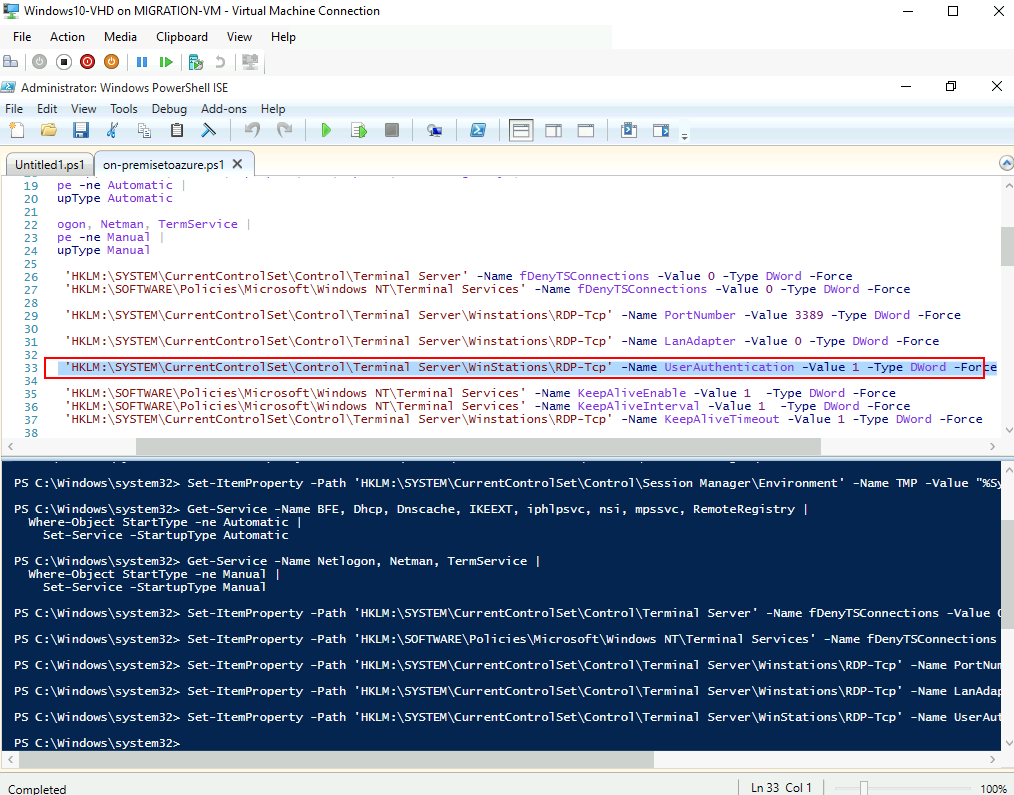

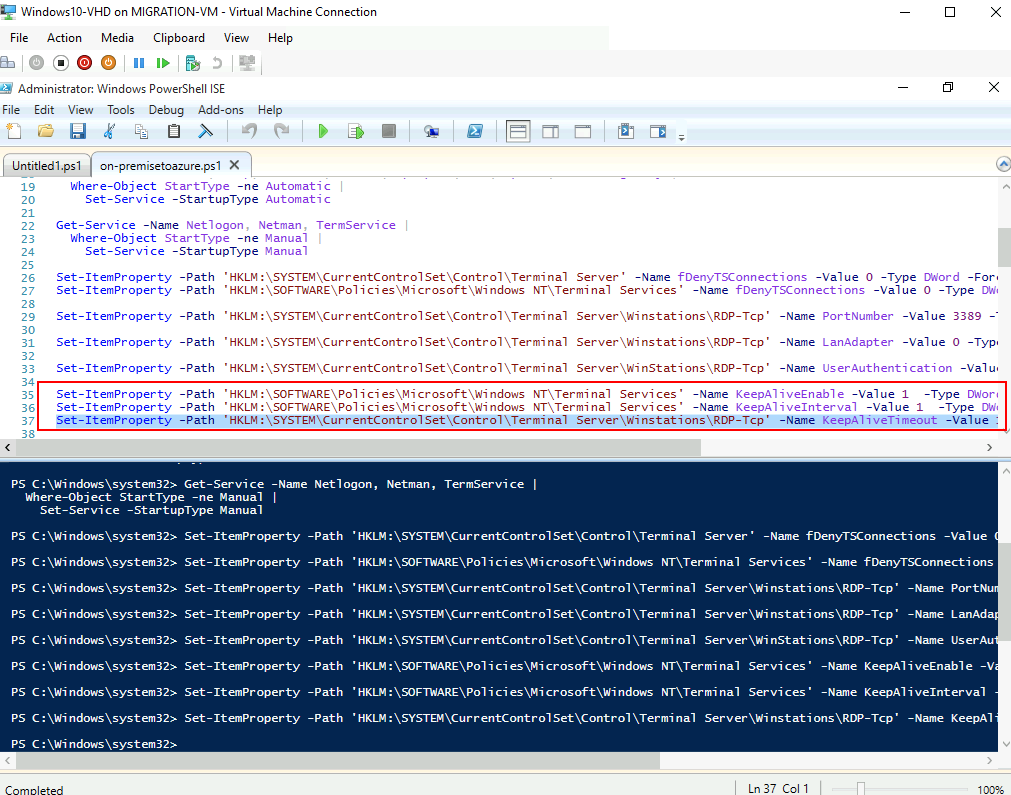

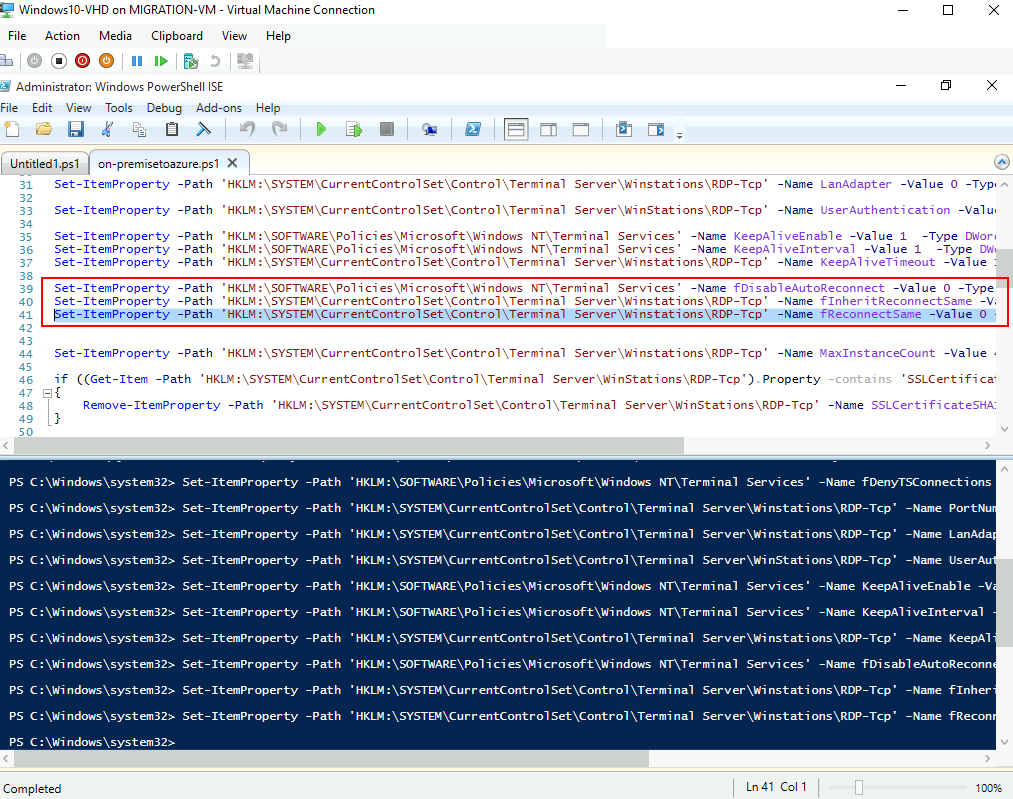

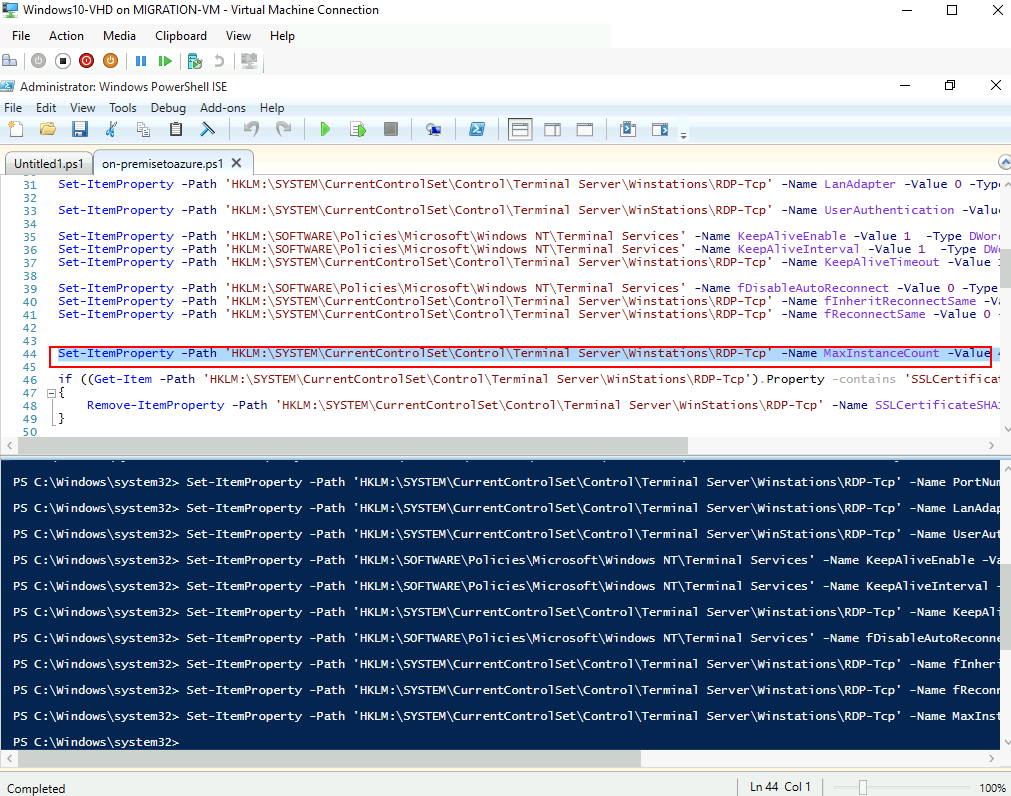

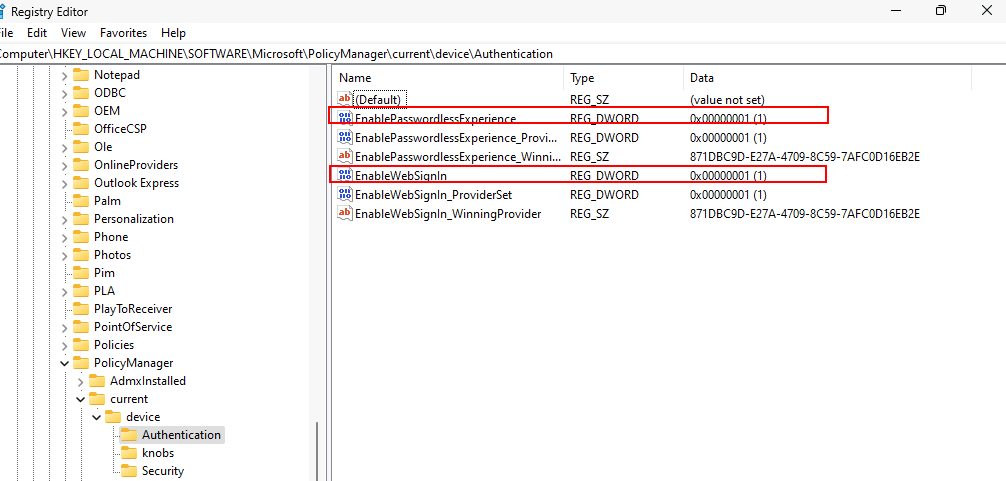

En alternative à Intune, il aurait été possible travailler sur le registre Windows pour agir directement sur la configuration Passwordless et Web Sign-in :

Computer\HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\PolicyManager\current\device\Authentication

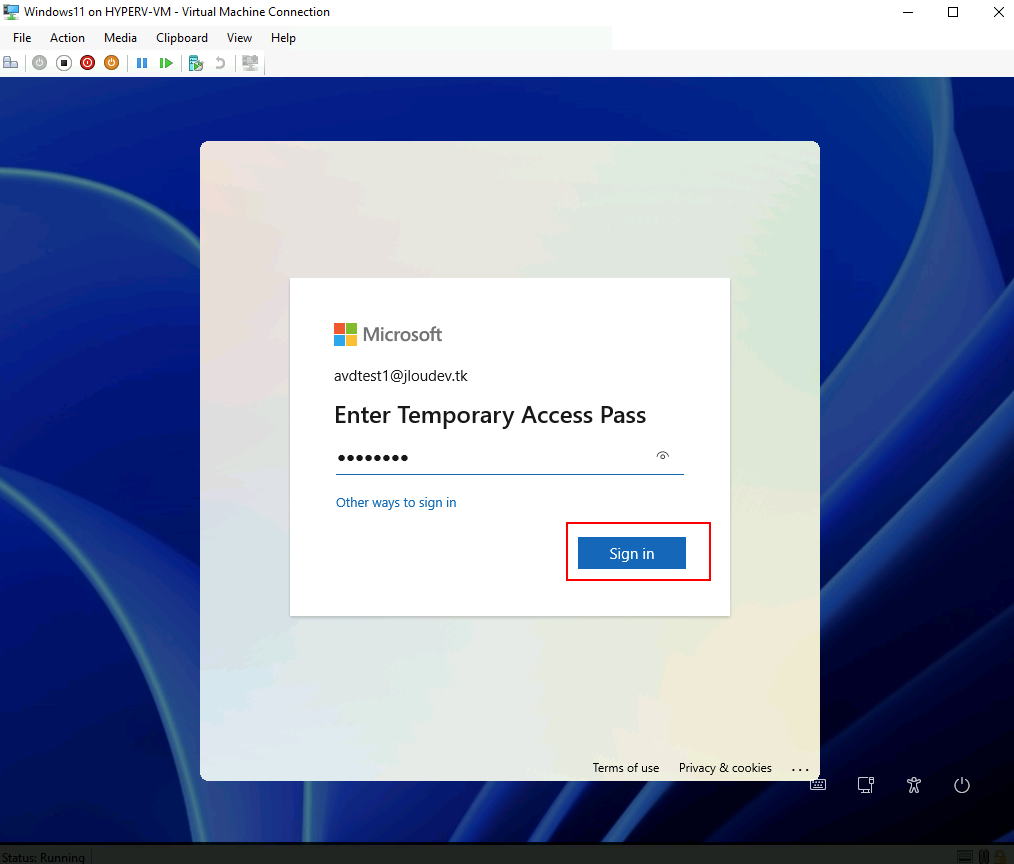

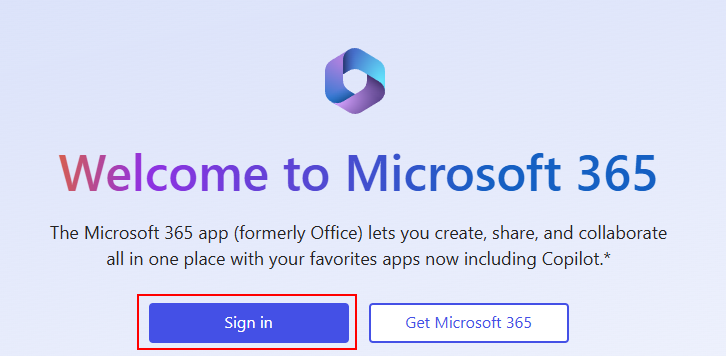

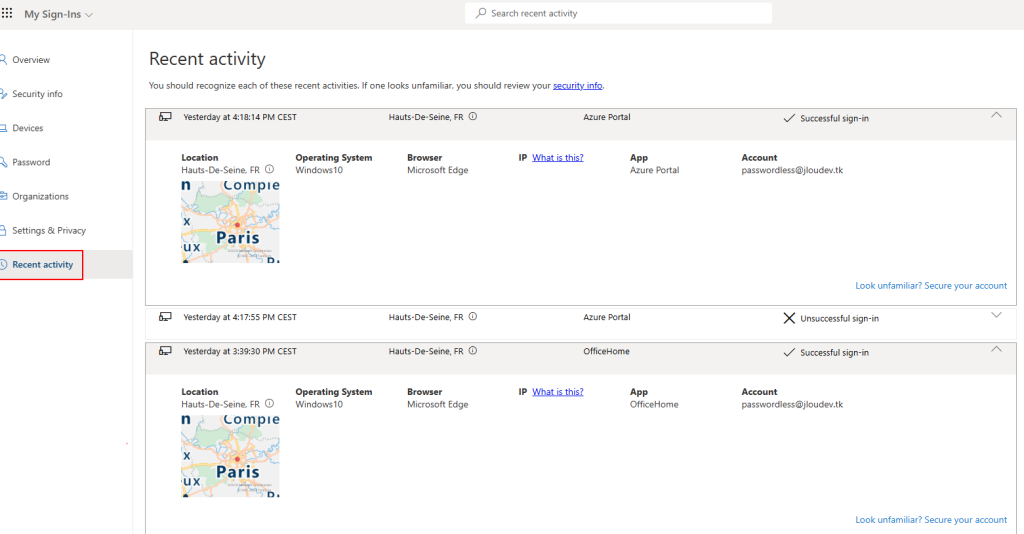

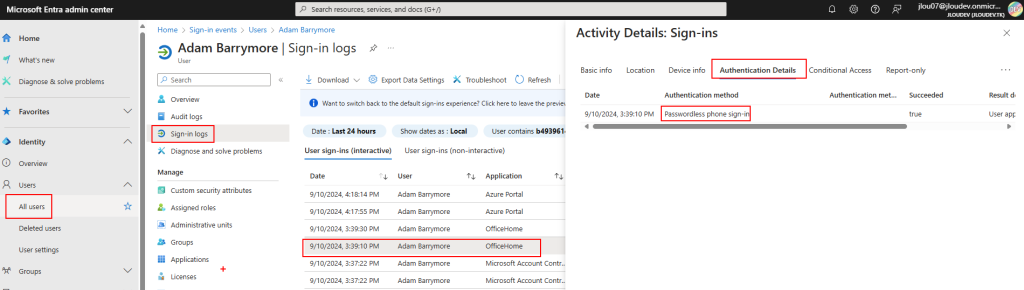

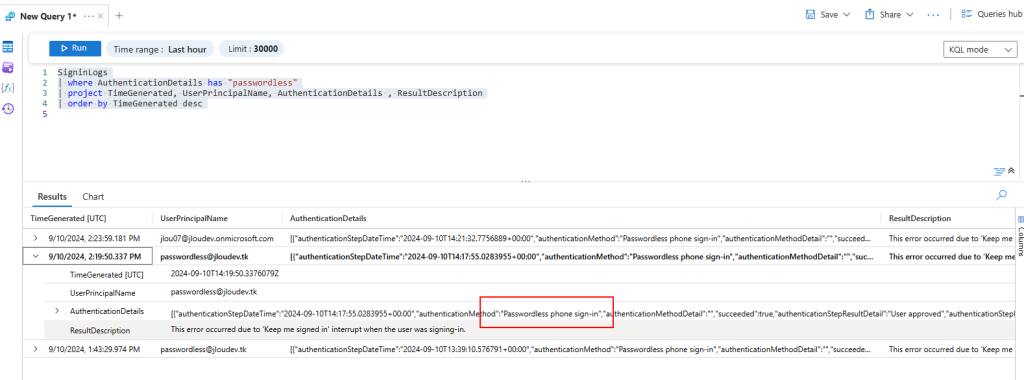

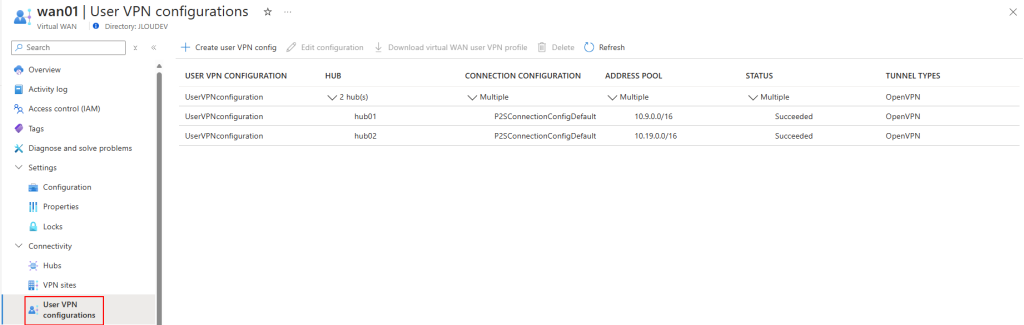

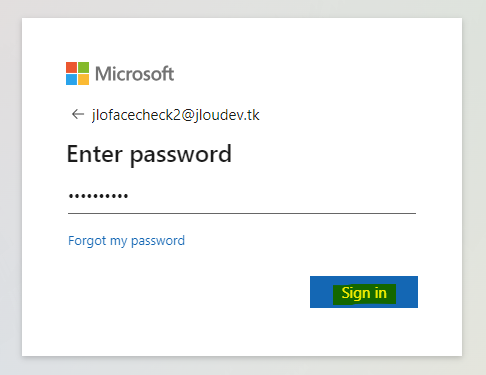

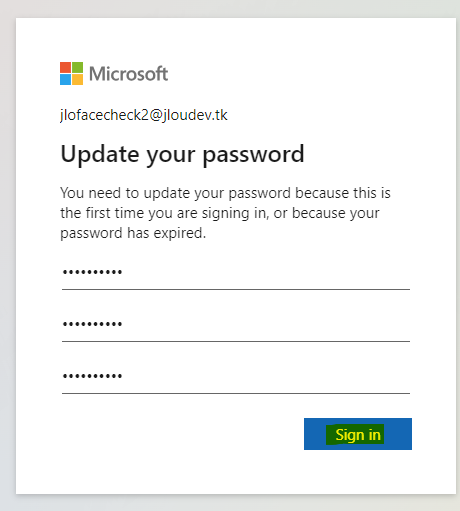

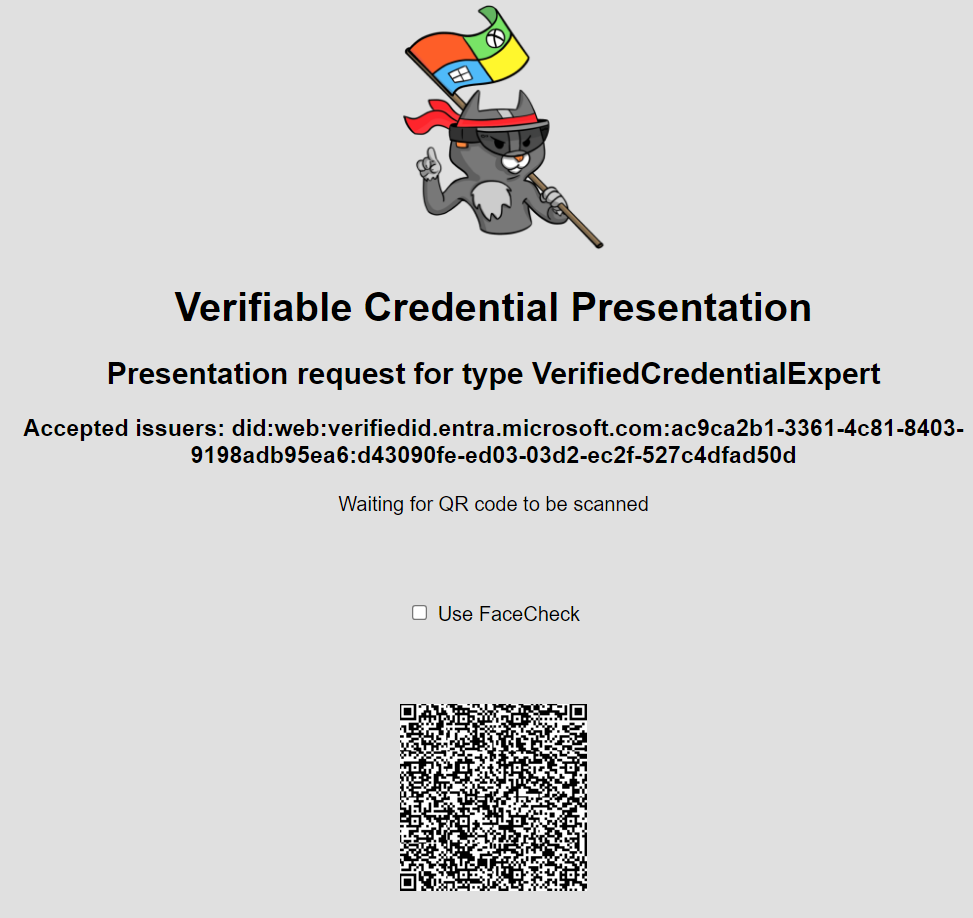

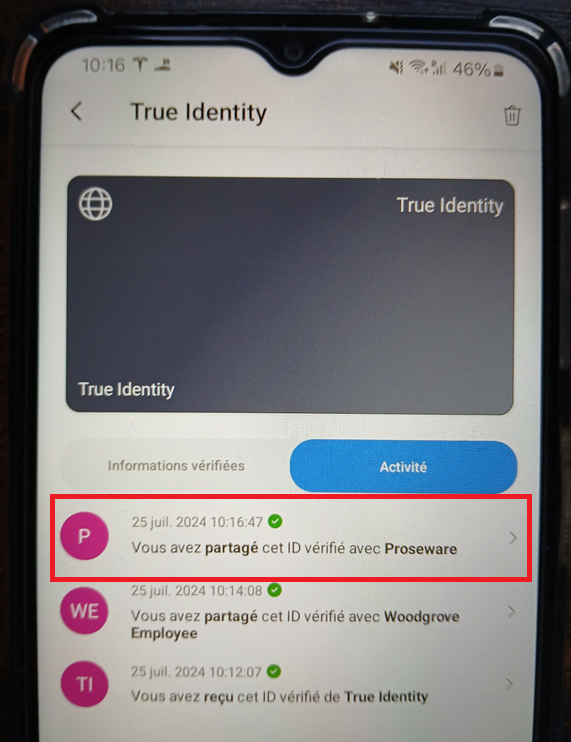

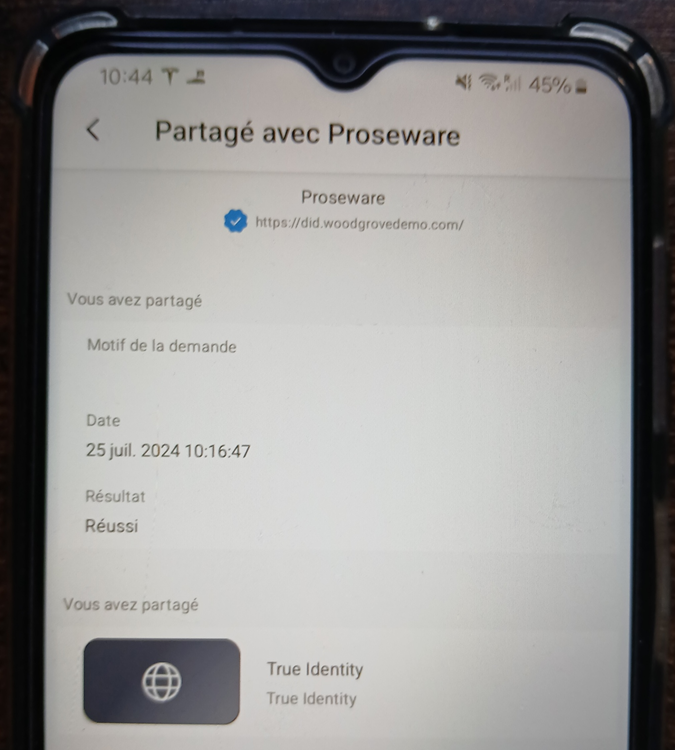

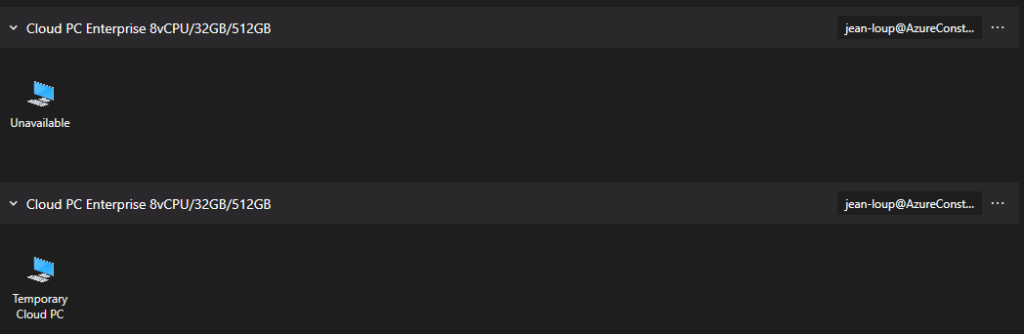

Etape VI – Test d’authentification utilisateur :

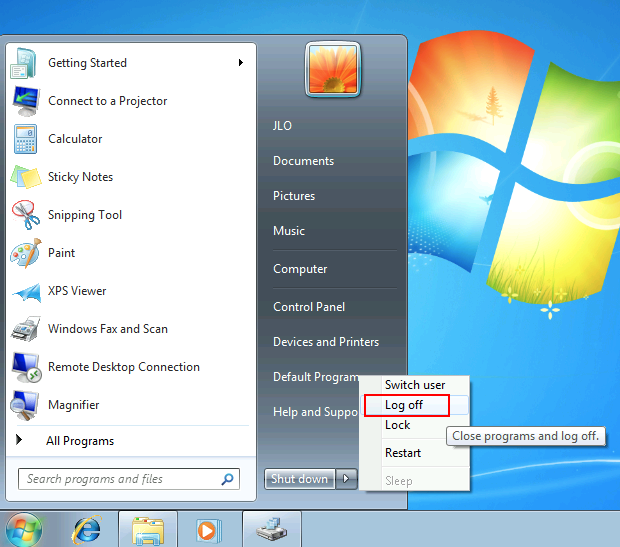

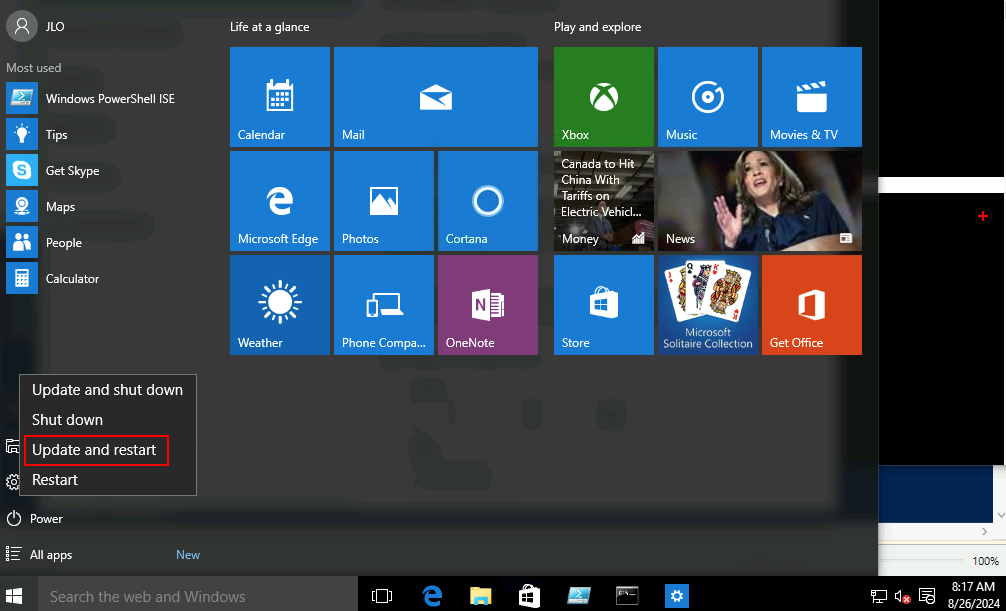

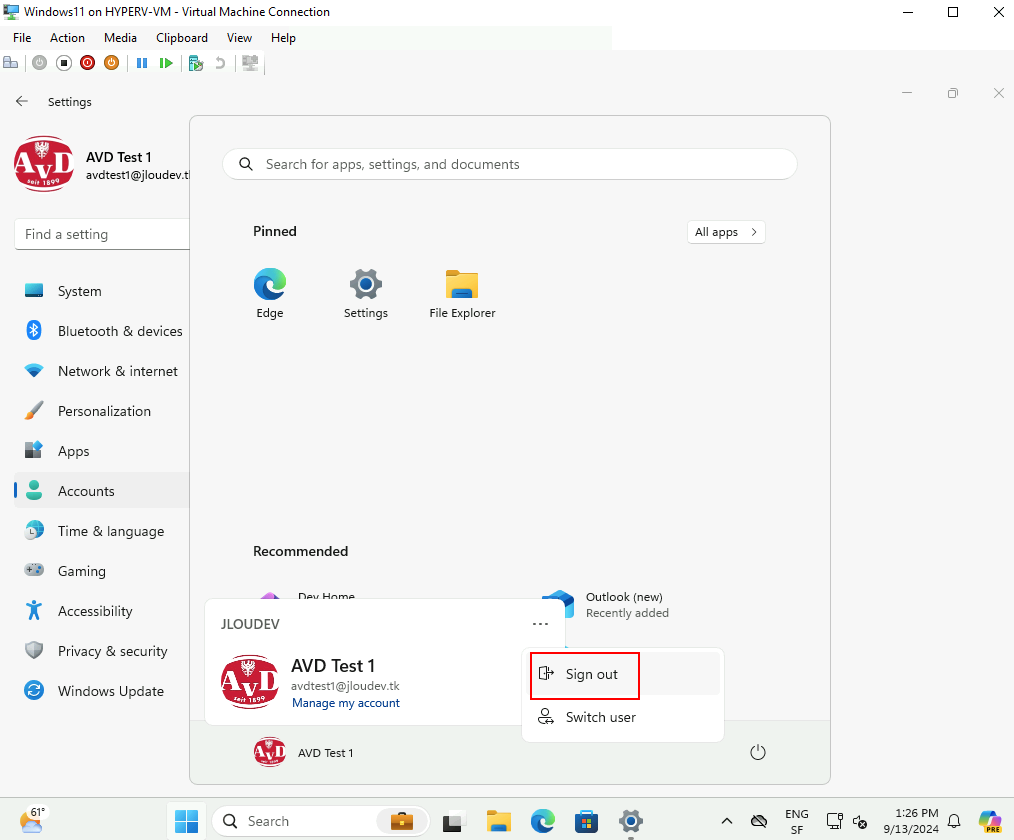

Pour cela, fermez la session Windows 11 actuellement ouverte :

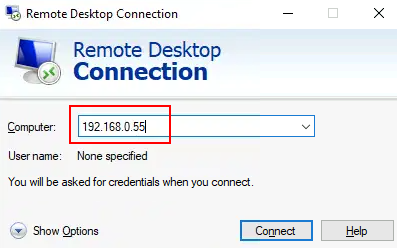

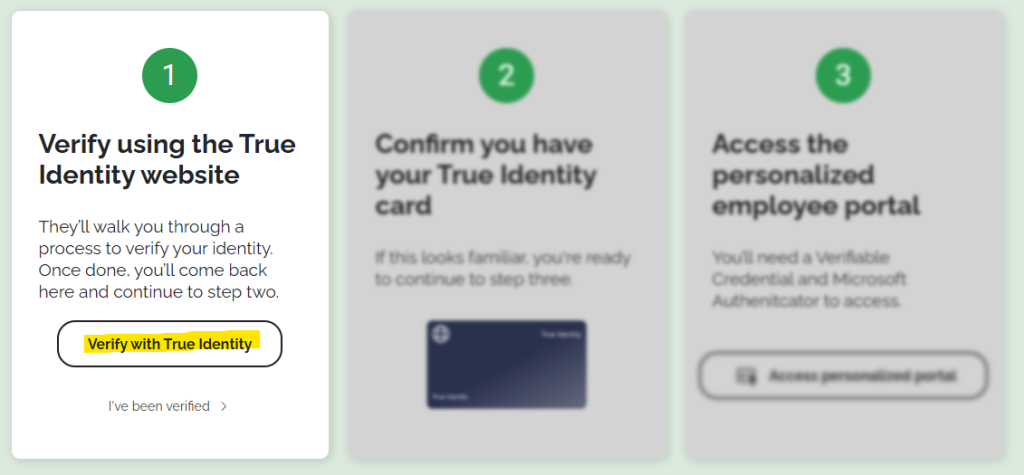

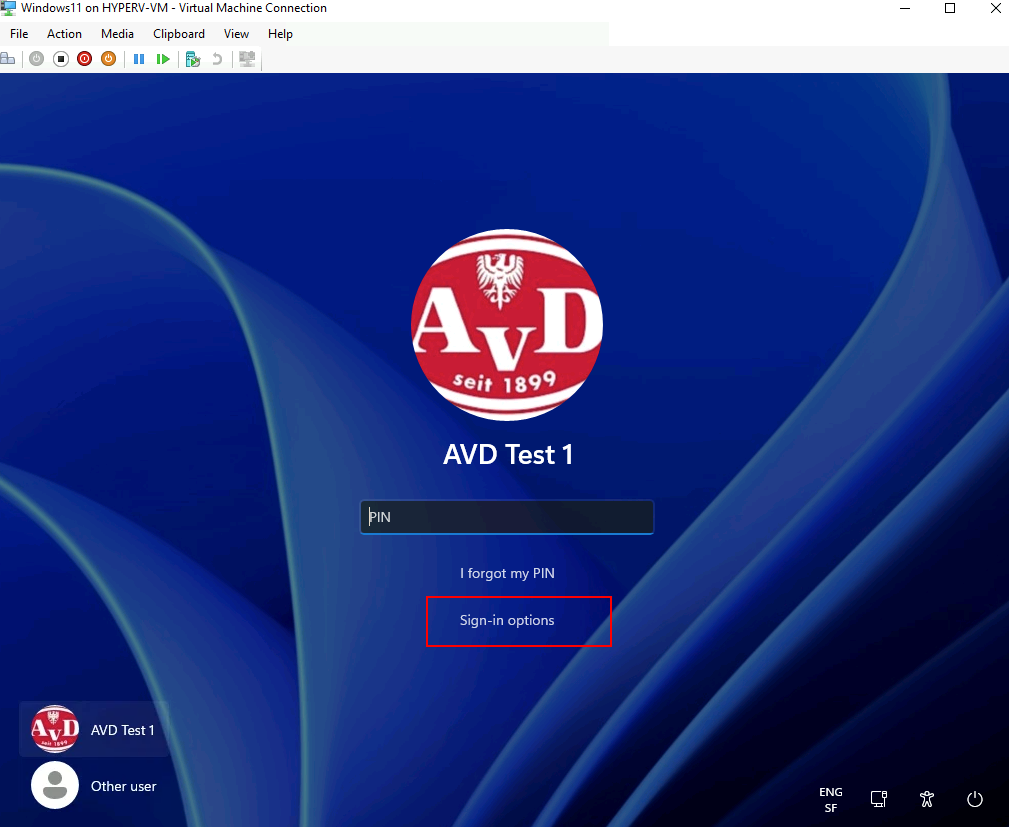

De retour sur la mire d’authentification, cliquez sur le bouton suivant afin de constater la différentes méthodes d’authentification autorisées :

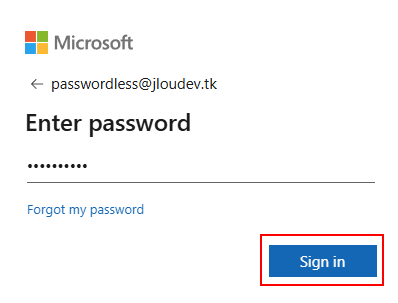

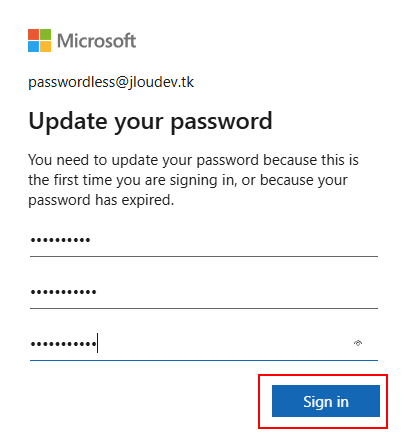

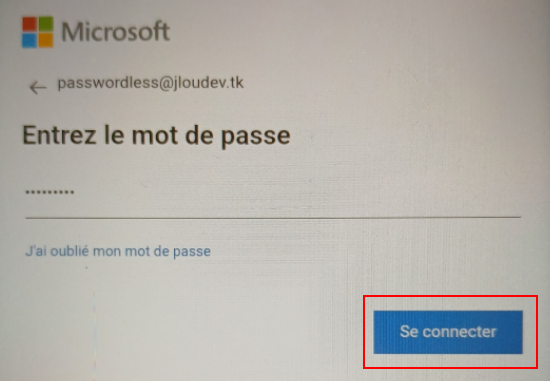

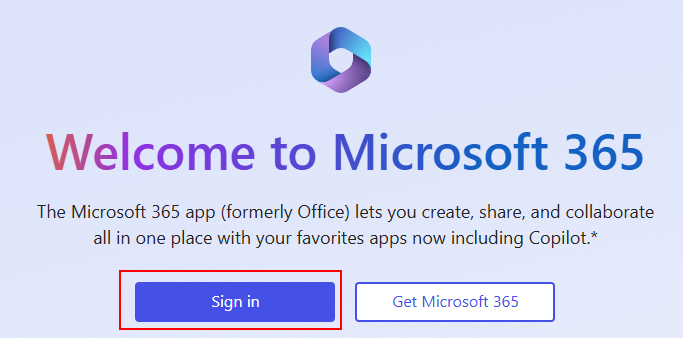

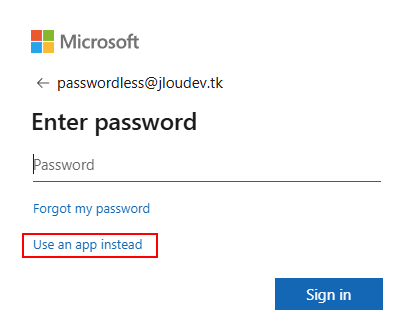

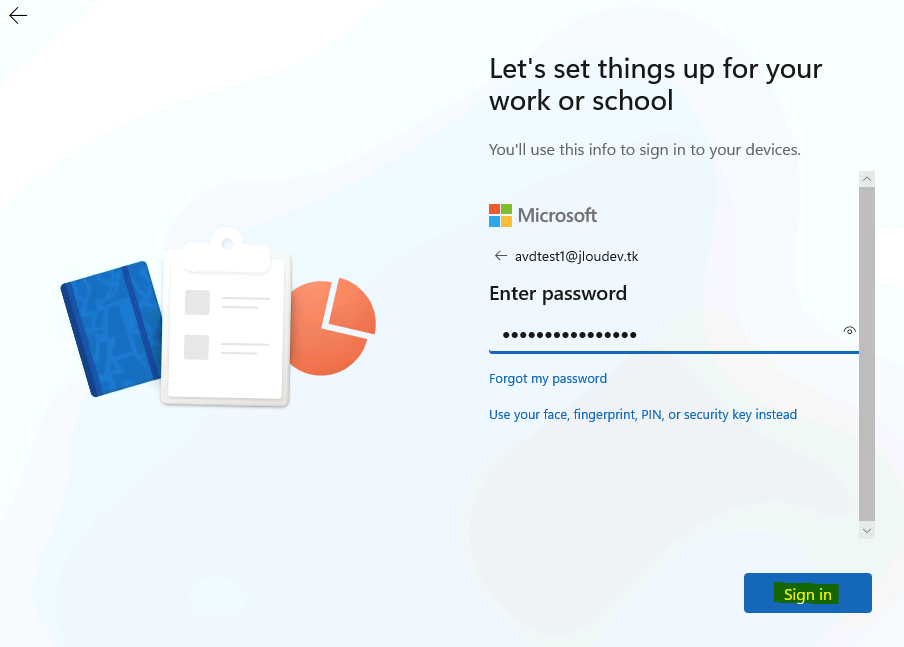

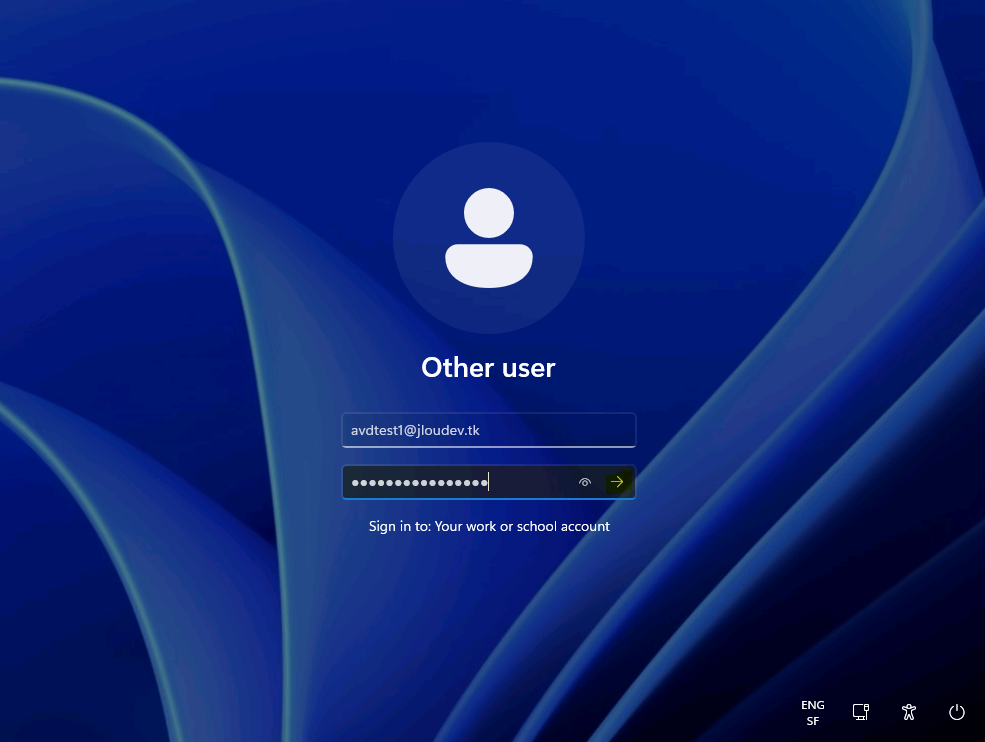

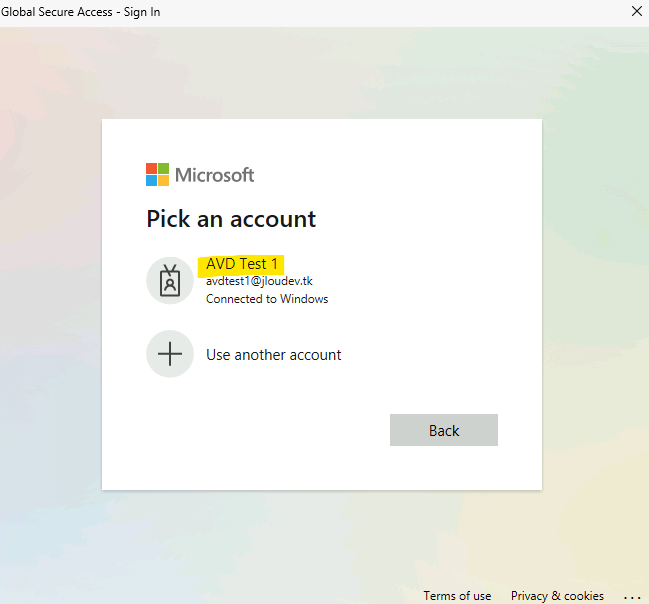

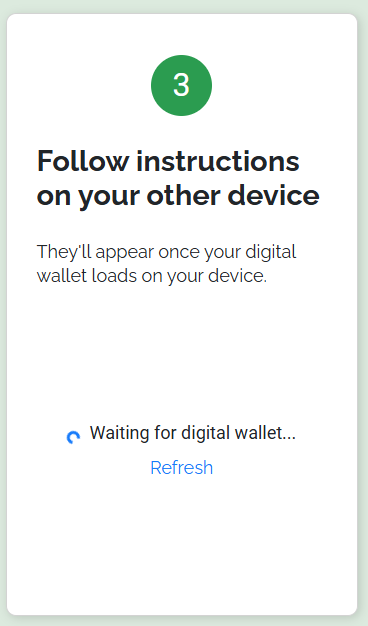

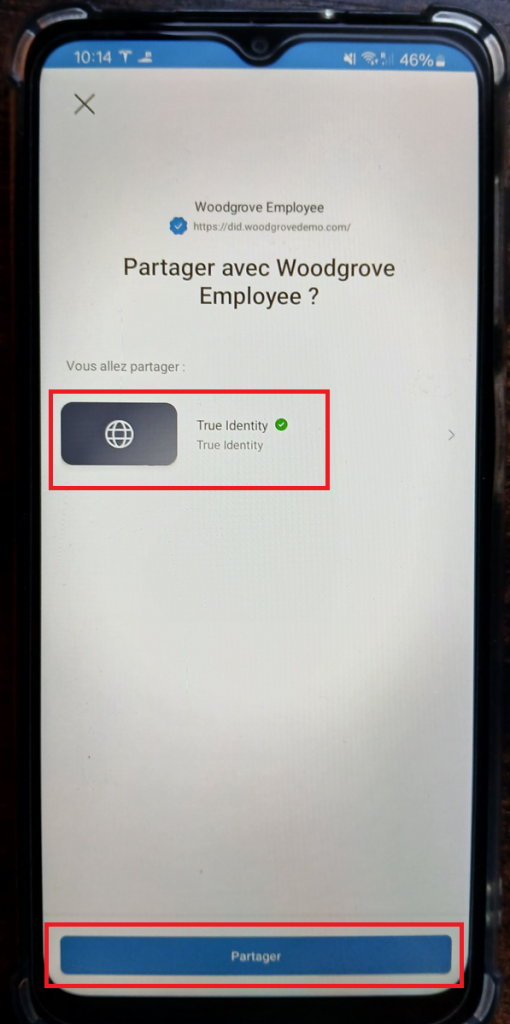

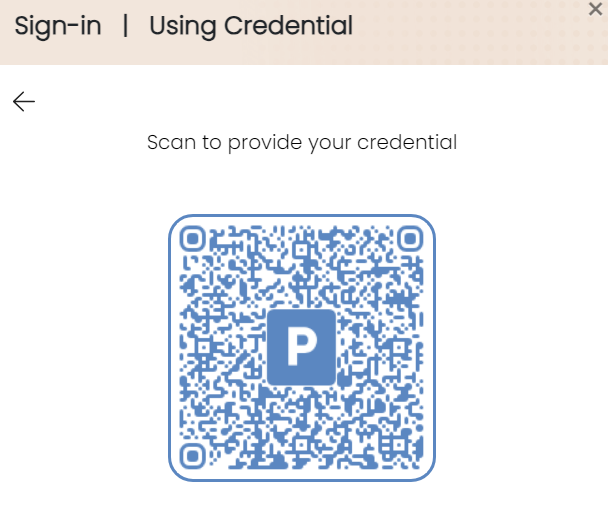

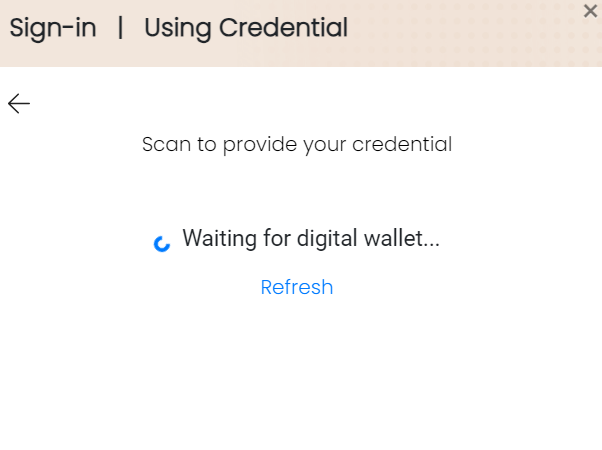

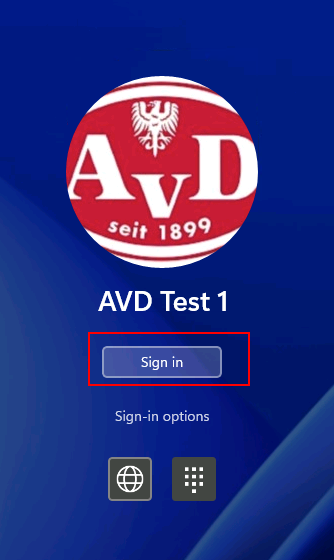

Cliquez selon votre cas sur le bouton Sign in ou Web Sign in :

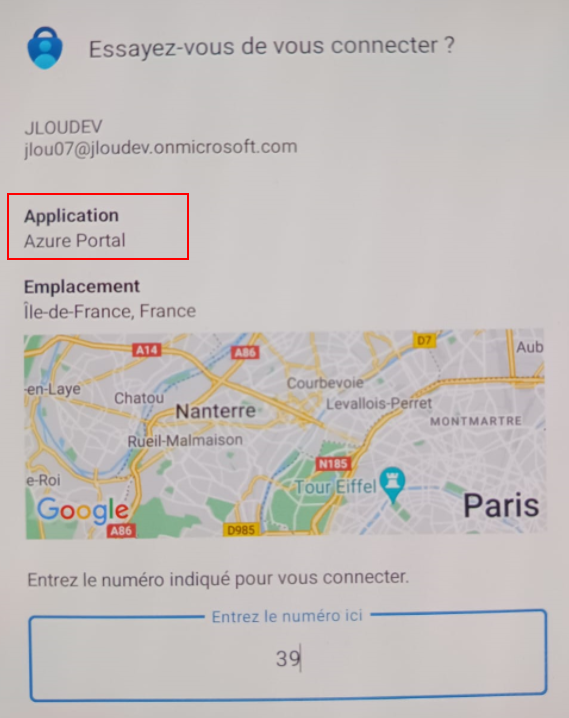

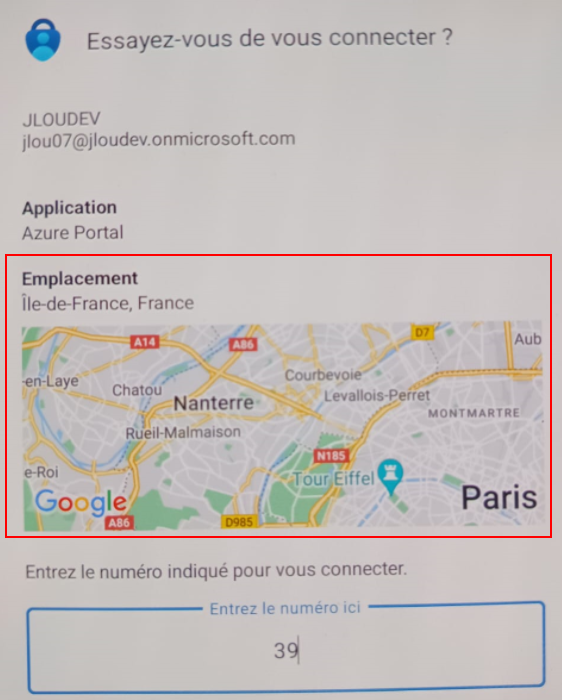

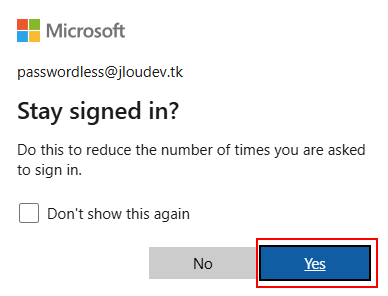

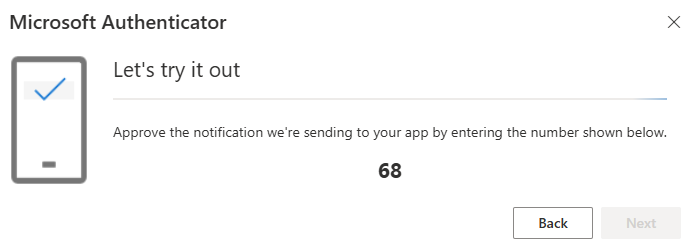

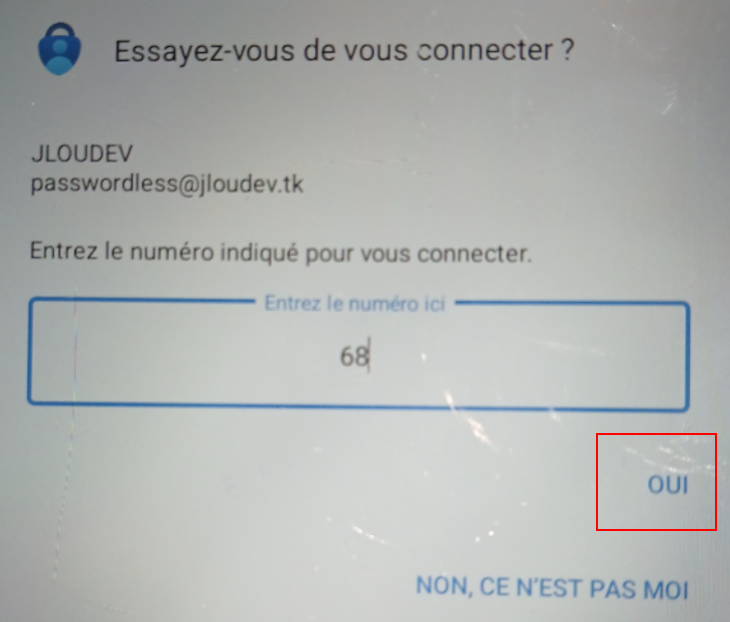

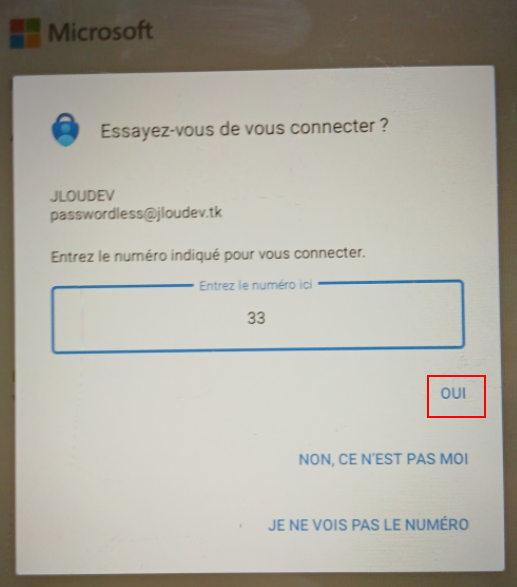

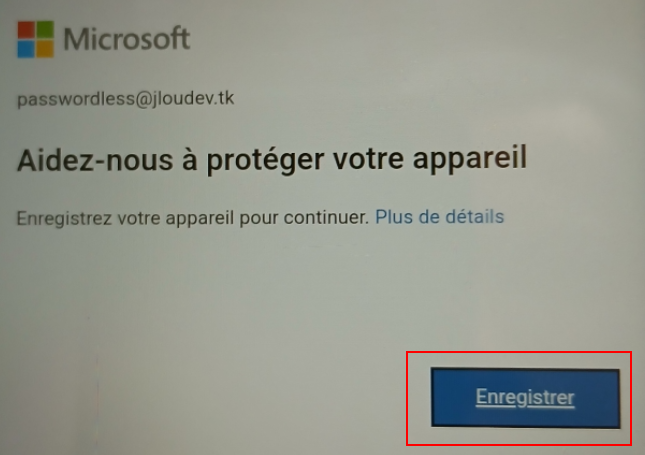

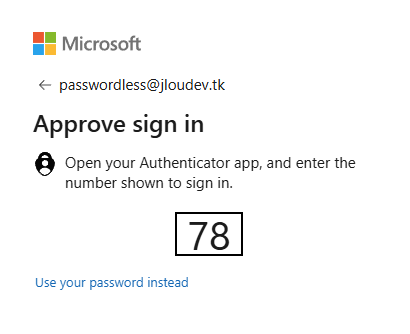

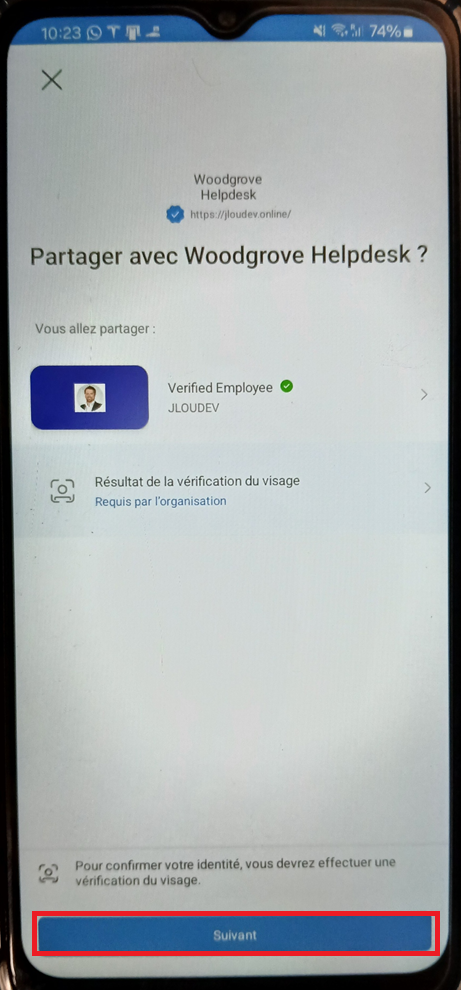

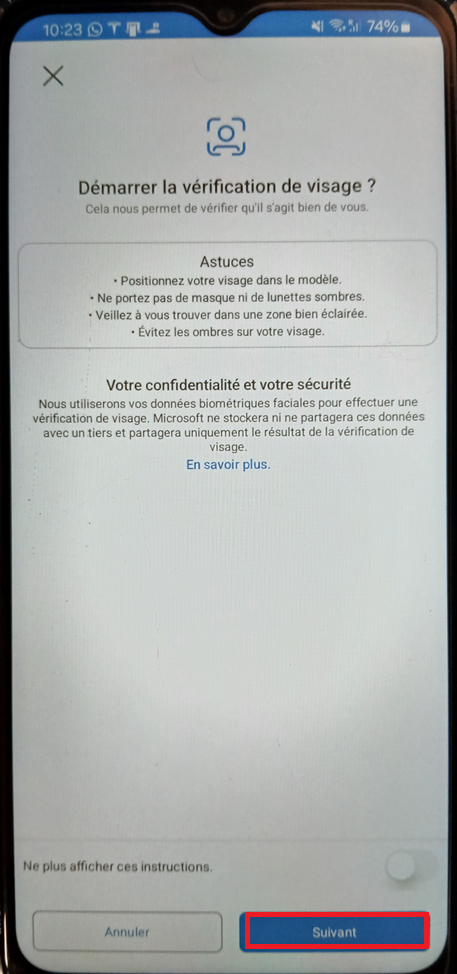

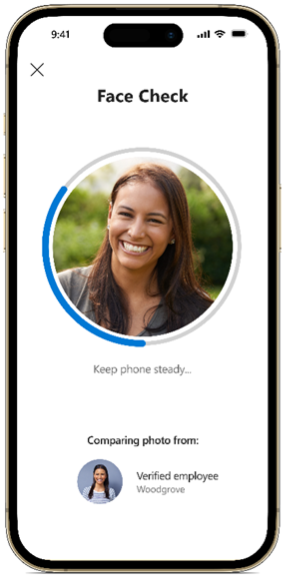

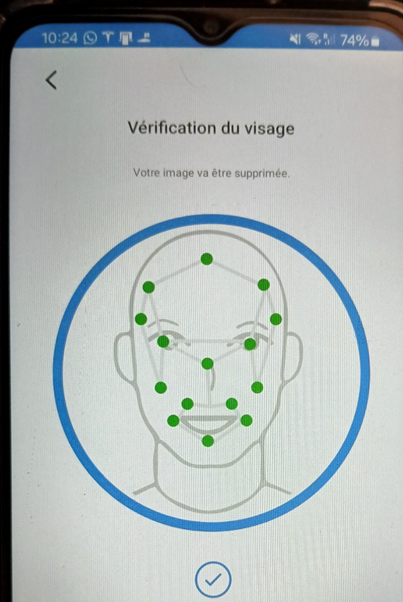

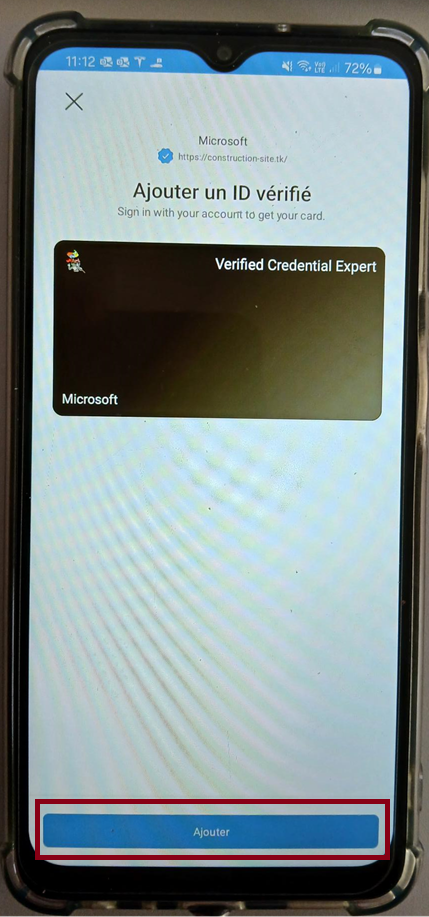

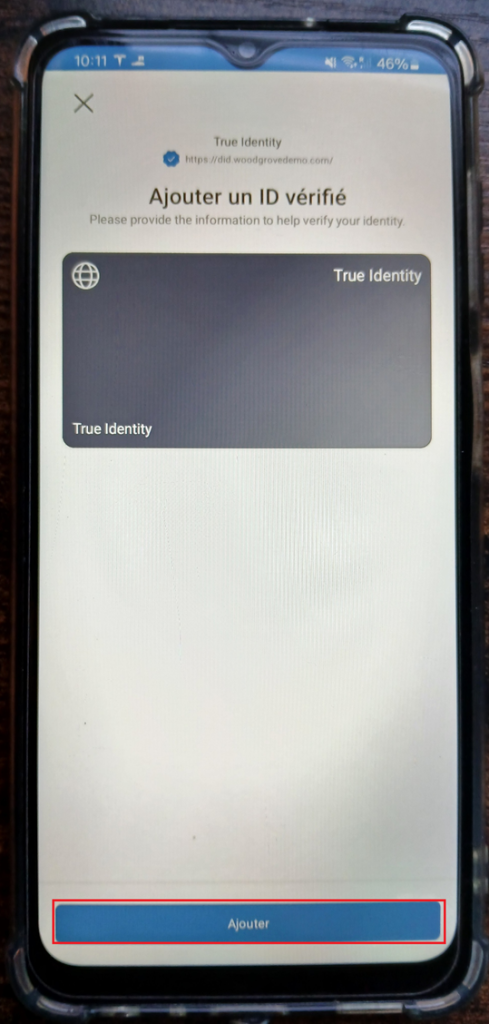

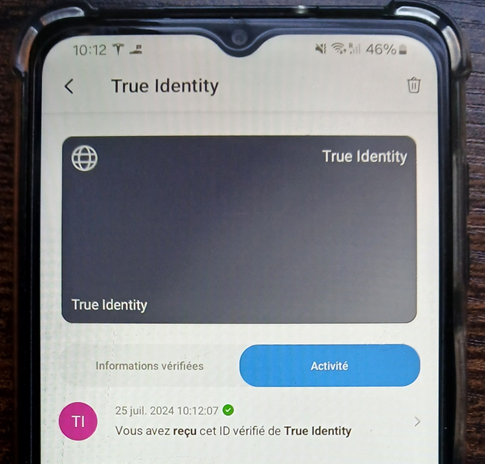

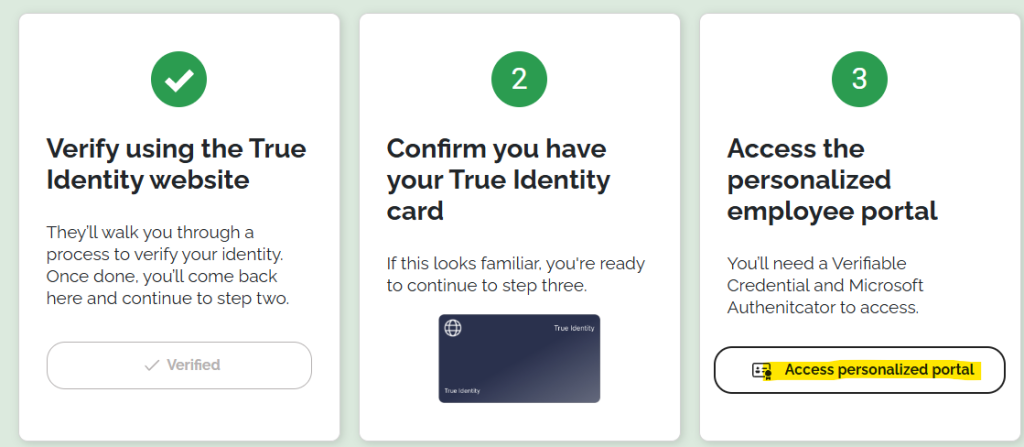

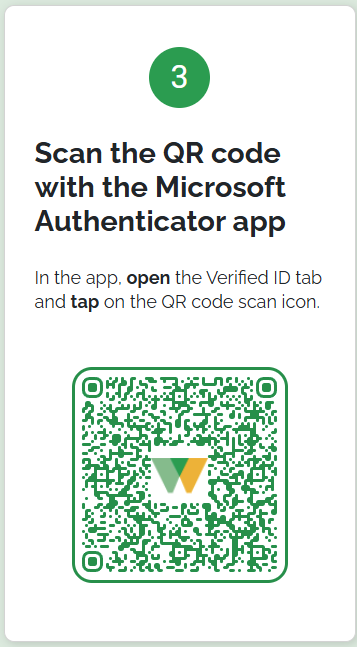

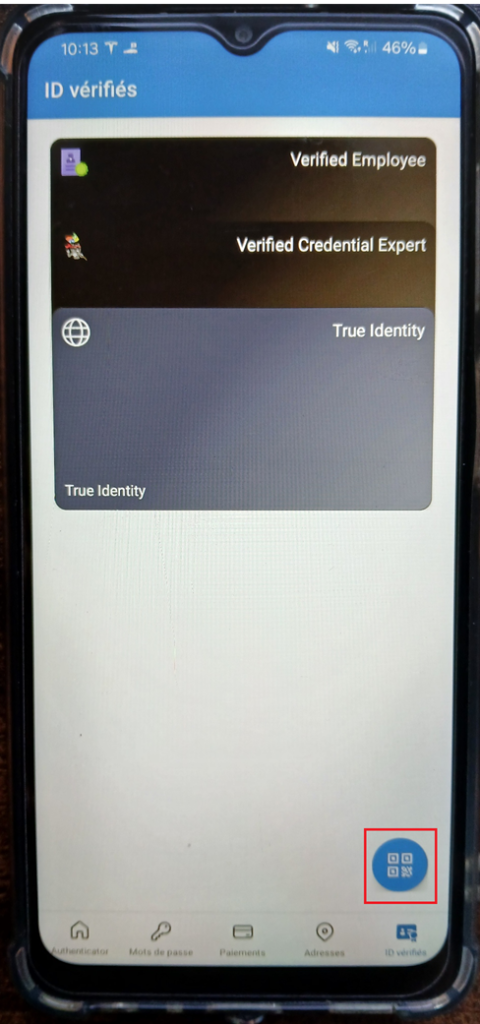

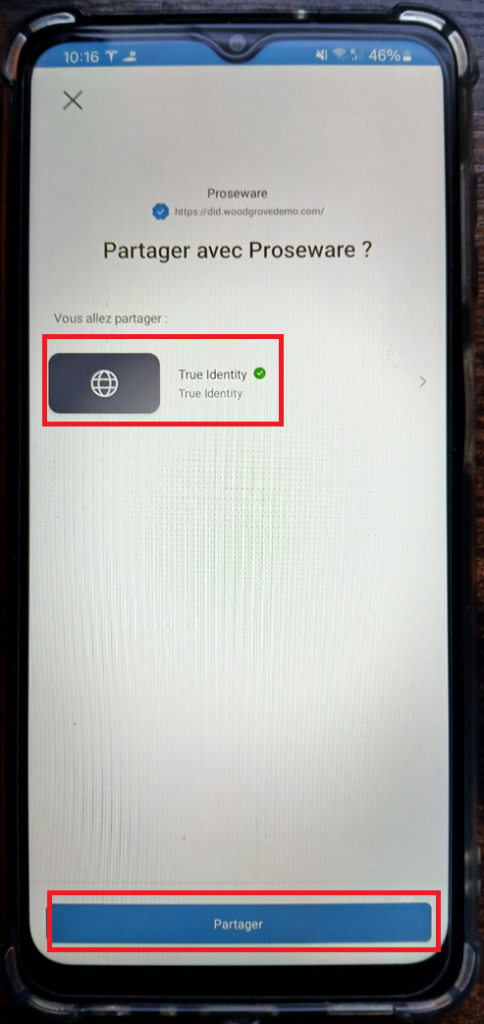

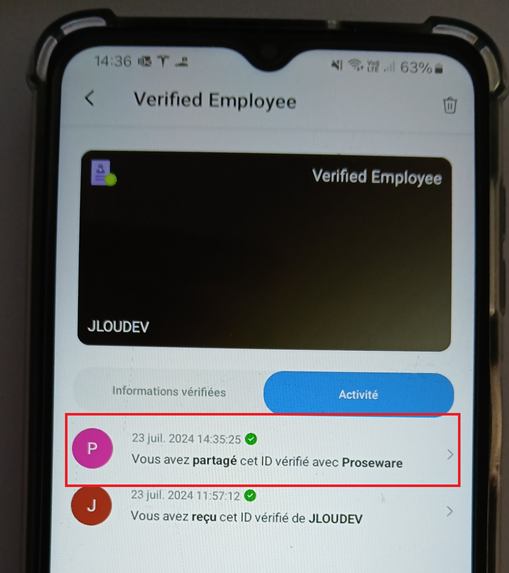

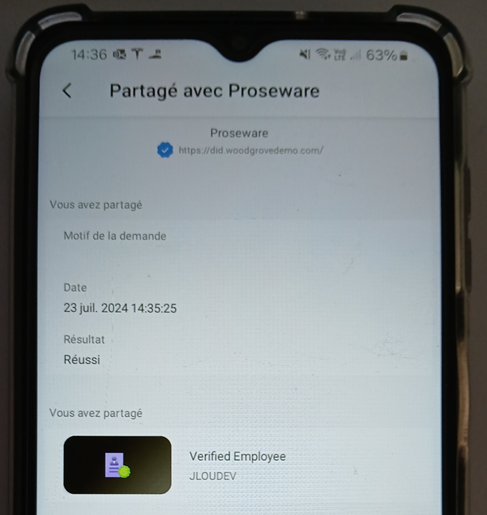

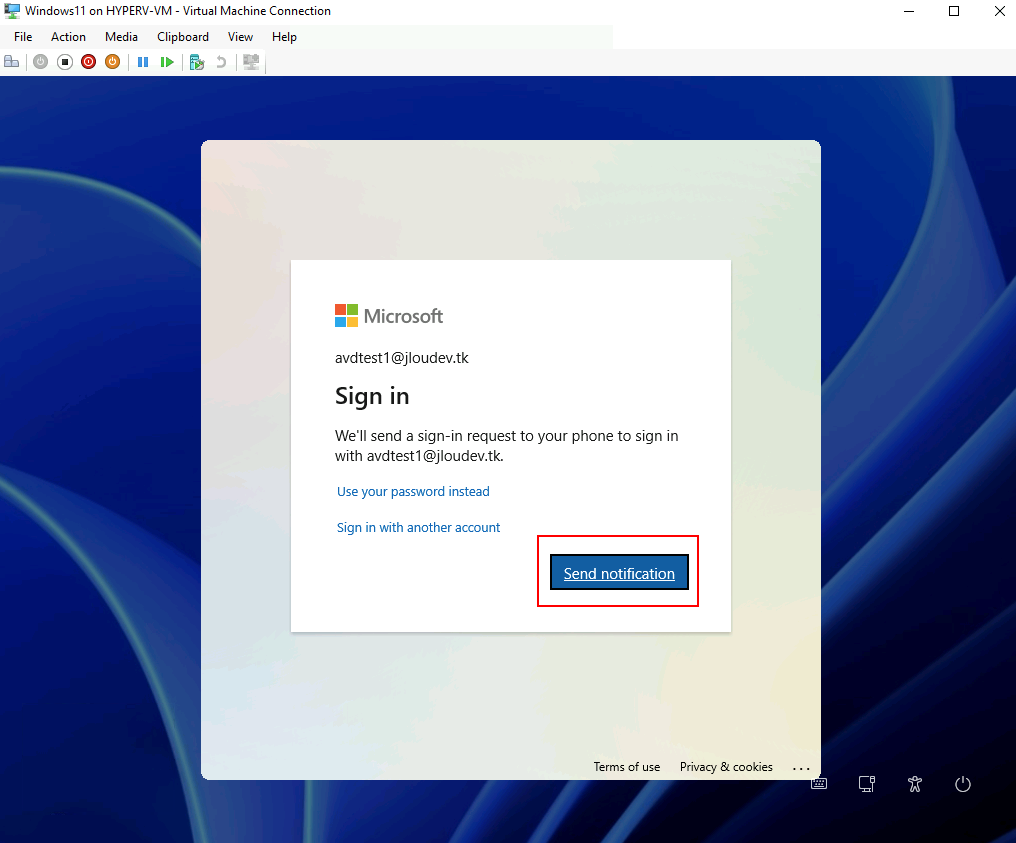

Constatez l’apparition d’une fenêtre d’authentification Entra ID vous proposant d’envoyer une notification sur votre Smartphone configuré comme Passwordless :

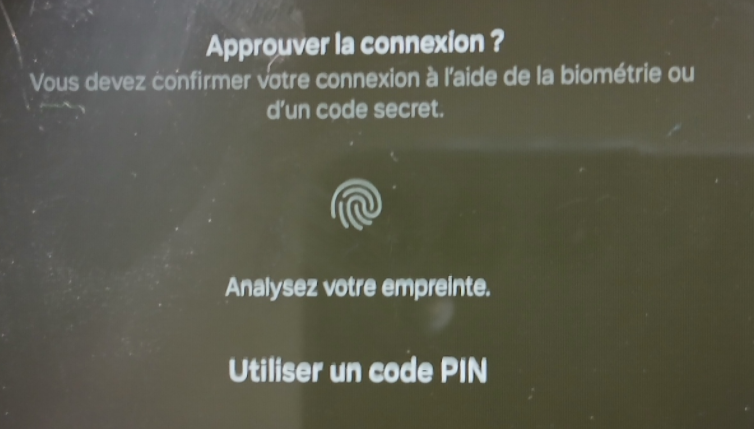

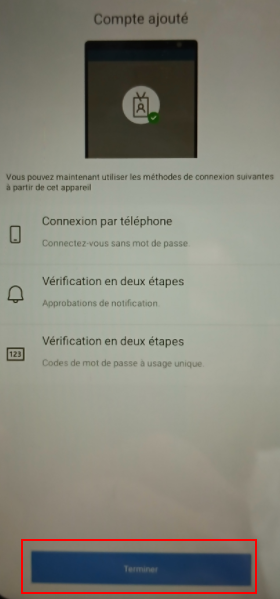

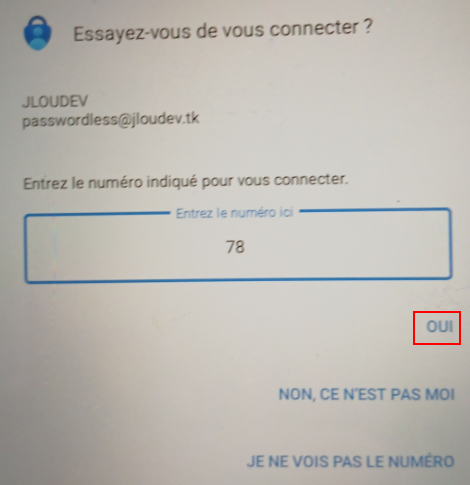

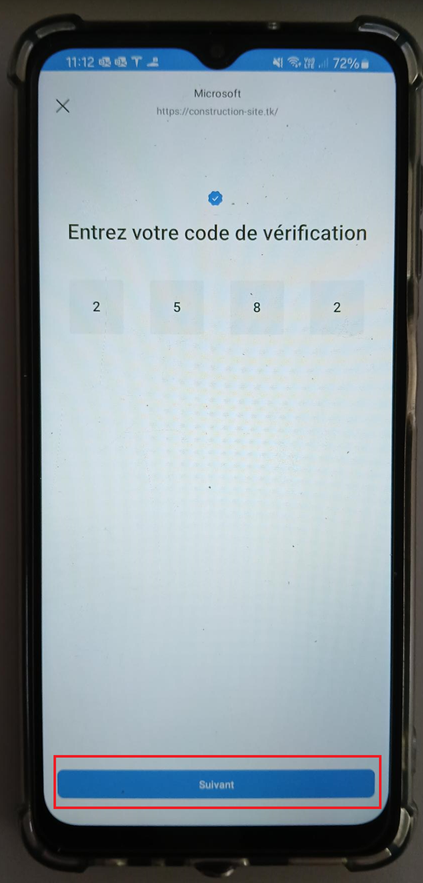

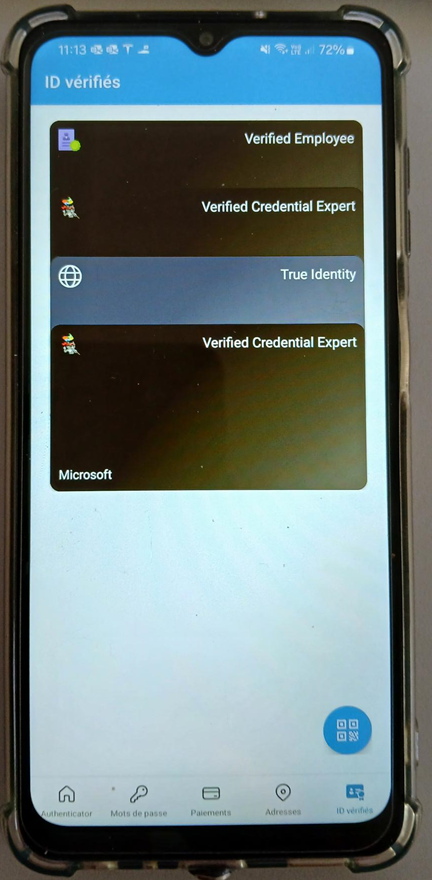

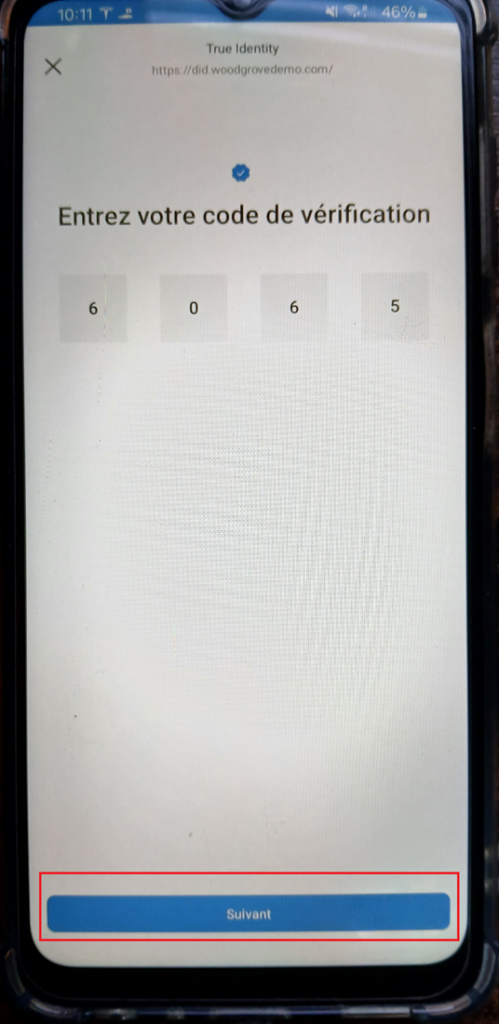

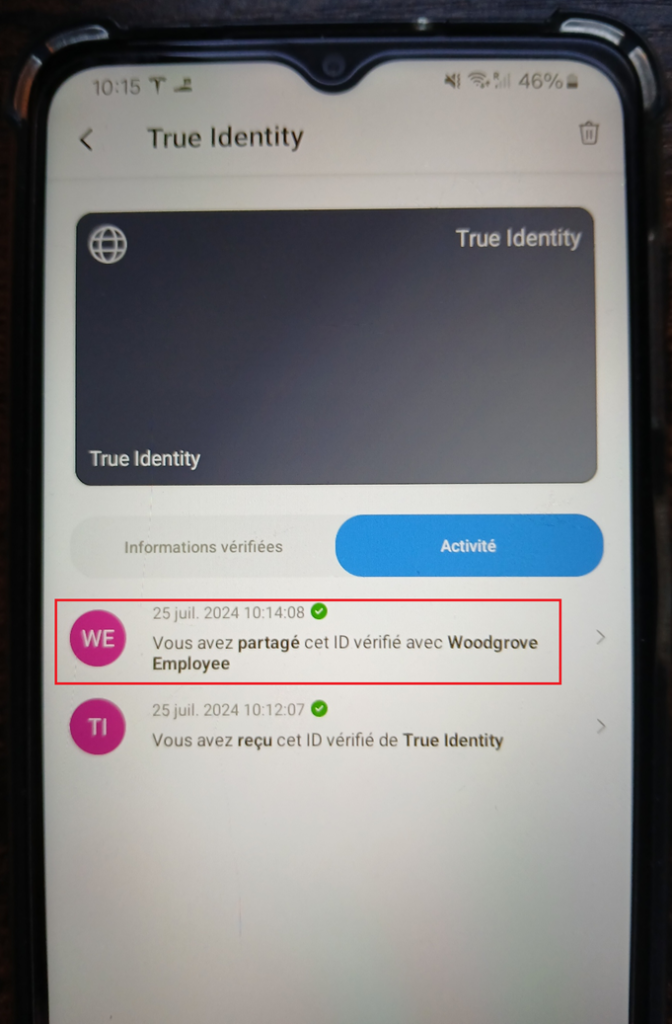

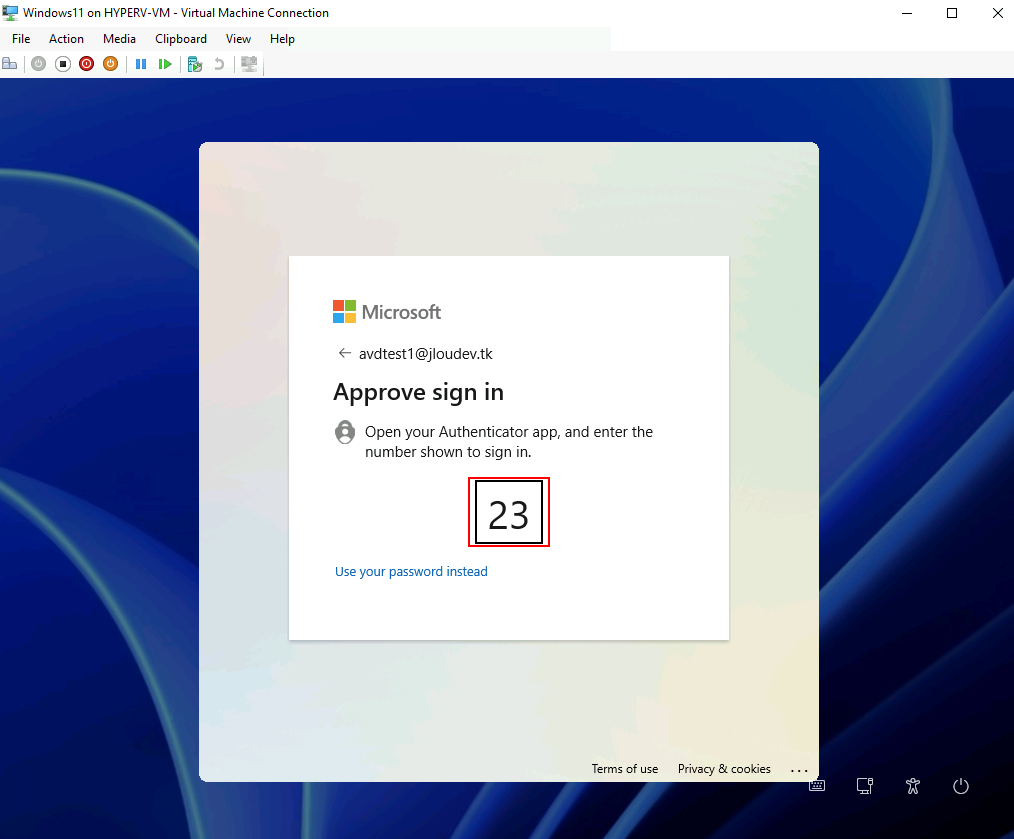

Sur votre smartphone, saisissez le nombre précédemment affiché :

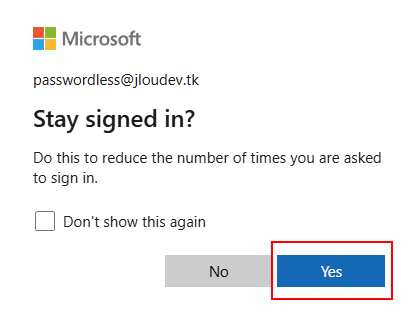

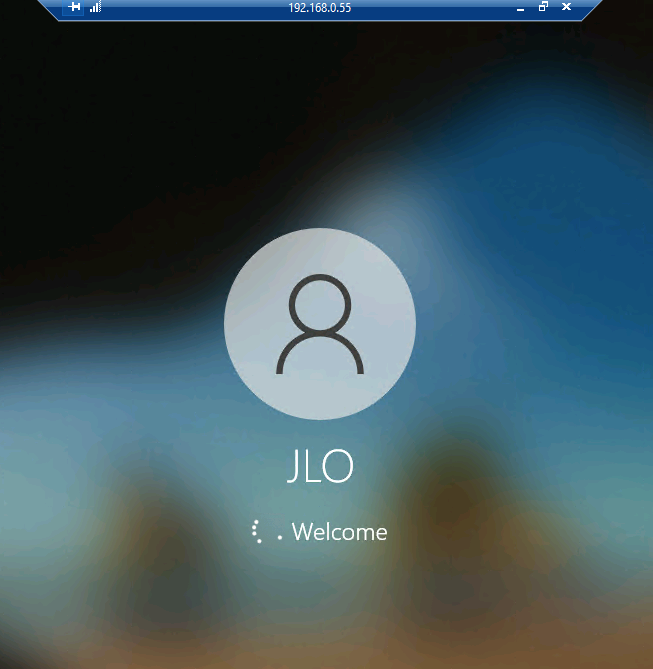

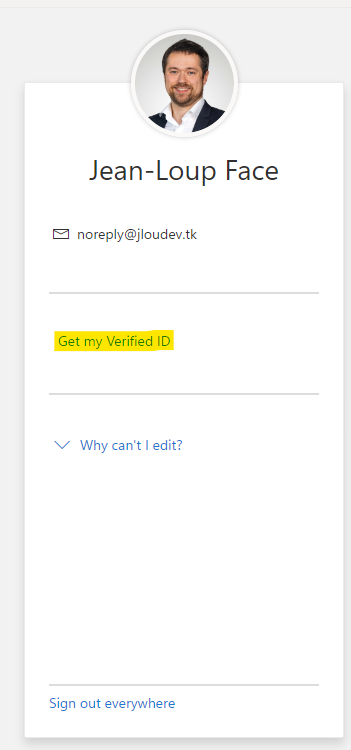

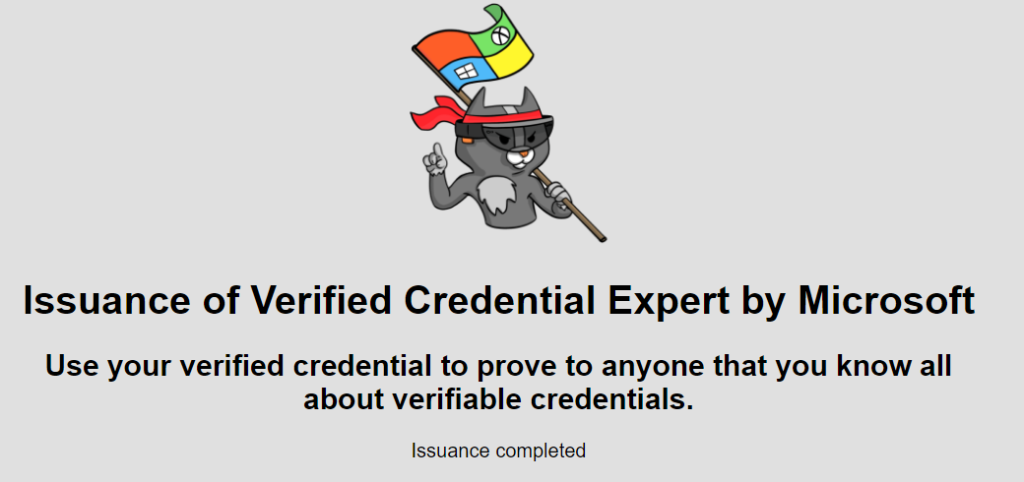

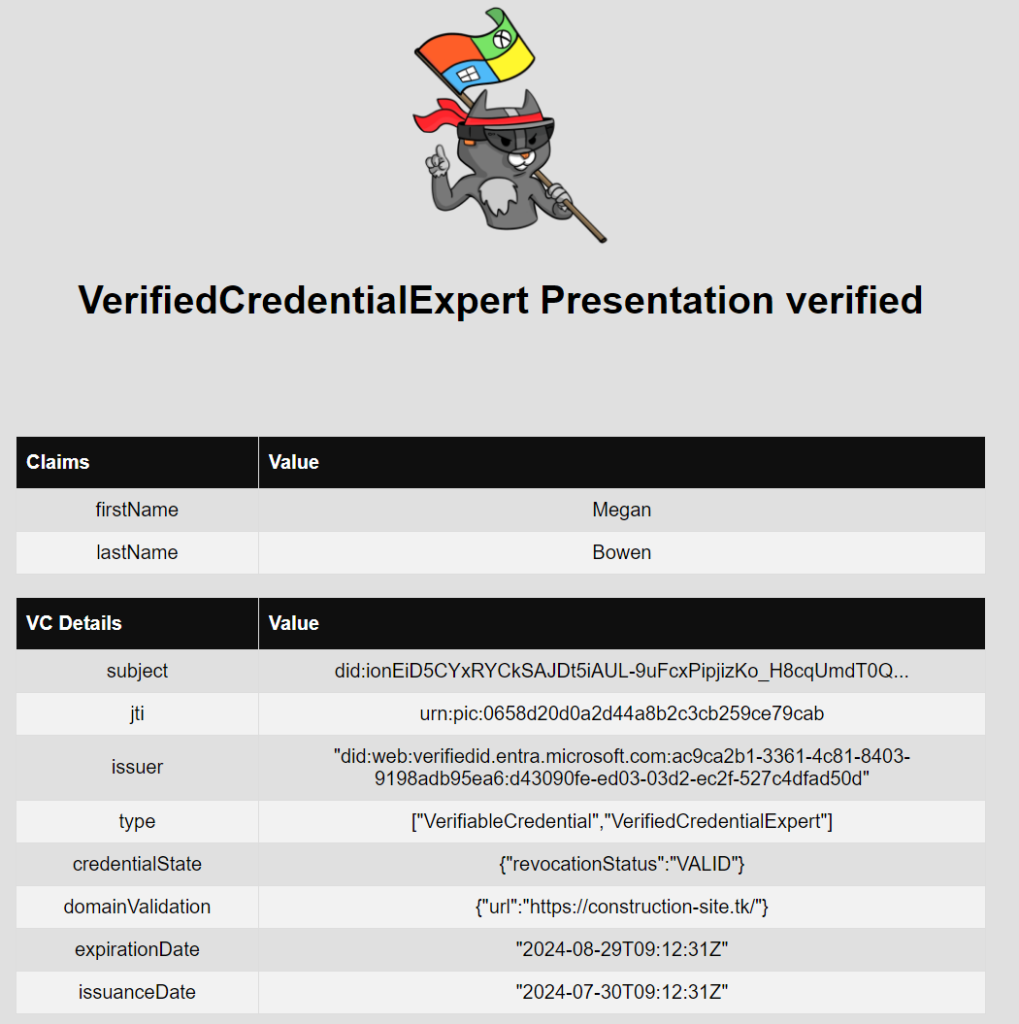

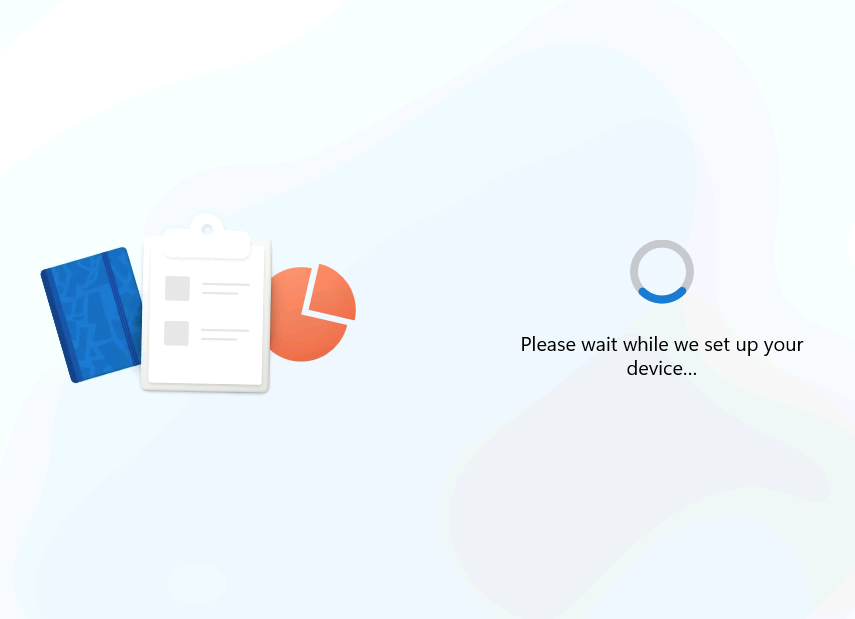

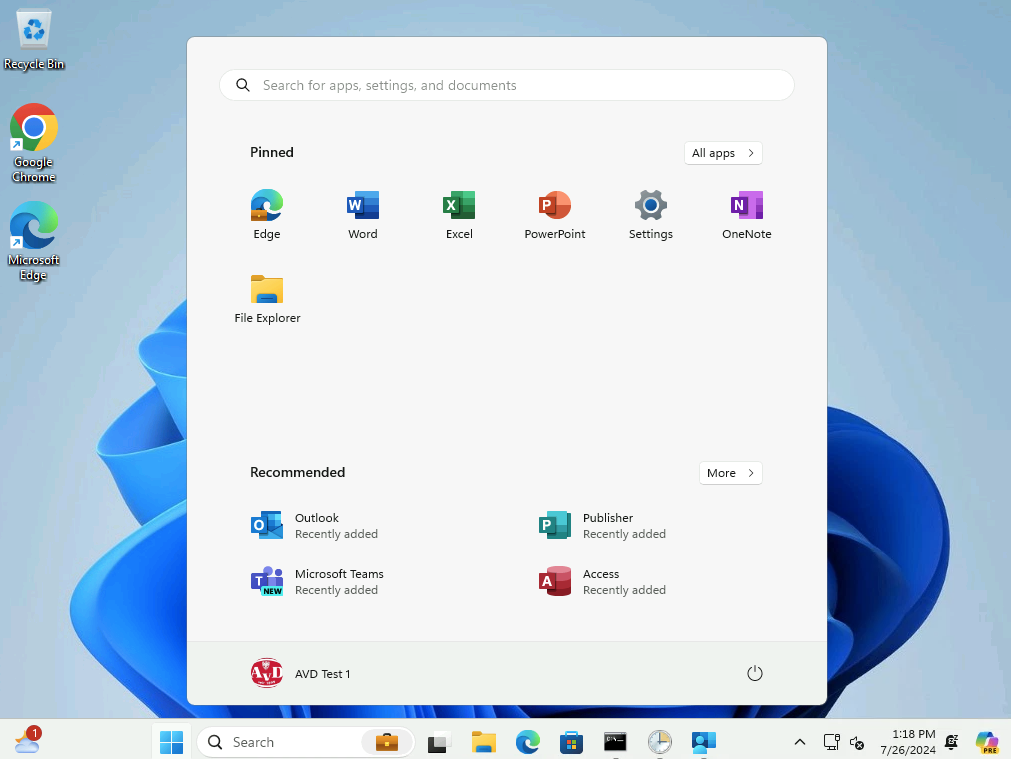

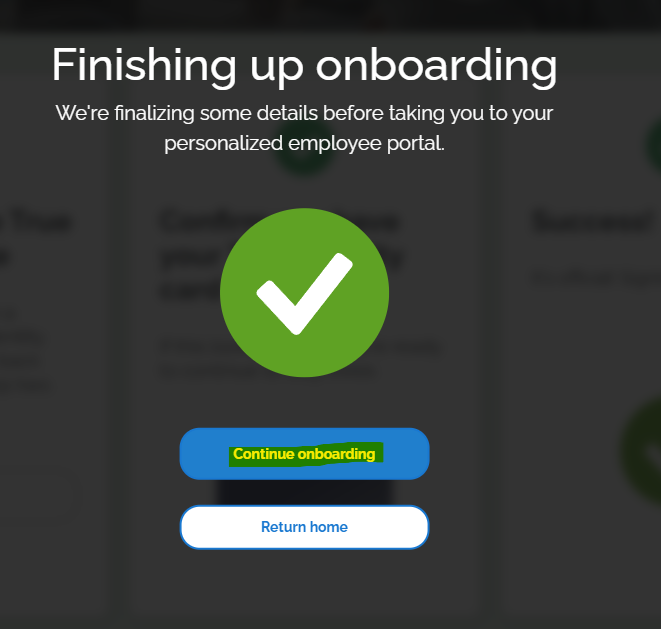

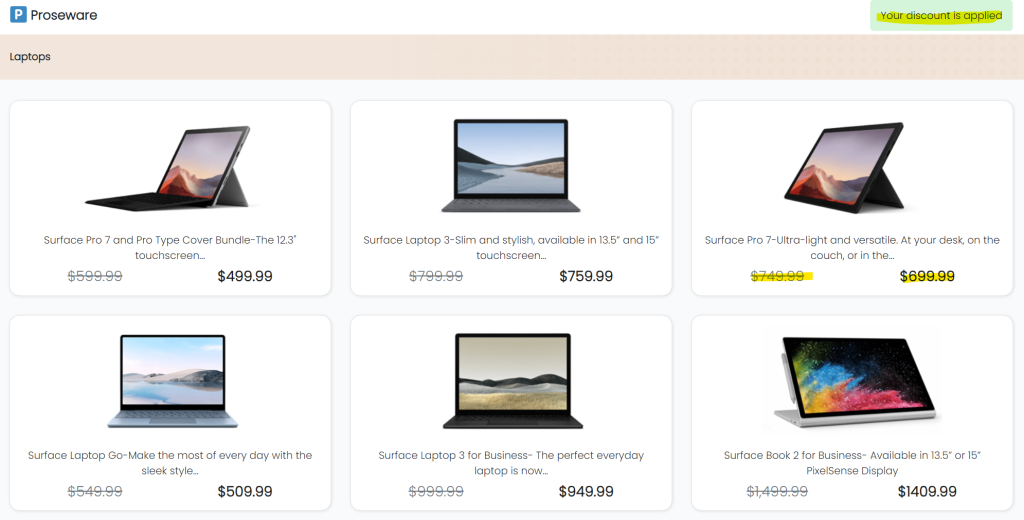

Juste après, constatez la bonne ouverture de la session Windows 11 :

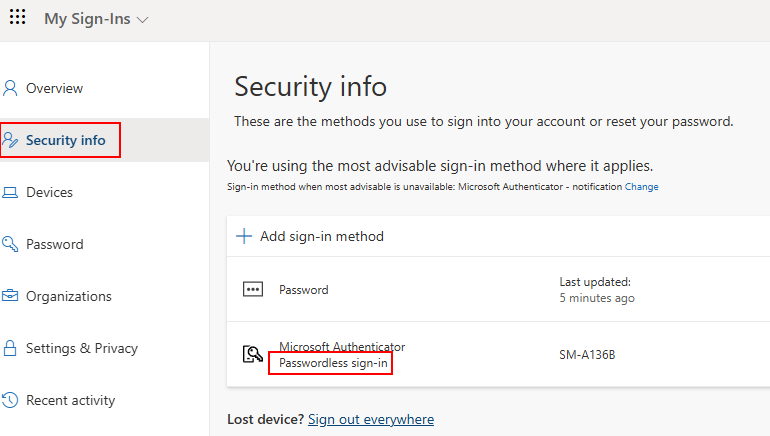

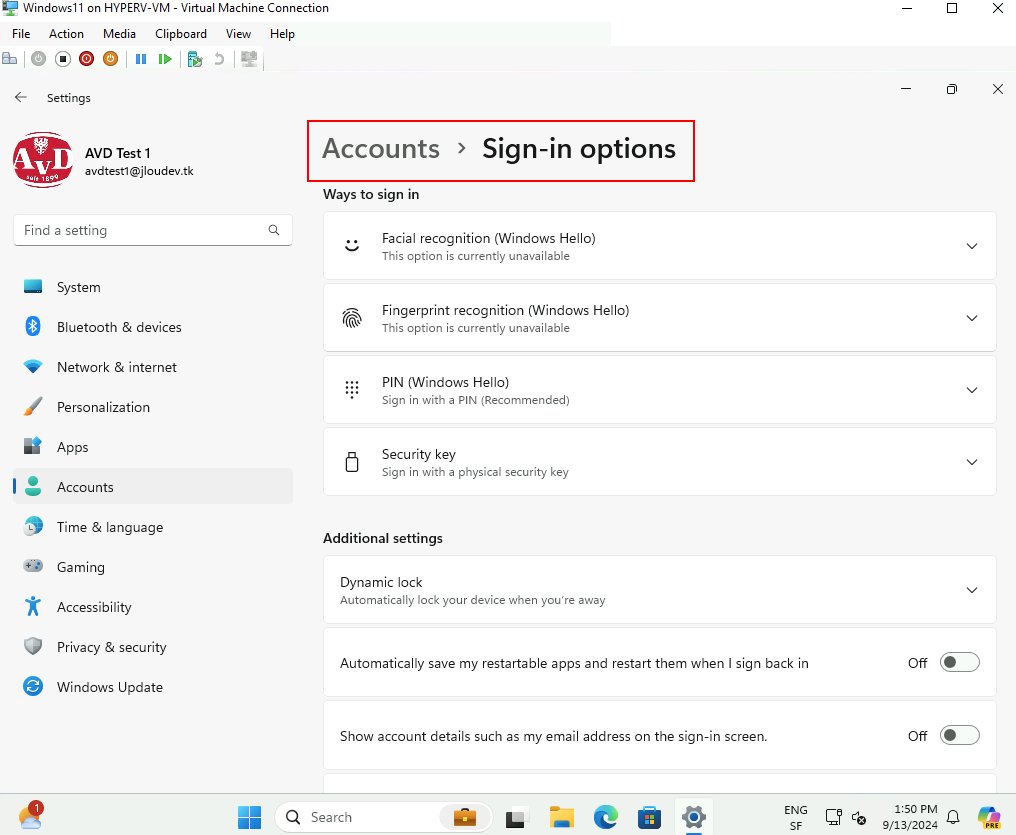

Enfin, ouvrez les propriétés Windows de votre compte de test afin d’y constater l’absence de méthode consacrée au mot de passe :

Conclusion

La fonctionnalité Web Sign-in de Windows 11 marque une avancée notable dans la sécurisation et la simplification des méthodes de connexion.

En éliminant l’usage des mots de passe traditionnels, elle permet aux utilisateurs de s’authentifier via un navigateur web en utilisant l’application Microsoft Authenticator.

Disponible à partir de la version 22H2 de Windows 11, cette solution s’inscrit dans la continuité de la stratégie Passwordless Cloud de Microsoft.

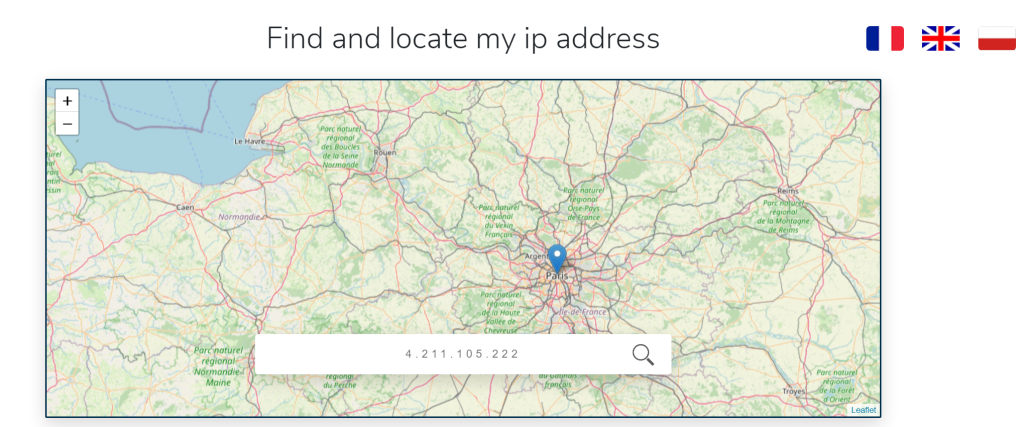

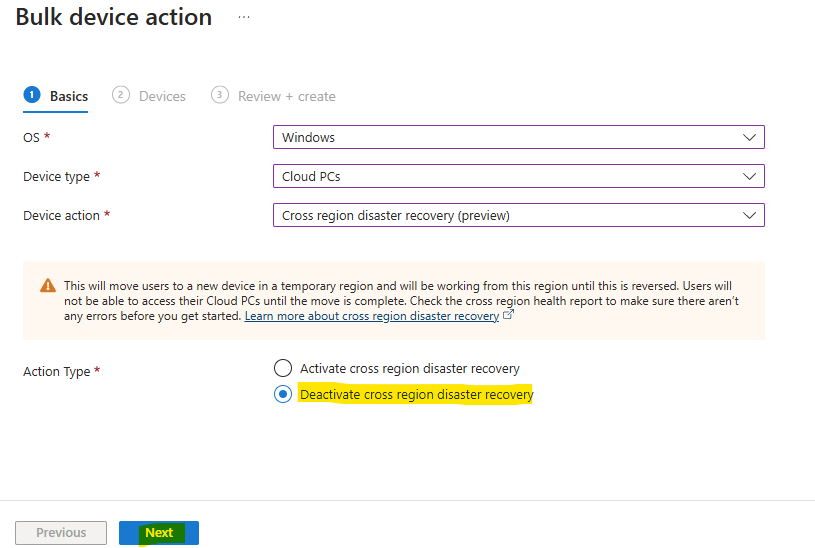

Enfin, Windows 11 web Sign-in est également compatible avec Temporary Access Pass 😎