Depuis plusieurs mois, je souhaitais pouvoir Windows 365 Link dans des conditions réelles d’utilisation. Cette opportunité m’a enfin permis de prendre le temps d’analyser la solution de manière concrète, au-delà des annonces marketing et des fiches techniques. L’objectif de cet article est de décortiquer Windows 365 Link sous différents angles : technique, licences, intégration à l’écosystème Microsoft, mais aussi usage quotidien.

Au fil des tests, j’ai cherché à comprendre dans quels scénarios ce type d’appareil apporte une réelle valeur, et dans quels cas d’usage il montre ses limites.

Cet article se veut à la fois factuel et basé sur un retour d’expérience, afin d’apporter une vision pragmatique de Windows 365 Link et de son positionnement dans une stratégie de poste de travail cloud.

Pour vous guider plus facilement dans cet article très long, voici des liens rapides :

- FAQ :

- Qu’est-ce que Windows 365 Link ?

- Quelles sont ses caractéristiques techniques ?

- À quoi sert-il ?

- En quoi est-il différent d’un PC pour accéder à Windows 365 ?

- Peut-il remplacer un thin client tiers ?

- Dans quels scénarios est-il le plus pertinent ?

- Dans quels cas n’est-il pas recommandé ?

- Permet-il de réduire les coûts IT et le provisioning ?

- Quels sont ses bénéfices de sécurité ?

- Quels sont les licences nécessaires pour l’utiliser ?

- Où peut-on l’acheter ?

- Test Windows 365 Link :

- Etape 0 – Configuration de base

- Etape I – Configuration du Single Sign-On

- Etape II – Test de la première connexion Windows 365 Link

- Etape III – Création d’un filtre d’assignation Intune

- Etape IV – Configuration automatique du fuseau horaire

- Etape V – Modification du délai d’extinction d’écran

- Etape VI – Modification des délais de déconnexion des sessions

- Etape VII – Connexion automatique sur un Cloud PC

- Etape VIII – Restauration de mode usine

- Etape IX – Test de Microsoft Teams

- Conclusion

Commençons par le tout début. Il était une fois… Windows 365 Link.

Qu’est-ce que Windows 365 Link ?

En quelques mots, Windows 365 Link est un thin client qui permet de se connecter directement à un Cloud PC Windows 365, vous offrant ainsi un moyen sécurisé et simple d’accéder à votre environnement cloud.

Windows 365 Link est le premier appareil matériel pc cloud qui permet aux utilisateurs de se connecter directement à leur machine virtuelle Cloud PC. Il s’agit d’une solution de pile complète et spécialement conçue par Microsoft.

Lorsque les utilisateurs se connectent à leur Windows 365 Link, ils sont connectés à leur machine virtuelle PC Windows 365 Cloud via le service Windows 365.

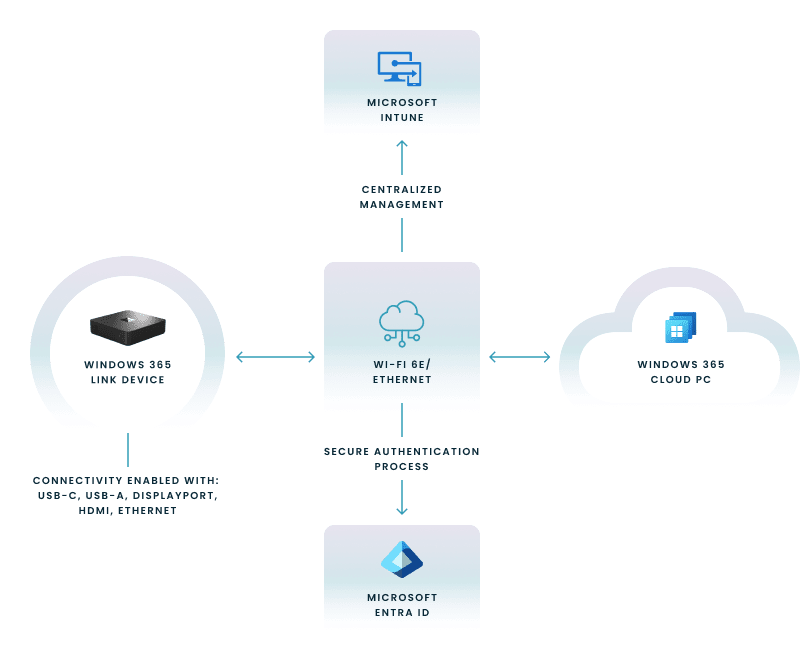

Nerdio illustre, à l’aide d’un schéma simple, la manière dont Windows 365 Link s’intègre à l’écosystème cloud de Microsoft

Quelles sont ses caractéristiques techniques ?

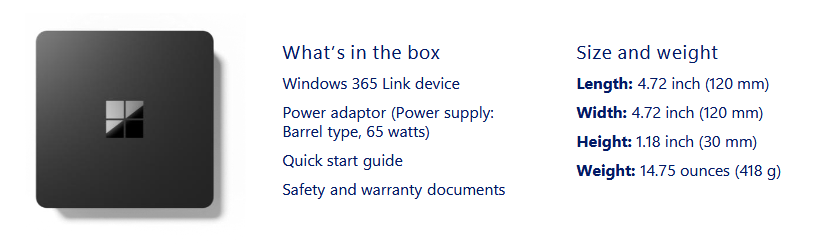

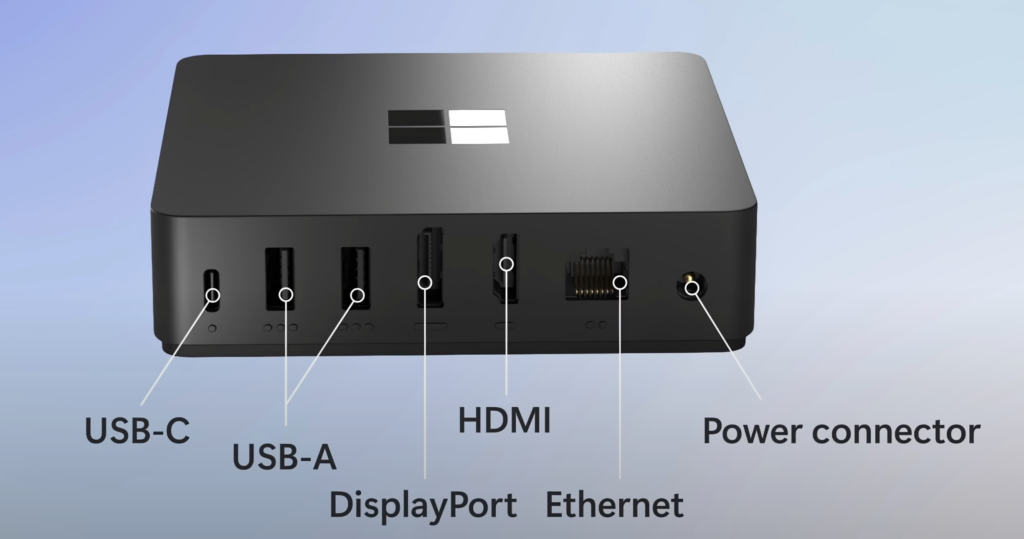

Windows 365 Link mesure 120 × 120 × 30 mm pour un poids de 418 grammes, et est compatible VESA 100 et verrous Kensington. De plus, il dispose des connectivités suivantes :

- Sans fil :

- Wi-Fi 6E

- Bluetooth 5.3

- Face avant :

- USB-A (USB 3.2)

- Prise audio jack

- Face arrière :

- USB-C (USB 3.2)

- DisplayPort (1.4a, jusqu’à 4k 60 Hz)

- HDMI (2.0b, jusqu’à 4k60)

- Ethernet (1.0 Gbit/s)

- Alimentation électrique (65 watts)

- Unified Extensible Firmware Interface (UEFI) pour la réinitialisation

Côté matériel et logiciel, on retrouve les éléments suivants :

- Hardware :

- Processeur Intel N250

- 8 Go LPDDR5

- 64 Go de stockage flash

- Puce TPM 2.0

- Software :

- Système d’exploitation dédié (Windows CPC)

- Secure Boot

- Virtualization-based security

- Hypervisor-protected Code Integrity

- BitLocker

- Stratégie de contrôle strict des applications

- Aucun utilisateur local disposant de droits d’administration

- Aucun stockage de données local

- Aucune application locale

- Stratégies de sécurité de base activées par défaut

- Sonde EDR Microsoft Defender

Durant mes tests, j’ai relevé plusieurs niveaux de consommation électrique instantanée :

- Mire d’authentification ouverte : 4,48 W

- Session Windows 365 ouverte inactive : 7,36 W

- Application graphique ouverte : 8,89 W

- Appel Teams ouvert : 7,51 W

Voici d’ailleurs le document PDF de Microsoft reprenant les caractéristiques techniques de Windows 365 Link :

À quoi sert-il ?

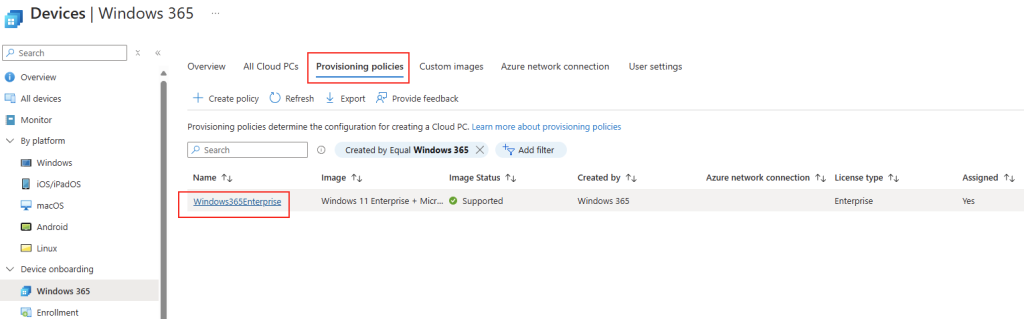

Windows 365 Link est conçu pour offrir un accès direct, sécurisé et dédié à un PC Cloud Windows 365, sans exécuter de système Windows local complet. L’objectif n’est pas de remplacer un PC traditionnel, mais de proposer un point d’accès matériel minimaliste, fortement intégré aux services Microsoft Entra ID, Intune et Windows 365.

En quoi est-il différent d’un PC pour accéder à Windows 365 ?

Contrairement à un PC Windows traditionnel, Windows 365 Link ne stocke pas de données utilisateur localement et ne permet pas d’exécuter d’applications hors du PC Cloud. Toute l’expérience utilisateur est déportée dans le Cloud PC, ce qui contribue à réduire la surface d’attaque locale et simplifie considérablement l’administration du poste.

Windows 365 Link peut-il remplacer un thin client tiers ?

Windows 365 Link se rapproche fonctionnellement d’un thin client, mais avec une intégration native et exclusive à Windows 365.

Il ne vise pas la polyvalence fonctionnelle (VDI multiples, accès Linux ou AVD générique), mais une expérience optimisée et contrôlée pour Windows 365 uniquement. Cela en fait un choix pertinent dans des environnements standardisés, mais plus restrictif que certaines solutions tierces.

Attention, ce point a déjà été mentionné à plusieurs reprises, mais mérite d’être rappelé : Windows 365 Link ne prend pas en charge Azure Virtual Desktop ni Microsoft Dev Box.

Dans quels scénarios est-il le plus pertinent ?

Windows 365 Link est particulièrement adapté aux environnements à postes partagés, aux scénarios Frontline, aux centres de contact, aux environnements industriels ou aux sites distants où la simplicité de déploiement, la sécurité et la rapidité de remplacement du matériel sont prioritaires.

Voici quelques exemples de cas d’usage :

Postes partagés

- Permettre aux collaborateurs en mode hybride de retrouver instantanément leur environnement de travail

- Accès rapide et sécurisé à leur Cloud PC Windows 365, sans dépendance au poste physique

- Idéal pour les environnements à forte rotation d’utilisateurs ou à postes non attribués

Centres d’appels

- Démarrage en quelques secondes vers un Cloud PC Windows 365

- Expérience utilisateur fluide et réactive, adaptée aux usages intensifs (voix, CRM, applications métiers)

- Aucune donnée stockée localement sur le terminal, réduisant les risques de fuite d’informations

- Authentification sans mot de passe via Microsoft Entra ID

Espaces spécialisés

- Accès sécurisé aux outils et aux données dans des environnements contrôlés

- Utilisation dans des lieux spécifiques tels que :

- laboratoires

- zones logistiques ou arrière-boutiques

- centres de formation

- accueils et réceptions

Frontline et métiers spécifiques

- Mise à disposition d’un poste de travail Cloud sécurisé pour :

- travailleurs de première ligne en milieu industriel

- agents d’accueil

- personnels en environnement scientifique ou de recherche

- Réduction des contraintes matérielles locales et simplification du support

Métiers à forte sensibilité des données

- Accès distant sécurisé pour des profils tels que :

- analystes financiers

- consultants

- chargés de clientèle bancaire

- agents de support client

- téléconseillers / télévendeurs

- Centralisation des données dans le Cloud PC, limitant les risques de fuite ou de perte

Dans quels cas n’est-il pas recommandé ?

Windows 365 Link est peu adapté aux utilisateurs nomades, aux scénarios nécessitant un fonctionnement hors ligne, ou aux usages impliquant des applications locales spécifiques ou des périphériques avancés non pris en charge. Il n’est pas non plus destiné à remplacer un poste de travail puissant pour des usages lourds locaux.

De ce fait, la comparaison entre Windows 365 Link + Cloud PC et un ordinateur portable moyen de gamme peut soulever des questions économiques :

| Critère | Laptop moyen de gamme | Windows 365 Link + Windows 365 |

|---|---|---|

| Coût matériel initial | ~800 € (laptop) | 365 € (Windows 365 Link) |

| Durée de vie | 3–4 ans | 4–5 ans (device statique) |

| Coût licence Windows 365 | 0 € | 60 €/mois → 2 160 € sur 3 ans |

| Déploiement initial | Imaging, drivers, apps | Provisioning automatique |

| Support & maintenance (3 ans) | 30 h × 60 €/h = 1 800 € | 30 h × 30 €/h = 900 € |

| Données locales | Oui | Non |

| Exposition en cas de perte/vol | Élevée | Très faible (données Cloud) |

| Continuité de service | Dépend du matériel | Reconnexion immédiate |

| Coût total estimé sur 3 ans | ~2 600 € | ~3 425 € |

| Lecture du ROI | Référence | Surcoût ~825 € / poste sur 3 ans |

Windows 365 n’est donc pas nécessairement moins coûteux par défaut, le ROI devient positif si :

- Postes partagés / Frontline / hot desk

- Réduction forte du support de proximité

- Exigences sécurité élevées

- Besoin de remplacement immédiat du poste

Sinon, sur poste dédié standard, l’ordinateur portable reste économiquement plus avantageux.

Permet-il de réduire les coûts IT et le provisioning ?

Dans les usages recommandés listés plus haut, Windows 365 Link peut contribuer à une réduction des coûts liés au support, au renouvellement matériel et à la gestion des images système. En revanche, il renforce la dépendance au modèle de licences Windows 365, qui doit être évalué globalement dans la stratégie poste de travail.

Windows 365 Link simplifie le provisioning, le remplacement des appareils et l’exploitation quotidienne grâce à l’enrôlement automatique Entra ID et Intune. L’administration est centralisée, avec moins d’interventions locales, ce qui facilite la standardisation et la gouvernance du poste de travail.

Quels sont ses bénéfices de sécurité ?

L’absence de données persistantes locales, l’authentification systématique via Microsoft Entra ID et l’intégration native avec les stratégies d’accès conditionnel renforcent la posture de sécurité globale. En cas de perte ou de vol du matériel, aucune donnée utilisateur n’est exposée localement.

En centralisant l’exécution et les données dans le Cloud PC, Windows 365 Link limite les impacts d’incidents matériels, de compromission locale ou de mauvaise configuration utilisateur. La gestion centralisée via Intune permet également d’appliquer des politiques de sécurité homogènes et cohérentes.

Quels sont les licences nécessaires pour l’utiliser ?

Voici les exigences connues pour pouvoir utiliser Windows 365 Link :

- Exigences de licence Windows 365

- Exigences Microsoft Entra ID

- Exigences Microsoft Intune

Prenons le temps de comprendre en détail toutes ces exigences.

Exigences de licence Windows 365 :

Windows 365 Link n’introduit aucune nouveauté du côté des licences. On reste strictement dans le périmètre Windows 365.

Sans licence Windows 365 valide assignée à l’utilisateur, votre Windows 365 Link n’est pas utilisable : la connexion à un autre PC est tout simplement impossible, même à un environnement Azure Virtual Desktop.

À noter que Windows 365 Link accepte tous les types de licences Windows 365 :

- Windows 365 Entreprise

- Windows 365 Business

- Windows 365 Frontline

Exigences Microsoft Entra ID :

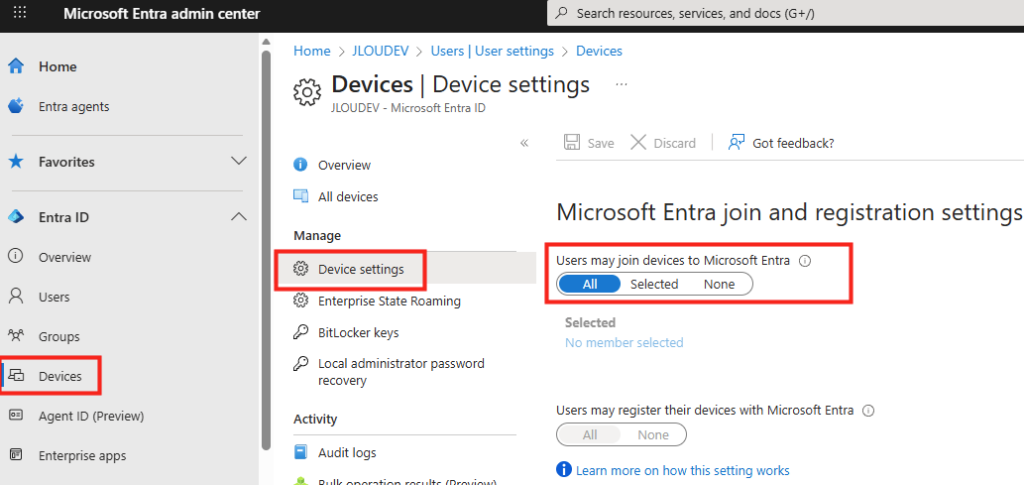

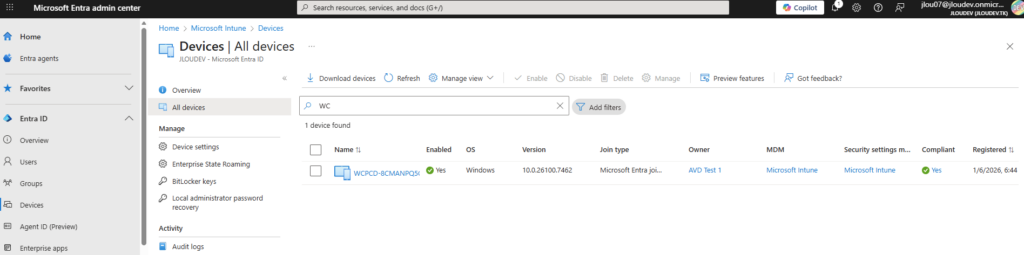

Avec Windows 365 Link, un point apparaît rapidement comme non négociable : Windows 365 Link doit être Microsoft Entra joined ou Entra hybrid joined.

L’utilisateur qui effectue cette jonction doit bien évidemment avoir les droits pour joindre des appareils au tenant :

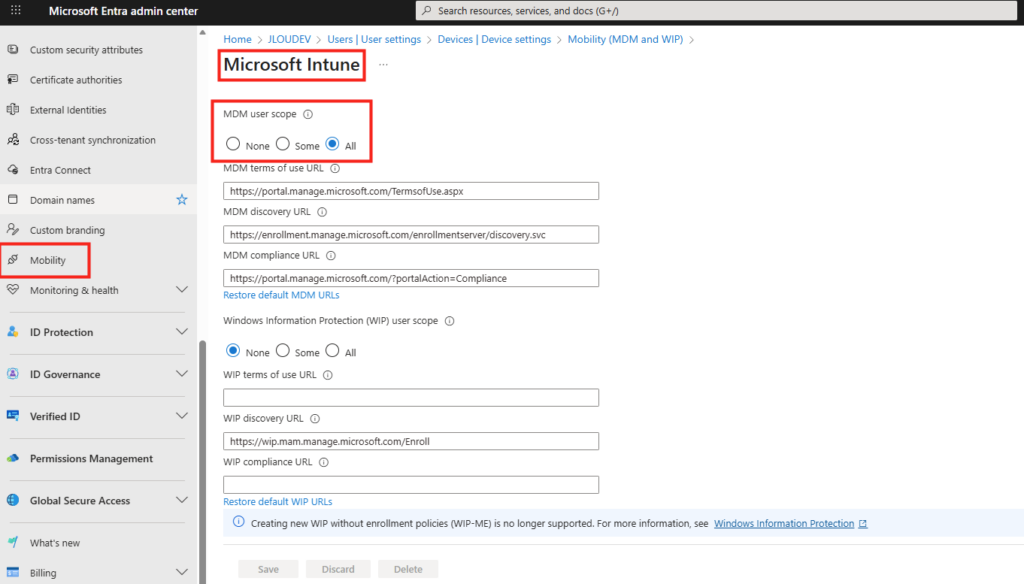

Lors de la jonction à Entra ID, le device s’enrôle automatiquement dans Intune. Et là, point important : l’utilisateur qui joint le device doit disposer d’une licence Microsoft Entra ID Premium, sinon l’enrôlement automatique échoue.

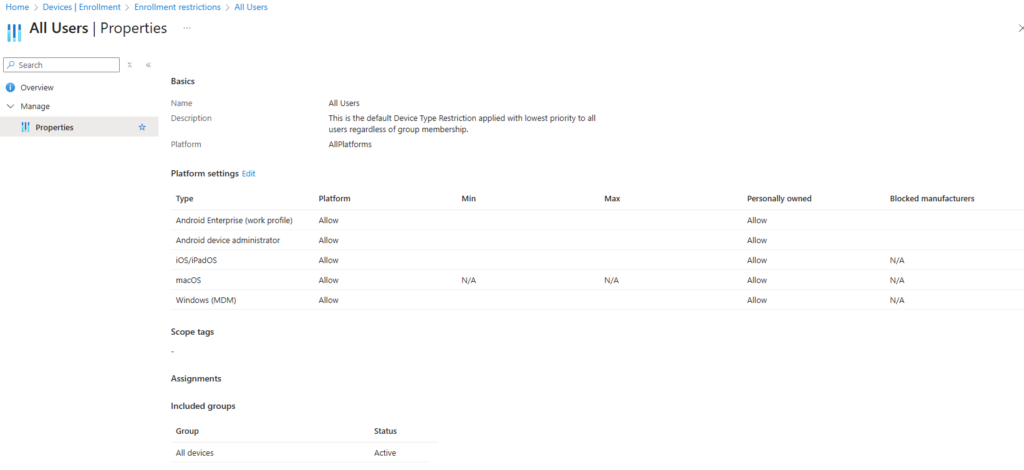

L’enrôlement automatique dans Intune dépend du paramétrage suivant :

Exigences Microsoft Intune :

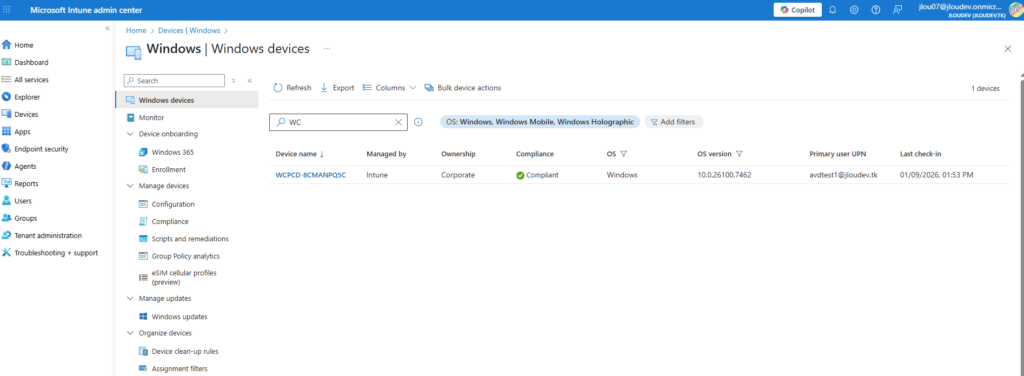

L’enrôlement Intune des Windows 365 Link se fait pendant l’OOBE, sans action manuelle supplémentaire grâce aux mécanismes d’Entra.

Là encore, l’utilisateur qui joint le Windows 365 Link doit :

- Disposer d’une licence Microsoft Intune

- Avoir le droit d’enrôlement

- Ne pas être bloqué par des restrictions d’enrôlement Intune :

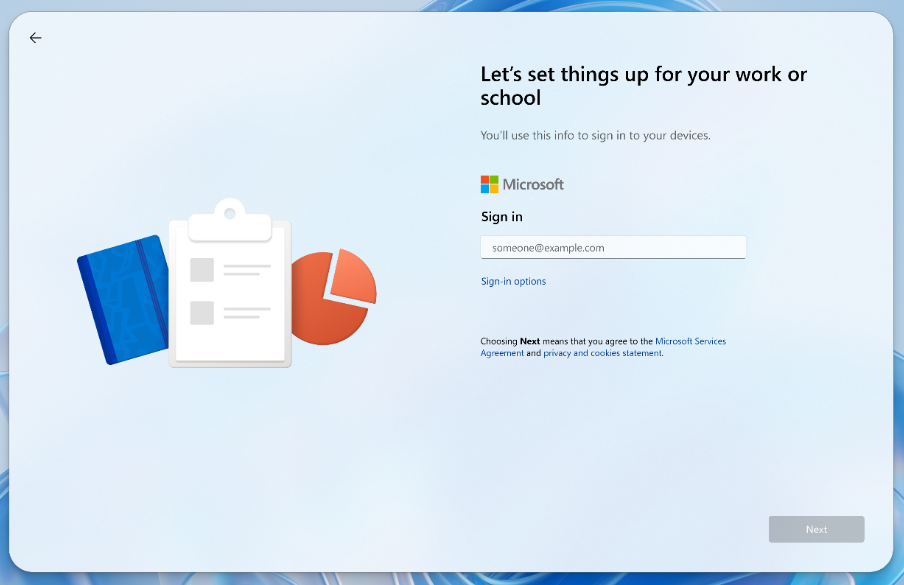

Concrètement, voici ce que la donne lors du premier démarrage du Windows 365 Link :

- L’utilisateur démarre et s’authentifie pour la toute première fois :

- Le Windows 365 Link s’enrôle automatiquement dans Entra :

- Puis l’enrôlement automatique MDM prend le relais pour l’ajouter dans Intune :

Avant d’arriver à cela avec votre Windows 365 Link, prenons le temps de passer en revue toutes les étapes.

Où peut-on l’acheter ?

Sa disponibilité dépend des pays et des vagues de lancement définies par Microsoft. L’appareil est proposé via des partenaires et revendeurs agréés Microsoft, comme TD SYNNEX selon les régions concernées.

À ce jour, la disponibilité semble s’élargir progressivement avec les vagues successives de déploiement, parfois désignées comme Wave 1 ou Wave 2. Windows 365 Link est actuellement disponible pour les pays suivants :

- États-Unis

- Australie

- Canada

- Danemark

- France

- Allemagne

- Inde

- Japon

- Pays-Bas

- Nouvelle-Zélande

- Suède

- Suisse

- Royaume-Uni

Dans les prochains mois, Il devrait l’être par la suite aussi disponible dans :

- Belgique

- Finlande

- Irlande

- Italie

- Pologne

- Singapour

- Espagne

Pour connaître les options d’achat exactes, il est recommandé de se rapprocher d’un partenaire Microsoft local ou de consulter les annonces officielles de Microsoft pour votre zone géographique.

Maintenant que les principaux aspects fonctionnels, techniques et de licences autour de Windows 365 Link ont été abordés, il est temps de passer à la partie plus concrète.

La section suivante détaille pas à pas les différentes étapes de configuration et de prise en main de Windows 365 Link, depuis la préparation de l’environnement jusqu’aux premiers tests en conditions réelles :

- Etape 0 – Configuration de base

- Etape I – Configuration du Single Sign-On

- Etape II – Test de la première connexion Windows 365 Link

- Etape III – Création d’un filtre d’assignation Intune

- Etape IV – Configuration automatique du fuseau horaire

- Etape V – Modification du délai d’extinction d’écran

- Etape VI – Modification des délais de déconnexion des sessions

- Etape VII – Connexion automatique sur un Cloud PC

- Etape VIII – Restauration de mode usine

- Etape IX – Test de Microsoft Teams

- Conclusion

Etape 0 – Configuration de base :

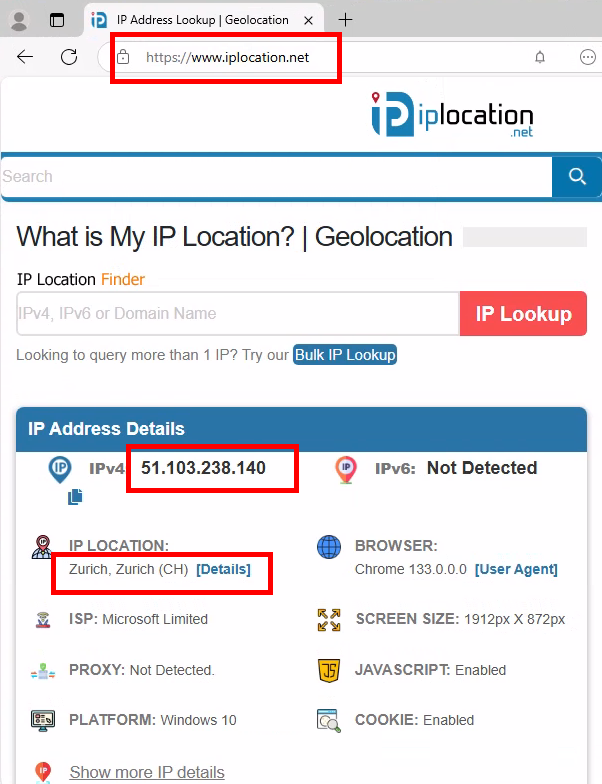

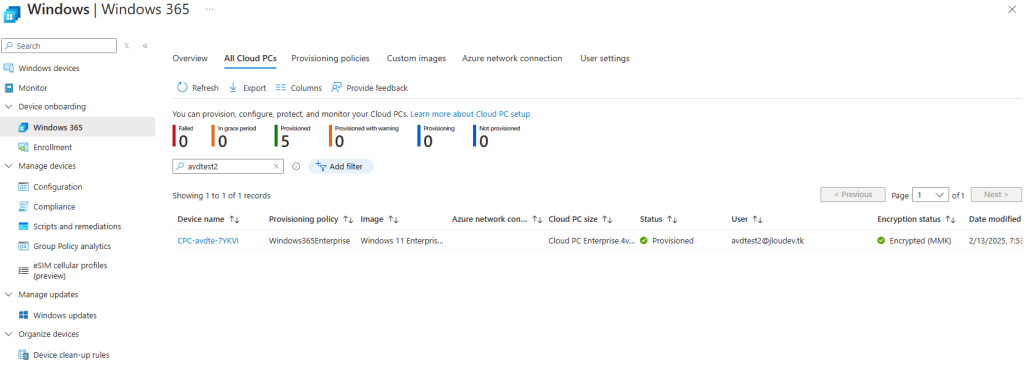

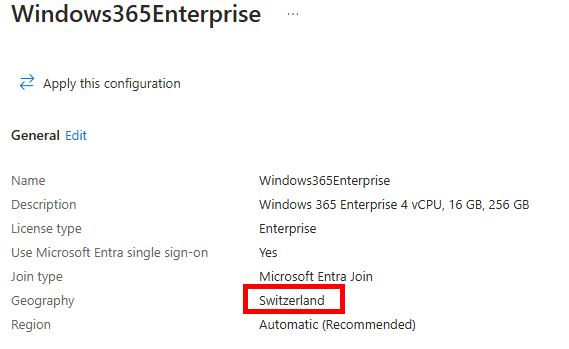

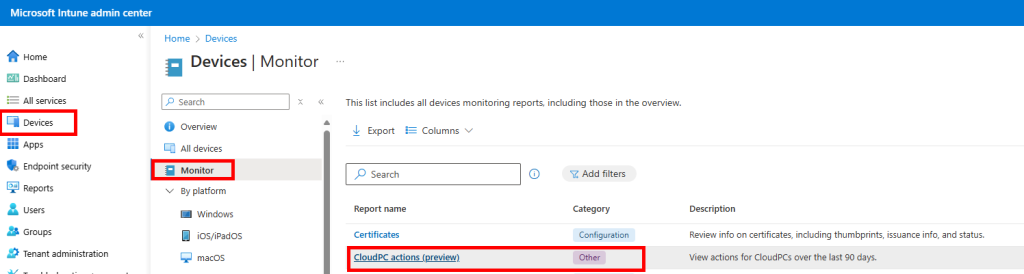

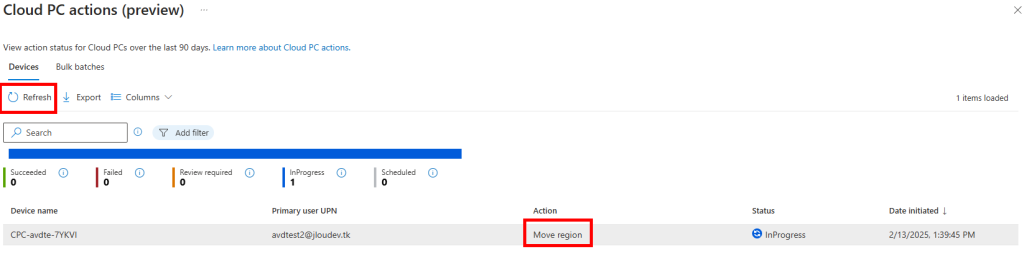

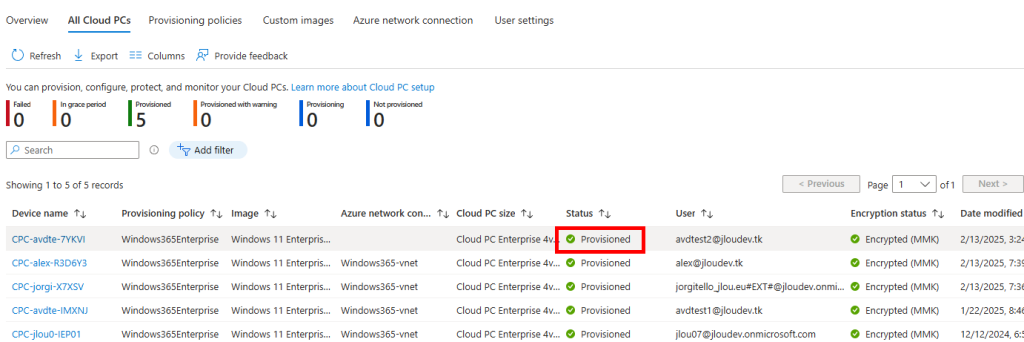

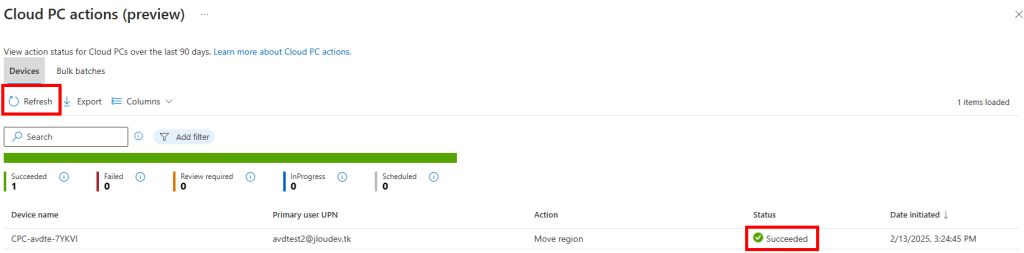

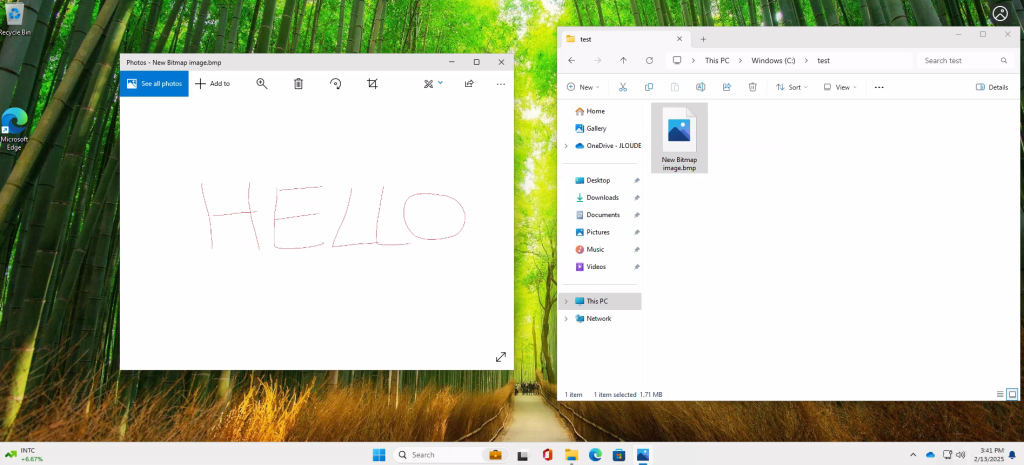

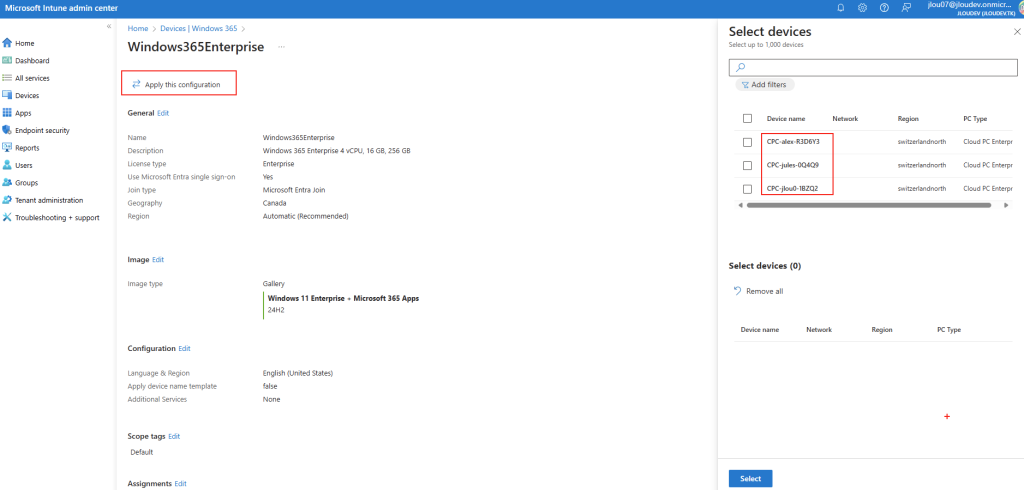

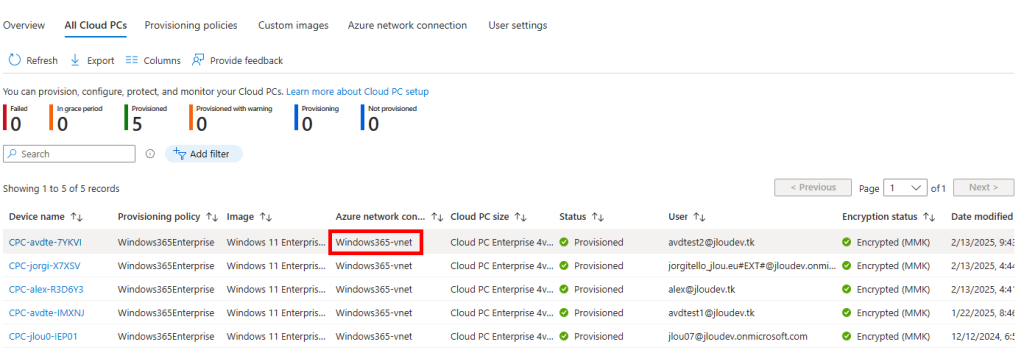

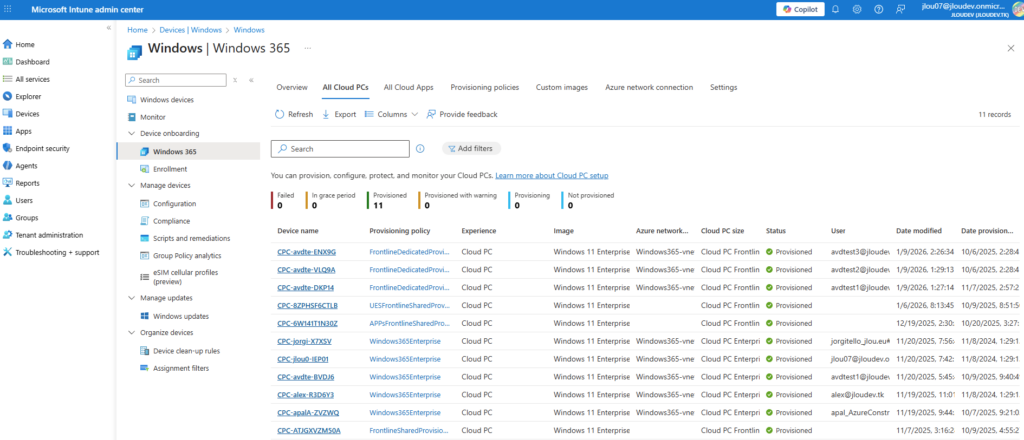

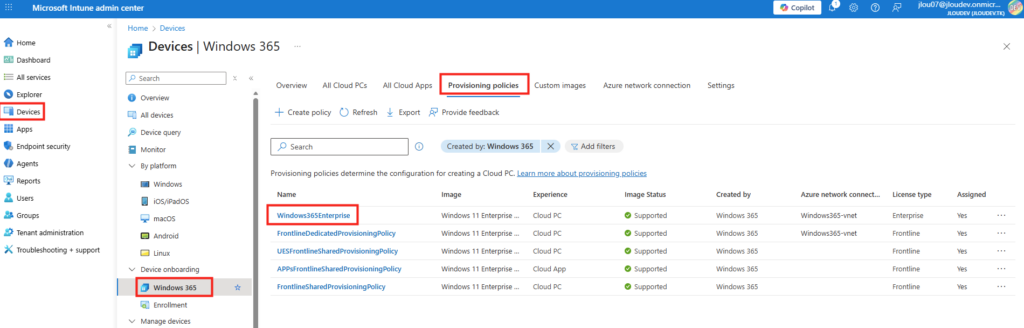

Dans mon environnement de test, j’ai déjà configuré plusieurs polices de provisionnement afin de créer mes Cloud PCs qui vont me servir durant mes tests :

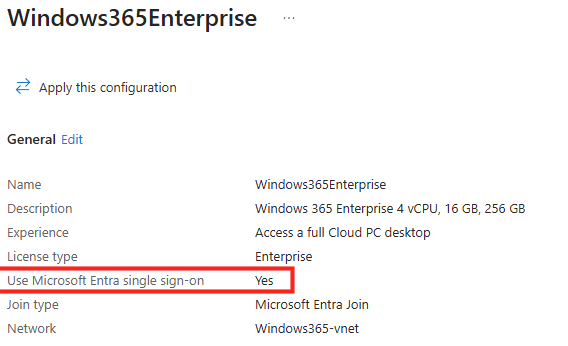

Les Cloud PCs étant correctement déployés, une exigence particulière concerne toutefois le SSO avec Entra. Pour être plus clair, je vais maintenant repasser en détail sur toutes les étapes pour correctement configurer le SSO.

Etape I – Configuration du Single Sign-On :

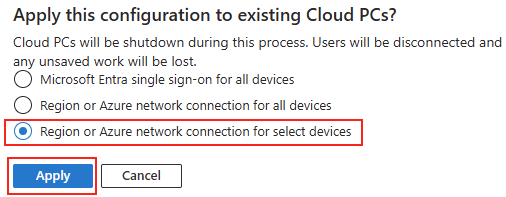

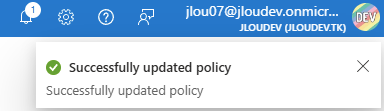

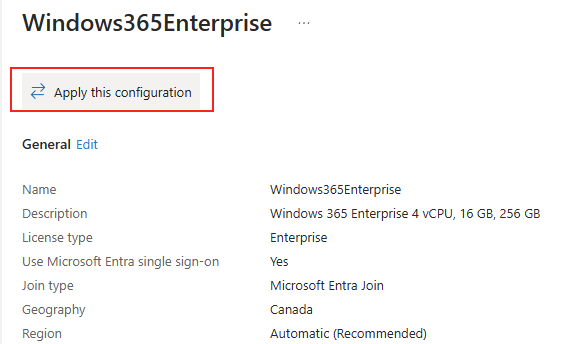

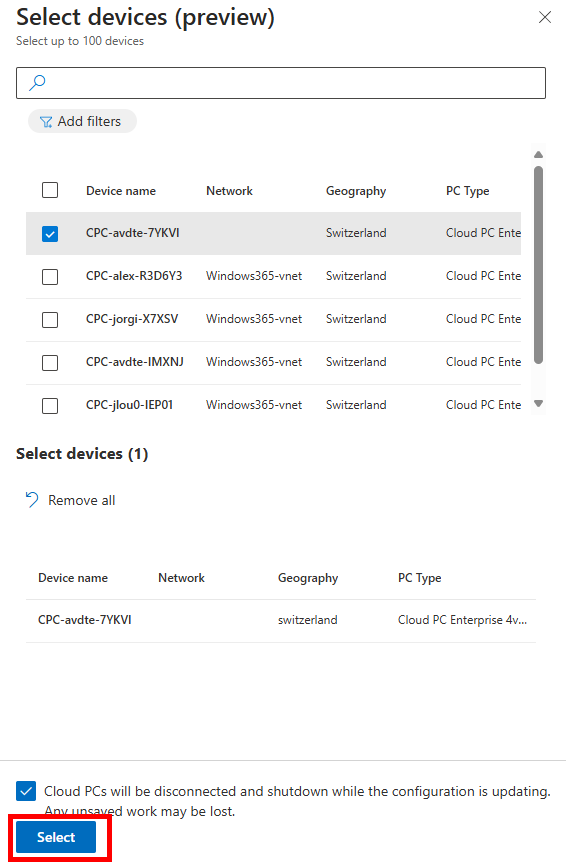

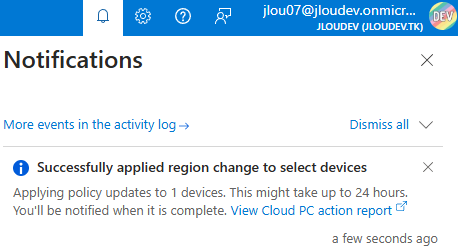

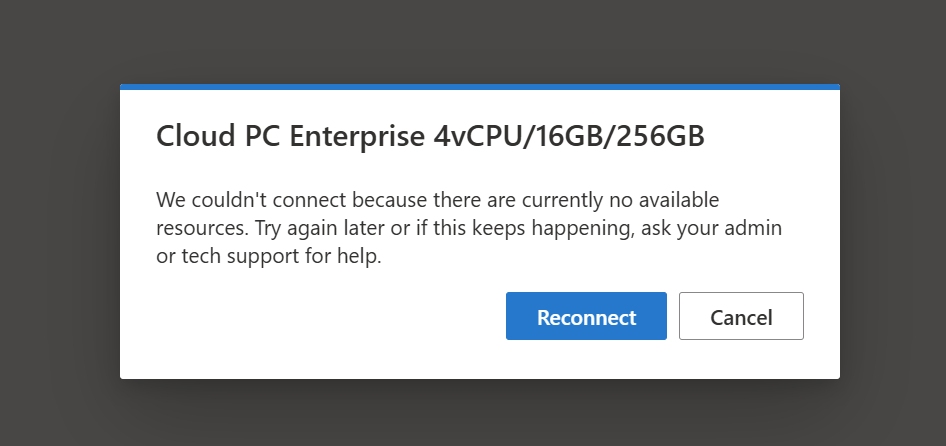

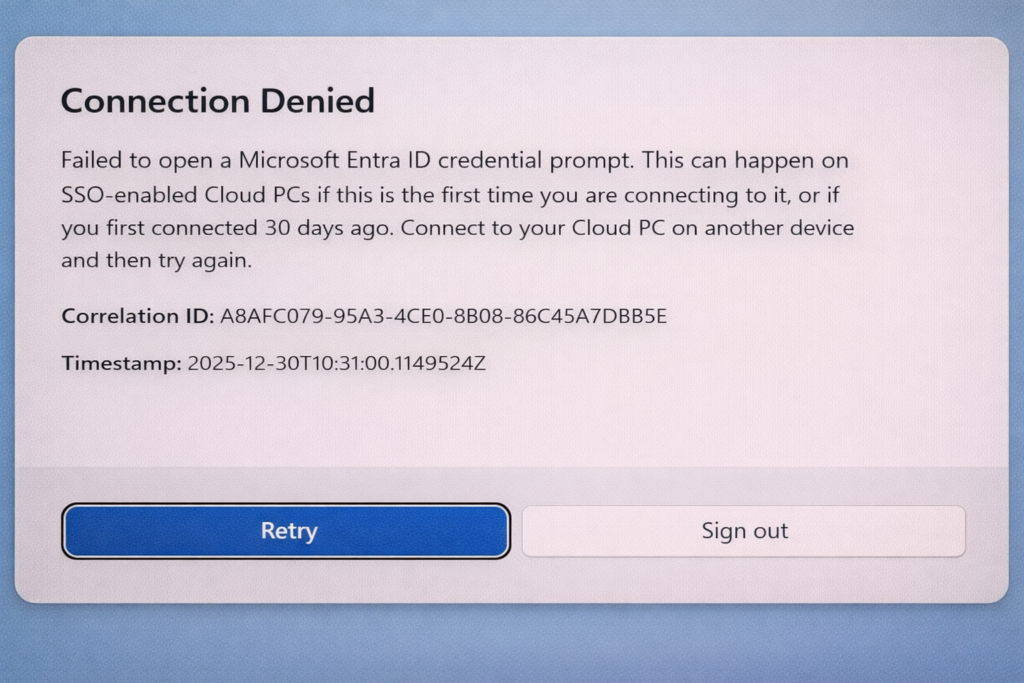

Windows 365 Link repose entièrement sur le mécanisme Single Sign-On via Microsoft Entra ID. Autrement dit : si le SSO n’est pas activé sur le Cloud PC, la connexion de votre utilisateur risque d’échouer :

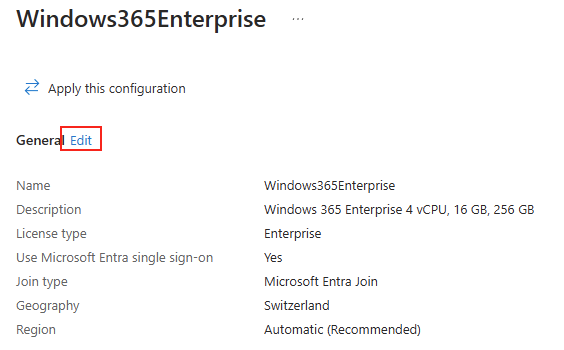

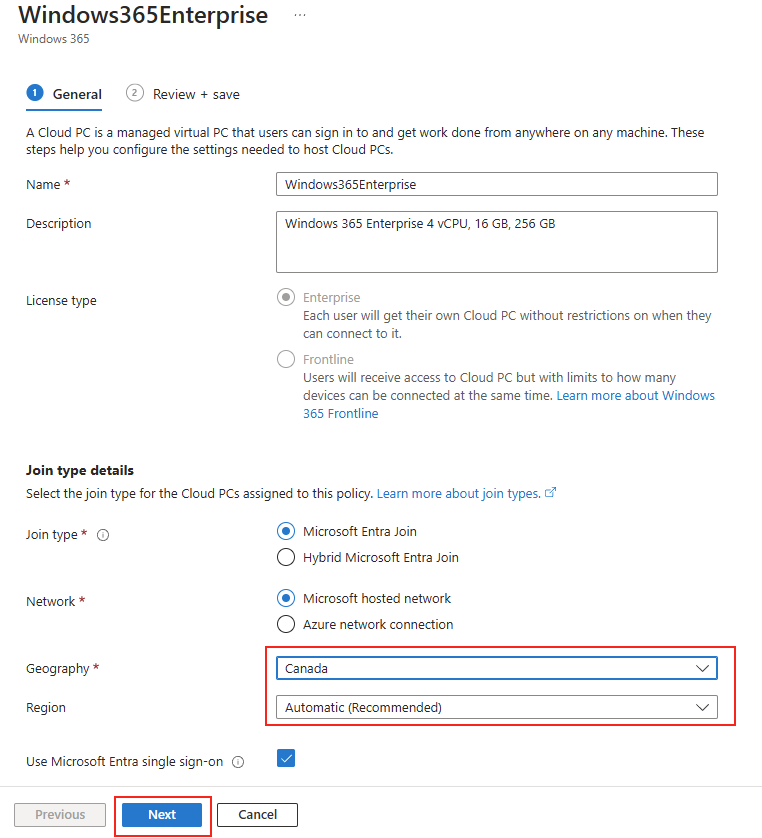

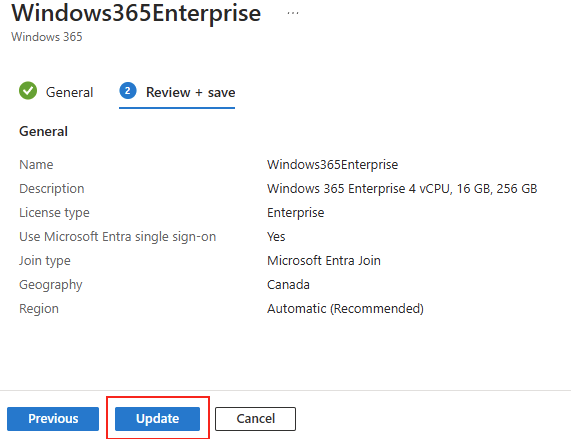

Pour activer le SSO, il sera nécessaire de vérifier, et de modifier si nécessaire, la police de provisionnement de vos Cloud PC, puis de recréer au besoin de nouveaux Cloud PCs si ces derniers ont été créés avant cette modification :

Voici l’option SSO dans la police de provisionnement des Cloud PCs qui doit être cochée :

L’étape suivante consiste à supprimer la demande de consentement SSO côté Microsoft Entra ID, dont la configuration repose sur des principaux de service :

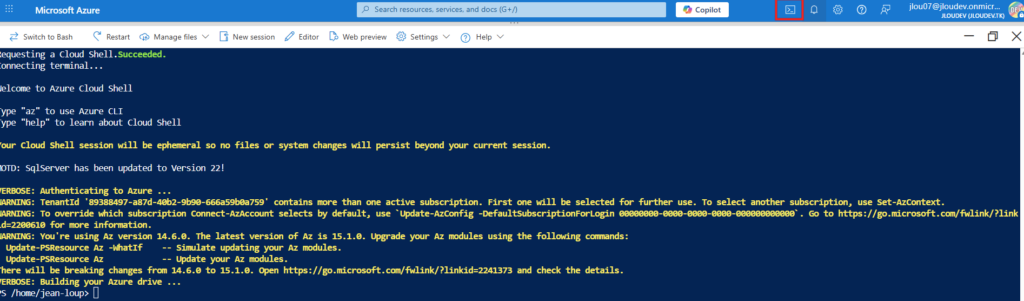

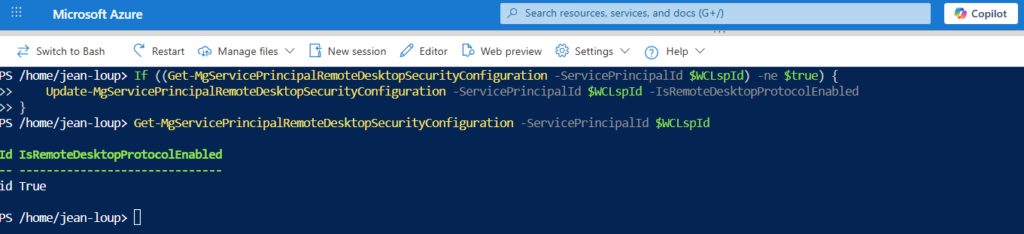

Commençons par autoriser Microsoft Entra dans l’authentification pour Windows sur le tenant. Pour cela, j’utilise la console PowerShell d’Azure Cloud Shell, accessible depuis le portail Azure :

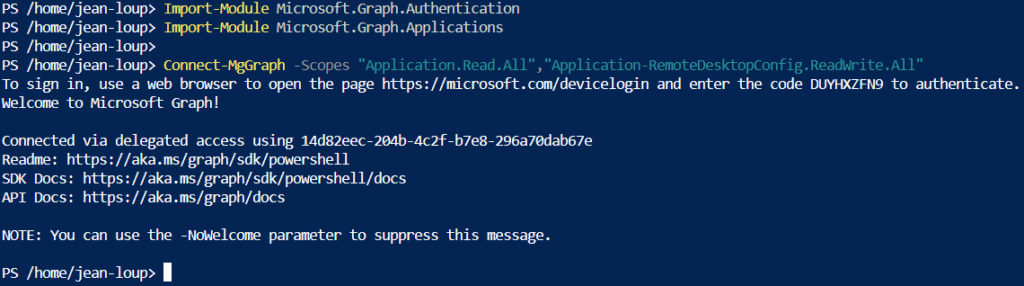

J’importe les deux modules Microsoft Graph suivants, puis je me connecte avec le compte aux permissions appropriées :

Import-Module Microsoft.Graph.Authentication

Import-Module Microsoft.Graph.Applications

Connect-MgGraph -Scopes "Application.Read.All","Application-RemoteDesktopConfig.ReadWrite.All"

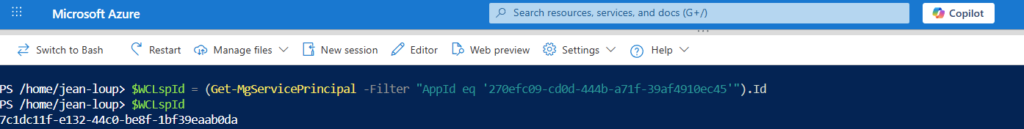

Je récupère l’ID d’objet pour le principal du service de connexion au Windows Cloud :

$WCLspId = (Get-MgServicePrincipal -Filter "AppId eq '270efc09-cd0d-444b-a71f-39af4910ec45'").Id

Je modifie la propriété isRemoteDesktopProtocolEnabledtrue sur True, puis je vérifie que la propriété isRemoteDesktopProtocolEnabled est correctement définie :

If ((Get-MgServicePrincipalRemoteDesktopSecurityConfiguration -ServicePrincipalId $WCLspId) -ne $true) {

Update-MgServicePrincipalRemoteDesktopSecurityConfiguration -ServicePrincipalId $WCLspId -IsRemoteDesktopProtocolEnabled

}

Get-MgServicePrincipalRemoteDesktopSecurityConfiguration -ServicePrincipalId $WCLspId

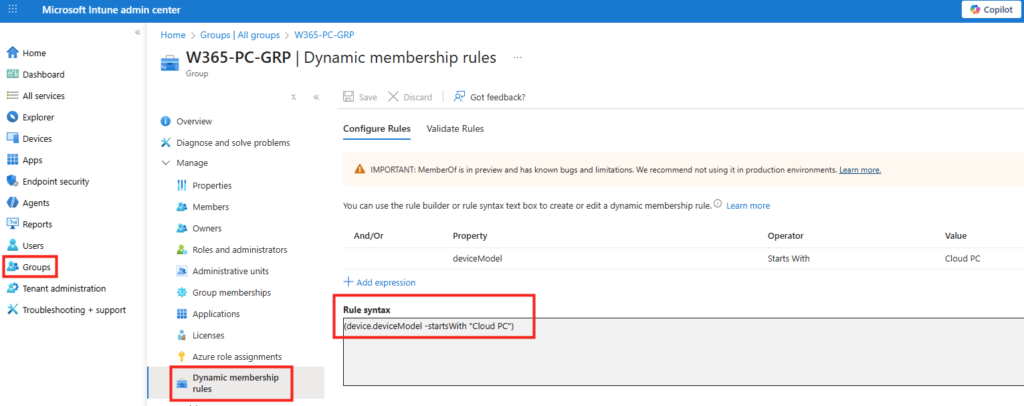

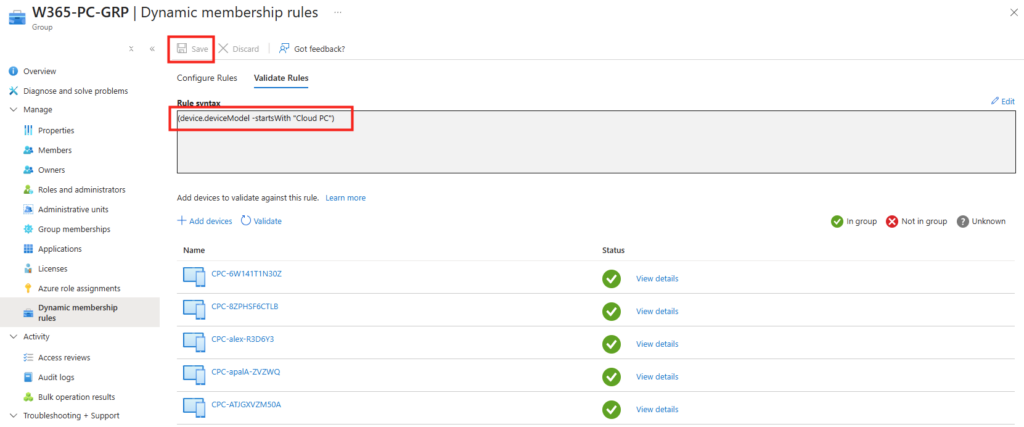

Depuis le portail Intune, je crée ensuite un groupe contenant les Cloud PCs :

J’utilise une requête dynamique pour ajouter automatiquement mes prochains Cloud PCs au groupe :

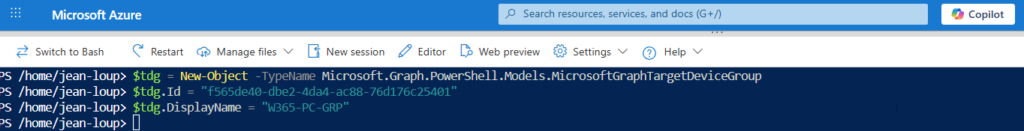

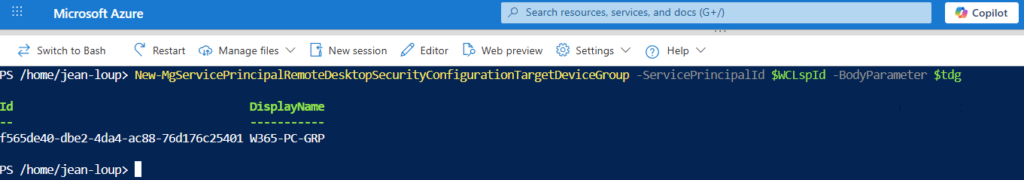

Enfin, toujours dans la même session d’Azure Cloud Shell, j’ajoute l’ID de groupe à une propriété sur le principal du service SSO Windows Cloud Login :

$tdg = New-Object -TypeName Microsoft.Graph.PowerShell.Models.MicrosoftGraphTargetDeviceGroup

$tdg.Id = "<Group object ID>"

$tdg.DisplayName = "<Group display name>"

New-MgServicePrincipalRemoteDesktopSecurityConfigurationTargetDeviceGroup -ServicePrincipalId $WCLspId -BodyParameter $tdg

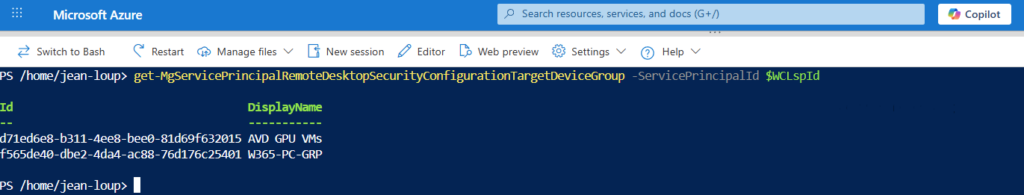

Enfin, j’assigne le groupe créé :

Get-MgServicePrincipalRemoteDesktopSecurityConfigurationTargetDeviceGroup -ServicePrincipalId $WCLspId

Tout est maintenant en place pour tester la première authentification sur votre Windows 365 Link.

Etape II – Test de la première connexion Windows 365 Link :

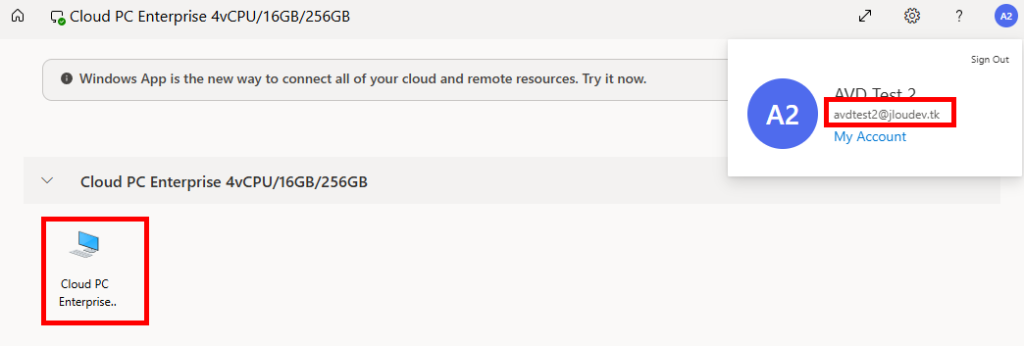

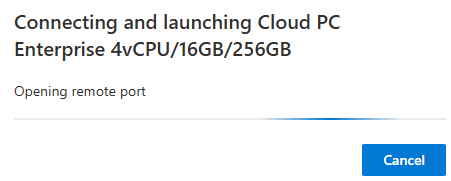

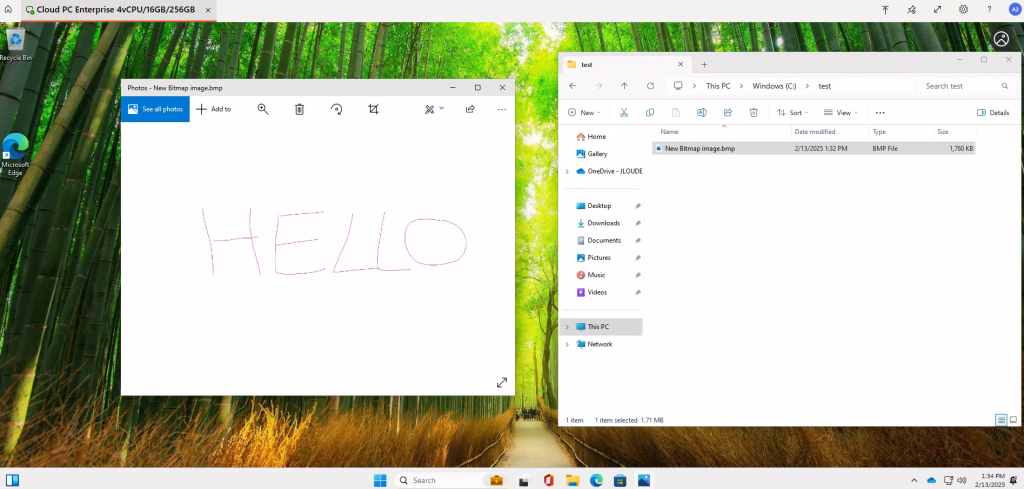

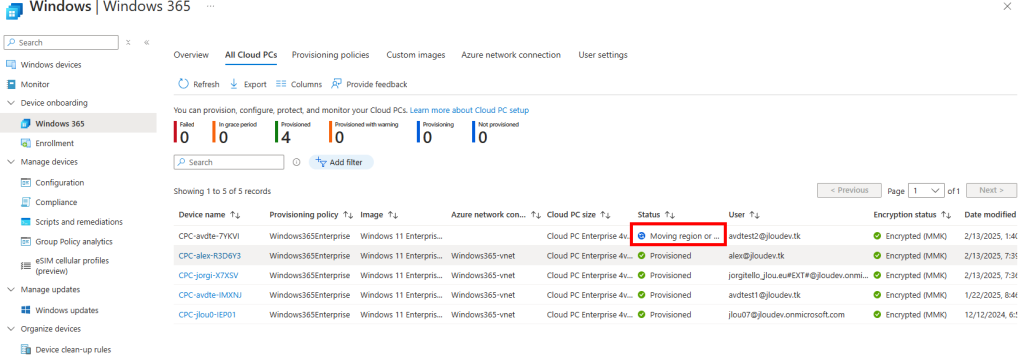

La vidéo suivante correspond à la première connexion avec succès de mon utilisateur de test à son Windows 365 Link :

J’ai réalisé ensuite une seconde vidéo montrant plusieurs scénarios de connexion et de bascule d’utilisateurs avec Windows 365 Link :

- Le premier test illustre la connexion d’un utilisateur unique à différents Cloud PC Windows 365 qui lui sont attribués. L’objectif est d’observer le temps de connexion, la fluidité du changement de Cloud PC, ainsi que l’efficacité globale du processus d’authentification.

- Le second test se concentre sur un scénario de type pool partagé, comparable à un usage Windows 365 Frontline, où plusieurs utilisateurs se connectent successivement au sein d’un même pool de Cloud PC. Ce scénario permet d’analyser le comportement de l’authentification, la gestion des sessions et la rapidité de bascule entre utilisateurs.

Ces démonstrations offrent un retour concret sur les performances et l’expérience utilisateur, avant d’aborder les aspects de configuration et d’administration via Intune.

Travis nous a d’ailleurs fait une excellente vidéo sur ce sujet disponible juste ici :

Une fois ces premiers tests de connexion réalisés, on peut imaginer d’autres tâches ou configurations que l’on peut faire autour de son Windows 365 Link.

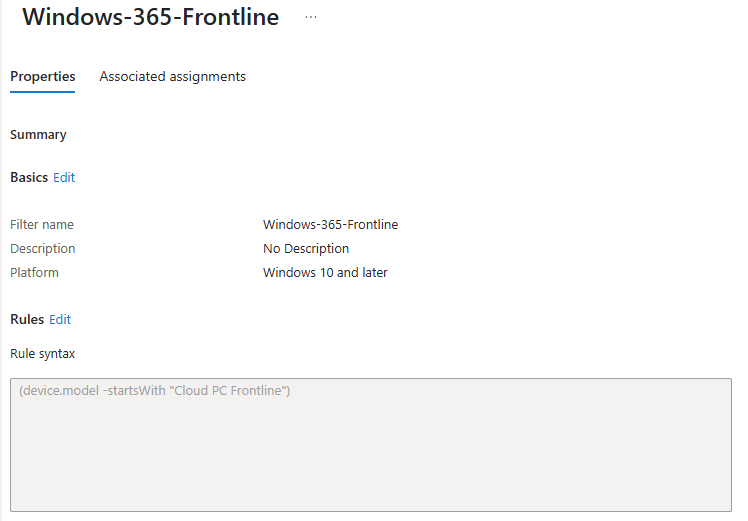

Mais avant cela, je vous conseille de commencer par créer un filtre d’assignation Intune pour cibler uniquement les Windows 365 Link dans vos futures polices de configuration.

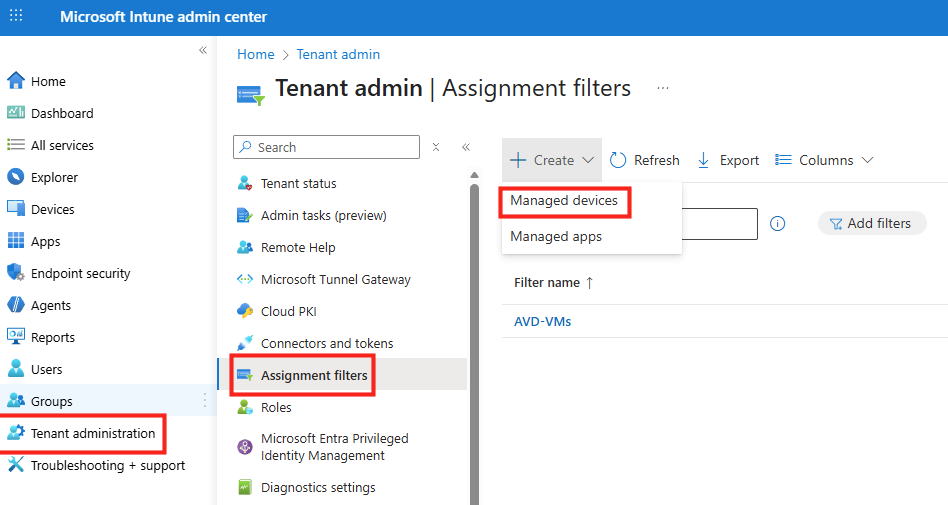

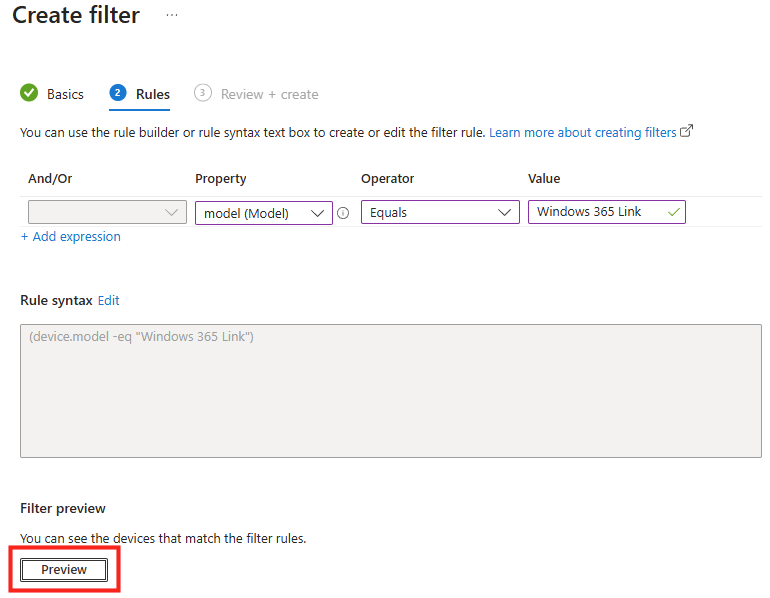

Etape III – Création d’un filtre d’assignation Intune :

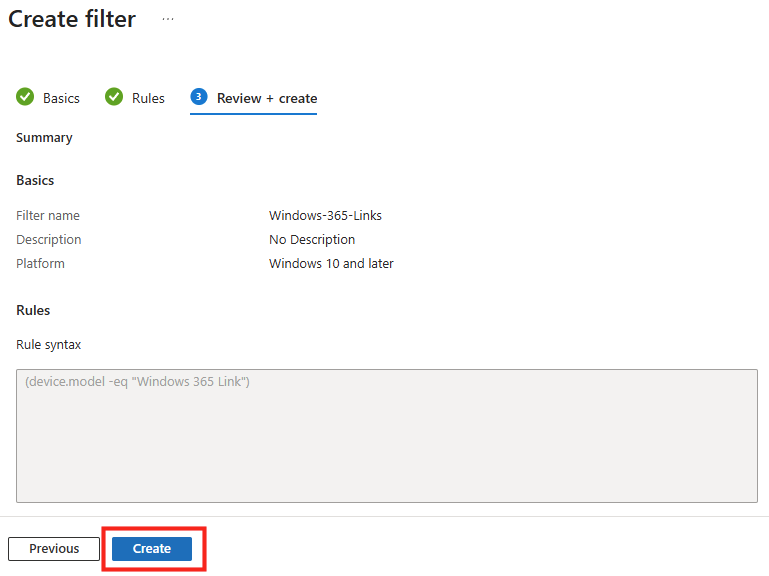

Depuis le portail Intune, je commence par créer un filtre d’assignation, qui me sera très utile pour configurer les Windows 365 Link par la suite :

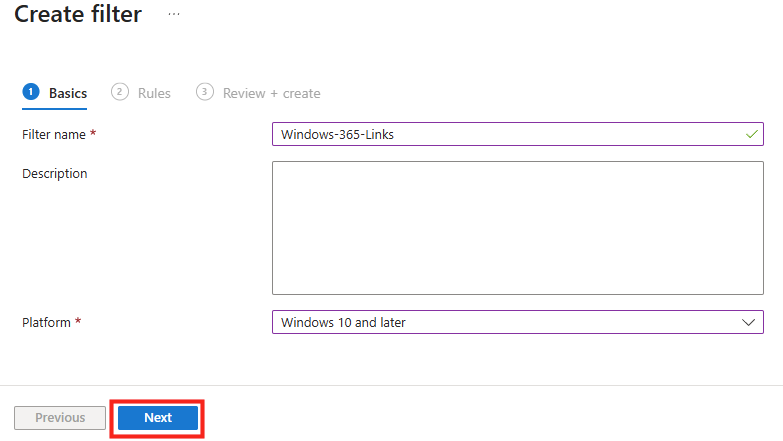

Je nomme ce filtre avec comme plateforme Windows 10 et +, puis je clique sur Suivant :

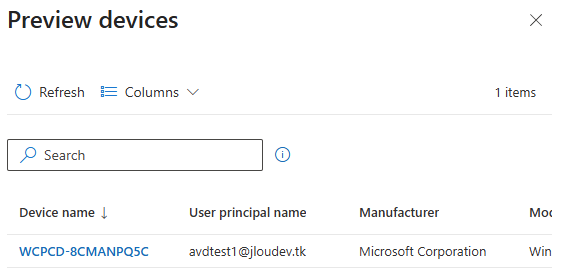

Je spécifie la règle de filtrage selon la propriété suivante afin de ne prendre en compte que les appareils Windows 365 Link, puis je clique sur Prévisualiser :

Si des Windows 365 Link sont déjà présents, je devrais voir ces derniers apparaître :

Enfin je confirme la création du filtre :

Mon filtre est maintenant en place, je vais pouvoir commencer à effectuer quelques réglages, comme la détection automatique du fuseau horaire.

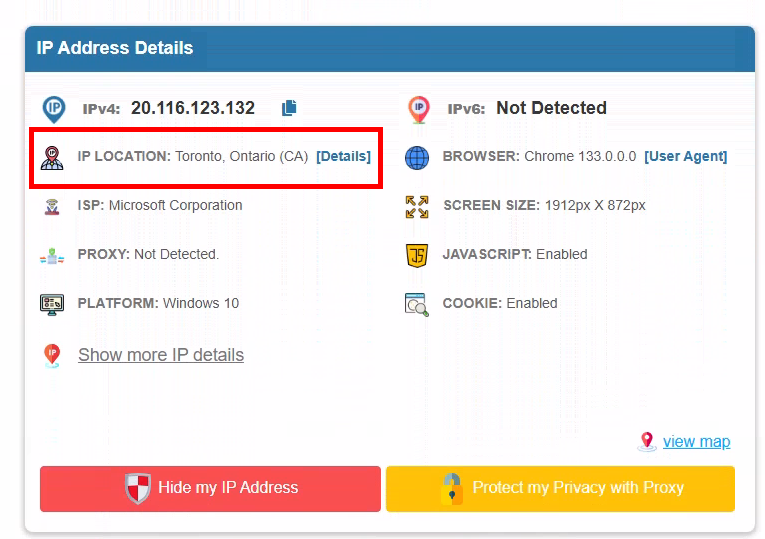

Etape IV – Configuration automatique du fuseau horaire :

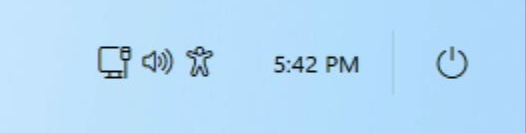

Au démarrage de votre Windows 365 Link, l’heure qui s’affiche n’est peut-être pas la bonne :

Les appareils Windows 365 Link peuvent rencontrer des problèmes de fuseau horaire si la détection automatique n’est pas autorisée. Il est possible de forcer l’utilisation du fuseau horaire local en autorisant l’accès à la localisation via Microsoft Intune.

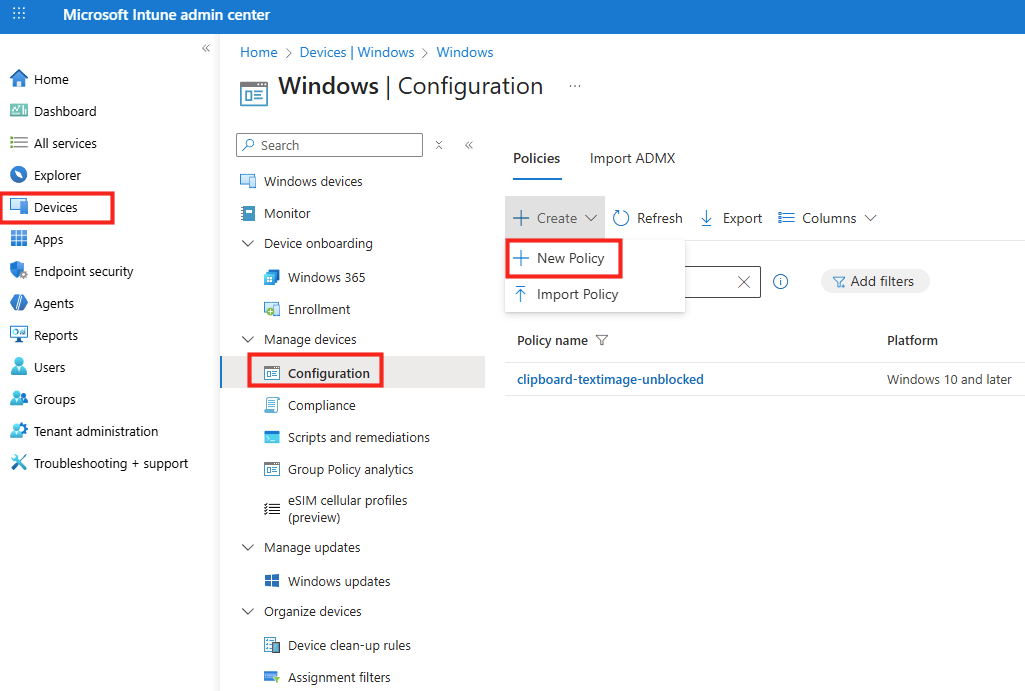

Pour cela, connectez-vous au portail Intune, puis dirigez-vous vers le menu suivant :

Sélectionnez le type de profil suivant :

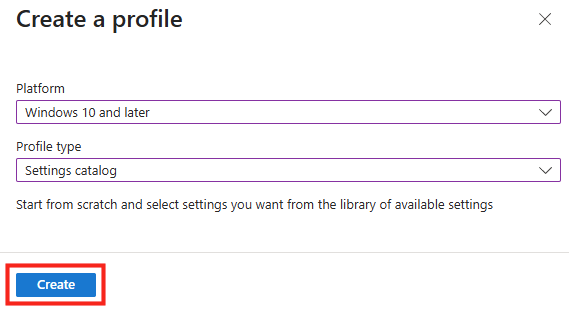

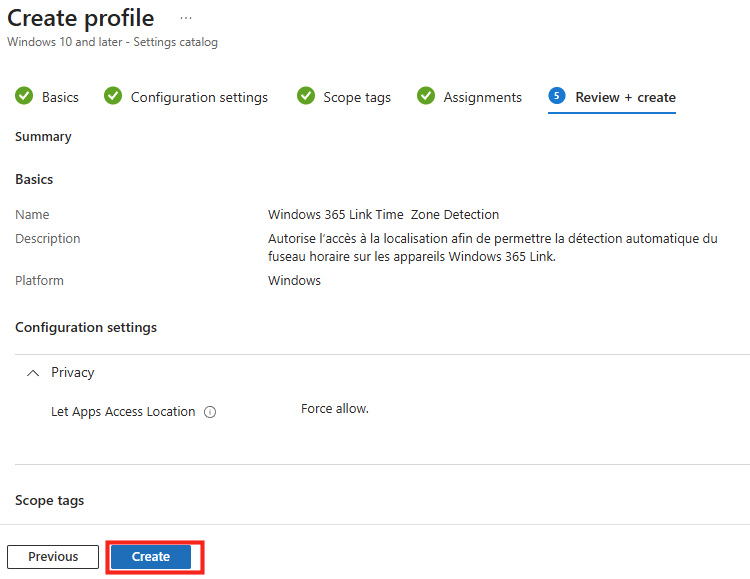

Renseignez les informations suivantes, puis cliquez sur Suivant :

- Nom : Windows 365 Link – Time Zone Detection

- Description : Autorise l’accès à la localisation afin de permettre la détection automatique du fuseau horaire sur les appareils Windows 365 Link.

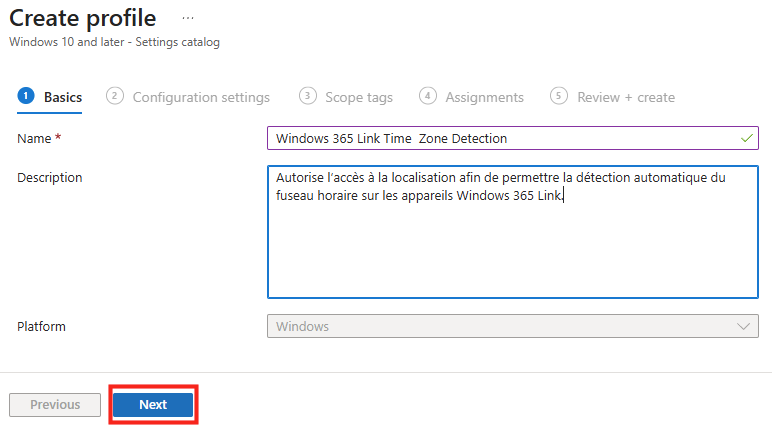

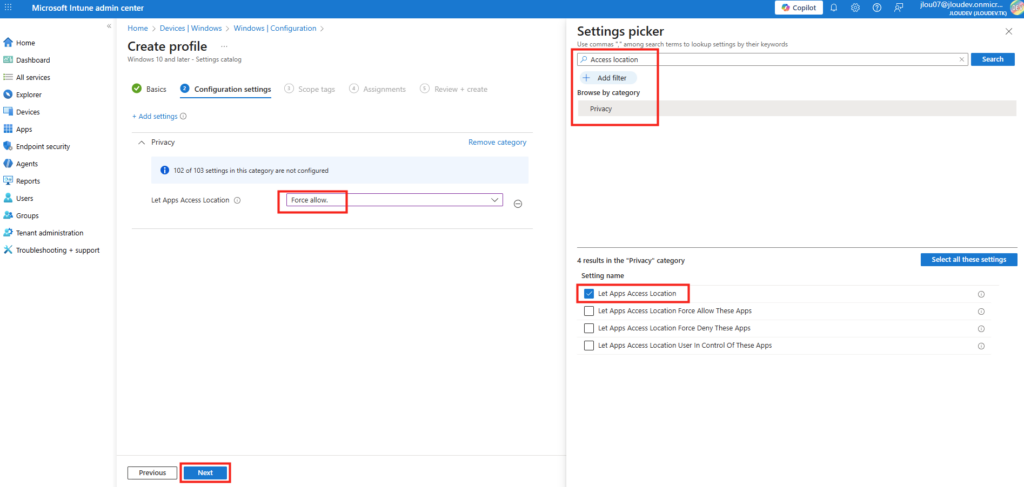

Recherchez Access location, puis sélectionnez la catégorie Privacy, configurez comme ceci, puis cliquez sur Suivant :

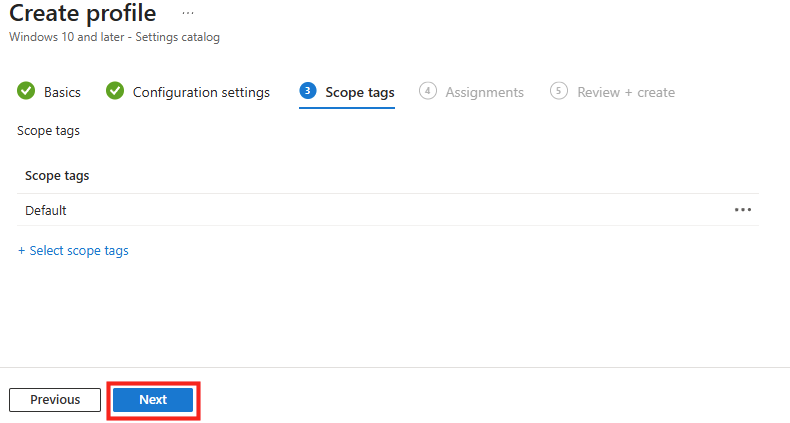

Ajoutez les Scope tags nécessaires selon votre organisation, puis cliquez sur Suivant :

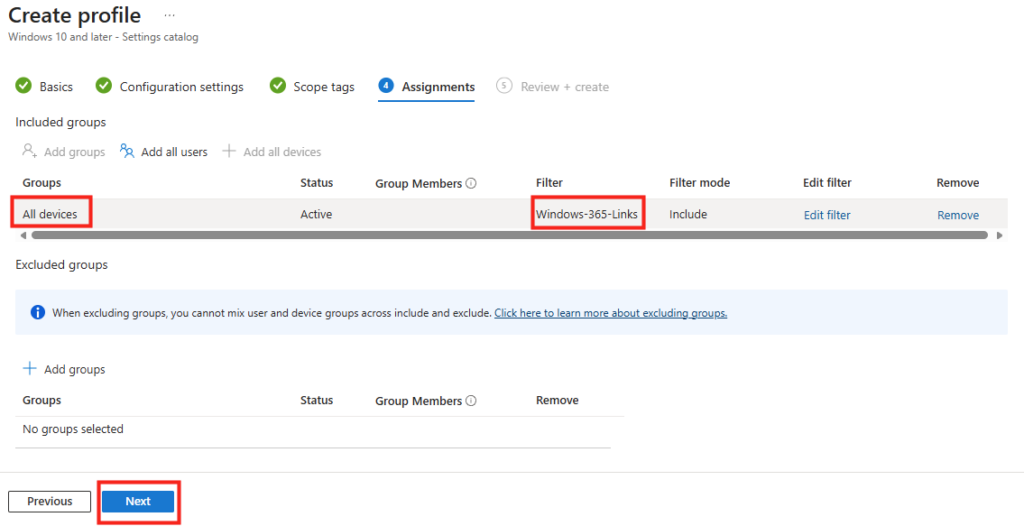

Dans Assignments, ciblez les appareils Windows 365 Link selon la méthode suivante, puis cliquez sur Suivant :

- Par exemple, en utilisant All devices

- En appliquant un Include filter basé sur un filtre de type Windows 365 Link

Vérifiez la configuration, puis cliquez ici pour déployer la stratégie :

Quelques minutes plus tard, l’accès à la localisation est autorisé, Windows 365 Link peut détecter automatiquement le fuseau horaire local, et affiche l’heure correcte selon la localisation de l’utilisateur :

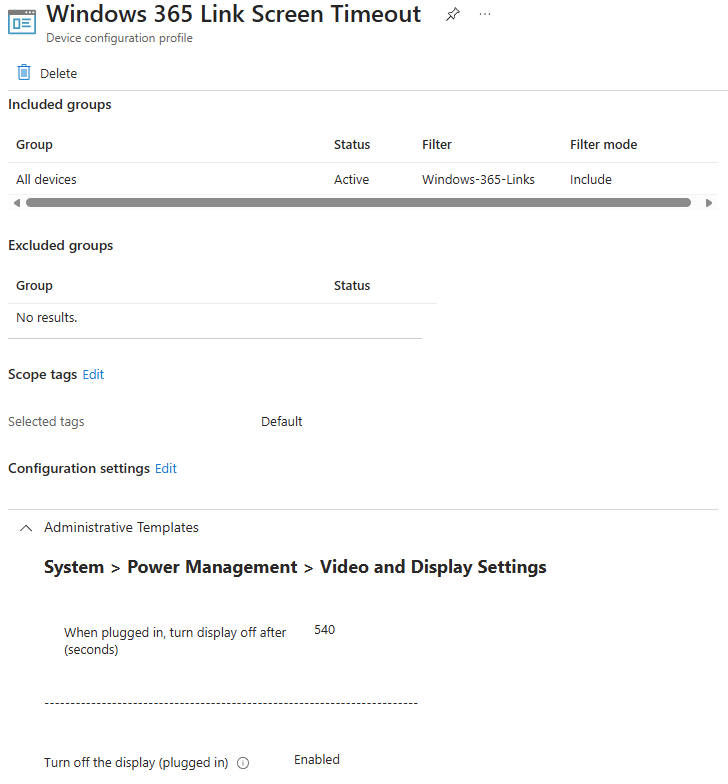

Etape V – Modification du délai d’extinction de l’écran :

Par défaut, les appareils Windows 365 Link éteignent l’écran après environ cinq minutes d’inactivité. Ce comportement est assimilé à un verrouillage local : lorsque l’utilisateur réactive l’appareil, l’écran de connexion s’affiche.

Comme pour l’heure, la configuration se fait via une police de configuration Intune. Dans mon cas je configure l’extinction de l’écran après 9 minutes d’inactivité :

Travis nous a encore fait une excellente seconde vidéo sur ce sujet :

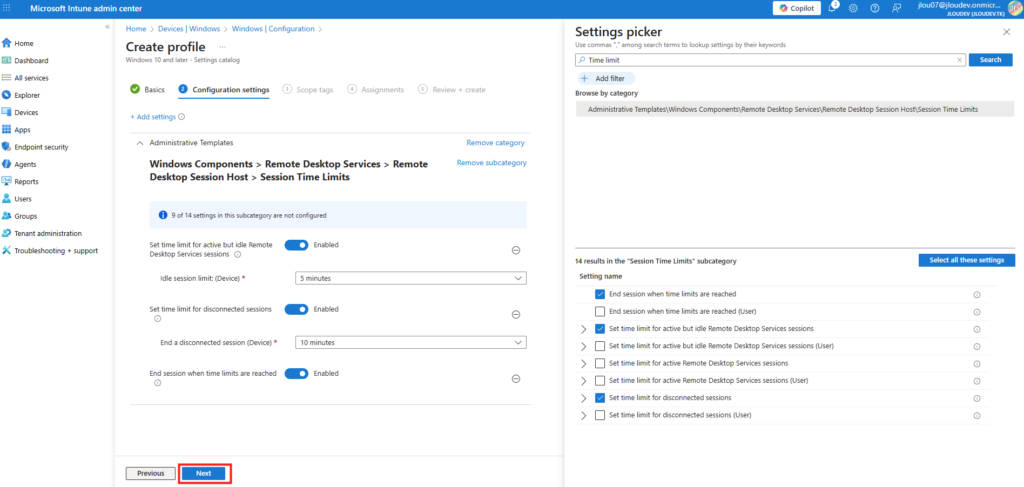

Etape VI – Modification des délais de déconnexion des sessions :

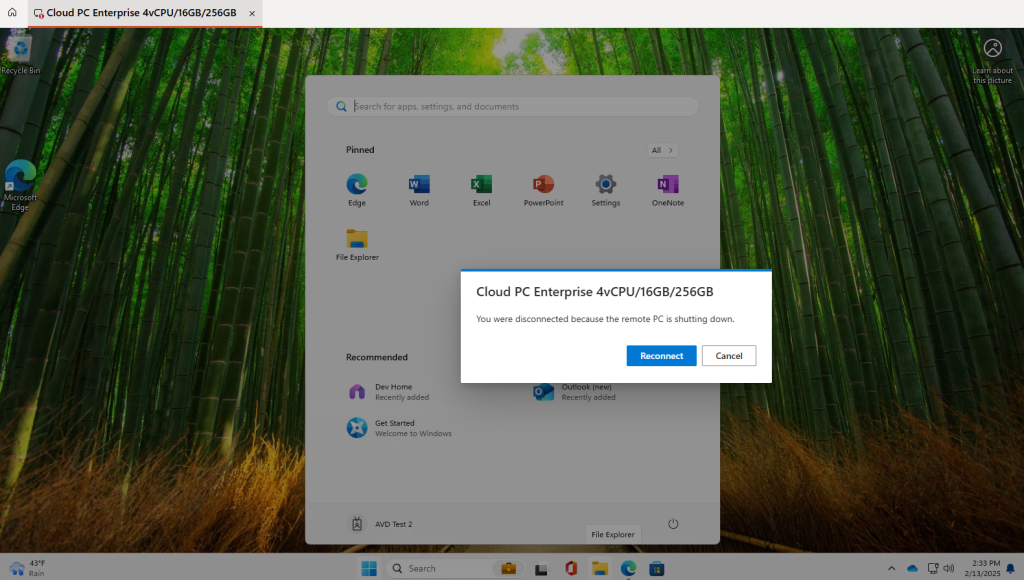

Comme Microsoft le recommande, est-il possible de raccourcir (mais pas de rallonger ?) les temps définis par défaut dans le cas de sessions Windows 365 inactives ou déconnectées :

Par défaut, Windows 365 PC Frontline conservent la session utilisateur active jusqu’à ce que :

- En mode dédié : Le PC cloud est inactif pendant 30 minutes.

- En mode partagé : Le PC cloud est inactif pendant 15 minutes.

Deux minutes avant la limite de temps d’inactivité, l’utilisateur reçoit une notification avec une boîte de dialogue.

Cette stratégie force la fermeture (log off) des sessions Windows 365 afin d’éviter :

- Les sessions laissées ouvertes sans activité

- Les sessions bloquées après une coupure réseau

- La consommation inutile de capacité (critique en Frontline partagé)

Elle remplace alors entièrement le comportement par défaut des services Windows 365 expliqués plus haut, à la condition que les temps indiqués ne soient pas supérieurs :

Par contre, à la différence des configurations précédemment appliquées sur les Windows 365 Link, j’ai appliqué cette nouvelle police sur filtre comprenant uniquement les Cloud PCs Frontline comme ceci :

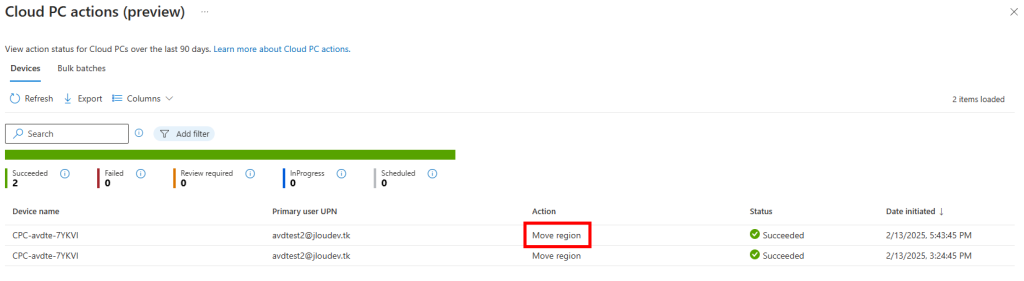

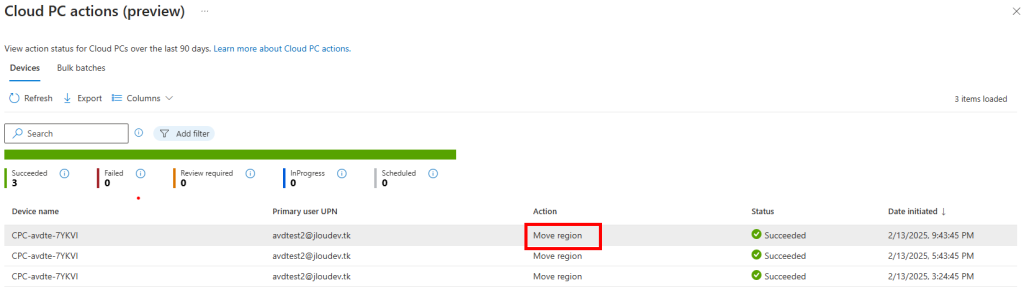

Le tableau ci-dessous résume les différents événements observés et les mécanismes impliqués dans ma configuration :

| Étape | Heure | Événement | Mécanisme responsable |

|---|---|---|---|

| Login utilisateur | 08h47 | Connexion au Cloud PC Frontline | Session RDS active |

| Idle atteint | 08h52 | Message “You will be signed out in 2 minutes” | Idle session RDS (5 min) |

| Log off | 08h54 | Déconnexion automatique (sign out) | End session when time limits are reached |

| Écran noir | 09h03 | Extinction automatique de l’écran | Policy Display Windows 365 Link (9 min) |

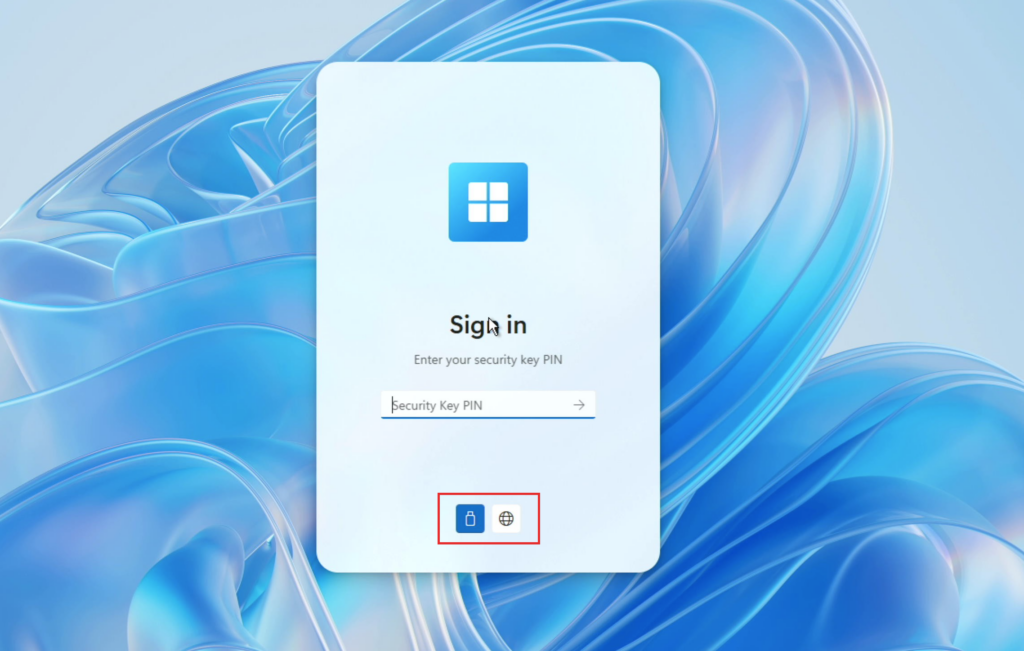

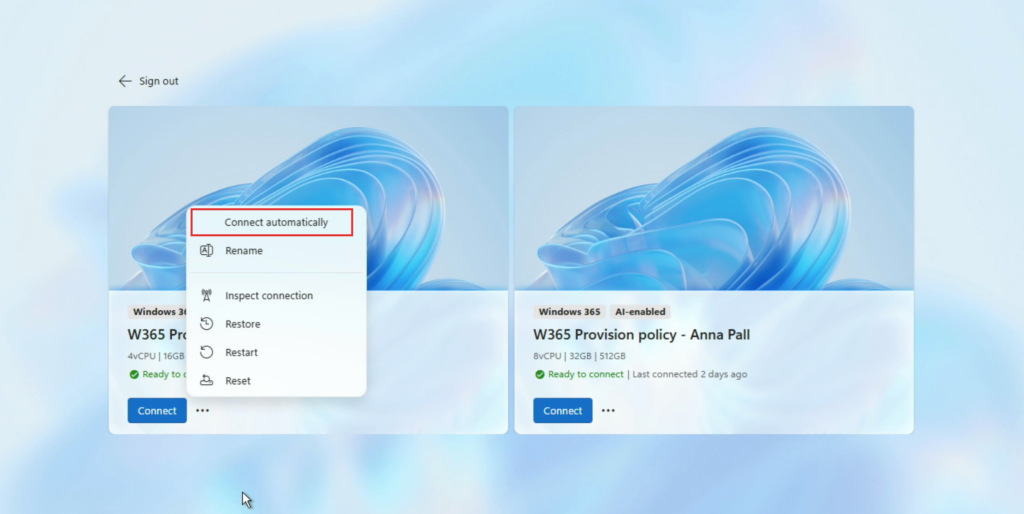

Etape VII – Connexion automatique sur un Cloud PC :

Windows 365 Link permet également d’activer des mécanismes de connexion automatique et d’authentification sans mot de passe (passwordless), afin de simplifier encore davantage l’accès au Cloud PC pour l’utilisateur final.

Dans ce scénario, l’utilisateur n’a pas besoin de saisir manuellement son identifiant, ce qui rend l’expérience de connexion particulièrement fluide :

Pour cela, je suis passé par la création d’une police de configuration personnalisé avec les paramètres OMA-URI suivants :

Nom : Activer les clés de sécurité FIDO pour la connexion à Windows

OMA-URI : ./Device/Vendor/MSFT/PassportForWork/SecurityKey/UseSecurityKeyForSignin

Type de données : Integer

Valeur : 1Il est également possible de configurer Windows 365 Link pour qu’il se connecte automatiquement à un Cloud PC Windows 365 spécifique :

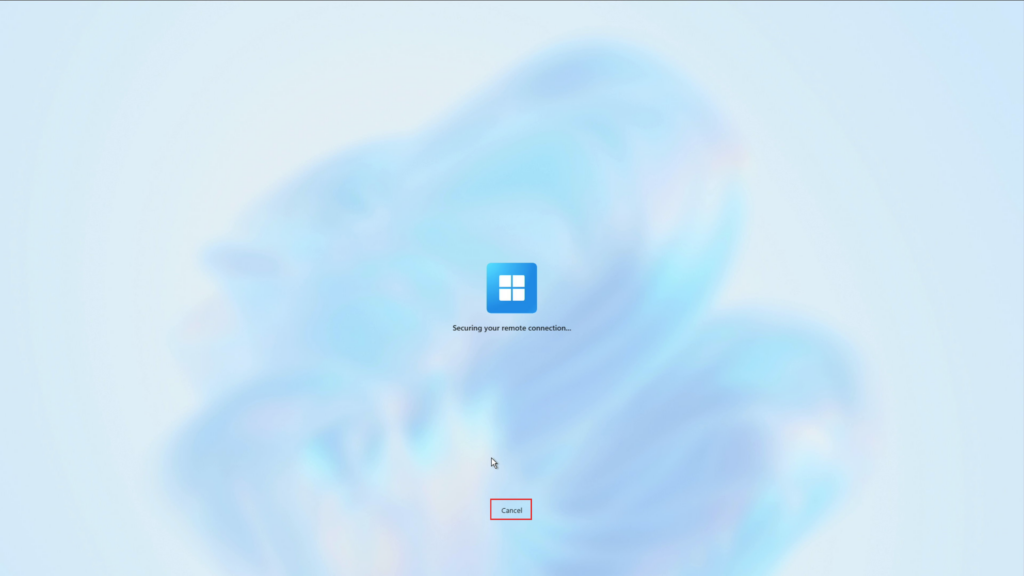

Cette option est particulièrement adaptée aux environnements à poste dédié ou aux usages standardisés. On y retrouve les fonctionnalités habituelles, comme la restauration ou la réinitialisation de la connexion.

Enfin, un bouton Annuler permet d’annuler la connexion automatique à ce Cloud PC. Cette action redirige l’utilisateur vers l’écran de sélection afin de lui permettre de choisir un autre Cloud PC Windows 365 auquel se connecter :

Ces options permettent d’adapter finement l’expérience de connexion selon que l’on se trouve dans un scénario à poste dédié ou à usage partagé.

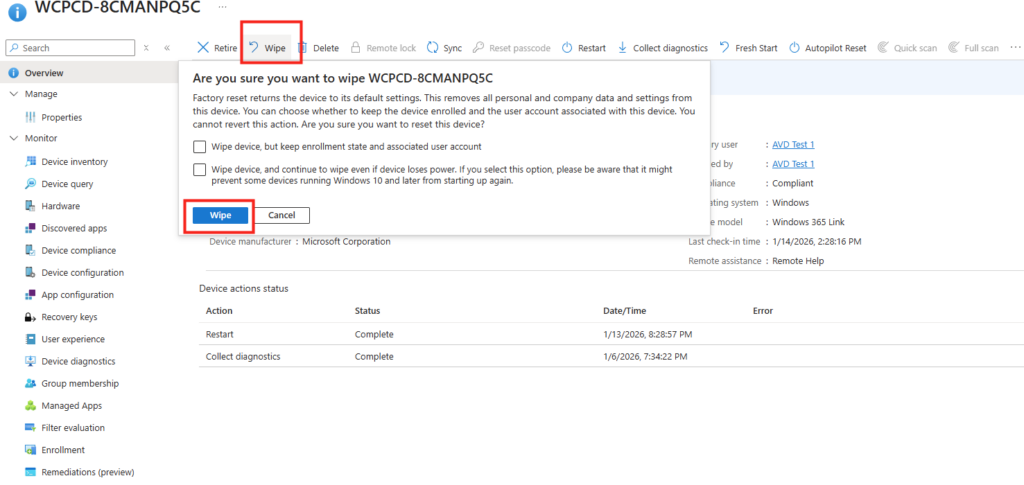

Etape VIII – Restauration de mode usine :

Si nécessaire, Microsoft propose une restauration en mode usine des Windows 365 Link depuis le portail Intune. Comme beaucoup de postes gérés en MDM sous Intune, cette fonction très utile permet de réinitialiser complètement l’appareil à distance, en supprimant toute configuration et toute association utilisateur, afin de le reprovisionner proprement.

Voici d’ailleurs une vidéo qui montre le processus en entier, d’environ 30 minutes (accéléré), sur un Windows 365 Link :

Etape IX – Test de Microsoft Teams :

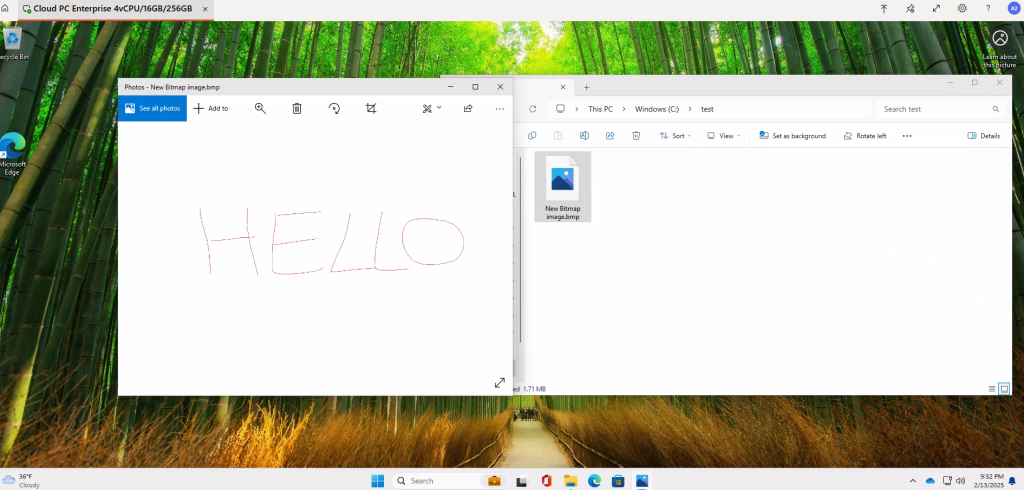

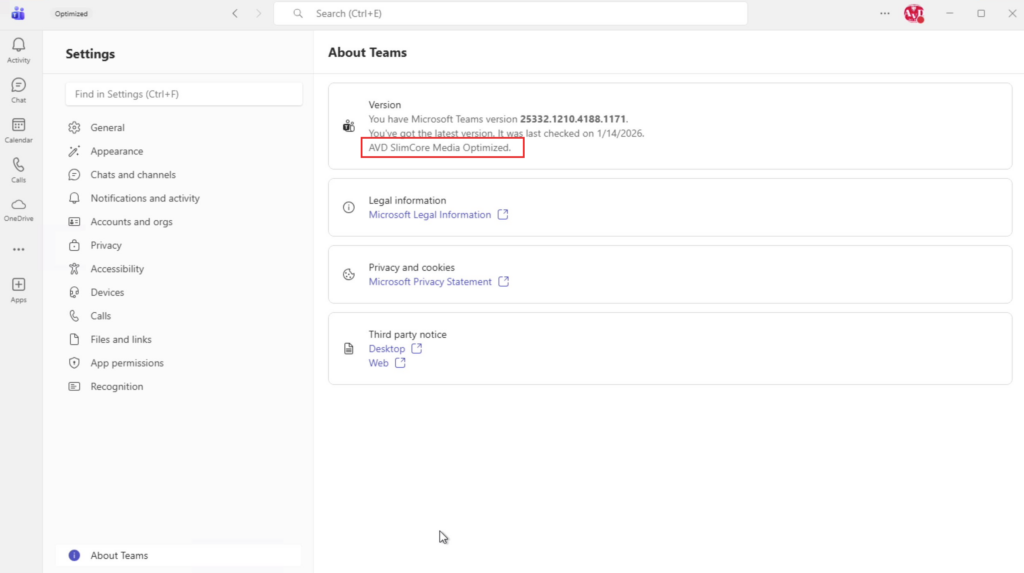

J’ai réalisé un test Microsoft Teams avec Windows 365 Link et j’ai été très satisfait de l’expérience globale, tant sur la qualité du rendu que sur la fluidité du partage d’écran et des flux audio/vidéo.

Un tour dans les paramètres de Teams confirme que le mode Media Optimized (SlimCore) est bien actif avec Windows 365 Link :

Pour plus de détails sur SlimCore et son fonctionnement côté AVD / Windows 365, voir cet article dédié sur mon blog.

Ce test rapide illustre le rendu réel de Microsoft Teams en conditions d’usage, du partage d’écran et des flux caméra, en mettant en évidence que le traitement (CPU) est effectué localement sur le Windows 365 Link et non sur le Cloud PC :

Et voici encore une autre vidéo faite cette fois avec une vidéo YouTube :

Après ces différents tests et configurations, il est possible de tirer plusieurs enseignements concrets sur l’usage de Windows 365 Link.

Conclusion

En conclusion, et après plusieurs jours d’utilisation et de tests dans des scénarios réels, Windows 365 Link s’est montré convaincant à l’usage quotidien.

Les performances observées, la simplicité d’accès au Cloud PC et la stabilité globale de l’expérience m’ont laissé une impression très positive au quotidien. Dans certains cas, j’ai pu avoir des doutes quant à la pertinence de l’appareil, notamment pour des scénarios où ses limites fonctionnelles peuvent apparaître.

Néanmoins, pour les cas d’usage évoqués plus haut (postes partagés, environnements Frontline, centres de contact ou contextes à forte exigence de sécurité), Windows 365 Link apporte une réelle valeur.

C’est un produit cohérent, bien positionné dans la stratégie Cloud-first de Microsoft, et je suis personnellement très satisfait d’avoir pu le tester dans des conditions concrètes et représentatives.

Alors, Windows 365 Link est-il un produit de niche ou le début d’une nouvelle norme ?

Windows 365 Link s’inscrit dans la stratégie Cloud-first de Microsoft et cible des usages bien définis. Il ne remplace pas tous les postes de travail, mais propose une alternative cohérente dans les environnements où la simplicité, la sécurité et la centralisation priment sur la flexibilité locale.

Enfin, retrouvez-moi et Arnaud et Arnaud dans un futur AzuReX prévu le 29 janvier prochain à 13 heures, dont l’inscription se passe juste ici 😎

Merci d’avoir lu cet article jusqu’au bout 😎