Microsoft vient d’annoncer, via un article posté sur le Techcommunity, une modification majeure à venir concernant l’authentification sur Azure : MFA pour tous ! Quand cela va arriver ? Qu’est-ce que cela implique ? Ces questions et bien d’autres encore sont légitimes. Tentons d’y voir plus clair ensemble.

Dans cet article sous forme de FAQ, je vous propose de commencer quelques notions important :

- Qu’est-ce que la MFA ?

- Quelle licence est nécessaire pour la disposer d’une MFA ?

- Mais pourquoi alors payer pour un service MFA disponible gratuitement ?

- Existe-t-il des différentes configurations MFA possibles sur un tenant ?

- Peut-on migrer d’une configuration MFA à une autre ?

Et d’aborder ensuite les futurs changements prévus en juillet 2024 par Microsoft :

- Qu’est-ce qui se passe en juillet 2024 ?

- Quels sont les services impactés par ce changement ?

- Quelles seront les méthodes de MFA possibles pour Azure ?

- Quelles sont les identités concernées / non concernées ?

- Comment se rendre compte de l’impact avant le jour J ?

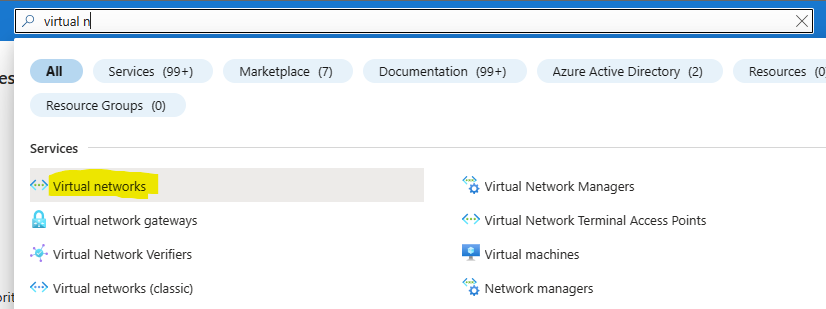

Qu’est-ce que la MFA ?

L’utilisation d’un mot de passe uniquement ne protège pas complètement des attaques. Si le mot de passe est faible ou s’il a été exposé ailleurs, un attaquant peut l’utiliser pour y accéder. Quand vous exigez une deuxième forme d’authentification, la sécurité est renforcée parce que ce facteur supplémentaire n’est pas un élément qu’un attaquant peut facilement obtenir ou dupliquer.

Microsoft Doc

La MFA propose donc d’aller plus loin que le couple classique identifiant / mot de passe. L’authentification multifacteur d’Entra ID impose de mettre en place les 3 méthodes d’authentification suivantes :

- Un élément que vous connaissez (ex. mot de passe)

- Un élément que vous possédez (ex. un appareil de confiance, comme un smartphone)

- Un élément qui vous définit (ex. identifiant biométrique, tel qu’une empreinte digitale)

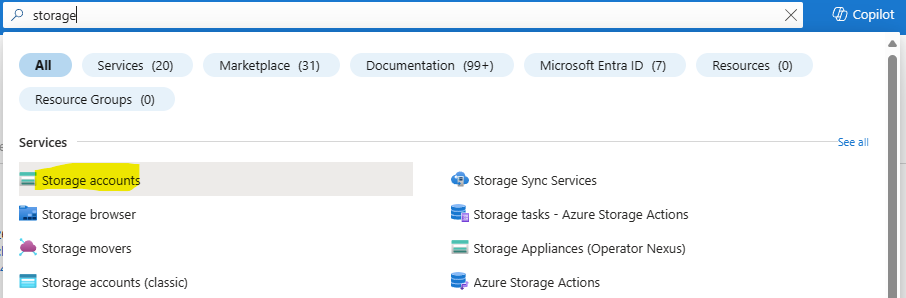

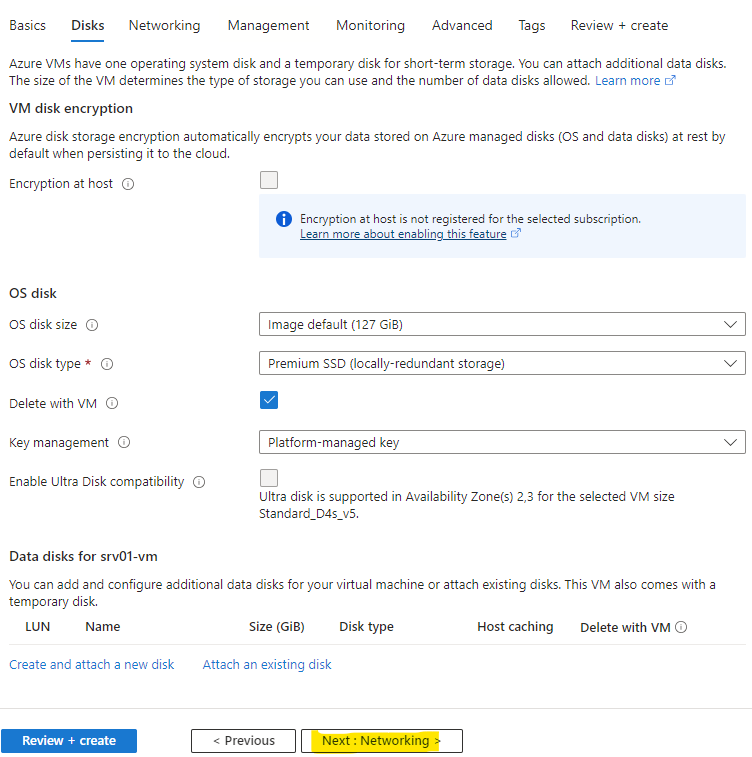

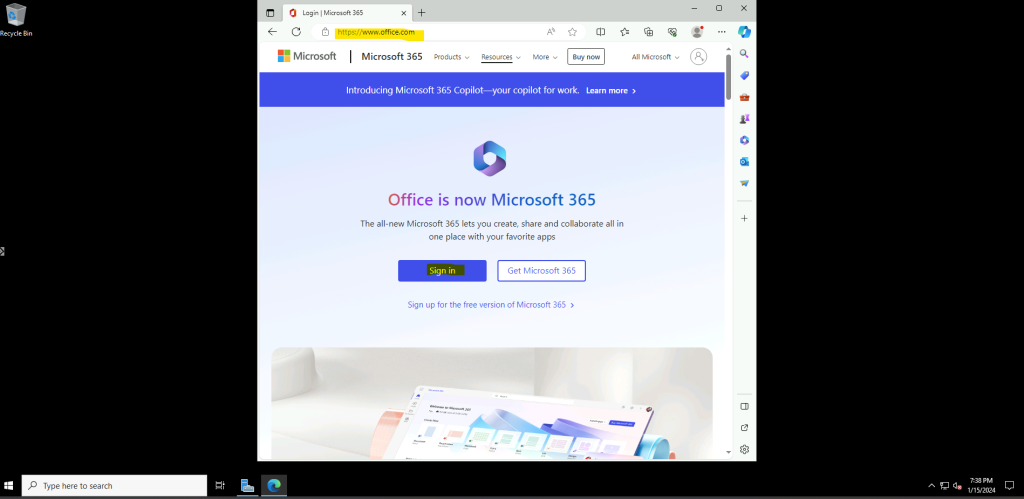

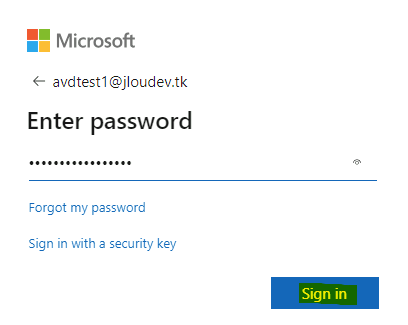

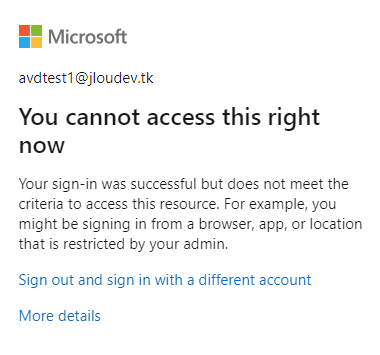

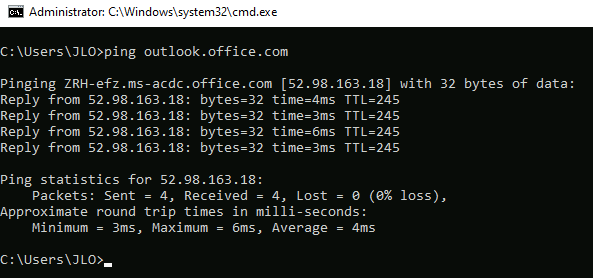

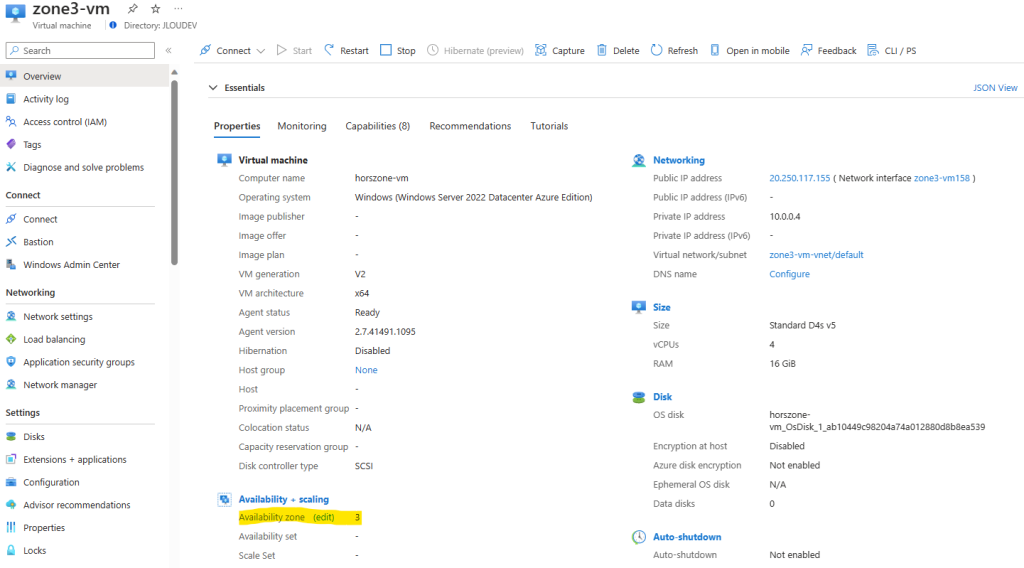

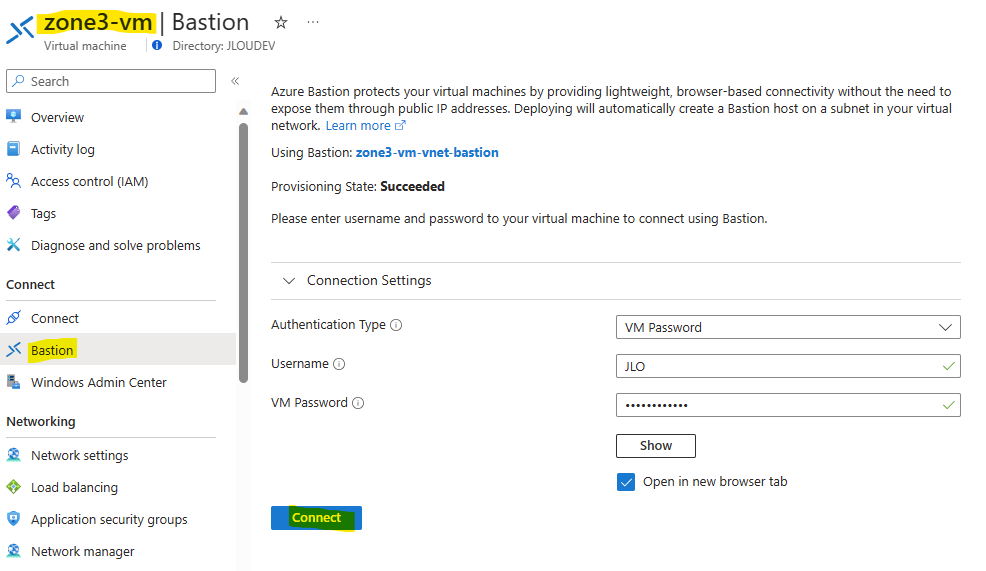

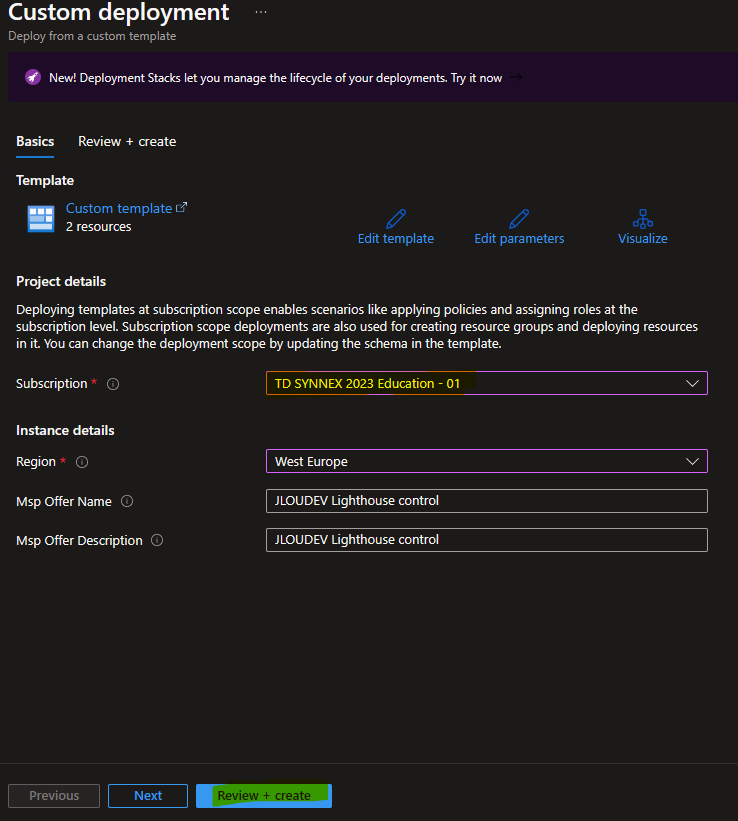

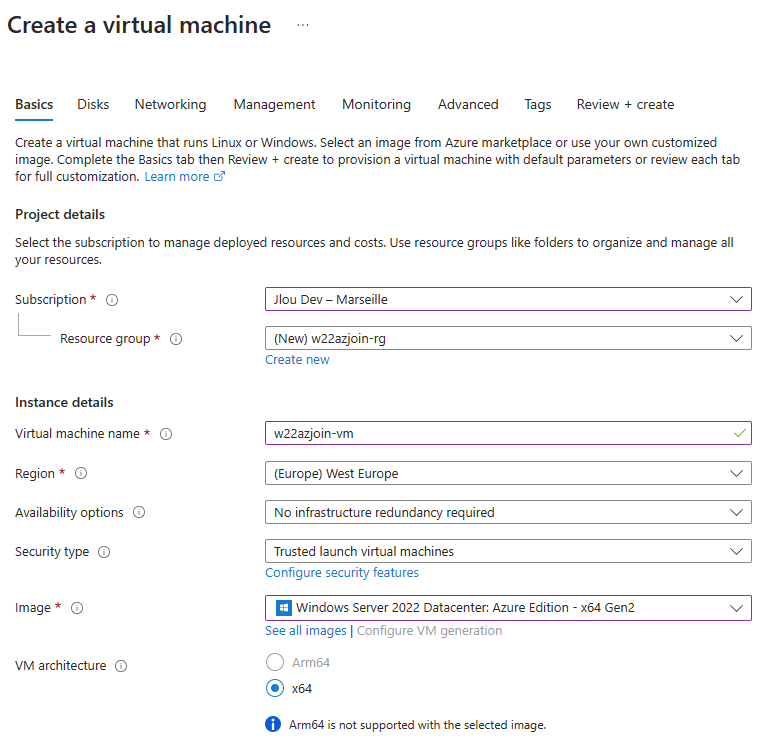

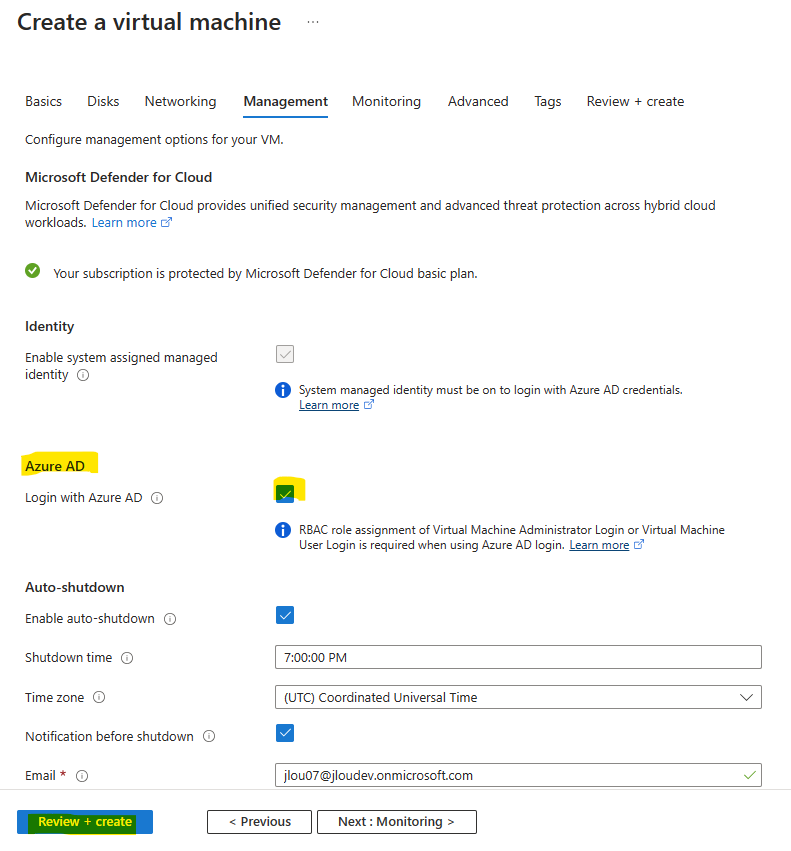

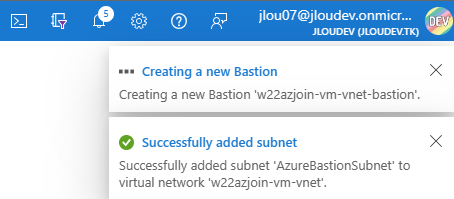

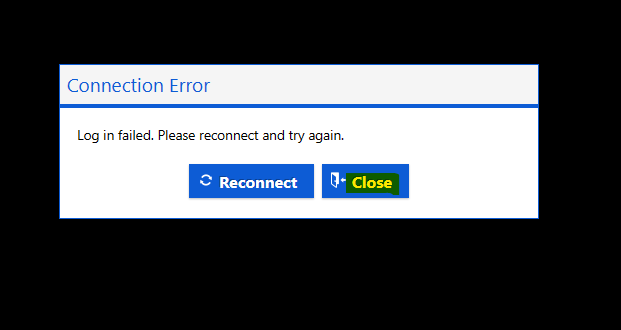

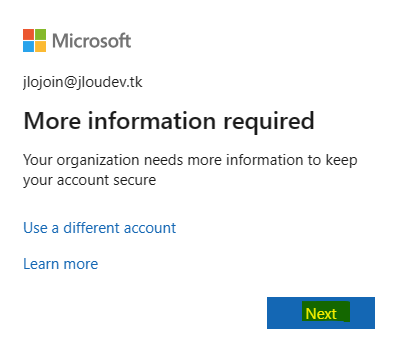

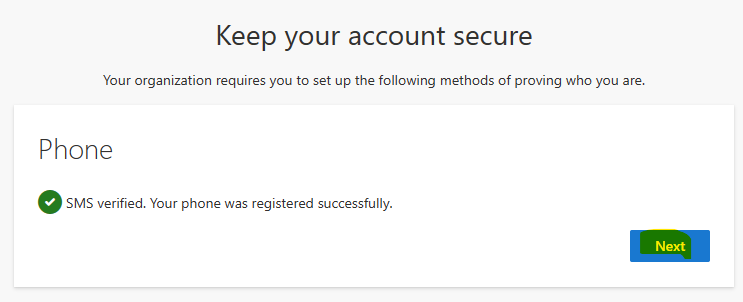

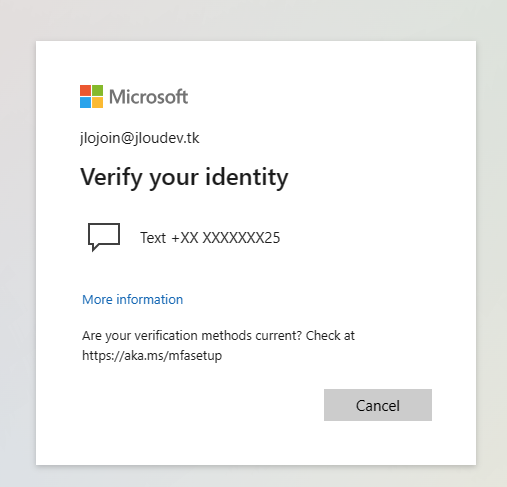

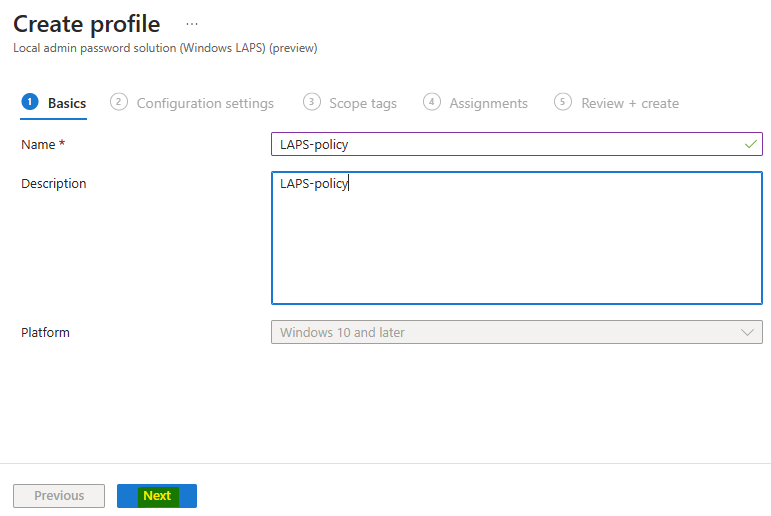

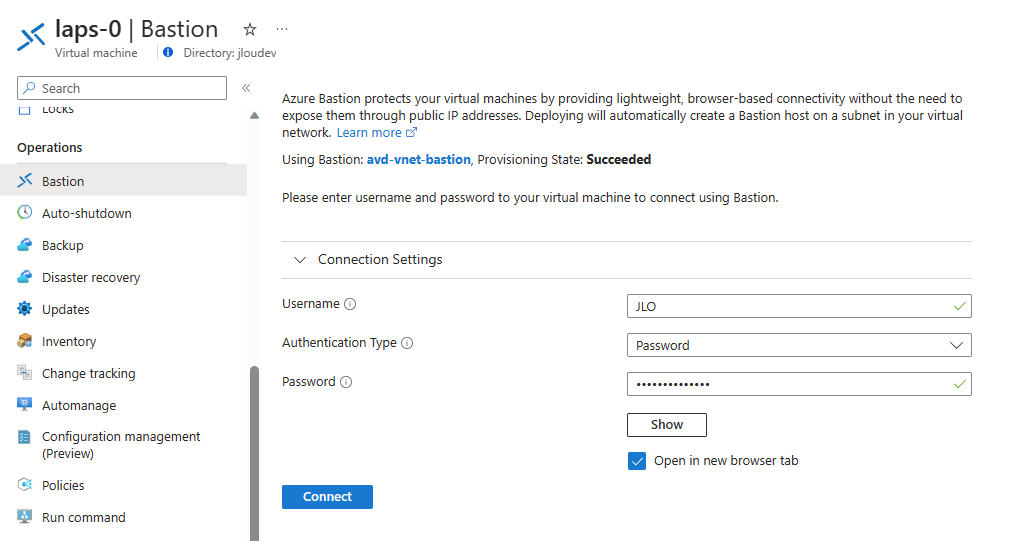

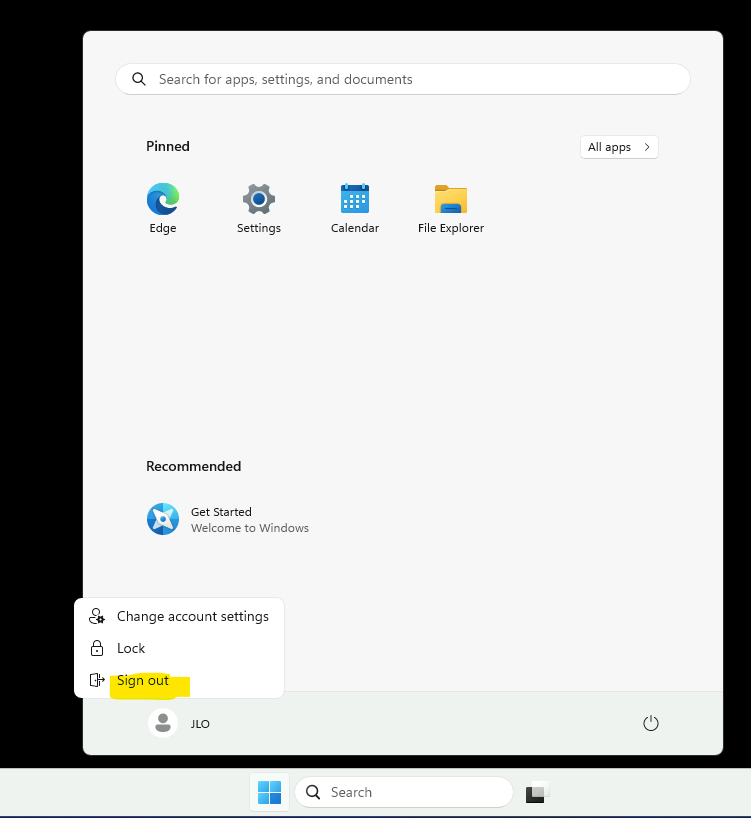

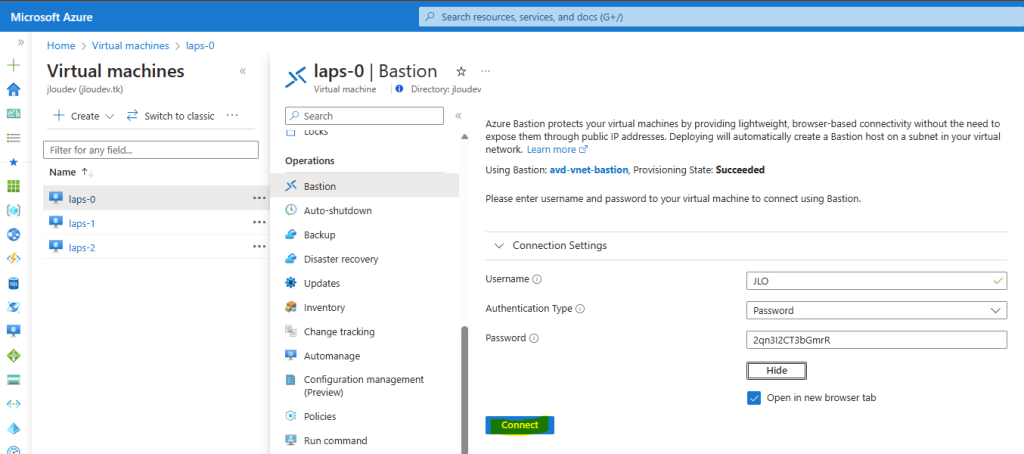

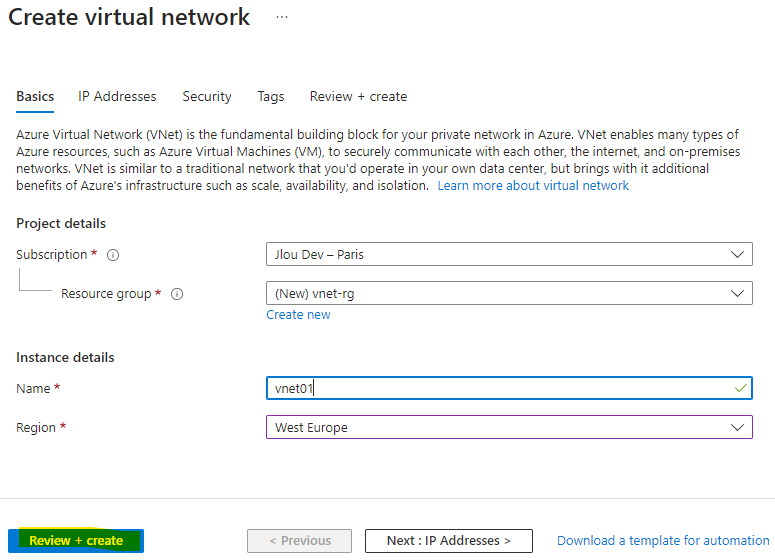

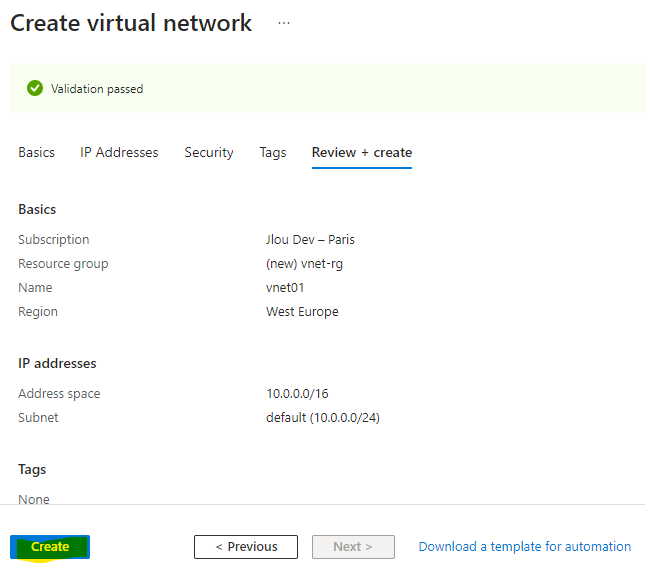

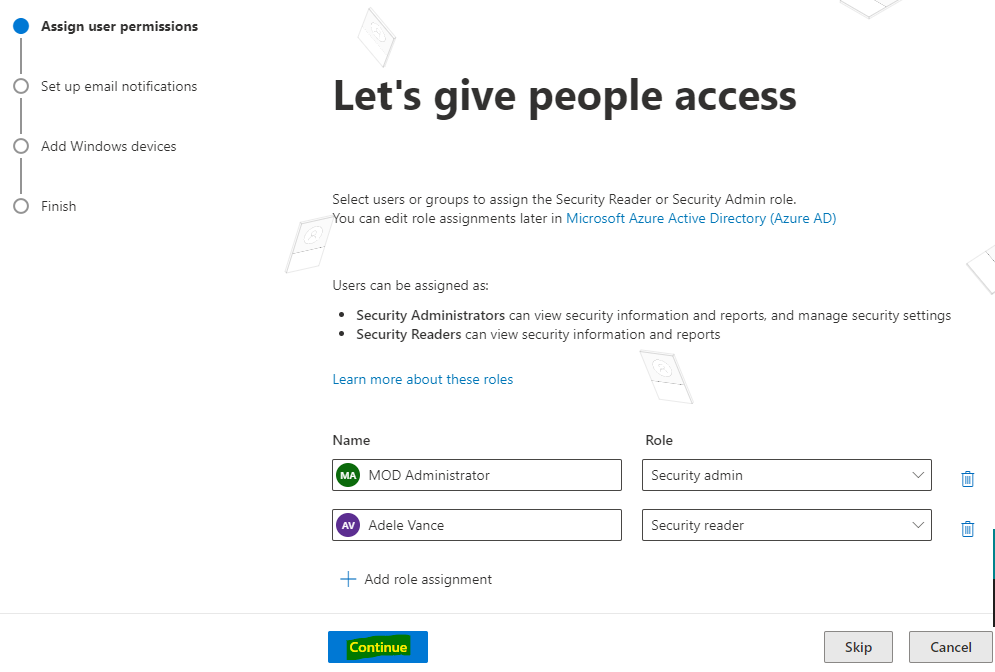

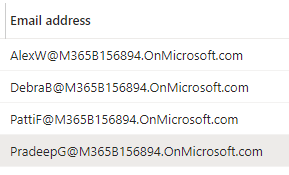

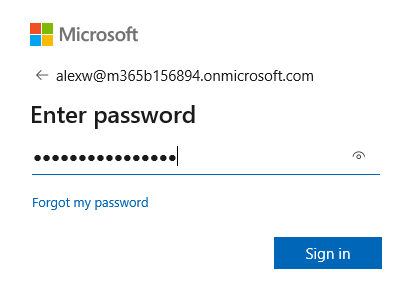

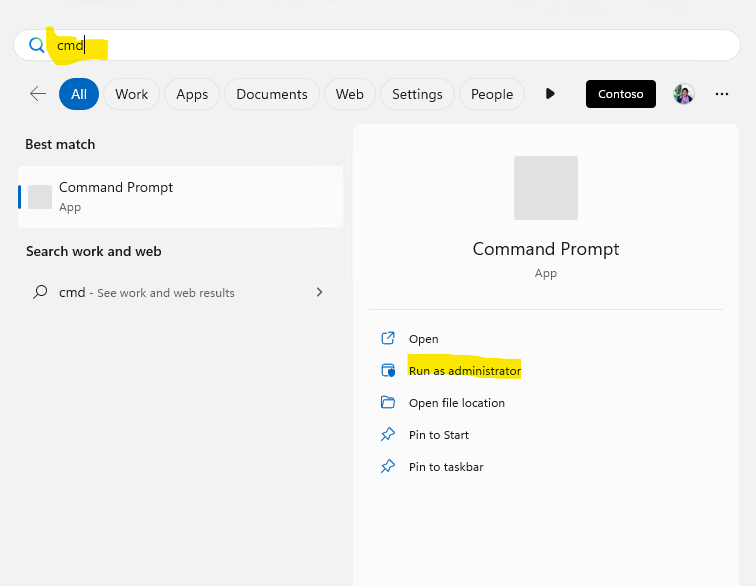

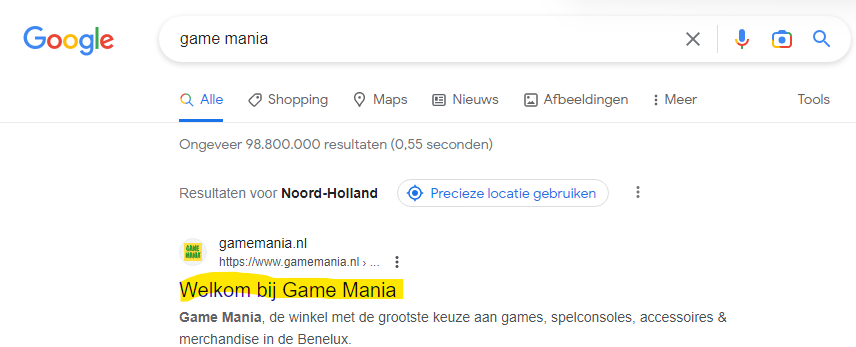

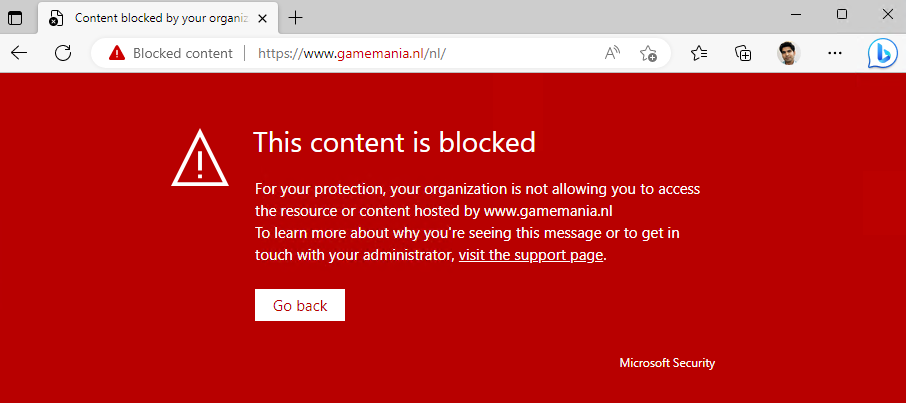

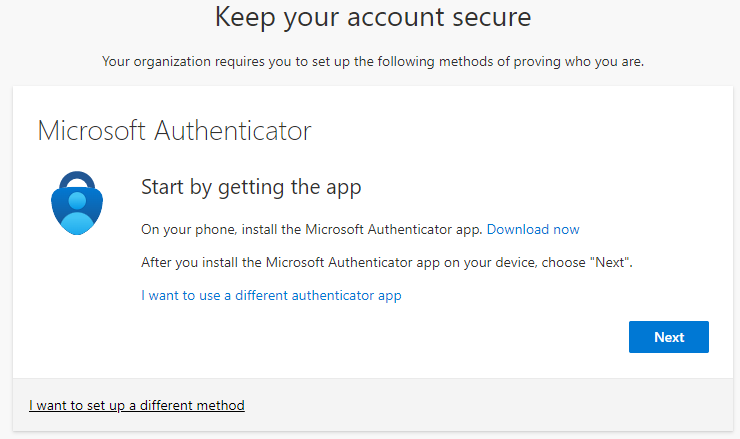

Voici l’écran de configuration utilisateur d’une méthode MFA possible :

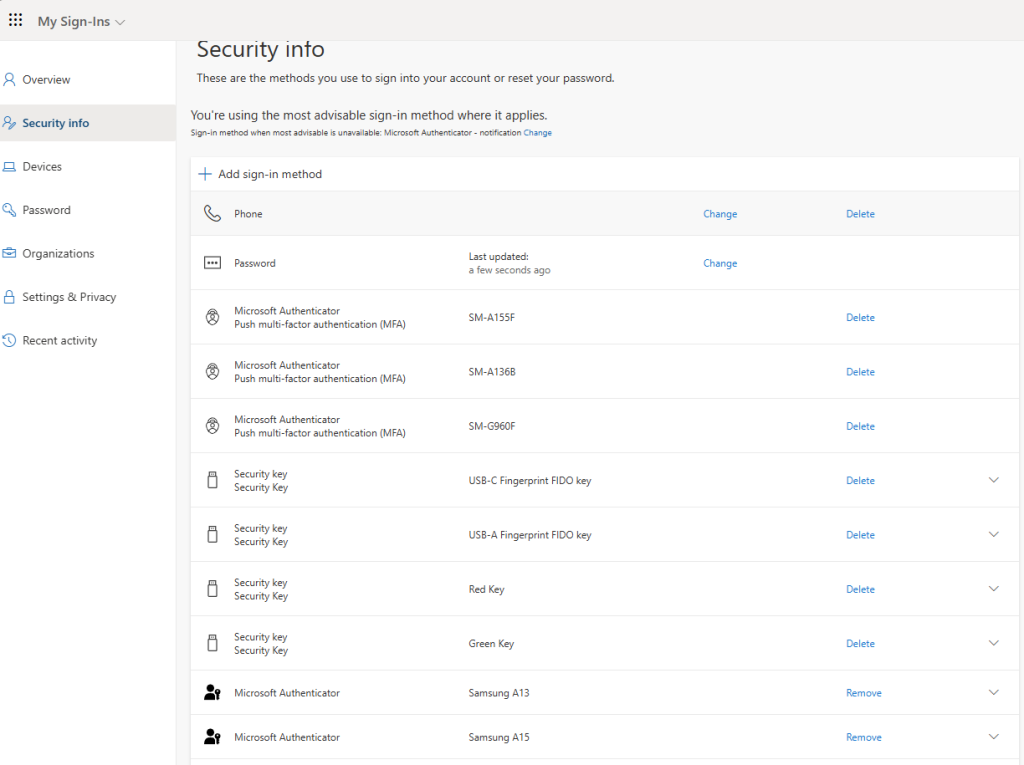

L’URL suivante (https://aka.ms/mfasetup) permet de gérer et configurer ses méthodes MFA :

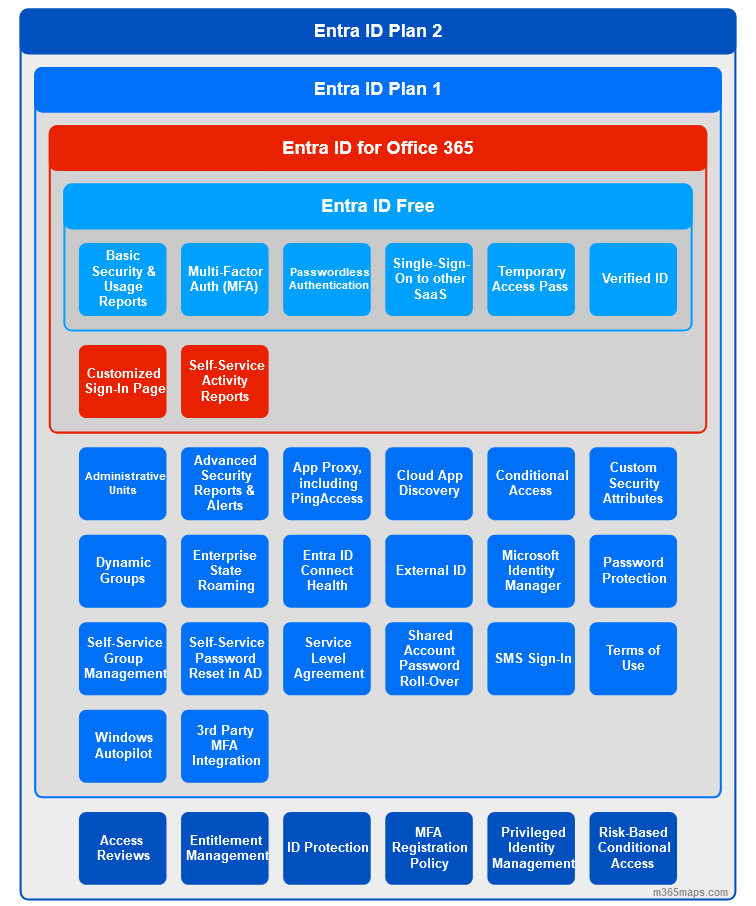

Quelle licence est nécessaire pour la disposer d’une MFA ?

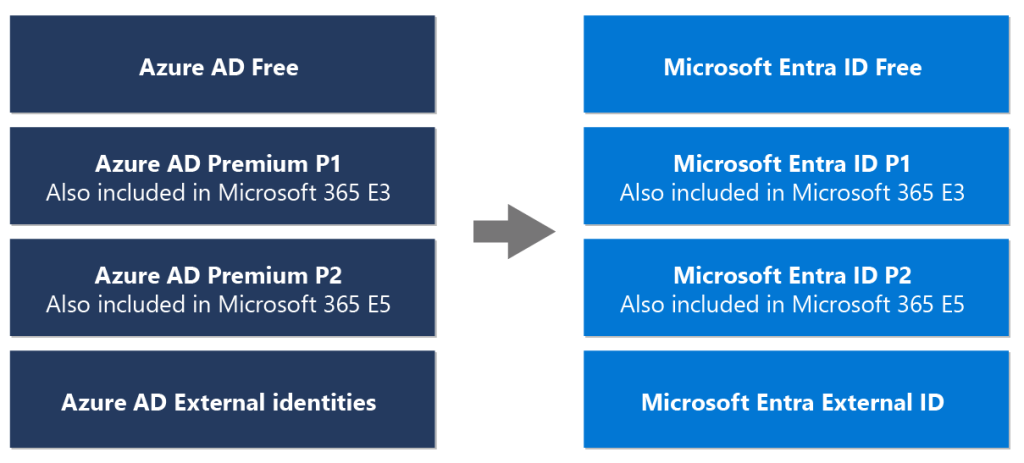

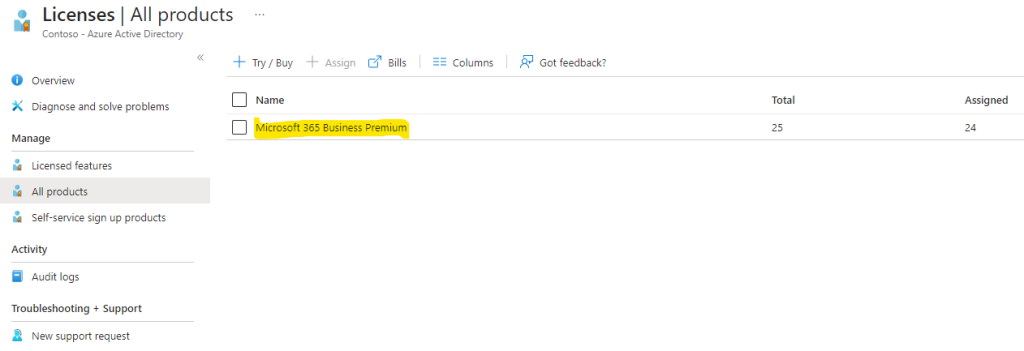

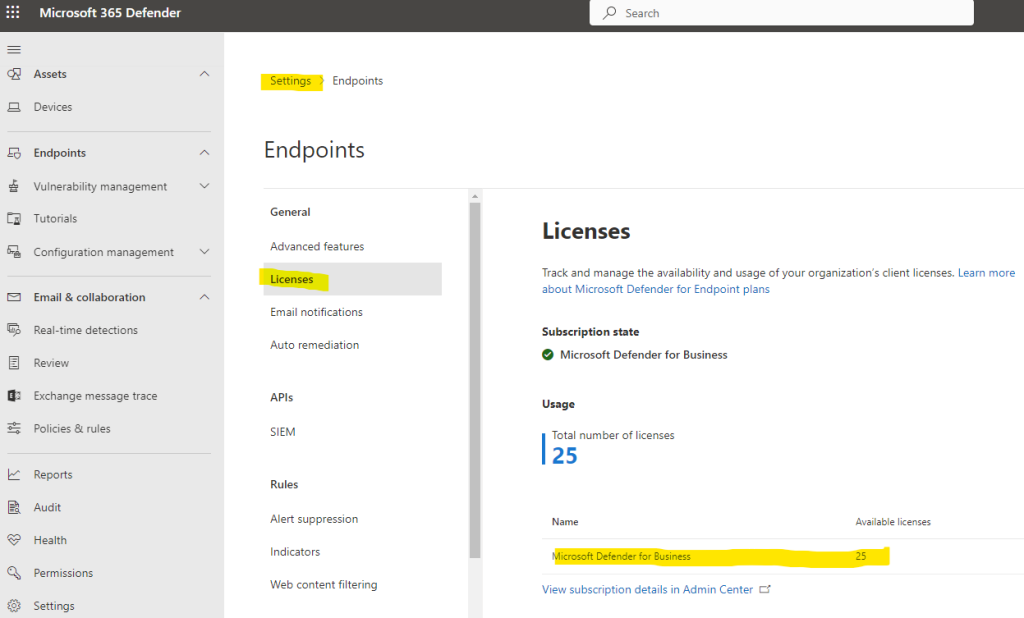

Les choses ont quelque peu évolué ces dernières années chez Microsoft. Les licences Entra ID présentes et assignées aux utilisateurs concernés sont le point de départ aux méthodes de MFA disponibles.

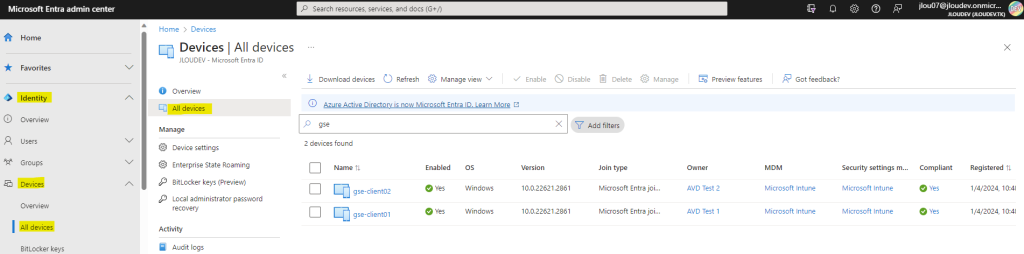

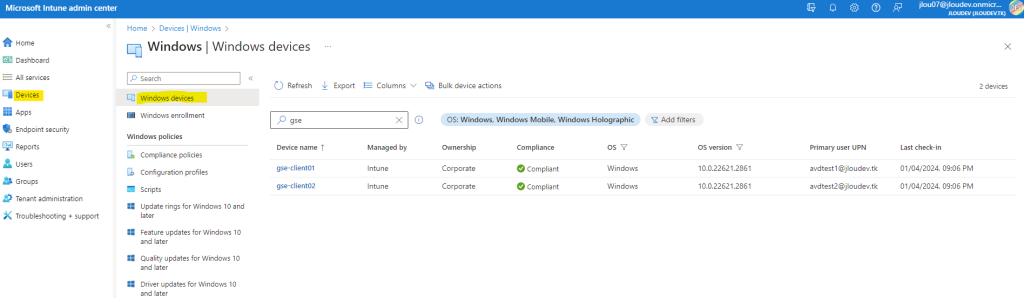

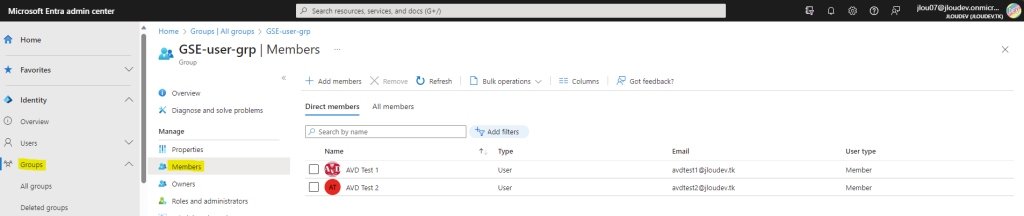

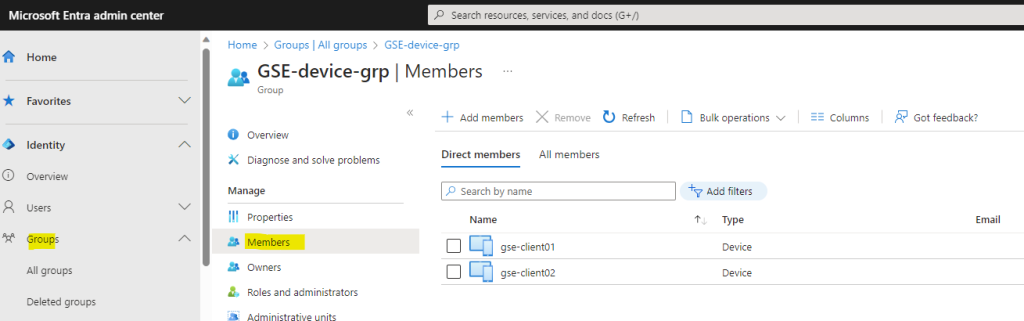

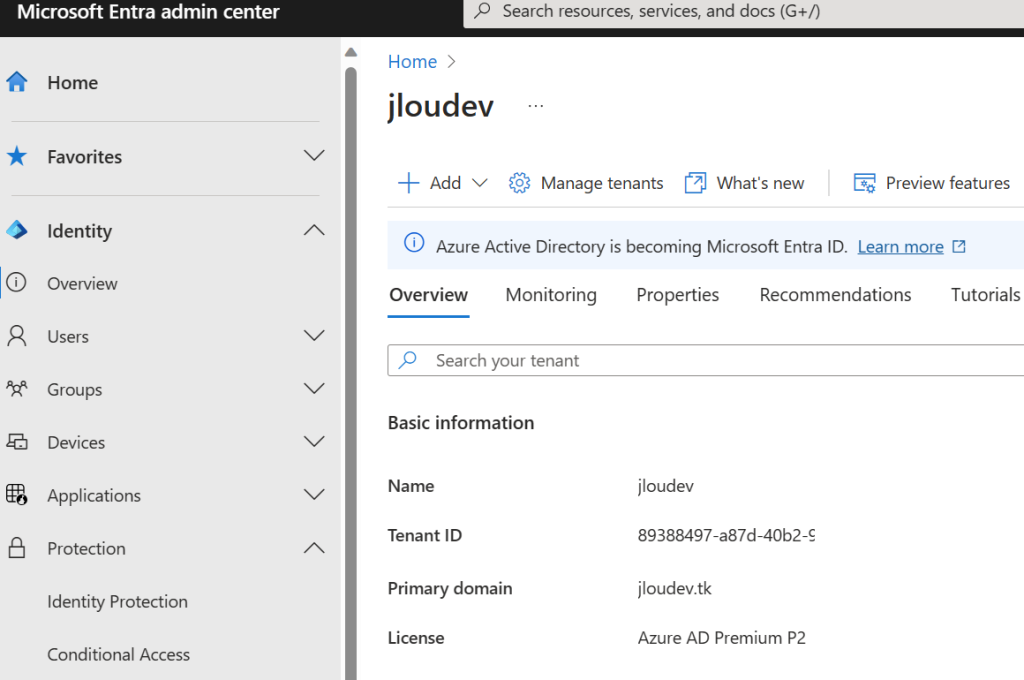

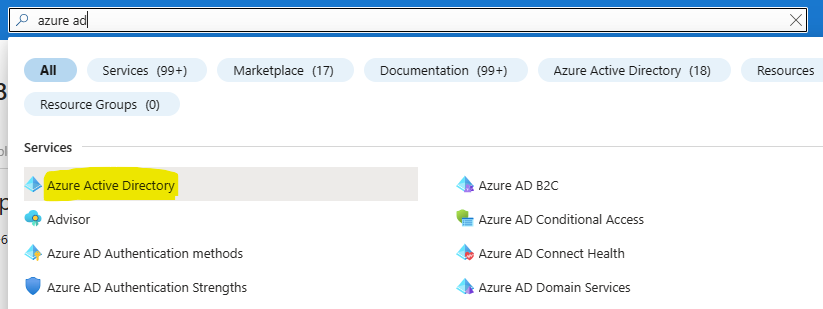

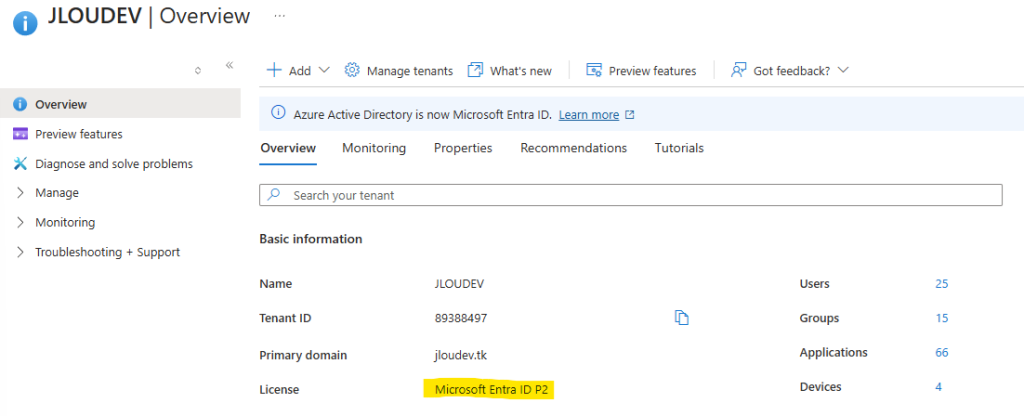

Cette information au niveau tenant est disponible sur la page principale d’Entra ID :

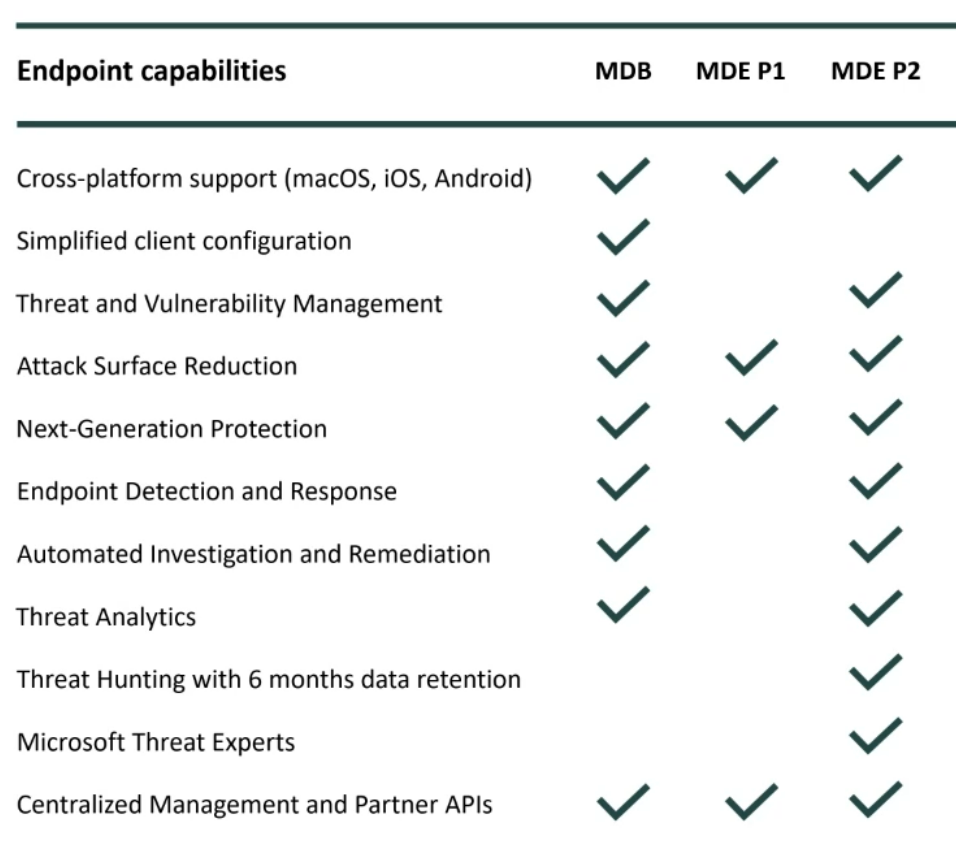

Voici un tableau de comparaison des features MFA en fonction des licences Microsoft :

| Fonction | Entra ID Gratuit : paramètres de sécurité par défaut activés | Entra ID Gratuit | Office 365 | Entra ID P1 | Entra ID P2 |

|---|---|---|---|---|---|

| Protection des comptes avec authentification multifacteur | ● | ● (comptes d’administrateur général uniquement) | ● | ● | ● |

| Application mobile comme second facteur | ● | ● | ● | ● | ● |

| Appel téléphonique comme second facteur | ● | ● | ● | ||

| Le SMS comme deuxième facteur | ● | ● | ● | ● | |

| Contrôle d’administration sur les méthodes de vérification | ● | ● | ● | ● | |

| Alerte de fraude | ● | ● | |||

| Rapports MFA | ● | ● | |||

| Messages de bienvenue personnalisés pour les appels téléphoniques | ● | ● | |||

| ID d’appelant personnalisé pour les appels téléphoniques | ● | ● | |||

| Adresses IP approuvées | ● | ● | |||

| Mémoriser MFA pour les appareils fiables | ● | ● | ● | ● | |

| MFA pour les applications locales | ● | ● | |||

| Accès conditionnel | ● | ● | |||

| Accès conditionnel en fonction du risque | ● |

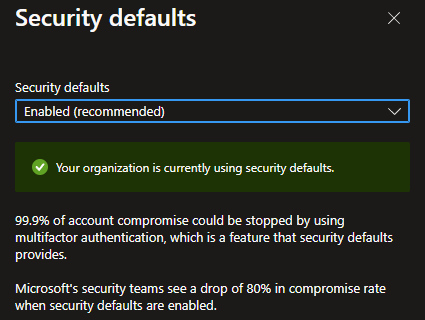

Autrement dit, un tenant même gratuit (ou non) et ayant la sécurité par défaut activée dispose d’une MFA accessible à tous ses utilisateurs :

Tous les utilisateurs d’un locataire Microsoft Entra ID Gratuit peuvent utiliser l’authentification multifacteur Microsoft Entra à l’aide des paramètres de sécurité par défaut. L’application d’authentification mobile peut être utilisée pour l’authentification multifacteur Microsoft Entra lors de l’utilisation des paramètres de sécurité par défaut Microsoft Entra ID Gratuit.

Microsoft Learn

Les paramètres de sécurité par défaut peuvent être activés dans le niveau Microsoft Entra ID Free. Avec les paramètres de sécurité par défaut, tous les utilisateurs sont activés pour l’authentification multifacteur à l’aide de l’application Microsoft Authenticator. Il n’est pas possible d’utiliser la vérification par SMS ou appel téléphonique avec les paramètres de sécurité par défaut, mais uniquement l’application Microsoft Authenticator.

Microsoft Learn

Mais pourquoi alors payer pour un service MFA disponible gratuitement ?

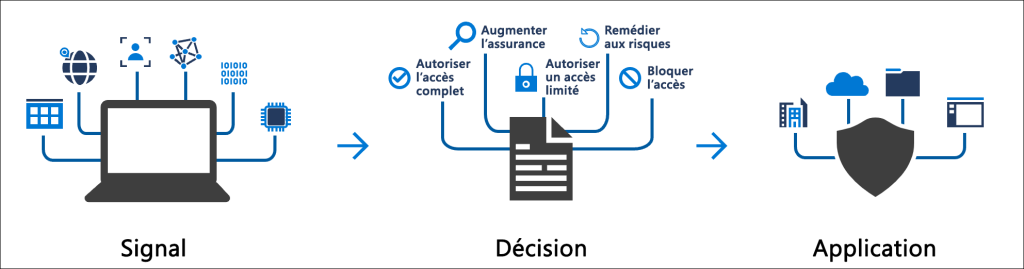

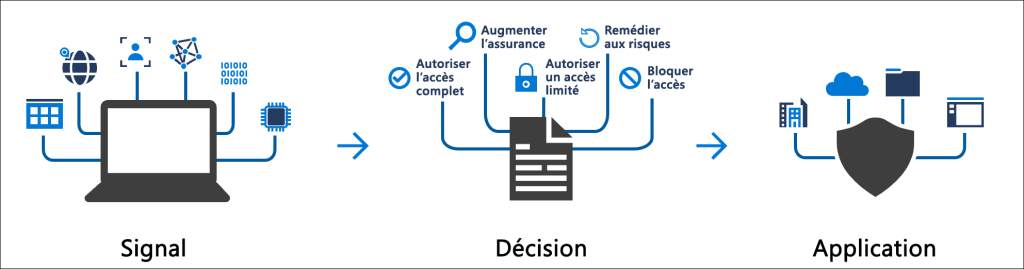

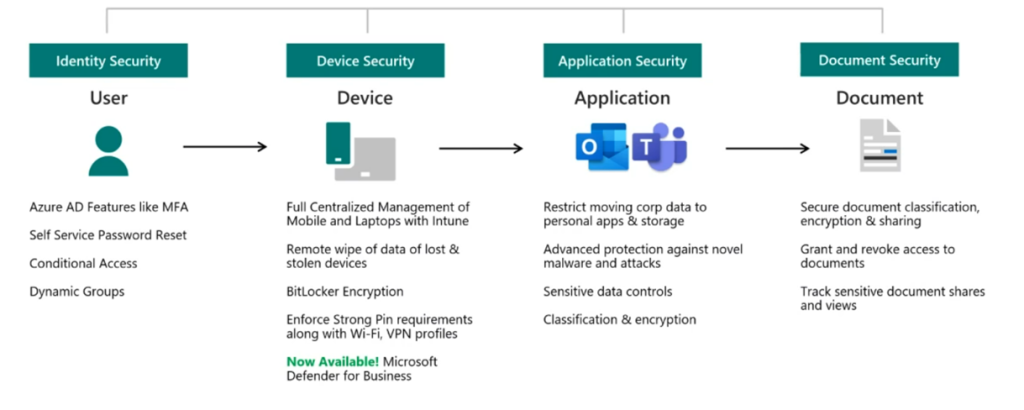

L’activation de la sécurité par défaut sur un tenant est gratuite, mais reste non personnalisable. Microsoft recommande d’ailleurs une utilisation agile de la MFA grâce à l’utilisation de polices d’accès conditionnel, disponibles dans les licences Microsoft Entra ID P1 ou P2.

Un précédent article dédié aux accès conditionnels est disponible juste ici :

Existe-t-il des différentes configurations MFA possibles sur un tenant ?

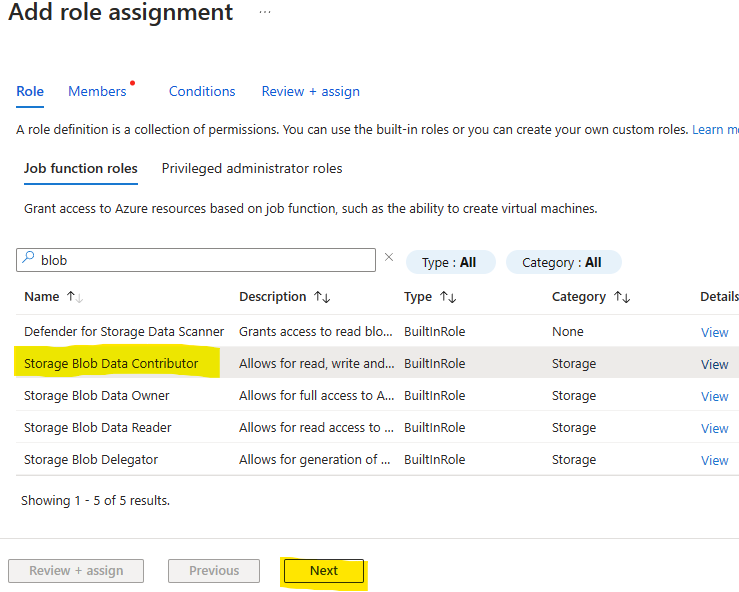

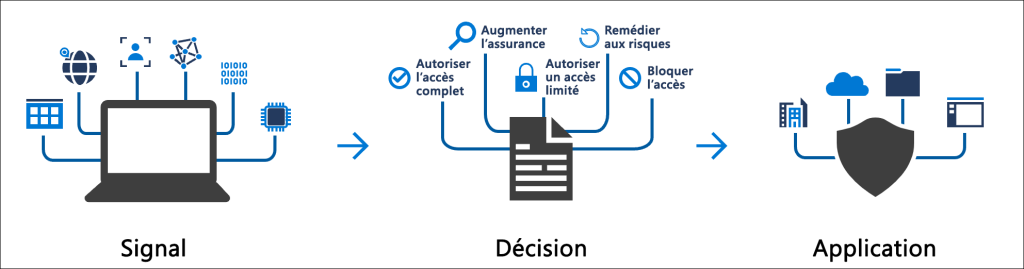

Pour rappel, il est actuellement possible de configurer le challenge MFA via 3 méthodes distinctes :

- Paramètres de sécurité par défaut

- Accès conditionnel

- Authentification multifacteur par utilisateur (per-user MFA)

Important : N’activez pas ou n’appliquez pas l’authentification MFA par utilisateur si vous utilisez également des polices d’accès conditionnel.

| Stratégie | Paramètres de sécurité par défaut | Accès conditionnel | Authentification multifacteur par utilisateur |

|---|---|---|---|

| Gestion | |||

| Ensemble standard de règles de sécurité pour garantir la sécurité de votre entreprise | ● | ||

| Activé/désactivé en un clic | ● | ||

| Inclus dans la gestion des licences Office 365 (voir les considérations relatives aux licences) | ● | ● | |

| Modèles préconfigurés dans l’assistant Centre d’administration Microsoft 365 | ● | ● | |

| Flexibilité de la configuration | ● | ||

| Fonctionnalité | |||

| Exempter les utilisateurs de la stratégie | ● | ● | |

| Authentification par appel téléphonique ou SMS | ● | ● | ● |

| S’authentifier par Microsoft Authenticator et jetons logiciels | ● | ● | ● |

| Authentification par FIDO2, Windows Hello Entreprise et les jetons matériels | ● | ● | |

| Bloque les protocoles d’authentification hérités | ● | ● | ● |

| Les nouveaux employés sont automatiquement protégés | ● | ● | |

| Déclencheurs MFA dynamiques en fonction des événements à risque | ● | ||

| Stratégies d’authentification et d’autorisation | ● | ||

| Configurable en fonction de l’emplacement et de l’état de l’appareil | ● | ||

| Prise en charge du mode « Rapport seul » | ● | ||

| Possibilité de bloquer complètement les utilisateurs/services | ● |

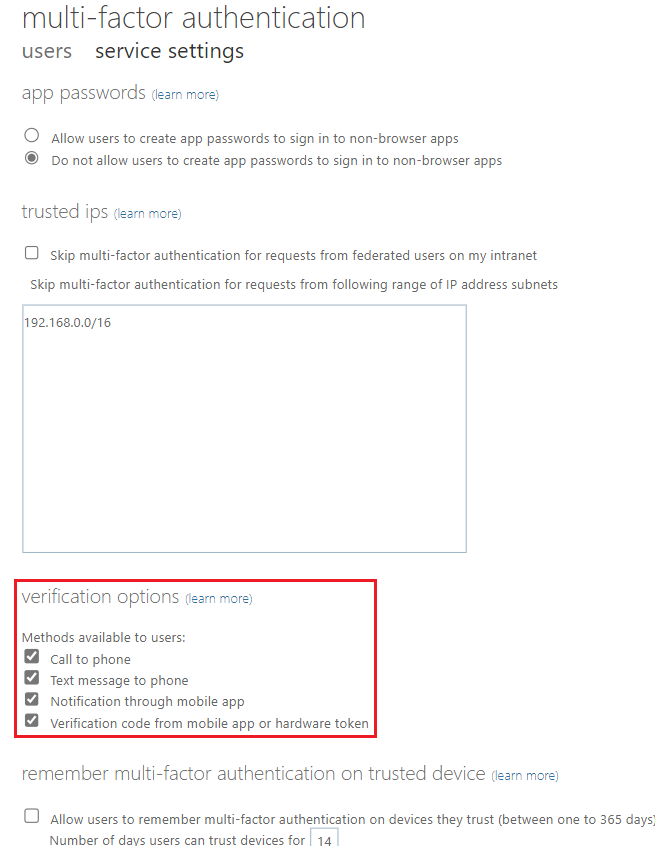

Attention la méthode appelée Authentification multifacteur par utilisateur ou Per-user MFA est vouée à disparaitre :

En mars 2023, nous avons annoncé la dépréciation de la gestion des méthodes d’authentification dans les stratégies héritées de l’authentification multifacteur et de la réinitialisation de mot de passe en libre-service (SSPR). À compter du 30 septembre 2025, les méthodes d’authentification ne pourront pas être managées dans ces stratégies MFA et SSPR héritées.

Microsoft Learn

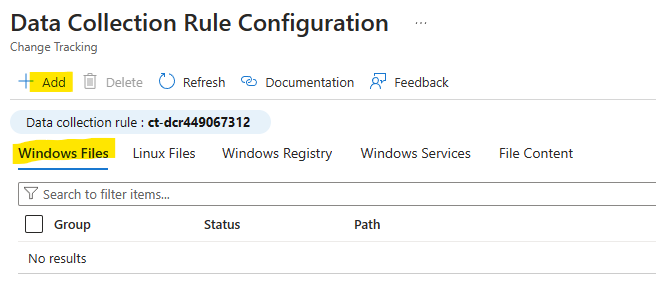

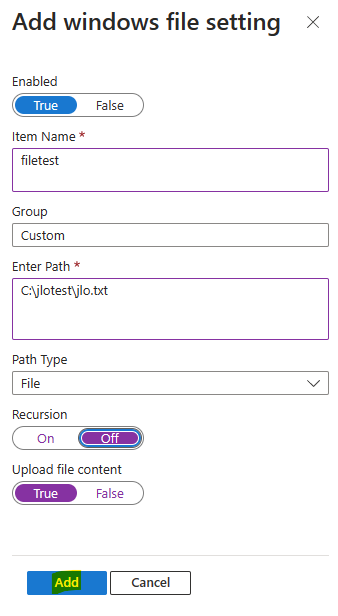

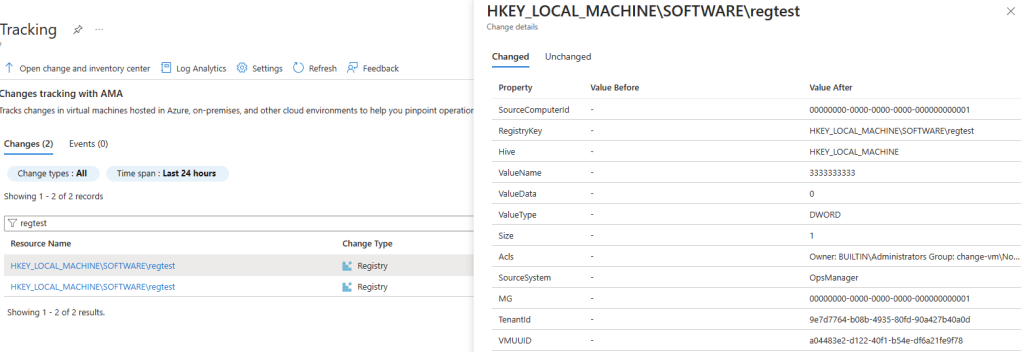

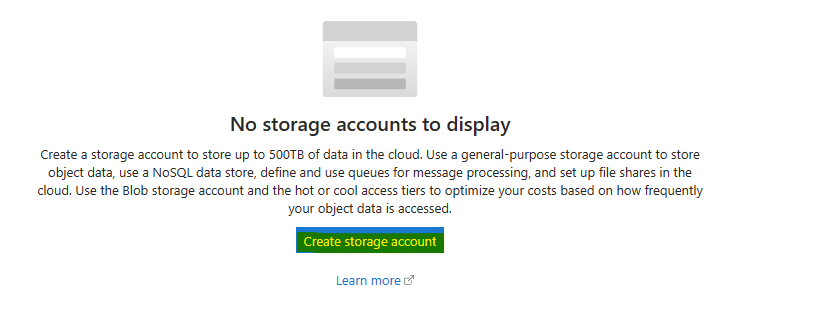

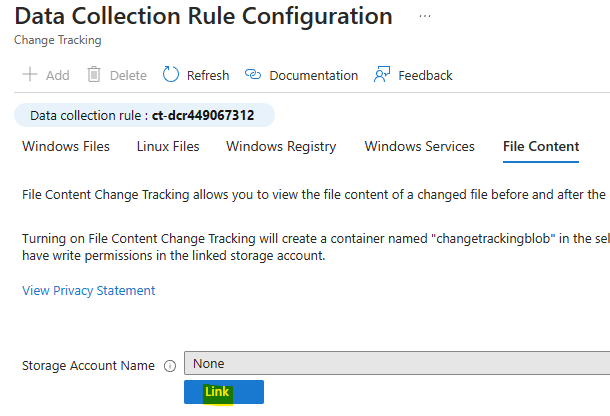

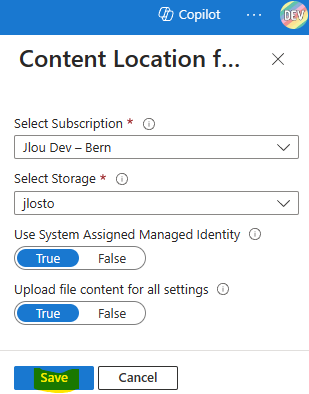

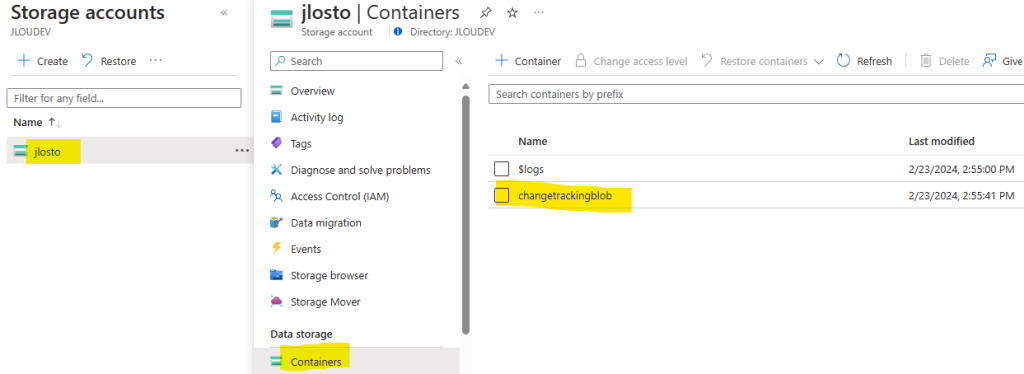

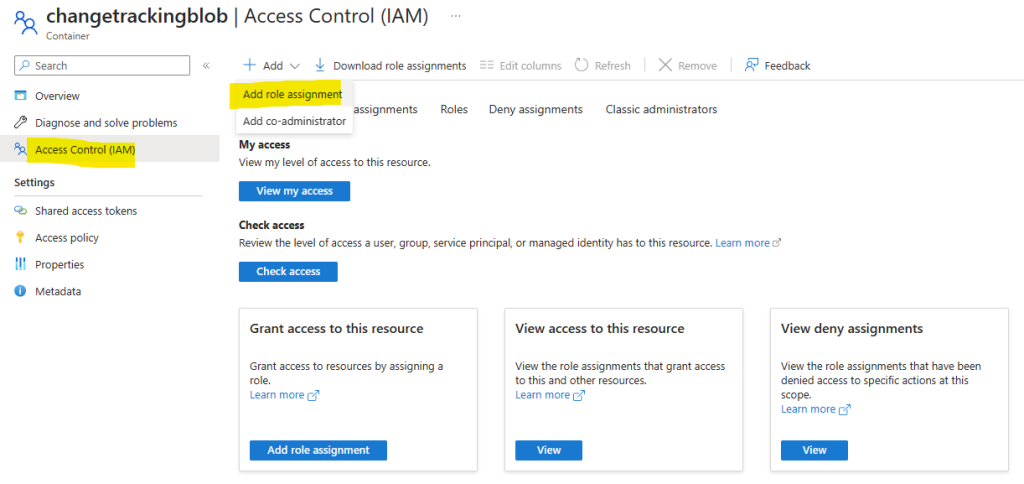

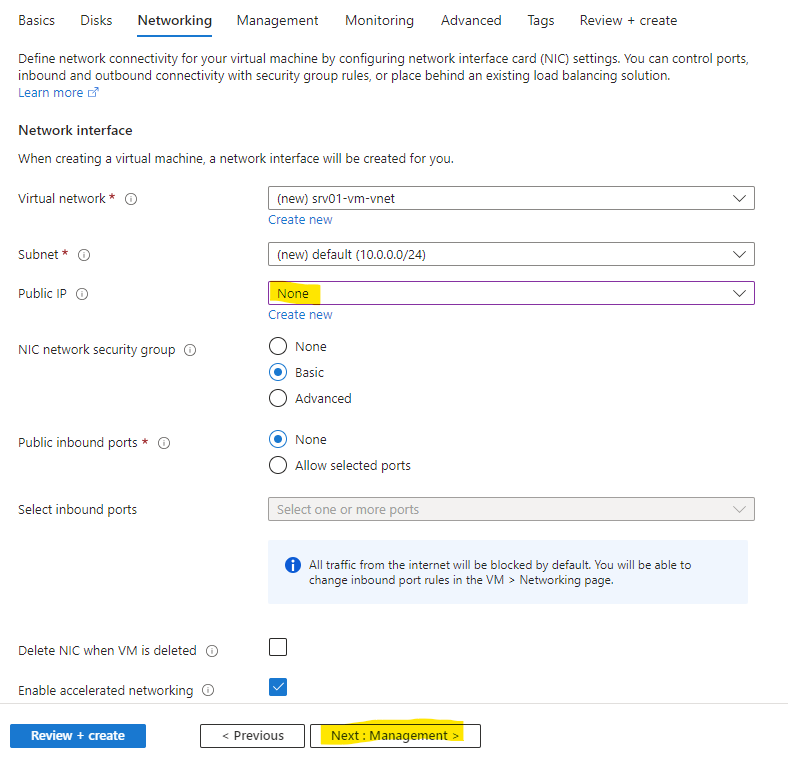

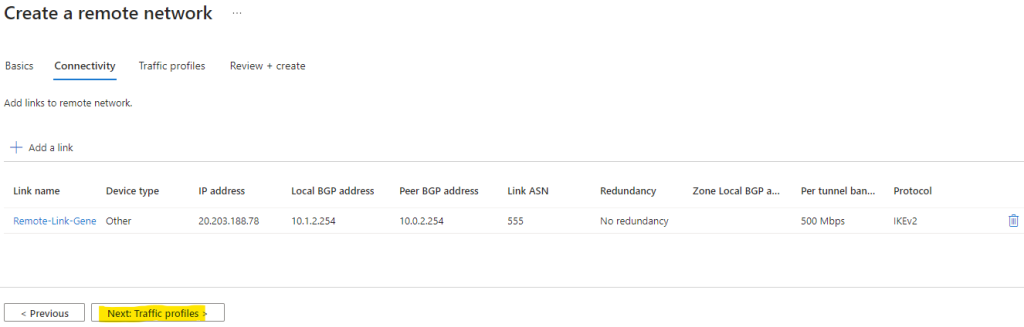

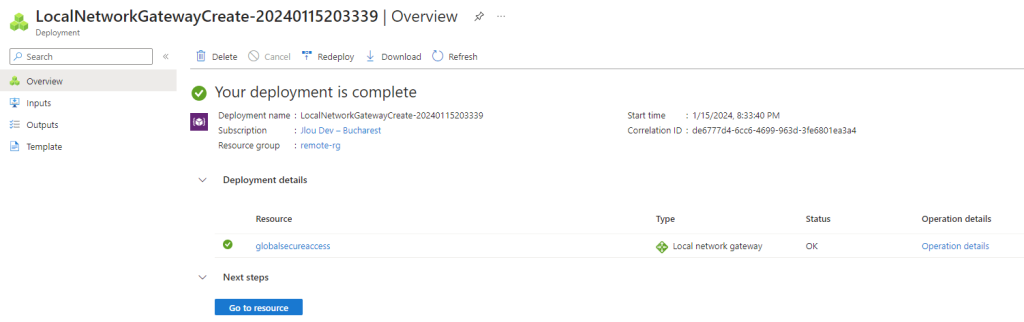

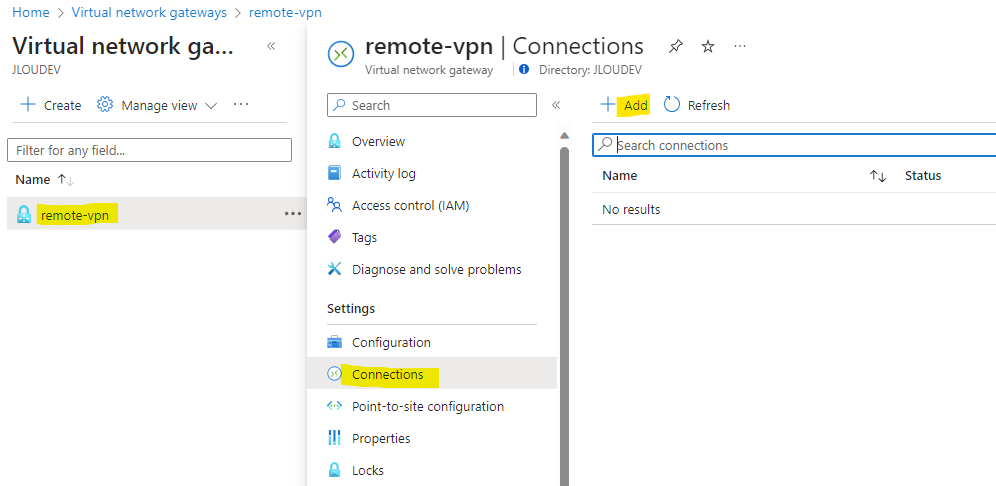

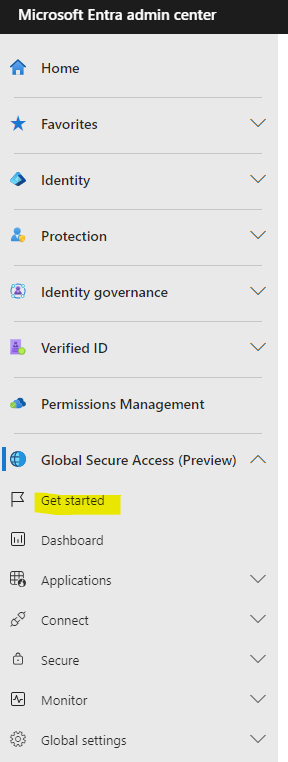

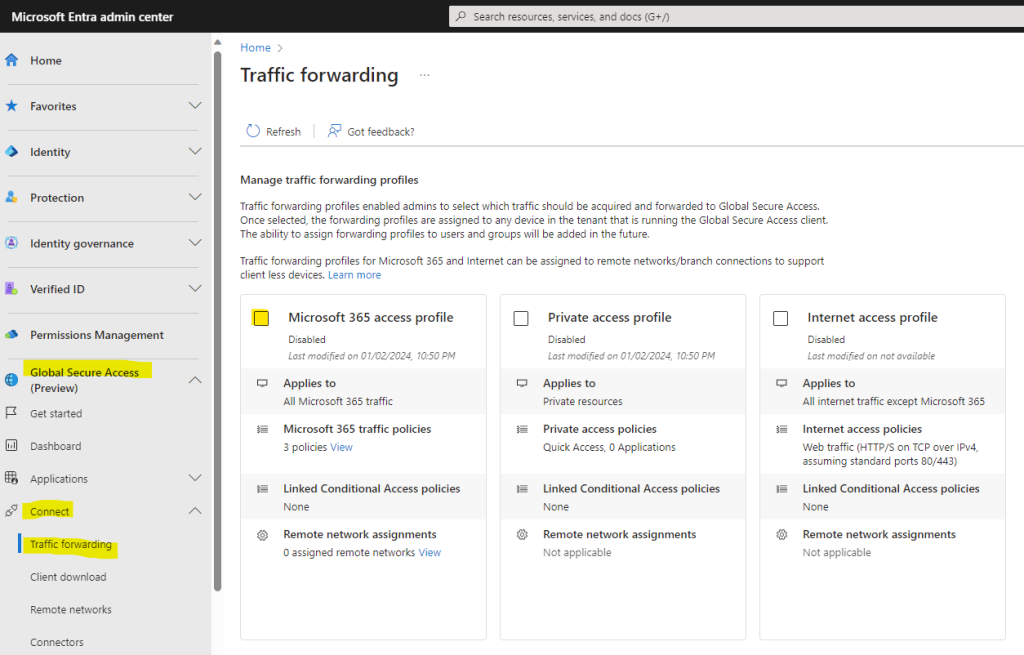

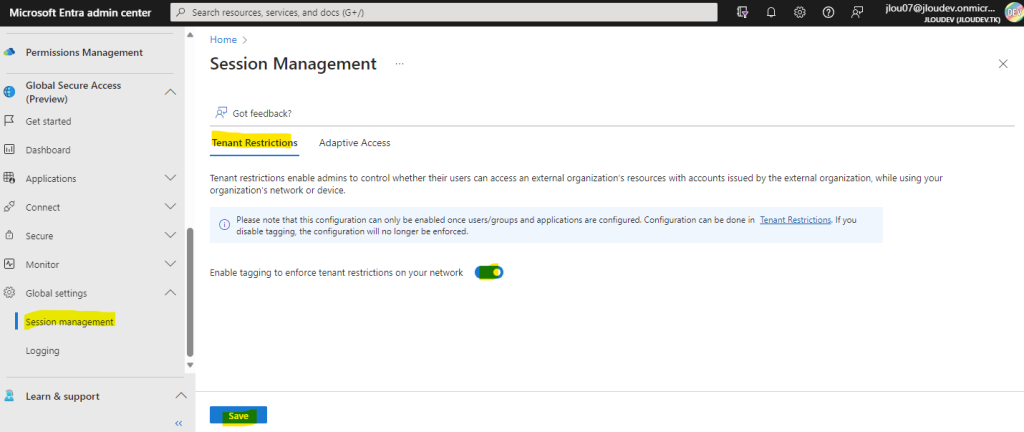

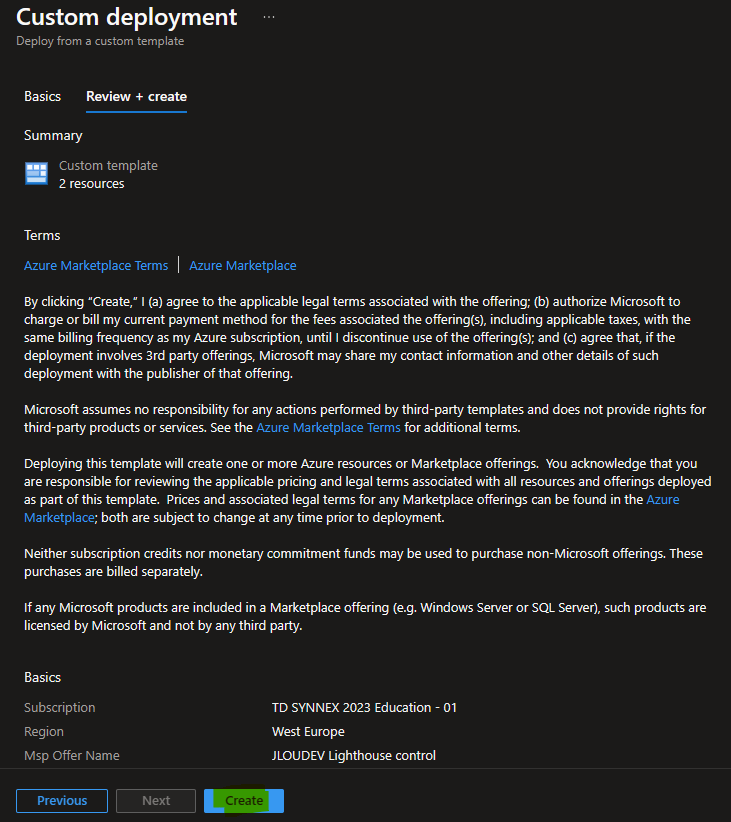

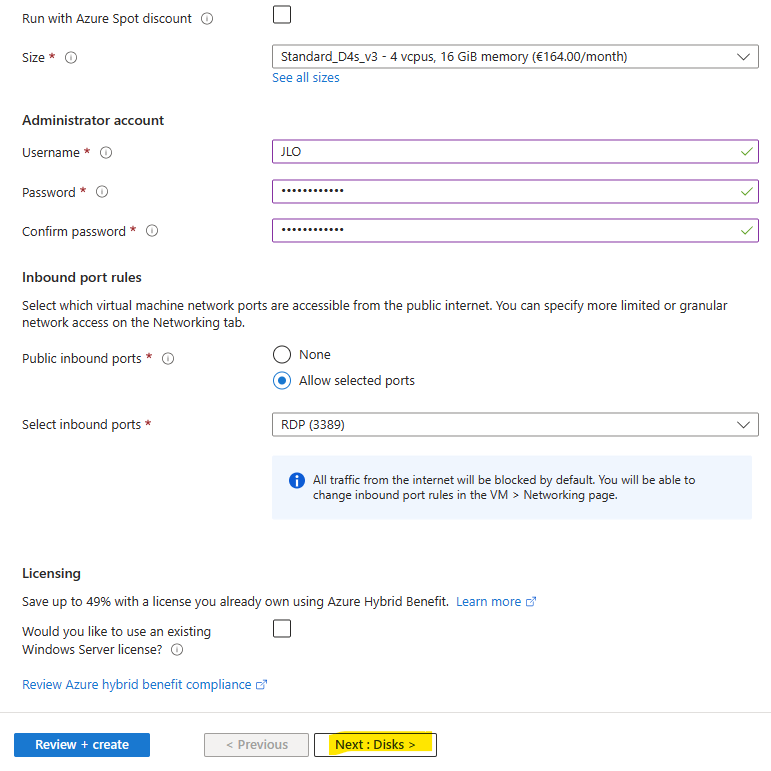

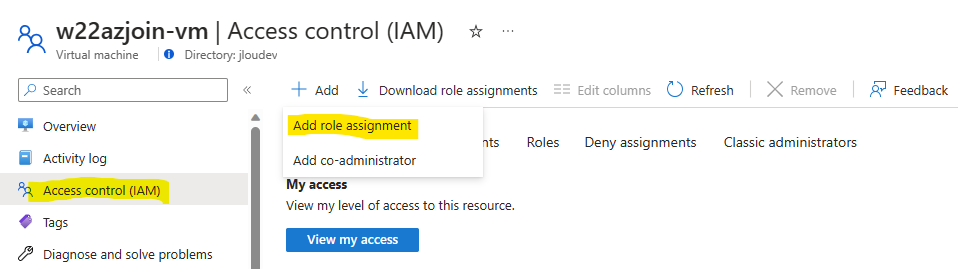

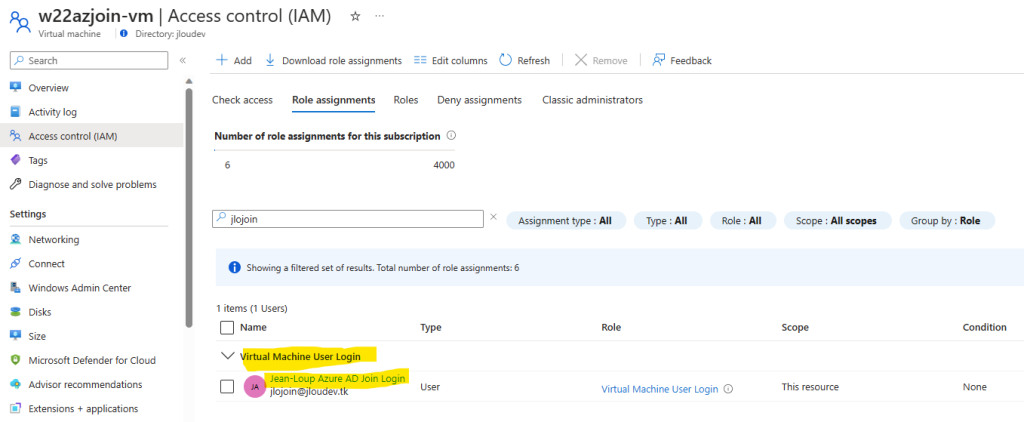

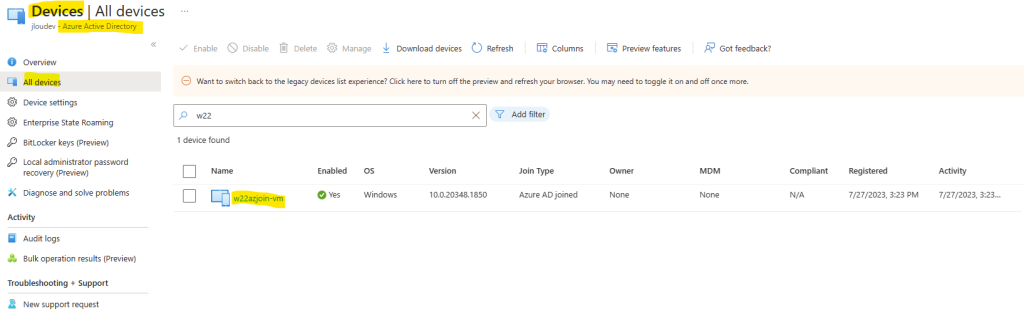

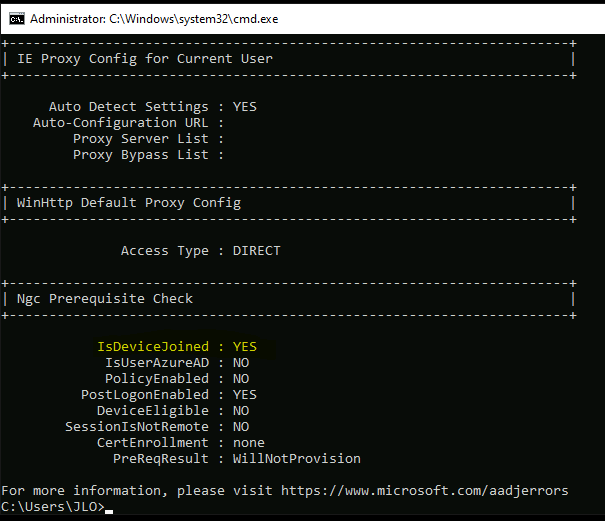

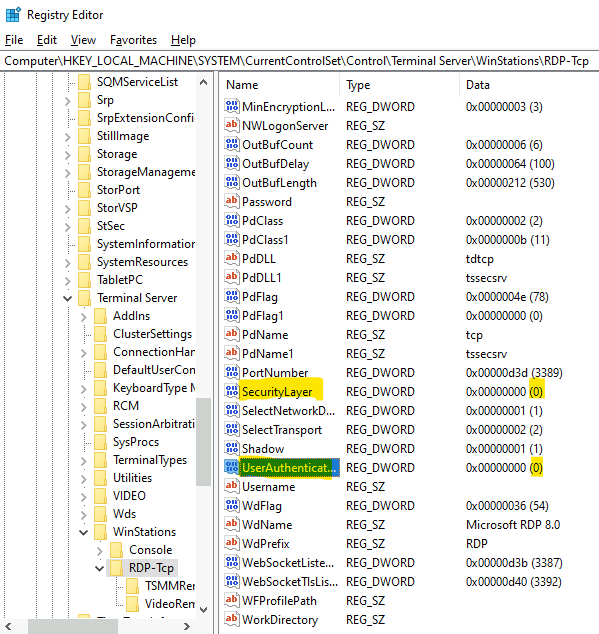

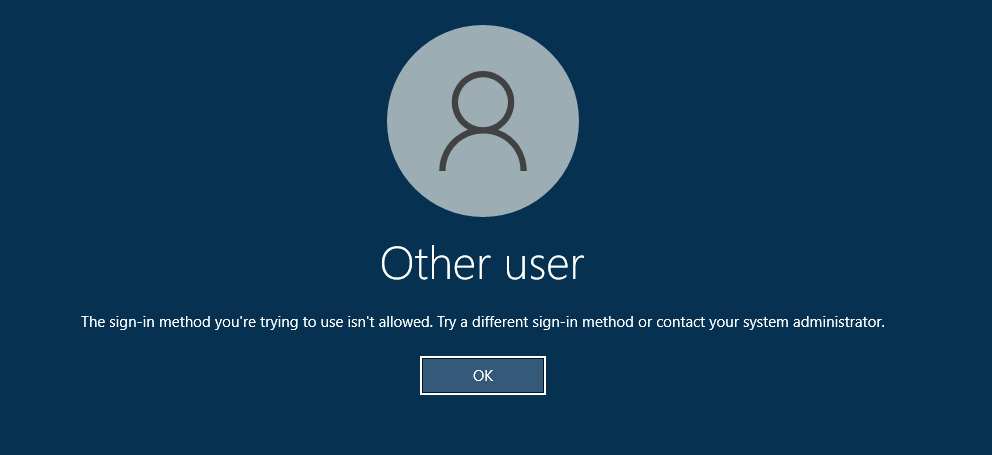

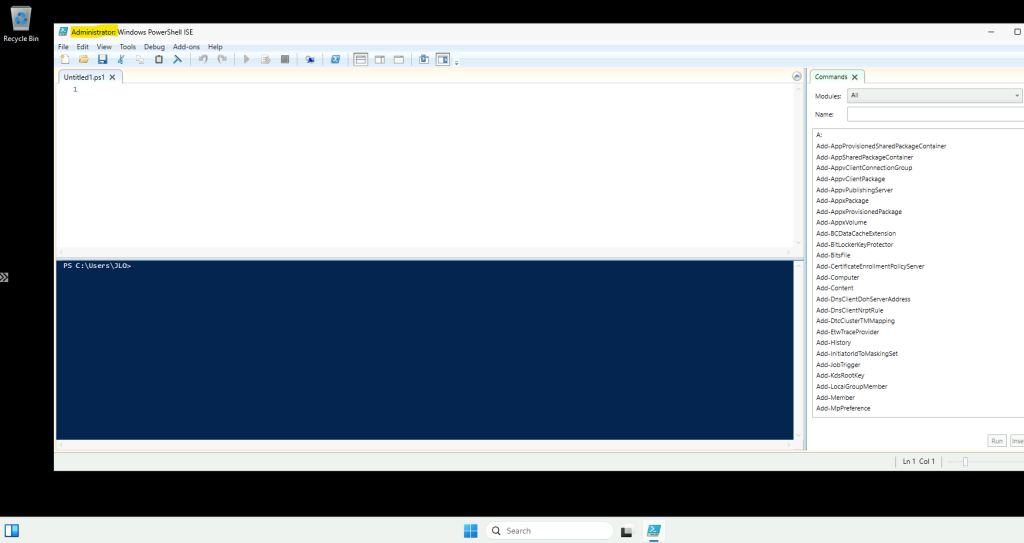

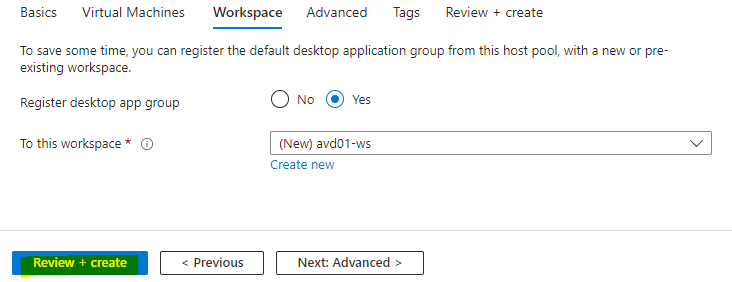

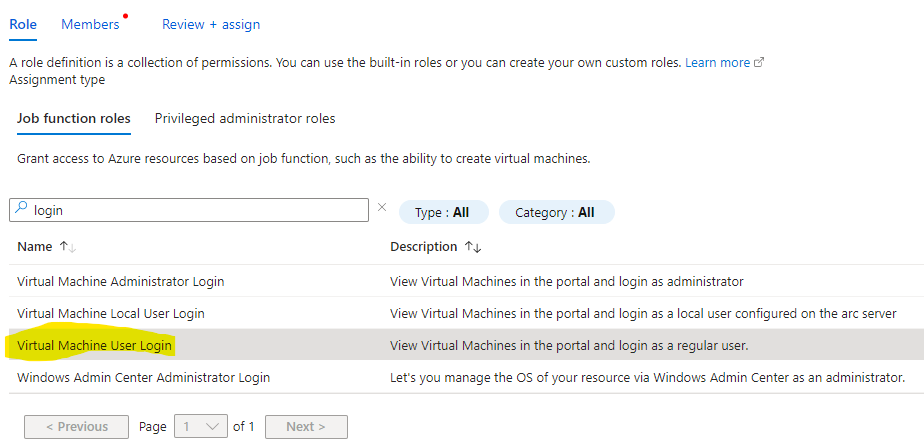

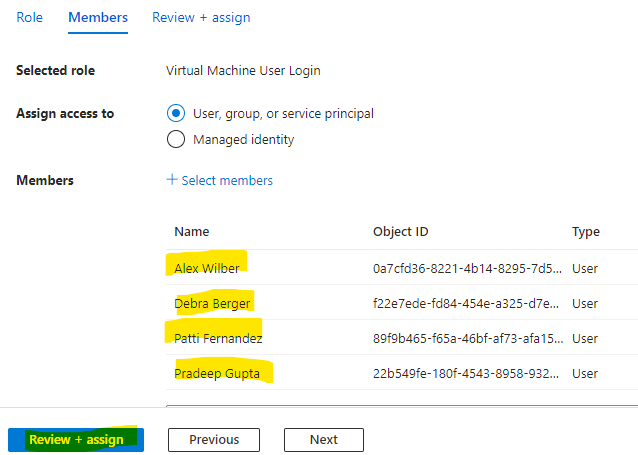

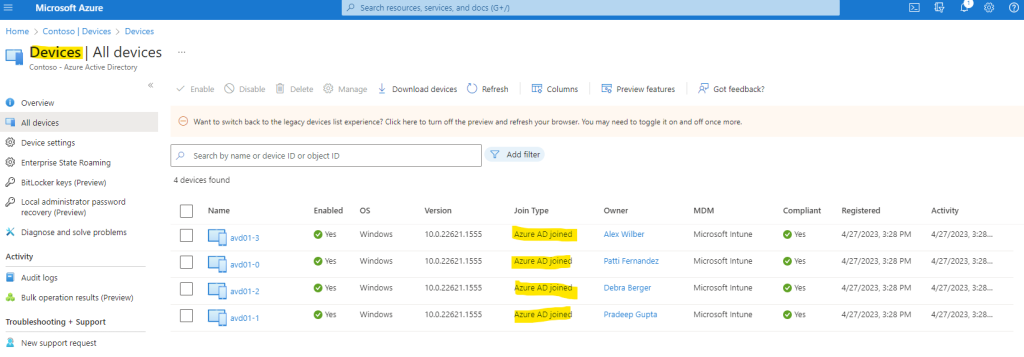

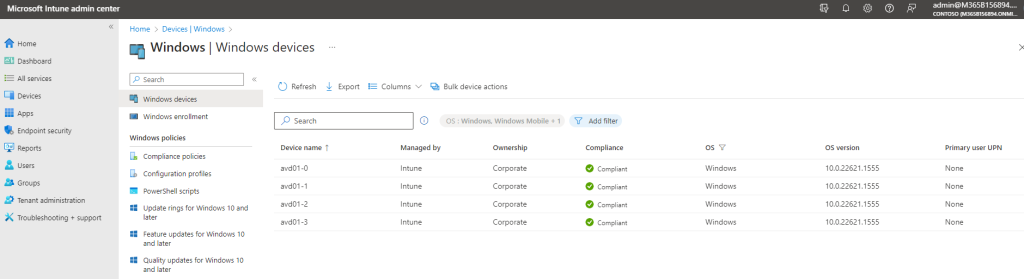

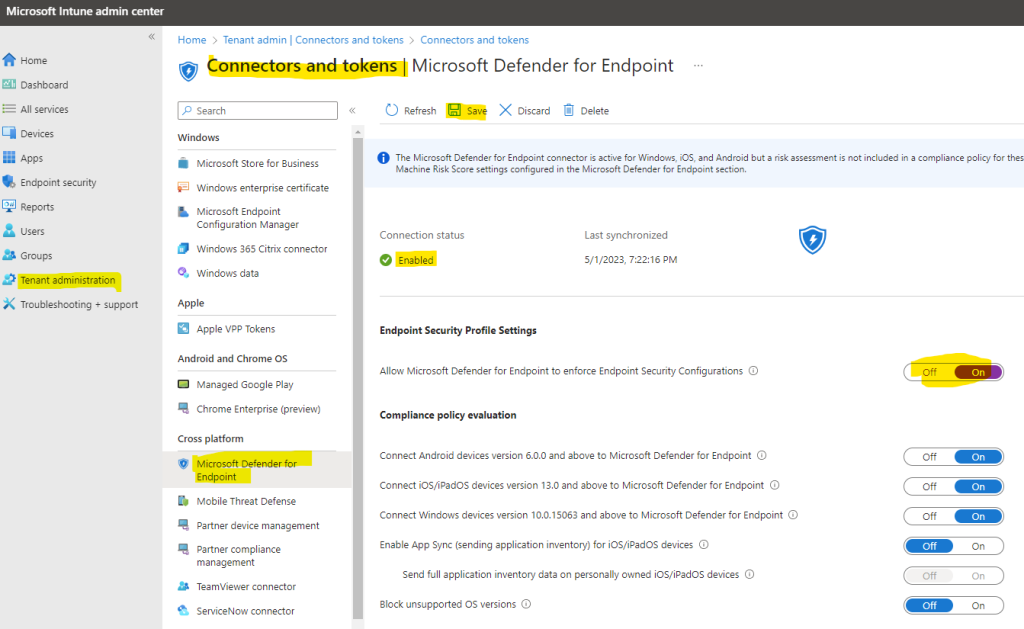

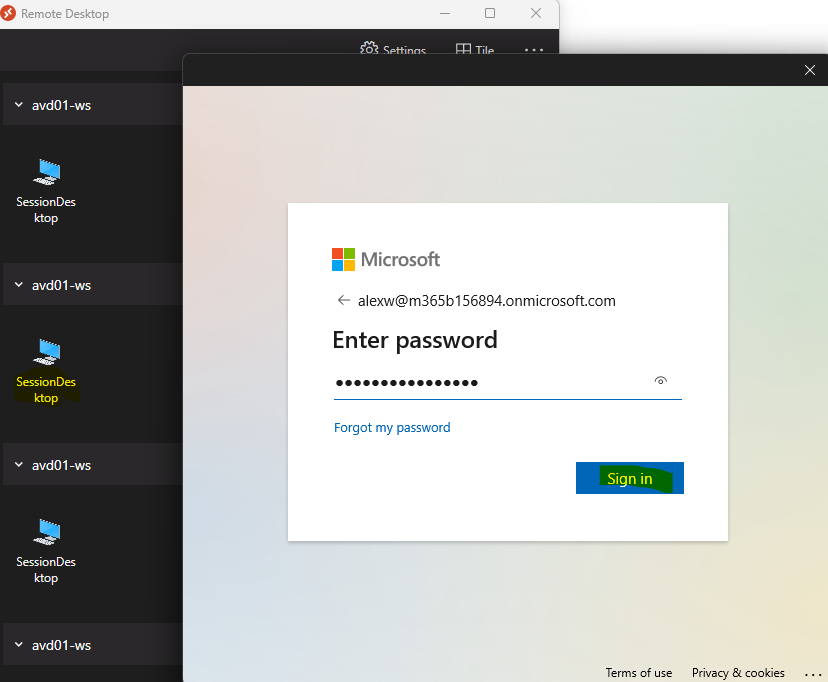

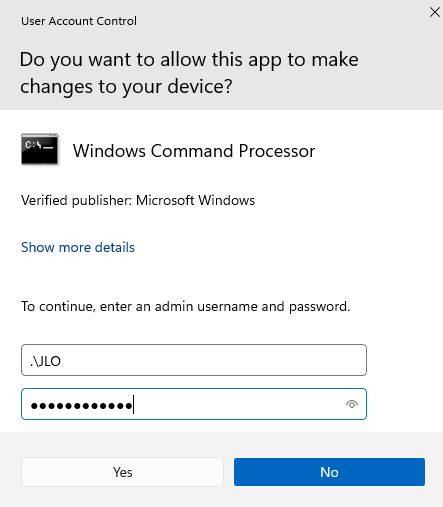

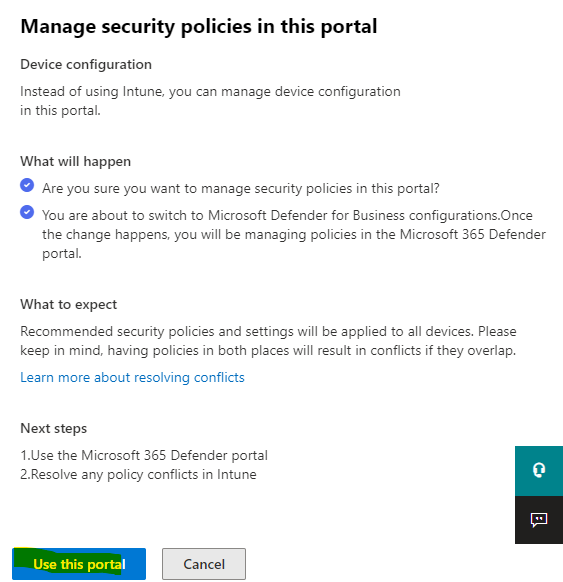

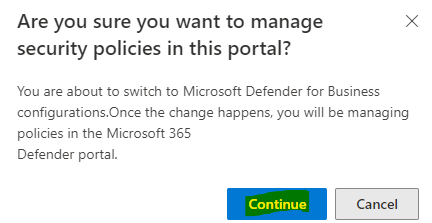

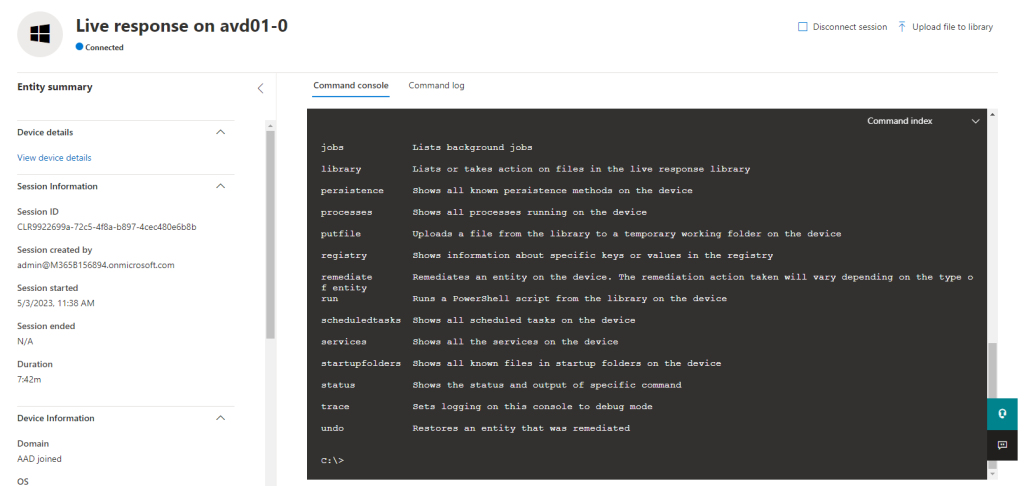

L’écran suivant est accessible via cette URL :

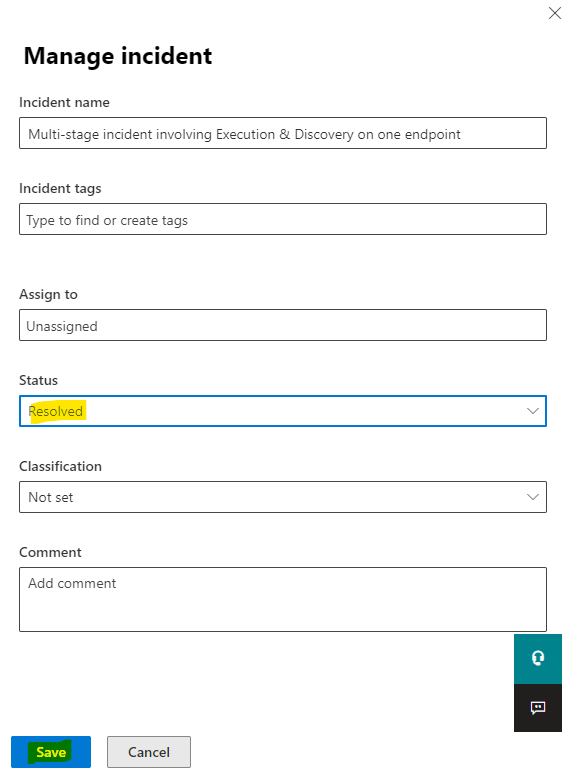

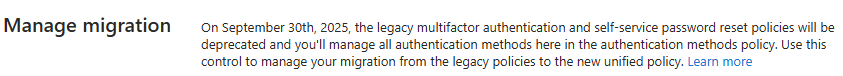

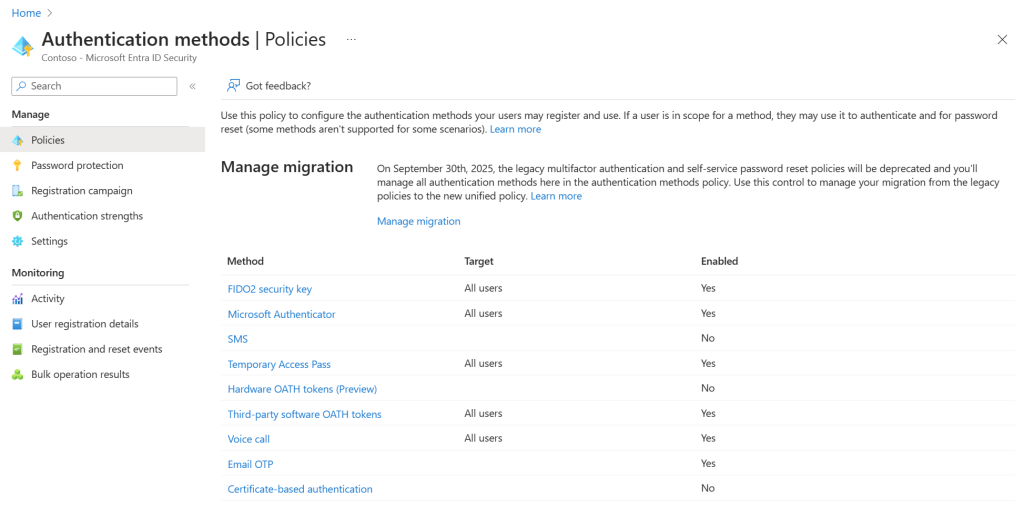

Peut-on migrer d’une configuration MFA à une autre ?

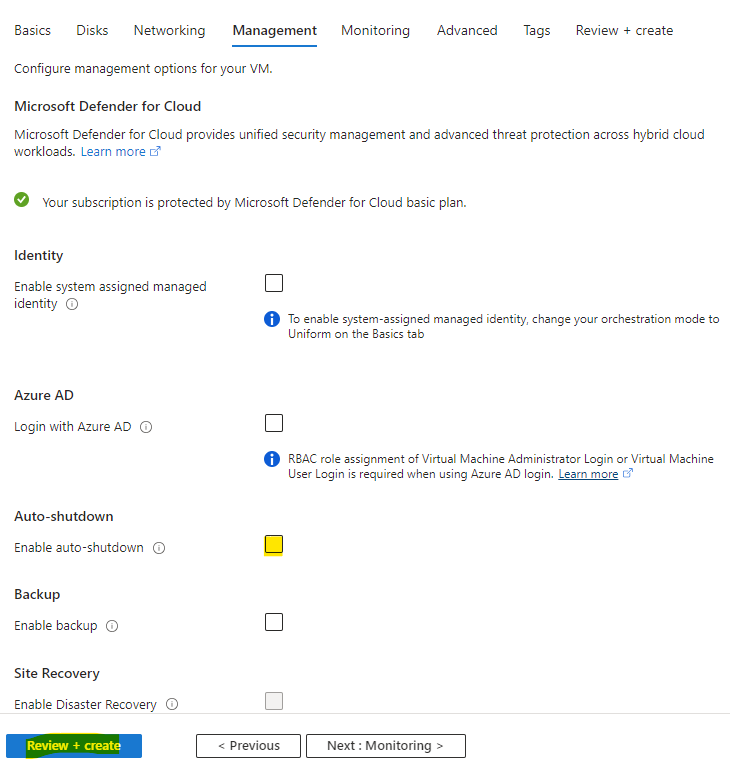

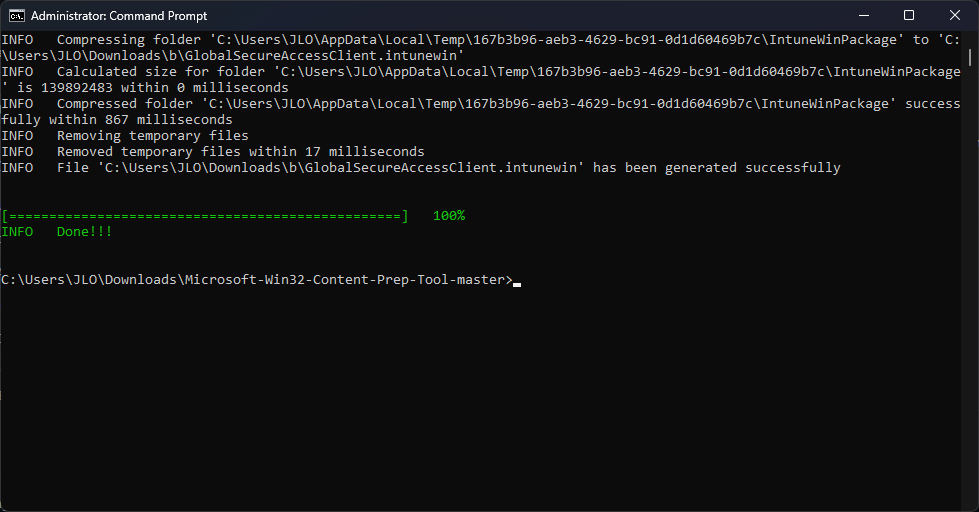

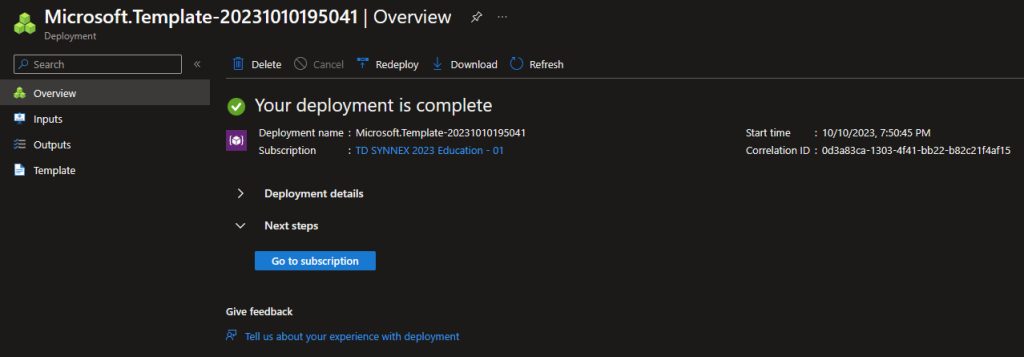

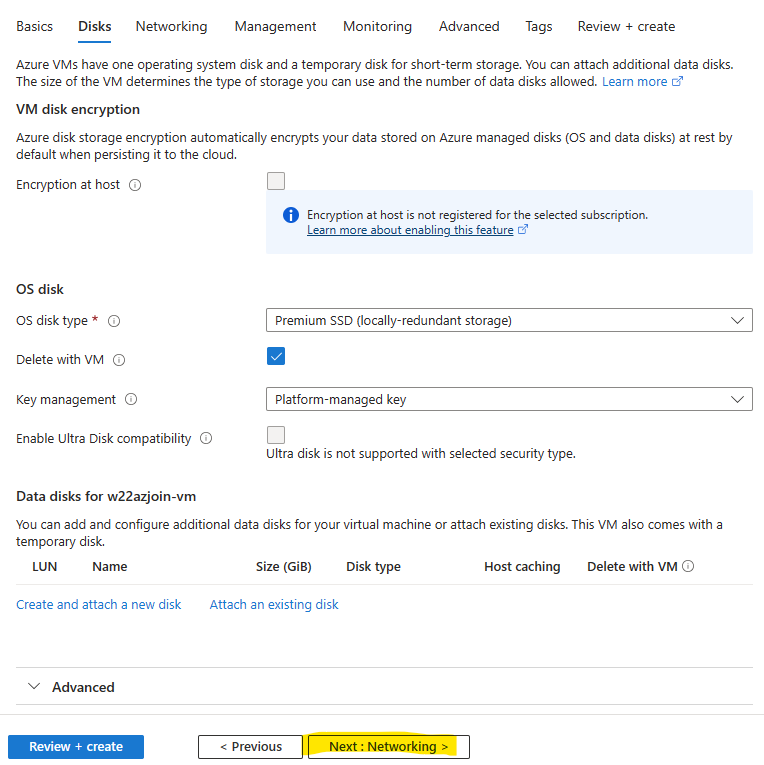

A cause de ce décommissionnement prévu pour 2025, Microsoft a déjà mis à disposition une documentation expliquant différentes étapes pour assurer une transition réussie :

Le SSPR (Réinitialisation du mot de passe en libre-service) et l’ancienne méthode MFA seront donc gérés par les Méthodes d’authentification unifiées :

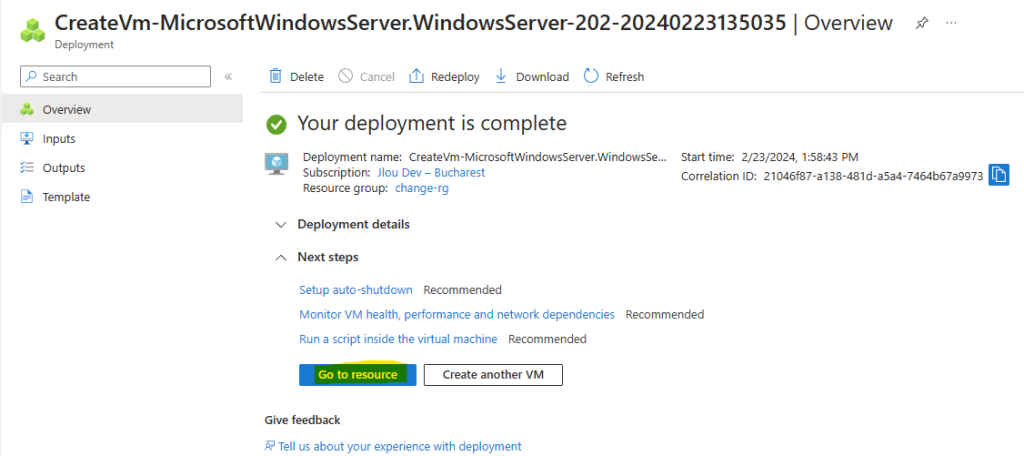

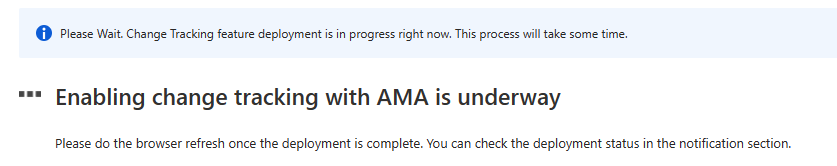

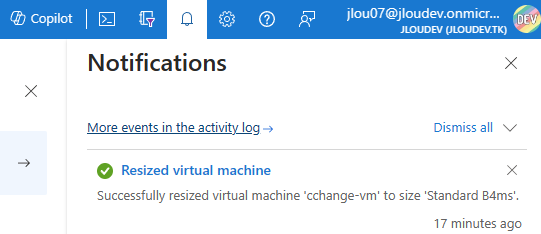

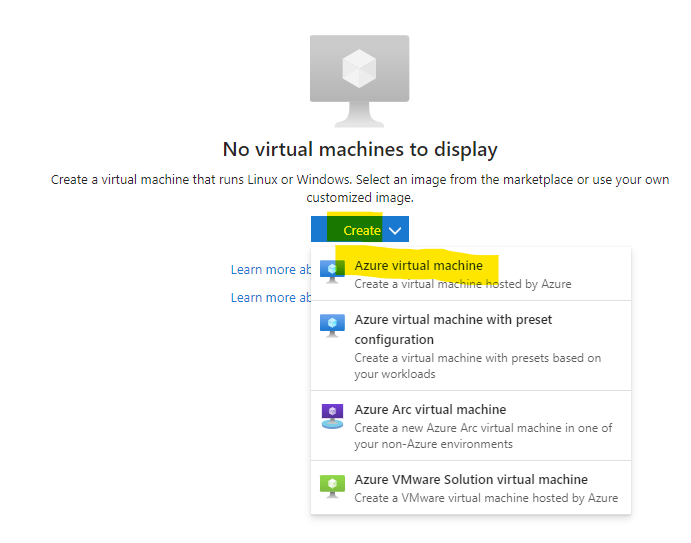

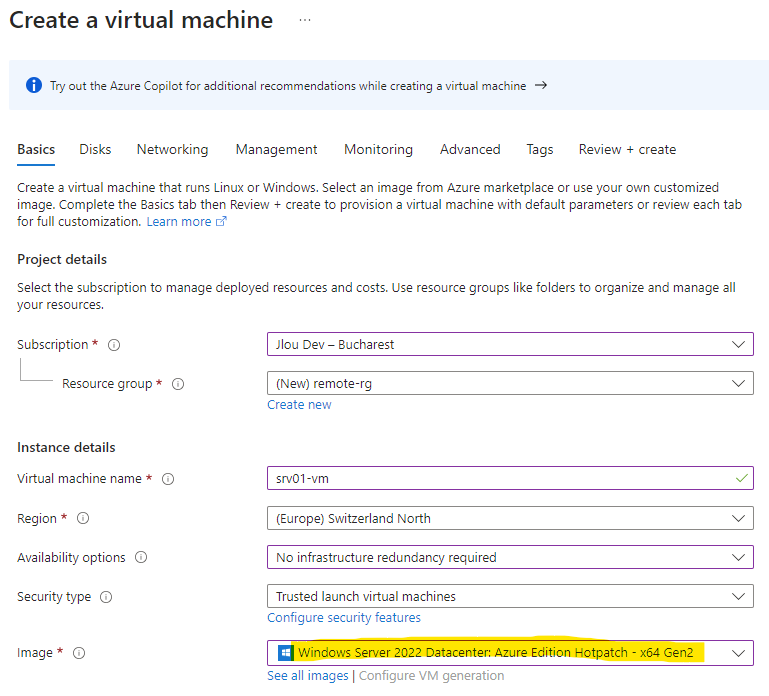

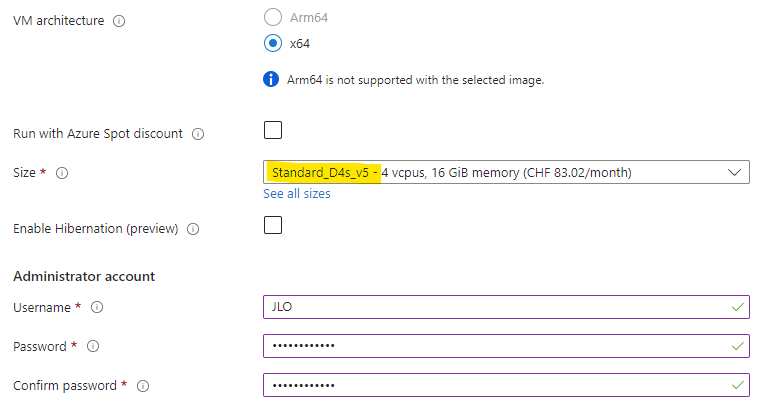

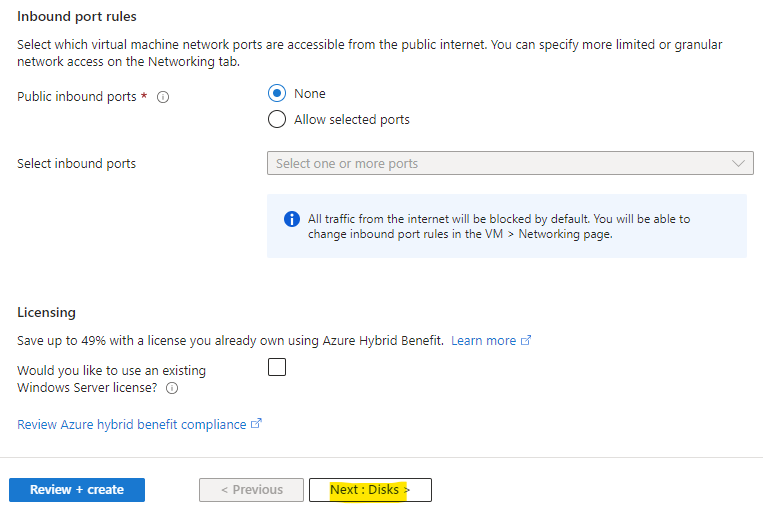

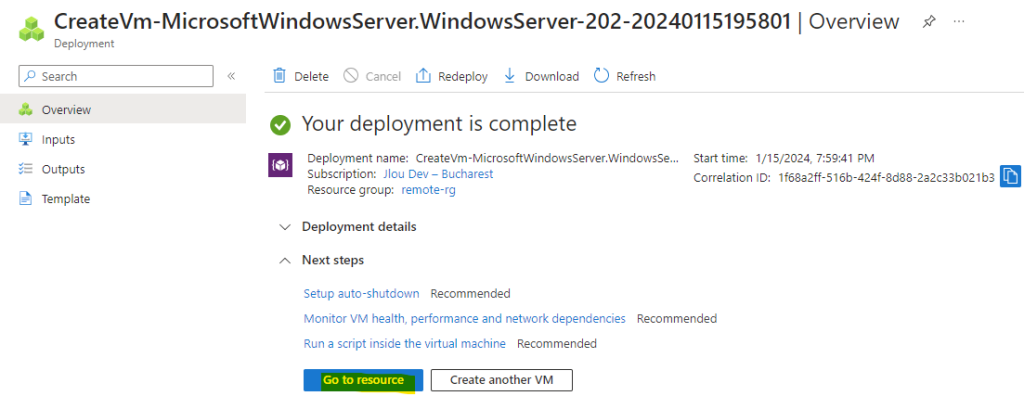

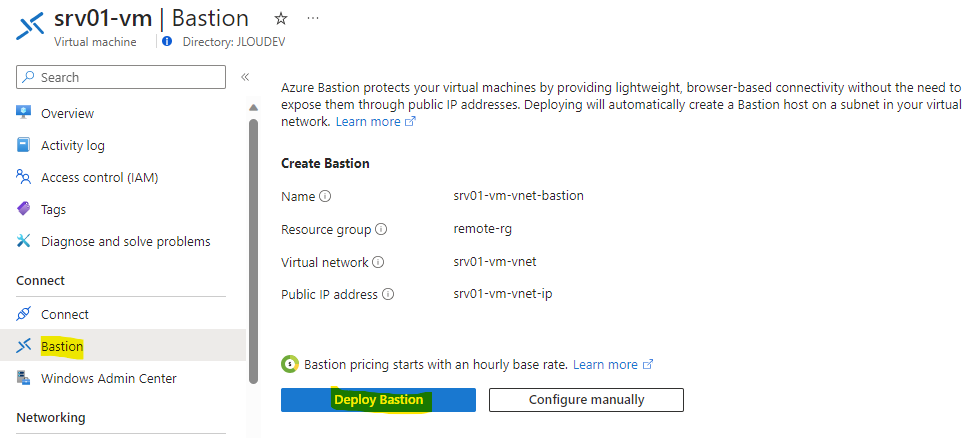

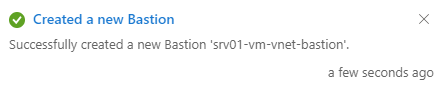

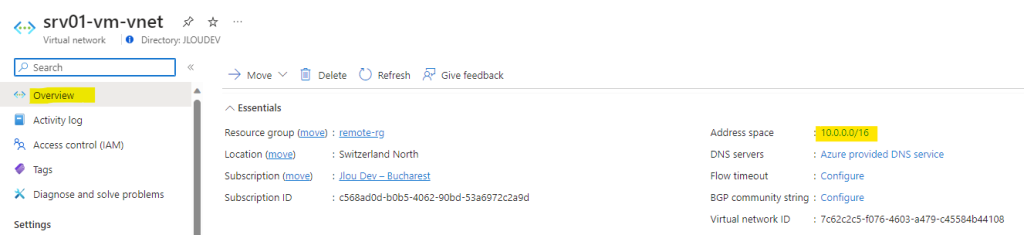

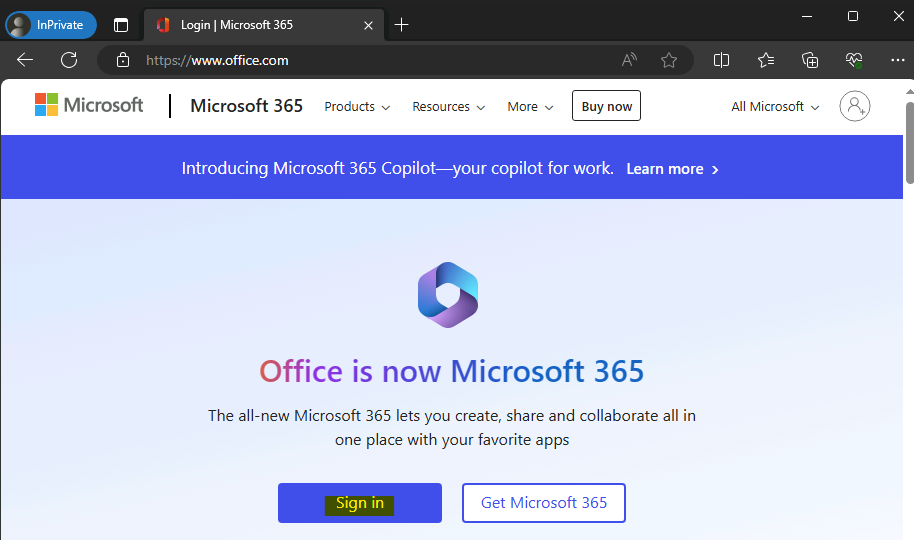

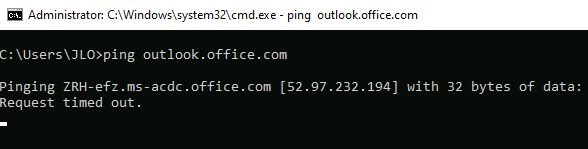

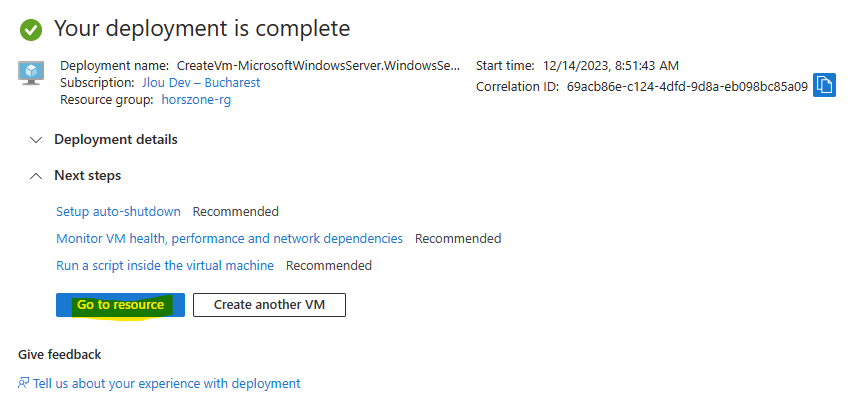

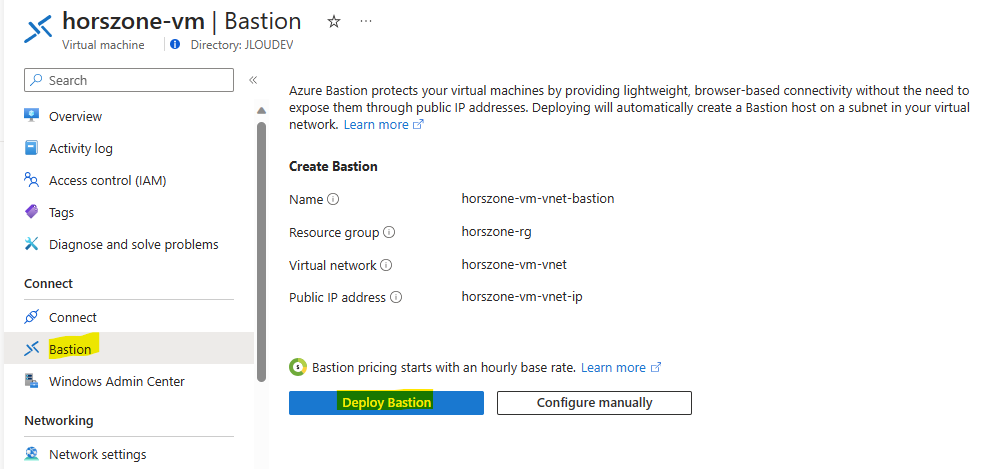

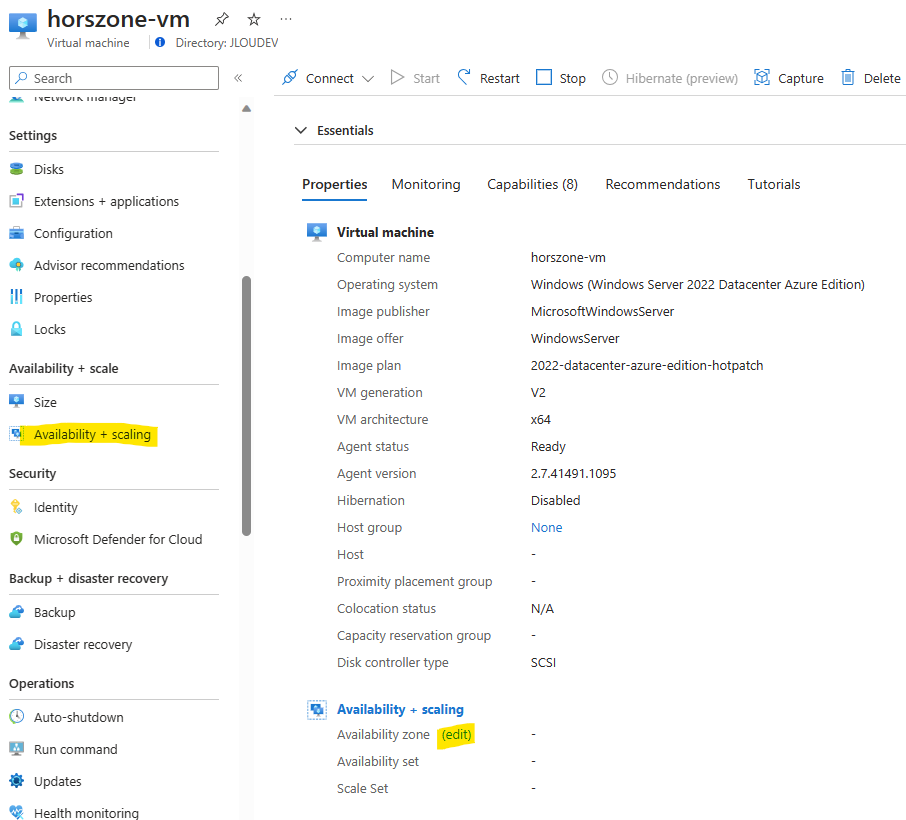

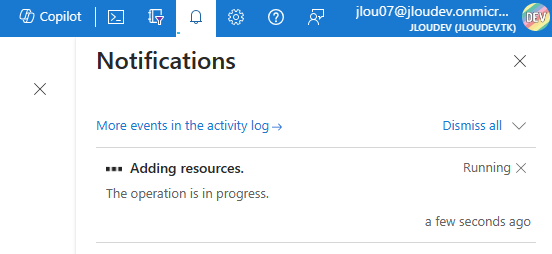

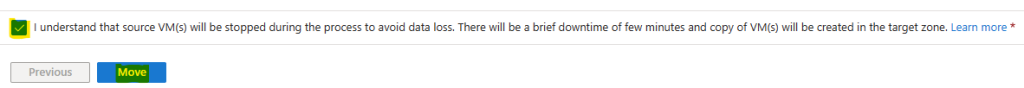

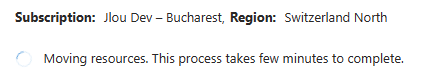

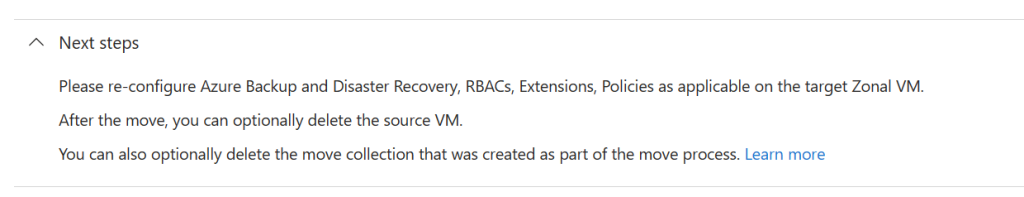

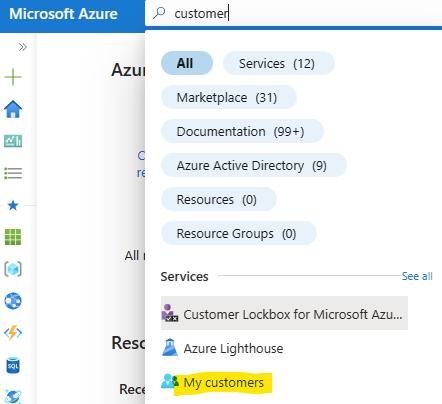

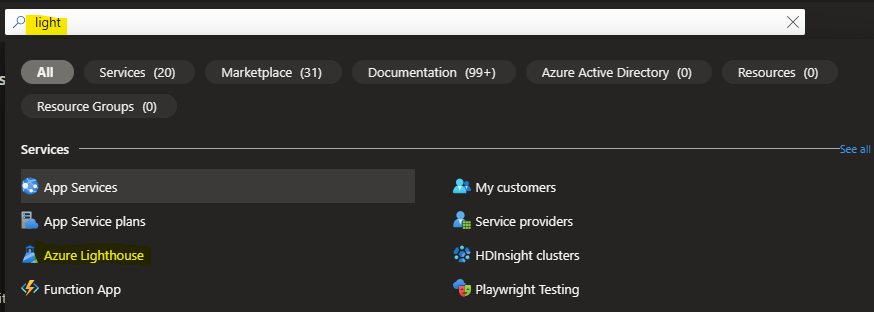

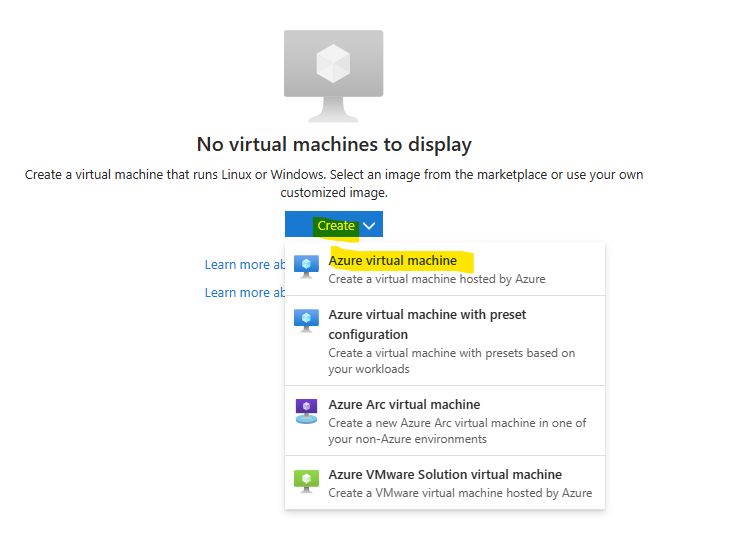

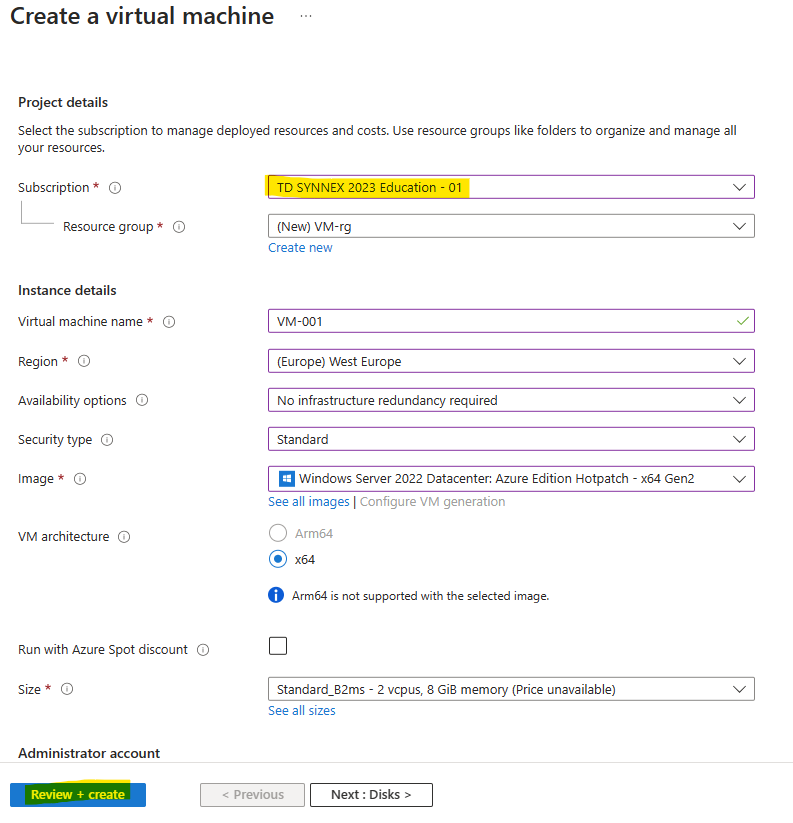

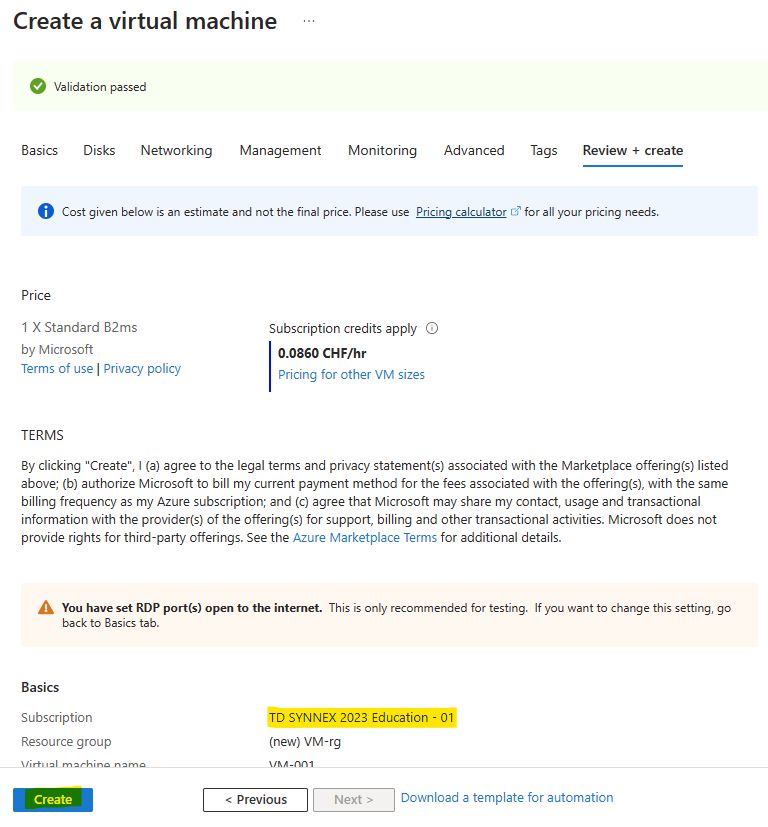

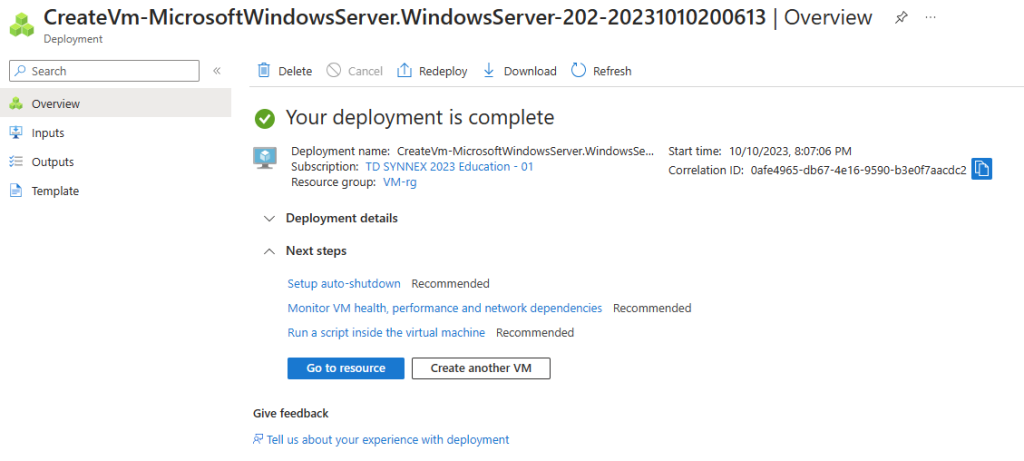

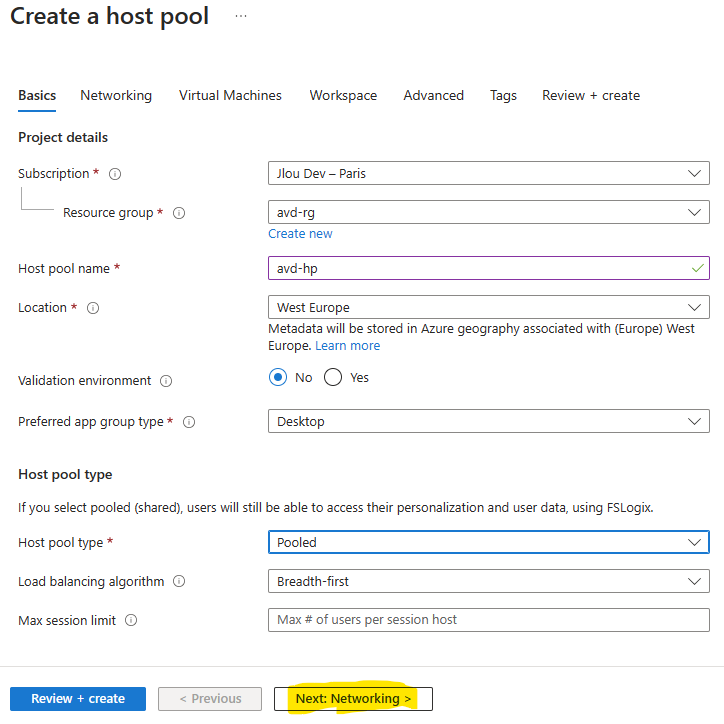

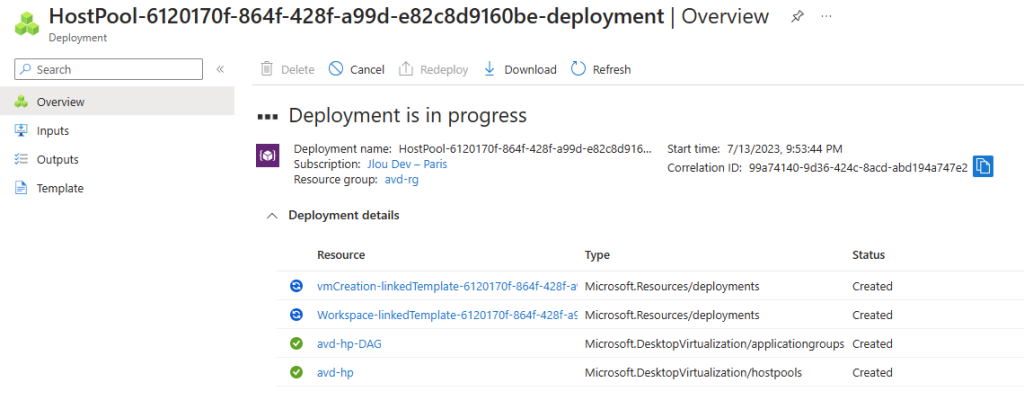

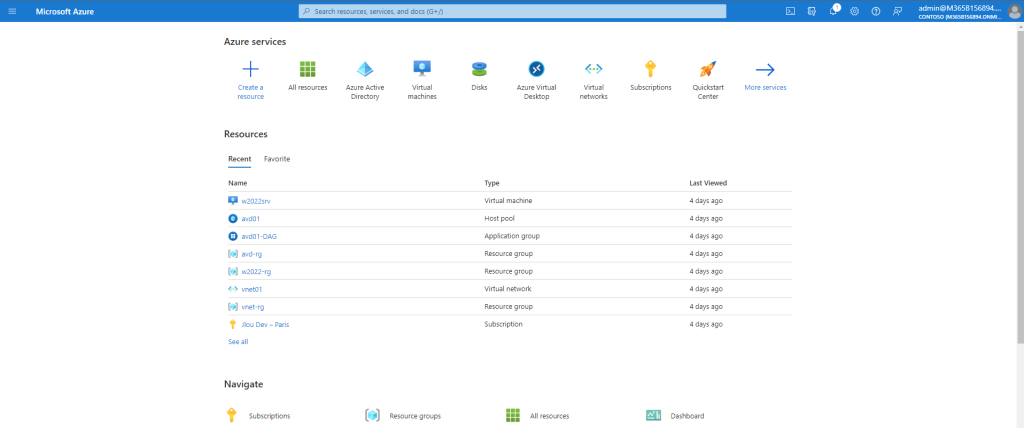

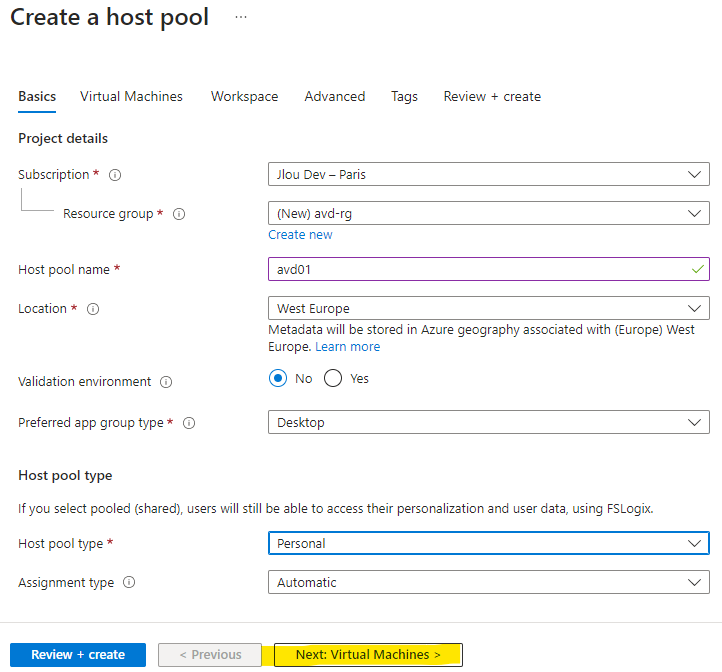

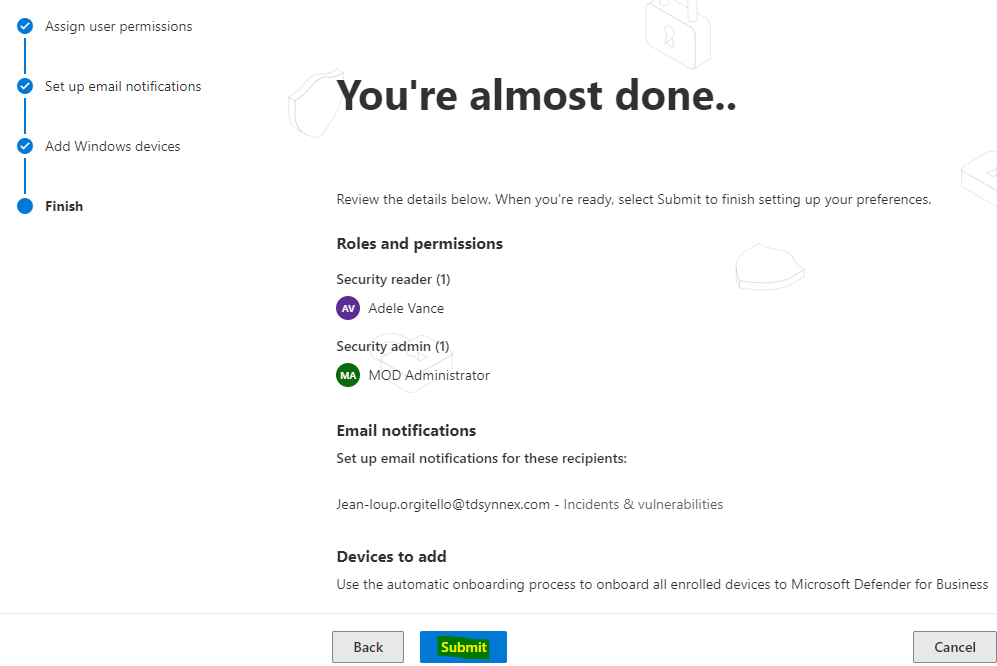

Qu’est-ce qui se passe en juillet 2024 ?

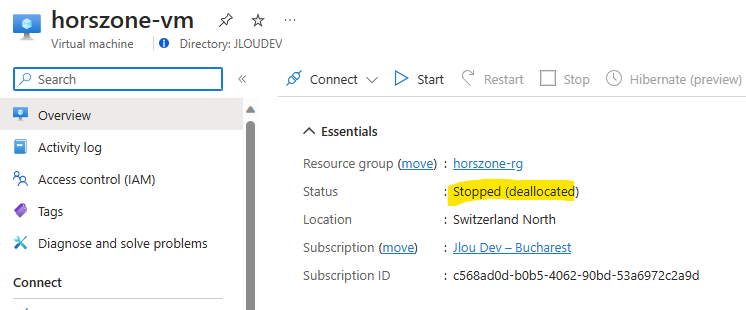

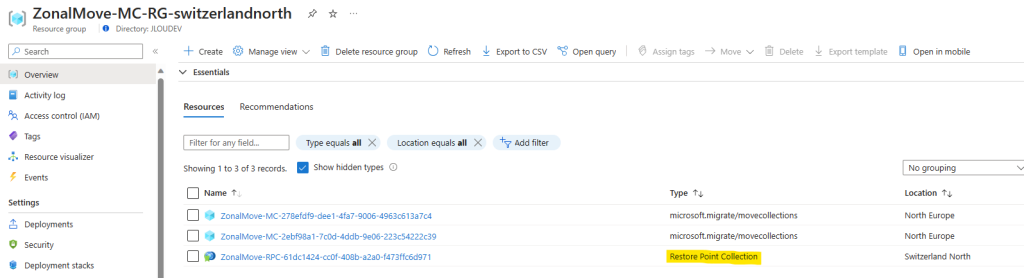

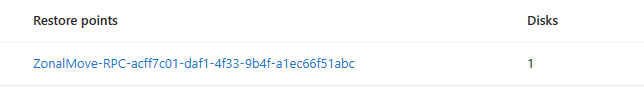

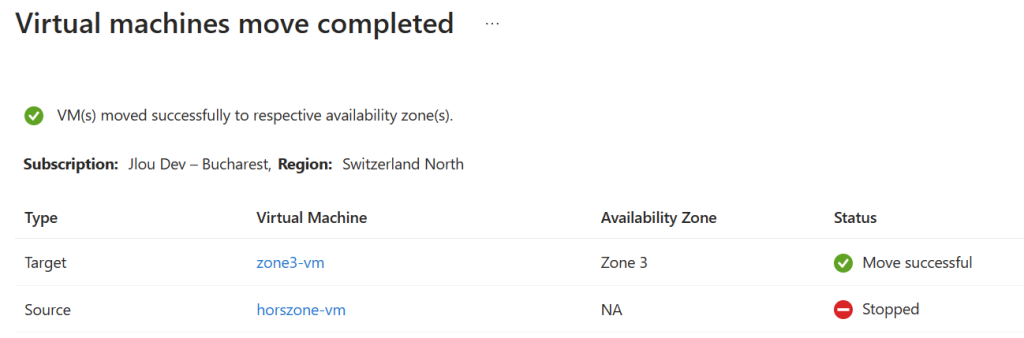

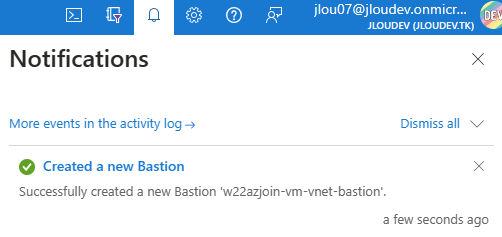

La nouvelle est passée un peu inaperçue, mais juillet 2024 marque un pas important pour la sécurité Azure :

En juillet (2024), les équipes Azure commenceront à déployer des mesures de sécurité supplémentaires au niveau des locataires pour exiger l’authentification multifactorielle (MFA).

Microsoft Techcommunity

Autrement dit, le déploiement de cette règle MFA sera progressif et concernera à terme l’ensemble des tenants hébergés sur le Cloud public de Microsoft.

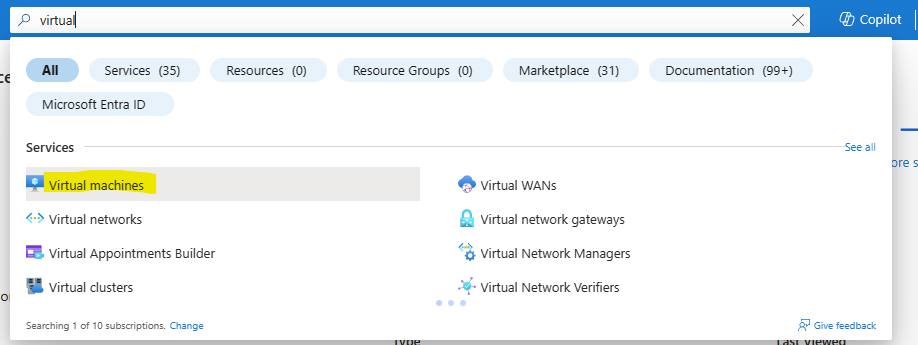

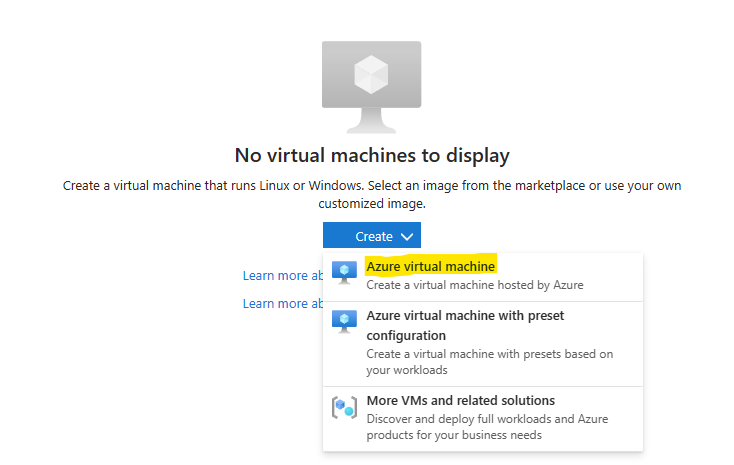

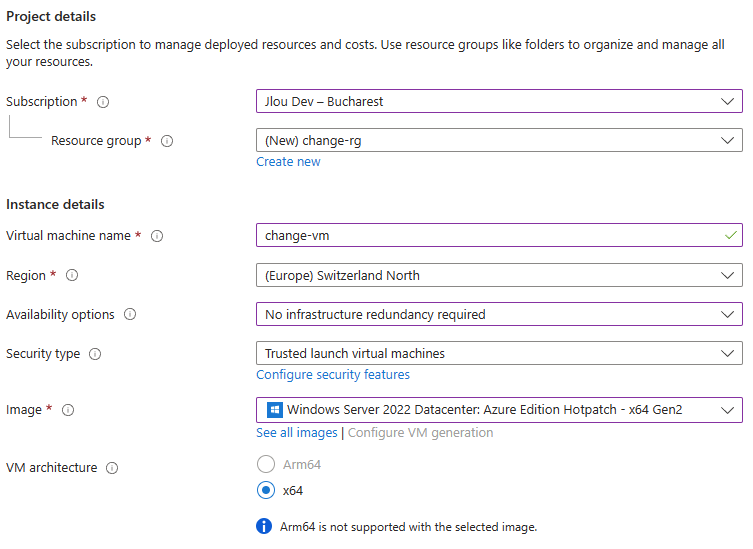

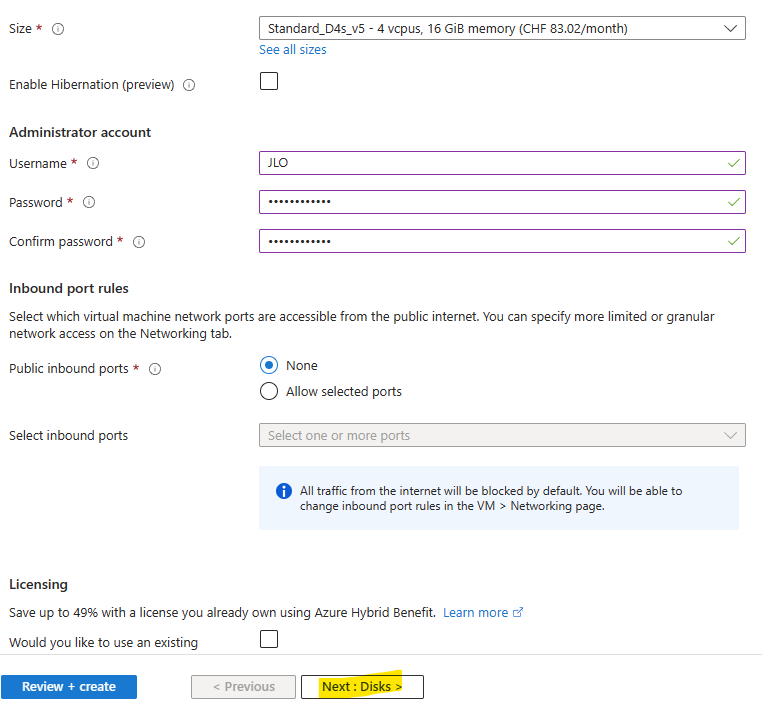

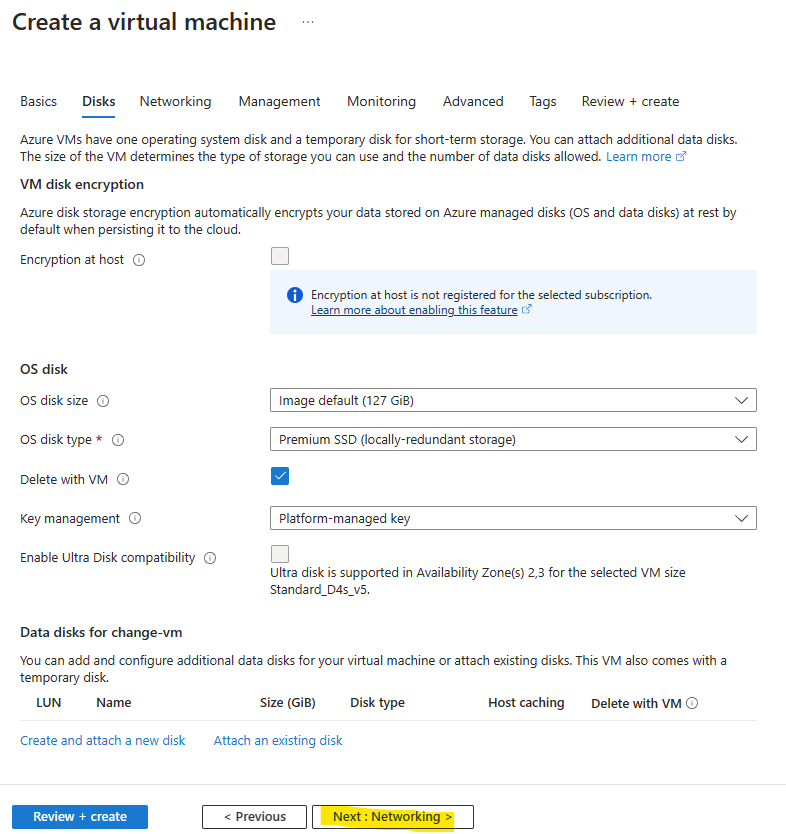

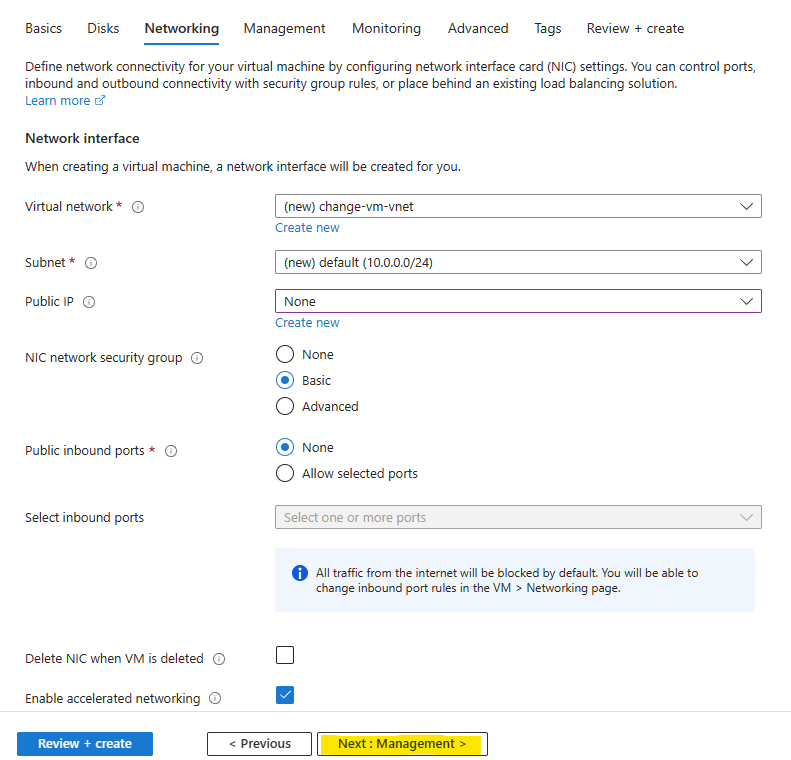

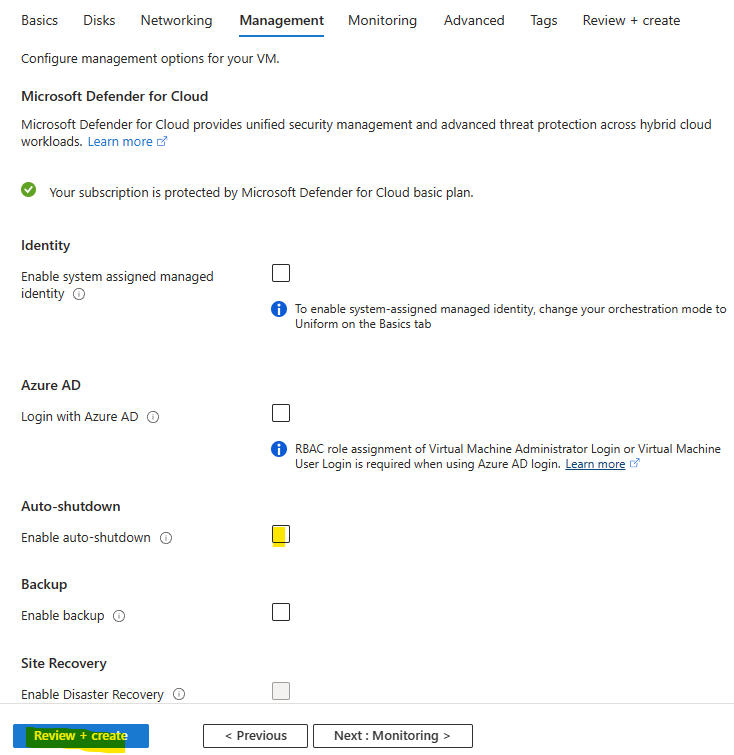

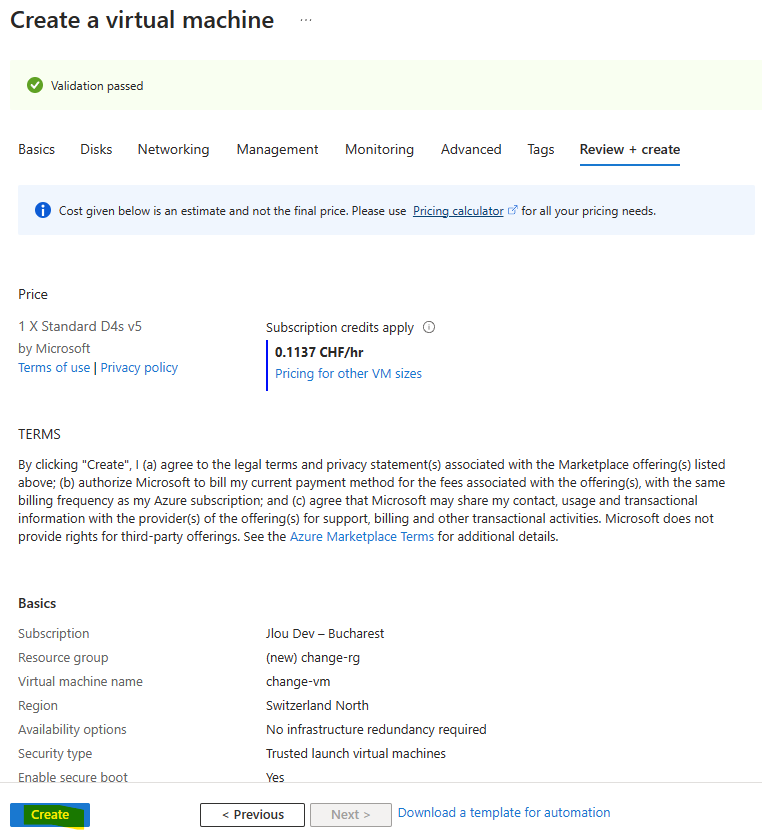

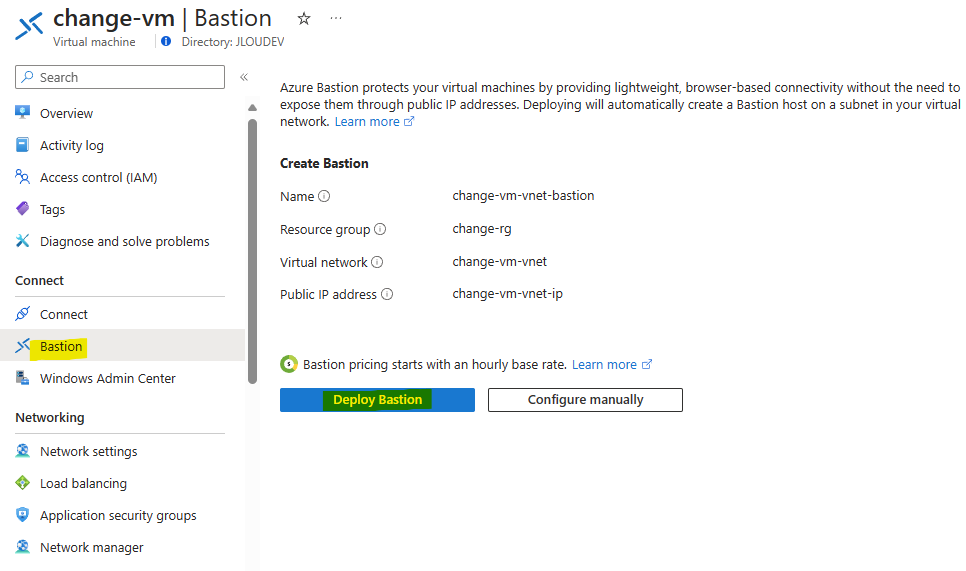

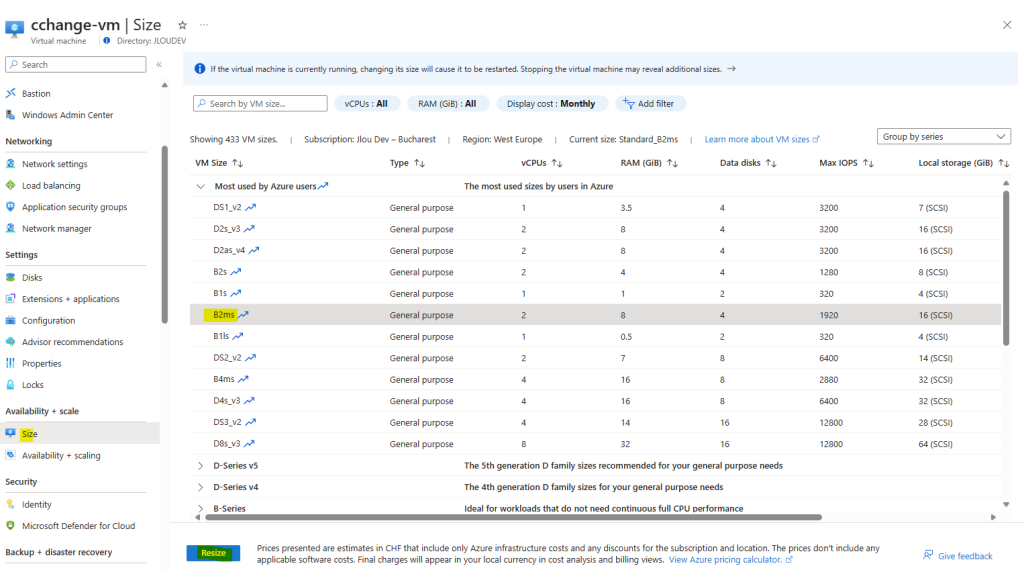

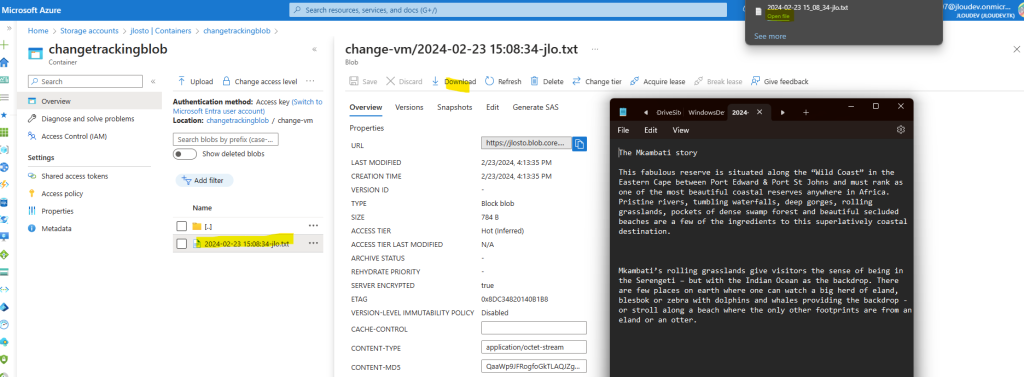

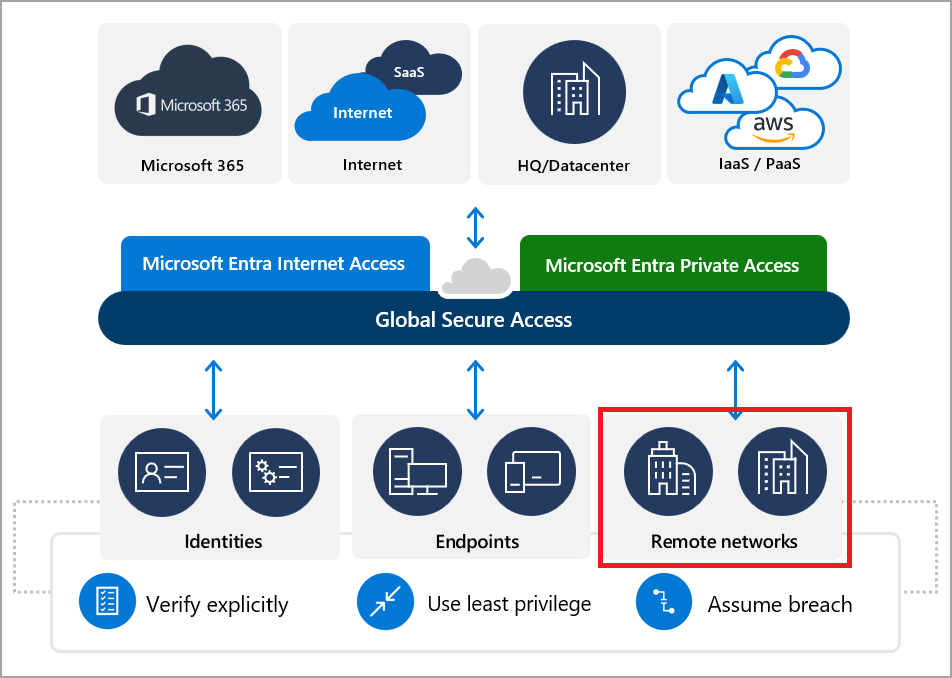

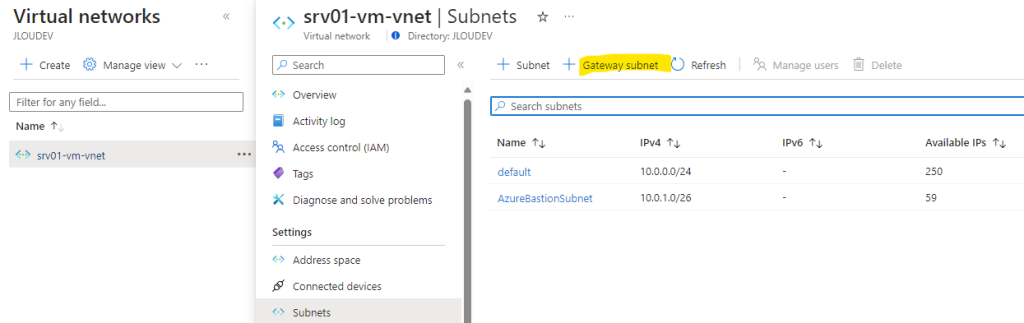

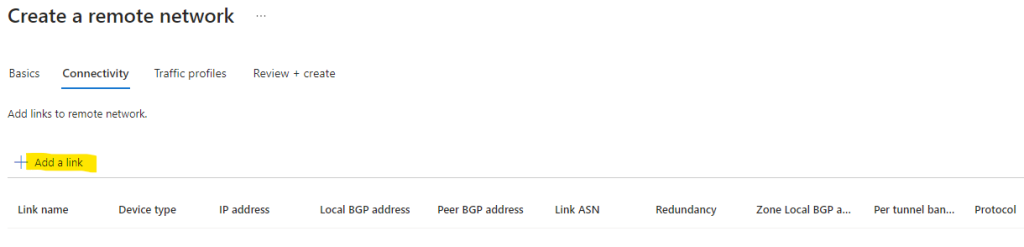

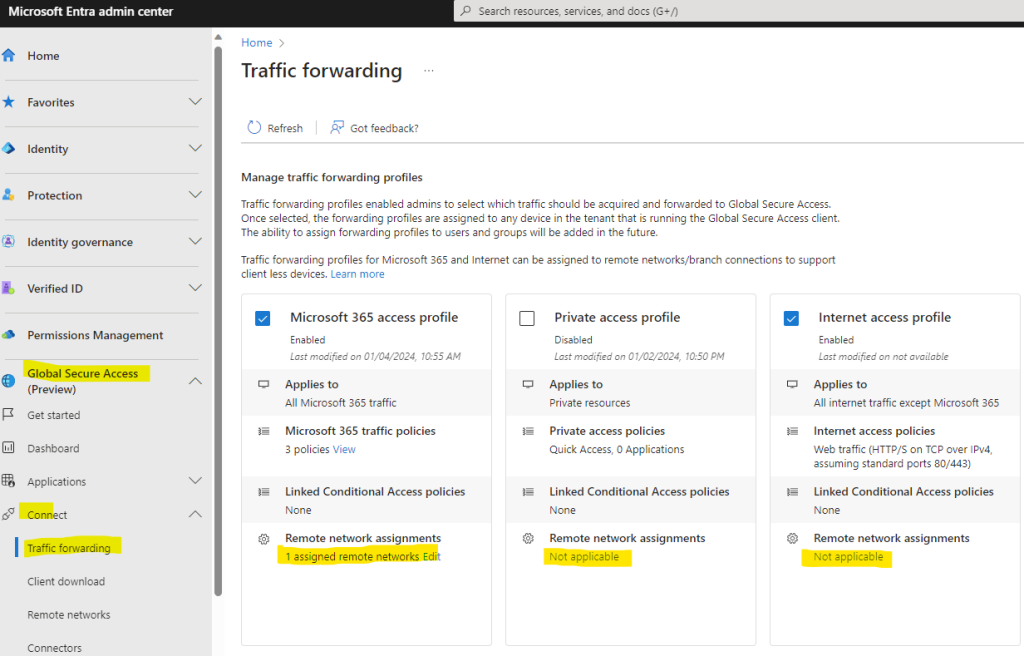

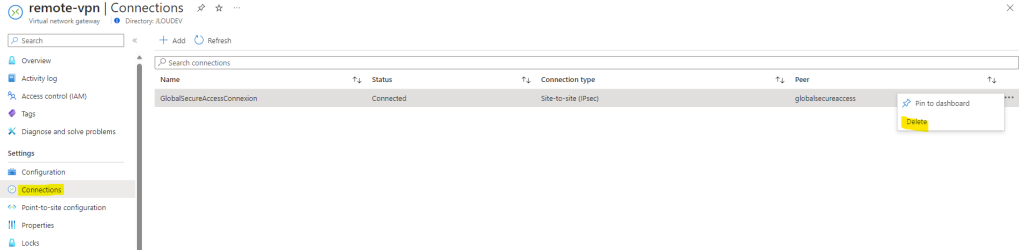

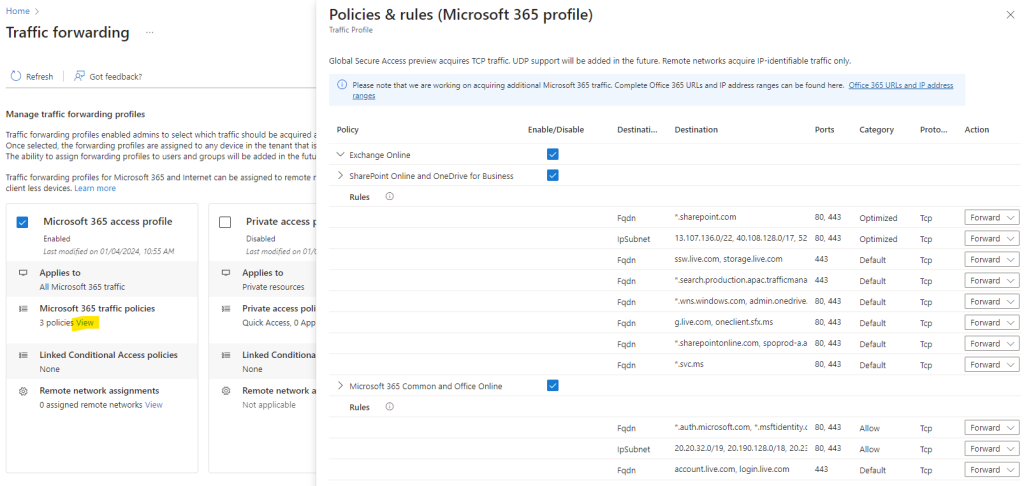

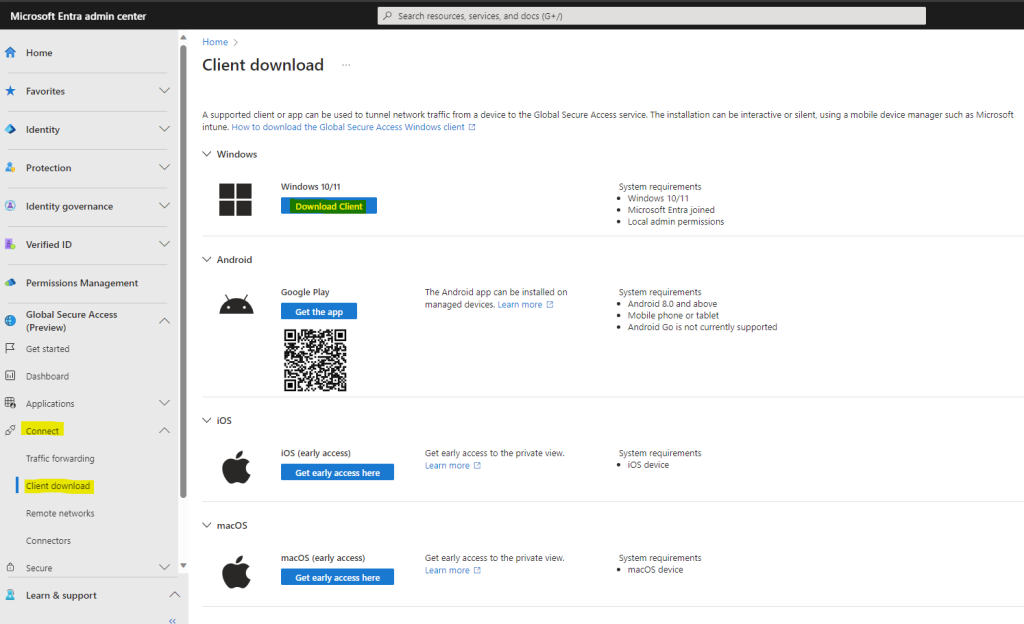

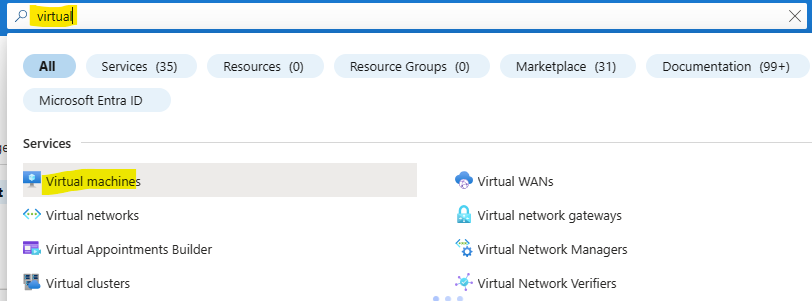

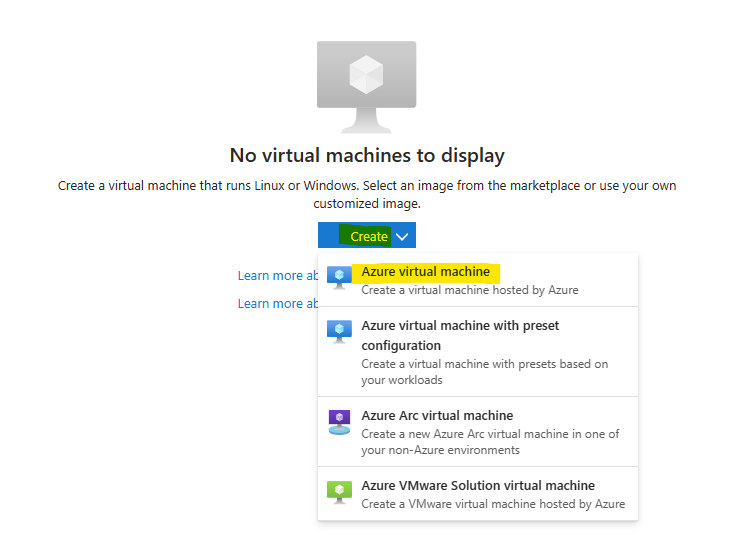

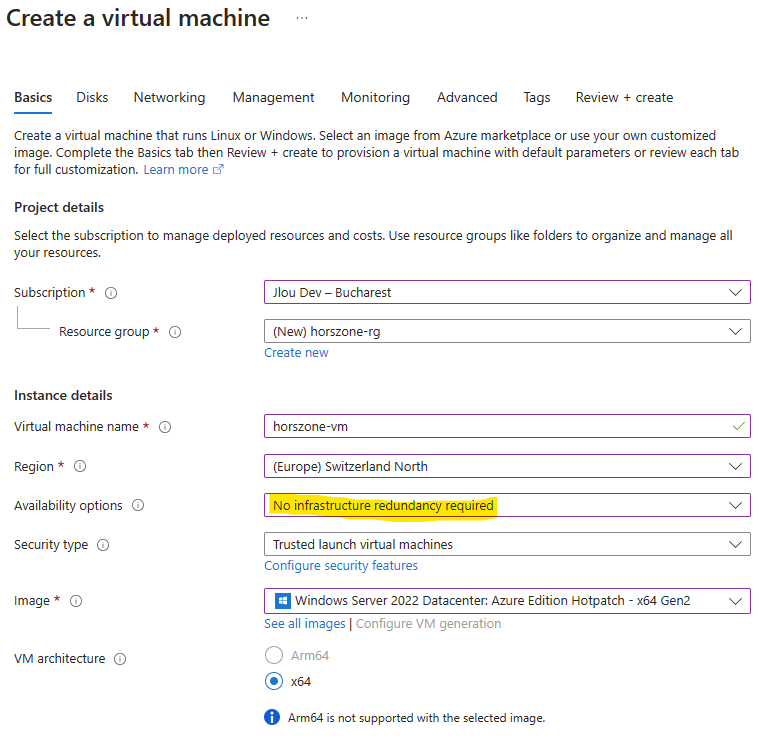

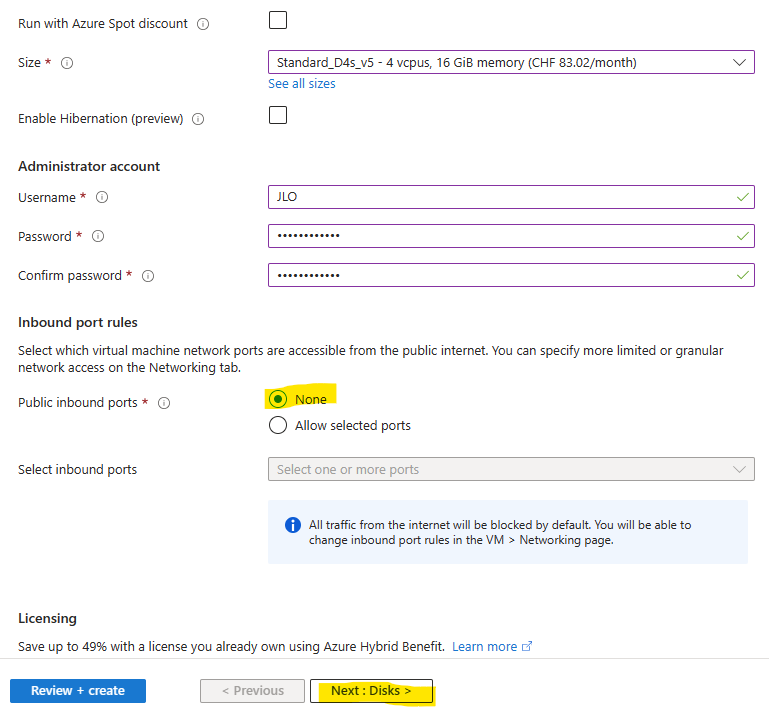

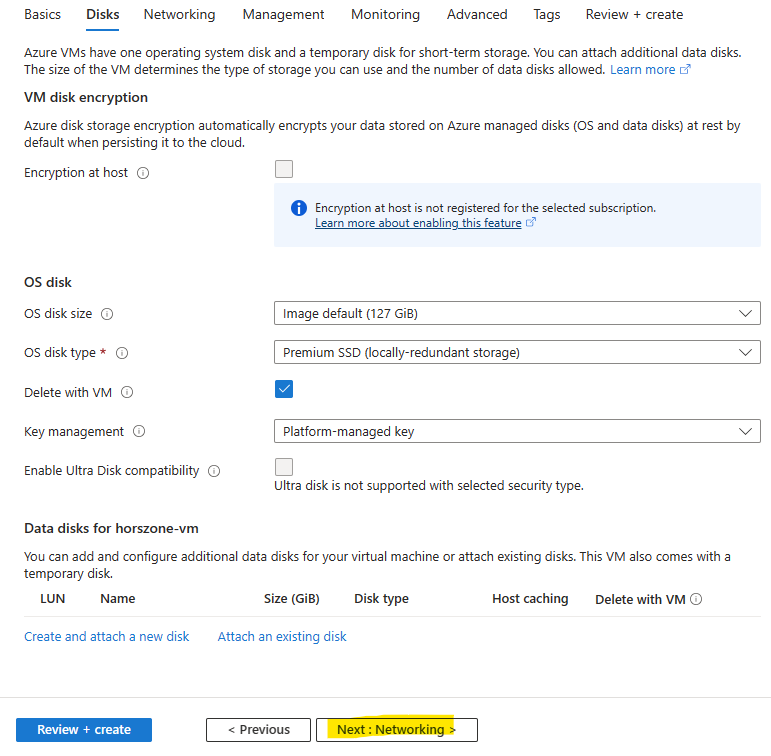

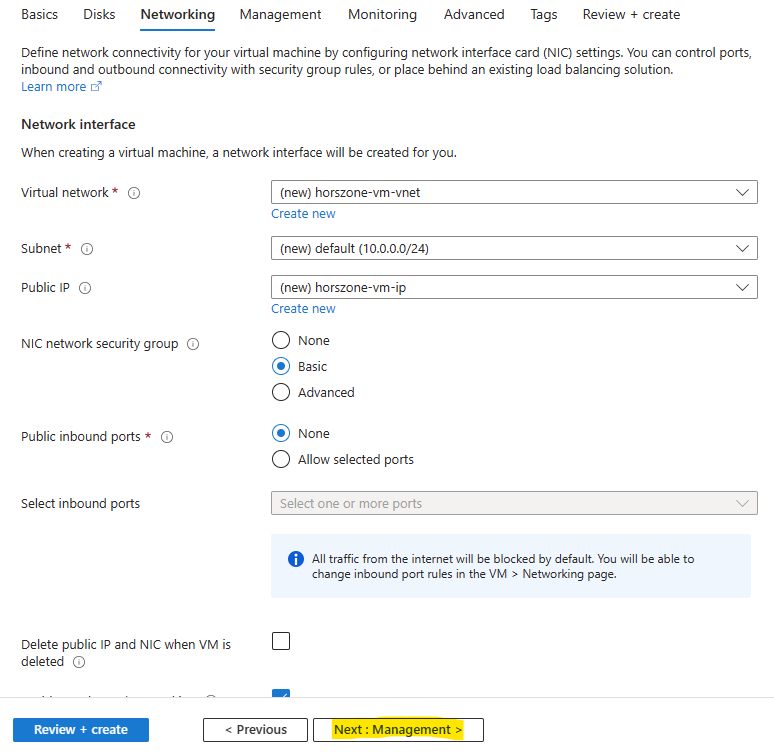

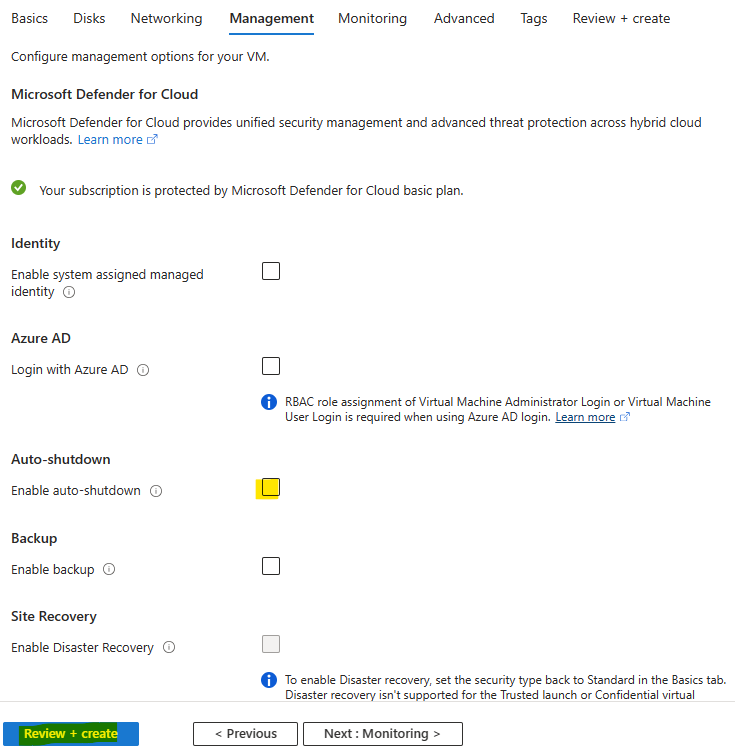

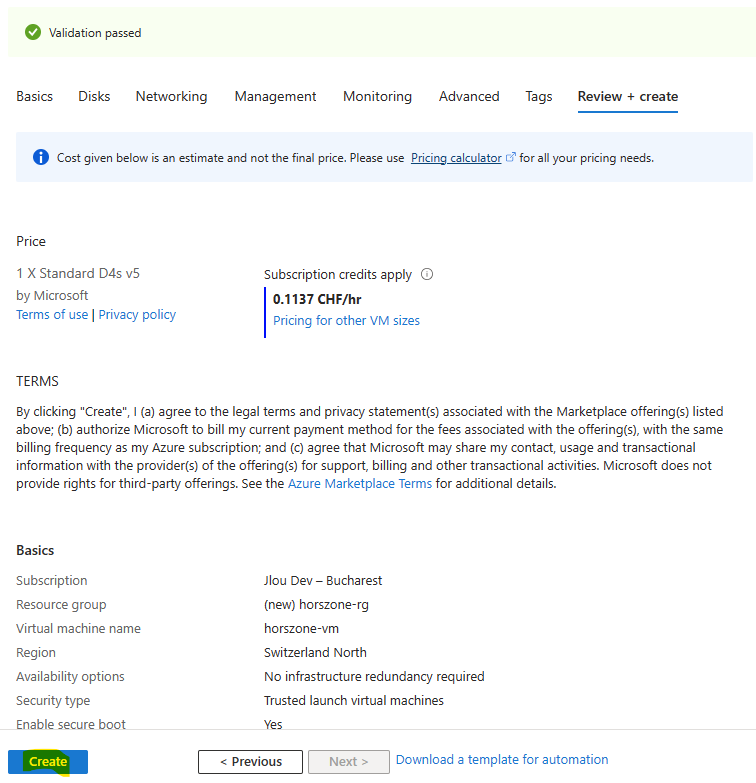

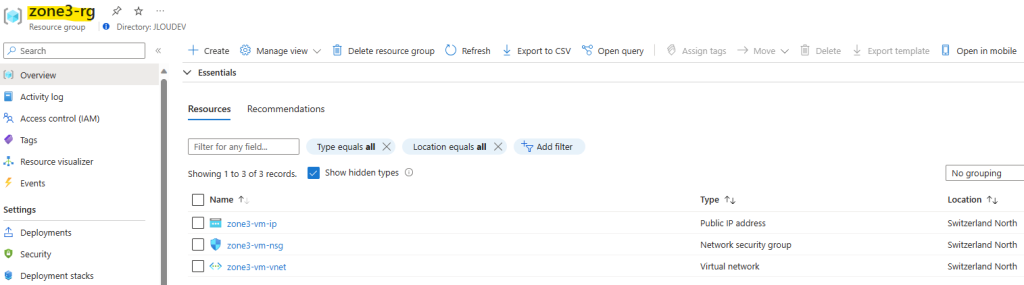

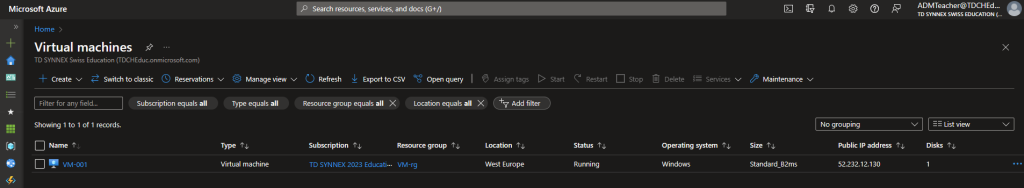

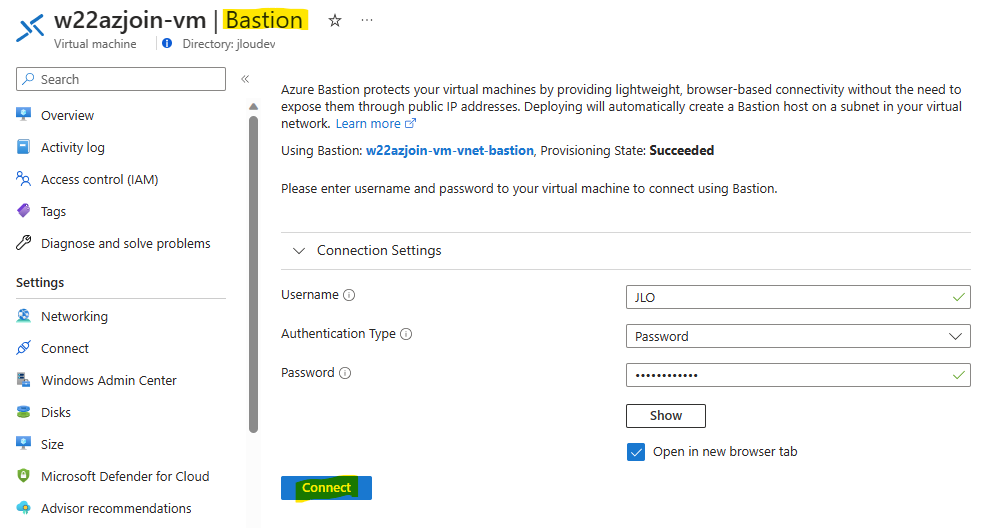

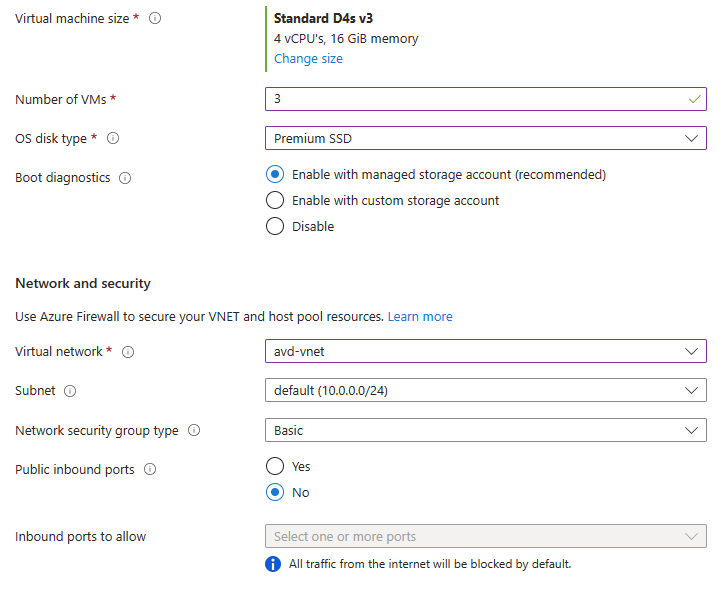

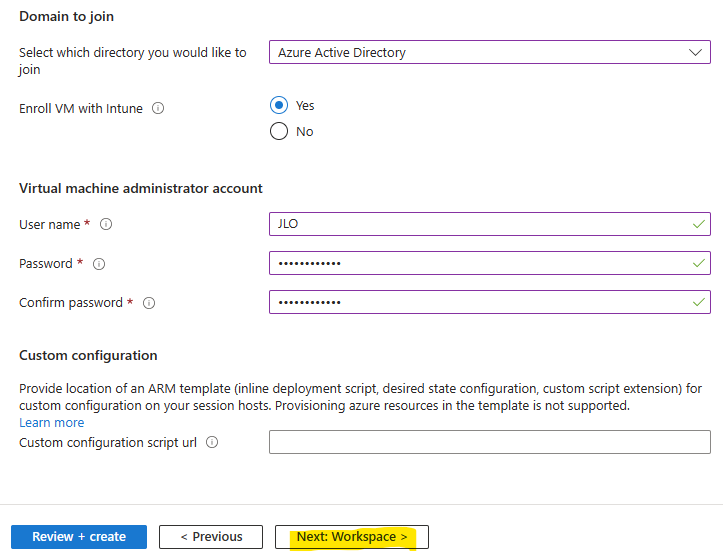

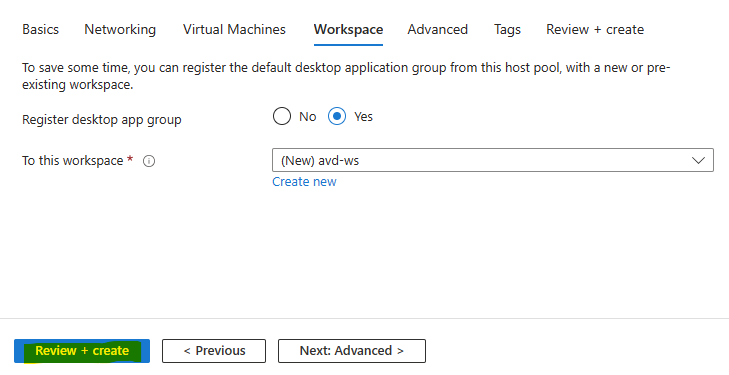

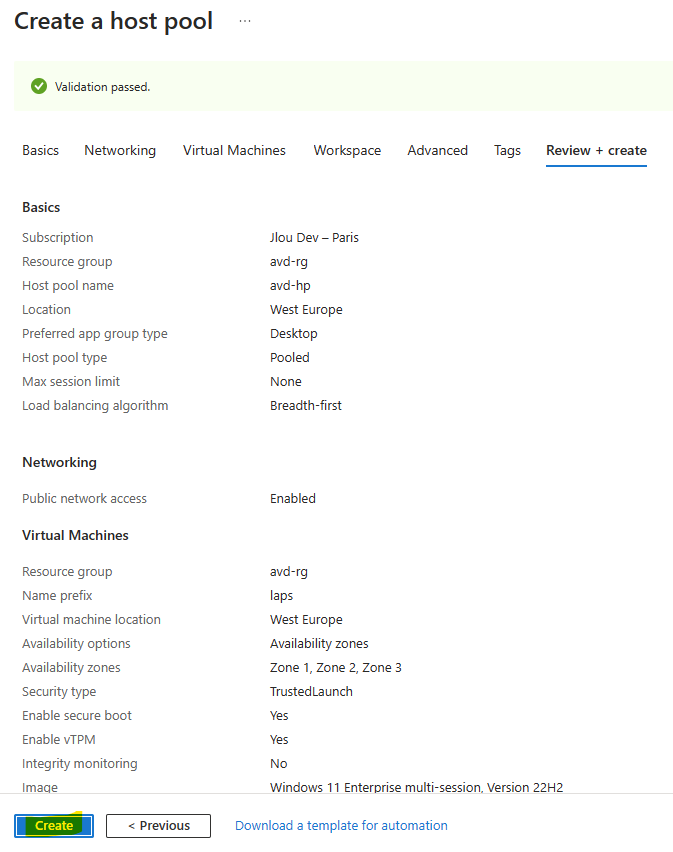

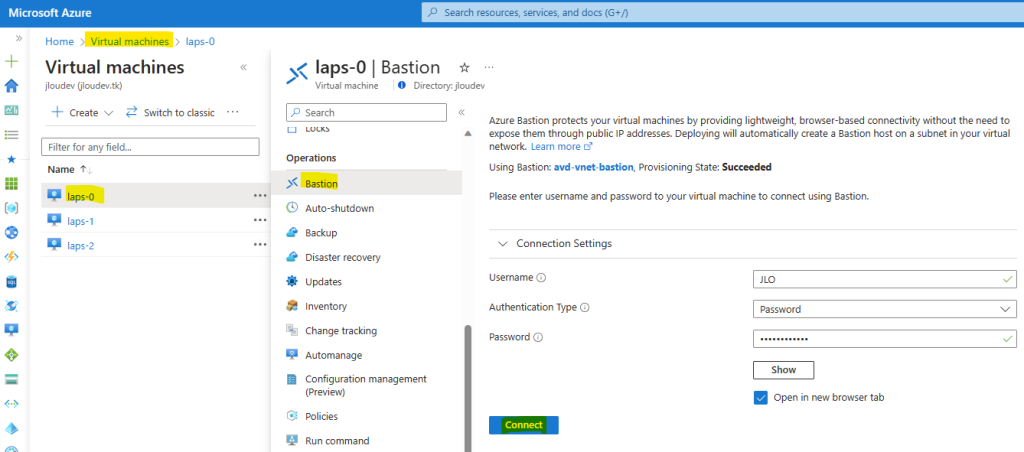

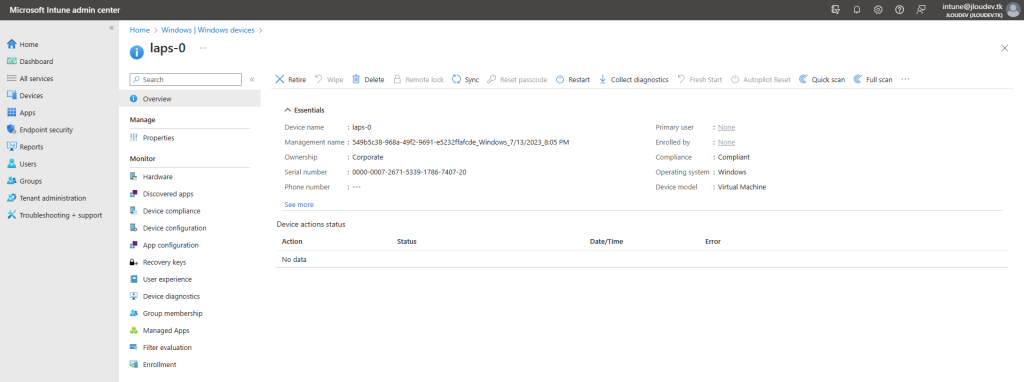

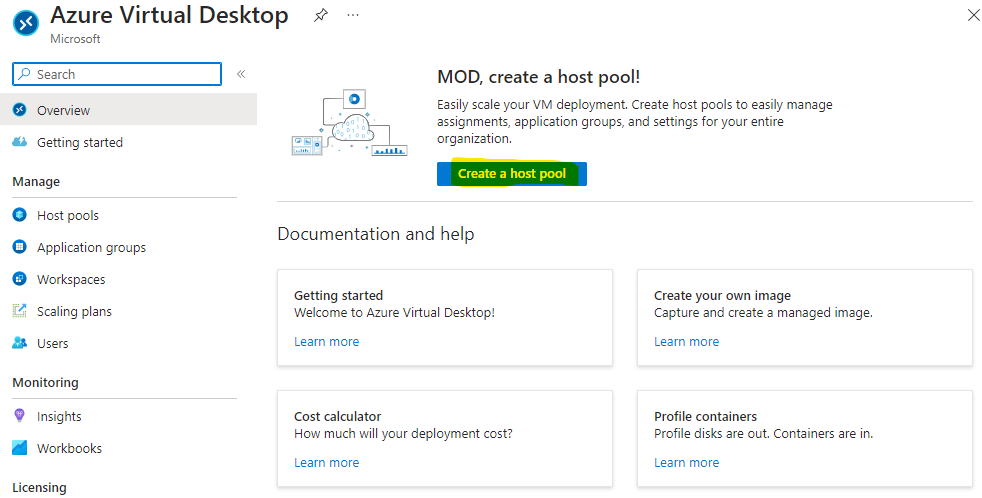

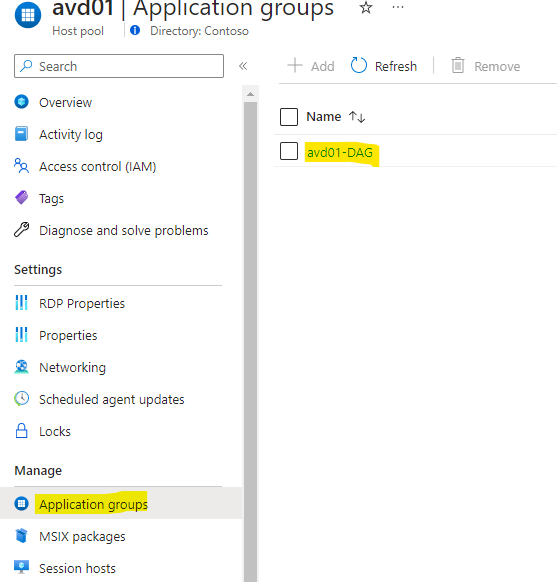

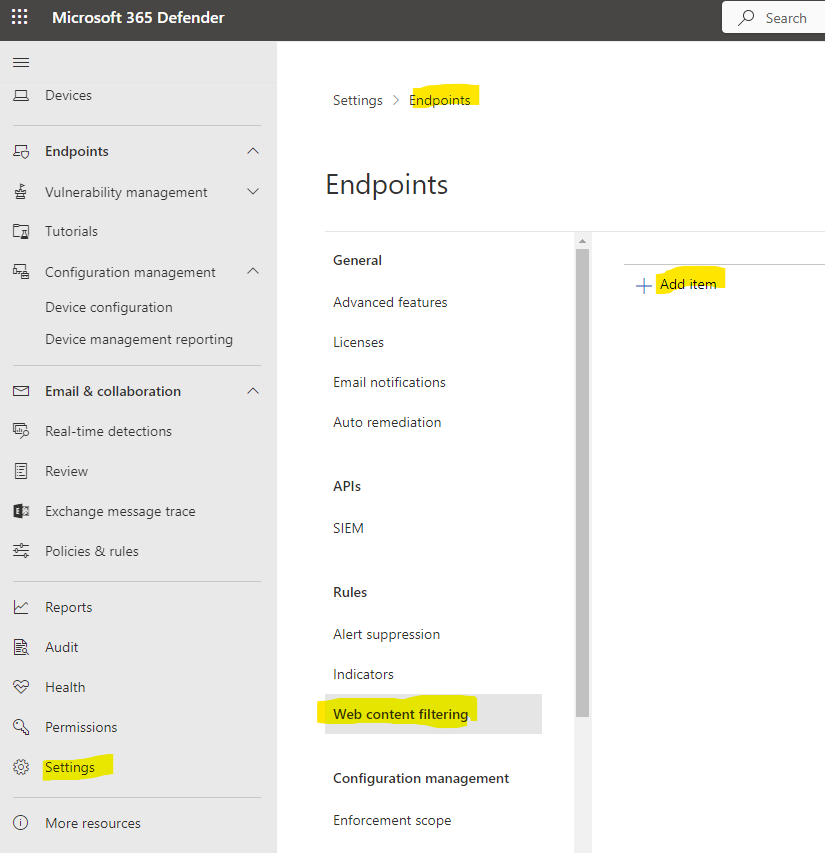

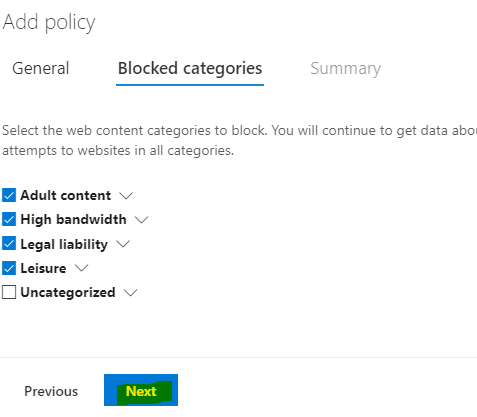

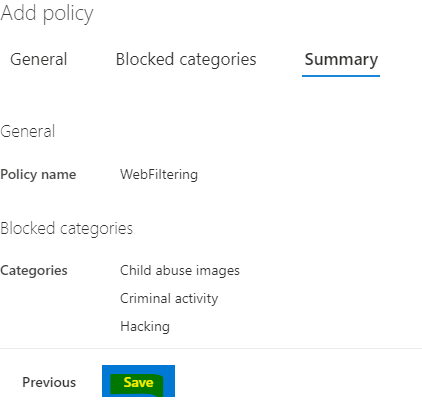

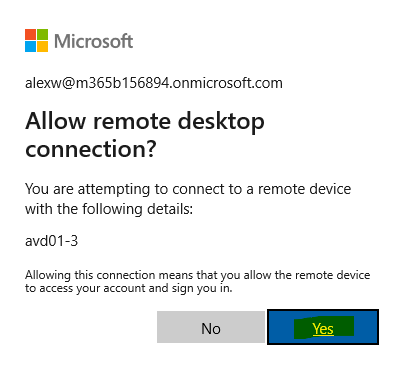

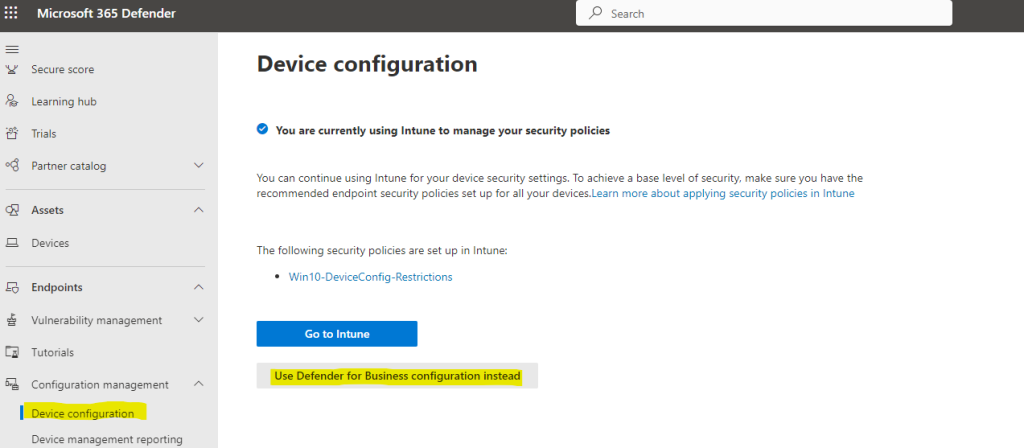

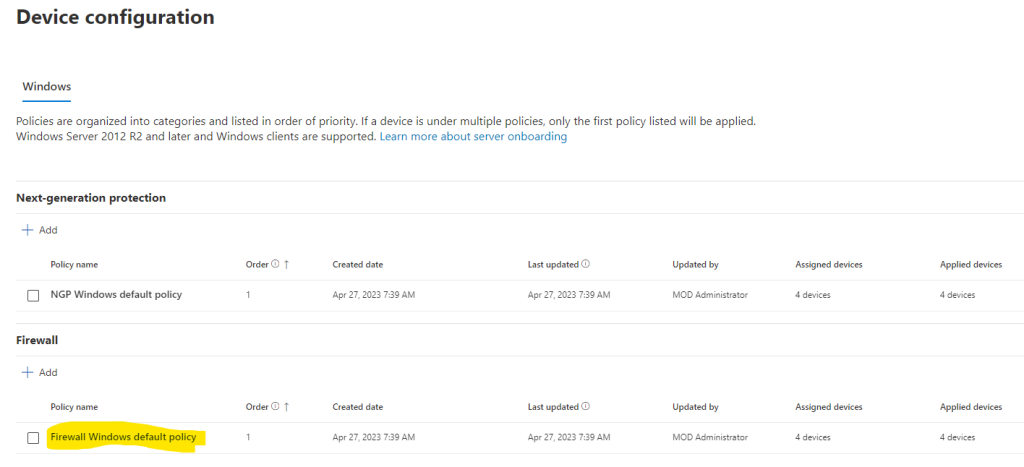

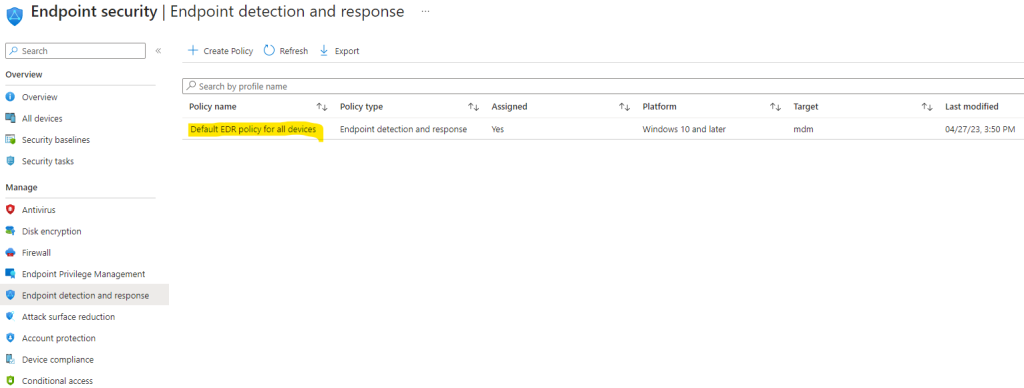

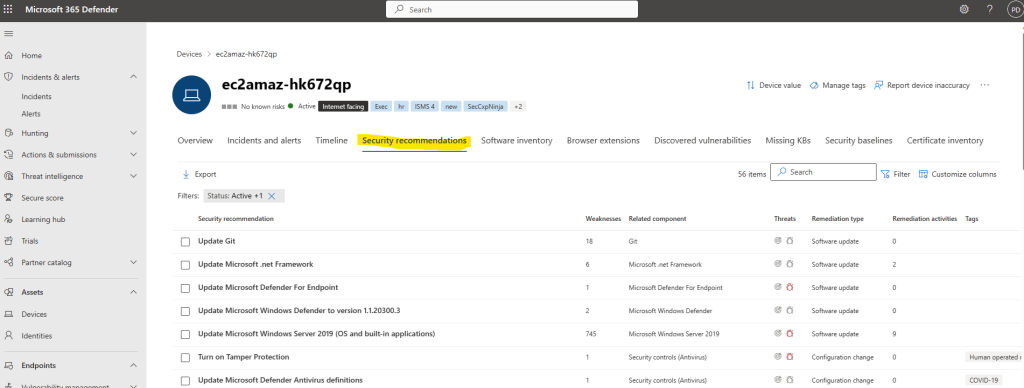

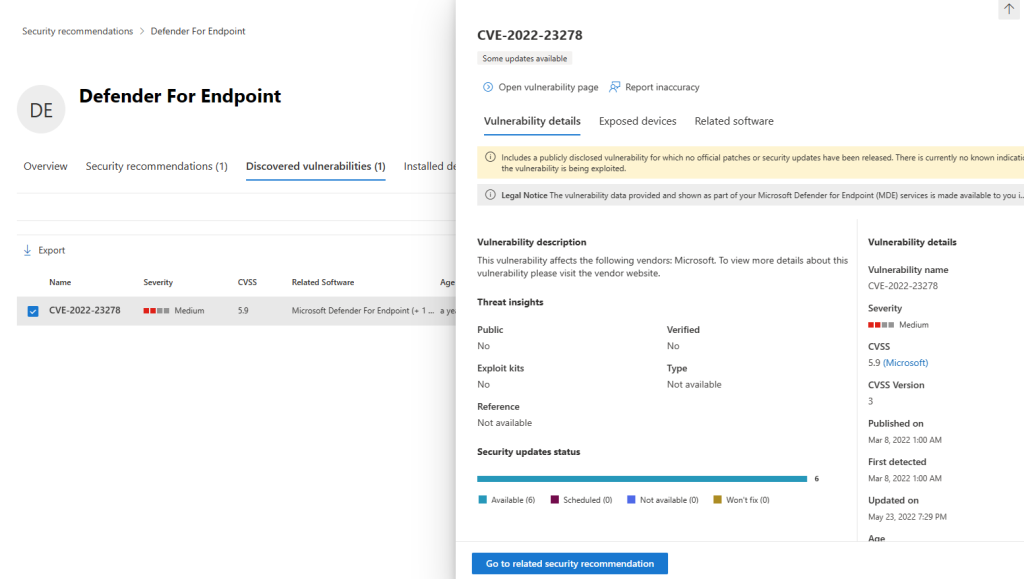

Quels sont les services impactés par ce changement ?

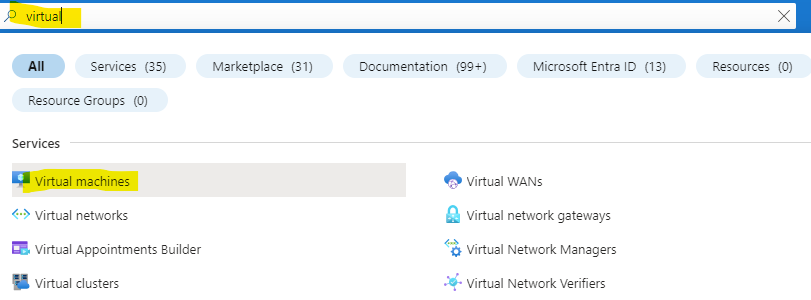

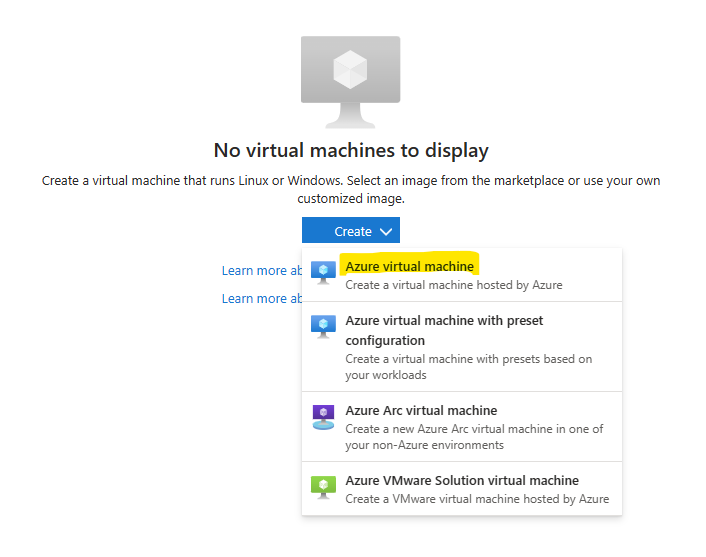

Azure et seulement Azure. Ce point est très important d’autres services 365, ou même l’utilisation de services pourtant hébergés Azure ne seront pas impactés par ce changement. Enfin, gardez à l’esprit qu’Azure est accessible via différentes méthodes, et seront donc toutes concernés :

- Portail Azure

- CLI

- PowerShell

- Terraform

À partir de juillet 2024, un déploiement progressif de cette application pour le portail uniquement commencera. Une fois le déploiement terminé pour le portail, un déploiement progressif similaire commencera pour CLI, PowerShell et Terraform.

Microsoft Techcommunity

Il s’agit donc d’assurer un contrôle MFA systématique afin de protéger les actions en relation avec la gestion des ressources Azure.

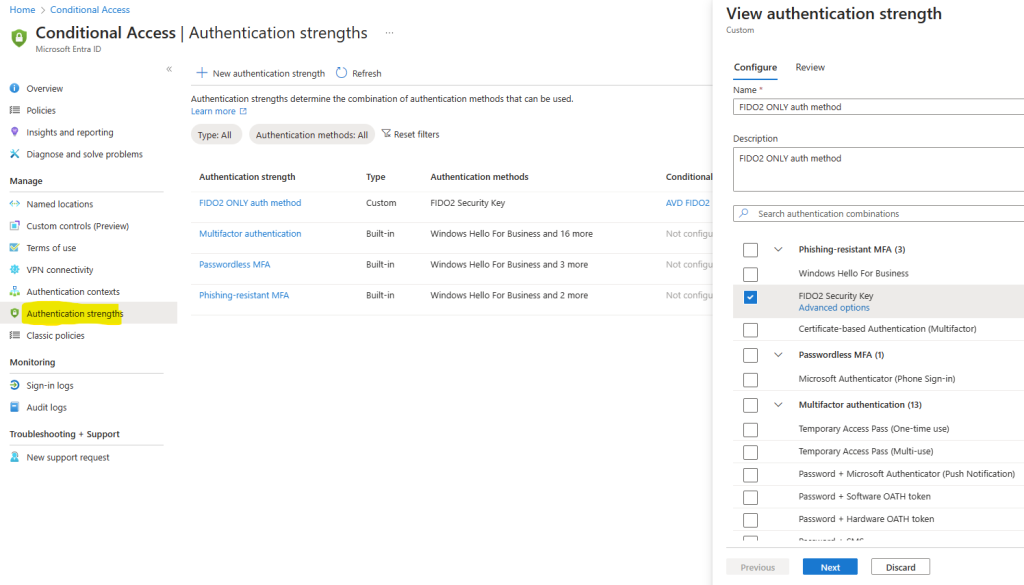

Quelles seront les méthodes de MFA possibles pour Azure ?

Les méthodes MFA classiques suivantes pourront être utilisées pour l’authentification Azure :

- Microsoft Authenticator

- Authenticator Lite (dans Outlook)

- Windows Hello Entreprise

- Clé de sécurité FIDO2

- Token matériel OATH (préversion)

- Token logiciel OATH

- SMS

- Appel vocal

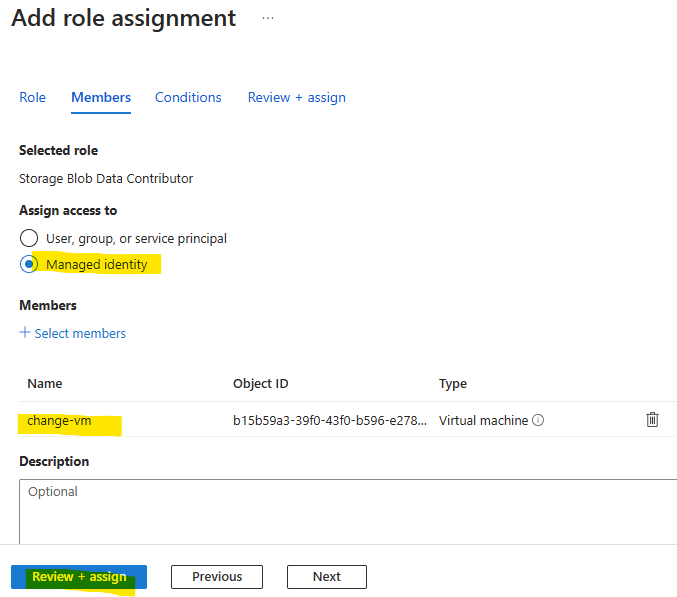

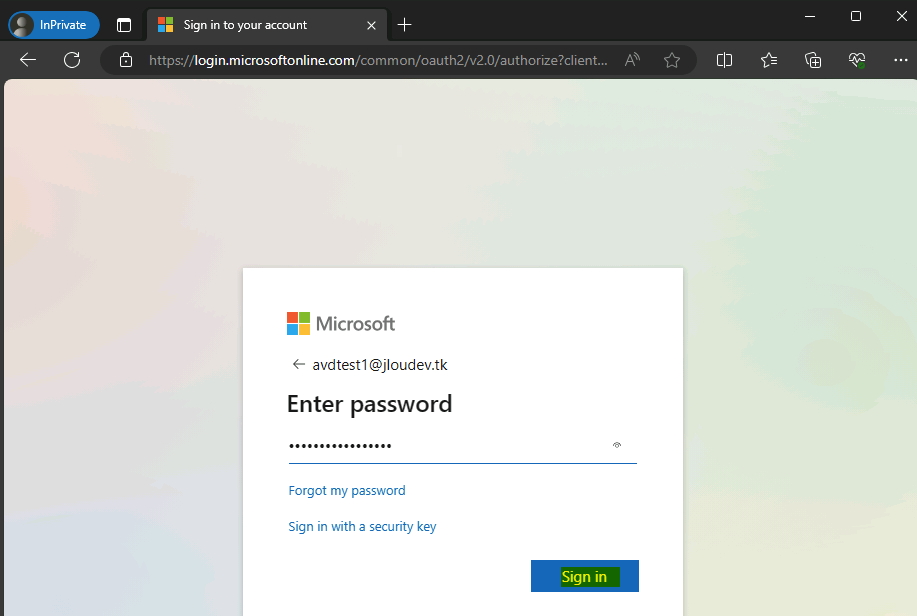

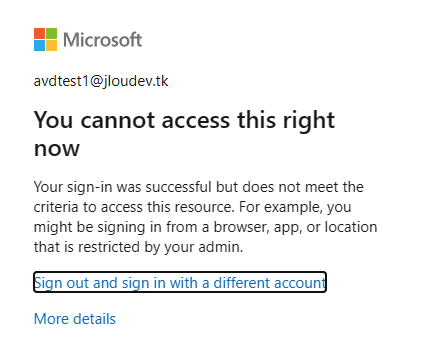

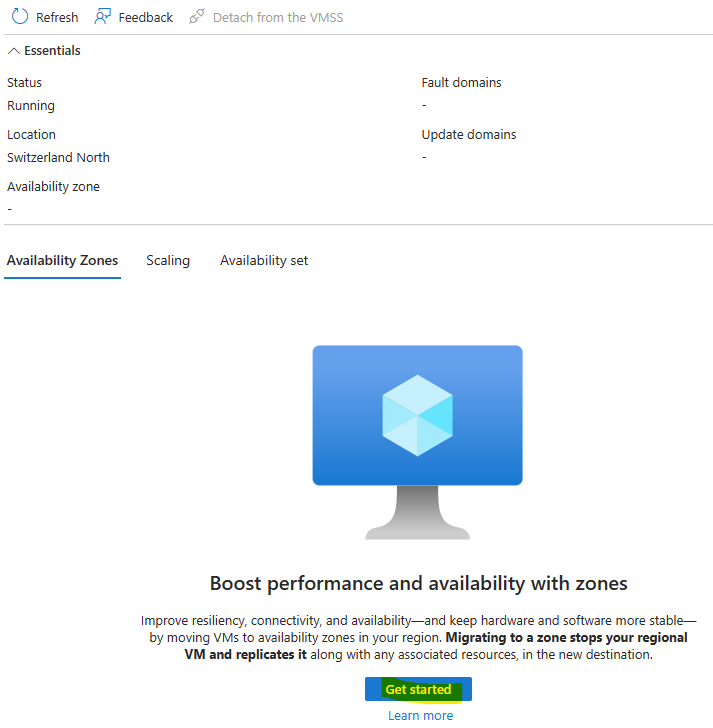

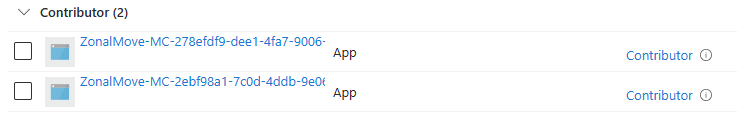

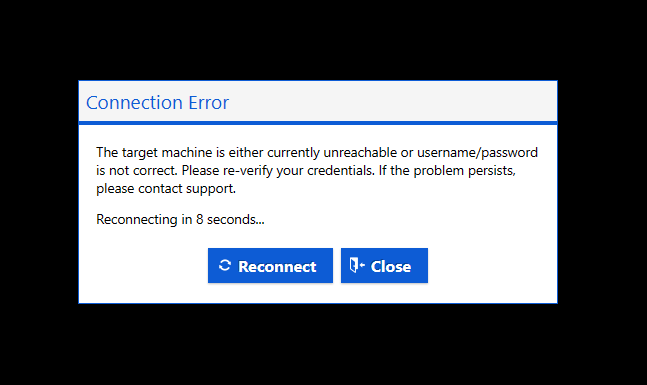

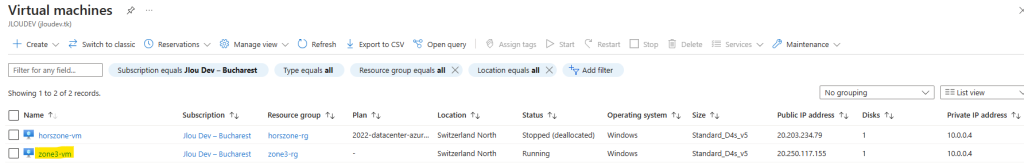

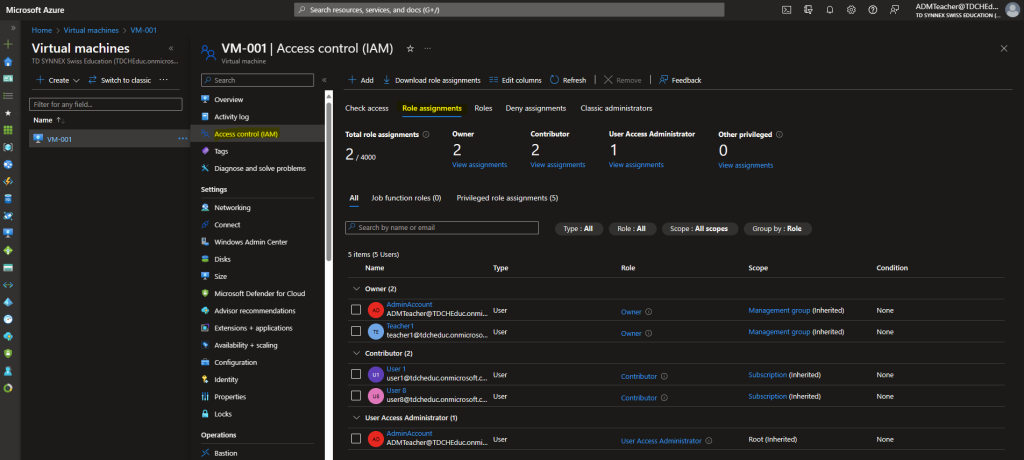

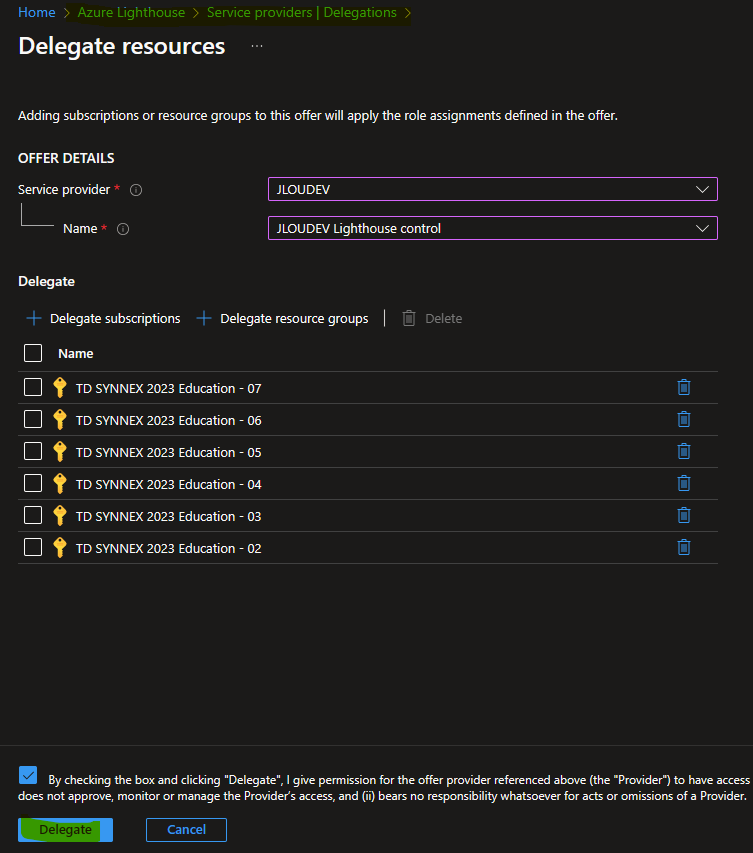

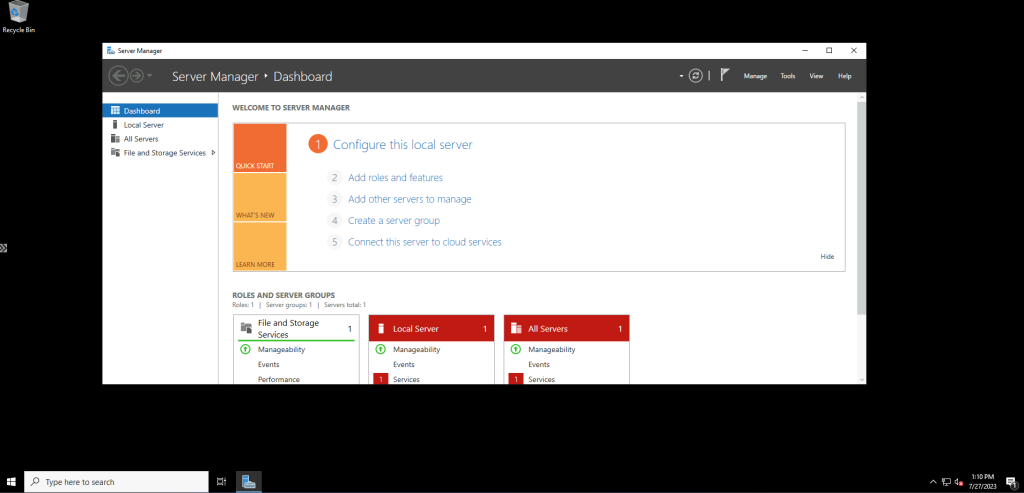

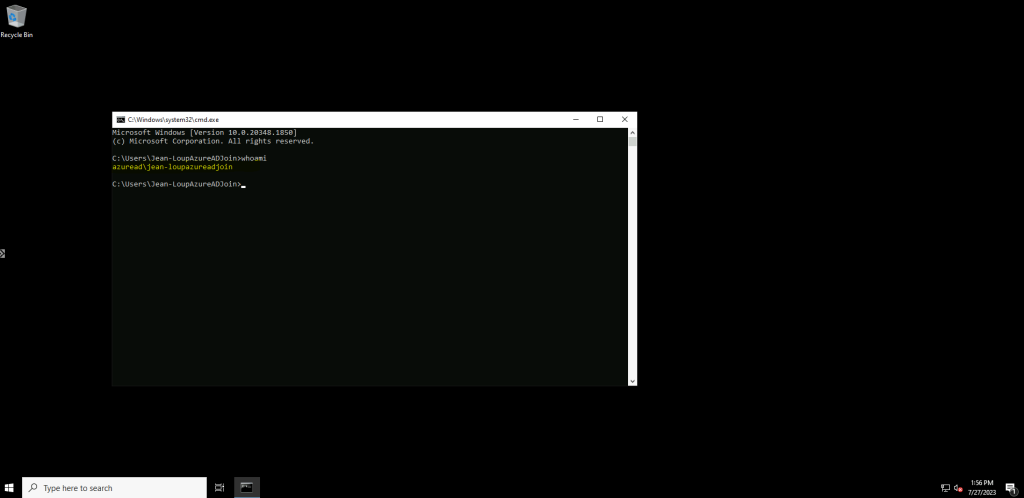

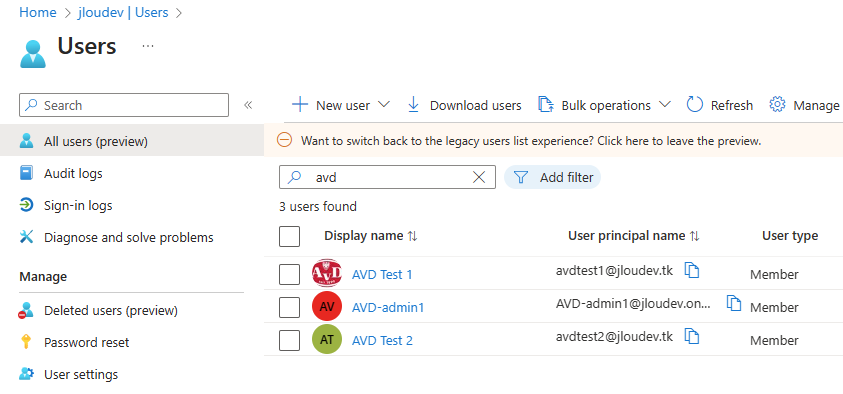

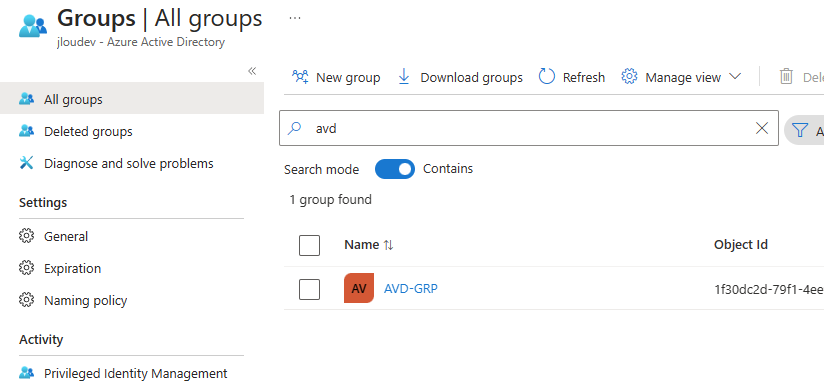

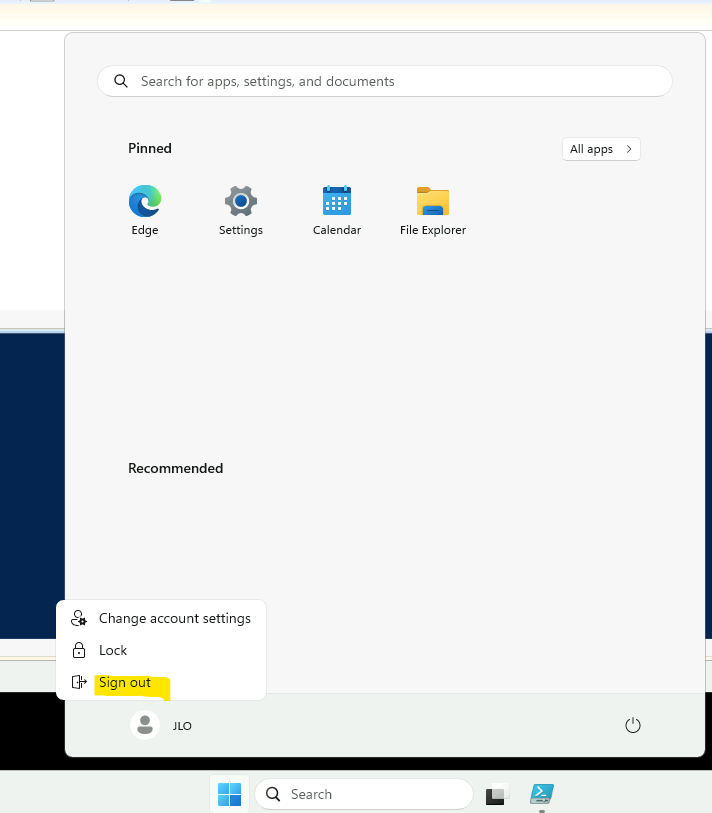

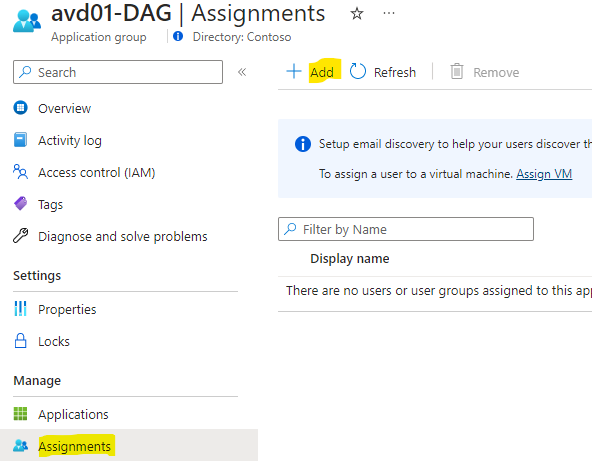

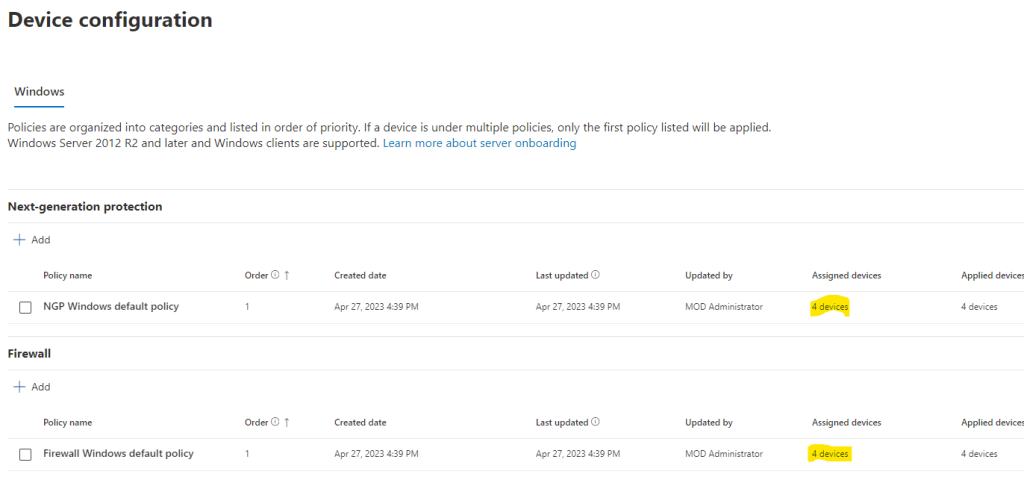

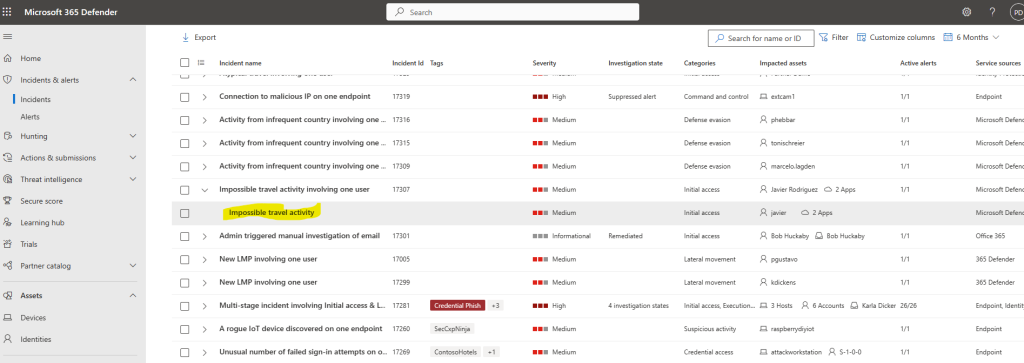

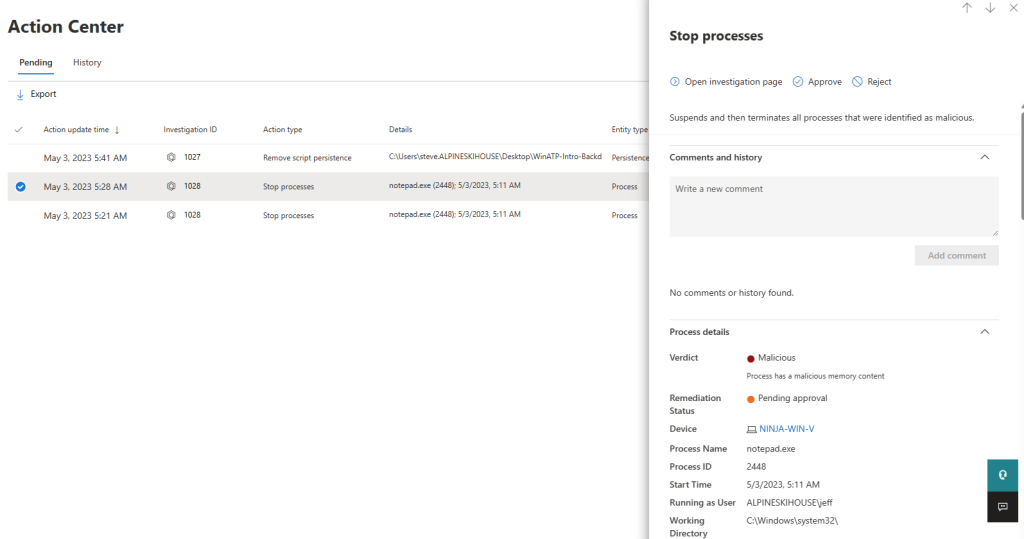

Quelles sont les identités concernées / non concernées ?

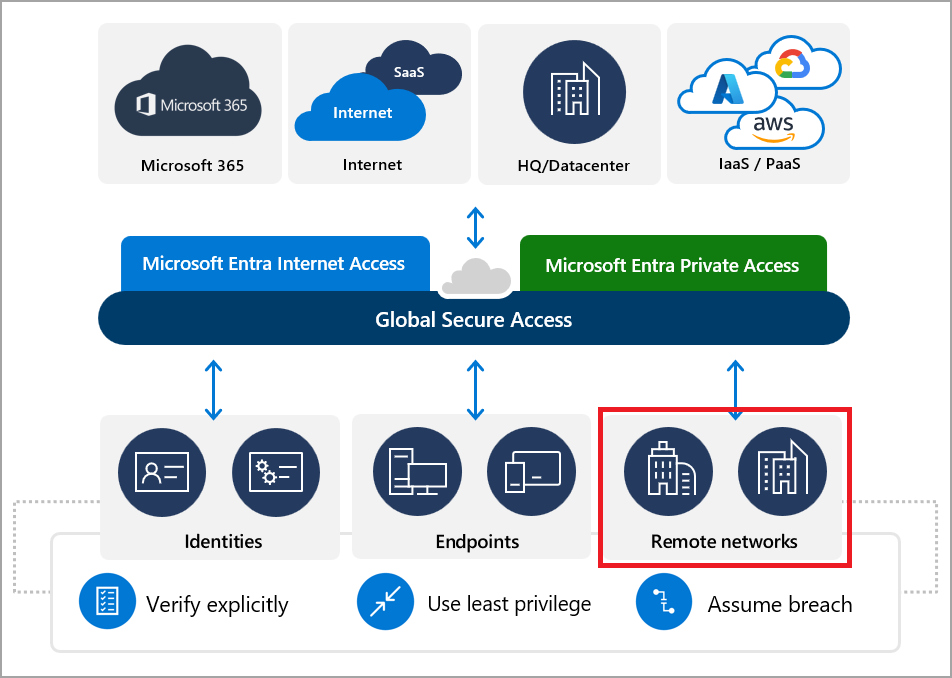

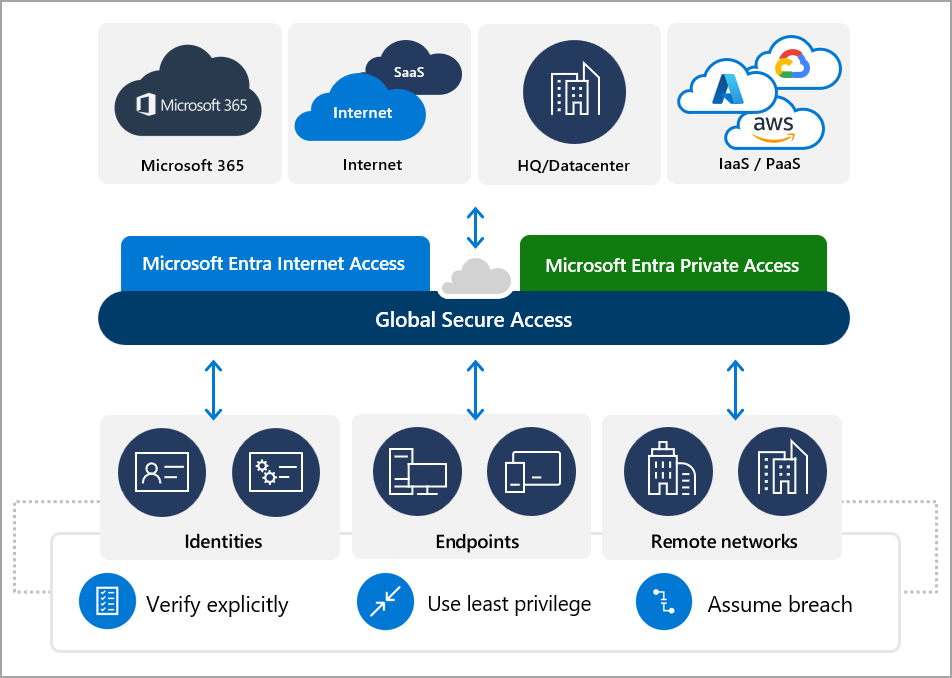

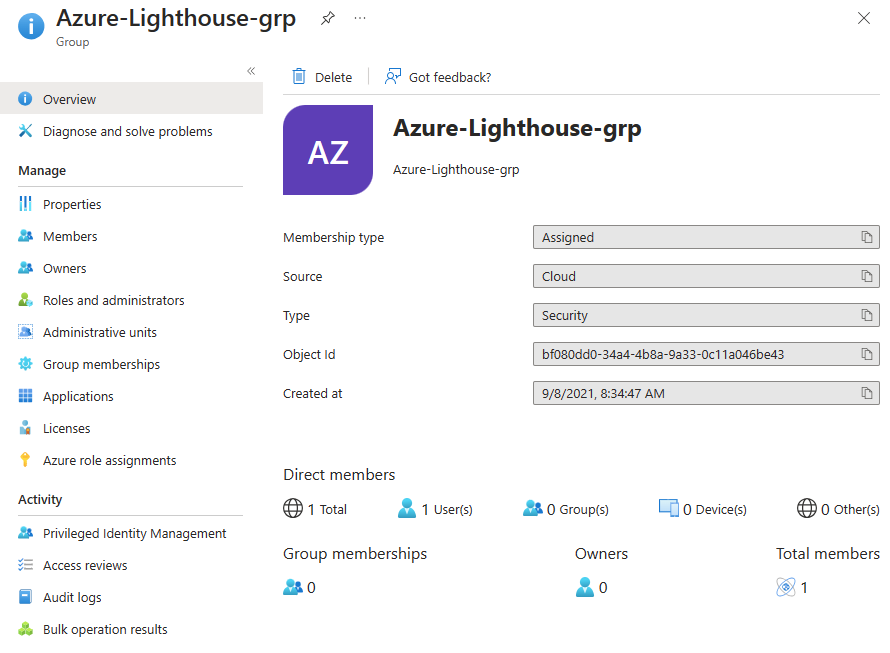

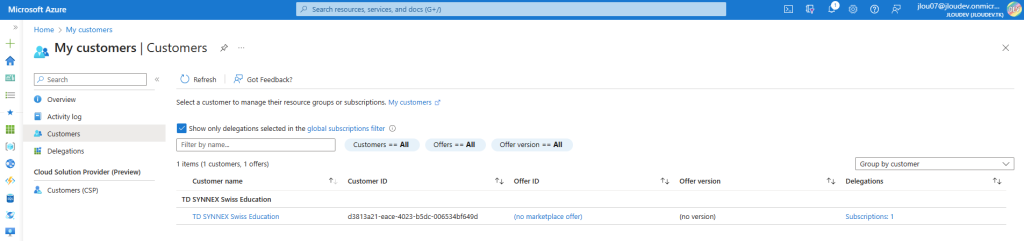

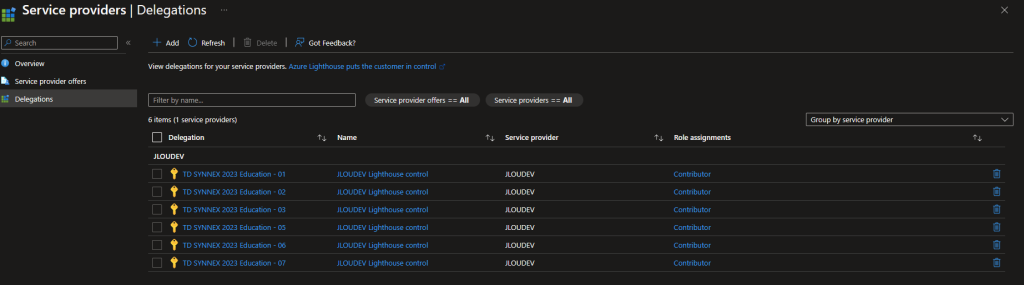

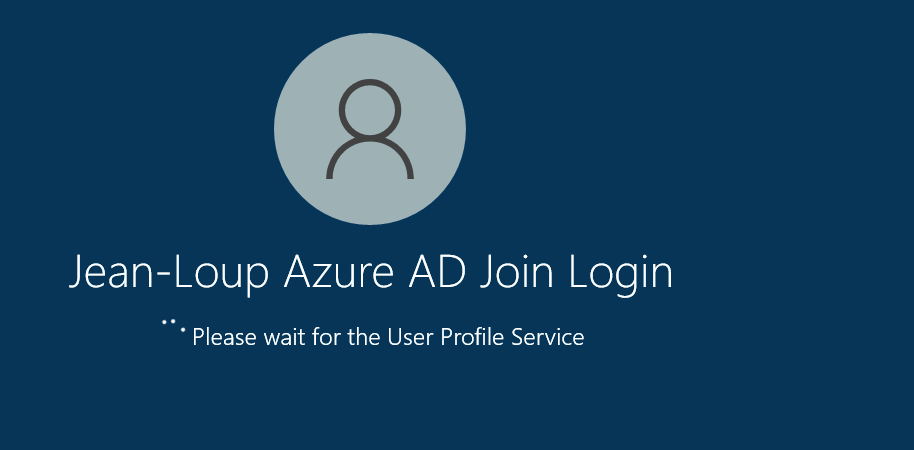

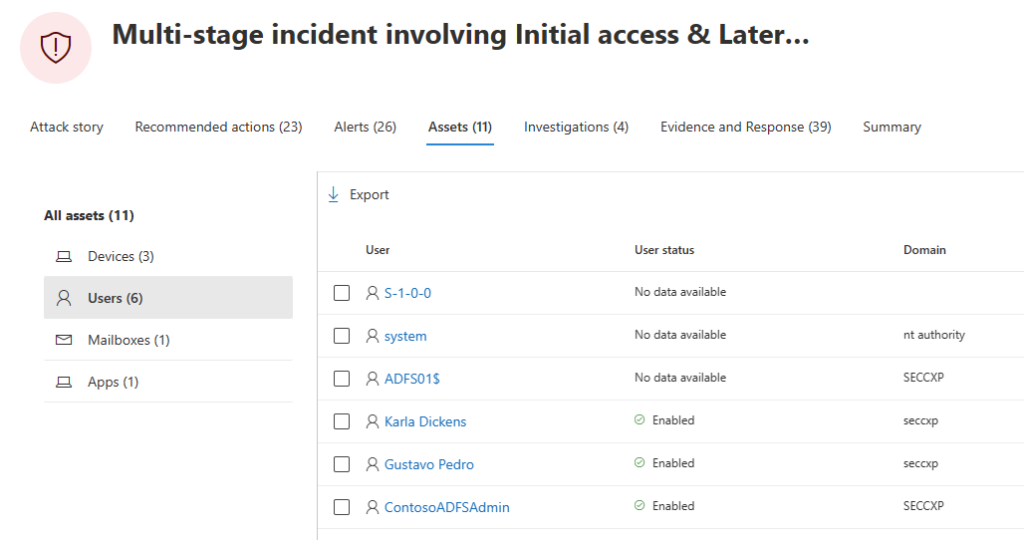

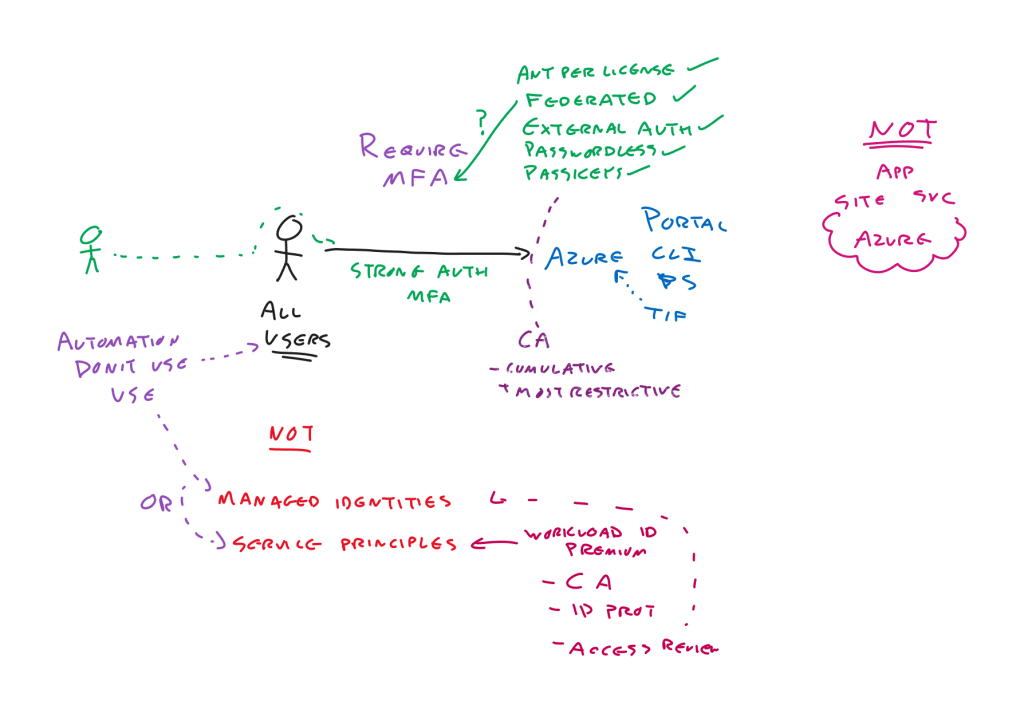

Merci à John Savill pour ce schéma expliquant l’impact entre tous les types d’identités possibles sur Entra ID :

Sont donc concernées :

- Toutes les identités humaines accédant à Azure dans le cadre de l’administration de ressources (membres et invités)

Sont donc non concernées :

- Principaux de services

- Identités managées (user ou système)

- Comptes basés sur des tokens et utilisés pour l’automatisation

Un travail chez les utilisateurs est donc nécessaire. Mais un contrôle est aussi à prévoir sur les process automatisés utilisant des identités utilisateurs au lieu de des principaux de service ou d’identités managées.

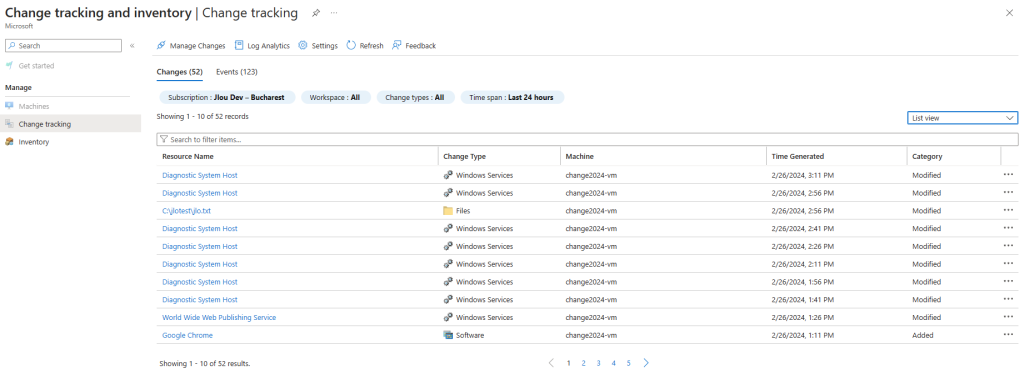

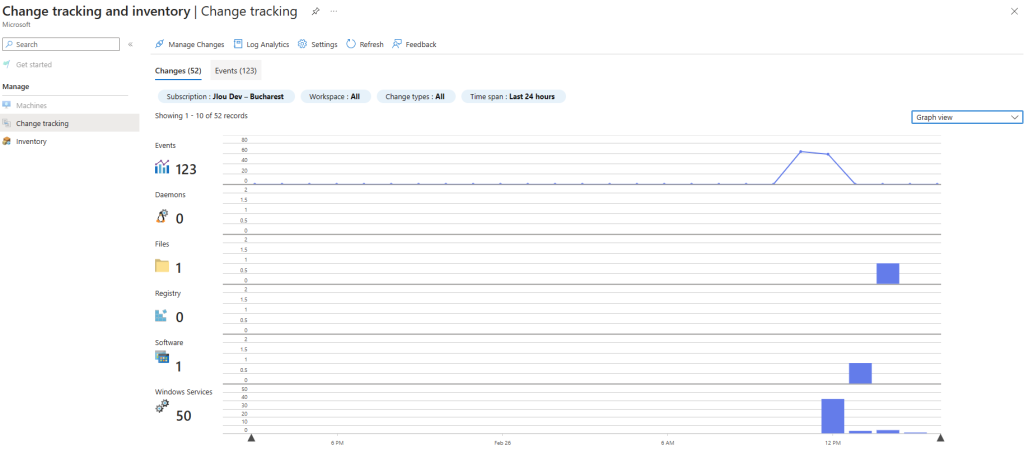

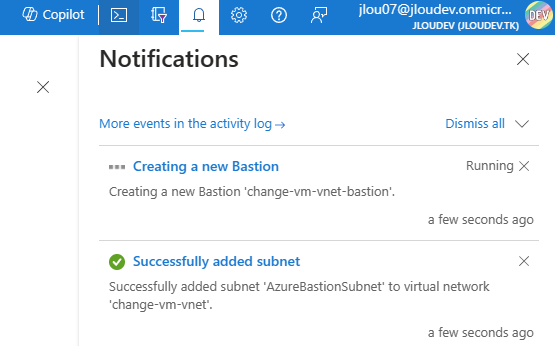

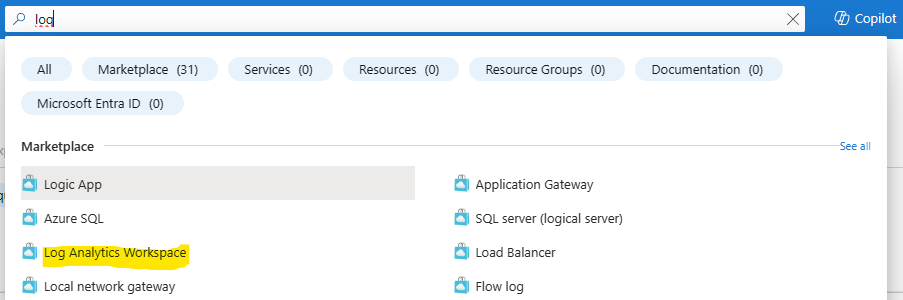

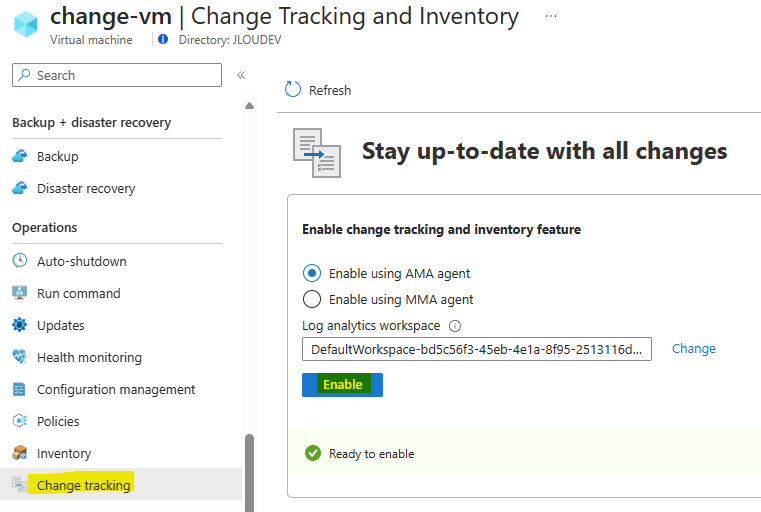

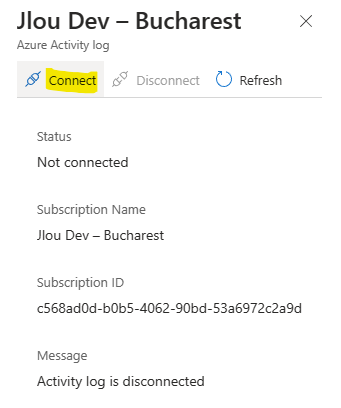

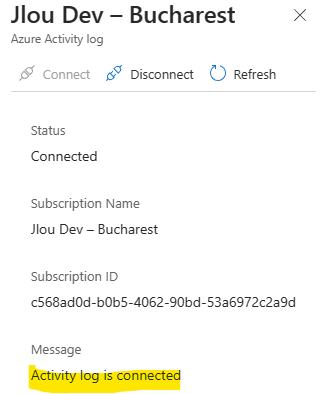

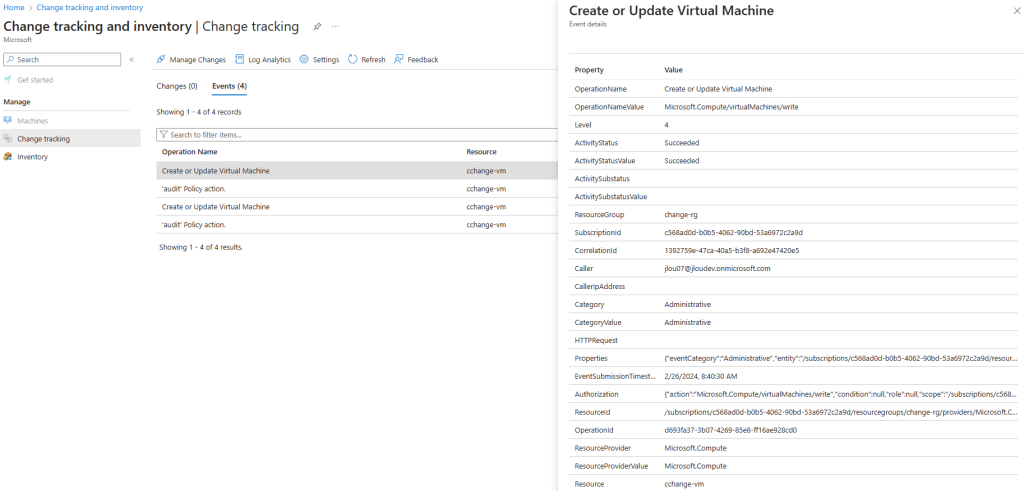

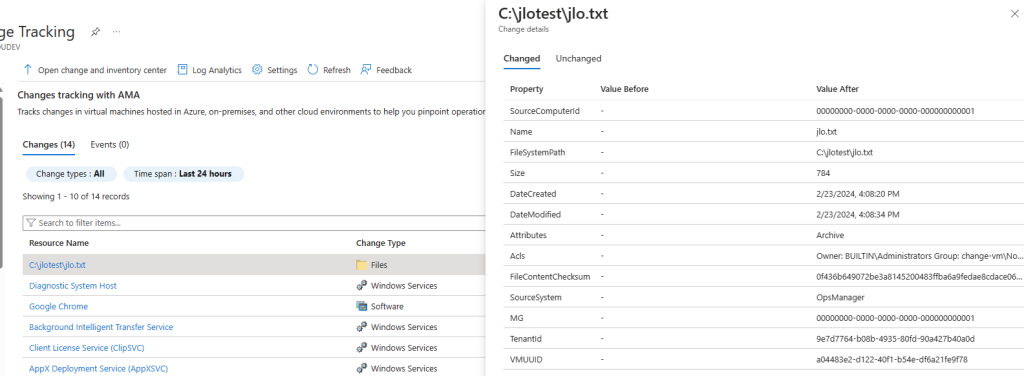

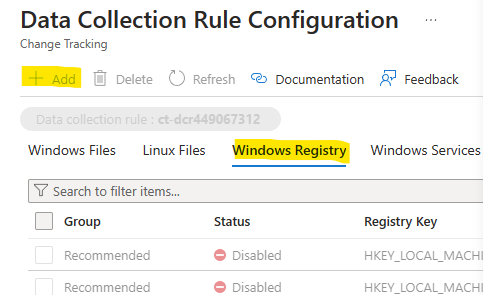

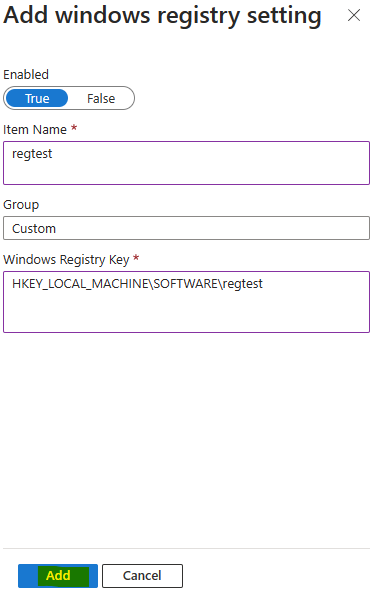

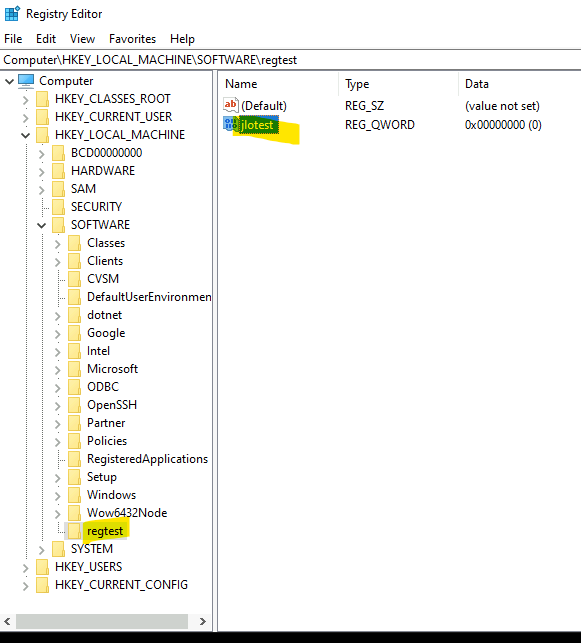

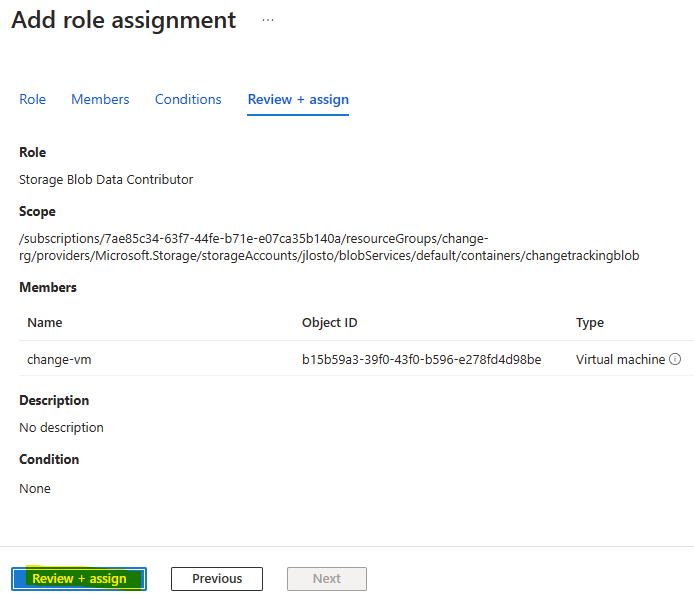

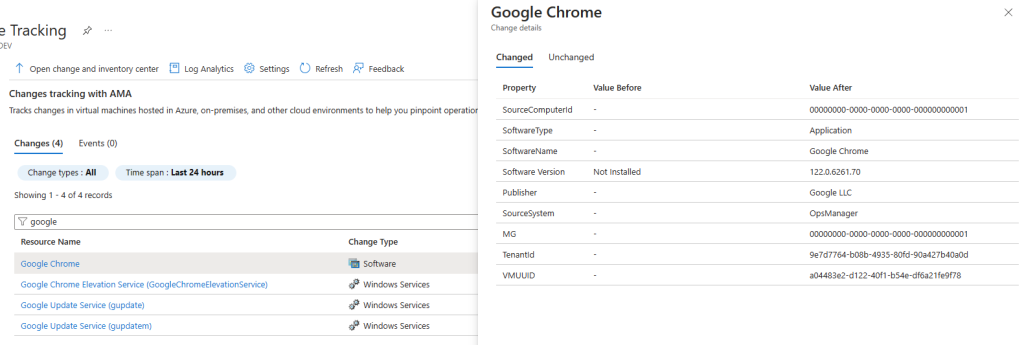

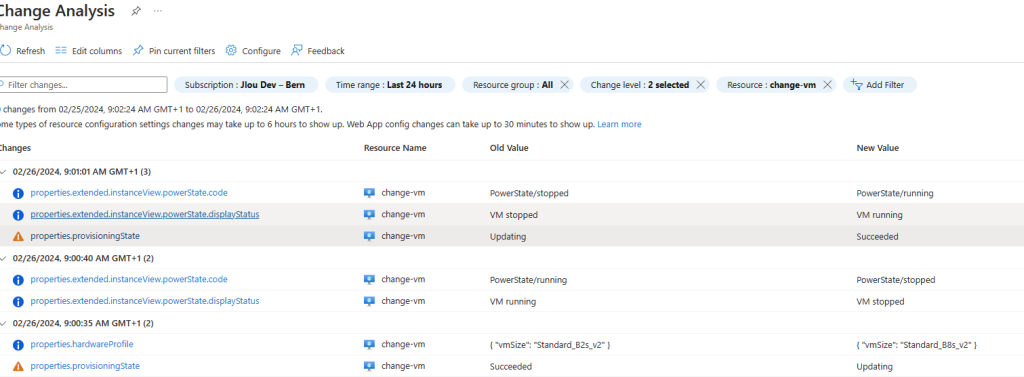

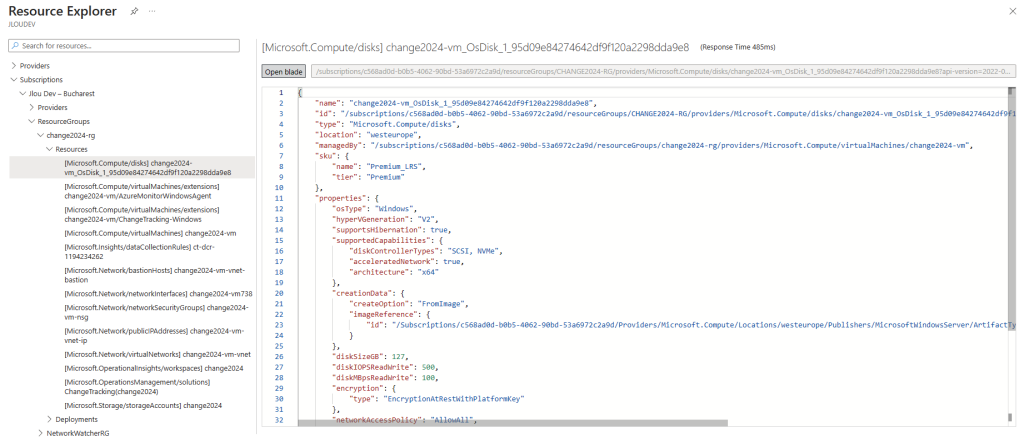

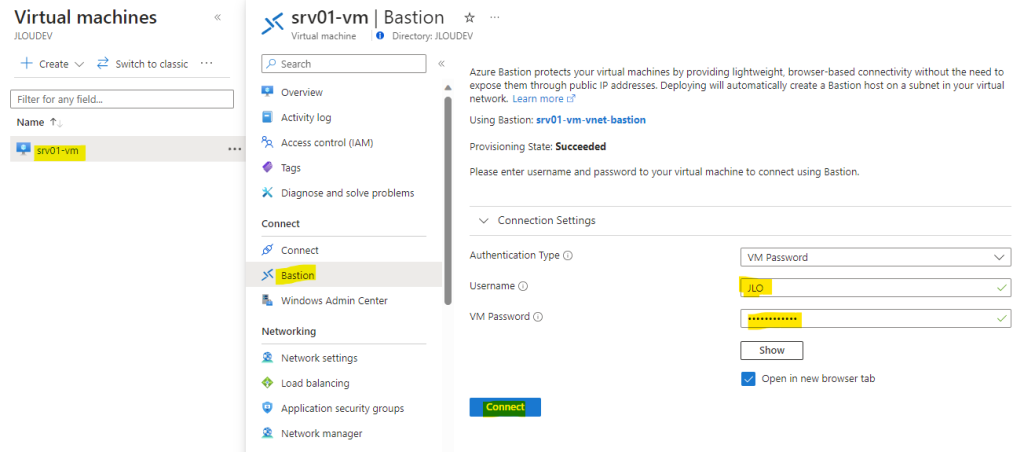

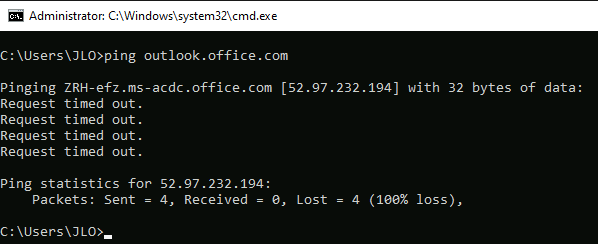

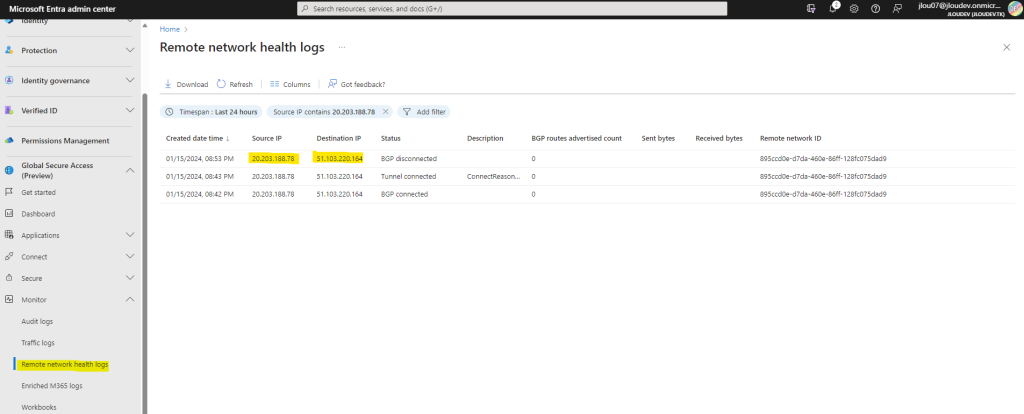

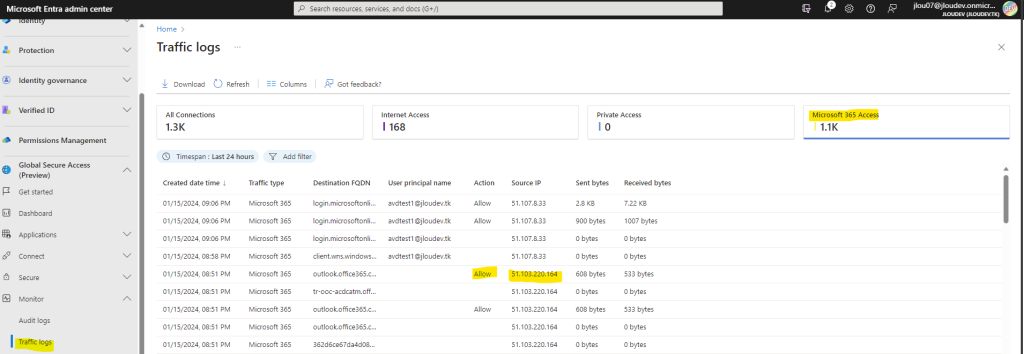

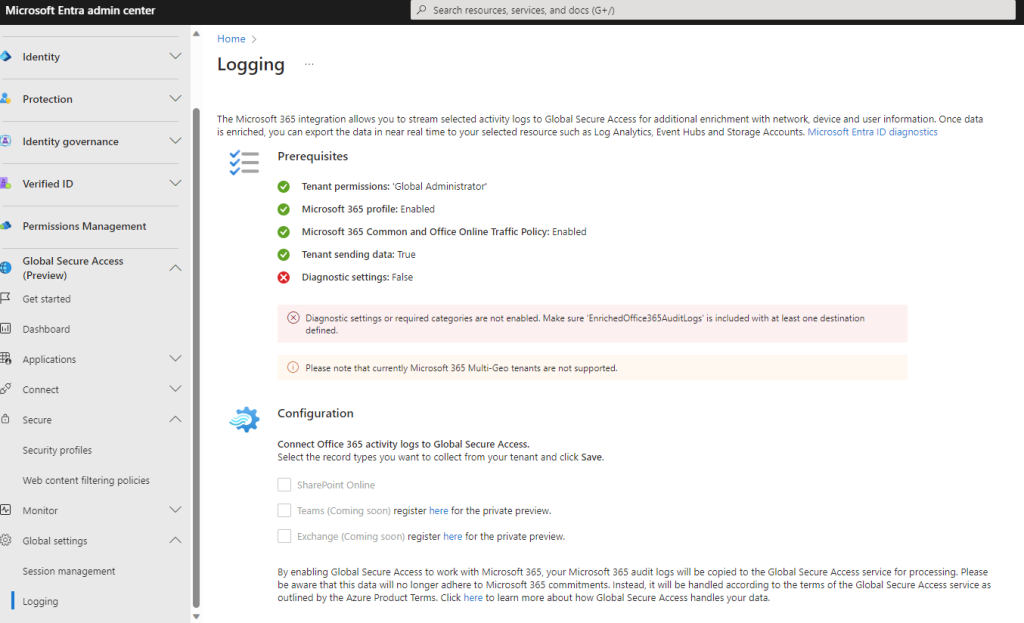

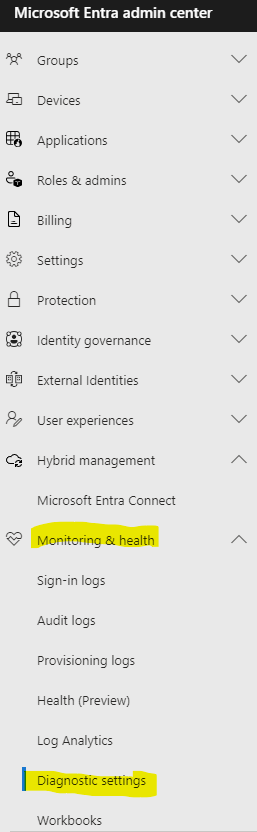

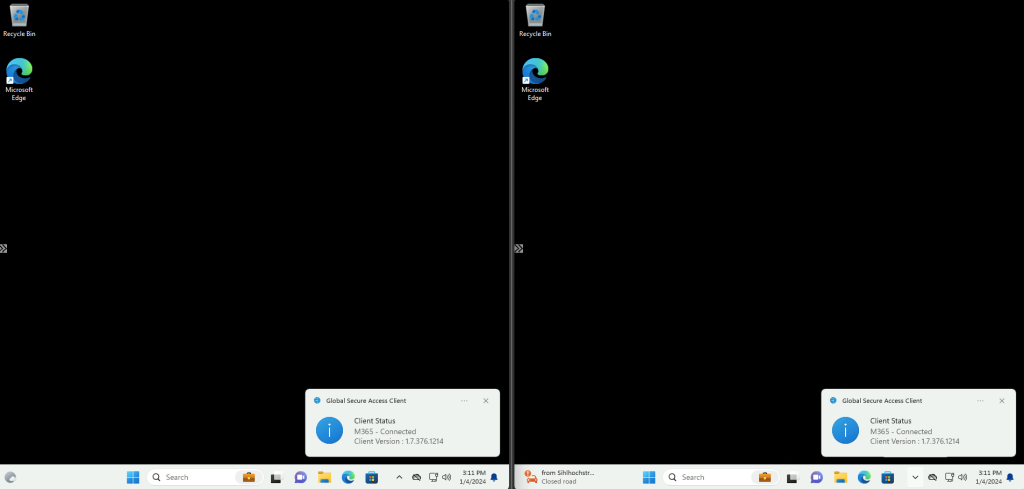

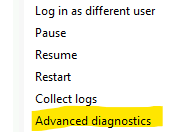

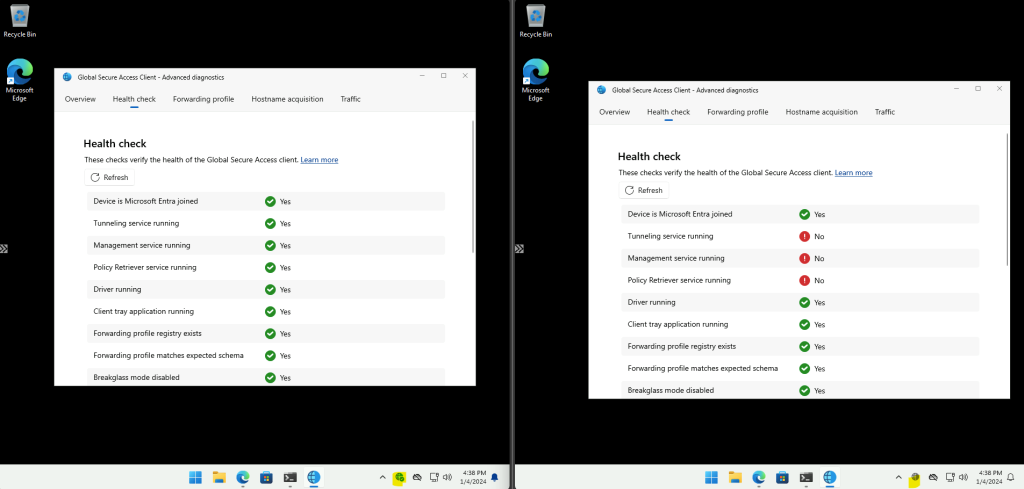

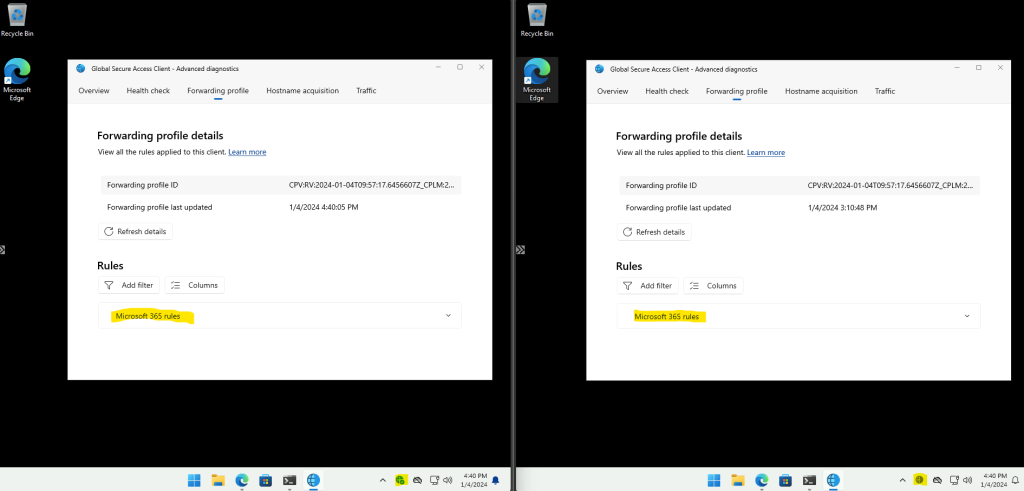

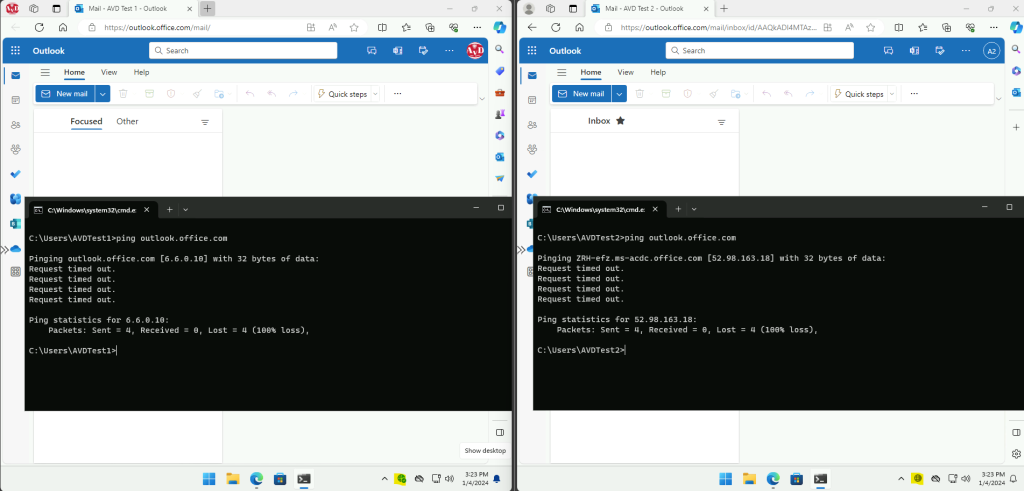

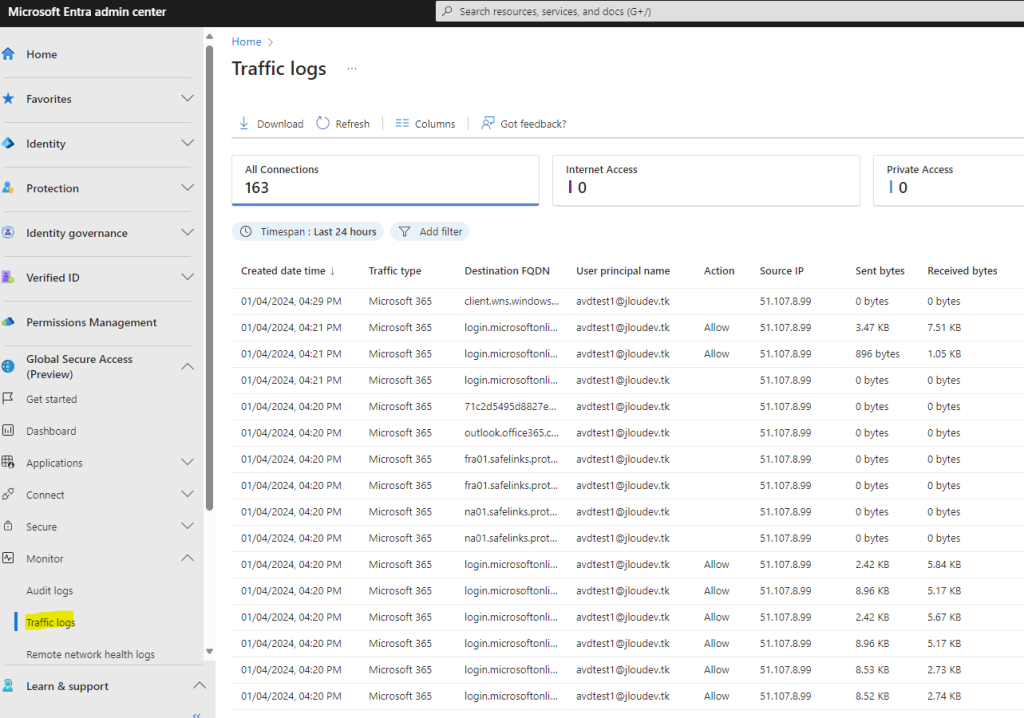

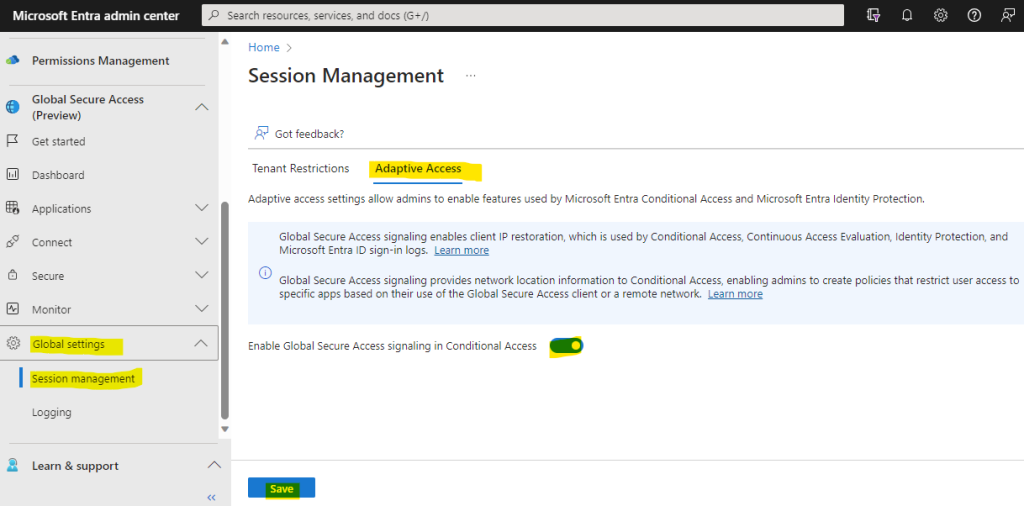

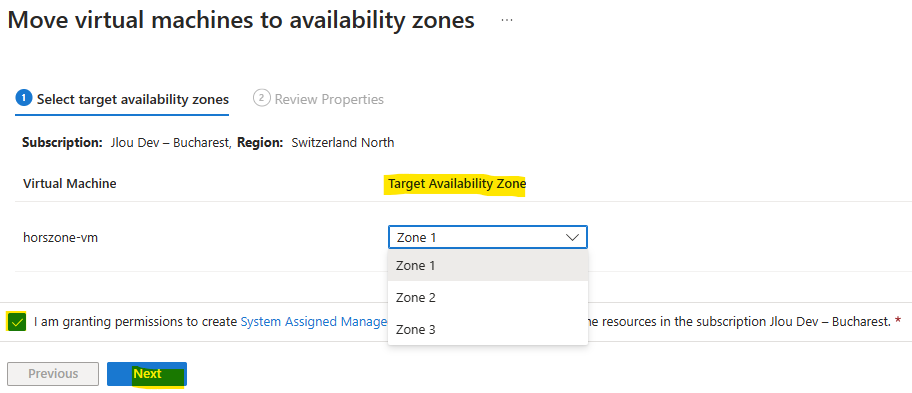

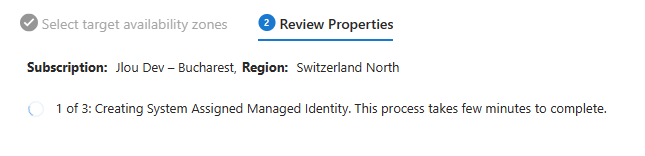

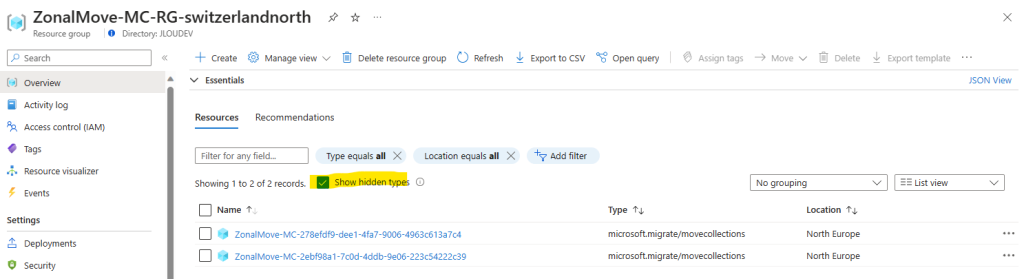

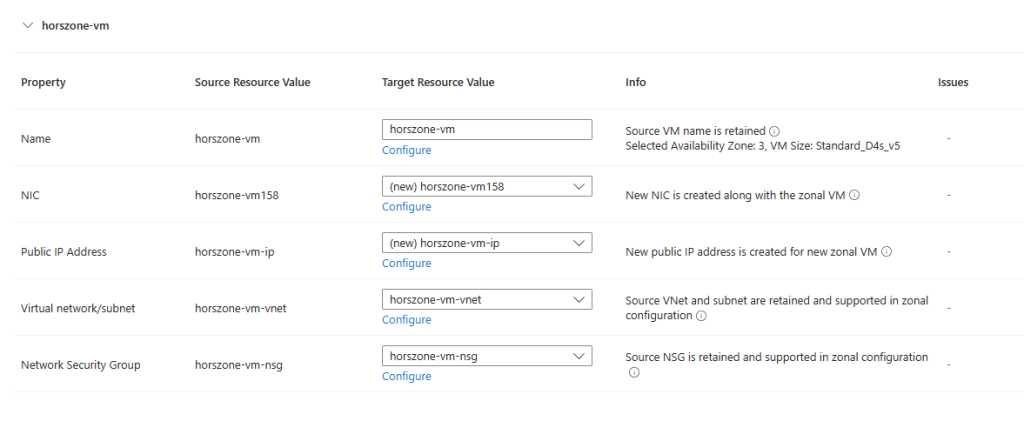

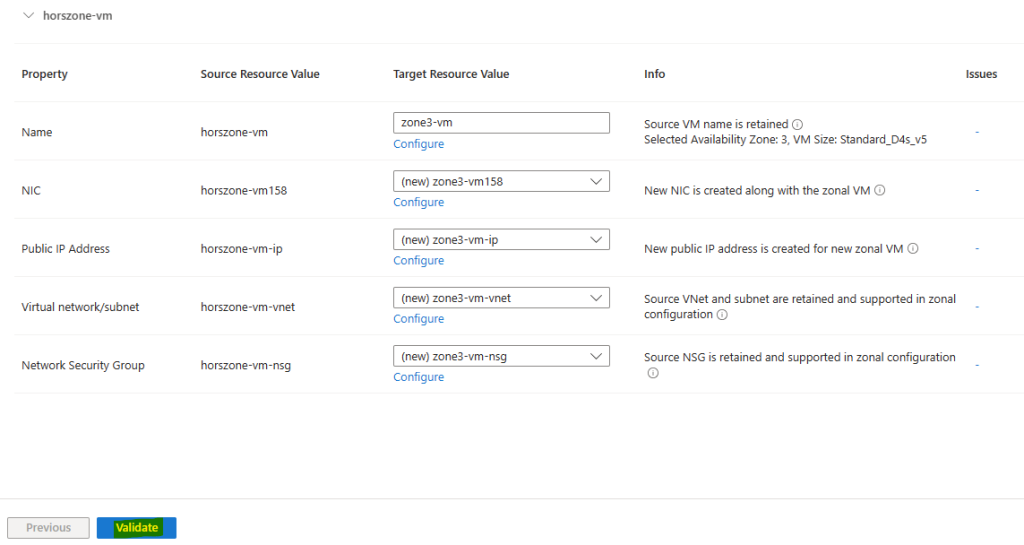

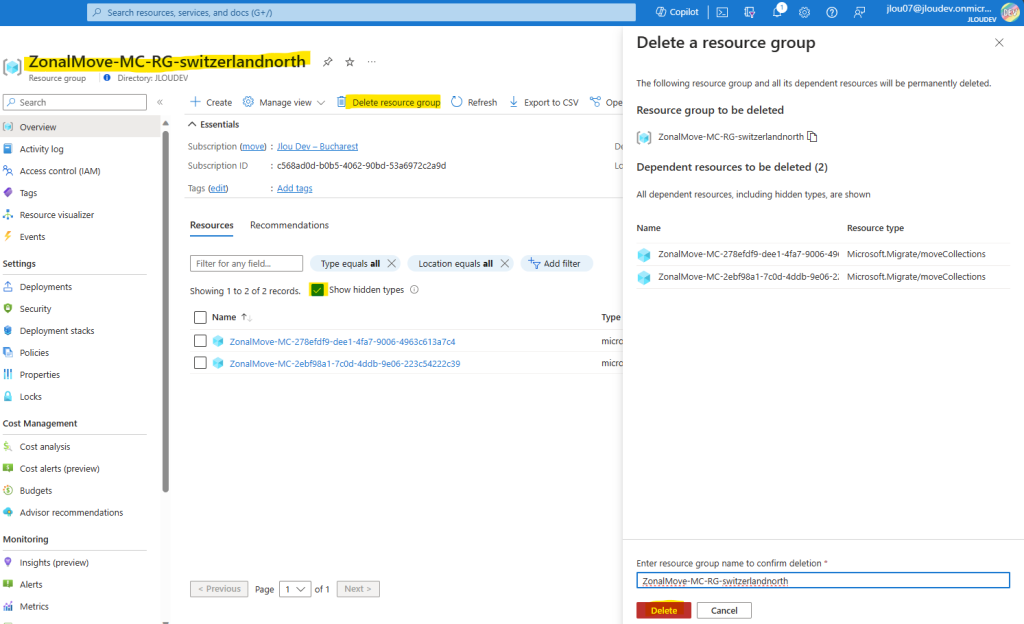

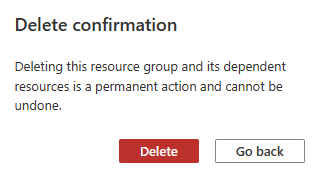

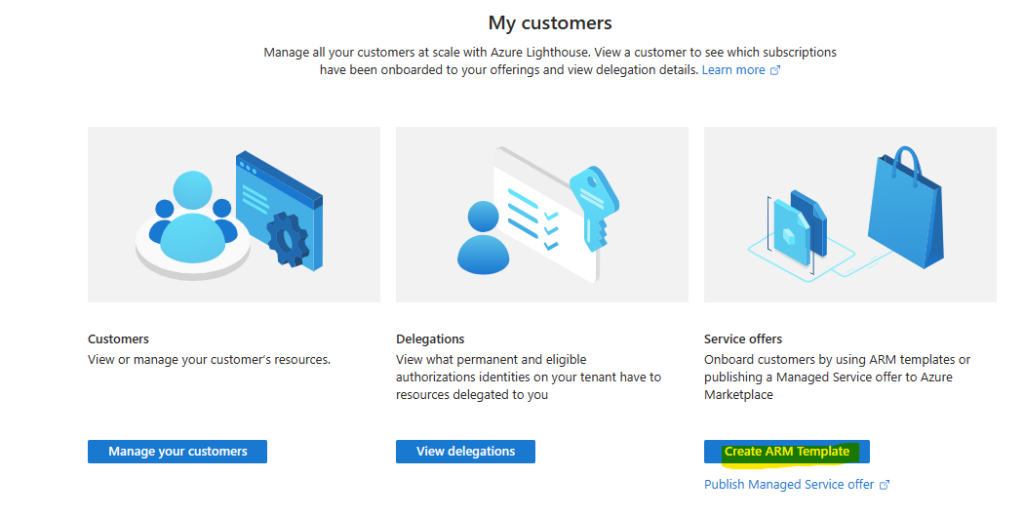

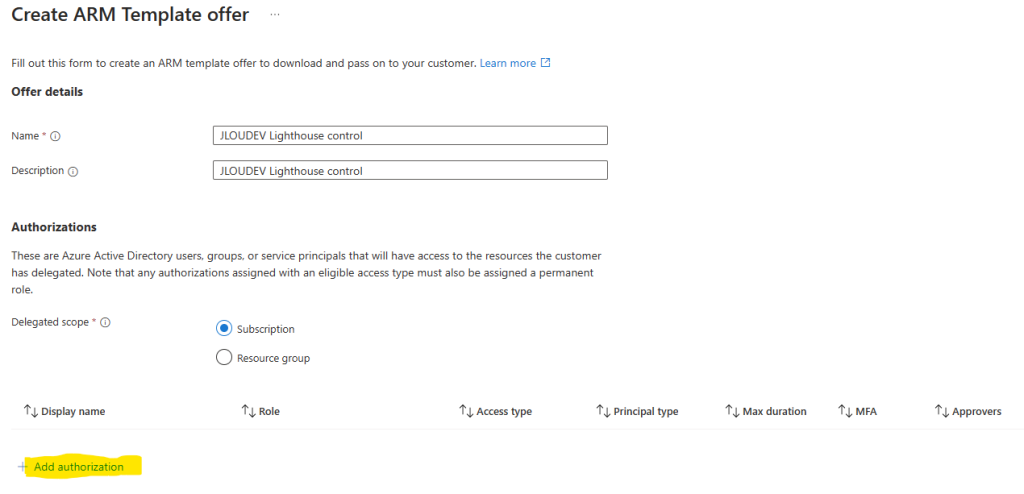

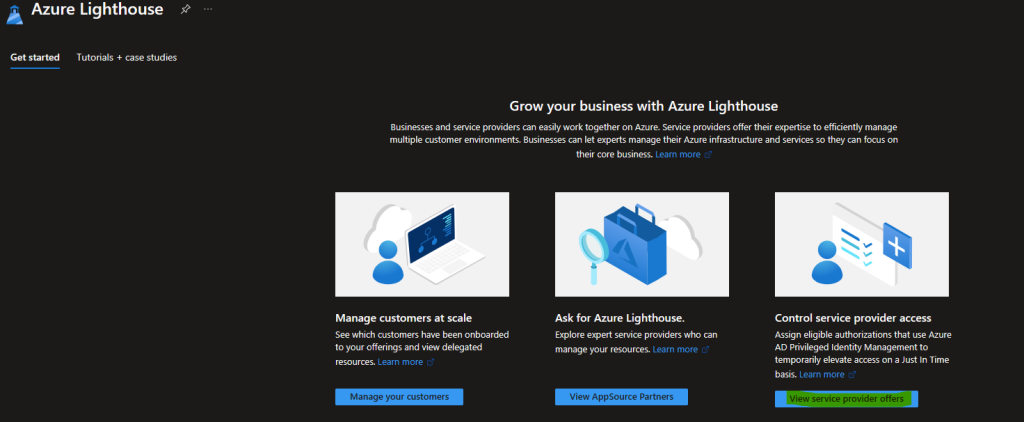

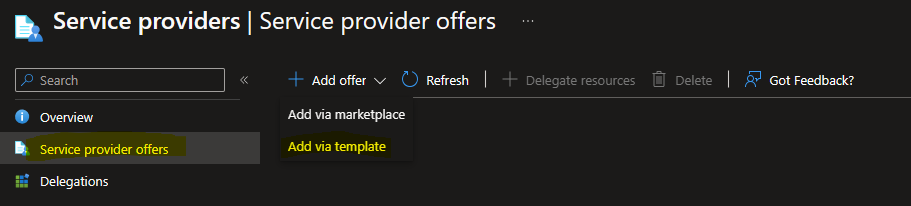

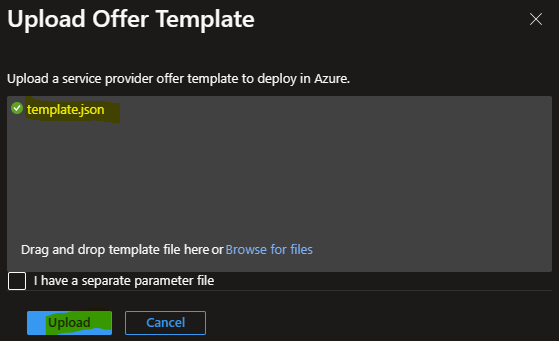

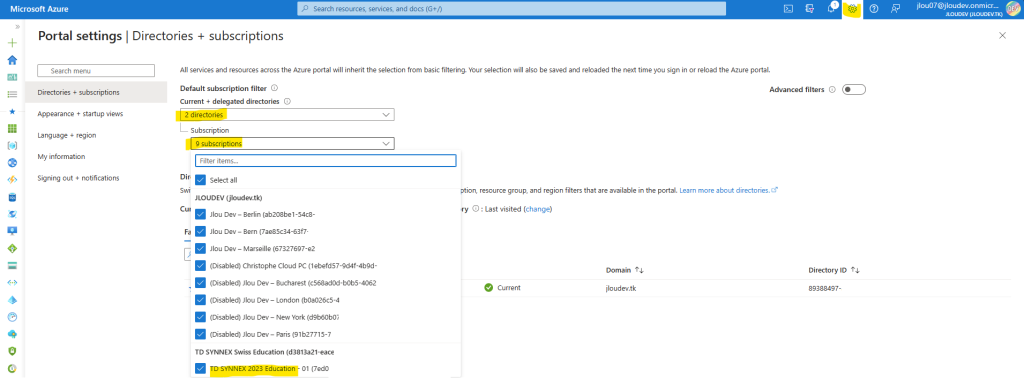

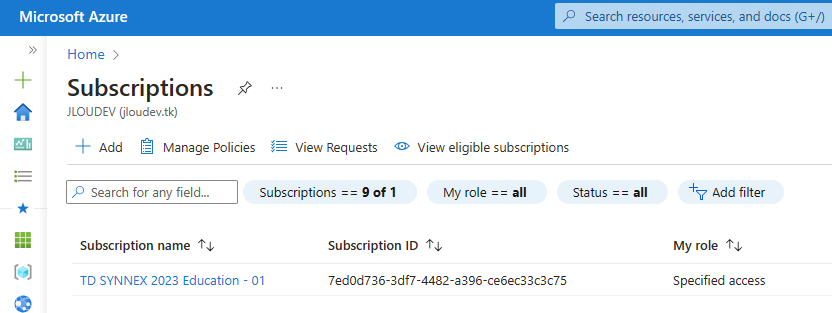

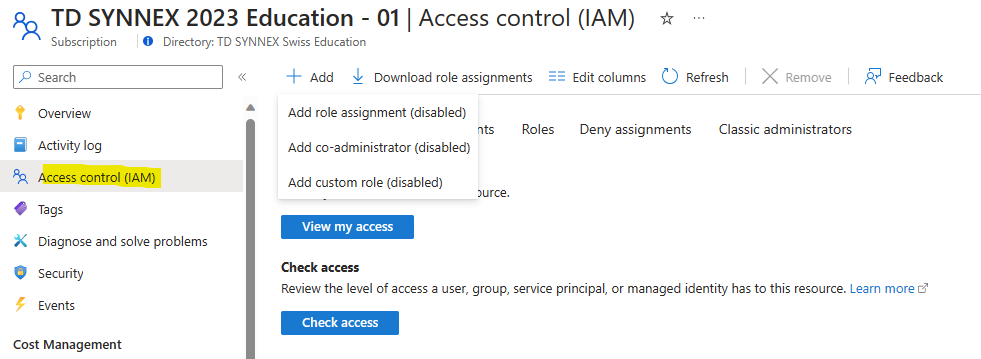

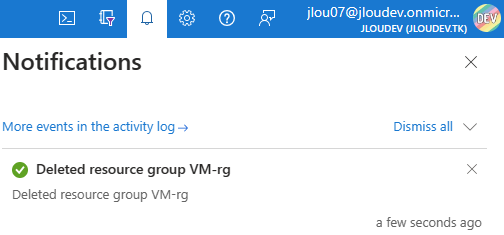

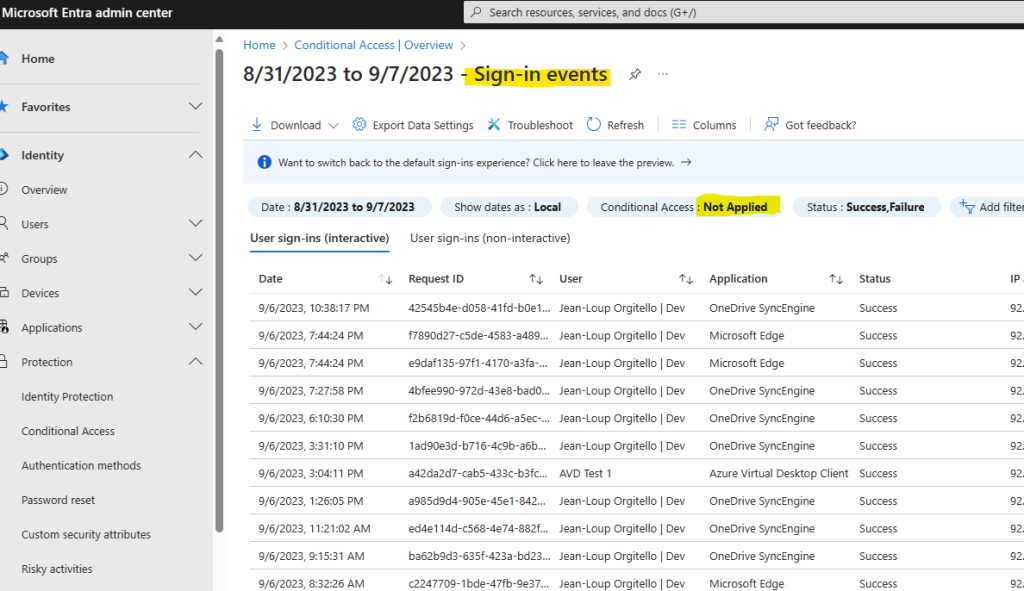

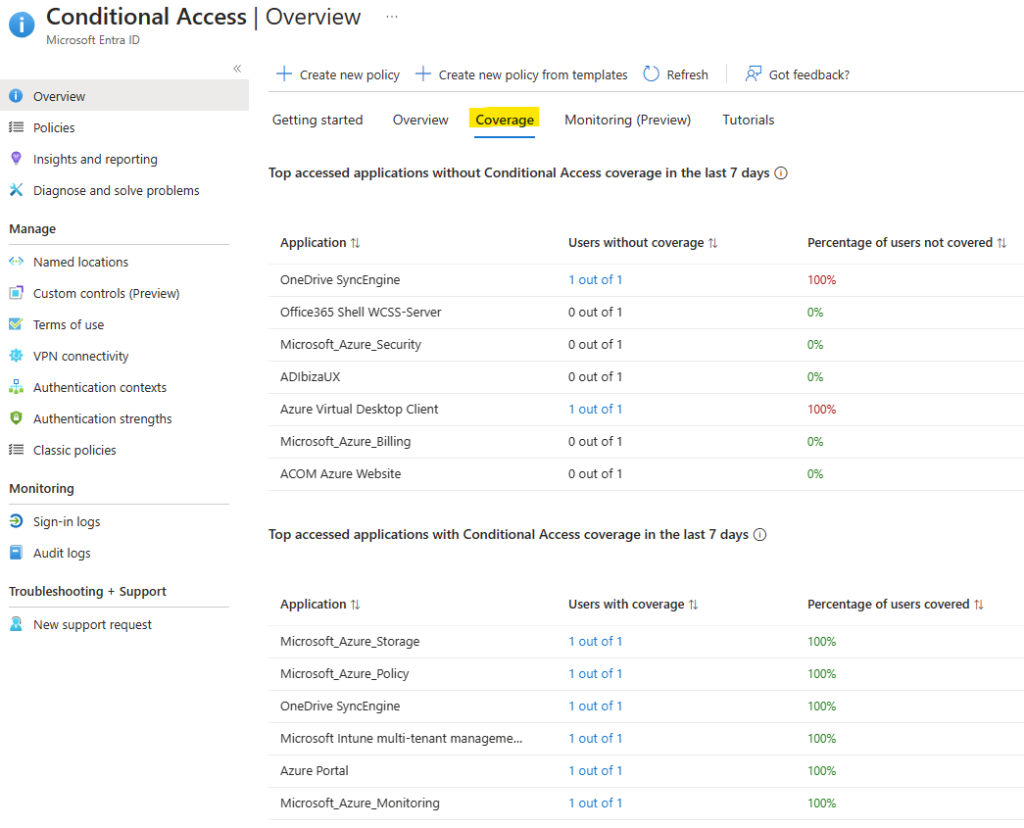

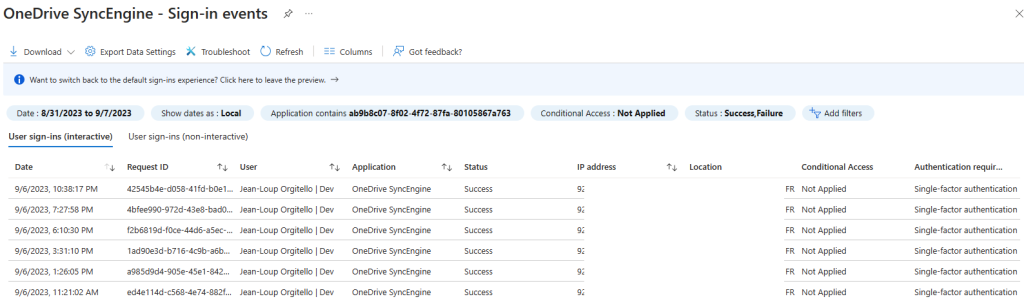

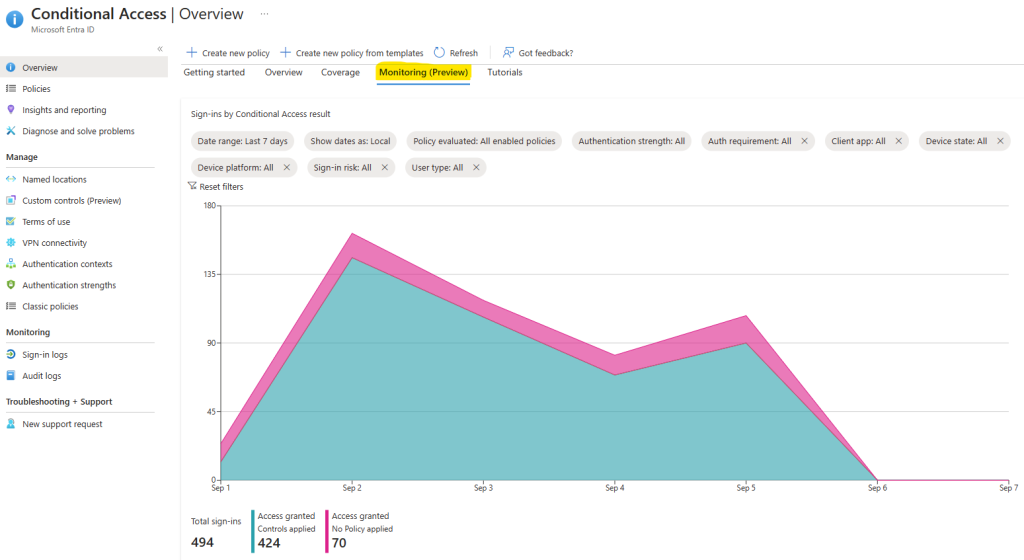

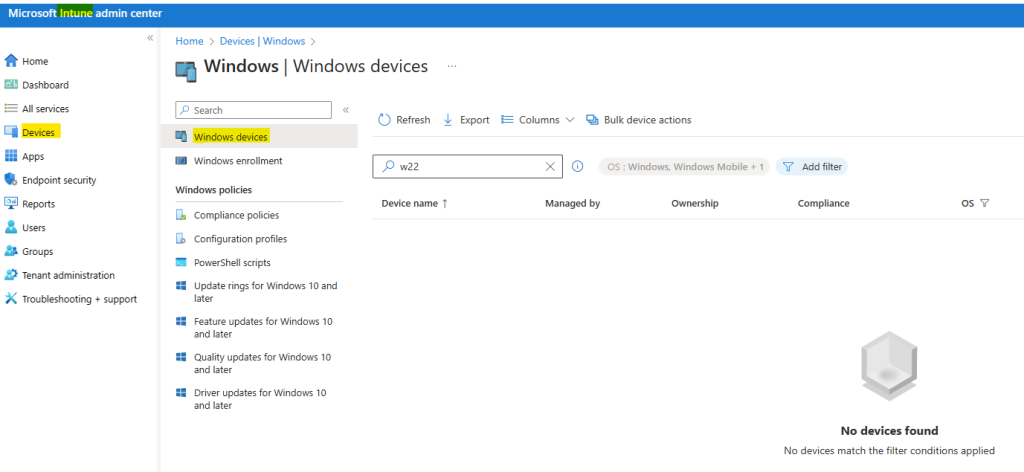

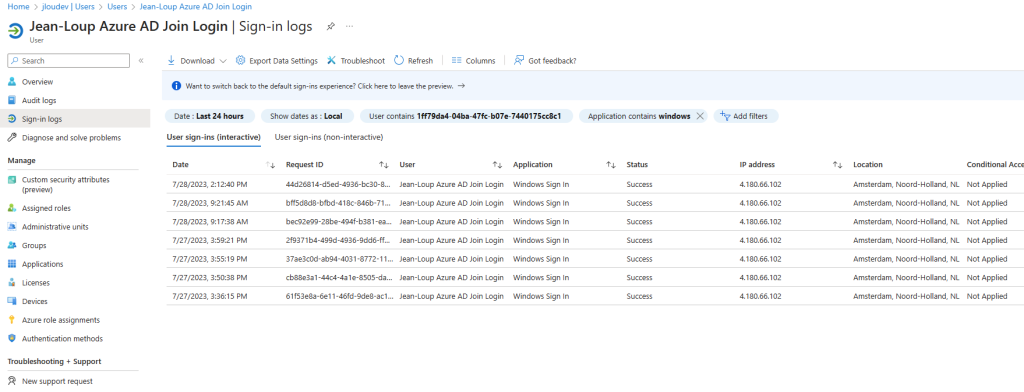

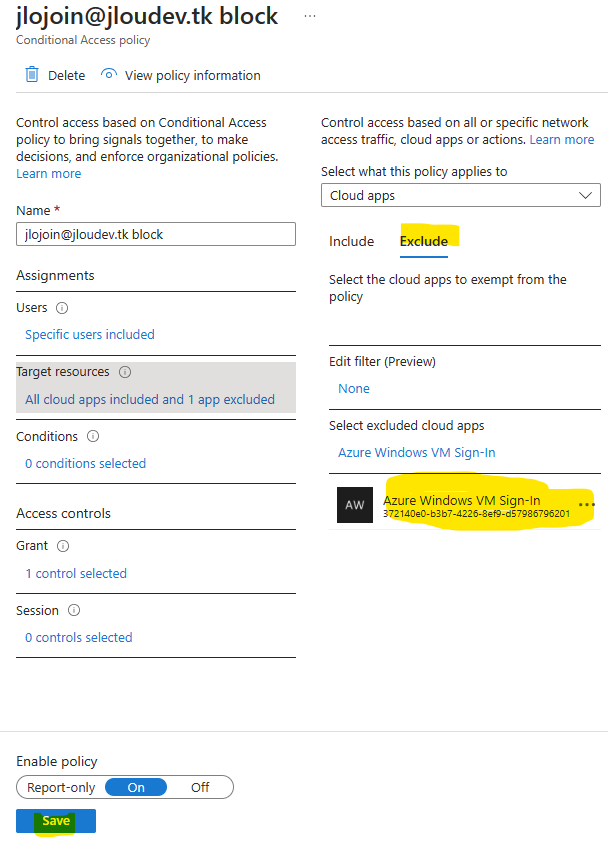

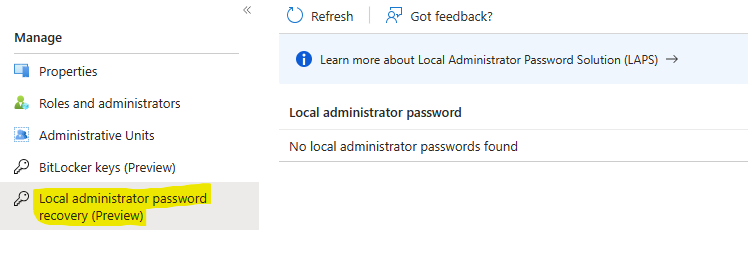

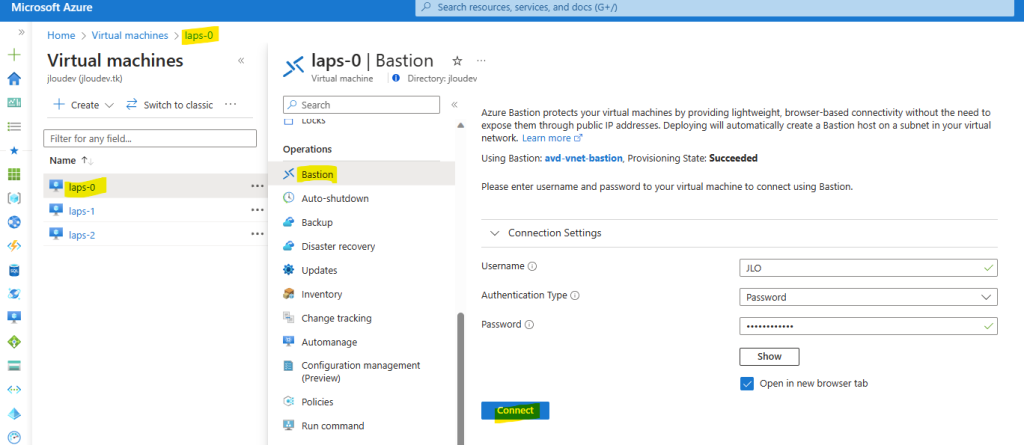

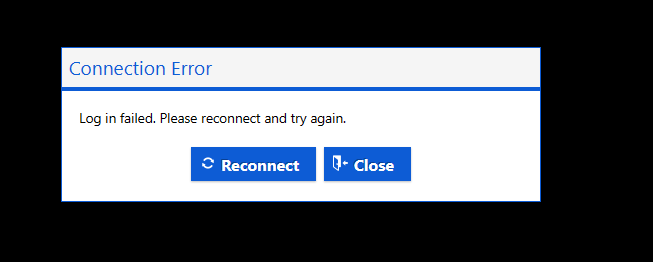

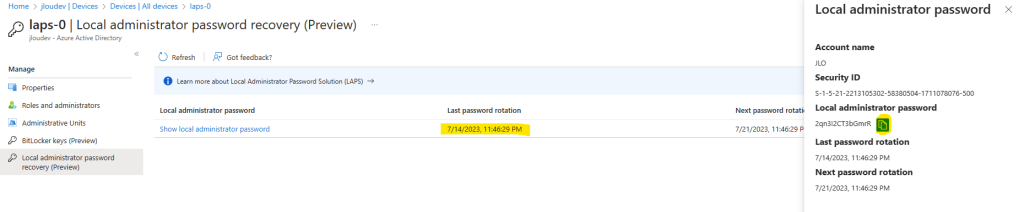

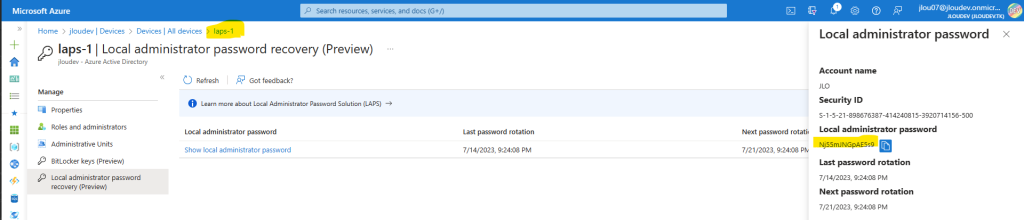

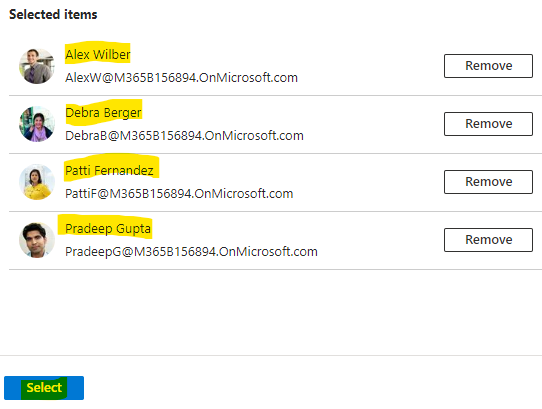

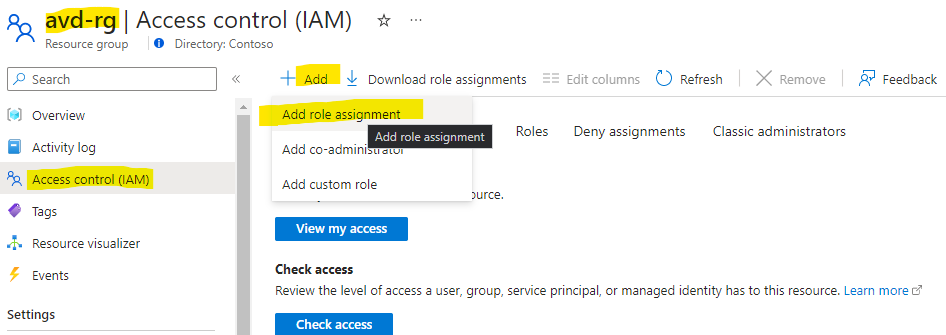

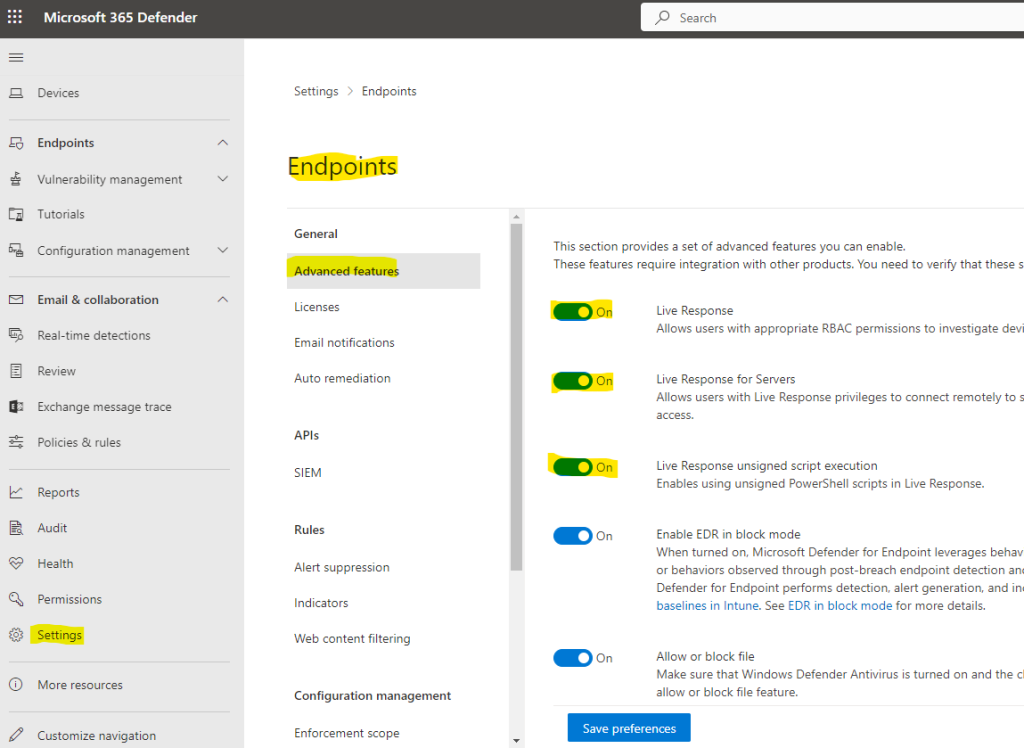

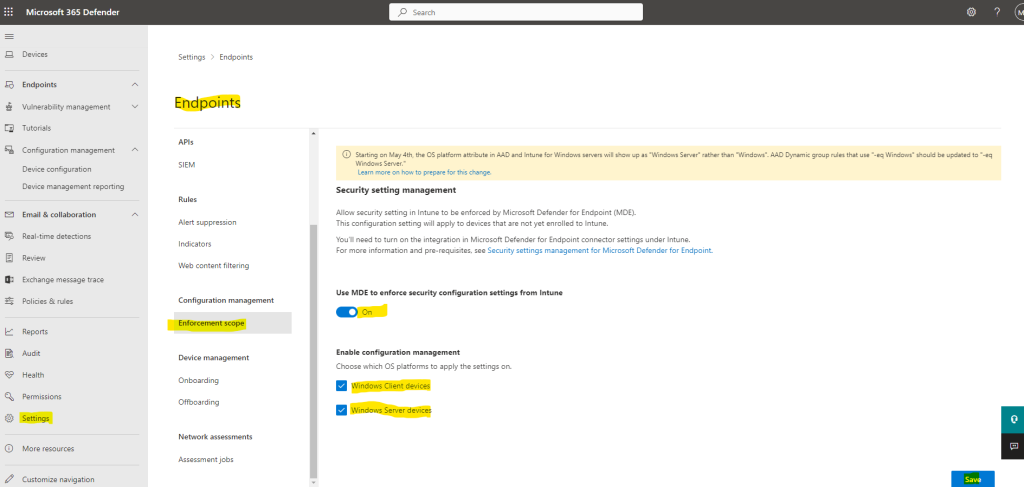

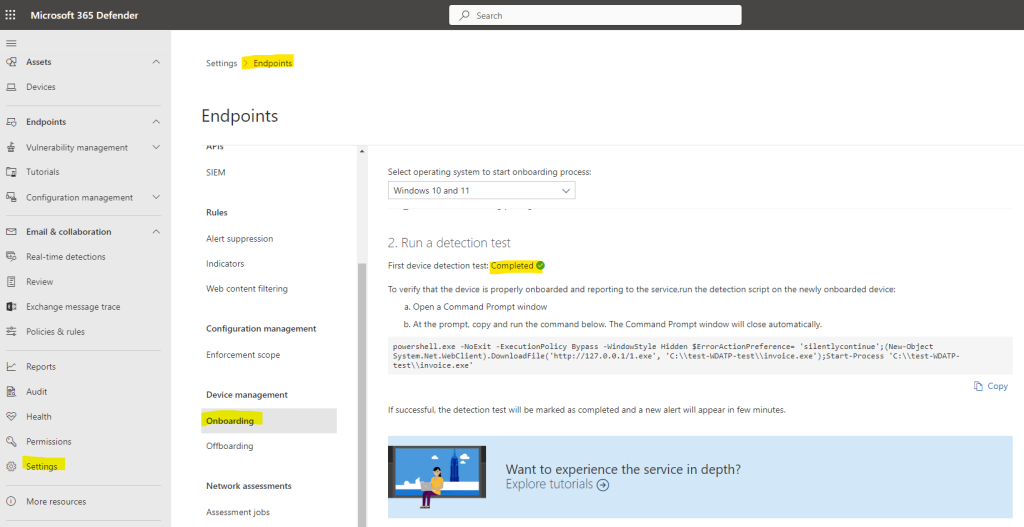

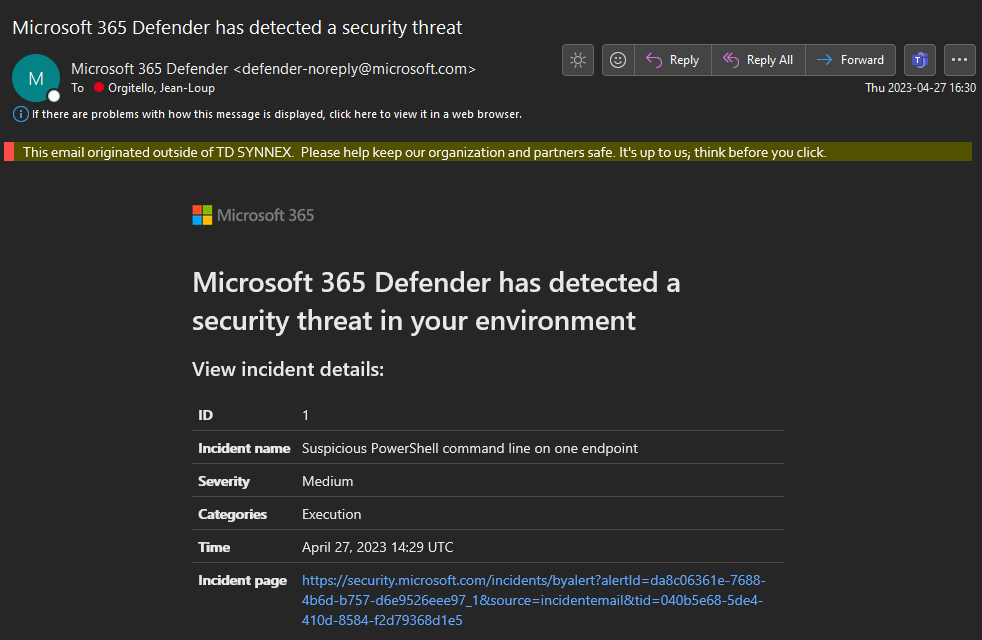

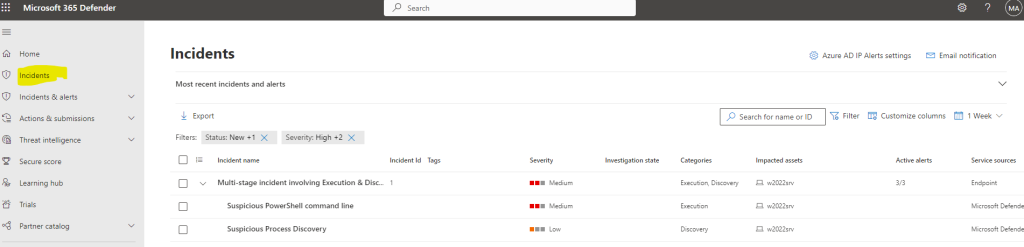

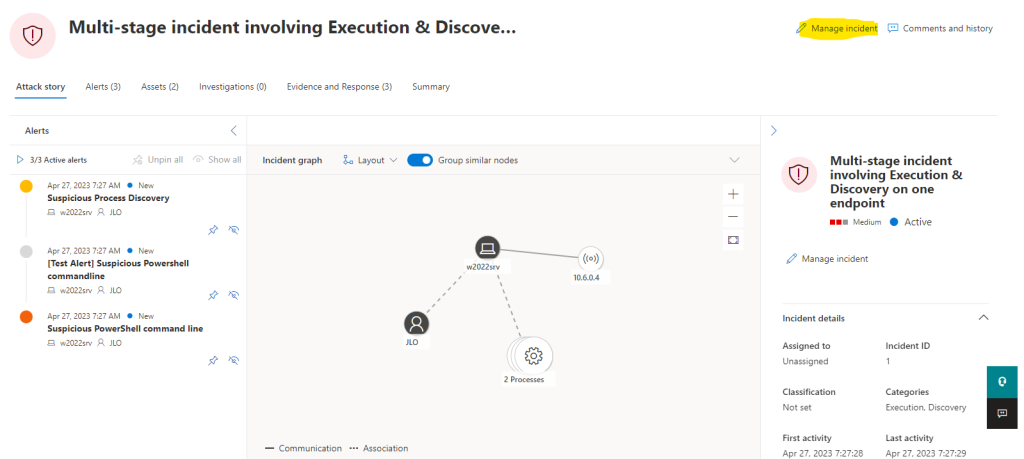

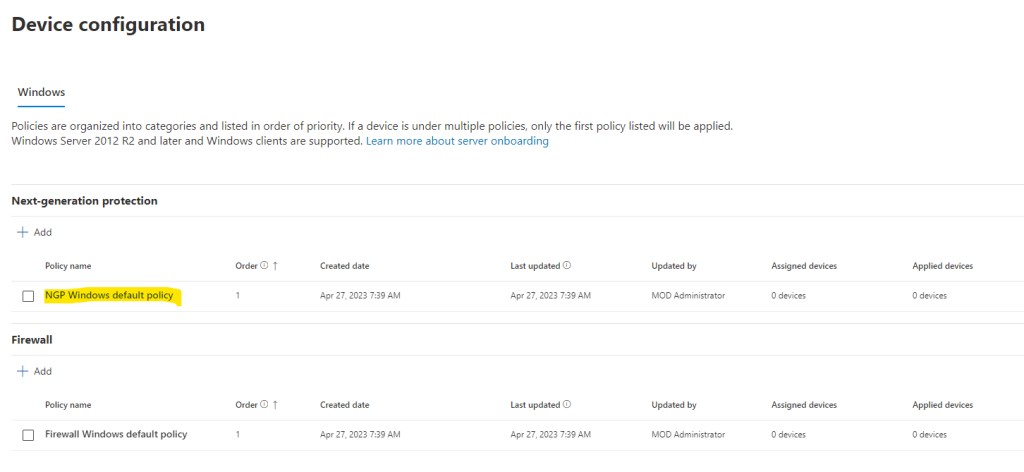

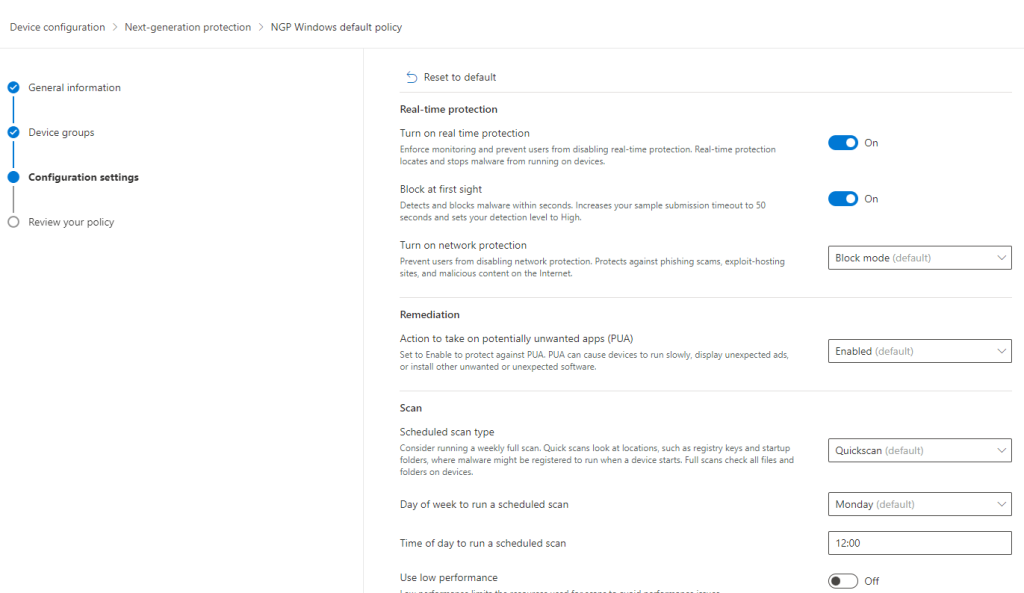

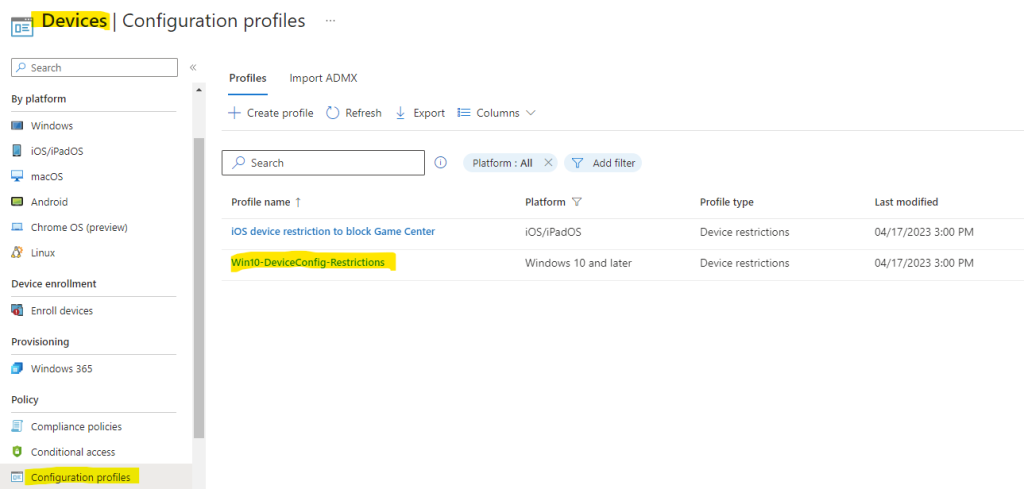

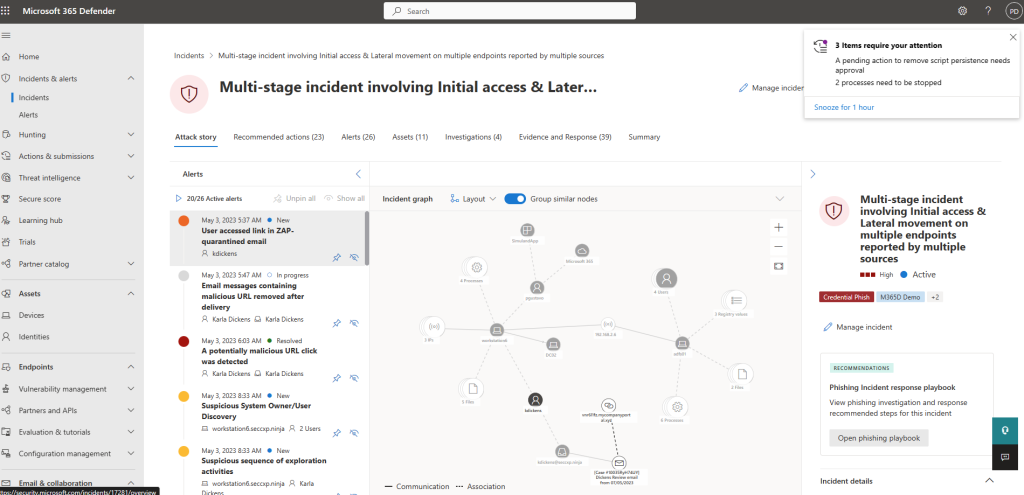

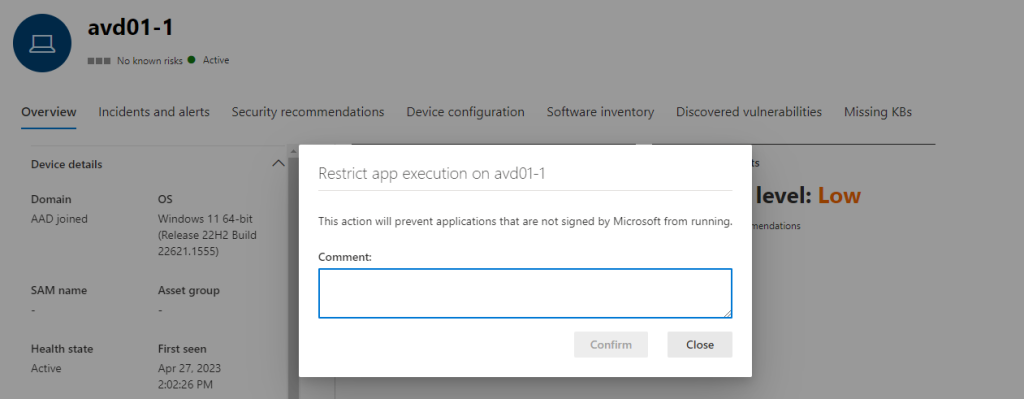

Comment se rendre compte de l’impact avant le jour J ?

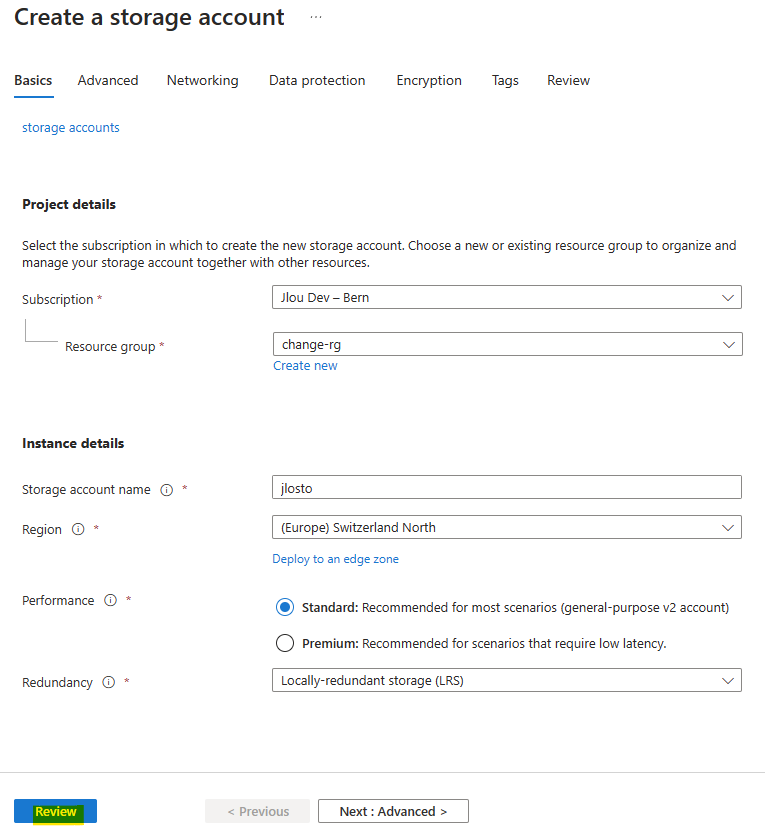

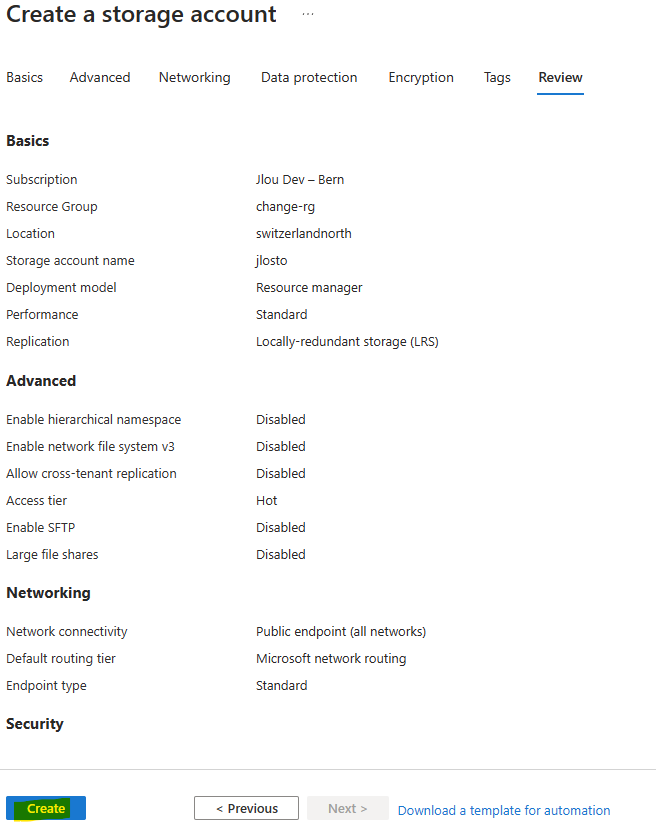

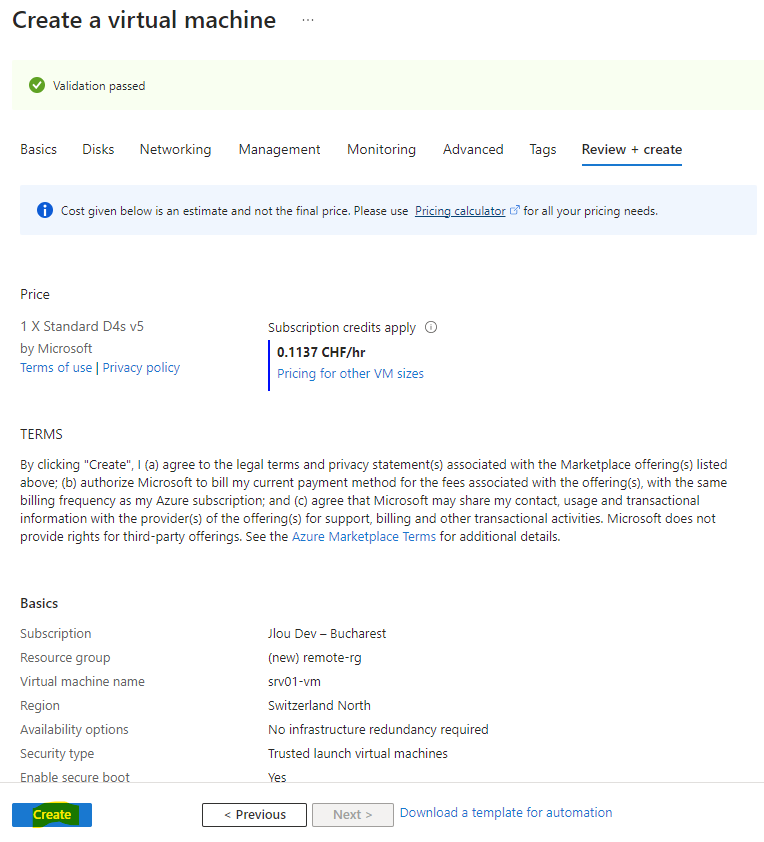

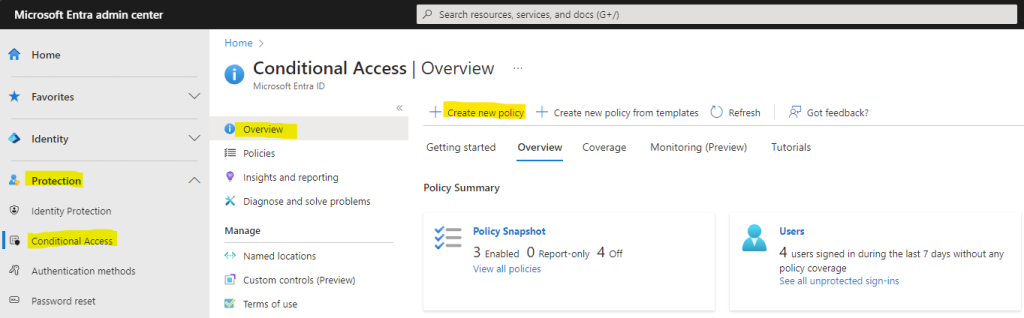

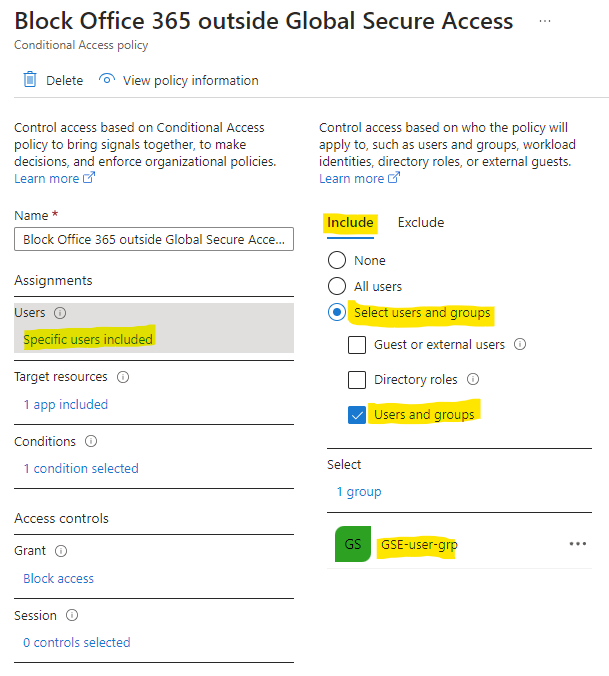

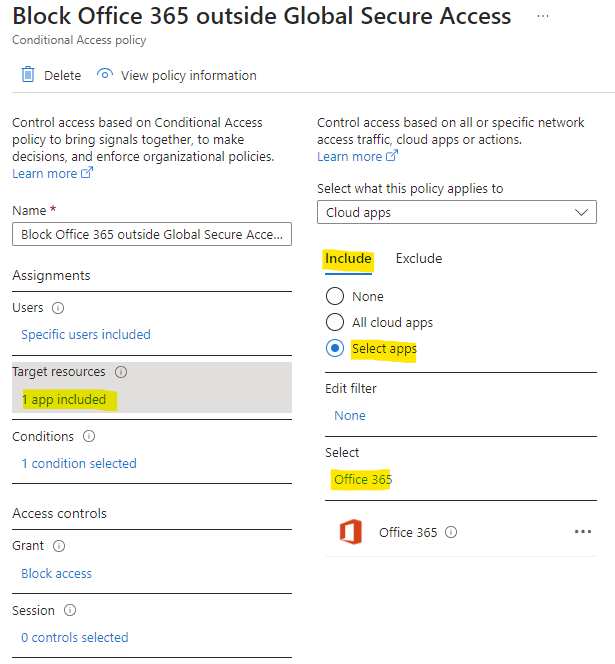

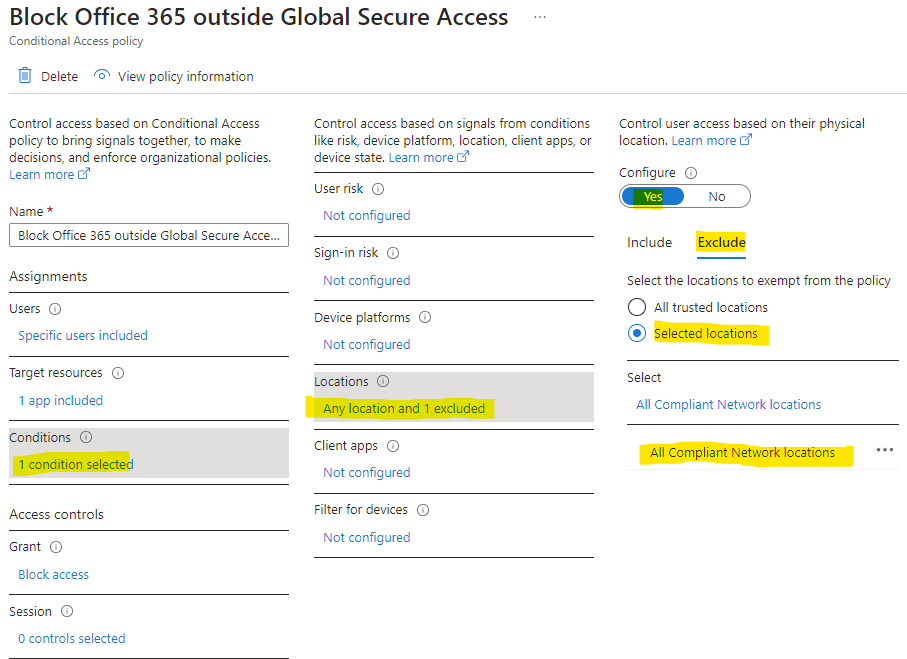

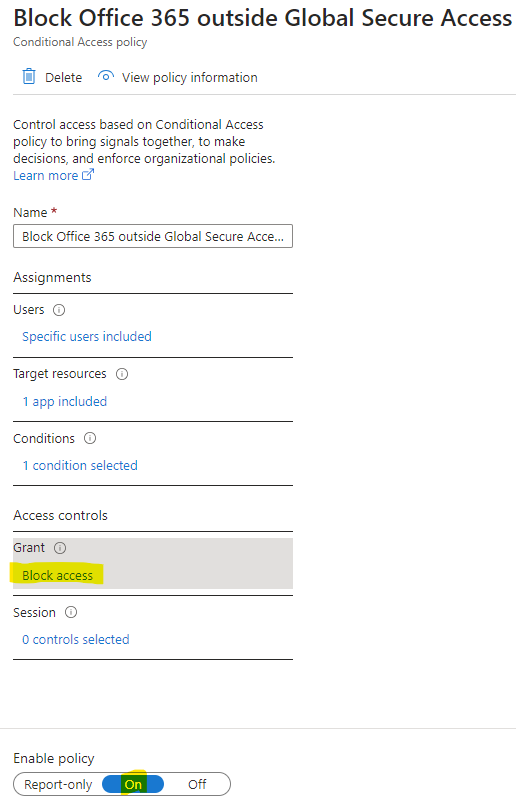

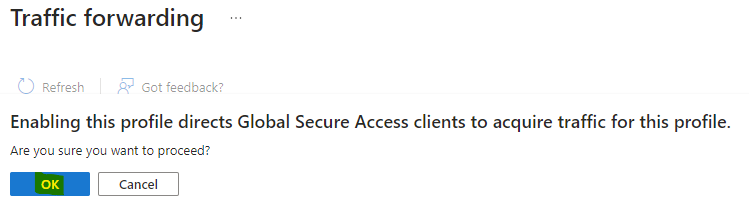

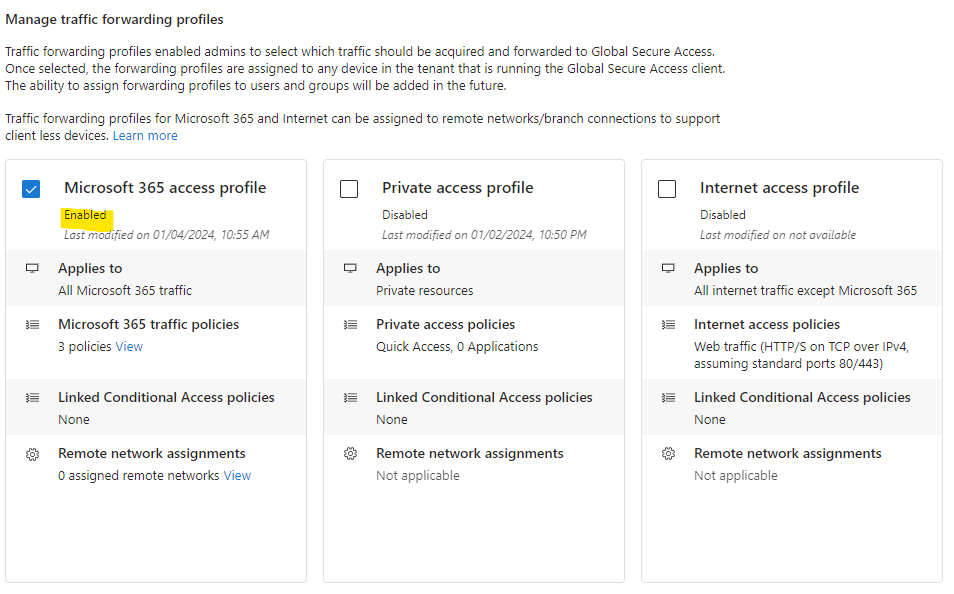

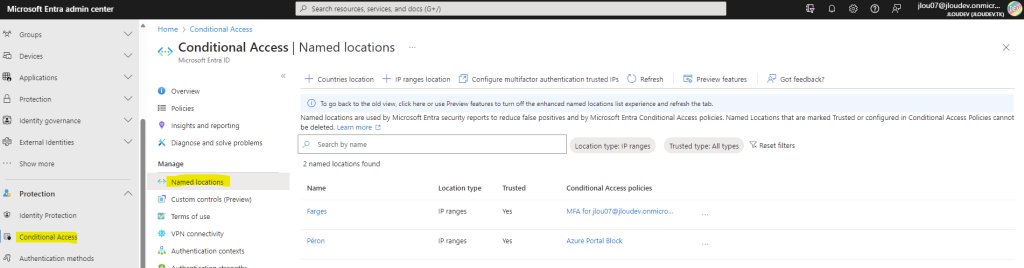

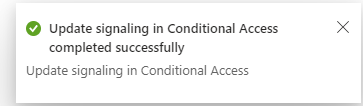

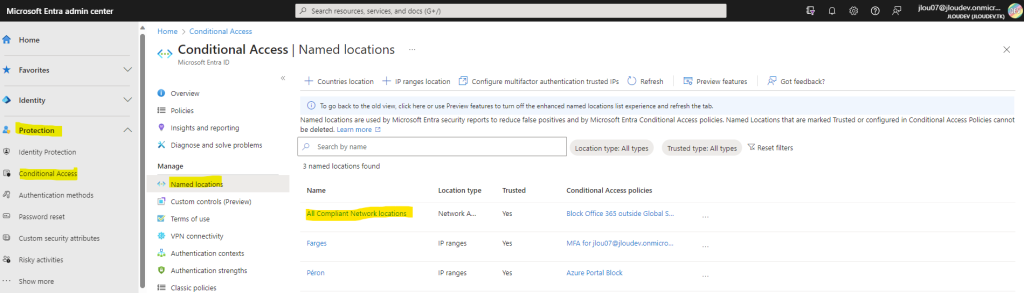

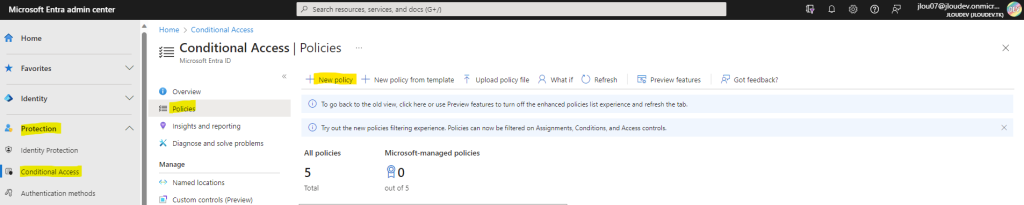

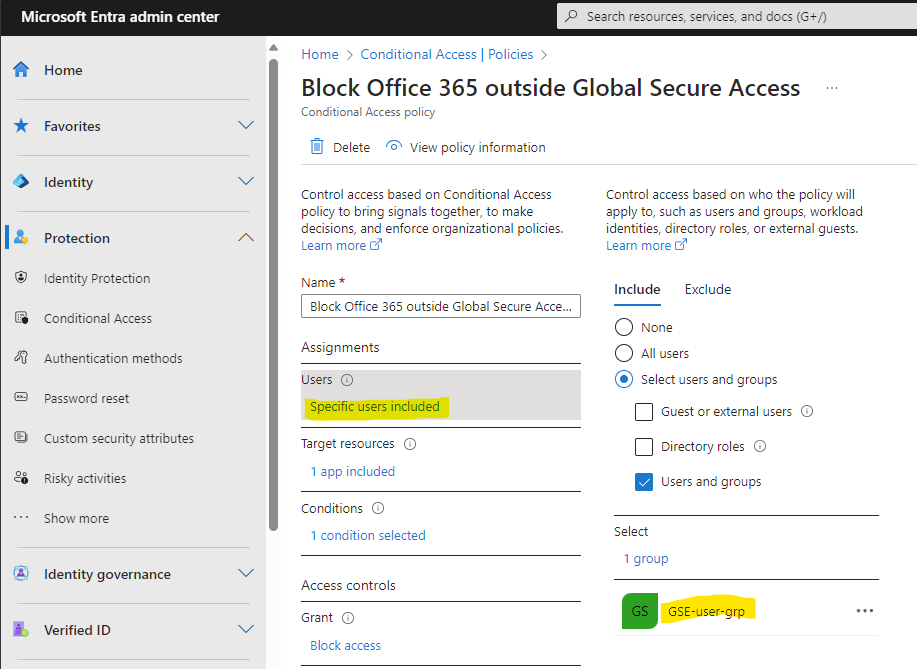

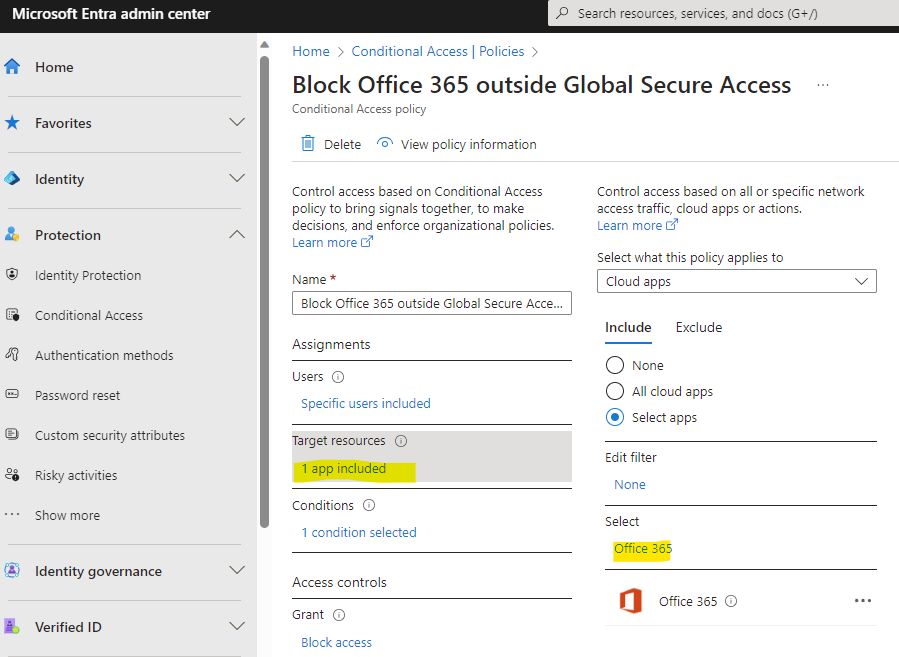

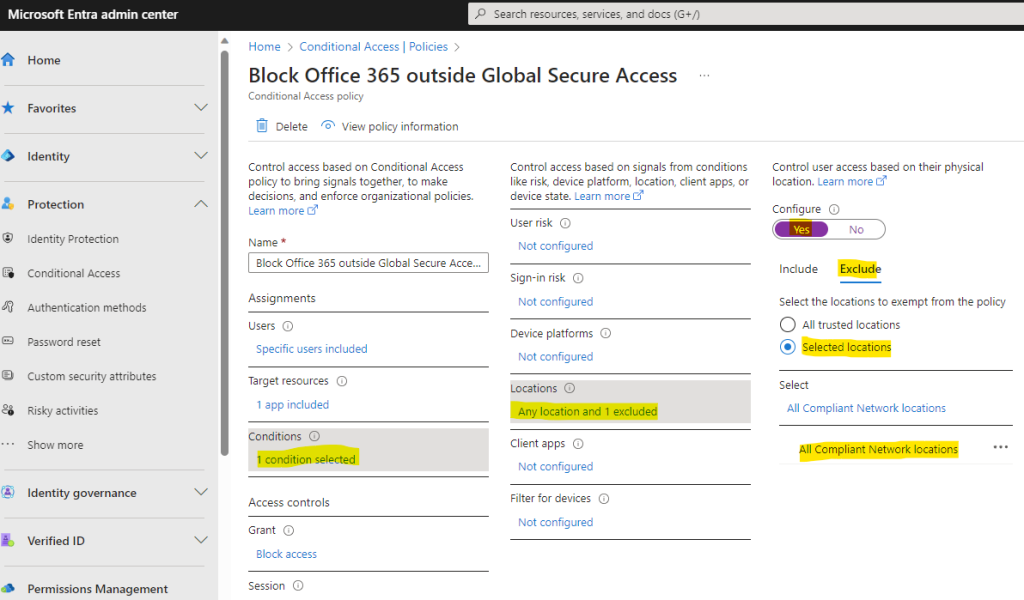

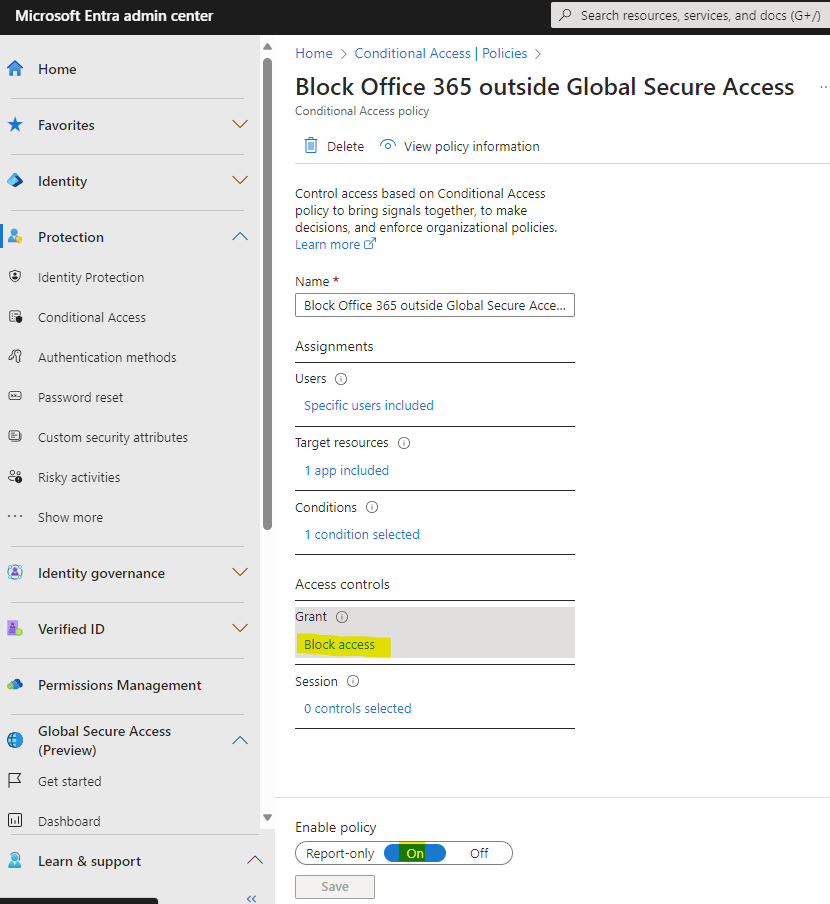

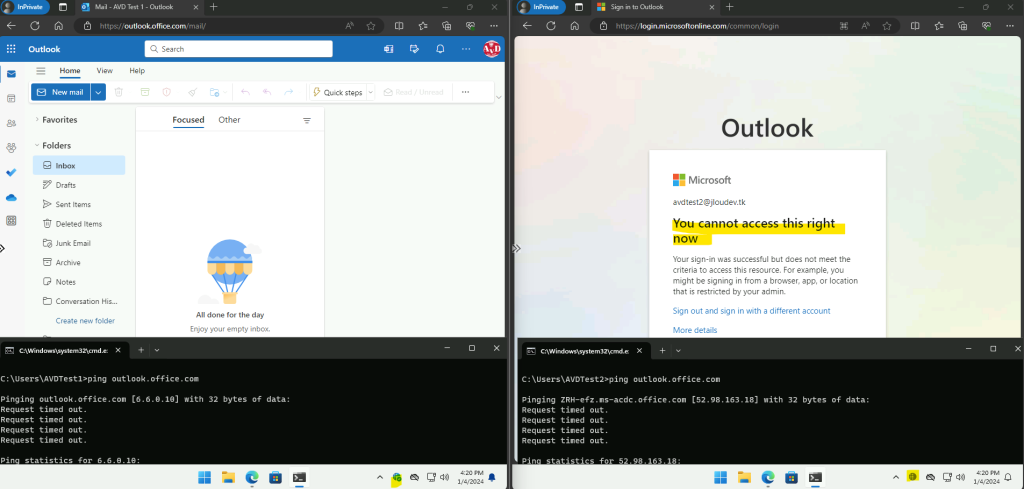

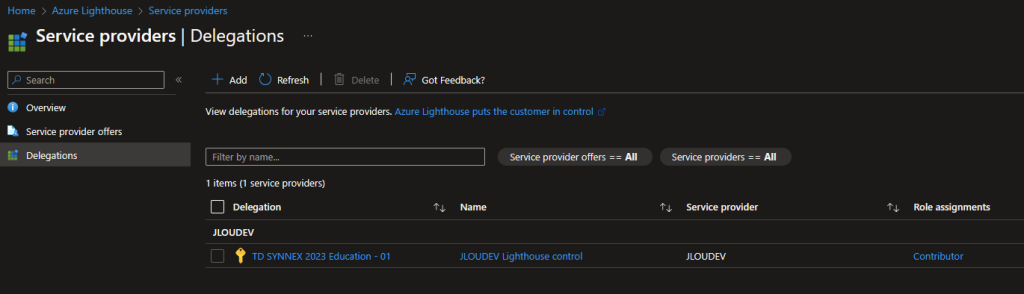

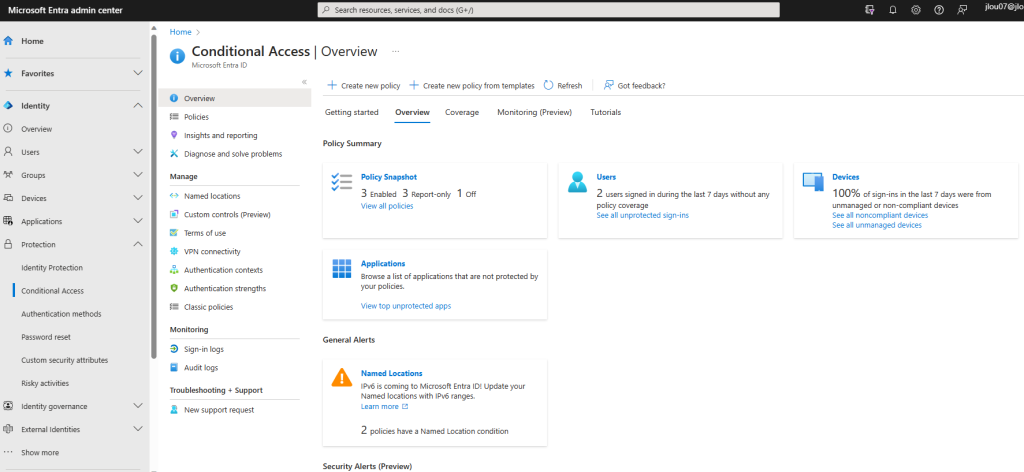

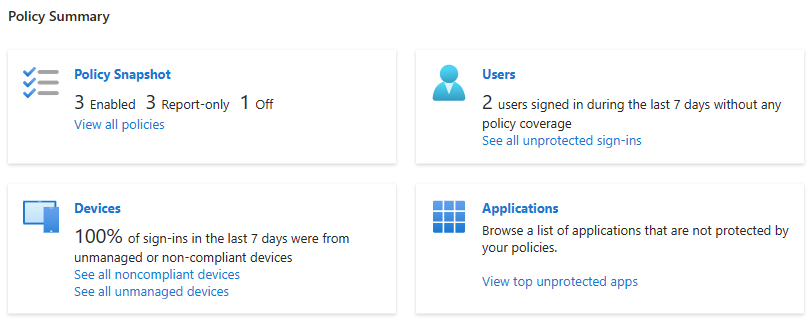

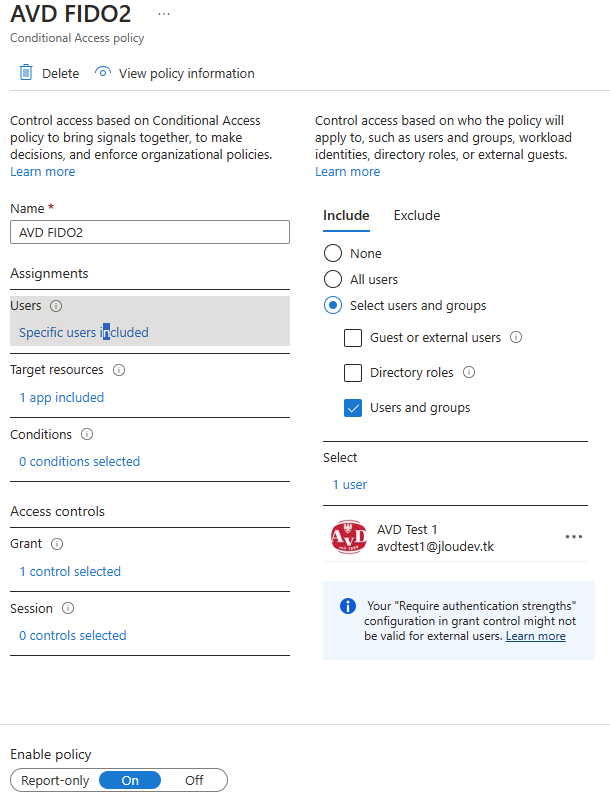

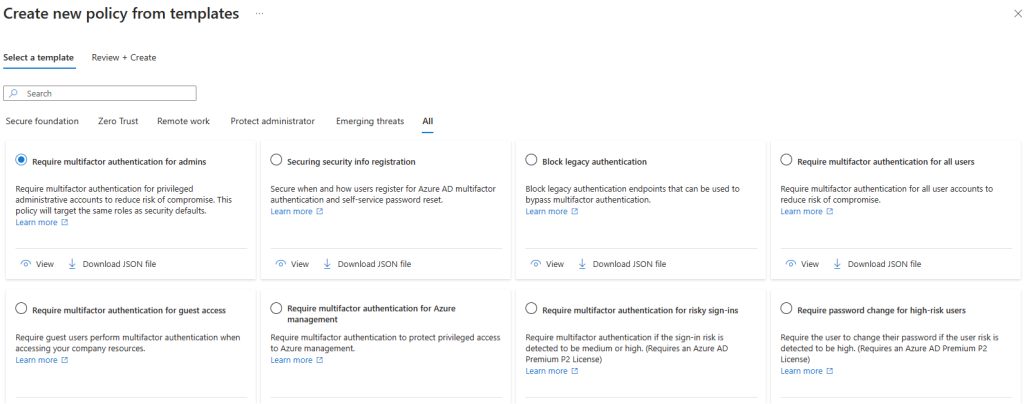

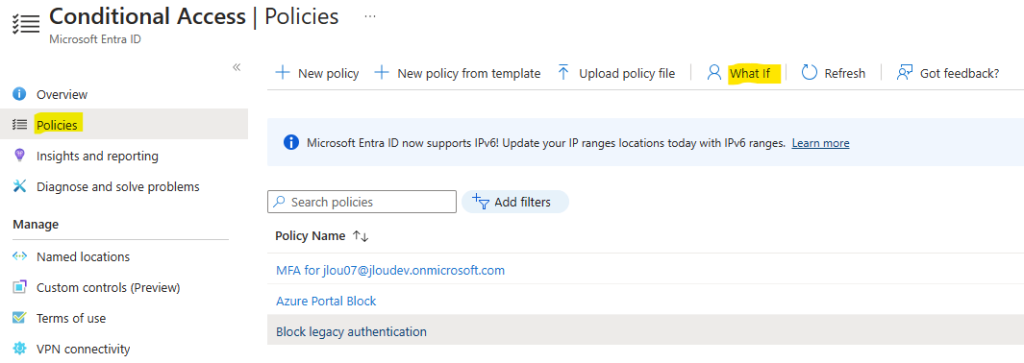

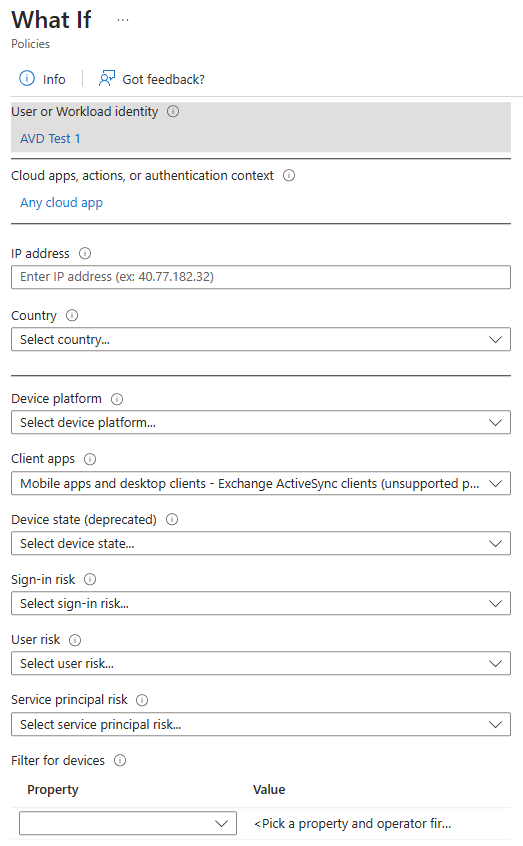

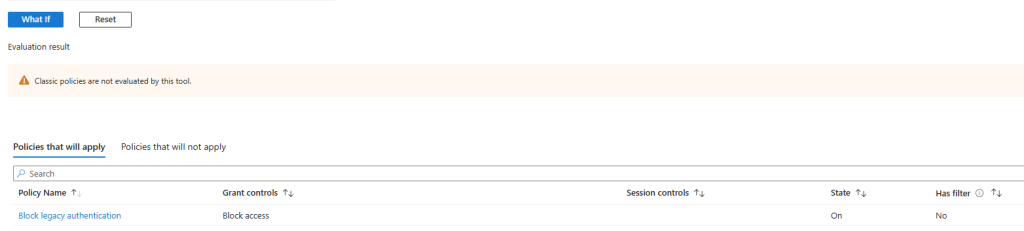

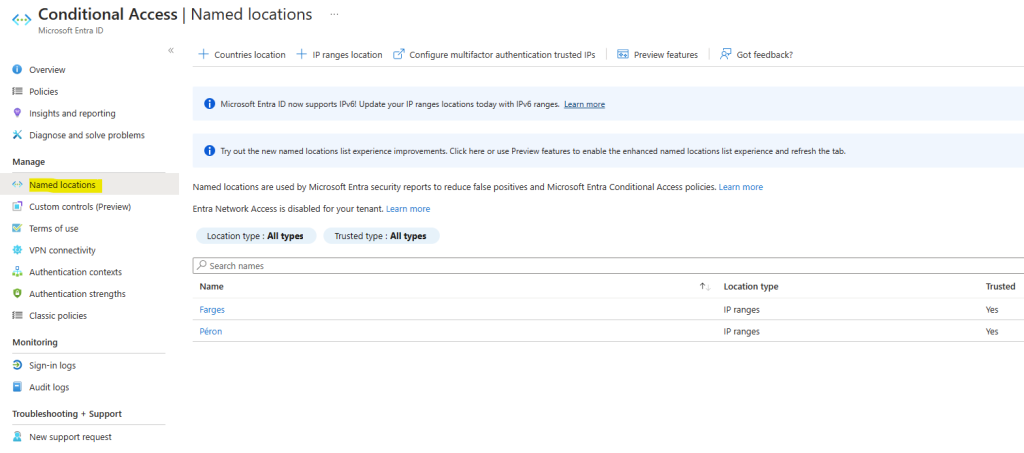

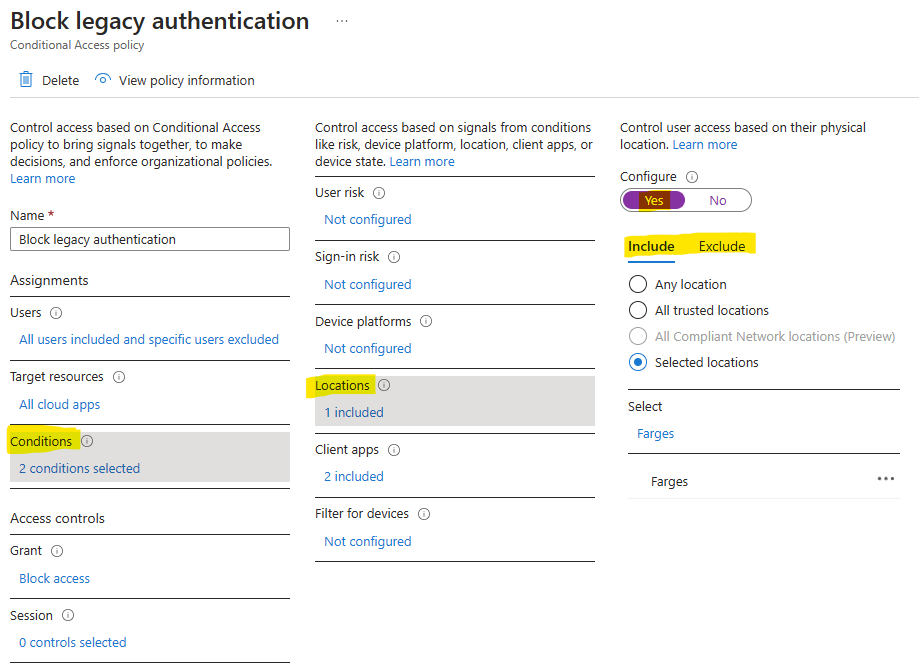

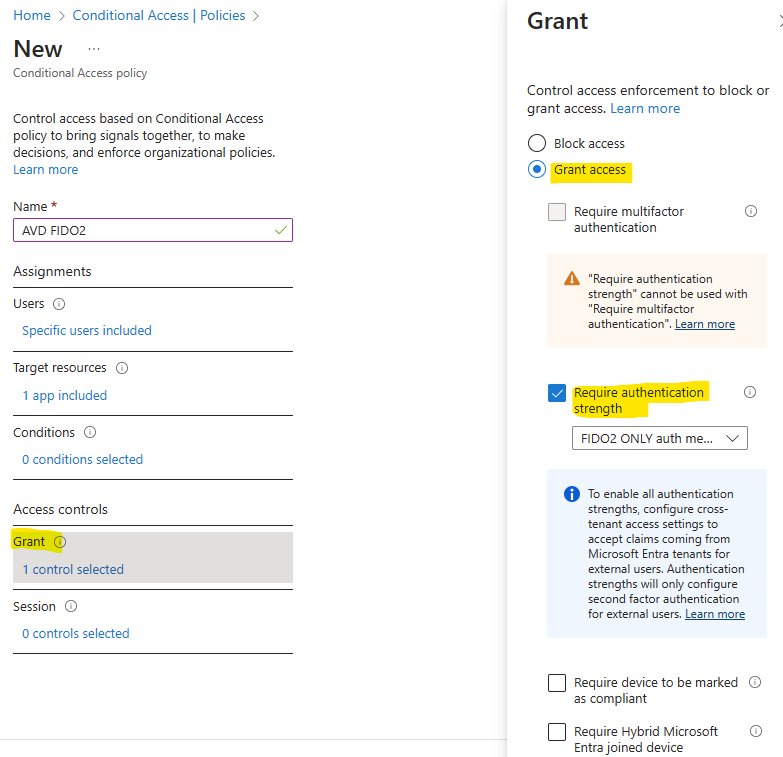

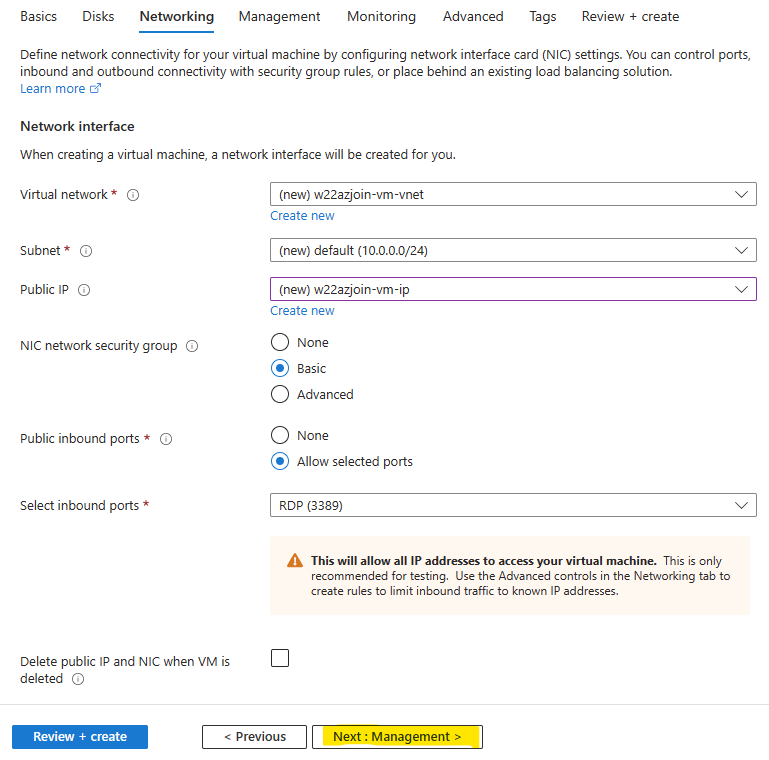

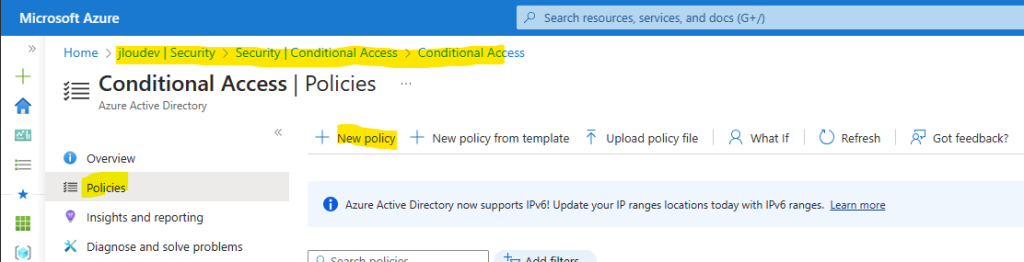

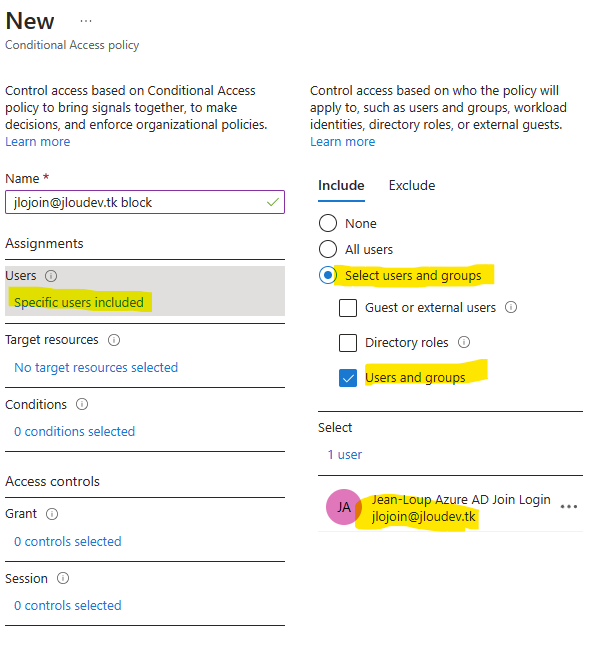

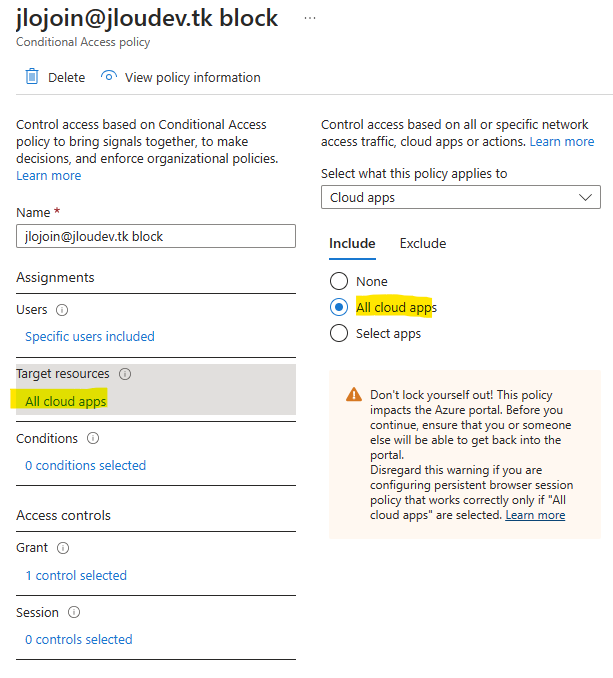

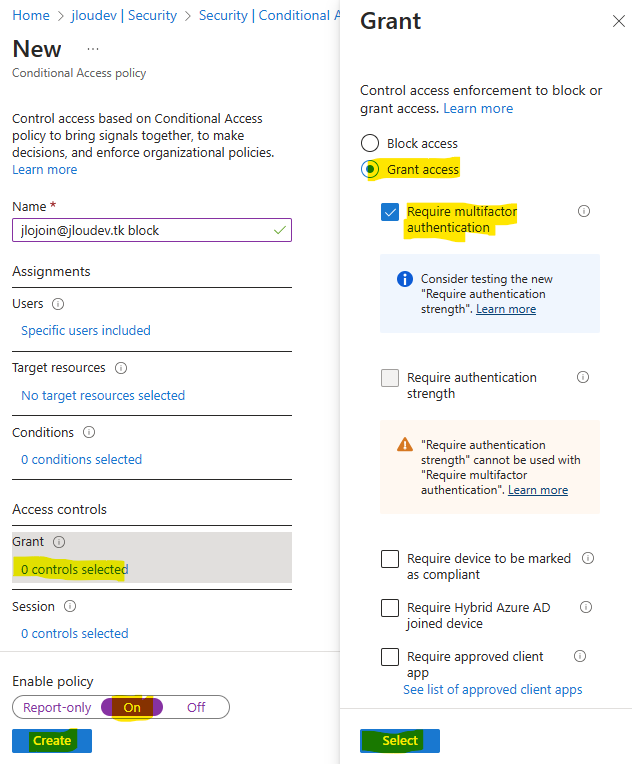

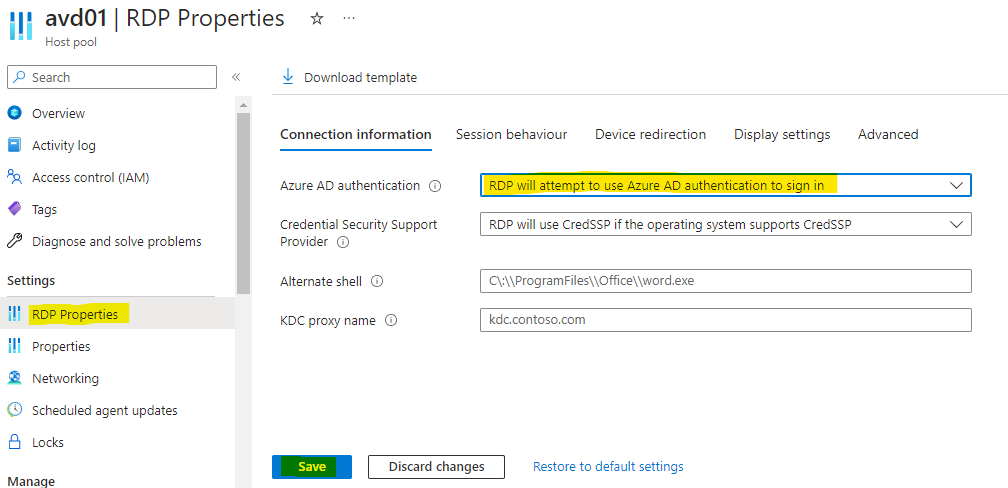

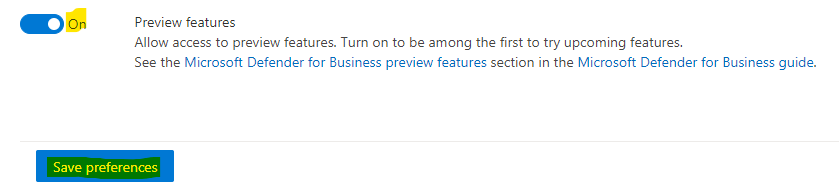

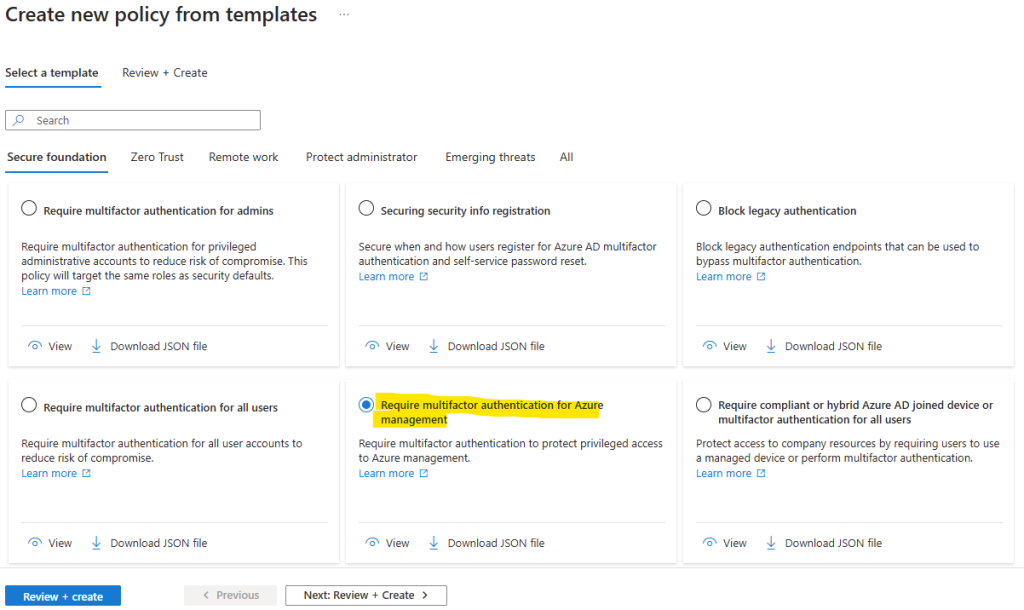

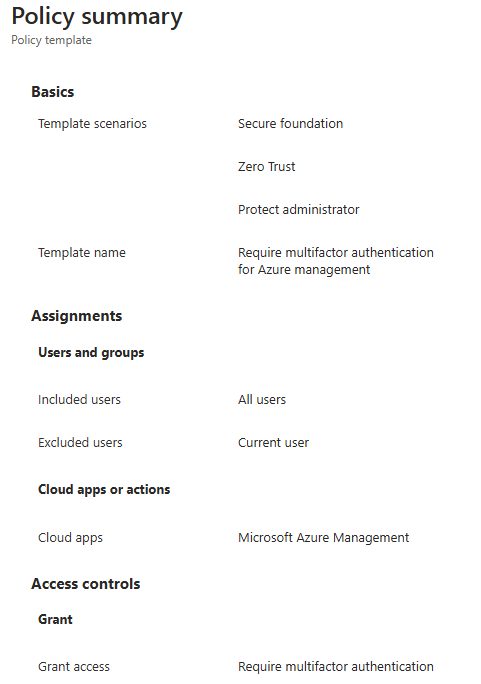

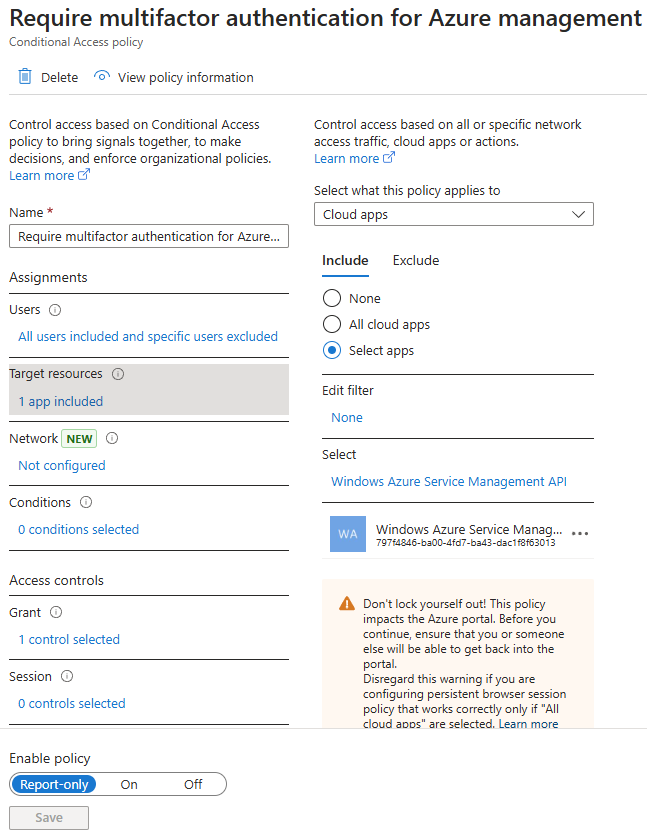

Après investigations, Il existe un template de police d’accès conditionnel qui semblerait très proche du résultat attendu par l’évolution de Microsoft prévue pour juillet 2024 :

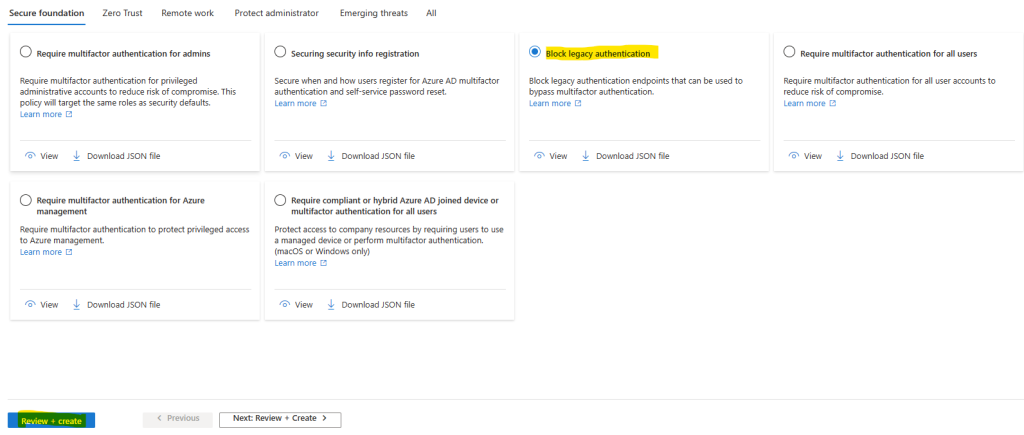

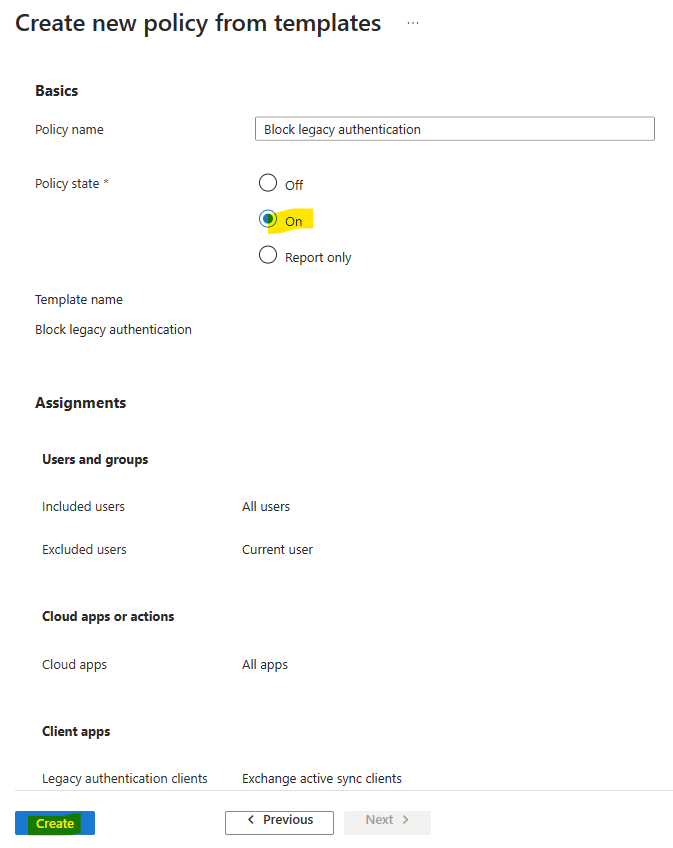

Cette police semble bien cibler la gestion des ressources Azure :

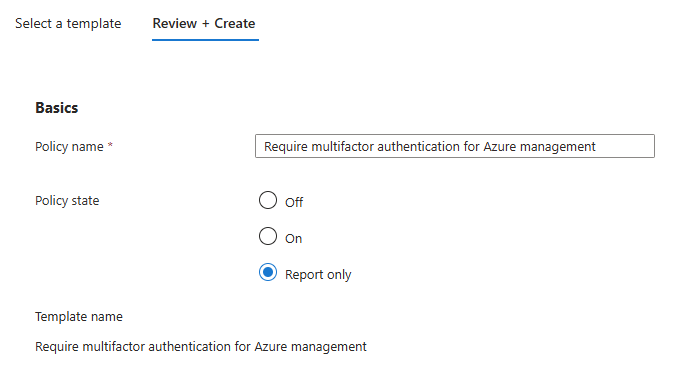

La mise en place de cette police en mode Report seulement serait alors un premier pas vers la compréhension de ce qui va se passer sur votre environnement :

Conclusion

Dans tous les cas, gardez en tête les points suivants, et je ne peux que vous conseiller de prendre les devants dès que possible :

- Microsoft recueille encore les feedbacks pour certains scénarios tels que les comptes « break-glass ».

- Commencez à examiner les identifiants Entra utilisés pour les opérations de management, développement et les accès API à Azure Resource Manager.

- Si nécessaire, remplacer les identités des utilisateurs par des principaux de service ou des identités managées.

Bon courage à tous 💪🙏😎